数据库安全管理中的权限控制:保护数据资产的关键措施

title: 数据库安全管理中的权限控制:保护数据资产的关键措施

date: 2025/2/2

updated: 2025/2/2

author: cmdragon

excerpt:

在信息化迅速发展的今天,数据库作为关键的数据存储和管理中心,已经成为了企业营运和决策的核心所在。然而,伴随着数据规模的不断扩大和数据价值的日益提升,数据泄露、滥用和损坏的安全风险也日渐显著。因此,如何实现有效的权限控制,以保护数据库中的敏感信息,成为了每个企业不可忽视的问题

categories:

- 前端开发

tags:

- 权限控制

- 数据库安全

- 访问管理

- 用户角色

- 细粒度控制

- 安全策略

- 数据库管理系统

扫描二维码关注或者微信搜一搜:编程智域 前端至全栈交流与成长

在数据库安全管理中,权限控制是确保数据安全和完整性的重要机制。通过合理的权限管理,可以有效减少数据泄露、滥用和篡改的风险,从而保护企业的重要信息资产。本文将深入探讨数据库权限控制的基本概念、实施策略与最佳实践,涵盖常见的权限控制模型、用户角色与权限分配的原则、细粒度访问控制以及基于策略的访问管理等内容。同时,将结合不同数据库管理系统(如 MySQL、PostgreSQL、Oracle 等)的典型案例,分析如何在实际环境中高效地实施权限控制策略。

1. 引言

在信息化迅速发展的今天,数据库作为关键的数据存储和管理中心,已经成为了企业营运和决策的核心所在。然而,伴随着数据规模的不断扩大和数据价值的日益提升,数据泄露、滥用和损坏的安全风险也日渐显著。因此,如何实现有效的权限控制,以保护数据库中的敏感信息,成为了每个企业不可忽视的问题。

2. 权限控制的基本概念

2.1 权限的定义

权限是指定义用户在数据库中可以执行特定操作的权利,如选择、插入、更新和删除等。权限控制的核心在于通过对这些操作的管理确保数据的安全性和完整性。

2.2 权限控制的重要性

有效的权限控制可帮助组织:

- 防止未授权访问和数据泄露。

- 确保用户只能看到和操作他们有权访问的数据。

- 维护合法性与合规性,遵循相关法规(如GDPR、HIPAA等)。

3. 权限控制的模型

常见权限控制模型分为以下几类:

3.1 基于角色的访问控制(RBAC)

RBAC是最广泛使用的权限控制模型,通过定义角色来集中管理权限。用户被分配到角色,从而继承该角色的权限。

- 优点:简化权限管理,易于扩展。

- 缺点:如果角色定义不合理,容易导致权限过多或过少。

# 示例:创建角色并赋予权限

相关文章:

数据库安全管理中的权限控制:保护数据资产的关键措施

title: 数据库安全管理中的权限控制:保护数据资产的关键措施 date: 2025/2/2 updated: 2025/2/2 author: cmdragon excerpt: 在信息化迅速发展的今天,数据库作为关键的数据存储和管理中心,已经成为了企业营运和决策的核心所在。然而,伴随着数据规模的不断扩大和数据价值…...

Leetcode598:区间加法 II

题目描述: 给你一个 m x n 的矩阵 M 和一个操作数组 op 。矩阵初始化时所有的单元格都为 0 。ops[i] [ai, bi] 意味着当所有的 0 < x < ai 和 0 < y < bi 时, M[x][y] 应该加 1。 在 执行完所有操作后 ,计算并返回 矩阵中最大…...

【Proteus】NE555纯硬件实现LED呼吸灯效果,附源文件,效果展示

本文通过NE555定时器芯片和简单的电容充放电电路,设计了一种纯硬件实现的呼吸灯方案,并借助Proteus仿真软件验证其功能。方案无需编程,成本低且易于实现,适合电子爱好者学习PWM(脉宽调制)和定时器电路原理。 一、呼吸灯原理与NE555功能分析 1. 呼吸灯核心原理 呼吸灯的…...

SAP HCM insufficient authorization, no.skipped personnel 总结归纳

导读 权限:HCM模块中有普通权限和结构化权限。普通权限就是PFCG的权限,结构化权限就是按照部门ID授权,颗粒度更细,对分工明细化的单位尤其重要,今天遇到的问题就是结构化权限的问题。 作者:vivi,来源&…...

五. Redis 配置内容(详细配置说明)

五. Redis 配置内容(详细配置说明) 文章目录 五. Redis 配置内容(详细配置说明)1. Units 单位配置2. INCLUDES (包含)配置3. NETWORK (网络)配置3.1 bind(配置访问内容)3.2 protected-mode (保护模式)3.3 port(端口)配置3.4 timeout(客户端超时时间)配置3.5 tcp-keepalive()配置…...

4 [危机13小时追踪一场GitHub投毒事件]

事件概要 自北京时间 2024.12.4 晚间6点起, GitHub 上不断出现“幽灵仓库”,仓库中没有任何代码,只有诱导性的病毒文件。当天,他们成为了 GitHub 上 star 增速最快的仓库。超过 180 个虚假僵尸账户正在传播病毒,等待不…...

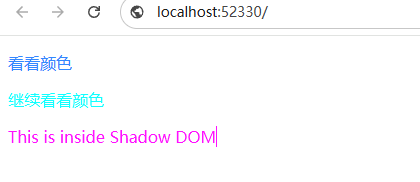

Shadow DOM举例

这东西具有隔离效果,对于一些插件需要append一些div倒是不错的选择 <!DOCTYPE html> <html lang"zh-CN"> <head> <meta charset"utf-8"> <title>演示例子</title> </head> <body> <style&g…...

力扣动态规划-18【算法学习day.112】

前言 ###我做这类文章一个重要的目的还是记录自己的学习过程,我的解析也不会做的非常详细,只会提供思路和一些关键点,力扣上的大佬们的题解质量是非常非常高滴!!! 习题 1.下降路径最小和 题目链接:931. …...

网络基础

协议 协议就是约定 网络协议是协议中的一种 协议分层 协议本身也是软件,在设计上为了更好的模块化,解耦合,也是设计成为层状结构的 两个视角: 小白:同层协议,直接通信 工程师:同层协议&…...

使用 EXISTS 解决 SQL 中 IN 查询数量过多的问题

在 SQL 查询中,当我们面对需要在 IN 子句中列举大量数据的场景时,查询的性能往往会受到显著影响。这时候,使用 EXISTS 可以成为一种优化的良方。 问题的来源 假设我们有两个表,orders 和 customers,我们需要查询所有…...

使用SpringBoot发送邮件|解决了部署时连接超时的bug|网易163|2025

使用SpringBoot发送邮件 文章目录 使用SpringBoot发送邮件1. 获取网易邮箱服务的授权码2. 初始化项目maven部分web部分 3. 发送邮件填写配置EmailSendService [已解决]部署时连接超时附:Docker脚本Dockerfile创建镜像启动容器 1. 获取网易邮箱服务的授权码 温馨提示…...

Ruby Dir 类和方法详解

Ruby Dir 类和方法详解 引言 在 Ruby 中,Dir 是一个非常有用的类,用于处理文件系统中的目录。它提供了许多方便的方法来列出目录内容、搜索文件、以及处理文件系统的其他相关操作。本文将详细介绍 Ruby 的 Dir 类及其常用方法。 一、Dir 类概述 Dir …...

克隆OpenAI(基于openai API和streamlit)

utils.py: from langchain_openai import ChatOpenAI from langchain.memory import ConversationBufferMemory from langchain.chains import ConversationChain import osdef get_chat_response(api_key,prompt,memory): # memory不能是函数的内部局部变量&…...

位运算算法题

一.判断字符是否唯一 法一: 我们直接借助一个字符数组来模拟哈希表统计字符串即可,并且我们没有必要先将所有字符都放入字符数组中,边插入边判断,当我们要插入某个字符的时候,发现其已经出现了,此时必然重复…...

)

12 向量结构模块(vector.rs)

一vector.rs源码 // Copyright 2013 The Servo Project Developers. See the COPYRIGHT // file at the top-level directory of this distribution. // // Licensed under the Apache License, Version 2.0 <LICENSE-APACHE or // http://www.apache.org/licenses/LICENSE…...

编译讯为3568开发板安卓)

Android车机DIY开发之学习篇(六)编译讯为3568开发板安卓

Android车机DIY开发之学习篇(六)编译讯为3568开发板安卓 1.SDK解压到家目录下的 rk3588_android_sdk 目录 一. 全部编译 ###安装所需环境 sudo apt-get update sudo apt-get install git-core gnupg flex bison gperf build-essential zip curl zlib1g-dev gcc-multilib g…...

E. Living Sequence)

Codeforces Round 863 (Div. 3) E. Living Sequence

题目链接 头一回用不是正解的方法做出来,也是比较极限,直接说做法就是二分数位dp 数位 d p dp dp 求 1 − n 1-n 1−n出现多少含 4 4 4的数字个数 这纯纯板子了 \sout{这纯纯板子了} 这纯纯板子了 设 f ( x ) f(x) f(x) 为 1 − x 1-x 1−x 中含有4的…...

一文讲解HashMap线程安全相关问题(上)

HashMap不是线程安全的,主要有以下几个问题: ①、多线程下扩容会死循环。JDK1.7 中的 HashMap 使用的是头插法插入元素,在多线程的环境下,扩容的时候就有可能导致出现环形链表,造成死循环。 JDK 8 时已经修复了这个问…...

MFC 创建Ribbon样式窗口

然后点击下一步直到完成即可...

uv 安装包

是的,你可以使用 uv 来安装 Python 包。uv 是一个高性能的 Python 包安装器和解析器,由 astral.sh 团队开发,旨在替代 pip 和 pip-tools,提供更快的包安装体验。 ### 如何使用 uv 安装包 1. **安装 uv**: 如果你还…...

BepInEx启动失败完整指南:从IL2CPP兼容性到游戏正常运行

BepInEx启动失败完整指南:从IL2CPP兼容性到游戏正常运行 【免费下载链接】BepInEx Unity / XNA game patcher and plugin framework 项目地址: https://gitcode.com/GitHub_Trending/be/BepInEx BepInEx作为Unity游戏插件框架,在IL2CPP编译模式下…...

AppleJuice与法律边界:如何在教育框架内负责任地使用

AppleJuice与法律边界:如何在教育框架内负责任地使用 【免费下载链接】AppleJuice Apple BLE proximity pairing message spoofing 项目地址: https://gitcode.com/gh_mirrors/ap/AppleJuice AppleJuice作为一款专注于Apple BLE近距离配对消息模拟的开源项目…...

3步解锁任天堂控制器PC潜能:WiinUPro开源适配神器完全指南

3步解锁任天堂控制器PC潜能:WiinUPro开源适配神器完全指南 【免费下载链接】WiinUPro 项目地址: https://gitcode.com/gh_mirrors/wi/WiinUPro 还在为任天堂控制器无法在PC上使用而烦恼吗?WiinUPro开源项目为你解决这一难题!这是一款…...

Python实战:从时序数据到ARIMA预测的完整建模指南

1. 时间序列分析与ARIMA模型入门 时间序列分析就像是一位经验丰富的老中医把脉——通过观察数据随时间变化的"脉搏",我们能诊断出背后的规律并预测未来走势。ARIMA模型正是其中最经典的"听诊器"之一,我在处理销售预测、库存管理等项…...

Attention Is All You Need:一篇论文,改变了整个世界

先讲一个场景。 2017年,谷歌大脑的一间办公室。 八个研究员,围坐在一起。 他们在讨论一个问题: 现有的翻译模型,为什么总是翻译得不够好? 长句子,翻译到后面,前面的意思就丢了。 复杂的语法结构…...

从零构建智能体工作流引擎:核心架构、实现与生产级实践

1. 项目概述:从零构建一个智能体工作流引擎最近在GitHub上看到一个名为agentkit的项目,来自BCG X的官方仓库。这个标题立刻引起了我的兴趣,因为它直指当前AI应用开发中的一个核心痛点:如何高效、可靠地编排和管理多个AI智能体&…...

自动驾驶系统商业化策略:硬件与软件协同设计解析

1. 自动驾驶系统的商业策略框架解析自动驾驶系统(Autonomous Driving System, ADS)作为智能交通领域的核心技术,其商业化落地需要硬件(SSH)与软件策略的协同设计。从技术架构来看,ADS由感知层、决策层和执行…...

从零构建安全配置管理系统:告别.env硬编码,拥抱分层加载与密钥安全

1. 项目概述与核心价值最近在整理一个老项目的代码库,发现里面充斥着各种硬编码的配置、散落在各处的API密钥,以及不同环境(开发、测试、生产)下互相冲突的数据库连接字符串。每次部署新环境,都得像寻宝一样࿰…...

石榴石固态电解质表面再生技术:从污染层去除到界面稳定性优化

1. 项目概述:从“失效”到“再生”的固态电解质界面在固态电池的研发赛道上,石榴石型固态电解质(如Li7La3Zr2O12,简称LLZO)因其高离子电导率、宽电化学窗口和对锂金属良好的化学稳定性,被视为实现高能量密度…...

Java后端开发德州扑克小酒馆小程序架构与源码解析

德州扑克小酒馆小程序的核心价值,在于依托休闲娱乐场景实现小酒馆线下引流,其Java后端的架构设计与源码实现,直接决定小程序的稳定性、可扩展性与合规性。 一、架构设计核心原则(贴合场景,合规优先) 德州…...