元宇宙与网络安全

元宇宙是一种虚拟现实空间,用户可以在计算机生成的环境中进行互动。元宇宙的应用范围很广,比如房地产,医疗,教育,军事,游戏等等。它提供了更具沉浸感的体验,更好地现实生活整合,以及与网络空间的新式互动。换句话说,元宇宙把网络空间的质量和数量提升到了一个新的高度。相比于传统的网络空间,元宇宙与现实世界的联系更加紧密。

元宇宙并不局限于游戏领域。它在货币化和资产所有权方面也扮演了重要角色。区块链允许访问元宇宙。在元宇宙中,虚拟资产和不动产的所有权通过非同质化代币(NFTs)实现。

网络安全和元宇宙

随着时间的流逝,元宇宙的安全工具将不断进步,但是企业和个人在使用元宇宙时需要考虑以下困难:

1.防止欺诈,确保虚拟商品和NFTs的数字所有权

2.个人信息保护

3.元宇宙软件安全性的不足

4.个人密钥、seed和登录都受到保护

5.隐私不足

6.社会工程和网络攻击风险

7.区块链安全的优缺点

8.与加密资产相关的洗钱风险

9.元宇宙中的商业网络安全

10.元宇宙网络安全

元宇宙中的网络安全风险与大多数Web 3.0项目中的风险相当,例如黑客、漏洞利用和欺诈。黑客主要目的是想获取私钥,以便窃取钱包里的所有资产。由于元宇宙在现实世界和数字世界之间架起了一座桥梁,因此元宇宙在网络安全方面带来了新的风险。大多数Web3.0项目保护您的匿名性,有些元宇宙项目把你的真实生活与虚拟生活结合起来。因此,在披露任何敏感信息之前,人们应该对元宇宙项目的安全性和可信度充满信心。

因为元宇宙现在非常流行,骗子们为了让受害者连接到自己的数字钱包,会制作虚假的元宇宙项目和游戏。网络钓鱼链接在Discord、Telegram和Twitter上也是一种常见的诈骗行为。因此,有必要对消息源的可信度进行核查。

首要安全要务

今天的威胁形势比以往任何时候都更加危险。攻击者使用人工智能(AI)和机器学习等先进技术。同时,新的攻击者从更容易获取和负担得起的犯罪服务产品中获益。

随着新技术的出现,与之相关的风险接踵而至。除此之外,新冠疫情的流行,以及企业越来越多地采用远程工作,也造成网络攻击不断地增加。如果攻击者在元宇宙的初始阶段对其造成破坏,那么人们可能会放弃元宇宙。

此外,在设计元宇宙时,必须牢记用户的虚拟身份。虽然元宇宙被设计并应用到软件中,但用户必须使用智能眼镜和VR头盔才能获得全貌。这就要求采取强有力的网络安全措施,以应对日益增长的数字攻击面和物理攻击面。

应对元宇宙网络安全问题

为了发展,元宇宙必须采用一个零信任模型,该模型建立在“从不信任、始终验证”的基础上。零信任模型要求进行严格的身份验证。它也使用持续的身份验证防止威胁或者限制访问措施。由于大量的数据托管在元宇宙中,因此零信任是减少和消除敏感数据盗窃的最有效方法。

人工智能也会在很多方面帮助保护元宇宙。例如,由 AI驱动的网络安全工具能够分析整个网络的用户行为模式。

去中心化技术可能是保护知识产权和用户身份的一个可行途径。去中心化是 Web3.0的主要支柱,它的目标是将用户身份、数据和财产返还给合法拥有者,从而恢复用户的权力。

元宇宙中的身份保护

AAA模型也称为身份和访问管理(Identity and access management,IAM),是处理机器和人类身份验证、授权和会计的网络安全子集。

元宇宙的出现可能催生出新的用户身份认证模型,即使现在零信任架构和 SSO目前仍是不断发展的身份认证前沿技术。

为了使数字体验具有互操作性,必须建立一个通用的、去中心化的标识和存取管理框架,使身份创建和管理在当前平台环境中发挥作用。

Facebook帐户允许用户认证脸书网站和平台的相关经历,例如用户发布的帖子和经典的法姆维尔游戏。

与元宇宙的去中心化标识模型更加接近,单一登录允许应用程序使用其他身份认证提供程序代表它们对用户进行身份确认。

大量的Web3创业公司已经开始竞争去中心化的身份认证模式。PhotoChromic就是这样一个初创公司,它将该项目描述为一种通用数字标识,使用不可替换令牌(NFTs)来存储区块链中的身份信息。随着现实世界与虚拟世界的融合,确保去中心化身份认证将变得更加重要。

保障智能合约

智能合约是一种计算机程序,它在满足预定的条件下自动执行交易。它使用区块链在相关各方之间执行交易协议。由于其广泛应用于医疗、供应链、金融等行业,有效验证技术的需求越来越大。区块链将成为元宇宙的关键,它可以实现数据中心化和个人所有权。

智能合约的出现给安全专家带来了一些困难。首先,智能合约的创建使用了许多新型的编程语言,其中 Solidity是其中最流行的语言之一,尤其用来创建以太坊区块链的智能合约。

此外,必须创建新的工具来帮助审核这些智能合同。现有的应用开发安全项目使用静态应用程序安全测试(SAST)和动态应用程序安全性测试(DAST)工具,以使部分审核过程自动化。

元宇宙中的治理、风险和合规性

安全部门的一个子集称为“治理、风险和合规”(GRC),它涉及管理安全风险、组织战略以及对组织内外要求的合规性,包括合规审计、安全计划管理、政策和程序开发以及法律等任务。

随着元宇宙的未来出现,新的安全和数据隐私法律法规将会出现。组织需要大量投资以跟上当前和未来的监管形势,由于像《加利福尼亚消费者隐私法》和《一般数据保护条例》等数据保护法的出台,许多组织已经努力开始应对这一形势。

此外,一些实体的组织结构也将向去中心化的、以贡献为中心的模式转变,这给问责制提出了新的挑战。去中心化自治组织(DAO)是一种基于区块链的新概念。由于没有中央机构,作为 DAO运营的组织在执行安全和数据保护法律方面会遇到新的困难,例如安全违规通知要求。取而代之的是成员(代币持有者)分享权力,共同决定组织的行为方式。

元宇宙为理解数字世界打开了一个令人兴奋的新机会。然而,网络安全行业必须跟上创新的快速步伐。为了应对这些新的安全挑战,安全专业人员需要接受专门的培训,并且需要在创造技术时考虑到安全性。

相关文章:

元宇宙与网络安全

元宇宙是一种虚拟现实空间,用户可以在计算机生成的环境中进行互动。元宇宙的应用范围很广,比如房地产,医疗,教育,军事,游戏等等。它提供了更具沉浸感的体验,更好地现实生活整合,以及…...

Pod控制器之hpa

简述 HPA全称HorizontalPodAutoscaler Pod水平自动扩缩容,Kubernetes控制器HPA是一种用于自动调整Pod数量的控制器。它可以根据资源使用情况自动增加或减少Pod的数量,以确保应用程序的高可用性和性能。HPA可以根据CPU使用率或自定义指标来进行调整&…...

发现一个白嫖GPT4.0的方法!真的是完胜3.5!

大家好,我是五竹。 先说个基本的科普,最近被问的人都嘛了。 1、ChatGPT账号只有两种:普通账号和plus账号。 2、普通账号升级到plus账号,需要绑定国外的支付方式,每个月大概130左右!plus账号更稳!更快&am…...

数据结构之第四章、ArrayList和顺序表

一、线性表 线性表(linear list)是n个具有相同特性的数据元素的有限序列。 线性表是一种在实际中广泛使用的数据结构,常见的线性表:顺序表、链表、栈、队列... 线性表在逻辑上是线性结构,也就说是连续的一条直线。但是…...

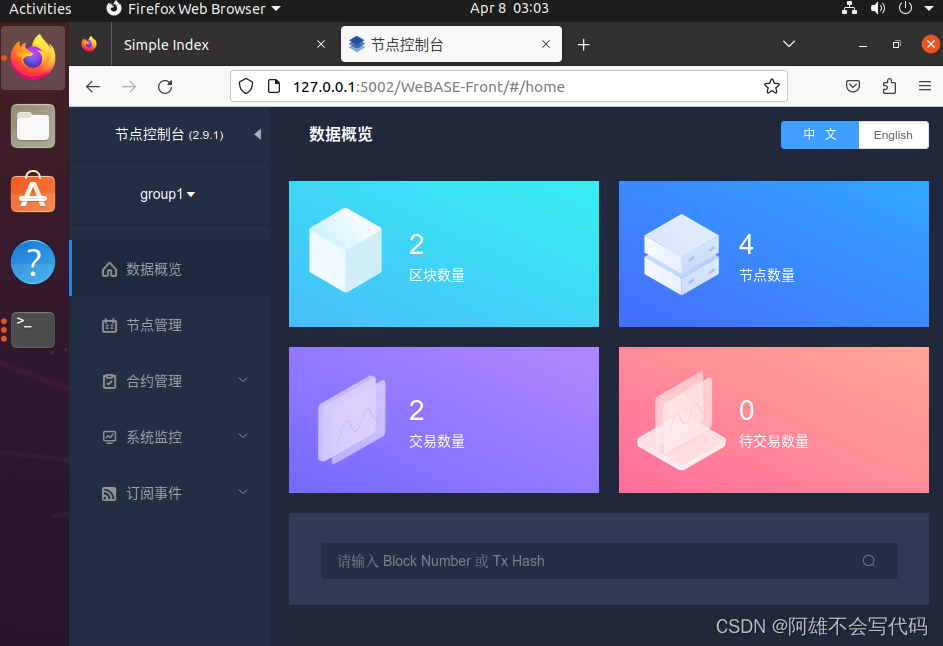

webase全家桶搭建教程过程记录+bug解决

前置条件 Ubuntu20 基础环境搭建 检查Java java -version 检查mysql(Ubuntu部署MySQL) mysql --version 在装MySQL的时候发现了一个问题 就是不管怎么sudo mysql_secure_installation,,第二步设置密码就是不对,解…...

openEuler Linux 部署 HadoopHA

openEuler Linux 部署 HadoopHA 升级操作系统和软件 yum -y update升级后建议重启 安装常用软件 yum -y install gcc gcc-c autoconf automake cmake make rsync vim man zip unzip net-tools zlib zlib-devel openssl openssl-devel pcre-devel tcpdump lrzsz tar wget修改…...

)

React-Hooks----useEffect()

文章目录前言用法前言 useEffect() 是 React 中最常用的 Hook 之一,它可以让函数组件拥有类似于类组件中 componentDidMount、componentDidUpdate 和 componentWillUnmount 生命周期函数的功能。 用法 useEffect() 接受两个参数 第一个参数是一个函数,…...

JavaWeb基础-汇总

SSM框架课程汇总01-MySQL基础02-MySQL高级03-JDBC04-JDBC练习05-Maven&Mybatis基础06-Mybatis练习07-JavaScript08-Web概述09-HTTP10-Tomcat11-Servlet12-Request&Response13-用户注册登录案例14-JSP15-JSP案例16-会话技术17-用户登录注册案例18-Filter19-Listener&…...

Niuke:JZ36.二叉树与双向链表

文章目录Niuke:JZ36.二叉树与双向链表题目描述示例思路分析代码实现Niuke:JZ36.二叉树与双向链表 题目描述 描述 输入一棵二叉搜索树,将该二叉搜索树转换成一个排序的双向链表。如下图所示 注意: 1.要求不能创建任何新的结点,只…...

javaScript---读懂promise、async/await

一、Promise Promise 是一个 Es 6 提供的类,目的是更加优雅地书写复杂的异步任务。可以解决嵌套式的回调地域问题,Promise 将嵌套格式的代码变成了顺序格式的代码。 //回调地域 setTimeout(function () {console.log("红灯");setTimeout(function () {console.lo…...

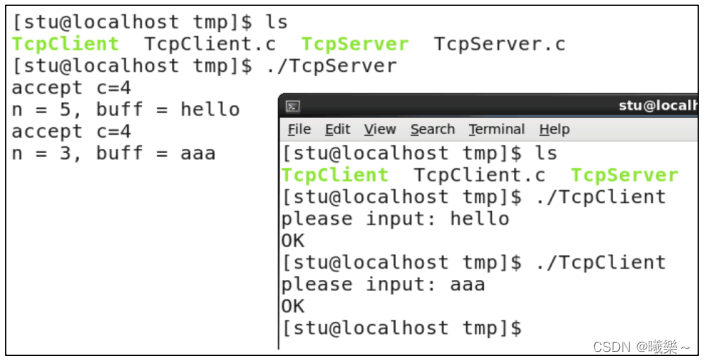

【Linux】TCP编程流程

TCP编程流程 socket()创建套接字,套接字TCP协议选择流式服务SOCK_STREAM。 bind()指定套接字使用的IP地址和端口。IP地址是自己主机地址,端口为一个16位的整形值。 listen()方法创建监听队列。监听队列分为存放未完成三次握手的连接和完成三次握手的连…...

SuperMap iDesktop 下载安装,生成本地瓦片,以及发布本地瓦片服务

SuperMap iDesktop 是插件式桌面GIS软件,提供基础版、标准版、专业版和高级版四个版本,具备二三维一体化的数据处理、制图、分析、海图、二三维标绘等功能,支持对在线地图服务的无缝访问及云端资源的协同共享,可用于空间数据的生产…...

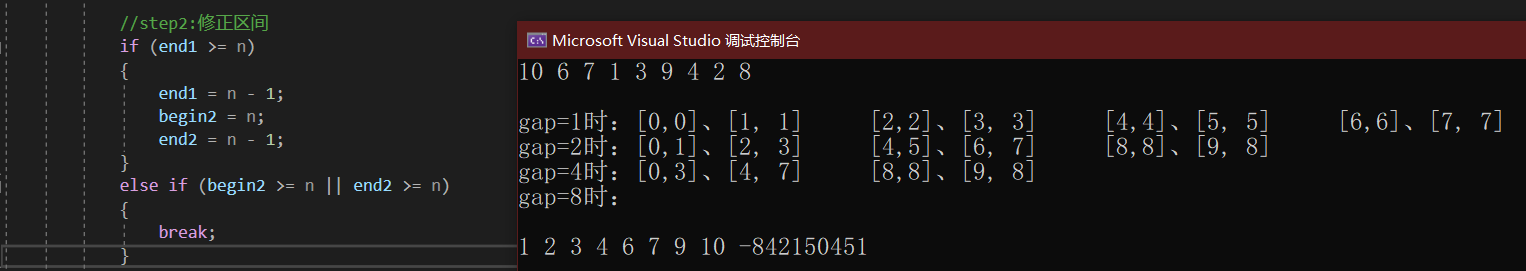

【ONE·Data || 常见排序说明】

总言 数据结构基础:排序相关内容。 文章目录总言1、基本介绍2、插入排序2.1、直接插入排序:InsertSort2.1.1、单趟2.1.2、总趟2.2、希尔排序(缩小增量排序):ShellSort2.2.1、预排序1.0:单组分别排序2.…...

本节作业之跟随鼠标的天使、模拟京东按键输入内容、模拟京东快递单号查询

本节作业之跟随鼠标的天使、模拟京东按键输入内容、模拟京东快递单号查询1 跟随鼠标的天使2 模拟京东按键输入内容3 模拟京东快递单号查询1 跟随鼠标的天使 <!DOCTYPE html> <html lang"en"> <head><meta charset"UTF-8"><met…...

ChatGPT 被大面积封号,到底发生什么了?

意大利数据保护机表示 OpenAI 公司不但非法收集大量意大利用户个人数据,没有设立检查 ChatGPT 用户年龄的机制。 ChatGPT 似乎正在遭遇一场滑铁卢。 3月31日, 大量用户在社交平台吐槽,自己花钱开通的 ChatGPT 账户已经无法登录,更…...

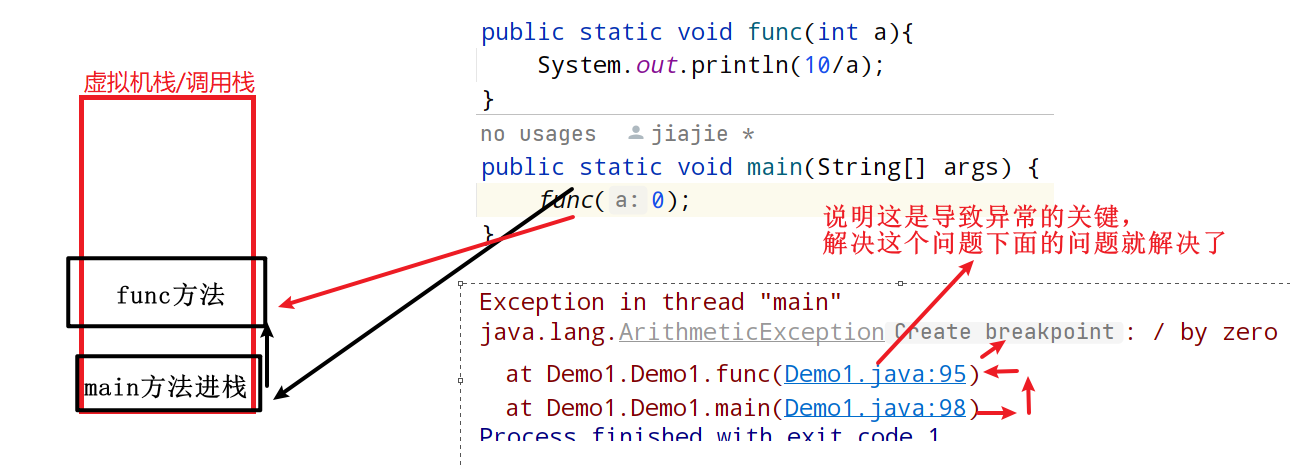

教你精通JavaSE语法之第十一章、认识异常

一、异常的概念与体系结构 1.1异常的概念 在Java中,将程序执行过程中发生的不正常行为称为异常。比如之前写代码时经常遇到的: 1.算术异常 System.out.println(10 / 0); // 执行结果 Exception in thread "main" java.lang.ArithmeticExcep…...

display、visibility、opacity隐藏元素的区别

display、visibility、opacity隐藏元素的区别 display: none 事件监听:无法进行DOM事件监听。 元素从网页中消失,并且不占据位置再次从网页中出现会引起重排 进而引起重绘继承:不会被子元素继承,因为子元素也不被渲染。 visib…...

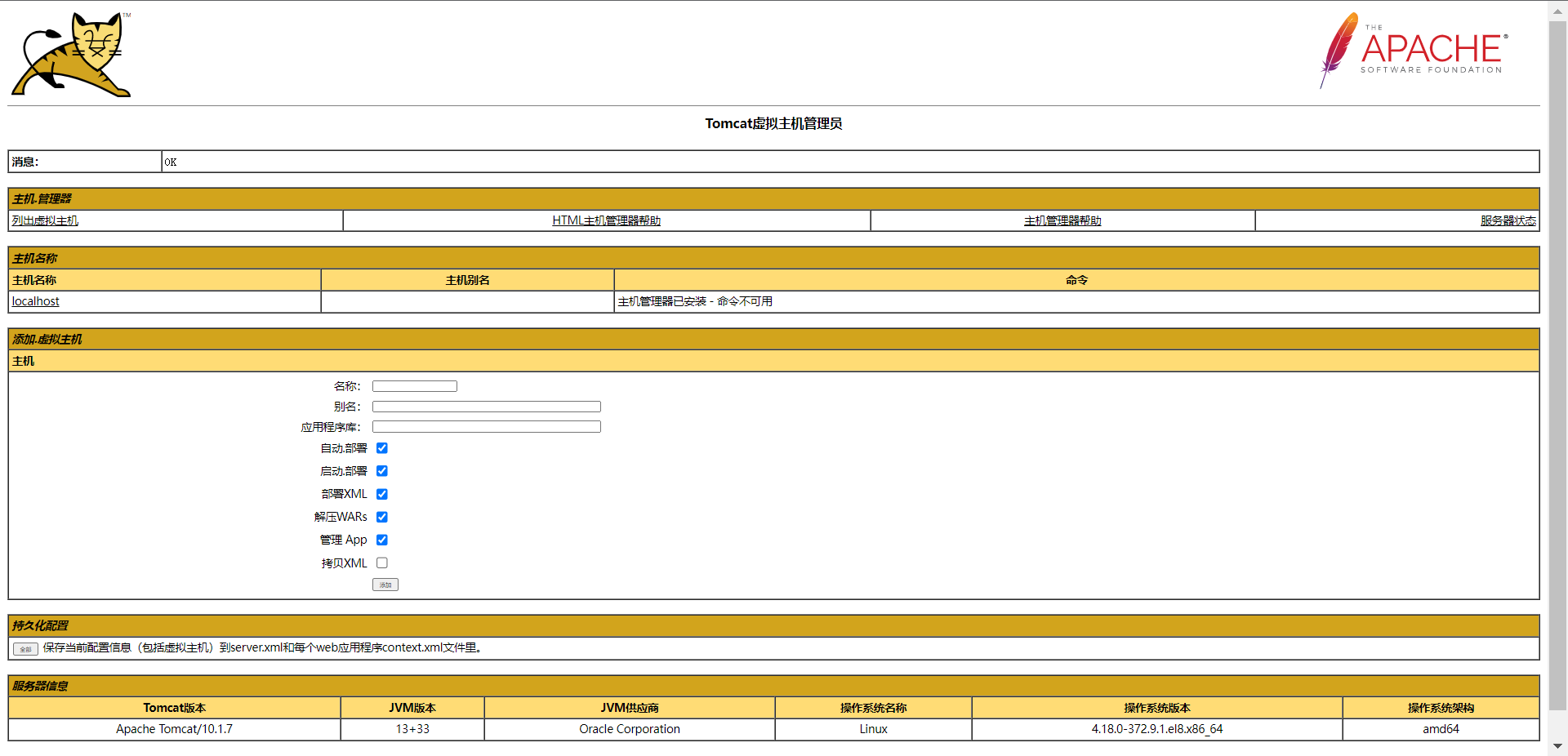

Linux Shell 实现一键部署tomcat10+java13

tomcat 前言 Tomcat 服务器是一个免费的开放源代码的Web 应用服务器,属于轻量级应用服务器,在中小型系统和并发访问用户不是很多的场合下被普遍使用,是开发和调试JSP 程序的首选。对于一个初学者来说,可以这样认为,当…...

软硬皆施,WMS仓库管理系统+PDA,实现效率狂飙

人工经验Excel表格,是传统第三方仓储企业常用的管理模式。在这种管理模式下,对仓库员工的Excel操作能力、业务经验和工作素养要求极高。一旦员工的经验能力不足,就会导致仓库业务运行不顺畅,效率低下,而员工也会因长时…...

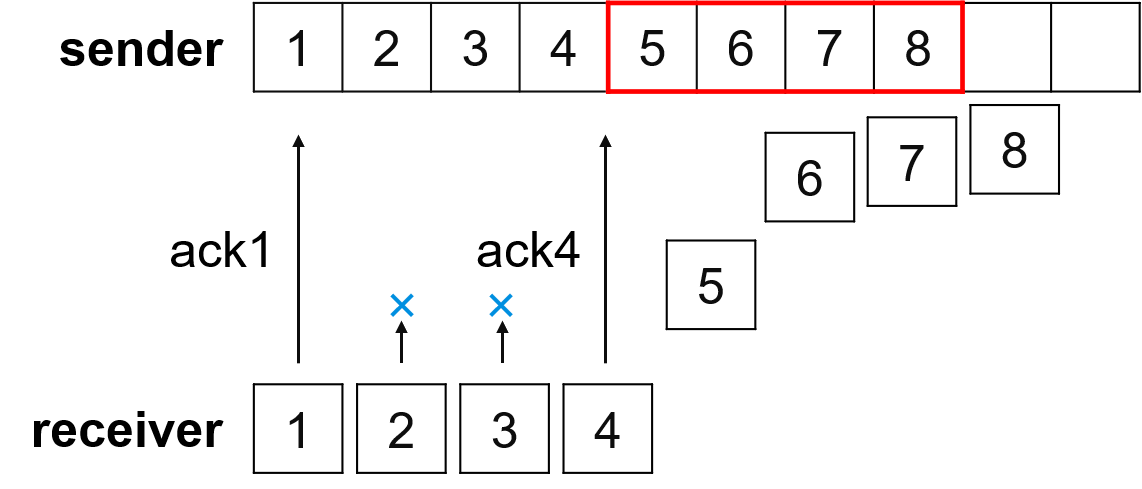

DJ3-2 传输层(第二节课)

目录 一、如何实现可靠数据传输 1. 需要解决地问题 2. 使用的描述方法 二、rdt1.0:完全可靠信道上的可靠数据传输 1. 前提条件 2. 有限状态机 FSM 三、rdt2.0:仅具有 bit 错误的信道上的可靠数据传输 1. 前提条件 2. 有限状态机 FSM 3. 停等协…...

Graphviz自动排版太随机?教你5个技巧精准控制节点位置

Graphviz自动排版太随机?5个专业技巧精准控制节点位置 当你用Graphviz绘制关系图时,是否遇到过这样的困扰:明明代码逻辑清晰,生成的图表却总是不按预期排列?节点位置随机跳跃,关键元素错位,甚至…...

别再被Kettle的流程线骗了!详解‘阻塞数据直到步骤都完成’控件的正确用法与避坑指南

Kettle并行执行模型深度解析:如何正确使用"阻塞数据直到步骤都完成"控件 在ETL工具Kettle的使用过程中,许多开发者都会遇到一个令人困惑的现象:明明在转换中画了流程线,步骤却没有按照预期的顺序执行。这种认知偏差往往…...

LingBot-Depth实操手册:Gradio API返回JSON结构解析与字段含义

LingBot-Depth实操手册:Gradio API返回JSON结构解析与字段含义 1. 引言:为什么需要了解API返回结构 当你使用LingBot-Depth处理深度图像时,最让人困惑的可能就是API返回的那一串JSON数据。这些数据到底代表什么?每个字段有什么含…...

Qwen2.5-VL半监督学习效果展示:有限标注下的性能提升

Qwen2.5-VL半监督学习效果展示:有限标注下的性能提升 1. 引言 在AI视觉领域,标注数据一直是制约模型性能的关键因素。传统监督学习需要大量人工标注,成本高、周期长,让很多企业和研究者望而却步。但今天,随着半监督学…...

家常饺子·每家不一样

你家的馅,和我家的不一样 1. 食材清单(家家都有) 食材分类具体材料分量备注皮面粉3碗买现成的饺子皮也行水适量和面用馅猪肉馅1斤肥瘦三七开白菜或韭菜1把看你家爱吃什么姜末一点点葱花一小把盐1勺生抽1勺香油几滴 2. 核心步骤:…...

OpenClaw多模态飞书助手:Qwen3-VL:30B实战指南

OpenClaw多模态飞书助手:Qwen3-VL:30B实战指南 1. 为什么我们需要多模态飞书助手? 去年夏天,我负责一个跨部门协作项目时,每天要处理上百条飞书消息和几十份文档。最头疼的是同事发来的截图——有时是数据图表,有时是…...

velocity-subtemplate-variable-fix

为什么你的 Velocity 子模板变量总是失效?一行代码解决了阅读前提:你正在用 Velocity 做模板引擎开发,主模板能正常渲染,但子模板里一用变量就报空指针或者路径找不到。先说我的血泪史 昨晚被一个问题折磨了两个小时: …...

终极指南:用Java打造你的专属微信机器人 - 深入解析wechat-api框架

终极指南:用Java打造你的专属微信机器人 - 深入解析wechat-api框架 【免费下载链接】wechat-api 🗯 wechat-api by java7. 项目地址: https://gitcode.com/gh_mirrors/we/wechat-api 想象一下这样的场景:每天早上7点,你的微…...

ai结对编程实践:如何利用kimi在快马平台智能辅助完成用户认证系统开发

AI结对编程实践:如何利用Kimi在快马平台智能辅助完成用户认证系统开发 最近在开发一个需要用户认证功能的项目,后端用Node.js Express,前端用Vue。作为一个独立开发者,面对这种前后端都要兼顾的情况,我决定尝试用Kimi…...

PHP 的异步编程 该怎么选择

一切的起点:synchronized 的舒适区 刚开始写代码时,思维往往停留在"单机"模式。遇到需要控制并发的地方,直觉反应就是加个 synchronized 关键字。 1. 曾经写过的代码 // 简单的库存扣减 public synchronized void deductStock(Stri…...