Kali Linux 操作系统安装详细步骤——基于 VMware 虚拟机

1. Kali 操作系统简介

Kali Linux 是一个基于 Debian 的 Linux 发行版,旨在进行高级渗透测试和安全审计。Kali Linux 包含数百种工具,适用于各种信息安全任务,如渗透测试,安全研究,计算机取证和逆向工程。Kali Linux 由公司 Offensive Security 开发,资助和维护。Offensive [əˈfensɪv] 攻击性的; Offensive Security 进攻性安全。

Kali Linux 于 2013 年 3 月 13 日发布,Kali 的前身是基于 BackTrack Linux,自上而下的重建,完全符合 Debian 开发标准。

Kali 的优势和特性:

1. 包括 900 多种渗透测试工具 ;

2. 免费:完全免费且永远都是。你将永远不必支付 Kali Linux 的费用;

3. 开源:所有进入 Kali Linux 的源代码都可供任何人使用;

4. 广泛的无线设备支持:我们已经构建了 Kali Linux 以支持尽可能多的无线设备,允许它在各种硬件上正常运行,并使其与众多 USB 和其他无线设备兼容;

5. 在安全的环境中开发: Kali Linux 团队由一小部分人组成,他们是唯一可信任的提交包并与存储库交互的人,所有这些都是使用多个安全协议完成的;

6. GPG 签名包和存储库: Kali Linux 中的每个包都由构建和提交它的每个开发人员签名,并且存储库随后也会对包签名;

7.ARMEL 和 ARMHF 支持: Kali Linux 可用于各种 ARM 设备。

2. Kali Linux 系统镜像下载

首先下载 Kali Linux 系统,进入 Kali Linux 官网 https://www.kali.org/ 点击下载。

选择安装镜像。

选择并下载你需要的镜像,默认是 X86_64bit。

本文是基于 VMware Workstation 虚拟机安装系统,如未安装移步 VMware Workstation 下载地址 下载并安装,若是使用光盘或其它可移动存储介质安装则需要制作系统启动盘,与之相关内容在本文不再赘述。

3. 安装 Kali Linux

3.1. VMware 虚拟机相关操作步骤

若是直接使用启动盘安装到物理机上则跳过 3.1. 小节。

(1). 打开虚拟机选择 “创建新的虚拟机”;(启动盘安装忽略该步骤)

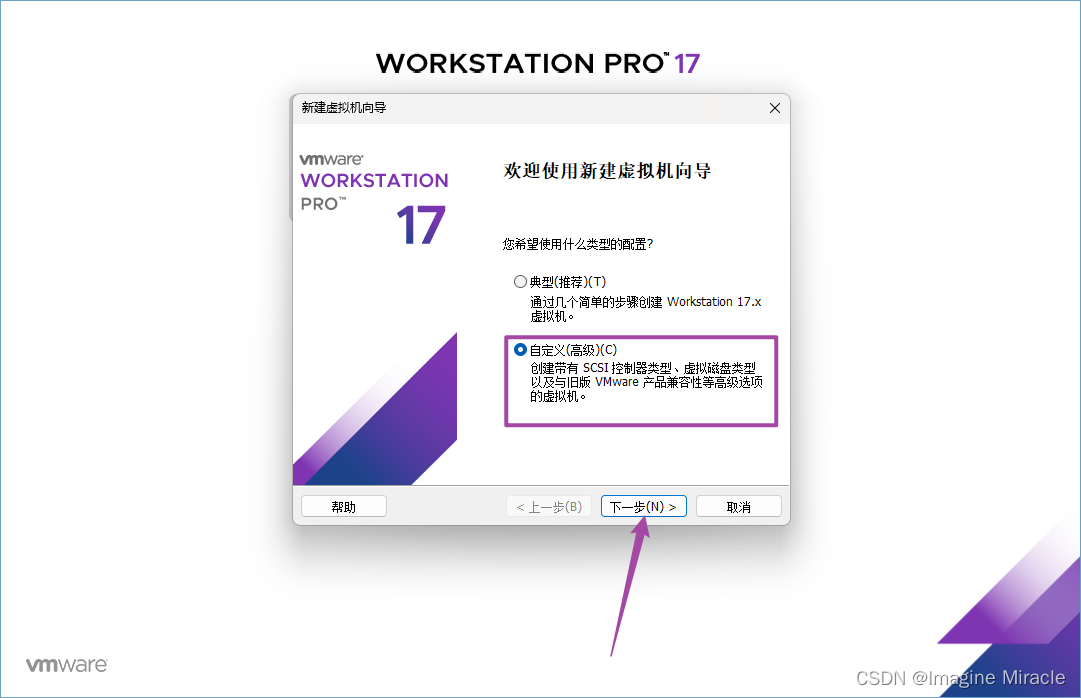

(2). 选择 “自定义”,点击 “下一步”;(启动盘安装忽略该步骤)

(3). 点击 “下一步”;(启动盘安装忽略该步骤)

(4). 选择下载好的 Kali Linux 镜像目录,并点击 “下一步”;(启动盘安装忽略该步骤)

(5). 点击 “下一步”;(启动盘安装忽略该步骤)

(6). 为虚拟机命名,并选择虚拟机安装的位置,点击 “下一步”;(启动盘安装忽略该步骤)

(7). 配置处理器数量(根据自己机器实际配置来分配),点击 “下一步”;(启动盘安装忽略该步骤)

(7). 分配内存大小(根据自己机器实际配置来分配),点击 “下一步”;(启动盘安装忽略该步骤)

(8). 选择 “使用网络地址转换”,点击 “下一步”;(启动盘安装忽略该步骤)

(9). 这里默认选择即可,点击 “下一步”;(启动盘安装忽略该步骤)

(10). 这里默认选择即可,点击 “下一步”;(启动盘安装忽略该步骤)

(11). 这里默认选择即可,点击 “下一步”;(启动盘安装忽略该步骤)

(12). 分配磁盘大小(根据自己机器实际配置来分配),点击 “下一步”;(启动盘安装忽略该步骤)

[注]:这里由于笔者机器剩余磁盘空间不足,因此只分配了 25GB,一般来讲分配 50GB 以上比较好。

(13). 这里默认选择即可,点击 “下一步”;(启动盘安装忽略该步骤)

(14). 这里默认选择即可,点击 “完成”;(启动盘安装忽略该步骤)

(15). 虚拟机配置完成,点击 “开启此虚拟机” 准备安装系统;(启动盘安装忽略该步骤)

3.2. Kali Linux 系统安装

(1). 使用键盘控制选择 “Graphical install”,图形化安装引导;

(2). 选择你习惯使用的语言作为系统显示语言,完成后点击右下角 “Continue”;

(3). 选择你的地区,完成后点击右下角 “Continue”;

(4). 选择使用的键盘标准,完成后点击右下角 “Continue”;

(5). 完成以上步骤后将进行初步安装;

(6). 若机器没有网络或网络不支持 DHCP 功能将会出现如下提示,选择 “Continue” 继续安装;

(7). 如需手动配置则选择 “Configure network manually”, 如无需配置网络则选择最后一个 “Do not configure…”,选择 “Continue” 继续;

(8). 这里笔者选择手动配置网络,填写正确的 IP 地址即可,选择 “Continue” 继续;

(9). 接下来填写正确的网关,选择 “Continue” 继续;

(10). 这里默认即可,选择 “Continue” 继续;

(11). 为系统命名,完成后选择 “Continue” 继续;

(12). 填写系统域名,没有可以忽略,完成后选择 “Continue” 继续;

(13). 创建非 root 用户,输入用户名,完成后选择 “Continue” 继续;

(13). 自动根据用户名分配账户登录名称,可以选择修改,完成后选择 “Continue” 继续;

(13). 为刚创建的用户设置登录密码,完成后选择 “Continue” 继续;

(14). 选择时区,完成后选择 “Continue” 继续;

(14). 磁盘分区设置,这里笔者选择 “use entire disk”,即使用整块磁盘,完成后选择 “Continue” 继续;

(15). 这里笔者只有一块磁盘,就默认选择即可,完成后选择 “Continue” 继续;

(16). 这里笔者选择 “All file in one partition”,将所有数据放在一个分区中(新手推荐选择),完成后选择 “Continue” 继续;

(16). 选择 “Finish partitioning and write…”,完成后选择 “Continue” 继续;

(17). 选择 “Yes”,完成后选择 “Continue” 继续;

(18). 等待系统为我们分区;

(19). 一些软件的选择,完成后选择 “Continue” 继续;

(20). 显示管理程序,默认即可,完成后选择 “Continue” 继续;

(21). 选择是否安装启动引导,完成后选择 “Continue” 继续;

(22). 选择启动引导安装位置,完成后选择 “Continue” 继续;

(23). 到这里安装完成,选择 “Continue” 系统将会重启;

(24). 由于安装了系统启动引导,启动时会提示选项,这里默认会选择直接进入系统;

(25). 点击用户,并输入密码即可进入系统;

4. 到此 Kali Linux 系统安装完成,尽情享受吧

相关文章:

Kali Linux 操作系统安装详细步骤——基于 VMware 虚拟机

1. Kali 操作系统简介 Kali Linux 是一个基于 Debian 的 Linux 发行版,旨在进行高级渗透测试和安全审计。Kali Linux 包含数百种工具,适用于各种信息安全任务,如渗透测试,安全研究,计算机取证和逆向工程。Kali Linux 由…...

R语言APSIM模型应用及批量模拟实践技术

查看原文>>>基于R语言APSIM模型高级应用及批量模拟实践技术 目录 专题一、APSIM模型应用与R语言数据清洗 专题二、APSIM气象文件准备与R语言融合应用 专题三、APSIM模型的物候发育和光合生产模块 专题四、APSIM物质分配与产量模拟 专题五、APSIM土壤水平衡模块 …...

破解马赛克有多「容易」?

刷短视频时,估计大家都看过下面这类视频,各家营销号争相曝光「一分钟解码苹果笔刷背后内容」的秘密。换汤不换药,自媒体们戏称其为「破解马赛克」,殊不知让多少不明真相的用户建立起了错误的认知,也让苹果笔刷第 10086…...

【.NET基础加强第八课--委托】

.NET基础加强第八课--委托 委托(Delegate)委托操作顺序实例多播委托—委托链实例实例委托传值 委托(Delegate) 委托(Delegate) 是存有对某个方法的引用的一种引用类型变量 委托操作顺序 1,定义一个委托类…...

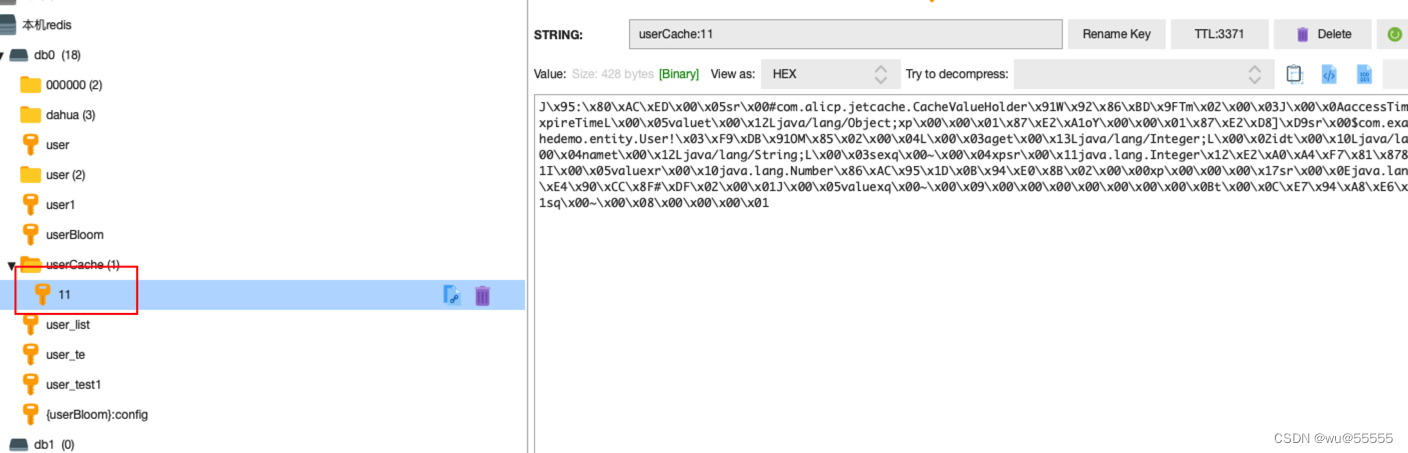

jetcache:阿里这款多级缓存框架一定要掌握

0. 引言 之前我们讲解了本地缓存ehcache组件,在实际应用中,并不是单一的使用本地缓存或者redis,更多是组合使用来满足不同的业务场景,于是如何优雅的组合本地缓存和远程缓存就成了我们要研究的问题,而这一点ÿ…...

干货 | 如何做一个简单的访谈研究?

Hello,大家好! 这里是壹脑云科研圈,我是喵君姐姐~ 心理学中研究中,大家常用的研究方法大多是实验法、问卷调查法等,这些均是定量研究。 其实,作为质性研究中常用的访谈法,可对个体的内心想法进…...

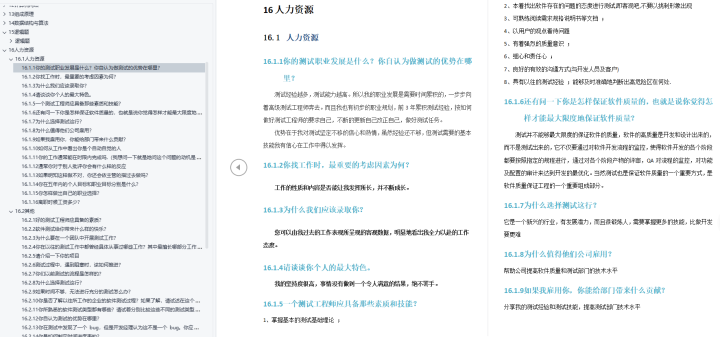

4年外包出来,5次面试全挂....

我的情况 大概介绍一下个人情况,男,毕业于普通二本院校非计算机专业,18年跨专业入行测试,第一份工作在湖南某软件公司,做了接近4年的外包测试工程师,今年年初,感觉自己不能够再这样下去了&…...

基于遗传算法优化的核极限学习机(KELM)分类算法-附代码

基于遗传算法优化的核极限学习机(KELM)分类算法 文章目录 基于遗传算法优化的核极限学习机(KELM)分类算法1.KELM理论基础2.分类问题3.基于遗传算法优化的KELM4.测试结果5.Matlab代码 摘要:本文利用遗传算法对核极限学习机(KELM)进行优化,并用于分类 1.KE…...

评判需求优先级5大规则和方法(纯干货):

在划分用户需求时,需秉承需求任务紧跟核心业务指标,按照一定的规则和方法进行优先级的划分。 常见评判需求优先级规则有:四象限法则、KANO模型、二八原则、产品生命周期法、ROI评估法。 一、四象限法则 四象限法则是以【重要】和【紧急】程度…...

std::vector (七))

c++ 11标准模板(STL) std::vector (七)

定义于头文件 <vector> template< class T, class Allocator std::allocator<T> > class vector;(1)namespace pmr { template <class T> using vector std::vector<T, std::pmr::polymorphic_allocator<T>>; }(2)(C17…...

Contest3137 - 2022-2023-2 ACM集训队每月程序设计竞赛(1)五月月赛

A 1! 5! 46 169 有一种数字,我们称它为 纯真数。 它等于自身每一个数位的阶乘之和。请你求出不超过n的所有 纯真数。(注:纯真数不含有前导0)数据范围1e18 纯真数只有四个,注意0!1 1,2,145,40585 int n;cin>>n;int res[]{…...

如何使用 YOLOv8 神经网络检测图像中的物体

对象检测是一项计算机视觉任务,涉及识别和定位图像或视频中的对象。它是许多应用的重要组成部分,例如自动驾驶汽车、机器人和视频监控。 多年来,已经开发了许多方法和算法来查找图像中的对象及其位置。执行这些任务的最佳质量来自使用卷积神经网络。 YOLO 是这项任务最流行的…...

Python每日一练:小艺读书醉酒的狱卒非降序数组(详解快排)

文章目录 前言一、小艺读书二、醉酒的狱卒三、非降序数组总结 前言 今天这个非降序数组,阅读解理小学水平,说起来都是泪啊。我折腾了一天都没搞定,从冒泡写到快速排序。换了几种都还不行,我又给快排加上插入排序。结果还是不能全…...

手麻系统源码,PHP手术麻醉临床信息系统源码,手术前管理模块功能

手麻系统源码,PHP手术麻醉临床信息系统源码,手术前管理模块功能 术前管理模块主要有手术排班、手术申请单、手术通知单、手术知情同意书、输血血液同意书、术前查房记录、术前访视、风险评估、手术计划等功能。 功能: 手术排班:…...

AUTOSAR - ComM - 学习一 :基础知识+配置

目录 1、概述 1.1、总览 1.2、功能描述 1.3、依赖关系 2、功能SPEC 2.1、PNC...

手把手教你搭建ROS阿克曼转向小车之(增量式PID代码实现)

在上一篇文章中我们已经成功的把编码器的反馈值给计算出来,这篇文章将会讲解怎么使用反馈回来的速度值进行PID计算,从而闭环控制电机的速度。 PID算法介绍 1.开环控制系统 开环控制系统(open-loop control system)是指被控对象的输出(被控制量)对控制器…...

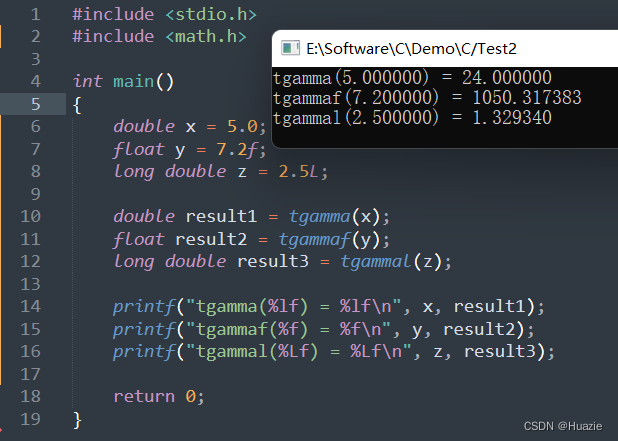

C语言函数大全-- t 开头的函数

C语言函数大全 本篇介绍C语言函数大全-- t 开头的函数 1. tan,tanf,tanl 1.1 函数说明 函数声明函数功能double tan(double x)计算 以弧度 x 为单位的角度的正切值(double)float tanf(float x)计算 以弧度 x 为单位的角度的正…...

安卓系统APP稳定性测试分析的研究报告

目录 第一章:概念 第二章:重要性 第三章:意义和作用 第四章:行业现状 第五章:常见测试方法和工具 第六章:实际测试场景 第七章:测试方案 第八章:测试方法 第九章࿱…...

【Java基础】集合

一、集合概述 为了方便对多个对象进行存储和操作,集合是一种Java容器,可以动态地把多个对象引用放入容器中 数组存储的特点 一旦初始化后,长度不可改变,元素类型不可改变提供的方法很少,对于添加、删除、获取实际元…...

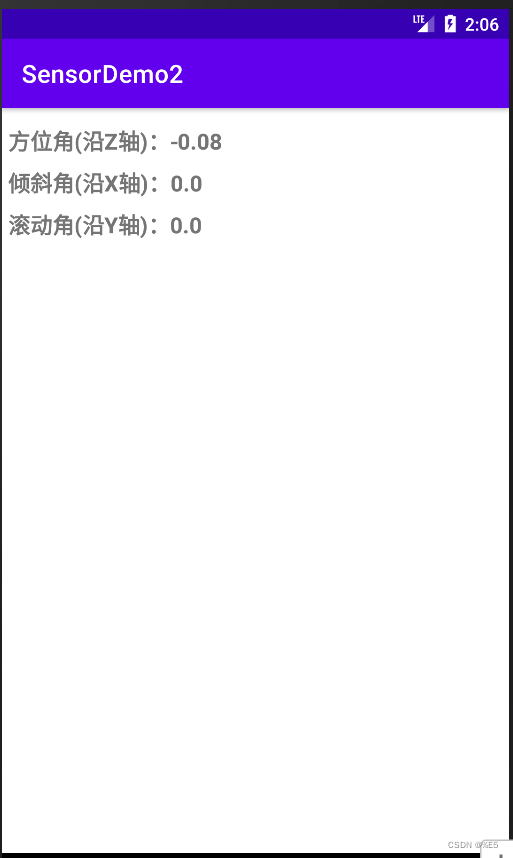

【Android入门到项目实战-- 9.1】—— 传感器的使用教程

目录 传感器的定义 三大类型传感器 1、运动传感器 2、环境传感器 3、位置传感器 传感器开发框架 1、SensorManager 2、Sensor 3、SensorEvent 4、SensorEventListener 一、使用传感器开发步骤 1、获取传感器信息 1)、获取传感器管理器 2)、获取设备的传感器对象列…...

C语言双端队列完整实现:一行代码吃透头尾操作,算法效率拉满

一、为什么C语言实现双端队列,是数据结构的必学天花板?在C语言数据结构里,队列、栈都是基础中的基础,但真正能把灵活度、效率、内存管理三者揉到一起的,还得是双端队列(deque)。普通队列只能一头…...

电容损坏深度诊断,从外观到 ESR精准区分容衰与漏电

在 PCB 故障中,电容损坏占比超 40%,是当之无愧的 “头号杀手”。很多工程师仅靠 “鼓包漏液” 判断电容好坏,殊不知80% 的电容损坏是隐性的—— 外观平整但容值衰减、ESR 升高、轻微漏电,导致供电不稳、系统重启、噪声增大&#x…...

Unity Visual Scripting不是拖拽玩具:中阶开发者的编程范式重构指南

1. 为什么Unity官方Visual Scripting不是“拖拽完就能跑”的玩具,而是一套需要重新理解的编程范式很多人第一次点开Unity的Visual Scripting(VS)面板时,看到那些五颜六色的节点和丝滑的连线,下意识觉得:“这…...

OpenRASP原理与实战:Java应用层实时防护技术详解

1. 为什么我宁愿花三天部署OpenRASP,也不愿再写第五个自定义WAF过滤器去年冬天,我在给一家做在线教育SaaS平台做安全加固时,连续踩了三个坑:第一次用NginxLua写了套SQL注入规则,结果学生提交的“SELECT * FROM courses…...

三步让小爱音箱秒变AI语音助手:MiGPT深度配置指南

三步让小爱音箱秒变AI语音助手:MiGPT深度配置指南 【免费下载链接】mi-gpt 🏠 将小爱音箱接入 ChatGPT 和豆包,改造成你的专属语音助手。 项目地址: https://gitcode.com/GitHub_Trending/mi/mi-gpt 还在为小爱音箱的"人工智障&q…...

5A智慧景区建设|对标一流!巨有科技打造数智化标杆景区

5A级景区是中国旅游的最高标准,代表着服务与管理的顶尖水平。随着5A评审标准日益严苛,“智慧化”已成为核心硬性指标。然而,不少景区的智慧化建设陷入“重硬件、轻整合”的误区,系统林立、数据孤岛,投入巨大却效果不佳…...

通用物联网开发板设计:基于ESP8266的硬件集成与开发实践

1. 项目概述:为什么我们需要一块“通用”的物联网开发板?在捣鼓了几年物联网项目之后,我发现自己桌面上堆满了各种开发板:ESP8266、ESP32、Arduino Uno、STM32 Nucleo……每个项目都要重新连线、配置电源、焊接传感器接口…...

5步彻底解决Windows DLL加载冲突:UE4SS系统故障排查指南

5步彻底解决Windows DLL加载冲突:UE4SS系统故障排查指南 【免费下载链接】RE-UE4SS Injectable LUA scripting system, SDK generator, live property editor and other dumping utilities for UE4/5 games 项目地址: https://gitcode.com/gh_mirrors/re/RE-UE4SS…...

Python之encode-cli包语法、参数和实际应用案例

Python encode-cli包完整使用指南 encode-cli 是Python生态中轻量、高效的命令行编码/解码工具包,专注于提供主流编码格式的快速转换,支持命令行直接调用,无需编写复杂Python代码,适用于数据加密、文本转码、URL处理、Base64转换等…...

机器学习势函数进阶:Hessian矩阵如何提升化学反应模拟精度与稳定性

1. 项目概述:当机器学习势函数“看见”势能面的曲率 在计算化学和材料模拟的日常工作中,我们这些“炼丹师”最头疼的莫过于在精度和效率之间走钢丝。量子化学方法(如DFT)算得准,但慢得让人心焦,算个稍大点的…...