wpscan常见的使用方法

目录

简单介绍

暴力破解

信息收集

指定用户爆破

命令集合

简单介绍

Wordpress是一个以PHP和MySQL为平台的免费自由开源的博客软件和内容管理系统。

WPScan是Kali Linux默认自带的一款漏洞扫描工具,它采用Ruby编写,能够扫描WordPress网站中的多种安全漏洞,其中包括WordPress本身的漏洞、插件漏洞和主题漏洞。(需要自己科学上网去注册wpscan然后获取官方的api-token可以每天免费扫75次)

测试时请本地搭建环境或者获得网站管理员的许可,任何未经许可的渗透都是违法行为。

常用参数

| 参数 | 用途 |

|---|---|

| –update | 更新 |

| -u/–url | 后面加要扫描的站点 |

| -e/–enumerate | 枚举 |

| u | 用户名 |

| p | 枚举插件 |

| ap | 枚举所有插件 |

| vp | 枚举有漏洞的插件 |

| t | 枚举主题 |

| at | 枚举所有主题 |

| vt | 枚举有漏洞的主题 |

| -w/–wordlist | 后面加字典 |

| -U/–username | 指定用户 |

它会扫描给定的WordPress站点的一些信息,并且列出可能是漏洞的地方,注意这里wpscan判断是否有漏洞,是根据wordpress的版本判定的,只要你的版本低于存在漏洞的版本,那么它就认为存在漏洞。扫描的结果会显示站点的插件信息、主题信息、用户信息等

这里简单介绍参数的使用

- 扫描主题中存在的漏洞

wpscan --url url --enumerate vt- 扫描插件

wpscan --url url --enumerate p暴力破解

-P -U 后面的参数最好使用文件的绝对路径

wpscan --url url -P 密码字典 -U 用户字典

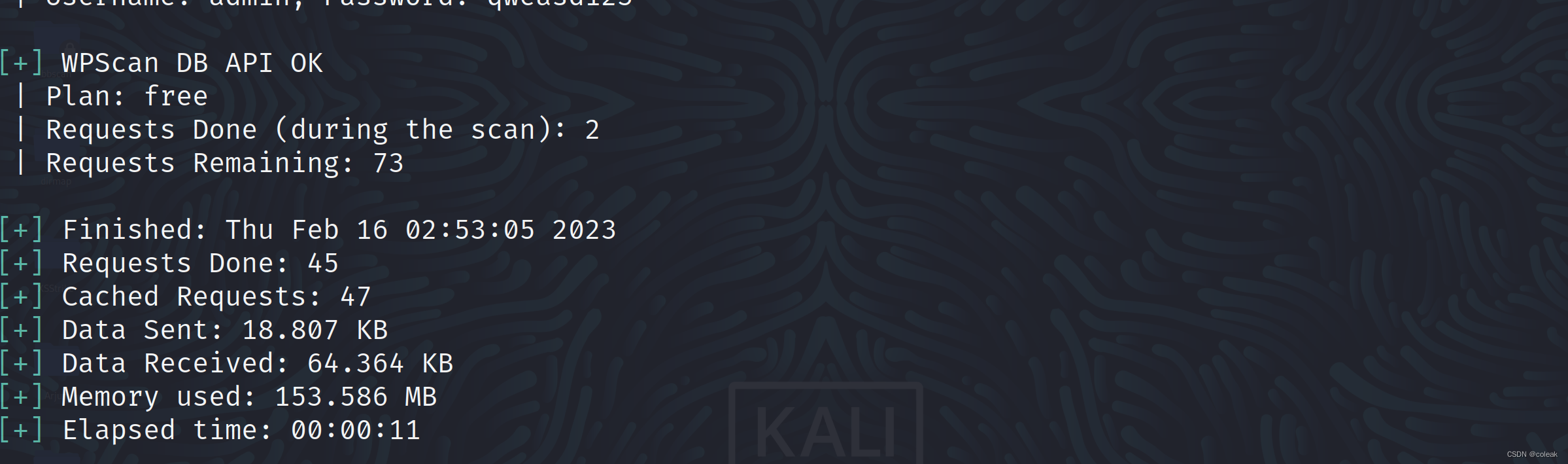

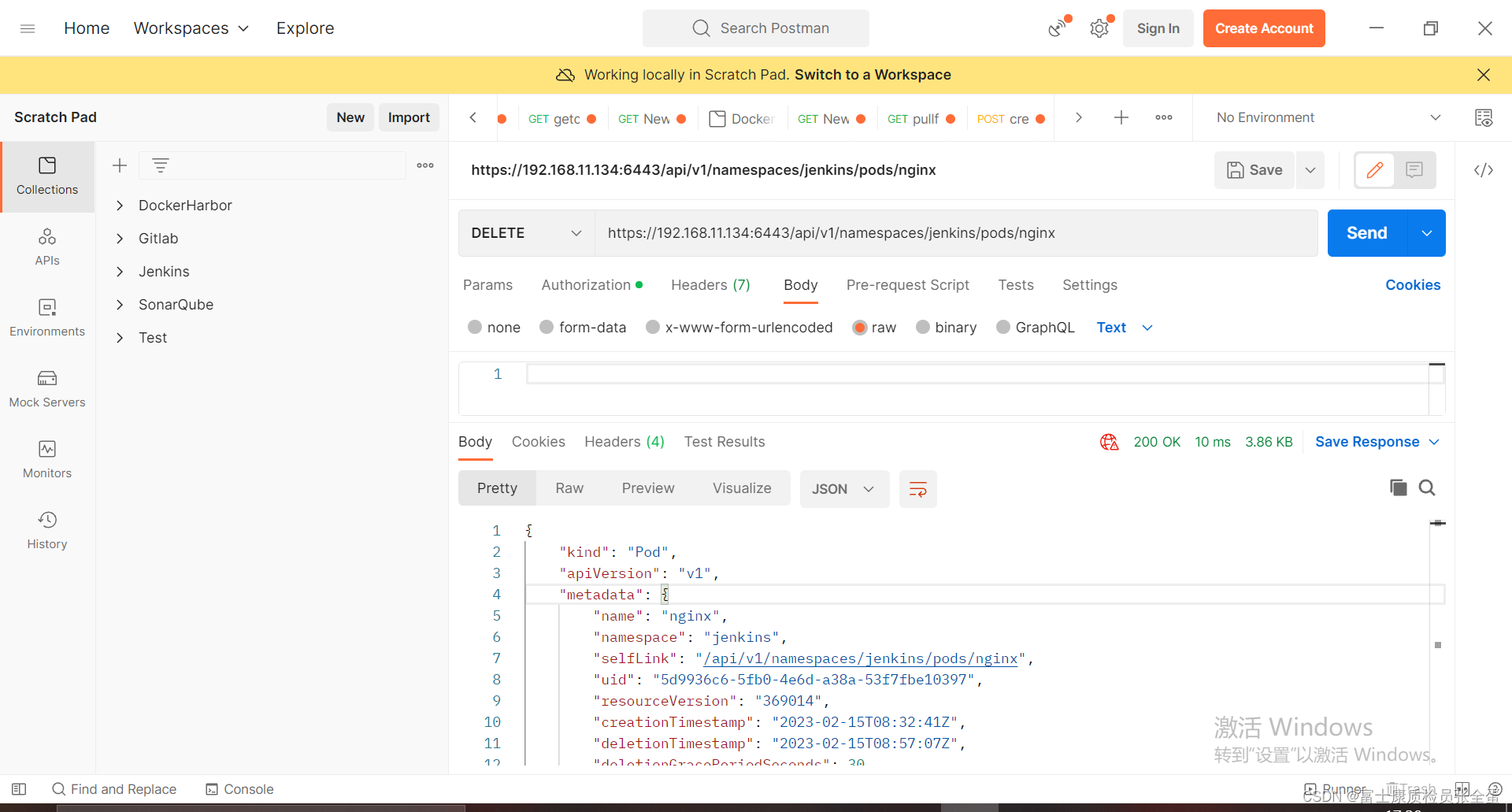

这里以本地的环境为例对user进行指定字典爆破

wpscan --url 目标url -e u -P /home/kali/top100password.txt --api-token 自己的tokenInteresting Finding(s)

user

passwd

其他信息

其他信息

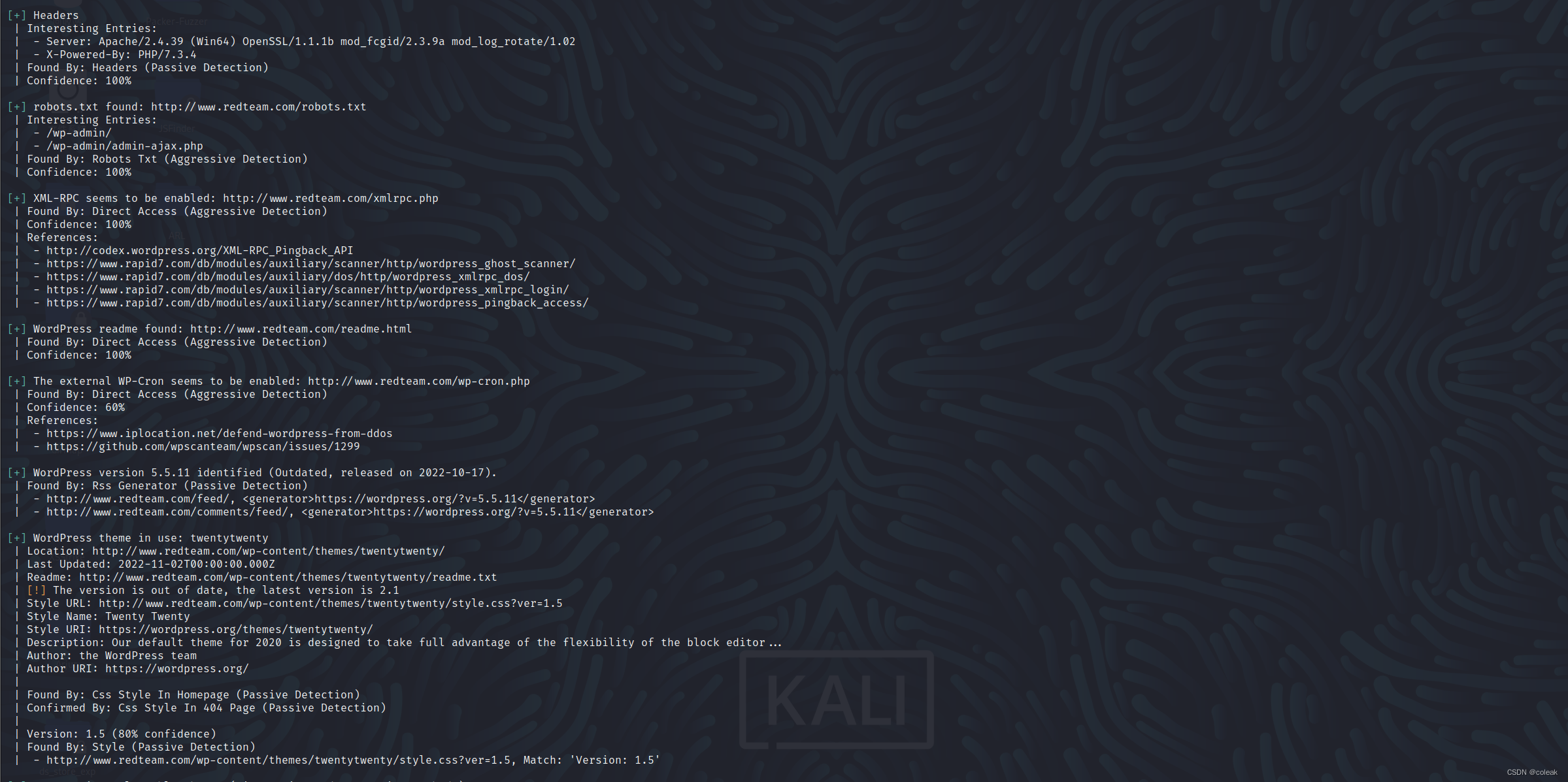

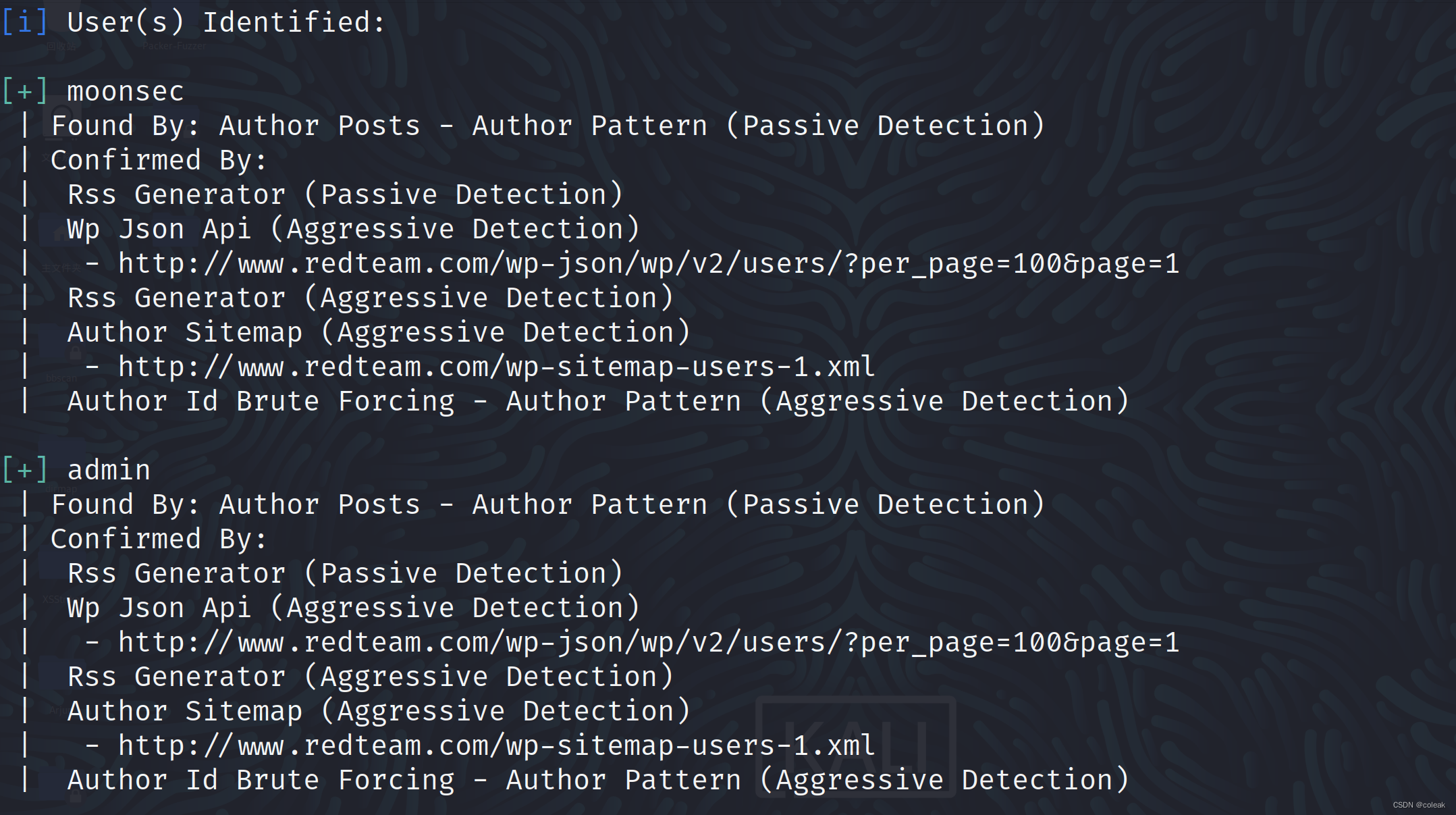

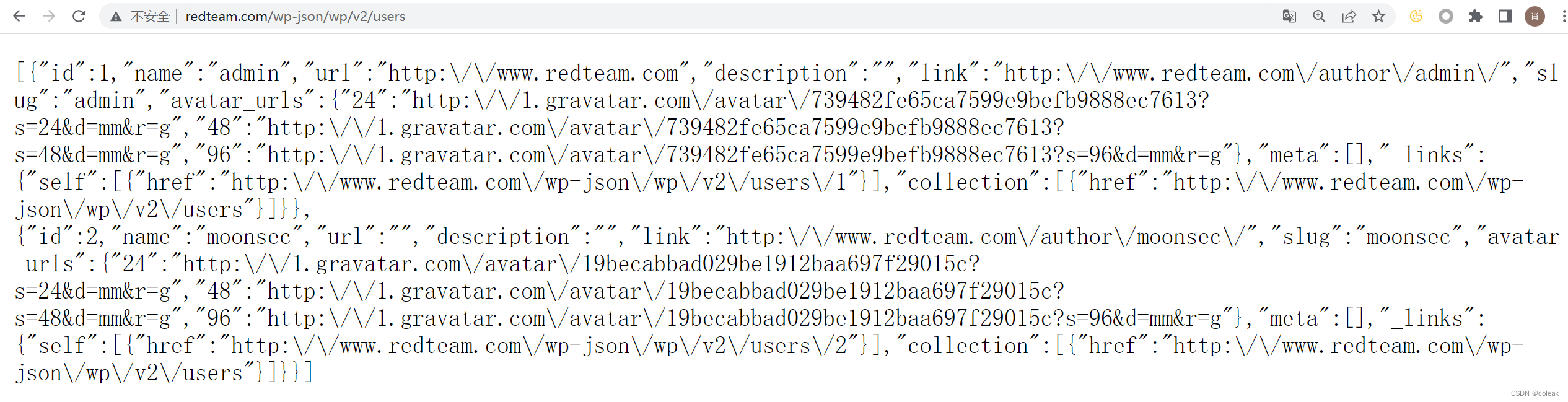

信息收集

这里没有设置WordPress在账号未登录时禁用wp-json/wp/v2/,出现泄露信息

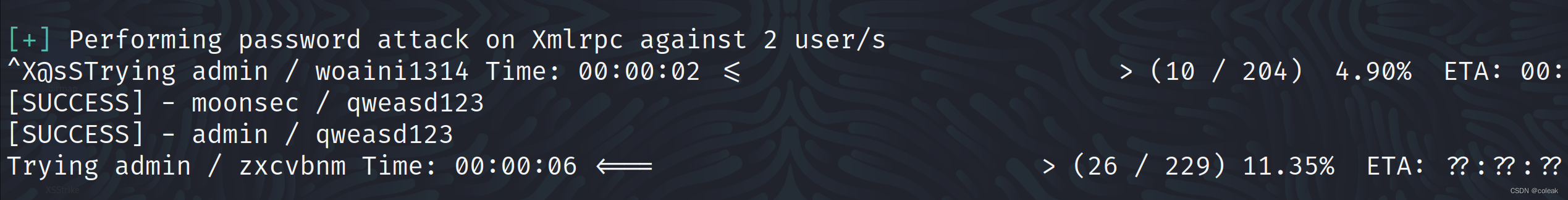

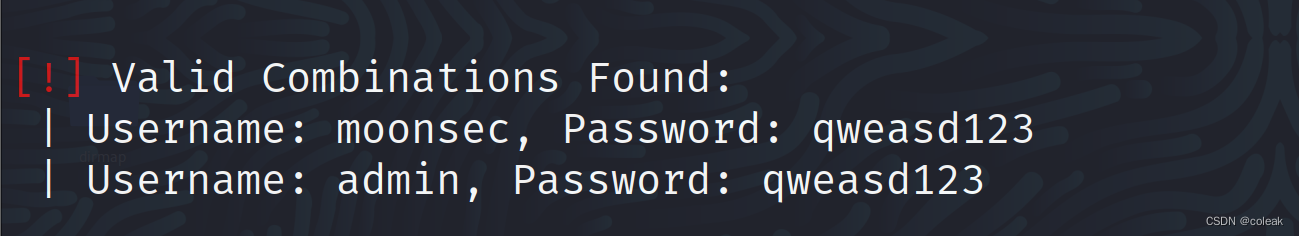

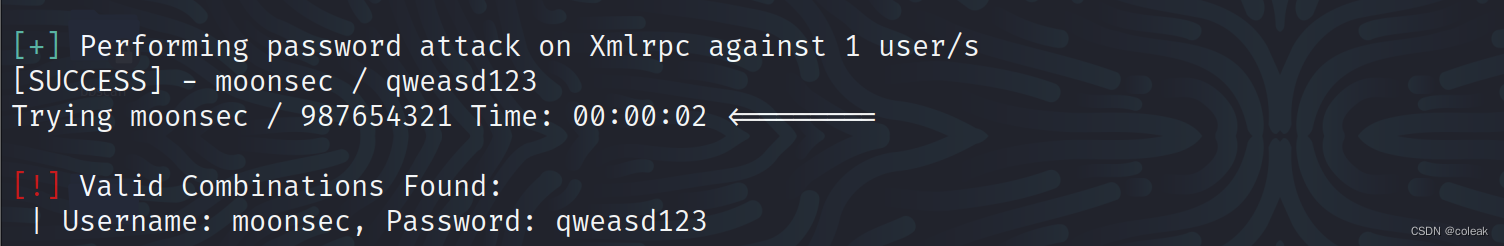

指定用户爆破

这里对上面收集到的moonsec进行爆破

wpscan --url 目标url -U moonsec -P /home/kali/top100password.txt --api-token 自己的token

命令集合

wpscan --url url --enumerate vp,vt,tt,u --api-token xxx __ _______ _____\ \ / / __ \ / ____|\ \ /\ / /| |__) | (___ ___ __ _ _ __ ®\ \/ \/ / | ___/ \___ \ / __|/ _` | '_ \\ /\ / | | ____) | (__| (_| | | | |\/ \/ |_| |_____/ \___|\__,_|_| |_|WordPress Security Scanner by the WPScan TeamVersion 3.8.22Sponsored by Automattic - https://automattic.com/@_WPScan_, @ethicalhack3r, @erwan_lr, @firefart

_______________________________________________________________[+] URL: http://www.redteam.com/ [192.168.1.12]

[+] Started: Thu Feb 16 03:50:17 2023Interesting Finding(s):[+] Headers| Interesting Entries:| - Server: Apache/2.4.39 (Win64) OpenSSL/1.1.1b mod_fcgid/2.3.9a mod_log_rotate/1.02| - X-Powered-By: PHP/7.3.4| Found By: Headers (Passive Detection)| Confidence: 100%[+] robots.txt found: http://www.redteam.com/robots.txt| Interesting Entries:| - /wp-admin/| - /wp-admin/admin-ajax.php| Found By: Robots Txt (Aggressive Detection)| Confidence: 100%[+] XML-RPC seems to be enabled: http://www.redteam.com/xmlrpc.php| Found By: Direct Access (Aggressive Detection)| Confidence: 100%| References:| - http://codex.wordpress.org/XML-RPC_Pingback_API| - https://www.rapid7.com/db/modules/auxiliary/scanner/http/wordpress_ghost_scanner/| - https://www.rapid7.com/db/modules/auxiliary/dos/http/wordpress_xmlrpc_dos/| - https://www.rapid7.com/db/modules/auxiliary/scanner/http/wordpress_xmlrpc_login/| - https://www.rapid7.com/db/modules/auxiliary/scanner/http/wordpress_pingback_access/[+] WordPress readme found: http://www.redteam.com/readme.html| Found By: Direct Access (Aggressive Detection)| Confidence: 100%[+] The external WP-Cron seems to be enabled: http://www.redteam.com/wp-cron.php| Found By: Direct Access (Aggressive Detection)| Confidence: 60%| References:| - https://www.iplocation.net/defend-wordpress-from-ddos| - https://github.com/wpscanteam/wpscan/issues/1299[+] WordPress version 5.5.11 identified (Outdated, released on 2022-10-17).| Found By: Rss Generator (Passive Detection)| - http://www.redteam.com/feed/, <generator>https://wordpress.org/?v=5.5.11</generator>| - http://www.redteam.com/comments/feed/, <generator>https://wordpress.org/?v=5.5.11</generator>|| [!] 1 vulnerability identified:|| [!] Title: WP <= 6.1.1 - Unauthenticated Blind SSRF via DNS Rebinding| References:| - https://wpscan.com/vulnerability/c8814e6e-78b3-4f63-a1d3-6906a84c1f11| - https://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2022-3590| - https://blog.sonarsource.com/wordpress-core-unauthenticated-blind-ssrf/[+] WordPress theme in use: twentytwenty| Location: http://www.redteam.com/wp-content/themes/twentytwenty/| Last Updated: 2022-11-02T00:00:00.000Z| Readme: http://www.redteam.com/wp-content/themes/twentytwenty/readme.txt| [!] The version is out of date, the latest version is 2.1| Style URL: http://www.redteam.com/wp-content/themes/twentytwenty/style.css?ver=1.5| Style Name: Twenty Twenty| Style URI: https://wordpress.org/themes/twentytwenty/| Description: Our default theme for 2020 is designed to take full advantage of the flexibility of the block editor...| Author: the WordPress team| Author URI: https://wordpress.org/|| Found By: Css Style In Homepage (Passive Detection)| Confirmed By: Css Style In 404 Page (Passive Detection)|| Version: 1.5 (80% confidence)| Found By: Style (Passive Detection)| - http://www.redteam.com/wp-content/themes/twentytwenty/style.css?ver=1.5, Match: 'Version: 1.5'[+] Enumerating Vulnerable Plugins (via Passive Methods)[i] No plugins Found.[+] Enumerating Vulnerable Themes (via Passive and Aggressive Methods)Checking Known Locations - Time: 00:01:11 <====================================================================> (492 / 492) 100.00% Time: 00:01:11

[+] Checking Theme Versions (via Passive and Aggressive Methods)[i] No themes Found.[+] Enumerating Timthumbs (via Passive and Aggressive Methods)Checking Known Locations - Time: 00:06:12 <==================================================================> (2575 / 2575) 100.00% Time: 00:06:12[i] No Timthumbs Found.[+] Enumerating Users (via Passive and Aggressive Methods)Brute Forcing Author IDs - Time: 00:00:02 <======================================================================> (10 / 10) 100.00% Time: 00:00:02[i] User(s) Identified:[+] moonsec| Found By: Author Posts - Author Pattern (Passive Detection)| Confirmed By:| Rss Generator (Passive Detection)| Wp Json Api (Aggressive Detection)| - http://www.redteam.com/wp-json/wp/v2/users/?per_page=100&page=1| Rss Generator (Aggressive Detection)| Author Sitemap (Aggressive Detection)| - http://www.redteam.com/wp-sitemap-users-1.xml| Author Id Brute Forcing - Author Pattern (Aggressive Detection)[+] admin| Found By: Author Posts - Author Pattern (Passive Detection)| Confirmed By:| Rss Generator (Passive Detection)| Wp Json Api (Aggressive Detection)| - http://www.redteam.com/wp-json/wp/v2/users/?per_page=100&page=1| Rss Generator (Aggressive Detection)| Author Sitemap (Aggressive Detection)| - http://www.redteam.com/wp-sitemap-users-1.xml| Author Id Brute Forcing - Author Pattern (Aggressive Detection)[+] WPScan DB API OK| Plan: free| Requests Done (during the scan): 2| Requests Remaining: 67[+] Finished: Thu Feb 16 03:57:55 2023

[+] Requests Done: 3123

[+] Cached Requests: 12

[+] Data Sent: 880.75 KB

[+] Data Received: 1.483 MB

[+] Memory used: 297.234 MB

[+] Elapsed time: 00:07:38

相关文章:

wpscan常见的使用方法

目录 简单介绍 暴力破解 信息收集 指定用户爆破 命令集合 简单介绍 Wordpress是一个以PHP和MySQL为平台的免费自由开源的博客软件和内容管理系统。 WPScan是Kali Linux默认自带的一款漏洞扫描工具,它采用Ruby编写,能够扫描WordPress网站中的多种安…...

)

Tree 底层源码实现(二叉树、递归、迭代)

树(Tree)是一种非线性数据结构,由一组节点和它们之间的边组成。在树中,每个节点都有零个或多个子节点,除了根节点外,每个节点都有且仅有一个父节点。树可以被用于许多应用程序,如文件系统、XML文…...

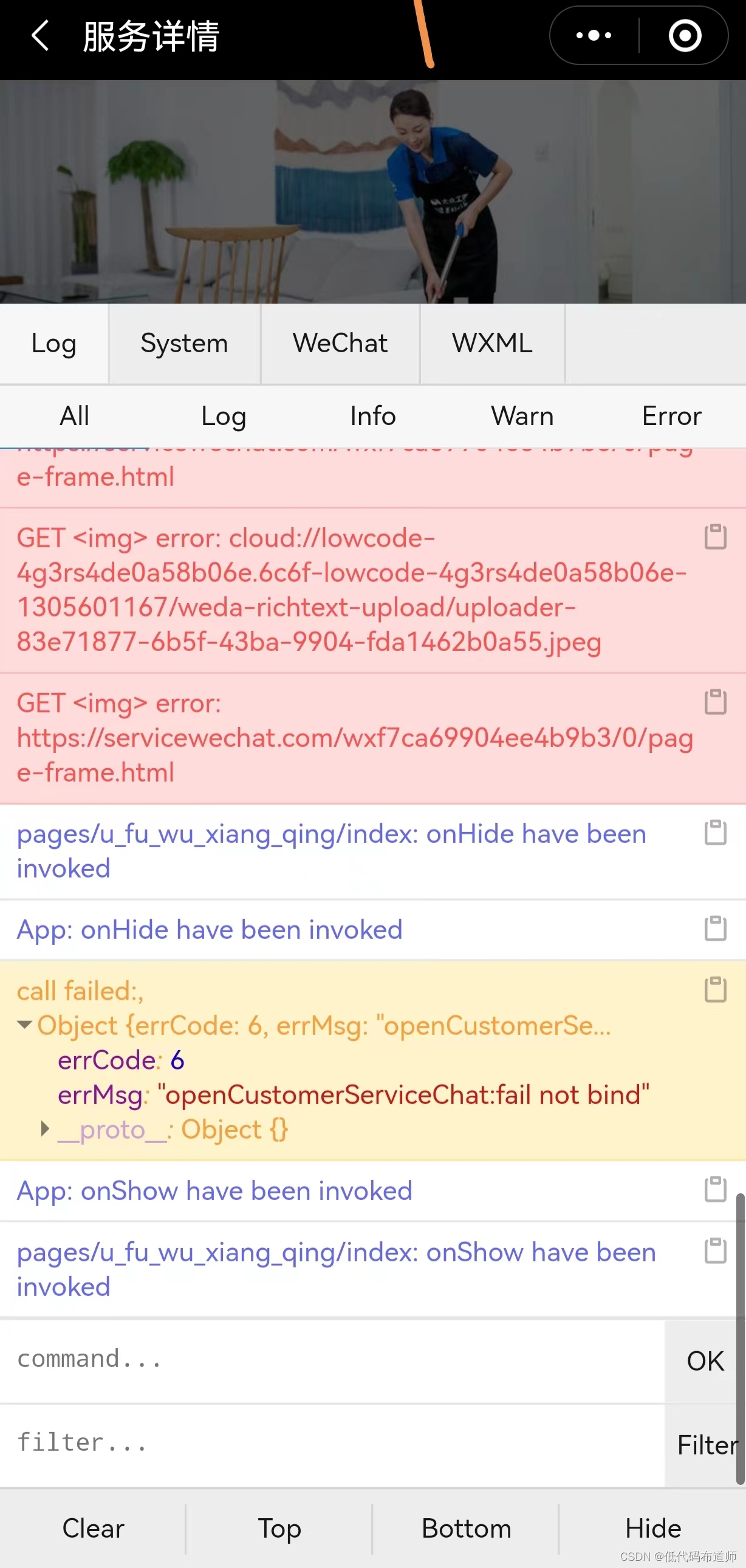

家政服务小程序实战教程13-接入客服

小程序在微信里使用,以其无需安装随用随走为特点。但是有个问题是,如果提供商品或者服务的,用户如果有问题往往希望平台的运营方给出专业的解答。为了满足这类需求,就需要我们提供客服接入的功能,用户可以点击客服图标…...

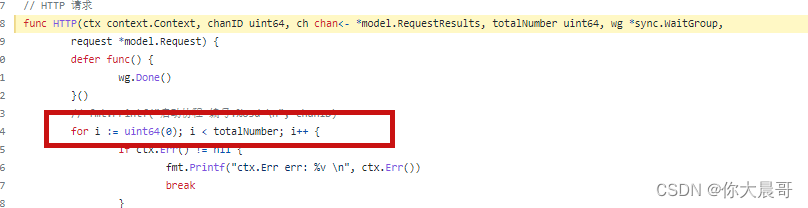

大白话高并发(三)

背景 高并发得第三篇,讲一讲压测吧,因为我的目的是模拟100万人同时来秒杀。 是不是真的要找100万个人 没必要 ,你就算100万人掐着表在同一毫秒内把请求请求某一台机器,服务器也不可能在同一时间处理那么多请求,因为…...

vue全家桶(四)前端工程化

vue全家桶(四)前端工程化1.模块化的相关规范1.1模块化概述1.2模块化的分类A.浏览器端的模块化B.服务器端的模块化C.ES6模块化1.2.1 Node.js中通过bable体验ES6模块化1.2.2 ES6模块化的基本语法1.2.2.1 默认导出与默认导入1.2.2.2 按需导出与按需导入1.2.…...

)

超螺旋滑模控制(STA)

超螺旋滑模控制(Super Twisting Algorithm, STA) 超螺旋滑模控制又称超扭滑模控制,可以说是二阶系统中最好用的滑模控制方法。 系统模型 对于二阶系统可以建立具有标准柯西形式的微分方程组 {x˙1x2x˙2fg⋅u\begin{cases} \dot x_1 x_2 \\ \dot x_2 f g \cdo…...

NX二次开发编译时dll自动数字签名及拷贝

前言 在UG5.0开始,所有基于UG二次开发的DLL都要“签名”后才能被客户端上正版的NX调用。 一、基于C# 开发签名 1、添加资源文件 (1)项目类库上右键–>属性–>资源–>添加资源右边小三角–>添加现有文件–>切换到UG安装目录下…...

教你如何搭建人事OA-薪资管理系统,demo可分享

1、简介1.1、案例简介本文将介绍,如何搭建人事OA-薪资管理。1.2、应用场景根据设置薪资基础及考勤和绩效的数据计算得到各个员工工资详情。2、设置方法2.1、表单搭建1)新建表单【工资表】,字段设置如下;名称类型名称类型人员资料分…...

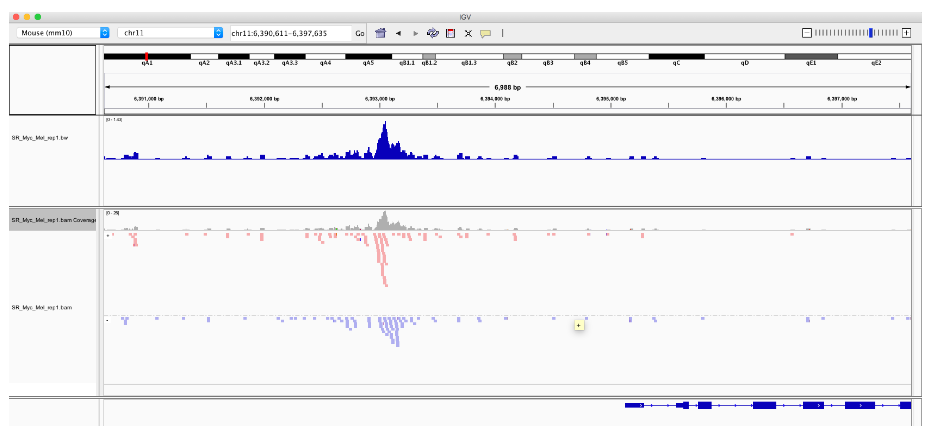

ChIP-seq 分析:Mapped 数据可视化(4)

1. Mapped reads 现在我们有了 BAM 文件的索引,我们可以使用 idxstatsBam() 函数检索和绘制映射读取的数量。 mappedReads <- idxstatsBam("SR_Myc_Mel_rep1.bam")TotalMapped <- sum(mappedReads[, "mapped"])ggplot(mappedReads, aes(x…...

Jenkins 基于Kubernetes 弹性构建池

流程:创建Jenkins Agent;获取Jenkins Agent的参数;渲染yaml模板;调用K8s API在固定的NS中创建一个Pod;运行Jenkins pipeline到agent;创建Agentimport hudson.model.Node.Mode import hudson.slaves.* impor…...

经典算法题---链表奇偶重排(好题)双指针系列

我听别人说这世界上有一种鸟是没有脚的,它只能够一直的飞呀飞呀,飞累了就在风里面睡觉,这种鸟一辈子只能下地一次,那一次就是它死亡的时候。——《阿甘正传》这一文章讲解链表的奇偶排序问题,这是一道不难但是挺好的链…...

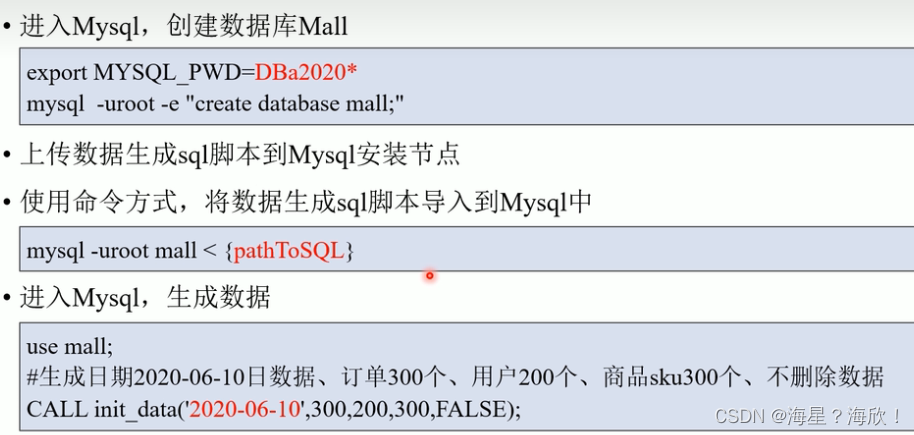

数据仓库实战

目录1、最佳实战1.1 表的分类1.2 ETL策略1.3 任务调度2、项目实战2.1 项目概述2.2 数据描述2.3 架构设计2.4 环境搭建2.5 项目开发1、最佳实战 1.1 表的分类 维度建模中表的类型:事实表和维度表 事实表又可以分为:事务事实表、周期快照事实表、累积快照…...

GPT系列:GPT, GPT-2, GPT-3精简总结 (模型结构+训练范式+实验)

😄 花一个小时快速跟着 人生导师-李沐 过了一遍GPT, GPT-2, GPT-3。下面精简地总结了GPT系列的模型结构训练范式实验。 文章目录1、GPT1.1、模型结构:1.2、范式:预训练 finetune1.3、实验部分:2、GPT-22.1、模型结构2.2、范式:预…...

ASE12N65SE-ASEMI高压MOS管ASE12N65SE

编辑-Z ASE12N65SE在ITO-220AB封装里的静态漏极源导通电阻(RDS(ON))为0.68Ω,是一款N沟道高压MOS管。ASE12N65SE的最大脉冲正向电流ISM为48A,零栅极电压漏极电流(IDSS)为10uA,其工作时耐温度范围为-55~150摄氏度。ASE…...

)

centos8防火墙命令配置(开放端口)

查看防火墙状态:(root用户)firewall-cmd –state启动防火墙:(root用户)systemctl start firewalld.service查看防火墙开放端口:(root用户) firewall-cmd --list-ports …...

Instagram营销教程_编程入门自学教程_菜鸟教程-免费教程分享

教程简介 Instagram营销初学者教程 - 从简单和简单的步骤学习Instagram营销从基本到高级概念,包括概述,业务战略,安装和注册,发布和参与,活动审查,微调内容,营销工具和应用程序,集成…...

HTTP Code含义

HTTP Code描述详细100继续100(继续)状态代码表示一个已收到请求,尚未被拒绝服务器。服务器打算在请求已完全收到并已采取行动。当请求包含 Expect 标头字段时100-continue expectation,100响应表示服务器希望接收请求有效负载主体…...

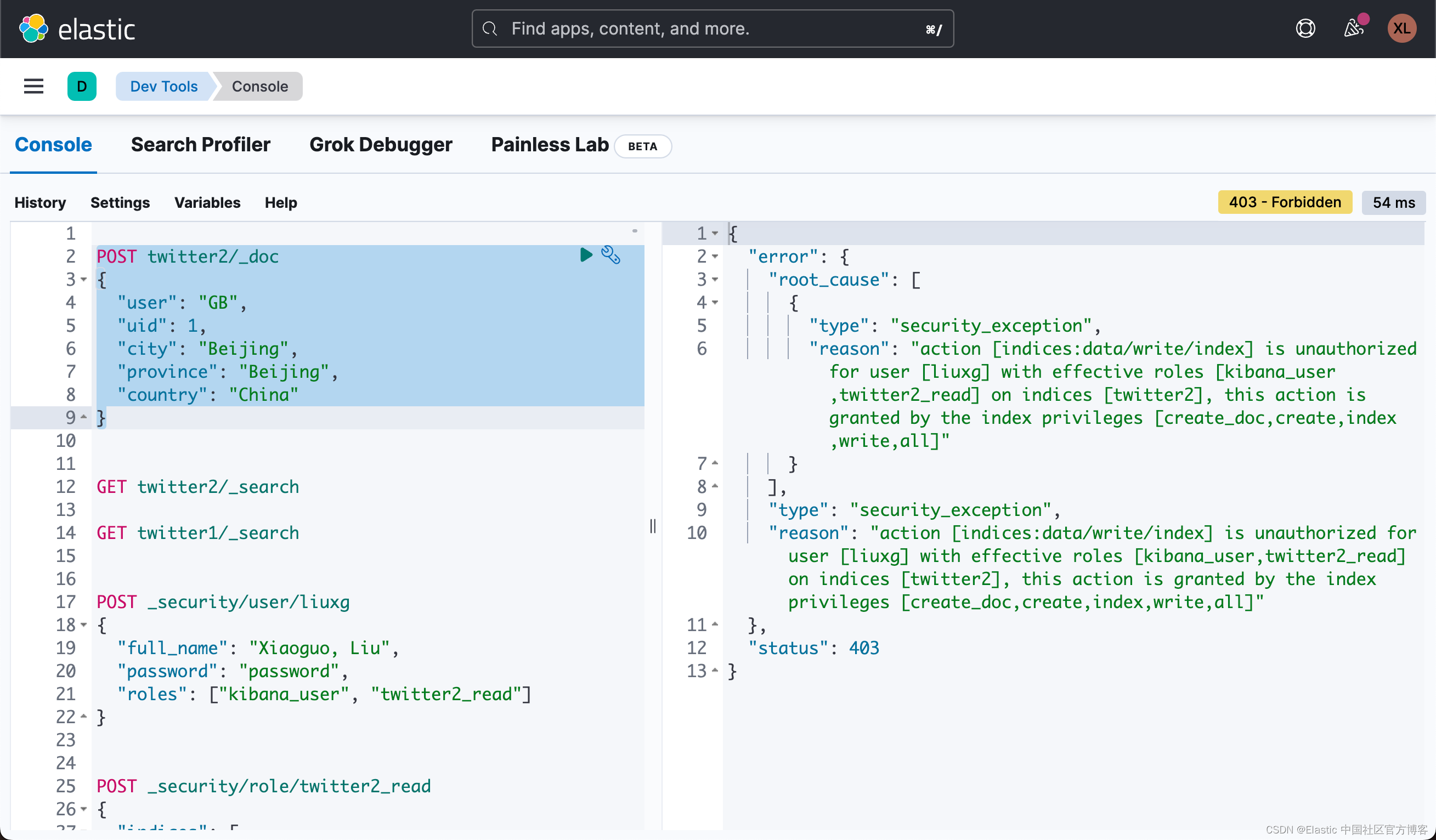

Elasticsearch:Security API 介绍

在我之前的文章 “Elasticsearch:运用 API 创建 roles 及 users” ,我展示了如何使用 Security API 来创建用户及角色来控制访问 Elasticsearch 中的索引。在今天的文章中,我将展示一个使用 Security API 来创建一个用户及角色来访问一个索引…...

springmvc考研交流平台 java ssm mysql

随着科学技术的飞速发展,社会的方方面面、各行各业都在努力与现代的先进技术接轨,通过科技手段来提高自身的优势,考研交流平台当然也不能排除在外,从备考资料、课程学习的统计和分析,在过程中会产生大量的、各种各样的…...

2.15 vue3 day01 setup ref setup的参数 prop slot插槽 自定义事件通信

二、常用 Composition API 官方文档: 组合式 API 常见问答 | Vue.js 1.拉开序幕的setup 理解:Vue3.0中一个新的配置项,值为一个函数。 setup是所有Composition API(组合API)“ 表演的舞台 ”。 组件中所用到的:数据…...

如何利用Deep SORT实现稳定高效的多目标追踪

如何利用Deep SORT实现稳定高效的多目标追踪 【免费下载链接】deep_sort Simple Online Realtime Tracking with a Deep Association Metric 项目地址: https://gitcode.com/gh_mirrors/de/deep_sort 在计算机视觉的实际应用中,多目标追踪一直是一个技术难点…...

AI提示工程与创意工作流:Claude+Cursor高效协作心法

1. 项目概述与核心价值 最近在GitHub上看到一个挺有意思的项目,叫 zupp6869/claude-cursor-tips-for-creatives 。光看名字,你可能觉得这又是一个关于AI代码助手Cursor的普通教程合集。但如果你点进去,特别是你本身从事创意、设计、内容创作…...

助听器分轨处理技术:从好莱坞混音到耳内智能音频分离

1. 从好莱坞混音到耳内“分轨处理”:助听器技术的一次范式转移如果你曾惊叹于一部好电影的沉浸式音效,那你已经体验过“分轨处理”的魔力。好莱坞的混音师们会把对白、环境音、配乐和特效音分别录制在不同的音轨上,然后在后期制作中独立调整每…...

3步解锁SWF逆向工程:JPEXS开源工具深度解析

3步解锁SWF逆向工程:JPEXS开源工具深度解析 【免费下载链接】jpexs-decompiler JPEXS Free Flash Decompiler 项目地址: https://gitcode.com/gh_mirrors/jp/jpexs-decompiler 你是否曾面对一个陈旧的SWF文件束手无策?当Flash技术逐渐退出历史舞台…...

PyQt6 GUI开发实战:构建现代化桌面应用的架构设计指南

PyQt6 GUI开发实战:构建现代化桌面应用的架构设计指南 【免费下载链接】PyQt-Chinese-tutorial PyQt6中文教程 项目地址: https://gitcode.com/gh_mirrors/py/PyQt-Chinese-tutorial 在当今软件开发领域,桌面应用依然占据着重要地位,特…...

Allegro丝印层加汉字和防静电标识?我找到了比自带功能更香的免费Skill工具

Allegro丝印层高效处理方案:汉字与防静电标识的终极实践指南 在PCB设计的最后阶段,丝印层的处理往往成为工程师们头疼的问题。尤其是当设计需要添加中文注释、企业标识或行业标准符号(如防静电警告标志)时,Allegro原生…...

从零构建:基于Air724UG的4G LTE物联网数据透传系统

1. 认识Air724UG模块:你的物联网数据搬运工 第一次拿到Air724UG这个巴掌大的4G模块时,我完全没想到它能成为我物联网项目的核心组件。这个来自合宙通信的Cat.1模块,最大的特点就是用2G的价格享受4G的体验。实测在市区环境下,它的上…...

AI模型评估资源精选:从标准基准到定制化实践指南

1. 项目概述:为什么我们需要一个AI评估资源精选集?如果你最近也在折腾大语言模型,无论是想自己微调一个,还是想评估市面上哪个模型更适合你的业务场景,大概率会遇到一个头疼的问题:评估标准太多了ÿ…...

)

基于Java的私人牙科诊所管理系统(10008)

有需要的同学,源代码和配套文档领取,加文章最下方的名片哦 一、项目演示 项目演示视频 二、资料介绍 完整源代码(前后端源代码SQL脚本)配套文档(LWPPT开题报告/任务书)远程调试控屏包运行一键启动项目&…...

)

告别手动建模!用ArcGIS+SWMM+慧天平台,5步搞定城市内涝模拟(附实战数据)

城市内涝模拟实战:ArcGISSWMM慧天平台高效协同工作流 暴雨过后街道成河、地下车库变泳池的场景,已成为许多城市规划者和工程师的噩梦。传统的内涝模拟方法需要手动处理海量管网数据,不仅耗时费力,还容易在数据转换过程中丢失关键信…...