医疗信息系统安全防护体系的深度构建与理论实践融合

一、医疗数据访问系统的安全挑战与理论基础

1.1 系统架构安全需求分析

在医疗信息系统中,基于身份标识的信息查询功能通常采用分层架构设计,包括表现层、应用层和数据层。根据ISO/IEC 27001信息安全管理体系要求,此类系统需满足数据保密性(Confidentiality)、完整性(Integrity)和可用性(Availability)的CIA三要素。从访问控制理论角度出发,传统的简单查询接口设计违反了最小特权原则(Least Privilege Principle),即主体仅被授予完成任务所需的最低权限,导致数据泄露风险显著增加。

1.2 安全威胁模型构建

依据STRIDE威胁建模方法,对医疗查询系统进行风险分析:

①假冒(Spoofing):非法用户伪造身份获取数据

②篡改(Tampering):恶意修改医疗记录

③抵赖(Repudiation):用户否认操作行为

④信息泄露(Information Disclosure):敏感数据未经授权访问

⑤拒绝服务(Denial of Service):系统资源被耗尽

⑥特权提升(Elevation of Privilege):普通用户获取高权限

二、安全架构设计与技术实现

2.1 身份认证与访问控制体系

2.1.1 认证协议选择与实现

采用OAuth 2.0和OpenID Connect标准协议构建统一身份认证体系。OAuth 2.0解决授权问题,OpenID Connect在此基础上实现身份认证。以Spring Security框架为例:

import org.springframework.context.annotation.Bean;

import org.springframework.context.annotation.Configuration;

import org.springframework.security.config.annotation.web.builders.HttpSecurity;

import org.springframework.security.config.annotation.web.configuration.EnableWebSecurity;

import org.springframework.security.oauth2.client.registration.ClientRegistration;

import org.springframework.security.oauth2.client.registration.ClientRegistrationRepository;

import org.springframework.security.oauth2.client.registration.InMemoryClientRegistrationRepository;

import org.springframework.security.web.SecurityFilterChain;@Configuration

@EnableWebSecurity

public class SecurityConfig {@Beanpublic SecurityFilterChain filterChain(HttpSecurity http) throws Exception {http.authorizeHttpRequests().requestMatchers("/queryMedicalInfo").authenticated().anyRequest().permitAll().and().oauth2Login();return http.build();}@Beanpublic ClientRegistrationRepository clientRegistrationRepository() {ClientRegistration registration = ClientRegistration.withRegistrationId("oidc").clientId("your-client-id").clientSecret("your-client-secret").authorizationGrantType(AuthorizationGrantType.AUTHORIZATION_CODE).redirectUri("{baseUrl}/login/oauth2/code/{registrationId}").scope("openid", "profile", "email").clientName("OpenID Connect Provider").providerDetails(oidcProviderDetails()).build();return new InMemoryClientRegistrationRepository(registration);}// 省略其他配置方法

}

此实现通过OAuth 2.0协议完成用户身份验证,确保只有通过认证的用户才能访问医疗数据接口。

2.1.2 访问控制模型应用

采用**基于角色的访问控制(RBAC)模型,结合属性基访问控制(ABAC)**进行权限管理。RBAC定义不同角色(如患者、医生、管理员)的访问权限,ABAC通过属性(如科室、数据敏感度)进行更细粒度的控制。示例代码如下:

import org.springframework.security.access.prepost.PreAuthorize;

import org.springframework.web.bind.annotation.GetMapping;

import org.springframework.web.bind.annotation.RequestParam;

import org.springframework.web.bind.annotation.RestController;@RestController

public class MedicalQueryController {@PreAuthorize("hasRole('PATIENT') and #idNumber == authentication.name")@GetMapping("/queryPersonalMedicalInfo")public Object queryPersonalMedicalInfo(@RequestParam String idNumber) {// 查询逻辑}@PreAuthorize("hasRole('DOCTOR') and #patientId in permittedPatients(authentication.name)")@GetMapping("/queryPatientMedicalInfo")public Object queryPatientMedicalInfo(@RequestParam String patientId) {// 查询逻辑}

}上述代码中,患者只能查询本人数据,医生需在授权范围内查询患者数据,遵循最小特权原则。

2.2 数据加密保护

2.2.1 加密算法选择

依据**NIST(美国国家标准与技术研究院)推荐,采用AES(高级加密标准)**算法进行数据加密。AES是一种对称加密算法,具有高效性和安全性。在Java中实现AES加密:

import javax.crypto.Cipher;

import javax.crypto.KeyGenerator;

import javax.crypto.SecretKey;

import javax.crypto.spec.GCMParameterSpec;

import java.security.SecureRandom;public class AESUtil {private static final int KEY_SIZE = 256;private static final int GCM_IV_LENGTH = 12;private static final int GCM_TAG_LENGTH = 16;public static byte[] encrypt(byte[] plaintext, SecretKey key) throws Exception {Cipher cipher = Cipher.getInstance("AES/GCM/NoPadding");byte[] iv = new byte[GCM_IV_LENGTH];SecureRandom random = new SecureRandom();random.nextBytes(iv);GCMParameterSpec spec = new GCMParameterSpec(GCM_TAG_LENGTH * 8, iv);cipher.init(Cipher.ENCRYPT_MODE, key, spec);byte[] encrypted = cipher.doFinal(plaintext);byte[] result = new byte[iv.length + encrypted.length];System.arraycopy(iv, 0, result, 0, iv.length);System.arraycopy(encrypted, 0, result, iv.length, encrypted.length);return result;}// 解密方法类似,此处省略

}2.2.2 传输加密

采用**TLS 1.3(传输层安全)**协议保障数据传输安全。TLS 1.3通过握手协议建立安全连接,采用对称加密和非对称加密结合的方式,防止数据在传输过程中被窃取或篡改。在Spring Boot应用中配置TLS:

server:port: 8443ssl:key-store: classpath:keystore.p12key-store-password: your-passwordkey-store-type: PKCS12keyAlias: tomcat

三、安全运维与持续防护

3.1 审计与监控

3.1.1 日志审计

依据ISO/IEC 27002最佳实践,通过日志审计实现操作可追溯性。采用**Aspect Oriented Programming(AOP)**技术实现日志记录:

import org.aspectj.lang.ProceedingJoinPoint;

import org.aspectj.lang.annotation.Around;

import org.aspectj.lang.annotation.Aspect;

import org.slf4j.Logger;

import org.slf4j.LoggerFactory;

import org.springframework.stereotype.Component;@Aspect

@Component

public class AuditLoggingAspect {private static final Logger logger = LoggerFactory.getLogger(AuditLoggingAspect.class);@Around("execution(* com.example.controller.MedicalQueryController.*(..))")public Object logAudit(ProceedingJoinPoint joinPoint) throws Throwable {// 记录操作信息String methodName = joinPoint.getSignature().getName();Object[] args = joinPoint.getArgs();String userId = getCurrentUserId();long startTime = System.currentTimeMillis();try {Object result = joinPoint.proceed();long endTime = System.currentTimeMillis();logger.info("用户 {} 调用 {} 接口,参数: {}, 执行时间: {}ms", userId, methodName, args, endTime - startTime);return result;} catch (Exception e) {long endTime = System.currentTimeMillis();logger.error("用户 {} 调用 {} 接口失败,参数: {}, 执行时间: {}ms, 错误信息: {}", userId, methodName, args, endTime - startTime, e.getMessage());throw e;}}private String getCurrentUserId() {// 从SecurityContextHolder获取用户IDreturn "defaultUserId";}

}

3.1.2 异常检测

基于机器学习算法(如孤立森林、One-Class SVM)对日志数据进行异常检测,及时发现潜在的安全威胁。例如,通过分析用户访问频率、时间模式等特征,识别异常访问行为。

3.2 安全配置管理

采用DevOps理念和GitOps实践,实现安全配置的版本化管理和自动化部署。通过Spring Cloud Config实现配置中心:

# 配置中心server端配置

server:port: 8888spring:cloud:config:server:git:uri: https://github.com/your-repo/medical-security-config.gitsearchPaths: '{application}'

配置文件存储在Git仓库中,通过自动化流水线实现配置的版本控制和快速更新,确保安全策略的及时调整和生效。

四、合规性与标准遵循

医疗信息系统需严格遵循HIPAA(美国健康保险流通与责任法案)、GDPR(欧盟通用数据保护条例)以及我国的《个人信息保护法》《数据安全法》等法规要求。通过定期的合规审计和风险评估,确保系统在设计、开发和运维阶段均符合相关标准,避免法律风险。

通过以上技术方案和理论实践的深度融合,构建起覆盖医疗信息系统全生命周期的安全防护体系,有效保障医疗数据的安全性和用户隐私。

相关文章:

医疗信息系统安全防护体系的深度构建与理论实践融合

一、医疗数据访问系统的安全挑战与理论基础 1.1 系统架构安全需求分析 在医疗信息系统中,基于身份标识的信息查询功能通常采用分层架构设计,包括表现层、应用层和数据层。根据ISO/IEC 27001信息安全管理体系要求,此类系统需满足数据保密性…...

--Brush)

Compose笔记(二十五)--Brush

这一节主要了解一下Compose中Brush,在Jetpack Compose里,Brush是一个重要的 API,它用于定义填充图形的颜色渐变或图案,能够为界面元素添加丰富的视觉效果。简单总结如下: 1 常见场景 填充形状(圆形、矩形等) 创建渐变…...

Spring Web MVC————入门(3)

今天我们来一个大练习,我们要实现一个登录界面,登录进去了先获取到登录人信息,可以选择计算器和留言板两个功能,另外我们是学后端的,对于前端我们会些基础的就行了,知道ajax怎么用,知道怎么关联…...

HTML 属性详解

HTML 属性详解 HTML(HyperText Markup Language)是创建网页的标准标记语言。在HTML中,元素可以通过属性来扩展其功能。属性是元素的一个特性,它提供了关于元素的额外信息。本文将详细介绍HTML中的常见属性,帮助您更好地理解和运用HTML。 一、HTML属性的基本概念 HTML属…...

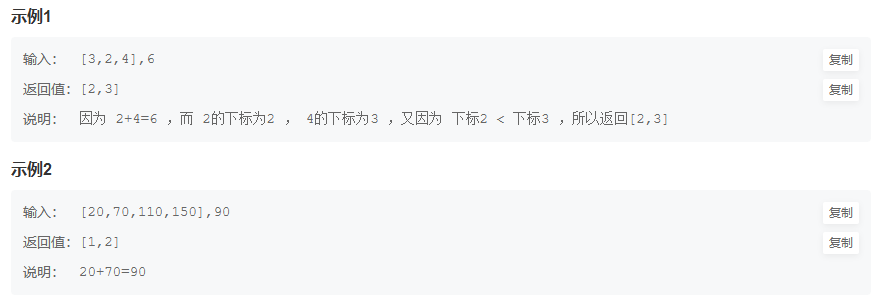

NC61 两数之和【牛客网】

文章目录 零、原题链接一、题目描述二、测试用例三、解题思路3.1 排序双指针3.1 散列 四、参考代码4.1 排序双指针4.2 散列 零、原题链接 NC61 两数之和 一、题目描述 二、测试用例 三、解题思路 3.1 排序双指针 基本思路: 先对序列进行排序,然后…...

Java生成可控的Word表格功能开发

在日常办公自动化与系统集成场景中,生成结构化的Word文档已成为一种刚性需求,尤其是带有格式规范、内容动态填充的Word表格(Table)。本文将围绕如何利用Java开发一个可控的Word表格生成功能模块展开,涵盖技术选型、代码实现、边界控制与常见问题处理等方面,帮助开发者快速…...

Node.js中的洋葱模型

文章目录 前言 前言 Node.js中的洋葱模型是一种中间件执行机制,主要用于处理HTTP请求和响应的流程控制。该模型通过层层包裹的中间件结构,实现请求从外到内穿透、响应从内向外返回的顺序执行。以下从核心概念、实现原理、框架差异及实际应用等方面解析&…...

Spring Boot 中 MyBatis 与 Spring Data JPA 的对比介绍

一、核心概念 MyBatis 定义:基于 SQL 的持久层框架,提供灵活的 SQL 映射和自定义查询能力。 特点: 开发者手动编写 SQL(XML 或注解)。 支持动态 SQL、复杂查询优化。 轻量级,对数据库控制力强。 Spri…...

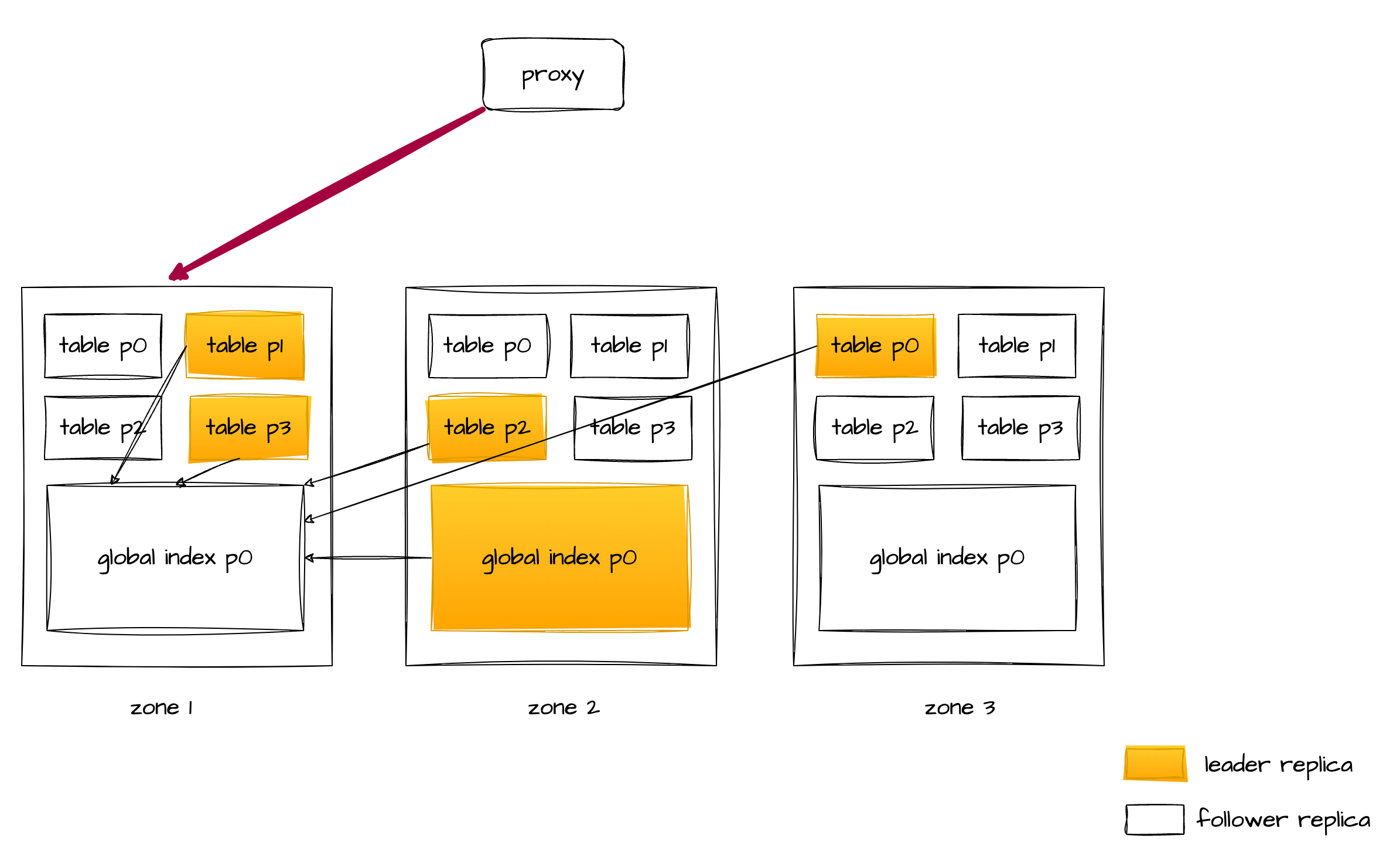

如何分析动态采样引起的计划不稳定 | OceanBase SQL 调优实践

这篇博客涉及两个知识点,一个是动态采样,另一个是 DAS 执行。 用户的问题和相关结论 我们看看用户在OceanBase 社区论坛发帖中提出的疑问及其所得出的结论。 问题:收集统计信息之前,为什么会出现计划不稳定的情况? …...

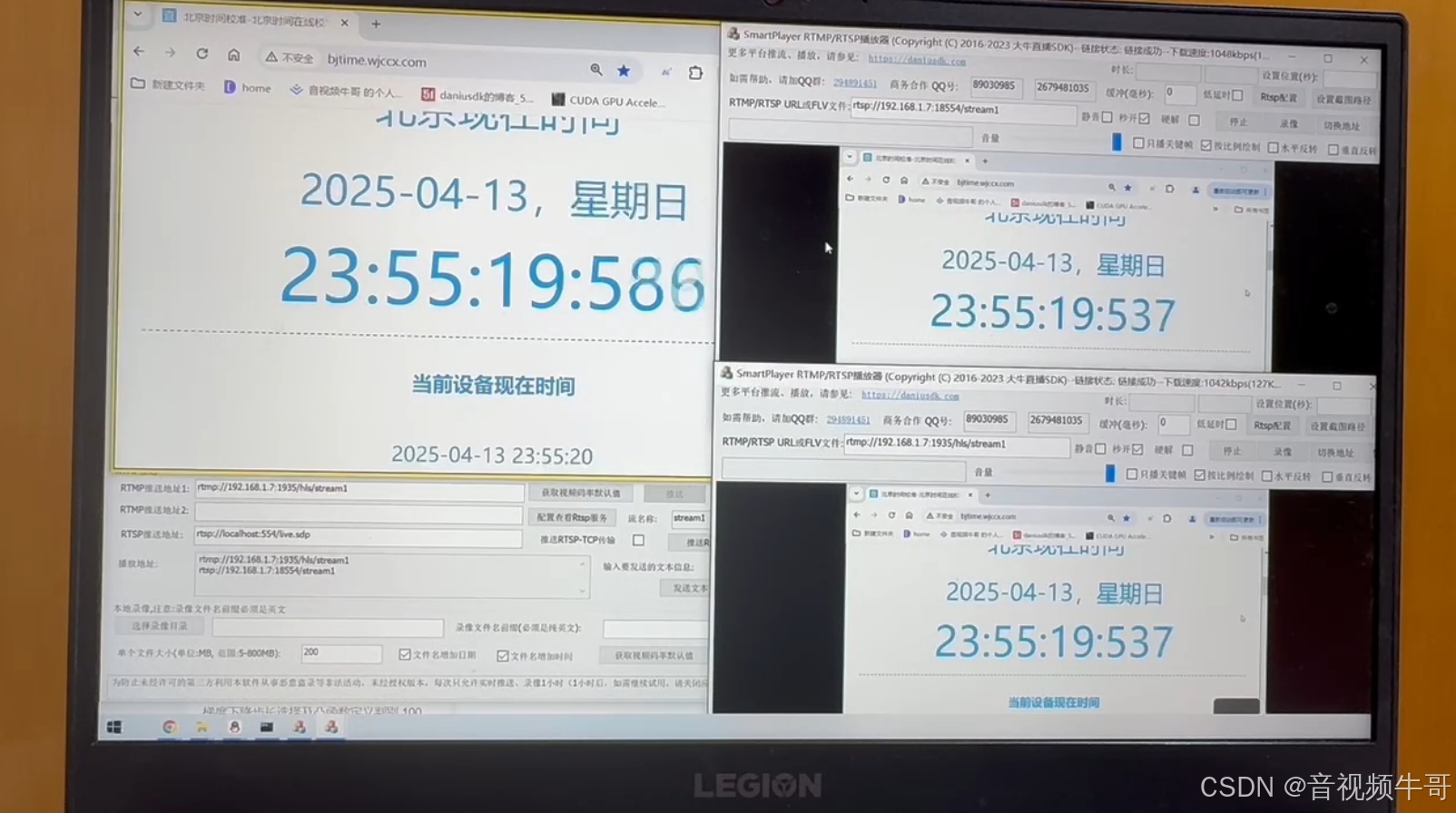

如何实现RTSP和RTMP低至100-200ms的延迟:直播SDK的技术突破

在实时音视频传输中,低延迟是直播应用的核心技术要求之一。无论是在线教育、远程医疗,还是实时互动直播,延迟过大会影响用户体验,甚至导致应用无法正常使用。大牛直播SDK(SmartMediaKit)在RTSP和RTMP播放器…...

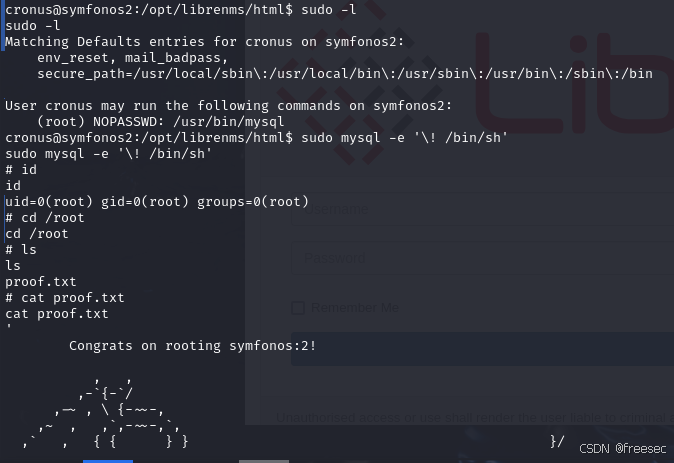

symfonos: 2靶场

symfonos: 2 来自 <https://www.vulnhub.com/entry/symfonos-2,331/> 1,将两台虚拟机网络连接都改为NAT模式 2,攻击机上做namp局域网扫描发现靶机 nmap -sn 192.168.23.0/24 那么攻击机IP为192.168.23.182,靶场IP192.168.23.253 3&…...

【图像生成大模型】Step-Video-T2V:下一代文本到视频生成技术

Step-Video-T2V:下一代文本到视频生成技术 引言Step-Video-T2V 项目概述核心技术1. 视频变分自编码器(Video-VAE)2. 3D 全注意力扩散 Transformer(DiT w/ 3D Full Attention)3. 视频直接偏好优化(Video-DPO…...

C语言中的指针:从基础到进阶实战

指针是C语言中最具特色且功能强大的特性之一。它们不仅是内存管理的核心工具,还能帮助程序员实现复杂的数据结构和高效算法。本文将从指针的基础知识入手,逐步深入探讨其高级应用,结合实际示例,助你掌握指针的精髓。 一、指针的基…...

深度学习推理引擎---ONNX Runtime

一、基础概念 1. 什么是ONNX Runtime? 定位:由微软开发的跨平台推理引擎,专为优化ONNX(Open Neural Network Exchange)模型的推理性能设计。目标:提供高效、可扩展的推理能力,支持从云到边缘的…...

JAVA Spring MVC+Mybatis Spring MVC的工作流程*,多表连查

目录 注解总结 将传送到客户端的数据转成json数据 **描述一下Spring MVC的工作流程** 1。属性赋值 BeanUtils.copyProperties(addUserDTO,user); 添加依赖: spring web、mybatis framework、mysql driver Controller和ResponseBody优化 直接改成RestControl…...

ctr查看镜像

# 拉取镜像到 k8s.io 命名空间 sudo nerdctl --namespace k8s.io pull nginx:1.23.4 # 验证镜像是否已下载 sudo nerdctl --namespace k8s.io images 下载镜像到k8s.io名称空间下 nerdctl --namespace k8s.io pull zookeeper:3.6.2 sudo ctr image pull --namespace k8s.io …...

VueUse/Core:提升Vue开发效率的实用工具库

文章目录 引言什么是VueUse/Core?为什么选择VueUse/Core?核心功能详解1. 状态管理2. 元素操作3. 实用工具函数4. 浏览器API封装5. 传感器相关 实战示例:构建一个拖拽上传组件性能优化技巧与原生实现对比常见问题解答总结 引言 在现代前端开发…...

数字格式化库 accounting.js的使用说明

accounting.js 是一个用于格式化数字、货币和金额的轻量级库,特别适合财务和会计应用。以下是其详细使用说明: 安装与引入 通过 npm 安装: bash 复制 下载 npm install accounting 引入: javascript 复制 下载 const accounting …...

Docker 网络

目录 前言 1. Docker 网络模式 2. 默认 bridge 网络详解 (1)特点 (2)操作示例 3. host 网络模式 (1)特点 (2)操作示例 4. overlay…...

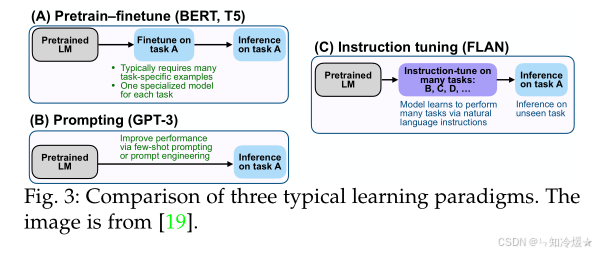

【论文阅读】A Survey on Multimodal Large Language Models

目录 前言一、 背景与核心概念1-1、多模态大语言模型(MLLMs)的定义 二、MLLMs的架构设计2-1、三大核心模块2-2、架构优化趋势 三、训练策略与数据3-1、 三阶段训练流程 四、 评估方法4-1、 闭集评估(Closed-set)4-2、开集评估&…...

增强的YOLOv11主干网络—面向高精度目标检测的结构创新与性能优化)

基于多头自注意力机制(MHSA)增强的YOLOv11主干网络—面向高精度目标检测的结构创新与性能优化

深度学习在计算机视觉领域的快速发展推动了目标检测算法的持续进步。作为实时检测框架的典型代表,YOLO系列凭借其高效性与准确性备受关注。本文提出一种基于多头自注意力机制(Multi-Head Self-Attention, MHSA)增强的YOLOv11主干网络结构,旨在提升模型在复杂场景下的目标特征…...

vue3 elementplus tabs切换实现

Tabs 标签页 | Element Plus <template><!-- editableTabsValue 是当前tab 的 name --><el-tabsv-model"editableTabsValue"type"border-card"editableedit"handleTabsEdit"><!-- 这个是标签面板 面板数据 遍历 editableT…...

关于机器学习的实际案例

以下是一些机器学习的实际案例: 营销与销售领域 - 推荐引擎:亚马逊、网飞等网站根据用户的品味、浏览历史和购物车历史进行推荐。 - 个性化营销:营销人员使用机器学习联系将产品留在购物车或退出网站的用户,根据客户兴趣定制营销…...

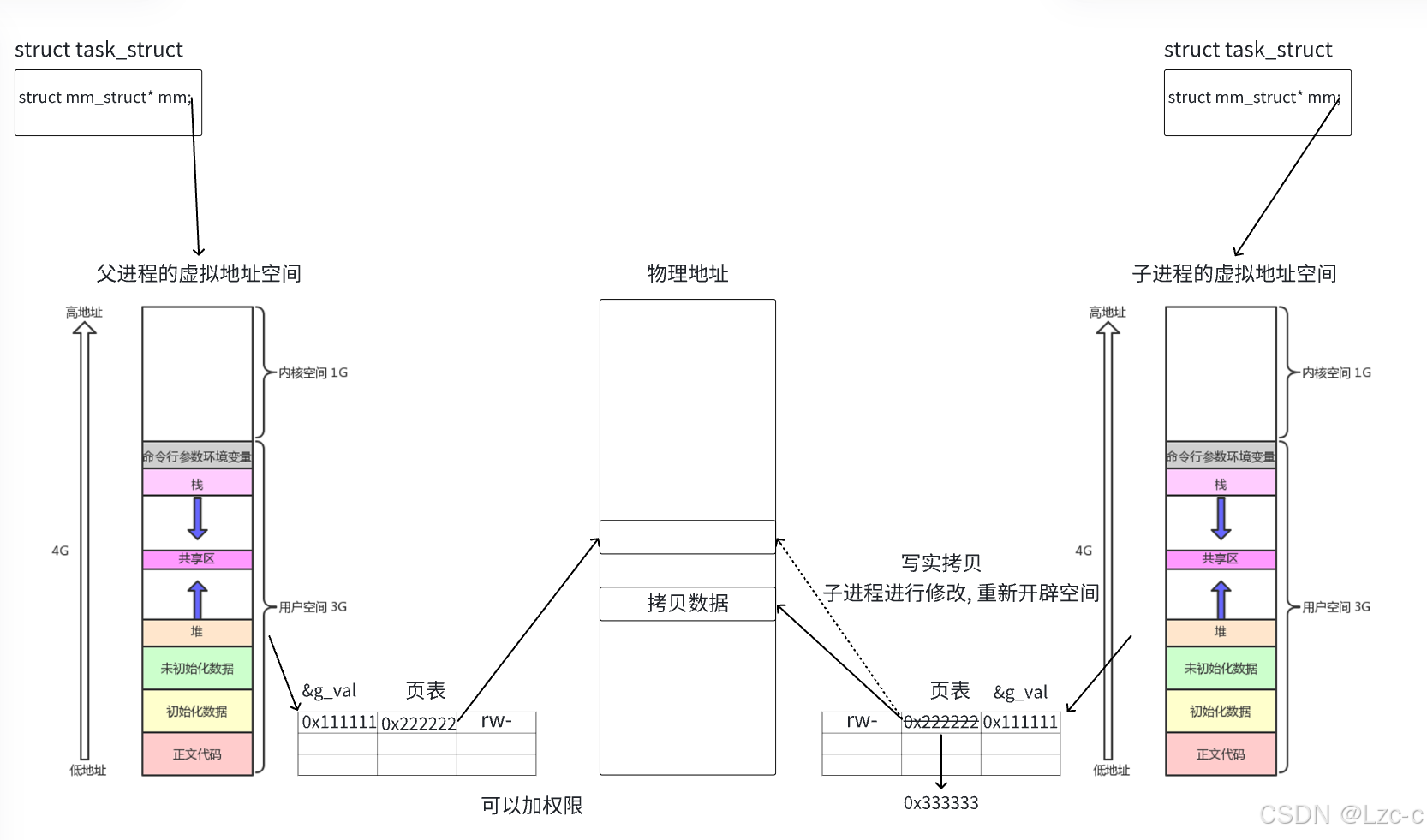

Linux的进程概念

目录 1、冯诺依曼体系结构 2、操作系统(Operating System) 2.1 基本概念 编辑 2.2 目的 3、Linux的进程 3.1 基本概念 3.1.1 PCB 3.1.2 struct task_struct 3.1.3 进程的定义 3.2 基本操作 3.2.1 查看进程 3.2.2 初识fork 3.3 进程状态 3.3.1 操作系统的进程状…...

C++ map容器: 插入操作

1. map插入操作基础 map是C STL中的关联容器,存储键值对(key-value pairs)。插入元素时有四种主要方式,各有特点: 1.1 头文件与声明 #include <map> using namespace std;map<int, string> mapStu; // 键为int,值…...

基于STC89C52的红外遥控的电子密码锁设计与实现

一、引言 电子密码锁作为一种安全便捷的门禁系统,广泛应用于家庭、办公室等场景。结合红外遥控功能,可实现远程控制开锁,提升使用灵活性。本文基于 STC89C52 单片机,设计一种兼具密码输入和红外遥控的电子密码锁系统,详细阐述硬件选型、电路连接及软件实现方案。 二、硬…...

Docker配置容器开机自启或服务重启后自启

要将一个 Docker 容器设置为开机自启,你可以使用 docker update 命令或配置 Docker 服务来实现。以下是两种常见的方法: 方法 1:使用 docker update 设置容器自动重启 使用 docker update 设置容器为开机自启 你可以使用以下命令,…...

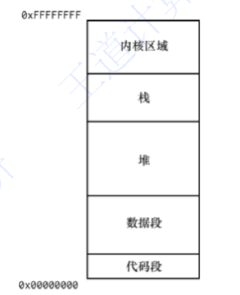

计算机单个进程内存布局的基本结构

这张图片展示了一个计算机内存布局的基本结构,从低地址(0x00000000)到高地址(0xFFFFFFFF)依次分布着不同的内存区域。 代码段 这是程序代码在内存中的存储区域。它包含了一系列的指令,这些指令是计算机执行…...

我的电赛(简易的波形发生器大一暑假回顾)

DDS算法:当时是用了一款AD9833芯片搭配外接电路实现了一个波形发生,配合stm32f103芯片实现一个幅度、频率、显示的功能; 在这个过程中,也学会了一些控制算法;就比如DDS算法,当时做了一些了解,可…...

AI工程 新技术追踪 探讨

文章目录 一、核心差异维度对比二、GitHub对AI工程师的独特价值三、需要警惕的陷阱四、推荐追踪策略五、与传统开发的平衡建议 以下内容整理来自 deepseek 作为AI工程师,追踪GitHub开源项目 对技术成长和职业发展的影响 比传统应用开发工程师 更为显著,…...