办公信息系统安全基本技术要求

范围

本标准规定了办公信息系统的安全基本技术要求。

本标准适用于指导党政部门的办公信息系统建设,包括在系统设计、产品采购、系统集成等方面应遵循的基本原则,以及应满足的基本技术要求。涉密办公信息系统的建设管理应依据相关国家保密法规和标准要求实施。

规范性引用文件

下列文件对于本文件的应用是必不可少的。凡是注日期的引用文件,仅注日期的版本适用于本文件。凡是不注日期的引用文件,其最新版本(包括所有的修改单)适用于本文件。

GB/T 2887-2011 计算机场地通用规范

GB/T 18018 信息安全技术 路由器安全技术要求

GB 18030-2005 信息技术 中文编码字符集

GB/T 20272 信息安全技术 操作系统安全技术要求

GB/T 20273 信息安全技术 数据库管理系统安全技术要求

GB/T 20275-2013 信息安全技术 入侵检测系统技术要求和测试评价方法

GB/T 20281-2015 信息安全技术 防火墙技术要求和测试评价方法

GB/T 21028-2007 信息安全技术 服务器安全技术要求

GB/T 21050-2007 信息安全技术 网络交换机安全技术要求(评估保证级3)

GB/T 21052-2007 信息安全技术 信息系统物理安全技术要求

GB/T 25069-2010 信息安全技术 术语

GB/T 26856-2011 信息技术 中文办公软件基础要求及符合性测试规范

GB/T 28452-2012 信息安全技术 应用软件系统通用安全技术要求

GB/T 29240-2012 信息安全技术 终端计算机通用安全技术要求与测试评价方法

GB/T 33190-2016 电子文件存储与交换格式 版式文档

术语和定义

GB/T 25069-2010中界定的以及下列术语和定义适用于本文件。

办公信息系统 office information system

办公信息系统由服务器、桌面PC、操作系统、数据库管理系统、应用服务器中间件、办公软件、网络设施、应用软件系统等软硬件组成,通过数据的收集、存储、传递、管理和处理等手段,提供办公服务的信息系统。

用户相关信息 user related information

使用办公信息系统的自然人或法人的信息及其元数据。用户相关信息包括用户个人信息,办公信息系统中用户生成的文档、程序、多媒体资料,用户通信的内容、地址、时间,产品的配置、运行及位置数据等。

第三方测试机构 third party test organization

与产品供应方、产品应用方等相关各方均独立的专业测试机构。

缩略语

下列缩略语适用于本文件:

BIOS:基本输入输出系统(Basic Input Output System)

CA:认证授权(Certificate Authority)

CPU:中央处理器 (Central

Processing Unit)

PC:个人计算机(Personal Computer)

USB:通用串行总线(Universal Serial Bus)

基本原则

标准符合原则

办公信息系统所采用的软硬件产品在功能性、性能、可靠性、安全性等方面应符合相关的国家标准。

开放兼容原则

办公信息系统所采用的软硬件产品应在同类产品之间可替换,并支持两种或以上操作系统架构,相关产品之间应具备良好的兼容适配性,保证办公信息系统的互操作性和可移植性。

安全性原则

办公信息系统软硬件产品提供商应当为其产品、服务持续提供安全维护;不得在产品中预置、加载禁用安全机制或绕过安全机制的功能;承诺在产品维护升级更新活动中,不侵害用户信息安全;收集用户信息前,应取得用户的明示同意;不将搜集掌握的用户相关信息在境外存储和处理,不得泄露和非法使用;在规定或者当事人约定的期限内,不得终止提供安全维护。

功能最小化原则

办公信息系统所采用的软硬件产品的功能应满足办公实际需求,相关产品应支持从功能上进行裁剪,避免与办公应用无关的冗余功能。

透明可验证原则

办公信息系统所采用的软硬件产品应接受国家认定的第三方测试机构的检测和验证,以证明其与相关标准的符合性;厂商应为检测验证提供其产品的相关接口、协议、加密方式等;第三方测试机构在检测和验证过程中,应维护企业知识产权、商业秘密和用户信息,不得将企业提供的技术细节用于检测和验证以外的目的。

技术要求

概述

本章对办公信息系统部署和运维的物理环境提出了要求,并对办公信息系统的重要组成部分,包括基础软硬件产品、网络设施、应用软件系统提出了要求。

物理环境

办公信息系统的物理环境应满足以下要求:

a) 办公信息系统部署、运维的机房建设应符合GB/T 2887-2011的相应要求;

b) 办公信息系统部署、运维的物理环境应符合GB/T 21052-2007的相应要求。

基础软硬件产品

硬件产品

服务器

- 服务器硬件指标

服务器硬件指标应符合GB/T 21028-2007中第三级及以上安全要求。

- BIOS

服务器的BIOS要求主要包括:

a) BIOS的配置界面应支持中文显示;

b) BIOS应支持固件软件安全升级;

c) 针对CPU及芯片组固件驱动、操作系统内核等,BIOS应支持上述设备经过国家认可的第三方CA机构颁发的代码签名验证。

桌面PC

- 桌面PC硬件指标

桌面PC硬件指标主要包括:

a) 应符合GB/T 29240-2012中安全技术要求第三级及以上要求;

b) 应提供禁止无线网络模块、红外模块、蓝牙模块、接入USB设备的功能。

- BIOS

桌面PC的BIOS要求主要包括:

a) BIOS的配置界面应支持中文显示;

b) BIOS应支持固件软件安全升级;

c) 针对CPU及芯片组固件驱动、操作系统内核等,BIOS应支持上述设备经过国家认可的第三方CA机构颁发的代码签名验证。

软件产品

操作系统

操作系统的技术要求主要包括:

a) 字符编码应符合GB 18030-2005的规定;

b) 操作系统及操作系统相关的安全部件应符合GB/T 20272中的三级及以上要求;

c) 应拥有灵活的访问控制策略,提供文件系统完整性检查工具,监视重要的文件和目录发生的改变;

d) 应提供操作系统防火墙配置工具;

e) 应支持口令、数字证书等多种身份认证机制;

f) 应支持底层BIOS对操作系统的安全验证及启动;

g) 不应自行安装不带有有效证书签名的软件和固件组件;

h) 应建立策略来管理软件的安装,防止未授权软件安装;

i) 应强制执行最低限度密码复杂度,保障账户安全;

j) 应在操作系统中安装防篡改保护程序,保护系统组件和系统服务;

k) 应支持进程级独立的安全审计功能,能够记录所有成功和不成功的操作;

l) 应支持保护系统残留信息安全;

m) 不应存在隐蔽接口,不应加载能够禁用安全机制或绕过安全机制的组件;

n) 操作系统厂商应为产品测试提供所供应产品的接口、协议、加密方式等;

o) 操作系统厂商应支持按用户的需求对所供应产品的功能进行裁剪。

数据库管理系统

数据库管理系统的技术要求主要包括:

a) 字符编码应符合GB 18030-2005的规定;

b) 应符合GB/T 20273的规定;

c) 数据库管理系统厂商应为与其他厂商数据库之间的数据迁移提供支持;

d) 不应存在隐蔽接口,不应加载能够禁用安全机制或绕过安全机制的组件;

e) 数据库管理系统厂商应为产品测试提供所供应产品的接口、协议、加密方式等;

f) 数据库管理系统厂商应支持根据用户需求对所供应产品的功能进行裁剪。

应用服务器中间件

应用服务器中间件的技术要求主要包括:

a) 字符编码应符合GB 18030-2005的规定;

b) 应支持对应用的部署、调试和卸载,应提供对系统性能进行监控和调优、日志管理的管理工具,宜提供支持Web组件开发的可视化集成开发工具;

c) 应支持保证数据源恢复和保证事务一致性的系统故障恢复能力;

d) 应支持对进出的网络数据流进行实时监控;

e) 应支持对登录用户进行身份标识和鉴别;

f) 应支持访问控制功能,控制用户对服务器数据的访问;

g) 不应存在隐蔽接口,不应加载能够禁用安全机制或绕过安全机制的组件;

h) 应用服务器中间件厂商应为产品测试提供所供应产品的接口、协议、加密方式等;

i) 应用服务器中间件厂商应支持按用户需求对所供应产品的功能进行裁剪。

办公软件

办公软件的技术要求主要包括:

a) 字符编码应符合GB 18030-2005的规定;

b) 应符合GB/T 26856-2011的规定;

c) 版式文档应符合GB/T 33190-2016的规定;

d) 应提供支持多种浏览器的插件;

e) 应提供对文件进行加密的选项;

f) 不应存在隐蔽接口,不应加载能够禁用安全机制或绕过安全机制的组件;

g) 办公软件厂商应为产品测试提供所供应产品的接口、协议、加密方式等;

h) 办公软件厂商应支持根据用户需求对所供应产品的功能进行裁剪。

网络设施

主要网络设备

交换机

交换机应符合GB/T 21050-2007的规定。

路由器

路由器应符合GB/T 18018中第三级安全要求的规定。

主要安全设备

防火墙

防火墙应符合GB/T 20281-2015的规定。

入侵检测系统

入侵检测系统应符合GB/T 20275-2013中技术要求部分的规定。

应用软件系统

功能性

应用软件系统应坚持功能最小化原则,基本功能要求如下:

a) 系统应支持公文管理功能

-

应支持公文流转功能,可包含拟稿、核稿、编辑、审核、撤销、退回、签发、选择下一环节、发送、签收、会签、登记、拟办、审阅、分办、承办、办结、归档等;

-

应支持增加和删除附件功能;

-

应支持流程跟踪和查看功能;

-

应支持添加正文功能;

-

应支持保存公文草稿、查询公文、删除公文功能;

-

应支持催办设置功能。

c) 系统应支持归档管理功能

-

应支持公文归档功能;

-

应支持归档查询功能。

d) 系统应支持公告功能

- 应支持公告的新建、修改、删除、发布功能。

e) 系统应支持通知功能

- 应支持通知的新建、修改、删除、发布功能。

f) 系统应支持会议管理功能

-

应支持会议室管理功能,包括新建、修改、删除、查询会议室;

-

应支持会议安排功能,包括新建、修改、删除、查询、打印会议信息。

g) 系统应支持个人工作区功能

- 应支持个人待办、个人已办功能。

h) 系统应支持个人信息管理功能

-

应支持修改个人信息功能;

-

应支持修改个人密码功能。

i) 系统应支持在线人员列表功能

- 应支持在线人员的姓名、所属部门、职位信息等。

j) 系统应支持后台管理员用户,管理员支持用户管理、统一权限管理等功能

-

应支持用户的新建、修改、删除功能;

-

应支持基于功能授权功能;

-

应支持基于用户授权功能。

安全性

应用软件系统安全性技术要求如下:

a) 应符合GB/T 28452-2012中应用软件系统安全技术要求第三级及以上要求;

b) 不应存在隐蔽接口,不应加载能够禁用安全机制或绕过安全机制的组件;

c) 应在用户明示同意后,方可收集用户相关信息,并在收集用户相关信息时显示提示信息;

d) 在应用软件系统维护升级更新活动中,不得侵害用户信息安全。

可靠性

应用软件系统可靠性技术要求如下:

a) 系统应支持7×24h的稳定无故障运行;

b) 系统应支持数据有效性检验功能,保证输入的数据格式或长度符合系统设定的要求;

c) 对于用户"非法"的输入或操作,系统不崩溃、不退出;

d) 系统应支持自动保护功能,当故障发生时能自动保护当前所有状态,保证系统能够进行恢复。

易用性

应用软件系统易用性技术要求如下:

a) 系统应提供用户使用手册,且手册中的功能描述与软件的实际功能一致;

b) 系统研制过程中形成的所有文档,语言简练、前后一致、易于理解以及语句无歧义;

c) 系统页面布局要合理,不宜过于密集或过于空旷,合理利用空间;

d) 系统的提示、警告、或错误说明应该清楚、明了、恰当,避免歧义;

e) 编辑页面中的必输项应给出标识;

f) 对于用户非法的输入或操作,系统应给予提示信息,且提示信息能引导用户进行正确输入或操作;

g) 对可能造成数据无法恢复的操作,系统应给予提示信息,给用户放弃选择的机会;

h) 日期类型数据输入应提供日历选择功能;

i) 系统应支持Ctrl+A全选、Ctrl+C拷贝、Ctrl+V粘贴、Ctrl+X剪切、Ctrl+Z撤消等快捷操作;

j) 对于有多个输入框的页面,系统应支持通过Tab键变更光标焦点,按照从左到右、从上到下的原则。

_________________________________

[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-kwzaDdKF-1691328184650)(http://public.host.github5.com/media/fengmian.png)]

延伸阅读

更多内容 可以 办公信息系统安全基本技术要求. 进一步学习

联系我们

GB 40881-2021 煤矿低浓度瓦斯管道输送安全保障系统设计规范.pdf

相关文章:

办公信息系统安全基本技术要求

范围 本标准规定了办公信息系统的安全基本技术要求。 本标准适用于指导党政部门的办公信息系统建设,包括在系统设计、产品采购、系统集成等方面应遵循的基本原则,以及应满足的基本技术要求。涉密办公信息系统的建设管理应依据相关国家保密法规和标准要…...

有效管理IT问题的5个原则

问题管理就是发现未知的、隐藏的问题,这是根本原因, 这是您 IT 帮助台无穷无尽的工单来源。当您实施有效的 问题管理,您的 IT 团队可以超越消防模式,专注于战略 IT 目标。以下是可以帮助您实现一流问题管理的五个原则:…...

【MongoDB】解决ProxmoxVE下CentOS7虚拟机安装MongoDB6后启动失败的问题

目录 安装步骤: 2.1 配置yum源 2.2 安装MongoDB 2.3 启 动MongoDB ProxmoxVE上新装的CentOS7.4虚拟机,安装MongoDB6。 安装步骤: 2.1 配置yum源 # 创建mongodb yum源(https://www.mongodb.co...

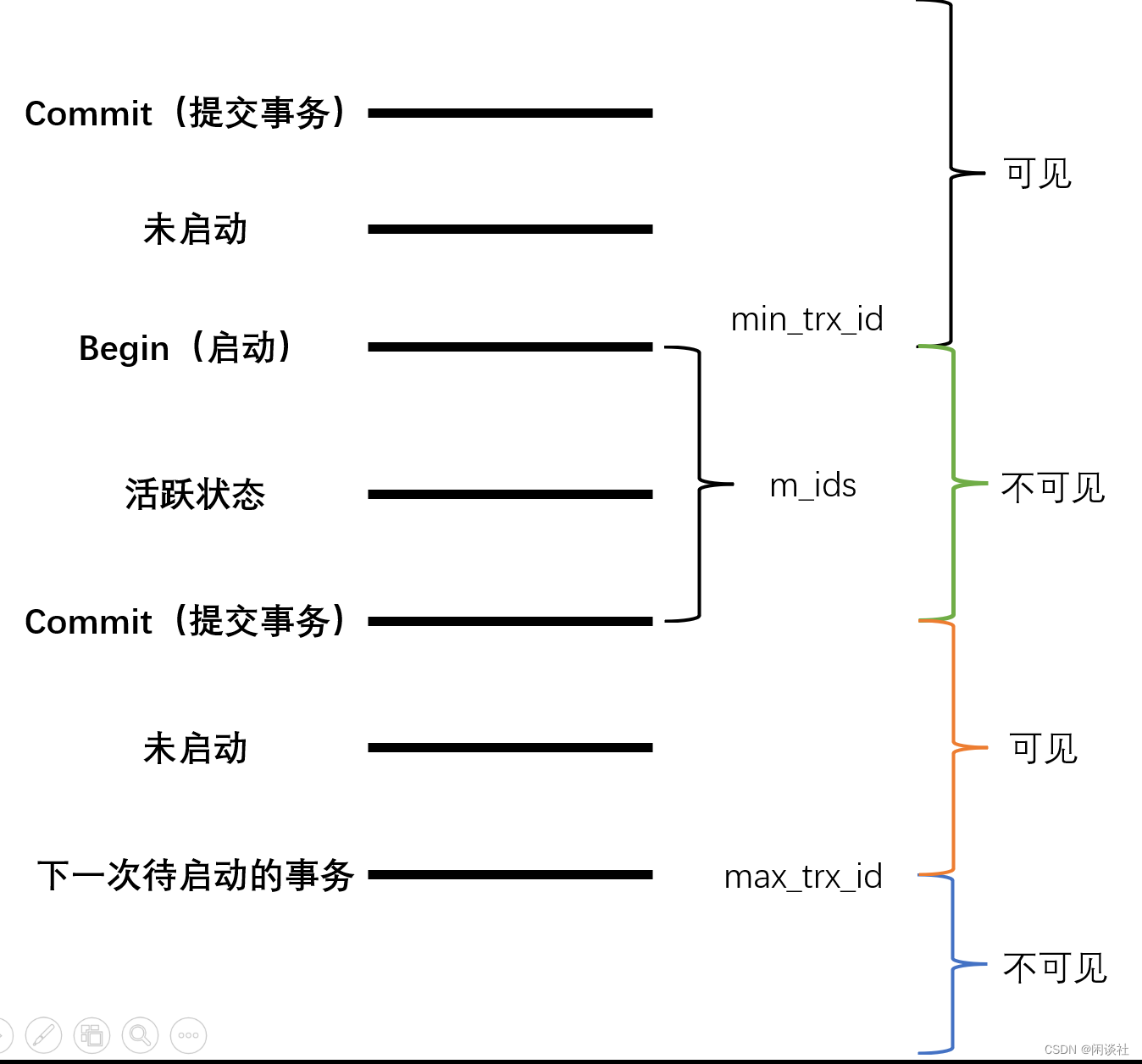

MySQL 事务原理:事务概述、隔离级别、MVCC

文章目录 一、事务1.1 事务概述1.2 事务控制语句1.3 ACID特性 二、隔离级别2.1 隔离级别的分类2.1.1 读未提交(RU)2.1.2 读已提交(RC)2.1.3 可重复读(RR)2.1.4 串行化 2.2 命令2.3 并发读异常2.3.1 脏读2.3…...

useEffect从入门到入土

副作用是相对于纯函数概念来说的, 除事件回调处理副作用,其他副作用尽量放在useEffect中; 组件首次渲染、有依赖项更新(Object.is方法判断)时,该useEffect触发 jsx渲染完成后立马触发useEffectÿ…...

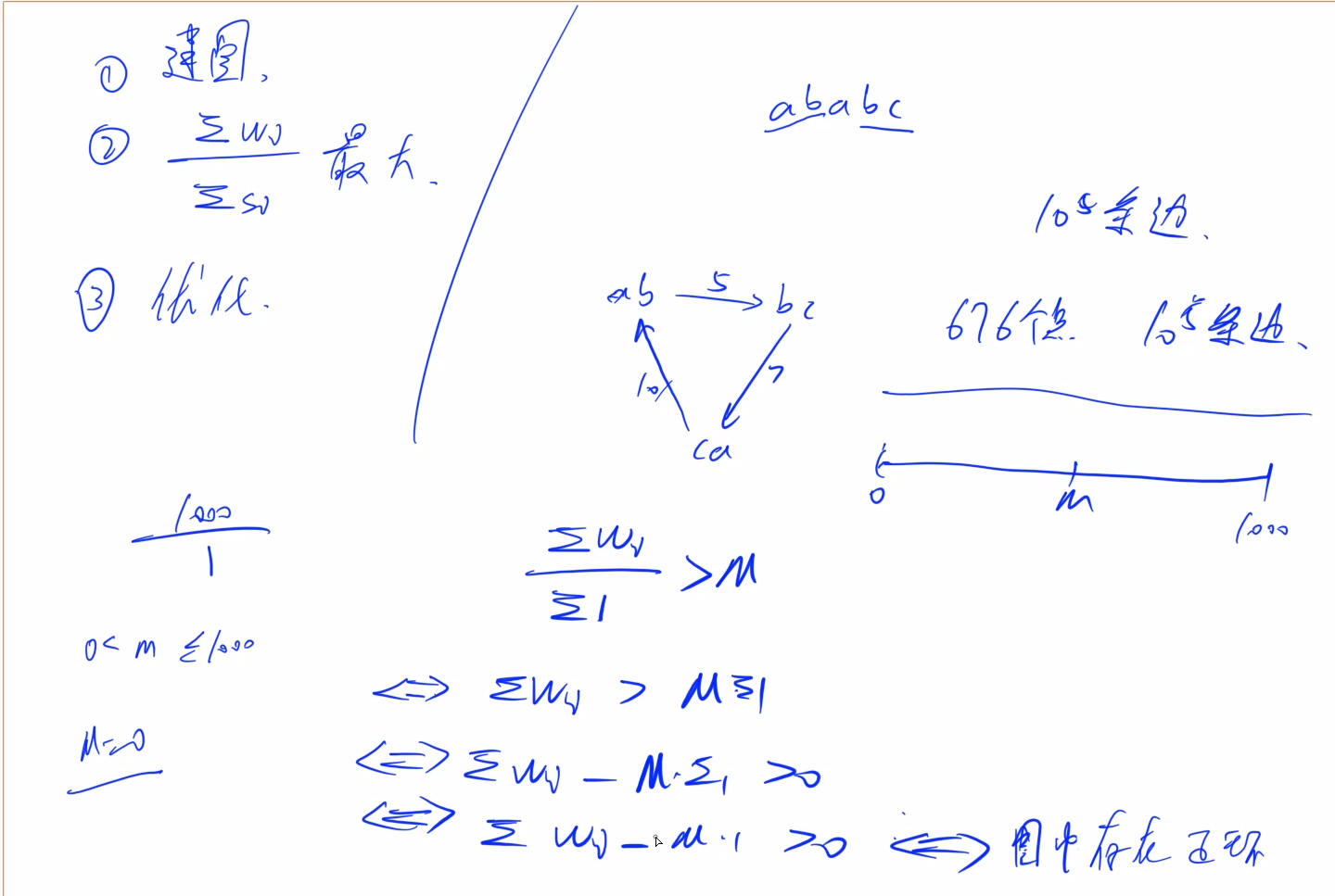

第三章 图论 No.6负环之01分数规划与特殊建图方式

文章目录 裸题:904. 虫洞01分数规划:361. 观光奶牛特殊建图与01分数规划trick:1165. 单词环 裸题:904. 虫洞 904. 虫洞 - AcWing题库 // 虫洞是负权且单向边,道路是正权且双向边,题目较裸,判…...

九、Spring 声明式事务学习总结

文章目录 一、声明式事务1.1 什么是事务1.2 事务的应用场景1.3 事务的特性(ACID)1.4 未使用事务的代码示例1.5 配置 Spring 声明式事务学习总结 一、声明式事务 1.1 什么是事务 把一组业务当成一个业务来做;要么都成功,要么都失败…...

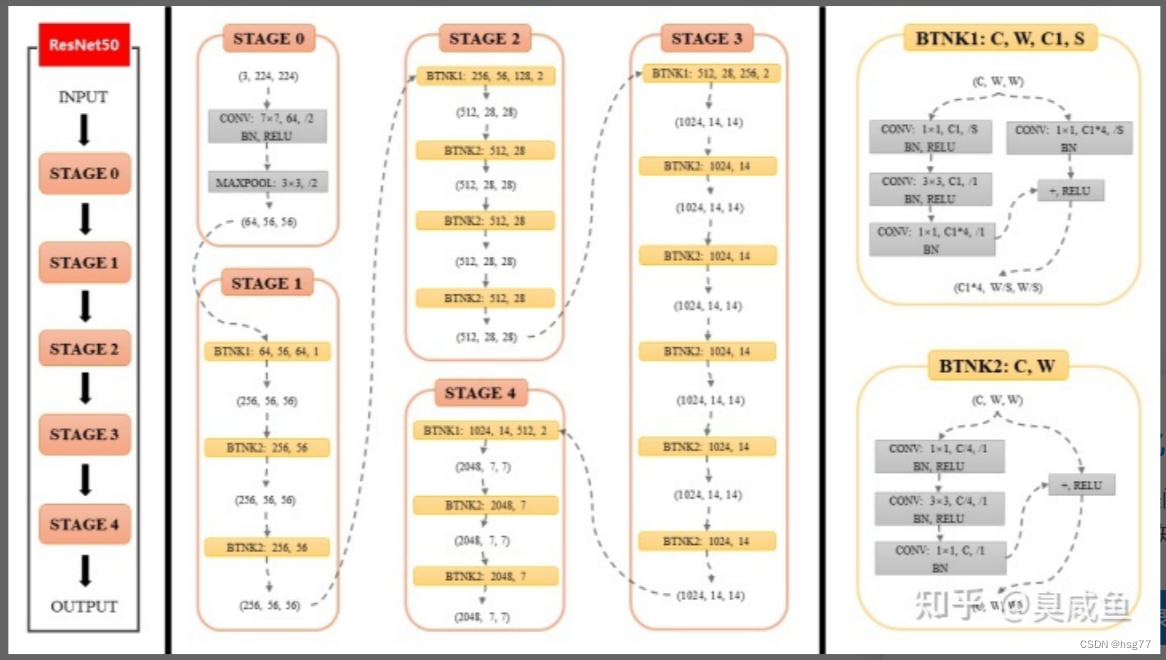

ResNet50卷积神经网络输出数据形参分析-笔记

ResNet50卷积神经网络输出数据形参分析-笔记 ResNet50包含多个模块,其中第2到第5个模块分别包含3、4、6、3个残差块 5049个卷积(3463)*31和一个全连接层 分析结果为: 输入数据形状:[10, 3, 224, 224] 最后输出结果:linear_0 [10,…...

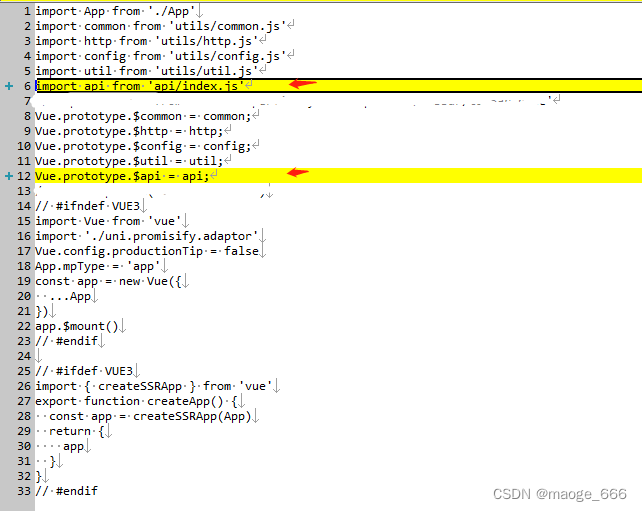

uniapp 微信小程序 封装公共的请求js(api版本)

一、新建api文件夹 在项目目录下创建api文件夹,内放files跟index.js文件夹,files文件夹内放每个页面对应的js请求接口 1、index.js /*** api接口的统一出口*/ const api {}; const requireComponent require.context(./files, false, /\.js$/) requi…...

格式化后数据恢复,教你3个实用方法!

“格式化后数据还能恢复吗?前几天因为我的电脑中了病毒,我不得不将它进行格式化操作。但是我电脑里有很多比较重要的文件,有什么方法可以帮我恢复电脑中的文件吗?求解答!” 格式化是一种比较常见的数据清除方法&#x…...

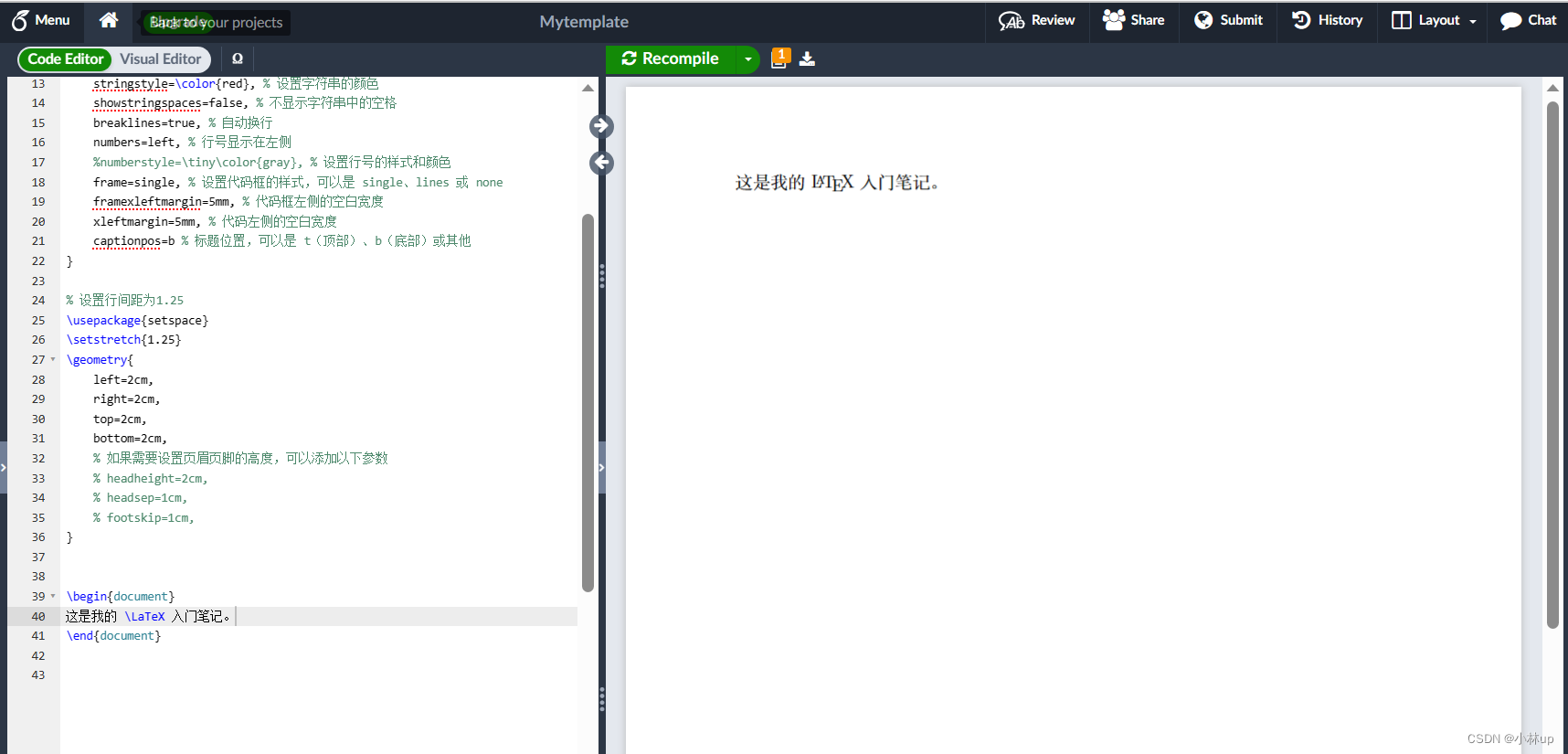

LaTex使用技巧21:设置中文环境、字体、行间距和页边距

我在Overleaf上编写我的中文LaTex,设置了中文环境,字体、行间距以及页间距,记录一下方便以后查询。 使用中文环境命令为: \usepackage{xeCJK}可以使用Overleaf上支持的中文字体Fonts for CJK Chinese,设置字体的命令…...

【RabbitMQ】golang客户端教程3——发布订阅(使用fanout交换器)

发布订阅 在上一个教程中,我们创建了一个工作队列。工作队列背后的假设是每个任务只传递给一个工人。在这一部分中,我们将做一些完全不同的事情——我们将向多个消费者传递一个消息。这就是所谓的“订阅/发布模式”。 为了说明这种模式,我们…...

图像处理学习笔记

图像处理的流程:获取图像-分割区域-特征提取。 嵌入式工业读码器 :包括DM码、QR码、vericode码 Blob分析与形态学 1.Blob区域是Blobs这一数据类型在halcon中的一种贴切的表达形式。 采集图像-区域分割,最后通过特征(如圆度、面积、…...

87端口无法访问-GoogleChrome非安全端口列表

以下为Google Chrome 默认非安全端口列表 平时我们服务器尽量不要开启这些端口,会产生访问不了的错误! 1, // tcpmux7, // echo9, // discard11, // systat13, // daytime15, // netstat17, // qotd19, // chargen20, // ftp data…...

pyautogui 配合 selenium 实现桌面坐标系定位元素坐标,模拟真实鼠标行为

pyautogui 配合 selenium 实现桌面坐标系定位元素坐标,模拟真实鼠标行为。 场景:当我需要点击某个元素,或者触发浏览器的自动填充账号密码时,自动化点击无效。但是想要模拟真实鼠标点击又需要元素的坐标通过pyautogui来实现。通过…...

c#设计模式-创建型模式 之 工厂模式

前言: 工厂模式(Factory Pattern)是一种常用的对象创建型设计模式。该模式的主要思想是提供一个创建对象的接口(也可以是抽象类、静态方法等),将实际创建对象的工作推迟到子类中进行。这样一来,…...

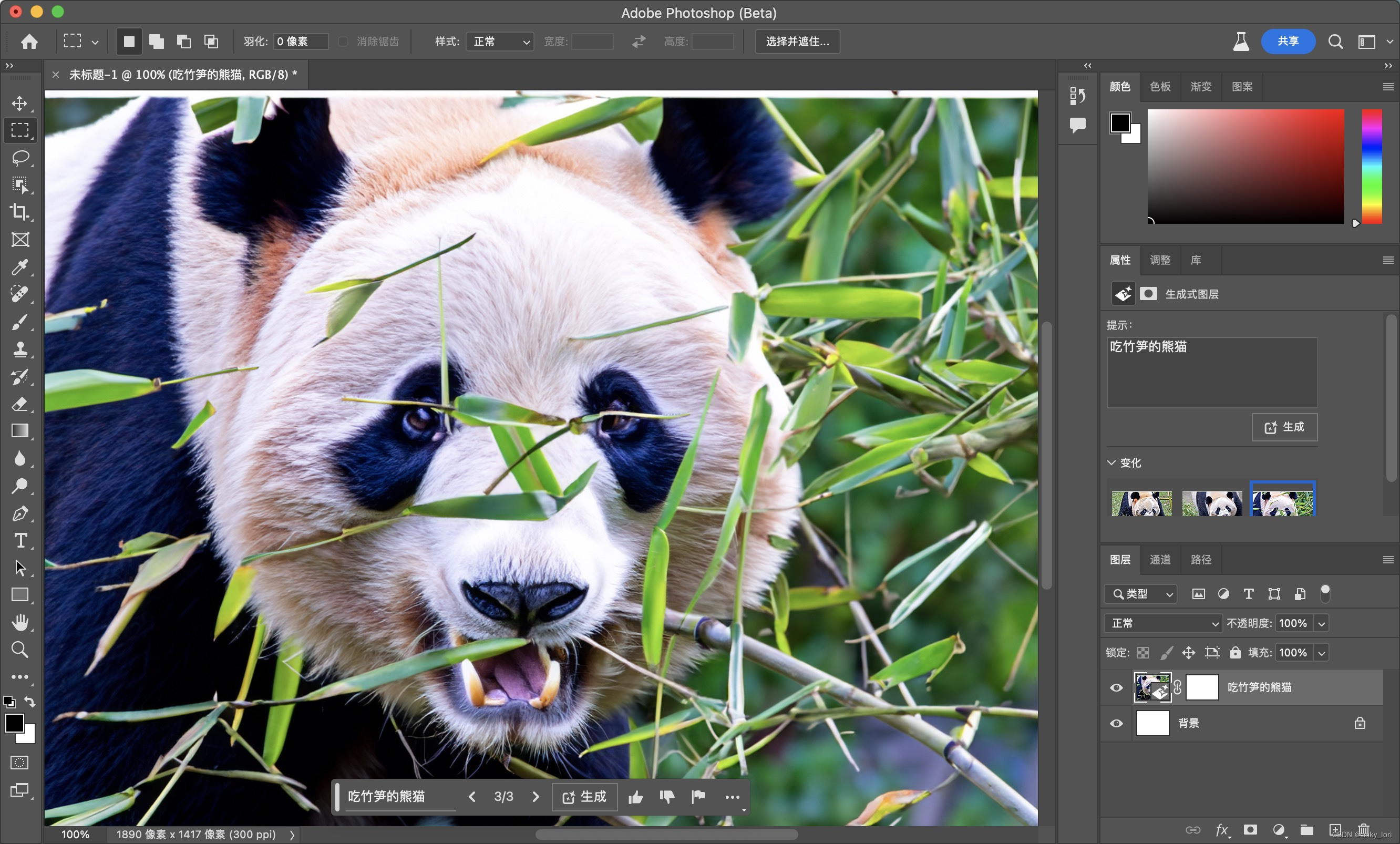

Photoshop 2023 25.0beta「Mac」

Photoshop 2023是一款专业图像处理软件,它主要用于图像编辑、合成和设计等方面。 Photoshop beta创新式填充的功能特色包括: 自动识别和删除对象:该功能可以自动识别图像中的对象,并用周围的图像填充空白部分,使图像看…...

机器学习基础07-模型选择01-利用scikit-learn 基于Pima 数据集对LogisticRegression算法进行评估

选择合适的模型是机器学习和深度学习中非常重要的一步,它直接影响到模型的性能和泛化能力。 “所有模型都是坏的,但有些模型是有用的”。建立模型之后就要去评 估模型,确定模型是否有用。模型评估是模型开发过程中不可或缺的一部 分ÿ…...

单片机实现动态内存管理

1.简介 多数传统的单片机并没有动态内存管理功能。单片机通常具有有限的存储资源,包括固定大小的静态RAM(SRAM)用于数据存储和寄存器用于特定功能。这些资源在编译时被分配并且在程序的整个生命周期中保持不变。 2.动态内存管理好处 灵活性和…...

(JS逆向专栏十一)某融平台网站登入RSA

声明: 本文章中所有内容仅供学习交流,严禁用于商业用途和非法用途,否则由此产生的一切后果均与作者无关,若有侵权,请联系我立即删除! 名称:点融 目标:登入参数 加密类型:RSA 目标网址:https://www.dianrong.com/accoun…...

Claude API与内部知识库深度耦合方案:零代码改造实现RAG增强,已验证QPS提升4.8倍

更多请点击: https://intelliparadigm.com 第一章:Claude API与内部知识库深度耦合方案:零代码改造实现RAG增强,已验证QPS提升4.8倍 该方案通过在 Claude API 请求链路中注入轻量级 RAG 中间件,无需修改业务侧任何模型…...

5个核心功能:Winhance中文版如何重塑你的Windows体验

5个核心功能:Winhance中文版如何重塑你的Windows体验 【免费下载链接】Winhance-zh_CN A Chinese version of Winhance. C# application designed to optimize and customize your Windows experience. 项目地址: https://gitcode.com/gh_mirrors/wi/Winhance-zh_…...

)

ORB-SLAM3地图保存新思路:手把手教你将.osa地图转成PCD点云(附完整代码)

ORB-SLAM3地图数据解放指南:从封闭格式到通用点云的全链路实践 当你在昏暗的实验室调试ORB-SLAM3运行整夜后,终于得到那个珍贵的.osa地图文件时,却发现无法用熟悉的点云工具打开分析——这种挫败感或许正是促使你阅读本文的原因。作为三维视觉…...

Python量化交易框架moltfi:从回测到实盘的轻量级解决方案

1. 项目概述:一个为现代金融科技而生的开源量化框架如果你在金融科技或者量化交易领域摸爬滚打过一段时间,大概率会和我有同样的感受:市面上的开源量化框架,要么是“巨无霸”级别的庞然大物,功能齐全但学习曲线陡峭&am…...

原子化《清单革命》的庖丁解牛

它的本质是:承认人类大脑在 高负荷、高压力、高复杂度 环境下的 不可靠性 (Unreliability),通过将 关键检查点 (Critical Checkpoints) 和 标准操作程序 (SOP) 外化为 静态数据结构 (Static Data Structure/List),来弥补 工作记忆 (Working M…...

)

保姆级教程:用PennyLane和泰坦尼克号数据集,5分钟上手你的第一个量子分类器(VQC)

量子机器学习实战:用PennyLane构建泰坦尼克号生存预测模型 量子计算正从实验室走向实际应用,而量子机器学习作为交叉领域的前沿方向,为传统算法提供了新的可能性。本文将带您用PennyLane框架,在经典数据集上完成一次完整的量子分类…...

系统安装:安装Ubuntu 26.04 LTS

1. EFI以及UEFI,什么用途? https://baike.baidu.com/item/EFI/2025809 EFI(Extensible Firmware Interface,可扩展固件接口)是由英特尔公司开发的固件接口标准,用于替代传统BIOS以实现更高效的硬件初始化和…...

FSL处理DTI数据保姆级避坑指南:从DICOM到FA图,我踩过的雷你别踩

FSL处理DTI数据实战避坑手册:从DICOM到FA图的完整解决方案 当你第一次打开FSL准备处理DTI数据时,是否曾被各种命令参数和报错信息搞得晕头转向?作为过来人,我完全理解那种面对黑框终端时的无助感。本文将用最直白的语言࿰…...

如何高效下载30+文档平台资源:kill-doc文档下载工具完整指南

如何高效下载30文档平台资源:kill-doc文档下载工具完整指南 【免费下载链接】kill-doc 看到经常有小伙伴们需要下载一些免费文档,但是相关网站浏览体验不好各种广告,各种登录验证,需要很多步骤才能下载文档,该脚本就是…...

QQ截图独立版:免费获取专业级屏幕工具集的完整指南

QQ截图独立版:免费获取专业级屏幕工具集的完整指南 【免费下载链接】QQScreenShot 电脑QQ截图工具提取版,支持文字提取、图片识别、截长图、qq录屏。默认截图文件名为ScreenShot日期 项目地址: https://gitcode.com/gh_mirrors/qq/QQScreenShot 还在为寻找功…...