【安全知识】——对Linux密码文件的处理

作者名:白昼安全

主页面链接: 主页传送门

创作初心: 一切为了她

座右铭: 不要让时代的悲哀成为你的悲哀

专研方向: web安全,后渗透技术

每日emo: 他既乐观又悲观,生活也一无是处

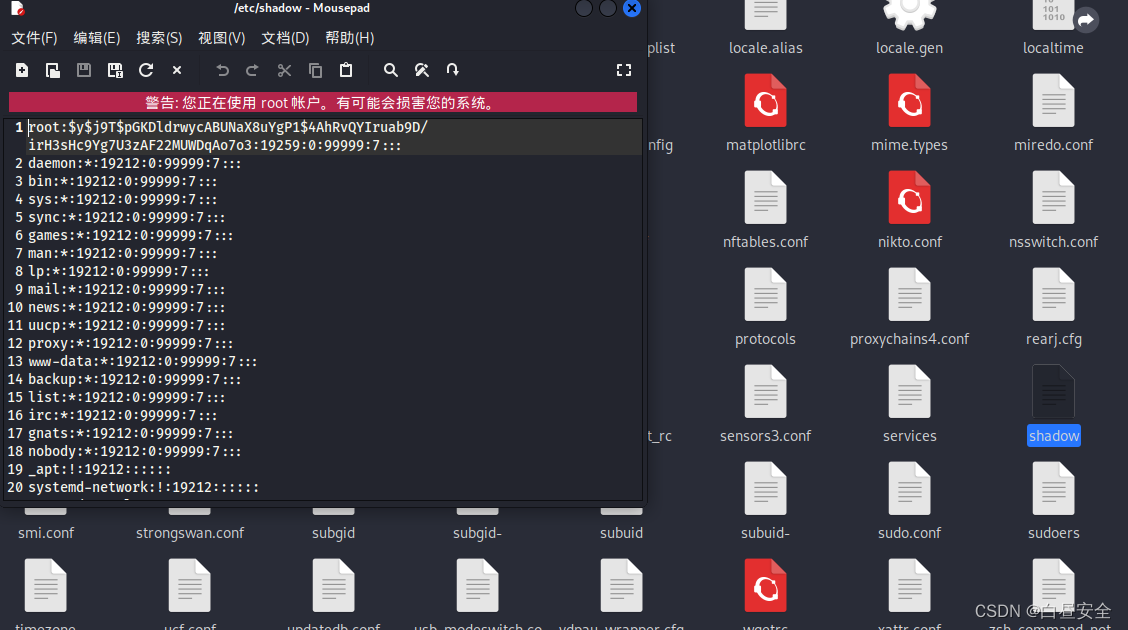

昨天在挖掘漏洞的实战渗透中获取了目标服务器的/etc/passwd和/etc/shadow文件,但是很尴尬的是不知道怎么处理,而且知道shadow文件可以爆破,但是不知道是字典的问题还是操作的问题,一直没有结果,就在反思这么重要的文件,居然无从下手,所以去研究了一下如何对passwd和shadow文件进行处理,所以下面分别讲了

模拟情景1:能够查看并修改/etc/passwd文件时,如何获取root账户的密码

模拟情景2:能够查看/etc/passwd文件时,如何获取root账户的密码

一、passwd文件处理

/etc/passwd是一个Linux上一个文本文件,它包含了每个用户的登录信息,包括用户名,用户ID,登录Shell等,如下

/etc/passwd文件中的每个用户都有一个对应的条目在/etc/shadow文件中

那么如果我们能够修改目标的/etc/passwd文件,怎样才能获得目标root权限的密码呢?

可以看到第一行的root后面跟了一个x,这个x就是密码的意思,但是密码实际被哈希加密存储在了shadow文件,也就是下面的

$y$j9T$pGKDldrwycABUNaX8uYgP1$4AhRvQYIruab9D/irH3sHc9Yg7U3zAF22MUWDqAo7o3如果我们准备一个密码,进行hash加密来替换/etc/passwd里第一行root后的x,那么root账户的密码就会变成我们准备的密码,而不是shadow文件中的密码

因为/etc/passwd文件的优先级比/etc/shadow优先级高,如果/etc/passwd文件中有密码就不会识别shadow文件中的密码

这里给大家介绍一个工具,kali自带的哈希密码生成工具——mspasswd

例如我们生成一个“passwd”密码,并使用hash加密,命令如下

mkpasswd -m sha-512 passwd

将生成的hash密码替换/etc/passwd文件中root的密码x,这样root的密码就会变成passwd,就不会识别shadow文件的对应密码,也就相当于变相的获得了目标root用户的密码

二、shadow文件处理

/etc/shadow是一个存储用户密码的文件,它不能被普通用户查看,只有root用户才能查看,/etc/shadow文件中存储的是用户的密码哈希值,而etc/passwd文件中存储的是用户的其他信息,如下

如果我们能够查看到这个文件,但这也只是加密过的文件,我们如果想要获得真实密码(即解密后的密码)应该怎么做呢

这里可以使用kali自带的爆破工具——john

使用下面的命令就可以进行爆破

john --format=sha512crypt --wordlist=/usr/share/wordlists/rockyou.txt hash.txt

--wordlist就是指定的爆破字典文件路径

如果字典有对应的密码就可以成功爆破出原密码

相关文章:

【安全知识】——对Linux密码文件的处理

作者名:白昼安全主页面链接: 主页传送门创作初心: 一切为了她座右铭: 不要让时代的悲哀成为你的悲哀专研方向: web安全,后渗透技术每日emo:他既乐观又悲观,生活也一无是处昨天在挖掘…...

8.3. 语言模型和数据集)

动手深度学习笔记(四十七)8.3. 语言模型和数据集

动手深度学习笔记(四十七)8.3. 语言模型和数据集 8.3. 语言模型和数据集8.3. 语言模型和数据集 在 8.2节中, 我们了解了如何将文本数据映射为词元, 以及将这些词元可以视为一系列离散的观测,例如单词或字符。 假设长度为 T T T的文本序列中的词元依次为 x 1 , x...

URL编码和Base64编码

URL编码和Base64编码前言一、URL编码1. URLEncoder和URLDecoder2. URL编码规则3. Javascript 原生提供三对 Url编码 的函数3.1 三对函数的不同点二、Base64编码1. Base64编码规则2. Base64编码使用3. JavaScript 原生提供两个 Base64 相关的方法总结前言 数据操作过程中&#…...

Flink 滚动窗口、滑动窗口详解

1 滚动窗口(Tumbling Windows) 滚动窗口有固定的大小,是一种对数据进行“均匀切片”的划分方式。窗口之间没有重叠,也不会有间隔,是“首尾相接”的状态。如果我们把多个窗口的创建,看作一个窗口的运动,那就好像它在不…...

想要精通算法和SQL的成长之路 - 柱状图中最大的矩形

想要精通算法和SQL的成长之路 - 柱状图中最大的矩形前言一. 柱状图中最大的矩形前言 想要精通算法和SQL的成长之路 - 系列导航 一. 柱状图中最大的矩形 原题链接 给定 n 个非负整数,用来表示柱状图中各个柱子的高度。每个柱子彼此相邻,且宽度为 1 。求…...

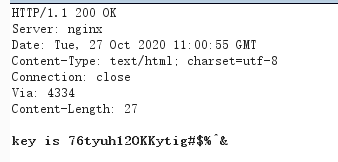

网络安全实验室5.上传关

5.上传关 1.请上传一张jpg格式的图片 url:http://lab1.xseclab.com/upload1_a4daf6890f1166fd88f386f098b182af/ 上传一张后缀名为jpg的图片,上传抓包修改后缀名为别的,s或者直接删掉,放包 得到key is IKHJL9786#$%^& 2.请…...

JavaScript 严格模式(use strict)

文章目录JavaScript 严格模式(use strict)使用 "use strict" 指令严格模式声明严格模式的限制保留关键字JavaScript 严格模式(use strict) JavaScript 严格模式(strict mode)即在严格的条件下运行。 使用 “use strict” 指令 “use strict”…...

硬件设计—高性能ADC前端电路

高性能模数转换器(ADC)一般对系统的性能有非常高的要求,而AD芯片的“前端”的输入电路设计对ADC系统的的性能有非常大的影响。以下主要介绍了ADC芯片前端输入使用放大器和变压器各自的优势。 1、放大器和变压器根本区别 放大器是有源器件&am…...

详讲常见的字符函数

👦个人主页:Weraphael ✍🏻作者简介:目前是C语言学习者 ✈️专栏:C语言航路 🐋 希望大家多多支持,咱一起进步!😁 如果文章对你有帮助的话 欢迎 评论💬 点赞&a…...

for循环中异步请求问题:循环里面使用异步函数,如何等所有的异步函数都执行完再进行下一步

场景是这样的: 在一个列表循环里,对数据进行赋值,调用接口,循环外后面的代码需等待所有请求执行完成后再去执行。 1. Promise.all实现 Promise.all() 方法接收一个 promise 的 iterable 类型(注:Array&am…...

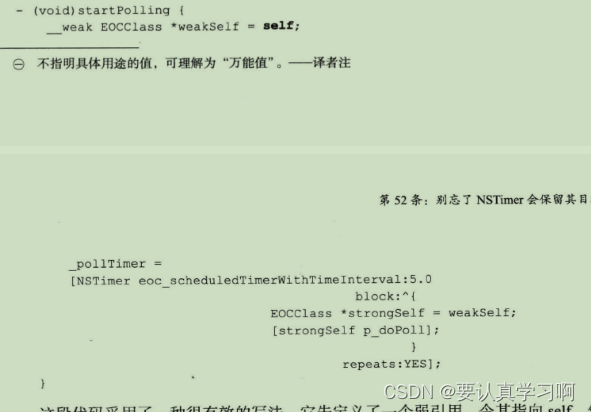

【iOS-系统框架】

文章目录前言47.熟悉系统框架CoreFoundation框架其他框架要点48. 多用块枚举,少用for循环for循环NSEnumerator遍历快速遍历基于块的遍历方式要点49.对自定义其内存管理语义的collection使用无缝桥接要点50.构建缓存时选用NSCache而非NSDictionaryNSCacheNSCache实例…...

【Android签名原理】)

Android APK 签名打包原理分析(二)【Android签名原理】

说到签名,从这个词来理解,正常个人需要签名的时候,一般是用来证明这是某个人的特属认证。 大家是否有印象?还记得我们之前在学习、总结网络相关知识的时候,说到过,客户端和服务端虽然通信数据上,可以采用对称加密和非对称加密组合去进行数据的加密,但是这时还有一个问题…...

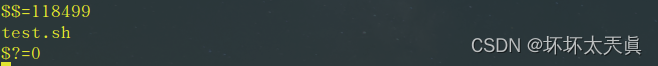

linux判断文件不存在退出jenkins编译流程

# linux判断文件不存在退出jenkins编译流程 file"${WORKSPACE}/mc/jenkins_arm64.sh" if [ ! -f "$file" ]; then echo "jenkins_arm64.sh not exist" exit 0 fi dir(charge){checkout([$class: GitSCM, branches: [[name: …...

shell脚本(语法)

一、什么是shell脚本 1.1、shell 的两层含义:既是一种应用程序,又是一种程序设计语言 1.1.1、shell是一种应用程序 交互式地解释、执行用户输入的命令,将用户的操作翻译成机器可以识别的语言,完成相应功能称之为 shell 命令解析器。 shell 是…...

)

java高频面试题(2023最新)

目录一.java基础1.八大基础类型2.java三大特性3.重载和重写的区别4.pubilc、protected、(dafault)不写、private修饰符的作用范围5.和equals的区别6.hashcode()值相同,equals就一定为true7.short s 1;s s 1;(程序1)和 short s 1ÿ…...

视觉感知(二):车位线检测

1. 简介 本期为大家带来车位线检测相关知识点,以及算法工程落地的全流程演示。车位线检测是自动泊车领域必不可缺的一环,顾名思义就是采用环视鱼眼相机对路面上的车位线进行检测,从而识别出车位进行泊车。 较为常规的做法是使用四颗鱼眼相机环视拼接然后在鸟瞰图上做停车位…...

2023.2.10学习记录Docker容器

Docker 必须跑在Linux内核上 镜像是一个轻量级可执行的独立软件包 新建一个docker容器只需要几秒钟 Docker常用命令 启动类命令 镜像命令 容器命令 docker images docker search --limit 5 redis docker pull redis:6.0.8 docker system df 查看镜像/容器/…...

扩散模型diffusion model用于图像恢复任务详细原理 (去雨,去雾等皆可),附实现代码

文章目录1. 去噪扩散概率模型2. 前向扩散3. 反向采样3. 图像条件扩散模型4. 可以考虑改进的点5. 实现代码1. 去噪扩散概率模型 扩散模型是一类生成模型, 和生成对抗网络GAN 、变分自动编码器VAE和标准化流模型NFM等生成网络不同的是, 扩散模型在前向扩散过程中对图像逐步施加噪…...

pytorch

PyTorch基础 import torch torch.__version__ #return 1.13.1cu116基本使用方法 矩阵 x torch.empty(5, 3)tensor([[1.4586e-19, 1.1578e27, 2.0780e-07],[6.0542e22, 7.8675e34, 4.6894e27],[1.6217e-19, 1.4333e-19, 2.7530e12],[7.5338e28, 8.1173e-10, 4.3861e-43],[2.…...

软件测试—对职业生涯发展的一些感想

目录:导读 职场生涯 1、短期规划 2、长期规划 自身定位 1、你在哪儿? 2、你想要什么? 3、你拥有什么? 4、你需要做什么?什么时候做? 5、淡定啊淡定 最近工作不是很忙,有空都是在看书&a…...

不企不跨的 HANA 之道,老子这句话给 SAP HANA 开发留下的六层工程提醒

老子说「企者不立,跨者不行;自见者不明;自是者不彰;自伐者无功;自矜者不长。」这句话放在 SAP HANA 开发里,读起来并不玄。它讲的不是退缩,而是反对用一种过度用力、过度表现、过度自信的姿态去处理复杂系统。SAP HANA 是内存数据库,是列式存储、并行执行、SQL 优化器、…...

混合量子计算:qumode与qubit协同架构解析

1. 混合量子计算基础概念解析 量子计算领域正在经历一场静默的革命——连续变量(qumode)与离散变量(qubit)的混合架构正突破传统计算范式的边界。这种混合架构不是简单的技术叠加,而是通过量子态的精妙耦合,在信息容量与计算稳定性之间建立起全新的平衡点…...

AI智能体技能管理:MCP服务器安装配置与实战指南

1. 项目概述:一个为AI智能体管理“技能”的MCP服务器 最近在折腾AI智能体(Agent)开发的朋友,应该都遇到过同一个痛点:想让你的Claude、GPT或者Gemini去执行一些特定的、复杂的任务,比如调用某个API、处理特…...

OpenHarmony.Avalonia 归档事件对中国自主软件生态的影响--信任的坍塌与生态的异化

026年5月8日,中国开源技术社区发生了一起具有里程碑意义的争议性事件:由开发者“布布”(Bubu)主导的 OpenHarmony-NET/OpenHarmony.Avalonia 项目正式宣告停止更新并进入归档状态。这一决定不仅标志着一个由民间力量驱动的底层基础…...

LinkSwift:九大网盘直链解析工具使用指南

LinkSwift:九大网盘直链解析工具使用指南 【免费下载链接】Online-disk-direct-link-download-assistant 一个基于 JavaScript 的网盘文件下载地址获取工具。基于【网盘直链下载助手】修改 ,支持 百度网盘 / 阿里云盘 / 中国移动云盘 / 天翼云盘 / 迅雷云…...

)

Wireshark抓包实战:手把手教你解析IEC61850 GOOSE报文(附ASN.1解码技巧)

Wireshark实战解析IEC61850 GOOSE报文:从抓包到ASN.1解码全流程 在智能变电站自动化系统中,GOOSE(Generic Object Oriented Substation Event)报文作为IEC61850标准的核心通信机制,承担着保护跳闸、断路器位置信号等关…...

终极无损音乐下载神器:Qobuz-DL完整使用指南

终极无损音乐下载神器:Qobuz-DL完整使用指南 【免费下载链接】qobuz-dl A complete Lossless and Hi-Res music downloader for Qobuz 项目地址: https://gitcode.com/gh_mirrors/qo/qobuz-dl 你知道吗?现在你可以轻松下载无损和高解析音乐了&…...

CFD模拟结果总不对?可能是你忽略了‘膨胀粘度项’:一个在可压缩流中至关重要的细节

CFD模拟结果总不对?可能是你忽略了‘膨胀粘度项’:一个在可压缩流中至关重要的细节 在计算流体力学(CFD)的世界里,可压缩流动模拟一直是个令人又爱又恨的领域。记得去年参与某型航空发动机喷管优化项目时,团…...

AI高管必抢的VIP通行证,为什么今年配额锐减62%?深度解析3大审核维度与2025Q4最后补录窗口

更多请点击: https://intelliparadigm.com 第一章:2026年AI技术大会VIP服务全景概览 2026年AI技术大会VIP服务已全面升级,聚焦低延迟接入、专属算力调度与实时多模态协同三大核心能力。所有VIP席位均绑定唯一数字身份凭证(DID&am…...

AssetStudio:解锁Unity游戏资源宝库的专业工具

AssetStudio:解锁Unity游戏资源宝库的专业工具 【免费下载链接】AssetStudio AssetStudio - Based on the archived Perfares AssetStudio, I continue Perfares work to keep AssetStudio up-to-date, with support for new Unity versions and additional improve…...