企业数据库遭到360后缀勒索病毒攻击,360勒索病毒解密

在当今数字化时代,企业的数据安全变得尤为重要。随着数字化办公的推进,企业的生产运行效率得到了很大提升,然而针对网络安全威胁,企业也开始慢慢引起重视。近期,我们收到很多企业的求助,企业的服务器遭到了360后缀勒索病毒的攻击,导致企业的数据库被加密无法正常读取使用,面对360勒索病毒的攻击威胁,我们的技术工程师迅速展开分析,通过底层加密逻辑,逐步破解,最终针对不同企业的加密形式,形成了完善了解密恢复方案。

最近,某记账公司的数据库遭到了360后缀勒索病毒的攻击,导致合作客户的许多重要数据无法读取,临近月底很多工作无法正常开展运行,严重影响了企业的正常运转,在通过专业技术工程师的检测分析后,当天企业的所有工作就恢复了正常。因此对于大部分企业来说,一旦计算机服务器中了360后缀勒索病毒,我们应该采取有效的应对措施,减少更大的损失。

一、立即隔离系统

发现数据库遭到360后缀勒索病毒攻击后,首要的步骤是立即断开网络连接,并隔离受感染的系统,这样可以避免病毒继续传播和进一步感染其他设备。

二、与专业安全机构合作

企业应及时与专业的网络安全机构或安全顾问合作,寻求专业的技术支持。这些专家可以诊断、分析并提供解决方案,以尽快解决被360后缀病毒攻击的问题。云天数据恢复中心拥有多年专业的数据恢复研发团队,针对市面上的多种后缀勒索病毒有着丰富的解密恢复经验,尤其360后缀勒索病毒有着更加成熟的方案计划,数据恢复完整度高,数据恢复安全高效。

三、备份数据还原

企业应养成定期备份数据的好习惯,确保备份文件的完整性和可用性。当数据库被360后缀病毒攻击后,可以通过备份文件进行数据还原,以恢复到攻击发生前的状态。因此,备份数据对于恢复受损数据的关键性非常重要。

四、不与黑客合作

尽管我们会收到黑客发来的勒索信息,但企业绝不能与其合作支付赎金。因为即使支付了赎金,也无法保证黑客会解密文件或不再对企业进行攻击。此外,支付了赎金还会鼓励黑客继续从事这种犯罪行为,造成二次勒索的可能。

五、加强安全防护

被360后缀病毒攻击后,企业应加强安全防护措施,以避免类似事件再次发生。这包括更新和升级企业的防病毒软件、防火墙和其他网络安全设备,并定期进行系统和应用程序的漏洞扫描和修复。

六、员工培训与意识提高

企业应定期进行网络安全培训,教育员工有关网络安全的最佳实践和潜在威胁。员工是企业网络安全的第一道防线,提高他们的网络安全意识可以减少被病毒攻击的风险。

企业面临360后缀勒索病毒攻击时,及时而有效地处理至关重要。通过立即隔离系统、与专业安全机构合作、备份数据还原、不与黑客合作、加强安全防护、员工培训与意识提高,企业可以更好地应对此类风险,并最大限度地减少损失。在数字化时代,网络安全的重要性不言而喻,保护企业数据的安全将成为未来企业的一项核心任务。

相关文章:

企业数据库遭到360后缀勒索病毒攻击,360勒索病毒解密

在当今数字化时代,企业的数据安全变得尤为重要。随着数字化办公的推进,企业的生产运行效率得到了很大提升,然而针对网络安全威胁,企业也开始慢慢引起重视。近期,我们收到很多企业的求助,企业的服务器遭到了…...

C++11时间日期库chrono的使用

chrono是C11中新加入的时间日期操作库,可以方便地进行时间日期操作,主要包含了:duration, time_point, clock。 时钟与时间点 chrono中用time_point模板类表示时间点,其支持基本算术操作;不同时钟clock分别返回其对应…...

每天一道leetcode:1466. 重新规划路线(图论中等广度优先遍历)

今日份题目: n 座城市,从 0 到 n-1 编号,其间共有 n-1 条路线。因此,要想在两座不同城市之间旅行只有唯一一条路线可供选择(路线网形成一颗树)。去年,交通运输部决定重新规划路线,以…...

)

Mysql—修改用户密码(重置密码)

Mysql—修改用户密码(重置密码) 1、登录mysql 1 2 [rootlocalhost ~]# mysql -uroot -p123456 [rootlocalhost ~]# mysql -hlocalhost -uroot -p123456 如果忘记密码,则跳过MySQL的密码认证过程。步骤如下: 修改Mysql配置文件…...

ECE585 Tomasulo算法:C++ Tomasulo算法模拟器

ECE585 Tomasulo算法:C Tomasulo算法模拟器 在计算机科学中,Tomasulo算法是一种动态调度和动态执行的方法,它可以有效地处理计算机指令的依赖性。这种算法由IBM的Robert Tomasulo发明,最初用于IBM 360/91的浮点单元。在这篇文章中…...

Qt中在QLabel上画点,重写QLabel类

Qt中在QLabel上画点,重写QLabel类 QT中label进行绘图 1.首先新建一个类,让这个类继承QLabel 2.在类中对鼠标点击事件及绘图事件进行重写 3.然后在UI框架下添加label控件, 4.右键label控件,添加重写的类,将其提升为刚…...

ssm+vue小型企业办公自动化系统源码和论文PPT

ssmvue小型企业办公自动化系统源码和论文PPT013 开发工具:idea 数据库mysql5.7(mysql5.7最佳) 数据库链接工具:navcat,小海豚等 开发技术:java ssm tomcat8.5 摘 要 互联网发展至今,无论是其理论还是技术都已经成熟…...

C++ STL priority_queue

目录 一.认识priority_queue 二. priority_queue的使用 三.仿函数 1.什么是仿函数 2.控制大小堆 3.TopK问题 四.模拟实现priority_queue 1.priority_queue的主要接口框架 2.堆的向上调整算法 3.堆的向下调整算法 4.仿函数控制大小堆 五.priority_queue模拟实现整体代码和测…...

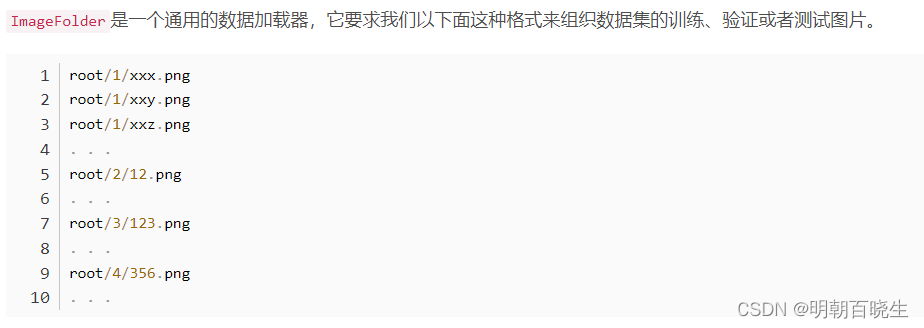

[PyTorch][chapter 50][创建自己的数据集 2]

前言: 这里主要针对图像数据进行预处理.定义了一个 class Pokemon(Dataset) 类,实现 图像数据集加载,划分的基本方法. 目录: 整体框架 __init__ load_images save_csv divide_data __len__ denormalize __g…...

SQL-每日一题【1341. 电影评分】

题目 表:Movies 表:Users 请你编写一个解决方案: 查找评论电影数量最多的用户名。如果出现平局,返回字典序较小的用户名。查找在 February 2020 平均评分最高 的电影名称。如果出现平局,返回字典序较小的电影名称。 …...

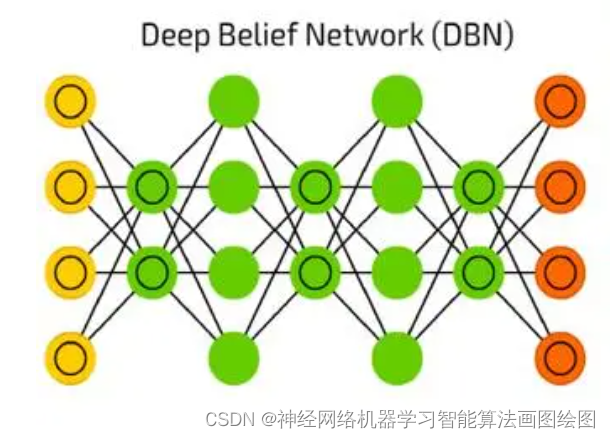

基于DBN的伪测量配电网状态估计,DBN的详细原理

目录 背影 DBN神经网络的原理 DBN神经网络的定义 受限玻尔兹曼机(RBM) DBN的伪测量配电网状态估计 基本结构 主要参数 数据 MATALB代码 结果图 展望 背影 DBN是一种深度学习神经网络,拥有提取特征,非监督学习的能力,是一种非常好的分类算法,本文将DBN算法伪测量配电网…...

Python运算符全解析:技巧与案例探究

在Python编程中,运算符是强大的工具,能够使我们在数据处理和逻辑判断方面更加灵活。本篇博客将全面探讨Python中常用的运算符,包括算术、比较、逻辑、赋值、位、成员和身份运算符,通过实际案例为你展示如何妙用运算符解决问题。 …...

NPCon:AI模型技术与应用峰会北京站 (参会感受)

8月12日,我有幸参加了在北京皇家格兰云天大酒店举行的“AI模型技术与应用峰会”。 这次会议邀请了很多技术大咖,他们围绕: 六大论点 大模型涌现,如何部署训练架构与算力芯片 LLM 应用技术栈与Agent全景解析 视觉GPU推理服务部署 …...

为什么爬虫要用高匿代理IP?高匿代理IP有什么优点

只要搜代理IP,度娘就能给我们跳出很多品牌的推广,比如我们青果网路的。 正如你所看到的,我们厂商很多宣传用词都会用到高匿这2字。 这是为什么呢?高匿IP有那么重要吗? 这就需要我们从HTTP代理应用最多最广的…...

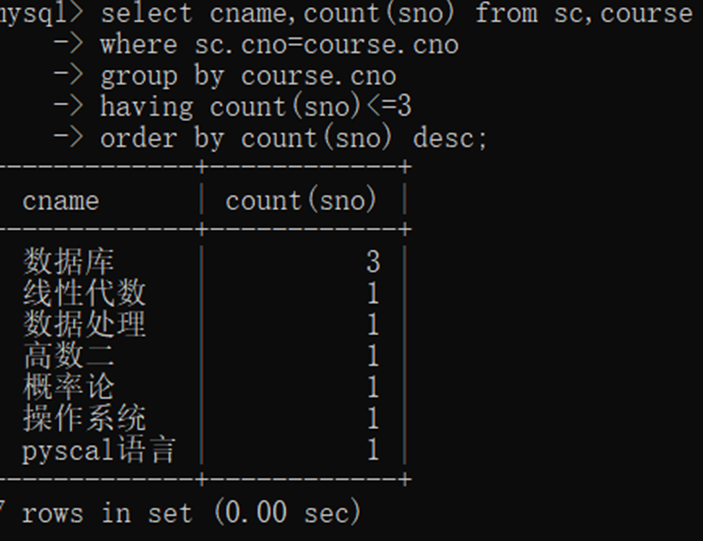

【JavaWeb】MySQL约束、事务、多表查询

1 约束 PRIMARY KEY 主键约束 UNIQUE 唯一约束 NOT NULL 非空约束 DEFAULT 默认值约束 FOREIGN KEY 外键约束 主键 主键值必须唯一且非空;每个表必须有一个主键 建表时主键约束 CREATE TABLE 表名 (字段名 字段类型 PRIMARY KEY,字段名 字段类型 );CR…...

【并发编程】自研数据同步工具优化:创建线程池多线程异步去分页调用其他服务接口获取海量数据

文章目录 场景:解决方案 场景: 前段时间在做一个数据同步工具,其中一个服务的任务是调用A服务的接口,将数据库中指定数据请求过来,交给kafka去判断哪些数据是需要新增,哪些数据是需要修改的。 刚开始的设…...

七、dokcer-compose部署springboot的jar

1、准备 打包后包名为 ruoyi-admin.jar 增加接口 httpL//{ip}:{port}/common/test/han #环境变量预application.yml 中REDIS_HOSTt的值,去环境变量去找;如果找不到REDIS_HOST就用myredis 1、Dockerfile FROM hlw/java:8-jreRUN ln -sf /usr/share/z…...

k8s 使用 containerd 运行时配置 http 私服

简介 Kubernetes 从 v1.20 开始弃用 Docker,并推荐用户切换到基于容器运行时接口(CRI)的容器引擎,如 containerd、cri-o 等。 目前使用的环境中使用了 Kubernetes v1.22.3,containerd 1.4.3,containerd 在…...

【新品发布】ChatWork企业知识库系统源码

系统简介 基于前后端分离架构以及Vue3、uni-app、ThinkPHP6.x、PostgreSQL、pgvector技术栈开发,包含PC端、H5端。 ChatWork支持问答式和文档式知识库,能够导入txt、doc、docx、pdf、md等多种格式文档。 导入数据完成向量化训练后,用户提问…...

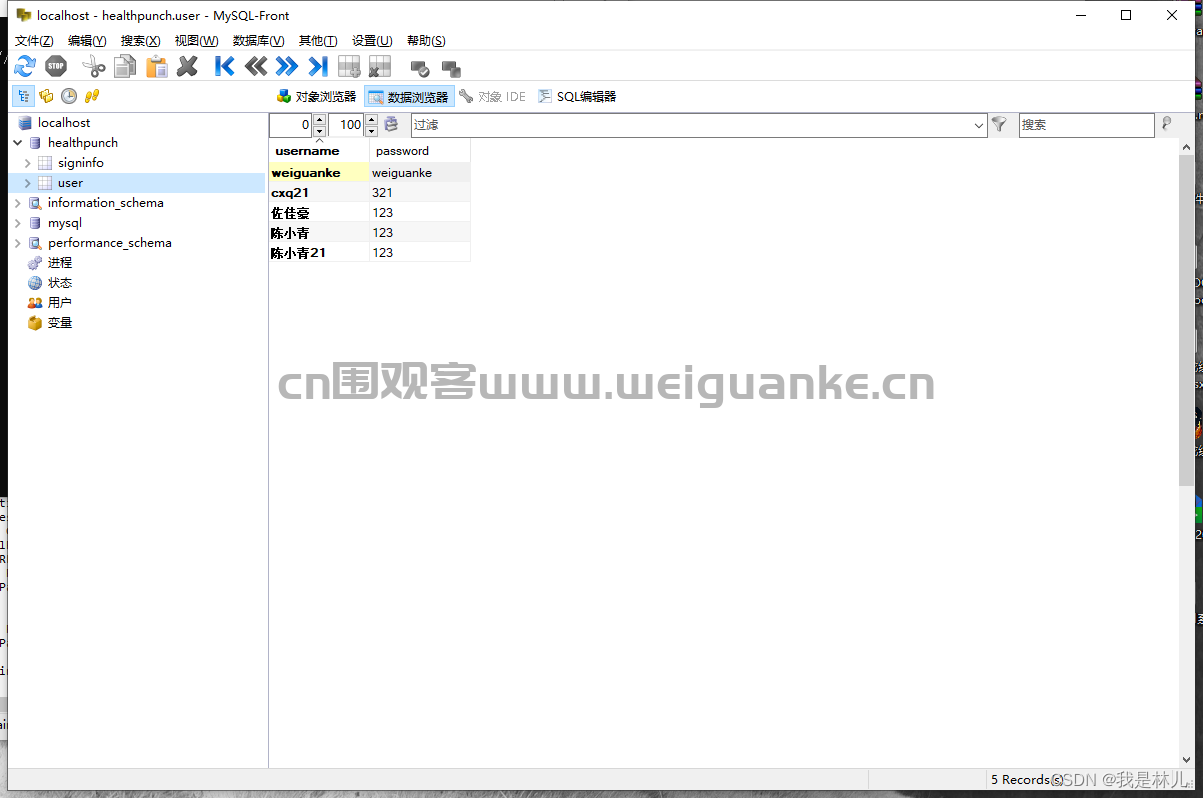

疫情打卡 vue+springboot疾病防控管理系统java jsp源代码

本项目为前几天收费帮学妹做的一个项目,Java EE JSP项目,在工作环境中基本使用不到,但是很多学校把这个当作编程入门的项目来做,故分享出本项目供初学者参考。 一、项目描述 疫情打卡 vuespringboot 系统有1权限:管理…...

机器学习势函数与反向蒙特卡洛在GeO2玻璃中程有序结构建模中的对比研究

1. 项目概述与核心问题 在材料模拟领域,我们常常面临一个经典困境:如何从有限的实验数据中,构建出既符合物理规律又贴近真实情况的三维原子结构模型?这个问题在非晶态材料,尤其是像二氧化锗(GeO2࿰…...

告别虚拟机卡顿:在VMware里给CentOS 7最小化安装分配多少内存和CPU才够用?

虚拟机性能优化指南:CentOS 7最小化安装的资源分配策略在个人电脑上运行虚拟机时,最令人头疼的问题莫过于性能瓶颈。许多初学者在创建CentOS 7虚拟机时,常常陷入两难境地:分配过多资源会影响宿主机运行,分配过少又会导…...

DLSS Swapper完整指南:免费开源的游戏性能优化利器

DLSS Swapper完整指南:免费开源的游戏性能优化利器 【免费下载链接】dlss-swapper 项目地址: https://gitcode.com/GitHub_Trending/dl/dlss-swapper DLSS Swapper是一款专为PC游戏玩家设计的免费开源工具,能够智能管理、下载和替换游戏中的DLSS…...

Bun Image:无需 npm 依赖的图像处理管道,支持多格式解码与转换!

1. Bun Image 是什么? Bun Image 是一个可链式调用的图像处理管道,用于对 JPEG、PNG、WebP、HEIC 和 AVIF 图像进行解码、调整大小、旋转和重新编码。它基于 libjpeg - turbo、spng、libwebp 和 SIMD 几何内核构建,无需 npm 依赖,…...

GitHub汉化插件终极指南:3分钟打造中文开发环境,提升协作效率

GitHub汉化插件终极指南:3分钟打造中文开发环境,提升协作效率 【免费下载链接】github-chinese GitHub 汉化插件,GitHub 中文化界面。 (GitHub Translation To Chinese) 项目地址: https://gitcode.com/gh_mirrors/gi/github-chinese …...

TranslucentTB:Windows任务栏透明化终极解决方案与高级配置指南

TranslucentTB:Windows任务栏透明化终极解决方案与高级配置指南 【免费下载链接】TranslucentTB A lightweight utility that makes the Windows taskbar translucent/transparent. 项目地址: https://gitcode.com/gh_mirrors/tr/TranslucentTB TranslucentT…...

终极指南:快速重置JetBrains IDE试用期的完整方案

终极指南:快速重置JetBrains IDE试用期的完整方案 【免费下载链接】ide-eval-resetter 项目地址: https://gitcode.com/gh_mirrors/id/ide-eval-resetter 你是否曾为JetBrains IDE试用期到期而烦恼?面对复杂的评估机制和分散的系统文件ÿ…...

)

从《原神》到《黑神话》都在用的AI Agent中间件:轻量级推理框架v0.9.3内部测试版首次泄露(仅限前500名开发者)

更多请点击: https://codechina.net 第一章:AI Agent游戏行业应用全景图 AI Agent 正在重塑游戏开发、运营与玩家体验的全生命周期。从智能NPC行为建模到实时动态世界生成,从自动化测试脚本到个性化内容推荐,AI Agent已不再局限于…...

LVF时序变异分析:原理、应用与EDA工具支持

1. 什么是LVF(Liberty Variance Format)?在芯片设计领域,时序分析是确保电路性能符合预期的重要环节。Liberty Variance Format(LVF)是一种用于描述时序变异的新方法,它解决了传统Stage Based O…...

昇腾CANN graph-autofusion:Transformer Block 的算子融合深度解析

Transformer 的一个 Block 包含 12 个独立算子:LayerNorm → QKV Linear → Reshape → Transpose → Attention → Concat → Linear → LayerNorm → FFN Up → Gelu → FFN Down → Residual Add。每个独立算子的 launch 开销 ~50μs——12 个算子 50μs 600μ…...