人工智能在网络安全中的作用:当前的局限性和未来的可能性

人工智能 (AI) 激发了网络安全行业的想象力,有可能彻底改变安全和 IT 团队处理网络危机、漏洞和勒索软件攻击的方式。

然而,对人工智能的能力和局限性的现实理解至关重要,并且存在许多挑战阻碍人工智能对网络安全产生直接的变革性影响。

在本文中,我们探讨了人工智能在应对网络安全挑战方面的局限性,同时强调了组织在增强弹性和数据驱动的安全实践方面所发挥的作用。

不准确的挑战

人工智能在网络安全方面的主要限制之一在于其输出的准确性。

尽管人工智能系统(例如ChatGPT等生成式预训练变压器)可以生成符合互联网时代精神的文本,但它们的响应并不总是准确或可靠。

人工智能系统擅长产生听起来合理的答案,但它们很难提供精确可靠的解决方案。

考虑到并非互联网上找到的所有内容都是真实的,依赖未经过滤的人工智能输出可能是危险的。

恢复行动的复杂性

从网络攻击中恢复通常涉及跨多个系统的一系列复杂的操作。IT 团队必须承担各种任务来恢复安全并减轻造成的损害。将整个恢复过程委托给人工智能系统需要对其可靠性有极大的信任。

然而,人工智能技术的现状还不够强大,无法处理有效网络攻击恢复所需的多种操作。将通用人工智能系统直接连接到网络安全的关键操作是一项重大挑战,需要大量的开发和测试。

一般知识与常识 通用情报

另一个需要考虑的方面是一般知识和一般智力之间的区别。虽然像 ChatGPT 这样的人工智能系统擅长提供一般知识和生成文本,但它们不具备一般智能。

这些系统可以根据以前遇到的信息推断出答案,但它们缺乏与真正的通用智能相关的解决问题的能力。虽然通过文本与人工智能系统交互对人类来说似乎很有效,

但它与我们传统上与技术交互的方式并不相符。因此,当前的生成式人工智能系统在解决复杂的 IT 和安全问题方面的用处有限。

人工智能是安全演进的一步

人工智能应该被视为安全演进的一步,而不是一场彻底的革命。它在增强安全实践方面发挥着作用,但不应完全取代人类的参与和决策。

组织需要通过建立对发生安全事件的边缘机器(例如员工设备)的普遍覆盖来应对人工智能驱动的网络攻击。

与这些边缘机器的弹性连接对于收集高质量数据至关重要,即使在攻击期间也是如此。专注于弹性连接,将角色定位为帮助组织有效收集端点数据并从中学习的关键参与者。

数据驱动的安全性和角色

为了应对不断发展的网络威胁,组织必须配备能够从受损和未受损端点收集和分析数据的工具。这些数据对于安全团队获取洞察、检测异常和制定主动策略至关重要。

虽然人工智能有望改变安全和 IT 团队处理网络危机、漏洞和勒索软件攻击的方式,但其目前的局限性阻碍了其立即广泛采用。

准确性挑战和恢复行动的复杂性需要人工智能技术的进一步进步。然而,组织可以通过关注弹性连接和数据驱动的安全实践,在其网络安全策略中利用人工智能。

相关文章:

人工智能在网络安全中的作用:当前的局限性和未来的可能性

人工智能 (AI) 激发了网络安全行业的想象力,有可能彻底改变安全和 IT 团队处理网络危机、漏洞和勒索软件攻击的方式。 然而,对人工智能的能力和局限性的现实理解至关重要,并且存在许多挑战阻碍人工智能对网络安全产生直接的变革性影响。 在…...

BC99 序列中整数去重

描述 输入n个整数的序列,要求对这个序列进行去重操作。所谓去重,是指对这个序列中每个重复出现的整数,只保留该数第一次出现的位置,删除其余位置。 输入描述 输入包含两行,第一行包含一个正整数n(1 ≤ n…...

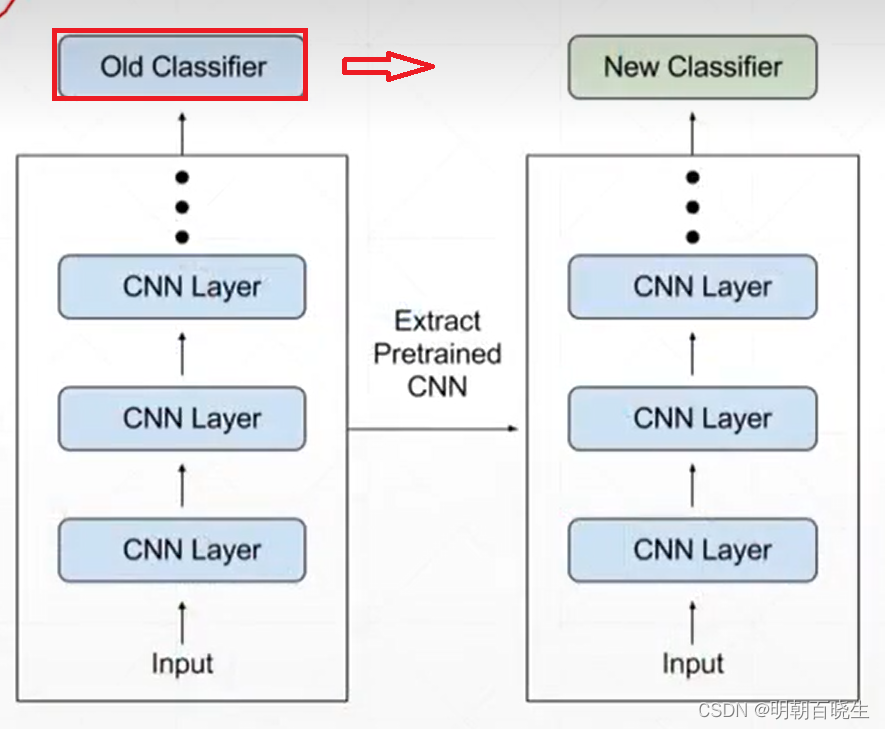

[PyTorch][chapter 52][迁移学习]

前言: 迁移学习(Transfer Learning)是一种机器学习方法,它通过将一个领域中的知识和经验迁移到另一个相关领域中,来加速和改进新领域的学习和解决问题的能力。 这里面主要结合前面ResNet18 例子,详细讲解一…...

Ceph如何操作底层对象数据

1.基本原理介绍 1.1 ceph中的对象(object) 在Ceph存储中,一切数据最终都会以对象(Object)的形式存储在硬盘(OSD)上,每个的Object默认大小为4M。 通过rados命令,可以查看一个存储池中的所有object信息,例如…...

sklearn机器学习库(二)sklearn中的随机森林

sklearn机器学习库(二)sklearn中的随机森林 集成算法会考虑多个评估器的建模结果,汇总之后得到一个综合的结果,以此来获取比单个模型更好的回归或分类表现。 多个模型集成成为的模型叫做集成评估器(ensemble estimator)…...

FlutterBoost 实现Flutter页面内嵌iOS view

在使用Flutter混合开发中会遇到一些原生比Flutter优秀的控件,不想使用Flutter的控件,想在Flutter中使用原生控件。这时就会用到 Flutter页面中内嵌 原生view,这里简单介绍一个 内嵌 iOS 的view。 注:这里使用了 FlutterBoost。网…...

走嵌入式还是纯软件?学长告诉你怎么选

最近有不少理工科的本科生问我,未来是走嵌入式还是纯软件好,究竟什么样的同学适合学习嵌入式呢?在这里我整合一下给他们的回答,根据自己的经验提供一些建议。 嵌入式领域也可以分为单片机方向、Linux方向和安卓方向。如果你的专业…...

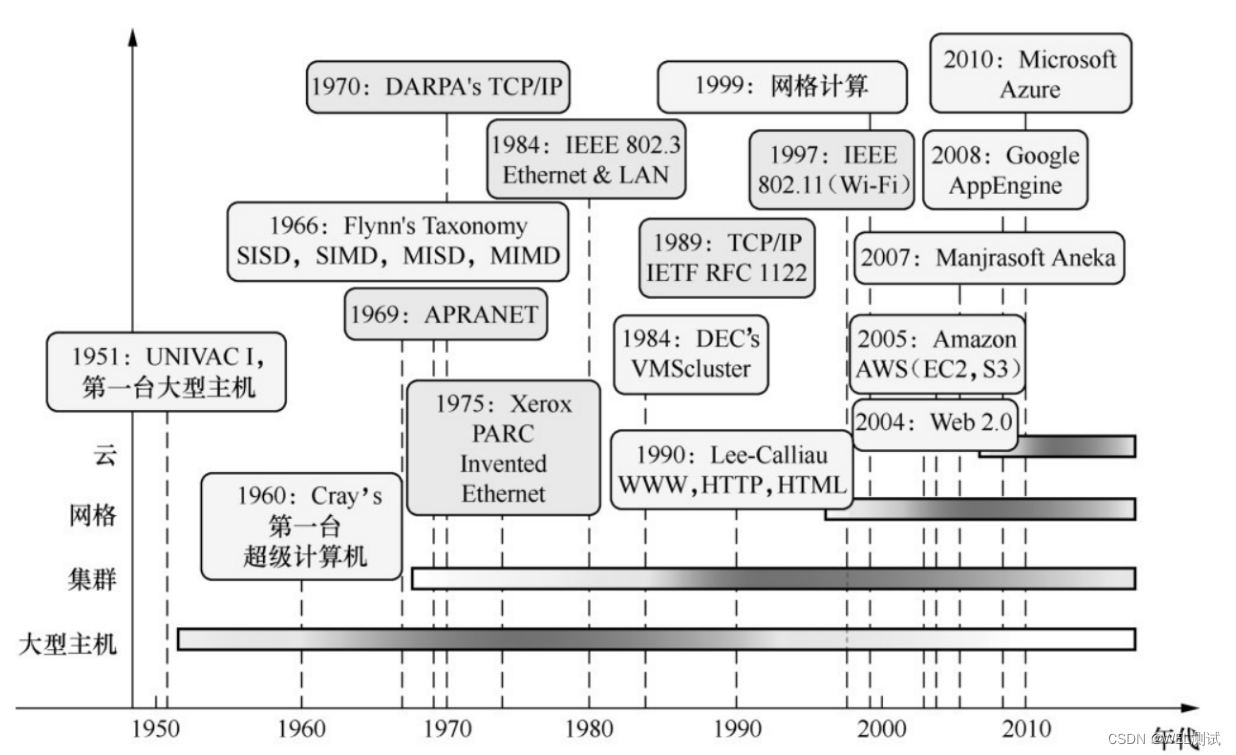

【云计算原理及实战】初识云计算

该学习笔记取自《云计算原理及实战》一书,关于具体描述可以查阅原本书籍。 云计算被视为“革命性的计算模型”,因为它通过互联网自由流通使超级计算能力成为可能。 2006年8月,在圣何塞举办的SES(捜索引擎战略)大会上&a…...

基于拟合高差的点云地面点提取)

Open3D (C++) 基于拟合高差的点云地面点提取

目录 一、算法原理1、原理概述2、参考文献二、代码实现三、结果展示1、原始点云2、提取结果四、相关链接系列文章(连载中。。。): Open3D (C++) 基于高程的点云地面点提取Open3D (C++) 基于拟合平面的点云地面点提取Open3D (C++) 基于拟合高差的点云地面点提取</...

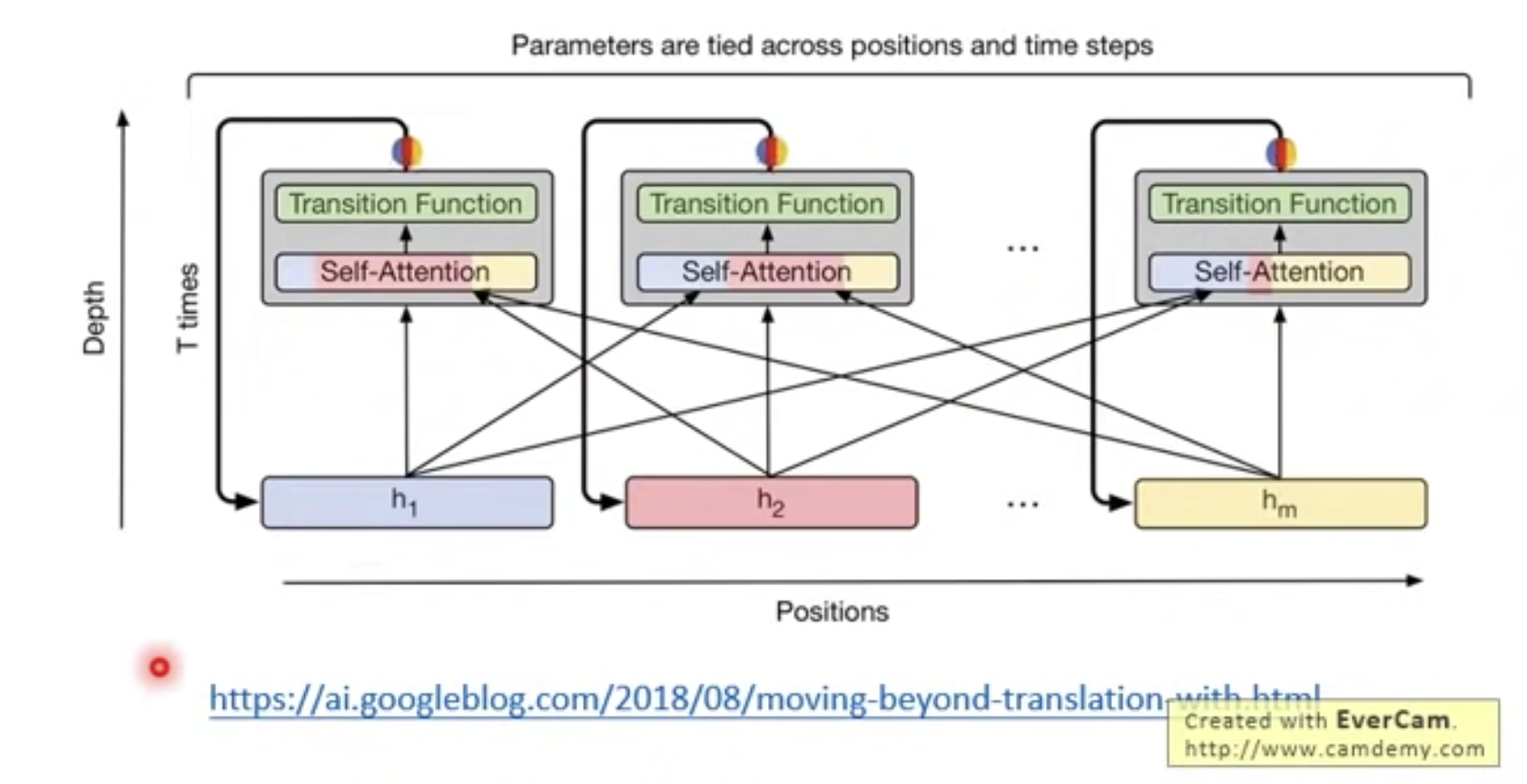

认识Transformer:入门知识

视频链接: https://www.youtube.com/watch?vugWDIIOHtPA&listPLJV_el3uVTsOK_ZK5L0Iv_EQoL1JefRL4&index60 文章目录 Self-Attention layerMulti-head self-attentionPositional encodingSeq2Seq with AttentionTransformerUniversal Transformer Seq2Seq …...

《TCP IP网络编程》第二十四章

第 24 章 制作 HTTP 服务器端 24.1 HTTP 概要 本章将编写 HTTP(HyperText Transfer Protocol,超文本传输协议)服务器端,即 Web 服务器端。 理解 Web 服务器端: web服务器端就是要基于 HTTP 协议,将网页对…...

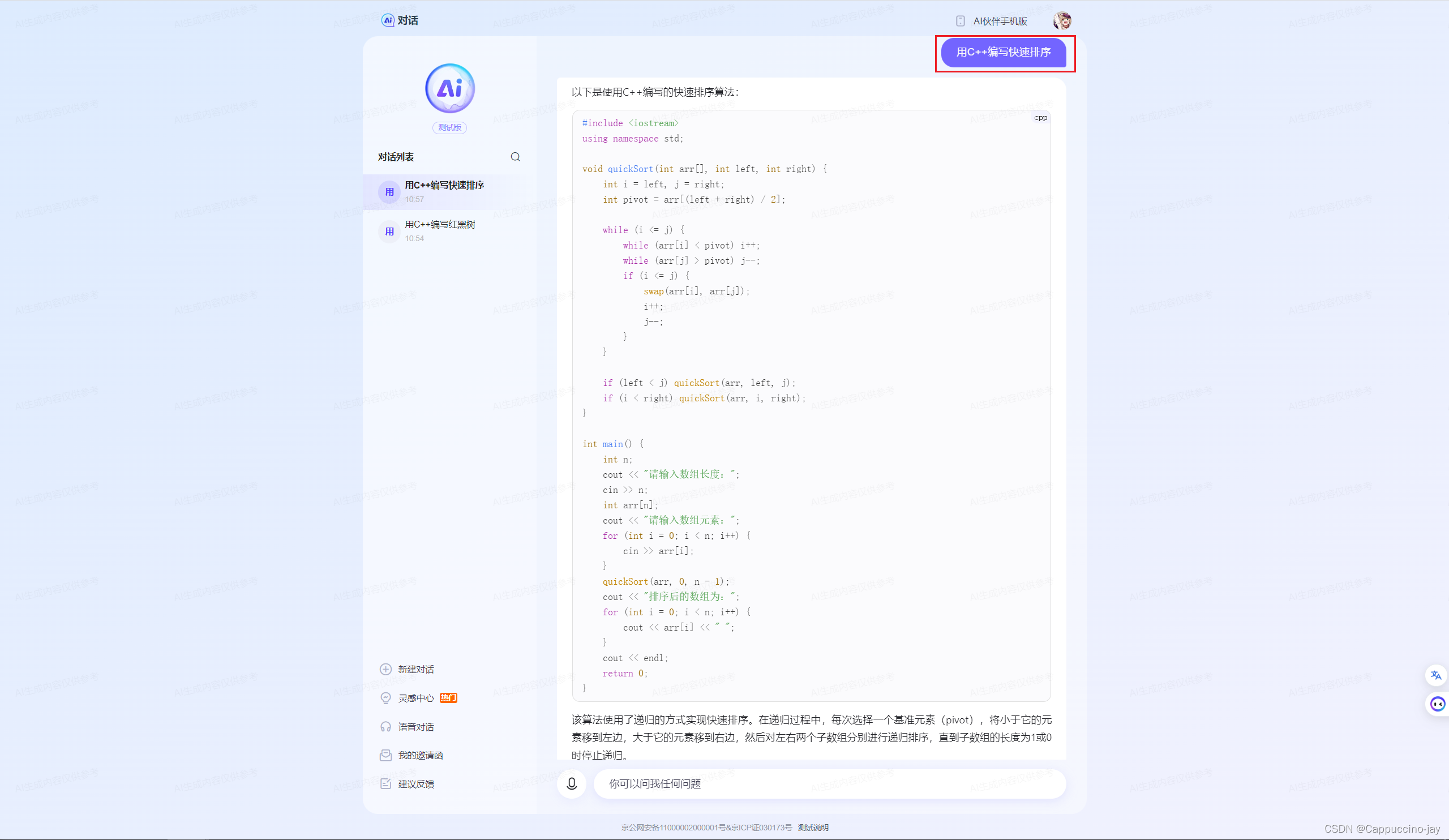

【AI】文心一言的使用

一、获得内测资格: 1、点击网页链接申请:https://yiyan.baidu.com/ 2、点击加入体验,等待通过 二、获得AI伙伴内测名额 1、收到短信通知,点击链接 网页Link:https://chat.baidu.com/page/launch.html?fa&sourc…...

CSAPP Lab2:Bomb Lab

说明 6关卡,每个关卡需要输入相应的内容,通过逆向工程来获取对应关卡的通过条件 准备工作 环境 需要用到gdb调试器 apt-get install gdb系统: Ubuntu 22.04 本实验会用到的gdb调试器的指令如下 r或者 run或者run filename 运行程序,run filename就…...

Java中使用流将两个集合根据某个字段进行过滤去重?

Java中使用流将两个集合根据某个字段进行过滤去重? 在Java中,您可以使用流(Stream)来过滤和去重两个集合。下面是一个示例代码,展示如何根据对象的某个字段进行过滤和去重操作: import java.util.ArrayList; import java.util.List; impor…...

自动驾驶HMI产品技术方案

版本变更 序号 日期 变更内容 编制人 审核人 文档版本 1 2 1....

Git判断本地是否最新

场景需求 需要判断是否有新内容更新,确定有更新之后执行pull操作,然后pull成功之后再将新内容进行复制到其他地方 pgit log -1 --prettyformat:"%H" HEAD -- . "origin/HEAD" rgit rev-parse origin/HEAD if [[ $p $r ]];thenecho "Is La…...

Spring 整合RabbitMQ,笔记整理

1.创建生产者工程 spring-rabbitmq-producer 2.pom.xml添加依赖 <dependencies><dependency><groupId>org.springframework</groupId><artifactId>spring-context</artifactId><version>5.1.7.RELEASE</version></dep…...

Lua 语言笔记(一)

1. 变量命名规范 弱类型语言(动态类型语言),定义变量的时候,不需要类型修饰 而且,变量类型可以随时改变每行代码结束的时候,要不要分号都可以变量名 由数字,字母下划线组成,不能以数字开头,也不…...

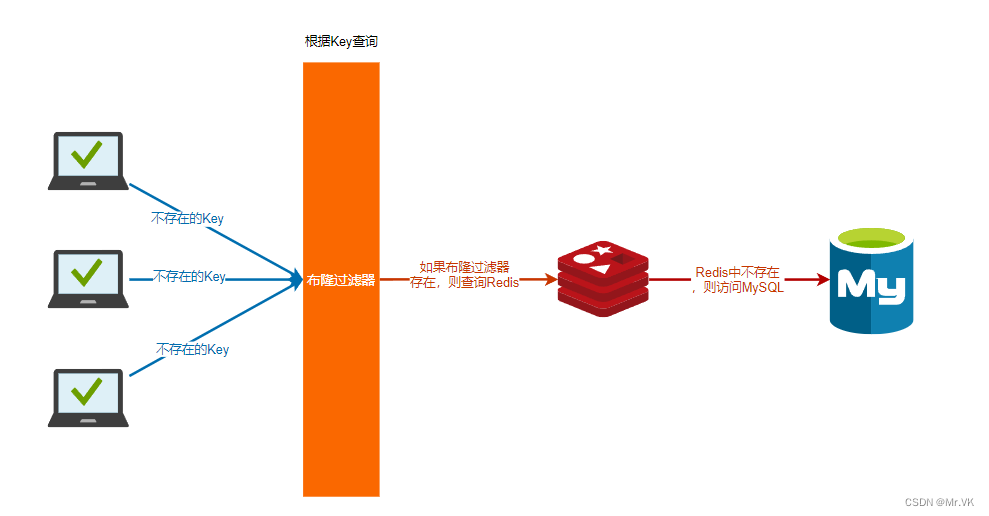

【Redis】什么是缓存穿透,如何预防缓存穿透?

【Redis】什么是缓存穿透,如何预防缓存穿透? 缓存穿透是指查询一个一定不存在的数据,由于缓存中不存在,这时会去数据库查询查不到数据则不写入缓存,这将导致这个不存在的数据每次请求都要到数据库去查询,这…...

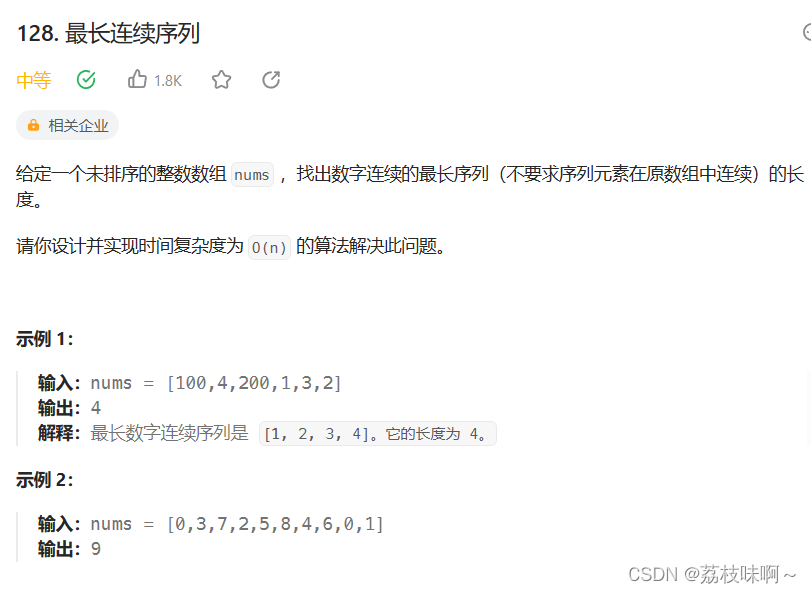

LeetCode128.最长连续序列

我这个方法有点投机取巧了,题目说时间复杂度最多O(n),而我调用了Arrays.sort()方法,他的时间复杂度是n*log(n),但是AC了,这样的话这道题还是非常简单的,创建一个Hashmap,以nums数组的元素作为ke…...

现代C++中的音频引擎缓冲调度实践

现代C中的音频引擎缓冲调度实践音频引擎与普通后台任务系统不同,它更强调稳定时序和低抖动。哪怕平均性能很好,只要某次回调超时,就会产生爆音、卡顿或丢帧。因此 C 音频处理的重点往往是缓冲调度和实时约束。一个简化的音频回调接口…...

如何高效下载30+文档平台资源:kill-doc文档下载工具完整指南

如何高效下载30文档平台资源:kill-doc文档下载工具完整指南 【免费下载链接】kill-doc 看到经常有小伙伴们需要下载一些免费文档,但是相关网站浏览体验不好各种广告,各种登录验证,需要很多步骤才能下载文档,该脚本就是…...

策略即代码:从理念到实践,构建自动化合规与安全防线

1. 项目概述与核心价值 最近在整理团队内部的开发规范时,发现了一个非常有意思的仓库: vectimus/policies 。乍一看这个名字,你可能会觉得这只是一个存放公司政策文档的普通地方,但如果你深入进去,会发现它远不止于此…...

)

ESP32+LVGL8.3保姆级教程:搞定ST7789V屏幕和CST816T触摸(附完整代码)

ESP32LVGL8.3实战指南:ST7789V屏幕与CST816T触摸的深度适配 当一块240x280分辨率的ST7789V屏幕与CST816T触摸芯片组合遇到ESP32开发板,如何让LVGL8.3图形库完美驱动这套硬件?本文将带你从零开始,穿越配置迷宫,解决色彩…...

矩阵中的“对角线强迫症”:如何优雅地判断Toeplitz矩阵?

举个栗子 🌰 例子1: 矩阵: [6, 7, 8] [4, 6, 7] [1, 4, 6]它的对角线分别是:[6,6,6], [7,7], [8], [4,4], [1],每条对角线上的数字都相同,所以它是Toeplitz矩阵 ✅ 例子2: 矩阵: …...

Harness Engineering 讲解

Harness 工程过去很长一段时间里,大家一提到“大模型怎么用好”,第一反应往往是:Prompt 怎么写? 于是,Prompt Engineering 成了很多人学习大模型的第一站。我们学习如何提问,如何给角色,如何写任…...

科技与科学新闻摘要-2026年5月16日

科技与科学新闻摘要 日期: 2026年5月16日 科技领域重点新闻 1. 中国2025年度十大科学进展揭晓 核心要点: 中国科学技术部发布了2025年度十大科学进展,覆盖深空探测、人工智能、生命科学、能源技术等多个领域,集中展示了中国基础研究和应用研究的突破性…...

开源破产法知识库:从实务场景到技术架构的深度解析与应用指南

1. 项目概述:一个律师的破产法知识库最近在GitHub上看到一个挺有意思的项目,叫zhang-lawyer-org/zhang-bankruptcy。光看这个名字,你大概能猜到,这是一个跟破产法相关的知识库,而且很可能是一位张律师(或张…...

FakeLocation深度探索:安卓应用级位置伪装的三层架构解析

FakeLocation深度探索:安卓应用级位置伪装的三层架构解析 【免费下载链接】FakeLocation Xposed module to mock locations per app. 项目地址: https://gitcode.com/gh_mirrors/fak/FakeLocation 在数字时代,位置数据已成为个人隐私的敏感边界。…...

MA730/MT6835/MT6825/MT6709磁编码器SPI通信实战:从寄存器配置到角度解析

1. 磁编码器SPI通信基础与选型指南 磁编码器作为现代电机控制和机器人系统中的核心传感器,其精度和响应速度直接影响整个系统的性能。MA730、MT6835、MT6825和MT6709这几款磁编码器在工业界应用广泛,它们都采用SPI接口进行通信,但在具体实现上…...