攻防演练蓝队|Windows应急响应入侵排查

文章目录

- 日志分析

- web日志

- windows系统日志

- 文件排查

- 进程排查

- 新增、隐藏账号排查

- 启动项/服务/计划任务排查

- 工具

日志分析

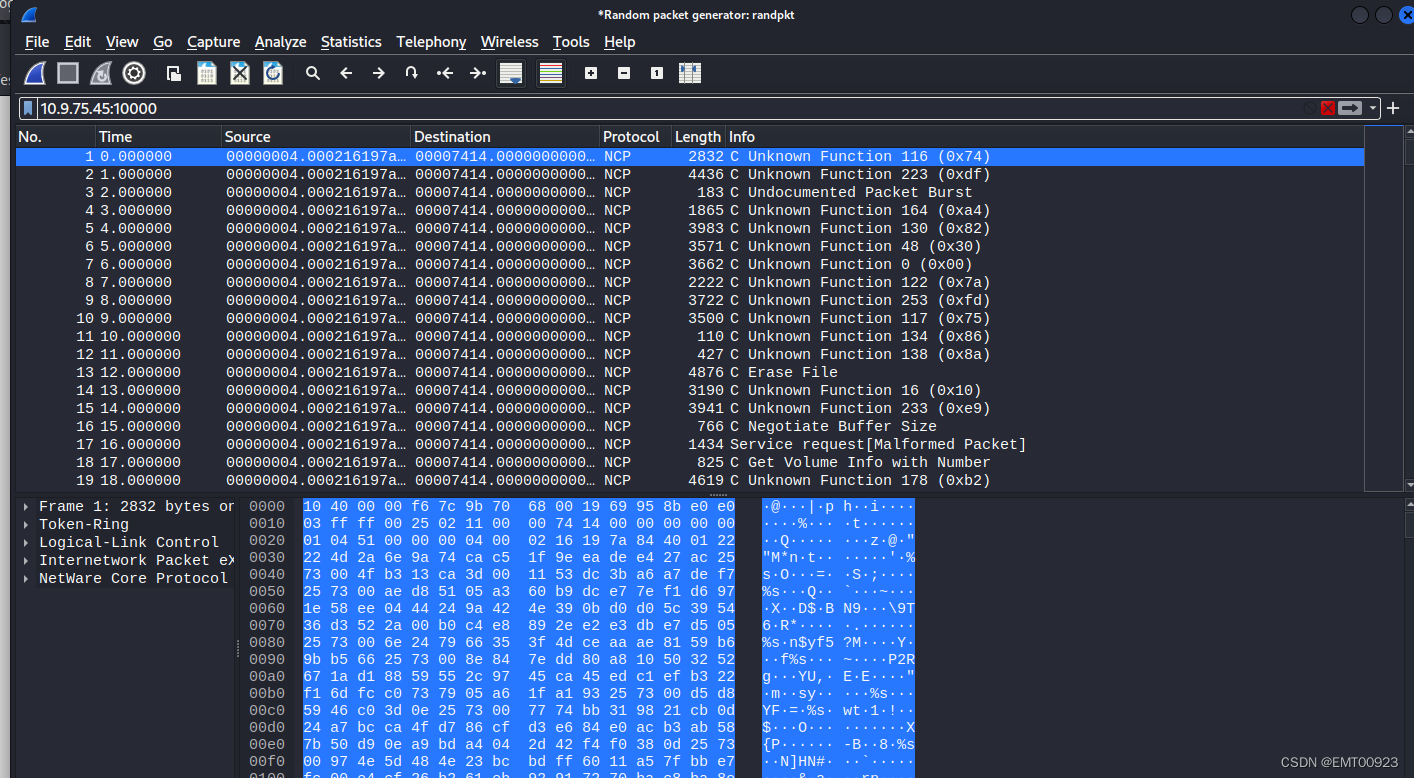

web日志

dirpro扫描目录,sqlmap扫描dvwa

Python dirpro -u http://192.168.52.129 -b

sqlmap -u "http://192.168.52.129/dvwa/vulnerabilities/sqli/?id=1&Submit=Submit#" --cookie="PHPSESSID=bs8kg7ou7ru6dj4auppq32m663;security=low" --dbs

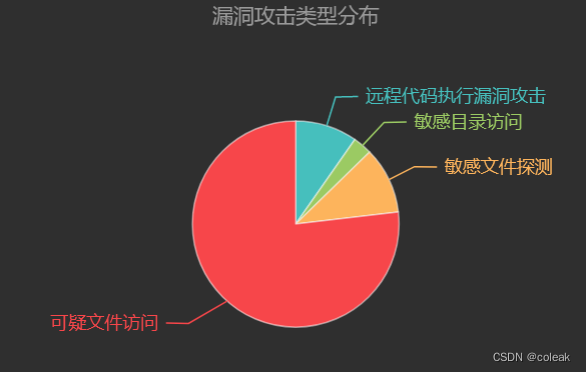

使用星图对日志文件进行分析,发现存在漏洞攻击行为,信息具体,可视化强。

windows系统日志

日志位置

windows 2000 专业版 /windows Server2003/windows XP

系统日志 C:\Windows\System32\config\SysEvent.evt

安全性日志 C:\Windows\System32\config\SecEvent.evt

应用程序日志 C:\Windows\System32\config\AppEvent.evtVista/win7/win8/win10/winser2008 以上

目录 %SystemRoot%\System32\Winevt\Logs\

系统日志 %SystemRoot%\System32\Winevt\Logs\System.evtx

安全性日志 %SystemRoot%\System32\Winevt\Logs\Security.evtx

应用程序日志 %SystemRoot%\System32\Winevt\Logs\Application.evtx

事件id

| 事件 ID (旧版本) | 事件 ID (新版本) | 描述 | 事件日志 |

|---|---|---|---|

| 528 | 4624 | 成功登录 | 安全 |

| 529 | 4625 | 失败登录 | 安全 |

| 680 | 4776 | 成功 / 失败的账户认证 | 安全 |

| 624 | 4720 | 创建用户 | 安全 |

| 636 | 4732 | 添加用户到启用安全性的本地组中 | 安全 |

| 632 | 4728 | 添加用户到启用安全性的全局组中 | 安全 |

| 2934 | 7030 | 服务创建错误 | 系统 |

| 2944 | 7040 | IPSEC 服务的启动类型已从禁用更改为自动启动 | 系统 |

| 2949 | 7045 | 服务创建 | 系统 |

日志清除相关

| 事件 | 事件 ID | 事件级别 | 事件日志 | 事件来源 |

|---|---|---|---|---|

| 事件日志服务关闭 | 1100 | 信息 | 安全 | EventLog |

| 事件日志被清除 | 104 | 信息 | 系统 | EventLog |

| 事件日志被清除 | 1102 | 信息 | 安全 | EventLog |

登录成功的所有事件

LogParser.exe -i:EVT –o:DATAGRID "SELECT * FROM Security.evtx where EventID=4624"指定登录时间范围的事件:

LogParser.exe -i:EVT –o:DATAGRID "SELECT * FROM Security.evtx where TimeGenerated>'2018-06-19 23:32:11' and TimeGenerated<'2018-06-20 23:34:00' and EventID=4624"提取登录成功的用户名和IP:

LogParser.exe -i:EVT –o:DATAGRID "SELECT EXTRACT_TOKEN(Message,13,' ') as EventType,TimeGenerated as LoginTime,EXTRACT_TOKEN(Strings,5,'|') as Username,EXTRACT_TOKEN(Message,38,' ') as Loginip FROM c:\Security.evtx where EventID=4624"登录失败的所有事件:

LogParser.exe -i:EVT –o:DATAGRID "SELECT * FROM Security.evtx where EventID=4625"

文件排查

排查的几个点:

- 回收站、浏览器下载记录、浏览器历史记录

- 时间排序,查看最新的文件

- 修改时间在创建时间之前的文件

temp (tmp) 相关目录

C:\Windows\Temp

Recent 文件

Recent 存储最近打开的文件的快捷方式

%UserProfile%\Recent

C:\Documents and Settings\test\Recent

C:\Users\test.WIN10\Recent

预读取文件查看

C:\Windows\appcompat\Programs

查看工具 winprefetchview

粘滞键exe

查看C:\Windows\System32\下的sethc.exe文件的创建、修改时间是否正常,如下图,一般情况下,系统文件的创建时间与修改时间应相同,sethc的创建时间与修改时间不同,可确定sethc已被替换成后门文件。由于攻击者可修改文件时间,上述简单粗暴的判断方式可能不靠谱,可将sethc拷贝出来、上传至VT检测危害。

攻击日期内新增的文件

forfiles /m *.exe /d 2023/10/9 /s /c "cmd /c echo @path @fdate @ftime" 2> null

webshell

河马查杀

进程排查

- 思路:重点检查没有厂商名字、没有签名验证信息、没有描述信息、CPU 或内存资源占用长时间过高的进程。检查可疑进程的属主、路径、参数是否合法。

- 再分析这些进程加载了什么dll、使用了什么模块,分析是否存在异常,从而判断该进程是否为一个恶意的进程。

(1)查看端口得到PID

netstat -nao

netstat -ano | findstr "ESTABLISHED"(2)根据PID查看进程对应的程序名称

tasklist /V | findstr PID(3)杀掉进程

taskkill /PID 3876 /F

wmic process where name="mysqld.exe" delete

wmic process where processid=3876 call terminate

发现异常文件先放进检测箱里面,发现异常连接先放在情报社区

https://www.virustotal.com/gui/

https://x.threatbook.com/

新增、隐藏账号排查

命令行

net user

lusrmgr.msc

net localgroup Administrators

分析安全日志

LogParser.exe -i:EVT –o:DATAGRID "SELECT * FROM Security.evtx where TimeGenerated>'2023-10-09 23:32:11' and TimeGenerated<'2023-10-10 23:34:00' and EventID=4720"

分析注册表

HKLM\SAM\SAM\Domains\Account\Users\Names

正常情况下,上述路径的SAM权限仅system用户可查看,需要给administrator用户授权才能打开完整路径。对SAM右键、给administator用户添加完全控制权限

启动项/服务/计划任务排查

注册表启动项

HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Run

HKEY_LOCAL_MACHINE\Software\Microsoft\Windows\CurrentVersion\Run

HKEY_LOCAL_MACHINE\Software\Microsoft\Windows\CurrentVersion\Runonce

检测是否被映像劫持

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Image File Execution Options

检查是否存在Debugger,且与exe文件名不一致

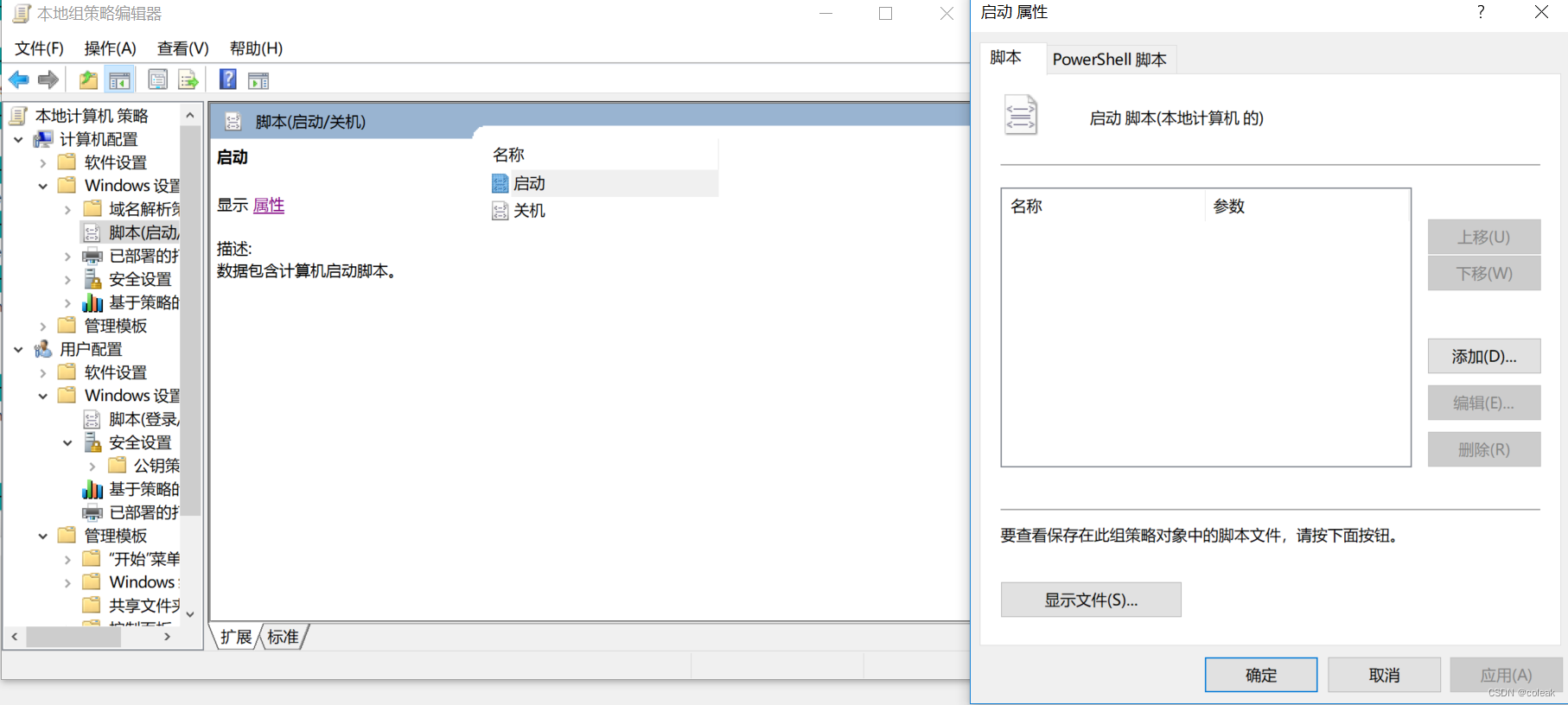

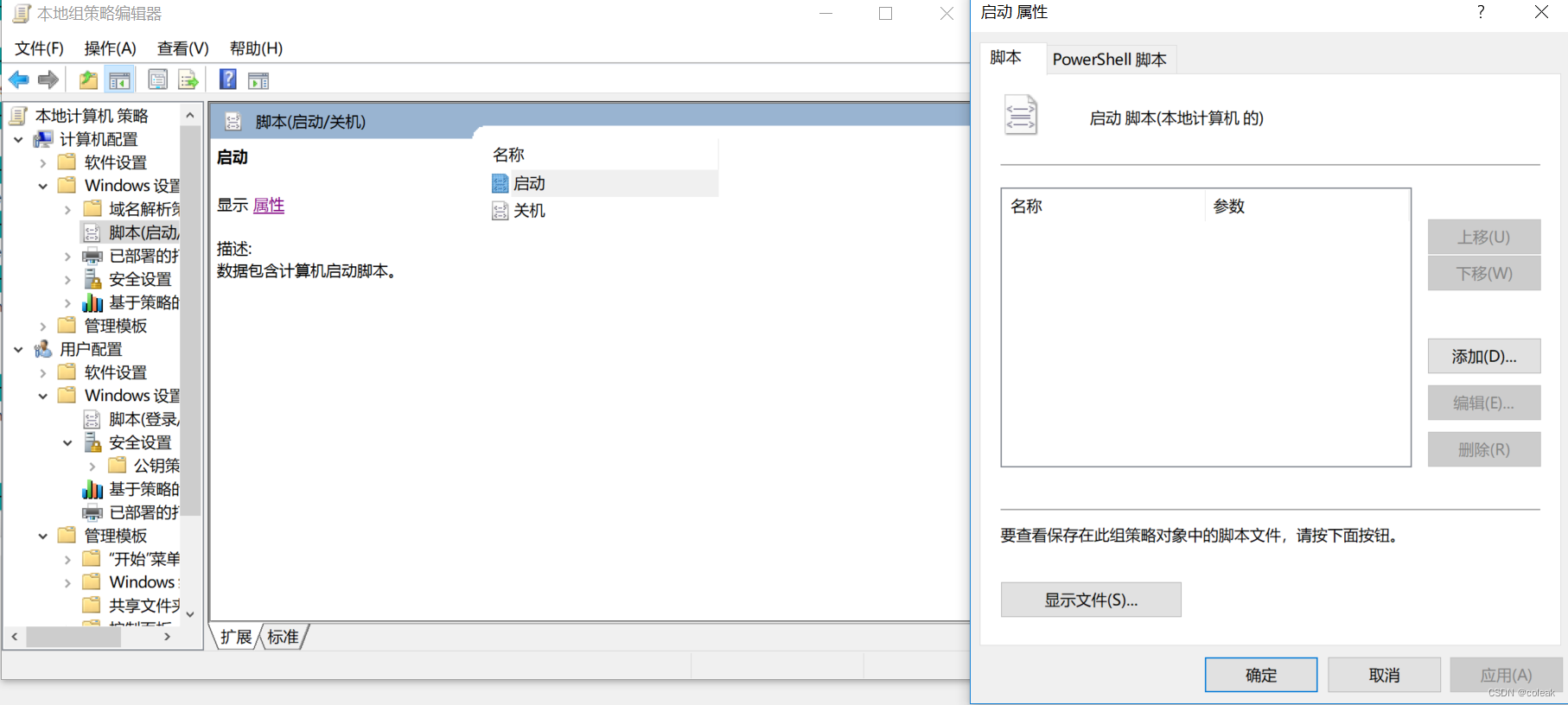

组策略

gpedit.msc

依次选择 【计算机配置】【Windows 设置】【脚本】【启动】

系统配置的启动项

msconfig

开机启动项文件夹

C:\Users\xxxx\AppData\Roaming\Microsoft\Windows\Start Menu\Programs\Startup

服务排查

services.msc

查看计划或定时任务

C:\Windows\System32\Tasks\

C:\Windows\SysWOW64\Tasks\

C:\Windows\tasks\

taskschd.msc

工具

- 火绒剑 yyds,几乎包含上面的排查项

- autorun

- procexp

- 河马查杀

- LogParser.msi

- winprefetchview-x64

- xingtu_full

autorun指南

1、登录(Logon):

此条目会扫描标准自动启动位置,例如当前用户和所有用户的启动文件夹、(Startup)运行注册表(Run Registry)项和标准应用程序启动位置。

2、资源管理器(Explorer):

此条目显示Explorer shell 扩展、浏览器帮助对象、资源管理器工具栏、活动设置执行和 shell 执行挂钩。

3、IE浏览器(Internet Explorer):

此条目显示浏览器帮助程序对象(Browser Helper Objects)(BHO)、Internet Explorer工具栏和扩展。

4、计划任务(Scheduled Tasks):

任务(Task)计划程序任务配置为在引导或登录时启动。

5、服务(Services):

它显示所有配置为在系统启动时自动启动的Windows服务。

6、驱动(Drivers):

这将显示系统上注册的所有内核模式驱动程序,但禁用的驱动程序除外。

7、已知DLL(AppInit DLL):

这有 Autoruns 显示注册为应用程序初始化DLL。

8、引导执行(Boot Execute):

在启动过程早期运行的本机映像(与Windows映像相反)。

9、镜像劫持(Image Hijacks):

图像文件执行选项和命令提示符自动启动。

10、应用初始化(AppInit):

显示注册为应用程序初始化DLL的DLL。

11、已知的 DLL(Known DLLs):

这会报告 Windows 加载到引用它们的应用程序中的DLL的位置。(DLLs)

12、Winlogon (win登录通知):

显示注册登录事件的Winlogon通知的DLL 。(Shows DLLs)

13、Winsock 提供商(Winsock Providers):

显示已注册的Winsock 协议,包括Winsock 服务提供程序。恶意软件(Malware)通常将自身安装为Winsock 服务提供商,因为很少有工具可以删除它们。自动运行可以禁用它们,但不能删除它们。

14、LSA 提供者(LSA Providers):

显示(Shows)注册本地安全机构(Local Security Authority)( LSA ) 身份验证、通知和安全包。

打印机监视器驱动程序(Printer Monitor Drivers):

显示加载到后台打印服务中的DLL 。(DLLs)恶意软件(Malware)已使用此支持自动启动自身。

15、侧边栏(Sidebar Gadgets):

显示 Windows 边栏小工具。

ck 服务提供程序。恶意软件(Malware)通常将自身安装为Winsock 服务提供商,因为很少有工具可以删除它们。自动运行可以禁用它们,但不能删除它们。

相关文章:

攻防演练蓝队|Windows应急响应入侵排查

文章目录 日志分析web日志windows系统日志 文件排查进程排查新增、隐藏账号排查启动项/服务/计划任务排查工具 日志分析 web日志 dirpro扫描目录,sqlmap扫描dvwa Python dirpro -u http://192.168.52.129 -b sqlmap -u "http://192.168.52.129/dvwa/vulnera…...

uniapp 小程序实现图片宽度100%、高度自适应的效果

因为image组件默认是有宽度跟高度的,所以这个高度不怎么好写 通过load事件来控制图片的高度 话不多说,直接上代码, <image class"img" src"/static/image.png" :style"{ height: imgHeight px }"mode&q…...

05. NXP官方SDK使用实验

05. NXP官方SDK使用实验 官方SDK移植 官方SDK移植 新建cc.h文件 SDK包里面会用到很多数据类型,所以需要在该文件中定义一些常用的数据类型 #pragma once #define __I volatile #define __O volatile #define __IO volatiletypedef sig…...

Python- JSON使用初探

JSON 在JSON格式中,{} 和 [] 是两种主要的数据结构,分别表示对象(或称为字典、哈希、map)和数组(或称为列表、序列)。 {} - 对象 在JSON中,对象是一组"key": value对的集合。这些键必…...

vim的配置文件

用户级别配置文件 ~/.vimrc 修改用户级别的配置文件只会影响当前用户, 不会影响其他的用户. 例如: 在用户的家目录下的.vimrc文件中添加 set tabstop4 ----设置缩进4个空格 set nu ----设置行号 set shiftwidth4 —设置ggG缩进4个空格, 默认是缩进8个空格 系统级别配置文件 /e…...

[python] pytest

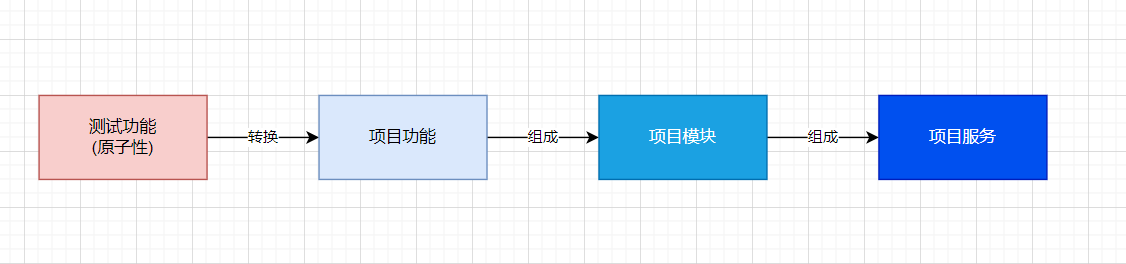

在写一个项目前, 可以先编写测试模块 测试模块中包含了一个个最小的功能 当每一个功能都完善正确时 再将这些功能转换成项目运行的功能 多个项目运行的功能就组成了一个模块 多个模块就组成了一个项目服务 pytest 是一个 Python 测试框架,它提供了简单易用的语…...

【王道代码】【2.2顺序表】d1

关键字: 删除最小值最后位补齐;逆置;删除所有x;删除值为s到t区间的元素...

【Linux】【创建文件】Linux系统下在命令行中创建文件的方法

🐚作者简介:花神庙码农(专注于Linux、WLAN、TCP/IP、Python等技术方向)🐳博客主页:花神庙码农 ,地址:https://blog.csdn.net/qxhgd🌐系列专栏:Linux技术&…...

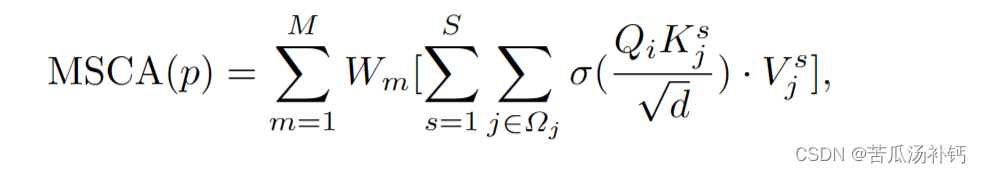

Pytorch之MobileViT图像分类

文章目录 前言一、Transformer存在的问题二、MobileViT1.MobileViT网络结构🍓 Vision Transformer结构🍉MobileViT结构 2.MV2(MobileNet v2 block)3.MobileViT block🥇Local representations🥈Transformers as Convolutions (glob…...

03在命令行环境中创建Maven版的Java工程,了解pom.xml文件的结构,了解Java工程的目录结构并编写代码,执行Maven相关的构建命令

创建Maven版的Java工程 Maven工程的坐标 数学中使用x、y、z三个向量可以在空间中唯一的定位一个点, Maven中也可以使用groupId,artifactId,version三个向量在Maven的仓库中唯一的定位到一个jar包 groupId: 公司或组织域名的倒序, 通常也会加上项目名称代表公司或组织开发的一…...

论文阅读:CenterFormer: Center-based Transformer for 3D Object Detection

目录 概要 Motivation 整体架构流程 技术细节 Multi-scale Center Proposal Network Multi-scale Center Transformer Decoder Multi-frame CenterFormer 小结 论文地址:[2209.05588] CenterFormer: Center-based Transformer for 3D Object Detection (arx…...

)

Arduino驱动BNO055九轴绝对定向传感器(惯性测量传感器篇)

目录 1、传感器特性 2、硬件原理图 3、控制器和传感器连线图 4、驱动程序 BNO055是实现智能9轴绝对定向的新型传感器IC,它将整个传感器系统级封装在一起,集成了三轴14位加速度计,三轴16位陀螺仪,三轴地磁传感器和一个自带算法处理的32位微控制器。...

MQTT测试工具及使用教程

一步一步来:MQTT服务器搭建、MQTT客户端使用-CSDN博客 MQTT X 使用指南_mqttx使用教程-CSDN博客...

yolov7改进优化之蒸馏(一)

最近比较忙,有一段时间没更新了,最近yolov7用的比较多,总结一下。上一篇yolov5及yolov7实战之剪枝_CodingInCV的博客-CSDN博客 我们讲了通过剪枝来裁剪我们的模型,达到在精度损失不大的情况下,提高模型速度的目的。上一…...

视频美颜SDK,提升企业视频通话质量与形象

在今天的数字时代,视频通话已经成为企业与客户、员工之间不可或缺的沟通方式。然而,由于网络环境、设备性能等因素的影响,视频通话中的画面质量往往难以达到预期效果。为了提升视频通话的质量与形象,美摄美颜SDK应运而生ÿ…...

webmin远程命令执行漏洞

文章目录 漏洞编号:漏洞描述:影响版本:利用方法(利用案例):安装环境漏洞复现 附带文件:加固建议:参考信息:漏洞分类: Webmin 远程命令执行漏洞(CV…...

docker离线安装和使用

通过修改daemon配置文件/etc/docker/daemon.json来使用加速器sudo mkdir -p /etc/docker sudo tee /etc/docker/daemon.json <<-EOF {"registry-mirrors": ["https://ullx9uta.mirror.aliyuncs.com"] } EOF sudo systemctl daemon-reload sudo syste…...

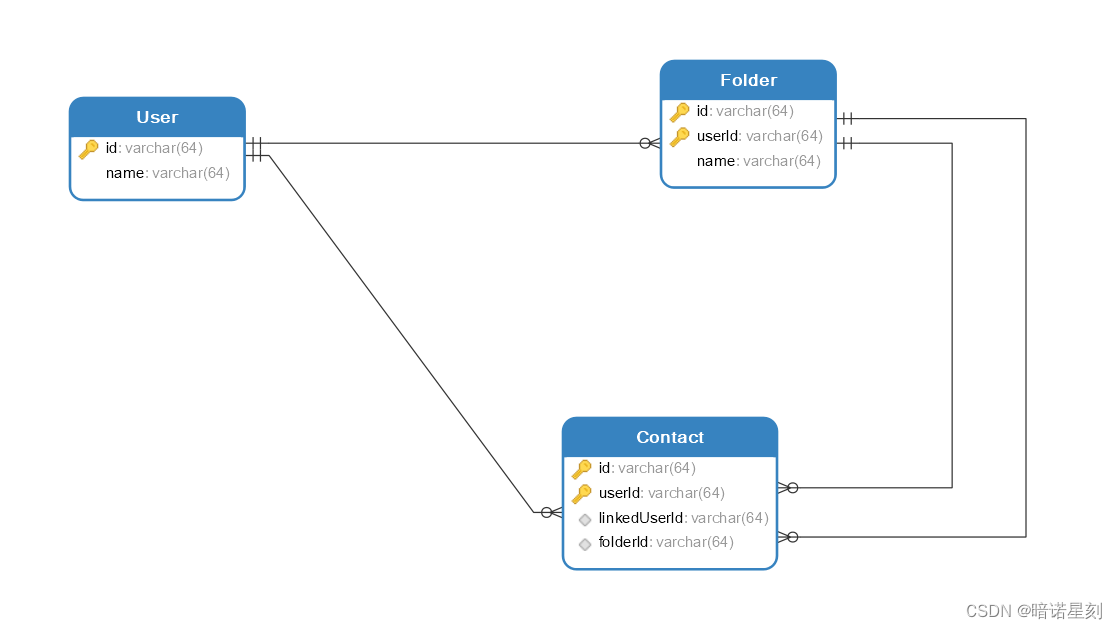

解决 MyBatis 一对多查询中,出现每组元素只有一个,总组数与元素数总数相等的问题

文章目录 问题简述场景描述问题描述问题原因解决办法 问题简述 笔者在使用 MyBatis 进行一对多查询的时候遇到一个奇怪的问题。对于笔者的一对多的查询结果,出现了这样的一个现象:原来每个组里有多个元素,查询目标是查询所查的组,…...

这应该是关于回归模型最全的总结了(附原理+代码)

本文将继续修炼回归模型算法,并总结了一些常用的除线性回归模型之外的模型,其中包括一些单模型及集成学习器。 保序回归、多项式回归、多输出回归、多输出K近邻回归、决策树回归、多输出决策树回归、AdaBoost回归、梯度提升决策树回归、人工神经网络、随…...

基于闪电连接过程优化的BP神经网络(分类应用) - 附代码

基于闪电连接过程优化的BP神经网络(分类应用) - 附代码 文章目录 基于闪电连接过程优化的BP神经网络(分类应用) - 附代码1.鸢尾花iris数据介绍2.数据集整理3.闪电连接过程优化BP神经网络3.1 BP神经网络参数设置3.2 闪电连接过程算…...

解决Redroid安卓12串流黑屏:修改SurfaceFlinger绕过Secure Flag的实战记录

解决Redroid安卓12串流黑屏:修改SurfaceFlinger绕过Secure Flag的实战记录 在RK3588开发板上运行Redroid容器时,许多开发者会遇到一个棘手问题:使用scrcpy等工具串流显示某些应用界面时,屏幕突然变黑。这并非硬件故障,…...

)

从一次‘迷路’说起:手把手调试LTE终端TAU失败问题(附Wireshark抓包分析)

从一次‘迷路’说起:手把手调试LTE终端TAU失败问题(附Wireshark抓包分析) 清晨的地铁站里,一位工程师盯着手机屏幕上反复跳出的"无服务"提示皱起眉头——这已经是本周第三次收到用户投诉在A区到B区的通勤路上出现信号中…...

步骤)

【文档编辑】打印小册子(一张A4纸4页内容)步骤

效果如下,使用“A4纸”打印变成“每一页是A5大小的翻页小册子”1、打开word格式说明书,另存为pdf格式(如果文件是pdf格式忽略步骤1) 2、用wps打开pdf文件 3、打印→打印方式:小册子→小册子子集:仅正面→装…...

Deskreen:如何将任何浏览器设备变成你的第二屏幕?

Deskreen:如何将任何浏览器设备变成你的第二屏幕? 【免费下载链接】deskreen Deskreen turns any device with a web browser into a secondary screen for your computer. ⭐️ Star to support our work! 项目地址: https://gitcode.com/gh_mirrors/…...

终极LuaJIT反编译指南:如何快速恢复丢失的Lua源代码

终极LuaJIT反编译指南:如何快速恢复丢失的Lua源代码 【免费下载链接】luajit-decompiler https://gitlab.com/znixian/luajit-decompiler 项目地址: https://gitcode.com/gh_mirrors/lu/luajit-decompiler 你是否曾面对编译后的LuaJIT字节码文件束手无策&…...

深度解析EdiZon:Switch游戏存档管理与内存编辑的进阶实战指南

深度解析EdiZon:Switch游戏存档管理与内存编辑的进阶实战指南 【免费下载链接】EdiZon 💡 A homebrew save management, editing tool and memory trainer for Horizon (Nintendo Switch) 项目地址: https://gitcode.com/gh_mirrors/ed/EdiZon 在…...

实战避坑:C语言结构体定义时,那个‘名字’到底能不能省?

C语言结构体命名策略:从语法细节到工程实践的深度思考 在嵌入式开发中,我遇到过这样一个场景:团队为了快速实现通信协议解析,大量使用了匿名结构体。初期开发效率确实很高,但三个月后需求变更时,没人能说清…...

OBS背景移除插件:零绿幕实现专业直播效果的完整指南

OBS背景移除插件:零绿幕实现专业直播效果的完整指南 【免费下载链接】obs-backgroundremoval An OBS plugin for removing background in portrait images (video), making it easy to replace the background when recording or streaming. 项目地址: https://gi…...

终极视频修复神器UNTRUNC:如何免费恢复损坏的MP4/MOV文件

终极视频修复神器UNTRUNC:如何免费恢复损坏的MP4/MOV文件 【免费下载链接】untrunc Restore a damaged (truncated) mp4, m4v, mov, 3gp video. Provided you have a similar not broken video. 项目地址: https://gitcode.com/gh_mirrors/unt/untrunc 你是否…...

9 款 AI 毕业论文工具硬核横评:okbiye 领衔,解锁高效合规写作新路径

okbiye-免费查重复率aigc检测/开题报告/毕业论文/智能排版/文献综述/AI PPT毕业论文 - Okbiye智能写作https://www.okbiye.com/ai/bylw 毕业季的本科论文写作,向来是耗时耗力的 “攻坚战”。选题迷茫、大纲混乱、格式反复出错、查重屡屡超标、AI 痕迹过重难通过检测…...