计算机网络第一章补充整理(计算机网络体系结构)

前言:以下整理内容,参考《计算机网络自顶向下》和哈工大的计网慕课

目录

- 计算机网络的体系结构的一些概念

- 为什么采用分层结构?

- 分层结构的优点

- 分层结构的缺点

- 开放系统互连(OSI)参考模型

- 物理层功能

- 数据链路层功能

- 网络层功能

- 传输层功能

- 会话层功能

- 表示层功能

- 应用层功能

- TCP/IP参考模型

- 五层参考模型

- 五层模型的数据封装

- 为什么需要数据封装?

- 各层的分组的称呼

计算机网络的体系结构的一些概念

先来一些概念:

· 网络体系结构是从功能上描述计算机网络结构

· 计算机网络体系结构简称网络体系结构,是一种分层结构

· 每层遵循某个/些网络协议完成本层功能

· 计算机网络体系结构是计算机网络的各层及其协议的集合

· 体系结构是一个计算机网络的功能层次及其关系的定义

· 体系结构是抽象的

· 实体(entity)表示任何可发送或接收信息的硬件或软件进程。

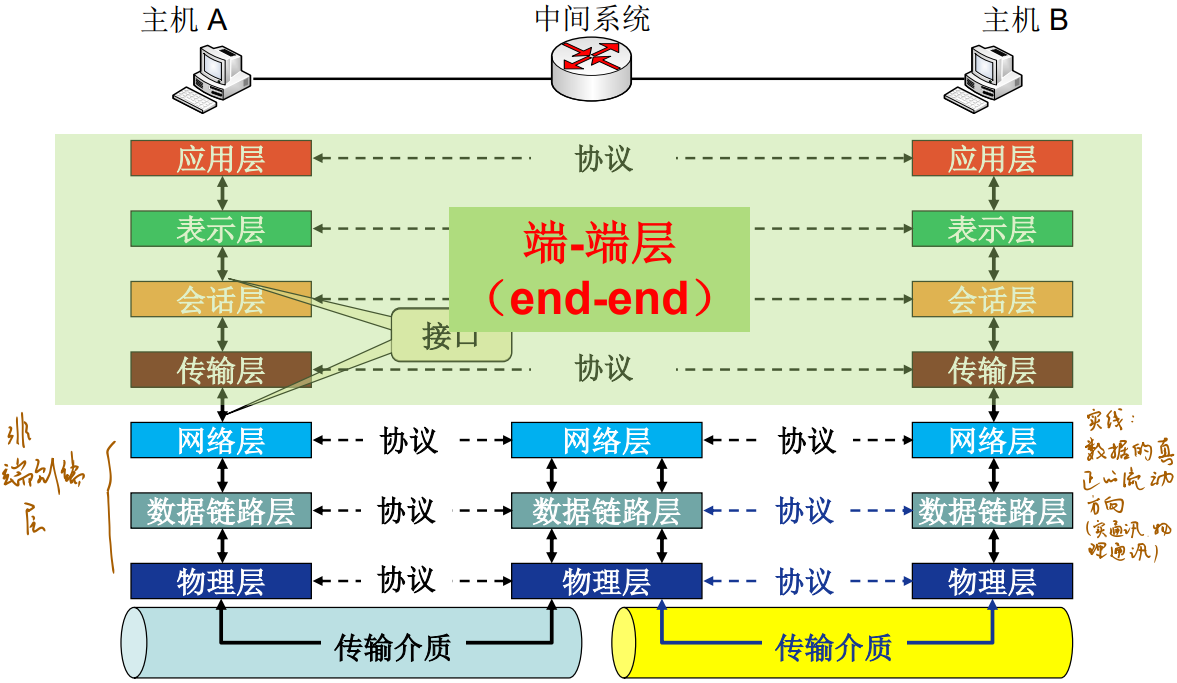

· 协议是控制两个对等实体进行通信的规则的集合,协议是“水平的”

· 任一层实体需要使用下层服务,遵循本层协议,实现本层功能,向上层提供服务,服务是“垂直的”

· 下层协议的实现对上层的服务用户是透明的。(只知道能提供什么服务,对怎么提供服务的不关心)

· 同系统的相邻层实体间通过接口进行交互,通过服务访问点SAP(Service Access Point),交换原语,指定请求的特定服务。

为什么采用分层结构?

分层结构的优点

■分层采用结构化方式来讨论系统组件,结构清晰,有利于识别复杂系统的部件及其关系

· 分层的参考模型

■模块化的分层易于系统更新、维护

· 任何一层服务实现的改变对于系统其它层都是透明的

· 例如,登机过程的改变并不影响航空系统的其它部分(层)

■有利于标准化

分层结构的缺点

■分层太多可能会导致效率低

■某一层可能会冗余较低层的功能

■某一层的功能可能需要其他层的信息才能实现

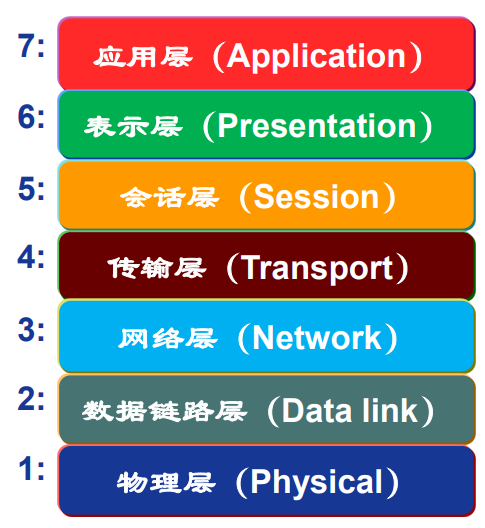

开放系统互连(OSI)参考模型

7层

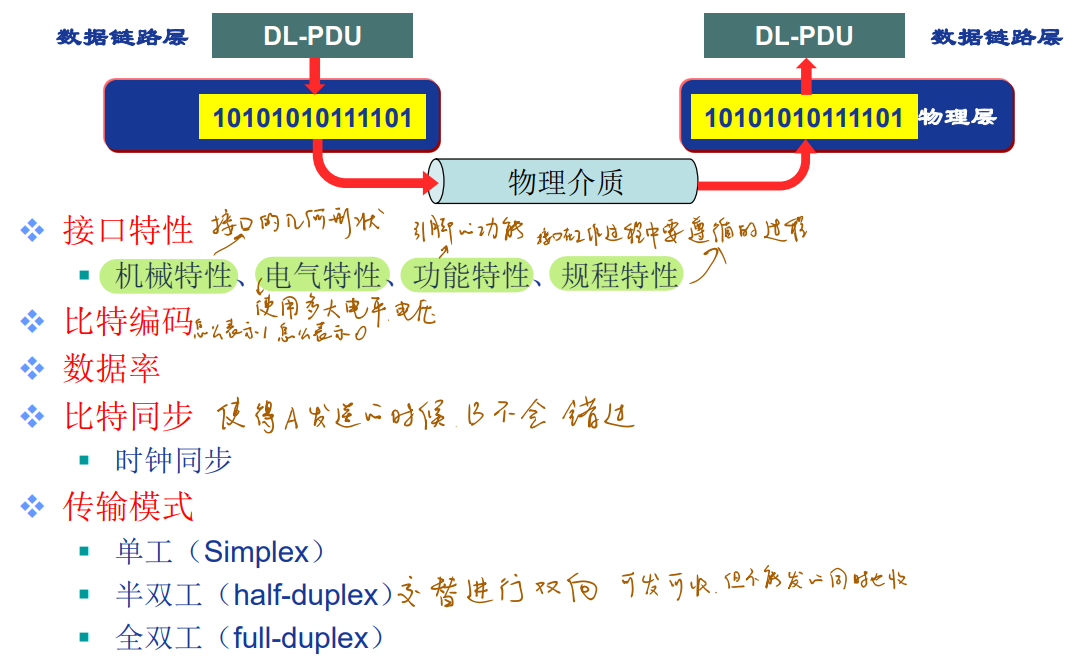

物理层功能

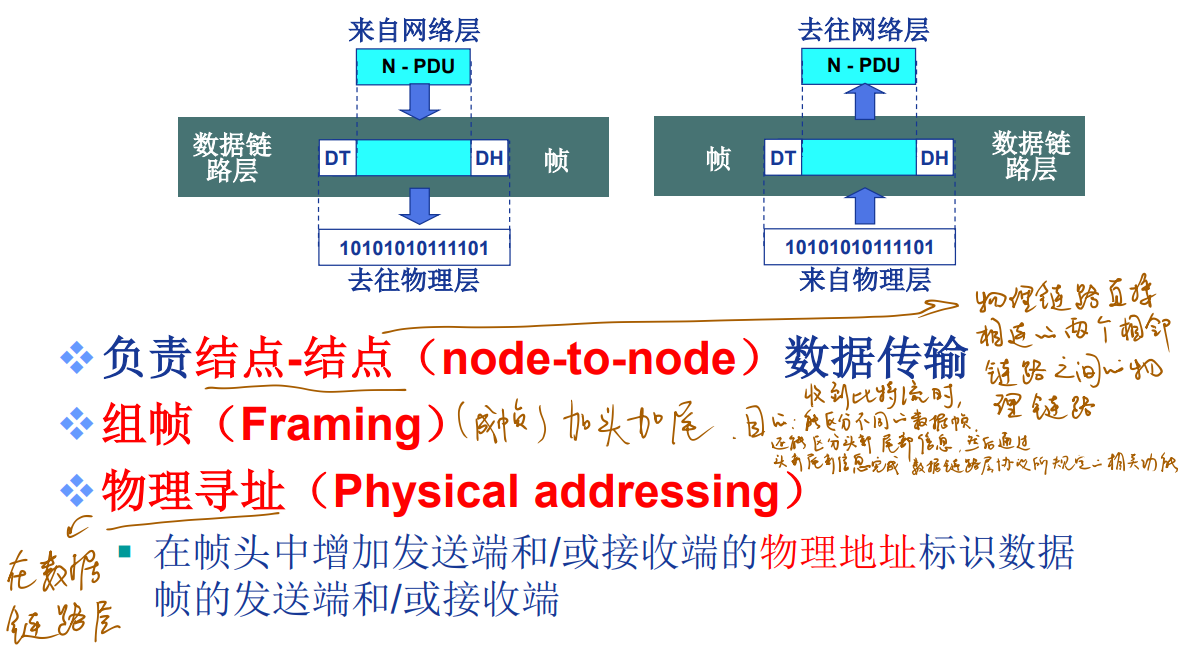

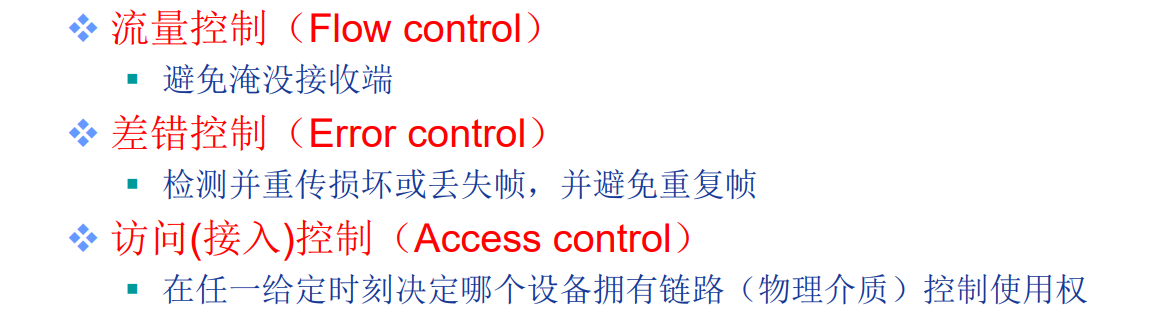

数据链路层功能

其中组帧(成帧)的目的:能区分不同的数据帧,还能区分头部尾部信息,然后通过头部尾部信息完成数据链路层相关的功能。

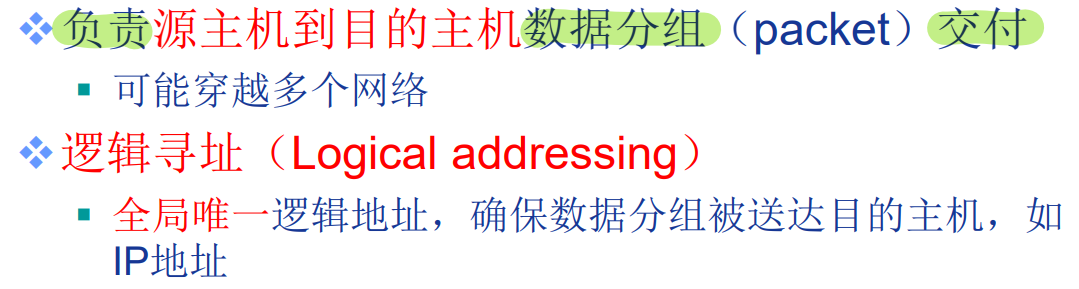

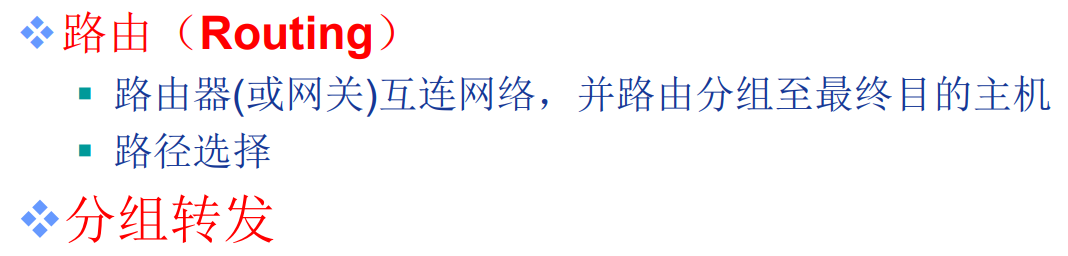

网络层功能

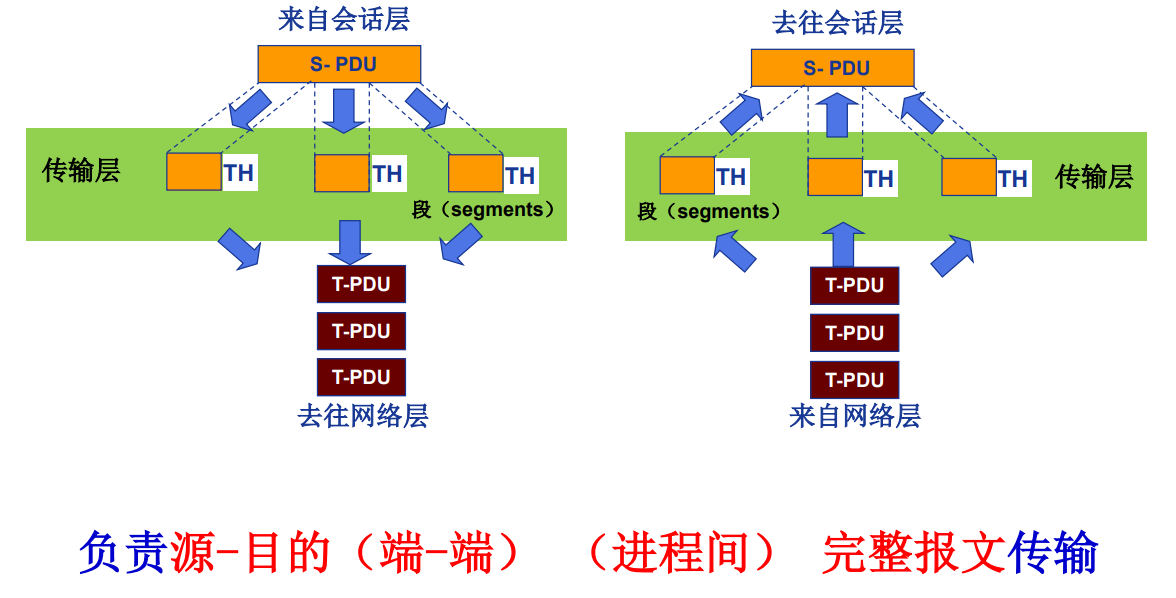

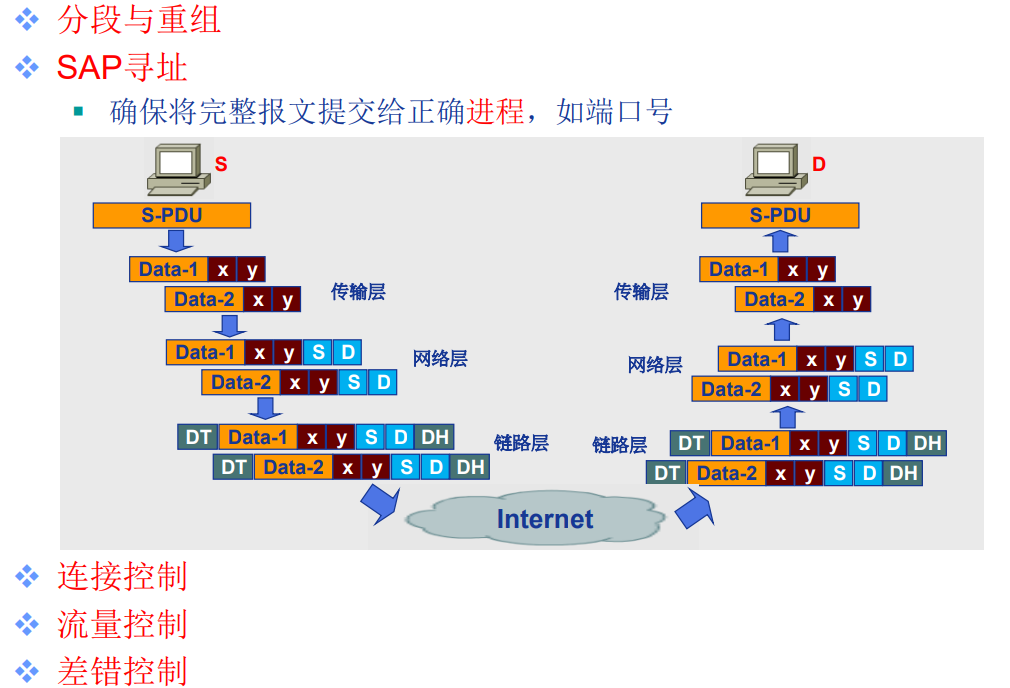

传输层功能

会话层功能

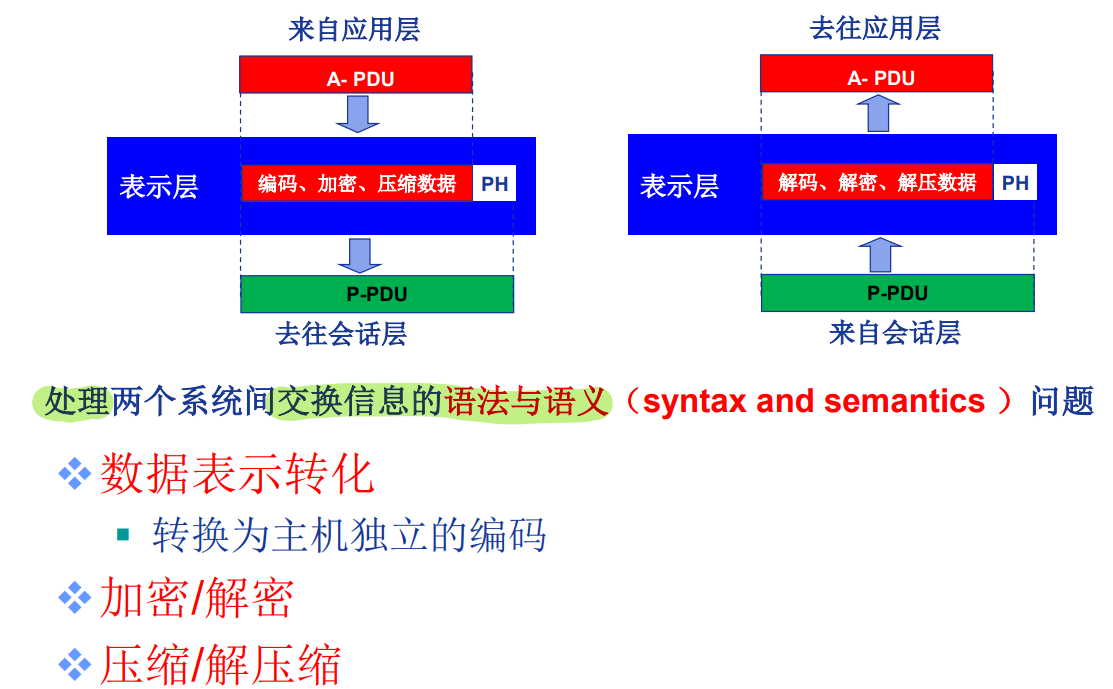

表示层功能

应用层功能

支持用户通过用户代理( 如浏览器)或网络接口使用网络(服务)

典型应用层服务:

■文件传输(FTP)

■电子邮件( SMTP)

■Web (HTTP )

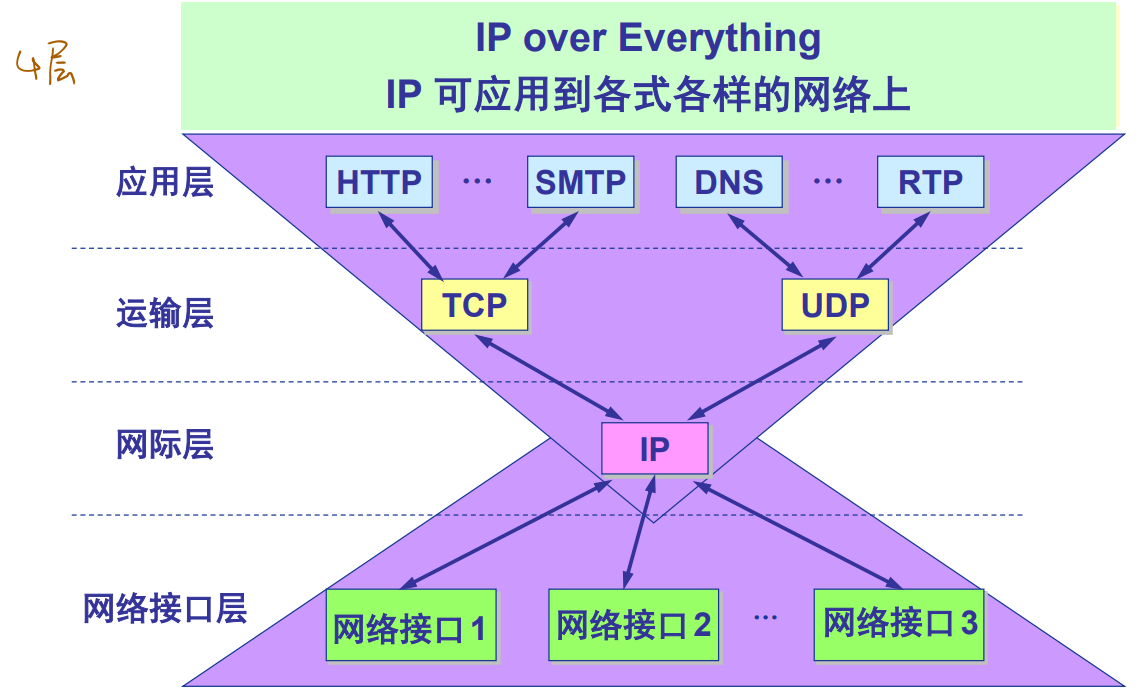

TCP/IP参考模型

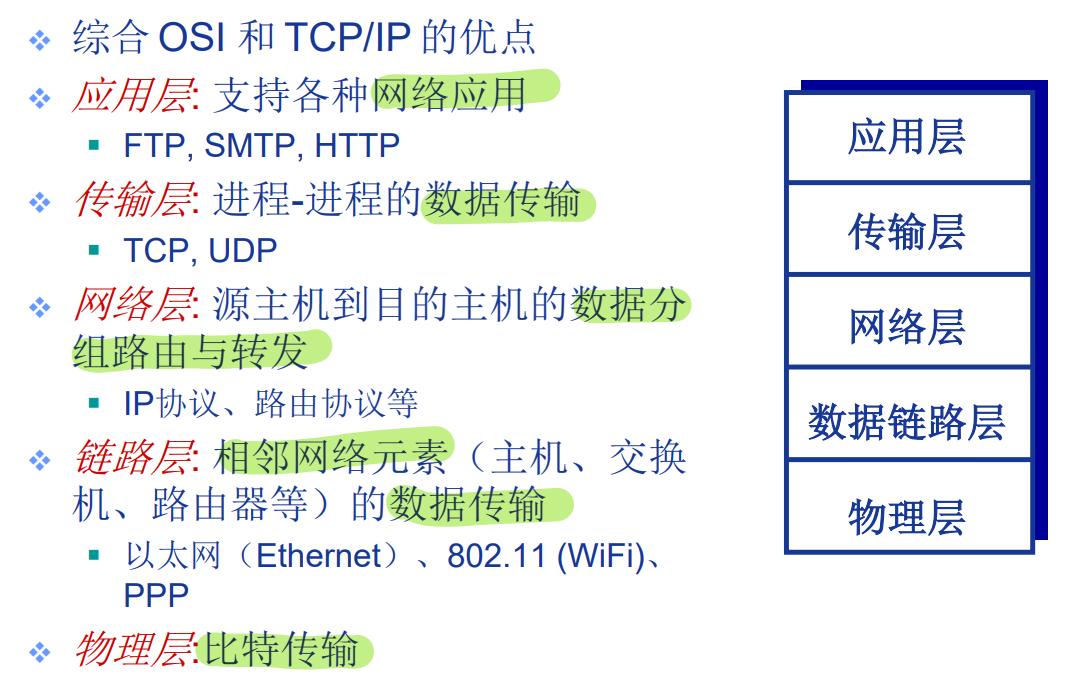

五层参考模型

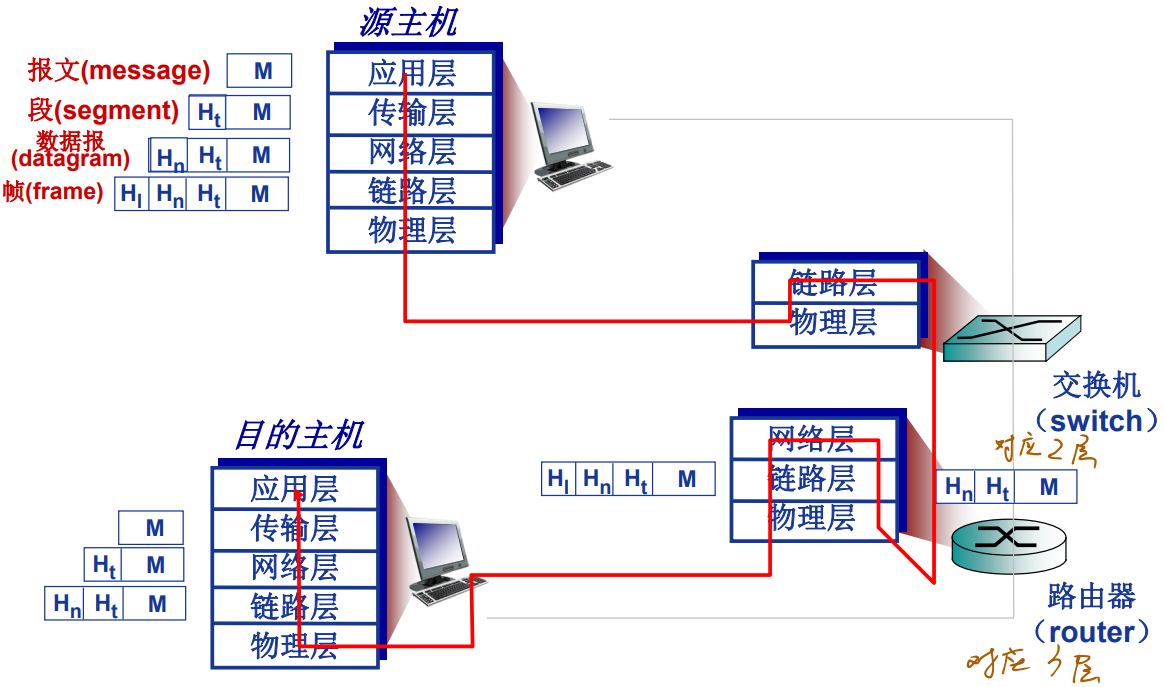

五层模型的数据封装

为什么需要数据封装?

■增加控制信息(在有效载荷字段前添加首部字段)

· 一个分组具有两种类型的字段:首部字段+有效载荷字段

· 有效载荷通常是来自上一层的分组

· 构造协议数据单元(PDU)

■控制信息主要包括:

· 地址( Address) : 标识发送端/接收端

· 差错检测编码(Error-detecting code) :用于差错检测或纠正

· 协议控制(Protocolcontrol):实现协议功能的附加信息,如:优先级( priority)、服务质量(QoS)、和安全控制等

各层的分组的称呼

应用层——报文

运输层——报文段

网络层——数据报

链路层——帧

❤以上就是我总结的关于数据库的基本内容,希望对大家有帮助。

后续计算机网络相关的内容还在持续更新

欢迎指教指点。

我的主页还有其他文章,欢迎和我一起学习。

点赞👍+关注我

让我们一起学习一起成长!

相关文章:

计算机网络第一章补充整理(计算机网络体系结构)

前言:以下整理内容,参考《计算机网络自顶向下》和哈工大的计网慕课 目录 计算机网络的体系结构的一些概念为什么采用分层结构?分层结构的优点分层结构的缺点 开放系统互连(OSI)参考模型物理层功能数据链路层功能网络层…...

2023_Spark_实验十七:导入招聘大数据(项目)

一、爬虫爬取的招聘网站数据 二、在MySQL中创建空表 SET FOREIGN_KEY_CHECKS0;-- ---------------------------- -- Table structure for jd_jobs -- ---------------------------- DROP TABLE IF EXISTS jd_jobs; CREATE TABLE jd_jobs (job_name text,job_date text,minSale…...

小程序无感刷新

下载wechat-http依赖 npm install wechat-http封装请求拦截器和相应拦截器,借助refreshToken实现无感刷新 // 导入 http 模块 import http from wechat-http // 基础路径,同时需添加合法请求域名 http.baseURL https://live-api.itheima.net // 配置请…...

Unity C#随笔:简述String和StringBuilder的区别

1.、String: 不可变性(Immutability): String对象一旦被创建,就不能被修改。每次对String对象进行操作时,实际上是创建了一个新的String对象,然后对象的引用重新指向这个新的对象。性能&#x…...

图论相关算法

一、迪杰斯特拉(Dijkstra)算法 迪杰斯特拉算法使用类似广度优先搜索的方法解决了带权图的单源最短路径问题。这是一个贪心算法。 1.核心思想 (1)每次选中一个点,这个点满足两个条件: 未被选过距离最短 (2…...

Python人工智能需要学什么

Python语言在人工智能开发领域有非常广泛的应用,随着人工智能平台的落地应用,未来采用Python语言来开发行业智能产品会是比较常见的选择。 然而进行人工智能开发仅凭Python语言是不够的,学习Python人工智能需要学习哪些知识呢? 一、Python…...

Java 获取请求真实IP

获取IP地址为 127.0.0.1, 或者内网地址 Nginx配置, 只有 proxy_pass 时只能获取到 127.0.0.1 location / {proxy_pass http://127.0.0.1:8080; }修改为 location / {#保留代理之前的host 包含客户端真实的域名和端口号proxy_set_header Host $host; #保留代理之前的真实客…...

Python突破浏览器TLS/JA3 指纹

JA3 是一种创建 SSL/TLS 客户端指纹的方法,一般一个网站的证书是不变的,所以浏览器指纹也是稳定的,能区分不同的客户端。 requests库 Python requests库请求一个带JA3指纹网站的结果: import requestsheaders {authority: tls…...

web安全之XSS攻击

什么是XSS攻击 XSS(Cross-Site Scripting)又称跨站脚本,XSS的重点不在于跨站点,而是在于脚本的执行。XSS是一种经常出现在 Web 应用程序中的计算机安全漏洞,是由于 Web 应用程序对用户的输入过滤不足而产生的。 常见…...

【技巧】如何设置Excel表只输入固定内容?

如果你需要在Excel表格中输入固定的内容,可以设置“限制录入内容”,这样就只能输入设置好的内容,避免不小心输入错误信息。下面来看看如何设置吧。 首先,打开Excel表格后,选中需要输入固定内容的表格区域。 比如图片…...

手机抬手亮屏解锁,用到了哪些硬件?

随着时代发展,智能手机以丰富的功能及便利性,成为了人们必不可少的物品,其中人脸解锁功能是非常有用的功能,广受年轻人的喜爱,那么你知道她是如何实现吗?今天凡小亿带你们探索! 手机抬手亮屏解锁…...

AI大模型高速发展,Web3还远吗?

在过去的几年里,人工智能(AI)和Web3技术都经历了令人瞩目的发展。AI大模型,特别是像GPT-3、GPT-4等这样的巨型语言模型,已经成为AI领域的明星,而Web3则代表了下一代互联网的愿景,具有去中心化和…...

CSS 滚动驱动动画 animation-range

animation-range 语法 normallength-percentagetimeline-range-name 具名时间线范围 named timeline rangecovercontainentry 和 entry-crossingexit 和 exit-crossing 兼容性 animation-range 这个属性可同时对 scroll progress timeline 和 view progress timeline 这两种不…...

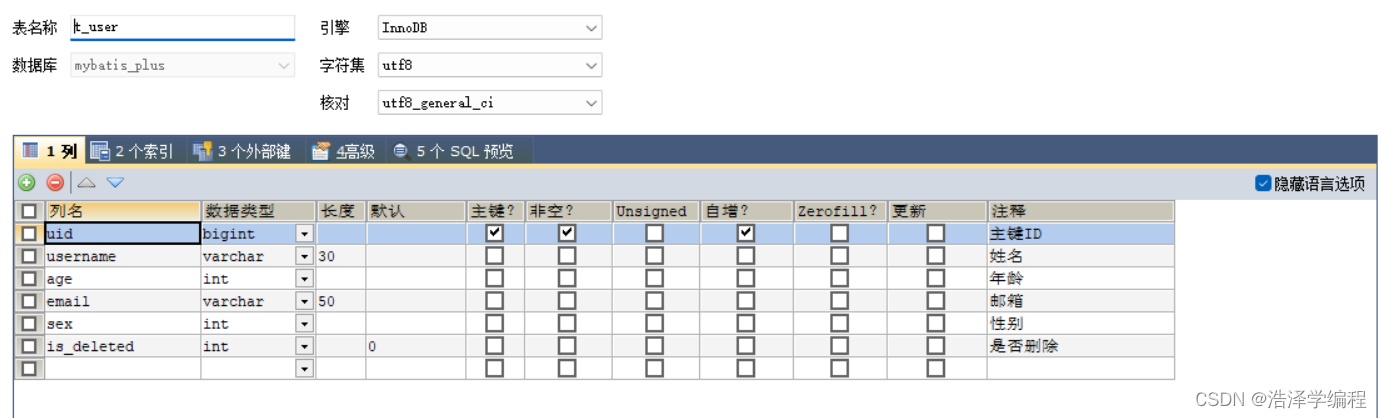

快速学习MyBatisPlus

文章目录 前言一、条件构造器和常用接口1.wapper介绍2.QueryWrapper(1)组装查询条件(2)组装排序查询(3)组装删除查询(4)条件优先级(5)组装select子句…...

ElasticsearchRestTemplate 和ElasticsearchRepository 的使用

目录 一、使用ElasticsearchRestTemplate类 1.引用Maven类库 2. 配置文件application.yml 3.创建实体类(用于JSON文档对象的转换) 二、使用ElasticsearchRepository 类 1.引用Maven类库 2. 配置文件application.yml 3. ElasticsearchRepository接…...

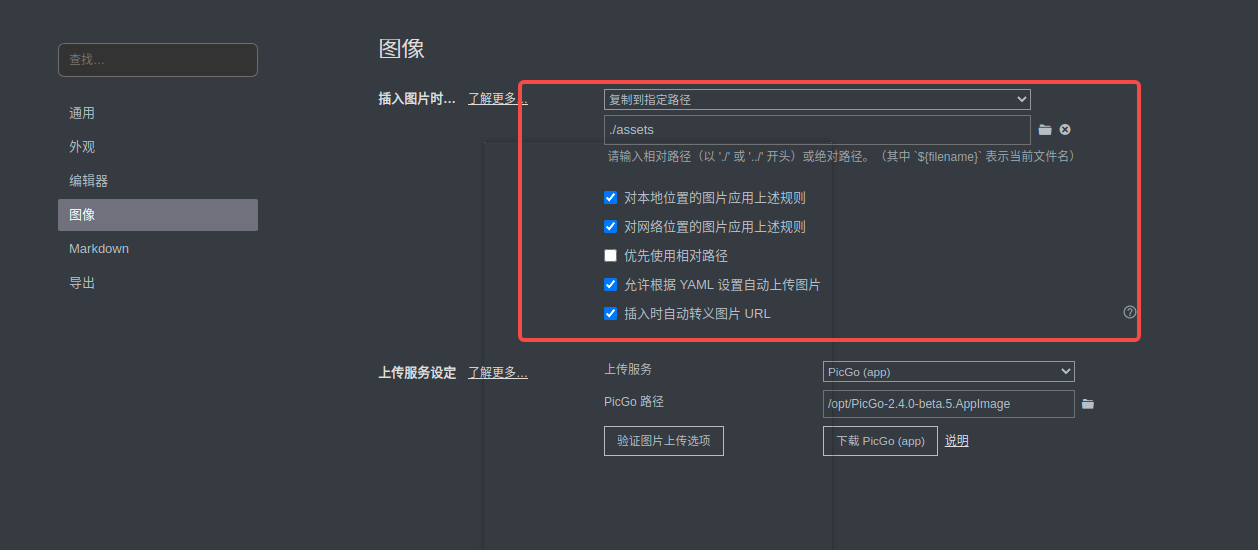

Typora +Picgo 搭建个人笔记

文章目录 Typora Picgo 搭建个人笔记一、Picgo Github 搭建图床1.基础设置2. 将配置导出,方便下次使用 二、Typora:设置 :1. 基本设置2. 导出自动提交3. 备份图片 Typora Picgo 搭建个人笔记 typora 下载地址: https://zahui.fan…...

八、K8S之HPA自动扩缩容

HPA 一、概念 HPA(Horizontal Pod Autoscaler,水平 Pod 自动伸缩)是 Kubernetes 中的一种特性,其作用是根据资源使用情况自动调整 Pod 的副本数,以实现应用程序的自动扩展和收缩。 HPA 可以根据 CPU 使用率或其他自…...

损失函数总结(二):L1Loss、MSELoss

损失函数总结(二):L1Loss、MSELoss 1 引言2 损失函数2.1 L1Loss2.2 MSELoss 3 总结 1 引言 在上一篇博文中介绍了损失函数是什么以及为什么使用损失函数,从这一篇博文就开始关于损失函数有哪些进行进一步的介绍。这里放一张损失函…...

2530. 执行 K 次操作后的最大分数(C++))

力扣(LeetCode)2530. 执行 K 次操作后的最大分数(C++)

贪心优先队列 请看答案需求:得到最大分数。易猜到,得到最大分数的取法是每次取数组中最大的数字(贪心思路)。 问题转化为:如何快速找到数组中最大的数字,根据问题规模 k 1 0 5 k10^5 k105,维护优先队列即可 O ( k l…...

C# 快速简单反射操作

文章目录 前言新反射使用BindingFlags以公有属性使用举例运行结果 前言 我之前写过一篇博客,是关于C# 反射的,我那时候使用的C# 反射写起来还是比较麻烦,需要获取Properies,再遍历Property,再找到对应Property,再使用…...

OpenClaw 环境搭建|可视化操作零门槛

📌 OpenClaw 一键安装包|一键部署,告别复杂环境配置 适配系统:Windows10/11 64 位当前版本:v2.7.5(虾壳云版) ⭐ 核心优势 全程可视化操作,无需命令行、无需手动配置 Python/Node…...

新手也能看懂的CTF靶场通关笔记:从.htaccess上传到SUID提权,手把手复现BUUCTF Week5

新手也能看懂的CTF靶场通关笔记:从.htaccess上传到SUID提权,手把手复现BUUCTF Week5 第一次接触CTF比赛时,看到那些复杂的漏洞利用链总有种"看天书"的感觉。直到自己动手在虚拟机里复现了整个攻击流程,才真正理解每个技…...

地平线6地图有哪些 地平线6可以在手机上玩吗

很多玩家都在关注地平线6地图的细节,想知道这款即将上线的竞速大作究竟有哪些可探索的场景,而地平线6地图的丰富度也直接决定了游戏的可玩性。不少玩家习惯用手机碎片时间想体验游戏,却受设备限制无法解锁地平线6地图的全部风光,这…...

敏感词过滤的‘内存刺客’?深入剖析DFA/Trie树的优化实战与替代方案

敏感词过滤系统的内存优化实战:从DFA到双数组Trie的进阶之路 当你的应用日活突破百万级别,每天产生数千万条UGC内容时,敏感词过滤系统突然开始频繁触发Full GC——这可能是每个后端工程师的噩梦。传统的DFA实现就像潜伏在JVM中的"内存刺…...

告别mmWave Studio报错:手把手教你搞定AWR2243数据采集的6个常见故障

告别mmWave Studio报错:手把手教你搞定AWR2243数据采集的6个常见故障 毫米波雷达开发者在数据采集阶段常会遇到各种技术障碍。AWR2243作为工业级高频雷达模块,其配套的mmWave Studio软件在实际操作中可能出现多种报错,影响开发效率。本文将针…...

香橙派Zero3部署Homeassistant:从零到一打造智能家居中枢

1. 香橙派Zero3开箱与硬件准备 第一次拿到香橙派Zero3时,确实被它的小巧惊艳到了。整块开发板只有信用卡大小,却集成了四核ARM Cortex-A53处理器和2GB/4GB内存选项。我选择的是2GB版本,对于运行Homeassistant来说完全够用。包装内除了主板外&…...

TPFanCtrl2:ThinkPad笔记本风扇控制的终极自定义方案

TPFanCtrl2:ThinkPad笔记本风扇控制的终极自定义方案 【免费下载链接】TPFanCtrl2 ThinkPad Fan Control 2 (Dual Fan) for Windows 10 and 11 项目地址: https://gitcode.com/gh_mirrors/tp/TPFanCtrl2 对于ThinkPad用户而言,原厂的风扇控制策略…...

CANN/cannbot-skills模型推理融合算子优化

【免费下载链接】cannbot-skills CANNBot 是面向 CANN 开发的用于提升开发效率的系列智能体,本仓库为其提供可复用的 Skills 模块。 项目地址: https://gitcode.com/cann/cannbot-skills name: model-infer-fusion description: 基于 PyTorch 框架的昇腾 NPU…...

告别复制粘贴!用Python+GoBot Pro 1.0,5分钟搞定Excel数据自动录入网页表单

告别复制粘贴!用PythonGoBot Pro 1.0,5分钟搞定Excel数据自动录入网页表单 在数据驱动的时代,重复性劳动正成为效率的最大杀手。每天面对成百上千条Excel数据需要手动录入网页表单的场景,从市场调研、活动报名到用户注册ÿ…...

从Simulink到Tina:硬件工程师如何更“接地气”地获取电路传递函数?

从Simulink到Tina:硬件工程师如何更“接地气”地获取电路传递函数? 在系统级仿真与PCB调试的鸿沟之间,硬件工程师常常面临一个尴尬的现实:Simulink的数值解虽然精确,却像黑箱般难以直接指导电路板上电阻电容的调整。当…...