windows内存取证-中等难度-下篇

上文我们对第一台Target机器进行内存取证,今天我们继续往下学习,内存镜像请从上篇获取,这里不再进行赘述

Gideon

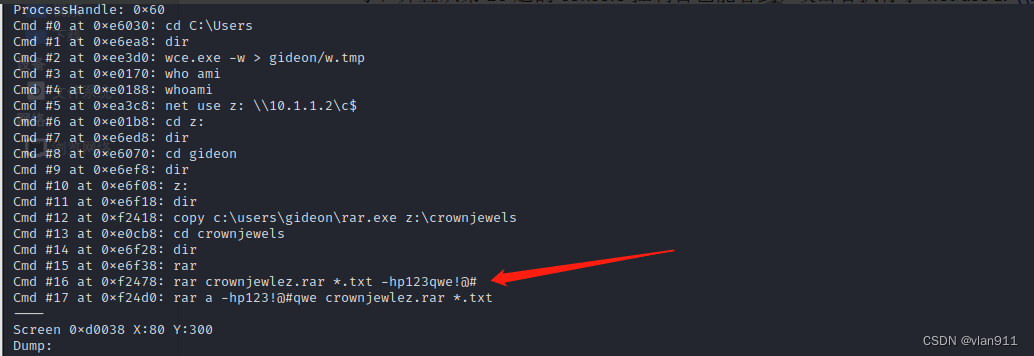

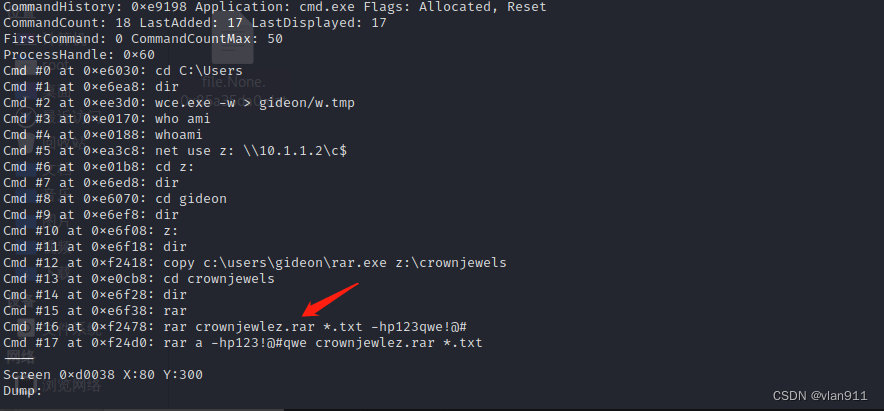

攻击者访问了“Gideon”,他们向AllSafeCyberSec域控制器窃取文件,他们使用的密码是什么?

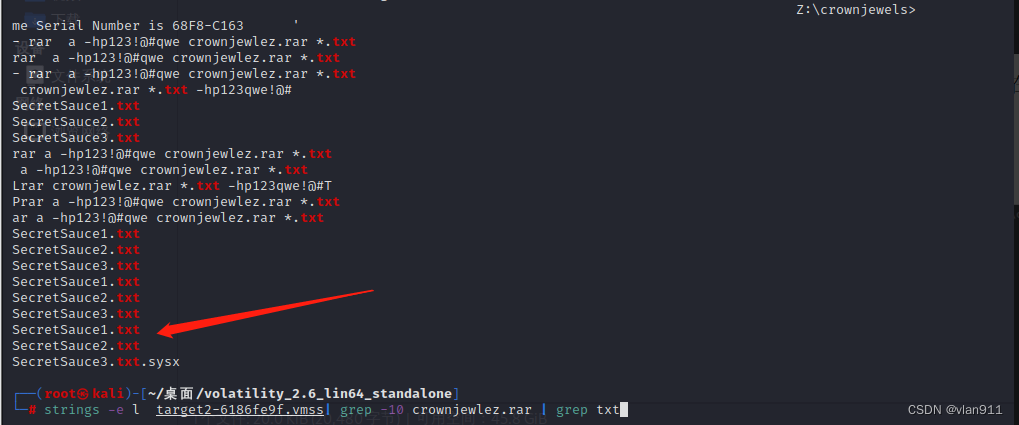

攻击者执行了net use z: \10.1.1.2\c$ 指令将 10.1.1.2域控制器的C盘映射到本地的Z盘,并且使用了rar压缩工具将文件存储在 crownjewlez.rar里,所以密码就在这里了

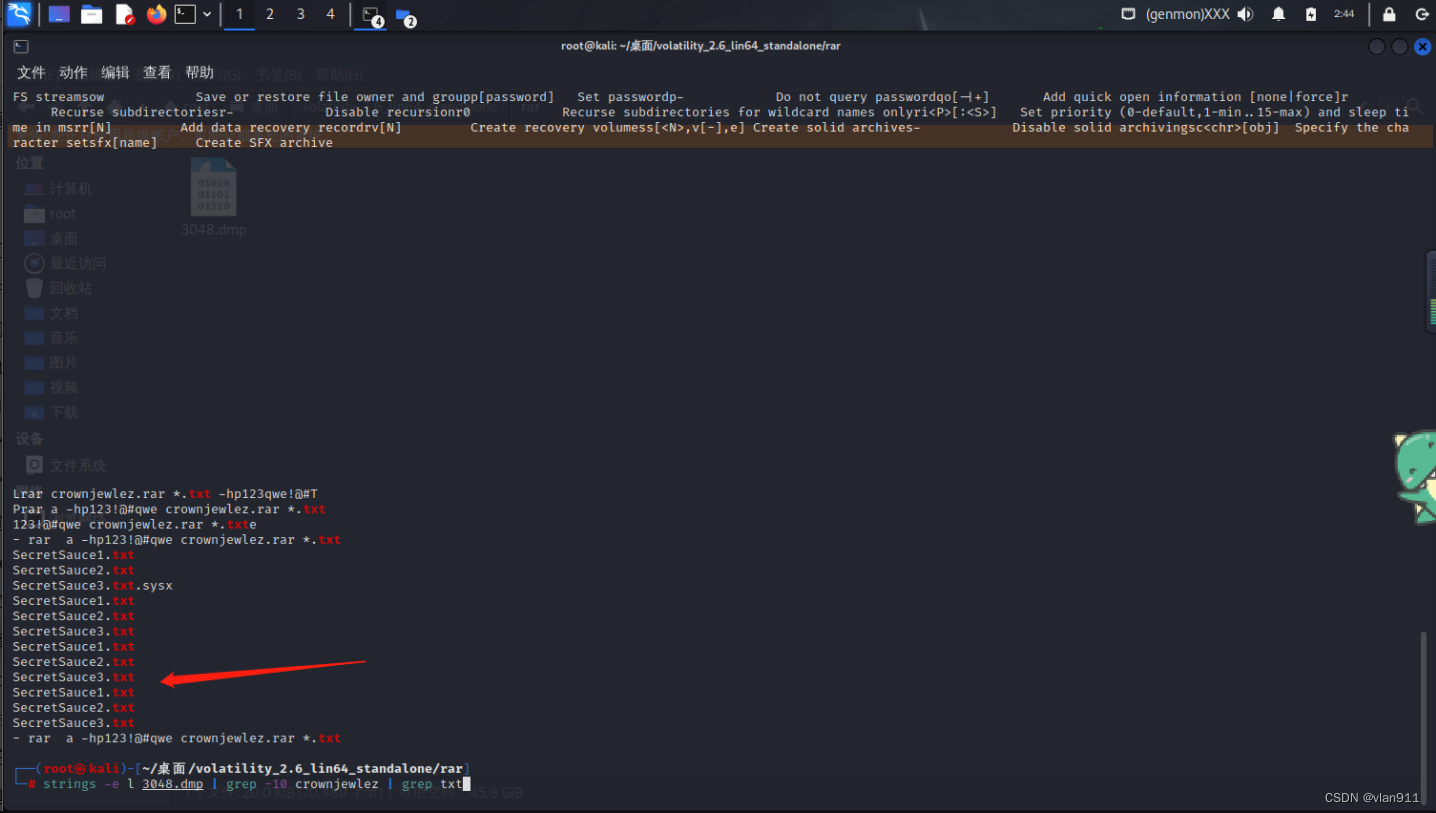

攻击者创建的RAR文件的名称是什么?

攻击者向RAR压缩包添加了多少文件?

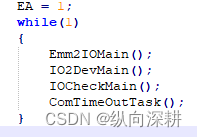

./volatility_2.6_lin64_standalone -f target2-6186fe9f.vmss --profile=Win7SP1x86_23418 cmdline

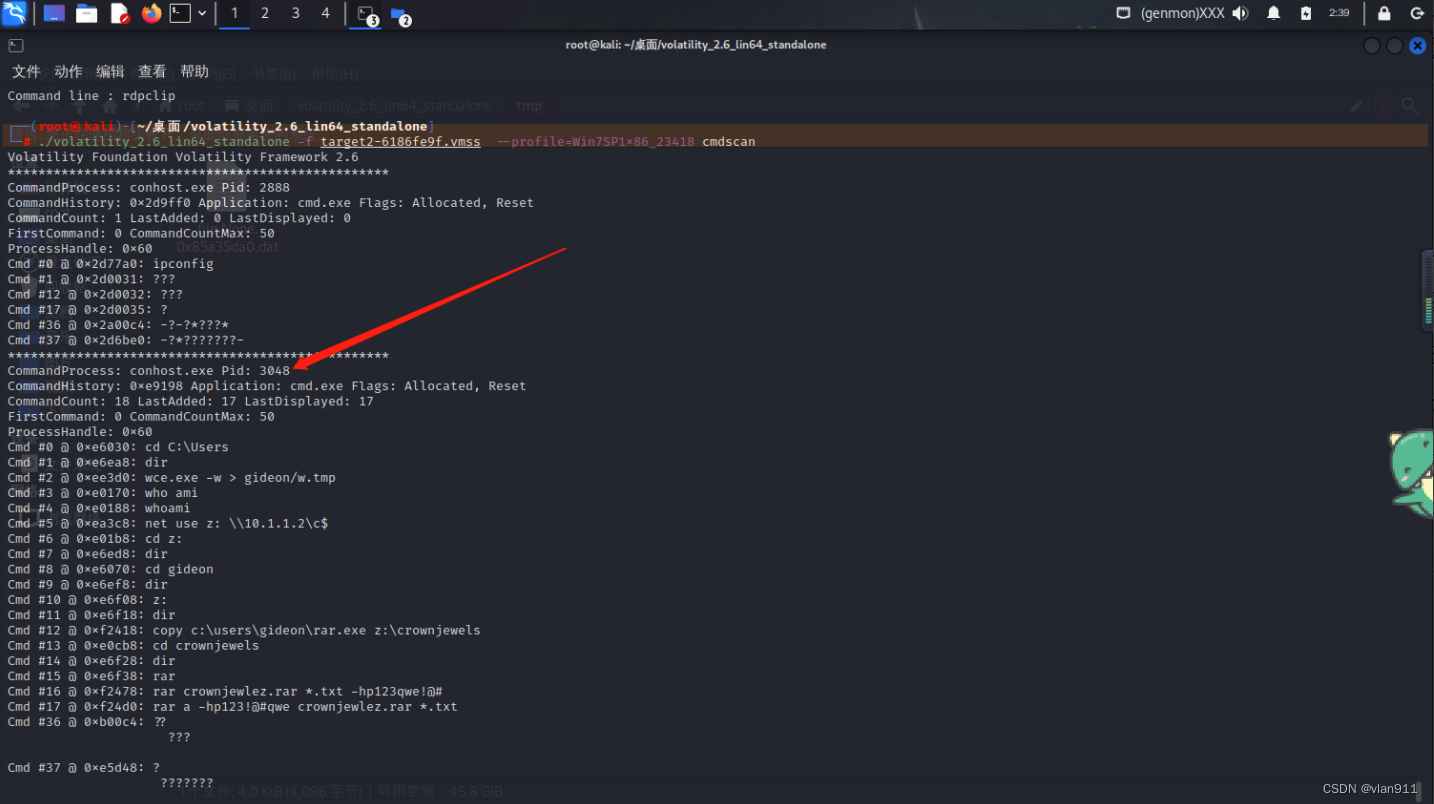

./volatility_2.6_lin64_standalone -f target2-6186fe9f.vmss --profile=Win7SP1x86_23418 cmdscan

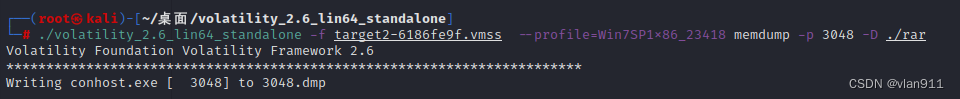

将进程导出成dmp格式

./volatility_2.6_lin64_standalone -f target2-6186fe9f.vmss --profile=Win7SP1x86_23418 memdump -p 3048 -D ./rar

直接搜索关键字,按照txt格式搜索就可以

strings -e l 3048.dmp | grep -10 crownjewlez | grep txt

这里乱七八糟的,数来数去也就是3个,这里grep txt的原因是因为我们在上面的*txt就已经知道别人只是把txt文件压缩了,所以我们只要看txt文件就行

后来发现不用导出

strings -e l target2-6186fe9f.vmss| grep -10 crownjewlez.rar | grep txt

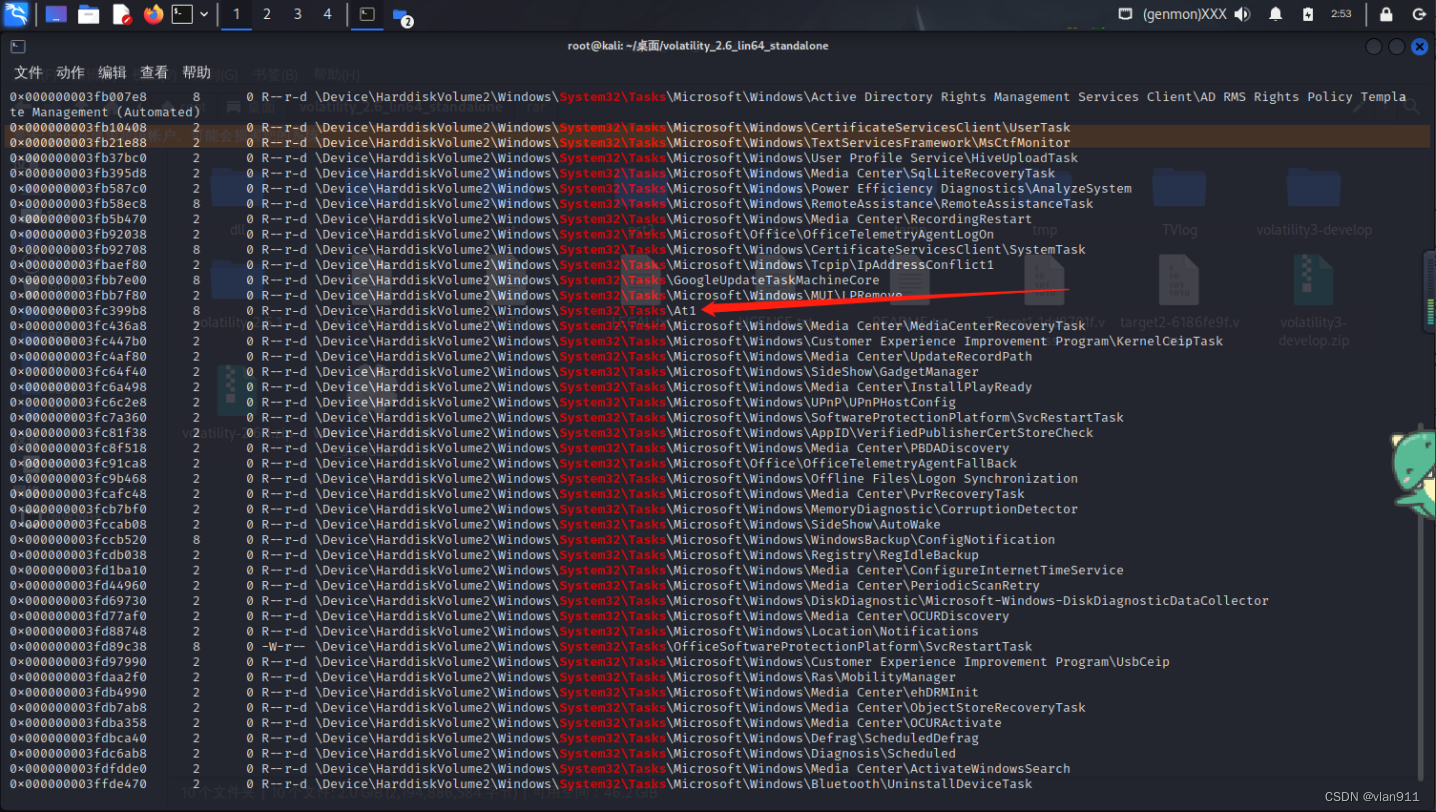

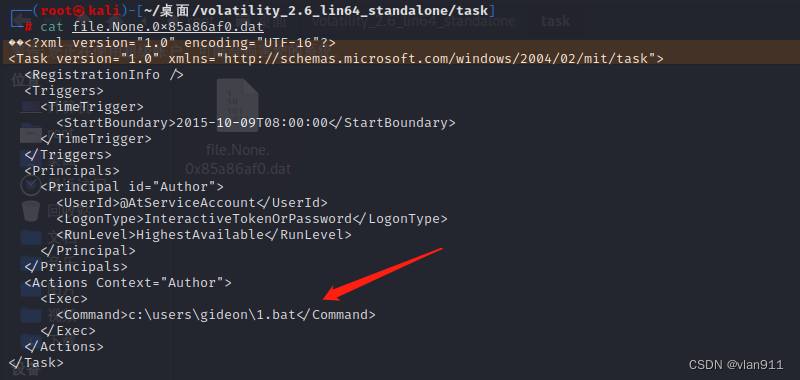

攻击者似乎在Gideon的机器上创建了一个计划任务。与计划任务关联的文件的名称是什么?

./volatility_2.6_lin64_standalone -f target2-6186fe9f.vmss --profile=Win7SP1x86_23418 filescan | grep 'System32\\Tasks'

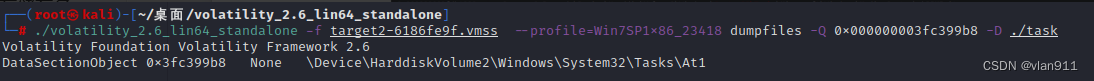

导出

./volatility_2.6_lin64_standalone -f target2-6186fe9f.vmss --profile=Win7SP1x86_23418 dumpfiles -Q 0x000000003fc399b8 -D ./task

POS

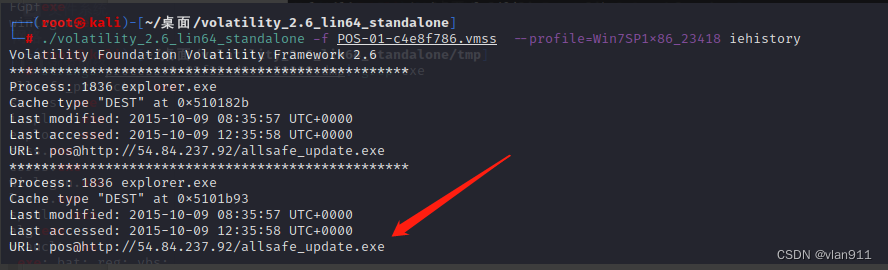

恶意软件的CNC服务器是什么?

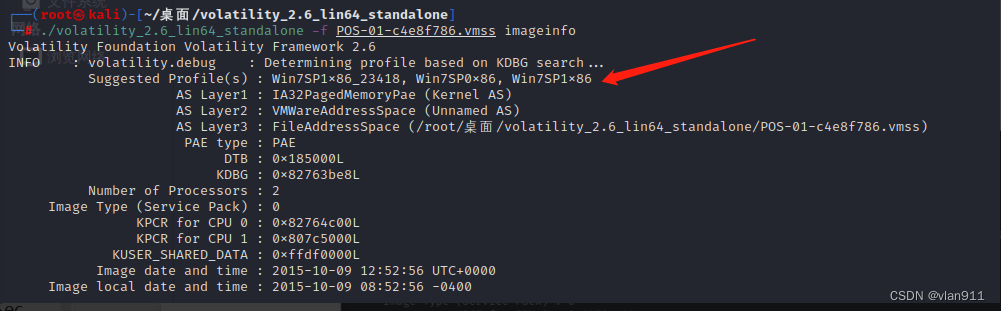

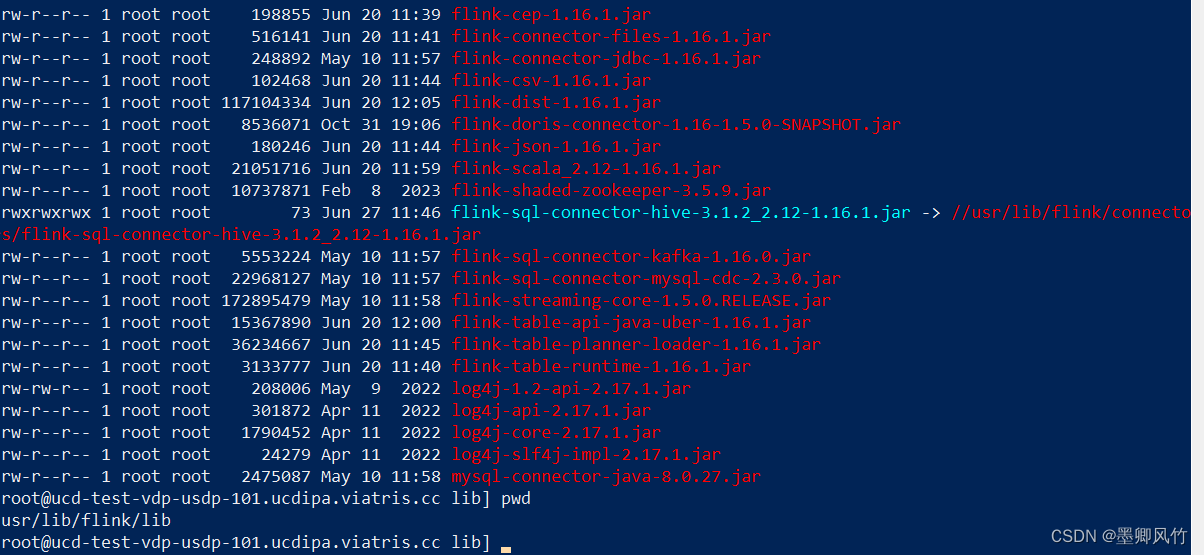

老规矩,先看第三个镜像的信息

./volatility_2.6_lin64_standalone -f POS-01-c4e8f786.vmss imageinfo

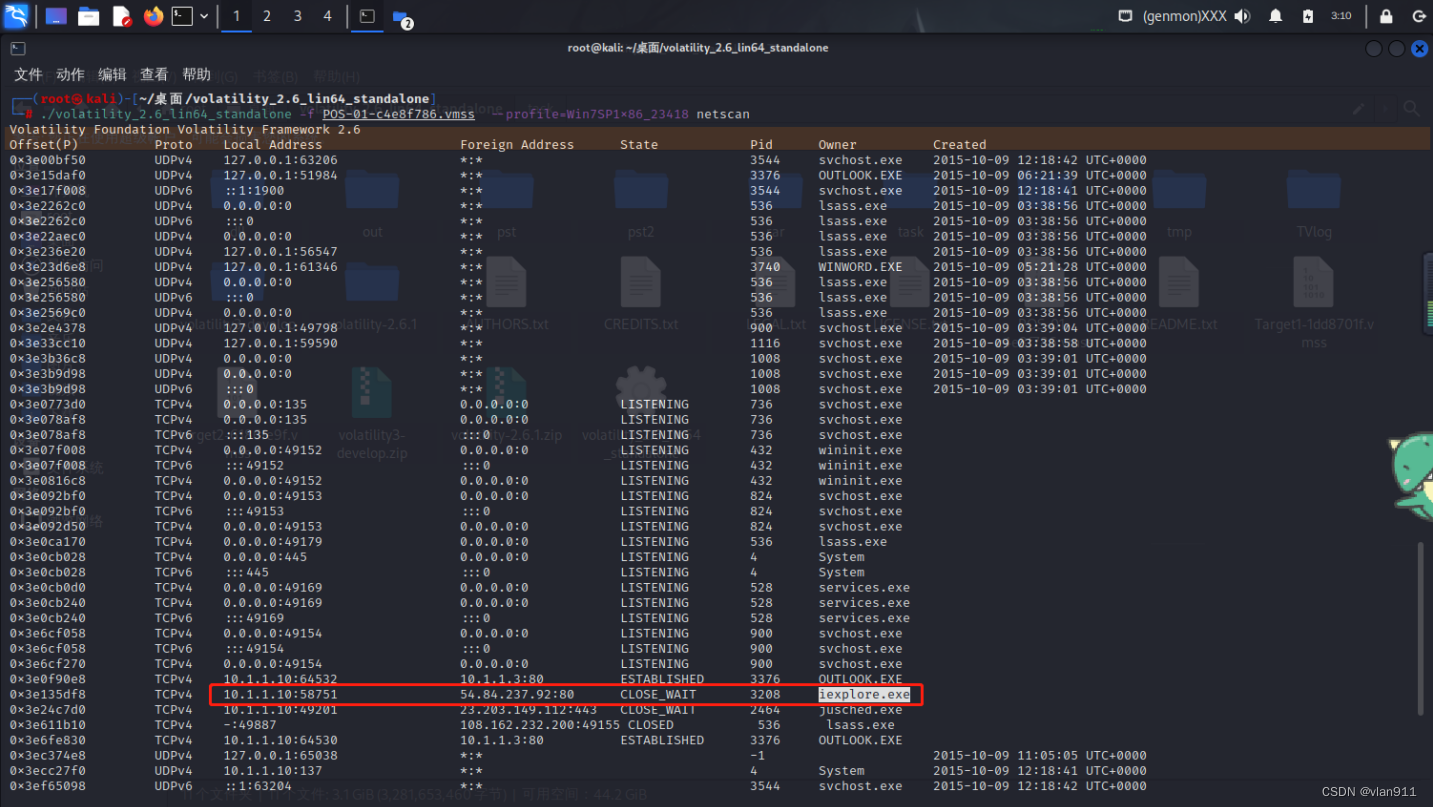

网络扫描

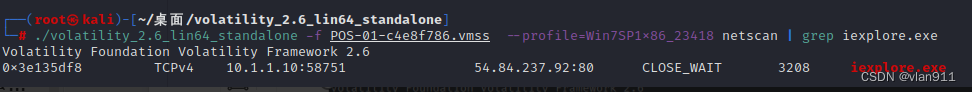

./volatility_2.6_lin64_standalone -f POS-01-c4e8f786.vmss --profile=Win7SP1x86_23418 netscan

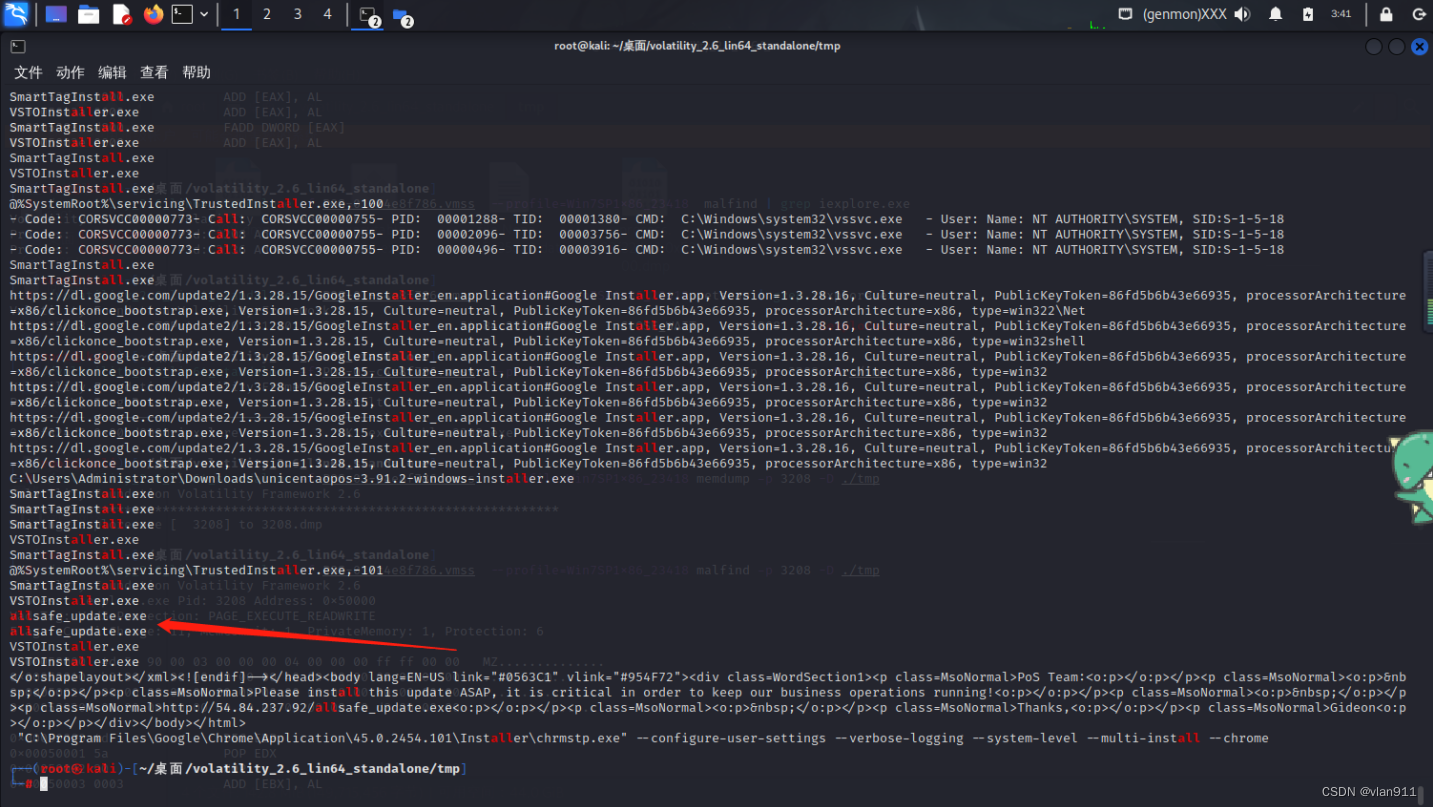

暂时看到iexplore.exe ,该进程贯穿核心,而后我们继续往下看,尝试过滤一下恶意代码扫描结果

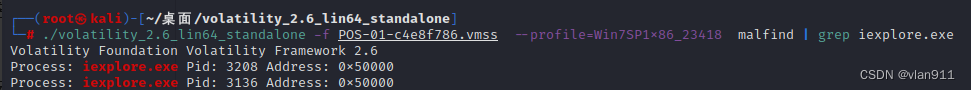

./volatility_2.6_lin64_standalone -f POS-01-c4e8f786.vmss --profile=Win7SP1x86_23418 malfind | grep iexplore.exe

暂时对应了,所以此题答案就是54.84.237.92

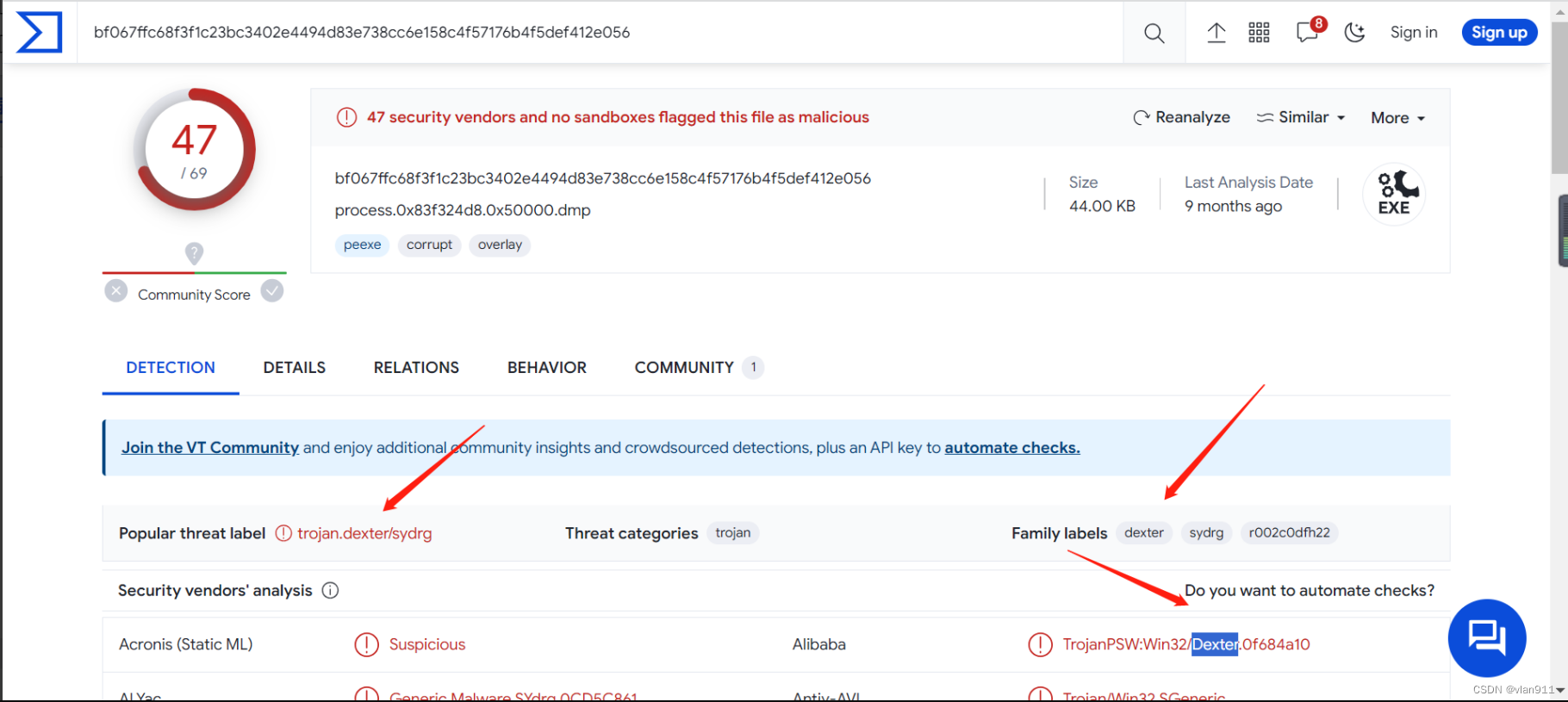

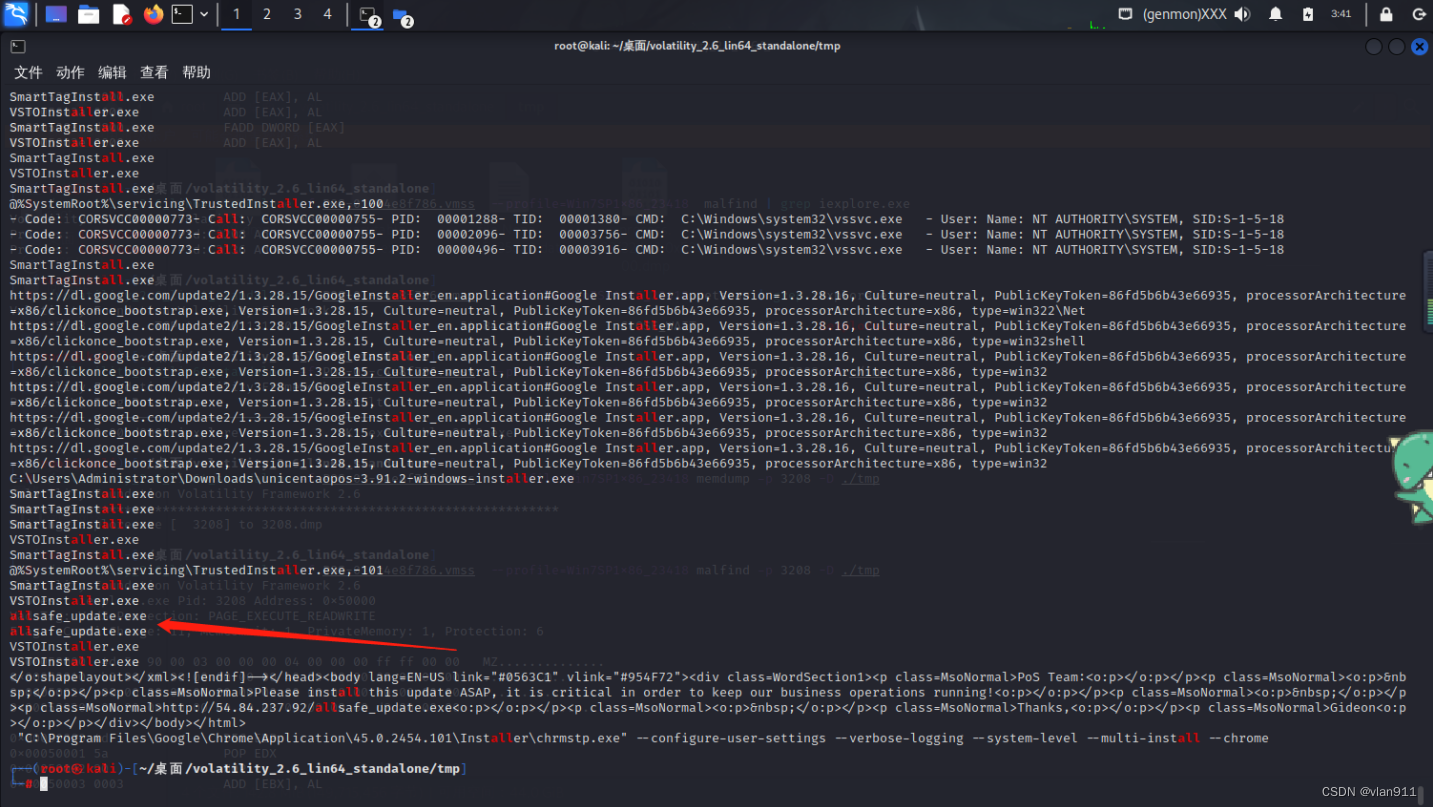

用于感染POS系统的恶意软件的家族是什么?

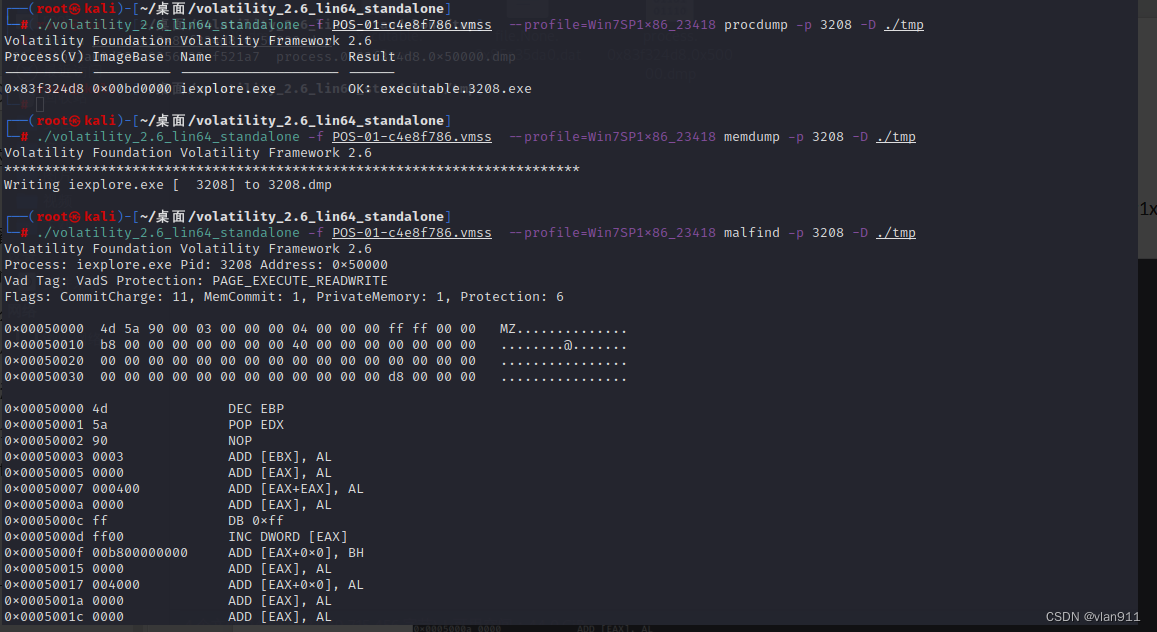

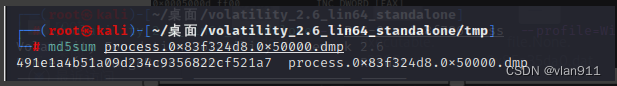

笔者尝试了很多方法都没有找到正确的木马家族,然后就看了一下国外大佬的,才知道原来malfind也可以导出文件

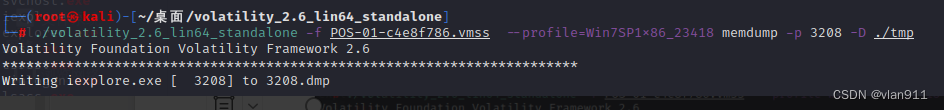

./volatility_2.6_lin64_standalone -f POS-01-c4e8f786.vmss --profile=Win7SP1x86_23418 malfind -p 3208 -D ./tmp

Allsafecybersec的具体应用程序是什么?

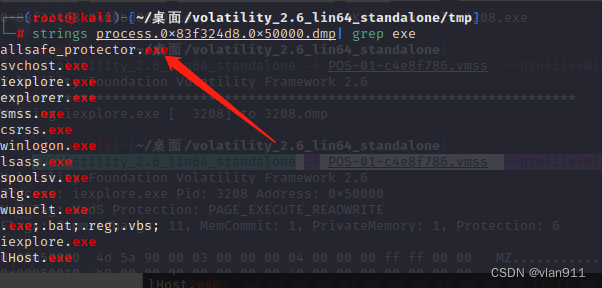

strings process.0x83f324d8.0x50000.dmp| grep exe

恶意软件最初启动的文件名是什么?

./volatility_2.6_lin64_standalone -f POS-01-c4e8f786.vmss --profile=Win7SP1x86_23418 iehistory

或者将3208进程导出来

./volatility_2.6_lin64_standalone -f POS-01-c4e8f786.vmss --profile=Win7SP1x86_23418 memdump -p 3208 -D ./tmp

strings 3208.dmp| grep exe | grep all

到此就告一段落了,下期将会出一个简单的流量溯源,关于tomcat 的网络取证场景,敬请期待吧

相关文章:

windows内存取证-中等难度-下篇

上文我们对第一台Target机器进行内存取证,今天我们继续往下学习,内存镜像请从上篇获取,这里不再进行赘述 Gideon 攻击者访问了“Gideon”,他们向AllSafeCyberSec域控制器窃取文件,他们使用的密码是什么? 攻击者执…...

代码随想录算法训练营第7天|454 四数相加II 383. 赎金信 15.三数之和 18 四数之和

JAVA代码编写 454. 四数相加 II 给你四个整数数组 nums1、nums2、nums3 和 nums4 ,数组长度都是 n ,请你计算有多少个元组 (i, j, k, l) 能满足: 0 < i, j, k, l < nnums1[i] nums2[j] nums3[k] nums4[l] 0 示例 1:…...

负载均衡深度解析:算法、策略与Nginx实践

引言 如今,网站和应用服务面临着巨大的访问流量,如何高效、稳定地处理这些流量成为了一个亟待解决的问题。负载均衡技术因此应运而生,它通过将流量合理分配到多个服务器上,不仅优化了资源的利用率,还大大提升了系统的…...

7. 一文快速学懂常用工具——Makefile

本章讲解知识点 引言MakefileMakefile 入门本专栏适合于软件开发刚入职的学生或人士,有一定的编程基础,帮助大家快速掌握工作中必会的工具和指令。本专栏针对面试题答案进行了优化,尽量做到好记、言简意赅。如专栏内容有错漏,欢迎在评论区指出或私聊我更改,一起学习,共同…...

[ACTF2023]复现

MDH 源题: from hashlib import sha256 from secret import flagr 128 c 96 p 308955606868885551120230861462612873078105583047156930179459717798715109629 Fp GF(p)def gen():a1 random_matrix(Fp, r, c)a2 random_matrix(Fp, r, c)A a1 * a2.Treturn…...

HNU-编译原理-讨论课1

讨论课安排:2次4学时,分别完成四大主题讨论 分组:每个班分为8组,每组4~5人,自选组长1人 要求和说明: 以小组为单位上台报告;每次每组汇报2个小主题,每组按要求在2个小主题中各选1…...

【Linux】关于Nginx的详细使用,部署项目

前言: 今天小编给大家带来的是关于Nginx的详细使用,部署项目,希望可以给正在学习,工作的你带来有效的帮助! 一,Nginx简介 Nginx是一个高性能的开源Web服务器和反向代理服务器。它最初由Igor Sysoev在2004年…...

编写 navigation2 控制器插件

简介 本教程展示了如何创建自己的控制器插件。在本教程中,我们将基于这篇论文实现纯追踪路径跟踪算法。建议您阅读该论文。 注意:本教程基于 Nav2 堆栈中以前存在的简化版本的 Regulated Pure Pursuit 控制器。您可以在此处找到与本教程相匹配的源代…...

计算机网络 第六章应用层

文章目录 1 应用层功能概述2 网络应用模型:客户服务器(CS)3 网络应用模型:PeerToPeer(P2P)4 域名和域名系统5 常见域名解析服务器6 两种域名解析过程7 什么是FTP8 FTP的工作原理9 EMail的组成 1 应用层功能概述 2 网络应用模型:客户服务器(CS…...

)

人工智能领域CCF推荐国际学术刊物最新目录(全)

2021年1月,CCF决定启动新一轮中国计算机学会推荐国际学术会议和期刊目录调整工作并委托CCF学术工作委员会组织实施。 2023年3月8日, 中国计算机学会正式发布了2022版《中国计算机学会推荐国际学术会议和期刊目录》(以下简称《目录》) 。 相较于上一版目录࿰…...

实现基于 Azure DevOps 的数据库 CI/CD 最佳实践

数据库变更一直是整个应用发布过程中效率最低、流程最复杂、风险最高的环节,也是 DevOps 流程中最难以攻克的阵地。那我们是否能在具体的 CI/CD 流程中,像处理代码那样处理数据库变更呢? DORA 调研报告 DORA(DevOps Research &am…...

上海实习小记

8月3日入职10月27日离职,原本还想做满3个月再走,可惜公司提早要迁到成都,就只好 离职了回学校了。在博客随便写写记录一下这几个月的生活吧,想到哪里写到哪里 实习的公司是一个小公司,开发一款类似于咸鱼之王的游戏&am…...

uniapp实现路线规划

UniApp是一个基于Vue.js框架开发的跨平台应用开发框架,可以同时构建iOS、Android、H5等多个平台的应用。它使用了基于前端技术栈的Web开发方式,通过编写一套代码,即可在不同平台上运行和发布应用。 UniApp具有以下特点: 跨平台开…...

飞利浦双串口51单片机485网关

主要功能将PC端的数据接收下来,分发到不同的设备,也是轮询设备数据读取回来,打包回传到PC端,数据包包头包尾识别,数据校验,接收超时处理,将协议结构化处理,协议的改动不需要改动程序…...

生态扩展:Flink Doris Connector

生态扩展:Flink Doris Connector 官网地址: https://doris.apache.org/zh-CN/docs/dev/ecosystem/flink-doris-connector flink的安装: tar -zxvf flink-1.16.0-bin-scala_2.12.tgz mv flink-1.16.0-bin-scala_2.12.tgz /opt/flinkflink环境…...

HarmonyOS(二)—— 初识ArkTS开发语言(上)之TypeScript入门

前言 Mozilla创造了JS,Microsoft创建了TS,而Huawei进一步推出了ArkTS。因此在学习使用ArkTS前,需要掌握基本的TS开发技能。 ArkTS介绍 ArkTS是HarmonyOS优选的主力应用开发语言。它在TypeScript(简称TS)的基础上&am…...

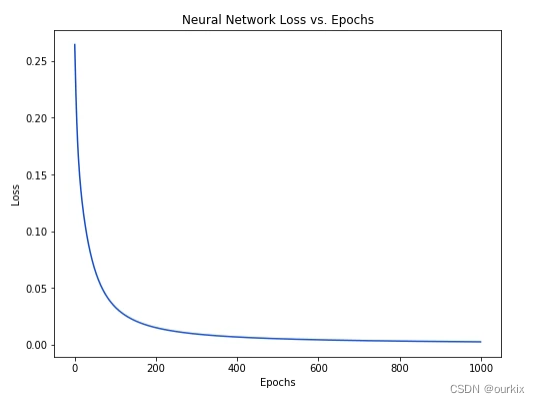

从零开始实现神经网络(一)_NN神经网络

参考文章:神经网络介绍 一、神经元 这一神经网络的基本单元,神经元接受输入,对它们进行一些数学运算,并产生一个输出。 这里有三步。 首先,将每个输入(X1)乘以一个权重: 接下来&…...

C语言 每日一题 Day10

1.使用函数判断完全平方数 本题要求实现一个判断整数是否为完全平方数的简单函数。 函数接口定义: int IsSquare(int n); 其中n是用户传入的参数,在长整型范围内。如果n是完全平方数,则函数IsSquare必须返回1,否则返回0。 代码实…...

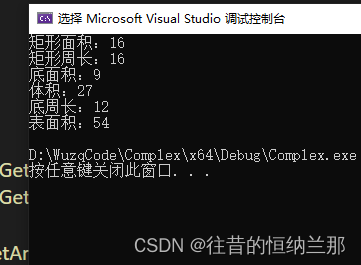

C++继承——矩形和长方体

Rectangle矩形类 /*矩形类*/ class Rectangle { private:double L 0;double W 0; public:Rectangle() default;Rectangle(double a, double b);double GetArea(); /*矩形面积*/double GetGirth(); /*矩形周长*/ }; /*构造函数*/ Rectangle::Rectangle(double a, double b) …...

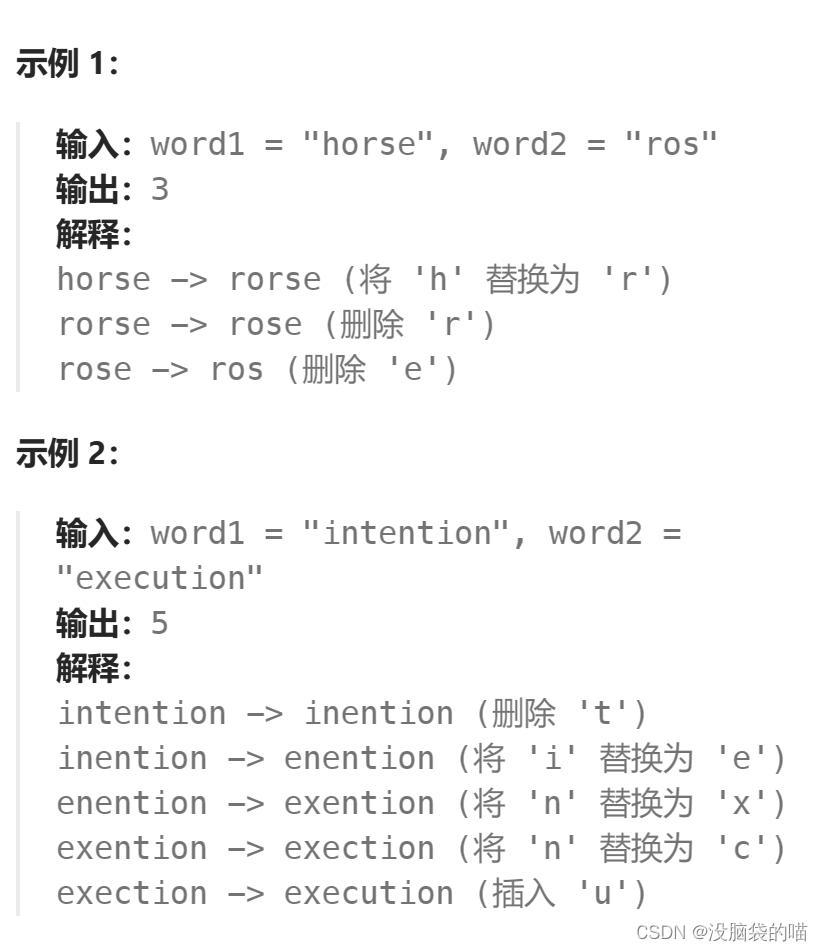

代码随想录打卡第五十八天|● 583. 两个字符串的删除操作 ● 72. 编辑距离

583. 两个字符串的删除操作 题目: 给定两个单词 word1 和 word2 ,返回使得 word1 和 word2 相同所需的最小步数。 每步 可以删除任意一个字符串中的一个字符。 题目链接: 583. 两个字符串的删除操作 解题思路: dp数组的含义&am…...

6款靠谱降AI率平台 改写实力出众

写论文时总担心AI生成痕迹太重影响成绩?别慌,这里整理了6款超实用的论文降AI率工具,堪称应对AI痕迹问题的"得力助手"。它们能有效识别并去除AI生成特征,改写能力出色,帮你轻松降低查重率,顺利通过…...

2026保姆级免费照片去水印教程:不用下载App,微信小程序3步搞定!

你是不是也遇到过这种崩溃瞬间?刷到一张绝美壁纸想存下来当背景,结果水印刚好挡住主角的脸;看到一段搞笑视频想转发给朋友,结果水印横在中间像个挡箭牌;想拿一张素材做作业PPT,结果水印比内容还显眼。更烦的…...

BooruDatasetTagManager:如何用AI智能标注工具将图像数据集处理效率提升10倍

BooruDatasetTagManager:如何用AI智能标注工具将图像数据集处理效率提升10倍 【免费下载链接】BooruDatasetTagManager 项目地址: https://gitcode.com/gh_mirrors/bo/BooruDatasetTagManager 你是否曾经为AI模型训练准备数据集时,面对数千张需要…...

基MSM型日盲紫外光电探测器仿真研究)

基于Silvaco的β-氧化镓(β-Ga₂O₃)基MSM型日盲紫外光电探测器仿真研究

基于Silvaco的β-氧化镓(β-Ga₂O₃)基MSM型日盲紫外光电探测器仿真研究 摘要 日盲紫外光电探测技术在导弹预警、火灾监测、紫外通信等军用和民用领域具有重要的应用价值。β-氧化镓(β-Ga₂O₃)作为一种超宽禁带半导体材料,因其禁带宽度约为4.8-4.9 eV(对应吸收截止边约25…...

)

ChatGPT演讲稿写作避坑指南:17个高频失效场景+对应Prompt修正代码(含GitHub可执行验证库)

更多请点击: https://intelliparadigm.com 第一章:ChatGPT演讲稿写作的核心范式与认知跃迁 传统演讲稿创作依赖线性构思、反复修改与经验沉淀,而ChatGPT的介入并非简单替代人力,而是触发一场从“作者中心”到“提示—反馈—协同演…...

2026年度最新主流AI写作辅助软件综合排行

本次测评结合综合运行性能、学术场景匹配度、用户实际口碑与功能完备程度,对2026年市面上热门AI论文辅助工具开展综合排序,依照综合推荐分值由高至低排列,同时逐一介绍每款工具的核心优势、特色亮点以及适合的使用场景。第一梯队:…...

告别古板前端界面,这个 Github 狂揽 8.1万 Star 的 UI 开源项目,让你 AI 生成的 UI 界面审美直接拉满

大家好,我是Java1234_小锋老师。 先说结论:它到底解决什么问题? 如果你经常用 AI 写前端页面,大概率遇到过这种场景: 你说「帮我做一个 SaaS 落地页」,AI 确实能跑起来,但出来的界面总有点「…...

AI搜索将如何重构信息获取链路:3大底层范式迁移、4类已验证商业落地路径及2025关键拐点预警

更多请点击: https://intelliparadigm.com 第一章:AI搜索将如何重构信息获取链路:3大底层范式迁移、4类已验证商业落地路径及2025关键拐点预警 从关键词匹配到语义意图理解 传统搜索引擎依赖倒排索引与TF-IDF加权,而AI搜索以多模…...

【含Matlab源码 15560期】)

【流体】基于matlab对沼气厂管道系统进行流体动力学设计和成本优化(最小化总年化成本TAC)【含Matlab源码 15560期】

💥💥💥💥💥💥💞💞💞💞💞💞💞💞欢迎来到海神之光博客之家💞💞💞Ὁ…...

机器学习数据安全新视角:高价值样本的脆弱性与差异化防御策略

1. 项目概述与核心问题在机器学习的实际部署中,我们常常面临一个看似矛盾的局面:那些对模型性能提升贡献最大的“高价值”数据,是否也恰恰是系统中最脆弱的环节?这个问题在过去几年里一直萦绕在我的心头。无论是构建一个图像分类器…...