31、应急响应——Windows

文章目录

- 一、账户排查

- 1.1 登录服务器的途径

- 1.2 弱口令

- 1.3 可疑账号

- 二、网络排查

- 三、进程排查

- 四、注册表排查

- 五、内存分析

一、账户排查

1.1 登录服务器的途径

- 3389

- smb 445

- http

- ftp

- 数据库

- 中间件

1.2 弱口令

弱口令途径:3389、smb 445、http、ftp、数据库、中间件

排查方式:

- 查看是否启用组策略,限制弱口令

- 用户访谈,直接询问管理员是最好的方法

- 查看是否有暴力破解日志,并登陆成功

- 最后上述都无效的情况,可以尝试读取明文密码

1.3 可疑账号

(1)隐藏账户

使用net user看不到隐藏账户,使用本地用户管理也看不到隐藏账户。如果账号登录,在任务管理器中会发现相应进程。

创建windows隐藏用户基本流程:

排查windows隐藏用户,我们可以通过查看注册表下HKEY_LOCAL_MACHINE\SAM\SAM\Domains\Account\Users\Names(需要获取权限)

二、网络排查

通常恶意程序会发起网络连接,从网络连接来查找恶意程序是最直接的方法。具体步骤如下:

netstat -ano | find "LISTEN"- 任务管理器——性能——资源监视器

- windows10默认网络连接

网络排查中还有一部分内容是路由表,查看本机是否被利用作为VPN跳板。windows查看路由表命令:route print、netstat -rn

三、进程排查

(1)查看进程(命令行中)

- 法一:

tasklistortaskmgr - 法二:

msinfo32

重点看正在允许任务、加载的模块、服务、启动程序

很多恶意程序会通过服务(可以理解为系统自动启动的程序)来启动进程,要注意进程与服务的关联方式。可以通过任务管理器,服务界面,查看进程PID。再通过命令行查看进程与服务之间的关联(tasklist /svc)。

进程运行参数查询,如svchost作业服务承载进程,具体运行了什么,wmic process where name='svchost.exe' get caption,commandline,processid,parentprocessid

进程加载模块查询tasklist -m,恶意程序通常会写成dll文件,而非exe直接执行。

启动项排查: - 命令

msconfig或msinfo32 - 注册表

- 组策略——启动或登录脚本

计划任务排查:

四、注册表排查

五、内存分析

分析内存首要步骤时获取内存,如果服务器时虚拟机,可以直接读取内存文件,如vmware的内存文件,直接在目录下。

从物理机获取内存

相关文章:

31、应急响应——Windows

文章目录 一、账户排查1.1 登录服务器的途径1.2 弱口令1.3 可疑账号 二、网络排查三、进程排查四、注册表排查五、内存分析 一、账户排查 1.1 登录服务器的途径 3389smb 445httpftp数据库中间件 1.2 弱口令 弱口令途径:3389、smb 445、http、ftp、数据库、中间件…...

QT linux下使用Qt Creator调试附加进程,加快调试

文章目录 一、调试附加进程二、配置流程(1)开放linux内核配置项(2)命令行直接启动程序(3)调试附加到进程 一、调试附加进程 使用附加进程调试要比直接调试速度要快,但是不足之处是,…...

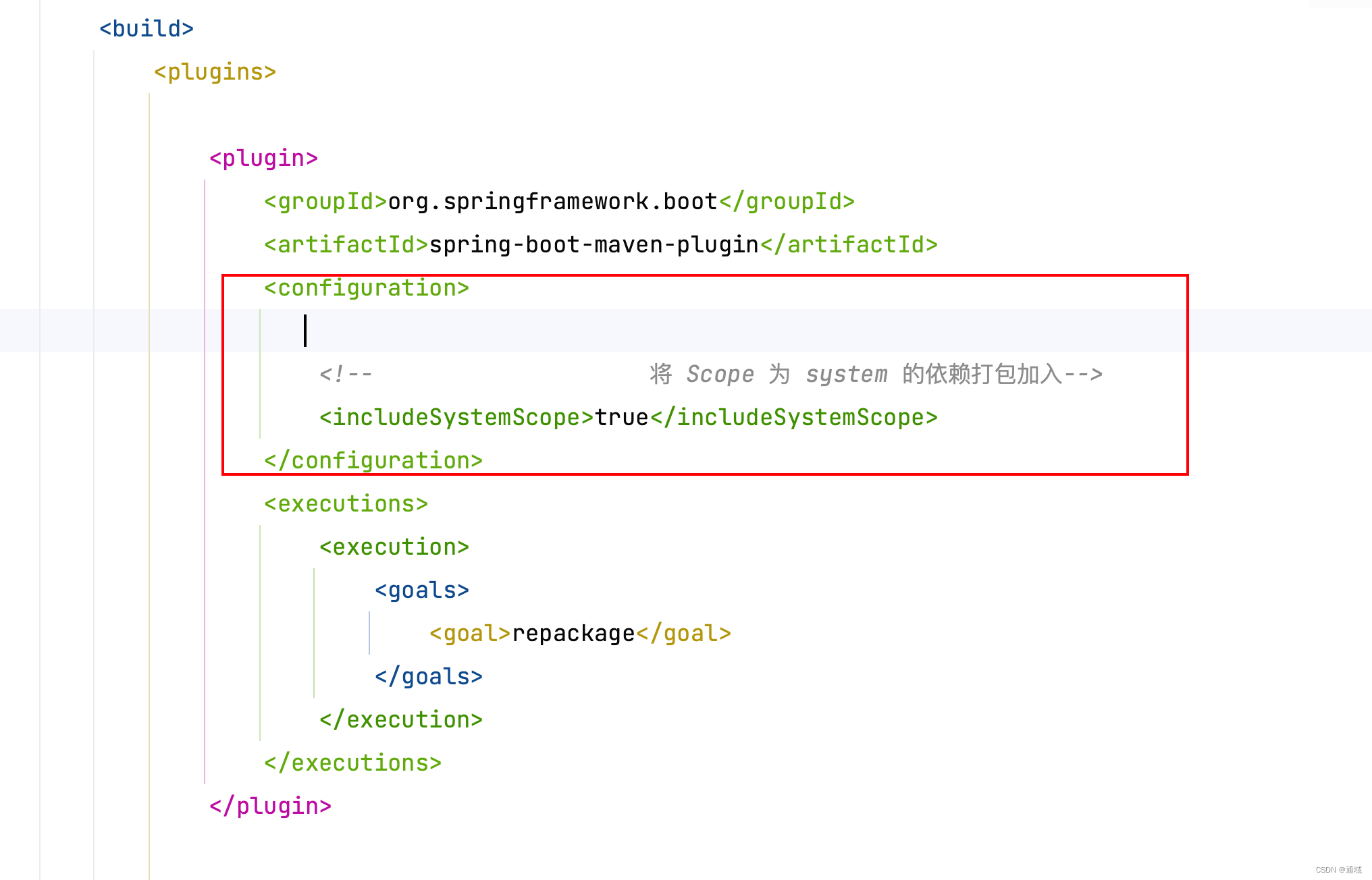

IDEA Maven项目如何引用本地jar包,并打包发布

jar包位于当前路径下的lib目录中 引入所需要的配置 查看当前jar包的相关信息 包的引入,需要使用到当前包的artifactId, groupId, version 需要到包的/META-INF/maven/ 下面的 pom.xml 文件里面找 在Maven构建项目时,生成的依赖包中的/META-INF/maven目录存放了一些…...

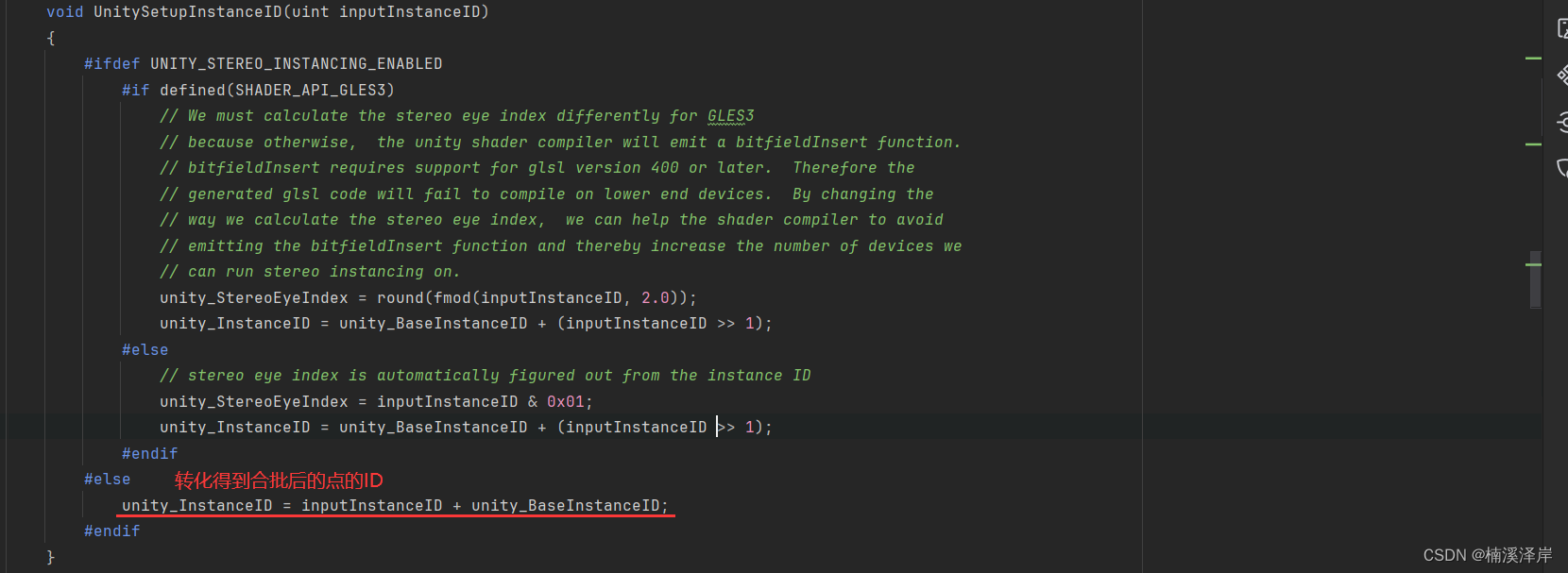

Unity中Batching优化的GPU实例化(3)

文章目录 前言一、UNITY_SETUP_INSTANCE_ID(v);二、在UnityInstancing.cginc文件中,看一下Unity这句话做了什么1、使用了该 .cginc 后,会自动预定义该函数2、需要满足GPU实例化条件,才会执行对应语句3、满足GPU实例化后,主要执行的…...

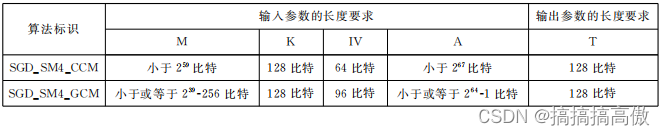

Web应用JSON数据保护(密码算法、密钥、数字签名和数据加密)

1.JSON(JavaScript Object Notation) JSON是一种轻量级的数据交换格式,采用完全独立于编程语言的文本格式来存储和表示数据。JSON通过简单的key-value键值对来描述数据,可以被广泛用于网络通信、数据存储等各种应用场景࿰…...

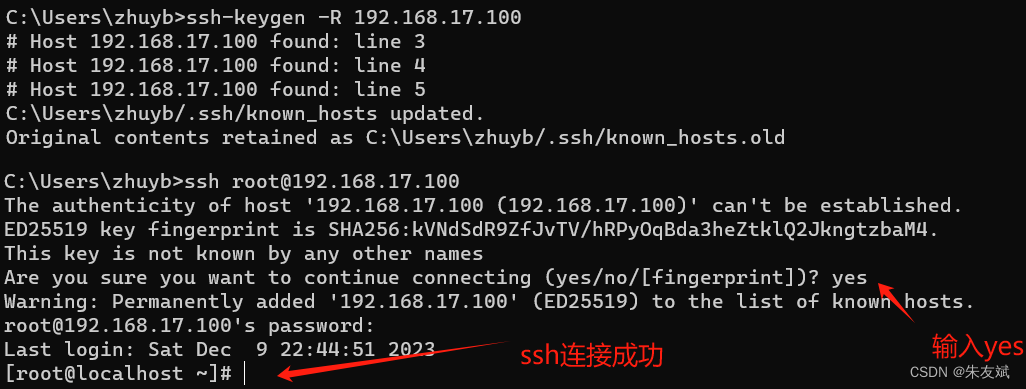

【软件安装】VMware安装Centos7虚拟机并且设置静态IP,实现Windows和Centos7网络互相访问

这篇文章,主要介绍VMware安装Centos7虚拟机并且设置静态IP,实现Windows和Centos7网络互相访问。 目录 一、VMware安装Centos7 1.1、下载Centos7镜像 1.2、安装Centos7系统 二、设置静态IP地址 2.1、查看虚拟机网络IP 2.2、禁用NetworkManager服务 …...

203. 移除链表元素

203. 移除链表元素 https://leetcode.cn/problems/remove-linked-list-elements/description/ 方法一:迭代 迭代遍历链表 注意:这里的head是指向第一个节点的(首元节点),并没有一个虚拟的头节点,所以这…...

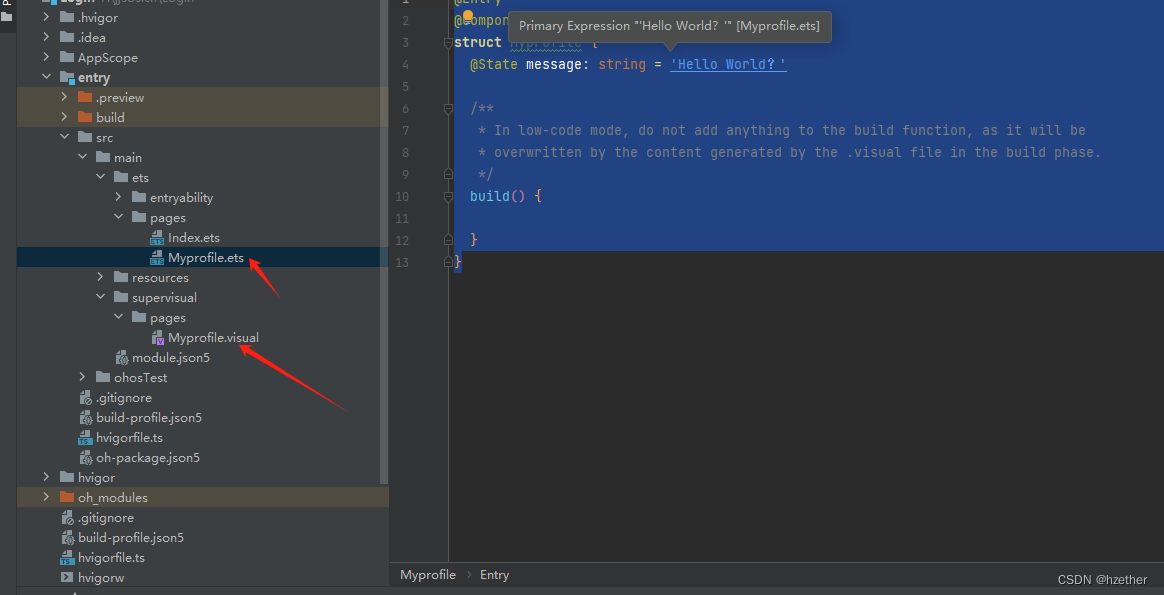

最新鸿蒙HarmonyOS4.0开发登陆的界面1

下载deveco-studio 说明一下,本人只是学习中,现在只是拿着vue及uniapp的经验在一点一点的折腾,不过现在看来,鸿蒙入门并不是很难。也许是自己没有深入下去。 https://developer.harmonyos.com/cn/develop/deveco-studio#download…...

【模型训练】目标跟踪

【模型训练】目标跟踪...

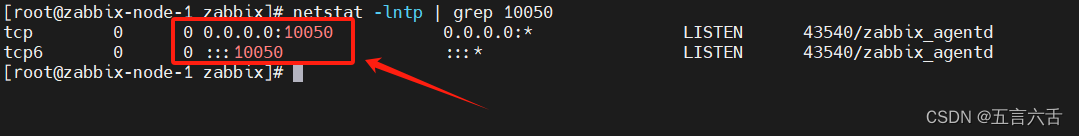

zabbix——实现高效网络监控

在当今的数字化时代,网络和服务器的健康状况对于企业的正常运营至关重要。为了及时发现和解决潜在的问题,许多企业选择使用网络监控工具来追踪服务器的性能和网络参数。其中,Zabbix是一个功能强大且开源的网络监控工具,被广泛应用…...

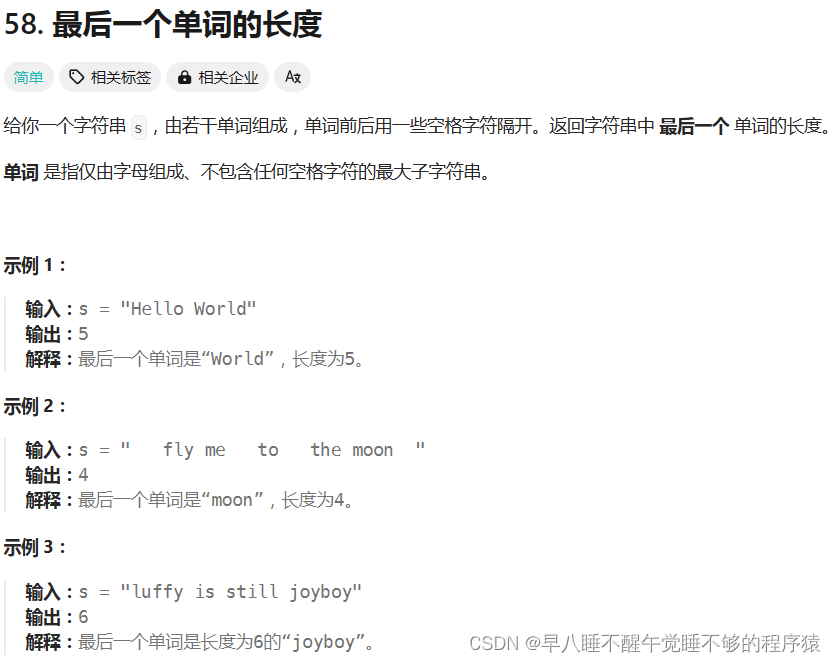

LeetCode力扣每日一题(Java):58、最后一个单词的长度

一、题目 二、解题思路 1、我的思路 先将字符串转换成字符数组 由于我们需要获取最后一个单词的长度,所以我们从后往前遍历字符数组 我们还需判断所遍历的字符是不是字母,即判断每个字符对应的ASCII值即可,用计数器count来储存单词长度 …...

一、python requests爬虫[基础、上传文件、会话维持、代理设置]

一、requests 1. 发送 解释:向服务器发送请求 1.1 请求页面方式 requests.get(www.baidu.com) requests.post(www.baidu.com) 1.2请求参数 1.2.1 get params {"id":16,"name":"jack" } requests.get(www.baidu.com,paramspara…...

ActiveMQ使用指南

介绍 ActiveMQ是Apache开源组织旗下的一个项目,是一个流行的开源消息中间件。它完全支持JMS1.1和J2EE1.4规范的JMS Provider实现,并且是纯Java开发的产品。ActiveMQ支持多种语言编写客户端,包括C,C,C#,Perl,PHP,Ruby,Ajax等,同时…...

)

动态SQL学习及使用场景(简略)

假设我们有一个商品表,包含id、name、price和category四个字段。现在需要实现修改商品价格的功能,我们可以使用动态SQL实现。 首先,我们需要构造一个SQL语句,根据用户提供的参数来动态生成,具体实现如下: …...

POJ2686马车旅行 #POJ3254 玉米田 #POJ1185:炮兵阵地)

【算法每日一练]-动态规划(保姆级教程 篇13)POJ2686马车旅行 #POJ3254 玉米田 #POJ1185:炮兵阵地

目录 今天知识点 dp每个票的使用情况,然后更新此票状态下的最优解,dp到没有票就行了 dp每行的种植状态,从i-1行进行不断转移 dp每行的种植状态,从i-1和i-2行进行不断转移 POJ2686马车旅行 思路: POJ3254 玉米田…...

工业固体废物智能化综合管控平台

工业固体废物智能化综合管控平台,涵盖产废企业、运输企业、固废处置企 业等不同群体应用,根据不同群体设计不同的业务应用子系统功能,以及各个不 同群体的环保物联网平台子系统功能模块,同时具有移动端的应用APP。 建立产废企业端…...

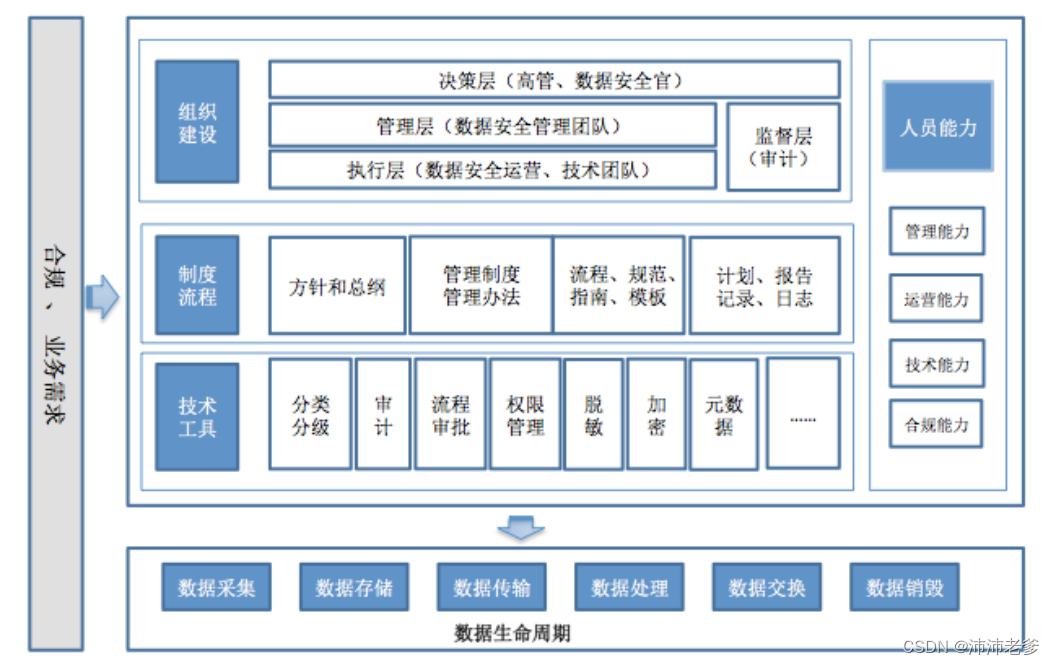

玩转大数据12:大数据安全与隐私保护策略

1. 引言 大数据的快速发展,为各行各业带来了巨大的变革,也带来了新的安全和隐私挑战。大数据系统通常处理大量敏感数据,包括个人身份信息、财务信息、健康信息等。如果这些数据被泄露或滥用,可能会对个人、企业和社会造成严重的损…...

Qt工程文件分离、Qtimer定时器、Qt Creator 常用快捷键

Qt 工程文件分离 不含 UI 的文件分离 以堆栈窗体的代码为例。 firstpagewidget.h #ifndef FIRSTPAGEWIDGET_H #define FIRSTPAGEWIDGET_H#include <QtWidgets> // 记得修改class firstPageWidget : public QWidget {Q_OBJECT public:explicit firstPageWidget(QW…...

验收支撑-软件项目验收计划书

软件项目验收计划的作用主要有以下几点: 确保项目质量:通过项目验收,客户或相关方可以对项目的成果进行全面、系统的评估,以确保项目达到预期的质量标准。发现和解决问题:在项目开发过程中,难免会存在一些问…...

SQL注入绕过技术

预计更新SQL注入概述 1.1 SQL注入攻击概述 1.2 SQL注入漏洞分类 1.3 SQL注入攻击的危害 SQLMap介绍 2.1 SQLMap简介 2.2 SQLMap安装与配置 2.3 SQLMap基本用法 SQLMap进阶使用 3.1 SQLMap高级用法 3.2 SQLMap配置文件详解 3.3 SQLMap插件的使用 SQL注入漏洞检测 4.1 SQL注入…...

GPU-CPU混合向量检索框架的技术突破与应用

1. 项目概述:GPU-CPU混合向量检索框架的技术突破在当今大规模信息检索和推荐系统领域,向量相似度计算已成为核心瓶颈。传统方案通常面临两难选择:要么完全依赖CPU导致响应延迟居高不下,要么全量使用GPU造成资源严重浪费。VECTORLI…...

在游戏与仿真中的另类用法)

从人脸变形到地形编辑:拆解RBF(径向基函数)在游戏与仿真中的另类用法

从人脸变形到地形编辑:拆解RBF(径向基函数)在游戏与仿真中的另类用法 当游戏角色面部需要自然扭曲表情时,当虚拟地形需要实时生成连绵山脉时,图形开发者们往往面临同一个数学挑战:如何用少量控制点驱动复杂…...

办公Agent从0到1落地指南,5个步骤 + 6个避坑

大家好,我是小悟。 一、核心逻辑:Agent不是“对话机器人”,而是“数字执行者” 很多团队误以为采购了某个AI助手(如会议纪要工具、代码生成插件)就是引进了Agent。真正的办公Agent具备“感知-决策-执行”闭环ÿ…...

STM32H7网络延迟问题分析与解决方案

1. 问题现象与背景分析最近在将STM32H7系列设备的DFP(Device Family Pack)从v2.2.0升级到v2.3.0版本后,不少开发者反馈网络数据传输出现了明显的延迟问题。通过简单的ping测试可以直观观察到,使用v2.3.0版本的往返时间(RTT)相比v2…...

)

洛谷P7071 ‘优秀的拆分’背后:如何用对拍程序验证你的C++代码正确性(附Win10批处理脚本)

洛谷P7071 优秀的拆分背后:如何用对拍程序验证你的C代码正确性(附Win10批处理脚本) 在编程竞赛中,写出能通过样例的代码只是第一步。真正考验选手的是代码在各种边界条件下的稳定性。很多选手都有这样的经历:提交代码后…...

彻底告别Row-By-Row:标量子查询外连接改写与向量化引擎深潜

在实际的复杂业务系统开发与运维中,SQL查询的结构往往会随着业务复杂度的提升而变得臃肿不堪。为了保证代码的可读性和逻辑的直观性,开发者非常喜欢使用 CTE(公共表表达式)、多层子查询、窗口函数,以及标量子查询&…...

卡梅德生物技术快报|单 B 细胞抗体制备:流程优化、表达系统适配与性能数据

正文单克隆抗体制备是生物医学与兽医领域的核心技术。单 B 细胞抗体制备作为新一代技术,在筛选效率、基因天然性、制备周期上优势显著。本文从研发视角,按提出问题 — 分析问题 — 解决问题 — 效果数据,系统阐述单 B 细胞抗体制备的技术细节…...

如何成为年薪百万的AI算法工程师?字节跳动AI Lab的内部指南

一、破局:软件测试从业者的AI算法工程师转型契机 在AI技术浪潮的席卷下,软件测试行业正经历着深刻变革,同时也为从业者打开了通往AI算法工程师领域的大门。2026年数据显示,AI在测试行业的渗透率已超40%,新发AI测试岗位…...

基于加速度计的体感音乐控制器:用MakeCode与Circuit Playground Express实现交互式乐器

1. 项目概述:当硬件编程遇见音乐创作 如果你对嵌入式开发、物理计算或者音乐技术感兴趣,但又觉得从零开始门槛太高,那么这个项目可能就是为你量身定做的。今天我们来聊聊如何用一块巴掌大的开发板——Adafruit的Circuit Playground Express&a…...

别再手动写上传了!用Layui Upload组件+PHP后端,10分钟搞定带进度条的文件上传功能

10分钟极速集成:Layui UploadPHP打造高体验文件上传模块 每次看到项目里又需要实现文件上传功能时,你是不是已经开始头疼那些重复的代码和调试过程?从进度条显示到文件类型校验,再到后端安全处理,每个环节都可能藏着意…...