理解BeEF的架构

BeEF的组件和工作原理

BeEF(The Browser Exploitation Framework)是一款用于浏览器渗透测试和漏洞利用的强大工具。它由多个组件组成,这些组件协同工作以实现对受害者浏览器的控制和攻击。本文将深入探讨BeEF的各个组件和其工作原理,并结合具体的例子来说明其功能和用法。

- BeEF的组件:

BeEF由以下关键组件组成,每个组件在整个攻击过程中都扮演着重要的角色:

-

Hook(钩子):钩子是BeEF的核心组件之一。它是一段JavaScript代码,嵌入在攻击者的网页或恶意网站中,并通过浏览器加载执行。钩子的主要功能是与BeEF服务器建立通信,并将受害者的浏览器连接到BeEF控制台。一旦钩子被加载,BeEF就能够追踪受害者的浏览器,并对其进行各种操作。

-

Command and Control(C&C)服务器:C&C服务器是BeEF的主要服务器组件,负责管理和控制与受害者浏览器的会话。它接收来自受害者浏览器的信息,并将其传递给BeEF控制台。C&C服务器还负责发送指令和命令给受害者浏览器,以执行各种攻击和渗透测试操作。

-

BeEF控制台:控制台是BeEF的用户界面,用于管理和监控受害者浏览器的会话。通过控制台,用户可以查看受害者浏览器的详细信息、执行各种攻击和利用操作,并监控攻击的结果。控制台提供了一个功能强大而直观的界面,使用户能够轻松地操作和控制BeEF的各个方面。

-

模块和插件:BeEF具有丰富的模块和插件系统,用于增强其功能和扩展性。模块和插件可以执行各种攻击和渗透测试任务,如XSS攻击、CSRF攻击、键盘记录等。这些模块和插件可以根据需要进行加载和启用,以满足特定的测试需求。

- BeEF的工作原理:

了解BeEF的工作原理对于使用和配置它非常重要。下面是BeEF的基本工作原理的详细说明:

-

钩子部署:攻击者需要将BeEF的钩子嵌入到恶意网页或攻击载荷中,并诱使受害者访问该网页。当受害者加载该网页时,钩子会与BeEF的C&C服务器建立连接。

-

会话建立:一旦受害者的浏览器与BeEF服务器建立通信,C&C服务器将分配一个唯一的会话ID给该浏览器。这样,BeEF就能够识别和跟踪该浏览器的行为。

-

浏览器监控:BeEF开始监控受害者浏览器的活动,包括浏览器的特性、插件、Cookie、历史记录等。这些信息被记录下来,并在控制台中展示给用户。

-

攻击和利用:通过BeEF控制台,用户可以选择和执行各种攻击和利用操作。用户可以使用BeEF的模块和插件来执行特定的攻击,如XSS攻击、CSRF攻击、键盘记录等。例如,用户可以选择一个XSS攻击模块,并指定要注入的恶意脚本。一旦受害者在其浏览器中执行该脚本,攻击者就可以窃取受害者的登录凭据或执行其他恶意操作。

-

结果监控:BeEF会实时监控攻击的结果,并将其显示在控制台中。攻击者可以查看受害者的响应、获取敏感信息或执行其他操作的成功程度。

-

持久性:BeEF的钩子是持久性的,一旦被加载到受害者的浏览器中,它将一直存在,直到浏览器被关闭或用户手动删除。

-

其他功能:除了攻击和利用功能之外,BeEF还提供了其他功能,如自定义报告生成、远程控制、渗透测试工具集成等。

综上所述,BeEF通过嵌入钩子到恶意网页中,与受害者浏览器建立连接,并通过C&C服务器来进行控制和监控。通过控制台,攻击者可以选择和执行各种攻击和利用操作,并实时监控攻击的结果。

需要注意的是,BeEF是一款强大的渗透测试工具,但只能在合法授权和合规的情况下使用。非法使用和滥用BeEF可能涉及非法入侵、隐私侵犯和其他违法行为。因此,在使用BeEF或任何其他渗透测试工具时,务必遵守适用法律和伦理规范,并获得相关授权和许可。

BeEF的网络通信机制

BeEF(The Browser Exploitation Framework)是一款用于浏览器渗透测试和漏洞利用的工具,其网络通信机制是实现攻击者与受害者浏览器之间的交互和控制的关键。本文将深入探讨BeEF的网络通信机制,并结合具体的例子来说明其工作原理和过程。

- 基于HTTP协议的通信:

BeEF的网络通信是基于HTTP(Hypertext Transfer Protocol)协议实现的。攻击者通过BeEF控制台发送HTTP请求给受害者的浏览器,而浏览器则通过HTTP响应将结果返回给BeEF控制台。以下是BeEF的网络通信过程:

-

会话建立:当受害者访问包含BeEF钩子的恶意网页时,浏览器将加载并执行该钩子。钩子将与BeEF的Command and Control(C&C)服务器建立HTTP连接,并分配一个唯一的会话ID给该浏览器。这个会话ID用于标识和跟踪该浏览器的会话。

-

命令传递:BeEF控制台通过HTTP请求向C&C服务器发送命令和指令。C&C服务器接收到这些请求后,会将命令传递给与之关联的受害者浏览器。这些命令可以是执行特定攻击、获取浏览器信息或执行其他操作的指令。

-

结果返回:受害者浏览器执行接收到的命令,并将执行结果通过HTTP响应返回给C&C服务器。C&C服务器将这些结果传递给BeEF控制台,攻击者可以在控制台中查看和分析这些结果。例如,如果攻击是一个XSS攻击,浏览器可能会将被注入的恶意脚本的执行结果返回给C&C服务器。

-

持久性:一旦会话建立,BeEF的钩子将持续存在于受害者的浏览器中,直到浏览器关闭或用户手动删除。这使得攻击者能够在整个渗透测试过程中与受害者浏览器进行交互和控制。

- WebSocket通信的引入:

除了基于HTTP的通信机制,BeEF还引入了WebSocket协议来改进通信效率和实时性。WebSocket是一种在单个TCP连接上实现全双工通信的协议,相对于HTTP请求-响应模式,它可以提供更快的通信速度和实时性。

在BeEF中,WebSocket用于实现BeEF控制台与受害者浏览器之间的实时通信。当受害者的浏览器与BeEF服务器建立HTTP连接时,服务器会将WebSocket服务端点(WebSocket endpoint)的URL发送给浏览器。浏览器会通过WebSocket协议与该服务端点建立持久的双向通信通道。

通过WebSocket通道,BeEF控制台可以直接向受害者浏览器发送命令和指令,而不需要通过HTTP请求。这样可以加快命令传递的速度,实现更快的攻击响应和实时交互。

下面是WebSocket通信在BeEF中的应用示例:

- 攻击者使用BeEF控制台选择一个XSS攻击模块,并指定要注入的恶意脚本。

- BeEF控制台通过WebSocket通道将该命令直接发送给受害者浏览器。

- 受害者浏览器接收到命令后,执行被注入的恶意脚本,并将执行结果通过WebSocket通道返回给BeEF控制台。

- BeEF控制台实时接收到结果,可以查看注入的脚本是否成功执行,以及可能的漏洞利用机会。

通过引入WebSocket通信,BeEF实现了受害者浏览器与控制台之间的实时交互,提供了更快速和高效的攻击响应能力。

总结:

BeEF的网络通信机制是基于HTTP协议和WebSocket协议的。基于HTTP的通信实现了命令传递和结果返回的基本功能,而基于WebSocket的通信提供了实时性和高效性的优势。攻击者通过BeEF控制台向受害者浏览器发送命令,并通过HTTP或WebSocket接收执行结果。这种网络通信机制使得BeEF能够实现对受害者浏览器的实时监控、交互和控制,从而进行更高级的渗透测试和漏洞利用。

请注意,BeEF是一款强大的工具,但只能在合法和授权的情况下使用,用于测试和加强网络安全。未经授权或滥用BeEF可能涉及非法活动,并对他人的隐私和安全造成严重威胁。

BeEF的模块和插件系统

BeEF(The Browser Exploitation Framework)是一款用于浏览器渗透测试和漏洞利用的工具,它具有一个强大的模块和插件系统,可以扩展其功能和增加攻击的灵活性。本文将深入探讨BeEF的模块和插件系统,以及如何使用它们来进行更高级的攻击和渗透测试。

-

模块系统的概述:

BeEF的模块系统是其核心组成部分之一,它允许用户通过加载和配置不同的模块来执行各种攻击和测试任务。模块是预先编写好的代码块,实现了特定的功能,如漏洞利用、信息收集、攻击载荷生成等。BeEF的模块系统提供了一种灵活的方式,让用户根据需要选择和组合不同的模块,以满足特定的渗透测试需求。 -

内置模块的例子:

BeEF自带了一些内置模块,以下是其中一些常用的例子:

-

Browser Reconnaissance(浏览器侦查):该模块用于收集受害者浏览器的详细信息,如浏览器类型、版本、插件、操作系统等。攻击者可以使用这些信息来了解目标环境的漏洞和弱点。

-

Social Engineering(社会工程学):该模块提供了各种社会工程学攻击的载荷和技术,如钓鱼攻击、点击劫持等。攻击者可以使用这些模块来欺骗受害者,使其执行恶意操作。

-

Exploitation(漏洞利用):这些模块用于利用浏览器和相关软件中的已知漏洞。例如,BeEF提供了针对常见浏览器漏洞(如XSS、CSRF等)的模块,攻击者可以直接使用它们进行渗透测试。

-

Payloads(攻击载荷):这些模块用于生成恶意脚本或代码,以在受害者的浏览器中执行特定的操作。例如,BeEF提供了用于生成恶意JavaScript代码的模块,攻击者可以将其注入到受害者的网页中,从而实现远程控制和攻击。

这些内置模块提供了广泛的功能和攻击技术,使用户能够快速开始渗透测试和漏洞利用活动。然而,BeEF的真正强大之处在于其可扩展性和自定义性。

-

插件系统的概述:

除了内置模块,BeEF还具有一个灵活的插件系统,允许用户编写自己的模块或扩展现有模块的功能。插件系统提供了一种定制和扩展BeEF功能的方式,使用户能够根据特定需求添加新的攻击载荷、漏洞利用技术或信息收集方法。 -

自定义插件的例子:

用户可以使用BeEF的插件系统创建自定义插件,以下是一个例子来说明如何编写一个自定义插件:

假设我们要编写一个名为"CustomLogger"的插件,用于记录受害者浏览器的访问日志。该插件将捕获受害者浏览器的访问请求,并将请求的URL和时间戳记录到日志文件中。

以下是插件的示例代码:

// CustomLogger.jsvar CustomLogger = {initialize: function() {// 初始化代码,例如创建日志文件},update: function(data) {// 捕获浏览器请求的数据var url = data.url;var timestamp = new Date().toISOString();// 将请求的URL和时间戳记录到日志文件中// 例如,将数据写入日志文件或发送到远程服务器this.logToFile(url, timestamp);},logToFile: function(url, timestamp) {// 将数据写入日志文件的逻辑// 例如,使用Node.js的fs模块将数据写入文件}

};beef.regCmp('CustomLogger', CustomLogger); // 注册插件

以上代码定义了一个名为CustomLogger的插件,它具有initialize和update两个函数。initialize函数在插件加载时执行初始化操作,例如创建日志文件。update函数是BeEF框架提供的回调函数,用于在受害者浏览器请求发生时触发。在update函数中,我们捕获浏览器请求的URL和时间戳,并将其记录到日志文件中。

通过使用自定义插件,可以根据具体需求编写各种功能丰富的模块,实现更复杂和专业化的渗透测试和攻击技术。

总结:

BeEF的模块和插件系统为用户提供了强大的功能扩展和定制化选项。通过使用内置模块和编写自定义插件,用户可以执行各种攻击和渗透测试任务,包括浏览器漏洞利用、信息收集、社会工程学攻击等。这个模块和插件系统使得BeEF成为一款强大而灵活的工具,适用于各种安全测试场景。

相关文章:

理解BeEF的架构

BeEF的组件和工作原理BeEF(The Browser Exploitation Framework)是一款用于浏览器渗透测试和漏洞利用的强大工具。它由多个组件组成,这些组件协同工作以实现对受害者浏览器的控制和攻击。本文将深入探讨BeEF的各个组件和其工作原理࿰…...

esp32-s3训练自己的数据进行目标检测、图像分类

esp32-s3训练自己的数据进行目标检测、图像分类 一、下载项目二、环境三、训练和导出模型四、部署模型五、存在的问题 esp-idf的安装参考我前面的文章: esp32cam和esp32-s3烧录human_face_detect实现人脸识别 一、下载项目 训练、转换模型:ModelAssist…...

华为设备VRP基础

交换机可以隔离冲突域,路由器可以隔离广播域,这两种设备在企业网络中应用越来越广泛。随着越来越多的终端接入到网络中,网络设备的负担也越来越重,这时网络设备可以通过华为专有的VRP系统来提升运行效率。通用路由平台VRP…...

论文笔记 | ICLR 2023 WikiWhy:回答和解释因果问题

文章目录 一、前言二、主要内容三、总结🍉 CSDN 叶庭云:https://yetingyun.blog.csdn.net/ 一、前言 ICLR 2023 | Accept: notable-top-5%:《WikiWhy: Answering and Explaining Cause-and-Effect Questions》 一段话总结:WikiWhy 是一个新的 QA 数据集,围绕一个新的任务…...

LC24. 两两交换链表中的节点

代码随想录 class Solution {// 举例子:假设两个节点 1 -> 2// 那么 head 1; next 2; next.next null// 那么swapPairs(next.next),传入的是null,再下一次递归中直接返回null// 因此 newNode null// 所以 next.next head; > 2.next 1; 2 -> 1// head.next…...

使用redis-rds-tools 工具分析redis rds文件

redis-rdb-tools安装部署及使用 发布时间:2020-07-28 12:33:12 阅读:29442 作者:苏黎世1995 栏目:关系型数据库 活动:开发者测试专用服务器限时活动,0元免费领,库存有限,领完即止&…...

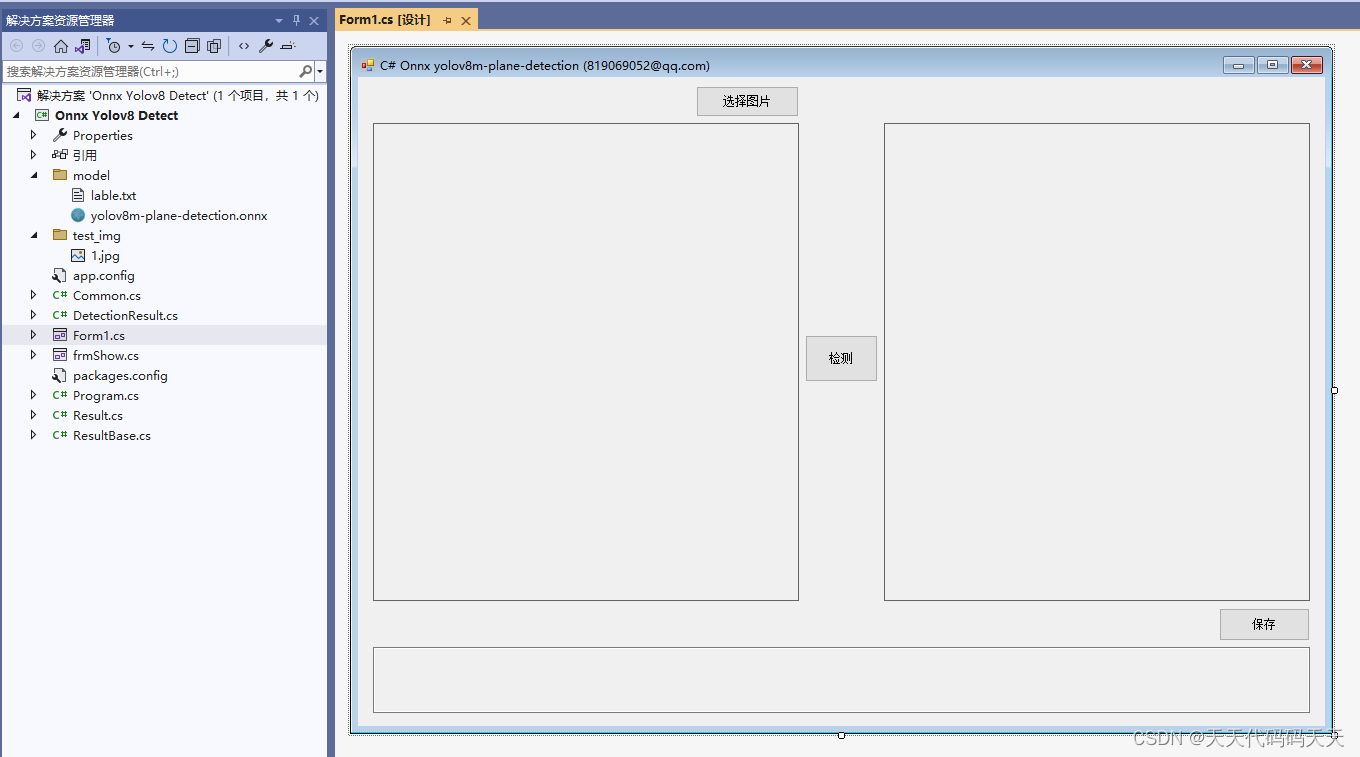

C# Onnx yolov8 plane detection

C# Onnx yolov8 plane detection 效果 模型信息 Model Properties ------------------------- date:2023-12-22T10:57:49.823820 author:Ultralytics task:detect license:AGPL-3.0 https://ultralytics.com/license version&am…...

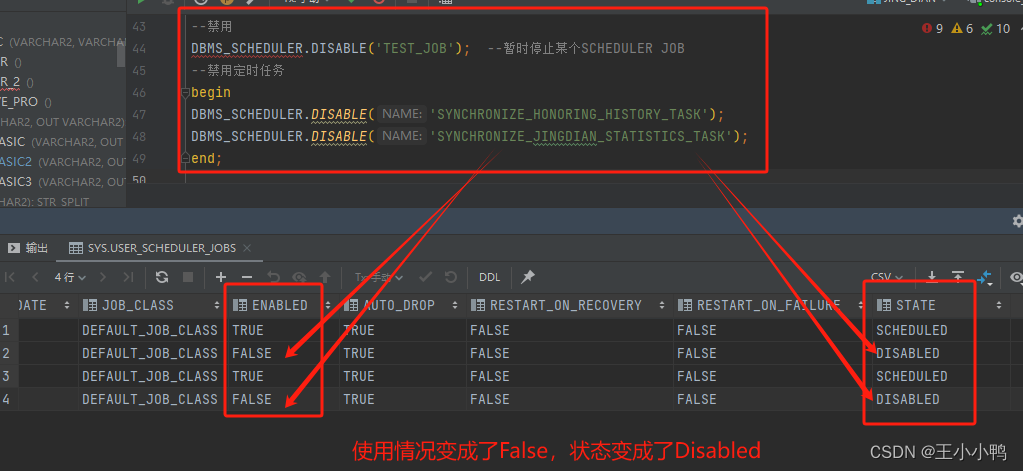

Oracle定时任务的创建与禁用/删除

在开始操作之前,先从三W开始,即我常说的what 是什么;why 为什么使用;how 如何使用。 一、Oracle定时器是什么 Oracle定时器是一种用于在特定时间执行任务或存储过程的工具,可以根据需求设置不同的时间段和频率来执行…...

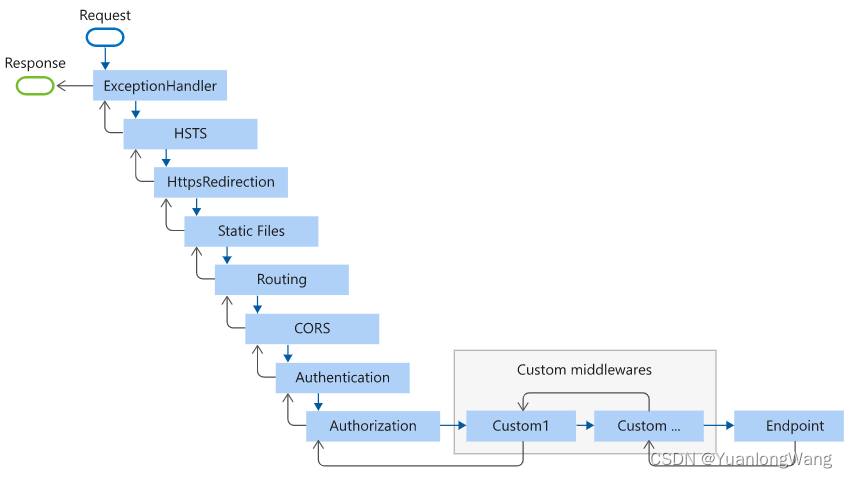

Asp.Net Core 项目中常见中间件调用顺序

常用的 AspNetCore 项目中间件有这些,调用顺序如下图所示: 最后的 Endpoint 就是最终生成响应的中间件。 Configure调用如下: public void Configure(IApplicationBuilder app, IWebHostEnvironment env){if (env.IsDevelopment()){app.UseD…...

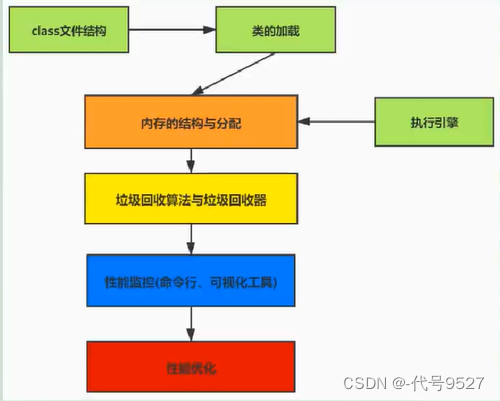

【JVM】一、认识JVM

文章目录 1、虚拟机2、Java虚拟机3、JVM的整体结构4、Java代码的执行流程5、JVM的分类6、JVM的生命周期 1、虚拟机 虚拟机,Virtual Machine,一台虚拟的计算机,用来执行虚拟计算机指令。分为: 系统虚拟机:如VMware&am…...

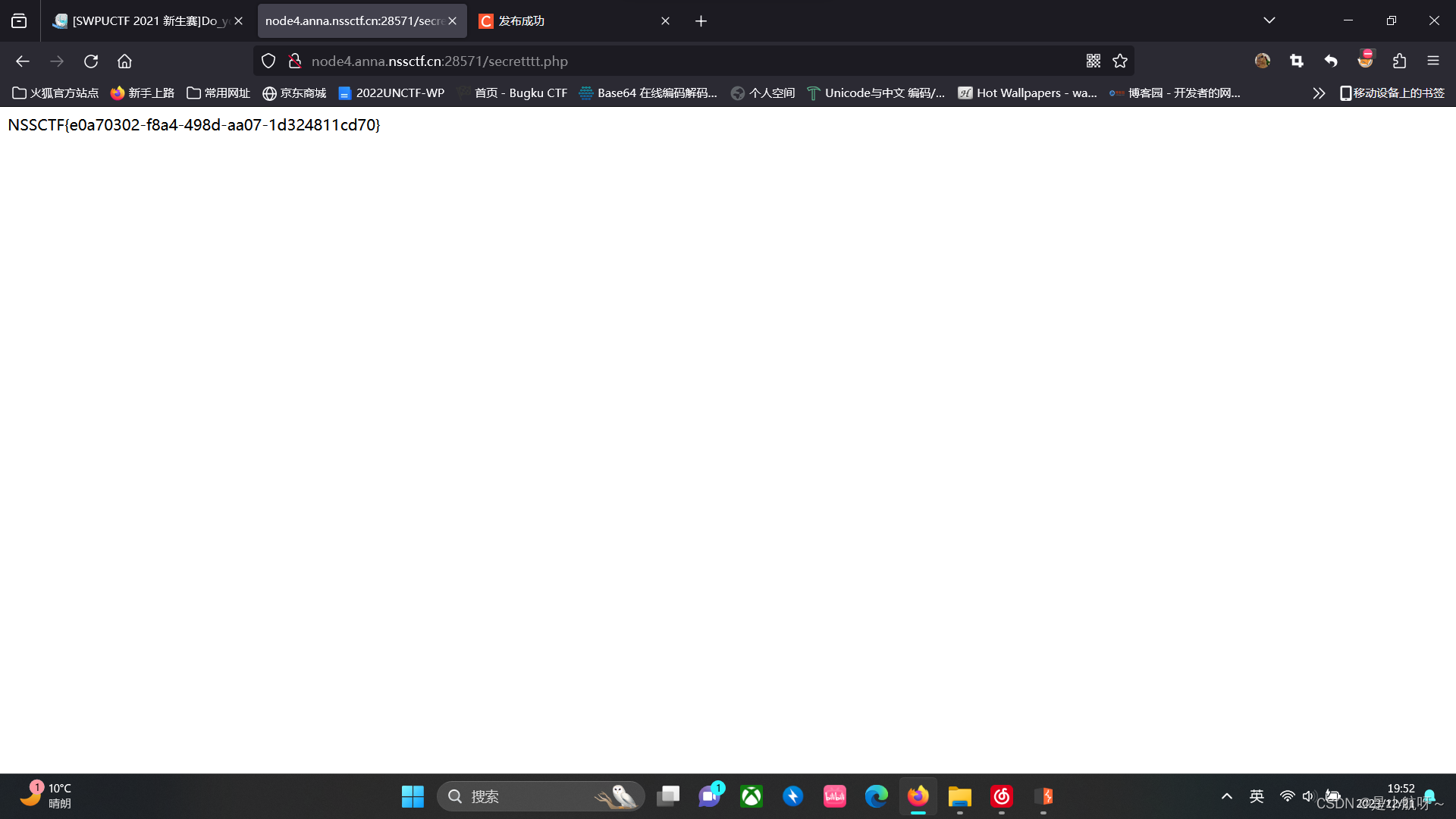

[SWPUCTF 2021 新生赛]Do_you_know_http已

打开环境 它说用WLLM浏览器打开,使用BP抓包,发送到重发器 修改User-Agent 下一步,访问a.php 这儿他说添加一个本地地址,它给了一个183.224.40.160,我用了发现没用,然后重新添加一个地址:X-Forwa…...

hadoop01_完全分布式搭建

hadoop完全分布式搭建 1 完全分布式介绍 Hadoop运行模式包括:本地模式(计算的数据存在Linux本地,在一台服务器上 自己测试)、伪分布式模式(和集群接轨 HDFS yarn,在一台服务器上执行)、完全分…...

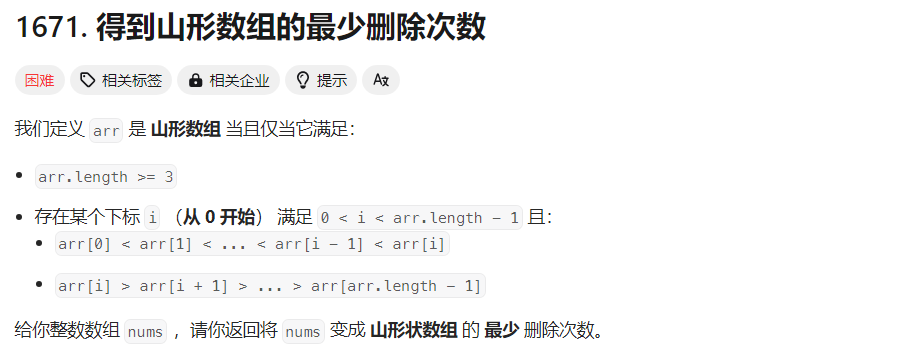

【每日一题】得到山形数组的最少删除次数

文章目录 Tag题目来源解题思路方法一:最长递增子序列 写在最后 Tag 【最长递增子序列】【数组】【2023-12-22】 题目来源 1671. 得到山形数组的最少删除次数 解题思路 方法一:最长递增子序列 前后缀分解 根据前后缀思想,以 nums[i] 为山…...

2023年,为什么汽车依然有很多小毛病?

汽车出现小毛病是一个复杂的问题,其原因涉及到汽车本身的设计、制造质量、维护保养以及使用环境等多个方面。只有汽车制造商、车主和社会各界共同努力,才能够减少汽车的小毛病,提高汽车的可靠性和安全性。 比如,汽车的维护和保养…...

yocto系列讲解[实战篇]93 - 添加Qtwebengine和Browser实例

By: fulinux E-mail: fulinux@sina.com Blog: https://blog.csdn.net/fulinus 喜欢的盆友欢迎点赞和订阅! 你的喜欢就是我写作的动力! 目录 概述集成meta-qt5移植过程中的问题问题1:virtual/libgl set to mesa, not mesa-gl问题2:dmabuf-server-buffer tries to use undecl…...

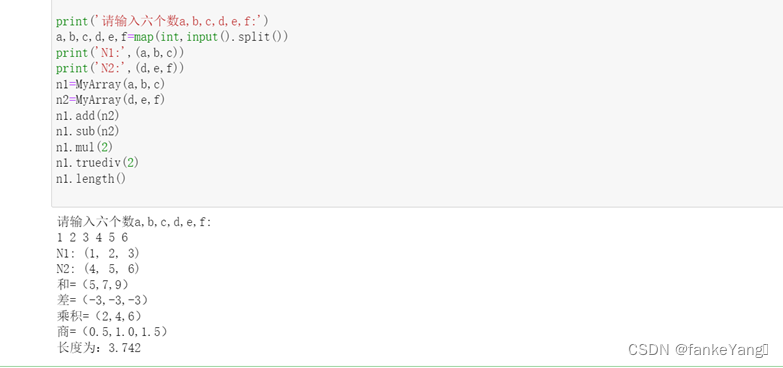

Python实验报告十一、自定义类模拟三维向量及其运算

一、实验目的: 1、了解如何定义一个类。 2、了解如何定义类的私有数据成员和成员方法。 3、了解如何使用自定义类实例化对象。 二、实验内容: 定义一个三维向量类,并定义相应的特殊方法实现两个该类对象之间的加、减运算(要…...

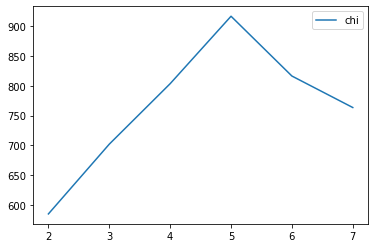

机器学习 | 聚类Clustering 算法

物以类聚人以群分。 什么是聚类呢? 1、核心思想和原理 聚类的目的 同簇高相似度 不同簇高相异度 同类尽量相聚 不同类尽量分离 聚类和分类的区别 分类 classification 监督学习 训练获得分类器 预测未知数据 聚类 clustering 无监督学习,不关心类别标签 …...

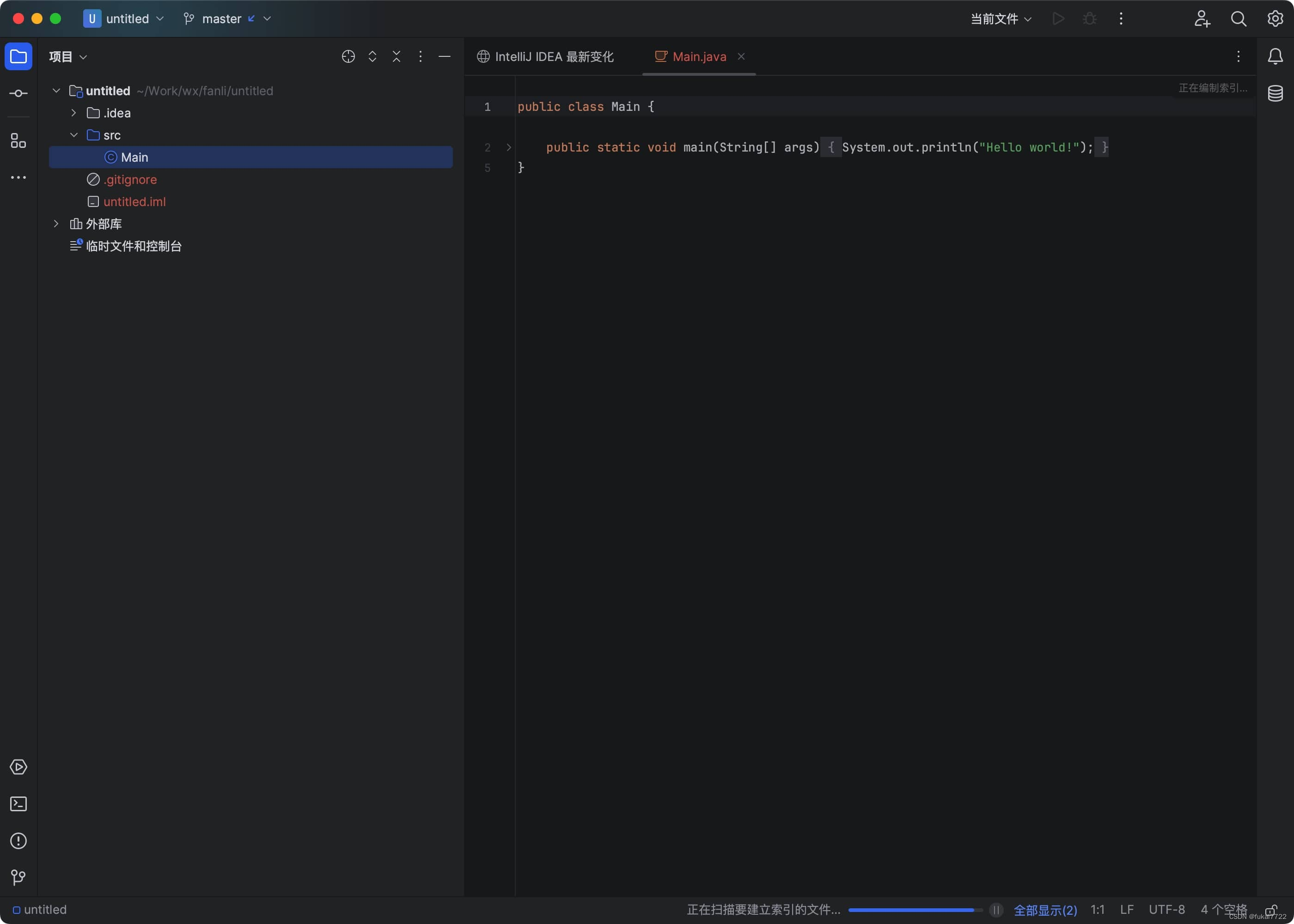

IntelliJ IDEA 2023.3 新功能介绍

IntelliJ IDEA 2023.3 在众多领域进行了全面的改进,引入了许多令人期待的功能和增强体验。以下是该版本的一些关键亮点: IntelliJ IDEA mac版下载 macappbox.com/a/intellij-idea-for-mac.html 1. AI Assistant 的全面推出 IntelliJ IDEA 2023.3 中&am…...

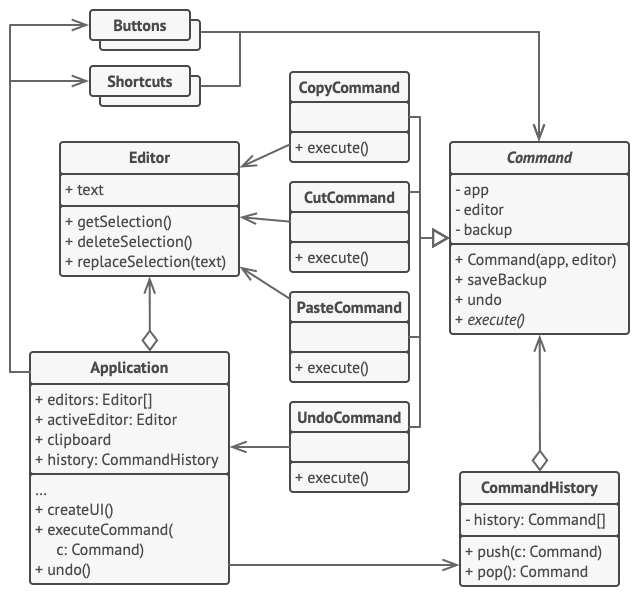

2. 行为模式 - 命令模式

亦称: 动作、事务、Action、Transaction、Command 意图 命令模式是一种行为设计模式, 它可将请求转换为一个包含与请求相关的所有信息的独立对象。 该转换让你能根据不同的请求将方法参数化、 延迟请求执行或将其放入队列中, 且能实现可撤销…...

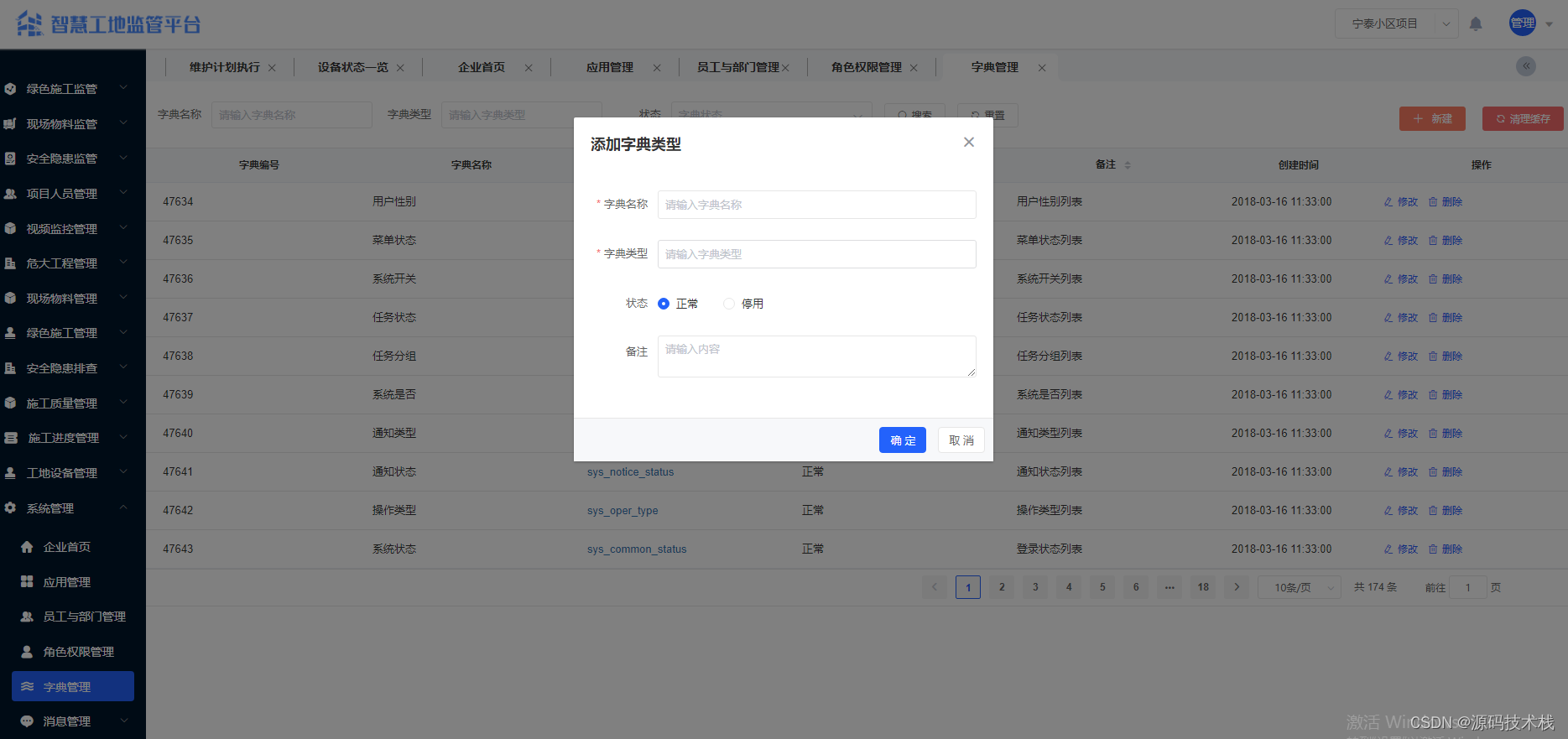

Java智慧工地源码 SAAS智慧工地源码 智慧工地管理可视化平台源码 带移动APP

一、系统主要功能介绍 系统功能介绍: 【项目人员管理】 1. 项目管理:项目名称、施工单位名称、项目地址、项目地址、总造价、总面积、施工准可证、开工日期、计划竣工日期、项目状态等。 2. 人员信息管理:支持身份证及人脸信息采集&#…...

3PEAK思瑞浦 TPA1731-S5TR SOT23-5 运算放大器

特性 供电电压:4.5伏至36伏 偏移电压:最大士75伏 差分输入电压范围至电源轨,可作为比较器工 作 轨到轨输入和输出 带宽:3MHz 斜率:4V/us 低噪声:21nV/vHz(1kHz时) 高电容负载驱动能力:10nF 工作温度范围:-40C至125C...

Windows 11本地部署最新大模型深度方案

一、方案概述 随着大语言模型的快速发展,本地部署已成为保护数据隐私、降低API成本的重要选择。本方案将详细介绍在Windows 11系统上部署最新大模型的完整流程,包括硬件配置、环境搭建、模型选择和性能优化。 二、硬件配置要求 2.1 最低配置 GPU: NVIDIA…...

3分钟掌握RPG Maker资源解密:纯前端工具轻松破解加密文件

3分钟掌握RPG Maker资源解密:纯前端工具轻松破解加密文件 【免费下载链接】RPG-Maker-MV-Decrypter You can decrypt RPG-Maker-MV Resource Files with this project ~ If you dont wanna download it, you can use the Script on my HP: 项目地址: https://gitc…...

castAR混合现实头显:从光学投影到空间锚定的技术解析

1. 项目概述:从Kickstarter到技术现实,castAR的独特魅力2013年,当Oculus Rift在虚拟现实领域掀起第一波热潮时,一封来自技术爱好者的邮件,将一个名为castAR的项目推到了我的视野中心。这不仅仅是一个头戴显示设备&…...

如何利用Deep SORT实现稳定高效的多目标追踪

如何利用Deep SORT实现稳定高效的多目标追踪 【免费下载链接】deep_sort Simple Online Realtime Tracking with a Deep Association Metric 项目地址: https://gitcode.com/gh_mirrors/de/deep_sort 在计算机视觉的实际应用中,多目标追踪一直是一个技术难点…...

ZYNQ实战:从零构建uCOSIII最小系统与BSP配置详解

1. 环境准备与硬件设计 第一次在ZYNQ上跑uCOSIII时,我踩了不少坑。记得当时为了找个靠谱的参考文档,翻遍了国内外论坛。现在回头看,其实只要硬件配置对了,软件移植就是水到渠成的事。咱们先从最基础的Vivado工程搭建说起。 我用的…...

如何使用Android Sunflower构建可预测UI:掌握单向数据流的终极指南

如何使用Android Sunflower构建可预测UI:掌握单向数据流的终极指南 【免费下载链接】sunflower A gardening app illustrating Android development best practices with migrating a View-based app to Jetpack Compose. 项目地址: https://gitcode.com/gh_mirro…...

VMware Unlocker:免费解锁VMware的macOS虚拟机支持终极指南

VMware Unlocker:免费解锁VMware的macOS虚拟机支持终极指南 【免费下载链接】unlocker VMware Workstation macOS 项目地址: https://gitcode.com/gh_mirrors/unloc/unlocker 想在Windows或Linux电脑上运行macOS虚拟机,却发现VMware根本不提供苹…...

一文看懂:什么是大语言模型

在过去很长一段时间里,计算机只是“执行命令的工具”。但这两年,一种新的技术正在改变这一切——它不仅能理解人类语言,还能写文章、写代码,甚至和你对话。从 ChatGPT 到 DeepSeek,再到 Claude 和 Gemini,“…...

百度网盘Mac破解终极方案:解锁SVIP高速下载体验

百度网盘Mac破解终极方案:解锁SVIP高速下载体验 【免费下载链接】BaiduNetdiskPlugin-macOS For macOS.百度网盘 破解SVIP、下载速度限制~ 项目地址: https://gitcode.com/gh_mirrors/ba/BaiduNetdiskPlugin-macOS 作为Mac用户,你是否曾因百度网盘…...