FairGuard游戏安全2023年度报告

导 读:2023年,游戏行业摆脱了疫情带来诸多负面影响,国内游戏市场收入与用户规模双双实现突破,迎来了历史新高点。但游戏黑灰产规模也在迅速扩大,不少游戏饱受其侵扰,游戏厂商愈发重视游戏安全问题。

为帮助游戏厂商能够清晰、直观地了解当前游戏安全对抗形势,在经过多轮调研与数据整理后,我们编写了《FairGuard游戏安全2023年度报告》(以下简称为《年度报告》)。

《年度报告》从游戏安全现状分析、各品类游戏面临安全风险、游戏黑灰产、隐私合规、新型外挂攻防、营销欺诈等多个维度,全方位地向游戏厂商揭示游戏安全问题、挑战和趋势,助力游戏厂商寻找到合适的游戏安全解决方案。

以下为《年度报告》部分内容:

01 全年游戏安全数据

回顾全年,游戏安全对抗更加激烈,多项数据呈上涨趋势,黑灰产呈现出技术更迭快、攻击频率高、攻击角度多样、伪装性强等特点,以下是重点内容导读:

● 安全对抗激烈,多项数据呈上涨趋势,累计检测游戏安全风险同比增长 88 % ;

● 外挂攻击方式多样,累计收集外挂样本 9976 款,同比增长72 % ;

● 游戏黑产工作室猖獗,累计封禁工作室账号 1.1 亿,同比增长 156 % ;

● 跨环境作弊对抗激烈,exe模拟器修改外挂数量明显增多;

● 黑灰产隐匿手段更迭,运行在虚拟环境中,搭配 Magisk 工具躲避检测;

● 定制注入挂比例增加,游戏因类型与玩法不同,外挂攻击方式存在明显差异;

● 多端互通趋势下,iOS端越狱、修改等作弊问题形式严峻。

▲ 2023年FairGuard游戏安全数据增长对比图

02 游戏安全风险分布

据FairGuard游戏安全统计的数据分析发现,2023年游戏黑灰产攻击角度更加多样化。主要体现在以下几方面:

工作室(约占所有安全风险的 24 %)、定制注入挂(约占所有安全风险的 19 %)、模拟点击(约占所有安全风险的 18 %)、内存修改器(约占所有安全风险的13 %)、破解版(约占所有安全风险的 13 %)等方面安全对抗强度明显提升。

其他常见类游戏安全风险,如:加速器(约占所有安全风险的 7 %)、资源篡改(约占所有安全风险的 3 %)、其他游戏安全风险(约占所有安全风险的 3 %)等方面也不容忽视。

▲ 游戏安全风险分布占比图

03 游戏安全对抗时间分布

据FairGuard游戏安全统计的数据监测发现,游戏安全对抗强度存在较为明显的时间分布特点。

寒暑假期间与国庆节期间,拦截到的游戏安全风险数量会有明显攀升,说明在节假日期间,游戏安全对抗程度相较平时会更为激烈。

▲ 游戏安全对抗强度时间分布图

04 安卓与 iOS 外挂差异

据FairGuard游戏安全统计的数据分析发现,不同操作系统下,游戏黑灰产的攻击方式存在明显差异,具体表现如下:

在安卓端,游戏面临的主要安全风险为:注入、修改器、模拟点击。而在 iOS 端,游戏面临的主要安全风险为:越狱环境、盗版、工作室。

▲ 安卓端(左)与 iOS 端(右)常见外挂占比

05 各类型游戏受攻击占比

据FairGuard游戏安全数据分析发现,因游戏品类、玩法、内容不同,游戏遭受游戏黑产攻击的情况存在明显差异。

射击类、角色扮演类、策略类游戏因品类热度高、作弊收益高、游戏数据储存等因素,更容易遭受到游戏黑灰产攻击,这三类游戏受黑产攻击约占比 75 % 。

值得一提的是,休闲类游戏受黑产攻击占比相较往年呈增长趋势,其他品类游戏受攻击占比相比相对较少,但游戏安全问题仍不容忽视。

▲ 各类型游戏受攻击占比图

06 各类型游戏安全风险分析

FairGuard游戏安全针对射击类、角色扮演类、策略类、放置类、卡牌类、休闲类游戏面临安全风险及问题进行了详细分析,包含各类游戏安全风险占比、常见外挂原理及解决方案。

(* 因篇幅有限,本文仅放出部分内容,完整版报告可访问官网/站内私信获取。)

射击类

据FairGuard游戏安全数据分析,目前射击类游戏面临的游戏安全风险主要为:破解版(约占所有安全风险的 46 %)、内存修改器(约占所有安全风险的 18 %)、资源篡改(约占所有安全风险的 17 %)。

▲ 射击类游戏安全风险占比图

角色扮演类

据FairGuard游戏安全数据分析,角色扮演类游戏面临的游戏安全风险主要为脚本工作室(约占所有安全风险的 52 % )、模拟点击挂(约占所有安全风险的 38 % )、定制注入挂(约占所有安全风险的 7 % )。

▲ 角色扮演类游戏安全风险占比图

策略类

据FairGuard游戏安全数据分析,策略类游戏面临的游戏安全风险主要为:脚本工作室(约占所有安全风险的 42 %)、模拟点击挂(约占所有安全风险的 23 %)、破解(约占所有安全风险的 14 %)。

▲ 策略类游戏安全风险占比图

放置类

据FairGuard游戏安全数据分析,放置类游戏面临的游戏安全风险主要为:破解版(约占所有安全风险的 26 %)、定制注入挂(约占所有安全风险的 24 %)、工作室(约占所有安全风险的 18 %)与模拟点击(约占所有安全风险的 16 %)。

▲ 放置类游戏安全风险占比图

卡牌类

据FairGuard游戏安全数据分析,卡牌类游戏面临的游戏安全风险主要为:脚本工作室(约占所有安全风险的 34 %)、模拟点击挂(约占所有安全风险的 21 %)、注入挂(约占所有安全风险的 17 %)。

▲ 卡牌类游戏安全风险占比图

休闲类

据FairGuard游戏安全数据分析,休闲类游戏面临的游戏安全风险主要为:破解(约占所有安全风险的 44 %)、内存修改器(约占所有安全风险的 26 %)、定制注入挂(约占所有安全风险的 13 %)。

▲ 休闲类游戏安全风险占比图

07 其他游戏安全风险分析

FairGuard游戏安全针对当下游戏安全对抗中黑灰产业链、黑产工作室、黑卡充值、exe模拟器外挂、H5游戏安全、隐私合规、营销欺诈等问题进行了详细分析。

(* 因篇幅有限,本文仅放出部分内容,完整版报告可访问官网/站内私信获取。)

08 写在最后

2023年对游戏行业来说是曲折向上的一年,从业者们熬过寒冬、克服万难。虽有不稳定因素,但数据及市场表现依旧利好,大家依旧为游戏行业光明前景坚守奋斗。

FairGuard游戏安全希望通过《年度报告》为大家带来有价值的参考数据,更透彻地了解游戏安全问题,我们也愿与各位携手攻克游戏安全难题,打造更加公平的游戏环境,推动游戏行业健康发展。

相关文章:

FairGuard游戏安全2023年度报告

导 读:2023年,游戏行业摆脱了疫情带来诸多负面影响,国内游戏市场收入与用户规模双双实现突破,迎来了历史新高点。但游戏黑灰产规模也在迅速扩大,不少游戏饱受其侵扰,游戏厂商愈发重视游戏安全问题。 为帮助…...

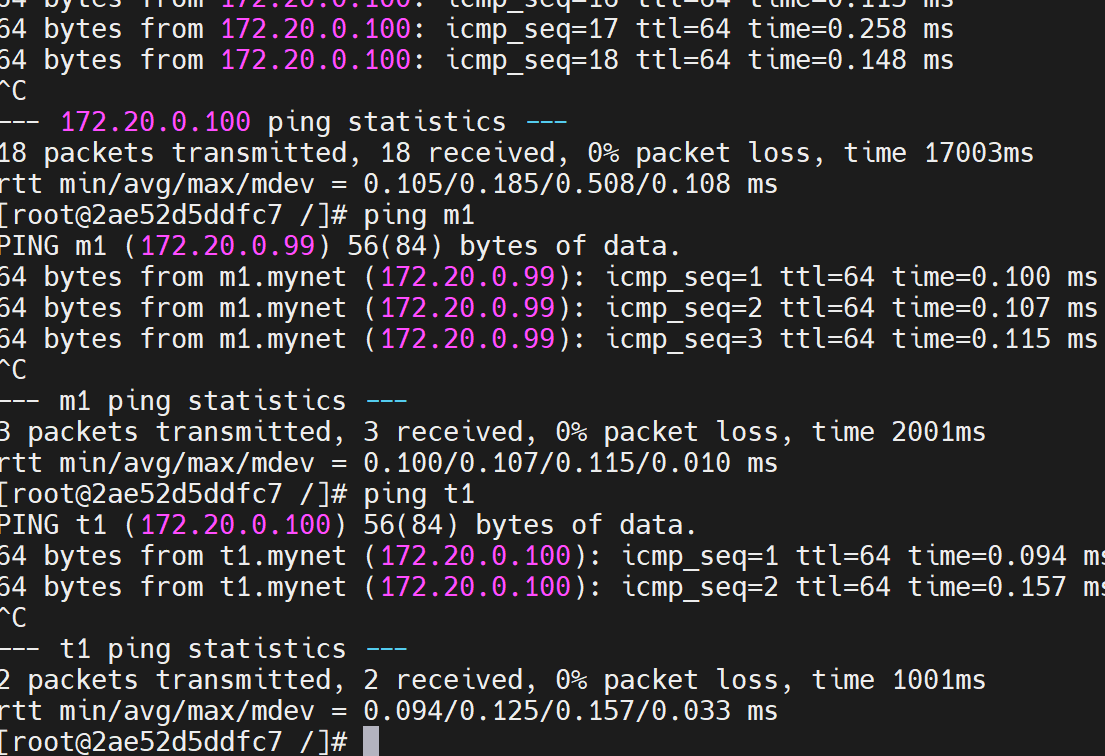

进阶Docker4:网桥模式、主机模式与自定义网络

目录 网络相关 子网掩码 网关 规则 docke网络配置 bridge模式 host模式 创建自定义网络(自定义IP) 网络相关 IP 子网掩码 网关 DNS 端口号 子网掩码 互联网是由许多小型网络构成的,每个网络上都有许多主机,这样便构成了一个有层次的结构。 IP 地…...

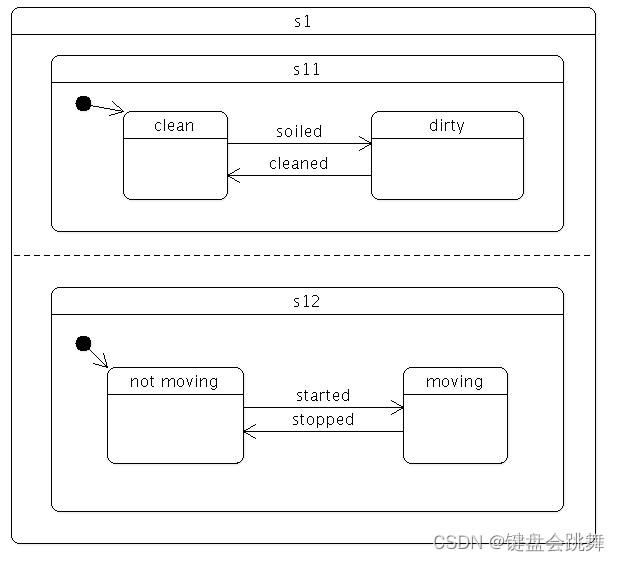

Qt 状态机框架:The State Machine Framework (二)

传送门: Qt 状态机框架:The State Machine Framework (一) Qt 状态机框架:The State Machine Framework (二) 1、利用并行态避免态的组合爆炸 假设您想在单个状态机中对汽车的一组互斥属性进行建模。假设我们感兴趣的属性是干净与肮脏,以及移动与不移动。需要四个相互排斥的…...

【Redis】更改redis中的value值

今天继续进步一点点~~ 背景:今天有个前端的同事问我,能不能在Redis中他本人登录公众号的 sessionID 加上一列openID 于是我上网查了一堆在Redis里面的命令,以及不同的客户端怎么输入命令,但是后来问了下同事,他就给我…...

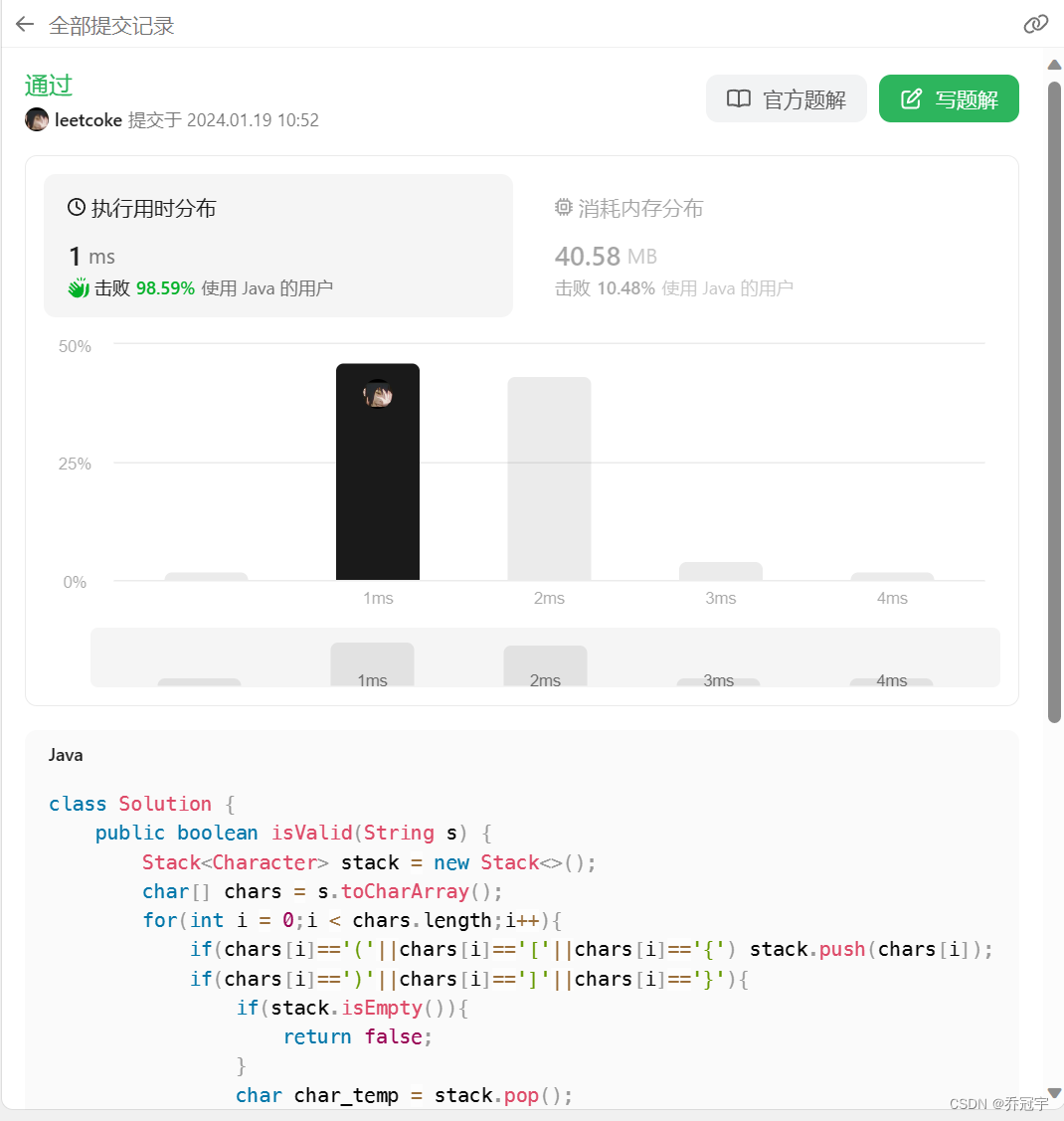

数据结构Java版(2)——栈Stack

一、概念 栈也是一种线性数据结构,最主要的特点是入栈顺序和出栈顺序是相反的,操作时只能从栈顶进行操作,在Java中给我们提供了一个泛型栈——Stack,其中最常用的方法有: void push(E):进栈E pop():退栈E peek():查看…...

tcpdump 用法

tcpdump 是一个用于捕获和分析网络数据包的命令行工具。它可以在网络上截取数据包,并以可读的格式输出,方便进行网络故障排除和协议分析 tcpdump -i interface # 指定网络接口: tcpdump host target_host # 过滤特定主机的流量 tcpdump port…...

JavaScript SEO:如何为搜索引擎优化 JS

什么是 JavaScript SEO? JavaScript SEO 是技术 SEO 的一部分,其重点是使使用 JavaScript 构建的网站更容易被搜索引擎抓取、呈现和索引。 常见任务包括以下内容: 优化通过 JavaScript 注入的内容正确实施懒加载遵循内部链接最佳实践预防、…...

深入探讨生产环境中秒杀接口并发量剧增、负载过高的情况该如何应对?

目录 引言 1. 实施限流措施 1.1 令牌桶算法: 1.2 漏桶算法: 1.3 使用限流框架: 2. 优化数据库操作 2.1. 索引优化 2.2. 批量操作减少交互次数: 2.3. 避免全表扫描: 2.4使用InnoDB引擎: 2.5优化事…...

C语言再学习 -- C语言搭建TCP服务器/客户端

TCP/UDP讲过~ 参看:UNIX再学习 – TCP/UDP 客户机/服务器 这里记录一下可用的TCP服务器和客户端代码。 参看:用C语言搭建TCP服务器/客户端 一、TCP服务器 #include <stdio.h> #include <sys/socket.h> #include <sys/types.h> #inc…...

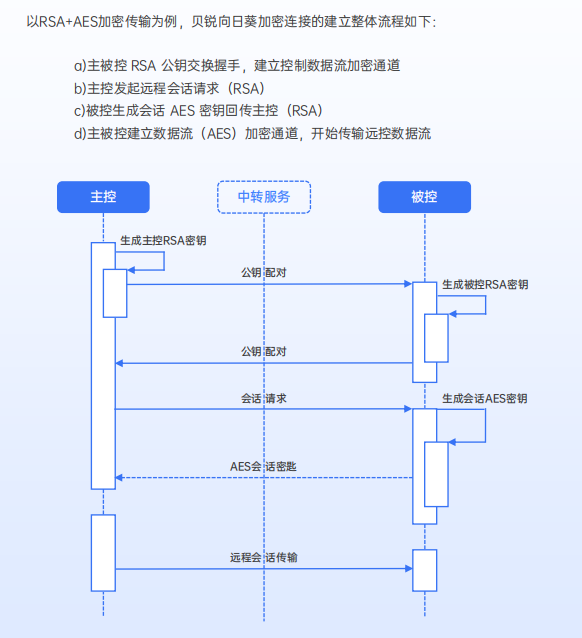

企业远程控制如何保障安全?向日葵“全流程安全远控闭环”解析

远程控制为企业带来的便利与业务上的赋能是显而易见的,但很多企业依然对广泛的使用远程控制持一个观望的态度,其中最主要的原因,就是安全。 由于远程控制的原理和特性,它天然地会成为一个企业信息安全敏感领域,企业在…...

为什么需要放行回源IP

为什么需要放行回源IP 网站以“独享模式”成功接入WAF后,所有网站访问请求将先经过独享引擎配置的ELB然后流转到独享引擎实例进行监控,经独享引擎实例过滤后再返回到源站服务器,流量经独享引擎实例返回源站的过程称为回源。在服务器看来&…...

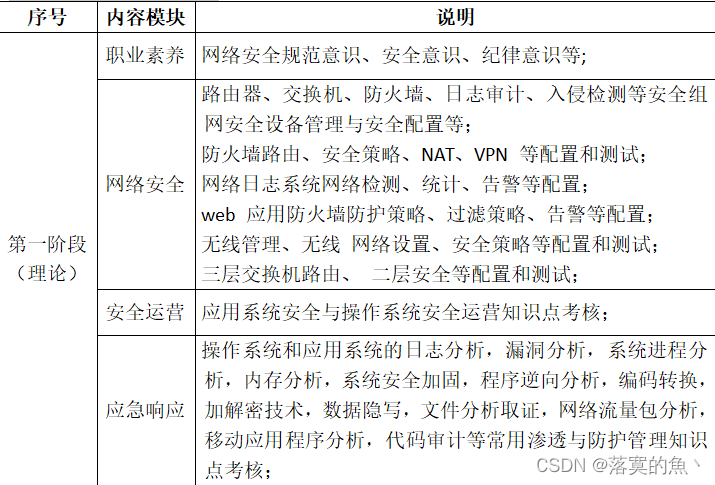

2023一带一路暨金砖国家技能发展与技术创新大赛“网络安全”赛项省选拔赛样题卷②

2023金砖国家职业技能竞赛"网络安全" 赛项省赛选拔赛样题 2023金砖国家职业技能竞赛 省赛选拔赛样题第一阶段:职业素养与理论技能项目1. 职业素养项目1. 职业素养项目2. 网络安全项目3. 安全运营 第二阶段:安全运营项目1. 操作系统安全配置与加…...

C语言:预处理详解

创作不易,来个三连呗! 一、预定义符号 C语⾔设置了⼀些预定义符号,可以直接使⽤,预定义符号也是在预处理期间处理的。 __FILE__ //进⾏编译的源⽂件 __LINE__ //⽂件当前的⾏号 __DATE__ //⽂件被编译的⽇期 __TIME__ //⽂件被编…...

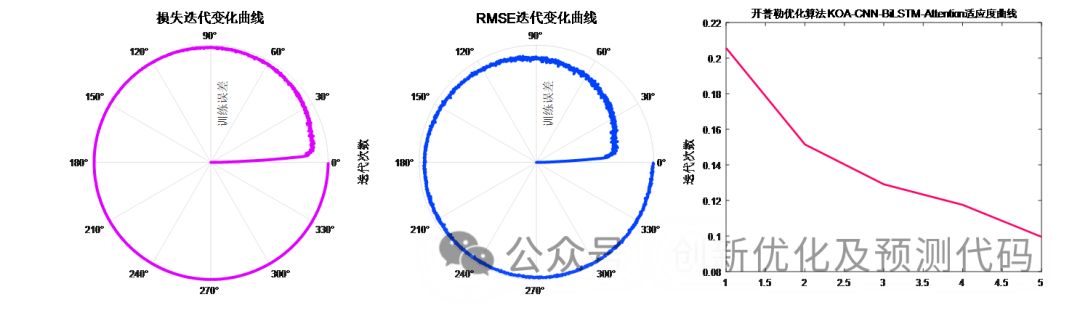

一区优化直接写:KOA-CNN-BiLSTM-Attention开普勒优化卷积、长短期记忆网络融合注意力机制的多变量回归预测程序!

适用平台:Matlab 2023版及以上 KOA开普勒优化算法,于2023年5月发表在SCI、中科院1区Top顶级期刊《Knowledge-Based Systems》上。 该算法提出时间很短,目前还没有套用这个算法的文献。 同样的,我们利用该新鲜出炉的算法对我们的…...

高防IP如何有效应对网站DDOS攻击

高防IP如何有效应对网站DDOS攻击?随着互联网的发展,网站安全问题变得越来越重要。DDoS攻击作为一种常见的网络攻击方式,给网站的稳定性和可用性带来了巨大威胁。而高防IP作为一种专业的网络安全解决方案,能够有效地应对DDoS攻击&a…...

1.6 面试经典150题 - 跳跃游戏

跳跃游戏 给你一个非负整数数组 nums ,你最初位于数组的 第一个下标 。数组中的每个元素代表你在该位置可以跳跃的最大长度。 判断你是否能够到达最后一个下标,如果可以,返回 true ;否则,返回 false 。 class Solution…...

Apache安全及优化

配置第一台虚拟机 VM1网卡 yum仓库 挂载磁盘 上传3个软件包到/目录 到/目录下进行解压缩 tar xf apr-1.6.2.tar.gz tar xf apr-util-1.6.0.tar.gz tar -xjf httpd-2.4.29.tar.bz2 mv apr-1.6.2 httpd-2.4.29/srclib/apr mv apr-util-1.6…...

【话题】边缘计算的挑战和机遇

边缘计算是一种新的计算范式,其核心是在网络边缘处理数据,而不是传统的中心式云计算模式。这种计算方式的兴起得益于物联网(IoT)的普及和丰富的云服务的成功。 机遇: 响应时间优化:由于数据处理更接近数据…...

react之unpkg.com前端资源加载慢、加载不出

文章目录 react之unpkg.com前端资源加载慢什么是unpkg.com加载慢原因解决方案替换国内cdn在 package.json 中打包进来 react之unpkg.com前端资源加载慢 什么是unpkg.com unpkg 是一个内容源自 npm 的全球快速 CDN。 作为前端开发者,我们对 unpkg 都不陌生&#x…...

C++类与对象【对象模型和this指针】

🌈个人主页:godspeed_lucip 🔥 系列专栏:C从基础到进阶 🎄1 C对象模型和this指针🌶️1.1 成员变量和成员函数分开存储🌶️1.2 this指针概念🌶️1.3 空指针访问成员函数🌶…...

)

WinForm窗体最小化与还原(右下角)

最小化按钮private void btnMinimize_Click( object sender, EventArgs e ) {this.WindowState FormWindowState.Minimized;notifyIcon1 new NotifyIcon( );notifyIcon1.Icon this.Icon;notifyIcon1.MouseDoubleClick NotifyIcon1_MouseDoubleClick; }窗体最小化与还原触发…...

)

ESP8266透传总失败?手把手教你用Arduino IDE和串口助手搞定Blinker配网(避坑大全)

ESP8266透传配置终极指南:从AT指令到Blinker配网全解析 物联网开发者们,是否曾被ESP8266模块的透传配置折磨得焦头烂额?当你在深夜调试AT指令却只收到一堆乱码时,那种挫败感我深有体会。本文将带你彻底攻克这个物联网入门的第一道…...

拯救者笔记本终极优化指南:5个必知技巧彻底释放硬件潜能

拯救者笔记本终极优化指南:5个必知技巧彻底释放硬件潜能 【免费下载链接】LenovoLegionToolkit Lightweight Lenovo Vantage and Hotkeys replacement for Lenovo Legion laptops. 项目地址: https://gitcode.com/gh_mirrors/le/LenovoLegionToolkit 你是否厌…...

别再乱用pt和px了!LaTeX排版中em、mm、pt单位选哪个?看完这篇实战避坑指南

LaTeX排版单位选择实战指南:从em到pt的精准避坑策略 当你熬夜完成的论文在导师的打印机上变成一团乱码,当精心设计的报告在不同设备上显示得七零八落——这些悲剧往往源于一个被忽视的细节:长度单位的选择。LaTeX作为科研排版的事实标准&…...

【Perplexity专利搜索黄金法则】:20年资深IP专家首度公开3大反直觉检索技巧

更多请点击: https://intelliparadigm.com 第一章:Perplexity专利搜索黄金法则的底层逻辑 Perplexity 作为基于语言模型的智能搜索工具,其在专利检索场景中的卓越表现并非源于简单关键词匹配,而是植根于对专利文本结构化语义、法…...

5分钟快速上手:Translumo终极免费实时屏幕翻译工具完整指南

5分钟快速上手:Translumo终极免费实时屏幕翻译工具完整指南 【免费下载链接】Translumo Advanced real-time screen translator for games, hardcoded subtitles in videos, static text and etc. 项目地址: https://gitcode.com/gh_mirrors/tr/Translumo 想…...

我给Postman配了个AI助手,管理API效率直接起飞

最近在研究MCP(Model Context Protocol)的时候,发现了一个挺有意思的项目——Postman MCP Server。简单说,它就是一个能让AI直接操作你Postman账号的“桥梁”。你现在可以用Claude或者其他支持MCP的AI工具,帮你创建集合…...

成都不良资产收包出包难?专业处置破局存量盘活困境

不仅如此,规范化的不良资产处置模式,还能助力区域化解债务风险,稳定地方金融环境,激活存量资产活力,对地方经济发展起到正向推动作用。不良资产收包出包,拼的从来不是蛮力与时间,而是专业、合规…...

避开蓝桥杯LED控制常见坑:STC15单片机P0口上拉、锁存器时序与宏定义的正确写法

避开蓝桥杯LED控制三大雷区:STC15单片机实战精要 第一次参加蓝桥杯嵌入式组的同学,往往会在LED控制这个看似简单的环节栽跟头。明明仿真软件里运行正常的代码,烧录到开发板上却出现LED亮度不足、闪烁异常甚至完全不亮的情况。这背后隐藏着STC…...

标准输入流,输出流,错误流 以及 重定向 的原理

标准输入流、输出流、错误流在操作系统与C语言中的表达 1. 操作系统层面(Linux/Unix) 在操作系统层面,标准输入、标准输出和标准错误流通过文件描述符(File Descriptor) 来标识:流类型文件描述符 (fd)默认设…...