Linux - iptables 防火墙

一. 安全技术和防火墙

1.安全技术

-

入侵检测系统(Intrusion Detection Systems):特点是不阻断任何网络访问,量化、定位来自内外网络的威胁情况,主要以提供报警和事后监督为主,提供有针对性的指导措施和安全决策依据,类似于监控系统一般采用旁路部署(默默的看着你)方式。

-

入侵防御系统(Intrusion Prevention System):以透明模式工作,分析数据包的内容如:溢出攻击、拒绝服务攻击、木马、蠕虫、系统漏洞等进行准确的分析判断,在判定为攻击行为后立即予以阻断,主动而有效的保护网络的安全,一般采用在线部署方式。(必经之路)

-

防火墙( FireWall ):隔离功能,工作在网络或主机边缘,对进出网络或主机的数据包基于一定的规则检查,并在匹配某规则时由规则定义的行为进行处理的一组功能的组件,基本上的实现都是默认情况下关闭所有的通过型访问,只开放允许访问的策略,会将希望外网访问的主机放在DMZ (demilitarized zone)网络中.。

-

防水墙

广泛意义上的防水墙:防水墙(Waterwall),与防火墙相对,是一种防止内部信息泄漏的安全产品。网络、外设接口、存储介质和打印机构成信息泄漏的全部途径。防水墙针对这四种泄密途径,在事前、事中、事后进行全面防护。其与防病毒产品、外部安全产品一起构成完整的网络安全体系。

2.防火墙

1. 概念

防火墙(英语:Firewall)技术是通过有机结合各类用于安全管理与筛选的软件和硬件设备,帮助计算机网络于其内、外网之间构建一道相对隔绝的保护屏障,以保护用户资料与信息安全性的一种技术。

2.分类

按保护范围划分:

-

主机防火墙:服务范围为当前一台主机

-

网络防火墙:服务范围为防火墙一侧的局域网

按实现方式划分:

-

硬件防火墙:在专用硬件级别实现部分功能的防火墙;另一个部分功能基于软件实现,如:华为, 山石hillstone,天融信,启明星辰,绿盟,深信服, PaloAlto , fortinet, Cisco, Checkpoint, NetScreen(Juniper2004年40亿美元收购)等

-

软件防火墙:运行于通用硬件平台之上的防火墙的应用软件,Windows 防火墙 ISA --------> Forefront

按网络协议划分:

-

网络层防火墙:OSI模型下四层,又称为包过滤防火墙

-

应用层防火墙/代理服务器:proxy 代理网关,OSI模型七层

包过滤防火墙

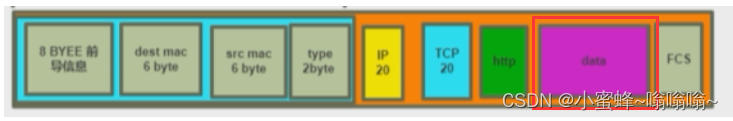

网络层对数据包进行选择,选择的依据是系统内设置的过滤逻辑,被称为访问控制列表(ACL),通过检查数据流中每个数据的源地址,目的地址,所用端口号和协议状态等因素,或他们的组合来确定是否 允许该数据包通过

优点:对用户来说透明,处理速度快且易于维护

缺点:无法检查应用层数据,如病毒等

应用层防火墙

应用层防火墙/代理服务型防火墙,也称为代理服务器(Proxy Server)。将所有跨越防火墙的网络通信链路分为两段,内外网用户的访问都是通过代理服务器上的“链接”来实现。

优点:在应用层对数据进行检查,比较安全

缺点:增加防火墙的负载

注意:现实生产环境中所使用的防火墙一般都是二者结合体,即先检查网络数据,通过之后再送到应用 层去检查

二. Linux防火墙的基本认识

1. netfilter

Linux 防火墙是由 Netfilter 组件提供的,Netfilter 工作在内核空间,集成在 linux 内核中

Netfilter 是 Linux 2.4.x 之后新一代的 Linux 防火墙机制,是 linux 内核的一个子系统。Netfilter 采用模块化设计,具有良好的可扩充性,提供扩展各种网络服务的结构化底层框架。Netfilter 与 IP 协议栈是无缝契合,并允许对数据报进行过滤、地址转换、处理等操作。

2.防火墙工具介绍

2.1 iptables

IPTABLES 是与最新的 3.5 版本 Linux 内核集成的 IP 信息包过滤系统。如果 Linux 系统连接到因特网或 LAN、服务器或连接 LAN 和因特网的代理服务器, 则该系统有利于在 Linux 系统上更好地控制 IP 信息包过滤和防火墙配置。

防火墙在做数据包过滤时决定时,有一套遵循和组成的规则,这些规则存储在专用的数据包过滤表中,而这些表集成在 Linux 内核中。在数据包过滤表中,规则被分组放在我们所谓的链(chain)中。而netfilter/iptables IP 数据包过滤系统是一款功能强大的工具,可用于添加、编辑和移除规则。由软件包 iptables 提供的命令行工具,工作在用户空间,用来编写规则,写好的规则被送往netfilter,告诉内核如何去处理信息包。

2.2 firewalld

从CentOS 7 版开始引入了新的前端管理工具

软件包:

firewalld

firewalld-config

管理工具:

firewall-cmd 命令行工具

firewall-config 图形工作

2.3 nftables

此软件是CentOS 8 新特性,Nftables 最初在法国巴黎的 Netfilter Workshop 2008 上发表,然后由长期的 netfilter 核心团队成员和项目负责人 Patrick McHardy 于2009年3月发布。它在2013年末合并到Linux内核中,自2014年以来已在内核3.13中可用。它重用了 netfilter 框架的许多部分,例如连接跟踪和NAT功能。它还保留了命名法和基本 iptables 设计的几个部分,例如表,链和规则。就像 iptables 一样,表充当链的容器,并且链包含单独的规则,这些规则可以执行操作,例如丢弃数据包,移至下一个规则或跳至新链。

从用户的角度来看,nftables 添加了一个名为 nft 的新工具,该工具替代了 iptables,arptables 和

ebtables 中的所有其他工具。

从体系结构的角度来看,它还替换了内核中处理数据包过滤规则集运行时评估的那些部分。

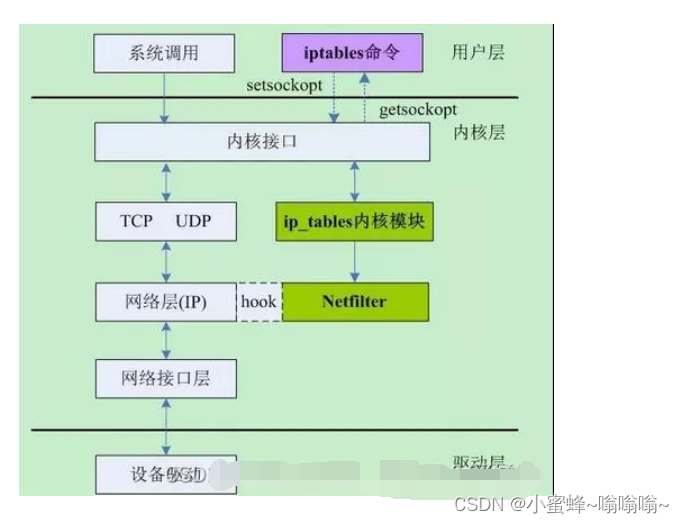

3. netfilter 和 iptables 的关系

netfilter

- 属于的“内核态”(Kernel Space, 又称为内核空间)的防火墙功能体系。

- 是内核的一部分,由一些数据包过滤表组成,这些表包含内核用来控制数据包过滤处理的规则集。

iptables

- 属于“用户态”(User Space,又称为用户空间)的防火墙管理体系。

- 是一种用来管理Linux防火墙的命令程序,它使插入、修改和删除数据包过滤表中的规则变得容易,通常位于/sbin/iptables目录下。

两者之间关系:

iptable 和 netfilter 共同组成了一个防火墙系统,iptables 只是 Linux 防火墙的管理工具——命令行工具,或者也可以说是一个客户端的代理,netfilter 是安全框架,并且真正实现防火墙功能的是 netfilter,它是Linux内核中的一部分。这两部分共同组成了包过滤防火墙,并且是免费使用,可以实现完成封包过滤、封包重定向和网络地址转换(NAT)等功能。

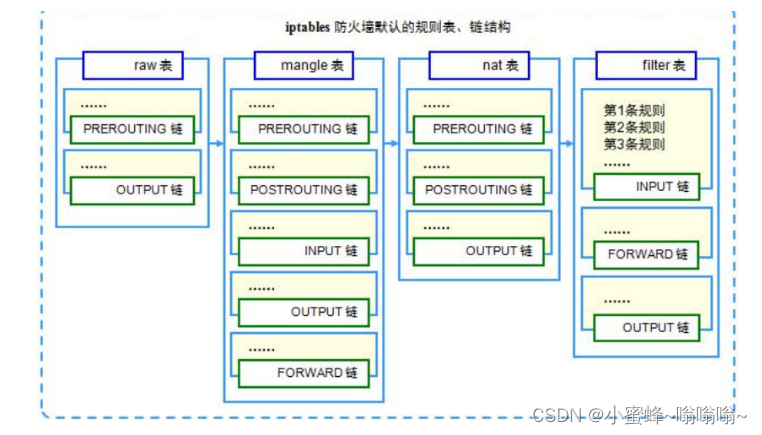

4.iptables 中的四表五链

netfilter/iptables 后期简称为 iptables。iptables 是基于内核的防火墙,其中内置了 raw、mangle、 nat 和 filter 四个规则表。表中所有规则配置后,立即生效,不需要重启服务。

4.1 四表五链的关系

规则表的作用:容纳各种规则链

规则链的作用:容纳各种防火墙的规则

口诀:表中有链,链中有规则

4.2 iptables 中的四表

| 表名 | 作用 |

| raw | 跟踪数据包,确定是否对该数据包进行状态跟踪。包含两个规则链,OUTPUT、PREROUTING |

| mangle | 标记数据包,修改数据包内容,用来做流量整形,给数据包设置标记。包含五个规则链,INPUT、 OUTPUT、 FORWARD、 PREROUTING、 POSTROUTING |

| nat | 负责网络地址转换,用来修改数据包中的源、目标IP地址或端口(通信五元素)。包含三个规则链,OUTPUT、 PREROUTING、 POSTROUTING |

| filter | 负责过滤数据包,确定是否放行该数据包(过滤)。包含三个规则链,INPUT、 FORWARD、 OUTPUT |

raw 和 mangle 表用的少

security 表:用于强制访问控制(MAC)网络规则,由Linux安全模块(如SELinux)实现 (了解)

4.3 iptables 中的五链

| 链名 | 作用 |

| INPUT | 处理入站数据包,匹配目标IP为本机的数据包。 |

| OUTPUT | 处理出站数据包,一般不在此链上做配置。 |

| FORWARD | 处理转发数据包,匹配流经本机的数据包。 |

| PREROUTING | 在进行路由选择前处理数据包,用来修改目的地址,用来做DNAT。相当于把内网服务器的IP和端口映射到路由器的外网IP和端口上。 |

| POSTROUTING | 在进行路由选择后处理数据包,用来修改源地址,用来做SNAT。相当于内网通过路由器NAT转换功能实现内网主机通过一个公网IP地址上网。 |

4.4 内核中数据包的传输过程

-

当一个数据包进入网卡时,数据包首先进入 PREROUTING 链,内核根据数据包目的IP判断是否需要转送出去

-

如果数据包是进入本机的,数据包就会沿着图向下移动,到达 INPUT 链。数据包到达 INPUT 链后, 任何进程都会收到它。本机上运行的程序可以发送数据包,这些数据包经过OUTPUT 链,然后到达

-

如果数据包是要转发出去的,且内核允许转发,数据包就会向右移动,经过 FORWARD 链,然后到达 POSTROUTING 链输出

4.5 三种报文流向

流入本机:PREROUTING --> INPUT-->用户空间进程(访问我的服务)

流出本机:用户空间进程 -->OUTPUT--> POSTROUTING(穿过我)

转发:PREROUTING --> FORWARD --> POSTROUTING(分摊流量)

三. iptables 的操作

1.iptables 的安装

[root@localhost ~]#yum install iptables iptables-services.x86_64 -y

开启并查看状态

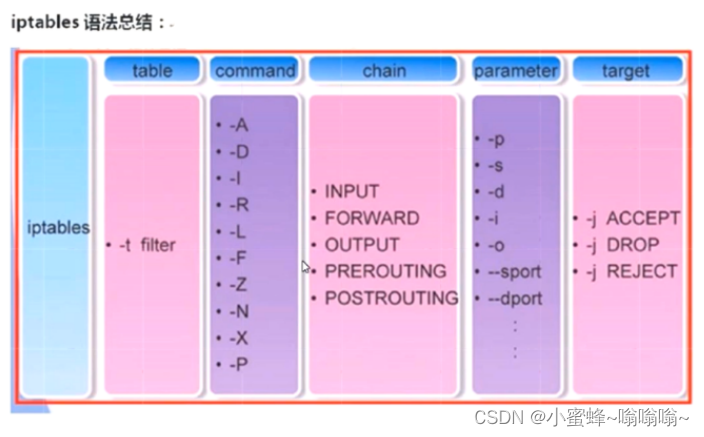

2. 基本语法

格式:

iptables 指定表 怎么在链中插入规则 指定链 规则

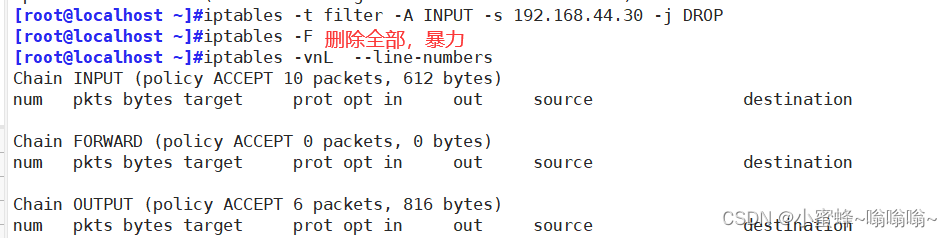

iptables [-t 表名] 管理选项 [链名] [匹配条件] [-j 控制类型]#例如

[root@localhost ~]#iptables -t filter -A INPUT -s 192.168.44.30 -j DROP 注意事项:

- 不指定表名时,默认指filter表

- 不指定链名时,默认指表内的所有链

- 除非设置链的默认策略,否则必须指定匹配条件

- 控制类型使用大写字母,其余均为小写

总结:

常见的管理选项:

| 管理选项 | 作用 |

| -A | 在指定链末尾追加一条 |

| -I(大写i) | 在指定链中插入一条新的,未指定序号默认作为第一条 |

| -R | 修改、替换(--replace) 指定链中的某一条规则,可指定规则序号或具体内容 |

| -P | 设置指定链的默认策略(--policy) |

| -D | 删除(--delete) 指定链中的某一条规则,可指定规则序号或具体内容 |

| -F | 清除链中所有规则 |

| -L | 查看 列出(--list) 指定链中所有的规则,若未指定链名,则列出表中的所有链 |

| -n | 使用数字形式(--numeric) 显示输出结果,如显示IP地址而不是主机名 |

| -v | 显示详细信息,包括每条规则的匹配包数量和匹配字节数 |

| --line-number | 查看规则时,显示规则的序号 |

| -N | 新加自定义链 |

| -X | 清空自定义链的规则,不影响其他链 |

| -Z | 清空链的计数器(匹配到的数据包的大小和总和) |

| -S | 看链的所有规则或者某个链的规则/某个具体规则后面跟编号 |

常见的控制类型:

| 控制类型 | 作用 |

| ACCEPT | 允许数据包通过(默认) |

| DROP | 直接丢弃数据包,不给出任何回应信息 |

| REJECT | 拒绝数据包通过,会给数据发送端一个响应信息 |

| SNAT | 修改数据包的源地址 |

| DNAT | 修改数据包的目的地址 |

| MASQUERADE | 伪装成一个非固定公网IP地址 |

| LOG | 在/var/log/messages文件中记录日志信息,然后将数据包传递给下一条规则。LOG只是一种辅助动作,并没有真正处理数据包 |

通用匹配:

| 匹配的条件 | 作用 |

| -p | 指定要匹配的数据包的协议类型 |

| -s | 指定要匹配的数据包的源IP地址 |

| -d | 指定要匹配的数据包的目的IP地址 |

| -i | 指定数据包进入本机的网络接口(入站网卡) |

| -o | 指定数据包离开本机做使用的网络接口(出站网卡) |

| --sport | 指定源端口号 |

| --dport | 指定目的端口号 |

3.操作

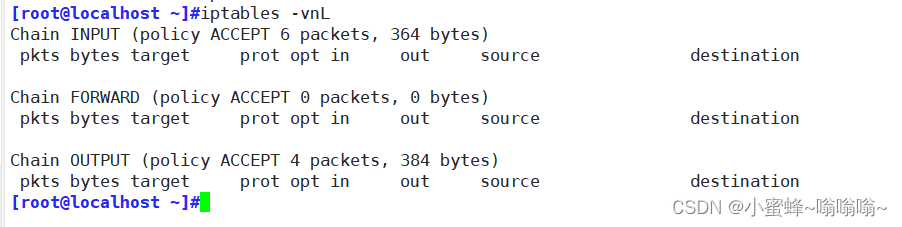

3.1 查看 iptables 的规则

[root@localhost ~]#iptables -vnL-L 与 -vn 一起使用时,L 要在最后面,否则会报错[root@localhost ~]#iptables -vnL --line-numbers#显示各条规则在链内的顺序号

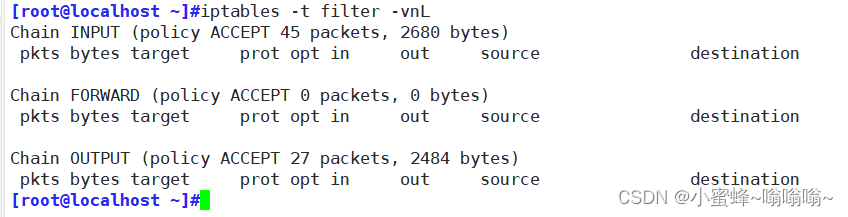

3.2 指定表查看

[root@localhost ~]#iptables -t filter -vnL

[root@localhost ~]#iptables -t filter -vnL INPUT

3.3 删除规则

[root@localhost ~]#iptables -D INPUT 1

#指定链 并且指定链的序号[root@localhost ~]#iptables -D INPUT -s 192.168.44.30 -j DROP

#指定链 并且指定源地址[root@localhost ~]#iptables -F

#清除链中所有的规则

注意:

① 若规则列表中有多条相同的规则时,按内容匹配只删除的序号最小的一条

② 按号码匹配删除时,确保规则号码小于等于已有规则数,否则报错

③ 按内容匹配删数时,确保规则存在,否则报错

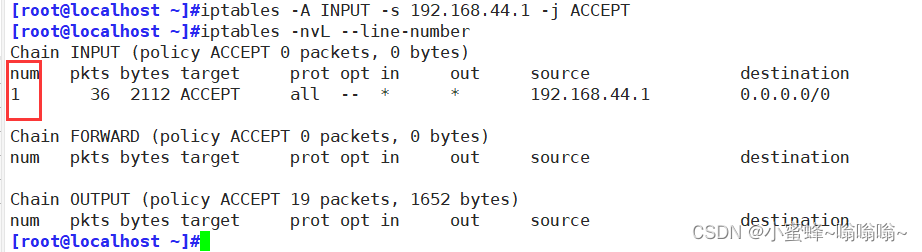

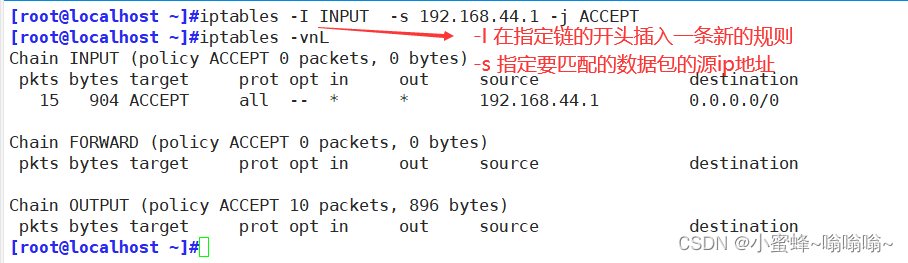

3.4 添加新的规则

[root@localhost ~]#iptables -I INPUT -s 192.168.44.1 -j ACCEPT

#在INPUT链中插入一条新的,未指定序号,默认加在第一条

[root@localhost ~]#iptables -I INPUT 2 -s 192.168.44.3 -j ACCEPT

#指定序号 加在第2条的位置

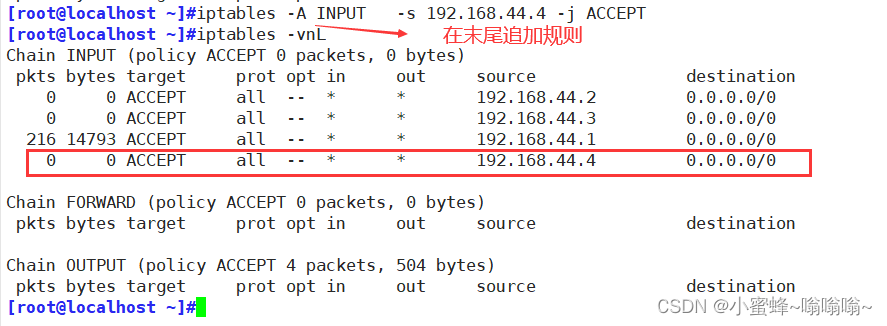

[root@localhost ~]#iptables -A INPUT -s 192.168.44.4 -j ACCEPT

#在INPUT链的末尾加上

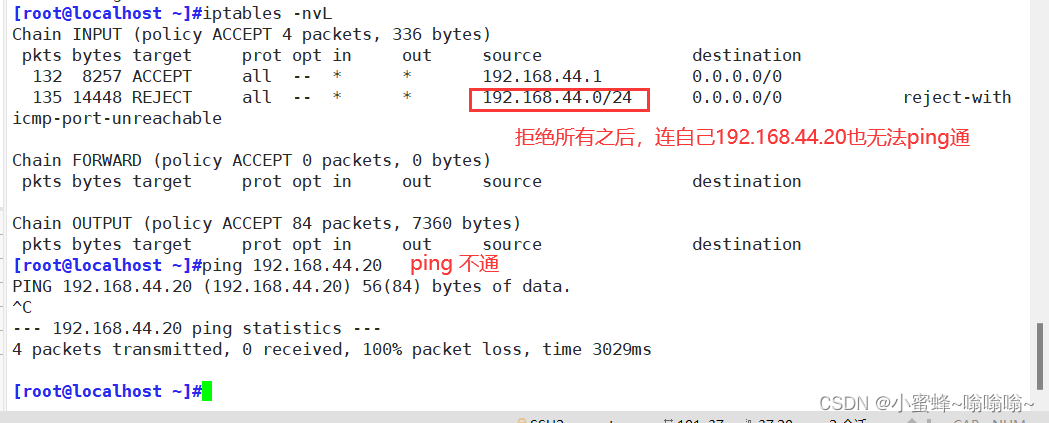

[root@localhost ~]#iptables -A INPUT -s 192.168.44.0/24 -j REJECT #当我们输入这个,并敲下回车,出问题了

#拒绝192.168.44.0这个段接入[root@localhost xyl]#iptables -I INPUT 2 -s 192.168.44.1 -j ACCEPT #在这条规则之前,允许本机接入,可以解决问题

![]()

小问题:

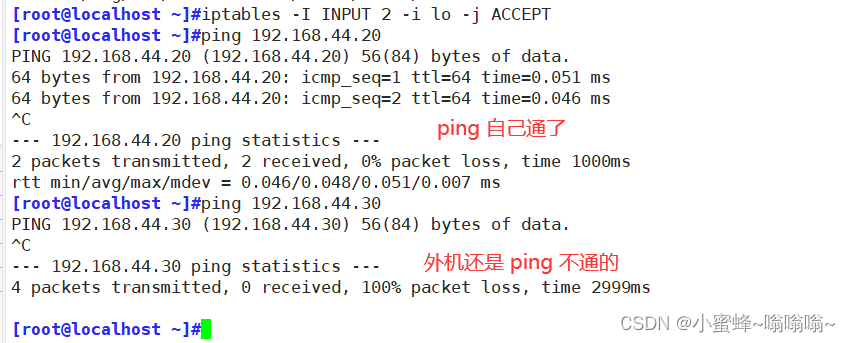

在拒绝所有之后,连自己也无法ping通,怎么办?

[root@localhost ~]#iptables -I INPUT 2 -i lo -j ACCEPT

#-i 指定入站网卡 lo 回环网卡 接受

因为网卡是 global 全局模式

3.5 设置默认策略

iptables 的各条链中,默认策略是规则匹配的最后一个环节,当找不到任何一条能够匹配数据包的规则时,则执行默认策略。默认策略的控制类型为 ACCEPT(允许)、DROP(丢弃)两种。

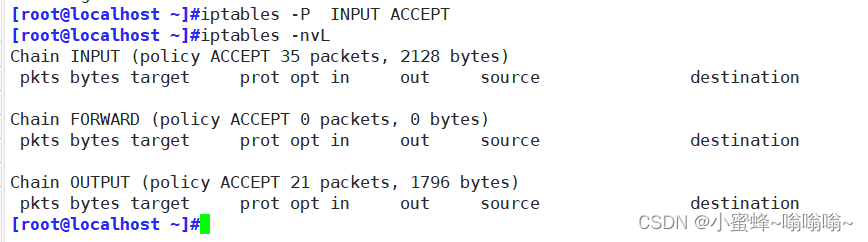

[root@localhost ~]#iptables -P INPUT ACCEPT

#指定默认规则 ACCEPT

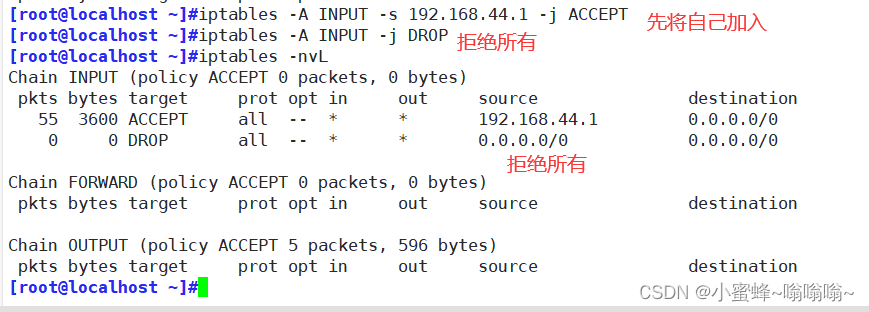

[root@localhost ~]#iptables -A INPUT -s 192.168.44.1 -j ACCEPT

#在 INPUT 链末尾加入自己[root@localhost ~]#iptables -A INPUT -j DROP

#在 INPUT 链末尾 拒绝所有,相当于白名单了这样操作,相当于自己不在拒绝之外,相当于白名单,其他人需要进来需要添加进白名单

注意:

当使用管理选项 “-F” 清空链时,默认策略不受影响。因此若要修改默认策略,必须通过管理选项 “-P” 重新进行设置。另外,默认策略并不参与链内规则的顺序编排, 因此在其他规则之前或之后设置并无区别。

3.6 修改、替换规则

规则:

iptables -t 表名 -R 链名 编号 规则[root@localhost ~]#iptables -R INPUT 3 -s 192.168.44.0/24 -j ACCEPT

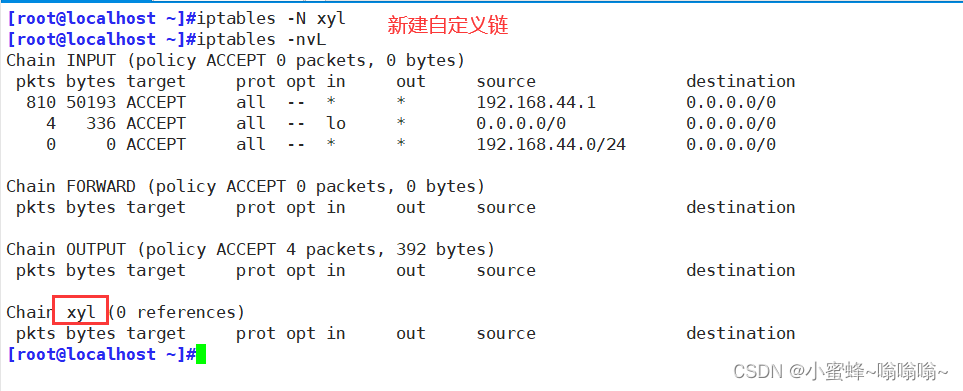

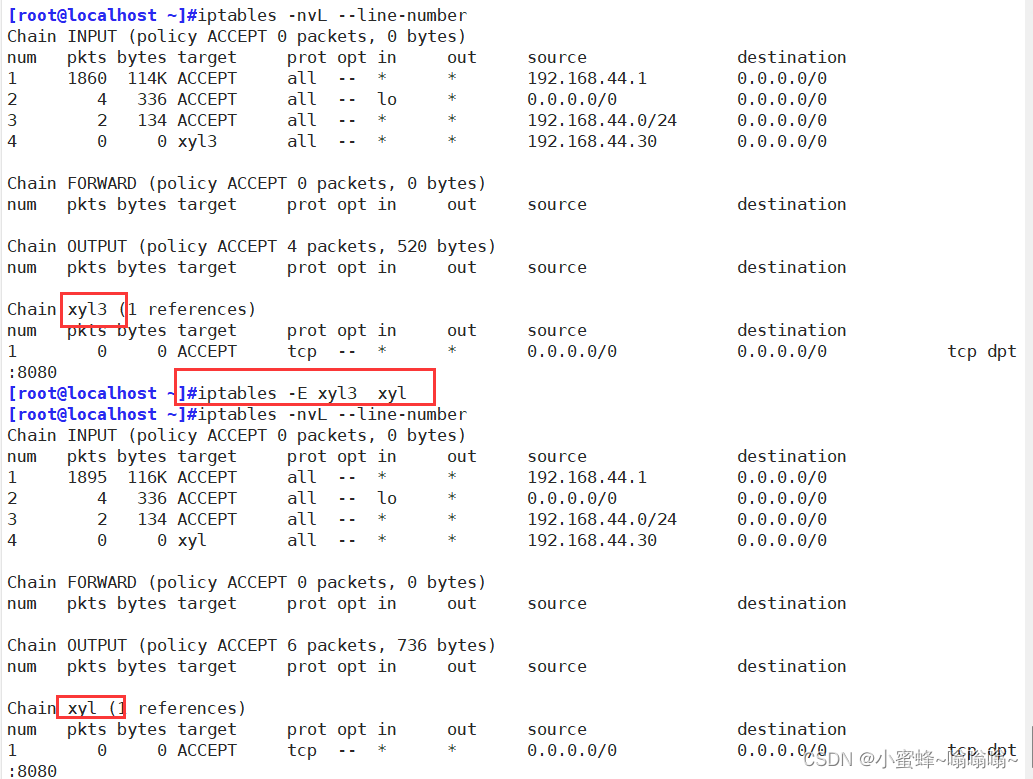

3.7 自定义链

-N 自定义一条新的规则链

-E 重命名自定义链 :引用计数不为0的自定义链,也就是被使用的自定义链,不能够被重命名,也不能被删除

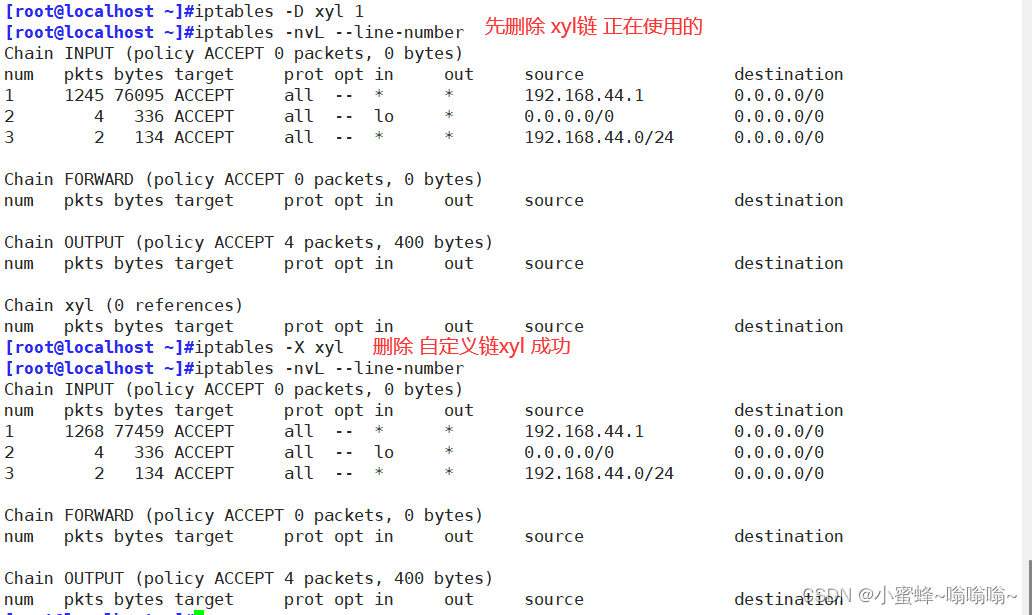

-X 删除自定义的空的规则链

[root@localhost ~]#iptables -A xyl -p tcp --dport 8080 -j ACCEPT

[root@localhost ~]#iptables -A INPUT -s 192.168.44.30 -j xyl

[root@localhost ~]#iptables -X xyl注意:引用计数为0才可以删除![]()

[root@localhost ~]#iptables -E xyl3 xyl

#重命名自定义链

3.8 通用匹配

基本匹配条件:不需要加载模块,由 iptables/netfilter 提供

直接使用,不依赖于其他条件或扩展,包括网络协议、IP地址、网络接口等条件

协议匹配: -p协议名

地址匹配: -s 源地址、-d 目的地址

#可以是IP、网段、域名、空(任何地址)接口匹配: -i 入站网卡、-o 出站网卡

测试:

3.9 隐含扩展

iptables 在使用-p选项指明了特定的协议时,无需再用-m选项指明扩展模块的扩展机制,不需要手动加载扩展模块

要求以特定的协议匹配作为前提,包括端口、TCP标记、ICMP类型等条件。

端口匹配: --sport 源端口、--dport 目的端口 #可以是个别端口、端口范围

注意: --sport和--dport 必须配合-p <协议类型>使用

| --sport port | 匹配报文源端口,可为端口连续范围 |

| --dport port | 匹配报文目标端口,可为连续范围 |

| --tcp-flags mask comp | mask 需检查的标志位列表,用 , 分隔 例如 SYN,ACK,FIN,RST |

--tcp-flags ALL ALL

--tcp_flags ALL NONE

--sport 1000 匹配源端口是1000的数据包

--sport 1000:3000 匹配源端口是1000-3000的数据包

--sport :3000 匹配源端口是3000及以下的数据包

--sport 1000: 匹配源端口是1000及以上的数据包

注意: --sport和--dport 必须配合-p <协议类型>使用端口可以使用的范围 0-65535[root@localhost ~]#iptables -A INPUT -p tcp --sport 22:80 -j REJECT #22到80 全部被拒

[root@localhost ~]#iptables -I INPUT -i ens33 -p tcp ! --syn -j REJECT#丢弃SYN请求包,放行其他包

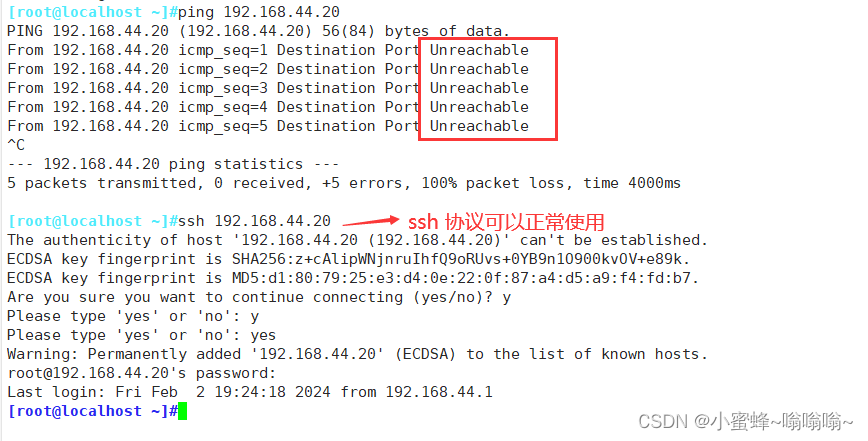

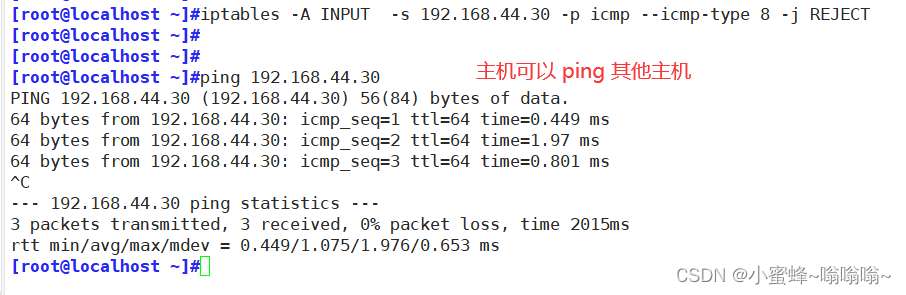

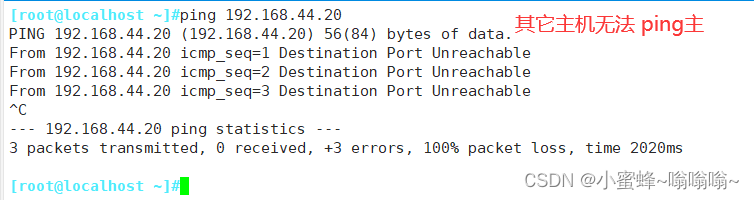

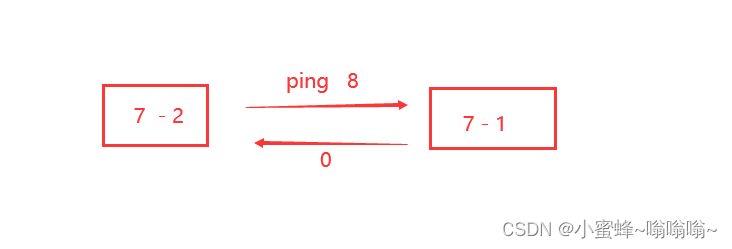

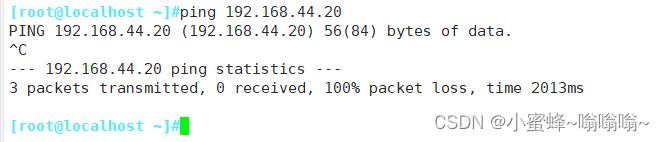

小问题:如何做到禁止其它主机ping主机,而允许主机ping其他主机

类型匹配:

--icmp-type ICMP类型

#可以是字符串、数字代码

"Echo- Request" (代码为8)表示请求

"Echo- Reply" (代码为0)表示回复

"Dest ination-Unreachable" (代码为3)表示目标不可达

关于其它可用的ICMP协议类型,可以执行“iptables -p icmp -h”命令,查看帮助信息禁止其他主机 ping主机

[root@localhost ~]#iptables -A INPUT -s 192.168.44.30 -p icmp --icmp-type 8 -j REJECT

[root@localhost ~]#iptables -A OUTPUT -d 192.168.44.30 -p icmp --icmp-type 0 -j REJECT ![]()

3.10 显示扩展

显示扩展即必须使用-m选项指明要调用的扩展模块名称,需要手动加载扩展模块

① multiport扩展

[!] --source-ports,--sports port[,port|,port:port]...

#指定多个源端口 逗号隔开

[!] --destination-ports,--dports port[,port|,port:port]...

# 指定多个目标端口 逗号隔开

[!] --ports port[,port|,port:port]...

#多个源或目标端[root@localhost ~]#iptables -A INPUT -s 192.168.44.30 -p tcp -m multiport --dport 22,80 -j REJECT#阻止ip地址来自192.168.44.30 访问当前机器的tcp 22 80 端口

注意:

curl 需要先开启 httpd 服务

curl 文字版的浏览器

② iprange 扩展

指明连续的(但一般不是整个网络)ip地址范围

--src-range from[-to] 源IP地址范围

--dst-range from[-to] 目标IP地址范围

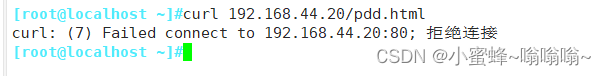

[root@localhost ~]#iptables -A INPUT -m iprange --src-range 192.168.91.30-192.168.91.50 -j REJECT #指定源地址为 192.168.44.30-192.168.44.50 30 40 50 3个地址无法访问当前主机③ mac 地址

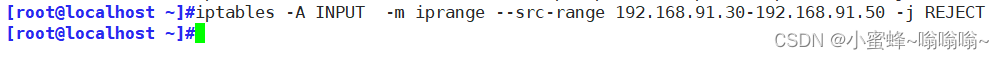

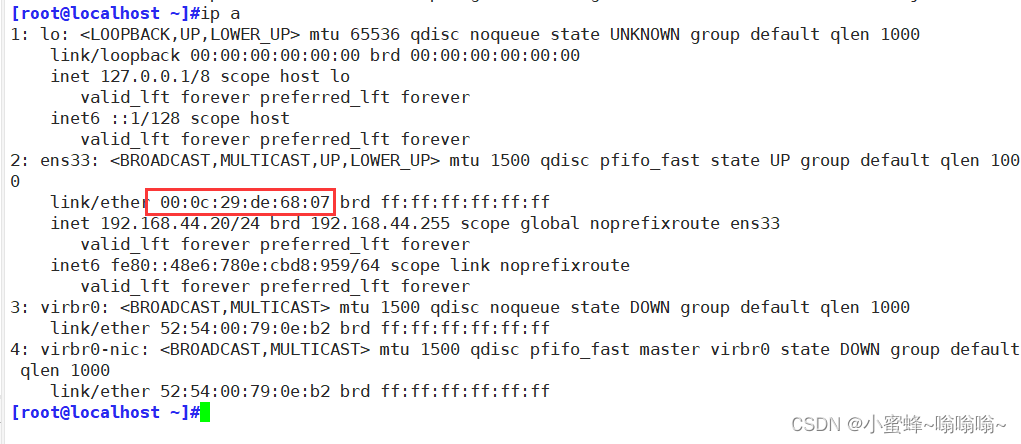

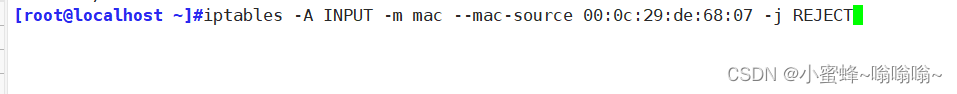

mac 模块可以指明源MAC地址,,适用于:PREROUTING, FORWARD,INPUT chains

-m mac [!] --mac-source XX:XX:XX:XX:XX:XX

[root@localhost ~]#iptables -A INPUT -m mac --mac-source 00:0c:29:de:68:07 -j REJECT

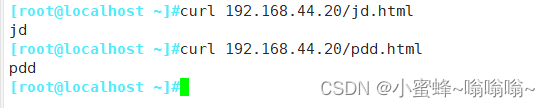

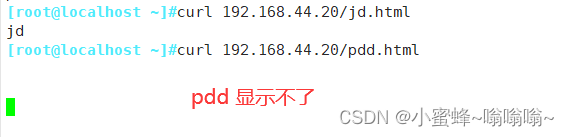

④ string 字符串

对报文中的应用层数据做字符串模式匹配检测

--algo {bm|kmp} 字符串匹配检测算法bm:Boyer-Moore 算法kmp:Knuth-Pratt-Morris 算法--from offset 开始查询的地方

--to offset 结束查询的地方[!] --string pattern 要检测的字符串模式

[!] --hex-string pattern要检测字符串模式,16进制格式

可以看到页面内容

[root@localhost html]#iptables -A OUTPUT -p tcp --sport 80 -m string --algo bm --from 62 --string "pdd" -j REJECT #请求的包不带字符,回复的包带字符 所以需要OUTPUT 回复的包带 pdd 字符就不显示

相关文章:

Linux - iptables 防火墙

一. 安全技术和防火墙 1.安全技术 入侵检测系统(Intrusion Detection Systems):特点是不阻断任何网络访问,量化、定位来自内外网络的威胁情况,主要以提供报警和事后监督为主,提供有针对性的指导措施和安全…...

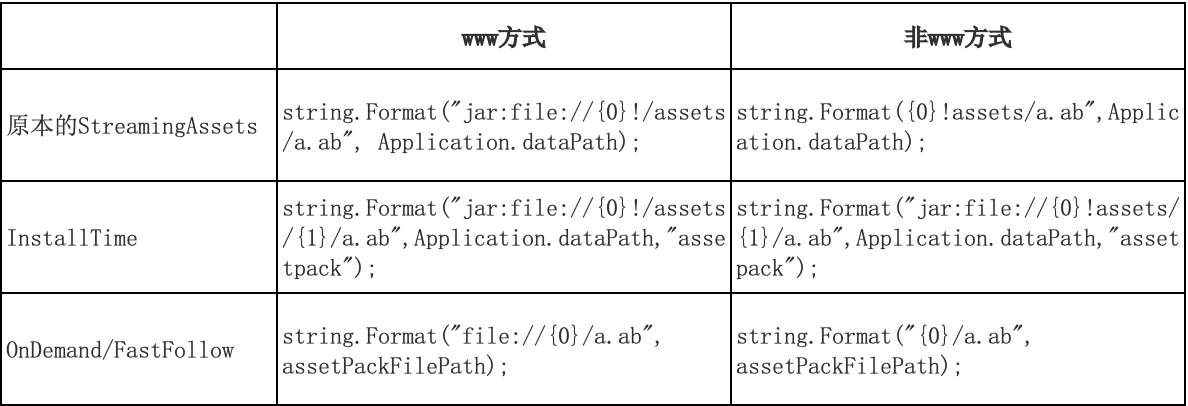

如何在FBX剔除Lit.shader依赖

1)如何在FBX剔除Lit.shader依赖 2)Unity出AAB包(PlayAssetDelivery)模式下加载资源过慢问题 3)如何在URP中正确打出Shader变体 4)XLua打包Lua文件粒度问题 这是第371篇UWA技术知识分享的推送,精…...

cesium-测量高度垂直距离

cesium做垂直测量 完整代码 <template><div id"cesiumContainer" style"height: 100vh;"></div><div id"toolbar" style"position: fixed;top:20px;left:220px;"><el-breadcrumb><el-breadcrumb-i…...

Adobe Illustrator CEP插件开发入门指南

引言 Adobe Creative Cloud(创意云)中的Illustrator作为一款全球领先的矢量图形设计软件,为设计师提供了丰富的功能和无限的创作可能性。为了进一步增强其功能并满足个性化工作流程需求,Adobe引入了Common Extensibility Platform…...

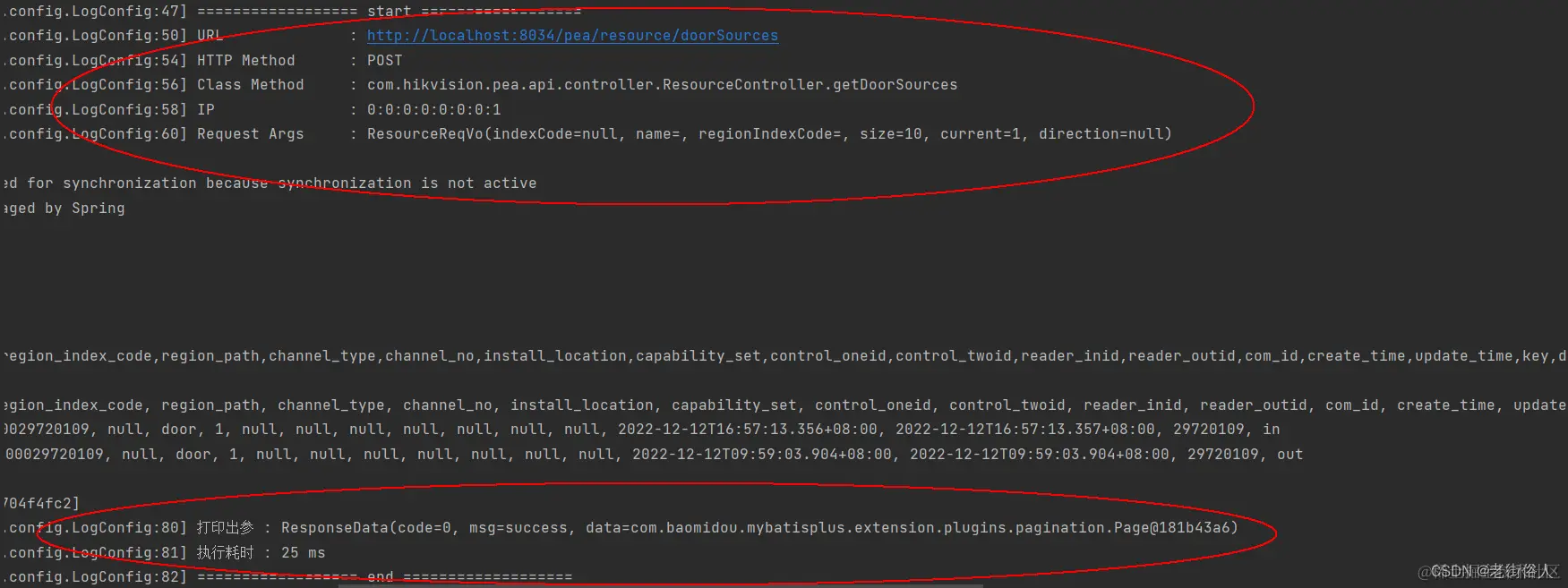

【Spring】自定义注解 + AOP 记录用户的使用日志

目录 编辑 自定义注解 AOP 记录用户的使用日志 使用背景 落地实践 一:自定义注解 二:切面配置 三:Api层使用 使用效果 自定义注解 AOP 记录用户的使用日志 使用背景 (1)在学校项目中,安防平台…...

linux互斥锁:递归锁,非递归锁用法详解

在实际的项目中经常涉及到共享资源,共享资源被多个线程访问会出现竞争现象;为了解决竞争和保护共享资源常用的机制之一就是互斥锁! 互斥锁又分为递归锁和非递归锁,互斥锁默认是非递归锁,也是我们常用的上锁方式。那么什么是递归锁和非递归锁呢? 非递归锁(Non-recursive …...

MacOS安装dmg提示已文件已损坏的解决方法

MacOS安装dmg提示已文件已损坏的解决方法 导致原因是应用没有上传到苹果的appstroe,系统限制了安装,破碎提示是苹果的误导小手段 方法 一 App 在macOS Catalina(比较新的系统,例如m1,m2也适用)下提示已损坏…...

前端输入框简单实现检测@成员输入

大体逻辑是 给input框添加一个input监听,并判断输入是否为获取当前光标的位置,你输入的肯定在光标之前,且肯定是最后一个input输入的内容换行可以被认为空格,需要进行全局替换判断成功的逻辑分为两部分,前方一般来说是…...

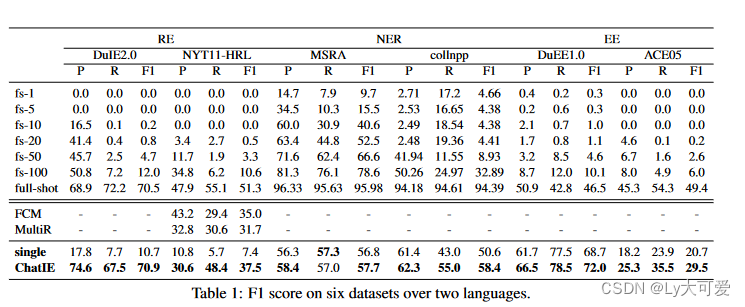

通过与chatGPT交流实现零样本事件抽取

1、写作动机: 近来的大规模语言模型(例如Chat GPT)在零样本设置下取得了很好的表现,这启发作者探索基于提示的方法来解决零样本IE任务。 2、主要贡献: 提出了基于chatgpt的多阶段的信息抽取方法:在第一阶…...

使用nodejs和html布局一个简单的视频播放网站,但是使用localhost:端口访问html无法加载视频

js代码: // app.js const express require(express); const path require(path); const app express();// 设置静态文件目录,这里假设你的视频文件在public/videos/目录下 app.use(express.static(path.join(__dirname, )));// 设置主页路由…...

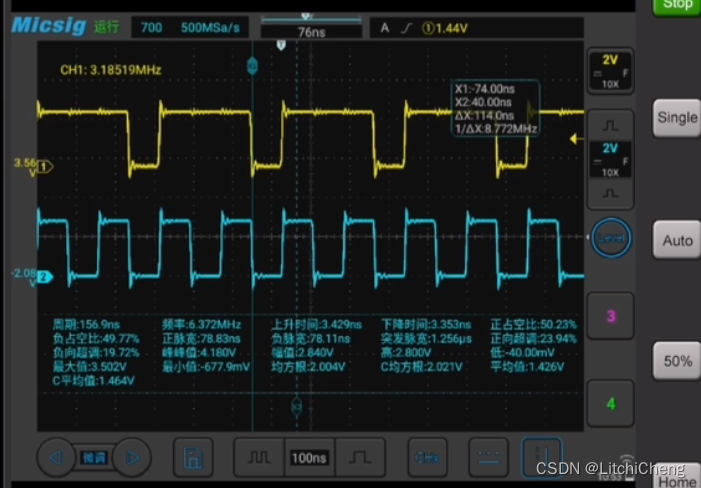

【AG32VF407】国产MCU+FPGA Verilog双边沿检测输出方波

视频讲解 [AG32VF407]国产MCUFPGA Verilog双边沿检测输出方波 实验过程 本次使用使用AG32VF407开发板中的FPGA,使用双clk的双边沿进行检测,同步输出方波 同时可以根据输出的方波检测clk的频率,以及双clk的相位关系,如下为verilog…...

[晓理紫]每日论文分享(有中文摘要,源码或项目地址)--强化学习、模仿学习、机器人

专属领域论文订阅 关注{晓理紫},每日更新论文,如感兴趣,请转发给有需要的同学,谢谢支持 如果你感觉对你有所帮助,请关注我,每日准时为你推送最新论文。 为了答谢各位网友的支持,从今日起免费为3…...

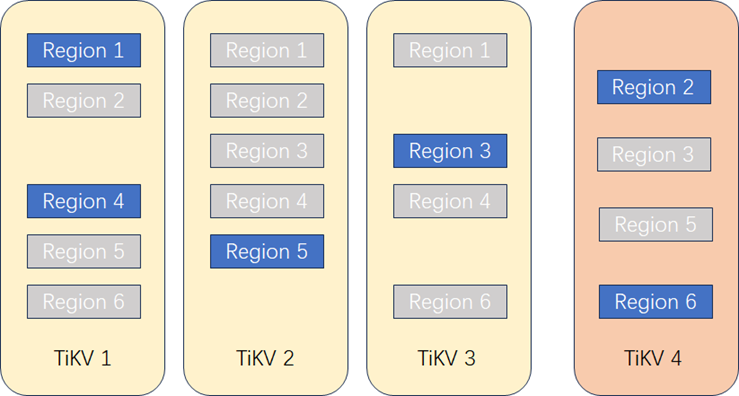

为什么说TiDB在线扩容对业务几乎没有影响

作者: 数据源的TiDB学习之路 原文来源: https://tidb.net/blog/e82b2c5f 当前的数据库种类繁多,墨天轮当前统计的所有国产数据库已经有 290个 ,其中属于关系型数据库的有 166个 。关系型数据库从部署架构上又可以分为集中式…...

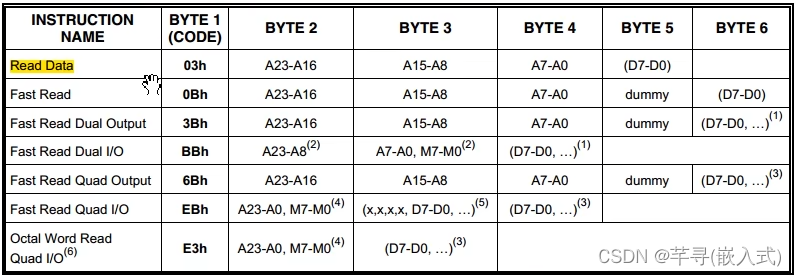

STM32--SPI通信协议(2)W25Q64简介

一、W25Q64简介 1、W25Qxx中的xx是不同的数字,表示了这个芯片不同的存储容量; 2、存储器分为易失性与非易失性,主要区别是存储的数据是否是掉电不丢失: 易失性存储器:SRAM、DRAM; 非易失性存储器ÿ…...

svn安装与搭建

1、svn搭建 # yum install subversion -y //安装 # svnserve --version //查看版本 2、创建仓库目录repo # mkdir -p /opt/svn/repo //创建目录 # svnadmin create /opt/svn/repo/ //创建新仓库 # ls !$ …...

什么是缓存击穿、缓存穿透、缓存雪崩?

缓存雪崩 缓存雪崩是指缓存同一时间大面积的失效,所以,后面的请求都会落到数据库上,造成数据库短时间内承受大量请求而崩掉。 解决方案 缓存数据的过期时间设置随机,防止同一时间大量数据过期现象发生。一般并发量不是特别多的时…...

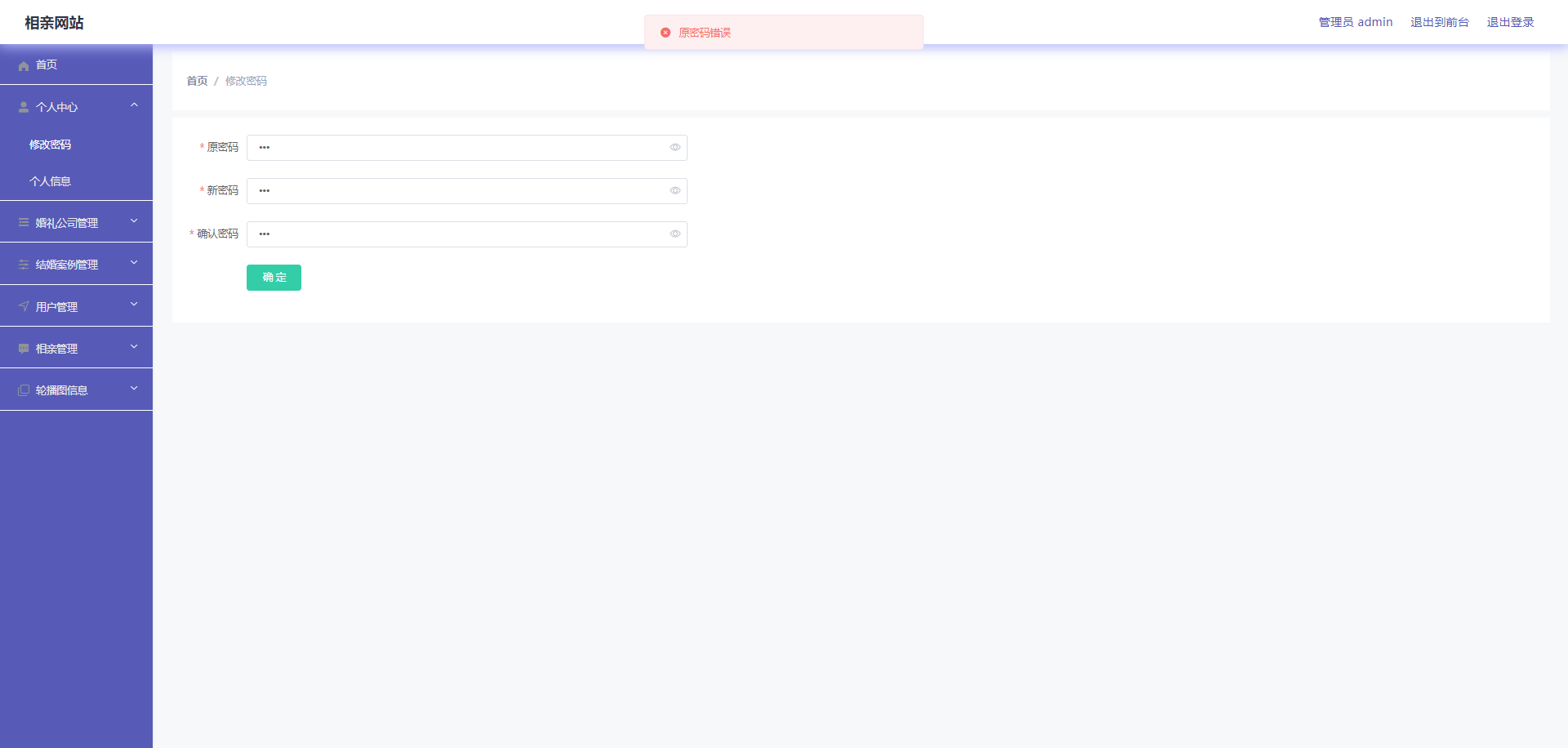

springboot153相亲网站

简介 【毕设源码推荐 javaweb 项目】基于springbootvue 的 适用于计算机类毕业设计,课程设计参考与学习用途。仅供学习参考, 不得用于商业或者非法用途,否则,一切后果请用户自负。 看运行截图看 第五章 第四章 获取资料方式 **项…...

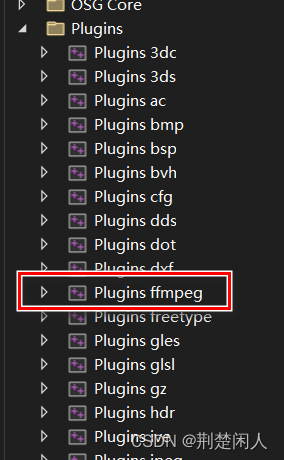

CMake生成osg的FFMPEG插件及Windows下不生成VS工程问题解决

在Windows下,如何利用CMake生成osg的FFMPEG插件,请参考如下博文,同生成jpeg插件类似: osg第三方插件的编译方法(以jpeg插件来讲解)。 如下为生成FFMPEG时必要的设置: 注意: 一定要…...

代码随想录算法训练营Day25 | 216.组合总和III、17.电话号码的字母组合

216.组合总和III 与77.组合差不多,就返回条件中收集结果步骤多了一步判断,同时剪枝策略多了一种 vector<vector<int>> ans; vector<int> path; int sum 0;void backtracking(int num, int& k, int& n) {if (path.size() k…...

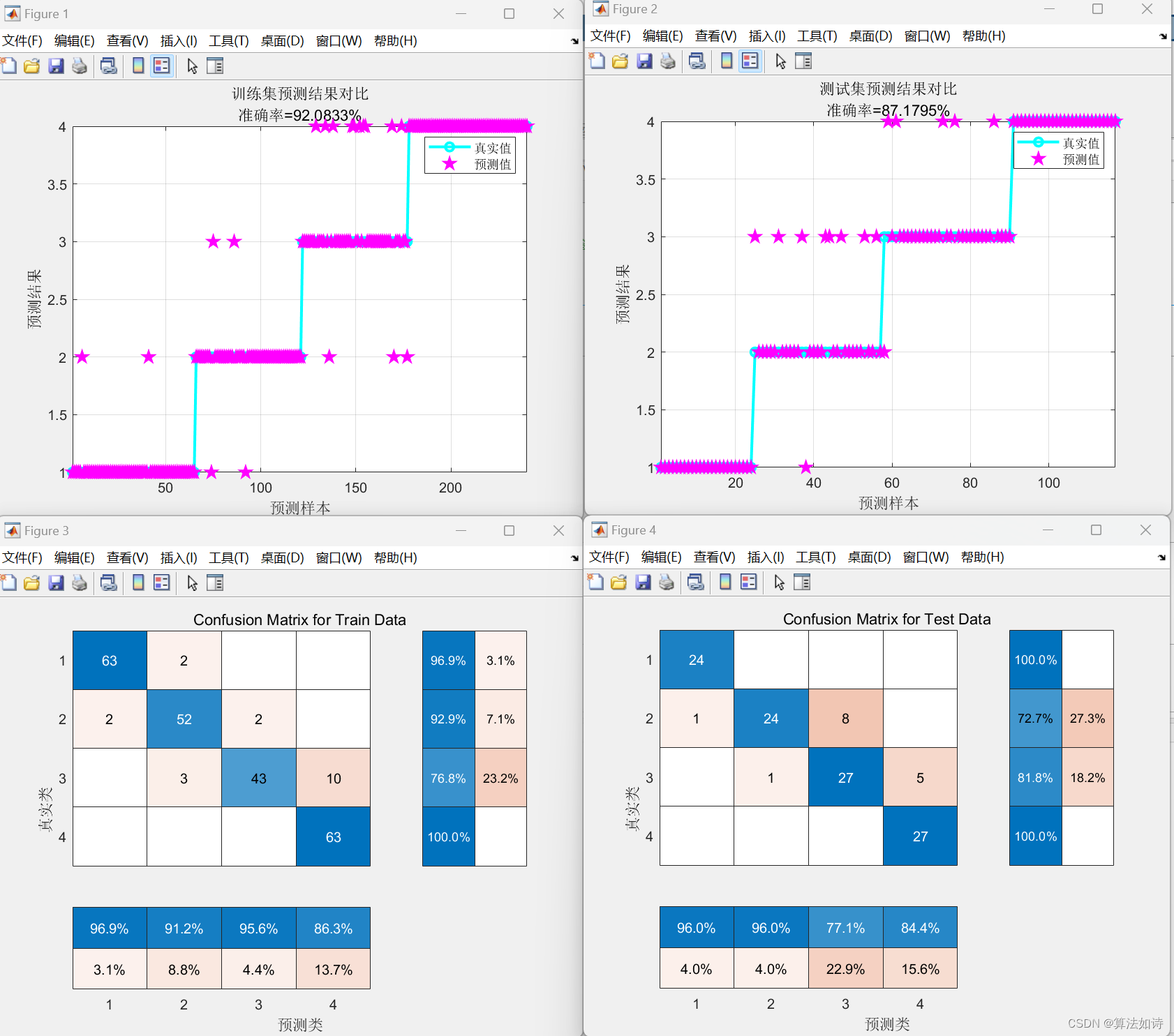

故障诊断 | 一文解决,SVM支持向量机的故障诊断(Matlab)

效果一览 文章概述 故障诊断 | 一文解决,SVM支持向量机的故障诊断(Matlab) 支持向量机(Support Vector Machine,SVM)是一种常用的监督学习算法,用于分类和回归分析。SVM的主要目标是找到一个最优的超平面(或者在非线性情况下是一个最优的超曲面),将不同类别的样本分开…...

Smithbox终极指南:5个技巧让你轻松掌握魂系列游戏修改艺术

Smithbox终极指南:5个技巧让你轻松掌握魂系列游戏修改艺术 【免费下载链接】Smithbox Smithbox is a modding tool for Elden Ring, Armored Core VI, Sekiro, Dark Souls 3, Dark Souls 2, Dark Souls, Bloodborne and Demons Souls. 项目地址: https://gitcode.…...

新站如何运用SEO手段快速上首页_网站链接建设有助于SEO快速排名吗

新站如何运用SEO手段快速上首页 在互联网时代,新站如何快速上首页成为了许多网站创始人和SEO专业人士的共同关注点。快速攀升到搜索引擎的首页不仅能带来大量流量,还能提升品牌知名度。新站应如何运用SEO手段来实现这一目标呢?本文将从多个角…...

DecompilerMC:揭秘Minecraft源码反编译的高效方案

DecompilerMC:揭秘Minecraft源码反编译的高效方案 【免费下载链接】DecompilerMC This repository allows you to decompile any minecraft version that was published after 19w36a without any 3rd party mappings, you just need to execute the script or the …...

12年不上班,我靠什么支撑到现在

我已经12年没去上过班了,14年从学校辞职出来后,就没再给人打过工。虽然我不上班,但身边人都觉得我很会赚钱,觉得我很幸运,也觉得我很有勇气。 其实,并不是我多勇敢,是因为早在2014年,…...

基于STM32CubeMX HAL库的RS485半双工通信实战指南

1. RS485通信基础与STM32开发环境搭建 第一次接触RS485通信时,我被它独特的半双工特性深深吸引。想象一下双向单车道的马路,车辆只能单向交替通行,这就是半双工的精髓。相比全双工需要两根数据线的设计,RS485仅用一对双绞线就能实…...

node2vec在Spark上的分布式实现:处理大规模图的终极解决方案

node2vec在Spark上的分布式实现:处理大规模图的终极解决方案 【免费下载链接】node2vec 项目地址: https://gitcode.com/gh_mirrors/no/node2vec 想要处理包含数千万甚至上亿节点的大规模图网络数据吗?node2vec在Spark上的分布式实现为你提供了处…...

Debian13安装基于apt的Nvidia闭源驱动+CUDA开发环境

Ubuntu安装NVIDIA驱动实在太容易了,直接在额外驱动里面选择就好,但Debian没有这么简单。以往我们都需要从NVIDIA官网下载.run文件,但现在其实更建议各位使用Nvidia提供的本地apt源来管理。本文只针对apt版本驱动安装过程中特定的坑和CUDA开发…...

Blender 3MF插件完整指南:轻松实现3D打印文件导入导出

Blender 3MF插件完整指南:轻松实现3D打印文件导入导出 【免费下载链接】Blender3mfFormat Blender add-on to import/export 3MF files 项目地址: https://gitcode.com/gh_mirrors/bl/Blender3mfFormat 如果你正在寻找一个能让你在Blender中轻松处理3D打印文…...

CosyVoice语音生成效果对比:原声vs克隆声,几乎听不出区别

CosyVoice语音生成效果对比:原声vs克隆声,几乎听不出区别 1. 语音克隆技术的新高度 最近测试了CosyVoice语音克隆模型的效果,结果让我大吃一惊。这个由阿里巴巴通义实验室开发的语音生成模型,仅需3-10秒的参考音频就能克隆出几乎…...

网络安全中的图片旋转攻击检测:隐写分析新维度

网络安全中的图片旋转攻击检测:隐写分析新维度 1. 引言 在数字时代,图片已成为我们日常交流和业务处理中不可或缺的一部分。然而,你可能不知道的是,黑客们正在利用一个看似无害的技术——图片旋转,来传递隐蔽信息&am…...