网安常用的三个攻击方式

1.渗透测试执行标准(PTES)

渗透测试执行标准由7个部分组成,包括前期交互、情报收集、威胁建模、漏洞分析、渗透利用、后渗透、撰写报告。在中国,渗透测试必须经过授权,否则就违背了网络安全法。前期交互主要指开展渗透测试工作前,与客户进行沟通和交流,确定测试范围、目标、限制条件及相关要求,以及签订合同等,主要是前期的准备工作。情报收集主要指通过主动或被动方式收集渗透测试相关的信息,比如目标网络、端口、操作系统、相关组件、协议、漏洞等信息。威胁建模指对情报收集阶段获取的情报信息进行威胁建模,找出系统中最薄弱的环节,确定高效准确的攻击方法。漏洞分析发现系统和应用程序中可被攻击者利用的缺陷的过程。渗透利用是指利用之前发现的漏洞进行真正的攻击取得目标系统的访问控制权。后渗透指取得访问控制权之后进行权限维持并获取目标系统的数据,达到网络攻击目的。撰写报告指向被渗透方提交渗透结果以及修复方案。

传送门:www.pentest-standard.org

2. 网空杀伤链(Cyber Kill Chain)

杀伤链也叫七步杀,用于识别和预防网络入侵活动,由洛克希德·马丁公司开发。该模型确定了对手必须完成什么才能实现。包括侦察、武器研发、载荷投递、渗透利用、安装执行、命令控制、任务执行。侦察指收集电子邮件、组织、系统等各种信息,就是针对目标及目标外围的各种情报信息。武器研发指开发各种攻击所需要的poc、exp等各种程序。载荷投递指通过电子邮件、网络、USB等方式向目标进行投递。渗透利用指投递成功之后在目标网络或资产上进行渗透利用获得初步控制权。安装执行指将木马在目标资产上正常运行,具备执行下一步动作的条件。命令控制指通过各种方式将木马持久化并与攻击服务器保持隐蔽持久的通道。任务执行指达成前期写下的目标,比如窃取数据、破坏系统等各种恶意行为。

传送门

https://www.lockheedmartin.com/en-us/capabilities/cyber/cyber-kill-chain.html

3. MITRE ATT&CK 框架

ATT&CK是由MITRE公司在2013年提出的战略、战术及程序的对抗框架,可用用于对抗 模拟、红队渗透测试、蓝队防御、威胁情报分析等,有三个版本ATT&CK Matrix for Enterprise、ATT&CK Matrix for Mobile、ATT&CK Matrix for ICS。

传送门:https://attack.mitre.org/ 官网

https://mitre-attack.github.io/attack-navigator/ 导航器(可以做攻击路线图)

还有CALDERA是MITER官方基于ATT&CK推出的网络安全红蓝对抗框架,可用于自动化红队行动、手工红队行动、自动化应急响应等攻防实践。https://github.com/mitre/caldera

总之,了解攻击模型对网络安全人士至关重要,因为它有助于预测和理解潜在威胁,指导有效的防御策略。攻击模型提供了对黑客可能采用的技术和方法的深入了解,使安全专业人员能够更全面地评估系统和网络的脆弱性。通过研究不同的攻击模型,安全团队可以更好地了解威胁面,并采取相应的对策,包括加强防护措施、改进监控和应急响应计划。这种深入了解攻击模型的方法有助于提高网络安全的整体水平,确保组织能够更加强大地抵御不断演进的威胁。

相关文章:

网安常用的三个攻击方式

1.渗透测试执行标准(PTES) 渗透测试执行标准由7个部分组成,包括前期交互、情报收集、威胁建模、漏洞分析、渗透利用、后渗透、撰写报告。在中国,渗透测试必须经过授权,否则就违背了网络安全法。前期交互主要指开展渗透…...

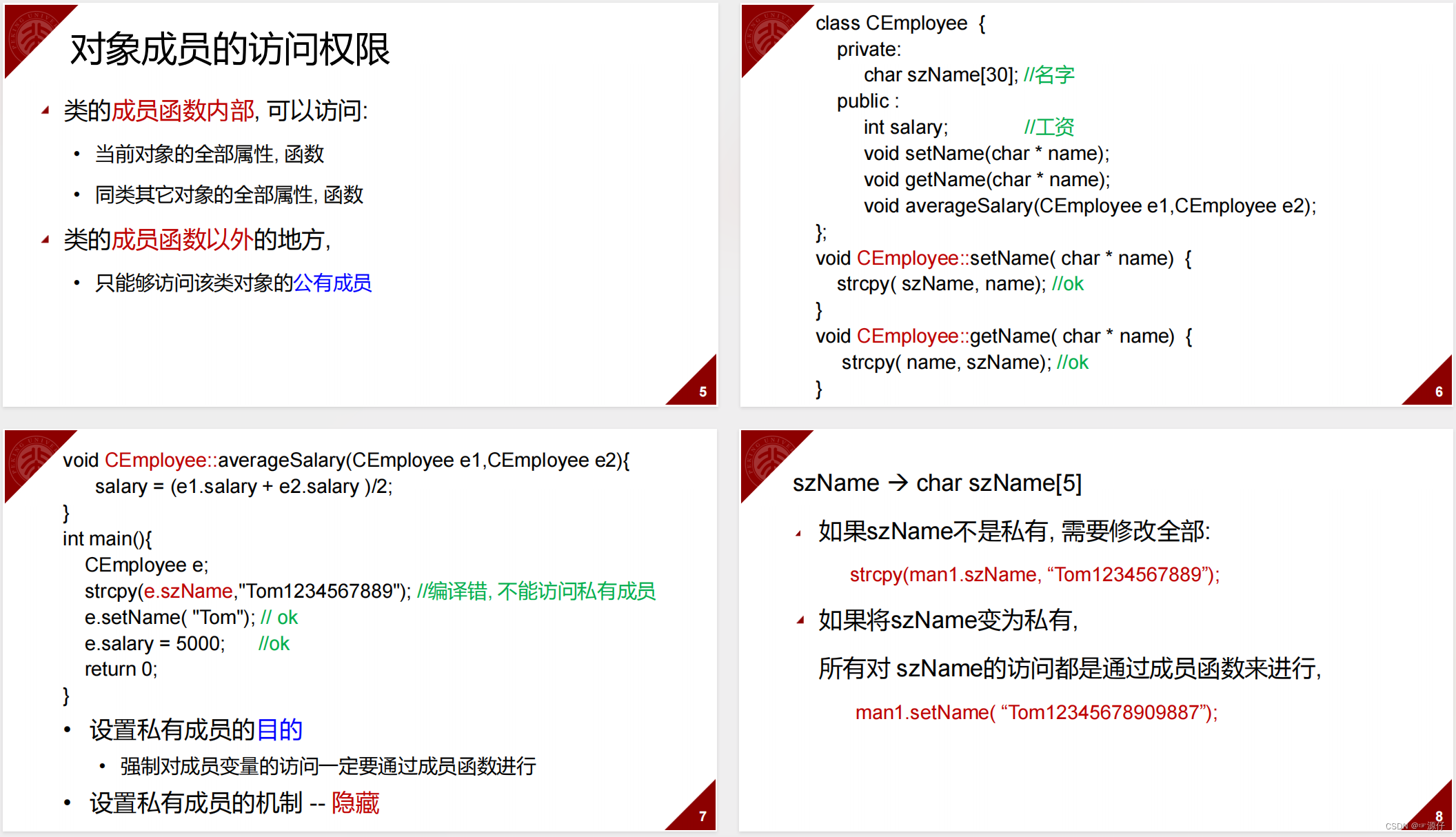

C++面向对象程序设计-北京大学-郭炜【课程笔记(二)】

C面向对象程序设计-北京大学-郭炜【课程笔记(二)】 1、结构化程序设计结构化程序设计的不足 2、面向对象的程序设计2.1、面向对象的程序设计2.2、从客观事物抽象出类2.3、对象的内存分配2.4、对象之间的运算2.5、使用类的成员变量和成员函数用法1&#x…...

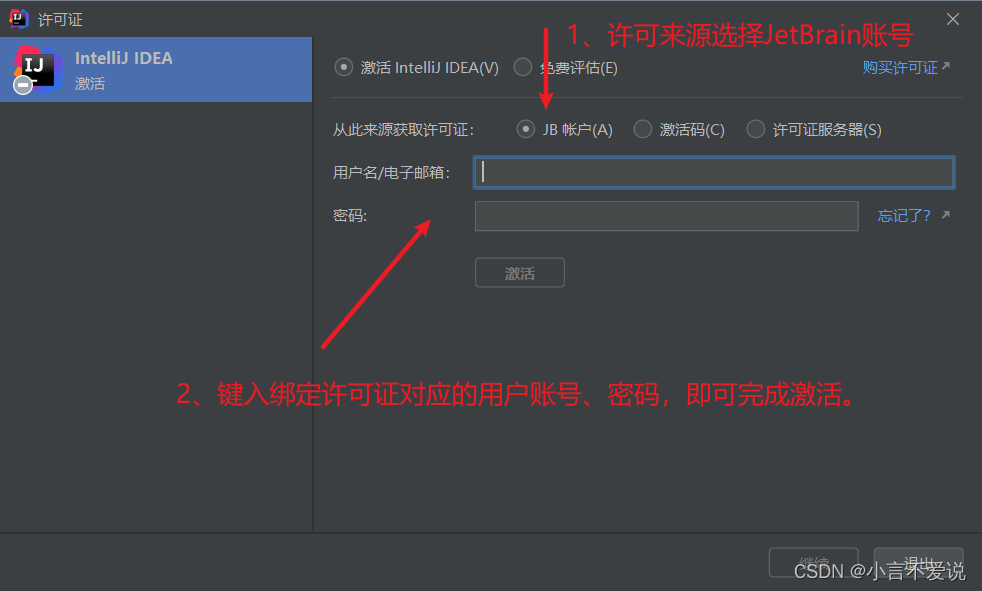

IDEA Ultimate下载(采用JetBrain学生认证)

IDEA Ultimate版本下载 Ulitmate是无限制版(解锁所有插件,正版需要付费。学生可以免费申请许可)Community是开源社区版本(部分插件不提供使用,比如Tomcat插件。免费) 我们将通过学生认证获取免费版。 Je…...

Matplotlib plt.plot数据可视化应用案例

Matplotlib 是 Python 中一个非常流行的绘图库,它允许用户创建各种静态、动态、交互式的图表和可视化。plt.plot() 是 Matplotlib 中用于绘制二维数据的基本函数。 下面是一个使用 plt.plot() 的简单数据可视化应用案例: 案例:绘制正弦和余…...

ES实战--集群扩展

查看ES集群状态: GET /_cluster/health?prettytrue当一个节点加入集群的时候,ES会自动地尝试将分片在所有节点上进行均匀分配. 如果更多的节点加入集群,ES将试图在所有节点上均匀分配分片数量.这样每一个新加入的节点都能通过部分数据来分担负载 第二个节点发现第一个节点,并…...

【重要】django默认生成的表的意思记录

accounts_userprofile: 这是与用户相关的个人资料表,通常包含用户的额外信息,比如头像、个人描述等。 accounts_userprofile_groups: 这是用户个人资料和用户组之间的关联表,用于记录用户属于哪些用户组。 accounts_userprofile_user_permiss…...

12.3 OpenGL顶点后处理:平面着色

平面着色 Flatshading Flat shading (平面着色)是一种简化渲染技术,它在光栅化阶段将一个图元(primitive)的所有顶点赋予相同的颜色或其它输出变量的值。这些赋予的值来自于该图元的“引发顶点”(provoking vertex)。…...

实验5-6 使用函数判断完全平方数

本题要求实现一个判断整数是否为完全平方数的简单函数。 函数接口定义: int IsSquare( int n ); 其中n是用户传入的参数,在长整型范围内。如果n是完全平方数,则函数IsSquare必须返回1,否则返回0。 裁判测试程序样例࿱…...

AI 或许真的能助力中产阶级重塑辉煌 [译]

原文:AI Could Actually Help Rebuild The Middle Class 作者:DAVID AUTOR 译文:AI 或许真的能助力中产阶级重塑辉煌 作者:宝玉 人工智能(AI)并不一定会夺走我们的工作。相反,它为我们提供了一个…...

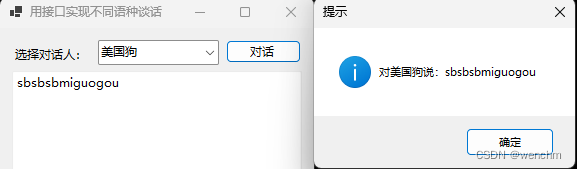

C#利用接口实现选择不同的语种

目录 一、涉及到的知识点 1.接口定义 2.接口具有的特征 3.接口通过类继承来实现 4.有效使用接口进行组件编程 5.Encoding.GetBytes(String)方法 (1)检查给定字符串中是否包含中文字符 (2)编码和还原前后 6.Encoding.GetS…...

设计模式-适配器模式 Adapter

适配器模式 (Adapter) (重点) 适配器设计模式(Adapter Design Pattern)是一种结构型设计模式,用于解决两个不兼容接口之间的问题。适配器允许将一个类的接口转换为客户端期望的另一个接口,使得原本由于接口不兼容而不能一起工作的…...

算法训练day29Leetcode491递增子序列46全排列47全排列Ⅱ

491 递增子序列 题目描述 给你一个整数数组 nums ,找出并返回所有该数组中不同的递增子序列,递增子序列中 至少有两个元素 。你可以按 任意顺序 返回答案。 数组中可能含有重复元素,如出现两个整数相等,也可以视作递增序列的一…...

内网穿透与搭建私人服务器

前言 内网穿透是一种技术,允许用户从外部网络访问内部私有网络中的服务器或设备。这对于想要从任何地方访问家中或办公室内部网络资源的用户非常有用。以下是为初学者准备的关于如何实现内网穿透以及搭建自己的私人服务器的详细指南。 在这个数字化时代,…...

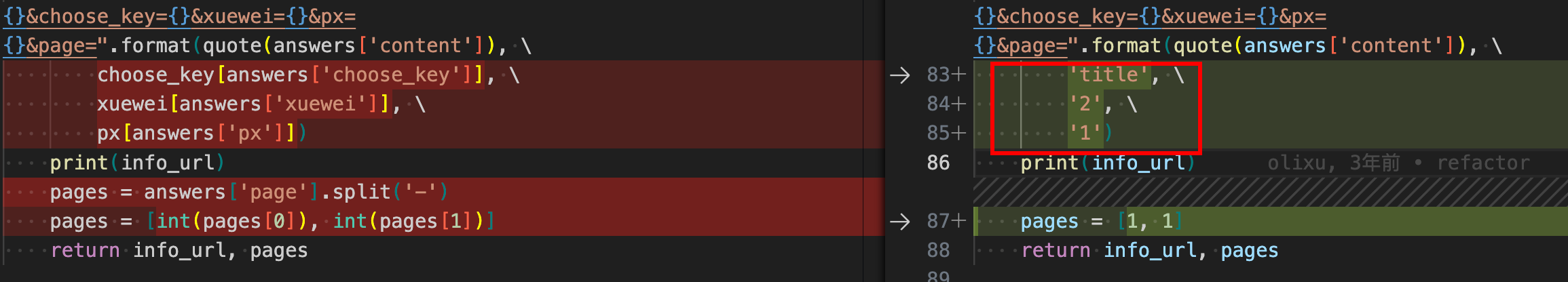

交大论文下载器

原作者地址: https://github.com/olixu/SJTU_Thesis_Crawler 问题: http://thesis.lib.sjtu.edu.cn/的学位论文下载系统,该版权保护系统用起来很不方便,加载起来非常慢,所以该下载器实现将网页上的每一页的图片合并…...

)

全栈笔记_浏览器扩展篇(manifest.json文件介绍)

manifest.json介绍 是web扩展技术必不可少的插件配置文件,放在根目录作用: 指定插件的基本信息 name:名称manifest_version:manifest.json文件的版本号,可以写2或3version:版本description:描述定义插件的行为: browser_action:添加一个操作按钮到浏览器工具栏,点击按…...

)

蓝桥杯每日一题(python)

##斐波那契数列的应用 --- 题目斐波那契 题目: 如果数组 A (a0, a1, , an−1) 满足以下条件,就说它是一个斐波那契数组: 1. n ≥ 2; 2. a0 a1; 3. 对于所有的 i(i ≥ 2),都满足 ai ai−1 ai−2…...

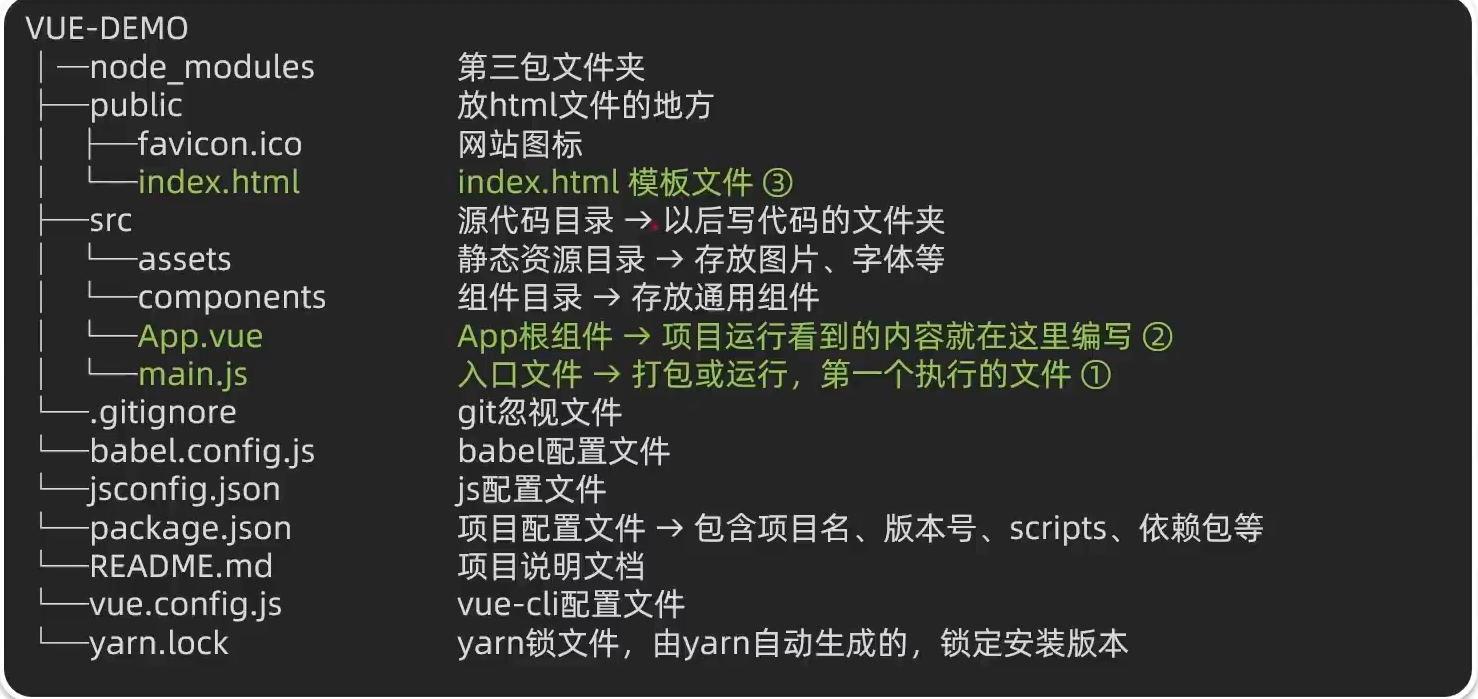

【Vue】工程化开发脚手架Vue CLI

📝个人主页:五敷有你 🔥系列专栏:Vue⛺️稳重求进,晒太阳 工程化开发&脚手架Vue CLI 基本介绍 Vue Cli是Vue官方提供的一个全局命令工具 可以帮助我们快速创建一个开发Vue项目的标准化基础架子【集成了we…...

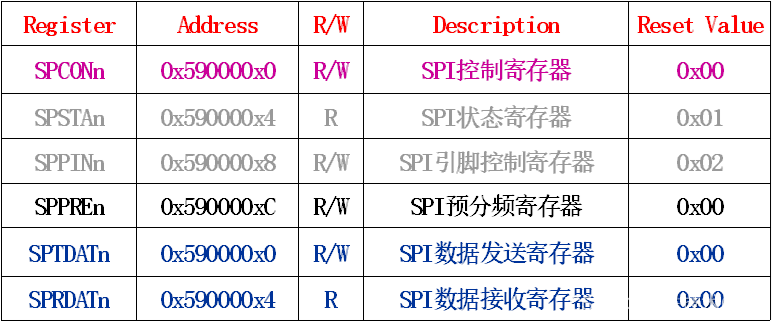

嵌入式培训机构四个月实训课程笔记(完整版)-Linux ARM驱动编程第三天-ARM Linux ADC和触摸屏开发 (物联技术666)

链接:https://pan.baidu.com/s/1V0E9IHSoLbpiWJsncmFgdA?pwd1688 提取码:1688 教学内容: 1、ADC S3C2440的A/D转换器包含一个8通道的模拟输入转换器,可以将模拟输入信号转换成10位数字编码。 在A/D转换时钟频率为2.5MHz时&…...

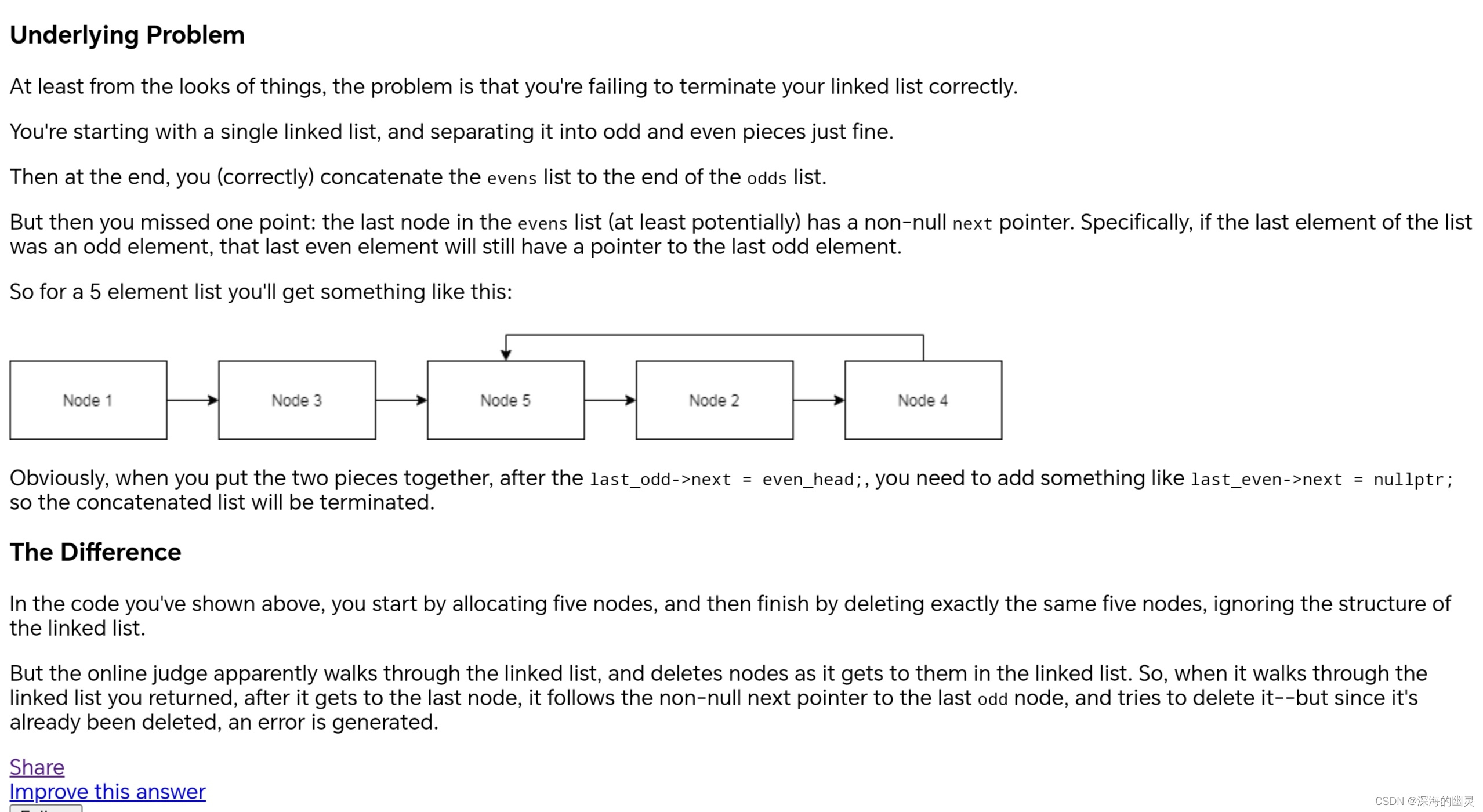

LeetCode “AddressSanitizer:heat-use-after-free on address“问题解决方法

heat-use-after-free : 访问堆上已经被释放的内存地址 现象:同样代码在LeetCode上报错,但是自己在IDE手动打印并不会报错 个人猜测,这个bug可能来源于LeetCode后台输出打印链表的代码逻辑问题。 问题描述 题目来自LeetCode的8…...

幸运彩票

L1-6 幸运彩票 分数 15 作者 陈越 单位 浙江大学 彩票的号码有 6 位数字,若一张彩票的前 3 位上的数之和等于后 3 位上的数之和,则称这张彩票是幸运的。本题就请你判断…...

实战指南:如何为nvm-windows项目配置专业级持续集成流水线

实战指南:如何为nvm-windows项目配置专业级持续集成流水线 【免费下载链接】nvm-windows A node.js version management utility for Windows. Ironically written in Go. 项目地址: https://gitcode.com/gh_mirrors/nv/nvm-windows nvm-windows作为Windows平…...

图像边缘检测算法全解析:从Sobel到Canny的实战指南

1. 项目概述:从“看见”到“看懂”的第一步在机器视觉的世界里,让计算机“看见”只是第一步,真正的挑战在于让它“看懂”。而“看懂”一幅图像,往往始于识别其轮廓与边界。这就是“边缘检测”的核心价值所在——它如同视觉系统的“…...

)

GalaxyView和Halcon抢相机?手把手教你解决USB3.0大恒相机驱动冲突(附优先级切换技巧)

多视觉软件共存环境下的USB3.0相机驱动冲突深度解析与实战解决方案 在工业视觉和自动化检测领域,工程师常常需要同时使用多种视觉软件来完成不同的任务。Halcon以其强大的算法库著称,而GalaxyView则在相机控制和图像采集方面表现出色。但当这些软件共存于…...

吵翻了!龙虾之父晒天价账单,一个月烧了 130 万美元,消耗 6030 亿 Token

前段时间,昆仑万维董事长方汉的一次访谈引发热议,他自曝“一个月才用 20 多亿,有点惭愧。” 他有位 CTO 朋友每月烧 600 亿 token,3 个月完成百名程序员七八年写的 800 万行代码。不过呢,今天小程程刷到一个更绝的案例…...

DuckDuckGo AI本地代理服务:开源工具部署与API调用指南

1. 项目概述:一个为DuckDuckGo AI聊天功能提供本地化服务的开源工具如果你和我一样,是个重度搜索用户,同时又对AI聊天功能有高频需求,那你肯定对DuckDuckGo不陌生。作为一个主打隐私保护的搜索引擎,它最近也跟上了潮流…...

zen-rails-security-checklist测试策略:安全测试用例与自动化扫描

zen-rails-security-checklist测试策略:安全测试用例与自动化扫描 【免费下载链接】zen-rails-security-checklist Checklist of security precautions for Ruby on Rails applications. 项目地址: https://gitcode.com/gh_mirrors/ze/zen-rails-security-checkli…...

是否足够)

现有基准任务(如操纵、导航)是否足够

在人工智能与机器人技术飞速迭代的今天,基准任务作为衡量模型与系统能力的核心标尺,贯穿于技术研发、性能评估与落地应用的全流程。操纵、导航作为两类最基础、最核心的基准任务,长期以来支撑着机器人、具身智能等领域的进步,成为…...

KeyboardChatterBlocker:免费开源键盘防连击工具终极指南

KeyboardChatterBlocker:免费开源键盘防连击工具终极指南 【免费下载链接】KeyboardChatterBlocker A handy quick tool for blocking mechanical keyboard chatter. 项目地址: https://gitcode.com/gh_mirrors/ke/KeyboardChatterBlocker 你是否曾经遇到过键…...

脑信号→自然语言转化失败率骤降62%?NotebookLM v2.3神经对齐模块深度拆解,仅限首批内测开发者知晓

更多请点击: https://codechina.net 第一章:NotebookLM脑机接口研究 NotebookLM 是 Google 推出的基于用户自有文档进行语义理解与推理的实验性 AI 工具,虽其官方定位并非直接面向脑机接口(BCI)领域,但其底…...

多线程渲染与路径算法重构:HiveWE如何革新魔兽争霸III地图编辑

多线程渲染与路径算法重构:HiveWE如何革新魔兽争霸III地图编辑 【免费下载链接】HiveWE A Warcraft III world editor. 项目地址: https://gitcode.com/gh_mirrors/hi/HiveWE 技术痛点:二十年技术债务下的地图创作瓶颈 魔兽争霸III地图编辑器自2…...