防御保护---内容保护

文章目录

-

目录

文章目录

一.防火墙内容安全概述

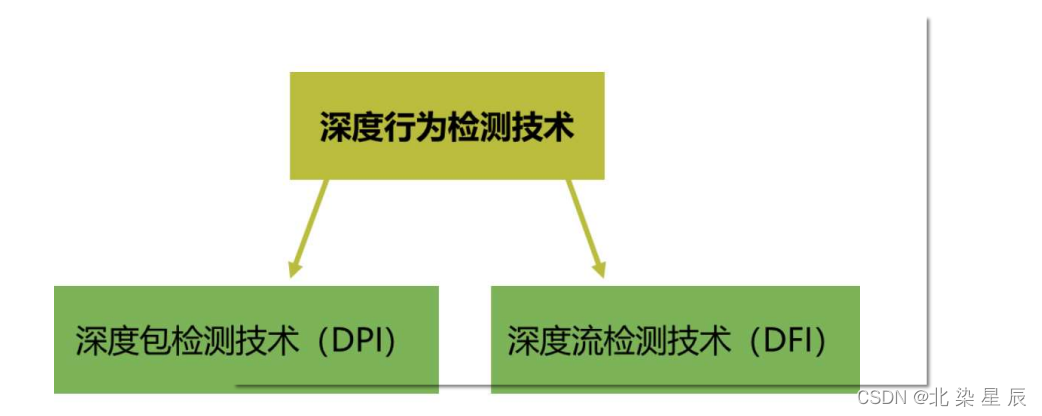

二.深度识别技术(DFI/DPI)

深度包检测技术(DPI)

深度流检测技术(DFI)

两者区别

三.入侵防御IPS

一.防火墙内容安全概述

防火墙内容安全是防火墙的一个重要功能,主要是保护网络免受恶意代码、病毒、间谍软件、网络钓鱼和其他恶意活动的侵害。以下是防火墙内容安全的主要概述:

-

病毒和恶意软件过滤:防火墙可以检测和拦截传入和传出的病毒和恶意软件,以防止其传播和对网络和终端设备的损害。

-

URL过滤:防火墙可以根据预设的规则,过滤和阻止访问某些不良或不安全的网站,以保护用户免受恶意网站和网络钓鱼的欺骗。

-

应用程序控制:防火墙可以限制或阻止特定应用程序的访问和使用,以防止未经授权的数据传输和潜在的安全风险。

-

内容过滤:防火墙可以检查网络流量中的内容,以识别和阻止敏感信息的泄露或传输。例如,可以防止信用卡号码、社会安全号码等个人身份信息的传输。

-

违规数据流检测:防火墙可以检测和阻止网络流量中的违规数据传输,例如违反合规法规的数据传输,以保护企业合规和数据安全。

二.深度识别技术(DFI/DPI)

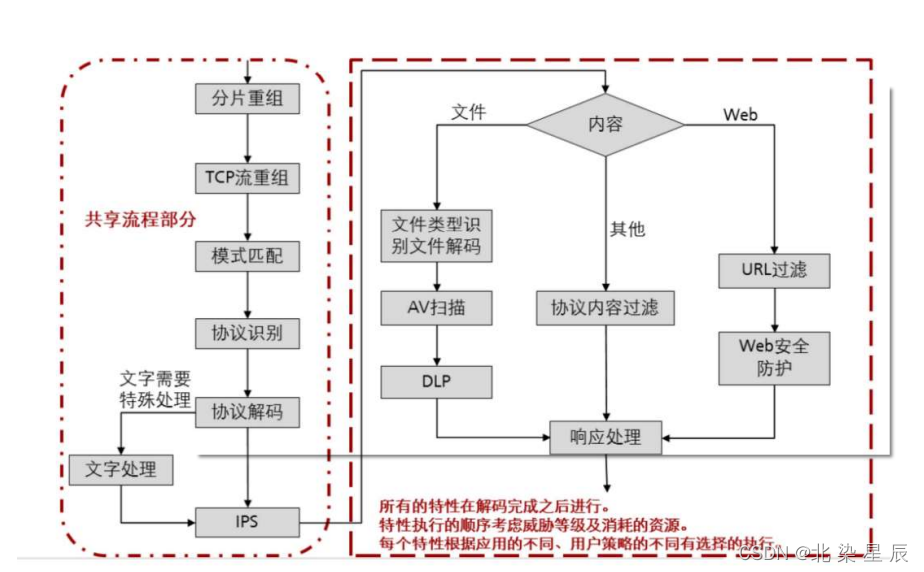

华为IAE引擎

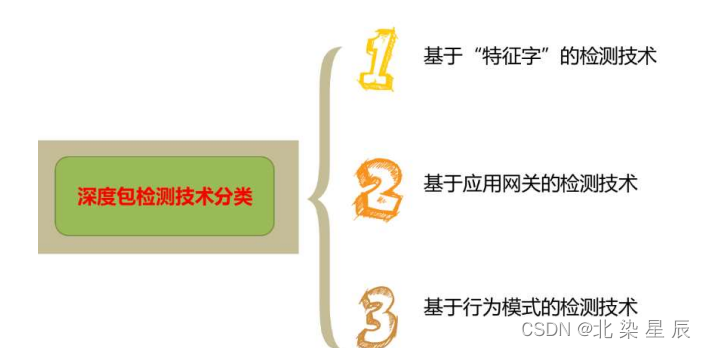

深度包检测技术(DPI)

DPI 是一种网络流量分析技术,用于检测和分类网络流量中的数据包。它通过深度学习的方法对数据包的内容进行解析和分析,可以识别出不同类型的网络流量,如网页浏览、视频流、文件传输等。这个技术可以用于网络安全、流量管理等领域,能够帮助识别和阻止恶意的网络活动。

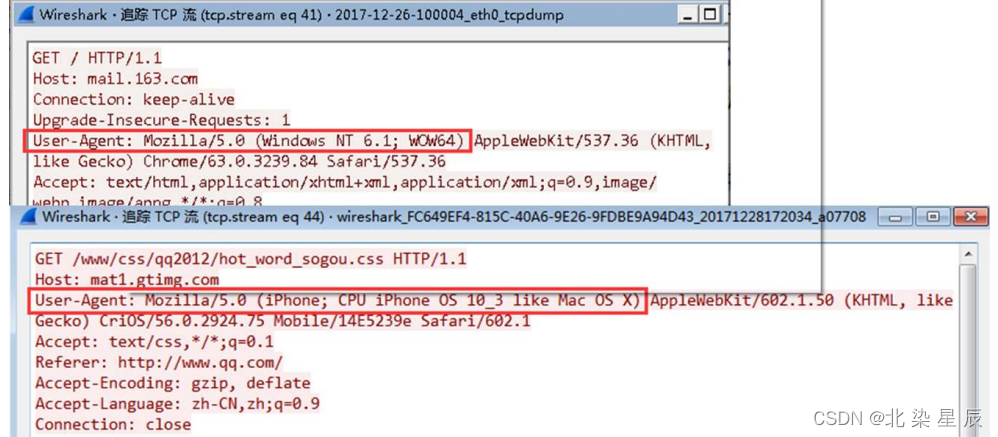

基于“特征字”的检测技术

在基于特征字的检测技术中,网络流量被分割成小的数据包,并对每个数据包进行分析。特征字是一种用于标识特定应用层协议的数据包特征。这些特征字可以是协议头中的字段值、协议操作码或其他唯一标识符。例如:根据HTTP报文中“UA”字段中存贮浏览器的信息,通过手机与电脑上网使用的浏览器版本不同从而识别该数据包来源于手机还是电脑,其中“UA”字段即“为特征字”。

基于应用网关的检测技术

它通过在网络中插入一个应用网关来监测和管理网络流量。应用网关是一种特殊的网络设备,可以对传输的数据包进行深度分析,并根据预先设定的规则对其进行处理。

应用层网关识别技术某些业务的控制流和业务流是分离的,业务流没有任何特征。这种情况下,我们就需要采用应用层网关识别技术。应用层网关需要先识别出控制流,并根据控制流的协议通过特定的应用层网关对其进行解析,从协议内容中识别出相应的业务流。

例如:视频流量通过TCP协议协商参数再通过UDP协议传输;由于UDP协议传输的流量缺少可识别的特征,因此需要基于TCP协议中协商的参数流量来进行进检测。

基于行为模式的检测技术

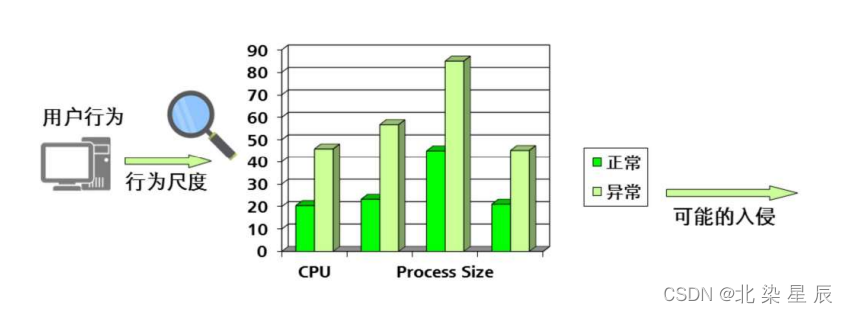

基于行为模式的检测技术是深度包检测(DPI)技术中的一种方法,用于识别和分类网络流量中的不同行为模式。这种技术依赖于对网络流量的详细分析和统计,以识别特定的行为和模式。它通过观察网络流量的行为模式来判断是否存在异常或恶意活动。

行为模式识别技术行为模式识别技术基于对终端已经实施的行为的分析,判断出用户正在进行的动作或者即将实施的动作。行为模式识别技术通常用于无法根据协议判断的业务的识 别。例如:SPAM(垃圾邮件)业务流和普通的 Email 业务流从 Email 的内容上看是完全一致的,只有通过对用户行为的分析,才能够准确的识别出 SPAM 业务,例如:可以基于垃圾邮件高频群发的行为特性进行检测。

基于行为模式的检测技术主要通过以下步骤实现:

-

数据收集:在网络中设置数据收集点,用来捕获网络流量数据。

-

流量分析:对捕获的流量数据进行深入分析,包括对数据包的头部和负载进行解析,提取关键信息,如源IP地址、目的IP地址、端口号、协议类型等。

-

行为模式建模:根据分析得到的关键信息,建立网络流量的行为模型。这个模型描述了不同网络行为模式的特征,例如P2P文件共享、视频流媒体、VoIP通信等。

-

行为识别:将流量数据与行为模型进行匹配,以确定数据流的行为模式。如果流量数据与某个行为模式匹配,就可以判定该流量属于该特定的行为。

深度流检测技术(DFI)

DFI(Deep/DynamicFlowInspection,深度/动态流检测)与DPI进行应用层的载荷匹配不同,采用的是一种基于流量行为的应用识别技术,即不同的应用类型体现在会话连接或数据流上的状态各有不同。

例如,网上IP语音流量体现在流状态上的特征就非常明显:RTP流的包长相对固定,一般在130~220byte,连接速率较低,为20~84kbit/s,同时会话持续时间也相对较长;而基于P2P下载应用的流量模型的特点为平均包长都在450byte以上、下载时间长、连接速率高、首选传输层协议为TCP等。DFI技术正是基于这一系列流量的行为特征,建立流量特征模型,通过分析会话连接流的包长、连接速率、传输字节量、包与包之间的间隔等信息来与流量模型对比,从而实现鉴别应用类型。

两者区别

- DFI仅对流量进行分析,所以,只能对应用类型进行笼统的分类,无法识别出具体的应 用;DPI进行检测会更加精细和精准;

- 如果数据包进行加密传输,则采用DPI方式将不能识别具体的应用,除非有解密 手段;但 是,加密并不会影响数据流本身的特征,所以,DFI的方式不受影响。

三.入侵防御IPS

入侵防御系统(IPS)是一种网络安全设备,用于检测和阻止网络入侵尝试。它基于网络流量的分析和行为模式的识别,可以实时监测网络中的数据包,并对异常流量和攻击行为进行检测和阻断。

入侵检测方法:

-

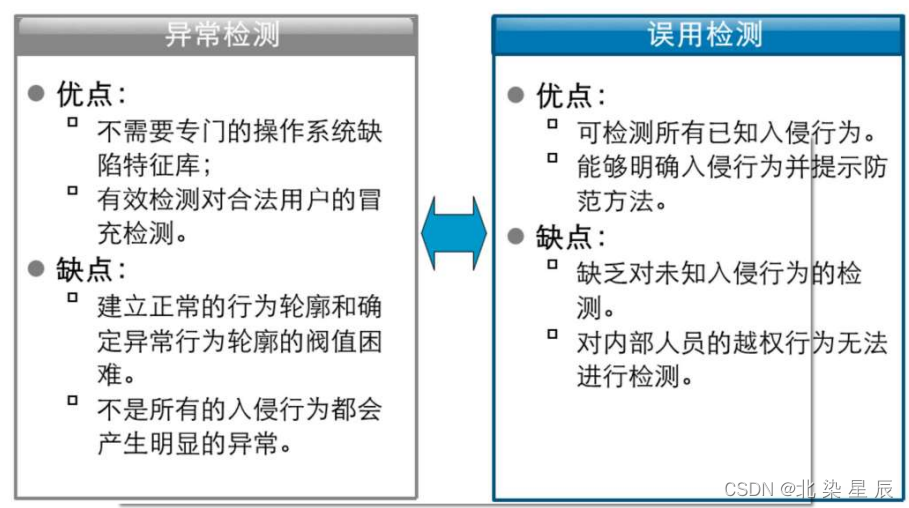

异常检测:误用检测还可以检测和识别异常的网络行为,即与正常的网络活动相比具有明显差异的活动。通过对异常行为的检测和分析,可以及时发现潜在的攻击和入侵行为。

-

-

误用检测:误用检测其实就是创建了一个异常行为的特征库。我们将一些入侵行为记录下来,总结成 为特征,之后,检测流量和特征库进行对比,来发现威胁

-

总结

- 在进行IPS模块检测之前,首先需要重组IP分片报文和TCP数据流; --- 增加检测的精准性

- 在此之后需要进行应用协议的识别。这样做主要为了针对特定的应用进行对应精细的解 码,并深入报文提取特征。

- 最后,解析报文特征和签名(特征库里的特征)进行匹配。再根据命中与否做出对应预设 的处理方案。

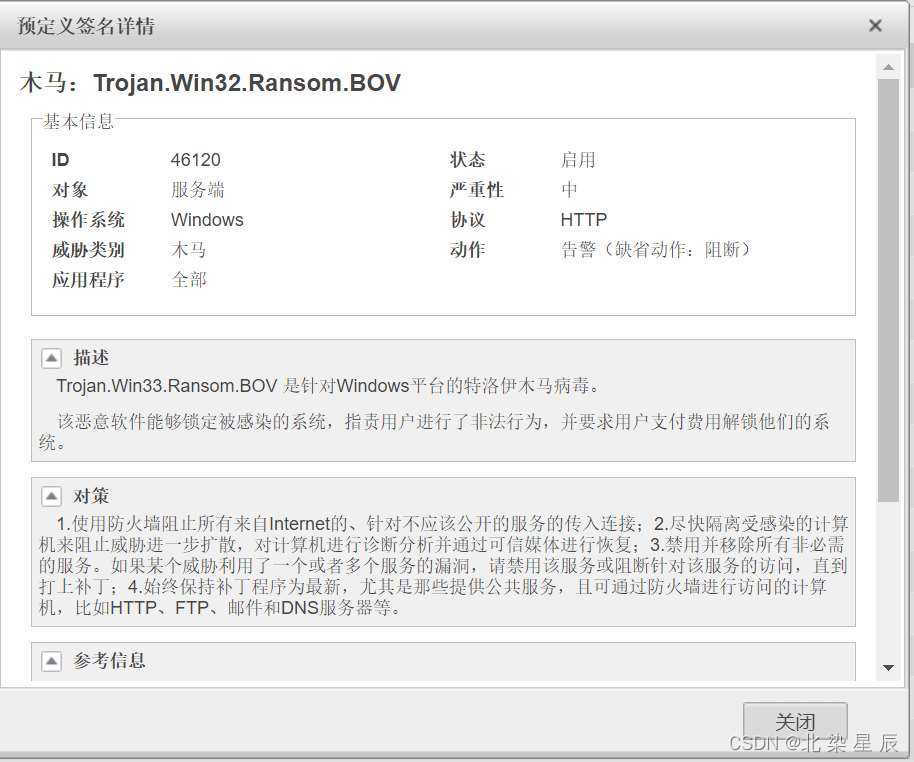

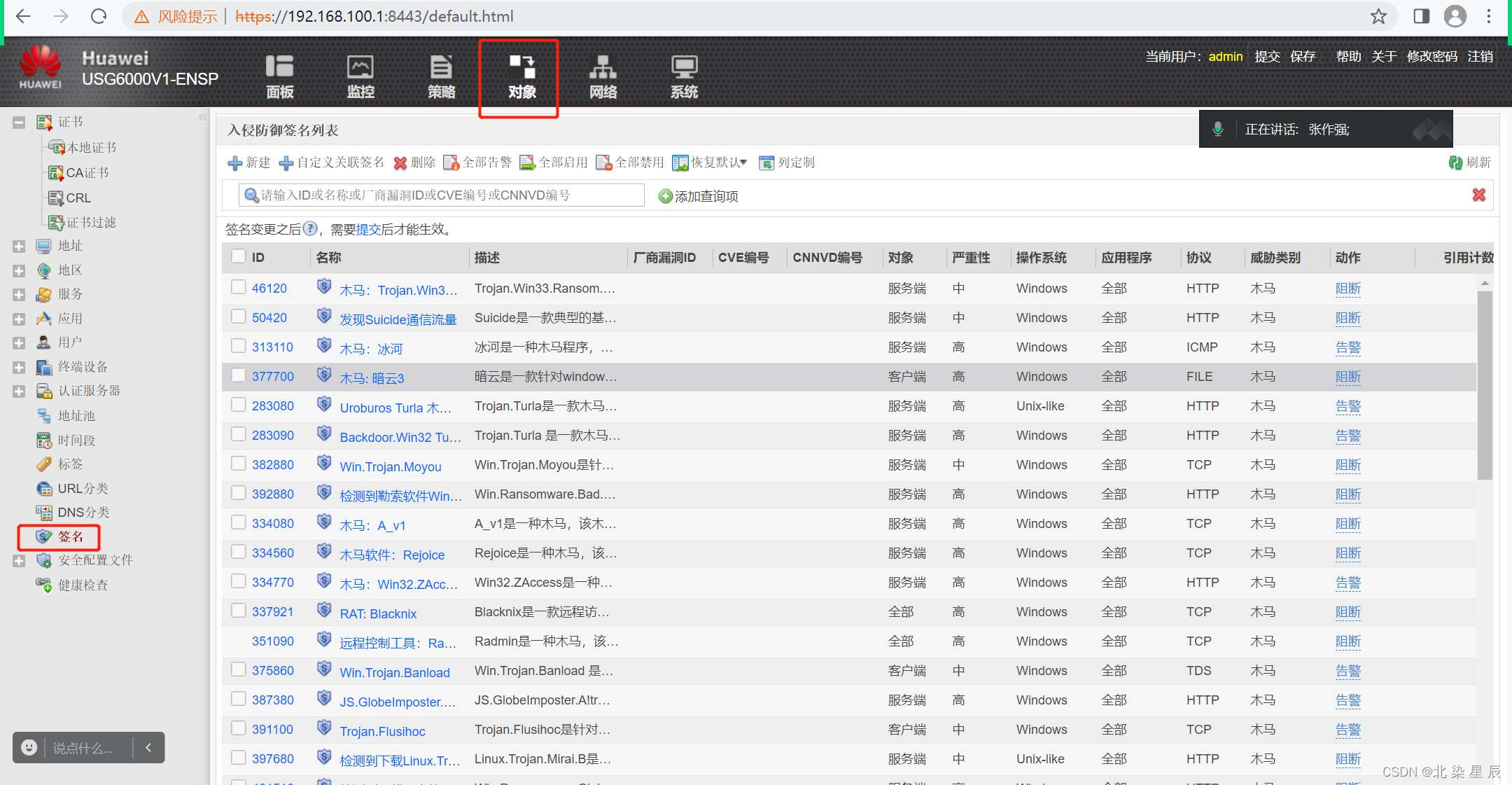

签名

预定义签名库:

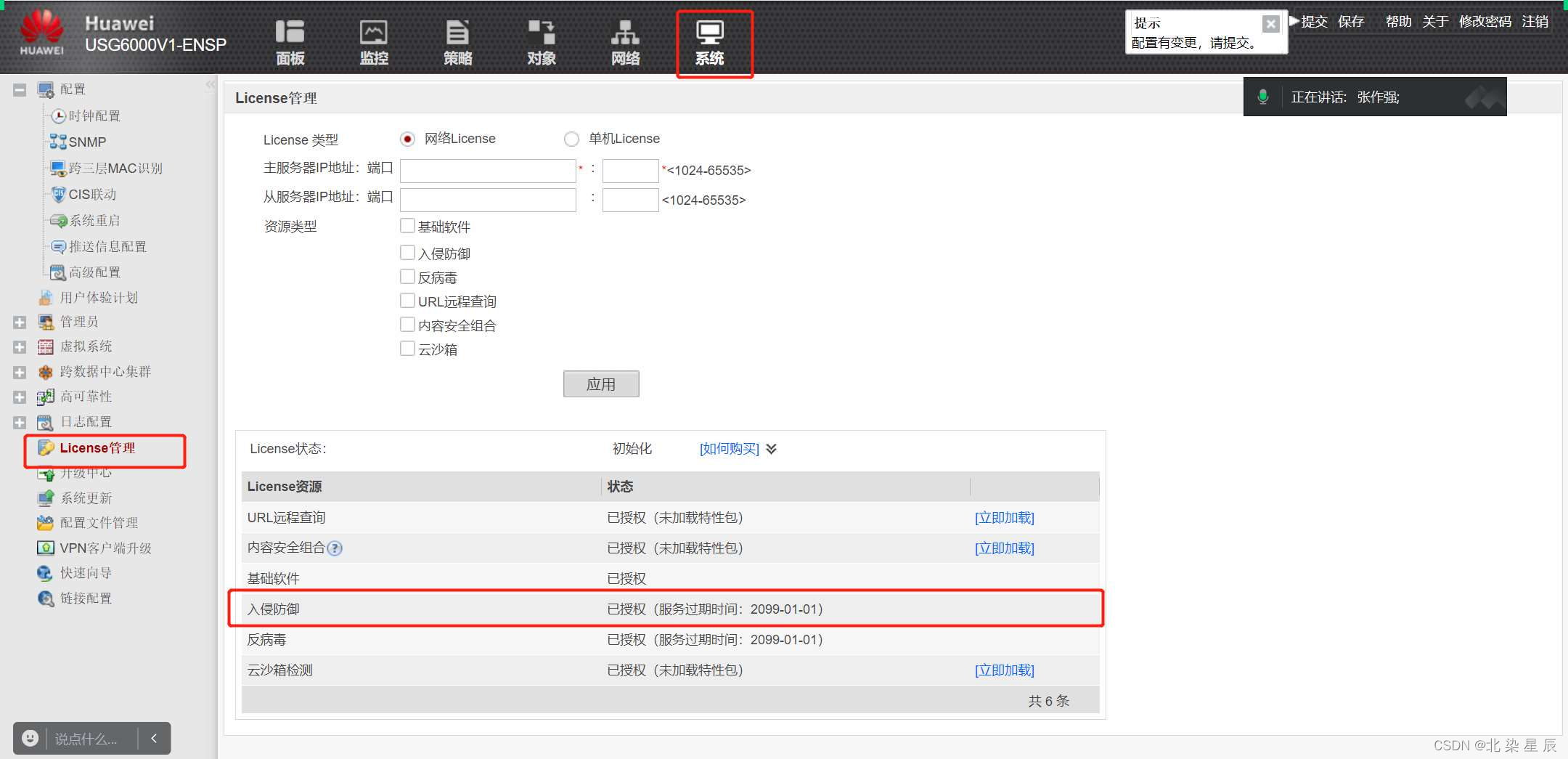

针对网络上的入侵行为特征的描述,将这些特征通过HASH后和我们报文进行比对。防火墙设备上的签名需要购买后激活对应的License(许可证) 后才能获取,签名库激活后可以通过连接华为的安全中心进行升级。

ID ---签名的标识

对象 ---服务端,客户端,服务端(接收连接提供服务的是服务端)和客户端(发起连接的是客户端)

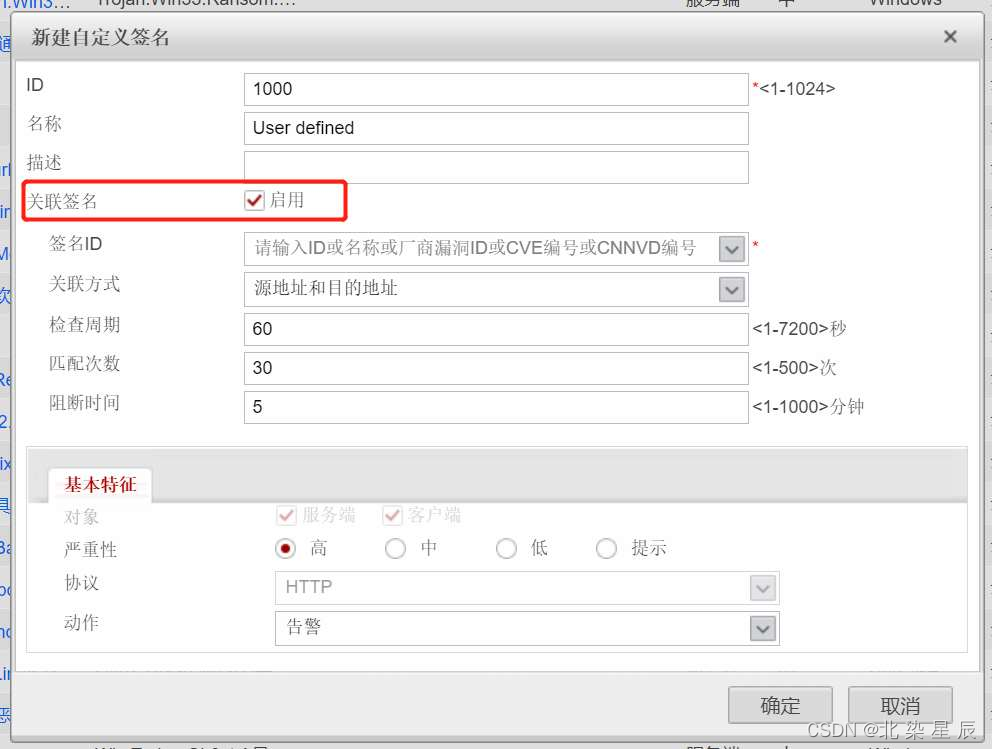

自定义签名库:自己定义威胁特征。

自定义签名和预定义签名可以执行的动作 ;

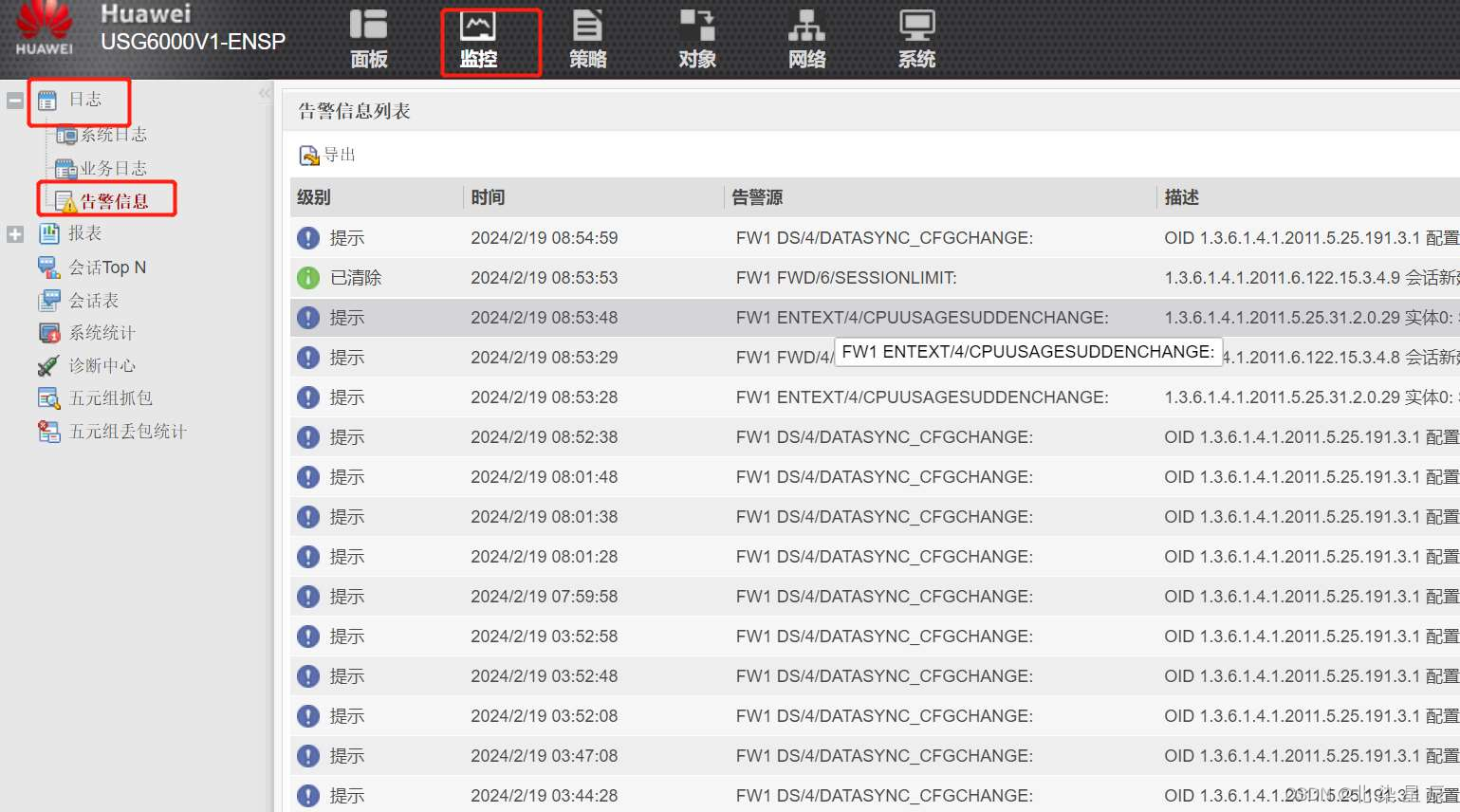

- 告警 :对命中签名的报文进行放行,但是会记录再日志中 分区

- 阻断 :对命中签名的报文进行拦截,并记录日志

- 放行 :对命中签名的报文放行,不记录日志

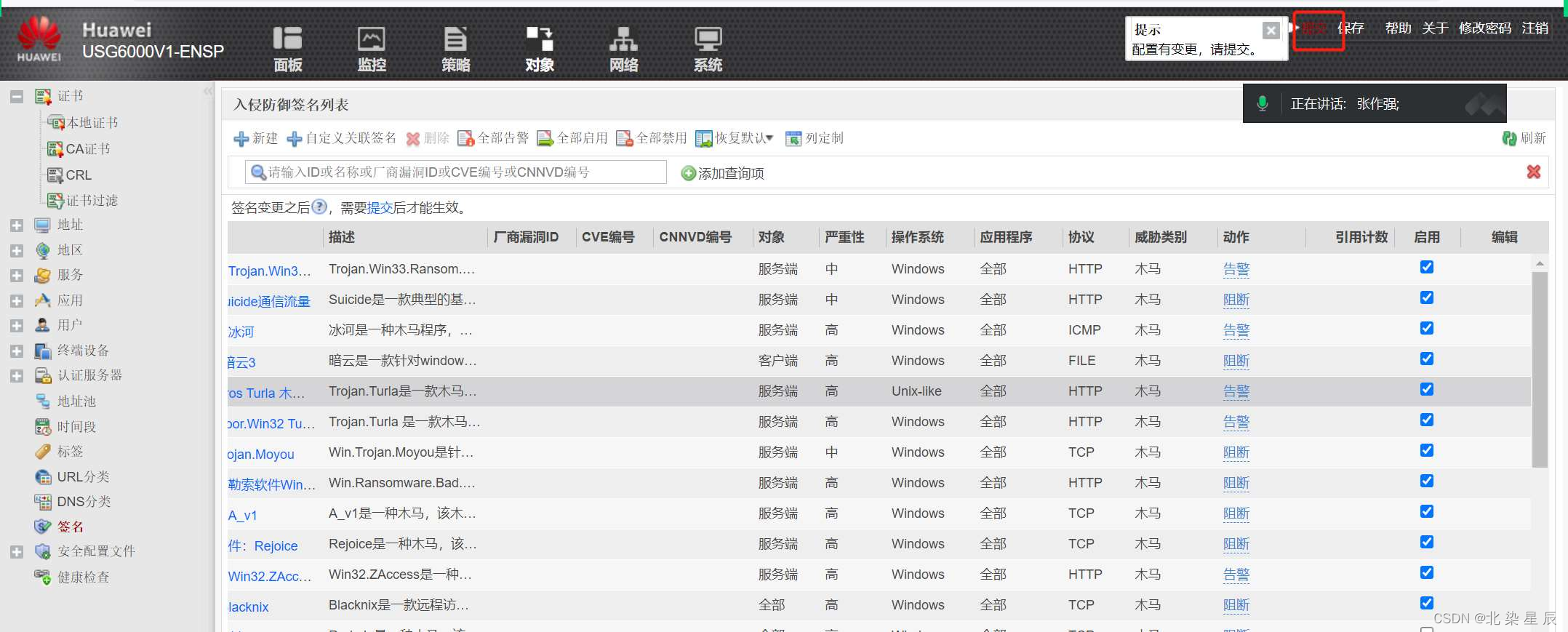

防火墙签名Web页面

注意:这里在进行更改时,一定要注意提交,否则配置不生效。修改的配置需要在提交后重启模块后生效。

注意:这里在进行更改时,一定要注意提交,否则配置不生效。修改的配置需要在提交后重启模块后生效。

关联签名:用于记录给关联签名命中次数等。

检测范围

报文 ---逐包匹配

消息 ---指基于完整的消息检测,如在TCP交互中,一个完整的请求或应答为一个消息。一个消息可能包含多个报文,一个报文也可能包含多个消息。

流 ---基于数据流

如果勾选按顺序检测,则下面的“检查项列表”里面的规则将按自上而下,逐一匹配。如果匹配到了,则不再向下匹配;

如果不勾选,则下面所有规则必须全部命中。

匹配 ---在对应字段中,包含和后面“值”(支持正则表达式)中内容相同的内容则匹配成功。

前缀匹配 ---对应字段仅需和“值”开头内容相同即可匹配。

偏移+搜索字节数:例如:偏移5+搜做字节数6即:匹配“值”中第5位字节-第11个字节

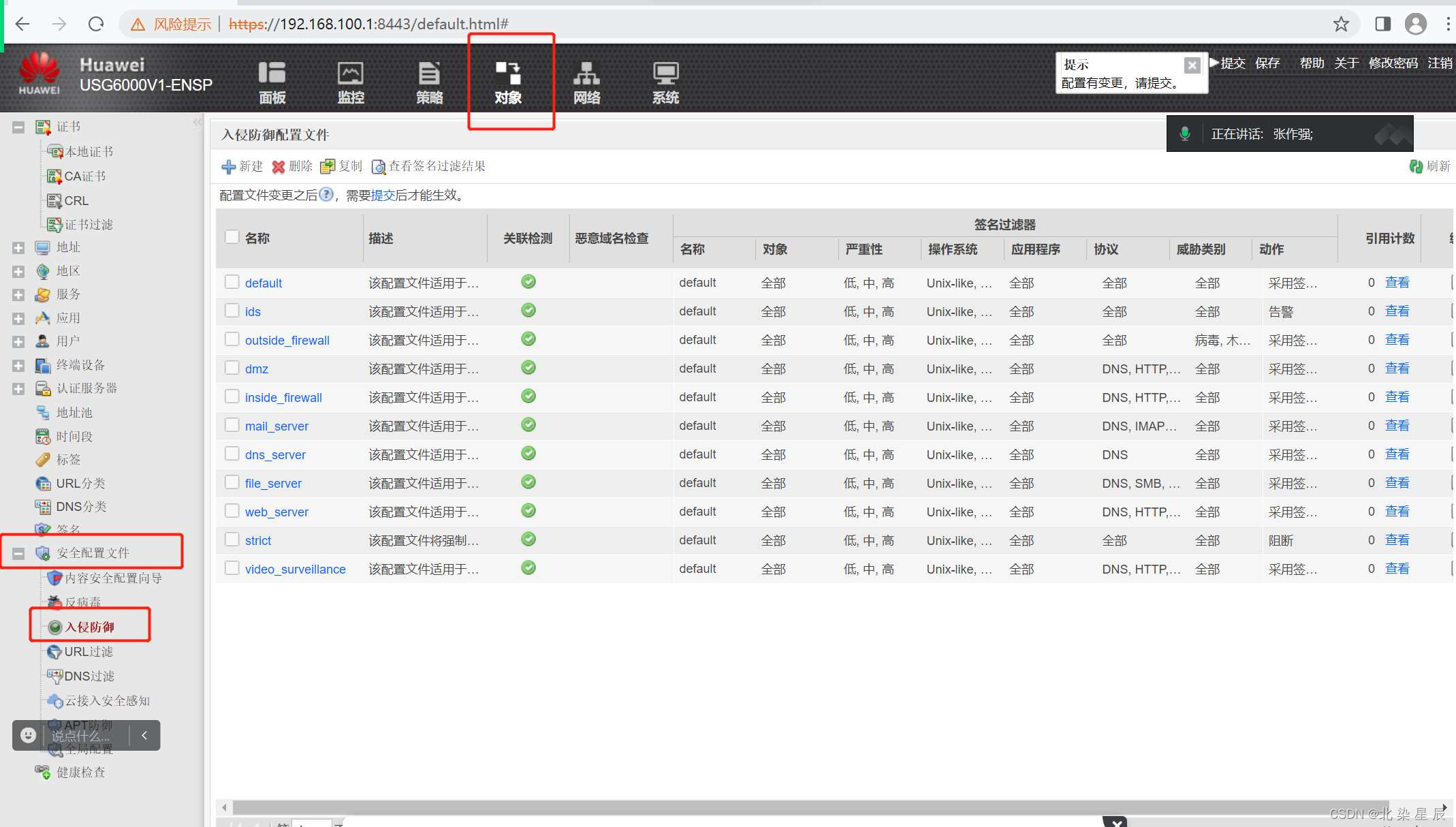

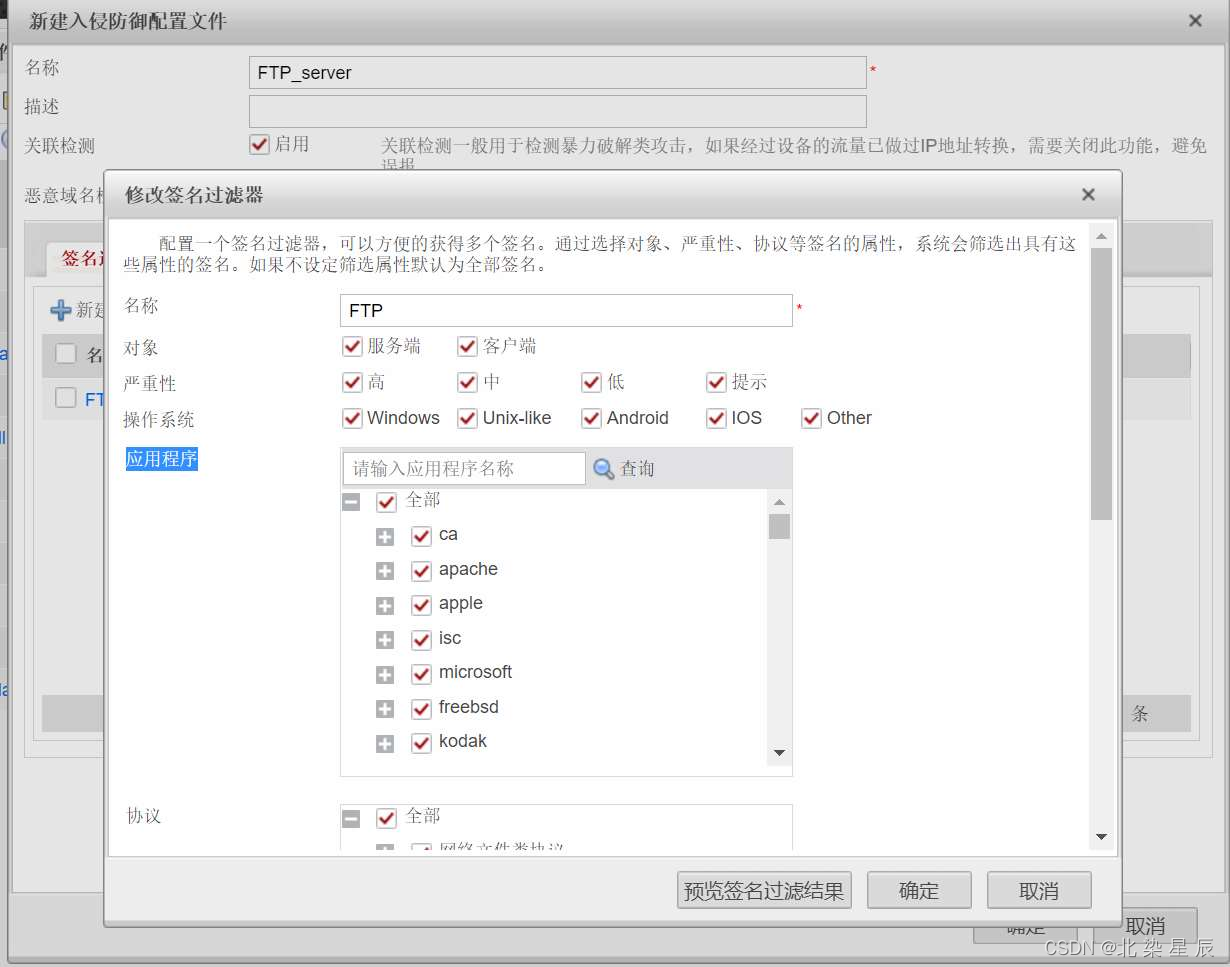

入侵防御Web页面

这里主要是进行签名的筛选,筛选出来的签名和流量进行比对。默认是全选,全选固然安全,但是,对设备性能能消耗巨大,不建议。

签名过滤器可以配置多个,匹配逻辑自上而下,注意匹配。

如果命中多个签名,则如果动作都是告警,则进行告警,如果一个是阻断,则执行阻断。

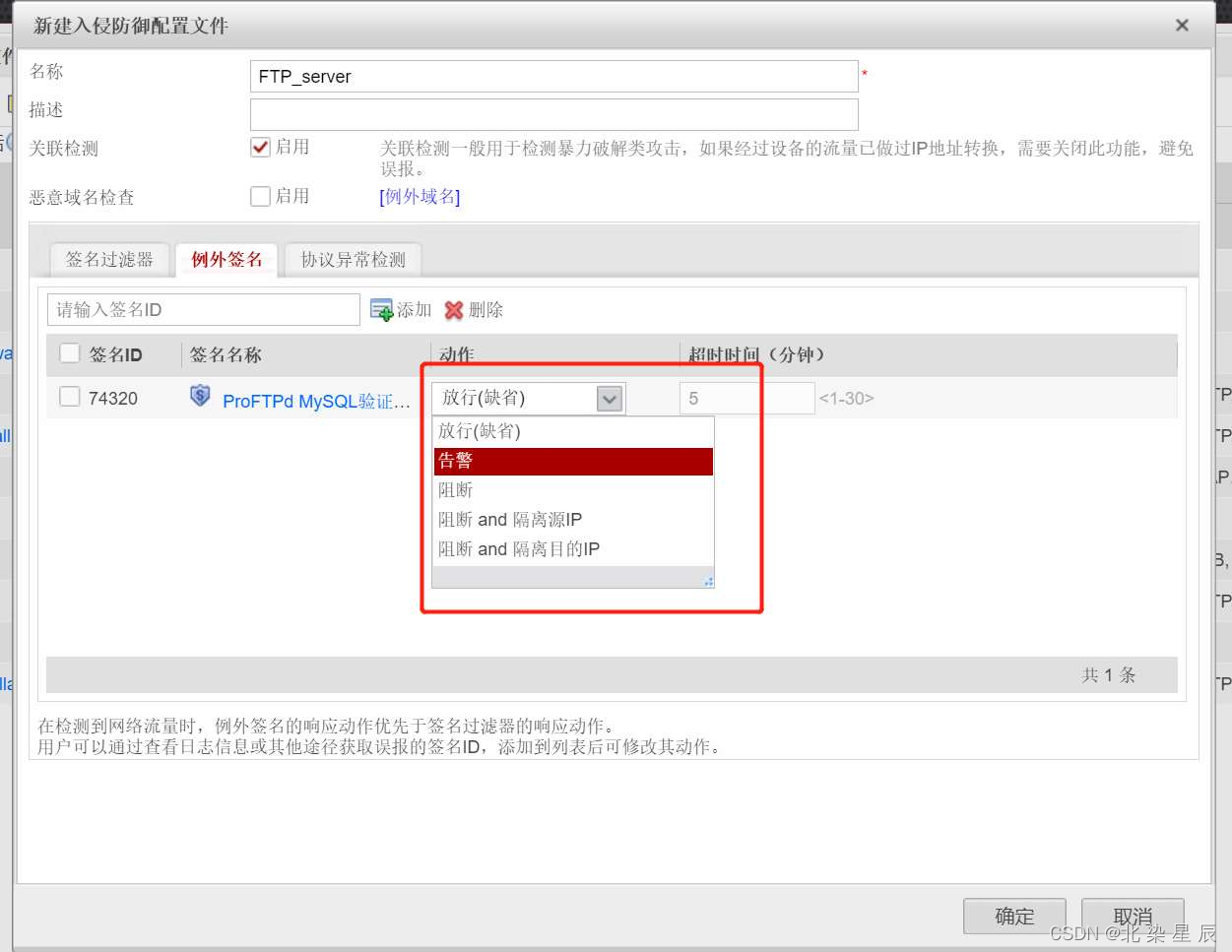

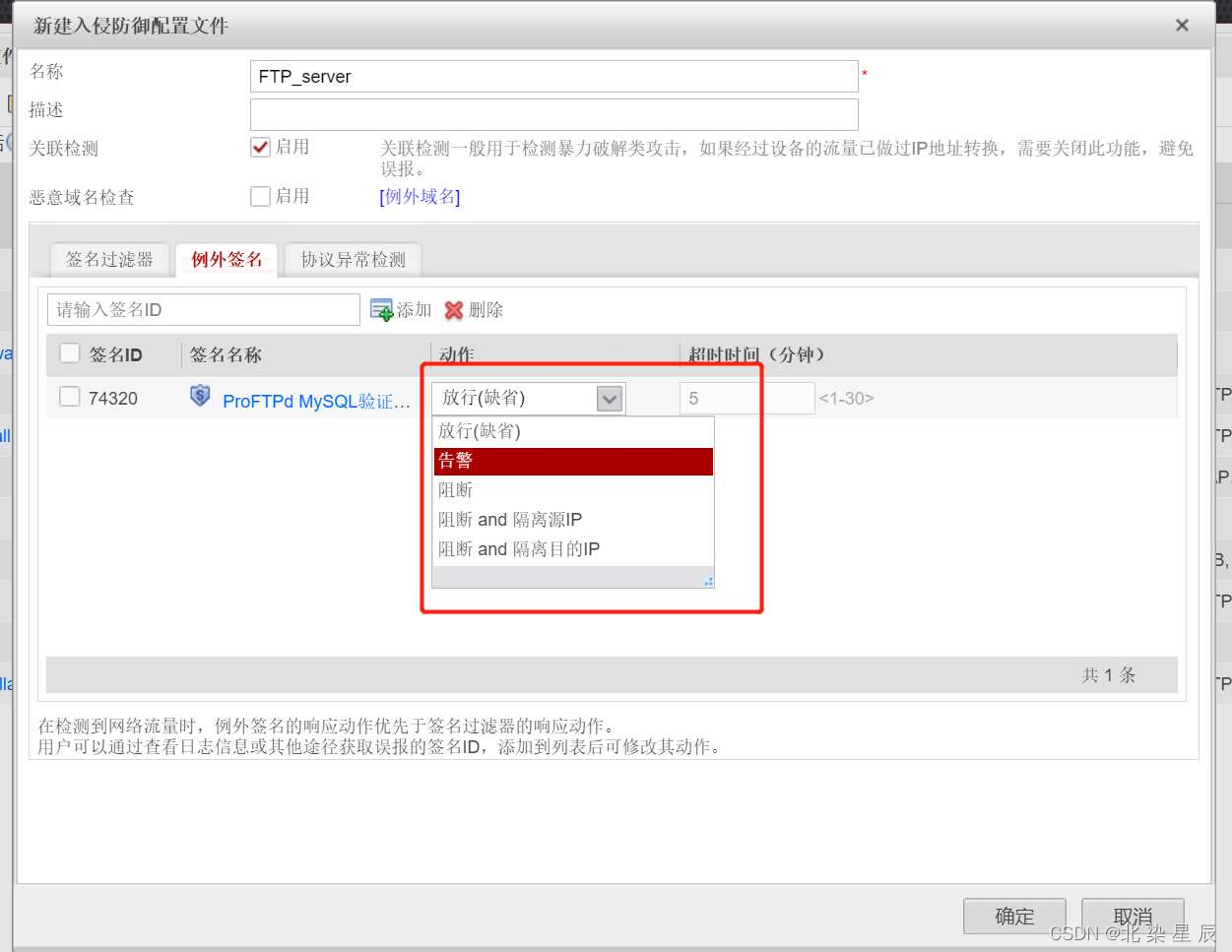

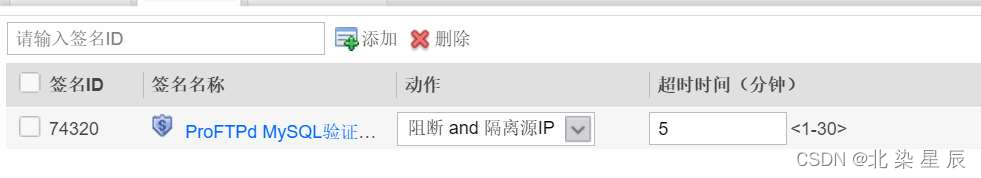

如果需要对个别签名进行特殊处理,则可以写在例外签名中,单独执行动作。多了阻断IP的动作,含义是可以将对应IP地址添加到黑名单。

后面的超时时间是加入黑名单的时间。超过超时时间,则将释放该地址。

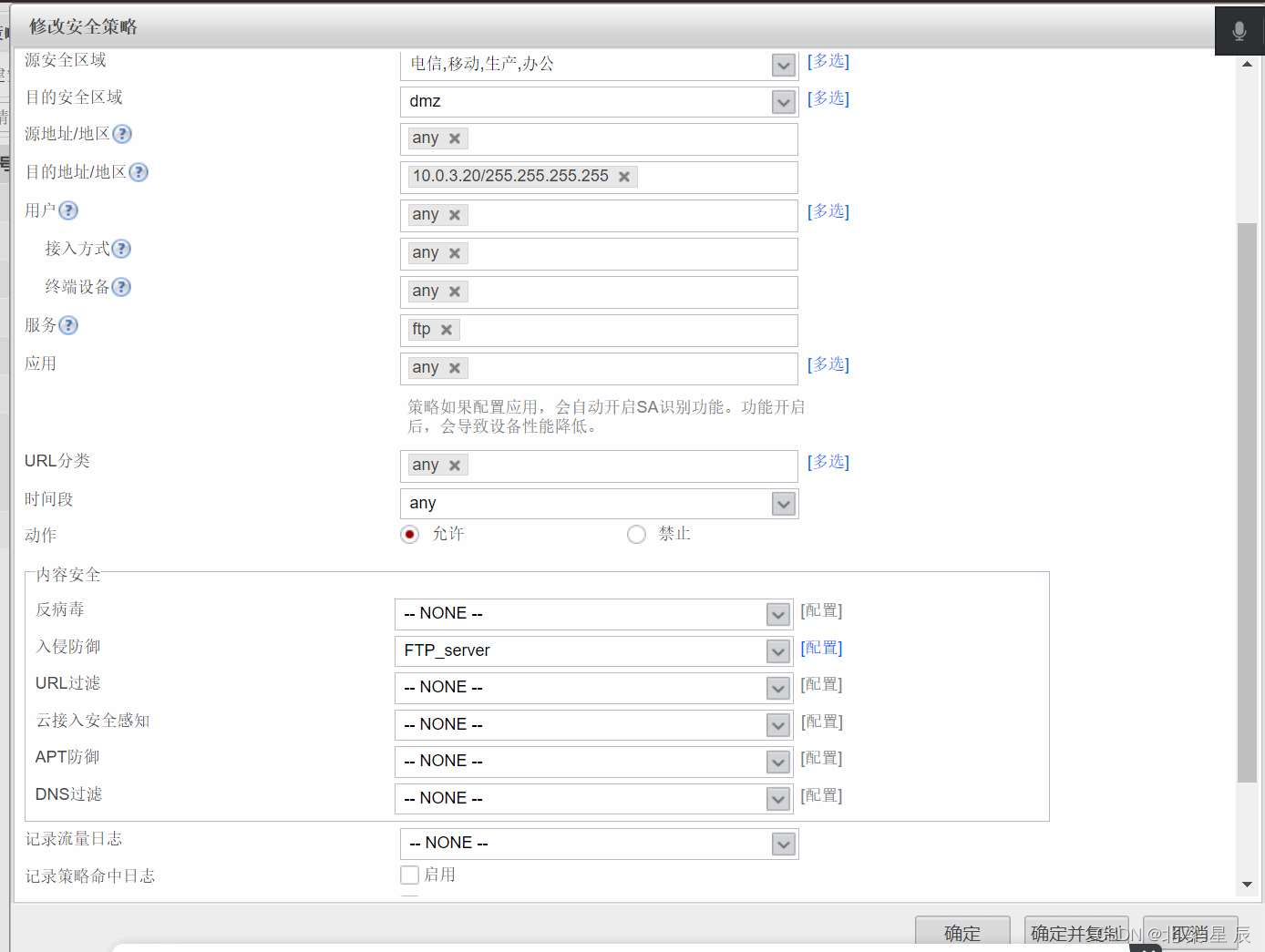

安全策略中调用入侵防御配置

总结

相关文章:

防御保护---内容保护

文章目录 目录 文章目录 一.防火墙内容安全概述 二.深度识别技术(DFI/DPI) 深度包检测技术(DPI) 深度流检测技术(DFI) 两者区别 三.入侵防御IPS 一.防火墙内容安全概述 防火墙内容安全是防火墙的一个重…...

jquery将网页html文档导出为pdf图片

jquery将网页html文档导出为pdf图片 <!DOCTYPE html> <html lang"en"><head><meta charset"UTF-8"><meta http-equiv"X-UA-Compatible" content"IEedge"><meta name"viewport" content&q…...

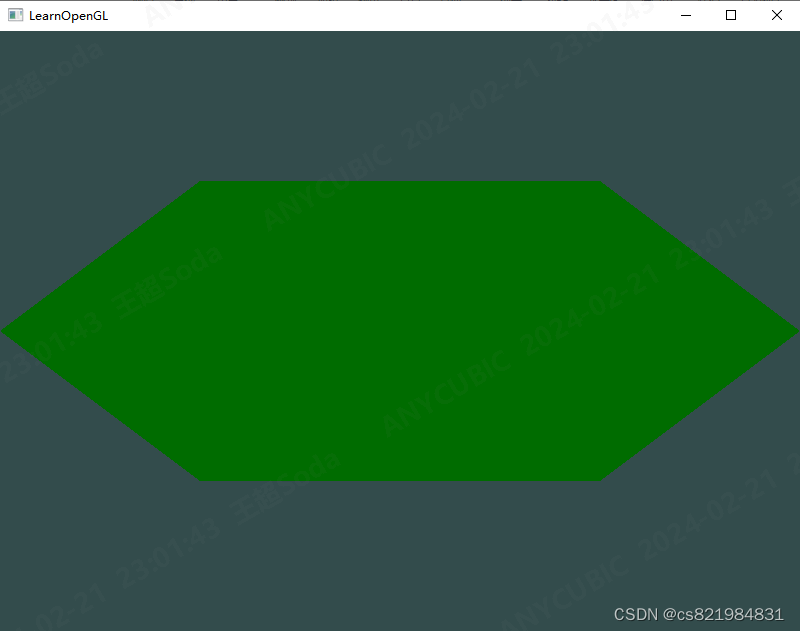

opengl 学习着色器

一.GLSL 着色器是使用一种叫GLSL的类C语言写成的。GLSL着色器编码顺序:声明版本》定义输入输出》uniform》main函数。每个着色器的入口点是main函数,在main函数中我们处理所有的输入变量,并将结果输出到输出变量中。如下图: #ver…...

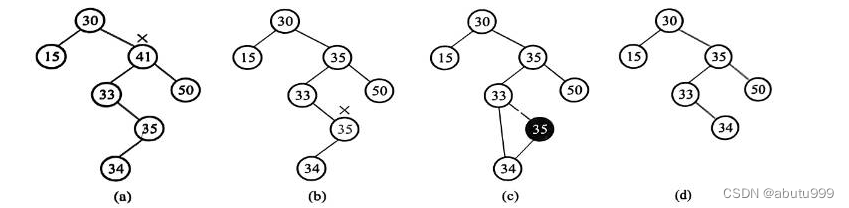

【数据结构】18 二叉搜索树(查找,插入,删除)

定义 二叉搜索树也叫二叉排序树或者二叉查找树。它是一种对排序和查找都很有用的特殊二叉树。 一个二叉搜索树可以为空,如果它不为空,它将满足以下性质: 非空左子树的所有键值小于其根节点的键值非空右子树的所有键值都大于其根结点的键值左…...

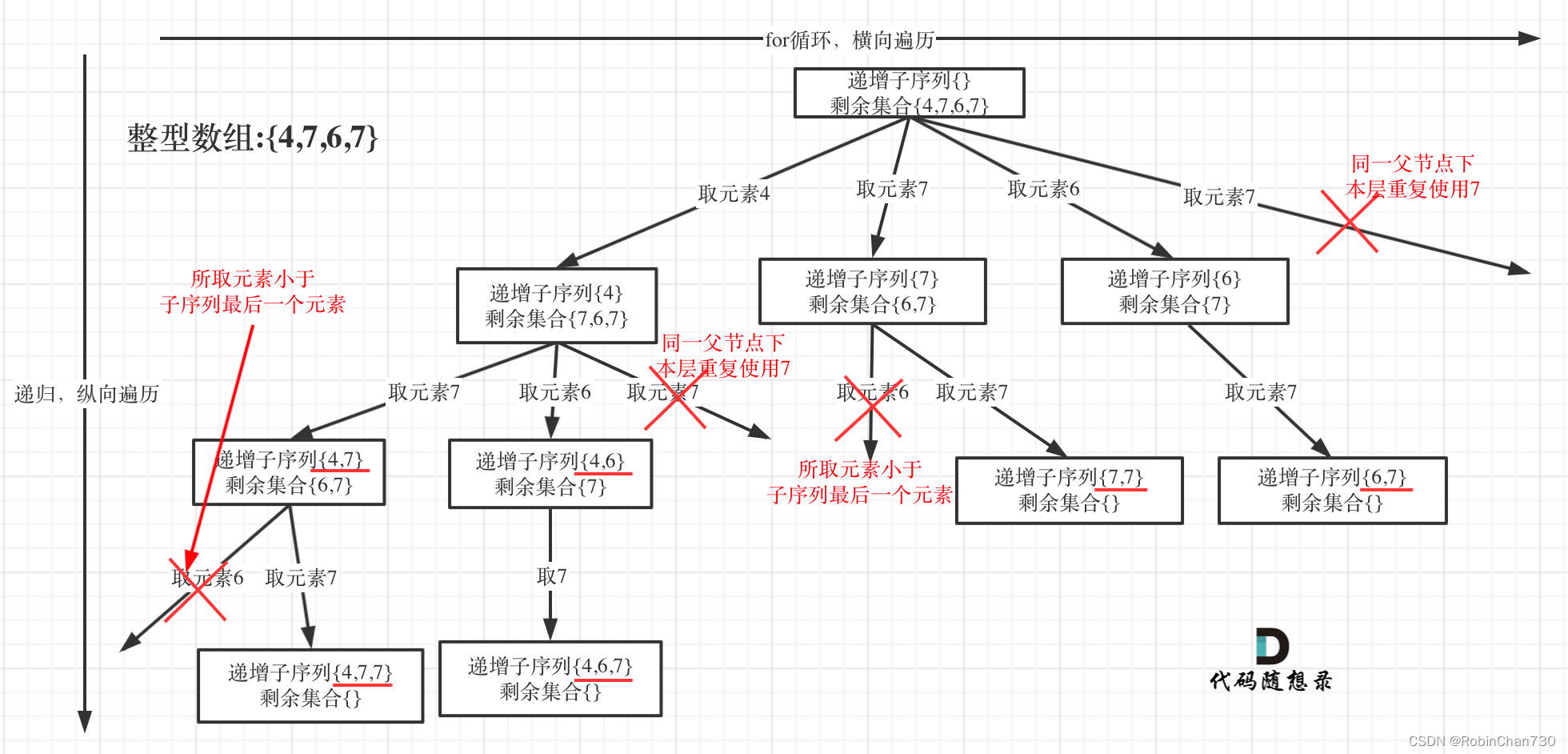

力扣日记2.20-【回溯算法篇】491. 非递减子序列

力扣日记:【回溯算法篇】491. 非递减子序列 日期:2023.2.20 参考:代码随想录、力扣 ps:放了个寒假,日记又搁置了三星期……(下跪忏悔) 491. 非递减子序列 题目描述 难度:中等 给你一…...

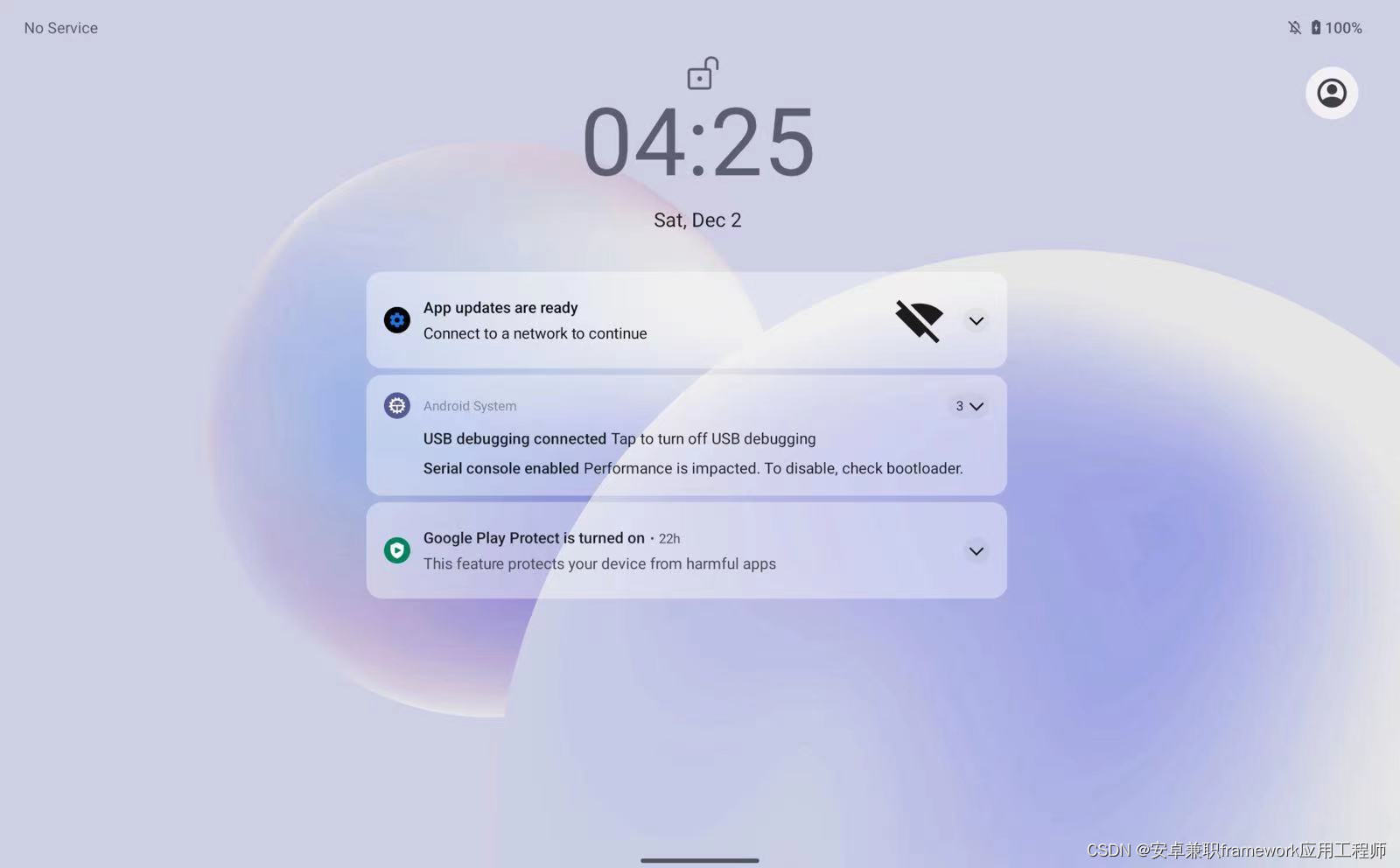

Android 13.0 SystemUI下拉状态栏定制二 锁屏页面横竖屏解锁图标置顶显示功能实现

1.前言 在13.0的系统rom定制化开发中,在关于systemui的锁屏页面功能定制中,由于在平板横屏锁屏功能中,时钟显示的很大,并且是在左旁边居中显示的, 由于需要和竖屏显示一样,所以就需要用到小时钟显示,然后同样需要居中,所以就来分析下相关的源码,来实现具体的功能 如图…...

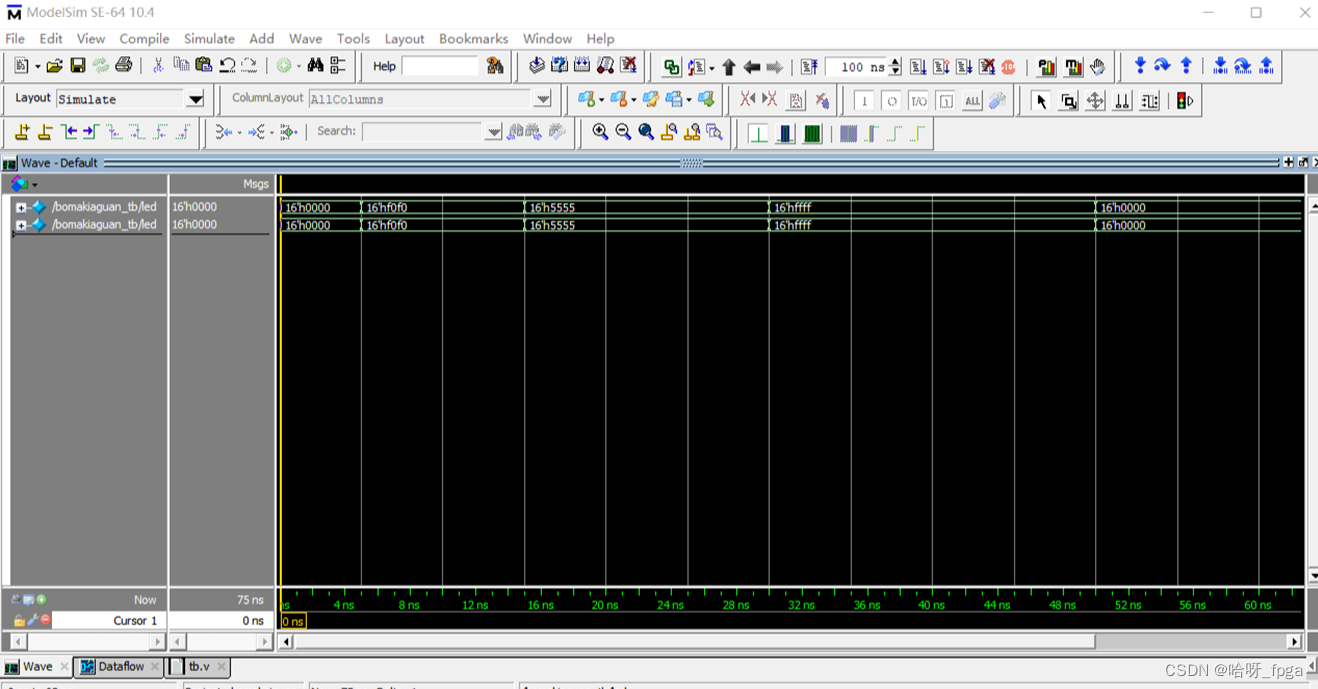

FPGA_简单工程_拨码开关

一 框图 二 波形图 三 代码 3.1 工程代码 module bomakiaguan (input [15:0] switch, // 输入16路拨码开关output reg [15:0] led // 输出16个LED灯 );always (switch) beginled < switch; // 将拨码开关的值直接赋给LED灯 end // 将拨码开关的值直接赋给LED灯 endmodu…...

LaunchPad 市场的复苏,Penpad 成新兴生力军

以 Fair Launch 为主要启动方式的铭文市场的爆发,推动了 LaunchPad 市场的复苏,绝多数所铭文项目都能通过 Fairr Launch 的方式筹集资金实现启动,该赛道的爆发不仅推动了数百亿美元的热钱开始在链上不断涌动,同时也进一步形成了新…...

知识图谱实战应用30-基于py2neo的天文学中的恒星、行星与卫星之间的关系知识图谱研究与应用

大家好,我是微学AI,今天给大家介绍一下知识图谱实战应用30-基于py2neo的天文学中的恒星、行星与卫星之间的关系知识图谱研究与应用。本文将详细介绍如何利用py2neo构建天文学中的恒星、行星与卫星之间的关系知识图谱,并探讨其在天文学研究中的应用。文章将提供多条太阳系中恒…...

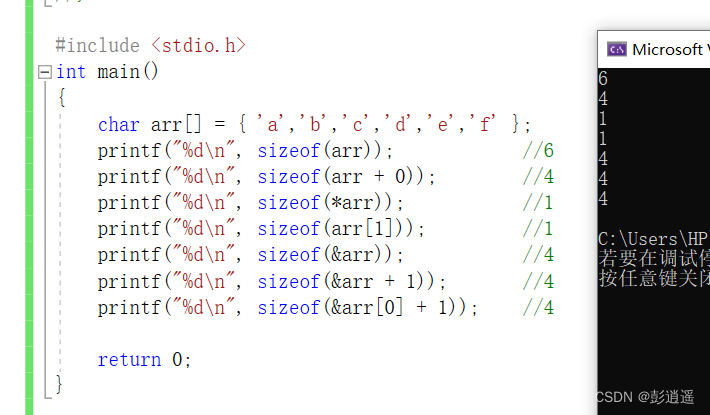

笔试题详解(C语言进阶)

前言 欢迎阅读本篇文章!本篇文章通过一个笔试题来加强我们对C语言的理解,希望对你有帮助。后续我会写一个栏目,集合我见到的C语言题目,进行分析讲解。 1、题目一 判断下面程序的输出结果:(下面说的地址4/8字节是因为对…...

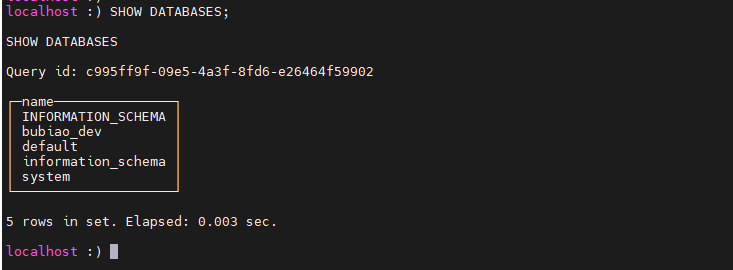

ClickHouse快速上手

简介 ClickHouse是一个用于联机分析(OLAP)的列式数据库管理系统(DBMS) 官网(https://clickhouse.com/docs/zh)给出的定义,其实没看懂 特性 ClickHouse支持一种基于SQL的声明式查询语言,它在许多情况下与ANSI SQL标准相同。使用时和MySQL有点相似&#…...

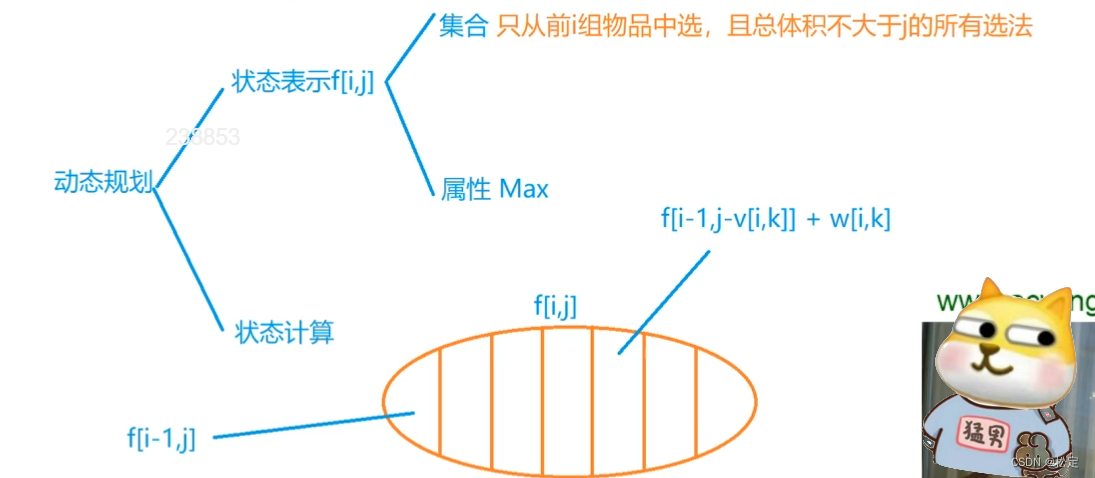

蓝桥杯DP算法——背包问题(C++)

目录 一、01背包问题 二、完全背包问题 三、多重背包问题 四、多重背包问题(优化版) 五、分组背包问题 一、01背包问题 01背包问题就是有N件物品,一个空间大小为V的背包,每个物品只能使用一次,使得背包中所装物品…...

【LeetCode+JavaGuide打卡】Day22|235. 二叉搜索树的最近公共祖先、701.二叉搜索树中的插入操作、450.删除二叉搜索树中的节点

学习目标: 235. 二叉搜索树的最近公共祖先 701.二叉搜索树中的插入操作 450.删除二叉搜索树中的节点 学习内容: 235. 二叉搜索树的最近公共祖先 题目链接&&文章讲解 给定一个二叉搜索树, 找到该树中两个指定节点的最近公共祖先。 百度百科中最…...

Stable Diffusion WebUI 界面介绍

本文收录于《AI绘画从入门到精通》专栏,专栏总目录:点这里。 大家好,我是水滴~~ 本文主要对 Stable Diffusion WebUI 的界面进行简单的介绍,让你对该 WebUI 有个大致的了解,为后面的深入学习打下一个基础。主要内容包括:Stable Diffusion 模型(Stable Diffusion checkp…...

Cocos2dx-lua ScrollView[一]基础篇

一.ScrollView概述 cocos游戏中ScrollView控件大量使用,95%以上的项目都会使用ScrollView,个别游戏可能全部使用翻页的滑动效果。如果想要精通Cocos的UI开发,精通ScrollView控件非常关键,因此对ScrollView的使用进行总结很有必要。 下文缩写说明:sv = ScrollView, item代…...

QT应用软件【协议篇】周立功CAN接口卡代码示例

文章目录 USBCAN系列CAN接口卡规格参数资料下载QT引用周立功的库安装sdk代码USBCAN系列CAN接口卡 USBCAN系列CAN接口卡兼容USB2.0全速规范,可支持1/2/4/8路CAN接口。采用该接口卡,PC机可通过USB连入CAN网络,进行CAN总线数据采集和处理,主要具备以下几大优势特点: 支持车载…...

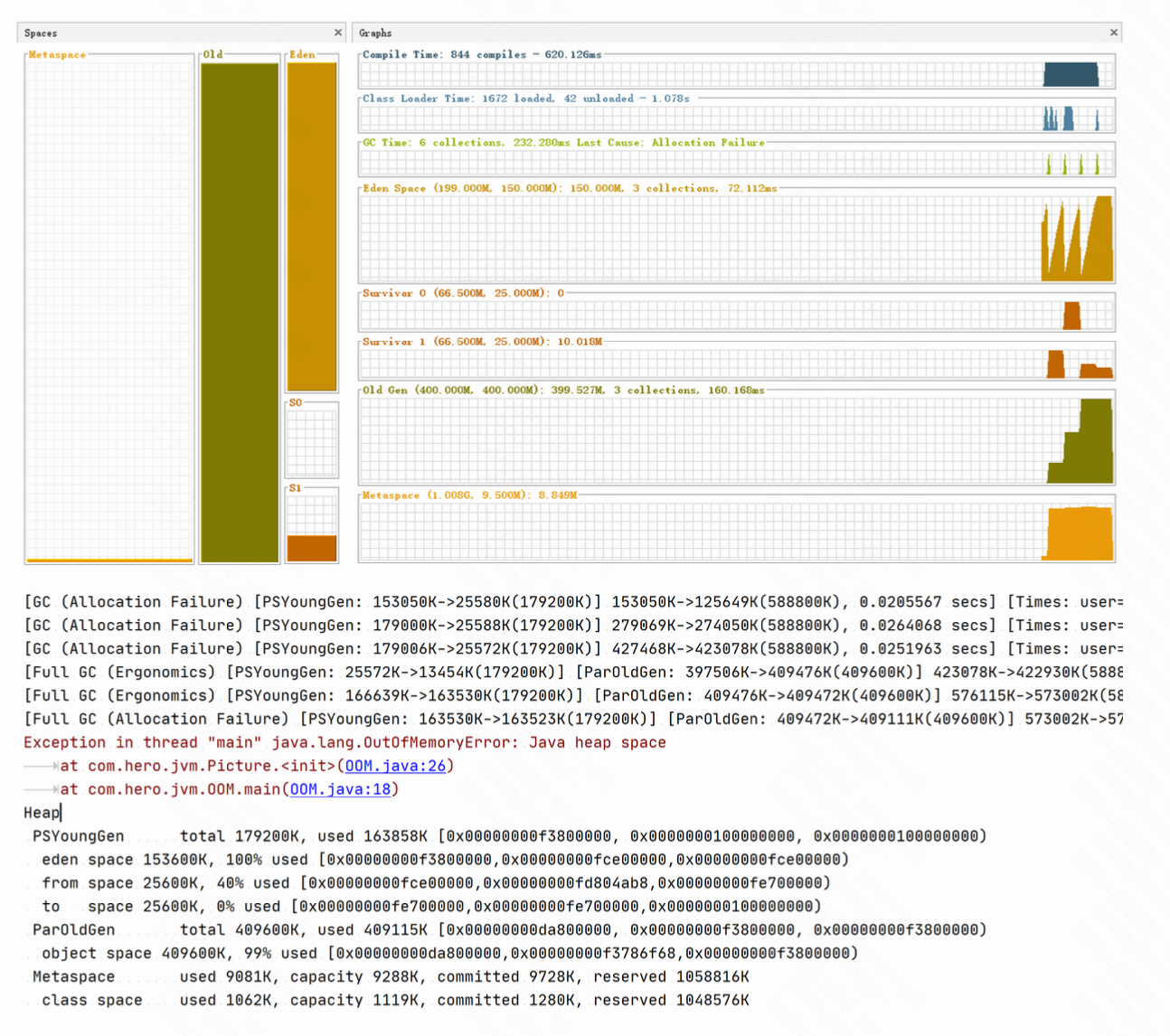

JVM对象的创建流程与内存分配

对象的创建流程与内存分配 创建流程对象内存分配方式内存分配安全问题对象内存分配流程【重要】:对象怎样才会进入老年代?重点 案例演示:对象分配过程大对象直接进入老年代02-对象内存分配的过程: 创建流程 加载 验证 解析 准备 初始化 使用 写在 对象内存分配方式 内存分配…...

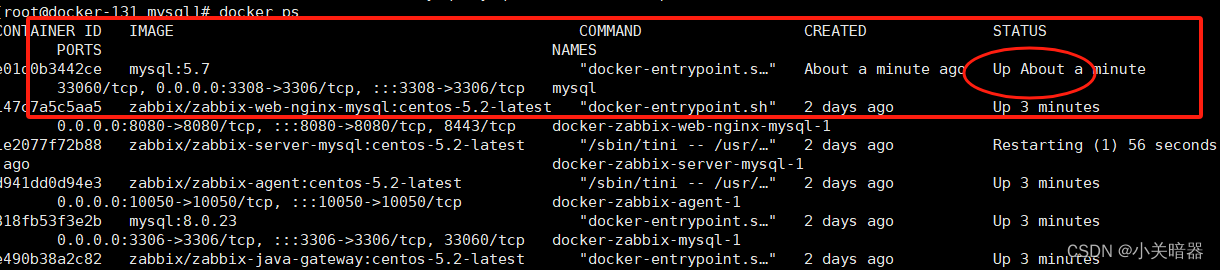

docker (六)-进阶篇-数据持久化最佳实践MySQL部署

容器的数据挂载通常指的是将宿主机(虚拟机或物理机)上的目录或文件挂载到容器内部 MySQL单节点安装 详情参考docker官网文档 1 创建对应的数据目录、日志目录、配置文件目录(参考二进制安装,需自己建立数据存储目录) mkdir -p /data/mysq…...

力扣题目训练(17)

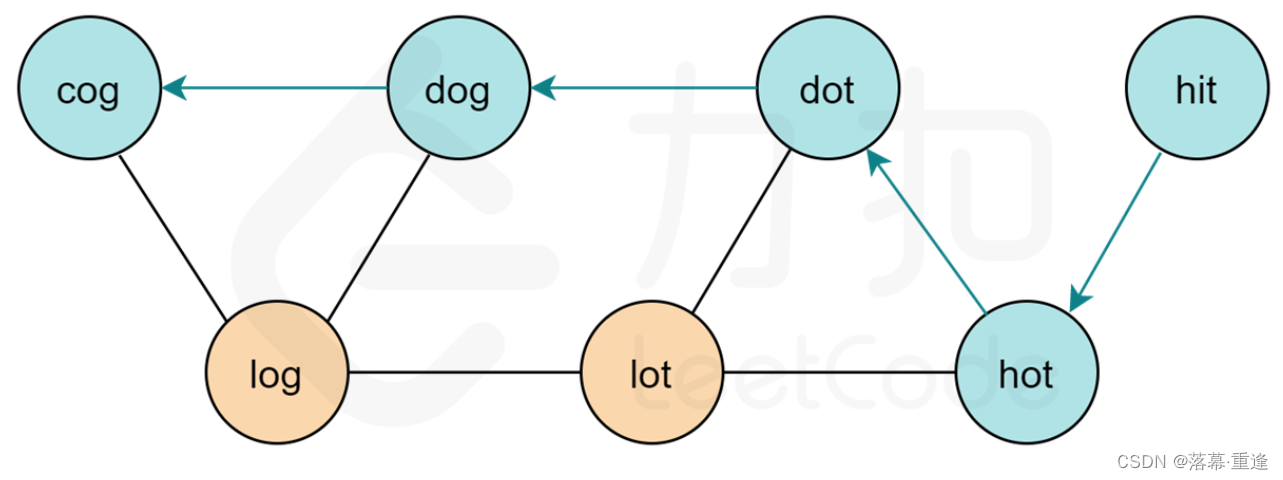

2024年2月10日力扣题目训练 2024年2月10日力扣题目训练551. 学生出勤记录 I557. 反转字符串中的单词 III559. N 叉树的最大深度241. 为运算表达式设计优先级260. 只出现一次的数字 III126. 单词接龙 II 2024年2月10日力扣题目训练 2024年2月10日第十七天编程训练,今…...

【react】react中和vue中的provide/inject、context写法示例

react写法 在 React 中,provide和inject的功能类似于 Vue.js 中的 provide和inject。它们都是用于跨组件层次传递数据的。 在 React 中,没有内置的 provide 和 inject 函数。但是,你可以使用 React 的 Context 来实现类似的功能。 Context…...

【BUUCTF】【WEB】Unicorn shop

考点:Unicode数字字符,python的int()函数打开题目,发现这个页面很像买东西的网站,一共有四个商品,每个商品的价格不一样,但是第4个的商品最贵,而且超出了其他商品特别多,由此合理猜测…...

【ElevenLabs福建话语音落地实战】:20年语音AI专家亲授3大避坑指南与本地化部署全流程

更多请点击: https://codechina.net 第一章:ElevenLabs福建话语音落地的行业价值与技术定位 福建话(闽南语泉州/厦门腔)作为联合国教科文组织认定的“严重濒危语言”,其语音合成能力的工程化落地,已超越单…...

化学合成革命:5分钟用AI完成复杂分子逆向合成路线设计

化学合成革命:5分钟用AI完成复杂分子逆向合成路线设计 【免费下载链接】aizynthfinder A tool for retrosynthetic planning 项目地址: https://gitcode.com/gh_mirrors/ai/aizynthfinder 你是否曾为设计一个复杂分子的合成路线而彻夜难眠?在传统…...

宝丽来胶片模拟不等于加噪点!深度拆解Polaroid SX-70光学特性与MJ v6渲染引擎的4层映射偏差,附12组可直接复用的--sref哈希值

更多请点击: https://intelliparadigm.com 第一章:宝丽来SX-70胶片的光学本质与历史语境 宝丽来SX-70胶片并非传统意义上的“静态感光材料”,而是一套高度集成的自显影光学化学系统。其核心在于多层涂布结构中嵌入的镜面反射层、碱性催化剂囊…...

45k Star 的 AI 编程神器:Claude Code / Codex / Cursor Token 一律打 2 折

👉 这是一个或许对你有用的社群🐱 一对一交流/面试小册/简历优化/求职解惑,欢迎加入「芋道快速开发平台」知识星球。下面是星球提供的部分资料: 《项目实战(视频)》:从书中学,往事中…...

3分钟快速上手vJoy:如何为Windows创建专业级虚拟游戏手柄

3分钟快速上手vJoy:如何为Windows创建专业级虚拟游戏手柄 【免费下载链接】vJoy Virtual Joystick 项目地址: https://gitcode.com/gh_mirrors/vj/vJoy 您是否曾经因为缺少游戏手柄而无法畅玩那些只支持手柄操作的游戏?或者需要为特殊软件设计自定…...

黎阳之光人员无感技术——赋能边防与城市智慧发展

无感戍边 数筑屏障|黎阳之光人员无感技术赋能智慧边防建设在国家边境安全防控体系建设中,边防工作始终承担着守护国土、防范风险、维护边境稳定的重要职责。我国边境线地理环境复杂,涵盖高原、荒漠、口岸、界江等多元场景,气候条件…...

从Delaunay到高质量网格:手把手拆解TetGen算法核心与C++实现避坑指南

从Delaunay到高质量网格:手把手拆解TetGen算法核心与C实现避坑指南 在计算几何与科学计算领域,生成高质量四面体网格是有限元分析、流体仿真和游戏物理引擎等应用的基础。TetGen作为开源网格生成工具的代表,其算法设计与实现细节直接影响着最…...

如何实现百度网盘效率革命?BaiduPanFilesTransfers智能管理工具深度解析

如何实现百度网盘效率革命?BaiduPanFilesTransfers智能管理工具深度解析 【免费下载链接】BaiduPanFilesTransfers 百度网盘批量转存、分享和检测工具 项目地址: https://gitcode.com/gh_mirrors/ba/BaiduPanFilesTransfers 还在为海量网盘资源的手动整理而消…...

终极AMD Ryzen调试指南:SMUDebugTool让你的处理器发挥最大潜力

终极AMD Ryzen调试指南:SMUDebugTool让你的处理器发挥最大潜力 【免费下载链接】SMUDebugTool A dedicated tool to help write/read various parameters of Ryzen-based systems, such as manual overclock, SMU, PCI, CPUID, MSR and Power Table. 项目地址: ht…...