C++面试:SQL注入、web shell攻击的危害和规避方法

目录

SQL注入

工作原理

危害

规避方法

示例背景

Web Shell攻击

工作原理

危害

规避方法

SQL注入和Web Shell攻击是两种常见的网络安全威胁,它们可以对系统造成严重的危害。了解它们的工作原理、危害以及如何规避是网络安全防护的基本要求。下面将详细介绍这两种攻击的基础知识、危害和规避方法。

SQL注入

工作原理

SQL注入是一种将恶意SQL语句插入到输入字段中,通过应用程序的查询提交到数据库的攻击技术。攻击者利用应用程序安全漏洞,绕过安全措施,执行非法的SQL命令。

危害

- 数据泄露:攻击者可以读取数据库中的敏感信息,如用户信息、密码、财务数据等。

- 数据篡改:攻击者可以修改或删除数据库中的数据,破坏数据完整性。

- 权限提升:攻击者可能获得数据库的管理权限,进而控制整个系统。

- 执行命令:在某些情况下,攻击者甚至可以在服务器上执行任意代码。

规避方法

- 参数化查询:使用参数化的SQL语句可以有效防止SQL注入,因为它要求开发者定义所有SQL代码,并且只允许用户输入值。

- 使用ORM框架:对象关系映射(ORM)框架自动处理数据的转换,在某种程度上可以减少SQL注入的风险。

- 输入验证:对所有输入数据进行严格的验证,拒绝非法格式的输入。

- 最小权限原则:数据库连接应该使用最小必要权限的账户,避免使用具有高级权限的账户。

- 错误处理:不要向用户显示数据库错误信息,以免泄露有助于攻击者的信息。

示例背景

假设有一个网站,它允许用户通过输入用户名和密码来登录。登录表单的后端代码直接将用户输入拼接到SQL查询中,用以查

原始SQL查询代码:

SELECT * FROM users WHERE username = '$username' AND password = '$password'; 在这个例子中,$username 和 $password 是用户输入的数据。

攻击者输入:

- 用户名输入:

admin' -- - 密码输入:任意值

经过拼接后的SQL查询:

SELECT * FROM users WHERE username = 'admin' --' AND password = '任意值'; 在SQL语言中,-- 是注释的开始,这意味着从 -- 开始到行尾的所有内容都会被数据库忽略。因此,这个查询实际上变成了:

SELECT * FROM users WHERE username = 'admin'; 这会使攻击者能够以 admin 用户身份登录,而无需知道密码。

Web Shell攻击

工作原理

Web Shell是一种恶意脚本,攻击者通过漏洞上传到服务器上,然后远程访问和控制服务器。这使得攻击者能够执行服务器上的命令,包括数据窃取、网站篡改、服务器控制等。

危害

- 服务器控制:攻击者可以完全控制受感染的服务器。

- 数据泄露:攻击者可以访问服务器上的敏感数据。

- 持续性攻击:Web Shell可以让攻击者长期保持对服务器的访问权限。

- 分布式攻击:利用被攻陷的服务器作为跳板,发起对其他系统的攻击。

规避方法

- 定期更新和打补丁:及时更新服务器和应用程序,修补已知漏洞。

- 文件上传限制:限制用户可以上传的文件类型,对上传文件进行严格检查。

- 使用安全工具:部署防火墙、入侵检测系统和恶意软件扫描工具。

- 权限控制:确保服务器上的文件和目录权限设置正确,遵循最小权限原则。

- 审计和监控:定期审计服务器和网站文件,监控异常活动。

通过采取上述措施,可以显著降低SQL注入和Web Shell攻击的风险。然而,随着网络攻击技术的不断进步,维护系统安全是一个持续的过程,需要不断更新知识和技术来应对新的威胁。

相关文章:

C++面试:SQL注入、web shell攻击的危害和规避方法

目录 SQL注入 工作原理 危害 规避方法 示例背景 Web Shell攻击 工作原理 危害 规避方法 SQL注入和Web Shell攻击是两种常见的网络安全威胁,它们可以对系统造成严重的危害。了解它们的工作原理、危害以及如何规避是网络安全防护的基本要求。下面将详细介绍这…...

计算机网络基础之计算机网络组成与分类

计算机网络基础 计算机网络是计算机技术与通信技术发展相结合的产物,并在用户需求的促进下得到进一步的发展。通信技术为计算机之间的数据传输和交换提供了必需的手段,而计算机技术又渗透到了通信领域,提高了通信网络的性能。 计算机网络的…...

怎么使用Git进行版本恢复

场景 在实际工作过程中,有时候会出现以下问题: 1.在使用git对代码进行远程仓库托管时,会出现误操作,怎么恢复上一个版本或指定历史版本? 2.git 误操作,将代码提交到 master 主分支,怎么恢复 …...

三防平板电脑丨亿道工业三防平板丨三防平板定制丨机场维修应用

随着全球航空交通的增长和机场运营的扩展,机场维护的重要性日益凸显。为确保机场设施的安全和顺畅运行,采取适当的措施来加强机场维护至关重要。其中,三防平板是一种有效的工具,它可以提供持久耐用的表面保护,使机场维…...

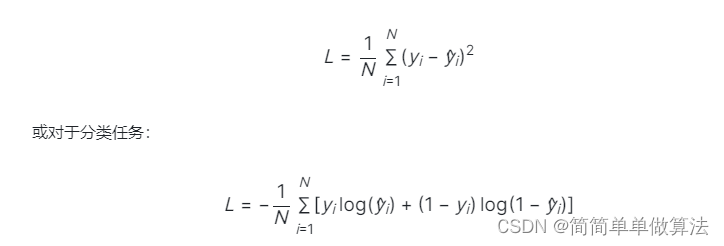

基于深度学习的红肉新鲜过期判决系统matlab仿真

目录 1.算法运行效果图预览 2.算法运行软件版本 3.部分核心程序 4.算法理论概述 4.1 系统构成与流程 4.2 模型训练与优化 5.算法完整程序工程 1.算法运行效果图预览 2.算法运行软件版本 MATLAB2022a 3.部分核心程序 ...............................................…...

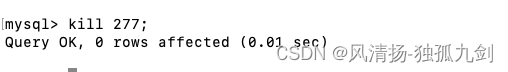

mysql 锁详解

目录 前言 一、全局锁 二、表级锁 三、行锁 前言 为什么要设计锁,锁设计初衷是为了解决多线程下并发问题。出现并发的时候用锁进行数据同步,避免因并发造成了数据错误(数据覆盖)。可见锁的重要性,并不是所有的数据库都有锁。比如Redis&a…...

【PX4-AutoPilot教程-TIPS】PX4控制无人机在Gazebo中飞行时由于视角跟随无人机在画面中心导致视角乱晃的解决方法

PX4控制无人机在Gazebo中飞行时由于视角跟随无人机在画面中心导致视角乱晃的解决方法 问题描述解决方法 问题描述 无人机在Gazebo中飞行时,无人机始终处于画面中央,会带着视角乱晃,在Gazebo中进行任何操作视角都无法固定。 观察Gazebo左侧Wo…...

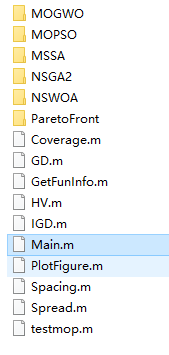

五种多目标优化算法(NSGA2、MOPSO、MSSA、MOGWO、NSWOA)求解9个测试函数,包含6种评价指标(提供MATLAB代码)

一、5种多目标优化算法简介 1.1NSGA2 1.2MOPSO 1.3MSSA 1.4MOGWO 1.5NSWOA 二、5种多目标优化算法性能对比 为了测试5种算法的性能将其求解9个多目标测试函数(zdt1、zdt2 、zdt3、 zdt4、 zdt6 、Schaffer、 Kursawe 、Viennet2、 Viennet3)࿰…...

Sora--首个大型视频生成模型

Sora--首个大型视频生成模型 胡锡进于2024年2月20日认为:台当局怂了 新的改变世界模拟器视觉数据转换视频压缩时空补丁(Spacetime Laten Patches)视频生成扩展变压器算法和模型架构结语 胡锡进于2024年2月20日认为:台当局怂了 **T…...

关于 Reflect 的笔记

背景:Reflect 为了操作对象而提供的新Api 和 Proxy对象一样 特点 将object 对象的一些明显属于语言内部的方法,放到Reflect 上处理;修改某些object返回的异常结果,让其变得更合理;让object操作都变成函数行为…...

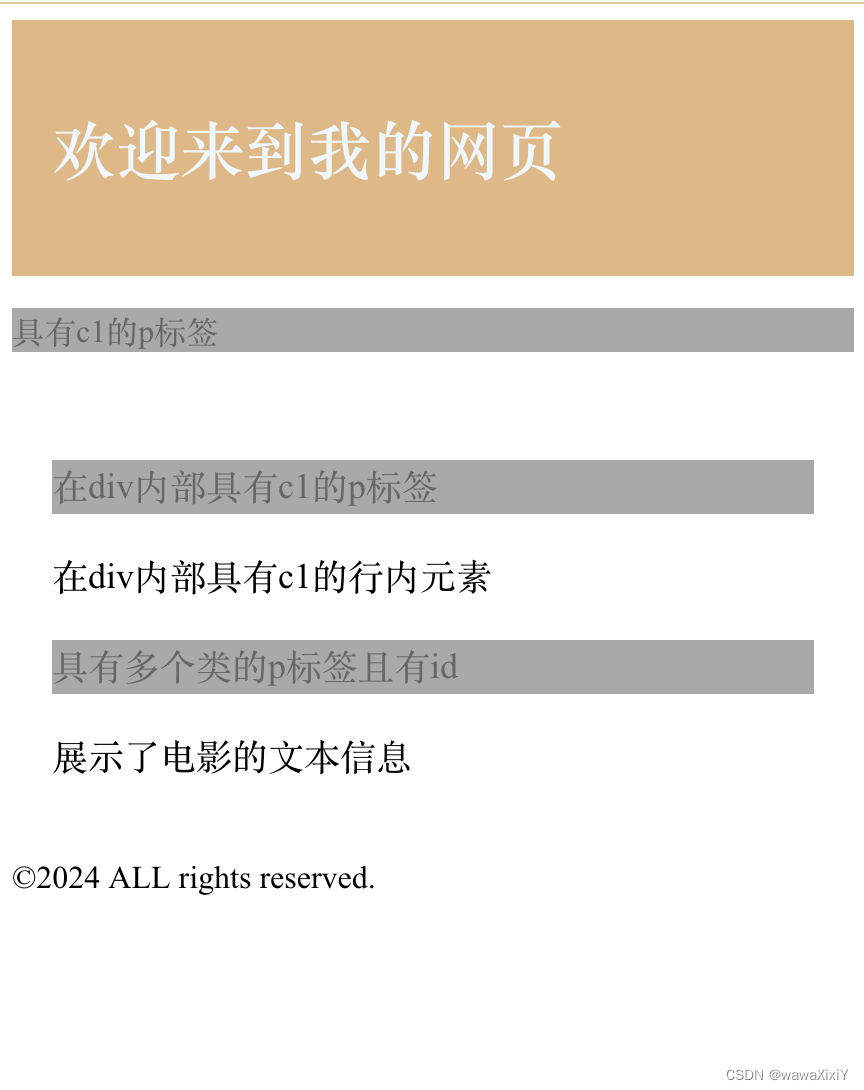

week04day02(爬虫02)

<span>: 通常用于对文本的一部分进行样式设置或脚本操作。<a>: 定义超链接,用于创建链接到其他页面或资源的文本。<img>: 用于插入图像。<br>: 用于插入换行。 姓名:<input type"text" value"lisi">…...

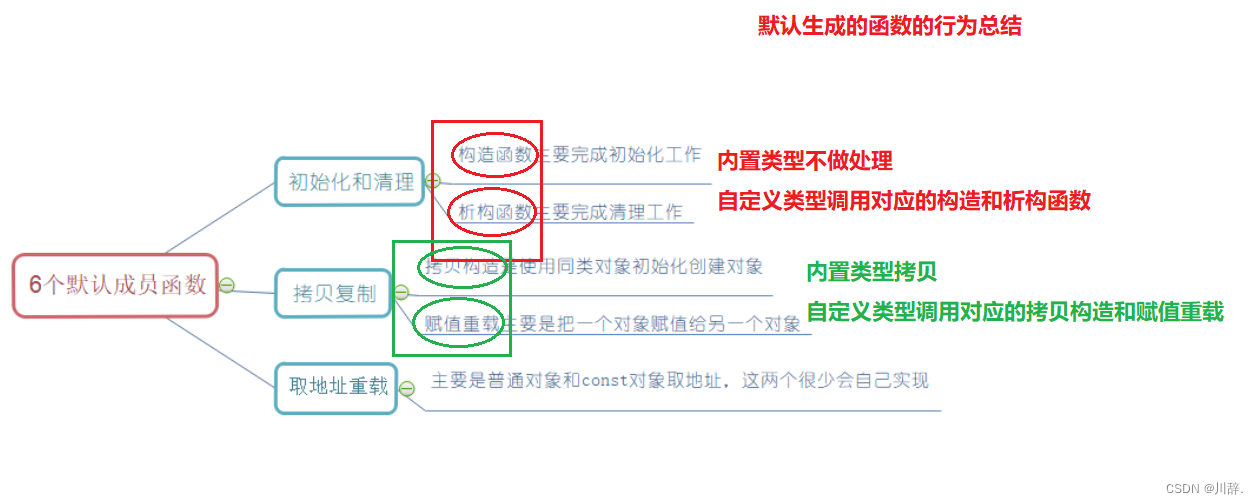

【C++初阶】类和对象(中)

目录 一.类的6个默认成员函数 1.知识引入 编辑 2.构造函数 (1)概念 (2)语法特性 (3)特征 ①问题引入1 ②问题引入2 (缺少默认构造函数) 3.析构函数 (1)概念 (2)特性 4.拷贝构造函数 (1)概念 (2)特征 ①拷贝构造函数是构造函数的一…...

Python爬虫知识图谱

下面是一份详细的Python爬虫知识图谱,涵盖了从基础入门到进阶实战的各个环节,涉及网络请求、页面解析、数据提取、存储优化、反爬策略应对以及法律伦理等多个方面,并配以关键点解析和代码案例,以供读者深入学习和实践。 一、Pyth…...

安宝特AR汽车行业解决方案系列1-远程培训

在汽车行业中,AR技术的应用正悄然改变着整个产业链的运作方式,应用涵盖培训、汽修、汽车售后、PDI交付、质检以及汽车装配等,AR技术为多个环节都带来了前所未有的便利与效率提升。 安宝特AR将以系列推文的形式为读者逐一介绍在汽车行业中安宝…...

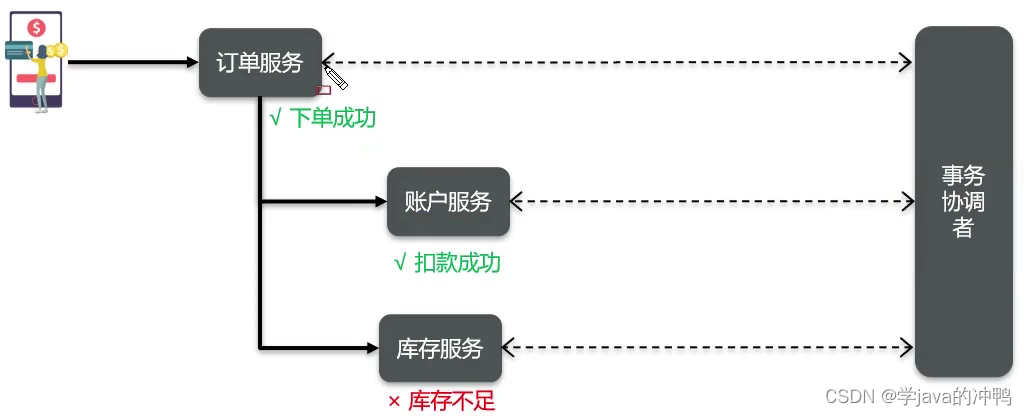

微服务篇之分布式系统理论

一、CAP定理 1.什么是CAP 1998年,加州大学的计算机科学家 Eric Brewer 提出,分布式系统有三个指标: 1. Consistency(一致性)。 2. Availability(可用性)。 3. Partition tolerance ࿰…...

MLflow【部署 01】MLflow官网Quick Start实操(一篇学会部署使用MLflow)

一篇学会部署使用MLflow 1.版本及环境2.官方步骤Step-1 Get MLflowStep-2 Start a Tracking ServerStep 3 - Train a model and prepare metadata for loggingStep 4 - Log the model and its metadata to MLflowStep 5 - Load the model as a Python Function (pyfunc) and us…...

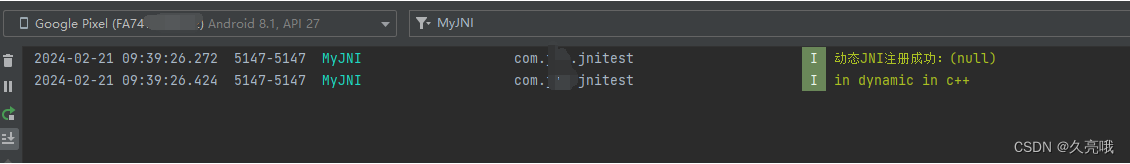

NDK的log.h使用__android_log_print报错app:buildCMakeDebug[x86_64]

org.gradle.api.tasks.TaskExecutionException: Execution failed for task :app:buildCMakeDebug[x86_64] 重点是 Execution failed for task :app:buildCMakeDebug[x86_64]. 我的代码: #include <android/log.h> #define LOG_TAG "MyJNI" #d…...

【计算机网络:DHCP协议】

文章目录 前言一、DHCP是什么?二、DHCP的工作原理1.基本流程发现(DISCOVER)提供(OFFER)请求(REQUEST)确认(ACKNOWLEDGEMENT) 2.DHCP租约的概念3.DHCP续租过程 三、DHCP服…...

http前生今世

HTTP/0.9,仅支持GET方法,并且响应中没有HTTP头信息,只有文档内容。 HTTP/1.0增加了对POST方法、状态码、HTTP头信息等的支持,这一版本也是广泛应用的历史性版本。 HTTP/1.1引入了持久连接(Persistent Connections&…...

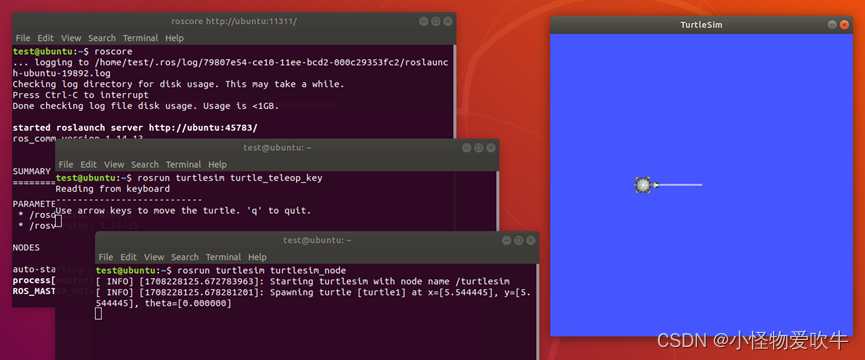

一键安装ROS适用于Ubuntu22/20/18

一键安装ROS适用于Ubuntu22/20/18 1、简介 ROS(Robot Operating System,机器人操作系统)是一个用于机器人软件开发的框架。它提供了一套工具和库,用于机器人应用程序的开发、测试和部署。ROS是由美国斯坦福大学机器人实验室&…...

智慧工业控制面板工控部件元器件LCD部件检测数据集VOC+YOLO格式365张8类别

数据集格式:Pascal VOC格式YOLO格式(不包含分割路径的txt文件,仅仅包含jpg图片以及对应的VOC格式xml文件和yolo格式txt文件)图片数量(jpg文件个数):365标注数量(xml文件个数):365标注数量(txt文件个数):365标注类别数&…...

别再让电机乱跑了!用STM32CubeIDE配置TB6612驱动GB37-520电机,保姆级避坑指南

从零到精通的STM32电机控制实战:TB6612驱动GB37-520全流程解析 第一次尝试用STM32驱动电机时,我遇到了一个令人抓狂的现象——电机要么纹丝不动,要么突然疯狂旋转,甚至冒出可疑的青烟。这种经历在初学者中非常普遍,而…...

)

手把手教你用示波器抓取Intel CPU的SVID时序(附读写判定与Intel送测指南)

实战指南:利用示波器精准解析Intel CPU的SVID通信时序 当一块新设计的服务器主板首次上电时,电源管理系统的稳定性往往决定了整个平台的可靠性。作为硬件工程师,我们常常需要直面这样的场景:主板虽然能点亮,但CPU与电压…...

3分钟掌握FlicFlac:高效音频格式转换工具完全指南

3分钟掌握FlicFlac:高效音频格式转换工具完全指南 【免费下载链接】FlicFlac Tiny portable audio converter for Windows (WAV FLAC MP3 OGG APE M4A AAC) 项目地址: https://gitcode.com/gh_mirrors/fl/FlicFlac 在数字音频处理领域,格式兼容性…...

嵌入式存储优化实战:从eMMC到NAND Flash的软件策略与性能提升

1. 项目概述:嵌入式存储的“软”实力较量在嵌入式开发这个行当里摸爬滚打了十几年,我见过太多项目在硬件选型上精打细算,却在软件优化上“一毛不拔”,最后性能瓶颈卡在存储上,整个系统跑起来像老牛拉破车。今天想和大家…...

cstore_fdw迁移指南:从传统表到列式存储的无缝切换

cstore_fdw迁移指南:从传统表到列式存储的无缝切换 【免费下载链接】cstore_fdw Columnar storage extension for Postgres built as a foreign data wrapper. Check out https://github.com/citusdata/citus for a modernized columnar storage implementation bui…...

CANN/asc-devkit SIMD API文档

Adds(灵活标量位置) 【免费下载链接】asc-devkit 本项目是CANN 推出的昇腾AI处理器专用的算子程序开发语言,原生支持C和C标准规范,主要由类库和语言扩展层构成,提供多层级API,满足多维场景算子开发诉求。 …...

Logstalgia高级配置技巧:自定义颜色、分组和过滤规则

Logstalgia高级配置技巧:自定义颜色、分组和过滤规则 【免费下载链接】Logstalgia replay or stream website access logs as a retro arcade game 项目地址: https://gitcode.com/gh_mirrors/lo/Logstalgia Logstalgia是一款将网站访问日志以复古街机游戏形…...

2026职场新人学数据分析的价值

一、数据分析对职场新人的价值2026年职场竞争加剧,数据分析能力成为跨行业通用技能。掌握数据分析可提升决策效率、优化工作流程,在市场营销、运营、产品等岗位中显著增强竞争力。企业更倾向雇佣能通过数据驱动业务增长的员工。二、核心数据分析技能模块…...

别再手动调了!用MATLAB的Text对象属性批量设置图表字体,效率提升90%

MATLAB科研绘图效率革命:Text对象属性批量操控指南 科研工作者常面临一个看似简单却极其耗时的任务——图表字体格式调整。当论文需要提交到不同期刊,每个期刊对图表字体、字号、颜色都有特定要求时,手动逐个修改轴标签、标题和图例的字体属性…...