企业计算机服务器中了crypt勒索病毒怎么办,crypt勒索病毒解密数据恢复

计算机服务器设备为企业的生产运营提供了极大便利,企业的重要核心数据大多都存储在计算机服务器中,保护企业计算机服务器免遭勒索病毒攻击,是一项艰巨的工作任务。但即便很多企业都做好的了安全运维工作,依旧免不了被勒索病毒攻击。近期,云天数据恢复中心接到很多企业求助,企业的计算机服务器遭到了crypt勒索病毒攻击,导致企业计算机服务器中的所有数据被加密,严重影响工作正常进行,经过云天数据恢复中心对crypt勒索病毒解密,为大家整理了以下有关该勒索病毒的相关信息。

- crypt勒索病毒特征。

- 中毒特征,当计算机服务器被crypt后缀勒索病毒攻击后,企业的计算机系统几乎处在瘫痪状态,计算机内的所有文件都将被加密,无法正常打开使用,并且所有文件的后缀名统一变成了crypt,并且还会在计算机桌面和所有存储扇区内都会留下一封名为how_to_back_files.html的勒索信。

- 攻击加密,crypt勒索病毒采用了升级后RSA与AES加密算法,具有较强的攻击加密能力,并且传播能力极强,会对中毒计算机实施全面破坏,加密重要文件,更改企业计算机注册表,还会在企业内网下进行疯狂传播。

- 后果严重,crypt勒索病毒会给企业带来严重的经济损失,并且还会造成企业重要信息与计算机上个人隐私泄露的风险,造成企业工作业务中断,从而给企业的信誉与口碑带来严重影响。

- crypt勒索病毒解密

- 整机解密,整机解密方式可以对计算机服务器系统下的所有文件进行解密,不仅包含数据库文件还包括各类办公格式类图档或视频,整机解密成本较高,但数据恢复完整度高,数据恢复安全高效。

- 数据库破解,大多企业的重要核心数据都存储在数据库中,如果企业需要解密数据库文件,可以采用数据库破解方式,专业的数据恢复机构针对市面上的各种后缀勒索病毒有着丰富的数据库破解经验,结合勒索病毒的加密漏洞与加密程度制定合理的解密方案计划,数据恢复完整度高。

- crypt勒索病毒预防

- 针对陌生链接与邮件或软件,做到不点击不下载,谨防钓鱼链接。

- 安装专业可靠的防勒索病毒软件,定期系统查杀修补漏洞,维护系统弱口令密码。

- 减少端口共享与映射操作,避免端口长时间暴露在公网之上。

- 定期备份系统文件,做好物理隔离,预防特殊情况方式。

- 提高全员网络安全意识。

相关文章:

企业计算机服务器中了crypt勒索病毒怎么办,crypt勒索病毒解密数据恢复

计算机服务器设备为企业的生产运营提供了极大便利,企业的重要核心数据大多都存储在计算机服务器中,保护企业计算机服务器免遭勒索病毒攻击,是一项艰巨的工作任务。但即便很多企业都做好的了安全运维工作,依旧免不了被勒索病毒攻击…...

npm详解:掌握package.json配置

package.json 文件中的 scripts 配置允许你定义一系列脚本命令,这些命令可以通过 npm run <script-name> 来执行。下面是一些常见的 scripts 配置,以及它们的详解和举例。 常见的 scripts 配置 start 这是最常用的脚本,通常用于启动应…...

Git基础操作

1、git 基础命令 //克隆远端仓库 git clone http://dddddd.git //初始化仓库 git init //查看状态 git status //添加所有文件到缓存区 git add . //查看版本日志 git reflog //将更新提交到本地仓库 git commit -m "日志摘要" //将当前版本回退到某个版本 git rese…...

怎么卸载Nvidia显卡驱动

在Ubuntu 22.04上卸载Nvidia显卡驱动并手动重新安装的步骤可以分为几个主要部分。请确保在执行这些步骤之前,你已经备份了重要的数据,以防出现任何问题。 卸载当前的Nvidia驱动 打开终端:你可以通过按CtrlAltT快捷键来打开终端。 查找安装的…...

JS进阶——解构赋值

数组解构 基本: let [a, b, c] [1, 2, 3]; // a 1 // b 2 // c 3 可嵌套 let [a, [[b], c]] [1, [[2], 3]]; // a 1 // b 2 // c 3 可忽略 let [a, , b] [1, 2, 3]; // a 1 // b 3 不完全解构 let [a 1, b] []; // a 1, b undefined 剩余运…...

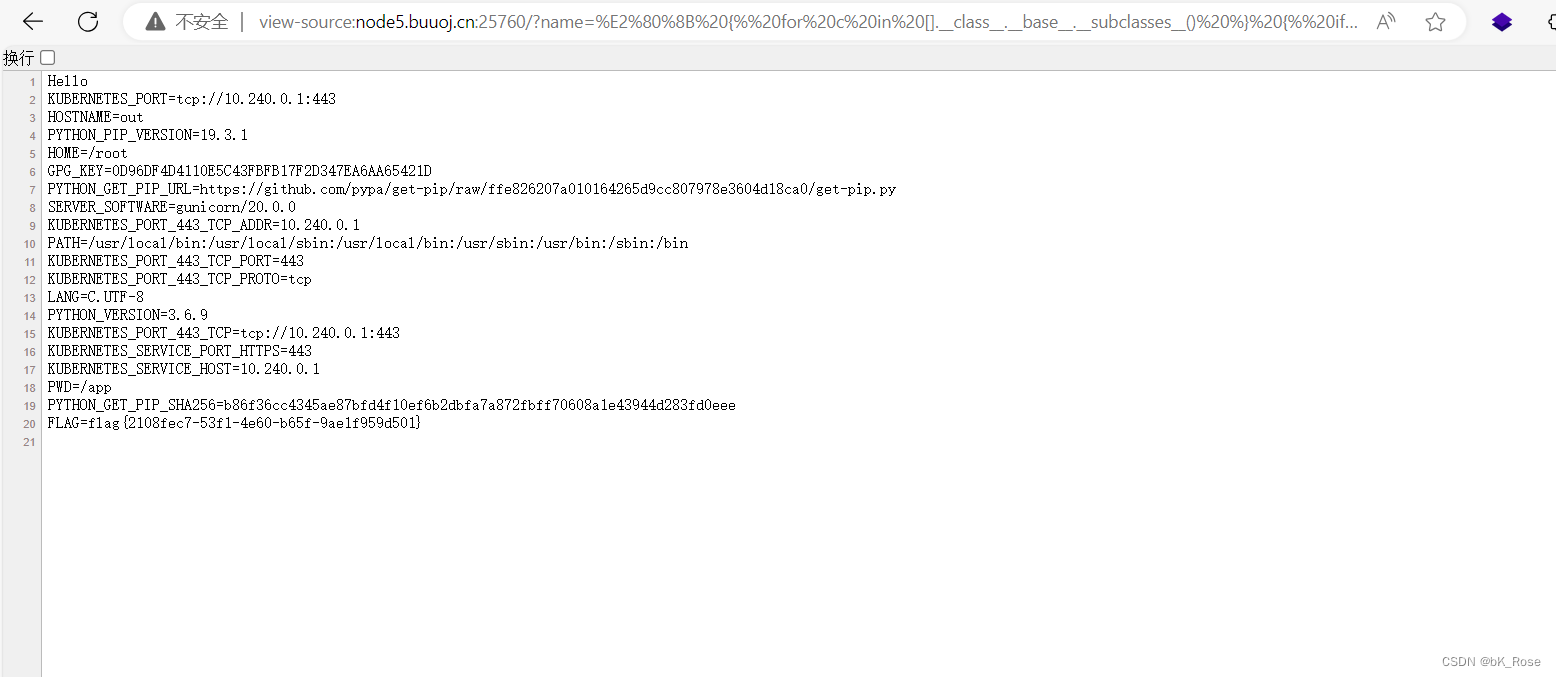

[Flask]SSTI1 buuctf

声明:本篇文章csdn要我一天发两篇所以我来水的 跟ssti注入的详细知识我这里写了 https://blog.csdn.net/weixin_74790320/article/details/136154130 上面链接我复现了vulhub的SSTI,其实本质上是一道题 然后我们就用{{.__class__}}看类的类型…...

k8s学习整理文档

整理文档 实验环境 服务器 最低配置要求: 2 核虚拟 CPU4 GB 内存20 GB 储存空间X 4 台 (三台集群,一台镜像仓库服务器) 网络环境 由于搭建网络需要,同时要让各个主机互通,因此这里需要对云服务器设置专门的网络(同时也需要开放服务器对应的公网 IP) 在云…...

git----->git pull和git fetch区别

git pull 和 git fetch 是 Git 中两个常用的命令,它们都用于从远程仓库获取最新的内容。然而,它们的行为有所不同: git fetch: git fetch 命令用于从远程仓库获取最新的历史记录和数据,但它不会自动合并或修改你当前的工作。它只是…...

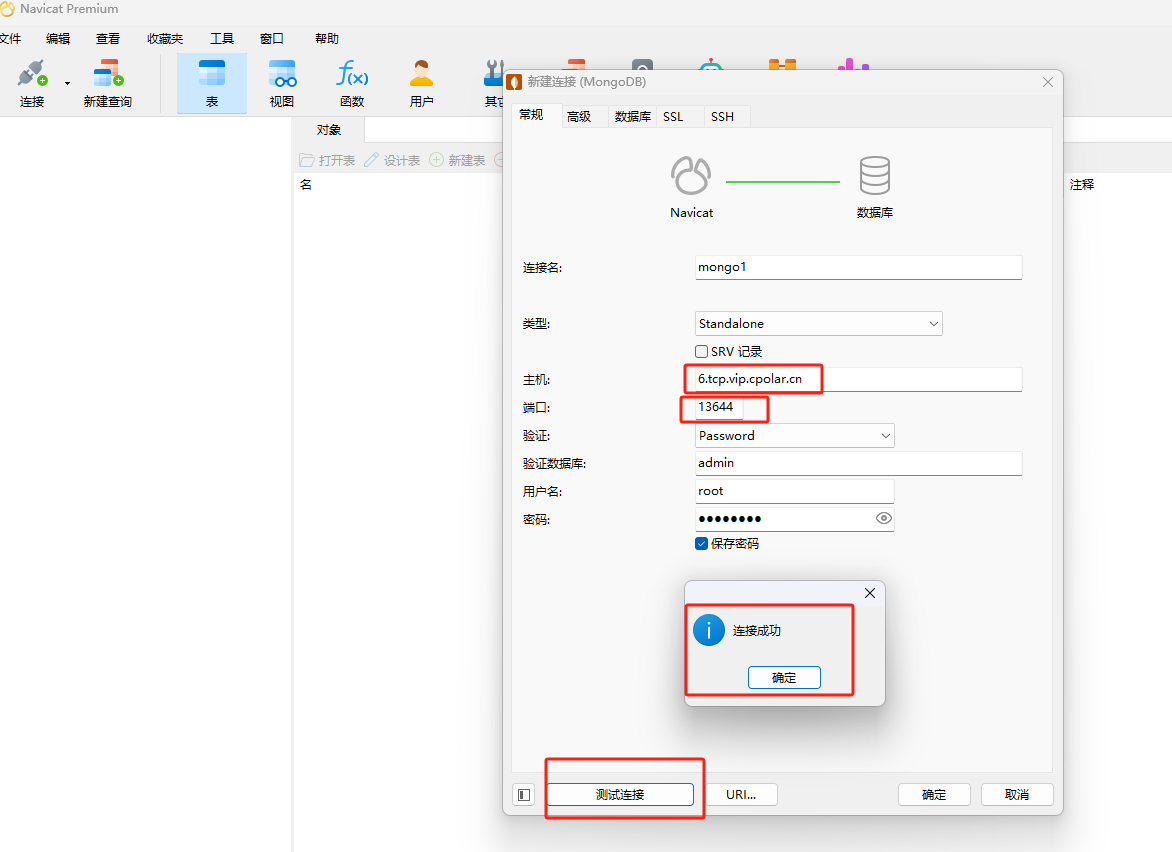

如何使用Docker部署MongoDB并结合内网穿透实现远程访问本地数据库

文章目录 前言1. 安装Docker2. 使用Docker拉取MongoDB镜像3. 创建并启动MongoDB容器4. 本地连接测试5. 公网远程访问本地MongoDB容器5.1 内网穿透工具安装5.2 创建远程连接公网地址5.3 使用固定TCP地址远程访问 正文开始前给大家推荐个网站,前些天发现了一个巨牛的 …...

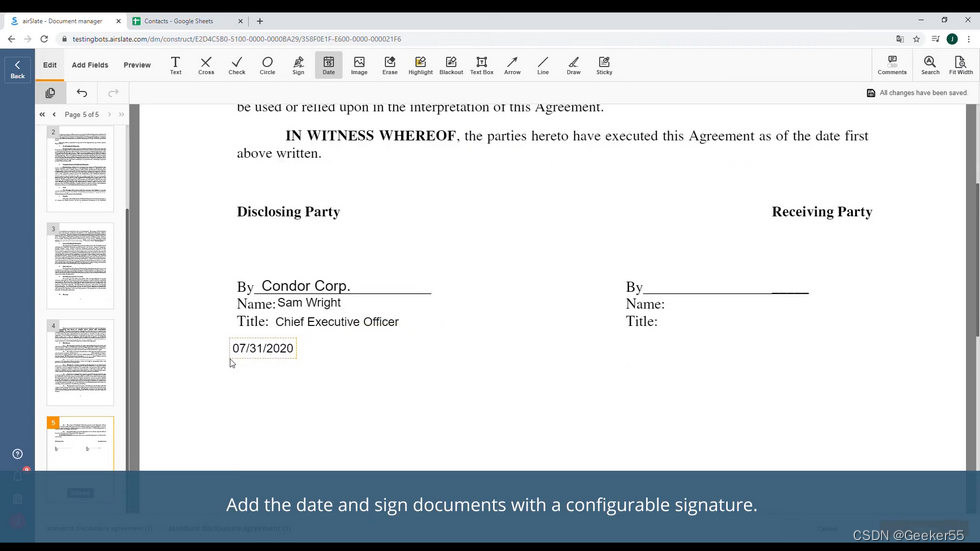

适用于 Windows 的 12 个最佳 PDF 编辑器

PDF文档的普遍存在按理说,PDF文档的可读性和可移植性受到专业文档的青睐。 然而,PDF格式的可食用性是一大缺陷。幸运的是,各种 PDF 编辑工具和软件使 PDF 的编辑变得更加容易,这篇文章旨在帮助我们的读者找到其中最好的工具和软件…...

C++面试:SQL注入、web shell攻击的危害和规避方法

目录 SQL注入 工作原理 危害 规避方法 示例背景 Web Shell攻击 工作原理 危害 规避方法 SQL注入和Web Shell攻击是两种常见的网络安全威胁,它们可以对系统造成严重的危害。了解它们的工作原理、危害以及如何规避是网络安全防护的基本要求。下面将详细介绍这…...

计算机网络基础之计算机网络组成与分类

计算机网络基础 计算机网络是计算机技术与通信技术发展相结合的产物,并在用户需求的促进下得到进一步的发展。通信技术为计算机之间的数据传输和交换提供了必需的手段,而计算机技术又渗透到了通信领域,提高了通信网络的性能。 计算机网络的…...

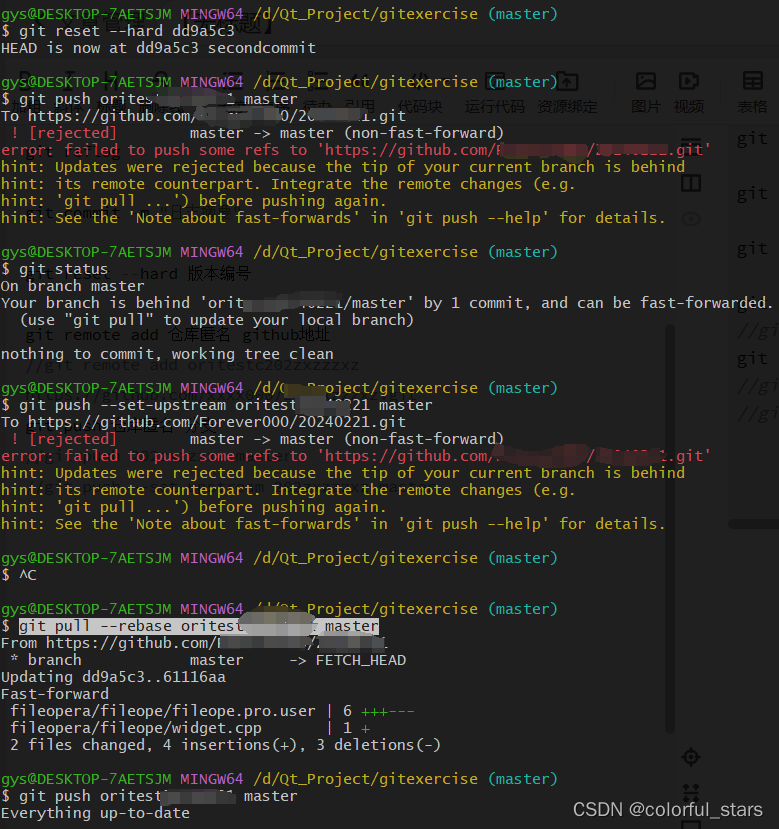

怎么使用Git进行版本恢复

场景 在实际工作过程中,有时候会出现以下问题: 1.在使用git对代码进行远程仓库托管时,会出现误操作,怎么恢复上一个版本或指定历史版本? 2.git 误操作,将代码提交到 master 主分支,怎么恢复 …...

三防平板电脑丨亿道工业三防平板丨三防平板定制丨机场维修应用

随着全球航空交通的增长和机场运营的扩展,机场维护的重要性日益凸显。为确保机场设施的安全和顺畅运行,采取适当的措施来加强机场维护至关重要。其中,三防平板是一种有效的工具,它可以提供持久耐用的表面保护,使机场维…...

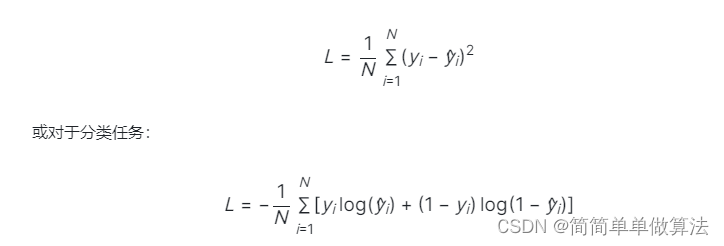

基于深度学习的红肉新鲜过期判决系统matlab仿真

目录 1.算法运行效果图预览 2.算法运行软件版本 3.部分核心程序 4.算法理论概述 4.1 系统构成与流程 4.2 模型训练与优化 5.算法完整程序工程 1.算法运行效果图预览 2.算法运行软件版本 MATLAB2022a 3.部分核心程序 ...............................................…...

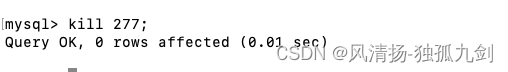

mysql 锁详解

目录 前言 一、全局锁 二、表级锁 三、行锁 前言 为什么要设计锁,锁设计初衷是为了解决多线程下并发问题。出现并发的时候用锁进行数据同步,避免因并发造成了数据错误(数据覆盖)。可见锁的重要性,并不是所有的数据库都有锁。比如Redis&a…...

【PX4-AutoPilot教程-TIPS】PX4控制无人机在Gazebo中飞行时由于视角跟随无人机在画面中心导致视角乱晃的解决方法

PX4控制无人机在Gazebo中飞行时由于视角跟随无人机在画面中心导致视角乱晃的解决方法 问题描述解决方法 问题描述 无人机在Gazebo中飞行时,无人机始终处于画面中央,会带着视角乱晃,在Gazebo中进行任何操作视角都无法固定。 观察Gazebo左侧Wo…...

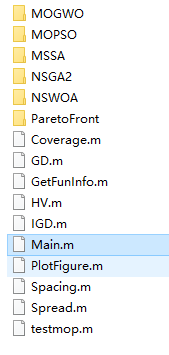

五种多目标优化算法(NSGA2、MOPSO、MSSA、MOGWO、NSWOA)求解9个测试函数,包含6种评价指标(提供MATLAB代码)

一、5种多目标优化算法简介 1.1NSGA2 1.2MOPSO 1.3MSSA 1.4MOGWO 1.5NSWOA 二、5种多目标优化算法性能对比 为了测试5种算法的性能将其求解9个多目标测试函数(zdt1、zdt2 、zdt3、 zdt4、 zdt6 、Schaffer、 Kursawe 、Viennet2、 Viennet3)࿰…...

Sora--首个大型视频生成模型

Sora--首个大型视频生成模型 胡锡进于2024年2月20日认为:台当局怂了 新的改变世界模拟器视觉数据转换视频压缩时空补丁(Spacetime Laten Patches)视频生成扩展变压器算法和模型架构结语 胡锡进于2024年2月20日认为:台当局怂了 **T…...

关于 Reflect 的笔记

背景:Reflect 为了操作对象而提供的新Api 和 Proxy对象一样 特点 将object 对象的一些明显属于语言内部的方法,放到Reflect 上处理;修改某些object返回的异常结果,让其变得更合理;让object操作都变成函数行为…...

从账单明细看 Taotoken 按 Token 计费模式带来的成本控制优势

🚀 告别海外账号与网络限制!稳定直连全球优质大模型,限时半价接入中。 👉 点击领取海量免费额度 从账单明细看 Taotoken 按 Token 计费模式带来的成本控制优势 1. 成本感知的起点:账单明细结构 对于使用大模型 API 的…...

别再让API请求拖慢你的Python应用:用cachetools实现LRU缓存,性能提升实测

别再让API请求拖慢你的Python应用:用cachetools实现LRU缓存,性能提升实测 当你的Python应用开始频繁调用外部API或进行重复计算时,性能瓶颈往往悄然而至。想象一下,每次用户请求都需要等待数秒的API响应,或是相同的数据…...

别再硬算方程了!用Zemax的‘傻瓜式’方法搞定三片摄影物镜设计

颠覆传统:用Zemax高效设计三片摄影物镜的实战指南 在光学设计领域,三片摄影物镜一直被视为经典案例,它既包含了基础光学原理的精髓,又能满足实际摄影需求。然而,传统设计流程中繁琐的方程求解和反复试错让许多工程师望…...

10个实用技巧:PHP Font Lib 字体信息提取完全教程

10个实用技巧:PHP Font Lib 字体信息提取完全教程 【免费下载链接】php-font-lib A library to read, parse, export and make subsets of different types of font files. 项目地址: https://gitcode.com/gh_mirrors/ph/php-font-lib 想要在PHP项目中高效处…...

别让“AI味”代码毁了你的项目:一份AI生成代码的质量评估与防御指南

别让“AI味”代码毁了你的项目:一份AI生成代码的质量评估与防御指南 前段时间,团队里一个新人在周会上展示了他用 AI 辅助完成的一个支付模块。代码跑通了,测试用例全绿,乍一看没什么问题。但我顺手点开一个 Service 层方法&#…...

轴承‘健康体检’新思路:不用复杂公式,5步教你用CNN从振动信号中‘看’出故障先兆

轴承健康监测:用CNN像AI医生一样"听诊"振动信号 想象一下,医生通过听诊器捕捉心跳的微妙变化,就能预判潜在的健康风险。在工业设备的"健康管理"中,轴承的振动信号就像它的"心跳",而卷积…...

【技术剖析】AI-RPA 的“眼睛”:详解 DOM 树精简与 OmniParser 屏幕解析技术

引言:当 RPA 遇上 AI,谁来做机器的“眼睛”? 2026 年,AI 与 RPA 的融合正在经历一场深刻的技术重构。根据市场研究数据,AIRPA 全球市场规模预计从 2025 年的 47.9 亿美元增长至 2026 年的 56 亿美元,复合年…...

对比按需计费与套餐taotoken token plan在长期项目中的成本优势分析

🚀 告别海外账号与网络限制!稳定直连全球优质大模型,限时半价接入中。 👉 点击领取海量免费额度 对比按需计费与套餐:Taotoken Token Plan 在长期项目中的成本优势分析 1. 项目背景与成本考量 在长期依赖大模型 API …...

Upscayl终极指南:如何用免费AI工具让模糊图片变高清

Upscayl终极指南:如何用免费AI工具让模糊图片变高清 【免费下载链接】upscayl 🆙 Upscayl - #1 Free and Open Source AI Image Upscaler for Linux, MacOS and Windows. 项目地址: https://gitcode.com/GitHub_Trending/up/upscayl 你是否曾因照…...

论文小白必看!书匠策AI到底怎么帮你把毕业论文“拼“出来?看完这篇你就全懂了

各位还在深夜对着Word文档抓头发的同学,先别急着崩溃,今天咱们用最轻松的方式,聊聊一个正在帮无数毕业生"逆天改命"的工具——书匠策AI。 官方网址:** 官网直达:www.shujiangce.com*,微信搜一搜…...