信息安全计划

任何管理人员或人力资源专业人士都知道,除非彻底记录标准和实践,否则永远无法真正实施和执行标准和实践。正如您可能想象的那样,在保护您的网络、技术和数据系统免受网络威胁以及在发生这些事件时规划最及时、高效和有效的响应时,这一格言也同样适用。

什么是安全计划?

完全实现的信息安全计划是概述组织所有安全准则、策略和程序、实践和控制的文档。该信息安全计划的目标是为您的 IT 团队的所有利益相关者和成员提供简单的资源路线图以及在您的公司遇到网络安全漏洞时的行动计划。如果没有这份文件,关键要素很可能会被忽视。

信息安全计划和数据保护

无论您的组织是从事为客户存储或传输财务或客户数据的业务,还是您只关心自己的信息,其完整性、机密性和可用性都必须至关重要。由于威胁行为者不断寻找可利用的漏洞来窃取或更改此信息,因此实施坚如磐石的 IT 安全计划并不是一项可以搁置的任务。您的团队现在需要集中精力。

为有效的网络安全计划奠定基础

为了推进安全文档的发展,您必须通过奠定坚实的安全基础来全面了解您的业务目标。其组成部分应包括以下内容:

- 列出您当前的所有政策、标准和文档,作为衡量未来活动的基准。

- 实施修改并根据原始基准进行衡量。

- 将记录的测量结果转发给负责制定安全相关决策的经理和利益相关者。

- 执行关键决策角色人员下令的变革。对特定员工进行有关新解决方案的培训,并定期审核您的进度。

信息安全组件的重要性

由于行业和业务类型差异很大,因此不可能描述公司信息安全计划所需的特定组件的一刀切列表。然而,有几个共同的要素:

- 框架:这是您在特定业务领域必须遵守的监管要求、最佳实践和行业认证的基础。PCI-DSS、NIST 和 HIPAA 只是可能适用于您的一些合规标准。

- 宪章:本文件已获得公司领导层的批准,并描述了与公司的服务、流程和业务目标相关的安全计划的授权、使命和范围。

- 政策:这些强有力的指南明确定义了您的团队和整个公司将如何解决所有安全问题,包括监控、检测、隔离和缓解威胁,以及员工和第三方计算机、网络和移动设备的使用标准。

- 流程:这种工具、程序、实践、规则以及利益相关者角色和责任的组合代表了您的公司有效且高效地实施信息技术安全计划的方式。

- 测量:这是一系列测试和评估工具,您将使用它们来了解您的安全计划是否达到其目标。一旦找出了不足之处,您就可以努力堵住漏洞并尽量减少漏洞。

如果您的企业要保持强大、充满活力和竞争力,就必须通过强大的信息安全计划来防范网络灾难。当您和您的 IT 团队继续应对每天威胁您网络的不断变化的攻击媒介时,该资源文档将证明是非常宝贵的。考虑到您的数据有多么珍贵,您不能在这份重要文档上妥协。

相关文章:

信息安全计划

任何管理人员或人力资源专业人士都知道,除非彻底记录标准和实践,否则永远无法真正实施和执行标准和实践。正如您可能想象的那样,在保护您的网络、技术和数据系统免受网络威胁以及在发生这些事件时规划最及时、高效和有效的响应时,…...

【更新完毕】2024牛客寒假算法基础集训营6 题解 | JorbanS

文章目录 [A - 宇宙的终结](https://ac.nowcoder.com/acm/contest/67746/A)[B - 爱恨的纠葛](https://ac.nowcoder.com/acm/contest/67746/B)[C - 心绪的解剖](https://ac.nowcoder.com/acm/contest/67746/C)[D - 友谊的套路](https://ac.nowcoder.com/acm/contest/67746/D)[E …...

FL Studio All Plugins Edition2024中文完整版Win/Mac

FL Studio All Plugins Edition,常被誉为数字音频工作站(DAW)的佼佼者,是音乐制作人和声音工程师钟爱的工具。它集音频录制、编辑、混音以及MIDI制作为一体,为用户提供了从创作到最终作品输出的完整工作流程。这个版本…...

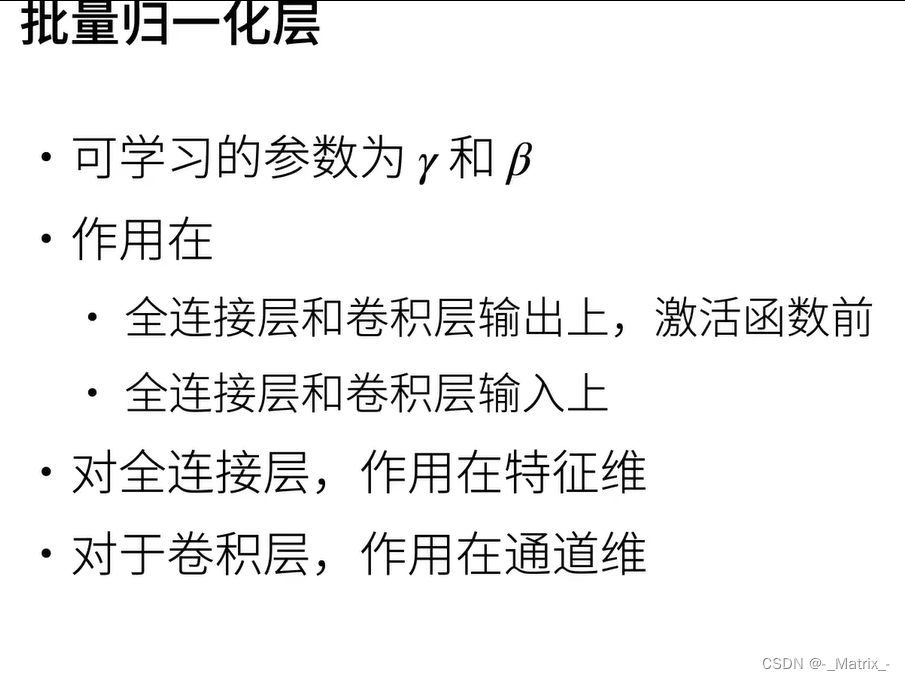

神经网络系列---归一化

文章目录 归一化批量归一化预测阶段 测试阶段γ和β(注意)举例 层归一化前向传播反向传播 归一化 批量归一化 (Batch Normalization)在训练过程中的数学公式可以概括如下: 给定一个小批量数据 B { x 1 , x 2 , … …...

2023 龙蜥操作系统大会演讲实录:《兼容龙蜥的云原生大模型数据计算系统——πDataCS》

本文主要分三部分内容:第一部分介绍拓数派公司,第二部分介绍 πDataCS 产品,最后介绍 πDataCS 与龙蜥在生态上的合作。 杭州拓数派科技发展有限公司(简称“拓数派”,英文名称“OpenPie”)是国内基础数据计…...

【Vue渗透】Vue站点渗透思路

原文地址 极核GetShell 前言 本文经验适用于前端用Webpack打包的Vue站点,阅读完本文,可以识别出Webpack打包的Vue站点,同时可以发现该Vue站点的路由。 成果而言:可能可以发现未授权访问。 识别Vue 识别出Webpack打包的Vue站…...

主数据管理是数字化转型成功的基石——江淮汽车案例分享

汽车行业数字化转型的背景 在新冠疫情导火索的影响下,经济全球化政治基础逐渐动摇。作为全球最大的汽车市场,我国的汽车市场逐渐由增量转为存量市场。 在数字化改革大背景下,随着工业4.0时代的到来,江淮汽车集团力争实现十四五数…...

----加密Encryption (CSFLE))

【Spring连载】使用Spring Data访问 MongoDB(十一)----加密Encryption (CSFLE)

[TOC](【Spring连载】使用Spring Data访问 MongoDB(十一)----加密Encryption (CSFLE)) 一级目录 二级目录 三级目录...

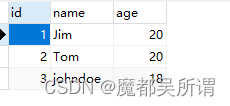

【postgresql】数据表id自增与python sqlachemy结合实例

需求: postgresql实现一个建表语句,表名:student,字段id,name,age, 要求:每次添加一个数据id会自动增加1 在PostgreSQL中,您可以使用SERIAL或BIGSERIAL数据类型来自动生成主键ID。以下是一个创建名为stude…...

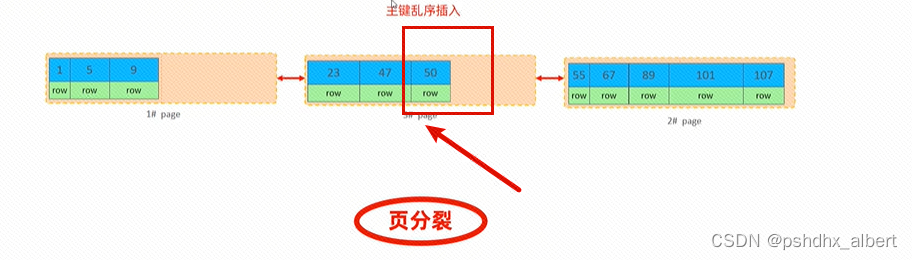

什么是索引?在 MySQL 中有哪些类型的索引?它们各自的优势和劣势是什么?

什么是索引?在 MySQL 中有哪些类型的索引?它们各自的优势和劣势是什么? 索引是数据库中用于帮助快速查询数据的一种数据结构。在 MySQL 中,索引可以显著提高查询性能,因为它允许数据库系统不必扫描整个表来找到相关数据…...

Docker安装与基础知识

目录 -----------------Docker 概述--------------------------- 容器化越来越受欢迎,因为容器是: Docker与虚拟机的区别: Docker核心概念: ●镜像 ●容器 ●仓库 -----------------安装 Docker--------------------------…...

搭建Facebook直播网络对IP有要求吗?

在当今数字化时代,Facebook直播已经成为了一种极具吸引力的社交形式,为个人和企业提供了与观众直接互动的机会,成为推广产品、分享经验、建立品牌形象的重要途径。然而,对于许多人来说,搭建一个稳定、高质量的Facebook…...

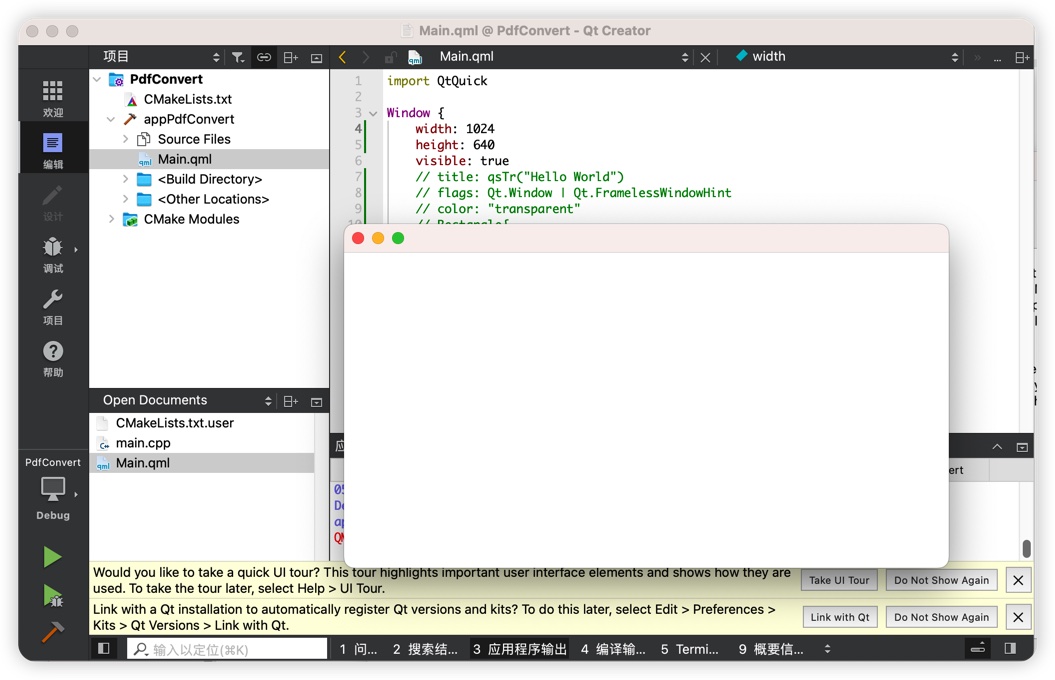

Qt开发:MAC安装qt、qtcreate(配置桌面应用开发环境)

安装qt-creator brew install qt-creator安装qt brew install qt查看qt安装路径 brew info qtzhbbindembp ~ % brew info qt > qt: stable 6.6.1 (bottled), HEAD Cross-platform application and UI framework https://www.qt.io/ /opt/homebrew/Cellar/qt/6…...

python学习网站

Python系列干货之——Python与设计模式 - 知乎 Python之23种设计模式_23种设计模式 python-CSDN博客 用python实现设计模式 — python-golang-web-guide 0.1 文档 python设计模式_Python六大原则,23种设计模式 - 掘金 Python 常用设计模式 Python入门 类class提…...

编程笔记 Golang基础 033 反射的类型与种类

编程笔记 Golang基础 033 反射的类型与种类 一、反射的类型和种类二、切片与反射三、集合与反射四、结构体与反射五、指针与反射六、函数与反射小结 反射机制的作用范围涵盖了几乎所有的类型和值的操作层面,它极大地增强了Go语言在运行时对于自身类型系统的探索和操…...

MySQL进阶篇2-索引的创建和使用以及SQL的性能优化

索引 mkdir mysql tar -xvf mysqlxxxxx.tar -c myql cd mysql rpm -ivh .....rpm yum install openssl-devel systemctl start mysqld gerp temporary password /var/log/mysqld.log mysql -u root -p mysql> show variables like validate_password.% set glob…...

基于SVM的功率分类,基于支持向量机SVM的功率分类识别,Libsvm工具箱详解

目录 支持向量机SVM的详细原理 SVM的定义 SVM理论 Libsvm工具箱详解 简介 参数说明 易错及常见问题 完整代码和数据下载链接:基于SVM的功率分类,基于支持向量机SVM的功率分类识别资源-CSDN文库 https://download.csdn.net/download/abc991835105/88862836 SVM应用实例, 基于…...

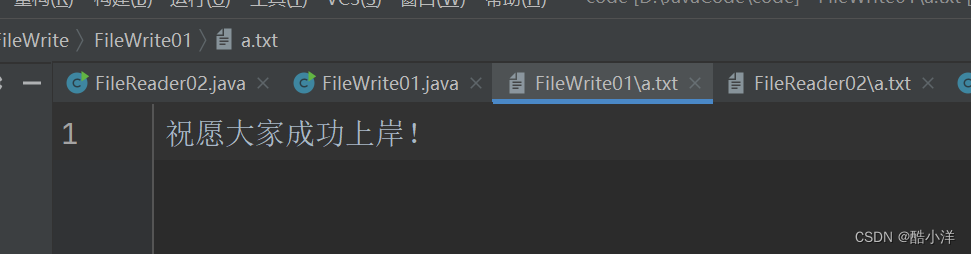

【IO流】FileWrite字符输出流

FileWrite字符输出流 1. 概述2. 作用3. 方法4. 细节5. 代码示例6. 注意事项 1. 概述 java.io.FileWriter 类是写出字符到文件的便利类。构造时使用系统默认的字符编码和默认字节缓冲区。 FileWriter 是用于写入字符数据到文件的字符输出流。 2. 作用 写入字符数据:…...

WPF 【十月的寒流】学习笔记(1):DataGrid过滤

文章目录 相关链接代码仓库前言环境DataGrid 数据筛选项目配置使用原理主要代码(详细代码可以看我的GitHub仓库)Models.PersonDataGirdViewDataGridViewModel 实现效果 DataGrid直接绑定CollectionViewxamlViewModel 总结 相关链接 十月的寒流 在 WPF 中…...

当Vue项目启动后,通过IP地址方式在相同网络段的其他电脑上无法访问前端页面?

当Vue项目启动后,通过IP地址方式在相同网络段的其他电脑上无法访问前端页面,可能是由以下几个原因造成的: 服务监听地址:默认情况下,许多开发服务器(如Vue CLI的vue-cli-service serve)只监听lo…...

LibreVNA完全指南:从入门到精通的开源矢量网络分析仪使用教程

LibreVNA完全指南:从入门到精通的开源矢量网络分析仪使用教程 【免费下载链接】LibreVNA 100kHz to 6GHz 2 port USB based VNA 项目地址: https://gitcode.com/gh_mirrors/li/LibreVNA LibreVNA是一款功能强大的开源矢量网络分析仪,覆盖100kHz至…...

)

告别串口扩展坞!用CH344Q芯片自己动手做一个高速USB转4串口模块(附完整原理图)

从零打造高速USB转4串口模块:CH344Q实战指南 在嵌入式开发和硬件调试过程中,多串口设备的需求日益增长。传统方案往往依赖笨重的串口扩展坞或价格高昂的商业模块,而今天我们将探索一种更灵活、更具性价比的解决方案——基于CH344Q芯片自主设计…...

别再死记硬背了!用Fluent做流体仿真,这5个核心参数设置对了才算入门

别再死记硬背了!用Fluent做流体仿真,这5个核心参数设置对了才算入门 刚接触Fluent的工程师和学生常常会陷入一个误区:试图记住所有理论模型和参数的细节。但真实工程场景中,80%的仿真问题往往源于20%的关键参数设置不当。本文将聚…...

AI大模型智能体工具链,到底啥关系?一张图看懂AI食物链,从“买工具”到“雇员工”的生产力革命!

本文通过形象的比喻,将AI、大模型、工具链、智能体之间的关系类比为“灵魂到手脚”的食物链,阐述了AI作为终极愿景,大模型如同大脑,工具是四肢,智能体则是能独立完成任务的数字员工。文章指出,AI技术正推动…...

在Debian 11上为龙芯3A5000手动编译GCC 12.1交叉工具链:我踩过的那些坑和最终脚本

龙芯3A5000交叉工具链深度实战:从源码编译GCC 12.1的完整避坑指南 当国产CPU龙芯3A5000遇上GCC 12.1编译器,一场充满技术细节的深度定制之旅就此展开。不同于直接使用预编译二进制工具链,手动构建交叉编译环境不仅能满足特定优化需求…...

ptp4l实战:从零到一,在Linux上构建高精度PTP时钟同步网络

1. 为什么需要高精度时钟同步? 想象一下,你正在参加一场线上拍卖会,出价截止时间精确到毫秒级别。如果服务器之间的时间不同步,有人可能因为时间误差而错失竞拍机会。这就是高精度时钟同步的价值所在——在金融交易、5G通信、工业…...

避坑指南:ESP32搭配百度TTS时,采样率设置不对声音就‘哑巴’了

ESP32音频开发实战:精准匹配百度TTS采样率与硬件配置的避坑指南 当你在ESP32项目中使用百度语音合成(TTS)功能时,是否遇到过这样的场景——代码逻辑看似完美,但播放出来的声音却像被掐住脖子一样嘶哑断续?这…...

)

告别C盘爆满!手把手教你将Android模拟器AVD文件夹迁移到D盘(附环境变量配置详解)

彻底解决Android模拟器C盘空间占用问题:AVD文件夹迁移与性能优化实战 当你在Android Studio中启动模拟器时,是否注意到C盘空间正在以惊人的速度减少?这个问题困扰着许多开发者——默认情况下,Android Virtual Device(A…...

)

用ZYNQ FPGA和NVMe盘,我手搓了一个2GB/s的国产高速存储盒(附详细配置与踩坑记录)

从零构建2GB/s极速存储盒:ZYNQ FPGA与NVMe实战全解析 当一块M.2 NVMe固态硬盘在消费级主板上轻松突破3GB/s时,你可能不会想到——用国产FPGA搭建同等性能的存储系统,需要跨越多少技术鸿沟。去年冬天,我的NAS系统因频繁的4K视频编辑…...

USB-PD协议分析仪Dr. PD的设计与应用

1. 项目概述:Dr. PD USB-PD协议分析仪十年前谁能想到,一根数据线能同时传输4K视频、千兆网络和240W电力?USB-C和Power Delivery(PD)协议彻底改变了电子设备的供电方式。但当你设计的PD设备无法正常握手,或者…...