防火墙的内容安全

目录

1. 内容安全

1.1 IAE引擎

DPI---深度包检测技术

DFI---深度流检测技术

结论(优缺点):

1.2 入侵防御(检测)(IPS)

IPS的优势:

入侵检测的方法:

入侵检测的流程

签名

查看预定义签名的内容

新建自定义签名

入侵防御的检测:

1. 内容安全

攻击可能只是一个点,防御需要全方面进行

1.1 IAE引擎

IAE引擎的核心功能(技术)

DFI和DPI技术(正真检测和识辨所使用的技术)---深度检测技术

DPI---深度包检测技术

主要针对完整数据包(数据包分片,分段需要重组),之后对数据包的内容进行识别。(应用层)

1,基于“特征字”的检测技术 --- 最常用的识别手段,基于一些协议的字段来识别特征。

2,基于应用网关的检测技术 --- 有些应用控制和数据传输是分离的(可以参照FTP的传输),比如一些视频流。一开始需要TCP建立连接,协商参数,这一部分我们称为信令部分。之后,正式传输数据,可能就通过UDP协议来传输,流量(UDP)缺失可以识别的特征。所以,该技术就是基于前面信令部分的信息进行识别和控制。

3,基于行为模式的检测技术 --- 比如我们需要拦截一些垃圾邮件,但是,从特征字中很难区分垃圾邮件和正常邮件,所以,我们可以基于行为来进行判断。比如,垃圾邮件可能存在高频,群发等特性,如果出现,我们可以将其认定为垃圾邮件,进行拦截,对IP进行封锁。

DFI---深度流检测技术

一种基于流量行为的应用识别技术。这种方法比较适合判断P2P流量

RTP流--普通访问网页的流量 P2P流--例如迅雷下载,视频下载

结论(优缺点):

1,DFI仅对流量进行分析,所以,只能对应用类型进行笼统的分类,无法识别出具体的应用;DPI进行检测会更加精细和精准;

2,如果数据包进行加密传输,则采用DPI方式将不能识别具体的应用,除非有解密手段;但是,加密并不会影响数据流本身的特征,所以,DFI的方式不受影响。

1.2 入侵防御(检测)(IPS)

IDS---侧重于风险管理的设备

IPS---侧重于风险控制的设备

IPS的优势:

1,实时的阻断攻击,

2,深层防护 --- 深入到应用层

3,全方位的防护 ---IPS可以针对各种常见威胁做出及时的防御,提供全方位的防护;4,内外兼防 ---只要是通过设备的流量均可以进行检测,可以防止发自于内部的攻击。

5,不断升级,精准防护

入侵检测的方法:

(异常检测,误用检测)

异常检测

异常检测基于一个假定,即用户行为是可以预测的,遵循一致性模式的;

误用检测

误用检测其实就是创建了一个异常行为的特征库。我们将一些入侵行为记录下来,总结成为特征,之后,检测流量和特征库进行对比,来发现威胁。

优缺点:

入侵检测的流程

1,在进行IPS模块检测之前,首先需要重组IP分片报文和TCP数据流; ---增加检测的精准性

2,在此之后需要进行应用协议的识别。这样做主要为了针对特定的应用进行对应精细的解码,并深入报文提取特征。

3,最后,解析报文特征和签名(特征库里的特征)进行匹配。再根据命中与否做出对应预设的处理方案。

签名

针对网络上的入侵行为特征的描述,将这些特征通过HSH后和我们报文进行比对。(预定义签名,自定义签名)

预定义签名 --- 设备上自带的特征库,这个需要我们激活对应的License(许可证)后才能获取。---这个预定义签名库激活后,设备可以通过连接华为的安全中心进行升级。

自定义签名 ---自己定义威胁特征。

自定义签名和预定义签名可以执行的动作

告警 --- 对命中签名的报文进行放行,但是会记录再日志中阻断 ---对命中签名的报文进行拦截,并记录日志

放行 ---对命中签名的报文放行,不记录日志

注意:

这里在进行更改时,一定要注意提交,否则配置不生效。修改的配置需要在提交后重启模块后生效

查看预定义签名的内容

ID:签名的标识

状态:标识签名是否启用

对象:服务端,客户端,服务端和客户端

服务端和客户端指的都是身份,一般将发起连接的一端称为客户端,接受连接提供服务的称为服务端。严重性:高,中,低---用来标识该入侵行为的威胁程度

协议、应用程序:攻击报文所使用的协议及应用类型

动作:告警、阻断、放行、提示

新建自定义签名

关联签名:

关联签名:指在华为防火墙中通过关联已知攻击特征的签名库来检测和阻止潜在的网络攻击。这些签名通常包含了特定攻击的特征,例如恶意代码、攻击行为,甚至是已知的漏洞利用方式。

具体来说,华为防火墙的关联签名功能可以帮助实现以下安全目标:

检测已知的攻击特征:通过关联签名库,防火墙可以检测已知的攻击特征,包括已知的恶意代码、攻击行为等,及时进行识别和防御。

阻止恶意网络流量:一旦防火墙检测到与签名库中匹配的攻击特征,它可以立即采取相应的阻断措施,阻止恶意网络流量继续传播,保护网络安全。

提高安全事件响应速度:通过关联签名库,防火墙可以更快速地响应安全事件,帮助网络管理员及时采取措施应对潜在的安全威胁,减少安全风险。

基本特征:

规则:

新建规则:

检测范围:

报文 --- 逐包匹配消息 --- 指基于完整的消息检测,如在TCP交互中,一个完整的请求或应答为一个消息。一个消息可能包含多个报文,一个报文也可能包含多个消息。

流 --- 基于数据流

如果勾选该选项,则下面的“检查项列表”里面的规则将按自上而下,逐一匹配。如果匹配到了,则不再向下匹配:

如果不勾选,则下面所有规则为“且”的关系。(全部命中)

匹配:在对应字段中,包含和后面“值”中内容相同的内容,则匹配成功

前缀匹配:在对应字段中,包含和后面“值”中内容相同的内容开头的内容,则匹配成功

例如:

入侵防御的检测:

第一步:制作入侵防御的策略(可以使用已建好的策略)

新建策略:

这里主要是进行签名的筛选,筛选出来的签名和流量进行比对。默认选取签名库中所有的签名(安全性很高,但会浪费较多的资源),因此不建议全选。

签名过滤器可以配置多个,匹配逻辑自上而下,逐一匹配。

如果命中多个签名,则如果动作都是告警,则进行告警,如果一个是阻断,则执行阻断。(按照最严格的执行)

如果需要对个别签名进行特殊处理,则可以写在例外签名中,单独执行动作。

多了阻断IP的动作,含义是可以将对应IP地址添加到黑名单中。

后面的超时时间是加入黑名单的时间。超过超时时间,则将释放该地址。

第二步:调用安全策略

相关文章:

防火墙的内容安全

目录 1. 内容安全 1.1 IAE引擎 DPI---深度包检测技术 DFI---深度流检测技术 结论(优缺点): 1.2 入侵防御(检测)(IPS) IPS的优势: 入侵检测的方法: 入侵检测的流程 签名 查看预定义签名的内容 新建自定义签名 入侵防御的检测…...

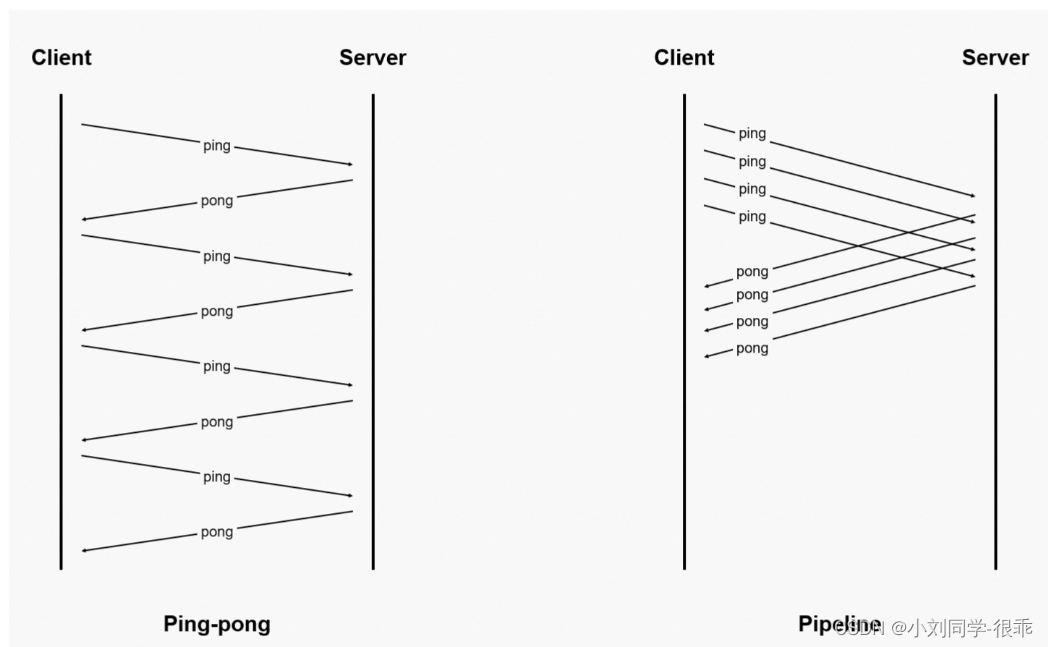

Redis 管道详解

Redis 管道 关键词:Pipeline Pipeline 简介 Redis 是一种基于 C/S 模型以及请求/响应协议的 TCP 服务。通常情况下,一个 Redis 命令的请求、响应遵循以下步骤: 客户端向服务端发送一个查询请求,并监听 Socket 返回(…...

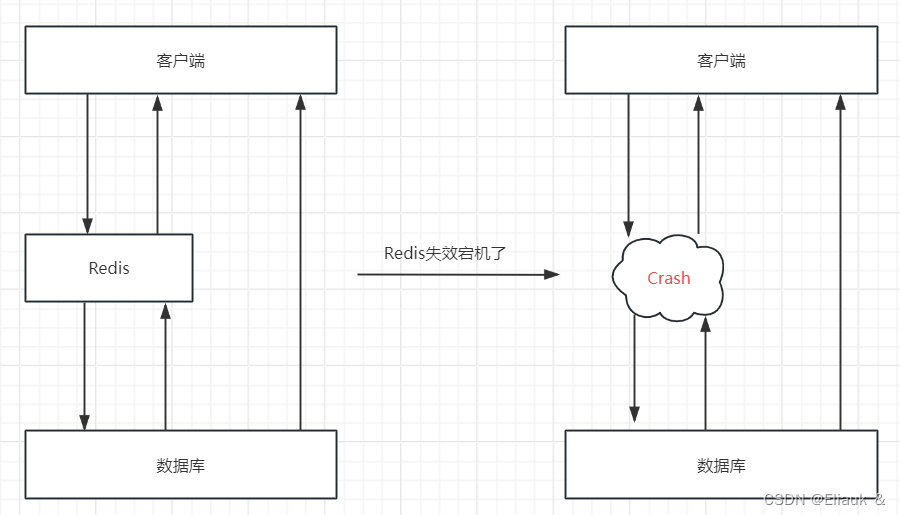

【Redis】理论进阶篇------浅谈Redis的缓存穿透和雪崩原理

一、缓存穿透 1、概念 缓存穿透(查不到数据),是指当用户想要查询数据的时候,会先去Redis中取命中,如果Redis中没有该数据,那么就会向数据库中去查找数据。如果数据库中也没有,则该次查询结果失…...

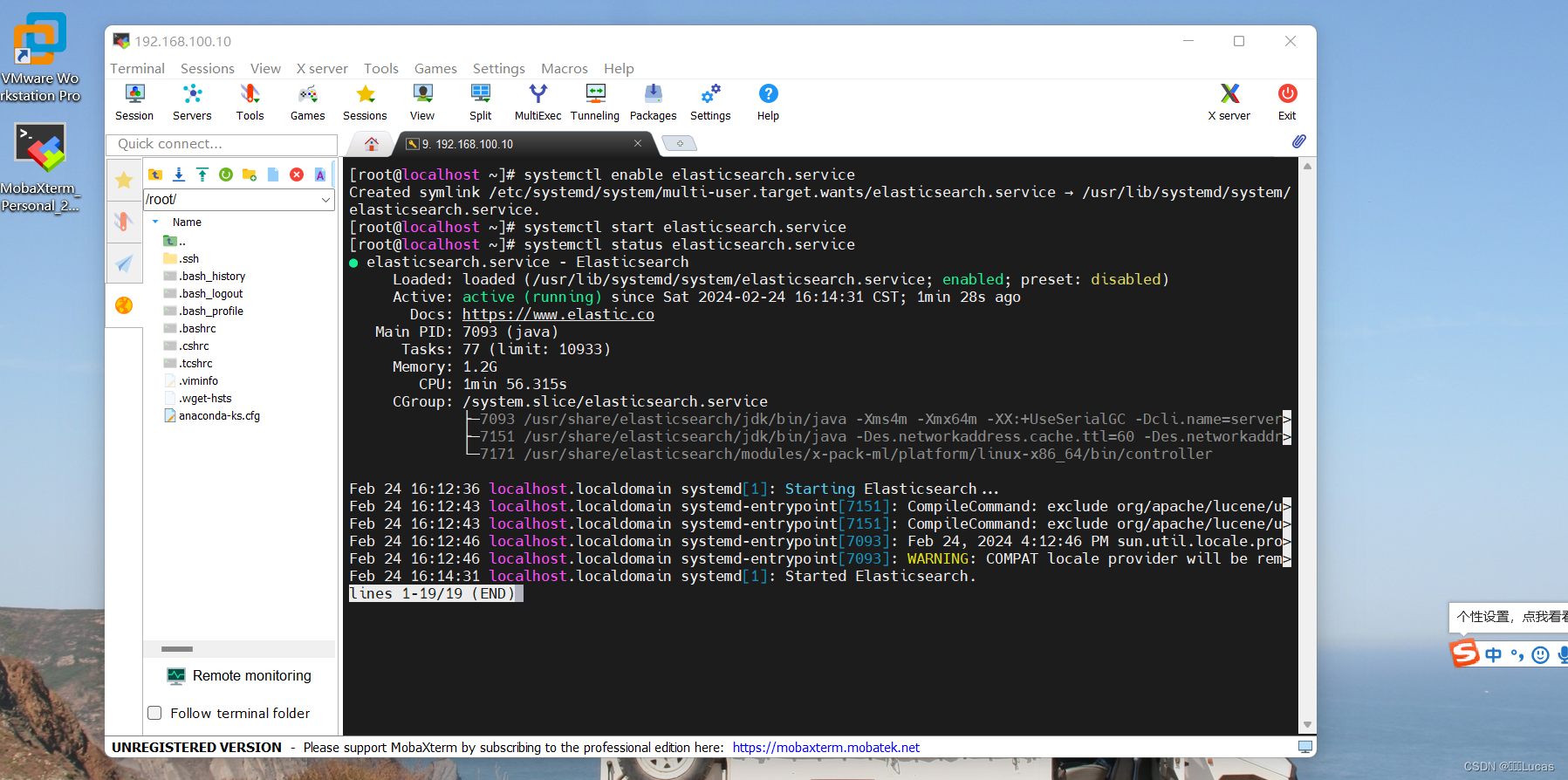

Rocky Linux安装部署Elasticsearch(ELK日志服务器)

一、Elasticsearch的简介 Elasticsearch是一个强大的开源搜索和分析引擎,可用于实时处理和查询大量数据。它具有高性能、可扩展性和分布式特性,支持全文搜索、聚合分析、地理空间搜索等功能,是构建实时应用和大规模数据分析平台的首选工具。 …...

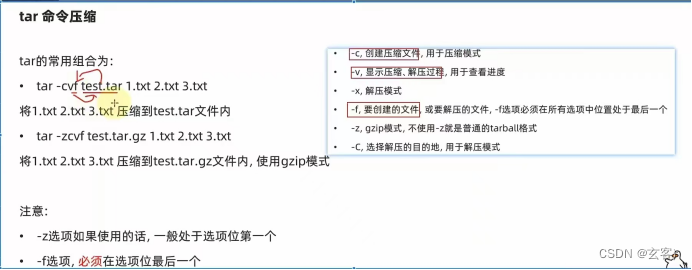

Linux浅学笔记04

目录 Linux实用操作 Linux系统下载软件 yum命令 apt systemctl命令 ln命令 日期和时区 IP地址 主机名 网络传输-下载和网络请求 ping命令 wget命令 curl命令 网络传输-端口 进程 ps 命令 关闭进程命令: 主机状态监控命令 磁盘信息监控:…...

【Day59】代码随想录之动态规划_647回文子串_516最长回文子序列

文章目录 动态规划理论基础动规五部曲:出现结果不正确: 1. 647回文子串2. 516最长回文子序列 动态规划理论基础 动规五部曲: 确定dp数组 下标及dp[i] 的含义。递推公式:比如斐波那契数列 dp[i] dp[i-1] dp[i-2]。初始化dp数组…...

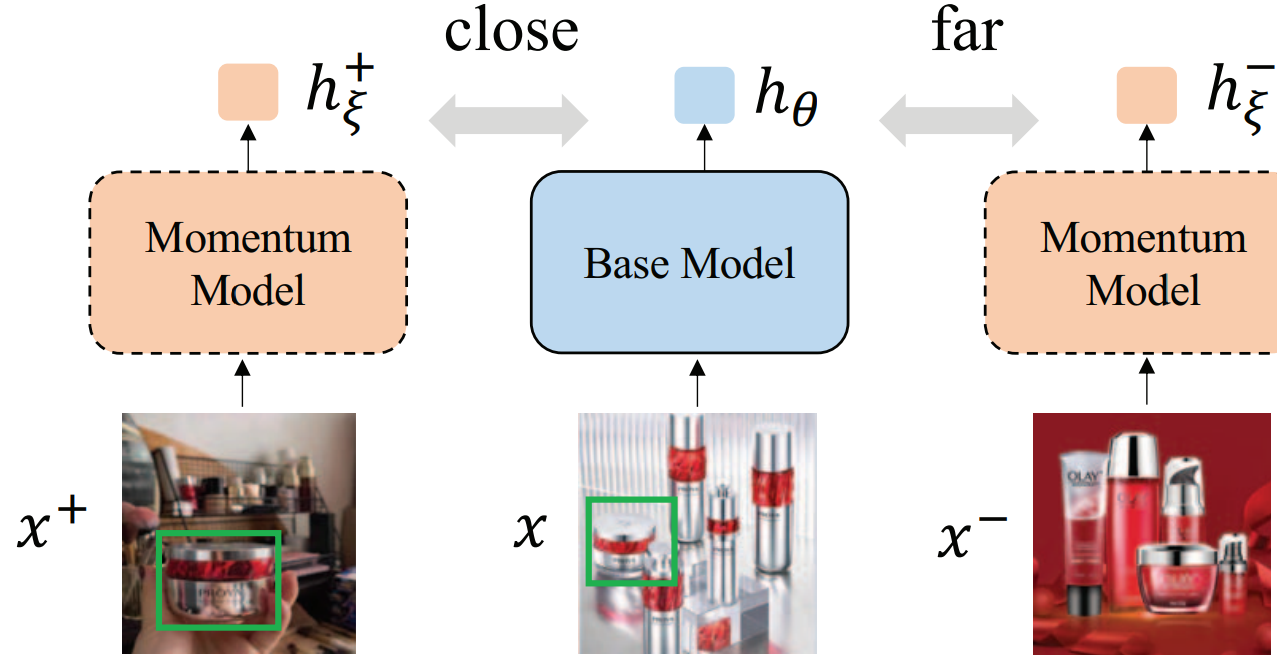

ECLIP

denote the representation of the positive prompt produced by the momentum model as h ξ i h_{\xi}^{i} hξi 辅助信息 作者未提供代码...

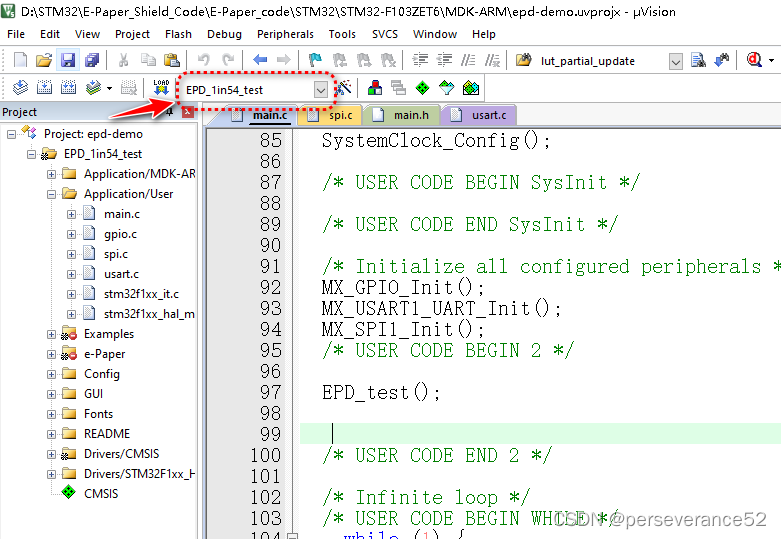

STM32 +合宙1.54“ 电子墨水屏(e-paper)驱动显示示例

STM32 合宙1.54“ 电子墨水屏(e-paper)驱动显示示例 📍相关篇《Arduino框架下ESP32/ESP8266合宙1.54“ 电子墨水屏(e-paper)驱动显示示例》🔖程序是从GooDisplay品牌和微雪电子下同型号规格墨水屏的示例程序…...

使用Postman和JMeter进行signature签名

一、前言 有些接口的请求会带上sign(签名)进行请求,各接口对sign的签名内容、方式可能不一样,但一般都是从接口的入参中选择部分内容组成一个字符串,然后再进行签名操作, 将结果赋值给sign; 完整规范的接口文档都会…...

uni-app nvue vue3 setup中实现加载webview,解决nvue中获取不到webview实例的问题

注意下面的方法只能在app端使用, let wv plus.webview.create("","custom-webview",{plusrequire:"none", uni-app: none, width: 300,height:400,top:uni.getSystemInfoSync().statusBarHeight44 }) wv.loadURL("https://ww…...

IPD(集成产品开发)—核心思想

企业发展到一定阶段就会遇到管理瓶颈,IPD流程是一种高度结构化的产品开发流程,它集成了业界很多优秀的产品开发方法论,像搭积木一样的组合成一种非常有效的流程。如果我们能根据企业的规模和行业特点,对全流程的IPD进行合适的裁剪…...

uniapp android 原生插件开发-测试流程

前言 最近公司要求研究一下 uniapp 的 android 原生插件的开发,为以后的工作做准备。这篇文章记录一下自己的学习过程,也帮助一下有同样需求的同学们 : ) 一、下载安装Hbuilder X , Android studio(相关的安装配置过程网上有很多,…...

)

MyCAT从入门到实战(配置文件介绍)

用户(user) 配置文件位置mycat/conf/user/root.user.json。这个配置文件主要是用来配置MyCAT的登录用户 的,也就是我们连接8066这个端口的用户信息。 [rootservice bin]# cat /usr/local/mycat/conf/users/root.user.json {"dialect&q…...

)

【LeetCode-300】最长递增子序列(动归)

目录 题目描述 解法1:动态规划 代码实现 题目链接 题目描述 给你一个整数数组 nums ,找到其中最长严格递增子序列的长度。 子序列是由数组派生而来的序列,删除(或不删除)数组中的元素而不改变其余元素的顺序。例…...

Mysterious-GIF-攻防世界-MISC

题目简介: 下载得到gif文件,十六进制编辑器查看,发现末尾有50 4B 03 04文件头。提取后保存为zip文件。 解压该zip文件,得到temp.zip。十六进制编辑器查看temp.zip,会发现有多个文件头和文件尾。 用binwalk分离temp.zi…...

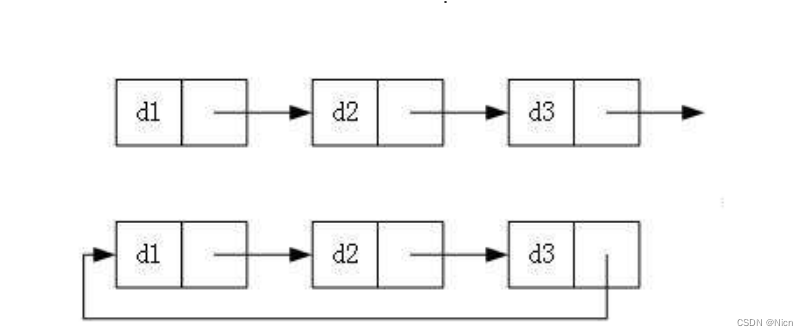

【数据结构和算法初阶(C语言)】链表-单链表(手撕详讲单链表增删查改)

目录 1.前言:顺序表回顾: 1.1顺序表的优缺点 2.主角----链表 2.1链表的概念 2.2定义一个单链表的具体实现代码方式 3.单链表对数据的管理----增删查改 3.1单链表的创建 3.2单链表的遍历实现 3.2.1利用遍历实现一个打印我们链表内容的函数的函数…...

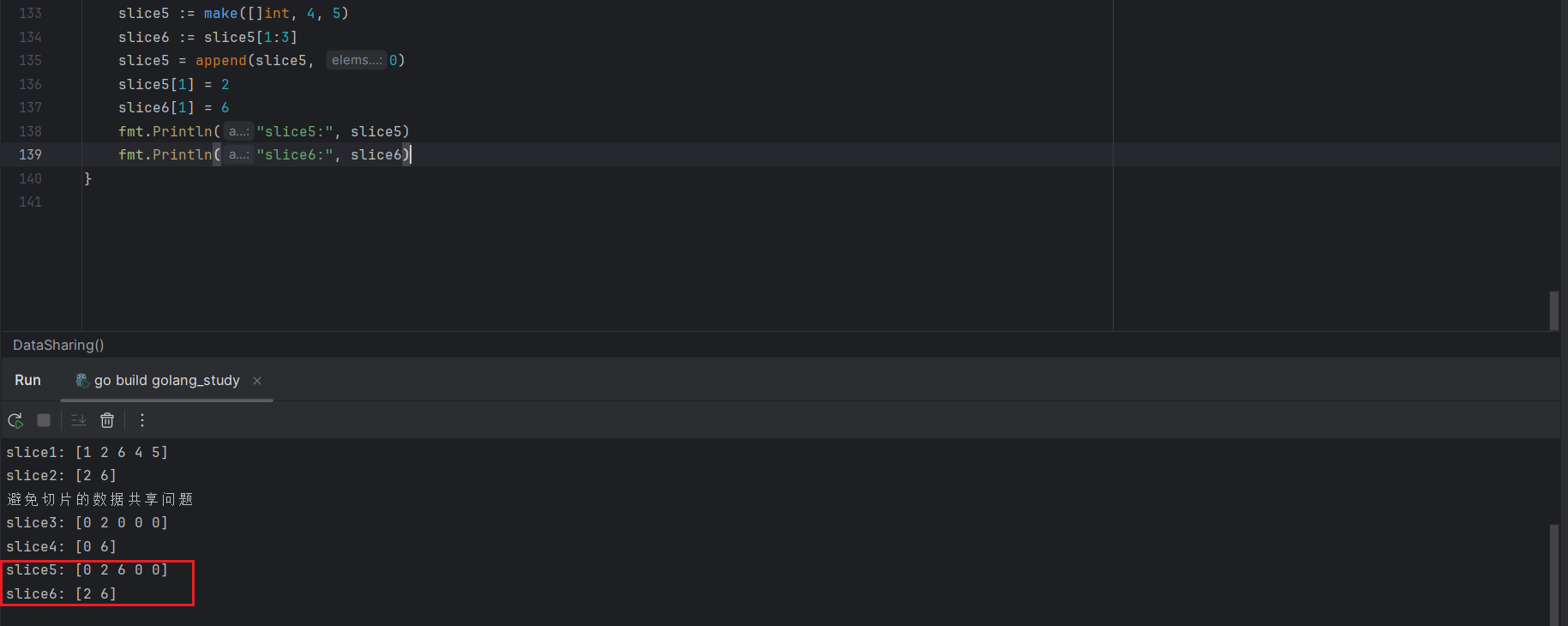

【Go语言】Go语言中的切片

Go语言中的切片 1.切片的定义 Go语言中,切片是一个新的数据类型数据类型,与数组最大的区别在于,切片的类型中只有数据元素的类型,而没有长度: var slice []string []string{"a", "b", "c…...

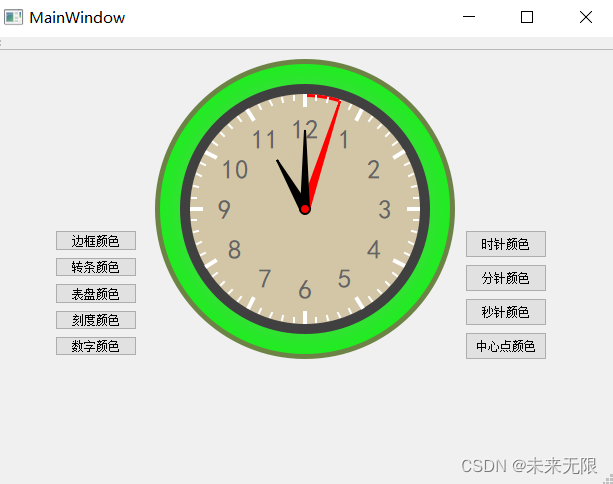

Qt程序设计-钟表自定义控件实例

本文讲解Qt钟表自定义控件实例。 效果如下: 创建钟表类 #ifndef TIMEPIECE_H #define TIMEPIECE_H#include <QWidget> #include <QPropertyAnimation> #include <QDebug> #include <QPainter> #include <QtMath>#include <QTimer>#incl…...

Redis的发布订阅功能教程,实现实时消息和key过期事件通知功能

Redis的发布订阅 Redis的发布/订阅(Pub/Sub)功能是一种消息传递模式,用于实现消息发布者(publisher)和订阅者(subscriber)之间的消息通信。在这种模式下,消息的发送者(发布者)将消息发送到特定的频道(channel),而订阅了该频道的接收者(订阅者)将会接收到这些消息…...

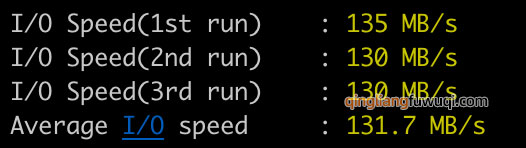

4核8g服务器能支持多少人访问?

腾讯云4核8G服务器支持多少人在线访问?支持25人同时访问。实际上程序效率不同支持人数在线人数不同,公网带宽也是影响4核8G服务器并发数的一大因素,假设公网带宽太小,流量直接卡在入口,4核8G配置的CPU内存也会造成计算…...

Neeshck-Z-lmage_LYX_v2企业级:支持审计日志与生成记录全链路追踪

Neeshck-Z-lmage_LYX_v2企业级:支持审计日志与生成记录全链路追踪 1. 项目简介:一个更懂你的本地绘画助手 如果你尝试过在本地运行一些AI绘画模型,可能会遇到几个头疼的问题:模型太大,显卡内存不够用;想换…...

gte-base-zh部署成本优化:Spot实例+自动伸缩应对流量峰谷的弹性方案

gte-base-zh部署成本优化:Spot实例自动伸缩应对流量峰谷的弹性方案 1. 引言:当高可用遇上高成本 想象一下这个场景:你负责一个在线文档检索系统,核心是使用gte-base-zh模型为海量文本生成向量。白天用户活跃,每秒有上…...

线性筛还能这么用?一个‘球盒问题’带你玩转因子个数统计与模数玄机

线性筛的魔法改造:用因子个数统计破解球盒难题 在算法竞赛中,我们常常会遇到一些看似是组合数学问题,实则暗藏数论玄机的题目。今天要探讨的这个"球盒问题"就是典型代表——将n个球放入n个盒子,要求每个盒子里的球与其编…...

如何分析SQL存储过程执行频率_基于系统视图的统计分析

sys.dm_exec_procedure_stats常看不到存储过程,因其仅显示自SQL Server启动或缓存清除后仍在缓存中且执行过的存储过程;WITH RECOMPILE、内存压力致计划被驱逐、权限不足或缓存重置均会导致缺失。查 sys.dm_exec_procedure_stats 为什么经常看不到你的存…...

工业视觉老鸟的避坑指南:指针仪表识别,为什么你的Hough检测总是不准?

工业视觉实战:指针仪表识别的五大核心挑战与高鲁棒性解决方案 在工业质检和设备监控领域,指针式仪表的自动识别一直是个看似简单实则暗藏玄机的问题。许多工程师在初步实现Hough变换检测后,往往会遇到晴天霹雳——测试时效果尚可的算法&#…...

避坑指南:在Win10上用VS2019编译ITK 5.2和RTK 2.3,我踩过的那些坑都帮你填平了

避坑指南:在Win10上用VS2019编译ITK 5.2和RTK 2.3,我踩过的那些坑都帮你填平了 医学图像处理开发者常需搭建ITKRTK环境,但官方文档往往只展示理想路径。本文将解剖我在Windows 10VS2019环境中部署ITK 5.2和RTK 2.3时遇到的7类典型故障&#x…...

Perfetto上下文切换分析终极指南:快速定位进程调度开销问题

Perfetto上下文切换分析终极指南:快速定位进程调度开销问题 【免费下载链接】perfetto Production-grade client-side tracing, profiling, and analysis for complex software systems. 项目地址: https://gitcode.com/GitHub_Trending/pe/perfetto Perfett…...

技术揭秘:如何构建Unity URP高性能卡通渲染着色器

技术揭秘:如何构建Unity URP高性能卡通渲染着色器 【免费下载链接】UnityURPToonLitShaderExample A very simple toon lit shader example, for you to learn writing custom lit shader in Unity URP 项目地址: https://gitcode.com/gh_mirrors/un/UnityURPToon…...

万象视界灵坛部署案例:智能硬件产品图‘工业设计感’‘科技感’评分系统

万象视界灵坛部署案例:智能硬件产品图工业设计感科技感评分系统 1. 项目背景与价值 在智能硬件产品开发过程中,产品外观设计的"工业设计感"和"科技感"是影响消费者购买决策的重要因素。传统评估方式依赖人工评审,存在主…...

UEFI Setup界面开发避坑指南:grayoutif、suppressif条件控制与varstore变量存储的实战解析

UEFI Setup界面开发避坑指南:条件控制与变量存储的实战解析 在UEFI固件开发中,Setup界面作为用户与系统交互的重要桥梁,其开发质量直接影响用户体验和系统稳定性。本文将深入探讨如何避免UEFI Setup界面开发中的常见陷阱,特别是条…...