如何解决网络中IP地址发生冲突故障?

0、前言

本专栏为个人备考软考嵌入式系统设计师的复习笔记,未经本人许可,请勿转载,如发现本笔记内容的错误还望各位不吝赐教(笔记内容可能有误怕产生错误引导)。

1、个人IP地址冲突解决方案

首先win+R,调出终端界面

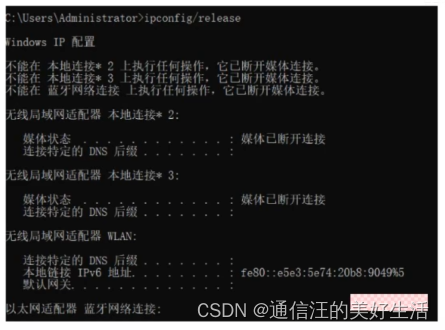

然后输入ipconfig/release命令,点击确定,释放当前所有的IP地址

然后输入ipconfig/release命令,点击确定,释放当前所有的IP地址

因为释放了所有IP此时会使得计算机网络断开,如下图

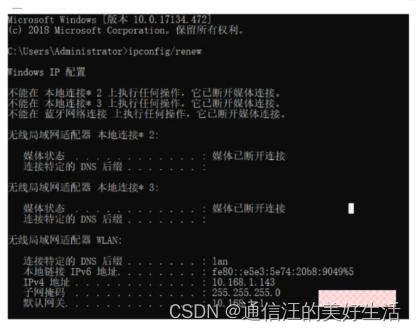

输入ipconfig/renew,为计算机的各种网络接口重新分配及获取IP地址这样就解决了个人IP地址冲突

2、局域网IP地址冲突解决方案

2.1逐一排查

解决局域网中IP地址冲突问题时,逐一排查每个设备的IP地址是一种有效的方法。以下是逐一排查局域网设备IP地址冲突的步骤:

获取设备列表:首先,获取局域网中所有设备的IP地址列表。可以使用网络扫描工具、路由器管理界面或其他网络管理工具来获取设备IP地址列表。

排除已知设备:检查设备列表,排除已知设备的IP地址。通常,路由器、打印机、服务器等设备会有固定的IP地址,先将这些设备排除在外。

逐一排查:从设备列表中选择一个设备,并一一检查其IP地址是否与其他设备冲突。可以通过Ping命令或网络扫描工具来检查设备的连通性和IP地址分配情况。

确认冲突:如果发现设备的IP地址与其他设备冲突,将其标记为潜在的冲突设备,并继续排查其他设备。

修改IP地址:一旦确定了冲突设备,手动更改其IP地址。确保新的IP地址与其他设备不冲突。

刷新网络配置:更新更改后的IP地址并刷新网络配置,使新的IP地址生效。可以重启设备或执行IP释放和续约操作。

检查通信:确保修改后的IP地址不再与其他设备冲突,并检查设备能够正常通信。

重复步骤:重复以上步骤,直至排查完所有设备并解决所有IP地址冲突问题。

逐一排查设备IP地址冲突是一种系统和逐步的方法,可以帮助您有效地解决局域网中的IP地址冲突问题,并确保网络设备正常运行。但是比较耗时,不适合在大型的局域网中使用。只适合在较小的网络中使用。

2.2Mac地址绑定

解决局域网中IP地址冲突问题的另一种方法是通过MAC地址绑定。MAC地址是每个网络设备的唯一标识符,在局域网中可以用于确保每个设备具有唯一的IP地址。以下是使用MAC地址绑定来解决局域网IP地址冲突问题的步骤:

确定设备的MAC地址:首先需要获取每台设备的MAC地址。您可以在设备的网络设置页面或者通过命令行工具(如ipconfig /all或ifconfig)获取设备的MAC地址。

分配唯一IP地址:为每台设备分配一个唯一的静态IP地址。确保这些IP地址不会与其他设备冲突。

在路由器或交换机上配置MAC地址绑定:登录到局域网的路由器或交换机管理界面,在网络设置中找到MAC地址绑定(MAC Address Binding)或静态ARP(Static ARP)设置选项。

添加MAC地址绑定条目:在MAC地址绑定设置中,添加每台设备的MAC地址和相应分配给它们的静态IP地址。

保存配置并应用更改:保存配置更改并应用到路由器或交换机。这样,设备将只能使用其分配的静态IP地址,避免了IP地址冲突问题。

测试网络连接:确保设备能够通过新的静态IP地址正常连接到网络。您可以通过Ping命令或其他网络检测工具来验证连接性。

通过MAC地址绑定,您可以确保每台设备在局域网中使用唯一的静态IP地址,从而避免IP地址冲突问题。这种方法不仅简单而且高效,可以帮助您维护和管理局域网的网络设备。

绑定IP地址与mac物理地址的方法:

输入CMD配置符,然后输入命令ipconfig/all,查看本机IP及mac地址情况。使用arp -s命令即可进行绑定。

2.3端口隔离

解决局域网中IP地址冲突问题的另一种方法是通过端口隔离。在网络设备中实现端口隔离可以有效地防止IP地址冲突,并提高网络安全性。以下是使用端口隔离来解决局域网IP地址冲突问题的步骤:

了解端口隔离:端口隔离是一种网络技术,通过将不同的设备连接到不同的网络端口上,从而隔离它们的通信流量。这样可以避免设备之间的IP地址冲突,提高网络性能和安全性。

设备连接:将每个设备连接到局域网交换机或路由器的不同端口上。确保每个设备通过独立的端口接入网络,避免端口共享和干扰。

配置端口隔离:登录到路由器或交换机管理界面,找到端口隔离(Port Isolation)设置选项。

启用端口隔离:在端口隔离设置中,启用相应的隔离功能,并配置每个端口的隔离策略。您可以选择将每个端口隔离为独立的VLAN,或者设置访问控制列表(ACL)来限制设备间的通信。

保存配置并应用更改:保存配置更改并应用到路由器或交换机。确保端口隔离设置生效并设备间的通信受到限制。

测试网络连接:验证每台设备能够正常连接到网络,并且设备之间无法直接通信。使用Ping命令或其他网络测试工具检查连接性。

通过使用端口隔离技术,您可以有效地防止局域网中的IP地址冲突问题,并提高网络的性能和安全性。端口隔离可以帮助您管理网络设备,避免冲突和干扰,从而创建一个更稳定和安全的局域网环境。

当一个公司内部有两个部门,分别是销售部和财务部,它们使用不同的子网和IP地址范围。在公司的局域网中,销售部和财务部的设备被连接到同一台交换机上,这就可能导致IP地址冲突和安全性问题。为了解决这个问题,可以使用端口隔离技术来确保销售部和财务部的设备之间不会发生IP地址冲突,同时保护它们的网络通信安全。

在这个示例中,可以按照以下步骤实施端口隔离来避免IP地址冲突:

端口定义:将交换机的端口分为两个区域,一个区域用于销售部的设备,另一个区域用于财务部的设备。例如,端口1-12分配给销售部,端口13-24分配给财务部。

配置端口隔离:登录到交换机管理界面,找到端口隔离设置选项。根据刚刚定义的端口区域,配置将销售部和财务部的设备隔离在不同的端口范围内。

启用端口隔离:启用端口隔离设置,确保销售部和财务部的设备连接到正确的端口,并且设备之间无法直接通信。

测试网络连接:通过Ping命令或其他网络测试工具,验证销售部和财务部的设备能够正常连接到网络,但不能相互通信。

通过在交换机上实施端口隔离,销售部和财务部的设备之间的IP地址冲突问题得到解决,并且各部门之间的网络通信得到有效隔离,提高了网络的安全性和稳定性。这种配置使得网络管理更加简单,并保护了公司内部网络不受到IP地址冲突等问题的影响。

2.4划分vlan

解决局域网中IP地址冲突问题的另一种方法是通过划分虚拟局域网(VLAN)。使用VLAN可以将网络设备分隔到逻辑上独立的网络中,避免不同设备之间的IP地址冲突,同时提高网络的管理和安全性。以下是使用VLAN来解决局域网IP地址冲突问题的步骤:

理解VLAN:虚拟局域网是一种将局域网内部的设备逻辑上划分为不同的虚拟网络的技术。通过VLAN,可以将不同的设备划分到不同的广播域中,使它们之间的通信受到限制,避免IP地址冲突和增强网络安全性。

设备划分:确定哪些设备需要被划分到不同的VLAN中。例如,将销售部门的设备划分到一个VLAN,将财务部门的设备划分到另一个VLAN。

配置交换机:登录到交换机管理界面,找到VLAN设置选项。创建对应于每个部门的VLAN,并将相应的端口分配给每个VLAN。

设置VLAN隔离:根据需求配置VLAN间的隔离设置。您可以选择启用VLAN隔离,确保不同VLAN内的设备无法直接通信,从而防止IP地址冲突和提高网络安全性。

VLAN标记:为每个VLAN分配一个唯一的VLAN标记(VLAN ID),这样交换机可以根据VLAN标记来识别和区分不同的 VLAN。

测试网络连接:验证每个部门的设备能够正常连接到各自的VLAN,并且不同VLAN间的设备无法直接通信。使用Ping命令或其他网络测试工具检查连接性。

通过使用VLAN技术,您可以将局域网内的设备按部门或功能逻辑地划分到不同的虚拟网络中,避免IP地址冲突和增强网络安全性。VLAN的使用帮助您管理和保护网络中的设备,有效地解决IP地址冲突问题,并提高网络的性能和稳定性。

尾言

本专栏我总结了大量的思维导图,但是因为思维导图太大与CSDN的排版不匹配,故我会把每篇博文绘制的思维导图上传到我的资源里,有需要的自取,我会设置为0积分下载的,创作不易还望各位大佬点赞支持一下谢谢

相关文章:

如何解决网络中IP地址发生冲突故障?

0、前言 本专栏为个人备考软考嵌入式系统设计师的复习笔记,未经本人许可,请勿转载,如发现本笔记内容的错误还望各位不吝赐教(笔记内容可能有误怕产生错误引导)。 1、个人IP地址冲突解决方案 首先winR,调出…...

机器学习常用框架

机器学习是人工智能的一个重要分支,它通过让计算机系统利用数据自我学习来改进任务执行的能力。在机器学习领域,有许多成熟的框架被广泛使用,这些框架提供了构建和训练机器学习模型的工具。以下是一些常用的机器学习框架: Tensor…...

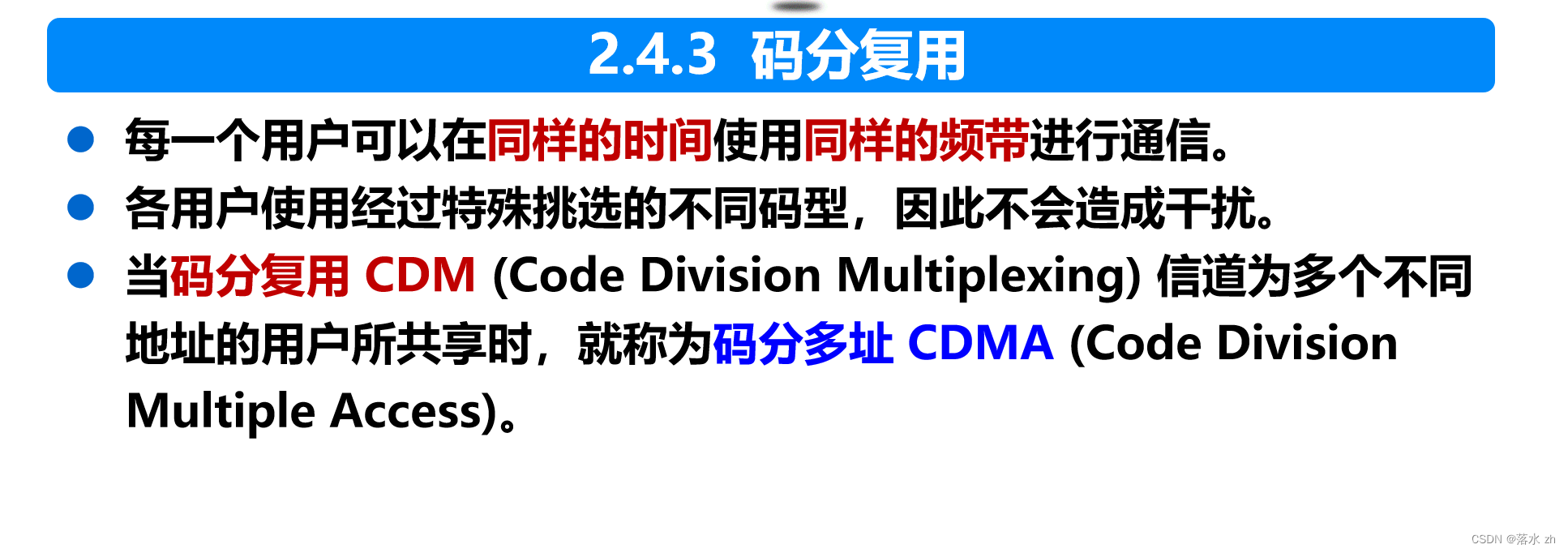

计算机网络——物理层(信道复用技术)

计算机网络——物理层(信道复用技术) 信道复用技术频分多址与时分多址 频分复用 FDM (Frequency Division Multiplexing)时分复用 TDM (Time Division Multiplexing)统计时分复用 STDM (Statistic TDM)波分复用码分复用 我们今天接着来看信道复用技术&am…...

【Qt问题】使用QSlider创建滑块小部件无法显示

问题描述: 使用QSlider创建滑块小部件用于音量按钮的时候,无法显示,很奇怪,怎么都不显示 一直是这个效果,运行都没问题,但是就是不出现。 一直解决不了,最后我在无意中,在主程序中…...

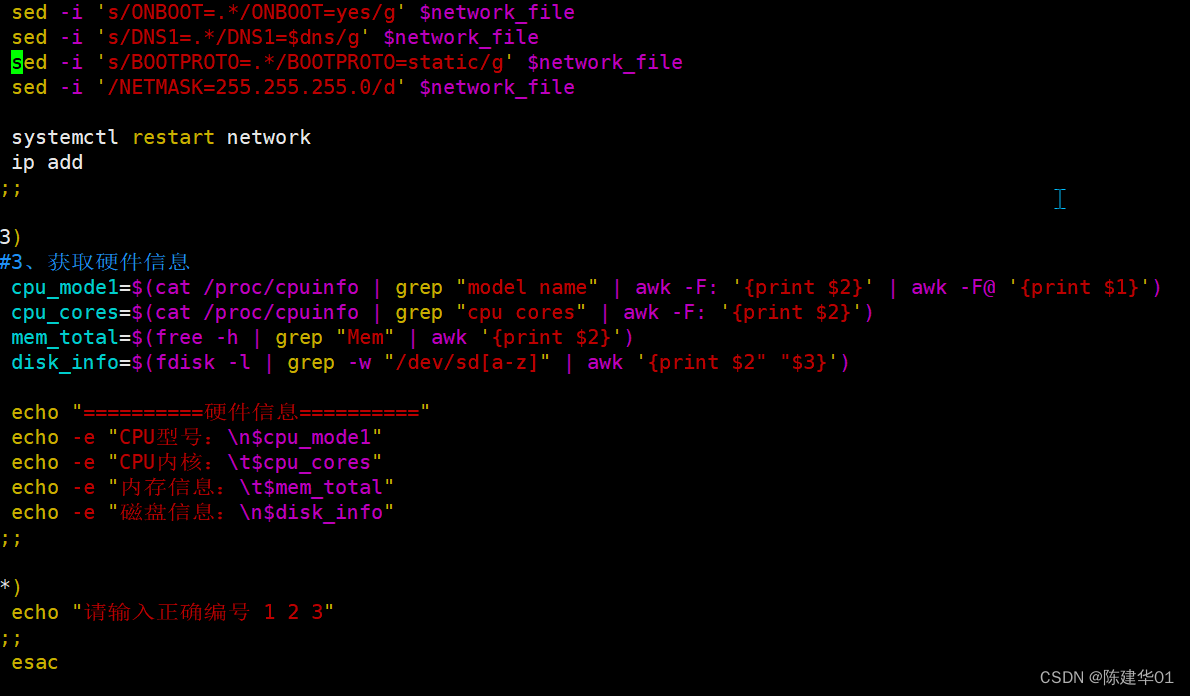

Linux--Shell脚本安装 httpd 和 修改IP

shell脚本 关闭防火墙、安装httpd、启动httpd [rootnode11 ~]# mkdir shell[rootnode11 ~]# vim abc.sh #!/bin/bash#安装httpd服务#1、挂载 准备yum源 mount /dev/sr0 /mnt &> /dev/nulldf$(df -h | grep /dev/sr0 | awk {print $6})if [ "$df" "/mn…...

mysql 常见问题

1、count(*) 、 count(1) 和 count(字段)区别 在MySQL中,COUNT(*)、COUNT(1) 和 COUNT(字段) 是用于统计行数的函数,它们的主要区别在于: COUNT(*):会统计符合条件的所有行的数量,不管这些行中…...

考研机试题

目录 头文件与STL动态规划最大数组子串和最长公共子序列最长连续公共子串最长递增子序列最大上升子序列和0-1背包多重背包多重背包问题 I整数拆分最小邮票最大子矩阵 数学问题朴素法筛素数线性筛素数快速幂 石子合并锯木棍并查集Dijkstra单源最短路Python进制转换(整数无限大)全…...

)

Java基础知识总结(6)

String类中常用的类方法: 方法名称描述format(String format, Object... args)使用指定的格式字符串和参数返回一个格式化字符串。 format - 格式字符串 args - 格式字符串中由格式说明符引用的参数。如果还有格式说明符以外的参数,则忽略这些额外的参数…...

JAVA基础—关于Java的反射机制

1. Java的反射机制是什么? 反射(reflection) 当我们谈及反射,可以将其比作正在照镜子的行为。就像你可以在禁止中看到自己的反射一样,程序在运行时可以检查自身的机构和行为。这意味这程序可以动态地了解自己地组成部分,比如类、…...

Hive中的explode函数、posexplode函数与later view函数

1.概述 在离线数仓处理通过HQL业务数据时,经常会遇到行转列或者列转行之类的操作,就像concat_ws之类的函数被广泛使用,今天这个也是经常要使用的拓展方法。 2.explode函数 2.1 函数语法 -- explode(a) - separates the elements of array …...

北京市委统战部领导一行莅临百望云视察调研

“当今时代,数字技术、数字经济是世界科技革命和产业变革的先机,是新一轮国际竞争重点领域”。 为了解数字标杆企业的发展现状,促进新质生产力与实体产业的协同与赋能,近日,北京市委统战部非公经济处处长王雷、副处长徐…...

使用Python进行数据库连接与操作SQLite和MySQL【第144篇—SQLite和MySQL】

👽发现宝藏 前些天发现了一个巨牛的人工智能学习网站,通俗易懂,风趣幽默,忍不住分享一下给大家。【点击进入巨牛的人工智能学习网站】。 使用Python进行数据库连接与操作:SQLite和MySQL 在现代应用程序开发中…...

How to manage Python environment based on virtualenv in Ubuntu 22.04

How to manage Python environment based on virtualenv in Ubuntu 安装使用创建环境激活环境安装软件包退出环境移除环境 安装 pip3 install virtualenv使用 创建环境 lwkqwfys:~$ mkdir ~/project/harbin lwkqwfys:~$ cd ~/project/harbin lwkqwfys:~/project/harbin$ vir…...

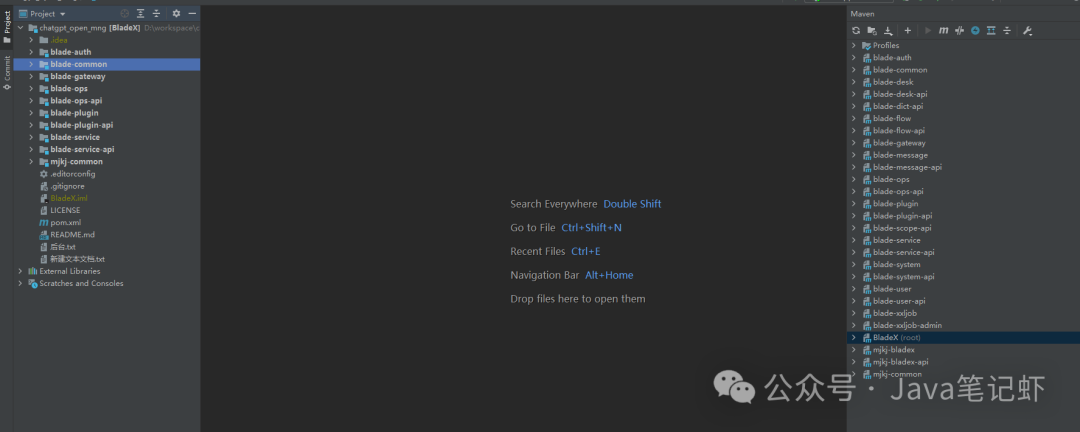

一款基于 SpringCloud 开发的AI聊天机器人系统,已对接GPT-4.0,非常强大

简介 一个基于SpringCloud的Chatgpt机器人,已对接GPT-3.5、GPT-4.0、百度文心一言、stable diffusion AI绘图、Midjourney绘图。用户可以在界面上与聊天机器人进行对话,聊天机器人会根据用户的输入自动生成回复。同时也支持画图,用户输入文本…...

C语言自定义库

编写 xx.c 和xx.h文件\将源代码编译为目标文件 gcc -c add.c sub.c 执行完毕后会生产add.o和sub.o文件静态库创建使用ar命令; ar -r libmymath.a add.o sub.o将库和main.c文件一起编译 gcc -o main main.c -lmymath -L./ 注意 上述书写格式不要错乱 -L 是指定文件路…...

)

目标检测常见数据集格式(YOLO、VOC、COCO)

目录 1.YOLO格式数据 1.1数据格式 1.2YOLO格式数据示例 1.3YOLO格式可视化 2.COCO数据格式 2.1数据格式 2.2COCO格式数据示例 2.3COCO格式可视化 3.VOC数据格式 3.1数据格式 3.2VOC格式数据示例 3.3COCO格式可视化 🍓🍓1.YOLO格式数据 &…...

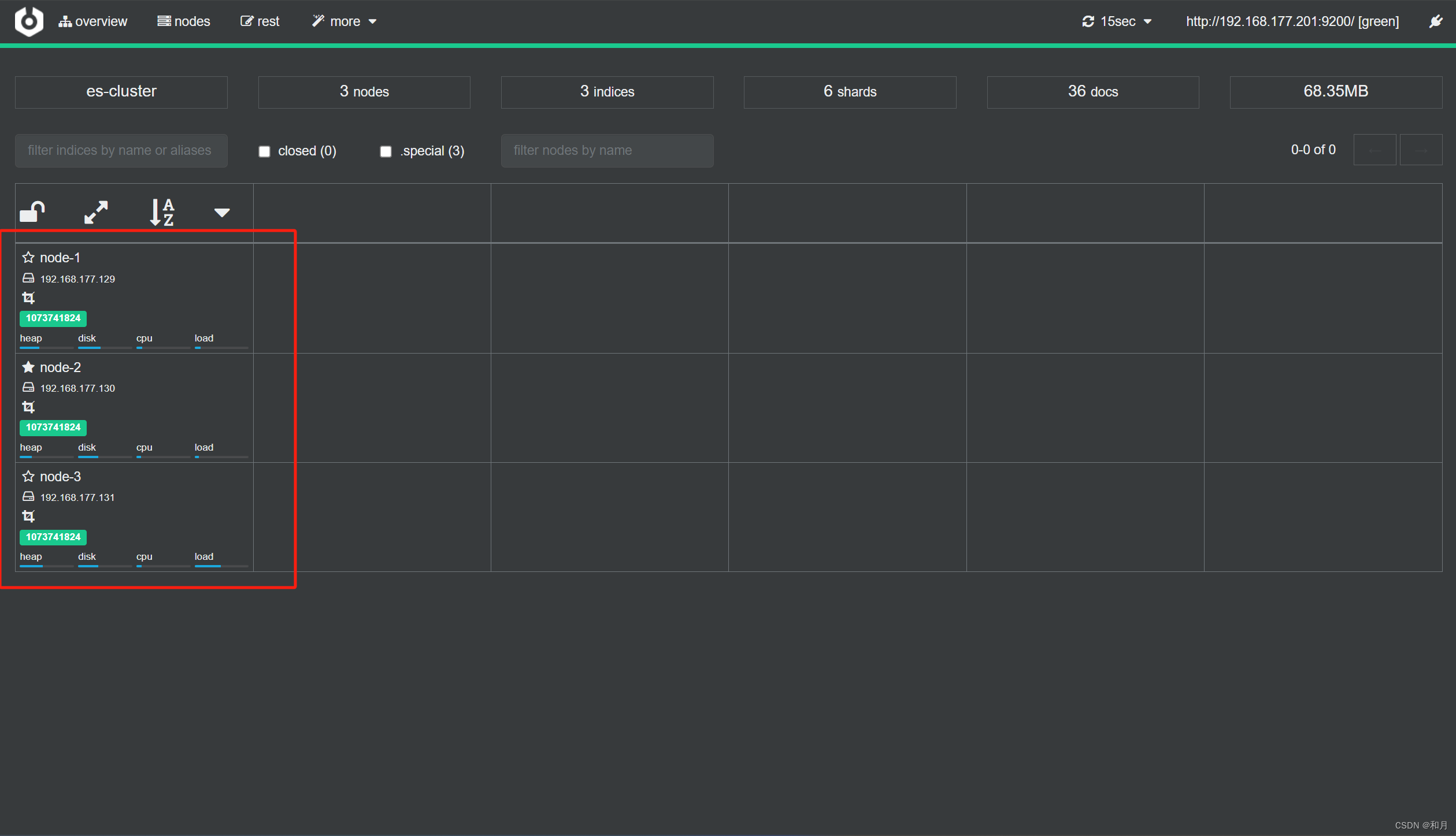

搭建 es 集群

一、VMware准备机器 首先准备三台机器 这里我直接使用 VMware 构建三个虚拟机 都是基于 CentOS7 然后创建新用户 部署 es 需要单独创建一个用户,我这里在构建虚拟机的时候直接创建好了 然后将安装包上传 可以使用 rz 命令上传,也可以使用工具上传 工…...

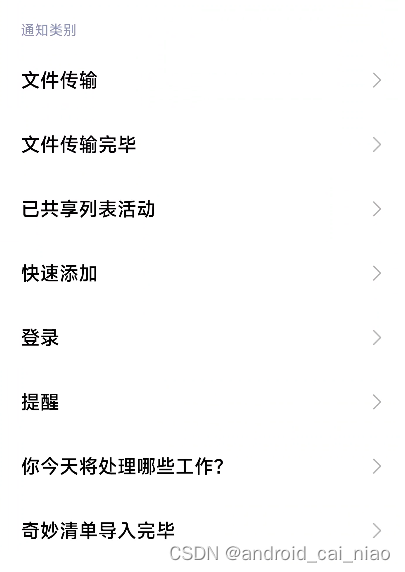

Android弹出通知

发现把Android通知渠道的重要性设置为最高时,当发送通知时,通知能直接弹出来显示,以前一直搞不明白为什么别的app的通知可以弹出来,我的不行,搞了半天原来是这个属性在作怪,示例如下: class Ma…...

如何用 UDP 实现可靠传输?并以LabVIEW为例进行说明

UDP(用户数据报协议)本身是一个无连接的、不可靠的传输协议,它不提供数据包的到达确认、排序保证或重传机制。因此,如果要在UDP上实现可靠传输,就需要在应用层引入额外的机制。以下是一些常见的方法: 确认和…...

【任职资格】某大型商业金融银行任职资格体系搭建项目纪实

【客户背景】某大型商业金融银行位于南方某省,成立于上个世纪九十年代,是一家具有独立法人资格的股份制商业银行,经过多年发展,下辖20多家分行,近200多个营业网点,并于21世纪初成功上市,规模不断…...

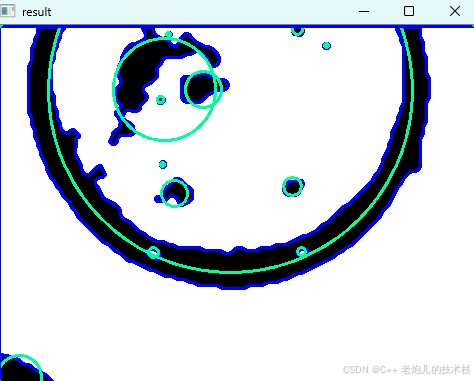

利用最小二乘法找圆心和半径

#include <iostream> #include <vector> #include <cmath> #include <Eigen/Dense> // 需安装Eigen库用于矩阵运算 // 定义点结构 struct Point { double x, y; Point(double x_, double y_) : x(x_), y(y_) {} }; // 最小二乘法求圆心和半径 …...

国防科技大学计算机基础课程笔记02信息编码

1.机内码和国标码 国标码就是我们非常熟悉的这个GB2312,但是因为都是16进制,因此这个了16进制的数据既可以翻译成为这个机器码,也可以翻译成为这个国标码,所以这个时候很容易会出现这个歧义的情况; 因此,我们的这个国…...

使用rpicam-app通过网络流式传输视频)

树莓派超全系列教程文档--(62)使用rpicam-app通过网络流式传输视频

使用rpicam-app通过网络流式传输视频 使用 rpicam-app 通过网络流式传输视频UDPTCPRTSPlibavGStreamerRTPlibcamerasrc GStreamer 元素 文章来源: http://raspberry.dns8844.cn/documentation 原文网址 使用 rpicam-app 通过网络流式传输视频 本节介绍来自 rpica…...

如何在最短时间内提升打ctf(web)的水平?

刚刚刷完2遍 bugku 的 web 题,前来答题。 每个人对刷题理解是不同,有的人是看了writeup就等于刷了,有的人是收藏了writeup就等于刷了,有的人是跟着writeup做了一遍就等于刷了,还有的人是独立思考做了一遍就等于刷了。…...

使用 Streamlit 构建支持主流大模型与 Ollama 的轻量级统一平台

🎯 使用 Streamlit 构建支持主流大模型与 Ollama 的轻量级统一平台 📌 项目背景 随着大语言模型(LLM)的广泛应用,开发者常面临多个挑战: 各大模型(OpenAI、Claude、Gemini、Ollama)接口风格不统一;缺乏一个统一平台进行模型调用与测试;本地模型 Ollama 的集成与前…...

多光源(Multiple Lights))

C++.OpenGL (14/64)多光源(Multiple Lights)

多光源(Multiple Lights) 多光源渲染技术概览 #mermaid-svg-3L5e5gGn76TNh7Lq {font-family:"trebuchet ms",verdana,arial,sans-serif;font-size:16px;fill:#333;}#mermaid-svg-3L5e5gGn76TNh7Lq .error-icon{fill:#552222;}#mermaid-svg-3L5e5gGn76TNh7Lq .erro…...

华为OD机考-机房布局

import java.util.*;public class DemoTest5 {public static void main(String[] args) {Scanner in new Scanner(System.in);// 注意 hasNext 和 hasNextLine 的区别while (in.hasNextLine()) { // 注意 while 处理多个 caseSystem.out.println(solve(in.nextLine()));}}priv…...

第7篇:中间件全链路监控与 SQL 性能分析实践

7.1 章节导读 在构建数据库中间件的过程中,可观测性 和 性能分析 是保障系统稳定性与可维护性的核心能力。 特别是在复杂分布式场景中,必须做到: 🔍 追踪每一条 SQL 的生命周期(从入口到数据库执行)&#…...

ubuntu22.04有线网络无法连接,图标也没了

今天突然无法有线网络无法连接任何设备,并且图标都没了 错误案例 往上一顿搜索,试了很多博客都不行,比如 Ubuntu22.04右上角网络图标消失 最后解决的办法 下载网卡驱动,重新安装 操作步骤 查看自己网卡的型号 lspci | gre…...

Unity VR/MR开发-VR开发与传统3D开发的差异

视频讲解链接:【XR马斯维】VR/MR开发与传统3D开发的差异【UnityVR/MR开发教程--入门】_哔哩哔哩_bilibili...