.kat6.l6st6r勒索病毒肆虐,这些应对策略或许能帮到你

引言:

近年来,网络安全问题日益凸显,其中勒索病毒更是成为了公众关注的焦点。其中,.kat6.l6st6r勒索病毒以其独特的传播方式和破坏力,给全球用户带来了极大的困扰。本文将深入探讨.kat6.l6st6r勒索病毒的特点,并提出一系列有效的应对策略。数据的重要性不容小觑,您可添加我们的技术服务号(sjhf91),我们将立即响应您的求助,提供针对性的技术支持。

社交媒体与勒索病毒的关联

社交媒体与勒索病毒之间的关联主要体现在攻击者可能利用这些平台与用户进行联系,从而传播病毒或进行勒索活动。

首先,攻击者有时可能通过社交媒体平台,如Twitter、Facebook、Instagram等,与受害者联系。他们可能在私信中提供支付信息和解密密钥,或者发布公开的威胁信息,以迫使受害者支付赎金来解锁被加密的文件。

其次,社交媒体的广泛传播性和用户间的互动性为勒索病毒提供了更多的传播渠道。通过发布带有恶意链接或附件的内容,攻击者可以诱导用户点击或下载,从而感染病毒。这种传播方式往往更难以追踪和防范,因为用户之间的分享和转发使得病毒能够迅速扩散。

此外,社交媒体上的用户信息共享和个人资料也可能被攻击者利用,以进行更有针对性的勒索活动。攻击者可以通过收集和分析用户在社交媒体上发布的信息,了解用户的职业、兴趣爱好、社交关系等,从而制定更加个性化的勒索策略。

因此,用户在使用社交媒体时应保持警惕,不轻易点击来源不明的链接或下载不明附件。同时,加强个人信息的保护,避免在社交媒体上泄露过多敏感信息,也是减少勒索病毒风险的重要措施。

总之,社交媒体与勒索病毒之间存在一定的关联,用户在使用这些平台时需要格外小心,以防止成为攻击者的目标。

检测勒索病毒有多种方法

检测勒索病毒有多种方法,以下是一些常用的手段:

-

使用可靠的杀毒软件:杀毒软件可以扫描和检查系统中的可疑文件,检测勒索病毒的恶意代码,并通过查杀将其移除。同时,为了更有效地检测勒索病毒,用户应定期运行系统更新,确保杀毒软件具有最新的病毒定义文件。

-

观察系统异常:用户可以检查系统的关键文件和数据是否被加密,这是勒索病毒常见的攻击手段。如果被加密,则应立即停止常规操作,并采取恢复措施。

-

利用勒索病毒搜索引擎:通过特定的勒索病毒搜索引擎,用户可以快速查找与勒索病毒相关的信息,比如加密文件的后缀、勒索信中的关键词等。这种方法需要用户对勒索病毒的特征和家族有一定的了解。

-

使用专业的勒索病毒检测工具:市面上有一些专门的勒索病毒检测工具,如火绒查杀、电脑管家、卡巴斯基、360安全卫士等,这些工具可以在一定程度上起到防御作用。

请注意,尽管这些方法可以有效地检测勒索病毒,但对于一些新型且具备免杀功能的勒索病毒,其效果可能并不显著。因此,用户应保持警惕,定期更新防护软件,并遵循最佳的安全实践,以最大程度地减少感染风险。

如果受感染的数据确实有恢复的价值与必要性,您可添加我们的技术服务号(shujuxf)进行免费咨询获取数据恢复的相关帮助。

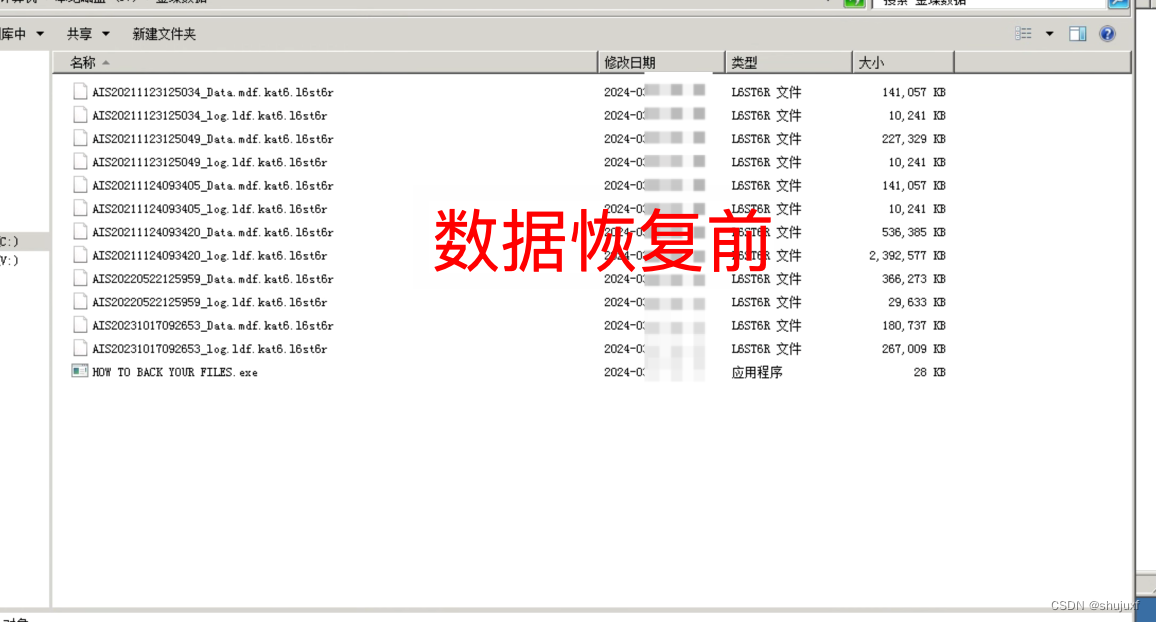

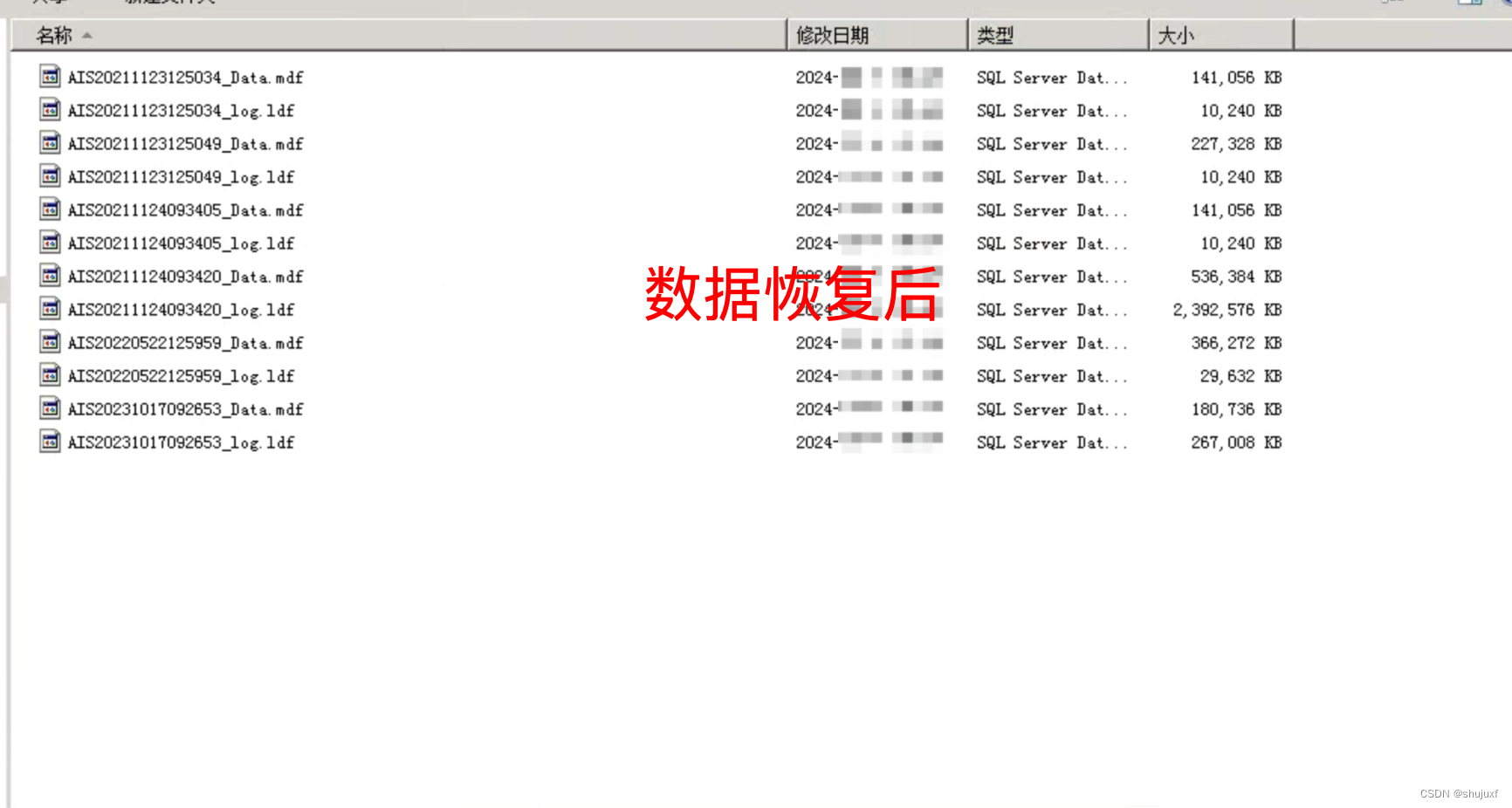

被.kat6.l6st6r勒索病毒加密后的数据恢复案例:

应对策略

面对.kat6.l6st6r勒索病毒的威胁,我们需要采取一系列有效的措施来应对。

首先,加强安全意识教育是基础。用户应提高警惕,不轻信来源不明的邮件和链接,避免下载和安装不明软件。同时,定期更新操作系统和应用程序的补丁,以减少漏洞被利用的风险。

其次,建立多层次的防御体系是关键。除了安装可靠的杀毒软件外,还应使用防火墙、入侵检测系统等安全工具来增强系统的防御能力。此外,定期进行安全漏洞扫描和风险评估,及时发现并修复潜在的安全隐患。

此外,数据备份和恢复机制也是必不可少的。用户应定期备份重要数据,并存储在安全的地方。一旦遭受病毒攻击,可以通过恢复备份数据来减少损失。

最后,面对勒索要求时,应保持冷静和理智。不要轻易支付赎金,因为即使支付了也不一定能获得解密密钥。同时,及时报警并与相关部门联系,寻求专业的帮助和支持。

以下是2024常见传播的勒索病毒,表明勒索病毒正在呈现多样化以及变种迅速地态势发展。

后缀.360勒索病毒,.halo勒索病毒,mallox勒索病毒,rmallox勒索病毒,.ma1x0勒索病毒,.pings勒索病毒,.helper勒索病毒,.websalm勒索病毒,.ryabina勒索病毒,.acekui勒索病毒,.target勒索病毒,.jayy勒索病毒,.faust勒索病毒,.wis勒索病毒,.kat6.l6st6r勒索病毒,._locked勒索病毒,.babyk勒索病毒,.DevicData-P-XXXXXXXX勒索病毒,lockbit3.0勒索病毒,.[[MyFile@waifu.club]].wis勒索病毒,[[backup@waifu.club]].wis勒索病毒,.[[Rast@airmail.cc]].wis勒索病毒,.locked勒索病毒,locked1勒索病毒,[henderson@cock.li].mkp勒索病毒,[myers@airmail.cc].mkp勒索病毒,[datastore@cyberfear.com].mkp,mkp勒索病毒,eking勒索病毒,.[bkpsvr@firemail.cc].eking勒索病毒,.Elibe勒索病毒,.[tsai.shen@mailfence.com].faust勒索病毒,[Encryptedd@mailfence.com].faust勒索病毒,[Decipher@mailfence.com].faust勒索病毒,[nicetomeetyou@onionmail.org].faust勒索病毒,[datastore@cyberfear.com].Elbie勒索病毒,[thekeyishere@cock.li].Elbie勒索病毒,[thekeyishere@cock.li].Elbie勒索病毒,.Carver勒索病毒,.[steloj@mailfence.com].steloj勒索病毒,.BlackBit勒索病毒,.[sqlback@memeware.net].2700勒索病毒等。

这些勒索病毒往往攻击入侵的目标基本是Windows系统的服务器,包括一些市面上常见的业务应用软件,例如:金蝶软件数据库,用友软件数据库,管家婆软件数据库,速达软件数据库,科脉软件数据库,海典软件数据库,思迅软件数据库,OA软件数据库,ERP软件数据库,自建网站的数据库等,均是其攻击加密的常见目标文件,所以有以上这些业务应用软件的服务器更应该注意做好服务器安全加固及数据备份工作。

如需了解更多关于勒索病毒最新发展态势或需要获取相关帮助,您可关注“91数据恢复”。

相关文章:

.kat6.l6st6r勒索病毒肆虐,这些应对策略或许能帮到你

引言: 近年来,网络安全问题日益凸显,其中勒索病毒更是成为了公众关注的焦点。其中,.kat6.l6st6r勒索病毒以其独特的传播方式和破坏力,给全球用户带来了极大的困扰。本文将深入探讨.kat6.l6st6r勒索病毒的特点…...

maya移除节点 修改节点

目录 maya移除节点 使用 Maya 用户界面: 使用脚本: maya 修改节点名字 使用 Maya 用户界面: 使用 MEL 脚本: 使用 Python 脚本: 注意事项: maya移除节点 使用 Maya 用户界面: 在“层次…...

嵌入式算法开发系列之卡尔曼滤波算法

卡尔曼滤波算法 文章目录 卡尔曼滤波算法前言一、卡尔曼滤波算法原理二、算法应用三、C语言实现总结 前言 在嵌入式系统中,传感器数据通常受到噪声、误差和不确定性的影响,因此需要一种有效的方法来估计系统的状态。卡尔曼滤波算法是一种基于概率理论的…...

简述对css工程化的理解

一、css工程化解决了哪些问题 1、宏观设计:css如何组织、拆分、设计模块结构 2、编码优化:如何更好地编写css 3、构建:如何处理css,使打包结果最优 4、可维护性:最小化后续的变更成本 二、针对问题,如何解…...

.NET 5种线程安全集合

在.NET中,有许多种线程安全的集合类,下面介绍五种我们常用的线程安全集合以及他们的基本用法。 ConcurrentBag ConcurrentBag 是一个线程安全的无序包。它适用于在多线程环境中频繁添加和移除元素的情况。 ConcurrentBag<int> concurrentBag n…...

计算机信息自查

文章目录 操作系统安装时间硬盘序列号查询上网IPMAC地址 操作系统安装时间 可以使用命令行形式,查询windows系统安装时间: wmic OS get InstallDate首先显示年份,然后是月份,然后是日期,然后是安装的确切时间 或者w…...

配置vite配置文件更改项目端口、使用@别名

一、配置vite配置文件更改项目端口 vite官方文档地址:开发服务器选项 | Vite 官方中文文档 (vitejs.dev) 使用: 二、使用别名 1. 安装 types/node types/node 包允许您在TypeScript项目中使用Node.js的核心模块和API,并提供了对它们的类型…...

【LeetCode热题100】【链表】环形链表

题目链接:141. 环形链表 - 力扣(LeetCode) 判断一个链表有没有环可以用快慢指针的方法,如果没有环,那么最终可以让两个指针中一个为空,如果有环,那么快指针终会与慢指针相遇 class Solution {…...

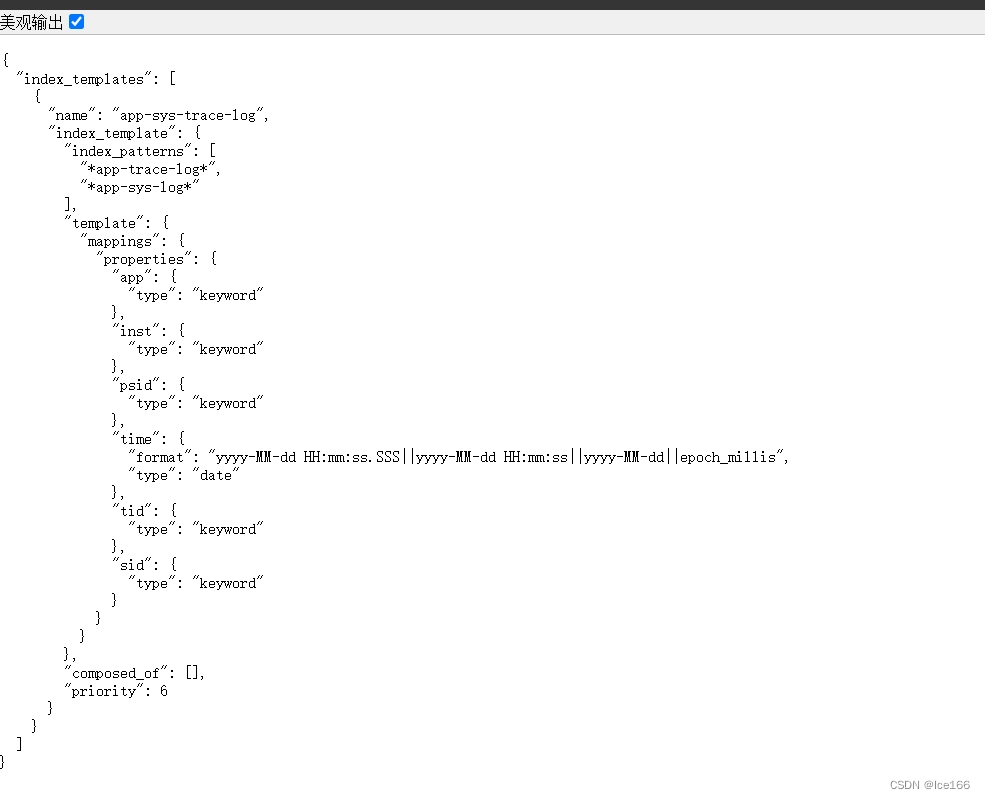

SpringBoot整合ELK8.1.x实现日志中心教程

目录 背景 环境准备 环境安装 1.JDK安装 2.安装Elasticsearch 3.安装zookeeper 4.安装Kafka 5.安装logstash 6.安装file beat 解决方案场景 1.日志采集 1.1 应用日志配置 1.1.1 创建logback-spring.xml文件 1.1.2 创建LoggerFactory 1.1.3 trace日志的记录用法 …...

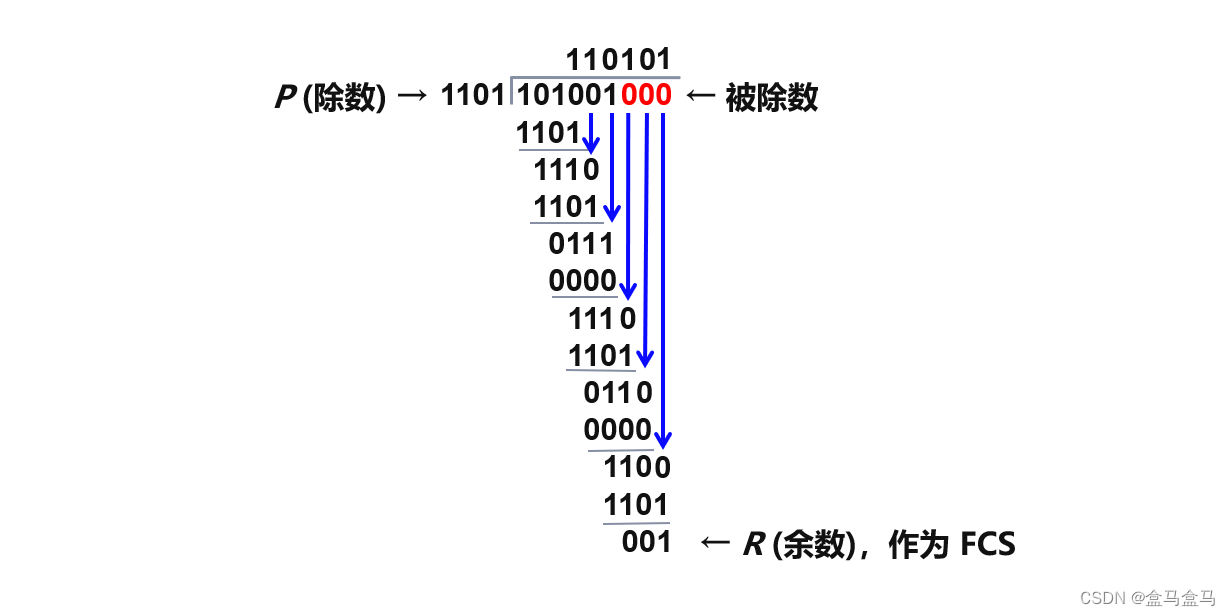

计算机网络:数据链路层 - 封装成帧 透明传输 差错检测

计算机网络:数据链路层 - 封装成帧 & 透明传输 & 差错检测 数据链路层概述封装成帧透明传输差错检测 数据链路层概述 从数据链路层来看,主机 H1 到 H2 的通信可以看成是在四段不同的链路上的通信组成的,所谓链路就是从一个节点到相邻…...

Open3D (C++) 计算点云的特征值特征向量

目录 一、算法原理二、代码实现三、结果展示本文由CSDN点云侠原创,原文链接。如果你不是在点云侠的博客中看到该文章,那么此处便是不要脸的爬虫与GPT。 一、算法原理 针对整个点云 P = { p i } i...

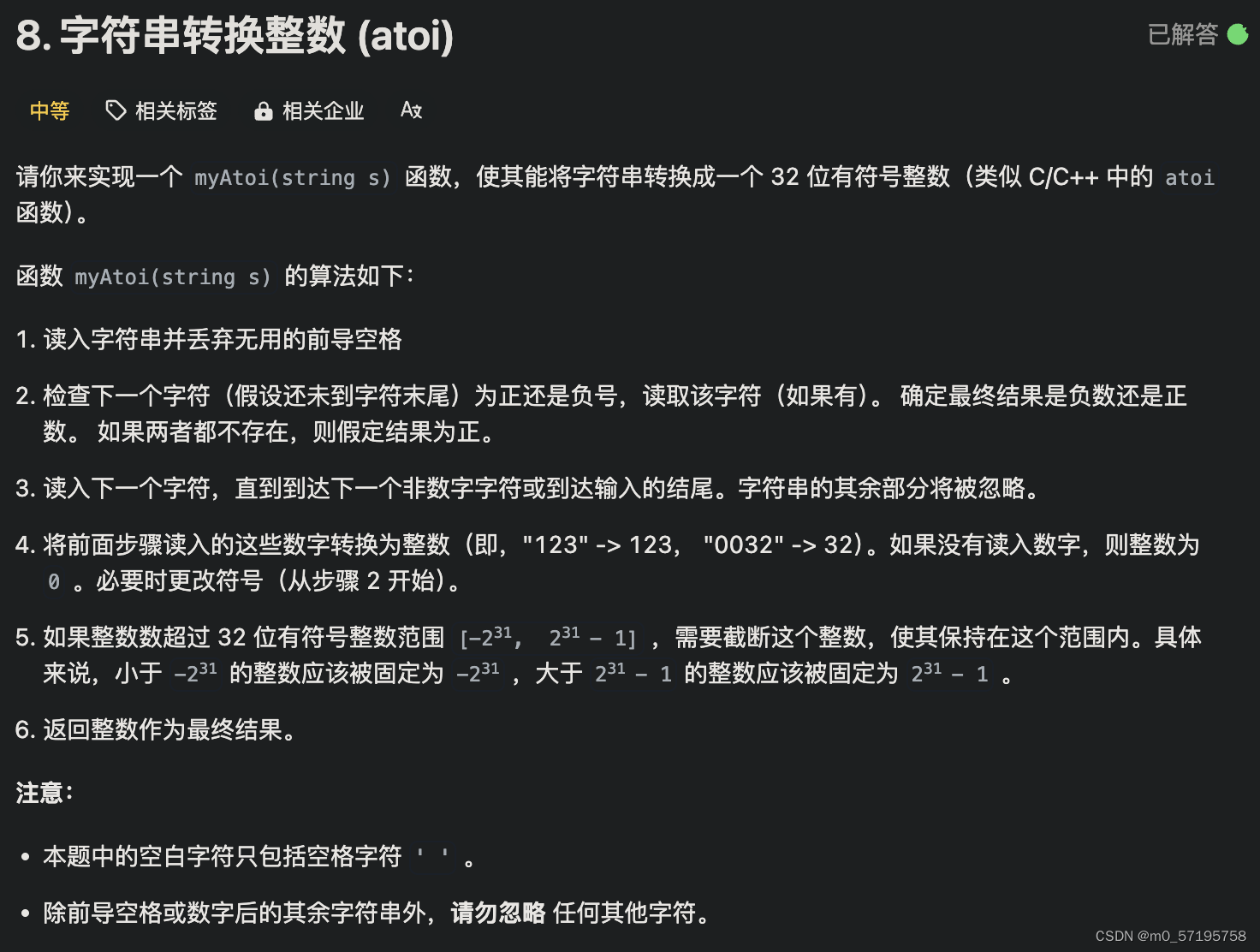

Java | Leetcode Java题解之第8题字符串转换整数atoi

题目: 题解: class Solution {public int myAtoi(String str) {Automaton automaton new Automaton();int length str.length();for (int i 0; i < length; i) {automaton.get(str.charAt(i));}return (int) (automaton.sign * automaton.ans);} …...

BL200耦合器数据采集模块

BL200耦合器数据采集模块是一个数据采集和控制系统,基于强大的32 位ARM926EJ-S™ 微处理器设计,采用Linux操作系统,支持Modbus TCP协议,可以快速接入现场PLC、MES、Ignition和SCADA以及ERP系统,同时也能快速连接到AWS云…...

基于Uni-app的体育场馆预约系统的设计与实现

个人介绍 hello hello~ ,这里是 code袁~💖💖 ,欢迎大家点赞🥳🥳关注💥💥收藏🌹🌹🌹 🦁作者简介:一名喜欢分享和记录学习的…...

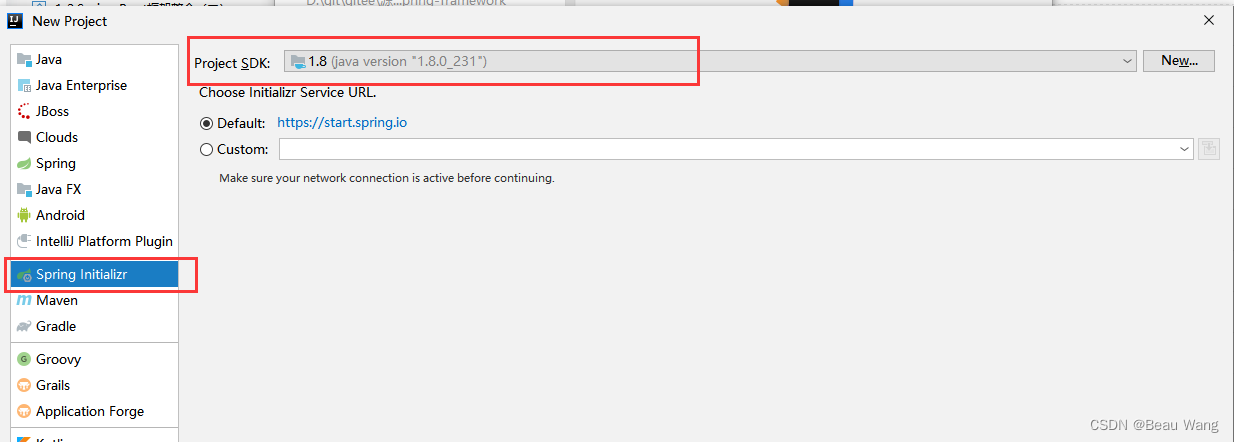

1.Spring Boot框架整合

Spring Boot项目创建(约定大于配置) 2.1.3.RELEASE版本示例 idea创建 从官网下载(https://start.spring.io/)单元测试默认依赖不对时,直接删除即可 Web支持(SpringMVC) <dependency>&…...

如何在 Debian VPS 上添加、删除和授予用户 sudo 权限

简介 当你启动一个新的服务器时,会创建一个名为 root 的默认账户。这个用户拥有完全的系统访问权限,应该仅用于管理任务。作为 root 用户,你基本上可以对系统做任何操作,这很强大,但也极其危险。Linux 没有“撤销”按…...

openlayers 入门教程(九):overlay 篇

还是大剑师兰特:曾是美国某知名大学计算机专业研究生,现为航空航海领域高级前端工程师;CSDN知名博主,GIS领域优质创作者,深耕openlayers、leaflet、mapbox、cesium,canvas,webgl,ech…...

基于Python的高考志愿辅助填报系统

基于Python的高考志愿辅助填报系统是一个利用数据分析和机器学习技术帮助高考生进行志愿填报决策的工具。该系统可以根据考生的分数、兴趣、专业偏好、历史录取数据等因素,为考生提供科学合理的志愿填报建议。以下是设计这样一个系统的步骤和要点。 ### 1. 数据收集…...

使用CMake搭建简单的Qt程序

目录结构 代码 CMakeLists.txt: cmake_minimum_required(VERSION 3.15)set(CMAKE_AUTOUIC ON) set(CMAKE_AUTOMOC ON) set(CMAKE_AUTORCC ON)# set the project name project(xxx)# 设置Qt的路径 # 例如 E:/Qt/Qt/aaa/msvc2019_64 # aaa 为Qt的版本号 set(QT_PATH…...

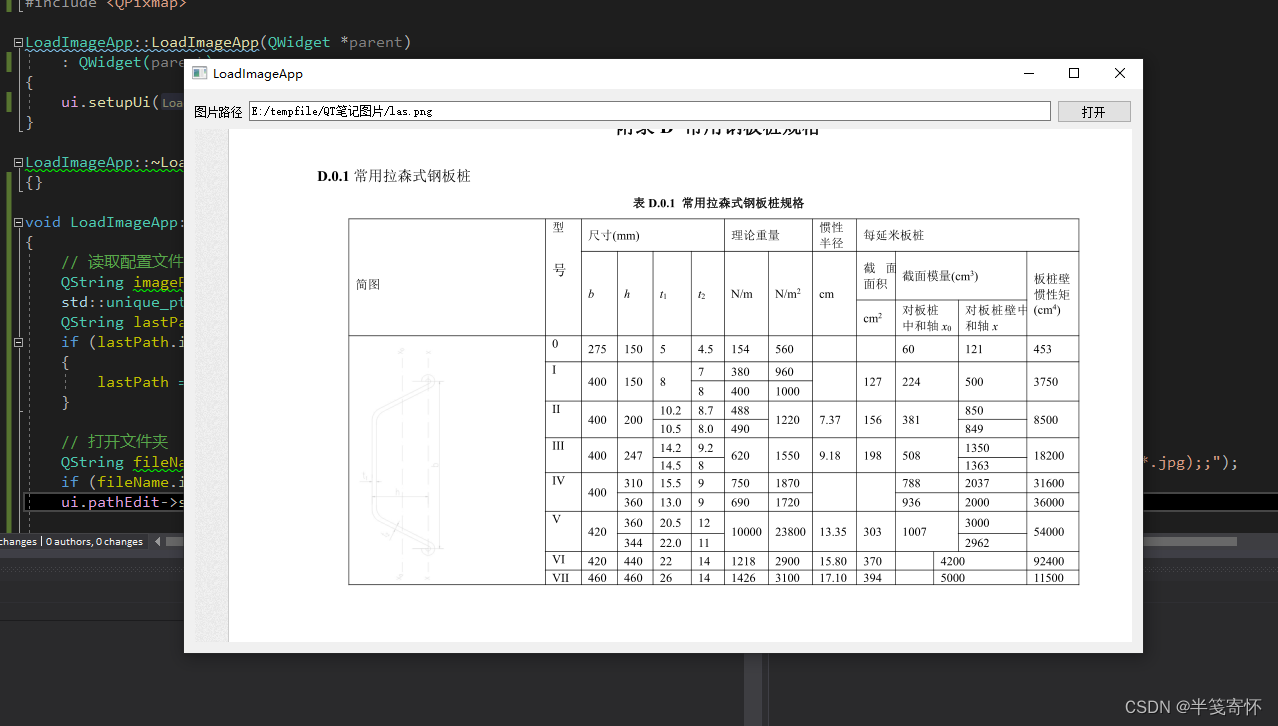

Qt + VS2017 创建一个简单的图片加载应用程序

简介: 本文介绍了如何使用Qt创建一个简单的图片加载应用程序。该应用程序可以打开图片文件并在界面上显示选定的图片,并保存用户上次选择的图片路径。 1. 创建项目: 首先,在VS中创建一个新的Qt Widgets应用程序项目,并…...

Speechless:你的微博时光机,一键备份珍贵回忆

Speechless:你的微博时光机,一键备份珍贵回忆 【免费下载链接】Speechless 把新浪微博的内容,导出成 PDF 文件进行备份的 Chrome Extension。 项目地址: https://gitcode.com/gh_mirrors/sp/Speechless 在数字时代,我们的社…...

)

从Arduino到STM32:GRBL固件选型、下载与刷写全攻略(2024版)

从Arduino到STM32:2024年GRBL固件选型与刷写实战指南 在DIY激光雕刻机和CNC设备的构建过程中,控制器的选择与GRBL固件的配置往往是决定项目成败的关键环节。面对市场上琳琅满目的硬件平台——从经典的Arduino Uno到性能更强的STM32系列开发板࿰…...

告别覆盖烦恼:手把手教你让OpenLayers专题图在Cesium三维地球中持续显示

告别覆盖烦恼:手把手教你让OpenLayers专题图在Cesium三维地球中持续显示 当二维地图与三维地球在同一个应用中切换时,最令人头疼的问题莫过于精心设计的专题图层突然消失。这种割裂体验不仅影响用户操作流畅性,更可能导致关键业务信息丢失。本…...

)

别再为PPT发愁了!用LaTeX的Beamer模板,5分钟搞定一份专业学术报告(附Overleaf/TeXstudio中文配置)

用LaTeX Beamer打造学术级演示文稿:从零开始的中文解决方案 第一次参加学术会议时,我看着自己用传统幻灯片工具制作的演示文稿,突然意识到那些花哨的过渡动画和艺术字体在严肃的学术场合显得格格不入。周围的教授们展示的都是简洁优雅的数学…...

终极指南:如何使用Chrome插件markdownReader提升Markdown阅读体验

终极指南:如何使用Chrome插件markdownReader提升Markdown阅读体验 【免费下载链接】markdownReader markdownReader is a extention for chrome, used for reading markdown file. 项目地址: https://gitcode.com/gh_mirrors/ma/markdownReader 还在为浏览器…...

专业级英雄联盟回放分析工具:ROFL-Player完整实战指南

专业级英雄联盟回放分析工具:ROFL-Player完整实战指南 【免费下载链接】ROFL-Player (No longer supported) One stop shop utility for viewing League of Legends replays! 项目地址: https://gitcode.com/gh_mirrors/ro/ROFL-Player ROFL-Player是一款专为…...

英雄联盟免费专业录像编辑器:League Director完整使用终极指南

英雄联盟免费专业录像编辑器:League Director完整使用终极指南 【免费下载链接】leaguedirector League Director is a tool for staging and recording videos from League of Legends replays 项目地址: https://gitcode.com/gh_mirrors/le/leaguedirector …...

从蛋白质分类到社交网络:Graph Pooling在实际项目里到底怎么用?

从蛋白质分类到社交网络:Graph Pooling实战选型指南 在生物信息实验室里,研究员小李正盯着屏幕上错综复杂的蛋白质相互作用网络发愁——如何将这个包含数千个原子的三维结构转化为机器学习模型可处理的表征?与此同时,某社交平台算…...

GPU可编程性演进与自动化架构设计解析

1. GPU可编程性演进史:从固定管线到通用计算的蜕变之路在计算机图形学发展的早期阶段,GPU采用的是完全固定功能的图形管线架构。这种架构将整个渲染流程固化在硬件中,开发者只能通过OpenGL等图形API调用预设功能,无法对渲染过程进…...

CANN昇腾算子开发套件

SetSingleOutputShape 【免费下载链接】asc-devkit 本项目是CANN 推出的昇腾AI处理器专用的算子程序开发语言,原生支持C和C标准规范,主要由类库和语言扩展层构成,提供多层级API,满足多维场景算子开发诉求。 项目地址: https://g…...