比特币革命:刚刚开始

作者:Marius Farashi Tasooji

编译:秦晋

要充分理解比特币及其含义,首先必须理解什么是价值,什么是货币。以及是什么赋予资产价值?

这个问题看似愚蠢,但实际上非常有趣。我们的生活是由我们消费或出售的物品的价格决定的。然而,我们真的理解什么是价值以及价值的来源吗?(我邀请您在继续阅读之前先问自己这个问题,没有错误的答案)。

思考价值的方法有很多:

1.劳动理论

该理论由古典经济学家提出,认为商品或服务的价值由生产该商品或服务所需的劳动量决定。虽然这一理论强调劳动价值是财富的来源,但它在决定价值时并未考虑劳动以外的因素。例如,它没有解释艺术品的价值。

2.使用价值

该理论由新古典经济学家提出,认为商品或服务的价值取决于其对消费者的效用。虽然这一理论强调满足消费者需求对决定价值的重要性,但它没有考虑到可能影响需求的更广泛的经济和社会因素。

3.主观价值

该理论由奥地利经济学家提出,认为商品或服务的价值是由个人对其价值的主观感知决定的。虽然这一理论在确定价值时考虑了个人偏好和看法,但并未考虑可能影响看法的更广泛的经济和社会因素。

4.交换价值

该理论由一些经济学家提出,认为一种商品或服务的价值由其与另一种商品或服务的交换比率决定。虽然这一理论为衡量商品和服务的相对价值提供了明确的方法,但它没有考虑到可能影响交换的更广泛的经济和社会因素。

5.稀缺价值

该理论由生态经济学家和制度经济学家提出,认为商品或服务的价值由其稀缺性和机会成本决定。虽然该理论在确定价值时考虑了生态和制度因素,但并未考虑可能影响稀缺性的更广泛的经济和社会因素。

您有没有想过,您使用的货币是否是好货币?好货币有哪些特征?

1.稀有

稀有货币通过限制供应量来保持其价值,从而防止货币贬值(遭受通货膨胀)并确保其稳定性。此外,低供应量会鼓励需求,从而导致货币升值。

2.可分割性

货币的可分割性允许不同规模的交易,使其在交换时更加实用和灵活。

3.便携性

货币的便携性使其易于储存、保管和运输,便于交易。这也为远距离交易提供了便利,并允许货币在不同地区之间流通。

4.抗审查

抗审查保证了金融自由和交易隐私。这也使货币的运行不受政府的过度限制或控制。

5.耐用

货币的持久性使其能够长期保持价值和效用,避免因通货膨胀、操纵和/或技术过时而贬值。这也保证了用户对货币的信心和稳定性。

6.可验证

货币的可验证性可确保其真实性,防止伪造,这对维护货币价值、用户信任和降低欺诈风险至关重要。

以下是货币历史的简要概述:

1.以物易物是一种双方不使用货币进行商品或服务交换的制度,自古以来就有。在前货币社会,以物易物往往是唯一可用的交换方法,而今天,它的使用更为非正式,在某些情况下可替代货币。例如,罗马人用当时稀有的食盐换取同样价值不菲的印度和亚洲香料。几个世纪以来,以盐换香料一直是该地区的主要商业形式之一。

2.贝壳货币是许多古代和部落社会使用的一种货币形式,使用贝壳作为交换和衡量价值的手段。这种做法可以追溯到几千年前,在世界各地,包括非洲、亚洲和南美洲的许多不同文化中都有使用。

例如,在欧洲殖民之前,易洛魁人、阿尔冈奎人和莱纳普人等美洲原住民就使用「wampum」。Wampum是用贝壳珠制成的腰带或项链,用于商业交易、政治协议、宗教仪式和婚姻。它们的价值取决于其稀有性和质量,被认为是财富和社会地位的象征。Wampum一直使用到18世纪末,后来欧洲硬币开始取代它们。

3.黄金自古以来就被用作货币,最初是以金块的形式,后来是以金条的形式。这种做法可以追溯到几千年前,在世界各地的许多不同文化中都有使用,包括中国、印度和地中海地区。

4.金币货币是一种在世界各地许多文化中都使用过的货币形式,具有固定的黄金重量和质量价值。这种做法在古代很普遍,一直延续到19世纪采用现代金本位制,金币由国家、银行和私人机构发行。例如,1849年至1933年发行美国的「双鹰」金币,面值为20美元。在淘金热和随后的岁月里,这种金币作为一种货币形式在美国西部被广泛使用。

5.纸币是一种以纸币或纸币形式发行的货币,代表发行机构的支付承诺。这种做法最早出现在7世纪的中国,但在18世纪随着中央银行的兴起和现代纸币本位制的采用而变得越来越重要。

6.金本位制是一种货币价值与黄金挂钩的货币制度。这种制度在古典金本位时期被广泛使用,该时期从19世纪中叶一直持续到第一次世界大战。使用金本位制的一个例子是美国1900年的《金本位法案》,该法案将金本位制确立为美国货币体系的基础,并将黄金价格固定为每盎司 20.67美元。

7.法定货币体系是一种货币价值由人们对货币发行者的信任决定的货币体系,而不是由黄金等内在价值决定。这种体系出现于20世纪,随着中央银行的兴起和金本位制的终结而兴起。现在,法定货币在我们身边随处可见:欧元、美元、英镑等等。

在过去,通货膨胀仅指货币供应量的增加。

这两件事看似相似,实则不同。事实上,如果中央银行创造的流动性将用于发展一项新的活动,而不影响任何其他活动,那么货币的价值将保持不变。当新的流动性与旧的流动性混合在一起时,货币的价值就会下降,因为新的流动性会给使用者带来更多的购买力,他们可以消费更多或更贵的东西。

因此,我们可以说,货币供应量的增加会导致货币购买力的下降,但这并不是系统性的。

增加货币供应量的风险在于货币贬值超过预期,从而可能导致恶性通货膨胀。

在历史上,恶性通货膨胀时期几乎总是由货币权力集中引发的。例如,20世纪20年代的德国、2016年以来的委内瑞拉等。

以下是一个非常简单的六步,说明我们如何从通货膨胀走向恶性通货膨胀:

1.货币权力中央化

当一个国家集中货币权力时,它往往会通过创造更多流动性来突破极限,这在短期内是有利的。

2.失去信心

一旦国家开始玩弄规则,货币使用者就会对货币失去信心,开始出售货币以换取其他资产和/或货币。

3.严重贬值

随着想要这种货币的人越来越少,就会产生一种抛售力量,使其直接贬值。

4.消费价格上涨

如果一个地区的货币贬值,那么该地区的行为者将失去对邻近地区货币的购买力,这将提高进口商品的价格,增加生活成本。

5.政府机构援助

为了帮助消费者,机构会向居民和企业提供财政援助,这在短期内对他们有所帮助,但会创造更多的流动性。

6.增加货币供应量

这种援助只会支持货币贬值,因为这种援助是通过创造新的流动性或免税来实现的,短期内会增加他们的购买力,但中期内会加剧通货膨胀。

摆脱困境的唯一办法是经历一段衰退期或金融危机,或者彻底改变货币体系:用另一种货币取代,消除债务等。

以下是比特币历史的简要总结:

90时代

Cypherpunks是20世纪90年代兴起的一场隐私和网络安全防御运动,提倡使用密码学来保护个人数据和通信。他们也是比特币诞生的幕后推手。

2008年10月31日

2008年,化名为中本聪的人发表《比特币白皮书》,描述基于加密技术并使用名为区块链的分布式数据库的点对点电子支付系统的工作原理。这篇文章的发表标志着比特币的诞生,比特币是一种不可验证的货币。

2009年1月3日

创世区块是比特币区块链的第一个区块,由比特币的创造者中本聪在 2009年1月3日挖出。这个初始区块引用当天《泰晤士报》的第一版,报道了银行倒闭的消息。

2009年1月12日

第一笔比特币交易于2009年1月12日在中本聪和开发者兼密码学倡导者哈尔-芬尼(Hal Finney)之间进行。中本聪向芬尼发送10个比特币,这是比特币区块链上记录的第一笔交易。

2010年5月21日

每年的5月21日是比特币披萨日,以纪念比特币首次用于商业交易。在这一天,Laszlo Hanyecz用10,000个比特币买下两个披萨,如今价值几亿美元。

2010年12月12日

比特币的创造者中本聪的消失是一个未解之谜。从2010年12月开始,中本聪不再参与比特币的开发,并逐渐从公众生活中消失。虽然有几个人声称自己是中本聪,但他的身份至今仍不得而知。中本聪的消失使比特币成为一种去中心化的自主货币,没有中央的影响或控制,从而增强了用户对该技术的信心。从那时起,中本聪和其他人都无法攻击比特币网络,消失是消除其最大弱点的方法。

比特币的众多创新特性使其能够与当前的货币体系展开激烈竞争。

首先,2,100万个单位的限额保证了比特币是一种有限资产,使其免受潜在通货膨胀的影响,并提供了一种长期的货币稳定性。

此外,比特币的去中心化使其能够抵抗审查,这意味着比特币不受任何实体的控制,也不受任何政府或个人的操纵,为其用户提供了稳定性和金融自由。

不过,比特币的价格波动也是阻碍其应用的一个因素。尽管随着时间的推移,价格波动会逐渐减小,并且会随着比特币估值的增加和采用率的提高而继续减小,但要使大多数人完全接受比特币并将其作为传统货币体系的替代品,价格波动仍然是一个需要克服的障碍。

如今,超过4亿人正在使用加密货币,约占全球人口的5%。使用情况因人而异,但主要取决于他们的生活质量。

1.2021年,萨尔瓦多成为世界上第一个接受比特币为法定货币的国家。萨尔瓦多现在有两种货币:美元和比特币。

采用比特币主要给民众带来两个好处。

首先,它让70%没有银行账户的人可以使用比现金更安全、更高效的比特币地址。

其次,萨尔瓦多超过22%的GDP来自国外,来自移民(主要在美国),他们给家人汇款,需要支付巨额交易费(20%到50%),而且需要几天时间才能完成。比特币是一种只需几美分就能即时完成汇款的方式。

2.在伊朗,面对严重的通货膨胀和国际制裁,比特币已成为一种重要的金融工具。由于伊朗里亚尔面临大幅贬值,比特币提供了稳定性和对冲通胀的功能。

比特币使伊朗人能够绕过制裁对银行业的限制,进行国际交易并进入全球市场。除了金融用途之外,比特币还代表了一种数字自由和对政府控制的无声抗议,反映了向自治文化的转变。

因此,在充满挑战的经济环境中,比特币成为伊朗人民坚韧、创新和赋权的象征。

比特币显著促进了国际交易,避免了某些政府的过度控制,等等。

总之,与传统银行系统相比,比特币具有多种优势,包括更高的安全性、更低的交易费用、抵抗审查、更强的隐私性和全球可访问性。

比特币交易也是不可逆的,这意味着不可能出现退款欺诈。

此外,比特币用户不需要传统银行账户就可以发送和接收付款,这为全球数百万没有传统银行账户的人提供了更多金融服务。

亲爱的读者们,请星标《碳链价值》,不然会收不到最新推送。我们精心创作和精选的每一篇内容希望都能为读者们带来理性思考与启发。

相关文章:

比特币革命:刚刚开始

作者:Marius Farashi Tasooji 编译:秦晋 要充分理解比特币及其含义,首先必须理解什么是价值,什么是货币。以及是什么赋予资产价值? 这个问题看似愚蠢,但实际上非常有趣。我们的生活是由我们消费或出售的物品…...

淘宝店商家电话提取软件操作经验

淘宝爬虫工具是一种用于自动化获取淘宝网站数据的程序。以下是一个简单的淘宝爬虫工具的代码示例: import requests from bs4 import BeautifulSoupdef get_taobao_data(keyword):url fhttps://s.taobao.com/search?q{keyword}headers {User-Agent: Mozilla/5.0…...

【进阶六】Python实现SDVRPTW常见求解算法——遗传算法(GA)

基于python语言,采用经典蚁群算法(ACO)对 带硬时间窗的需求拆分车辆路径规划问题(SDVRPTW) 进行求解。 目录 往期优质资源1. 适用场景2. 代码调整2.1 需求拆分2.2 需求拆分后的服务时长取值问题 3. 求解结果4. 代码片段…...

【Android】App通信基础架构相关类源码解析

应用通信基础架构相关类源码解析 这里主要对Android App开发时,常用到的一些通信基础类进行一下源码的简单分析,包括: Handler:处理器,与某个Looper(一个线程对应一个Looper)进行关联。用于接…...

06-kafka配置

生产者配置 NAMEDESCRIPTIONTYPEDEFAULTVALID VALUESIMPORTANCEbootstrap.servershost/port列表,用于初始化建立和Kafka集群的连接。列表格式为host1:port1,host2:port2,…,无需添加所有的集群地址,kafka会根据提供的地址发现其他的地址&…...

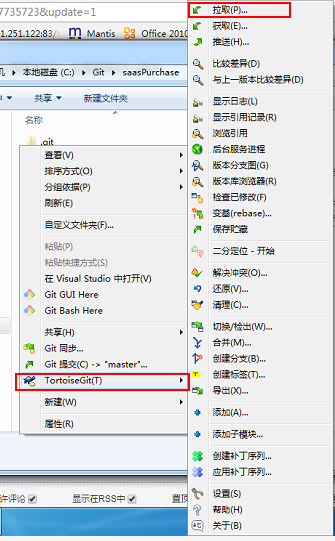

Git、TortoiseGit、SVN、TortoiseSVN 的关系和区别

Git、TortoiseGit、SVN、TortoiseSVN 的关系和区别 (一)Git(分布式版本控制系统):(二)SVN(集中式版本控制系统)(三)TortoiseGit一、下载安装 git二、安装过程…...

)

4月5日排序算法总结(1)

冒泡排序 利用每趟都确定出一个最大值或者最小值 如果需要排一个从小到大的数组,那么我们每一趟都要确定一个最大值放在最后,一共有n个数,我们最多需要排列n-1趟就可以了,我们可以改进自己的代码,利用一个flag标记&a…...

Pandas追加写入文件的时候写入到了第一行

# 原代码 def find_money(file_path, account, b_account, money, type_word, time):file pd.read_excel(file_path)with open(money.csv, a, newline, encodingutf-8) as f:for i in file.index:省略中间的代码if 省略中间的代码:file.loc[[i]].to_csv(f,indexFalse)find_sam…...

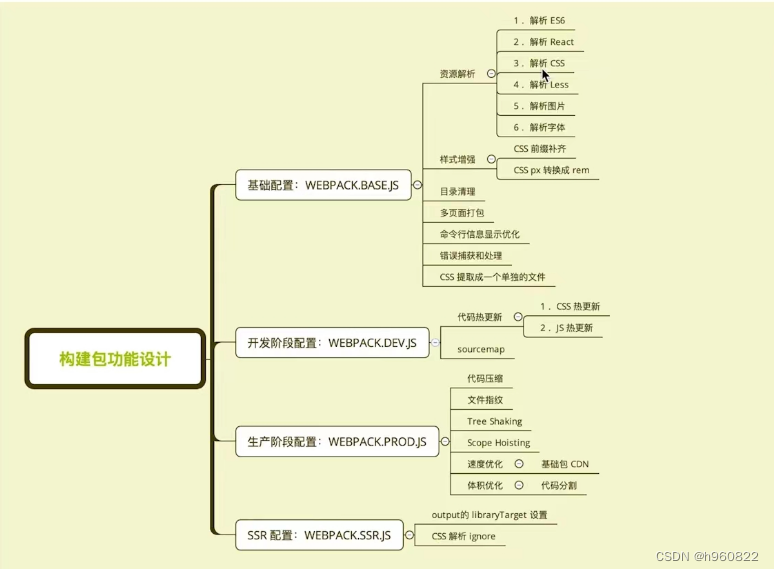

04---webpack编写可维护的构建配置

01 构建配置抽离成npm包; 意义:通用性: 业务开发者无需关注构建配置 统一团队构建脚本可维护性:构建配置合理的拆分 质量:冒烟测试 单元测试 持续集成构建配置管理的可选方案:1 通过多个配置文件管理不同…...

【云计算】云数据中心网络(一):VPC

云数据中心网络(一):VPC 1.什么是 VPC2.VPC 的组成2.1 虚拟交换机2.2 虚拟路由器 3.VPC 网络规划3.1 VPC 数量规划3.2 交换机数量规划3.3 地址空间规划3.4 不同规模企业地址空间规划实践 4.VPC 网络高可靠设计4.1 单地域单可用区部署4.2 单地…...

自动驾驶中的多目标跟踪_第一篇

自动驾驶中的多目标跟踪:第一篇 多目标跟踪(multi-object/multi-target tracking)的任务包括估计场景中目标的数目、位置(状态)或其他属性,最关键的是需要在一段时间内持续地进行估计。 附赠自动驾驶学习资料和量产经验:链接 应…...

AI爆款文案 巧用AI大模型让文案变现插上翅膀

💂 个人网站:【 摸鱼游戏】【神级代码资源网站】【工具大全】🤟 一站式轻松构建小程序、Web网站、移动应用:👉注册地址🤟 基于Web端打造的:👉轻量化工具创作平台💅 想寻找共同学习交…...

)

Python入门的60个基础练习(一)

01-Hello World python的语法逻辑完全靠缩进,建议缩进4个空格。如果是顶级代码,那么必须顶格书写,哪怕只有一个空格也会有语法错误。下面示例中,满足if条件要输出两行内容,这两行内容必须都缩进,而且具有相…...

微软云学习环境

微软公有云 - Microsoft Azure 本文介绍通过微软学习中心Microsoft Learn来免费试用Azure上的服务,也不需要绑定信用卡。不过每天只有几个小时的时间。 官网 https://docs.microsoft.com/zh-cn/learn/ 实践 比如创建虚拟机,看到自己的账号下多了Learn的…...

大厂面试:找出数组中第k大的数的最佳算法

一.前置条件 假如数组为a,大小为n,要找到数组a中第k大的数。 二.解决方案 1.使用任意一种排序算法(例如快速排序)将数组a进行从大到小的排序,则第n-k个数即为答案。 2.构造一个长度为k的数组,将前k个数复制过来并降序…...

爬取高校专业信息的Python爬虫简介与实践

1. 介绍 在当前高校专业信息繁多的情况下,选择适合自己的专业成为了许多学生面临的挑战。为了帮助学生更好地了解各高校专业情况,我们开发了一个Python爬虫程序,用于爬取高校专业信息并保存到Excel文件中。本文将详细介绍该爬虫的实现过程以…...

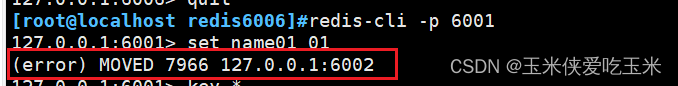

redis 集群模式(redis cluster)介绍

目录 一 redis cluster 相关定义 1, redis cluster 是什么 2,redis 集群的组成 3,集群的作用 4,集群架构图 二 Redis集群的数据分片 1,哈希槽是什么 2,哈希槽如何排布 3,Redis集…...

python实现网络爬虫

网络爬虫是一个自动从互联网上抓取数据的程序。Python有很多库可以帮助我们实现网络爬虫,其中最常用的是requests(用于发送HTTP请求)和BeautifulSoup(用于解析HTML或XML文档)。 以下是一个简单的Python网络爬虫示例&a…...

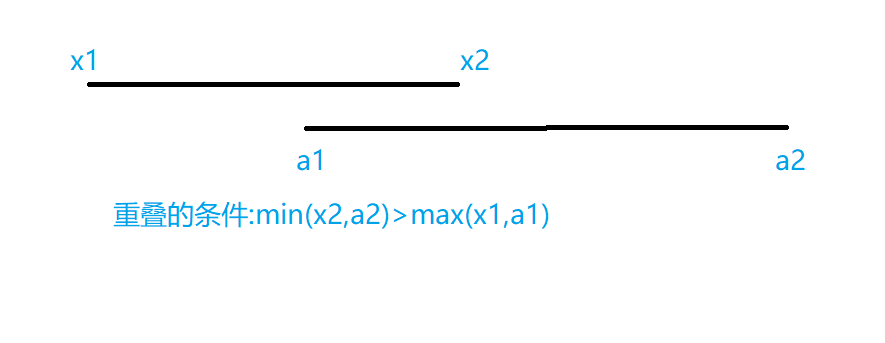

LeetCode 836. 矩形重叠

解题思路 相关代码 class Solution {public boolean isRectangleOverlap(int[] rec1, int[] rec2) {int x1 rec1[0];int y1 rec1[1];int x2 rec1[2];int y2 rec1[3];int a1 rec2[0];int b1 rec2[1];int a2 rec2[2];int b2 rec2[3];return Math.min(y2,b2)>Math.max…...

为说阿拉伯语的国家进行游戏本地化

阿拉伯语是由超过4亿人使用的语言,并且是二十多个国家的官方语言。进入这些国家的市场并非易事——虽然他们共享一种通用语言,但每个国家都有自己独特的文化,有自己的禁忌和对审查的处理方式。这就是为什么视频游戏公司长期以来都远离阿拉伯语…...

VSCode光标主题定制指南:从颜色令牌到扩展开发

1. 项目概述:一个为开发者定制的光标主题集合如果你和我一样,每天有超过8小时的时间都泡在代码编辑器里,那么你一定会对编辑器里那个千篇一律的、闪烁的竖线光标感到审美疲劳。warrenwoodhouse/cursors这个项目,就是来解决这个“小…...

FPGA高速ADC数据采集实战——基于AD9253 LVDS接口与ISERDESE2设计

1. AD9253高速ADC核心特性解析 AD9253这颗14位125MSPS四通道ADC芯片,在通信和医疗成像领域堪称经典。我经手过的多个雷达项目中,它的信噪比表现总能带来惊喜——75.3dBFS的实测数据比手册标称值还要稳定。但真正让工程师们又爱又恨的,是它那个…...

基于大语言模型的本地语义搜索工具LLocalSearch部署与应用指南

1. 项目概述:一个能“读懂”你电脑的本地搜索工具 如果你和我一样,电脑里塞满了各种文档、邮件、聊天记录和代码片段,那么“找东西”这件事,绝对能排进日常最耗时的任务前三。传统的文件搜索,比如Windows自带的搜索或者…...

3分钟完成30分钟任务:词达人自动化助手终极指南

3分钟完成30分钟任务:词达人自动化助手终极指南 【免费下载链接】cdr 微信词达人,高正确率,高效简洁。支持班级任务及自选任务 项目地址: https://gitcode.com/gh_mirrors/cd/cdr 你是否厌倦了每周在词达人平台上花费数小时完成枯燥的…...

)

【稀缺首发】Midjourney达达主义风格提示工程白皮书:含89组对比实验数据+12个独家种子编号(限前500名下载)

更多请点击: https://intelliparadigm.com 第一章:达达主义在AI图像生成中的哲学解构 达达主义并非技术流派,而是一场对逻辑、秩序与意义权威的激进质疑——这一精神正悄然渗透至当代AI图像生成的核心机制中。当Stable Diffusion接收“一只会…...

终极显卡调校指南:如何用NVIDIA Profile Inspector释放游戏性能

终极显卡调校指南:如何用NVIDIA Profile Inspector释放游戏性能 【免费下载链接】nvidiaProfileInspector 项目地址: https://gitcode.com/gh_mirrors/nv/nvidiaProfileInspector NVIDIA Profile Inspector是一款专为NVIDIA显卡用户设计的免费优化工具&…...

可穿戴电子模块化连接方案:5mm微型按扣实现电路板与织物的可插拔连接

1. 项目概述与核心思路在折腾可穿戴电子项目时,最让人头疼的问题之一,就是如何让电路板与衣物既可靠连接,又能方便地拆下来。传统的做法要么是用导电胶带粘(不牢靠、易氧化),要么是直接把线焊死在板子上然后…...

dotai:将AI大模型无缝集成到Shell终端的智能助手工具

1. 项目概述:当AI遇上你的终端如果你是一个重度命令行用户,每天在终端里敲击着ls、cd、git commit这些命令,有没有那么一瞬间,希望有个助手能帮你自动补全、解释命令,甚至直接帮你写出复杂的管道操作?dotai…...

CircuitPython嵌入式游戏开发:基于TileGrid的迷宫寻蛋与JSON数据持久化实践

1. 项目概述与核心价值如果你和我一样,对嵌入式开发充满热情,同时又对游戏开发抱有好奇心,那么将两者结合——在微控制器上编写一个完整的2D游戏——绝对是一次令人兴奋的挑战。这不仅仅是让LED闪烁或读取传感器数据,而是要在资源…...

数据中心碳足迹与可靠性优化框架解析

1. 数据中心碳足迹与可靠性优化的挑战 现代数据中心已成为数字经济的动力引擎,但伴随算力需求的爆炸式增长,其能源消耗与碳排放问题日益凸显。根据最新统计,全球数据中心年耗电量已达4600亿度,占全球总用电量的2%。随着大语言模型…...