SSH:安全远程访问的基石

SSH:安全远程访问的基石

一、引言

在当今这个数字化、网络化的时代,远程访问和管理计算机资源已成为日常工作的重要组成部分。然而,如何在不安全的网络环境中确保数据传输的机密性、完整性和可靠性,成为了一个亟待解决的问题。SSH(Secure Shell)协议应运而生,它提供了一种在不安全的网络中安全地传输数据的方法,成为了远程访问和管理的关键工具。本文将详细介绍SSH的基本概念、工作原理、应用场景、优缺点以及实际操作方法,旨在帮助读者全面了解SSH并充分发挥其在实际工作中的作用。

二、SSH基本概念

SSH(Secure Shell)是一种网络协议,用于在不安全的网络中安全地传输数据。它是一种加密协议,通过在网络中建立安全通道来保护数据在传输过程中不被窃取、篡改或伪造。SSH协议最初由芬兰的Tatu Ylonen开发,现已成为了一种标准的网络协议。SSH协议由三个部分组成:传输层协议、用户认证协议和连接协议。其中,传输层协议是SSH协议的核心部分,负责加密和解密数据以及保证数据在传输过程中的完整性和机密性。

三、SSH工作原理

SSH的工作原理主要包括以下几个步骤:

- 客户端与服务器建立连接:客户端启动SSH客户端程序,向服务器发起连接请求。

- 服务器确认身份:服务器接收到连接请求后,会要求客户端提供身份验证信息,一般是用户名和密码。

- 客户端发送身份验证信息:客户端将身份验证信息加密后发送给服务器。

- 服务器验证身份信息:服务器收到客户端的身份验证信息后,将其解密并与存储在服务器上的用户信息进行比对。

- 身份验证成功:当服务器验证通过后,客户端可以继续进行远程操作。

- 加密通信:客户端和服务器之间的通信通过加密进行,确保数据传输的机密性和完整性。

- 数据传输:客户端可以在安全通道上发送命令和数据给服务器,服务器执行相应操作后将结果返回给客户端。

- 连接关闭:当通信结束时,客户端可以主动断开与服务器的连接,也可以等待一定时间后自动断开。

四、SSH应用场景

SSH在许多场景中都得到了广泛的应用,以下是几个常见的应用场景:

- 远程登录:SSH可以通过安全通道远程登录到服务器,提供安全的shell访问和命令行操作。这使得用户可以在本地计算机上直接操作远程服务器,无需物理接触即可完成各项任务。

- 远程维护:管理员可以使用SSH远程访问和管理服务器,执行各种系统维护任务,如更新软件、配置网络等。SSH的安全性保证了远程维护过程中数据的机密性和完整性,有效防止了数据泄露和篡改的风险。

- 文件传输:SSH提供了安全的文件传输机制,常用的工具有SCP(Secure Copy)和SFTP(SSH File Transfer Protocol)。这些工具可以在本地计算机和远程计算机之间传输文件,同时保证数据的机密性和完整性。

五、SSH优缺点

SSH具有以下优点:

- 安全性:SSH通过加密协议保护数据传输的机密性、完整性和可靠性,有效防止了数据泄露和篡改的风险。

- 灵活性:SSH支持多种身份验证方法,包括密码、公钥、证书等,可以根据实际需求选择最适合的身份验证方式。

- 兼容性:SSH是一个开放标准,并得到广泛采用。主流操作系统和网络设备都支持SSH,使其成为跨平台远程访问的标准。

然而,SSH也存在一些缺点:

- 学习曲线:对于初学者来说,SSH的配置和使用可能比较复杂,需要一定的学习和实践经验。

- 依赖网络:SSH依赖于网络环境进行远程访问和管理,如果网络环境不稳定或存在故障,可能会影响SSH的使用效果。

六、SSH实际操作方法

在实际使用中,SSH客户端是用于与SSH服务器建立连接并进行远程操作的工具。常用的SSH客户端有OpenSSH、PuTTY和SecureCRT等。以下是一个使用OpenSSH在Windows系统中连接Linux服务器的示例:

- 在Windows系统中安装OpenSSH客户端(如果尚未安装)。

- 打开命令行终端(如CMD或PowerShell)。

- 输入命令“ssh 用户名@服务器IP地址”(将“用户名”替换为实际的用户名,“服务器IP地址”替换为实际的服务器IP地址)。

- 系统会提示输入用户密码(如果服务器设置了密码认证)。

- 输入密码后按回车键进行身份验证。

- 如果身份验证成功,则可以在命令行终端中执行远程服务器的命令和操作。

七、结语

SSH作为一种安全、灵活、广泛支持的远程访问和管理工具,在现代计算机网络中发挥着重要作用。通过本文的介绍,相信读者已经对SSH有了更深入的了解。在实际使用中,建议根据具体需求选择合适的SSH客户端和配置方法,并注意保护敏感信息的安全性和完整性。

相关文章:

SSH:安全远程访问的基石

SSH:安全远程访问的基石 一、引言 在当今这个数字化、网络化的时代,远程访问和管理计算机资源已成为日常工作的重要组成部分。然而,如何在不安全的网络环境中确保数据传输的机密性、完整性和可靠性,成为了一个亟待解决的问题。S…...

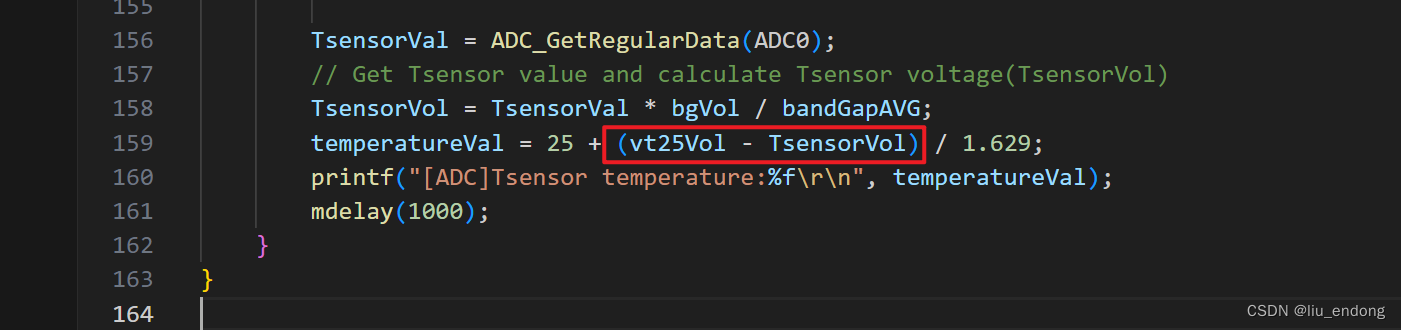

杰发科技AC7801——ADC之Bandgap和内部温度计算

0. 参考 电流模架构Bandgap设计与仿真 bandgap的理解(内部带隙电压基准) 虽然看不懂这些公式,但是比较重要的一句应该是这个:因为传统带隙基准的输出值为1.2V 1. 使用 参考示例代码。 40002000是falsh控制器寄…...

:开启与关闭)

了解 macOS 中的系统完整性保护 (SIP):开启与关闭

在 macOS 系统中,有一个名为系统完整性保护 (System Integrity Protection,SIP) 的重要功能。SIP 旨在保护系统文件和进程免受未经授权的访问和修改,从而提高系统的安全性和稳定性。然而,在某些情况下,用户可能需要临时…...

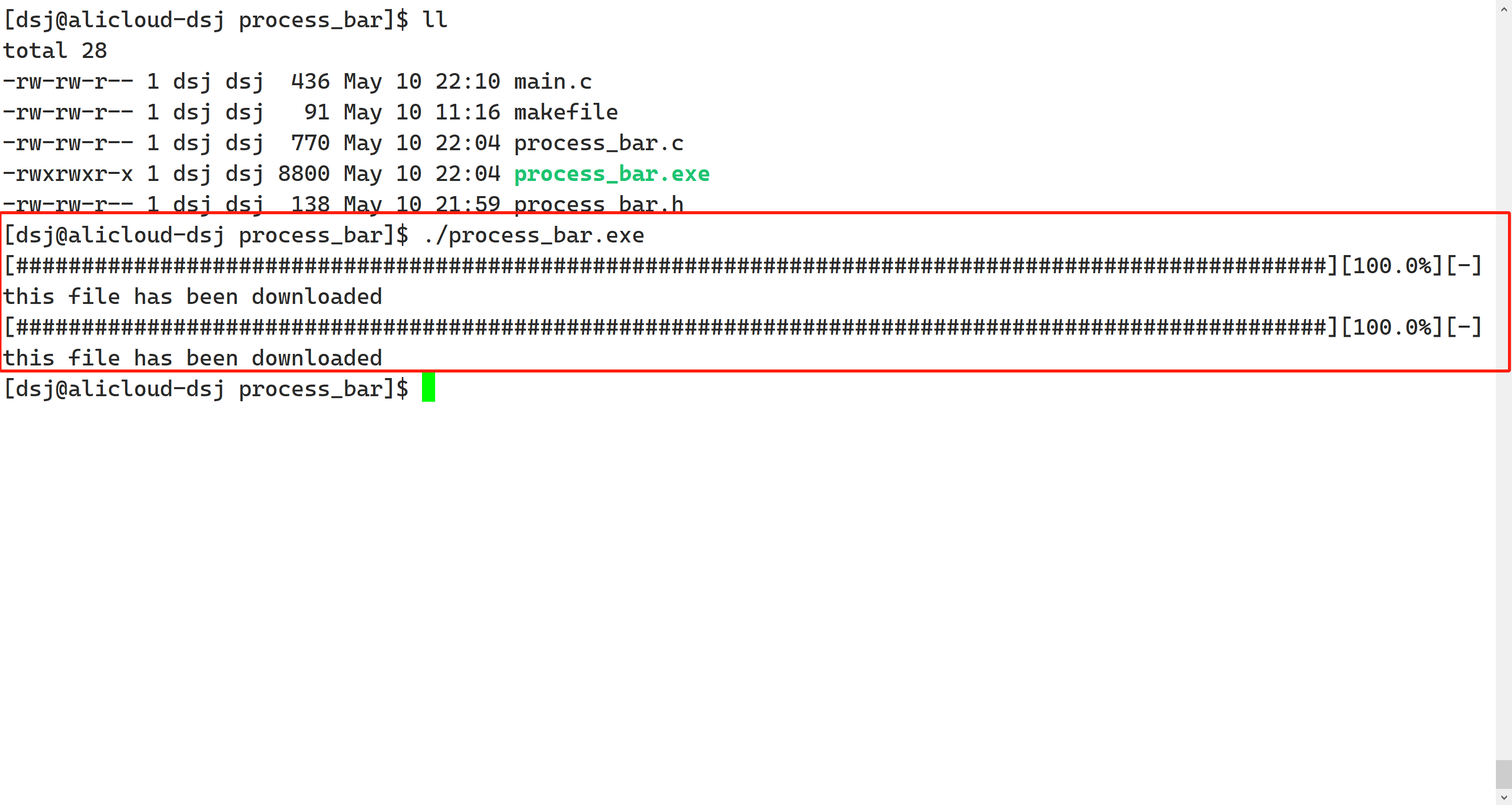

【Linux】简易进度条的实现

🎉博主首页: 有趣的中国人 🎉专栏首页: Linux 🎉其它专栏: C初阶 | C进阶 | 初阶数据结构 小伙伴们大家好,本片文章将会讲解Linux中进度条的实现的相关内容。 如果看到最后您觉得这篇文章写得…...

Docker + Django跨域解决方案

什么是Django Django 是一个开源的高级 Python Web 框架,它鼓励快速开发并遵循可重用和可维护的实践。Django 是在 MTV(模型-模板-视图)模式的基础上设计的,这个模式类似于但不同于 MVC(模型-视图-控制器)模…...

Maven 插件使用

1.spring-boot-maven-plugin 我们直接使用 maven package (maven自带的package打包功能),打包Jar包的时候,不会将该项目所依赖的Jar包一起打进去,在使用java -jar命令启动项目时会报错,项目无法正常启动。…...

【HMGD】GD32/STM32 DMA接收不定长串口数据

单片机型号:GD32F303系列 CubeMX配置 配置串口参数 开启DMA 开启中断 示例代码 使用到的变量 uint8_t RX_Buff_FLAG 0; uint8_t RX_Buff[300] {0}; uint8_t TX_Buff[300] {0};串口接收空闲函数 // 串口接收空闲函数 void HAL_UARTEx_RxEventCallback(UART_H…...

局域网手机端远程控制手机

局域网手机端远程控制手机 随着科技的进步和智能设备的普及,远程控制技术在日常生活与工作中的应用越来越广泛。其中,局域网内的手机端远程控制手机技术,因其便捷性和实用性,受到了众多用户的关注。本文将简要介绍该技术及其应用…...

如何在OpenWrt软路由中增加一个新功能

为了在OpenWrt中增加一个新的功能,并使其支持 UCI 配置,我们可以创建一个简单的C语言服务,例如一个简单的日志服务。此服务将记录到日志文件中,并支持通过 UCI 配置启用或禁用日志功能。以下是详细的步骤和代码示例。 1 创建服务…...

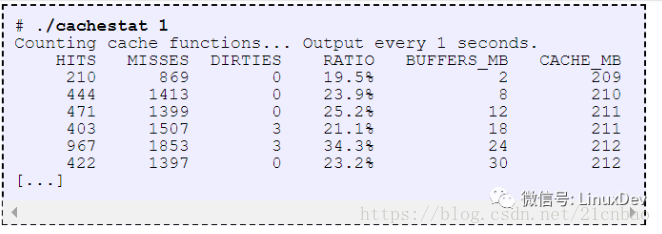

【linux】vmtouch文件缓存管理工具

目录 vmtouch简介 用法 例子 统计文件或者目录在缓存中的记录 缓存文件到内存 其他类似工具 vmtouch简介 vmtouch是用c语言编写的文件缓存管理工具,适用用于所有类Unix系统。 作用: 1,查看文件系统缓存情况 2,将文件或目…...

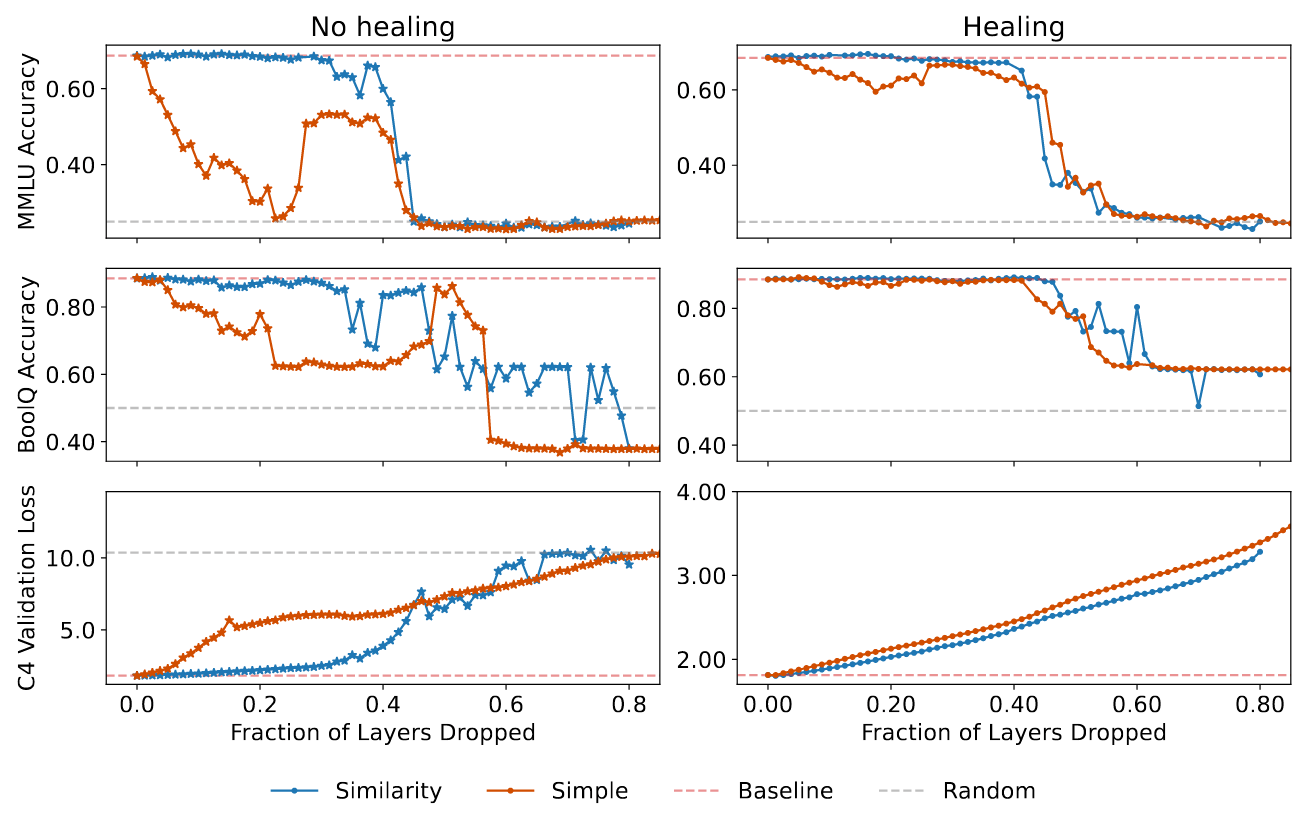

论文阅读:The Unreasonable Ineffectiveness of the Deeper Layers 层剪枝与模型嫁接的“双生花”

作者实证研究了针对流行的开放式预训练 LLM 系列的简单层修剪策略,发现在不同的 QA 基准上,直到去掉一大部分(最多一半)层(Transformer 架构)后,性能的下降才会降到最低。为了修剪这些模型&…...

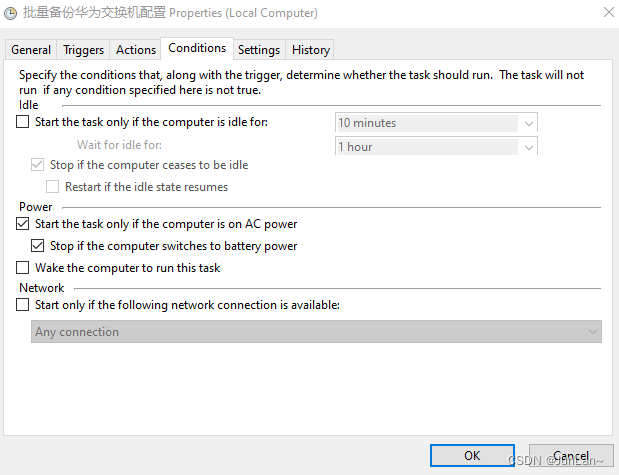

Python批量备份华为设备配置到FTP服务器

Excel表格存放交换机信息: 备份文件夹效果图: Windows系统配置计划任务定时执行python脚本: Program/script:C:\Python\python.exe Add arguments (optional): D:\Python_PycharmProjects\JunLan_pythonProje…...

中确保资源及时释放的策略)

Java虚拟机(JVM)中确保资源及时释放的策略

在Java虚拟机(JVM)中,内存管理主要是通过垃圾回收(Garbage Collection, GC)来自动处理的。Java开发者通常不需要(也不应该)显式地释放对象内存,因为JVM的垃圾回收器会自动处理不再使…...

04-Fortran基础--Fortran数组和矩阵运算

04-Fortran基础--Fortran数组和矩阵运算 fortarn中对数组和矩阵的主要操作和内置运算包括: 数组的声明和初始化:fortarn中可以通过声明和初始化来创建数组。例如: integer :: my_array(3) [1, 2, 3] ! 声明一个包含3个整数的数组并初始化数…...

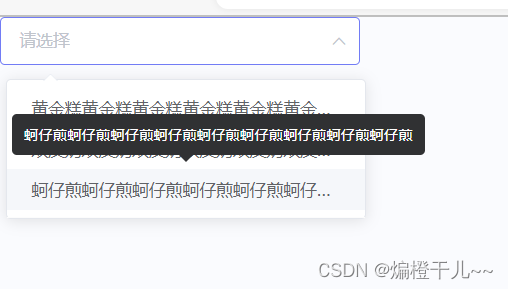

el-select选项框内容过长

利用popper-class实现选项框内容过长,截取显示功能: <el-select popper-class"popper-class" :popper-append-to-body"false" v-model"value" placeholder"请选择"><el-optionv-for"item in opt…...

K8S面试题学习5

参考K8S面试题(史上最全 持续更新)_kubernetes常见面试题-CSDN博客做的个人总结,规划是每天看10题,thx! 1. 请详述kube-proxy原理? 每个node节点都会运行一个kube-proxy的进程,核心功能是将service的访问…...

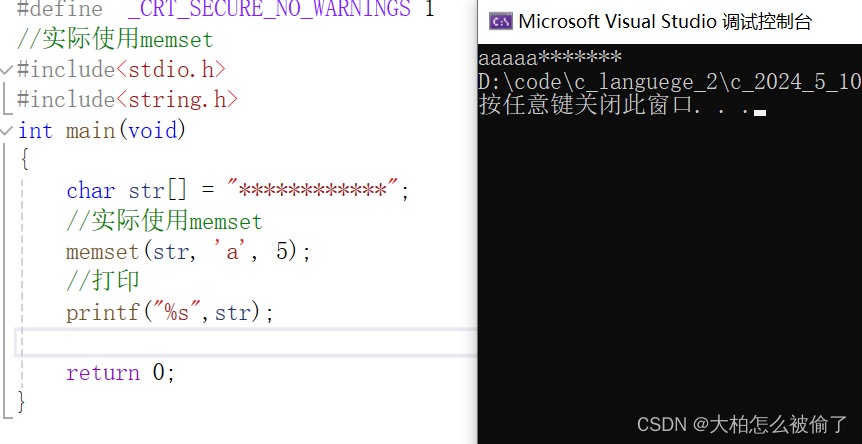

字符以及字符串函数

字符以及字符串函数 求字符串长度strlen 长度不受限制的字符串函数strcpystrcatstrcmp 长度受限制的字符串函数strncpystrncatstrncmp 字符串查找strstrstrtok 错误信息报告strerror 字符分类函数字符转换函数tolowertoupper 内存操作函数memcpymemmovememcmpmemset 这篇文章注…...

记录解决问题--redis ssl连接

1.问题场景 springboot连接redis启动报错,感觉是没连上redis,本地是正常启动的,但是本地不是ssl连接。 2.redis ssl连接知识 ①一般不开启ssl的连接,直接连接即可,有密码输密码。 ②不受信的ssl连接,也就…...

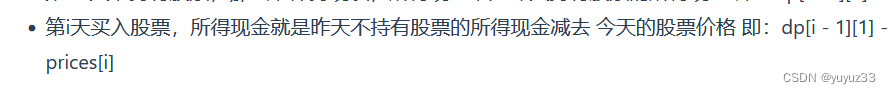

买卖股票的最佳时机

dp[i][0] 表示第i天持有股票所得最多现金,相当于买的价格最低,卖的价格最高 持有股票状态为0,不持有为1 用二维数组表示天数和是否持有, i-1天就持有,或者第i天买入 class Solution {public int maxProfit(int[] p…...

Linux部署安装

Linux部署安装 Linux中有两种软件安装包 一、源码包 软件的源代码是软件的原始数据,但是源代码不能直接在计算机中直接运行安装。 需要通过编译将源代码转换为计算机可以识别的机器语言,之后才可以进行安装。 源码包安装的方式可以在安装过程中发根据…...

颠覆传统数学输入:MathLive交互式公式编辑器三步实现跨平台数学表达

颠覆传统数学输入:MathLive交互式公式编辑器三步实现跨平台数学表达 【免费下载链接】mathlive A web component for easy math input 项目地址: https://gitcode.com/gh_mirrors/ma/mathlive 在数字化教育与科研领域,数学公式的编辑始终是制约效…...

软件开发全生命周期流程解析)

代理优先(Agent-First)软件开发全生命周期流程解析

1. 引言:从“手动编码”到“系统导航”的范式转移 在传统的软件工程中,人类工程师是代码的“砖瓦匠”,将大部分认知带宽消耗在每一行代码的编写与微观调试上。然而,OpenAI 最新的实践证明了一种激进的范式转移:在一个为…...

在Aspen Plus中用Linde - Hampson工艺液化CO₂:从燃煤电厂捕获气体的模拟探索

在 Aspen Plus 中使用 Linde-Hampson 工艺液化CO2该模拟使用 Aspen Plus 对从燃煤电厂捕获的富含二氧化碳的气体进行液化。在应对气候变化的征程中,二氧化碳捕获与封存(CCS)技术愈发关键。从燃煤电厂捕获富含二氧化碳的气体并将其液化&#x…...

RAG实战解析:如何通过检索增强生成提升知识密集型NLP任务性能

1. RAG技术为什么能改变知识密集型NLP任务格局 第一次听说RAG(Retrieval-Augmented Generation)这个概念时,我正被一个开放域问答项目折磨得焦头烂额。当时我们用纯BART模型生成的答案总是出现事实性错误,比如把"特斯拉创始人…...

PingFangSC字体系统:跨平台中文字体解决方案的技术实践

PingFangSC字体系统:跨平台中文字体解决方案的技术实践 【免费下载链接】PingFangSC PingFangSC字体包文件、苹果平方字体文件,包含ttf和woff2格式 项目地址: https://gitcode.com/gh_mirrors/pi/PingFangSC 在数字化产品开发中,字体选…...

BLIP-Diffusion实战解析:如何通过预训练主题表示实现高效可控的图像生成

1. BLIP-Diffusion的核心创新点解析 第一次看到BLIP-Diffusion这个模型时,最让我惊讶的是它解决了一个困扰行业多年的难题:如何在不需要反复微调的情况下,让AI生成的图像既保持输入主题的特征,又能灵活响应文本指令。这就像教一个…...

零成本商用开源字体解决方案:思源宋体全面应用指南

零成本商用开源字体解决方案:思源宋体全面应用指南 【免费下载链接】source-han-serif-ttf Source Han Serif TTF 项目地址: https://gitcode.com/gh_mirrors/so/source-han-serif-ttf 如何在商业项目中避免字体侵权风险?怎样才能不花一分钱获得专…...

UART协议深度优化:如何用FIFO缓存解决高速串口丢包问题

UART协议深度优化:如何用FIFO缓存解决高速串口丢包问题 在嵌入式系统和工业控制领域,UART通信因其简单可靠的特性被广泛应用。但当波特率超过1Mbps时,传统设计常面临数据丢失的困扰。上周调试一个机器人关节控制器时,115200波特率…...

)

从51到STM32:单片机面试官最爱问的10个底层硬件问题(附避坑指南)

从51到STM32:嵌入式工程师必须掌握的10个硬件设计思维跃迁 当一位习惯51单片机开发的工程师首次接触STM32时,往往会陷入寄存器配置的海洋中不知所措。这两种架构之间的差异不仅仅是性能参数的提升,更代表着嵌入式系统设计思维的全面升级。本文…...

PCIE差分对布线:从规范到实战的关键要点

1. PCIE差分对布线的基础认知 第一次接触PCIE差分对布线时,我盯着那些密密麻麻的走线头皮发麻。后来才发现,理解它的本质其实很简单——就像两个配合默契的舞者,必须保持完全同步的动作才能呈现完美表演。PCIE差分信号正是通过一对相位相反的…...