被动防护不如主动出击

自网络的诞生以来,攻击威胁事件不断涌现,网络攻防对抗已然成为信息时代背景下的一场无硝烟的战争。然而,传统的网络防御技术,如防火墙和入侵检测技术,往往局限于一种被动的敌暗我明的防御模式,面对攻击者无处不在、随时发起的威胁时显得力不从心。在这种背景下,蜜罐技术的出现为网络防御带来了新的视角和可能性。

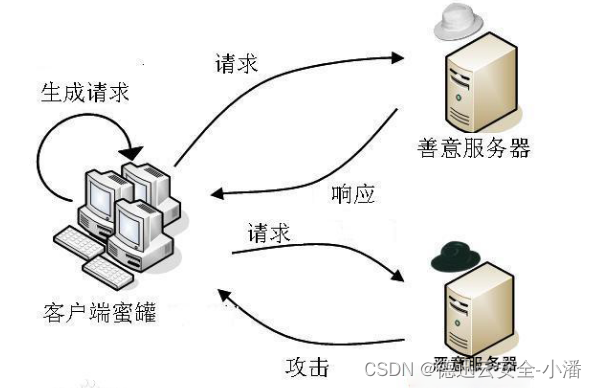

蜜罐技术以其独特的方式,成功地改变了网络防御的被动局面。它通过故意设置并暴露一些看似脆弱的服务或系统,来吸引和诱骗攻击者。这些“诱饵”不仅为研究人员提供了研究攻击者行为、攻击目的和攻击手段的机会,还通过收集和分析攻击者的行为数据,为防御者提供了宝贵的情报,有助于延缓甚至阻止攻击破坏行为的发生,从而更有效地保护真实的网络服务资源。

一、蜜罐技术的核心定义

Honeynet Project的创始人Lance Spitzner为蜜罐技术提供了权威的定义:蜜罐是一种安全资源,其核心价值在于被扫描、攻击和攻陷。蜜罐并非为外界用户提供实际服务,而是作为一个专门用于监视、检测和分析非法网络活动的平台。所有进出蜜罐的网络流量都被视为潜在的非法活动,可能预示着一次扫描或攻击。蜜罐正是通过这些看似脆弱的系统或服务,吸引并捕获攻击者的行为,从而帮助防御者更好地了解攻击者的动机和手法。

简而言之,蜜罐技术就是一种通过设置虚假服务或系统来诱骗和捕获攻击者行为的方法。这些看似脆弱的“诱饵”实则隐藏着防御者的智慧和策略,为网络安全防御提供了强有力的支持。

二、蜜罐技术的演进与发展

蜜罐技术以其独特的诱骗机制,成功打破了传统防御的被动局面。早期的蜜罐主要采取伪装策略,模拟存在漏洞的网络服务,对攻击连接做出响应,从而欺骗攻击者,增加其攻击成本,并实时监控其活动。然而,这些虚拟蜜罐受限于交互程度低、捕获的攻击信息类型单一,且容易被攻击者识别。

为了弥补这些不足,安全研究领域的先驱者如Spitzner等提出了蜜网(honeynet)技术的概念,并于1999年创建了非营利性研究组织The Honeynet Project。蜜网是由多个蜜罐系统、防火墙、入侵防御系统、系统行为记录工具、自动报警机制以及数据分析工具等组成的综合网络架构。在蜜网中,可以使用真实系统作为蜜罐,为攻击者提供更为丰富的交互环境,使得攻击者更难识别其真实意图。通过蜜网技术,安全研究人员能够在一个高度可控的环境中,全面监视并分析诱捕到的所有攻击活动。

为了进一步提升蜜罐技术的监测范围和效果,The Honeynet Project在2003年引入了分布式蜜罐(distributed honeypot)与分布式蜜网(distributed honeynet)的技术概念。随后,在2005年,他们成功开发完成了Kanga分布式蜜网系统,该系统能够将不同分支团队部署的蜜网捕获的数据进行汇总分析,从而大大提升了安全威胁监测的覆盖面和效率。

分布式蜜罐/蜜网技术通过支持在互联网不同位置上进行蜜罐系统的多点部署,有效地克服了传统蜜罐监测范围受限的弱点。目前,这种技术已成为安全业界构建互联网安全威胁监测体系的普遍部署模式。

然而,在互联网和业务网络中大量部署分布式蜜罐系统,尤其是在需要高交互式蜜罐提供充分交互环境的情况下,往往需要投入大量的硬件设备和IP地址资源,并需要较高的维护人力成本。为了解决这一问题,Spitzner在2003年提出了一种新型的蜜罐系统部署模式——蜜场(honeyfarm)。基于蜜场技术概念实现的网络威胁预警与分析系统,如Collapsar、Potemkin和Icarus等,为网络安全防护提供了新的思路和方法。

三、蜜罐技术的目标与重要性

蜜罐技术以其卓越的功能和灵活性,在网络安全领域中发挥着举足轻重的作用。它不仅能够有效识别针对网络上主机的攻击行为,还能详细监视和记录攻击发生的全过程。蜜罐与入侵检测系统(IDS)的协同工作,使得网络安全的防线更加坚固。与IDS相比,蜜罐的误报率较低,这是因为蜜罐并不提供任何实际服务给合法用户,同时也不存在任何合法的网络通信。因此,任何流入或流出蜜罐的网络通信都可以被视为可疑的,它们往往是网络正在遭受攻击的重要线索。

蜜罐的核心目标是容忍并引诱入侵者对其发起攻击,而在这一过程中,蜜罐会精心记录并收集入侵者的攻击工具、手段、动机、目的等关键信息。这些信息对于网络安全团队来说至关重要,特别是当入侵者采用新的、未知的攻击行为时,蜜罐能够迅速捕获并存储这些数据。通过分析这些信息,网络安全团队可以及时调整网络安全策略,提高整个系统的安全性能。

此外,蜜罐还具备转移攻击者注意力、消耗其攻击资源和意志力的作用。通过精心部署蜜罐,网络安全团队可以引导攻击者将注意力集中在这些看似脆弱但实际上毫无价值的目标上,从而保护真实的、关键的网络系统免受攻击。这种策略不仅能够降低真实系统遭受攻击的风险,还能在攻击发生时为安全团队提供宝贵的反应时间和应对策略。

四、蜜罐的分类

蜜罐技术可根据不同的需求和场景进行多样化的配置和应用。根据交互程度的不同,蜜罐可以分为高交互蜜罐和低交互蜜罐两大类。

高交互蜜罐为攻击者提供了一个高度仿真的交互环境,运行着真实的操作系统和完整的服务。这种蜜罐与真实系统几乎无异,可以被完全攻陷,使入侵者获得系统的全部访问权限,并可能利用这些权限进行更深层次的网络攻击。因此,高交互蜜罐为安全研究人员提供了宝贵的实战数据,有助于深入了解攻击者的行为和动机。

与之相反,低交互蜜罐则只模拟部分系统的功能和响应。它们可以模拟特定的服务、端口和响应,但不允许入侵者通过攻击这些服务获得完全的访问权限。低交互蜜罐虽然不如高交互蜜罐那样真实,但其部署和维护成本较低,适用于对特定攻击行为进行监控和分析的场景。

除了根据交互程度分类外,蜜罐还可以从实现方法上分为物理蜜罐和虚拟蜜罐。物理蜜罐是网络上真实存在的完整计算机设备,而虚拟蜜罐则是通过软件模拟的计算机系统。虚拟蜜罐可以响应发送给它们的网络流量,提供与物理蜜罐相似的功能和效果,但更加灵活和易于部署。在实际应用中,可以根据具体需求选择适合的蜜罐类型。

五、蜜罐的防护过程

蜜罐的防护过程涵盖了诱骗环境构建、入侵行为监控以及后期处理措施三个阶段,形成了一个完整的闭环系统。

(1)诱骗环境构建

此阶段旨在通过精心设计的欺骗性数据和文件来提升蜜罐环境的吸引力,引诱攻击者进行入侵和交互。交互度的高低取决于诱骗环境的仿真度和真实性。目前,主要有两种构建方案:模拟环境仿真和真实系统构建。

模拟环境仿真方案通过模拟真实系统的重要特征来吸引攻击者,具有部署简便的优势。它利用一种或多种开源蜜罐进行模拟,结合多蜜罐的优势实现功能集成;通过仿真程序与虚拟系统结合,构建高度交互的蜜罐架构;采用硬件模拟器实现硬件虚拟化,避免实际硬件的损坏。然而,由于虚拟特性,模拟环境仿真方案存在被攻击者识别的风险。

真实系统构建方案则采用真实的软硬件系统作为运作环境,降低了被识别的可能性,并极大提高了攻击交互度。在软件系统方面,它采用真实系统接口和真实主机服务,具有较高的欺骗性和交互度,但维护成本较高且受保护资源面临一定损害风险。在硬件设备方面,直接利用真实设备进行攻击信息诱捕,提高了诱骗度。然而,在高交互需求的场景下,真实系统构建方案可能面临高能耗、部署困难和维护成本大等挑战。

(2)入侵行为监控

在攻击者成功入侵蜜罐系统后,监控阶段将启动。通过监视器、特定蜜罐和监控系统等工具,对攻击者的交互行为进行实时监控和记录。监控对象包括流量、端口、内存、接口、权限、漏洞、文件和文件夹等,以确保攻击行为在可控范围内进行,避免对实际系统造成损害。

监控方案可根据需求进行定制,如模块监控、事件监控、攻击监控、操作监控和活动监控等。由于高交互蜜罐需要更强的监控力度,因此监控范围的选择和配置至关重要。尽管监控范围无法全面覆盖,但通过合理的配置和策略调整,可以最大程度地减少监控缺失的风险。同时,较大的监控范围也意味着可以捕获更多的攻击信息,为后期处理提供丰富的数据支持。

(3)后期处理措施

后期处理阶段是对监控阶段收集到的数据进行分析和处理的阶段。通过对数据的可视化、流量分类、攻击分析、攻击识别、警报生成、攻击溯源和反向追踪等操作,可以深入了解攻击者的行为特征和攻击意图,为防御系统的改善和升级提供有力支持。

具体处理措施包括提取基础数据并以图表方式展示统计信息;分析关联度以提供入侵行为的电子证据;分类恶意特征并过滤恶意用户;分析数据包信息以识别潜在安全威胁;利用水平检测识别攻击分类等。这些措施不仅有助于分析当前攻击行为,还能为未来的防御策略制定提供宝贵经验。

六、蜜罐的部署方式

蜜罐的部署方式可根据地理位置和部署归属度进行分类。

按地理位置分类

- 单点部署:将蜜罐系统部署于同一区域,如工控系统工业区、无线网络作用域或特定实验场景模拟区等。这种部署方式简单易行,但作用范围有限,风险感知能力较弱。

- 分布式部署:将蜜罐系统部署于不同地域,利用分布在不同区域的蜜罐收集攻击数据。这种部署方式数据收集范围广,实验数据全面,能有效感知总体攻击态势。但部署和维护成本较高。

按部署归属度划分

- 业务范围部署:将蜜罐部署于真实业务系统内,以提高蜜罐的甜度和交互度。然而,这种部署方式可能增加将蜜罐作为攻击跳板的风险,因此需要严格监控和数据通信隔离。

- 外部独立部署:将蜜罐与真实业务系统空间隔离,降低将蜜罐作为攻击跳板的风险。但诱骗性能可能较低,需要综合考虑诱骗性能和安全性之间的平衡。

尽管蜜罐技术为网络安全提供了有力支持,但攻击者也在不断探索和应对蜜罐的诱捕策略。因此,在实际应用中需要综合考虑各种因素,制定合适的蜜罐部署和监控策略,以应对不断变化的网络安全威胁。

七、德迅猎鹰(云蜜罐)

部署诱饵和陷阱在关键网络入口,诱导攻击者攻击伪装目标,保护真实资产,并且对攻击者做行为取证和追踪溯源,定位攻击者自然人身份,提升主动防御能力,让安全防御工作由被动变主动。

1分钟快速构建内网主动防御系统

无侵入、轻量级的软件客户端安装,实现网络自动覆盖可快速在企业内网形成蜜网入口,轻松排兵布阵。

Web蜜罐配套协议蜜罐,以假乱真延缓攻击

多种真实蜜罐和服务形成的蜜罐系统,使入侵者难以分辨后逗留在蜜网内暴露入侵踪迹。

隐密取证,抓获自然人

通过获取设备指纹、社交信息、位置信息等数据快速勾勒攻击者画像,提供完整攻击信息,为溯源、抓捕攻击者提供有效依据。

转移战场,高度内网安全保障

将攻击流量引出内网转移战场到SaaS蜜网环境,并从网络隔离、流量单向控制等维度配置安全防护系统,保证系统自身不被攻击者识别和破坏。

捕获0day攻击等高级新型威胁

蜜网流量纯粹,无干扰流量,基于攻击行为分析可以快速定位未知威胁并配合真实业务进行优化防御策略。

安全专家服务一键接入

德迅云安全蜜罐管理平台由专家团队监控维护,一旦发现安全风险,及时分析预警,配合客户进行应急响应。

相关文章:

被动防护不如主动出击

自网络的诞生以来,攻击威胁事件不断涌现,网络攻防对抗已然成为信息时代背景下的一场无硝烟的战争。然而,传统的网络防御技术,如防火墙和入侵检测技术,往往局限于一种被动的敌暗我明的防御模式,面对攻击者无…...

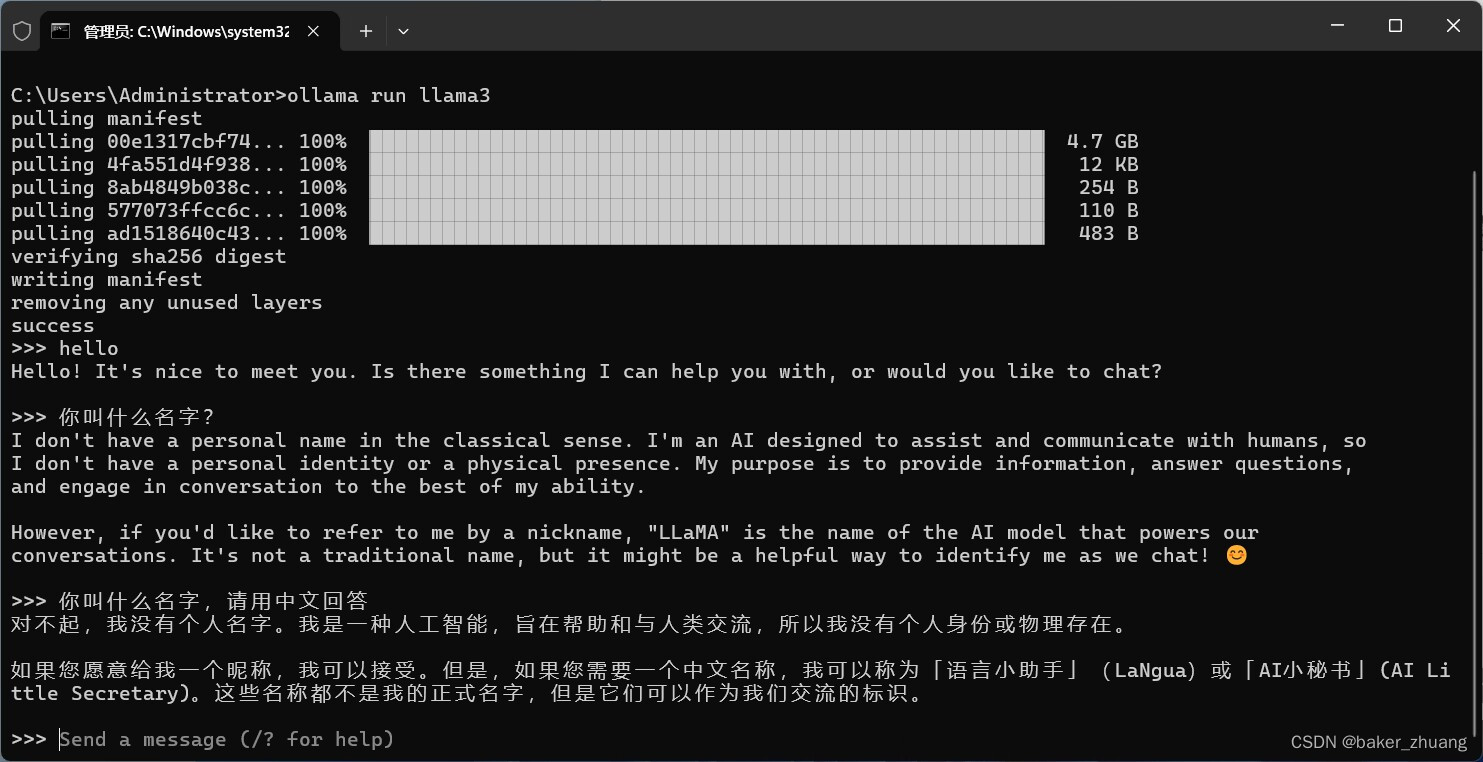

ollama离线部署llama3(window系统)

首先介绍下ollama是什么?Ollama是一个开源的大型语言模型服务工具,旨在为用户提供本地化的运行环境,满足个性化的需求。具体来说,Ollama是一个功能强大的开源框架,可以简化在Docker容器中部署和管理大型语言模型&a…...

基于Django实现的(bert)深度学习文本相似度检测系统设计

基于Django实现的(bert)深度学习文本相似度检测系统设计 开发语言:Python 数据库:MySQL所用到的知识:Django框架工具:pycharm、Navicat、Maven 系统功能实现 登录页面 注册页面:用户账号,密码…...

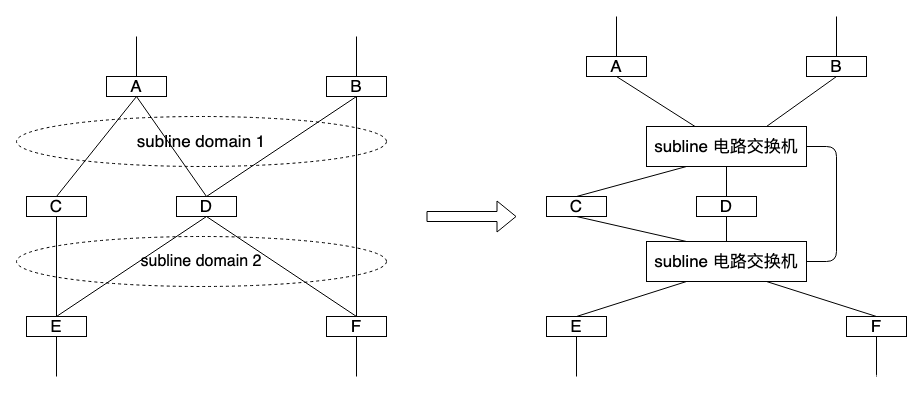

数据中心网络随想-电路交换

数据中心网络扩容并不容易,涉及设备上架,切换等又硬又大的动作,期间对所有应用都会产生影响,所以理论上 “加钱加硬件” 这种看起来很简单的事实际上真不如 “写一个随时部署升级的端到端拥塞控制算法” 更容易实施。 傍晚绕小区…...

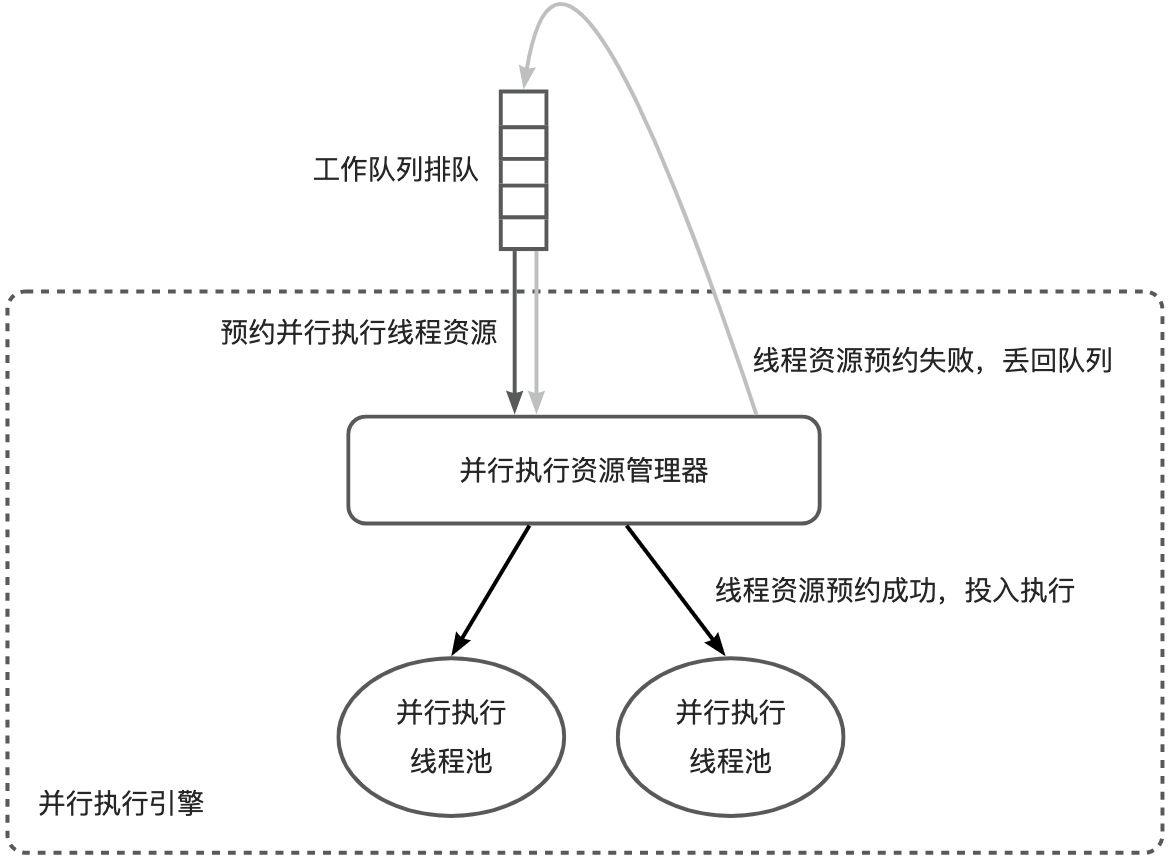

并行执行线程资源管理方式——《OceanBase 并行执行》系列 3

在某些特定场景下,由于需要等待线程资源,并行查询会遇到排队等待的情况。本篇博客将介绍如何管理并行执行线程资源,以解决这种问题。 《OceanBase并行执行》系列的内容分为七篇博客,本篇是其中的第三篇。 一并行执行概念二如何手…...

数据库系统概论(个人笔记)(第二部分)

数据库系统概论(个人笔记) 文章目录 数据库系统概论(个人笔记)2、关系模型简介2.1 关系数据库的结构2.2 数据库模式2.3 键2.4 模式图2.5 关系查询语言2.6 关系代数 2、关系模型简介 2.1 关系数据库的结构 Structure of Relational…...

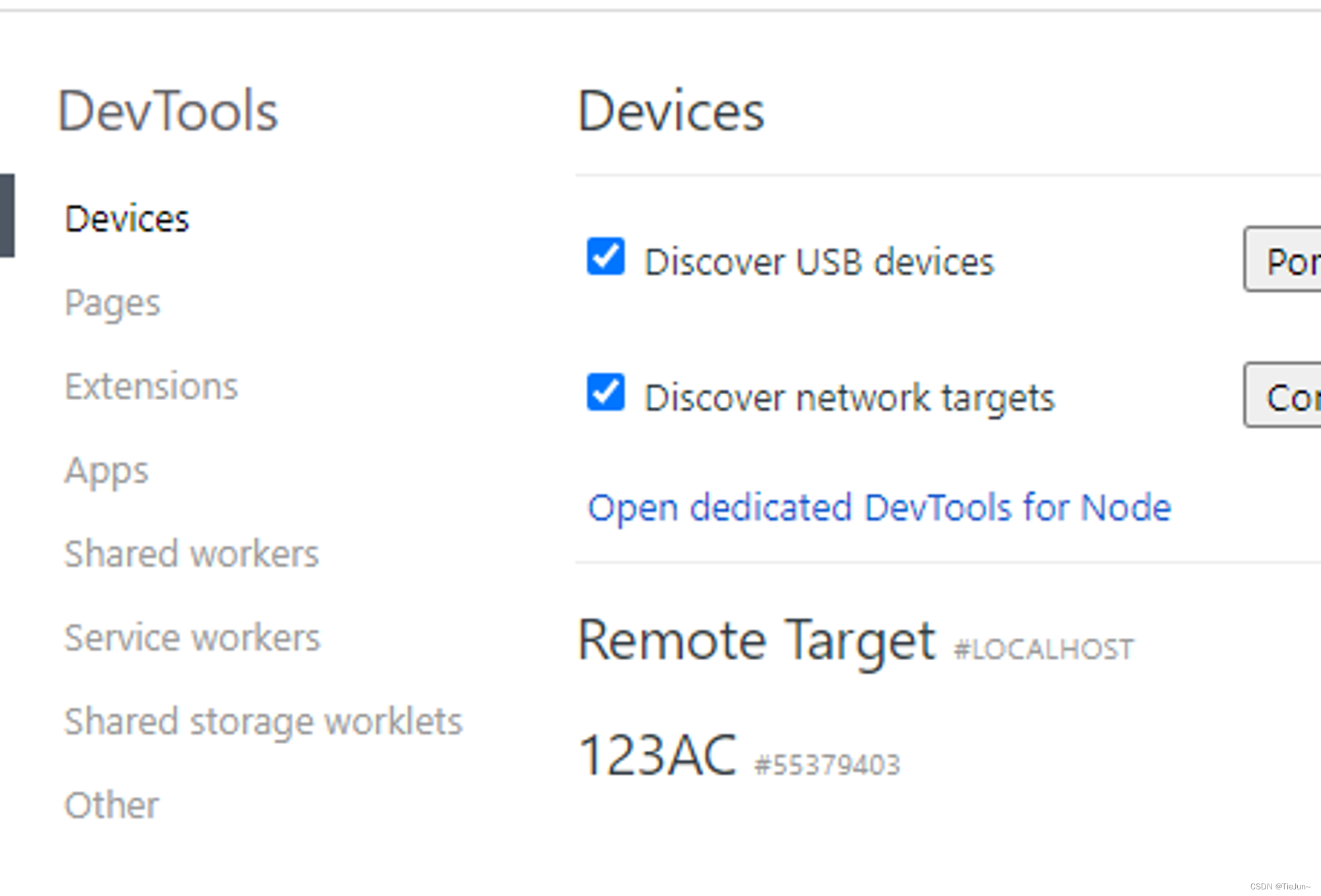

WebView基础知识以及Androidx-WebKit的使用

文章目录 摘要WebView基础一、启动调整模式二、WebChromeClient三、WebViewClient四、WebSettings五、WebView和Native交互 Androidx-WebKit一、启动安全浏览服务二、设置代理三、安全的 WebView 和 Native 通信支持四、文件传递五、深色主题的支持六、JavaScript and WebAssem…...

解锁AI写作新纪元的文心一言指令

解锁AI写作新纪元的文心一言指令 在人工智能(AI)飞速发展的今天,自然语言处理(NLP)技术取得了显著的进步。文心一言,作为NLP领域的一颗璀璨明星,以其强大的文本生成和指令理解能力,为…...

前端学习——工具的使用

文章目录 1. 引入一个组件需要什么步骤2. 监听变量的修改3. async与await实现异步调用4. position: relative5. 定时执行方法 1. 引入一个组件需要什么步骤 引入一个组件,一定不要加{} (对)import editForm from “./component/editForm”; …...

)

图的拓扑序列(BFS_如果节点带着入度信息)

way:找入度为0的节点删除,减少其他节点的入度,继续找入度为0的节点,直到删除完所有的图节点。(遍历node的neighbors就能得到neighbors的入度信息) #include<iostream> #include<vector> #incl…...

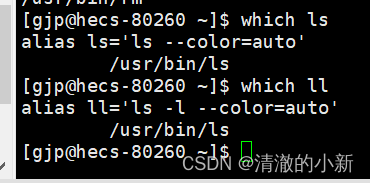

Linux常用指令集合

ls显示目录文件 选项: -a 所有文件(all所有) -l 详细信息(Information信息)(自动包含-1) 所以常用 ll -1 一行只输出一个文件。 -R 列出所有子目录下的文件。…...

前端 JS 经典:为什么需要模块化

首先,自我评定一下,一个 js 文件,各位兄弟,最多能掌控多少行,什么意思呢,就是说,一个 js 文件在多少行之内,你是可以清楚的知道这个 JS 实现了哪些业务逻辑,并对这些业务…...

MySQL:某字段追加随机数

在MySQL中,你可以使用UPDATE语句结合随机函数RAND()来为某个字段追加随机数。以下是一个示例,假设我们有一个表my_table,其中有一个字段my_field,我们想要为这个字段追加一个介于1到100之间的随机数: UPDATE my_table…...

研发管理-选择研发管理系统-研发管理系统哪个好

选择研发管理系统-研发管理系统哪个好 选择研发管理系统时,并没有一个绝对的“最好”的系统,因为每个企业的需求和情况都是独特的。然而,我可以向您介绍一些在市场上广受欢迎且功能强大的研发管理系统,供您参考: 1、彩…...

方案助力建设智慧校园)

学校NTP时钟系统(时间同步系统)方案助力建设智慧校园

学校NTP时钟系统(时间同步系统)方案助力建设智慧校园 学校NTP时钟系统(时间同步系统)方案助力建设智慧校园 建设智慧校园也意味着校内网络设备和服务器剧增,如何保障智慧校园内各数字系统时序一致、维稳运行成为一大难…...

HTML中打开窗口的类型及使用方法

HTML中打开窗口是Web开发中常用的功能之一,可以通过不同的方式打开窗口,以满足不同的需求。本文将介绍HTML中打开窗口的类型及使用方法。 一、使用target属性打开窗口 target属性是HTML中打开窗口最常用的方式之一,可以通过设置target属性的…...

【userfaultfd+条件竞争劫持modprobe_path】TSGCTF 2021 -- lkgit

前言 入门题,单纯就是完成每日一道 kernel pwn 的 kpi 😀 题目分析 内核版本:v5.10.25,可以使用 userfaultfd,不存在 cg 隔离开启了 smap/smep/kaslr/kpti 保护开启了 SLAB_HADNERN/RANDOM 保护 题目给了源码&…...

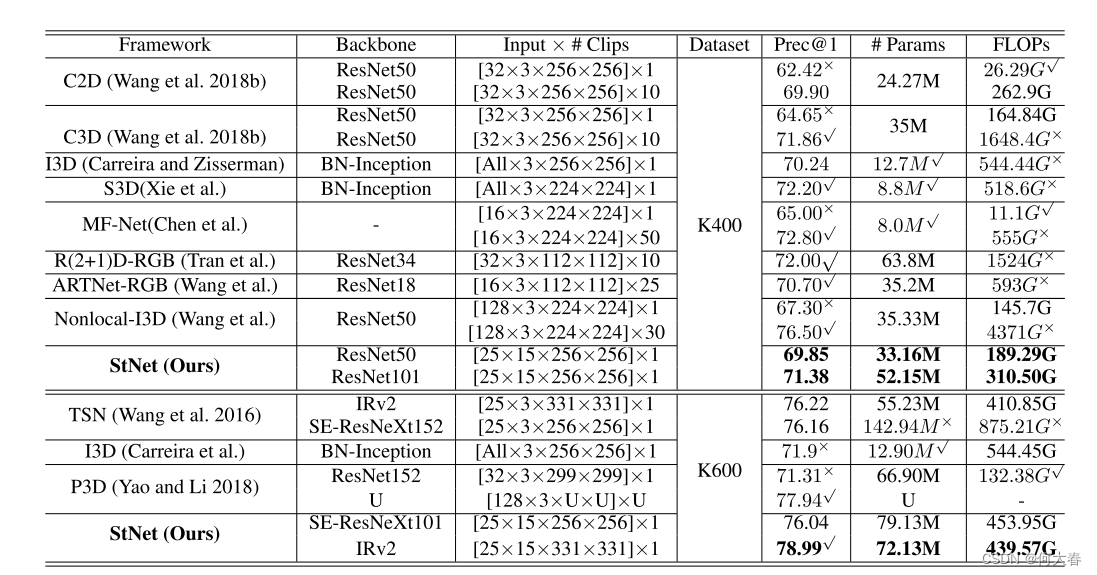

StNet: Local and Global Spatial-Temporal Modeling for Action Recognition 论文阅读

StNet: Local and Global Spatial-Temporal Modeling for Action Recognition 论文阅读 Abstract1 Introduction2 Related Work3 Proposed Approach4 Experiments5 Conclusion 文章信息: 原文链接:https://ojs.aaai.org/index.php/AAAI/article/view/4…...

SpringBoot解决CORS跨域——WebMvcConfigurationSupport

前端请求后端报错了。 状态码:403 返回错误:Invalid coRs request 增加配置类WebMvcConfig Configuration public class WebMvcConfig extends WebMvcConfigurationSupport {Overridepublic void addCorsMappings(CorsRegistry registry) {// 允许跨域…...

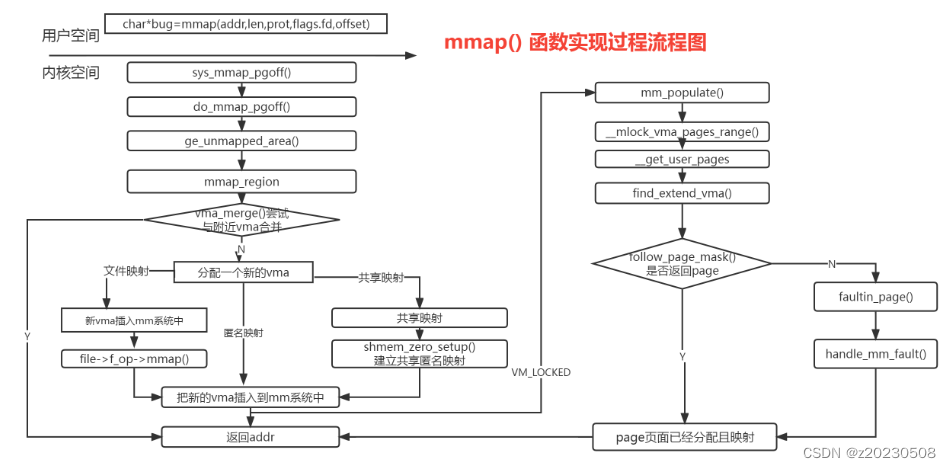

Linux之内存管理-malloc \kmalloc\vmalloc\dma

1、malloc 函数 1.1分配内存小于128k,调用brk malloc是C库实现的函数,C库维护了一个缓存,当内存够用时,malloc直接从C库缓存分配,只有当C库缓存不够用; 当申请的内存小于128K时,通过系统调用brkÿ…...

实战避坑:在CentOS 8上部署RuoYi-Radius时,FreeRADIUS REST模块配置与端口冲突的那些事儿

实战避坑:CentOS 8集成RuoYi-Radius与FreeRADIUS的REST模块深度配置指南 当企业级无线认证系统需要与现有用户管理系统无缝对接时,RuoYi-Radius与FreeRADIUS的REST模块组合成为许多技术团队的选择。这种架构既能利用FreeRADIUS的标准协议支持,…...

小白程序员必看:四步轻松构建你的第一个AI编码Agent,收藏学习!

本文详细介绍了如何通过四个步骤构建一个基础的AI编码Agent,包括接入大型语言模型(LLM)、添加实用工具(如读取、写入和执行文件)、构建Agent循环以及实现对话循环。文章以Python语言为例,逐步引导读者完成整…...

【行业趋势】软件测试的第三次革命:从手工、自动化到AI Agent驱动

写在前面 如果你是一名测试工程师,大概率经历过这样的时刻:凌晨两点,被自动化回归失败的告警吵醒,爬起来一看,又是页面改了个按钮ID,三百条用例全红了。修了一小时定位器,天亮了。 如果你是一名…...

从星座图乱麻到清晰:手把手教你用OpenOFDM搞定Wi-Fi信号频偏校正

从星座图乱麻到清晰:手把手教你用OpenOFDM搞定Wi-Fi信号频偏校正 当你第一次用软件无线电(SDR)捕获Wi-Fi信号时,看到的星座图像是被猫抓过的毛线团——杂乱无章的斑点毫无规律地散布在平面上。这种令人沮丧的场景,正是…...

Python 浅拷贝与深拷贝:为什么我改了 b,a 也跟着变了?

Python 浅拷贝与深拷贝:为什么我改了 b,a 也跟着变了? 在 Python 中,列表、字典、集合这类对象都属于可变对象。 也正因为它们“可变”,所以在复制数据时,经常会遇到一个非常经典的问题:明明我改…...

终极全面战争模组制作指南:RPFM开源编辑器完全教程

终极全面战争模组制作指南:RPFM开源编辑器完全教程 【免费下载链接】rpfm Rusted PackFile Manager (RPFM) is a... reimplementation in Rust and Qt6 of PackFile Manager (PFM), one of the best modding tools for Total War Games. 项目地址: https://gitcod…...

赛事直播预告|高含金量智能车竞赛,邀你逐梦无人驾驶赛道!

简 介: 第二十一届全国大学生智能汽车竞赛创意组"智慧城市Robotaxi挑战赛"即将启动。作为教育部认可的A类国家级学科竞赛,赛事聚焦纯视觉无人驾驶技术,依托百度多模态能力与边缘AI算力,考验参赛者的视觉、语言、执行融合…...

从账单明细看 Taotoken 按 Token 计费模式带来的成本控制优势

🚀 告别海外账号与网络限制!稳定直连全球优质大模型,限时半价接入中。 👉 点击领取海量免费额度 从账单明细看 Taotoken 按 Token 计费模式带来的成本控制优势 1. 成本感知的起点:账单明细结构 对于使用大模型 API 的…...

通过简单的Python示例代码快速上手Taotoken API

🚀 告别海外账号与网络限制!稳定直连全球优质大模型,限时半价接入中。 👉 点击领取海量免费额度 通过简单的Python示例代码快速上手Taotoken API 对于希望快速接入多个大语言模型的开发者而言,Taotoken 提供了一个标准…...

wlnmp一键安装包260520更新:多软件版本升级,支持多系统架构快速部署

wlnmp一键安装包更新:多软件版本升级wlnmp一键安装包在260520迎来更新,此次更新涉及多个重要软件的版本升级,包括nginx1.30.1、php8.2.31、php8.3.31等多个php版本,以及MySQL8.0.46、MySQL8.4.9。这些软件版本的更新,为…...