Lianwei 安全周报|2024.06.17

新的一周又开始了,以下是本周「Lianwei周报」,我们总结推荐了本周的政策/标准/指南最新动态、热点资讯和安全事件,保证大家不错过本周的每一个重点!

政策/标准/指南最新动态

01 IDC:2024 第一季度中国安全硬件市场规模同比下降 5.6%

IDC 最新发布的《2024 年第一季度中国安全硬件市场跟踪报告》显示,2024 年第一季度中国安全硬件市场整体收入约为 31.7 亿元人民币(约合 4.4 亿美元),同比下降 5.6%。

详情: https://www.secrss.com/articles/66844

02 工信部:关于防范CatDDoS黑客团伙网络攻击的风险提示

近日,工业和信息化部网络安全威胁和漏洞信息共享平台(CSTIS)监测发现,CatDDoS黑客团伙利用知名厂商网络产品安全漏洞传播恶意样本,在全球范围内实施分布式拒绝服务(DDoS)攻击。

详情: https://www.secrss.com/articles/66958

03 KnowBe4《2024年网络钓鱼行业基准报告》解读

随着AI加持的网络攻击理论和技术日益复杂,传统的安全意识教育理念和技术也必须与时俱进,向“人为因素”安全风险管理方向进化。

详情: https://www.secrss.com/articles/67003

04 Forescout报告显示:物联网漏洞激增,成为黑客攻击的关键切入点

此次研究人员分析了近1900万台设备的数据,发现存在漏洞的物联网设备比例从2023年的14%上升到2024年的33%。其中,最容易受到攻击的物联网设备是无线接入点、路由器、打印机、网络电话(VoIP)和 IP 摄像机。

详情: https://www.51cto.com/article/790504.html

热点资讯

01 OpenAI 员工“吹哨”,人工智能安全来到临界点

人工智能安全危机的临界点似乎正加速到来,OpenAI 和 Google DeepMind 员工联名发表公开信,呼吁重视人工智能技术带来的严重风险,包括导致人类灭绝的风险。

详情: https://www.secrss.com/articles/66838

02 执法部门“解密”LockBit 黑客组织勒索软件获新进展

近日召开的波士顿网络安全会议中,参与相关行动的美国 FBI 助理局长 Bryan Vorndran 透露,目前执法部门已掌握超过 7000 条 LockBit 勒索软件解密密钥,可以帮助大部分受害公司解锁被黑客加密的各种重要数据。

详情: https://www.ithome.com/0/774/074.htm

03 大数据赋能打击保险欺诈!保险业协会公开发布反诈倡议

各会员单位要强化数据赋能,着力打造反保险欺诈的新质战斗力。加强反保险欺诈数据信息系统建设,整合、分析各类保险数据,及时发现异常,促进保险科技在反保险欺诈领域的应用和拓展。

详情: https://www.cls.cn/detail/1701841

04 苹果“AI”官方详解:Apple Intelligence 本地 30 亿参数模型

苹果承诺在训练基础模型时,该公司从不使用用户的私人个人数据或用户交互,并且会使用过滤器来删除互联网上公开的个人身份信息,例如社会保障和信用卡号码。苹果还过滤了脏话和其他低质量内容,以防止其包含在训练语料库中。

详情: https://www.ithome.com/0/774/658.htm

05 头部旅游类App乱象:未经允许收集数据,索取手机权限

CyberNews称,这些应用都会获知用户的位置信息,但是大约一半的应用并不会告知用户它们正在收集这一数据,某些应用还会简单地读取用户短信、访问摄像头和麦克风、读取设备中的其他文件,甚至代表用户拨打电话。

详情: https://www.freebuf.com/news/403449.html

安全事件

01 某新闻机构 GitHub 存储库凭据泄露,黑客窃走 270GB 内部机密 IT 文件

安全公司 vx-underground 近日发布报告,曝光有黑客获得了某新闻机构内部 270GB 机密 GitHub 存储库 IT 数据。

详情: https://www.ithome.com/0/774/299.htm

02 因黑客“大规模网络攻击”, 日本动画弹幕网站服务中断无法访问

根据某日本动画弹幕网站官方 X 平台账号,由于黑客“大规模网络攻击”,网站服务出现中断问题。

详情: https://www.ithome.com/0/774/154.htm

03 知名手机公司数据于暗网出售,黑客疑似已掌握34万亿文件

知名手机公司公司旗下网络安全部门 Cylance 数据疑似被黑客在暗网上出售,据称网络犯罪分子掌握了34 万亿封客户和员工电子邮件。

详情: https://www.secrss.com/articles/67009

相关文章:

Lianwei 安全周报|2024.06.17

新的一周又开始了,以下是本周「Lianwei周报」,我们总结推荐了本周的政策/标准/指南最新动态、热点资讯和安全事件,保证大家不错过本周的每一个重点! 政策/标准/指南最新动态 01 IDC:2024 第一季度中国安全硬件市场规模…...

海量数据处理利器 Roaring BitMap 原理介绍

作者:来自 vivo 互联网服务器团队- Zheng Rui 本文结合个人理解梳理了BitMap及Roaring BitMap的原理及使用,分别主要介绍了Roaring BitMap的存储方式及三种container类型及Java中Roaring BitMap相关API使用。 一、引言 在进行大数据开发时,…...

Javaweb登录校验

登录校验 JWT令牌的相关操作需要添加相关依赖 <dependency><groupId>io.jsonwebtoken</groupId><artifactId>jjwt</artifactId><version>0.9.1</version> </dependency>一、摘要 场景:当我们想要访问一个网站时&am…...

vxe-table 列表过滤踩坑_vxe-table筛选

但是这个过滤输入值必须是跟列表的值必须一致才能查到,没做到模糊查询的功能,根据关键字来过滤并没有实现。 下面提供一下具体实现方法:(关键字来过滤) filterNameMethod({ option, row }) {if (row.name.indexOf(op…...

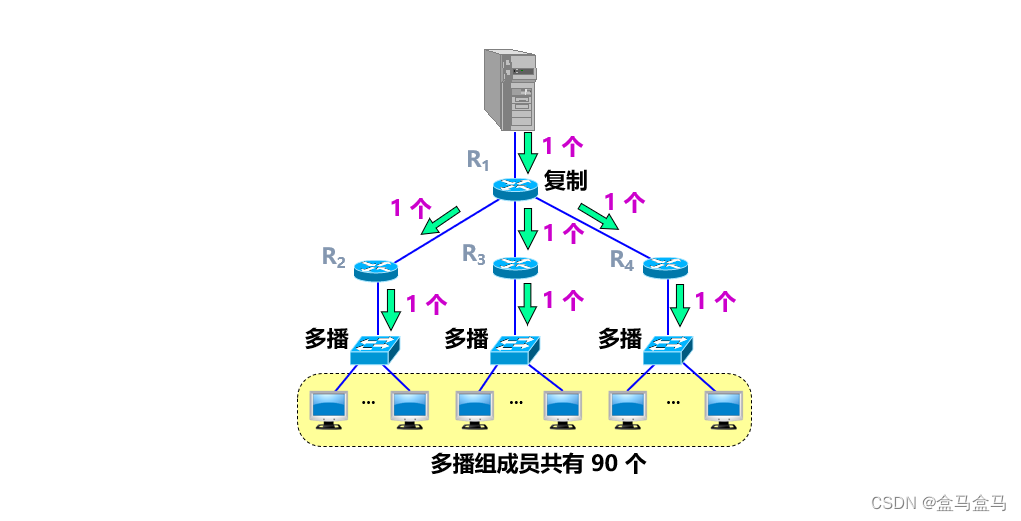

计算机网络:网络层 - IP数据报的转发

计算机网络:网络层 - IP数据报的转发 基于终点转发最长前缀匹配二叉线索树路由表特殊路由特定主机路由默认路由 IP多播 基于终点转发 路由器转发报文时,是通过报文中的目的地址字段来转发的,也即是说路由器只知道终点的IP地址,根…...

颠覆与创新:探寻Facebook未来的发展路径

Facebook,这个曾经引领社交网络革命的巨头,在如今竞争激烈的科技市场中,正面临着前所未有的挑战和机遇。如何在不断变化的数字世界中保持竞争力,成为业界领先者,这是摆在Facebook面前的重要课题。本文将探寻Facebook未…...

太湖远大毛利率下滑:研发费用率远低同行,募投项目合理性疑点重重

《港湾商业观察》黄懿 6月20日,浙江太湖远大新材料股份有限公司(以下简称“太湖远大”,873743.NQ)即将迎来过会。 2023年11月30日,太湖远大所提交的上市申请材料正式获北交所受理,保荐机构为招商证券&…...

)

赶紧收藏!2024 年最常见 20道设计模式面试题(八)

上一篇地址:赶紧收藏!2024 年最常见 20道设计模式面试题(七)-CSDN博客 十五、模板方法模式是如何在父类中定义算法框架的? 模板方法模式通过在父类(通常是一个抽象类)中定义算法的骨架&#x…...

JAVA学习-练习试用Java实现“比较版本号”

问题: 给定两个版本号 version1 和 version2 ,请比较它们。 版本号由一个或多个修订号组成,各修订号由一个 . 连接。每个修订号由 多位数字 组成,可能包含 前导零 。每个版本号至少包含一个字符。修订号从左到右编号,…...

云原生分级SLA

云原生分级SLA(Service Level Agreement,服务等级协议)规则是为了确保云服务提供商和客户之间对服务性能、可用性和其他关键指标有明确的理解和期望。这些规则通常基于业务需求和技术实现来制定,并根据服务的不同级别进行分级。以…...

java干货 线程间通信

文章目录 一、线程间通信1.1 为什么要处理线程间通信?1.2 什么是等待唤醒机制? 二、等待唤醒机制使用2.1 等待唤醒机制用到的方法2.1.1 wait2.1.2 notify 2.2 线程通信代码实践2.2.1 重要说明2.2.2 代码 一、线程间通信 1.1 为什么要处理线程间通信&…...

【人机交互 复习】第6章 交互式系统的设计

一、设计框架 1.在建立了一组需求之后,设计即将开始,建议采取自上面下的方式,首先把重点放在大的方面,生成低保真且不包含具体细节的方案,一般通过写剧本来确定交互设计模式与逻辑。 2.设计框架: 先站在一个…...

1-函数极限与连续

1 2 平方项没有考虑到(其正负)...

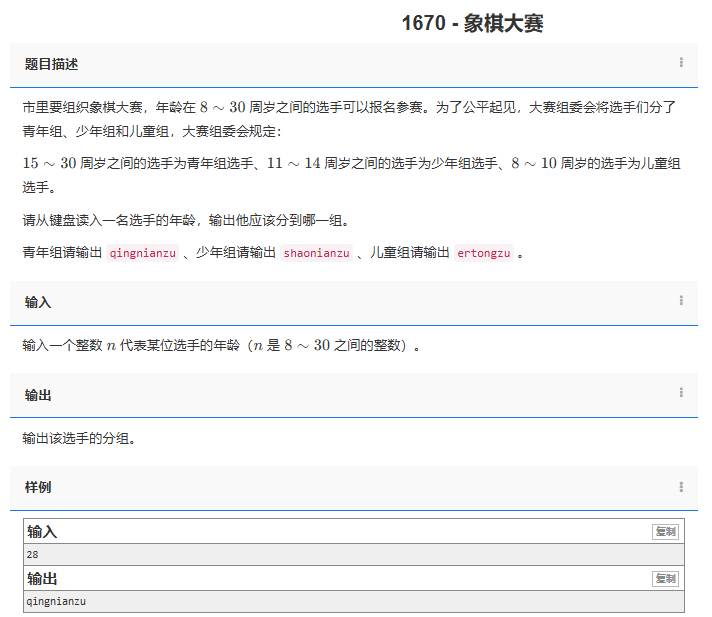

【C++题解】1670 - 象棋大赛

问题:1670 - 象棋大赛 类型:分支问题 题目描述: 市里要组织象棋大赛,年龄在 8∼30 周岁之间的选手可以报名参赛。为了公平起见,大赛组委会将选手们分了青年组、少年组和儿童组,大赛组委会规定:…...

Samba:用于高效无限上下文语言建模的简单混合状态空间模型

Samba: Simple Hybrid State Space Models for Efficient Unlimited Context Language Modeling 📜 文献卡 Samba: Simple Hybrid State Space Models for Efficient Unlimited Context Language Modeling作者: Liliang Ren; Yang Liu; Yadong Lu; Yelong Shen; …...

通俗易懂的ChatGPT原理简介

一、引言 随着人工智能的发展,聊天机器人已经成为我们生活中的常见工具。而在众多聊天机器人中,ChatGPT 无疑是最受关注的一个。ChatGPT 是由 OpenAI 开发的一种基于生成式预训练模型(GPT)的大型语言模型。本文将通俗易懂地介绍 …...

你认为 AI 作图程序「MidJourney」有哪些比较好用的关键词?

玩了一段时间的MidJourney,打算把这个回答做成资源帖。也欢迎在评论区补充讨论。 MidJourney的极简指南 快速上手 装discord,或者直接打开网址 https://discord.gg/midjourney 注册用户。进入Midjourney的官方服务器后,在左侧栏找一个newb…...

excute()方法)

9.2JavaEE——JDBCTemplate的常用方法(一)excute()方法

execute()方法用于执行SQL语句,其语法格式如下: jdTemplate.execute("SQL 语句");下面以创建数据表的SQL语句为例,来演示excute()方法的使用,具体步骤如下。 1、创建数据库 在MySQL中,创建一个名为spring的…...

正向代理和反向代理的区别

正向代理和反向代理的主要区别在于代理服务器所服务的对象不同。 正向代理(Forward Proxy):正向代理的客户端是内部网络的用户。当内部网络的用户想要访问外部网络(例如互联网)时,可以通过正向代理服务器来…...

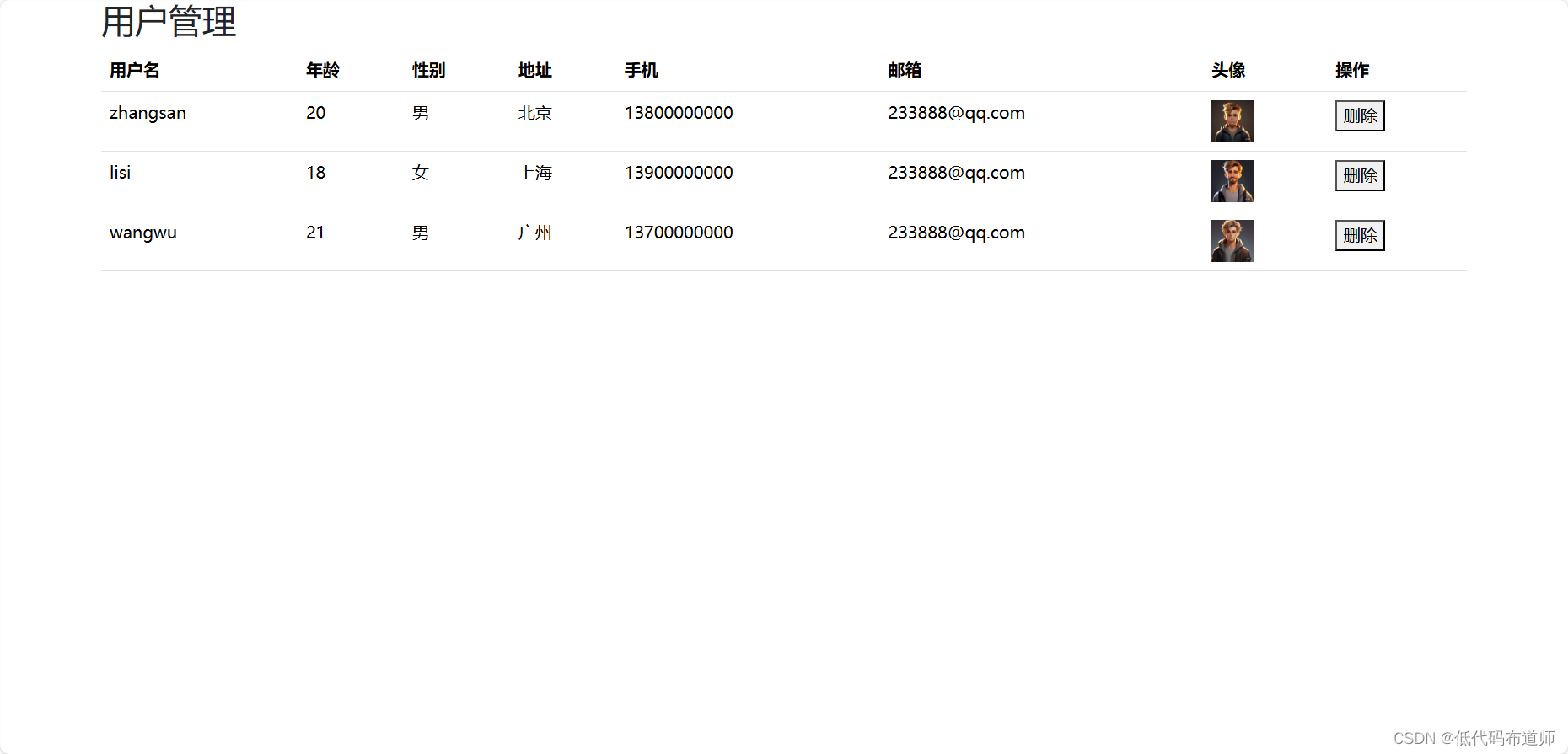

express入门03增删改查

目录 1 搭建服务器2 静态文件托管3 引入bootstrap4 引入jquery5 编写后端接口5.1 添加列表查询方法5.2 添加路由5.3 添加数据表格 总结 我们前两篇介绍了如何利用express搭建服务器,如何实现静态资源托管。那利用这两篇的知识点,我们就可以实现一个小功能…...

基于Rust的高效远程桌面方案:从协议优化到部署实践

1. 项目概述:远程桌面连接的另一条路如果你和我一样,经常需要在Windows电脑上操作远在另一张桌子上的Mac,或者反过来,那么“远程桌面”这个需求就再熟悉不过了。市面上有VNC、微软的RDP,还有各种第三方工具,…...

桌面3D扫描技术解析:从结构光原理到实战避坑指南

1. 从工业殿堂到桌面工坊:3D扫描的平民化浪潮 几年前,如果你跟人提起3D扫描,脑海里浮现的画面多半是电影特效工作室里,演员身上贴满标记点,被一圈昂贵的专业相机环绕;或者是汽车制造车间里,巨大…...

FPGA加速的实时细胞分类系统设计与实现

1. 项目概述:FPGA加速的实时细胞分类与分选系统在生物医学研究和临床诊断中,细胞分类是一项基础而关键的技术。传统流式细胞术依赖荧光标记识别细胞表面抗原,这种方法虽然准确,但存在明显局限:每检测一种新标记就需要对…...

如何在Windows 11上实现macOS风格的三指拖拽:ThreeFingerDragOnWindows完整指南

如何在Windows 11上实现macOS风格的三指拖拽:ThreeFingerDragOnWindows完整指南 【免费下载链接】ThreeFingersDragOnWindows Enables macOS-style three-finger dragging functionality on Windows Precision touchpads. 项目地址: https://gitcode.com/gh_mirro…...

从AD9288到STM32H750:手把手拆解开源示波器osc_fun的硬件架构与选型思路

从AD9288到STM32H750:开源示波器osc_fun的硬件架构深度解析与工程实践 在开源硬件领域,osc_fun示波器项目以其精巧的架构设计和出色的性价比,成为众多硬件开发者研究的热点。这个看似简单的示波器背后,隐藏着一系列精妙的硬件选型…...

Claude代码技能库:AI编程辅助的范式转变与工程实践

1. 项目概述:一个面向Claude的代码技能库最近在AI编程辅助的圈子里,一个名为warren618/claude-code-openclaw-skills的项目引起了我的注意。乍一看这个标题,你可能会有点懵——“Claude”是谁?“OpenClaw”又是什么?这…...

JDspyder:京东自动化抢购解决方案的技术实现与实战指南

JDspyder:京东自动化抢购解决方案的技术实现与实战指南 【免费下载链接】JDspyder 京东预约&抢购脚本,可以自定义商品链接 项目地址: https://gitcode.com/gh_mirrors/jd/JDspyder 在电商秒杀和限量商品抢购的激烈竞争中,技术手段…...

智能算法车队换道决策与轨迹规划【附仿真】

✨ 长期致力于车队换道、支持向量机、决策树、换道决策、多目标优化研究工作,擅长数据搜集与处理、建模仿真、程序编写、仿真设计。 ✅ 专业定制毕设、代码 ✅ 如需沟通交流,点击《获取方式》 (1)NGSIM数据清洗与特征重构…...

Cursor Pro破解工具:简单5步实现AI编程助手永久免费使用

Cursor Pro破解工具:简单5步实现AI编程助手永久免费使用 【免费下载链接】cursor-free-vip [Support 0.45](Multi Language 多语言)自动注册 Cursor Ai ,自动重置机器ID , 免费升级使用Pro 功能: Youve reached your t…...

20-20-20护眼规则智能助手:ProjectEye保护你的数字健康

20-20-20护眼规则智能助手:ProjectEye保护你的数字健康 【免费下载链接】ProjectEye 😎 一个基于20-20-20规则的用眼休息提醒Windows软件 项目地址: https://gitcode.com/gh_mirrors/pr/ProjectEye 在数字化工作成为常态的今天,你是否…...