深入解析tcpdump:网络数据包捕获与分析的利器

引言

在网络技术日新月异的今天,网络数据包的捕获与分析成为了网络管理员、安全专家以及开发人员不可或缺的技能。其中,tcpdump作为一款强大的网络数据包捕获分析工具,广泛应用于Linux系统中。本文将从技术人的角度,详细分析tcpdump的原理、架构以及常见的操作方式,帮助读者更好地掌握这一工具。

一、tcpdump简介

tcpdump是一个在Linux系统中执行网络流量分析的命令行工具。它可以将网络中传送的数据包完全截获下来提供分析,支持针对网络层、协议、主机、网络或端口的过滤,并提供and、or、not等逻辑语句来帮助用户去掉无用的信息。作为互联网上经典的的系统管理员必备工具,tcpdump以其强大的功能,灵活的截取策略,成为每个高级的系统管理员分析网络,排查问题等所必备的工具之一。

二、tcpdump工作原理

tcpdump的工作原理主要包括捕获数据包、选择数据包和显示数据包三个部分。

-

捕获数据包:当数据包到达网络接口时,它们首先被从硬件层面上读取,然后经过网络协议栈,最终被传送到应用程序中。tcpdump利用一个称为“套接字”的机制,可以将网络数据包从网络协议栈中读取出来,并存储在内存中。这是tcpdump工作的第一步,也是其能够进行分析的基础。

-

选择数据包:在捕获了网络数据包之后,tcpdump会根据用户指定的条件来筛选数据包。这些条件可以基于IP地址、MAC地址、端口号以及协议类型等。tcpdump支持使用BPF(Berkeley Packet Filter)来过滤数据包。BPF是一个在网络套接字中使用的过滤器,可以快速地对数据包进行过滤,并且不需要对所有数据包进行解析。这大大提高了数据包处理的效率。

-

显示数据包:在完成数据包过滤和解码过程之后,tcpdump会将筛选出来的数据包显示在控制台上。数据包会以特定的格式展示,包括时间戳、源IP地址、目的IP地址、协议以及选项等信息。这些信息对于网络管理员和安全专家来说具有重要的参考价值。

三、tcpdump架构

tcpdump的架构相对简单明了,主要分为用户空间和内核空间两部分。用户空间部分主要负责接收用户输入的命令和参数,以及显示捕获到的数据包;而内核空间部分则负责实际的数据包捕获和过滤工作。这种架构使得tcpdump既能够高效地捕获数据包,又能够灵活地满足用户的不同需求。

四、tcpdump常见操作方式

-

基本用法:直接使用tcpdump命令可以截获主机收到和发出的所有数据包。默认情况下,tcpdump将监听第一个网络接口上所有流过的数据包。用户可以通过Ctrl+C来停止捕获。

-

指定网络接口:使用-i参数可以指定tcpdump监听的网络接口。这在计算机具有多个网络接口时非常有用。例如,

tcpdump -i eth1将只捕获通过eth1接口的数据包。 -

捕获特定数量的数据包:使用-c参数可以指定要监听的数据包数量。例如,

tcpdump -c 10将只捕获10个数据包后自动停止。 -

保存捕获的数据包:使用-w参数可以将捕获到的数据包写入文件中保存。例如,

tcpdump -w output.pcap将把捕获到的数据包保存到output.pcap文件中。 -

读取保存的数据包:使用-r参数可以从文件中读取之前保存的数据包并进行分析。例如,

tcpdump -r output.pcap将读取output.pcap文件中的数据包并显示在控制台上。 -

过滤数据包:tcpdump提供了强大的过滤功能,用户可以根据IP地址、端口号、协议类型等条件来过滤数据包。例如,

tcpdump host 192.168.1.1将只捕获与IP地址为192.168.1.1的主机相关的数据包。 -

详细输出:使用-vvv参数可以获得更详细的输出信息,包括数据包的各个字段的详细值以及对应的解释。这对于深入分析网络问题非常有帮助。

五、总结

tcpdump作为一款强大的网络数据包捕获与分析工具,在网络管理、安全监控以及故障排查等方面发挥着重要作用。通过深入了解tcpdump的工作原理和常见操作方式,我们可以更好地利用这一工具来满足实际需求。希望本文能够对读者在使用tcpdump时提供有益的参考和帮助。

相关文章:

深入解析tcpdump:网络数据包捕获与分析的利器

引言 在网络技术日新月异的今天,网络数据包的捕获与分析成为了网络管理员、安全专家以及开发人员不可或缺的技能。其中,tcpdump作为一款强大的网络数据包捕获分析工具,广泛应用于Linux系统中。本文将从技术人的角度,详细分析tcpdu…...

【漏洞复现】科立讯通信有限公司指挥调度管理平台uploadgps.php存在SQL注入

0x01 产品简介 科立讯通信指挥调度管理平台是一个专门针对通信行业的管理平台。该产品旨在提供高效的指挥调度和管理解决方案,以帮助通信运营商或相关机构实现更好的运营效率和服务质量。该平台提供强大的指挥调度功能,可以实时监控和管理通信网络设备、…...

什么是自然语言处理(NLP)?详细解读文本分类、情感分析和机器翻译的核心技术

什么是自然语言处理? 自然语言处理(Natural Language Processing,简称NLP)是人工智能的一个重要分支,旨在让计算机理解、解释和生成人类的自然语言。打个比方,你和Siri对话,或使用谷歌翻译翻译一…...

【linux】gcc快速入门教程

目录 一.gcc简介 二.gcc常用命令 一.gcc简介 gcc 是GNU Compiler Collection(GNU编译器套件)。就是一个编译器。编译一个源文件的时候可以直接使用,但是源文件数量太多时,就很不方便,于是就出现了make 工具 二.gcc…...

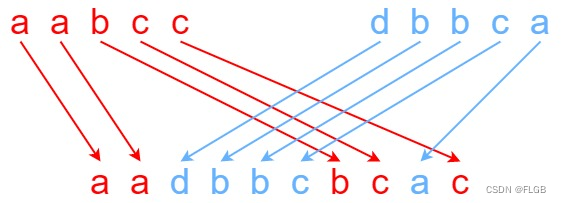

【多维动态规划】Leetcode 97. 交错字符串【中等】

交错字符串 给定三个字符串 s1、s2、s3,请你帮忙验证 s3 是否是由 s1 和 s2 交错 组成的。 两个字符串 s 和 t 交错 的定义与过程如下,其中每个字符串都会被分割成若干 非空 子字符串 子字符串 是字符串中连续的 非空 字符序列。 s s1 s2 … snt…...

【JavaScript脚本宇宙】精通前端开发:六大热门CSS框架详解

前端开发的利器:深入了解六大CSS框架 前言 在现代Web开发中,选择适合的前端框架和工具包是构建高效、响应式和美观的网站或应用程序的关键。本文将详细介绍六个广受欢迎的CSS框架:Bootstrap、Bulma、Tailwind CSS、Foundation、Materialize…...

开发技术-Java集合(List)删除元素的几种方式

文章目录 1. 错误的删除2. 正确的方法2.1 倒叙删除2.2 迭代器删除2.3 removeAll() 删除2.4 removeIf() 最简单的删除 3. 总结 1. 错误的删除 在写代码时,想将其中的一个元素删除,就遍历了 list ,使用了 remove(),发现效果并不是想…...

c++ 递归

递归函数是指在函数定义中调用自身的函数。C语言也支持递归函数。 下面是一个使用递归函数计算阶乘的例子: #include <iostream> using namespace std;int factorial(int n) {// 基本情况,当 n 等于 0 或 1 时,阶乘为 1if (n 0 || n…...

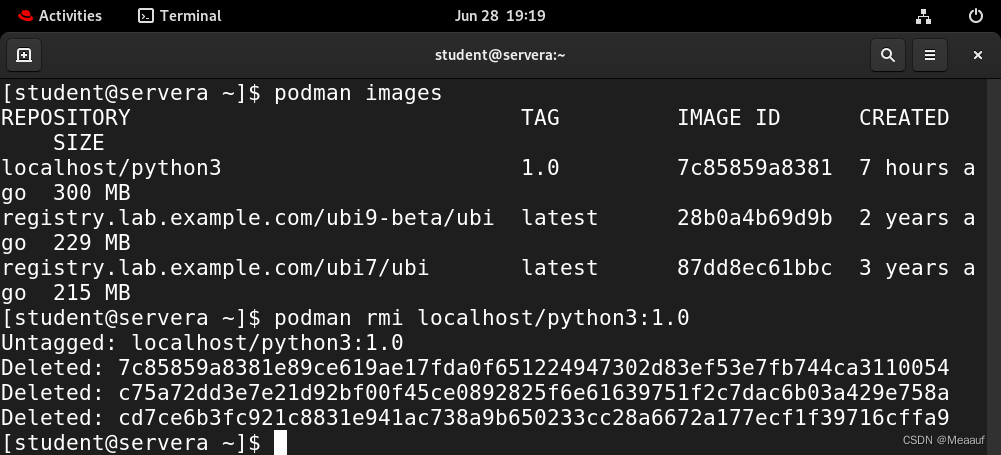

RedHat9 | podman容器

1、容器技术介绍 传统问题 应用程序和依赖需要一起安装在物理主机或虚拟机上的操作系统应用程序版本比当前操作系统安装的版本更低或更新两个应用程序可能需要某一软件的不同版本,彼此版本之间不兼容 解决方式 将应用程序打包并部署为容器容器是与系统的其他部分…...

边缘计算项目有哪些

边缘计算项目在多个领域得到了广泛的应用,以下是一些典型的边缘计算项目案例: 1. **智能交通系统**:通过在交通信号灯、监控摄像头等设备上部署边缘计算,可以实时分析交通流量,优化交通信号控制,减少拥堵&…...

计算fibonacci数列每一项时所需的递归调用次数

斐波那契数列是一个经典的数列,其中每一项是前两项的和,定义为: [ F(n) F(n-1) F(n-2) ] 其中,( F(0) 0 ) 和 ( F(1) 1 )。 对于计算斐波那契数列的第 ( n ) 项,如果使用简单的递归方法,其时间复杂度是…...

【教学类65-05】20240627秘密花园涂色书(中四班练习)

【教学类65-03】20240622秘密花园涂色书03(通义万相)(A4横版1张,一大 68张纸136份)-CSDN博客 背景需求: 打印以下几款秘密花园样式(每款10份)给中四班孩子玩一下,看看效果 【教学类…...

)

Python 学习之基础语法(一)

Python的语法基础主要包括以下几个方面,下面将逐一进行分点表示和归纳: 一、基本语法 1. 注释 a. 单行注释:使用#开头,例如# 这是一个单行注释。 b. 多行注释:使用三引号(可以是三个单引号或三个双引号&…...

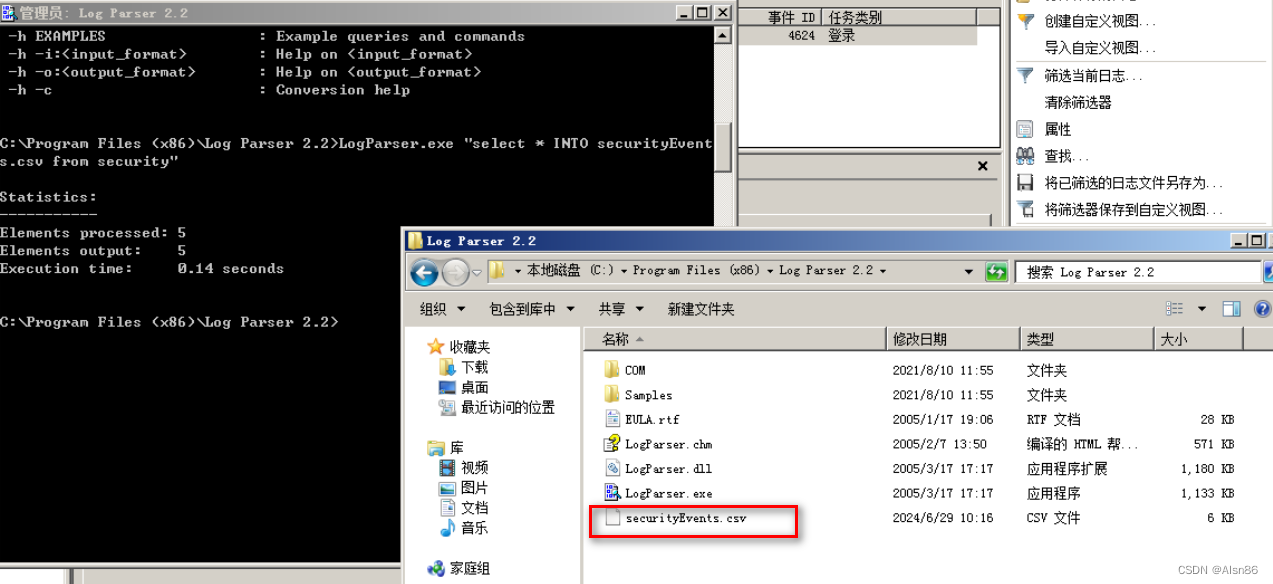

日志分析-windows系统日志分析

日志分析-windows系统日志分析 使用事件查看器分析Windows系统日志 cmd命令 eventvwr 筛选 清除日志、注销并重新登陆,查看日志情况 Windows7和Windowserver2008R2的主机日志保存在C:\Windows\System32\winevt\Logs文件夹下,Security.evtx即为W…...

【ARM】MDK工程切换高版本的编译器后出现error A1137E报错

【更多软件使用问题请点击亿道电子官方网站】 1、 文档目标 解决工程从Compiler 5切换到Compiler 6进行编译时出现一些非语法问题上的报错。 2、 问题场景 对于一些使用Compiler 5进行编译的工程,要切换到Compiler 6进行编译的时候,原本无任何报错警告…...

深入 SSH:解锁本地转发、远程转发和动态转发的潜力

文章目录 前言一、解锁内部服务:SSH 本地转发1.1 什么是 SSH 本地转发1.2 本地转发应用场景 二、打开外部访问大门:SSH 远程转发2.1 什么是 SSH 远程转发2.2 远程转发应用场景 三、动态转发:SSH 让你拥有自己的 VPN3.1 什么是 SSH 动态转发3.…...

python如何把一个函数的返回值,当成这个函数的参数值

python如何把一个函数的返回值,当成这个函数的参数值 1. 递归调用 递归是一种函数自己调用自己的方法。在递归调用中,你可以将前一次调用的返回值作为下一次调用的参数。 def recursive_function(x):# 函数逻辑if 条件满足:return 结果else:return rec…...

【融合ChatGPT等AI模型】Python-GEE遥感云大数据分析、管理与可视化及多领域案例应用

随着航空、航天、近地空间遥感平台的持续发展,遥感技术近年来取得显著进步。遥感数据的空间、时间、光谱分辨率及数据量均大幅提升,呈现出大数据特征。这为相关研究带来了新机遇,但同时也带来巨大挑战。传统的工作站和服务器已无法满足大区域…...

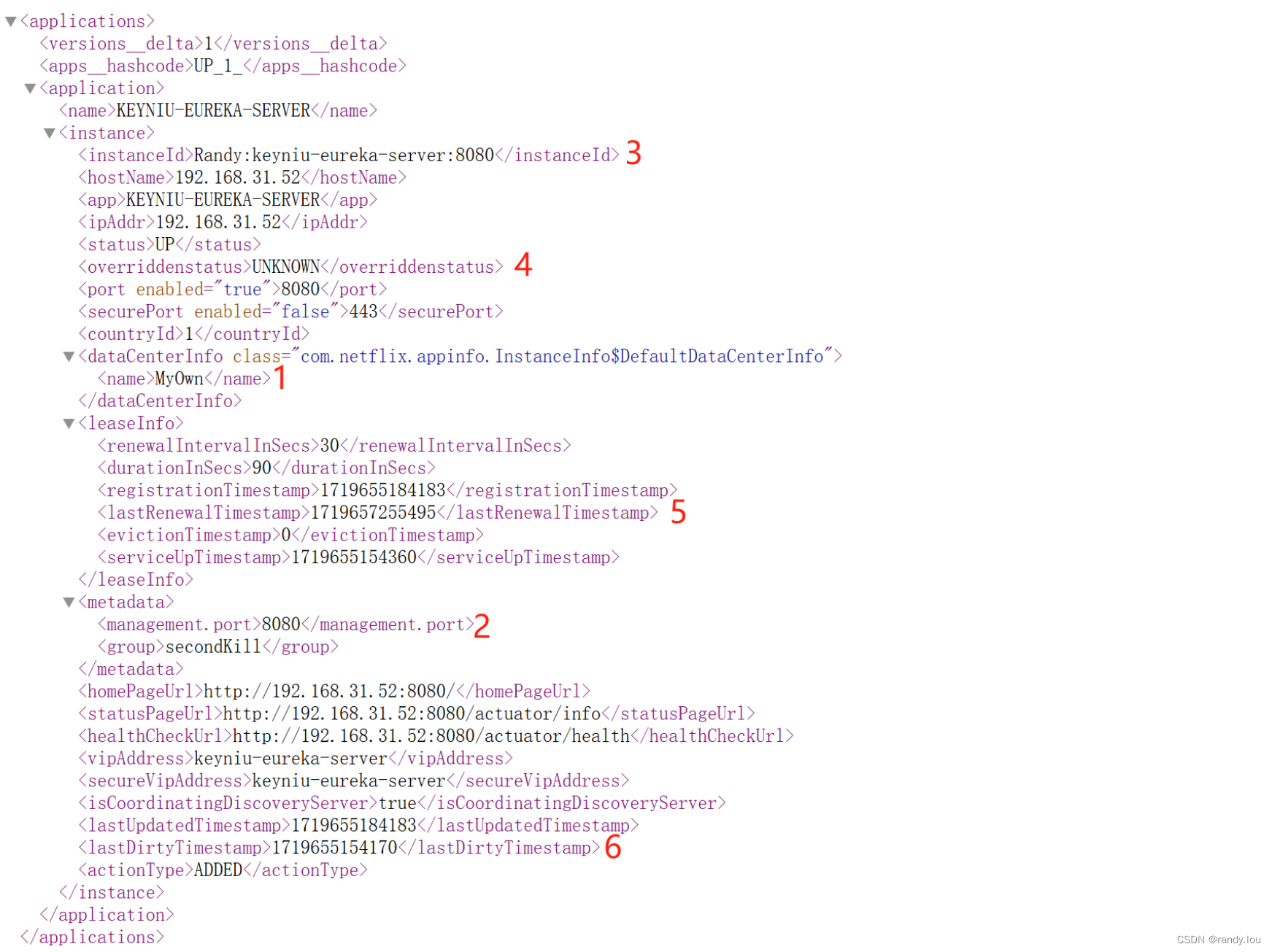

SpringBoot: Eureka入门

1. IP列表 公司发展到一定的规模之后,应用拆分是无可避免的。假设我们有2个服务(服务A、服务B),如果服务A要调用服务B,我们能怎么做呢?最简单的方法是让服务A配置服务B的所有节点的IP,在服务A内部做负载均衡调用服务B…...

Typescript 【实用教程】(2024最新版)含类型声明,类型断言,函数,接口,泛型等

简介 TypeScript 是 JavaScript 的超集,是 JavaScript(弱类型语言) 的强类型版本。 拥有类型机制文件后缀 .tsTypescript type ES6TypeScript 和 JavaScript 的关系类似 less 和 css 的关系TypeScript对 JavaScript 添加了一些扩展&#x…...

11个系统、8000张表,这家环保集团如何让沉睡的数据真正“用起来”

很多大型集团企业都有过这样一段经历:信息化建设做了好几轮,ERP上线了,OA部署了,生产监控系统也跑起来了,业务数据越积越厚——看起来数字化建设卓有成效。但真到需要数据的时候,才发现麻烦来了。财务要汇报…...

USB端口如何管控?分享五个管控USB端口的小技巧,建议学起来

在企业数字化办公的今天,USB接口既是便利的工具,也是数据泄露的“重灾区”。U盘病毒入侵、核心资料被拷贝等风险时刻威胁着内网安全。如何科学、有效地管理这些“不安分”的接口?以下为您分享五个USB端口管控技巧,您可以根据企业的…...

)

揭秘Midjourney底层图像编码协议:Rust逆向解析PNG元数据+动态DPI印相校准(含v6.2协议逆向日志)

更多请点击: https://intelliparadigm.com 第一章:Midjourney图像编码协议的演进与印相范式变革 Midjourney 的图像生成并非基于传统像素栅格的直接操作,而是依托一套动态演化的隐式编码协议——该协议将文本提示(prompt&#x…...

做AI测试,我是怎么从不会到找到方法的

刚开始做AI测试,最大的问题是:不知道从哪里下手。 功能测试还好,有需求文档,有业务逻辑,知道测什么。 但AI产品不一样。模型的输出是概率性的,边界在哪里不清楚,也没有人告诉你哪里容易出问题…...

工业 DC-DC 性能对比解析:钡特电源 DB2-24D15XT 与 A2415XT-2WR3 封装互通,降低研发成本

作为硬件工程师,在工业控制、仪器仪表等场景的供电方案设计中,工业DC-DC模块的选型直接关系到整机稳定性、研发效率及量产成本。尤其是小功率隔离型模块,既要满足电气性能要求,又要兼顾封装兼容性与供应链稳定性,国产化…...

告别手动匹配:利用Allegro插件高效构建DDRx多负载等长约束

1. 多负载DDRx等长约束的痛点解析 每次面对4颗以上DDR芯片的PCB设计,工程师们最头疼的就是同步总线的等长约束设置。我做过一个8层板项目,上面挂了6颗DDR4颗粒,光是数据线就有72根,更不用说地址控制线了。手动设置等长组的时候&am…...

三天,三家AI公司融了近千亿。钱往哪里流,机会就在哪里

01过去一周,AI融资市场发生了三件事。5月7日,月之暗面(Kimi)官宣完成约136亿元D轮融资,创下中国大模型领域单笔融资最高纪录。5月9日,DeepSeek以500亿美元估值完成70亿美元融资,资金用于加速V4.…...

为AI助手构建本地网页抓取网关:基于MCP协议的自托管代理方案

1. 项目概述:为AI助手打造一个安全的本地网页抓取网关如果你和我一样,日常重度依赖 Claude Desktop 或 Cursor 这类搭载了 AI 助手的开发工具,并且经常需要让它们去网上查资料、抓取页面信息,那你肯定遇到过这个痛点:A…...

Kubernetes边缘计算部署策略

Kubernetes边缘计算部署策略 引言 边缘计算是一种将计算资源部署在靠近数据源的网络边缘的架构模式。Kubernetes 作为容器编排平台,为边缘计算提供了强大的支持。本文将深入探讨 Kubernetes 边缘计算的部署策略和最佳实践。 一、边缘计算架构 1.1 边缘计算层次 ┌─…...

艾尔登法环帧率解锁终极指南:如何彻底解放游戏性能限制

艾尔登法环帧率解锁终极指南:如何彻底解放游戏性能限制 【免费下载链接】EldenRingFpsUnlockAndMore A small utility to remove frame rate limit, change FOV, add widescreen support and more for Elden Ring 项目地址: https://gitcode.com/gh_mirrors/el/El…...