ManageEngine连续荣登Gartner 2024年安全信息和事件管理魔力象限

我们很高兴地宣布,ManageEngine再次在Gartner的安全信息和事件管理(SIEM)魔力象限中榜上有名,这是我们连续第七年获得这一认可。

Gartner

Gartner

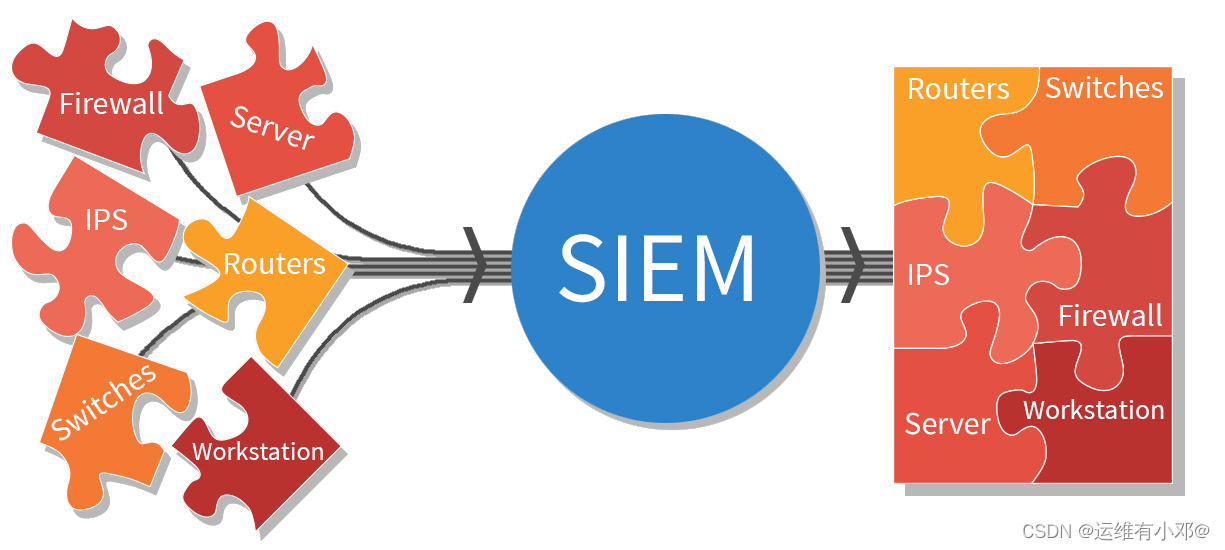

ManageEngine Log360是一款全面的SIEM解决方案,旨在帮助组织有效处理日志数据。它提供实时威胁检测、事件响应、合规管理和用户活动监控。Log360集成了用户和实体行为分析(UEBA)功能,并拥有全面的特性,帮助组织强化安全防御,降低风险,并高效地确保合规性。

UEBA

UEBA

Log360最新功能亮点

事件工作台:Log360最新添加的SIEM组件,拥有独特的威胁调查控制台,提供高级上下文分析和多种集成。可从多个SIEM仪表盘访问,事件工作台的主要功能包括用户行为分析(活动概览)、过程分析(图形表示)和通过Log360高级威胁分析和VirusTotal集成的威胁分析。

SIEM

SIEM

Vigil IQ:Log360的威胁检测与事件响应(TDIR)引擎,帮助企业主动识别和调查威胁,提升响应速度。凭借广泛的威胁覆盖、直观的分析和自动化剧本,它简化了网络安全挑战,延展了调查范围,并实现自动化缓解。

Log360的自动化剧本能够迅速响应安全事件,通过预定义或定制化的工作流自动执行操作,包括禁用受损账户、设置防火墙规则、终止可疑进程等。解决方案的分析引擎处理并分类日志数据,并将其转发至Vigil IQ。Vigil IQ利用多种检测逻辑和丰富的内容,形成威胁规则,应用于关联、UEBA和MITRE ATT&CK框架进行风险识别。解决方案的安全分析组件有助于事件的分级和调查,并通过自动化剧本进行事件补救。

合规报告:Log360增强了开箱即用的合规报告功能,支持QCF、TISAX、KSA-ECC、PDPL、NIST CSF、UAE-NESA、LGPD、SOC 2、CJDN和SAMA等标准。这些报告确保审核准备就绪,使组织能够监控网络安全并符合相关要求。

Log360

Log360

安全和风险态势管理:

Microsoft SQL Server:Log360现在提供针对Microsoft SQL Server实例的高级安全和风险态势管理,用户可以根据CIS基准评估合规性。利用与CIS标准一致的规则集,该功能评估SQL Server的安全性,根据规则结果计算风险百分比,并提供有价值的见解和补救步骤。

AD环境:仪表盘还包含基于Microsoft、Log360和CIS安全标准的AD安全预配置规则。用户可以根据组织的要求自定义这些规则,建立AD安全评分基线。

未来展望

在庆祝这一荣誉的同时,Log360将继续致力于推动网络安全的卓越。创新、客户满意度和应对新兴威胁的前瞻性将持续推动Log360的成功。

想了解更多关于Log360的信息?

联系我们的产品专家,亲身体验其功能,或者开始免费30天试用,亲自体验其强大功能。

免责声明

Gartner,《安全信息和事件管理魔力象限》,Andrew Davies等,2024年5月8日

Gartner是Gartner, Inc.及/或其附属公司在美国和国际上注册的商标和服务标志,魔力象限是Gartner, Inc.及/或其附属公司在美国和国际上注册的商标,本文经许可使用。保留所有权利。

Gartner不对其研究出版物中描述的任何供应商、产品或服务进行背书,也不建议技术用户仅选择评级最高或其他指定的供应商。Gartner的研究出版物仅代表Gartner研究机构的观点,不应视为事实陈述。Gartner对本研究不作任何明示或暗示的保证,包括对适销性或特定用途适用性的任何保证。

相关文章:

ManageEngine连续荣登Gartner 2024年安全信息和事件管理魔力象限

我们很高兴地宣布,ManageEngine再次在Gartner的安全信息和事件管理(SIEM)魔力象限中榜上有名,这是我们连续第七年获得这一认可。 Gartner ManageEngine Log360是一款全面的SIEM解决方案,旨在帮助组织有效处理日志数据…...

51单片机第11步_在C语言中插入汇编语言

本章重点介绍如何在C语言中插入汇编语言。要不是有记录,真不知道怎么搞。 /* 你在 Project Workspace窗口中,将光标移到DELAY.c处,点下鼠标右键,选择"Options for file DELAY.c", 点击右边的"Generate Assembler SRC File"和“Assemble SRC …...

【Qt+opencv】图片与视频的操作

文章目录 前言图片的操作图片的读取图片的写入示例代码 视频的操作打开视频关闭视频 总结 前言 在现代计算机视觉应用中,图像和视频处理起着至关重要的作用。这些应用范围广泛,包括图像识别、物体跟踪、3D建模等。为了实现这些功能,我们需要…...

Kubernetes面试整理-PersistentVolumes和PersistentVolumeClaims的使用和配置

在 Kubernetes 中,PersistentVolumes (PV) 和 PersistentVolumeClaims (PVC) 提供了一种分离存储和使用存储的机制。PV 是集群中存储资源的抽象表示,而 PVC 是用户对存储资源的请求。通过这种机制,用户可以动态地申请和管理存储资源。 PersistentVolumes (PV) PersistentVol…...

C++学习全教程(Day2)

一、数组 在程序中为了处理方便,常常需要把具有相同类型的数据对象按有序的形式排列起来,形成“一组”数据,这就是“数组”(array) 数组中的数据,在内存中是连续存放的,每个元素占据相同大小的空间,就像排…...

Transformer详解encoder

目录 1. Input Embedding 2. Positional Encoding 3. Multi-Head Attention 4. Add & Norm 5. Feedforward Add & Norm 6.代码展示 (1)layer_norm (2)encoder_layer1 最近刚好梳理了下transformer,今…...

ISO 19110操作要求类/req/operation/signature的详细解释

/req/operation/signature 要求: 每个要素操作实体必须有且仅有一个在要素目录范围内唯一的“signature”属性。 附注: 签名(signature)指定了操作的名称和调用该操作所需的参数名称。 具体解释 定义 要素操作实体(feature operation …...

理解GPT2:无监督学习的多任务语言模型

目录 一、背景与动机 二、卖点与创新 三、几个问题 四、具体是如何做的 1、更多、优质的数据,更大的模型 2、大数据量,大模型使得zero-shot成为可能 3、使用prompt做下游任务 五、一些资料 一、背景与动机 基于 Transformer 解码器的 GPT-1 证明…...

深度学习11-20

1.神经元的个数对结果的影响: (http://cs.stanford.edu/people/karpathy/convnetjs/demo/classify2d.html) (1)神经元3个的时候 (2)神经元是10个的时候 神经元个数越多,可能会产生…...

耐磨材料元宇宙:探索未来科技的无限可能

随着科技的不断发展,我们正逐渐进入一个全新的时代——元宇宙。在这个虚拟世界中,人们可以自由地创造、探索和交流。而在元宇宙中,耐磨材料作为一种重要的基础资源,将为我们的虚拟世界带来更多的可能性。 一、耐磨材料在元宇宙中…...

力扣2874.有序三元组中的最大值 II

力扣2874.有序三元组中的最大值 II 遍历j –> 找j左边最大数 和右边最大数 class Solution {public:long long maximumTripletValue(vector<int>& nums) {int n nums.size();vector<int> suf_max(n1,0);//右边最大数for(int in-1;i>1;i--){suf_max[i…...

Linux-笔记 嵌入式gdb远程调试

目录 前言 实现 1、内核配置 2、GDB移植 3、准备调试程序 4、开始调试 前言 gdb调试器是基于命令行的GNU项目调试器,通过gdb工具我们可以实现许多调试手段,同时gdb支持多种语言,兼容性很强。 在桌面 Linux 系统(如 Ubuntu、Cent…...

观测云产品更新 | Pipelines、智能监控、日志数据访问等

观测云更新 Pipelines 1、Pipelines:支持选择中心 Pipeline 执行脚本。 2、付费计划与账单:新增中心 Pipeline 计费项,统计所有命中中心 Pipeline 处理的原始日志的数据大小。 监控 1、通知对象管理:新增权限控制。配置操作权…...

docker 拉取不到镜像的问题:拉取超时

如果每次拉取的时候遇到超时 error pulling image configuration: download failed after attempts6: dial tcp 31.13.94.10:443: i/o timeout 解决方法如下: 设置国内镜像源: sudo mkdir -p /etc/docker 然后 sudo gedit /etc/docker/daemon.json 或…...

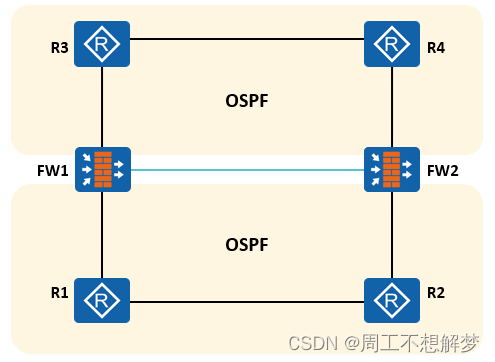

防火墙双机热备

防火墙双机热备 随着移动办公、网上购物、即时通讯、互联网金融、互联网教育等业务蓬勃发展,网络承载的业务越来越多,越来越重要。所以如何保证网络的不间断传输成为网络发展过程中急需解决的一个问题。 防火墙部署在企业网络出口处,内外网之…...

30分钟学习如何搭建扩散模型的运行环境【pytorch版】【B站视频教程】【解决环境搭建问题】

30分钟学习如何搭建扩散模型的运行环境【B站视频教程】【解决环境搭建问题】 动手学习扩散模型 点击以下链接即可进入学习: B站视频教程附赠:环境配置安装(配套讲解文档) 视频 讲解主要内容 一、环境设置 1.本地安装…...

)

使用Java连接数据库并且执行数据库操作和创建用户登录图形化界面(1)

创建一个Java程序,建立与本机mysql服务器上student数据库的连接,实现在tb_student学生表上插入一条学生信息:学号21540118,姓名王五,性别男,出生日期2003-12-10,所在学院5。 使用JDBC连接数据库…...

HarmonyOS Next开发学习手册——弹性布局 (Flex)

概述 弹性布局( Flex )提供更加有效的方式对容器中的子元素进行排列、对齐和分配剩余空间。常用于页面头部导航栏的均匀分布、页面框架的搭建、多行数据的排列等。 容器默认存在主轴与交叉轴,子元素默认沿主轴排列,子元素在主轴…...

centOS7网络配置_NAT模式设置

第一步:查看电脑网卡 nat模式对应本地网卡的VMnet 8 ,查看对应的IP地址。 第二步:虚拟网络编辑器 打开VMWare,编辑--虚拟网络编辑器,整个都默认设置好了,只需要查看对应的DHCP设置中对应的IP的起始&#…...

喜报 | 极限科技获得北京市“创新型”中小企业资格认证

2024年6月20日,北京市经济和信息化局正式发布《关于对2024年度4月份北京市创新型中小企业名单进行公告的通知》,极限数据(北京)科技有限公司凭借其出色的创新能力和卓越的企业实力,成功获得“北京市创新型中小企业”的…...

Flutter项目构建提速:告别‘gradle assembleDebug’卡顿的实战配置指南

1. 为什么Flutter项目构建会卡在gradle assembleDebug? 每次看到Android Studio卡在"Running Gradle task assembleDebug..."这个界面,我都忍不住想砸键盘。作为一个踩过无数坑的老Flutter开发者,我完全理解这种痛苦。其实这个问题…...

对比直接调用与通过聚合平台调用大模型的体验差异

🚀 告别海外账号与网络限制!稳定直连全球优质大模型,限时半价接入中。 👉 点击领取海量免费额度 对比直接调用与通过聚合平台调用大模型的体验差异 作为一名需要频繁使用多种大语言模型的开发者,我曾长期维护着来自不…...

终极免费音频编辑解决方案:告别昂贵软件,用Audacity实现专业级音频处理

终极免费音频编辑解决方案:告别昂贵软件,用Audacity实现专业级音频处理 【免费下载链接】audacity Audio Editor 项目地址: https://gitcode.com/GitHub_Trending/au/audacity 还在为音频编辑软件的高昂费用而烦恼?是否曾因复杂的专业…...

)

别再只抄电路图了!深入剖析DC-DC变换器电流采样与ADC保护的硬件细节(以国赛A题为例)

深入解析DC-DC变换器电流采样与ADC保护的硬件设计精髓 在功率电子系统的设计中,电流采样和ADC输入保护往往被视为"配角",但正是这些看似次要的环节,常常成为系统可靠性的致命弱点。我曾在一个工业电源项目中,因为忽视了…...

3分钟拯救你的B站视频:m4s-converter零转码转换完全指南

3分钟拯救你的B站视频:m4s-converter零转码转换完全指南 【免费下载链接】m4s-converter 一个跨平台小工具,将bilibili缓存的m4s格式音视频文件合并成mp4 项目地址: https://gitcode.com/gh_mirrors/m4/m4s-converter 想象一下,你花了…...

智元与宇树的机器人之争:全栈布局与低成本盈利,谁能笑到最后?

智元:押上一切,志在必成智元押上了资本、声誉,还有两位创始人最黄金的职业生涯,它没有借口和退路,必须成功。上半年的中国机器人圈,如同一场魔幻现实主义大戏。4月,人形机器人半程马拉松在北京亦…...

避开无感FOC的那些坑:我的STM32F103 SMO观测器调试心得与波形分析

避开无感FOC的那些坑:我的STM32F103 SMO观测器调试心得与波形分析 在无感FOC驱动开发中,观测器的调试往往是整个项目中最具挑战性的环节。当电机出现抖动、观测角度不准或启动失败时,如何快速定位问题并优化参数,成为工程师们必须…...

MA730/MT6835/MT6825/MT6709磁编码器SPI通信实战:从寄存器配置到角度解析

1. 磁编码器SPI通信基础与选型指南 磁编码器作为现代电机控制和机器人系统中的核心传感器,其精度和响应速度直接影响整个系统的性能。MA730、MT6835、MT6825和MT6709这几款磁编码器在工业界应用广泛,它们都采用SPI接口进行通信,但在具体实现上…...

C语言入门指南:从核心概念到实战项目,掌握指针与内存管理

1. 项目概述:一份写给新手的C语言全景地图“长文预警,比较全面的C语言入门笔记!”——这个标题背后,是一位老码农(比如我)在某个深夜,面对无数初学者在C语言入门路上反复踩坑、四处寻找零散资料…...

量化交易自动化框架设计:从API客户端到策略回测的工程实践

1. 项目概述与核心价值最近在量化交易和自动化策略开发的圈子里,一个名为cbonoz/kalshi-skill的项目引起了我的注意。乍一看,这像是一个针对特定交易平台 Kalshi 的技能或工具包。对于不熟悉的朋友,Kalshi 是一个新兴的事件合约交易平台&…...