智能分析赋能等保:大数据技术在安全审计记录中的应用

随着信息技术的飞速发展,大数据技术在各行各业中的应用愈发广泛,特别是在网络安全领域,大数据技术为安全审计记录提供了强有力的支撑。本文将深入探讨智能分析如何赋能等保(等级保护),以及大数据技术在安全审计记录中的实际应用,旨在提升网络安全防护水平,保障信息系统的稳定运行。

一、智能分析在等保中的应用背景

等保是我国信息安全领域的重要制度,旨在通过对信息系统进行分等级保护,确保国家秘密、商业秘密和个人隐私的安全。然而,随着网络攻击手段的不断升级和变化,传统的安全审计记录方法已难以满足现代网络安全的需求。智能分析作为一种新兴的技术手段,具有自动化、智能化和高效化的特点,能够实现对安全审计记录的深度挖掘和分析,为等保提供有力的技术支撑。

二、大数据技术在安全审计记录中的应用

1. 数据采集与存储

大数据技术能够实现对海量安全审计数据的实时采集和存储,确保数据的完整性和准确性。通过部署分布式数据采集系统,可以实现对不同来源、不同格式的安全审计数据进行统一收集和整合,为后续的数据分析和挖掘提供有力保障。

2. 数据预处理

安全审计数据往往存在数据冗余、数据噪声等问题,需要通过数据预处理技术进行清洗和转换。大数据技术可以运用数据清洗、数据转换、数据压缩等技术手段,对原始数据进行预处理,提高数据质量和可用性。

3. 数据分析与挖掘

大数据技术能够运用机器学习、深度学习等算法对安全审计数据进行深度分析和挖掘,发现潜在的安全风险和威胁。通过对数据的关联分析、聚类分析、异常检测等,可以揭示出攻击者的行为模式和攻击路径,为安全防护提供有力支持。

4. 可视化展示

大数据技术能够将分析结果以图表、图像等形式进行可视化展示,帮助安全人员直观地了解安全态势和潜在风险。通过数据可视化技术,可以实现对安全审计数据的实时监控和预警,提高安全防护的响应速度和准确性。

三、智能分析赋能等保的实际案例

以某金融机构为例,该机构通过引入大数据技术和智能分析技术,实现了对安全审计记录的深度挖掘和分析。首先,该机构部署了分布式数据采集系统,实现了对全行范围内的安全审计数据的实时采集和存储。然后,运用数据预处理技术对原始数据进行清洗和转换,提高了数据质量和可用性。接着,运用机器学习算法对安全审计数据进行深度分析和挖掘,发现了多起潜在的安全风险和威胁。最后,通过数据可视化技术将分析结果进行展示,帮助安全人员及时发现并处置安全风险。

通过引入大数据技术和智能分析技术,该金融机构的安全防护能力得到了显著提升。不仅降低了安全风险的发生概率,还提高了安全防护的响应速度和准确性。同时,该技术还为该机构提供了丰富的安全数据资产和决策支持信息,为业务的稳健发展提供了有力保障。

四、展望与挑战

随着大数据技术和智能分析技术的不断发展和完善,其在安全审计记录中的应用将越来越广泛。未来,我们可以期待更加高效、智能的安全审计记录分析方法出现,为等保提供更加有力的技术支撑。然而,我们也面临着一些挑战和困难,如数据隐私保护、算法安全等问题需要我们进一步研究和解决。

总之,智能分析赋能等保是网络安全领域的重要发展方向之一。通过运用大数据技术和智能分析技术,我们可以实现对安全审计记录的深度挖掘和分析,提高安全防护的水平和能力。同时,我们也需要关注数据隐私保护和算法安全等问题,确保技术的安全可靠性。

相关文章:

智能分析赋能等保:大数据技术在安全审计记录中的应用

随着信息技术的飞速发展,大数据技术在各行各业中的应用愈发广泛,特别是在网络安全领域,大数据技术为安全审计记录提供了强有力的支撑。本文将深入探讨智能分析如何赋能等保(等级保护),以及大数据技术在安全…...

)

Django中,update_or_create()

在Django中,可以使用update_or_create()方法来更新现有记录或创建新记录。该方法接受一个字典作为参数,用于指定要更新或创建的字段和对应的值。 update_or_create()方法的语法如下: 代码语言:python obj, created Model.obje…...

每日一学(1)

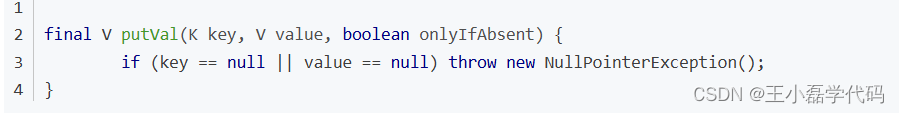

目录 1、ConCurrentHashMap为什么不允许key为null? 2、ThreadLocal会出现内存泄露吗? 3、AQS理解 4、lock 和 synchronized的区别 1、ConCurrentHashMap为什么不允许key为null? 底层 putVal方法 中 如果key || value为空 抛出…...

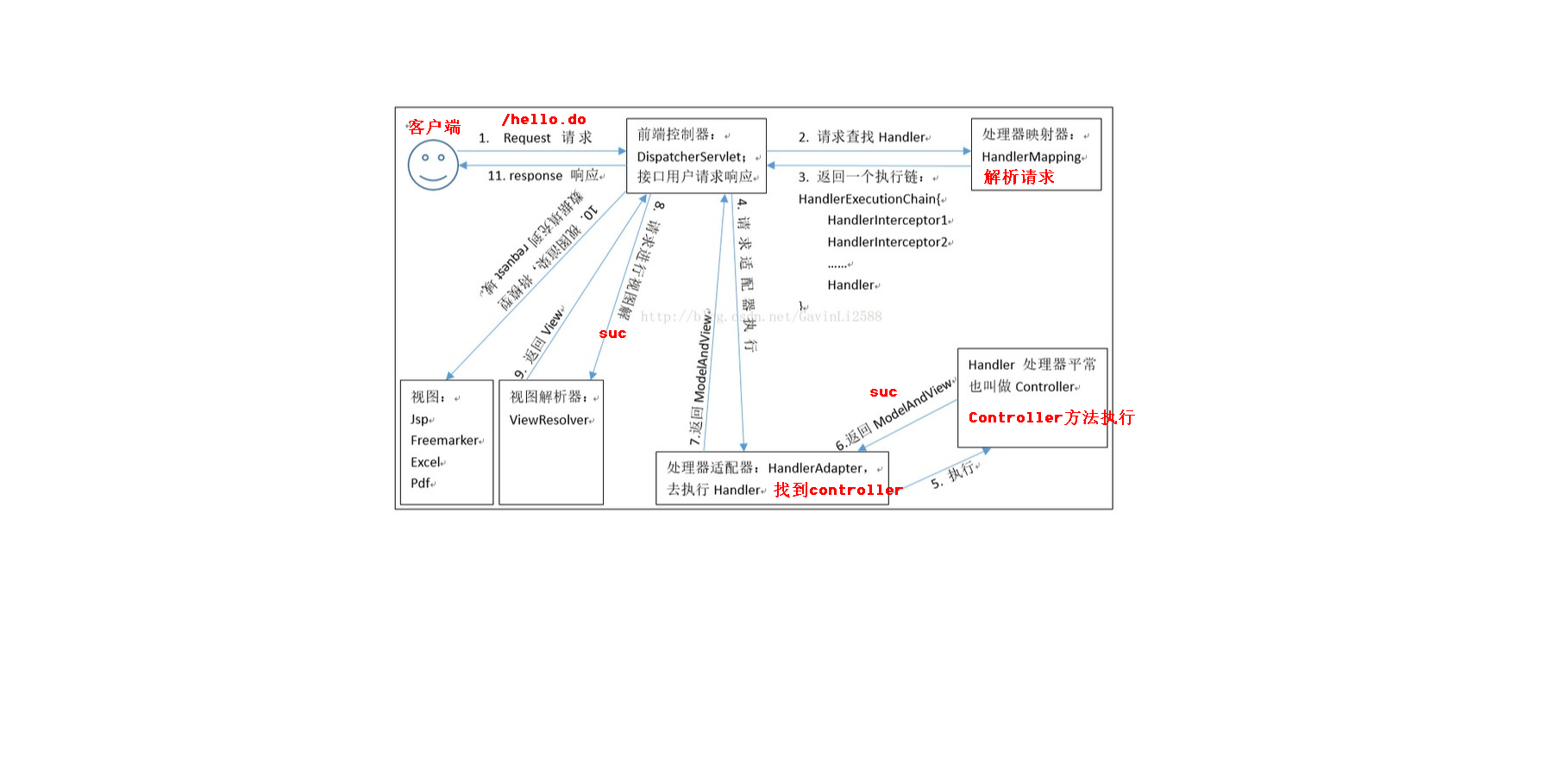

SpringMVC(1)——入门程序+流程分析

MVC都是哪三层?在Spring里面分别对应什么?SpringMVC的架构是什么? 我们使用Spring开发JavaWeb项目,一般都是BS架构,也就是Browser(浏览器)-Server(服务器)架构 这种架构…...

成绩发布背后:老师的无奈与痛点

在教育的广阔天地里,教师这一角色承载着无数的期望与责任。他们不仅是知识的传播者,更是学生心灵的引路人。而对于班主任老师来说,他们的角色更加多元,他们不仅是老师,还必须是“妈妈”。除了像其他老师一样备课、上课…...

MySQL 索引之外的相关查询优化总结

在这之前先说明几个概念: 1、驱动表和被驱动表:驱动表是主表,被驱动表是从表、非驱动表。驱动表和被驱动表并非根据 from 后面表名的先后顺序而确定,而是根据 explain 语句查询得到的顺序确定;展示在前面的是驱动表&am…...

EE trade:贵金属投资的优点及缺点

贵金属(如黄金、白银、铂金和钯金)一直以来都是重要的投资和避险工具。它们具有独特的物理和化学特性,广泛应用于各种行业,同时也被视为财富储备。在进行贵金属投资时,了解其优点和缺点对于做出明智的投资决策至关重要。 一、贵金属投资的优…...

python工作目录与文件目录

工作目录 文件目录:文件所在的目录 工作目录:执行python命令所在的目录 D:. | main.py | ---data | data.txt | ---model | | model.py | | train.py | | __init__.py | | | ---nlp | | | bert.py | …...

可信和可解释的大语言模型推理-RoG

大型语言模型(LLM)在复杂任务中表现出令人印象深刻的推理能力。然而,LLM在推理过程中缺乏最新的知识和经验,这可能导致不正确的推理过程,降低他们的表现和可信度。知识图谱(Knowledge graphs, KGs)以结构化的形式存储了…...

秋招季的策略与行动指南:提前布局,高效备战,精准出击

6月即将进入尾声,一年一度的秋季招聘季正在热火进行中。对于即将毕业的学生和寻求职业发展的职场人士来说,秋招是一个不容错过的黄金时期。 秋招的序幕通常在6月至9月间拉开,名企们纷纷开启网申的大门。在此期间,求职备战是一个系…...

Java并发编程-wait与notify详解及案例实战

文章目录 概述wait()notify()作用注意事项用wait与notify手写一个内存队列wait与notify的底层原理:monitor以及wait_setMonitor(监视器)Wait Set(等待集合)Wait() 原理Notify() / NotifyAll() 原理注意事项wait与notify在代码中使用时的注意事项总结案例实战:基于wait与not…...

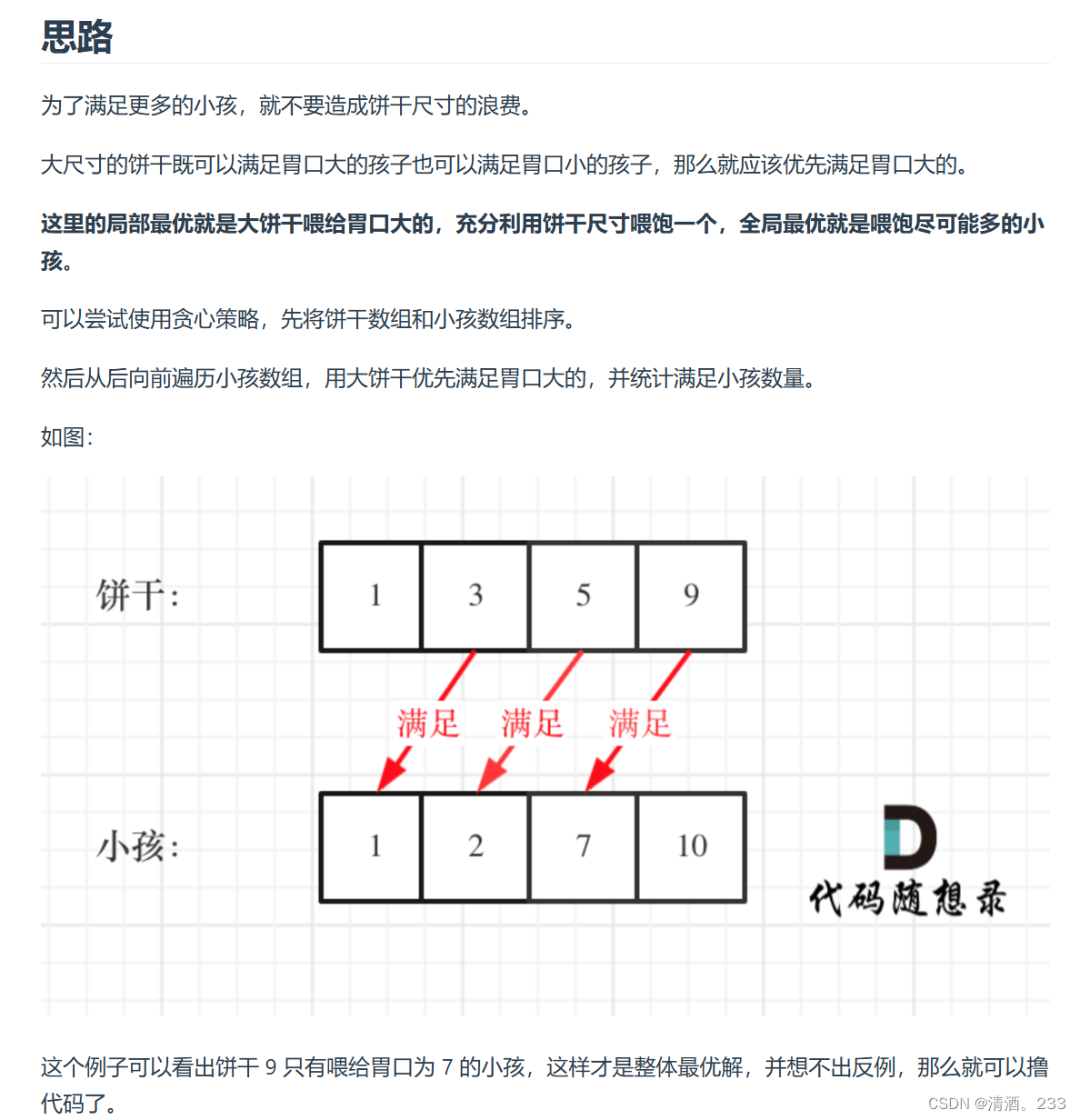

204.贪心算法:分发饼干(力扣)

以下来源于代码随想录 class Solution { public:int findContentChildren(vector<int>& g, vector<int>& s) {// 对孩子的胃口进行排序sort(g.begin(), g.end());// 对饼干的尺寸进行排序sort(s.begin(), s.end());int index s.size() - 1; // 从最大的饼…...

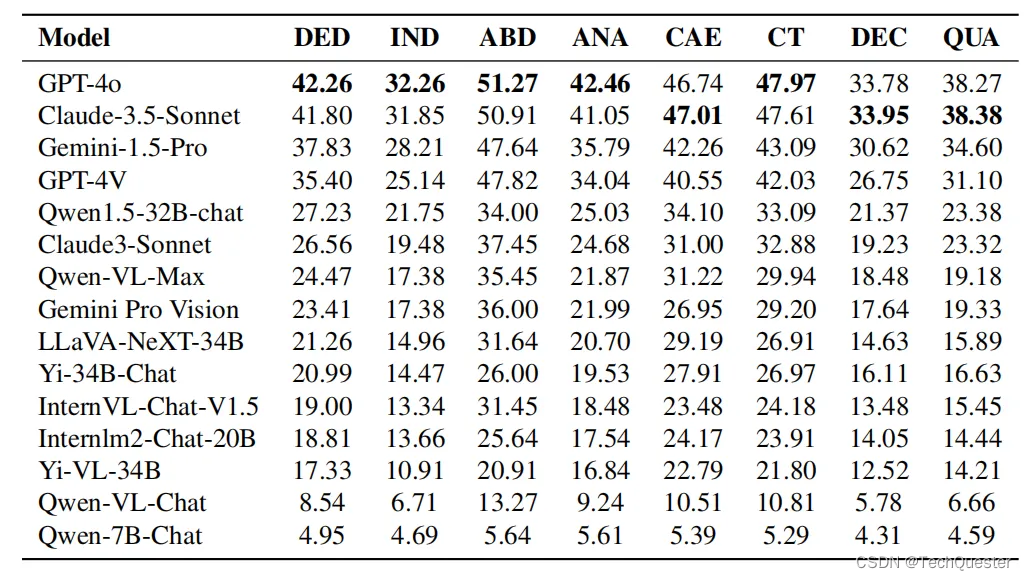

AI奥林匹克竞赛:Claude-3.5-Sonnet对决GPT-4o,谁是最聪明的AI?

目录 实验设置 评估对象 评估方法 结果与分析 针对学科的细粒度分析 GPT-4o vs. Claude-3.5-Sonnet GPT-4V vs. Gemini-1.5-Pro 结论 AI技术日新月异,Anthropic公司最新发布的Claude-3.5-Sonnet因在知识型推理、数学推理、编程任务及视觉推理等任务上设立新…...

【C++】const修饰成员函数

const修饰成员函数 常函数: 成员函数后加const后我们称为这个函数为常函数 常函数内不可以修改成员属性 成员属性声明时加关键字mutable后,在常函数中依然可以修改 class Animal { public:void fun1(){//这是一个普通的成员函数 }void fun2…...

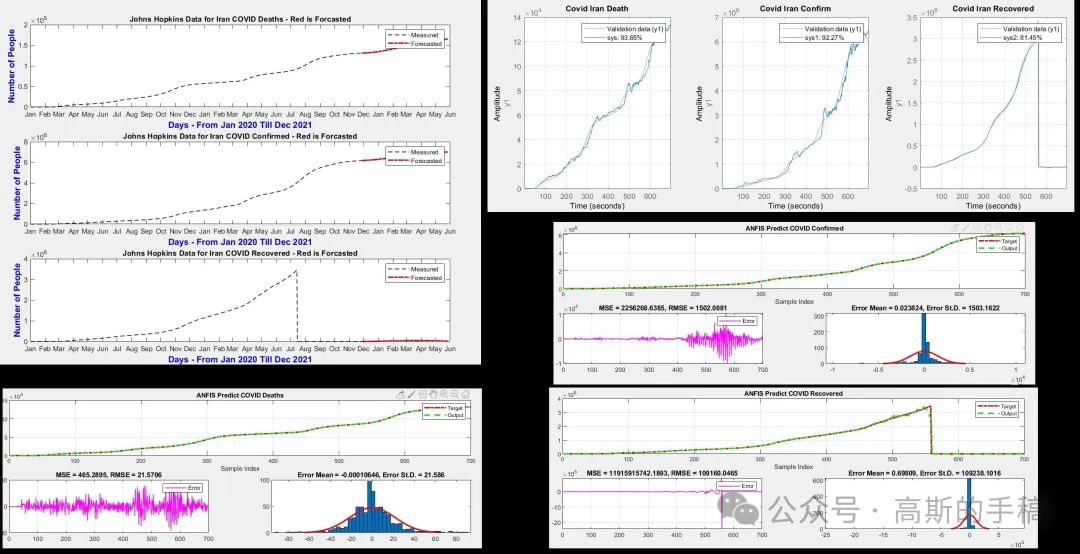

基于模糊神经网络的时间序列预测(以hopkinsirandeath数据集为例,MATLAB)

模糊神经网络从提出发展到今天,主要有三种形式:算术神经网络、逻辑模糊神经网络和混合模糊神经网络。算术神经网络是最基本的,它主要是对输入量进行模糊化,且网络结构中的权重也是模糊权重;逻辑模糊神经网络的主要特点是模糊权值可…...

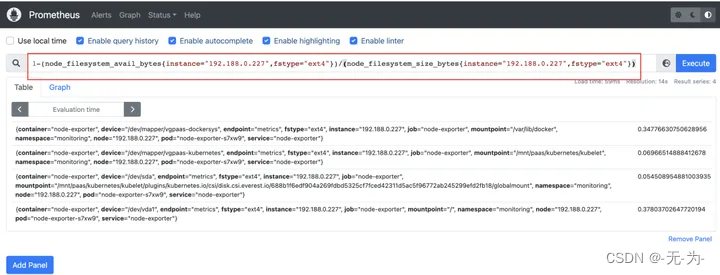

Java web应用性能分析之【prometheus监控K8s指标说明】

常规k8s的监控指标 单独 1、集群维度 集群状态集群节点数节点状态(正常、不可达、未知)节点的资源使用率(CPU、内存、IO等) 2、应用维度 应用响应时间 应用的错误率 应用的请求量 3、系统和集群组件维度 API服务器状态控…...

Spring Boot中的应用配置文件管理

Spring Boot中的应用配置文件管理 大家好,我是免费搭建查券返利机器人省钱赚佣金就用微赚淘客系统3.0的小编,也是冬天不穿秋裤,天冷也要风度的程序猿!今天我们将深入探讨Spring Boot中的应用配置文件管理。在现代的软件开发中&am…...

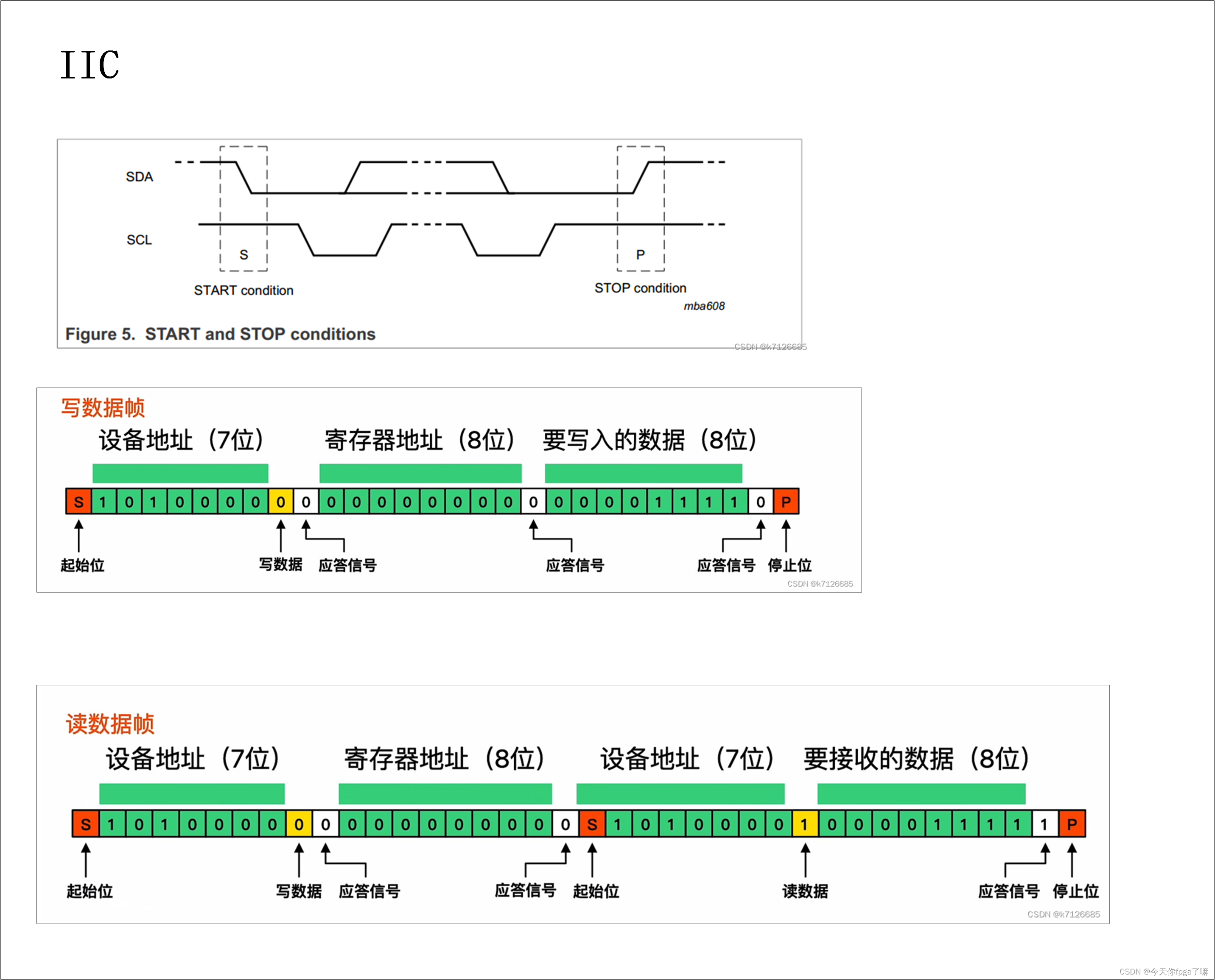

SCCB协议介绍,以及与IIC协议对比

在之前的文章里已经介绍了IIC协议:iic通信协议 这篇内容主要介绍一下SCCB协议。 文章目录 SCCB协议:SCCB时序图iic时序图SCCB时序 VS IIC时序 总:SCCB协议常用在摄像头配置上面,例如OV5640摄像头,和IIC协议很相似&…...

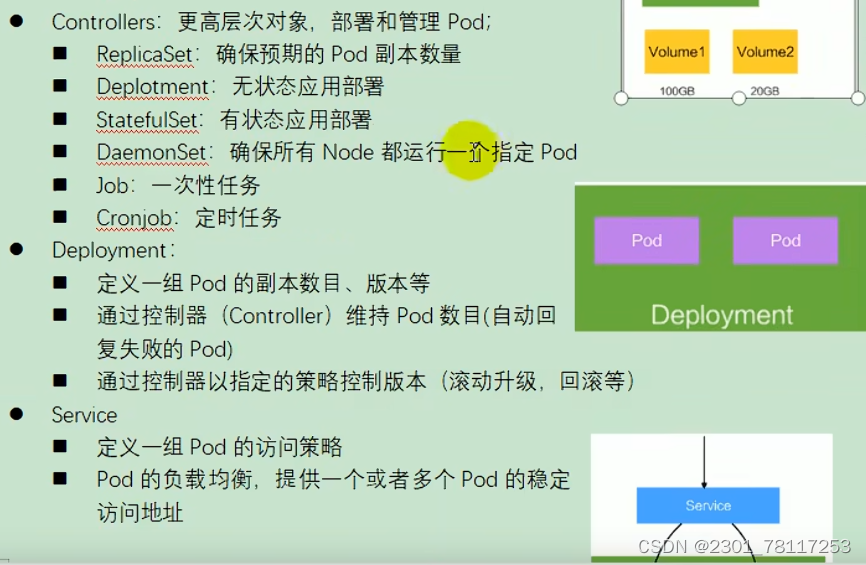

K8S基础简介

用于自动部署,扩展和管理容器化应用程序的开源系统。 功能: 服务发现和负载均衡; 存储编排; 自动部署和回滚; 自动二进制打包; 自我修复; 密钥与配置管理; 1. K8S组件 主从方式架…...

Studying-代码随想录训练营day24| 93.复原IP地址、78.子集、90.子集II

第24天,回溯算法part03,牢记回溯三部曲,掌握树形结构结题方法💪 目录 93.复原IP地址 78.子集 90.子集II 总结 93.复原IP地址 文档讲解:代码随想录复原IP地址 视频讲解:手撕复原IP地址 题目࿱…...

深入聊聊Zynq RFSoC里那些容易搞混的时钟:从外部输入到片内PLL再到AXI-Stream接口时钟

深入解析Zynq RFSoC时钟架构:从外部输入到AXI-Stream接口的完整路径 在Zynq UltraScale RFSoC的设计中,时钟系统堪称整个架构的"心脏"。尤其当涉及多通道同步、跨时钟域数据传输等高阶应用时,时钟配置的细微差别往往会导致性能差异…...

【SimMechanics实战】从零搭建Matlab机械臂仿真模型:模块详解与坐标系规划

1. SimMechanics入门:为什么选择它做机械臂仿真 第一次接触机械臂仿真时,我试过几种不同的工具,最后发现SimMechanics真是个好帮手。它和Matlab/Simulink无缝集成,数据处理特别方便,不像有些专业仿真软件需要频繁导入导…...

【Proteus仿真】SRF04超声波阈值预警系统设计与LCD1602交互实现

1. SRF04超声波测距原理与硬件连接 SRF04超声波模块是工业测距的经典选择,它通过发射40kHz的声波并计算回波时间差来测量距离。在实际项目中,我发现很多初学者容易忽略声速受温度影响的问题——常温下声速约343m/s,但温度每升高1℃࿰…...

进程的状态优先级)

(二)进程的状态优先级

1进程的状态(兼容所有操作系统)1.1并行和并发CPU执行进程代码,不是把进程代码执行完毕,才开始执行下一个 而是给每一个进程预分配一个 时间片,基于时间片,进行调度轮转(单CPU下),并发。并发:多个进程在一个…...

掌握6个采购管控节点,企业采购成本可直接降低15%—30%

在企业经营管理中,采购成本是企业综合成本的核心组成部分,原材料、耗材、设备、服务等采购支出,直接决定企业利润空间。据行业数据统计,多数中小企业采购环节存在流程漏洞、管控松散、资源浪费等问题,无效成本占比高达…...

0.2mm间距测试探针技术解析与应用指南

1. 0.2mm间距测试探针的技术突破与应用价值在半导体测试领域,随着芯片封装尺寸的持续缩小和信号频率的不断提升,传统测试探针已难以满足高密度互连与高频测试的双重需求。Aries Electronics最新推出的0.2mm间距测试探针,采用镀金铍铜材料和特…...

ARM L220 L2缓存控制器架构解析与问题解决方案

1. ARM L220 L2缓存控制器深度解析与问题实战指南作为ARM11系列处理器的关键组件,L220 Level 2 Cache控制器在提升系统性能方面发挥着不可替代的作用。这款发布于2009年的缓存控制器采用当时先进的AXI总线协议,支持多核环境下的缓存一致性管理࿰…...

合肥工业大学LaTeX论文模板:5分钟解决格式难题的专业方案

合肥工业大学LaTeX论文模板:5分钟解决格式难题的专业方案 【免费下载链接】HFUT_Thesis LaTeX Thesis Template for Hefei University of Technology 项目地址: https://gitcode.com/gh_mirrors/hf/HFUT_Thesis 还在为论文格式调整而烦恼吗?合肥工…...

开源机械爪资源库指南:从入门到ROS集成与自主抓取

1. 项目概述:一个开源“机械爪”的宝藏资源库如果你对机器人、自动化或者DIY硬件感兴趣,最近又在琢磨着给自己的项目加一个“手”,那么你很可能已经听说过“机械爪”这个概念。无论是想做一个自动抓取小物件的桌面机器人,还是为你…...

Sealos云操作系统:基于Kubernetes内核的桌面化云原生平台实践

1. 项目概述:从“集群”到“桌面”的云原生新范式如果你和我一样,长期在云原生领域摸爬滚打,那么对“Kubernetes集群”的部署和管理一定不会陌生。从早期的kubeadm手动搭建,到后来各种发行版和托管服务,我们一直在追求…...