从万里长城防御体系看软件安全体系建设@安全历史03

长城,是中华民族的一张重要名片,是中华民族坚韧不屈、自强不息的精神象征,被联合国教科文组织列入世界文化遗产名录。那么在古代,长城是如何以其复杂的防御体系,一次次抵御外族入侵,而这些防御体系又能给软件安全行业以什么启示呢?

多层次防御,成体系建设

长城的防御体系是一个由城墙、敌楼、关城、墩堡、营城、卫所、镇城烽火台等多种防御工事所组成的完整体系,由点到线、由线到面,把长城沿线的隘口、军堡、关城和军事重镇连接成一张严密的网,来犯的敌人难以越过多层次的安全屏障,只能望“墙”兴叹。

在软件安全领域,单一的防护手段往往只能防御某一类型的威胁或攻击,而无法对所有潜在的安全风险进行有效应对,并产生大量的误报漏报。

因此,企业应采用多层次的防御体系,多种防御策略并举,组成一道道“安全城墙”,以应对多样化的网络攻击方式,系统化保障软件安全。

严密监控,迅速响应

长城的烽燧系统是古代中国用于远距离军情报警的重要设施,在防御体系中扮演着举足轻重的角色。当有敌情发生时,烽火台会立即点燃烽火或放烟进行报警,通知援军,为边疆防御提供了有力保障。

而在软件系统中,如果漏洞在产生后不能及时发现并修复,后期将对系统的安全性、稳定性及业务连续性造成很大影响。

因此,及时发现安全威胁并迅速响应至关重要,企业应建立监控机制和应急响应机制,并迅速采取修复行动,将新产生的危机扼杀在摇篮中,避免安全缺口的进一步扩大。

集中管理,分散防御

长城的关城是防线上最为集中的防御据点,而城墙、敌楼等则分散部署,打造出了一套集中管理+分散防御的模式。关城作为防线上的战略要地,将防御力量集中于这些关键点,能够更有效地抵御敌人的进攻。城墙和敌楼等分散部署的设施,将防御范围扩大,相互配合保持防御状态,减缓敌人的进攻速度,并为反击创造机会。

在安全建设中,也应采取与长城类似的集中式的安全管理与分散安全防护措施相结合的策略。DevSecOps中的流水线管理平台类似于长城防线上的关城,负责全局的安全策略制定、监控、管理和响应。而分散的安全防护措施分布在开发过程各个关键部位,高效协作,相互支援,配合防御不同类型的攻击、漏洞,打造高效、安全的研发体系。

翻开历史课本,世界奇迹万里长城纵横高山峻岭,于塞北边疆抵御外敌,保家国固若金汤。如今步入信息时代,捍卫国家安全的“长城”也不仅仅停留于“有形”。在防御理念上,长城也能给我们以深刻启发,推动企业建立牢不可摧的安全防御体系,筑造软件安全的“万里长城”。

推荐阅读

从东汉的衰亡中,我们能学到什么软件安全知识? @安全历史02

从故宫修建看「软件物料清单」的重要性 @安全历史01

相关文章:

从万里长城防御体系看软件安全体系建设@安全历史03

长城,是中华民族的一张重要名片,是中华民族坚韧不屈、自强不息的精神象征,被联合国教科文组织列入世界文化遗产名录。那么在古代,长城是如何以其复杂的防御体系,一次次抵御外族入侵,而这些防御体系又能给软…...

ISO 19110操作要求类中的/req/operation/formal-definition详细解释

/req/operation/formal-definition 要求: 每个要素操作实体必须具有一个形式定义(formal definition),该定义应明确描述操作的行为和影响。 具体解释 定义 要素操作实体(feature operation entity):这…...

豆包大语言模型API调用错误码一览表

本文介绍了您可能从 API 和官方 SDK 中看到的错误代码。 http code说明 400 原因:错误的请求,例如缺少必要参数,或者参数不符合规范等 解决方法:检查请求后重试 401 原因:认证错误,代表服务无法对请求进…...

AI辅助设计:如何通过机器学习革新创意工作流程

🍁 作者:知识浅谈,CSDN签约讲师,CSDN博客专家,华为云云享专家,阿里云专家博主 📌 擅长领域:全栈工程师、爬虫、ACM算法,大数据,深度学习 💒 公众号…...

轻松解锁电脑强悍性能,4000MHz的玖合星舞 DDR4 内存很能打

轻松解锁电脑强悍性能,4000MHz的玖合星舞 DDR4 内存很能打 哈喽小伙伴们好,我是Stark-C~ 很多有经验的电脑玩家在自己DIY电脑选购内存条的时候,除了内存总容量,最看重的参数那就是频率了。内存频率和我们常说的CPU主频一样&…...

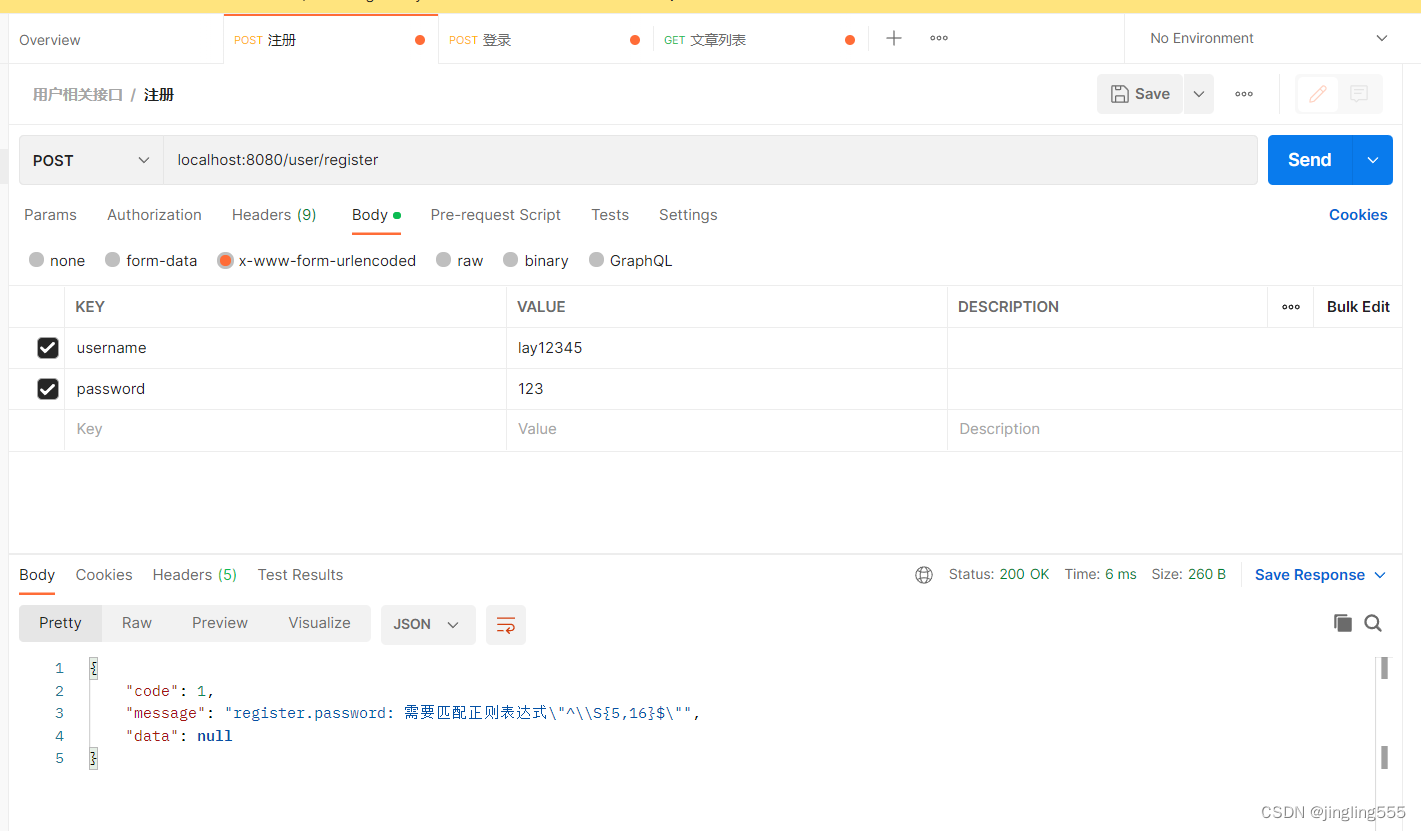

SpringBoot | 使用jwt令牌实现登录认证,使用Md5加密实现注册

对于登录认证中的令牌,其实就是一段字符串,那为什么要那么麻烦去用jwt令牌?其实对于登录这个业务,在平常我们实现这个功能时,可能大部分都是通过比对用户名和密码,只要正确,就登录成功ÿ…...

Springboot基于Redis的高性能分布式缓存数据库的实现与实例

一、引言 在现代的分布式系统和高并发应用中,缓存机制显得尤为重要。Redis作为一种开源(BSD许可)的内存键值存储,因其高性能、丰富的数据结构和多样化的应用场景,成为开发者们的首选。在这篇博客中,我们将…...

防止多次点击,vue的按钮上做简易的防抖节流处理

话不多说,上个视频,看看是不是你要的效果 防抖节流 1.创建一个directive.js // directive.js export default {install(Vue) {// 防重复点击(指令实现)Vue.directive(repeatClick, {inserted(el, binding) {el.addEventListener(click, () > {if (!el.disabled) {el.disabl…...

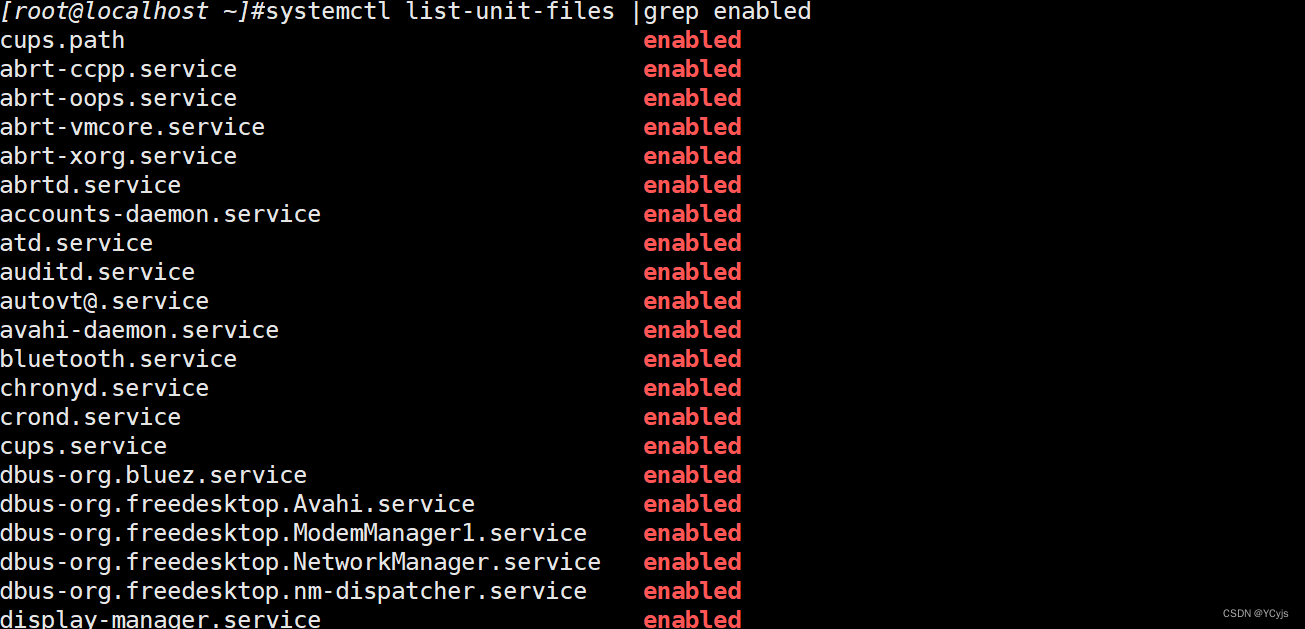

云计算【第一阶段(21)】Linux引导过程与服务控制

目录 一、linux操作系统引导过程 1.1、开机自检 1.2、MBR引导 1.3、GRUB菜单 1.4、加载 Linux 内核 1.5、init进程初始化 1.6、简述总结 1.7、初始化进程centos 6和7的区别 二、排除启动类故障 2.1、修复MBR扇区故障 2.1.1、 实验 2.2、修复grub引导故障 2.2.1、实…...

Google 发布最新开放大语言模型 Gemma 2,现已登陆 Hugging Face Hub

Google 发布了最新的开放大语言模型 Gemma 2,我们非常高兴与 Google 合作,确保其在 Hugging Face 生态系统中的最佳集成。你可以在 Hub 上找到 4 个开源模型 (2 个基础模型和 2 个微调模型) 。发布的功能和集成包括: Hub 上的模型https://hf.…...

智能分析赋能等保:大数据技术在安全审计记录中的应用

随着信息技术的飞速发展,大数据技术在各行各业中的应用愈发广泛,特别是在网络安全领域,大数据技术为安全审计记录提供了强有力的支撑。本文将深入探讨智能分析如何赋能等保(等级保护),以及大数据技术在安全…...

)

Django中,update_or_create()

在Django中,可以使用update_or_create()方法来更新现有记录或创建新记录。该方法接受一个字典作为参数,用于指定要更新或创建的字段和对应的值。 update_or_create()方法的语法如下: 代码语言:python obj, created Model.obje…...

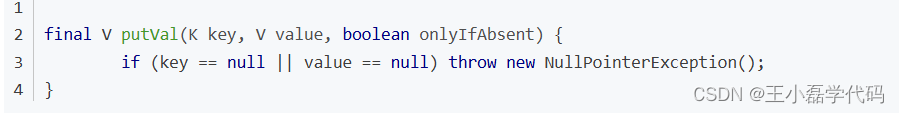

每日一学(1)

目录 1、ConCurrentHashMap为什么不允许key为null? 2、ThreadLocal会出现内存泄露吗? 3、AQS理解 4、lock 和 synchronized的区别 1、ConCurrentHashMap为什么不允许key为null? 底层 putVal方法 中 如果key || value为空 抛出…...

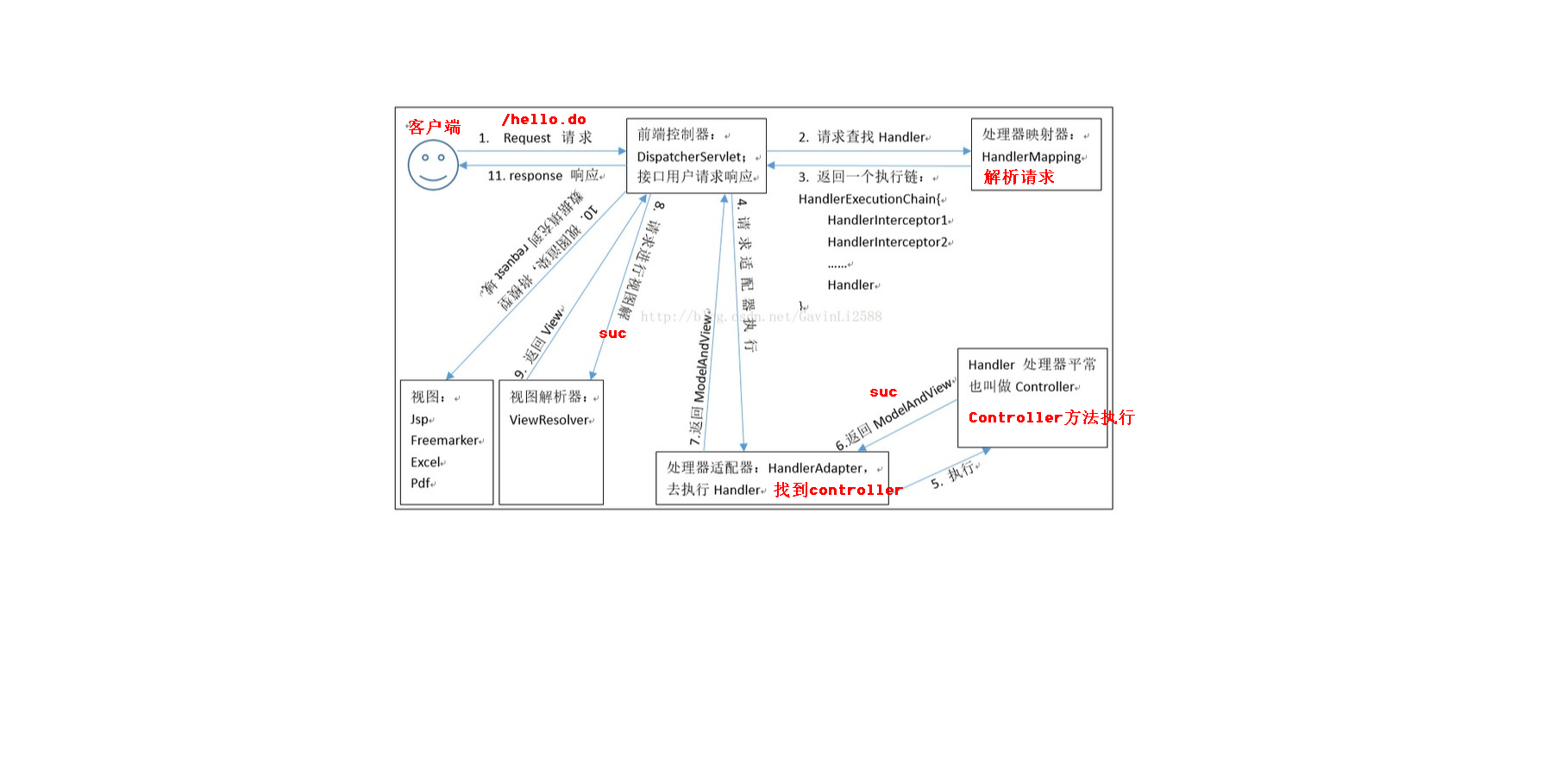

SpringMVC(1)——入门程序+流程分析

MVC都是哪三层?在Spring里面分别对应什么?SpringMVC的架构是什么? 我们使用Spring开发JavaWeb项目,一般都是BS架构,也就是Browser(浏览器)-Server(服务器)架构 这种架构…...

成绩发布背后:老师的无奈与痛点

在教育的广阔天地里,教师这一角色承载着无数的期望与责任。他们不仅是知识的传播者,更是学生心灵的引路人。而对于班主任老师来说,他们的角色更加多元,他们不仅是老师,还必须是“妈妈”。除了像其他老师一样备课、上课…...

MySQL 索引之外的相关查询优化总结

在这之前先说明几个概念: 1、驱动表和被驱动表:驱动表是主表,被驱动表是从表、非驱动表。驱动表和被驱动表并非根据 from 后面表名的先后顺序而确定,而是根据 explain 语句查询得到的顺序确定;展示在前面的是驱动表&am…...

EE trade:贵金属投资的优点及缺点

贵金属(如黄金、白银、铂金和钯金)一直以来都是重要的投资和避险工具。它们具有独特的物理和化学特性,广泛应用于各种行业,同时也被视为财富储备。在进行贵金属投资时,了解其优点和缺点对于做出明智的投资决策至关重要。 一、贵金属投资的优…...

python工作目录与文件目录

工作目录 文件目录:文件所在的目录 工作目录:执行python命令所在的目录 D:. | main.py | ---data | data.txt | ---model | | model.py | | train.py | | __init__.py | | | ---nlp | | | bert.py | …...

可信和可解释的大语言模型推理-RoG

大型语言模型(LLM)在复杂任务中表现出令人印象深刻的推理能力。然而,LLM在推理过程中缺乏最新的知识和经验,这可能导致不正确的推理过程,降低他们的表现和可信度。知识图谱(Knowledge graphs, KGs)以结构化的形式存储了…...

秋招季的策略与行动指南:提前布局,高效备战,精准出击

6月即将进入尾声,一年一度的秋季招聘季正在热火进行中。对于即将毕业的学生和寻求职业发展的职场人士来说,秋招是一个不容错过的黄金时期。 秋招的序幕通常在6月至9月间拉开,名企们纷纷开启网申的大门。在此期间,求职备战是一个系…...

别再熬大夜改论文了!okbiye AI 写作,把毕业论文从选题到终稿焊在及格线以上

okbiye-免费查重复率aigc检测/开题报告/毕业论文/智能排版/文献综述/AI PPT毕业论文 - Okbiye智能写作https://www.okbiye.com/ai/bylw 打开电脑,对着空白的 Word 文档发呆,开题报告和初稿大纲改了又改,导师的红批注比正文还长,格…...

BoxLite-AI:开箱即用的轻量级AI应用容器部署与优化指南

1. 项目概述:BoxLite-AI 是什么,以及它解决了什么问题 最近在折腾本地大模型部署和轻量化应用时,发现了一个挺有意思的项目,叫 BoxLite-AI。乍一看这个名字,可能会联想到“盒子”和“轻量”,没错࿰…...

【51单片机倒计时清翔的板子2片573驱动数码管】2023-10-28

缘由51单片机模拟定时炸弹_编程语言-CSDN问答 用矩阵键盘在数码管上输入数字作为炸弹的倒计时,独立键盘控制倒计时开始,暂停,提前引爆键,倒计时最后三秒蜂鸣器随倒计时响,求源码。 以下代码演示相关功能实现。 #inc…...

ESP32-S3物联网开发实战:从点灯到上云Adafruit IO

1. 项目概述:从点灯到上云,解锁ESP32-S3的完整能力拿到一块ESP32-S3开发板,比如Adafruit的QT Py ESP32-S3,很多朋友的第一步就是让板载的RGB LED(NeoPixel)闪起来,这就像嵌入式世界的“Hello Wo…...

Cursor AI 规则引擎:自动化编码规范与项目约束实践指南

1. 项目概述:一个为 Cursor 编辑器量身定制的规则引擎如果你和我一样,深度依赖 Cursor 这款 AI 驱动的代码编辑器,那你一定经历过这样的时刻:面对 AI 生成的代码,既惊叹于它的效率,又时常为它不遵守团队规范…...

猫眼启发的亚太赫兹超表面成像系统设计与应用

1. 猫眼启发的亚太赫兹超表面成像系统概述在电磁波成像技术领域,传统系统往往面临视场匹配困难、系统冗余度高以及实时性不足等挑战。受猫眼结构中反光膜(tapetum lucidum)的生物学启发,我们开发了一种创新的主动-被动复合孔径共享…...

Adafruit Metro M4 AirLift开发板:硬件解析与物联网开发实战

1. 项目概述与硬件解析如果你正在寻找一款既能提供强大本地计算能力,又能轻松接入无线网络的微控制器开发板,那么Adafruit Metro M4 Express AirLift绝对是一个值得深入研究的选项。它不是简单的单片机加WiFi模块的堆砌,而是一个经过精心整合…...

从开源模型到API服务:OpenClaw部署实战与Docker+FastAPI方案解析

1. 项目概述:从开源模型到可部署服务的跨越最近在折腾大语言模型本地部署的朋友,可能都绕不开一个名字:OpenClaw。这个由智源研究院开源的模型,以其在代码生成和数学推理上的出色表现,吸引了不少开发者和研究者的目光。…...

Play Integrity API Checker:5分钟快速掌握Android设备安全检测终极指南

Play Integrity API Checker:5分钟快速掌握Android设备安全检测终极指南 【免费下载链接】play-integrity-checker-app Get info about your Device Integrity through the Play Intergrity API 项目地址: https://gitcode.com/gh_mirrors/pl/play-integrity-chec…...

DLSS Swapper完全指南:3步轻松优化游戏性能的终极方案

DLSS Swapper完全指南:3步轻松优化游戏性能的终极方案 【免费下载链接】dlss-swapper 项目地址: https://gitcode.com/GitHub_Trending/dl/dlss-swapper DLSS Swapper是一款专为游戏玩家设计的智能工具,能够自动管理、下载和替换游戏中的DLSS、F…...