如何选择适合自己的虚拟化技术?

虚拟化技术已成为现代数据中心和云计算环境的核心组成部分。本文将帮助您了解如何选择适合自己需求的虚拟化技术,以实现更高的效率、资源利用率和灵活性。

理解虚拟化技术

首先,让我们了解虚拟化技术的基本概念。虚拟化允许将一个物理服务器划分为多个虚拟服务器,每个虚拟服务器都具有自己的操作系统和应用程序,但共享硬件资源。这提供了更好的资源管理和隔离。

考虑您的需求和目标

在选择虚拟化技术之前,首先要考虑您的需求和目标:

1. 资源需求:评估您的应用程序和工作负载对CPU、内存、存储和网络资源的需求。

2. 隔离和安全性:确定您对虚拟机之间的隔离和安全性的需求。某些虚拟化技术提供更好的隔离功能。

3. 管理和自动化:考虑您需要多少管理和自动化功能来简化操作和维护。

4. 成本:虚拟化技术的成本可以因供应商和功能而异。确保您的选择符合预算。

不同类型的虚拟化技术

有几种主要类型的虚拟化技术,每种都有其特定的用途和优势:

1. 硬件虚拟化:这种虚拟化在物理硬件上创建虚拟机,允许在虚拟机中运行不同的操作系统。例如,VMware和Hyper-V是硬件虚拟化的示例。

2. 容器化虚拟化:容器化虚拟化使用容器来封装应用程序及其依赖关系,实现更轻量级的虚拟化,适用于微服务架构。Docker和Kubernetes是容器化虚拟化的代表。

3. 网络虚拟化:网络虚拟化允许在虚拟网络中创建、管理和隔离网络资源。这对于云环境和多租户环境非常有用。

选择供应商和工具

一旦确定了您的需求和虚拟化类型,就可以选择供应商和工具。考虑以下因素:

1. 支持和生态系统:供应商的支持和生态系统对于长期维护和问题解决非常重要。

2. 性能和可扩展性:确保选择的虚拟化技术能够满足您的性能需求,并具备良好的可扩展性。

3. 安全性:评估供应商的安全性和安全特性,以确保您的数据得到充分保护。

4. 社区和文档:开源虚拟化技术通常有庞大的社区支持和丰富的文档资源,这对于问题解决和学习非常有帮助。

试用和评估

在最终选择之前,建议进行试用和评估。创建一个小规模的虚拟化环境,测试您的应用程序和工作负载,以确保选择的技术满足您的期望。

值得一提的是好的服务器对虚拟化技术的影响是多方面的:

1.性能提升:

高性能的服务器,如配备多核处理器、大容量高速内存和高性能存储(如SSD),能够显著提升虚拟化环境中虚拟机的运行速度和响应能力。这意味着每个虚拟机都能获得足够的资源来执行其任务,而不会因为资源争用而导致性能下降。

2.资源利用率提高:

好的服务器设计往往支持更高的资源密度,即在同一台物理服务器上能够承载更多的虚拟机。这通过虚拟化技术实现了资源的最大化利用,降低了单位计算成本。同时,高效的资源管理策略(如动态资源调度)可以确保虚拟机在需要时能够获得足够的资源,从而提高了整体资源利用率。

3.可扩展性与灵活性:

好的服务器通常具备灵活的扩展能力,可以根据虚拟化环境的需求轻松增加CPU、内存、存储等资源。这种可扩展性使得虚拟化环境能够随着业务的发展而平滑扩展,无需进行复杂的迁移或重构。此外,虚拟化技术本身也提供了灵活的资源分配和部署能力,使得用户可以根据需要快速创建、调整或删除虚拟机。

4.高可用性与容错性:

高性能的服务器往往配备了冗余硬件组件(如冗余电源、冗余风扇、RAID存储等),以及先进的故障检测和恢复机制。这些特性结合虚拟化技术的高可用性功能(如虚拟机迁移、故障隔离等),可以显著提高虚拟化环境的可靠性和容错性。即使某个物理组件出现故障,虚拟化环境也能迅速恢复并继续提供服务。

5.安全性增强:

好的服务器通常具备更强的安全特性,如硬件级别的加密支持、安全启动等。这些特性结合虚拟化技术的安全隔离功能(如虚拟机之间的隔离、网络隔离等),可以为用户提供更加安全的虚拟化环境。此外,虚拟化技术还提供了灵活的安全策略部署和管理能力,使得用户可以根据需要定制安全策略来保护虚拟机及其上的数据和应用程序。

而德迅云安全高防服务器的效果是值得信赖的,为什么这么说?

德迅云安全是专注于提供新一代安全产品和服务的创新企业。以软件定义、智能主动、贴合业务的产品技术理念,依托SDP、AI、零信任技术架构和世界前茅安全厂商,形成应用安全和抗DDoS两大安全产品系列,一站式解决互联网业务的应用漏洞、黑客渗透、爬虫Bot、DDoS等安全威胁,同时提高应用性能和可靠性。德迅云安全通过自主研发的自动化运维平台,为用户提供全程运维7x24小时在线保障服务,为用户提供网络架构、网络安全、服务器状态监控、硬件部署等一站式服务及定制化解决方案。

德迅云安全部署的T级别数据中心,具备完善的机房设施,核心骨干网络有效保证高品质的网络环境和丰富的带宽资源。搭载赠送:自主化管理平台、德迅卫士(主机安全防火墙)、WEB云防护(一站式网站安全加速)、1V1专家技术支撑,竭诚为您提供安全、可靠、稳定、高效的服务体验。

DDoS清洗:近源清洗多种流量清洗部署方案,无损防御各种DDoS攻击

CC攻击防御:5s发现恶意请求,10s快速阻断攻击,事前拦截、事后溯源、全方位防黑

WEB应用防火墙:防SQL注入、XSS跨站,后门隔离保护、WEB SHELL上传、非法HTTP协议请求。

德迅卫士:系统层安全软件,为用户远程桌面扫描登陆、手机短信验证登陆等。一键后台优化服务器权限、威胁组件、威胁端口。

综上所述,选择适合自己的虚拟化技术是关键的决策,可以显著提高资源利用率和数据中心管理效率。通过考虑您的需求、目标和不同类型的虚拟化技术,以及选择合适的供应商和工具,您可以制定出最佳的虚拟化战略。

相关文章:

如何选择适合自己的虚拟化技术?

虚拟化技术已成为现代数据中心和云计算环境的核心组成部分。本文将帮助您了解如何选择适合自己需求的虚拟化技术,以实现更高的效率、资源利用率和灵活性。 理解虚拟化技术 首先,让我们了解虚拟化技术的基本概念。虚拟化允许将一个物理服务器划分为多个虚…...

Spring动态代理详解

一,动态代理 我发现Spring框架中的动态代理是一种非常强大的机制,它可以在运行时为接口或类创建动态代理,然后通过这些代理在方法调用前后添加额外的行为。在后续Spring的AOP(面向切面编程)支持中扮演了关键角色。 二…...

Java微服务架构中的消息总线设计

Java微服务架构中的消息总线设计 大家好,我是免费搭建查券返利机器人省钱赚佣金就用微赚淘客系统3.0的小编,也是冬天不穿秋裤,天冷也要风度的程序猿!今天我们将深入探讨在Java微服务架构中的消息总线设计。 一、什么是消息总线&…...

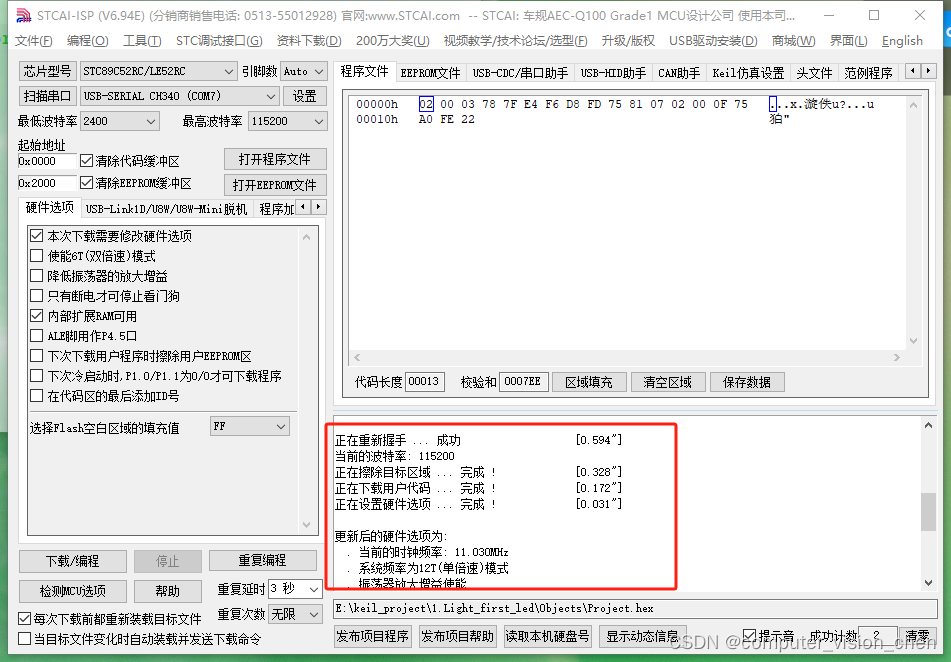

51单片机项目-点亮第一个LED灯(涉及:进制转换表、创建项目、生成HEX文件、下载程序到单片机、二极管区分正负极)

目录 新建项目选择型号添加新文件到该项目设置字体和utf-8编码二极管如何区分正负极原理:CPU通过寄存器来控制硬件电路 用P2寄存器的值控制第一个灯亮进制转换编译查看P2寄存器的地址生成HEX文件把代码下载到单片机中下载程序到单片机 新建项目 选择型号 stc是中国…...

安全管理中心测评项

安全管理中心 系统管理 应对系统管理员进行身份鉴别,只允许其通过特定的命令或操作界面进行系统管理操作,并对这些操作进行审计; 应通过系统管理员对系统的资源和运行进行配置、控制和管理,包括用户身份、系统资源配置、系统加…...

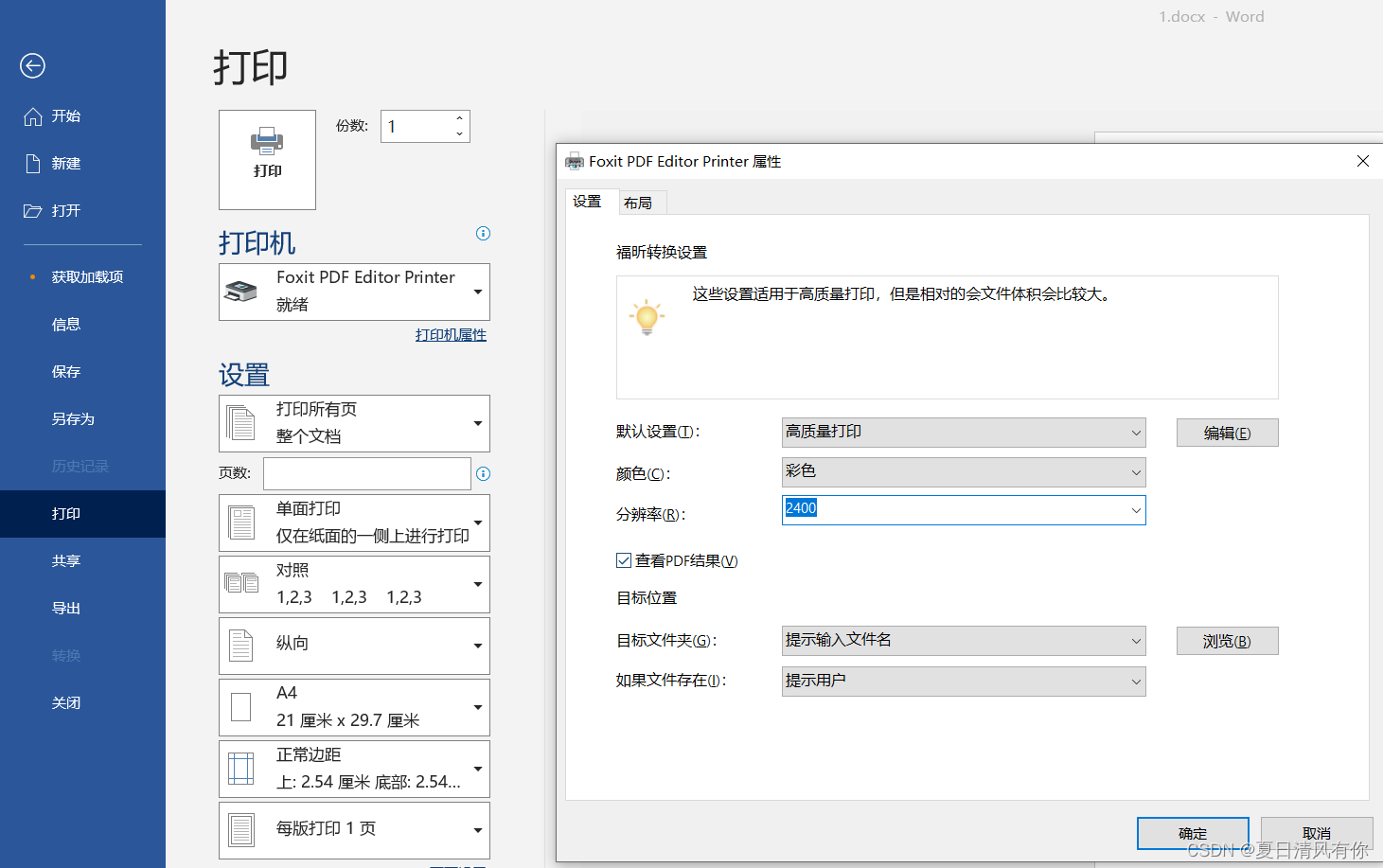

word 转pdf 中图片不被压缩的方法

word 转pdf 中图片不被压缩的方法 法1: 调节word 选项中的图片格式为不压缩、高保真 法2: 1: word 中的图片尽可能使用高的分辨率,图片存为pnd或者 tif 格式(最高清) 2: 转化为pdf使用打印机器,参数如下…...

Springboot+Vue3开发学习笔记《1》

SpringbootVue3开发学习笔记《1》 博主正在学习SpringbootVue3开发,希望记录自己学习过程同时与广大网友共同学习讨论。 一、前置条件 博主所用版本: IDEA需要破解,破解工具链接容易挂,关注私聊我单发。 Spring Boot是Spring提…...

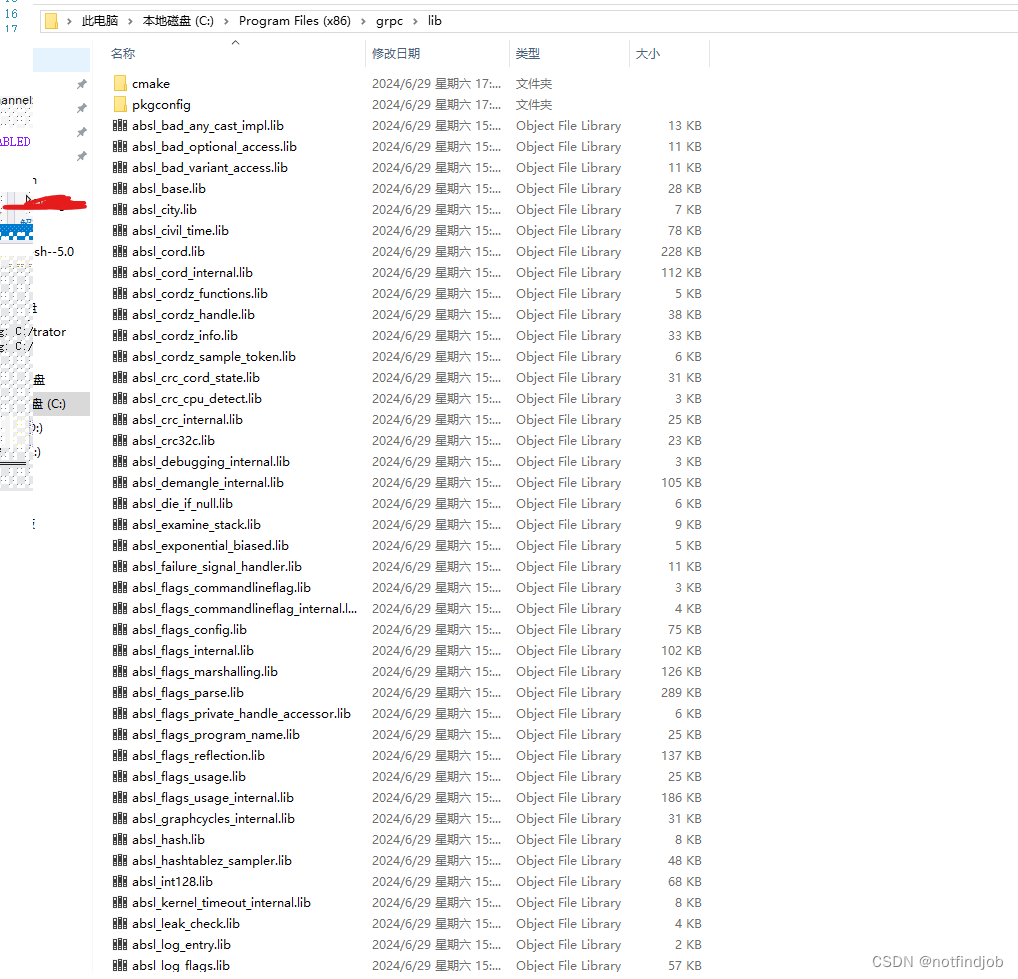

grpc编译

1、cmake下载 Download CMakehttps://cmake.org/download/cmake老版本下载 Index of /fileshttps://cmake.org/files/2、gprc源码下载,发现CMAKE报错 3、使用git下载 1)通过git打开一个目录:如下grpc将放在D盘src目录下 cd d: cd src2&am…...

echarts-wordcloud:打造个性化词云库

前言 在当今信息爆炸的时代,如何从海量的文本数据中提取有用的信息成为了一项重要的任务。词云作为一种直观、易于理解的数据可视化方式,被广泛应用于文本分析和可视化领域。本文将介绍一种基于 echarts-wordcloud 实现的词云库,通过其丰富的…...

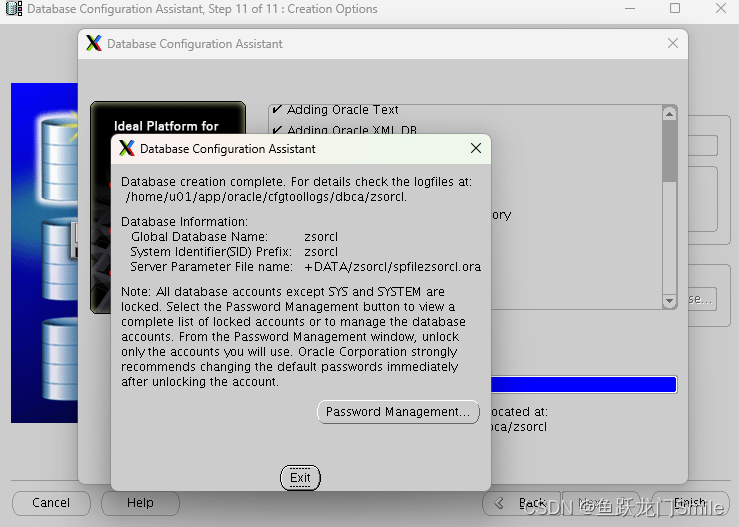

VMware虚拟机安装CentOS7.9 Oracle 11.2.0.4 RAC+单节点RAC ADG

目录 一、参考资料 二、RAC环境配置清单 1.主机环境 2.共享存储 3.IP地址 4.虚拟机 三、系统参数配置 1. 配置网卡 1.1 配置NAT网卡 1.2 配置HostOnly网卡 2. 修改主机名 3. 配置/etc/hosts 4. 关闭防火墙 5. 关闭Selinux 6. 配置内核参数 7. 配置grid、oracle…...

iOS 视图实现渐变色背景

需求 目的是要实现视图的自定义的渐变背景色,实现一个能够随时使用的工具。 实现讨论 在 iOS 中,如果设置视图单一的背景色,是很简单的。可是,如果要设置渐变的背景色,该怎么实现呢?其实也没有很是麻烦&…...

hive命令和参数

一.命令行模式 hive命令行 hive -H 查询hive的可用参数 hive -e "" 在hive命令中直接执行简单的sql语句 在hive命令中执行sql文件 hive -f 文件地址 在hive命令中新建hive变量 hive --hivevar mykey"myvalue" beeline命令行 先得启动hiveserver…...

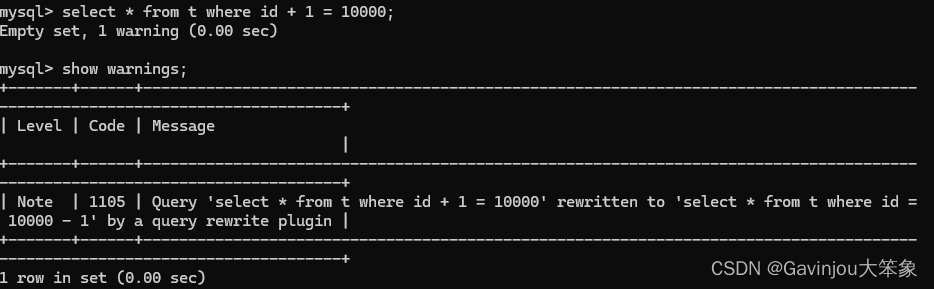

『MySQL 实战 45 讲』22 - MySQL 有哪些“饮鸩止渴”提高性能的方法?

MySQL 有哪些“饮鸩止渴”提高性能的方法? 需求:业务高峰期,生产环境的 MySQL 压力太大,没法正常响应,需要短期内、临时性地提升一些性能 短连接风暴 短连接模式:执行很少的 SQL 语句就断开,…...

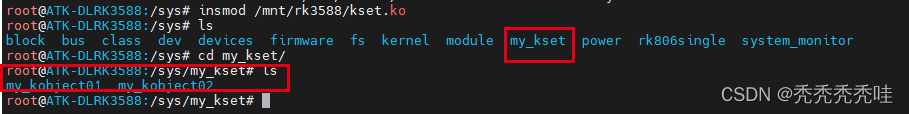

创建kset

1、kset介绍 2、相关结构体和api介绍 2.1 struct kset 2.2 kset_create_and_add kset_create_and_addkset_createkset_registerkobject_add_internalkobject_add_internal2.3 kset_unregister kset_unregisterkobject_delkobject_put3、实验操作 #include<linux/module.…...

实战:基于Java的大数据处理与分析平台

实战:基于Java的大数据处理与分析平台 大家好,我是免费搭建查券返利机器人省钱赚佣金就用微赚淘客系统3.0的小编,也是冬天不穿秋裤,天冷也要风度的程序猿!今天我们将探讨如何利用Java构建高效的大数据处理与分析平台。…...

构建安全稳定的应用:Spring Security 实用指南

前言 在现代 Web 应用程序中,安全性是至关重要的一个方面。Spring Security 作为一个功能强大且广泛使用的安全框架,为 Java 应用程序提供了全面的安全解决方案。本文将深入介绍 Spring Security 的基本概念、核心功能以及如何在应用程序中使用它来实现…...

嵌入式STM32F103项目实例可以按照以下步骤进行构建和实现

嵌入式STM32F103项目实例可以按照以下步骤进行构建和实现: 1. 项目概述 目标:演示STM32F103开发板的基本功能,通过LED闪烁来实现。硬件需求:STM32F103开发板、LED灯、杜邦线、USB转串口模块(可选,用于调试…...

2024最新Stable Diffusion【插件篇】:SD提示词智能生成插件教程!

前言 今天我们介绍几款可以自动生成提示词的插件。所谓智能生成提示词,就是我们只需要输入非常少量的关键字,插件就会根据关键词提示信息帮助我们生成一系列关键字或者句子作为提示词。下面来和我一起看看吧。 一. SD智能提示词工具 之前的文章中和大…...

彻底学会Gradle插件版本和Gradle版本及对应关系

看完这篇,保你彻底学会Gradle插件版本和Gradle版本及对应关系,超详细超全的对应关系表 需要知道Gradle插件版本和Gradle版本的对应关系,其实就是需要知道Gradle插件版本对应所需的gradle最低版本,详细对应关系如下表格࿰…...

p2p、分布式,区块链笔记: 通过libp2p的Kademlia网络协议实现kv-store

Kademlia 网络协议 Kademlia 是一种分布式哈希表协议和算法,用于构建去中心化的对等网络,核心思想是通过分布式的网络结构来实现高效的数据查找和存储。在这个学习项目里,Kademlia 作为 libp2p 中的 NetworkBehaviour的组成。 以下这些函数或…...

基于XGBoost与SHAP的分子气味预测:从特征工程到可解释性分析

1. 项目概述与核心价值在香水设计、食品风味工业乃至环境监测领域,一个核心且持久的挑战是:如何从分子的化学结构出发,准确预测其气味?这不仅仅是化学家或调香师的直觉游戏,更是一个复杂的、高维度的模式识别问题。传统…...

Rydberg原子量子门实现原理与优化技术

1. Rydberg原子平台中的量子门实现基础1.1 Rydberg原子特性与量子计算优势Rydberg原子是指外层电子被激发到高主量子数能级的原子态,这类原子具有三个关键特性使其成为量子计算的理想平台:强偶极-偶极相互作用:当两个原子同时处于Rydberg态时…...

潮州东方轻奢风全屋高定找哪家

开篇引言根据《2026年中国全屋定制行业发展报告》,潮州市全屋定制市场规模同比增长38%,其中全屋高端定制细分市场同比增长52%。目前,潮州市家庭全屋定制需求占比72%,高端定制需求占比45%。为了帮助潮州市消费者选择合规、靠谱、差…...

VMware ESXi 9.1.0.0集成NVME+网卡驱动版发布|新特性+驱动集成+部署升级+FAQ全指南

一、ESXi 9.1.0.0 正式版核心新特性 VMware ESXi 9.1.0.0(2026 年 5 月发布)是 vSphere 9.1 核心组件,聚焦硬件兼容扩展、性能跃升、安全加固、运维简化四大方向,重点强化 NVMe 存储与网卡生态适配,以下为关键更新&am…...

MySQL GROUP BY 原理与优化

我刚工作的时候,有次统计每个用户的订单总金额,写了 SELECT user_id, SUM(amount) FROM orders GROUP BY user_id,结果执行了 60 秒还没出结果。DBA 帮我一看执行计划,发现没走索引,导致 Using temporary(用…...

账务台账数据

银行里说的 “账务台账数据”,本质就是按会计规则把每笔业务逐笔、分户、分科目记下来的完整明细流水 余额 辅助信息,核心是 “可逐笔追溯、可对账、可审计” 的一套明细数据。下面用通俗、具体的方式拆开说:一、银行 “账务台账” 到底是什…...

2026数据治理平台选型:五款产品如何赋能数据中台建设?

一、引言:数据中台的成败,关键在治理在数字化浪潮的席卷下,“数据中台”已成为当代企业信息化架构中的核心战略组件。然而,一个悖论正困扰着大量企业:数据中台的基础设施搭建日趋完善,但真正将数据转化为业…...

国产麒麟系统上编译GDAL 3.2.1踩坑记:从PROJ6依赖缺失到Qt环境集成

麒麟系统GDAL 3.2.1编译实战:PROJ6依赖修复与Qt工程深度集成在国产操作系统生态中部署地理数据处理工具链,往往会遇到比常规Linux发行版更复杂的依赖问题。最近在麒麟系统上为北斗定位项目编译GDAL 3.2.1时,遭遇了经典的"PROJ 6 symbols…...

AI 应用原型开发阶段利用 Taotoken 快速进行多模型效果对比

🚀 告别海外账号与网络限制!稳定直连全球优质大模型,限时半价接入中。 👉 点击领取海量免费额度 AI 应用原型开发阶段利用 Taotoken 快速进行多模型效果对比 在构建一个 AI 应用的原型时,开发者常常面临一个核心问题&…...

Win11Debloat:Windows系统精简与隐私保护的专业解决方案

Win11Debloat:Windows系统精简与隐私保护的专业解决方案 【免费下载链接】Win11Debloat A simple, lightweight PowerShell script that allows you to remove pre-installed apps, disable telemetry, as well as perform various other changes to declutter and …...