力扣第二十四题——两两交换链表中的节点

内容介绍

给你一个链表,两两交换其中相邻的节点,并返回交换后链表的头节点。你必须在不修改节点内部的值的情况下完成本题(即,只能进行节点交换)。

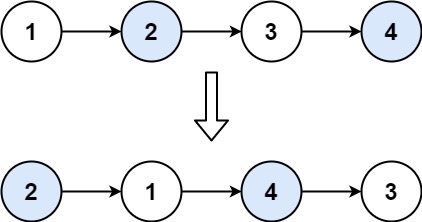

示例 1:

输入:head = [1,2,3,4] 输出:[2,1,4,3]示例 2:

输入:head = [] 输出:[]示例 3:

输入:head = [1] 输出:[1]提示:

- 链表中节点的数目在范围

[0, 100]内0 <= Node.val <= 100

完整代码

struct ListNode* swapPairs(struct ListNode* head) {if (head == NULL || head->next == NULL) {return head;}struct ListNode* newHead = head->next;head->next = swapPairs(newHead->next);newHead->next = head;return newHead;

}

思路详解

-

功能描述: 该函数

swapPairs接收一个链表的头节点head,并返回交换后的链表头节点。交换规则是:每两个相邻的节点进行交换。如果链表中的节点数为奇数,则最后一个节点保持不变。 -

递归终止条件:

- 当链表为空(

head == NULL)或链表中只有一个节点(head->next == NULL)时,无需交换,直接返回当前头节点head。

- 当链表为空(

-

递归过程:

- 首先,定义一个新的头节点

newHead,指向当前头节点head的下一个节点。这是因为交换后,原来的第二个节点将成为新的头节点。 - 接着,将当前头节点

head的下一个节点的指针指向下一对节点交换后的头节点。这里使用了递归调用swapPairs(newHead->next),实现了链表的递归交换。 - 然后,将新的头节点

newHead的下一个节点指向当前头节点head,完成两两交换。 - 最后,返回新的头节点

newHead。

- 首先,定义一个新的头节点

-

递归展开过程: 假设链表为:1 -> 2 -> 3 -> 4 -> 5

- 第一次调用:head = 1,newHead = 2。交换后,链表变为:2 -> 1 -> 3 -> 4 -> 5

- 第二次调用:head = 3,newHead = 4。交换后,链表变为:2 -> 1 -> 4 -> 3 -> 5

- 第三次调用:head = 5,由于只有一个节点,直接返回,无需交换。

-

递归返回过程:

- 在递归返回过程中,每一层都会完成两两节点的交换,并将新的头节点返回给上一层,最终形成完整的交换后的链表。

知识点精炼

一、链表基本概念

- 链表是一种常见的基础数据结构,由一系列节点组成。

- 每个节点包含两部分:数据域(存储数据)和指针域(指向下一个节点)。

- 链表的第一个节点称为头节点,最后一个节点的指针指向空。

二、节点两两交换核心知识点

- 递归思想:通过递归调用实现节点交换,简化代码结构。

- 递归终止条件:当链表为空或只剩一个节点时,无需交换,直接返回头节点。

- 交换过程:

- 定义新的头节点

newHead,指向原头节点的下一个节点。 - 将原头节点的下一个节点指向下一对节点交换后的头节点。

- 将新头节点的下一个节点指向原头节点,完成两两交换。

- 定义新的头节点

三、注意事项

- 交换过程中,需保持链表不断裂,正确处理指针指向。

- 递归调用时,确保传入正确的参数,避免出现无限递归。

- 考虑链表节点数为奇数的情况,最后一个节点保持不变。

四、实际应用

- 节点两两交换可用于解决一些特定问题,如链表排序、链表重构等。

- 掌握节点交换技巧,有助于提高链表操作的灵活性和代码质量。

相关文章:

力扣第二十四题——两两交换链表中的节点

内容介绍 给你一个链表,两两交换其中相邻的节点,并返回交换后链表的头节点。你必须在不修改节点内部的值的情况下完成本题(即,只能进行节点交换)。 示例 1: 输入:head [1,2,3,4] 输出ÿ…...

C语言柔性数组详解

目录 1.柔性数组 2.柔性数组的特点 3.柔性数组的使用 4.柔性数组的优势 1.柔性数组 C99 中,结构体中的最后一个元素允许是未知大小的数组,这就叫做『柔性数组』成员。 例如: struct S {char c;int n;int arr[];//柔性数组 }; struct …...

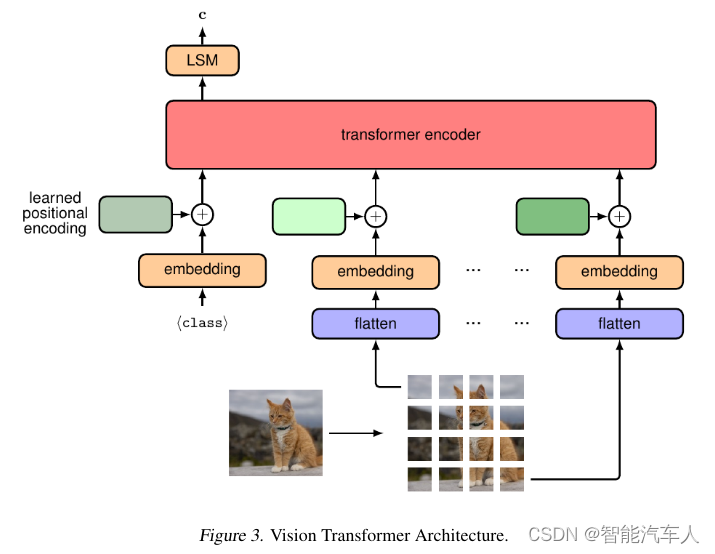

自动驾驶---视觉Transformer的应用

1 背景 在过去的几年,随着自动驾驶技术的不断发展,神经网络逐渐进入人们的视野。Transformer的应用也越来越广泛,逐步走向自动驾驶技术的前沿。笔者也在博客《人工智能---什么是Transformer?》中大概介绍了Transformer的一些内容:…...

预训练语言模型实践笔记

Roberta output_hidden_statesTrue和last_hidden_states和pooler_output 在使用像BERT或RoBERTa这样的transformer模型时,output_hidden_states和last_hidden_state是两个不同的概念。 output_hidden_states: 这是一个布尔值,决定了模型是否应该返回所…...

Perl 哈希

Perl 哈希 Perl 哈希是一种强大的数据结构,用于存储键值对集合。它是 Perl 语言的核心特性之一,广泛应用于各种编程任务中。本文将详细介绍 Perl 哈希的概念、用法和最佳实践。 什么是 Perl 哈希? Perl 哈希是一种关联数组,其中…...

Linux之Mysql索引和优化

一、MySQL 索引 索引作为一种数据结构,其用途是用于提升数据的检索效率。 1、索引分类 - 普通索引(INDEX):索引列值可重复 - 唯一索引(UNIQUE):索引列值必须唯一,可以为NULL - 主键索引(PRIMARY KEY):索引列值必须唯一,不能为NULL,一个表只能有一个主键索引 - 全…...

springboot业务逻辑写在controller层吗

Spring Boot中的业务逻辑不应该直接写在Controller层。 在Spring Boot项目中,通常将业务逻辑分为几个层次,包括Controller层、Service层、Mapper层和Entity层。 1.其中,Controller层主要负责处理HTTP请求,通过注…...

Ubuntu 24.04 LTS 桌面安装MT4或MT5 (MetaTrader)教程

运行脚本即可在 Ubuntu 24.04 LTS Noble Linux 上轻松安装 MetaTrader 5 或 4 应用程序,使用 WineHQ 进行外汇交易。 MetaTrader 4 (MT4) 或 MetaTrader 5 是用于交易外汇对和商品的流行平台。它支持各种外汇经纪商、内置价格分析工具以及通过专家顾问 (EA) 进行自…...

Go基础编程 - 12 -流程控制

流程控制 1. 条件语句1.1. if...else 语句1.2. switch 语句1.3. select 语句1.3.1. select 语句的通信表达式1.3.2. select 的基特性1.3.3. select 的实现原理1.3.4. 经典用法1.3.4.1 超时控制1.3.4.2 多任务并发控制1.3.4.3 监听多通道消息1.3.4.4 default 实现非堵塞读写 2. …...

汽车信息安全--TLS,OpenSSL

目录 TLS相关知识 加密技术 对称加密 非对称加密 数字签名和CA 信任链 根身份证和自签名 双方TLS认证 加密和解密的性能 TLS相关知识 加密技术 TLS依赖两种加密技术 1. 对称加密(symmetric encryption) 2. 非对称加密(asymmetri…...

与左模糊匹配(LIKE LEFT))

深入探索 SQL 中的 LIKE 右模糊匹配(LIKE RIGHT)与左模糊匹配(LIKE LEFT)

引言 在数据库操作中,LIKE 子句是执行模糊搜索的强大工具,用于匹配列中的数据与指定的模式。本文将详细介绍 LIKE 子句中的两种常用模式:右模糊匹配(LIKE RIGHT)和左模糊匹配(LIKE LEFT)&#…...

mybatis 多数据源 TDataSource required a single bean, but 2 were found

情况说明: 项目中本来就有一个数据源了,运行的好好的后来又合并了另一个项目,另一个项目也配置了数据源。 于是出现了如下错误: mybatis 多数据源 TDataSource required a single bean, but 2 were found 解决方法:…...

Dubbo SPI 之路由器

1. 背景介绍 Dubbo 是一个高性能的 Java RPC 框架,由阿里巴巴开源并广泛应用于分布式系统中。在 Dubbo 的架构中,SPI(Service Provider Interface)是一个关键组件,允许在运行时动态加载不同的服务实现。SPI 机制提供了…...

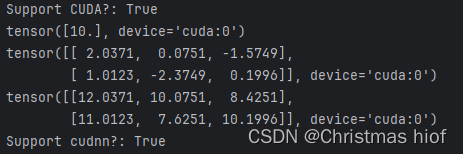

Python深度学习环境配置(Pytorch、CUDA、cuDNN),包括Anaconda搭配Pycharm的环境搭建以及基础使用教程(保姆级教程,适合小白、深度学习零基础入门)

全流程导览 一、前言二、基本介绍2.1全过程软件基本介绍2.1.1 Pytorch2.1.2 Anaconda2.1.3 Pycharm2.1.4 显卡GPU及其相关概念2.1.5 CUDA和cuDNN 2.2 各部分相互间的联系和安装逻辑关系 三、Anaconda安装3.1安装Anaconda3.2配置环境变量3.3检验是否安装成功 四、Pycharm安装五、…...

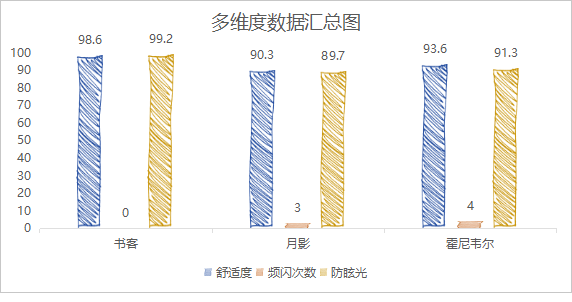

月影护眼大路灯怎么样?书客|月影|霍尼韦尔超硬核实力性能测评pk!

月影护眼大路灯怎么样?选到专业优质的护眼大路灯是真的可以使我们在用眼时减少疲劳感,达到护眼效果,但如果不慎买到劣质的护眼灯产品,不仅达不到健康的环境光,还越用越觉得眼睛疲劳感加重,在水深的护眼灯市…...

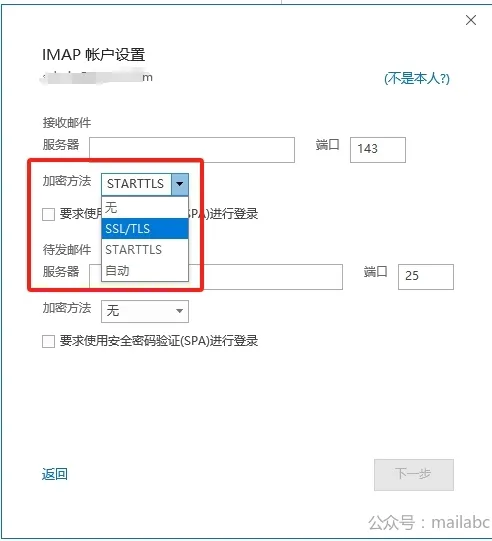

邮件安全篇:邮件传输加密(SSL/TLS or STATRTTLS)

1. 前言 使用过邮件客户端的同学一定见过下面这张图。这是客户端账号配置界面,里面有SSL、STARTTLS选项。刚接触邮件客户端的同学肯定会有这些疑问:什么是SSL?什么是STARTTLS?两者有什么区别?具体该如何选择呢&#x…...

【系统架构设计 每日一问】三 Redis支持事务么,Redis的事务如何保证

实际上,关于Redis事务的说法“Redis 的事务只能保证隔离性和一致性(I 和 C),无法保证原子性和持久性(A 和 D)”并不完全准确。下面我将分别解释Redis事务的四个特性:原子性(Atomicit…...

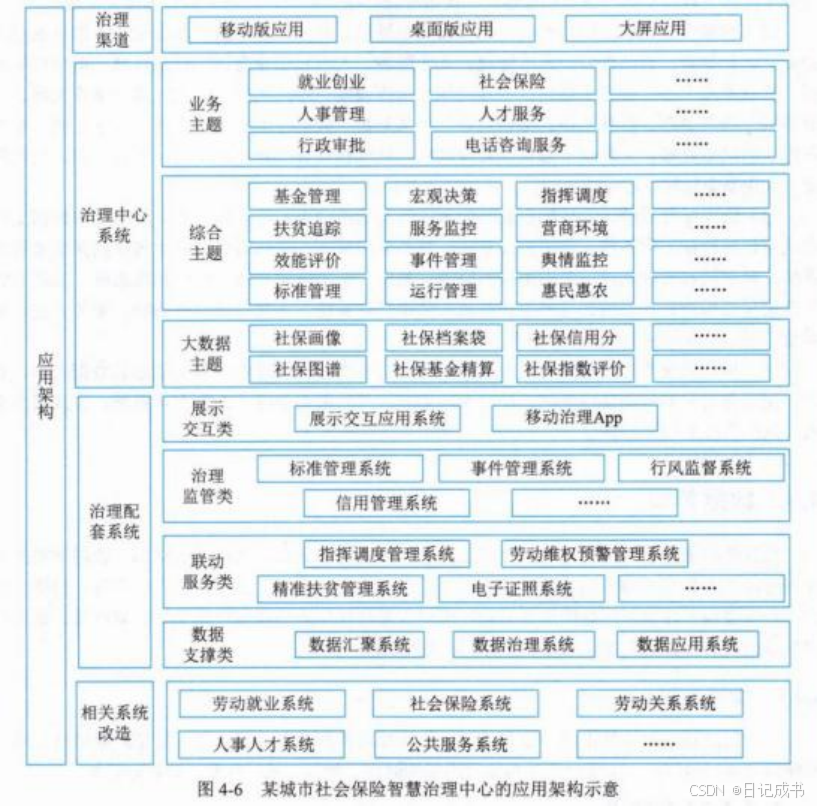

【中项】系统集成项目管理工程师-第4章 信息系统架构-4.3应用架构

前言:系统集成项目管理工程师专业,现分享一些教材知识点。觉得文章还不错的喜欢点赞收藏的同时帮忙点点关注。 软考同样是国家人社部和工信部组织的国家级考试,全称为“全国计算机与软件专业技术资格(水平)考试”&…...

DasViewer打开Revit输出的fbx格式的模型,为啥一团黑?

答:这个应该是没有读取到贴图文件。贴图文件和obj文件需要在同级目录下面。 DasViewer是由大势智慧自主研发的免费的实景三维模型浏览器,采用多细节层次模型逐步自适应加载技术,让用户在极低的电脑配置下,也能流畅的加载较大规模实景三维模型,提供方便快捷的数据浏览操作。 免…...

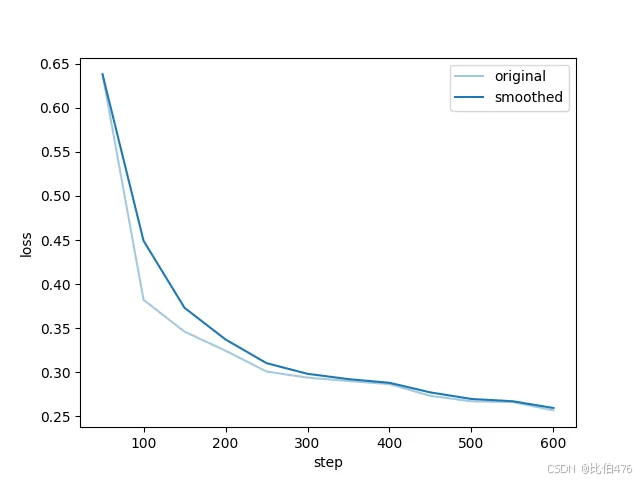

【05】LLaMA-Factory微调大模型——初尝微调模型

上文【04】LLaMA-Factory微调大模型——数据准备介绍了如何准备指令监督微调数据,为后续的微调模型提供高质量、格式规范的数据支撑。本文将正式进入模型微调阶段,构建法律垂直应用大模型。 一、硬件依赖 LLaMA-Factory框架对硬件和软件的依赖可见以下…...

)

告别恼人的JDK版本警告!手把手教你为IDEA+Maven项目永久锁定Java 8(保姆级避坑图解)

彻底根治IDEAMaven项目的JDK版本警告:从项目配置到环境锁定的终极方案 每次打开IntelliJ IDEA,那个刺眼的黄色警告"Warning:java: 源值1.5已过时"就像代码世界里的蟑螂,虽然无害但令人极度不适。作为有代码洁癖的开发者,…...

开发AI智能体时利用Taotoken实现多模型灵活调用的策略

🚀 告别海外账号与网络限制!稳定直连全球优质大模型,限时半价接入中。 👉 点击领取海量免费额度 开发AI智能体时利用Taotoken实现多模型灵活调用的策略 在构建复杂的AI智能体工作流时,一个常见的挑战是如何为不同的子…...

)

凤凰逆变器300W – 基于STM32的纯正弦波逆变器(增强版)

摘要:Phoenix Inverter 300W是一个基于STM32和μC/OS-II的开源纯正弦波逆变器,将12V直流电转换为220V交流电,具备PID闭环控制、智能保护和串口监控功能项目概述基于STM32和μC/OS-II的300W纯正弦波逆变器,将12V直流电转换为220V交…...

别再手动点鼠标了!用MATLAB脚本批量跑COMSOL仿真,效率提升10倍

别再手动点鼠标了!用MATLAB脚本批量跑COMSOL仿真,效率提升10倍 每次打开COMSOL Desktop界面,重复点击那些熟悉的菜单和按钮时,你有没有想过——这些机械操作能不能交给程序自动完成?特别是在需要跑几十组参数组合的优化…...

从磁芯到代码:用Python和AD5934模块,亲手复现电感随频率变化的完整实验

从磁芯到代码:用Python和AD5934模块复现电感频率特性实验 当你在调试一个开关电源电路时,是否遇到过电感在数据手册标注的100kHz下工作正常,但在实际500kHz电路中却发热严重甚至失效的情况?这很可能是因为你使用的RLC表只在1kHz测…...

期刊名称缩写标准化工具journal-abbrev:提升科研文献管理效率

1. 项目概述与核心价值如果你和我一样,长期在学术圈子里摸爬滚打,或者需要处理大量的文献引用,那你一定对期刊名称缩写这件事又爱又恨。爱的是,它能让你的参考文献列表变得紧凑、专业;恨的是,你永远记不住“…...

别再关DRC警告了!手把手教你用AD19正确设置3D封装高度偏移,解决PCB叠层干涉

彻底解决PCB叠层干涉:Altium Designer 19中3D封装高度偏移的实战指南 在PCB设计领域,3D封装的高度管理一直是工程师们容易忽视却又至关重要的环节。许多硬件工程师在遇到DRC(设计规则检查)警告时,第一反应往往是寻找关…...

抖音评论采集:如何用双脚本架构实现零代码数据提取

抖音评论采集:如何用双脚本架构实现零代码数据提取 【免费下载链接】TikTokCommentScraper 项目地址: https://gitcode.com/gh_mirrors/ti/TikTokCommentScraper 还在为抖音评论数据分析而烦恼吗?TikTokCommentScraper 提供了一种创新的解决方案…...

5分钟搞定iPhone网络共享:Windows驱动安装的终极避坑指南

5分钟搞定iPhone网络共享:Windows驱动安装的终极避坑指南 【免费下载链接】Apple-Mobile-Drivers-Installer Powershell script to easily install Apple USB and Mobile Device Ethernet (USB Tethering) drivers on Windows! 项目地址: https://gitcode.com/gh_…...

Diablo Edit2终极指南:免费开源的暗黑破坏神2存档编辑器

Diablo Edit2终极指南:免费开源的暗黑破坏神2存档编辑器 【免费下载链接】diablo_edit Diablo II Character editor. 项目地址: https://gitcode.com/gh_mirrors/di/diablo_edit 想要在暗黑破坏神2中打造完美角色,却厌倦了无尽的刷怪过程…...