安全启动的原理

安全启动(Secure Boot)是一种用于确保设备只运行经过认证的软件的安全机制。其核心原理和步骤如下:

1. **硬件信任根(Root of Trust, RoT)**:

- 安全启动过程始于硬件信任根,通常是设备上的一个安全硬件组件,如安全处理器或安全芯片。

2. **固件安全存储**:

- 在设备制造过程中,信任根的固件(如启动加载程序)会被安全地存储在设备的只读存储器(ROM)或类似的不可变存储介质中。

3. **数字签名**:

- 信任根的固件和其他关键软件组件(如操作系统、引导程序、系统软件等)在加载前会被赋予数字签名。

4. **安全启动流程**:

- 当设备启动时,硬件信任根首先运行并验证自身固件的完整性和真实性。

- 然后,信任根会验证链式加载的下一个软件组件(如引导程序)的签名。

- 这个验证过程会一直持续到操作系统和应用程序的加载。

5. **公钥基础设施(Public Key Infrastructure, PKI)**:

- 数字签名通常基于公钥基础设施,设备制造商会使用一个安全的私钥对软件进行签名,而设备上的安全硬件会使用相应的公钥来验证签名。

6. **信任链(Chain of Trust)**:

- 安全启动建立了一个信任链,每个软件组件都验证其下一级组件的签名,确保整个软件加载过程的安全性。

7. **防篡改保护**:

- 如果在任何步骤中签名验证失败,表明软件可能已被篡改或损坏,安全启动机制将阻止该软件的加载,并可能触发安全警告或进入恢复模式。

8. **更新和补丁管理**:

- 安全启动也适用于软件更新和补丁管理,确保只有经过正确签名的更新才能被安装到设备上。

9. **灵活性和可配置性**:

- 虽然安全启动提供了高标准的安全性,但它也可以根据需要进行配置,以适应不同的安全策略和部署场景。

安全启动机制是现代设备中保护系统免受恶意软件和其他安全威胁的关键组成部分,它确保了从设备启动到操作系统和应用程序加载的整个过程中软件的完整性和安全性。

相关文章:

安全启动的原理

安全启动(Secure Boot)是一种用于确保设备只运行经过认证的软件的安全机制。其核心原理和步骤如下: 1. **硬件信任根(Root of Trust, RoT)**: - 安全启动过程始于硬件信任根,通常是设备上的…...

【ML】pre-train model 是什么如何微调它,如何预训练

【ML】pre-train model 是什么如何微调它,如何预训练 0. 预训练模型(Pre-trained Model)0.1 预训练模型的预训练过程0.2 如何微调预训练模型0.3 总结 1. Contextualized word Embedding2. 怎么 让 bert 模型变小3. 如何微调模型 0. 预训练模型…...

)

leetcode代码练习——Java的数据结构(具体使用)

注:Java中所有的泛型必须是引用类型 如<Integer>而不是<int> java提供的数学方法: 求最大值Math.max(10,15),最小值Math.min(10,15) 看取值范围: int范围:-2^31-2^31-1 double范围:-2^63-2^63-1 long范围:-2^63-2…...

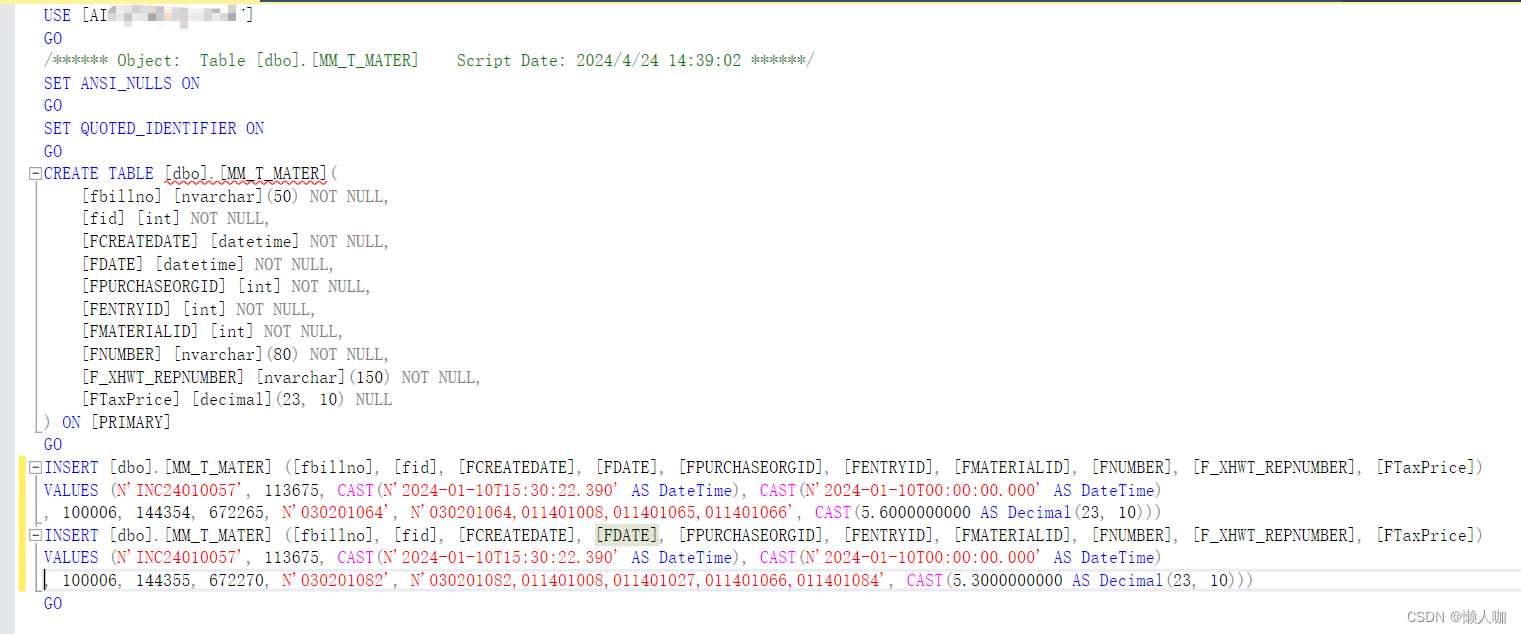

sqlserver导出数据脚本

文章目录 sqlserver导出数据脚本任务-生成脚本 sqlserver导出数据脚本 任务-生成脚本...

html+css 实现hover中间展开背景

前言:哈喽,大家好,今天给大家分享htmlcss 绚丽效果!并提供具体代码帮助大家深入理解,彻底掌握!创作不易,如果能帮助到大家或者给大家一些灵感和启发,欢迎收藏关注哦 💕 目…...

Java 怎么获取支付宝Open ID

在Java中获取支付宝用户的OpenID,通常是通过支付宝的开放平台API来完成的。OpenID是支付宝用于唯一标识一个支付宝用户的字符串,它在OAuth授权流程中被用来获取用户的身份和权限。 下面我将给出一个基于Java使用Spring Boot框架和支付宝开放平台SDK来获…...

Web-server日志分析命令

https://gist.github.com/hvelarde/ceac345c662429447959625e6feb2b47 通过状态码获取请求总数 awk {print $9} /var/log/apache2/access.log | sort | uniq -c | sort –rn按照IP的请求数量排序 awk {print $1} /var/log/apache2/access.log | sort | uniq -c | sort -rn |…...

Typora的markdown笔记使用说明

个人感觉Typora是一款很适合记录编程学习的软件 目录 个人感觉Typora是一款很适合记录编程学习的软件 一、标题 二、段落 1、换行 2、分割线 三、文字显示 1、字体 2、上下标 四、列表 1、无序列表 2、有序列表 3、任务列表 五、区块显示 六、代码显示 1、行内…...

前端如何做单元测试? 看这篇就入门了

前言 对于现在的前端工程,一个标准完整的项目,通常情况单元测试是非常必要的。但很多时候我们只是完成了项目而忽略了项目测试。我认为其中一个很大的原因是很多人对单元测试认知不够,因此我写了这边文章,一方面期望通过这篇文章…...

Chainlit快速实现AI对话应用的聊天记录如何持久性保存

前言 Chainlit 可以设置聊天记录用户搜索和浏览过去的对话。 如何实现 要启用聊天历史记录,您需要启用: 数据持久性身份验证恢复对话 为了让用户继续持久对话,请使用cl.on_chat_resume 生命周期钩子 装饰器使用户能够继续对话。需要同时启用数据持久性和身份验证。 该…...

【探索数据结构与算法】——深入了解双向链表(图文详解)

目录 一、双向链表的基本概念 二、双向链表的结构 三、双向链表的基本操作实现方法 1.双向链表的初始化 2.双向链表的头插 3.双向链表的尾插 6.查找节点 7.在指定位置之前插入节点 8.删除指定位置节点 9.打印链表数据 10.双向链表销毁 四、完整代码实现 …...

linux常用命令备忘录

一、常用命令 查看被占用进程:ps ef|grep 11612 查看当前目录:pwd 查看文件的md5: (linux)md5sum 文件名 (windows)certutil -hashfile some_file MD5 查看当前目录的文件大小:…...

【C++进阶学习】第十二弹——C++ 异常处理:深入解析与实践应用

前言: 在C编程语言中,异常处理是一种重要的机制,它允许程序员在运行时捕获和处理错误或异常情况。本文将详细介绍C异常处理的相关知识点,包括异常的定义、抛出与捕获、异常处理的原则、以及在实际编程中的应用。 目录 1. 异常处理…...

《算法竞赛进阶指南》0x23剪枝

剪枝,就是减少搜索树的规模、尽可能排除搜索书中不必要的分支的一种手段。形象地看,就好像剪掉了搜索树的枝条,故被称为“剪枝”。在深度优先搜索中,有以下常见的剪枝方法。 1.优化搜索顺序 在一些搜索问题中,搜索树的…...

同态加密和SEAL库的介绍(三)BFV - Batch Encoder

写在前面: 在上一篇中展示了如何使用 BFV 方案执行一个非常简单的计算。该计算在 plain_modulus 参数下进行,并且仅使用了 BFV 明文多项式中的一个系数。这种方法有两个显著的问题: 实际应用通常使用整数或实数运算,而不是模运算…...

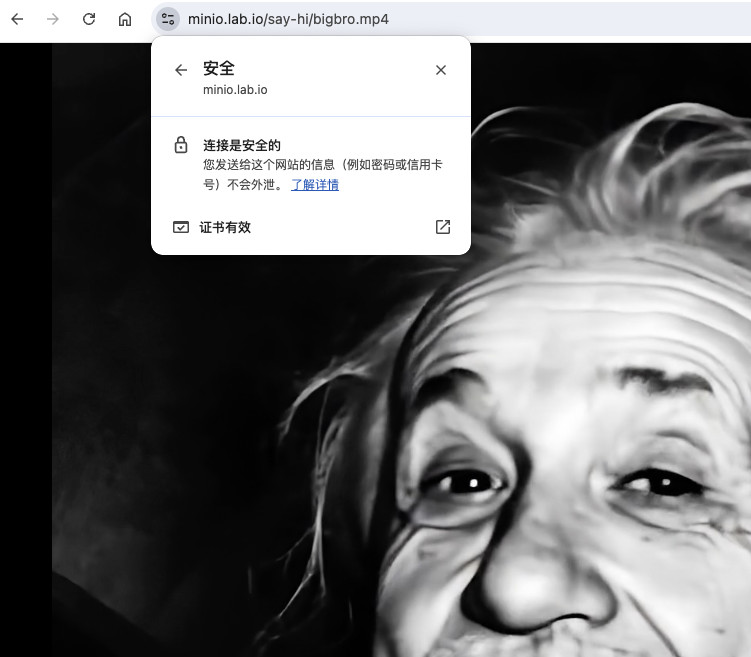

Docker 环境下使用 Traefik v3 和 MinIO 快速搭建私有化对象存储服务

上一篇文章中,我们使用 Traefik 新版本完成了本地服务网关的搭建。接下来,来使用 Traefik 的能力,进行一系列相关的基础设施搭建吧。 本篇文章,聊聊 MinIO 的单独使用,以及结合 Traefik 完成私有化 S3 服务的基础搭建…...

玛雅房产系统源码开发与技术功能解析

引言 随着房地产市场的蓬勃发展,房产管理系统(Real Estate Management System, REMS)作为提升行业效率、优化资源配置的关键工具,其重要性日益凸显。房产系统源码开发不仅涉及复杂的业务逻辑处理,还融合了先进的软件开…...

c++----初识模板

大家好,这篇博客想与大家分享一些我们c中比较好用的知识点。模板。首先咧,我们都知道模板嘛,就是以前人的经验总结出来的知识。方便我们使用。这里的模板也是一样的。当我们学习过后,对于一些在c中的自定义函数,我们在…...

SpringBoot3热部署

引入依赖 <dependency><groupId>org.springframework.boot</groupId><artifactId>spring-boot-devtools</artifactId><scope>runtime</scope><optional>true</optional> </dependency> 默认就是,无需配置 可以了…...

J. 二进制与、平方和

https://codeforces.com/gym/104095/problem/J 分析操作一 1&00 ,0&10,ai<qmi(2,24),说明每个数最多操作25次 维护区间或和,orsum & x orsum 就不用递归下去了 势能线段树code // Problem: J. 二进制与、平方和 // Contest: Codeforc…...

力扣日刷47-补

236.二叉树的最近公共祖先这一题的逻辑说句实话也是非常地难懂。下面我来做一个总结吧:首先,我们的边界条件是,如果节点为空或者节点是pq其中一个返回节点的值。然后我们进行后序的遍历。这个遍历相当于是去刨根问底一定要找到p或者q或者所有…...

基于Fluent的SLM过程模拟:涵盖案例研究、热源UDF及粉末导入技术详解

基于fluent的slm过程模拟,包含案例,热源udf,粉末的导入都有涉及。在增材制造领域,选择性激光熔化(SLM)技术因其高精度和复杂形状的制造能力而备受关注。今天,我们就来聊聊如何基于Fluent进行SLM…...

002、现代Python后端开发环境与工具链搭建

002、现代Python后端开发环境与工具链搭建 上周排查一个线上问题,日志里报了个ImportError: cannot import name ... from partially initialized module。花了半小时才发现,是同事本地虚拟环境混用了Python 3.8和3.10的依赖,打包时没锁版本。…...

Pyinstaller:打包Python文件成exe可执行文件

1、pyinstaller安装pip install pyinstaller -i https://pypi.tuna.tsinghua.edu.cn/simple2、打包单个文件如果所有代码是写在一个.py文件里的,可以尝试使用这种方式pyinstaller -F filesname.py成功运行后会在桌面生成三个文件:可执行文件.exe就在dist…...

ROS teb_local_planner实战:从源码编译到多机编队避障调优

1. 为什么选择TEB算法优化多机编队避障? 在狭窄环境中实现多机器人编队移动,就像让一群人在拥挤的走廊里保持队形行走。传统DWA算法就像个固执的领队,只愿意前进不愿后退,遇到死胡同就卡住。而TEB(Timed Elastic Band&…...

如何在Windows上轻松安装安卓应用?APK-Installer终极指南

如何在Windows上轻松安装安卓应用?APK-Installer终极指南 【免费下载链接】APK-Installer An Android Application Installer for Windows 项目地址: https://gitcode.com/GitHub_Trending/ap/APK-Installer APK-Installer是一款专为Windows平台设计的安卓应…...

为什么你的医疗3D体绘制在NVIDIA A100上仍掉帧?——解析CUDA流同步、纹理缓存对齐与HIP-Clang跨编译器ABI兼容性三大致命盲区

第一章:医疗3D体绘制性能瓶颈的临床级认知 在手术导航、放射治疗计划与介入影像诊断等临床场景中,3D体绘制(Volume Rendering)并非仅关乎视觉保真度,而是直接关联决策时效性与操作安全性。当CT或MRI体数据分辨率超过51…...

如何用ContextMenuManager轻松管理Windows右键菜单:终极效率提升指南

如何用ContextMenuManager轻松管理Windows右键菜单:终极效率提升指南 【免费下载链接】ContextMenuManager 🖱️ 纯粹的Windows右键菜单管理程序 项目地址: https://gitcode.com/gh_mirrors/co/ContextMenuManager 你是不是也经常被Windows右键菜…...

UE5对象池系统深度解析:如何基于Subsystem框架设计可扩展的Gameplay工具

UE5对象池系统深度解析:如何基于Subsystem框架设计可扩展的Gameplay工具 在快节奏的现代游戏开发中,性能优化始终是开发者面临的核心挑战之一。想象一下这样的场景:当玩家在射击游戏中连续发射数百发子弹,或者在开放世界游戏中频繁…...

S2-Pro大模型一键部署实战:基于Ubuntu20.04的保姆级环境配置教程

S2-Pro大模型一键部署实战:基于Ubuntu20.04的保姆级环境配置教程 1. 开篇:为什么选择S2-Pro 最近在开源大模型领域,S2-Pro凭借其优秀的推理性能和轻量化设计吸引了不少开发者关注。作为一个在本地部署过多个大模型的老手,我发现…...