Android网络安全:如何防止中间人攻击

文章目录

- 引言

- 一、中间人攻击概述

- 二、预防中间人攻击的方法

- 2.1 使用HTTPS

- 2.2 证书锁定(Certificate Pinning)

- 2.3 使用SSL/TLS最佳实践

- 2.4 验证主机名

- 三、总结

引言

中间人攻击(Man-in-the-Middle,简称MITM)是一种常见的网络攻击手段,攻击者通过拦截和篡改数据,达到窃取用户信息或者破坏系统正常运行的目的。本文将介绍如何在Android开发中预防中间人攻击,保护用户数据的安全。

一、中间人攻击概述

在中间人攻击中,攻击者会在通信双方之间插入自己,拦截和篡改数据。通信双方可能并不知道他们的通信被监听和修改,这使得攻击者可以轻易地获取敏感信息,如用户名、密码、银行卡信息等。

二、预防中间人攻击的方法

2.1 使用HTTPS

HTTPS(HTTP Secure)是一种安全的HTTP协议,它在HTTP协议的基础上增加了SSL/TLS加密层。通过使用HTTPS,我们可以确保数据在传输过程中的机密性、完整性和身份验证。

在Android开发中,我们推荐使用HTTPS作为网络通信的默认协议。可以通过以下方式强制使用HTTPS:

- 在AndroidManifest.xml中添加以下配置:

<application...android:usesCleartextTraffic="false">

</application>

- 使用Retrofit等网络库时,确保请求的URL以

https://开头。

2.2 证书锁定(Certificate Pinning)

证书锁定是一种预防中间人攻击的有效方法。它要求应用程序只接受特定的证书或者证书颁发机构(CA),而不是默认接受系统信任的所有证书。

在Android中,我们可以使用OkHttp库实现证书锁定。以下是一个简单的例子:

CertificatePinner certificatePinner = new CertificatePinner.Builder().add("example.com", "sha256/AAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAA=").build();OkHttpClient client = new OkHttpClient.Builder().certificatePinner(certificatePinner).build();

上述代码中,我们为example.com指定了一个证书指纹(SHA-256哈希值)。当应用程序与example.com通信时,只有当服务器的证书与指定的指纹匹配时,才会建立连接。

2.3 使用SSL/TLS最佳实践

在使用SSL/TLS进行加密通信时,我们需要遵循一些最佳实践,以确保安全性:

- 使用最新的TLS版本(目前推荐使用TLS 1.2或更高版本)。

- 禁用弱加密套件,如RC4、MD5等。

- 使用安全的密钥交换算法,如ECDHE、DHE等。

在Android中,我们可以使用OkHttp库进行SSL/TLS配置。以下是一个简单的例子:

ConnectionSpec spec = new ConnectionSpec.Builder(ConnectionSpec.MODERN_TLS).tlsVersions(TlsVersion.TLS_1_2).cipherSuites(CipherSuite.TLS_ECDHE_RSA_WITH_AES_128_GCM_SHA256,CipherSuite.TLS_ECDHE_RSA_WITH_AES_256_GCM_SHA384).build();OkHttpClient client = new OkHttpClient.Builder().connectionSpecs(Collections.singletonList(spec)).build();

上述代码中,我们指定了使用TLS 1.2版本,并选择了两个安全的加密套件。

2.4 验证主机名

验证服务器主机名是防止中间人攻击的重要手段之一。攻击者可能会使用伪造的证书来欺骗客户端,如果客户端没有正确验证主机名,就可能导致中间人攻击。

在Android中,我们可以使用OkHttp库进行主机名验证。以下是一个简单的例子:

HostnameVerifier hostnameVerifier = new HostnameVerifier() {@Overridepublic boolean verify(String hostname, SSLSession session) {// 自定义主机名验证逻辑return hostname.equals("example.com");}

};OkHttpClient client = new OkHttpClient.Builder().hostnameVerifier(hostnameVerifier).build();

上述代码中,我们实现了一个自定义的主机名验证器,只有当主机名为example.com时,才会通过验证。

三、总结

预防中间人攻击是Android网络安全的重要任务。本文介绍了如何在Android开发中使用HTTPS、证书锁定、SSL/TLS最佳实践和主机名验证等方法来防止中间人攻击。通过遵循这些安全措施,我们可以有效地保护用户数据的安全,提高应用程序的安全性。在实际开发过程中,我们需要根据具体情况灵活运用这些安全方法,不断地调整和完善我们的应用程序。

相关文章:

Android网络安全:如何防止中间人攻击

文章目录 引言一、中间人攻击概述二、预防中间人攻击的方法2.1 使用HTTPS2.2 证书锁定(Certificate Pinning)2.3 使用SSL/TLS最佳实践2.4 验证主机名 三、总结 引言 中间人攻击(Man-in-the-Middle,简称MITM)是一种常见…...

NOI Linux 2.0 的安装说明以及使用指南

关于 NOI Linux 2.0 NOI Linux 是 NOI 竞赛委员会基于 Ubuntu 操作系统开发的一款 Linux 桌面发行版,是一套免费的、专门为信息学奥林匹克竞赛选手设计的操作系统,是 NOI 系列赛事指定操作系统,适用于常见笔记本电脑和桌面电脑。 新建虚拟机…...

07、MySQL-多表查询

目录 1、内连接 1.1 隐式内连接 1.2 显式内连接 2、外连接 2.1 左外连接 2.2 右外连接 3、自连接 4、联合查询 5、子查询 5.1 标量子查询 5.2 列子查询 5.3 行子查询 5.4 表子查询 1、内连接 概念:相当于查询A、B表交集的部分数据 1.1 隐式内连接 语法&…...

20240809 每日AI必读资讯

乒乓球AI机器人赢了人类!正反手灵活转换,擦网球高球都能接 - 谷歌发布首个达到人类竞技水平的机器人Agent,挑战乒乓球赛场。 - 机器人通过学习大量乒乓球状态数据,掌握了正手上旋球、反手瞄准等技能,展现出高速运动…...

《投资的原理》阅读笔记一

这是我准备集中学习投资类书籍后阅读的第8本书,但是是第一本读到一半决定从新开始、每章都写笔记的第一本书。 《投资的原理》的作者陈嘉禾先生是一位资深的价值投资者,书中也是大力弘扬着价值投资,跟我倾向于量化投资方向的想法并不合拍&am…...

金九银十,全网最详细的软件测试面试题总结

前面看到了一些面试题,总感觉会用得到,但是看一遍又记不住,所以我把面试题都整合在一起,都是来自各路大佬的分享,为了方便以后自己需要的时候刷一刷,不用再到处找题,今天把自己整理的这些面试题…...

ActiveMQ任意文件写入漏洞(CVE-2016-3088)复现

一.环境配置 腾讯云的ubuntu操作系统,已经安装有docker 和 vulhub 直接来到 启动环境docker-compose,要在root权限下运行。 docker-compose up -d 若出现等待时间过长的情况,请参考这篇文章http://t.csdnimg.cn/SYhbE 访问http://公网ip:8…...

网络协议四 物理层,数据链路层

从这一节开始学习 五层模型。学习方法是从最底层物理层开始学习 七层模型 五层模型 各个层用的协议,以及加上协议后的称谓 各个层的作用 应用层:可以认为是原始数据,该数据称为 报文,用户数据。 运输层:也叫传输层&am…...

Python知识点:如何使用Twisted进行异步网络编程

Twisted是一个事件驱动的网络编程框架,支持异步编程,适用于处理大量并发网络连接的应用。使用Twisted进行异步网络编程可以分为以下几个步骤: 安装Twisted: 首先需要安装Twisted库,可以使用pip进行安装: pi…...

循环神经网络

一、RNN神经网络 基本网络结构 RNN神经网络数学模型 RNN反向传播 二、LSTM神经网络 LSTM的遗忘门 对数据进行筛选,有的抛弃,有的保留 LSTM的输入门 LSTM输出门 LSTM缓解RNN梯度消失问题...

SQL进阶技巧:有序数据合并问题之如何按照指定的规则对数据进行合并?【详解collect_list函数有序性保证】

目录 0 问题描述【小红书面试题】 1 数据准备 2 问题分析 3 小结 0 问题描述【小红书】 有如下需求,需要将左边的表变换成右边的表,注意字段内容的顺序及对应内容的一致性。 第一个字段为name,第二个字段为subject,第三个字段为score,变换后要求subject按照语文、数学…...

windows和office微软官方免费激活教程

微软提供了windows系统和office的官方免费激活,其实不用去买什么激活码,官方提供了激活方式,完全免费。目前测试没发现什么问题,windows还支持永久激活,比一些乱七八糟的kms激活工具还省心。 github地址:Gi…...

【C++ 面试 - 基础题】每日 3 题(七)

✍个人博客:Pandaconda-CSDN博客 📣专栏地址:http://t.csdnimg.cn/fYaBd 📚专栏简介:在这个专栏中,我将会分享 C 面试中常见的面试题给大家~ ❤️如果有收获的话,欢迎点赞👍收藏&…...

Java面试题精选:消息队列(一)

1、为什么使用消息队列 问题用意: 其实就是想问一下消息队列有哪些使用场景,你项目中什么业务场景用到了消息队列,有什么技术挑战。使用MQ后给你带来了什么好处 规范回答: 消息队列的常见使用场景很多,但比较核心的…...

宝塔面板启用 QUIC 与 Brotli 的完整教程

环境 系统:Ubuntu 22.04.4 LTS x86_64 宝塔版本:7.7.0 (可使用本博客提供的一键安装优化脚本) nginx版本:1.26.1 开放UDP端口 注意:在你的服务器商家那里也要开放443 udp端口 sudo ufw allow 443/udp然后重新加载 UFW 以使新…...

Linux 进程调度(二)之进程的上下文切换

目录 一、概述二、上下文切换的实现1、context_switch2、switch_mm3、switch_to 三、观测进程上下文切换 一、概述 进程的上下文切换是指在多任务操作系统中,当操作系统决定要切换当前运行的进程时,将当前进程的状态保存起来,并恢复下一个要…...

Oracle事物临时表

在Oracle数据库中,事务临时表是一种特殊的表类型,主要用于存储在事务处理过程中产生的临时数据。这些表的数据只对当前会话或事务可见,并且在事务结束时会自动清除。 事务临时表的特点 生命周期: 事务临时表中的数据在事务提交或…...

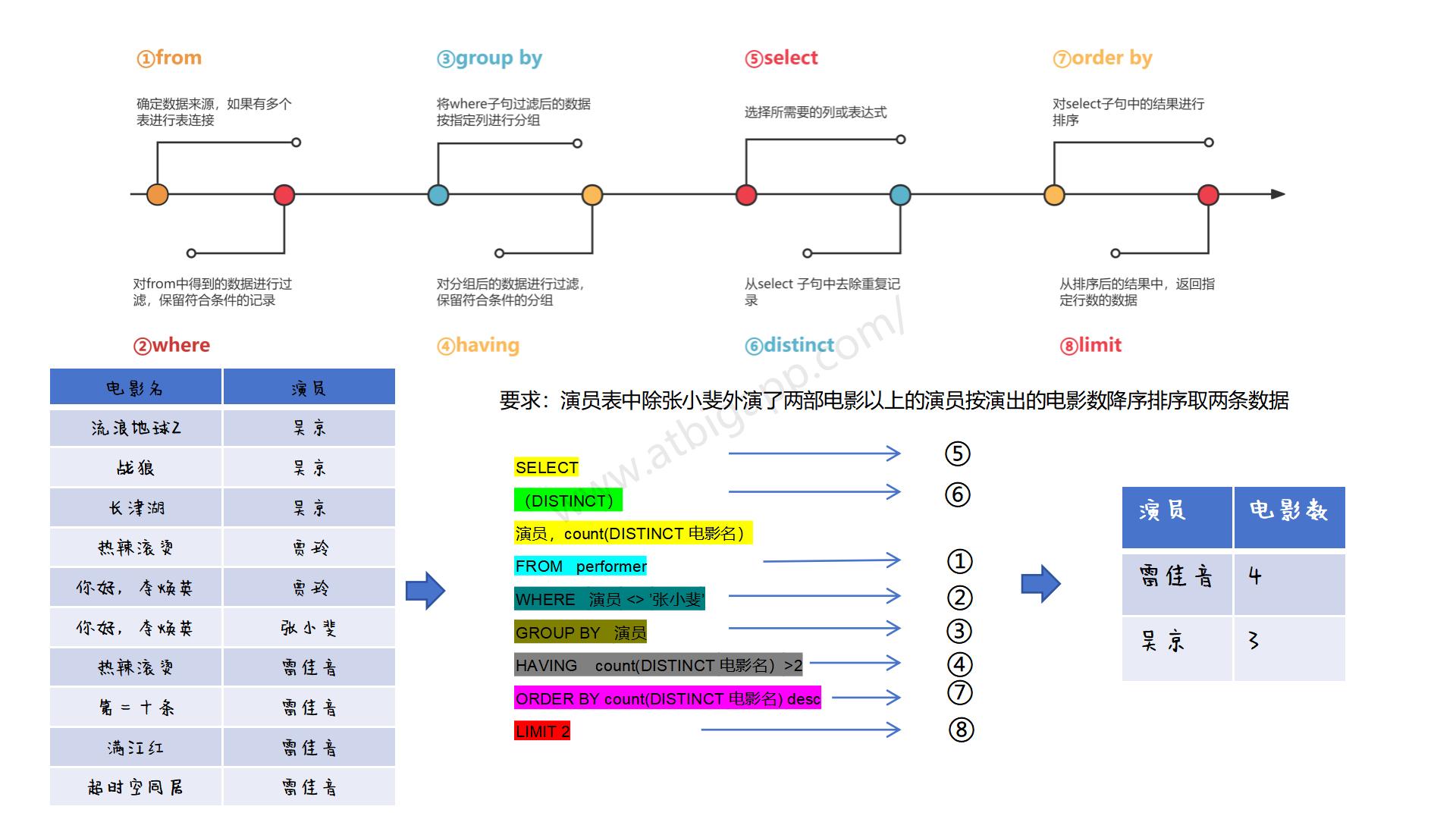

看图学sql之sql的执行顺序

学完前面的内容,我们已经掌握了基本的sql语法了,那我们学的 select, distinct, from, where,group by, having, order by, limit 他们具体的执行顺序是什么样的呢? 语法: SELECT distinct column1, column2 FROM table1 join …...

百日筑基第四十五天-从JAVA8走到JAVA9

JAVA9新特性 Java 9发布于 2017 年 9 月 21 日 。 快速创建不可变集合 增加了List.of()、Set.of()、Map.of() 和 Map.ofEntries()等工厂方法来创建不可变集合(有点参考 Guava 的味道): List.of("Java", "C"); Set.of…...

力扣第五十七题——插入区间

内容介绍 给你一个 无重叠的 ,按照区间起始端点排序的区间列表 intervals,其中 intervals[i] [starti, endi] 表示第 i 个区间的开始和结束,并且 intervals 按照 starti 升序排列。同样给定一个区间 newInterval [start, end] 表示另一个区…...

掌握3D动作捕捉:开源工具OpenMMD轻松实现真人动作转换

掌握3D动作捕捉:开源工具OpenMMD轻松实现真人动作转换 【免费下载链接】OpenMMD OpenMMD is an OpenPose-based application that can convert real-person videos to the motion files (.vmd) which directly implement the 3D model (e.g. Miku, Anmicius) animat…...

5种突破方案:非Steam游戏创意工坊模组获取终极指南

5种突破方案:非Steam游戏创意工坊模组获取终极指南 【免费下载链接】WorkshopDL WorkshopDL - The Best Steam Workshop Downloader 项目地址: https://gitcode.com/gh_mirrors/wo/WorkshopDL 一、问题定位:非Steam玩家的创意工坊访问困境 1.1 核…...

新手入门:借助快马平台零代码起步,动手实现首个网络标识分析小工具

作为一个刚接触编程的新手,我最近在InsCode(快马)平台上完成了一个特别有意思的小项目——网络标识符查看器。这个工具虽然简单,但让我第一次完整体验了从构思到实现的开发全流程,特别适合像我这样的初学者练手。今天就把这个过程中的收获和踩…...

别再乱用表达式了!手把手教你排查并修复JeecgBoot积木报表1.7.8的AviatorScript注入漏洞

JeecgBoot积木报表1.7.8安全加固实战:从AviatorScript漏洞到企业级防护体系 当报表系统的单元格内容能直接触发Java代码执行时,意味着什么?去年某金融企业就因类似漏洞导致客户数据泄露,直接损失超千万。JeecgBoot积木报表作为国内…...

Mac鼠标指针个性化神器:Mousecape让你的光标与众不同

Mac鼠标指针个性化神器:Mousecape让你的光标与众不同 【免费下载链接】Mousecape Cursor Manager for OSX 项目地址: https://gitcode.com/gh_mirrors/mo/Mousecape 厌倦了Mac系统千篇一律的白色箭头光标?想要为你的数字工作空间注入个性和活力&a…...

5个高效命名技巧:用猫抓实现智能文件管理与批量处理

5个高效命名技巧:用猫抓实现智能文件管理与批量处理 【免费下载链接】cat-catch 猫抓 浏览器资源嗅探扩展 / cat-catch Browser Resource Sniffing Extension 项目地址: https://gitcode.com/GitHub_Trending/ca/cat-catch 在数字资源爆炸的时代,…...

OpCore-Simplify:告别繁琐配置,5分钟构建完美OpenCore EFI的黑苹果神器

OpCore-Simplify:告别繁琐配置,5分钟构建完美OpenCore EFI的黑苹果神器 【免费下载链接】OpCore-Simplify A tool designed to simplify the creation of OpenCore EFI 项目地址: https://gitcode.com/GitHub_Trending/op/OpCore-Simplify OpCore…...

快速原型设计:利用快马ai十分钟搭建永久在线crm网站演示版

快速原型设计:利用快马AI十分钟搭建永久在线CRM网站演示版 最近在做一个客户关系管理系统的概念验证,需要快速搭建一个可交互的演示版本来向团队和投资人展示核心功能。传统开发方式下,从零开始构建这样一个原型至少需要几天时间,…...

光纤网络安全防御实战指南:从物理层威胁到智能防护体系

光纤网络安全防御实战指南:从物理层威胁到智能防护体系 【免费下载链接】PentestGPT Automated Penetration Testing Agentic Framework Powered by Large Language Models 项目地址: https://gitcode.com/GitHub_Trending/pe/PentestGPT 在数字化时代&#…...

3步搞定B站视频下载:哔哩下载姬Downkyi完整使用教程

3步搞定B站视频下载:哔哩下载姬Downkyi完整使用教程 【免费下载链接】downkyi 哔哩下载姬downkyi,哔哩哔哩网站视频下载工具,支持批量下载,支持8K、HDR、杜比视界,提供工具箱(音视频提取、去水印等…...