RISC-V笔记——基础

1. 前言

RISC-V旨在支持广泛的定制和专业化。RISC-V的ISA是由一个基本整型ISA和其它对基本ISA的可选扩展组成。每个整型ISA可以使用一个或多个可选的ISA扩展进行扩展。

基本整型ISA精选了最小的一组指令,这些指令足以为编译器、汇编器、链接器和操作系统提供足够的功能,它提供了一组便利的ISA和软件工具链骨架,可以围绕它构建更多定制的处理器ISA。基本整型ISA与早期RISC处理器非常类似,除了没有分支延迟槽(branch delay slot)和可选的变长指令编码(Variable-length instruction encoding)。

2. RISC-V基本整型ISA

虽然RISC-V ISA说起来方便,但RISC-V实际上是一个ISA集合,目前确定的有四个基本ISA。每个基本整型ISA的特征是整型寄存器的宽度、相应的地址空间的大小以及整型寄存器的数量。RV32I和RV64I是两个主要的基本整型ISA变体,分别提供32-bit和64-bit地址空间,用术语XLEN来表示以bit为单位的整型寄存器的宽度,它的值为32或64。RV32E和RV64E分别是RV32I和RV64I基本ISA的子集变体,它们用于支持小型微控制器,并且具有一半数目的整型寄存器。另外还有一个未确定的基本ISA是RV128I(XLEN=128)。

RISC-V之所以分成4个基本整型ISA,而不是做成一个统一的ISA。主要的优势是,每个基本ISA都可以根据自己的需要进行优化,而不需要支持其它基本ISA所需的所有操作。例如,RV64I可以省略只用于处理RV32I中较窄的寄存器的指令和CSR。RV32I可以使用只保留给更宽地址空间变体所需的指令的编码空间。主要缺点是,它使一个基本ISA在另一个基本ISA平台上模拟所需的硬件复杂化,例如,在RV64I上模拟RV32I。

3. RISC-V ISA的可选扩展

任何RISC-V处理器实现都必须支持基本整型ISA (RV32I、RV32E、RV64I、RV64E或RV128I)。此外,一个实现可以支持一个或多个扩展。RISC-V ISA中,标记为“Ratified”的模块,表示此时已被批准;标记为“Frozen”的模块,表示在被批准之前,预计也不会发生重大变化;标记为“Draft”的模块,表示在被批准之前,预计会发生变化。

扩展(extension)可以被分类为标准(standard)、定制(custom)和不符合(non-conforming)。为此,我们将每个RISC-V ISA编码空间(以及相关的编码空间,如CSR)划分为三个互不关联的类别:标准(standard)、保留(reserved)和定制(custom)。

扩展(extension)可以被分类为标准(standard)、定制(custom)和不符合(non-conforming)。为此,我们将每个RISC-V ISA编码空间(以及相关的编码空间,如CSR)划分为三个互不关联的类别:标准(standard)、保留(reserved)和定制(custom)。

- 标准扩展和编码是由RISC-V国际组织定义的。任何扩展不是由RISC-V国际组织定义的都算是非标准的。每个基本ISA及其标准扩展仅使用标准编码,并且在使用这些编码时不得相互冲突。

- 保留编码目前没有定义,但为将来的标准扩展保留,一旦被使用,它们就称为标准编码。

- 定制编码永远不会用于标准扩展,而只能用于特定于供应商的非标准扩展。非标准扩展要么是只使用定制编码的定制扩展,要么是使用任何标准或保留编码的不符合扩展。

指令集扩展通常是共享的,但可能根据基本ISA提供略有不同的功能。

上述扩展可以进一步分为两大类:标准(standard)和非标准(non-standard,包括定制和不符合)。

- 标准扩展通常是有用的,并且不与任何其他标准扩展相冲突。目前,RISC-V手册中描述的“MAFDQLCBTPV”扩展要么是完成的,要么是计划中的标准扩展。

- 非标准扩展可能是高度专门化的,并且可能与其他标准或非标准扩展相冲突。预计随着时间的推移会开发出各种各样的非标准扩展,其中一些最终会被提升为标准扩展。

4. ISA命名规范

RISC-V ISA旨在支持各种指令集扩展的各种实现,有组织的命名方案简化了软件工具和文档,RISC-V ISA扩展命名方案可以简洁地描述硬件实现中的ISA。ISA命名字符串不区分大小写。

RISC-V ISA命名组成为:

基本整型ISA名 + 标准扩展名 + 非标准扩展名

4.1 基本整型ISA

RISC-V ISA字符串以RV32I、RV32E、RV64I、RV64E或RV128I开头,表示支持的基本整型ISA的地址空间大小(以bit为单位)。

4.2 标准扩展名

标准ISA扩展由一个单个字母组成的名称。例如:“M”表示整型乘法和除法,“A”表示原子访存指令,“F”表示单精度浮点指令,“D”表示双精度浮点指令。任何RISC-V指令集变体都可以通过将基本整型前缀与包含的扩展名连接起来简洁描述。例如:RV64IMAFD。

一些ISA扩展依赖于其他扩展的存在,例如,“D”依赖于“F”,“F”依赖于“Zicsr”。这些依赖关系可能隐含在ISA名称中。例如,RV32IF等价于RV32IFZicsr, RV32ID等价于RV32IFD和RV32IFDZicsr。

指令集可能随着时间的推移而扩展或改变,需要在扩展名后面加上扩展版本号。版本号分为主版本号和次版本号,用“p”分隔。如果次要版本为“0”,则可以从版本字符串中省略“p0”。主版本号的更改意味着向后兼容性的丧失,而仅小版本号的更改必须向后兼容。例如,“RV64I1p0M1p0A1p0F1p0D1p0”和“RV64I1M1A1F1D1”的含义是一样的。

为了提高可读性并消除歧义,引入下划线“_”可用于分隔ISA扩展,例如:“RV32I2_M2_A2”。

4.3 其他标准扩展名

标准扩展也可以使用一个“Z”来命名,后面跟着一个字母名称和一个可选的版本号。例如,“Zifencei”命名了instruction-fetch fence扩展,且“Zifencei2”与“Zifencei2p0”名称版本相同。

“Z”后面的第一个字母通常表示最密切相关的字母扩展类别(类别有IMAFDQCVH)。例如,对于用于附加浮点指令的“Zfa”扩展,字母“f”表示该扩展与“f”标准扩展相关。如果命名了多个“Z”扩展名,它们应该首先按类别排序,然后按类别中的字母顺序排序——例如,“Zicsr_Zifencei_Zam”。

所有多字母扩展名,包括以“Z”为前缀的扩展名,必须用下划线与其他多字母扩展名分开,例如“RV32IMACZicsr_Zifencei”。

4.4 非标准扩展名

非标准扩展使用单个“X”命名,后跟字母名称和可选的版本号。例如:“Xhwacha”命名了Hwacha vector-fetch ISA扩展;“Xhwacha2”与“Xhwacha2p0”名称2.0版本相同。

非标准扩展必须列在所有标准扩展之后,并且与其它多字母扩展一样,必须用下划线与其他多字母扩展分开。例如:带有非标准扩展名Argle和Bargle的ISA可以命名为“RV64IZifencei_Xargle_Xbargle”。

如果列出了多个非标准扩展,则应按字母顺序排列。

下表列出了一部分标准的扩展名,表还定义了扩展名必须在ISA名称字符串中出现的规范顺序,表中越往上出现在ISA名称字符串中的位置需要越靠前,例如,RV32IMACV是合法的,而RV32IMAVC是非法的,因此C必须在V之前。

相关文章:

RISC-V笔记——基础

1. 前言 RISC-V旨在支持广泛的定制和专业化。RISC-V的ISA是由一个基本整型ISA和其它对基本ISA的可选扩展组成。每个整型ISA可以使用一个或多个可选的ISA扩展进行扩展。 基本整型ISA精选了最小的一组指令,这些指令足以为编译器、汇编器、链接器和操作系统提供足够的…...

)

「Kafka」Kafka消息可靠性和重复消费问题(五)

在 Kafka 中,实现消息的可靠性和避免重复消费是保证数据一致性和系统稳定性的关键。Kafka 提供了多种机制来实现这两个目标。 1. Kafka 消息可靠性 Kafka 的可靠性主要体现在消息的投递和存储上,以确保消息不会丢失。具体来说,有以下几个措…...

现代身份和访问管理 IAM 如何降低风险

您的公司是否仍在使用 1998 年时的身份管理系统?仅凭用户名和密码就能登录本地网络并访问几乎所有资源吗? 虽然大多数企业已经转向现代身份和访问管理(IAM) 平台,但成千上万的企业和其他组织仍然依赖过时的用户名/密码系统。 如果你看一下传…...

2024年江西省职业院校技能大赛(高职组)信息安全管理与评估”赛项竞赛规程

附件 1 2024年江西省职业院校技能大赛(高职组)信息安全管理与评估”赛项竞赛规程附件 1 一、赛项名称 信息安全管理与评估赛 二、竞赛目的 通过赛项检验参赛选手网络组建、按照等保要求加固网络、安全架构、 渗透测试等技术能力,检验参赛队计划组织和团队协作等综合…...

在 Koa 中,中间件函数的参数ctx是什么?

在 Koa 中,ctx 是指 context 对象,它是请求与响应的上下文,封装了 request 和 response。每当 Koa 收到一个 HTTP 请求时,都会为该请求创建一个 ctx 对象,ctx 使开发者可以通过它方便地获取请求信息并设置响应。 ctx …...

在 Gitlab 中使用 ChatGPT 进行 CodeReview

ChatGPT集成Gitlab,实现自动代码审计并进行评论,为软件开发团队提供高效、智能的代码审查解决方案。支持其他模型如通义千问等 自动触发与及时响应:利用Gitlab的Webhook功能,实现代码提交、合并请求和标签创建等事件的自动触发。一…...

解决新版Android studio不能连接手机的问题

我要说的是一个特例,装了22年的版本AS可以正常连接手机,装了23年以后新版本,AS不能正常连接手机了,但是在CMD控制台可以正常的执行adb命令,并且CMD和AS都是指向D:\android_sdk\platform-tools\adb.exe 一、 为什么会出…...

arcgis for js点位渲染与实际坐标不一致且popupTemplate偏移

问题描述 arcgis for js 鼠标点击地图时的经纬度, 使用该经纬度加载一个Point点, 该Point点渲染位置与实际经纬度不一致(存在偏差)该Point点设置popupTemplate弹窗, 点击Point点无法弹出 (位置偏移导致) 原因 地图容器或更外层元素CSS的scale属性导致...

定点数和浮点数的详细介绍(一)定义、范围、位宽

1.定点数 1.1定点数描述 定点数包括定点小数(纯小数)、定点整数(纯整数)、整数和小数位数固定的实数。 1.2定点小数: 小数点默认在符号位后面,首位为符号位,其他为数值位(在用二进制代表小数时,例如0xFF,就表示0.5+0.25+0.125+0.0625+0.03125........) 例如,用…...

Redis: 集群环境搭建,集群状态检查,分析主从日志,查看集群信息

集群环境搭建 在 Redis 5版本以前是用 Ruby 来搭建集群,在后面的版本中仍保留了相关功能可以再源码src目录中,看到 redis-trib.rb 这个东西,只是现在用这种方式搭建的少了我们看新的版本是怎样搭建集群的,新版构建集群的方式简单…...

『网络游戏』动态界面制作创建角色UI【02】

将上一章的登录界面隐藏 创建空物体重命名为CreateWnd 自适应铺满父物体 创建image重命名为bg并铺满 将以下资源图片放进Art文件夹 设置为精灵模式 填充背景 创建介绍Image面板与角色按钮 制作将3D模型动态防止UI界面上 首先创建RawImage 创建RenderTextures文件夹 创建Render…...

CMake 教程跟做与翻译 2

目录 STEP 1(Extra A):指定C的版本 STEP1(Extra B): 为我们的项目添加版本信息与配置的头文件 Reference STEP 1(Extra A):指定C的版本 有的时候,我们会是对一个比较年老的项目进行构建。这个时候,我们可能就需要限制一下使用的…...

Linux 之 安装软件、GCC编译器、Linux 操作系统基础

安装软件、GCC编译器、Linux 操作系统基础 学习任务: 安装 Vmware虚拟机、掌握Ubuntu 系统的使用认识 Ubuntu 操作系统的终端和 Shell掌握软件安装、文件系统、掌握磁盘管理与解压缩掌握 VIM 编辑器、Makefile 基本语法熟悉 Linux 常见指令操作 安装好开发软件&…...

[CTF夺旗赛] CTFshow Web13-14 详细过程保姆级教程~

前言 CTFShow通常是指网络安全领域中的“Capture The Flag”(夺旗赛)展示工具或平台。这是一种用于分享、学习和展示信息安全竞赛中获取的信息、漏洞利用技巧以及解题思路的在线社区或软件。参与者会在比赛中收集“flag”,通常是隐藏在网络环境中的数据或密码形…...

【Matlab】Matlab 导入数据.csv或者.xlsx文件,然后使用这些数据来绘制图表

Matlab 导入数据.csv或者.xlsx文件,然后使用这些数据来绘制图表 初始数据 filename C:\Users\jia\Desktop\yadian\data\1Hz 2024_09_12 17_10_06.csv; 代码: clc;clear close all; % 读取Excel文件 filename C:\Users\jia\Desktop\yadian\data\1Hz …...

Awaken Likho恶意组织利用高级网络工具对俄罗斯政府发起“猛攻”

近日,俄罗斯政府机构和工业实体遭遇了一场名为“ Awaken Likho ”的网络活动攻击活动。 卡巴斯基表示,攻击者现在更倾向于使用合法MeshCentral平台的代理,而不是他们之前用来获得系统远程访问权限的UltraVNC模块。这家俄罗斯网络安全公司详细…...

【洛谷】P10938 Vani和Cl2捉迷藏 的题解

【洛谷】P10938 Vani和Cl2捉迷藏 的题解 洛谷传送门 题解 噢噢噢噢哦哦哦,神奇网络流,有点像 Floyd 在图上选取若干条互不相交的路径,并让这些路径不重不漏覆盖到每一个点。符合上述要求且总数最小的方案就叫做原图的最小路径点覆盖&…...

三角形面积 python

题目: 计算三角形面积 代码: a int(input("请输入三角形的第一个边长:")) b int(input("请输入三角形的第二个边长:")) c int(input("请输入三角形的第三个边长:")) s (abc) / 2 #…...

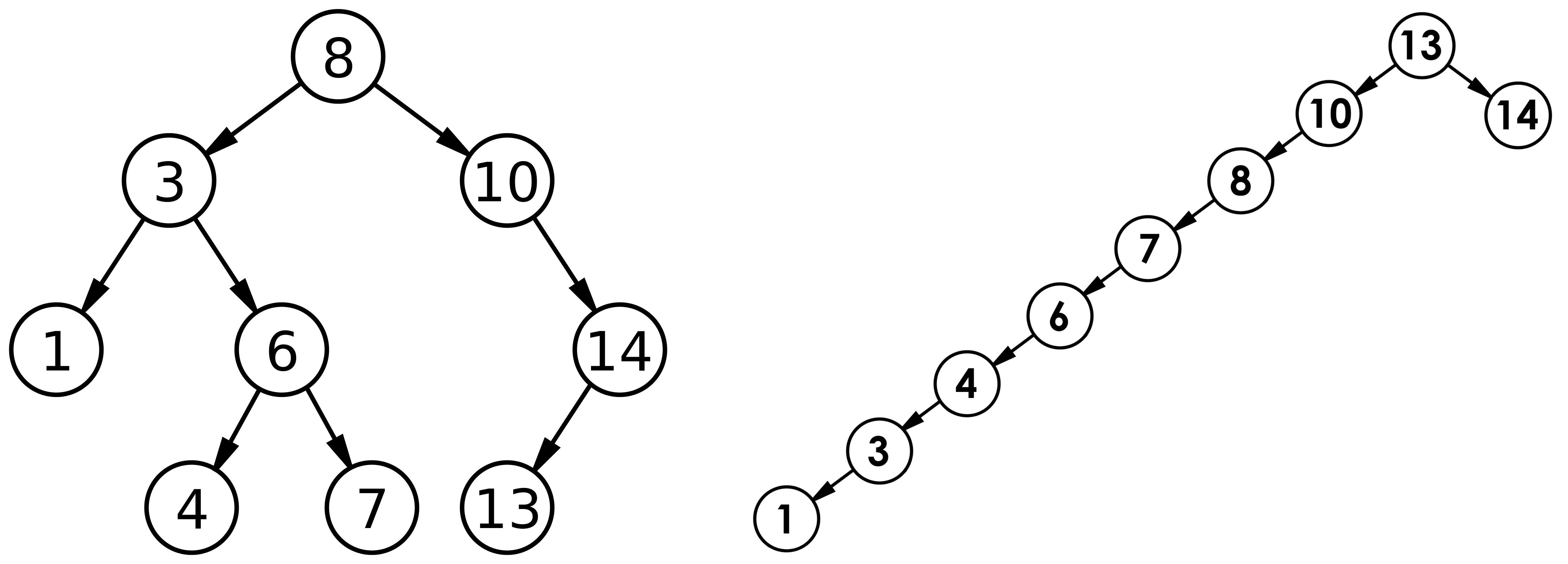

【C++第十七章】二叉搜索树

【C第十七章】二叉搜索树 二叉搜索树的介绍🧐 二叉搜索树又称二叉排序树,它可能是空树,也可能是具有以下性质的二叉树: 若它的左子树不为空,则左子树上的所有节点的值小于根节点的值若它的右子树不为空,则…...

Springboot 文件上传

文件上传,是指将本地图片、视频、音频等文件上传到服务器,供其他用户浏览或下载的过程。 文件上传前端需要完成的准备: 需要提交一个form表单,表单必须包含以下三点(上传文件页面三要素) …...

)

从傅里叶到拉普拉斯:给信号处理新手的直观对比指南(附性质对照表)

从傅里叶到拉普拉斯:给信号处理新手的直观对比指南 信号处理领域的数学工具往往让初学者望而生畏。当你刚掌握傅里叶变换的基本概念,迎面而来的拉普拉斯变换又带来新的困惑。这两种变换究竟有何关联?为何工程师需要掌握两种看似相似的分析工具…...

避坑指南:RK3566给GC2053提供MCLK,分压电阻怎么选?实测波形告诉你答案

RK3566与GC2053时钟信号分压设计实战:从波形分析到电阻选型 当RK3566处理器需要为GC2053图像传感器提供MCLK时钟信号时,电平转换电路的设计往往成为项目成败的关键。许多工程师在首次设计分压电路时,会陷入"阻值越大功耗越小"的误区…...

:金融工程师内部使用的12项校验规则)

Perplexity股票数据清洗SOP(含NASDAQ非标字段映射表):金融工程师内部使用的12项校验规则

更多请点击: https://codechina.net 第一章:Perplexity股票信息检索 Perplexity AI 公司尚未上市,因此不存在公开交易的股票代码、实时行情或交易所挂牌信息。这一事实常被开发者和投资者误读,尤其在使用金融数据 API 时容易触发…...

)

STM32F103驱动ST7567 LCD屏:手把手教你移植U8g2库(SPI接口,附完整工程)

STM32F103驱动ST7567 LCD屏:从零开始移植U8g2库实战指南 当你第一次拿到一块ST7567驱动的LCD屏时,可能会被各种引脚定义和初始化代码搞得晕头转向。本文将带你从硬件连接到软件移植,一步步完成U8g2库在STM32F103上的适配过程。不同于简单的代…...

【Perplexity心理健康资源权威指南】:20年临床IT专家亲测的5大高隐蔽性心理支持工具揭秘

更多请点击: https://codechina.net 第一章:Perplexity心理健康资源的临床价值与技术定位 Perplexity 作为一款基于大语言模型的实时信息检索与推理引擎,其在心理健康领域并非直接提供诊疗服务,而是通过增强临床决策支持、辅助心…...

ChromaControl终极指南:如何用一个软件控制所有RGB设备?[特殊字符]

ChromaControl终极指南:如何用一个软件控制所有RGB设备?🎮 【免费下载链接】ChromaControl 3rd party device lighting support for Razer Synapse. 项目地址: https://gitcode.com/gh_mirrors/ch/ChromaControl 你是否厌倦了桌面上堆…...

初次使用 Taotoken 模型广场进行模型选型与测试的流程指引

🚀 告别海外账号与网络限制!稳定直连全球优质大模型,限时半价接入中。 👉 点击领取海量免费额度 初次使用 Taotoken 模型广场进行模型选型与测试的流程指引 对于刚接触大模型服务的开发者而言,面对众多厂商和模型&…...

【软考高级架构】论文范文21——论Kappa架构在大数据平台中的设计与应用

论Kappa架构在大数据平台中的设计与应用 摘要 随着大数据技术的快速发展,传统Lambda架构因需要同时维护批处理和流处理两套系统,导致开发复杂度高、数据口径不一致、运维成本大等问题日益突出。Kappa架构作为一种精简的统一处理范式,通过将数据全部视为流、以消息队列为核…...

:本地部署完整指南)

One API 部署教程(上):本地部署完整指南

前言 One API 是一个开源的 AI API 聚合管理平台,可以让你用一个统一的接口调用多个 AI 平台的 API(如 OpenAI、DeepSeek、通义千问等)。 为了让大家能全面了解 One API,我决定写一个系列教程: One API 部署教程(上):本地部署完整指南(本文) One API 部署教程(中)…...

)

从单机到联网:手把手教你用NetCA为Oracle数据库配置‘电话线’(监听程序与本地网络服务)

从单机到联网:手把手教你用NetCA为Oracle数据库配置‘电话线’ 想象一下,你刚搬进一栋新公寓,已经熟悉了家里的水电开关(本地Oracle安装),但还没登记电话号码(监听程序)和录入邻居联…...