基于深度学习的网络入侵检测

基于深度学习的网络入侵检测是一种利用深度学习技术对网络流量进行实时监测与分析的方法,旨在识别并防范网络攻击和恶意活动。随着网络环境日益复杂,传统的入侵检测系统(IDS)在面对不断变化的攻击模式时,往往难以保持高效和准确的检测能力。深度学习能够通过其强大的特征提取和模式识别能力,为网络安全提供新的解决方案。以下是这一领域的详细介绍,包括核心技术、方法和应用。

1. 网络入侵检测的基本任务

网络入侵检测的基本任务是监测网络流量,识别潜在的恶意行为和安全威胁。它可以分为两大类:

- 基于签名的检测:通过预定义的攻击特征进行匹配,适用于已知攻击的检测。

- 基于异常的检测:通过分析正常流量模式,识别与之显著不同的流量,这种方法能够发现未知攻击。

2. 深度学习在网络入侵检测中的应用

深度学习在网络入侵检测中的应用主要体现在以下几个方面:

(1) 特征自动提取

传统方法往往依赖于手动特征选择,而深度学习能够通过多层神经网络自动提取特征,从而提高检测的准确性和效率。这种特征学习能力使得模型能够从原始数据中捕捉到更深层次的信息。

(2) 处理复杂的非线性关系

深度学习模型,尤其是深度神经网络(DNN)和卷积神经网络(CNN),能够有效处理复杂的非线性关系,适用于识别多种攻击模式,尤其是在数据量大、复杂性高的场景中表现优越。

(3) 适应性与实时性

深度学习模型可以通过在线学习和增量学习的方式不断更新,从而适应新的攻击模式。此外,基于深度学习的入侵检测系统能够实时处理网络流量,提供即时的安全防护。

3. 核心技术与方法

(1) 深度神经网络(DNN)

深度神经网络是入侵检测中最基础的模型,通过多层感知器对输入特征进行非线性变换,适合用于分类和回归任务。DNN在大规模数据集上表现良好,但需要大量标注数据进行训练。

(2) 卷积神经网络(CNN)

CNN通常用于图像处理,但在网络流量的检测中也表现出色。通过对流量数据进行二维卷积操作,CNN能够有效提取局部特征,识别流量中的异常模式。

(3) 循环神经网络(RNN)

RNN特别适合处理序列数据,能够捕捉时间序列中的依赖关系。在网络入侵检测中,RNN可用于分析流量随时间变化的模式,识别持续的攻击行为。

(4) 生成对抗网络(GAN)

GAN通过生成器和判别器的对抗训练,可以生成与真实数据相似的样本。这种特性可用于合成网络流量数据,以增强训练集,从而提升模型的泛化能力和鲁棒性。

(5) 强化学习

强化学习可以用于动态调整检测策略,使得系统能够在不同网络环境中自主学习和适应。通过对检测结果的反馈进行优化,提升入侵检测系统的响应速度和准确性。

4. 应用场景

(1) 数据中心和云环境

在数据中心和云环境中,深度学习可以监控大量虚拟机和容器的网络流量,及时发现异常行为,保护关键业务应用的安全。

(2) 企业内部网络

企业内部网络通常面临内部攻击的威胁,基于深度学习的入侵检测系统能够实时监控员工的网络活动,识别异常访问行为,从而防范数据泄露和内部攻击。

(3) IoT设备安全

随着物联网设备的普及,网络入侵检测在保护IoT设备安全方面变得尤为重要。深度学习可以帮助识别针对IoT设备的特定攻击模式,如拒绝服务(DoS)攻击和恶意软件传播。

(4) 网络流量分析

通过深度学习技术,网络流量分析可以实现更精准的流量分类和异常检测,从而为网络管理员提供更全面的安全态势感知。

5. 挑战与未来方向

(1) 数据隐私与安全

在进行网络流量监测时,需要处理大量的用户数据,如何在保护隐私的同时有效检测入侵是一个重要挑战。

(2) 标签数据的不足

深度学习模型需要大量的标注数据进行训练,而真实环境中的恶意攻击样本往往稀缺。如何通过无监督学习或自监督学习方法增强模型的学习能力将是未来的研究方向。

(3) 模型的可解释性

深度学习模型通常被视为“黑箱”,如何提高模型的可解释性,使得网络管理员能够理解检测结果是另一个重要研究领域。

(4) 适应性与泛化能力

网络攻击模式不断演变,深度学习模型需要具备良好的适应性和泛化能力,能够在新型攻击出现时迅速更新和调整。

总结

基于深度学习的网络入侵检测技术正在快速发展,为网络安全提供了新的解决方案。通过自动特征提取、复杂模式识别和实时处理能力,深度学习在检测网络攻击和防范安全威胁方面展现出巨大的潜力。随着技术的不断进步,未来的网络入侵检测系统将更加智能化、自动化,能够有效应对日益复杂的网络安全挑战。

相关文章:

基于深度学习的网络入侵检测

基于深度学习的网络入侵检测是一种利用深度学习技术对网络流量进行实时监测与分析的方法,旨在识别并防范网络攻击和恶意活动。随着网络环境日益复杂,传统的入侵检测系统(IDS)在面对不断变化的攻击模式时,往往难以保持高…...

《构建一个具备从后端数据库获取数据并再前端显示的内容页面:前后端实现解析》

一、前端页面:布局与功能 1. 页面结构 我们先来看前端页面的 HTML 结构,它主要由以下几个部分组成: <!DOCTYPE html> <html lang"en"> <head><meta charset"UTF-8"><meta name"viewp…...

Rust 力扣 - 59. 螺旋矩阵 II

文章目录 题目描述题解思路题解代码题目链接 题目描述 题解思路 使用一个全局变量current记录当前遍历到的元素的值 我们只需要一圈一圈的从外向内遍历矩阵,每一圈遍历顺序为上边、右边、下边、左边,每遍历完一个元素后current 我们需要注意的是如果上…...

2.4w字 —TS入门教程

目录 1. 什么是TS 2. TS基本使用 3 TS基础语法 3.1 基础类型约束 3.11 string,number,boolean, null和undefined 3.12 any 3.13 unknown 3.14 void 3.15 数组 3.16 对象 3.2 函数的约束 3.21 普通写法 3.22 函数表达式 3.22 可选…...

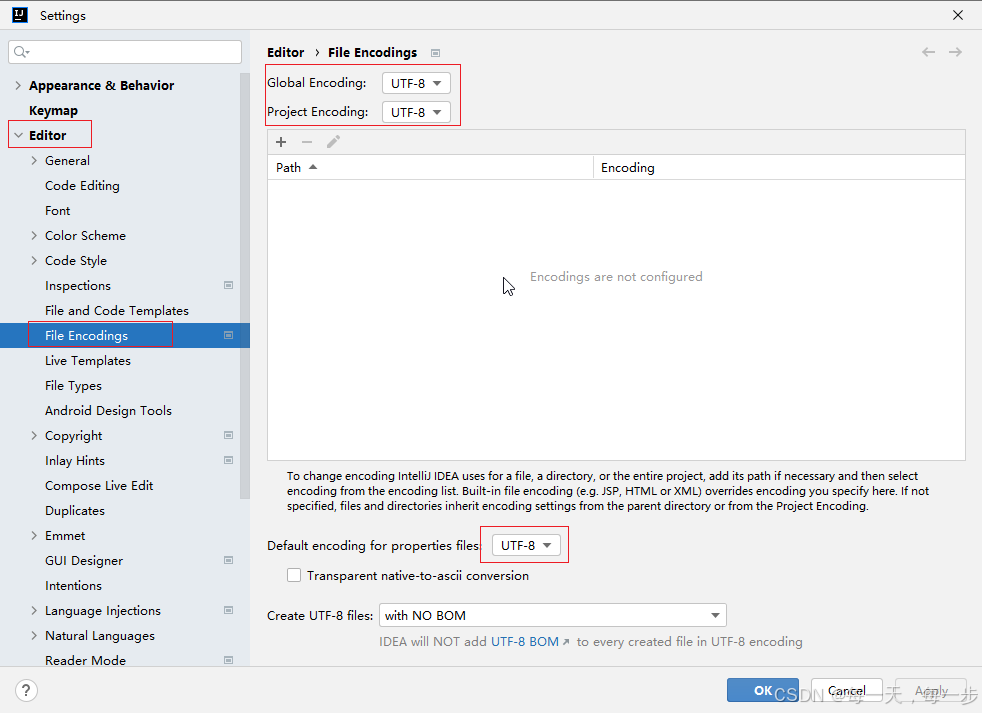

java: 未结束的字符文字 报错及解决:将编码全部改为UTF-8或者GBK

报错: 解决: 将编码都改成UTF-8或者GBK:...

Android平台RTSP转RTMP推送之采集麦克风音频转发

技术背景 RTSP转RTMP推送,好多开发者第一想到的是采用ffmpeg命令行的形式,如果对ffmpeg比较熟,而且产品不要额外的定制和更高阶的要求,未尝不可,如果对产品稳定性、时延、断网重连等有更高的技术诉求,比较…...

认证鉴权框架之—sa-token

一、概述 Satoken 是一个 Java 实现的权限认证框架,它主要用于 Web 应用程序的权限控制。Satoken 提供了丰富的功能来简化权限管理的过程,使得开发者可以更加专注于业务逻辑的开发。 二、逻辑流程 1、登录认证 (1)、创建token …...

:Spring MVC之DispatchServlet)

Spring源码(十一):Spring MVC之DispatchServlet

本篇重点在于分析Spring MVC与Servlet标准的整合,下节将详细讨论Spring MVC的启动/加载流程、处理请求的具体流程。 一、介绍 Spring框架提供了构建Web应用程序的全功能MVC模块。通过策略接口 ,Spring框架是高度可配置的,而且支持多种视图技…...

gitbash简单操作

https://blog.csdn.net/qq_42363495/article/details/104878170 工作区(空间)--暂存区--本地仓库--远程仓库 方法一:创建一个新的分支master,且远程库里没有该分支 只要将.gitignore文件放在文件夹下就可以,.gitignore是文本文档形式的文件…...

pnpm install安装element-plus的版本跟package.json指定的版本不一样

pnpm安装的版本不同于package.json中指定的版本可能是由于以下几种情况导致的: 依赖项冲突:当项目依赖的不同模块或库之间存在版本冲突时,pnpm可能会安装与package.json中指定的版本不同的版本。这可能是因为其他依赖项指定了不同的版本&…...

Java线程池的核心内容详解

文章内容已经收录在《面试进阶之路》,从原理出发,直击面试难点,实现更高维度的降维打击! 目录 文章目录 目录Java线程池的核心内容详解线程池的优势什么场景下要用到线程池呢?线程池中重要的参数【掌握】新加入一个任…...

学习笔记——三小时玩转JQuery

也可以使用在线版,不过在线版需要有网络,网不好的情况下加载也不好 取值的时候也是只会取到有样式的纯文本,不会取到标签,会取到标签效果 prepend和append这两个方法用的比较多,before和affter用的比较少 想要把代码写…...

)

word试题转excel(最简单的办法,无格式要求)

分享早下班的终极秘诀~ 今天本来是个愉快的周五,心里想着周末的聚会和各种安排,然而突然一个加急任务砸了过来——要求在下周一提交一份精细整理的Excel表格! 打开Word文件一看,成堆的试题内容需要整理到Excel里。看着满屏的题目…...

基于web的中小学成绩管理系统的设计与实现

目录 第一章 研究背景与意义 1.1 研究背景 1.2 研究意义 1.3 研究目的 第二章 关于系统的设计 2.1系统总体架构设计 2.2功能模块设计 2.3数据存储与管理 第三章 系统功能介绍 3.1成绩录入及发布 3.2班级管理和学生管理 3.3成绩分析结果展示 3.4用户反馈与改进 …...

Conmi的正确答案——在Kibana中进入Elasticsearch的索引管理页面

Elasticsearch版本:7.17.25 Kibana版本:7.17.25 注:索引即类似mysql的表。 0、进入首页 1、未创建任何“索引模式”时: 1.1、点击左边的三横菜单; 1.2、点击“Discover”,进入“发现”页面; 2…...

【JavaEE】【多线程】进阶知识

目录 一、常见的锁策略1.1 悲观锁 vs 乐观锁1.2 重量级锁 vs 轻量级锁1.3 挂起等待锁 vs 自旋锁1.4 普通互斥锁 vs 读写锁1.5 可重入锁 vs 不可重入锁1.6 不公平锁 vs 公平锁 二、synchronized特性2.1 synchronized的锁策略2.2 synchronized加锁过程2.3 其它优化措施 三、CAS3.…...

--Java)

LeetCode100之三数之和(15)--Java

1.问题描述 给你一个整数数组 nums ,判断是否存在三元组 [nums[i], nums[j], nums[k]] 满足 i ! j、i ! k 且 j ! k ,同时还满足 nums[i] nums[j] nums[k] 0 。请你返回所有和为 0 且不重复的三元组。 注意 答案中不可以包含重复的三元组 示例1 输入&…...

并发编程三大特性--可见性和有序性

可见性: 什么是可见性: 可见性是指在数据在收到一个线程的修改时,其他的线程也可以得知并获取修改后的值的属性。这是并发编程的三大特性之一。 为了提高cpu的利用率,cpu在获取数据时,不是直接在主内存读取数据&…...

Android 使用ninja加速编译的方法

ninja的简介 随着Android版本的更迭,makefile体系逐渐增多,导致make单编模块的时间越来越长,每次都需要半个小时甚至更长时间,其原因为每次make都会重新加载所有mk文件,再生成ninja编译,此完整过程十分耗时…...

《Java 实现选择排序:原理剖析与代码详解》

目录 一、引言 二、选择排序原理 三、代码分析 1. 代码整体结构 2. main方法 3. sort方法(选择排序核心逻辑) 四、测试结果 一、引言 排序算法在计算机科学领域中是非常重要的一部分,它能够帮助我们将无序的数据按照特定的顺序进行排列…...

Arm DSTREAM调试接口设计与JTAG/SWD协议详解

1. Arm DSTREAM系统与调试接口设计指南1.1 调试接口技术基础1.1.1 JTAG协议架构解析JTAG(Joint Test Action Group)标准IEEE 1149.1定义了五线制调试接口:TCK:测试时钟,同步所有JTAG操作TMS:测试模式选择&a…...

嵌入式Linux动态引脚复用实战:RK3568 GPIO与I2C功能切换详解

1. 项目概述与核心价值在嵌入式Linux开发中,尤其是基于瑞芯微RK3568这类高度集成的SoC平台,引脚复用(Pin Mux)的管理是驱动开发者的基本功,也是从“会用”到“精通”的关键分水岭。很多朋友在初次接触时,往…...

微信网页版访问终极指南:如何用wechat-need-web插件轻松解锁微信网页版

微信网页版访问终极指南:如何用wechat-need-web插件轻松解锁微信网页版 【免费下载链接】wechat-need-web 让微信网页版可用 / Allow the use of WeChat via webpage access 项目地址: https://gitcode.com/gh_mirrors/we/wechat-need-web 还在为微信网页版无…...

localForage性能监控终极指南:实时追踪存储操作的关键指标

localForage性能监控终极指南:实时追踪存储操作的关键指标 【免费下载链接】localForage 💾 Offline storage, improved. Wraps IndexedDB, WebSQL, or localStorage using a simple but powerful API. 项目地址: https://gitcode.com/gh_mirrors/lo/l…...

2026女性入局IT:这10张证书最吃香

一、引言:数字化转型背景下的IT职业性别结构变迁根据Gartner 2025年度全球数字化劳动力报告显示,女性在IT领域的参与度正从传统的“软件开发与测试”向“数据驱动决策”、“产品与项目管理”以及“用户体验设计”迁移。这一结构性变化主要归因于企业对数…...

2025年CMS怎么选?从传统到无头再到AI原生,一份深度选型指南

快速选型参考如果你需要直接的建议,这里是一个基于场景的简明对照:个人博客、小型内容站点:WordPress,生态成熟,主题插件丰富,上手门槛低。多终端内容分发(App、小程序、Web同步)&am…...

基于MicroPython的嵌入式射击计时器开发实战:从状态机到人机交互

1. 项目概述:一个嵌入式射击计时器的诞生在竞技射击、速射训练或者日常的射击练习中,一个精准、可靠且响应迅速的计时器是评估表现的核心工具。市面上的专业计时器往往价格不菲,且功能固定,难以根据个人训练习惯进行深度定制。作为…...

OpenRGB终极指南:一站式免费控制所有RGB设备的完整解决方案

OpenRGB终极指南:一站式免费控制所有RGB设备的完整解决方案 【免费下载链接】OpenRGB Open source RGB lighting control that doesnt depend on manufacturer software. Supports Windows, Linux, MacOS. Mirror of https://gitlab.com/CalcProgrammer1/OpenRGB. R…...

从MobileNetV1到RetinaFace:轻量化主干网络在人脸检测中的架构演进与实践

1. 轻量化主干网络的演进背景与需求 在移动端和嵌入式设备上实现实时人脸检测一直是计算机视觉领域的重要挑战。传统的人脸检测算法如Viola-Jones虽然计算量小,但在复杂场景下的检测精度有限。随着深度学习技术的发展,基于卷积神经网络的人脸检测方法逐渐…...

对比官方价格Taotoken的活动价确实带来了可观节省

🚀 告别海外账号与网络限制!稳定直连全球优质大模型,限时半价接入中。 👉 点击领取海量免费额度 对比官方价格,Taotoken的活动价确实带来了可观节省 作为一名长期使用多个大模型API进行项目开发的个人开发者ÿ…...