了解数据库并发产生的问题

在数据库管理系统中,并发控制是一个至关重要的方面。随着多个用户或进程同时访问和修改数据库中的数据,如果没有适当的并发控制机制,就可能导致数据不一致、丢失更新、脏读、不可重复读和幻读等问题。在单用户系统中,数据库操作是顺序执行的,因此不需要考虑并发控制。然而,在现代的多用户、多进程系统中,多个用户或进程可能同时访问和修改数据库中的数据。这种并发访问如果没有得到妥善管理,就会导致数据不一致和其他问题。

1.并发产生的问题

1.1.数据不一致

数据不一致是并发访问中最严重的问题之一。当多个事务同时访问和修改同一数据时,如果没有适当的锁机制,就可能导致数据不一致。例如,一个事务可能读取了某个数据值,而另一个事务在该数据值被读取后、被第一个事务提交前修改了它。这样,第一个事务在提交时所使用的数据值就是过时的,从而导致数据不一致。

1.2.丢失更新

丢失更新是指两个事务同时读取并修改同一数据,但最后一个事务的修改覆盖了前一个事务的修改,导致前一个事务的修改丢失。例如,两个用户同时编辑同一个文档,如果用户A先保存了修改,而用户B在A保存后、B保存前又做了修改,那么用户A的修改就会被用户B的修改覆盖,从而导致丢失更新。

1.3.脏读

脏读是指一个事务读取了另一个事务尚未提交的数据。由于这些数据可能是临时的、不完整的或最终会被回滚的,因此脏读会导致数据不一致。例如,一个事务正在修改某个数据值,但尚未提交修改,此时另一个事务读取了该数据值,并基于该值进行了进一步的操作。如果第一个事务最终回滚了修改,那么第二个事务所基于的数据值就是无效的,从而导致脏读。

1.4.不可重复读

不可重复读是指一个事务在读取某个数据值后,另一个事务对该数据值进行了修改,导致第一个事务在后续读取时得到了不同的数据值。不可重复读破坏了事务的隔离性,使得事务在多次读取同一数据时可能得到不同的结果。例如,一个用户查询了某个商品的库存量,然后决定购买该商品。然而,在用户提交购买请求之前,另一个用户已经购买了该商品并更新了库存量。当用户最终提交购买请求时,他可能会发现库存量已经不足,从而导致不可重复读。

1.5.幻读

幻读是指一个事务在读取某个范围的数据行后,另一个事务在该范围内插入了新的数据行,导致第一个事务在后续读取时得到了额外的数据行。幻读同样破坏了事务的隔离性,使得事务在多次读取同一数据范围时可能得到不同的结果。例如,一个用户查询了某个价格范围内的商品列表,然后决定购买其中一个商品。然而,在用户提交购买请求之前,另一个用户已经添加了一个新的符合价格范围的商品。当用户最终提交购买请求时,他可能会发现商品列表中多了一个他之前没有看到的商品,从而导致幻读。

2.并发控制的解决方案

为了解决上述并发产生的问题,数据库管理系统通常采用以下几种并发控制机制:

2.1.封锁

封锁是最常用的并发控制机制之一。它通过在数据项上设置锁来限制其他事务对该数据项的访问。封锁可以分为共享锁和排他锁两种类型。共享锁允许事务读取数据项,但不允许修改;排他锁则既不允许读取也不允许修改数据项,直到锁被释放为止。通过合理地设置封锁粒度(如记录锁、页锁或表锁)和封锁策略(如乐观封锁或悲观封锁),可以有效地解决数据不一致、丢失更新、脏读、不可重复读和幻读等问题。

2.2.时间戳排序

时间戳排序是一种基于事务时间戳的并发控制机制。它为每个事务分配一个唯一的时间戳,并根据时间戳的顺序来执行事务。时间戳排序可以确保事务按照一种可预测的顺序执行,从而避免数据不一致和其他并发问题。然而,时间戳排序需要额外的存储空间来保存时间戳信息,并且可能导致事务的延迟执行。

2.3.多版本并发控制

多版本并发控制(MVCC)是一种通过维护数据的多个版本来实现并发控制的机制。在MVCC中,每个数据项都有多个版本,每个版本都对应一个特定的事务时间戳。当事务读取数据项时,它会读取与该事务时间戳相匹配的数据项版本。这样,即使其他事务正在修改该数据项,也不会影响当前事务的读取结果。MVCC可以有效地解决脏读、不可重复读和幻读等问题,但会增加存储空间的开销和垃圾回收的复杂性。

2.4.乐观并发控制

乐观并发控制假设并发冲突是罕见的,因此它允许事务在没有锁的情况下执行。当事务提交时,系统会检查是否存在冲突。如果存在冲突,则事务会被回滚并重新执行。乐观并发控制可以减少锁的开销并提高系统的吞吐量,但在高并发环境下可能会导致大量的事务回滚和重试。

2.5.悲观并发控制

与乐观并发控制相反,悲观并发控制假设并发冲突是常见的。因此,它在事务开始时就通过锁来限制其他事务对数据的访问。悲观并发控制可以有效地避免数据不一致和其他并发问题,但可能会增加锁的开销并导致系统的吞吐量下降。

结论

数据库并发控制是确保数据一致性和完整性的关键机制。通过采用封锁、时间戳排序、多版本并发控制、乐观并发控制和悲观并发控制等机制,可以有效地解决数据不一致、丢失更新、脏读、不可重复读和幻读等问题。然而,每种机制都有其优缺点和适用场景,因此在实际应用中需要根据具体的需求和环境来选择合适的并发控制策略。

随着数据库技术的不断发展,新的并发控制机制和方法也在不断涌现。例如,基于分布式事务的并发控制、基于区块链的并发控制等。这些新技术为数据库并发控制提供了新的思路和方法,有望进一步提高数据库的并发性能和一致性保障能力。因此,我们需要持续关注和研究这些新技术的发展动态,并将其应用到实际系统中去。

相关文章:

了解数据库并发产生的问题

在数据库管理系统中,并发控制是一个至关重要的方面。随着多个用户或进程同时访问和修改数据库中的数据,如果没有适当的并发控制机制,就可能导致数据不一致、丢失更新、脏读、不可重复读和幻读等问题。在单用户系统中,数据库操作是…...

openstack之guardian介绍与实例创建过程

运行特征 采集模块:扩展Ceilometer,采集存储网、业务网连通性、nova目录是否可读写; 收集模块:将采集到的数据存储到数据库中; 分析模块:根据采集的结果,分析各节点状态,并进行反向检…...

新一代跟踪器StrongSORT: Make DeepSORT Great Again论文解析—让 DeepSORT 再次伟大

新一代跟踪器StrongSORT: Make DeepSORT Great Again论文解析—让 DeepSORT 再次伟大 时间:2023年 机构:北京邮电大学 发表在:IEEE TRANSACTIONS ON MULTIMEDIA, VOL. 25, 2023 代码源码地址: pytorch版本:https://github.com/dyh…...

SAP ABAP开发学习——RFC

目录 RFC接口 定义 调用过程 RFC的通信 RFC通信情况 RFC接口系统 RFC的通信模式 RFC版本 RFC调用方式 Web Service接口 SAP创建Web Service示例 远程目标的维护 创建远程目标 外部系统访问设置 RFC的调用 RFC接口 定义 调用过程 RFC的通信 RFC通信情况 RFC接…...

)

Elasticsearch里的索引index是什么概念?(ChatGPT回答)

在 Elasticsearch(ES)中,索引(Index) 是一种数据结构,用来存储、组织和管理文档数据。它可以理解为数据库中的一张表,但有一些关键的不同之处。索引是 Elasticsearch 全文搜索引擎的核心概念之一…...

安全性测试

安全性测试评估系统在面对各种安全威胁时的防护能力和安全性的过程。以下是安全性测试的一些主要方面和方法: 1. 身份验证和授权测试 测试目标 确保系统能够正确验证用户的身份,并根据用户的权限授予相应的访问权限。测试方法 弱密码测试:尝…...

ComfyUI和Photoshop相结合,PS内实现:文生图,图生图,高清放大,局部重绘,面部修复,设计师福音

本文主要介绍:ComfyUI和Photoshop相结合,一个平台实现:图像生成,放大,局部重绘,面部修复,实时绘画 简直是设计师的福音。 主要包括: Photoshop 的安装以及插件的安装 Creative Cl…...

使用 map 和 reduce 提取对象数组中的 id 并组成新数组

在开发过程中,经常需要对 API 返回的数据进行处理,例如从对象数组中提取某些字段,并将它们组成新的数组。这里我们将介绍如何通过 JavaScript 的 map 和 reduce 方法来完成这一需求,并深入比较这两者的用法与适用场景。 需求&…...

Zero-Shot Relational Learning for Multimodal Knowledge Graphs

摘要 关系学习是知识表示领域,特别是知识图补全(KGC)领域的一项重要任务。虽然传统单模态环境下的关系学习已经得到了广泛的研究,但在多模态KGC环境下探索关系学习提出了不同的挑战和机遇。其中一个主要挑战是在没有任何相关训练…...

AUTOSAR COM 模块的主要功能导读以及示例

AUTOSAR COM 模块的主要功能 AUTOSAR COM 模块在车载系统中用于管理通信的中间层,主要功能包括: 信号传输与接收: • 提供信号打包和解包功能,将信号数据打包成协议数据单元(I-PDU)以便传输,或从接收到的…...

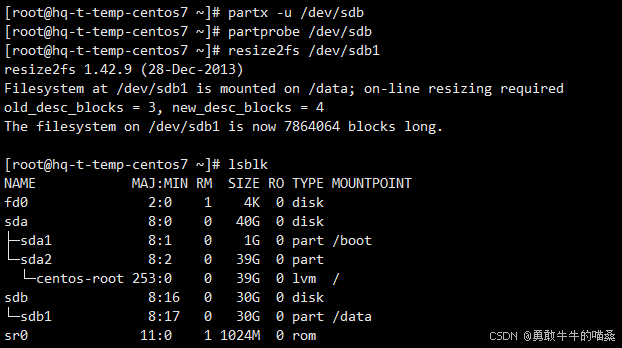

VMware下Centos7虚拟机数据盘/data目录(非lvm)不停机热扩容实操

实操环境 VMware:7.0 虚拟机:Centos7 (TEST-K8S-Node01) 扩容目录:/data (20G>>30G) 前置操作 注意事项:如果有条件的话,建议先做个主机的全量备份(…...

易盾增强版滑块识别/易盾识别/滑块识别/增强版滑块识别/易盾滑块本地识别

易盾增强版滑块识别 计算思路如下: 滑动条拖动距离传入 restrict 算法处理得到 初次值 J J * 率值0.309375 得到滑块偏移量。 滑块的旋转角度滑块偏移量*attrs 所以滑块偏移量滑块的旋转角度/attrs 通过滑块偏移量 求出 滑动条拖动距离 # 应用高斯模糊warped_…...

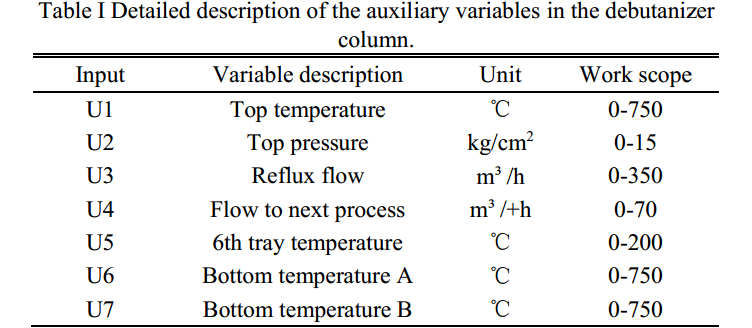

DMRl-Former用于工业过程预测建模和关键样本分析的数据模式相关可解释Transformer网络

DMRl-Former用于工业过程预测建模和关键样本分析的数据模式相关可解释Transformer网络 Liu, Diju, et al. “Data mode related interpretable transformer network for predictive modeling and key sample analysis in industrial processes.” IEEE Transactions on Indust…...

向量模型Jina Embedding: 从v1到v3论文笔记

文章目录 Jina Embedding: 从v1到v3Jina Embedding v1数据集准备训练过程 Jina Embedding v2预训练修改版BERT在文本对上微调在Hard Negatives上微调 Jina Embedding v2 双语言预训练修改版BERT在文本对上微调用多任务目标微调 Jina Embedding v3预训练在文本对上微调训练任务相…...

Spring学习笔记(一)

一 、Spring概述 (一)Spring是什么 Spring是一个分层的Java SE/EE full-stack(一站式)轻量级开源框架,以 IoC(Inverse Of Control:反转控制)和 AOP(Aspect Oriented Programming:面…...

Java编程基础

Java是一种广泛使用的编程语言,以其跨平台兼容性、面向对象的特性和健壮的安全性而闻名。本篇文章将带你了解Java编程的基础知识。 Java简介 Java是由Sun Microsystems(现在是Oracle Corporation的一部分)在1995年发布的。它是一种静态类型…...

C++【string类,模拟实现string类】

🌟个人主页:落叶 🌟当前专栏: C专栏 目录 为什么学习string类 C语言中的字符串 标准库中的string类 auto和范围for auto关键字 迭代器 范围for string类的常用接口说明和使用 1. string类对象的常见构造 2.string类对象的容量操作 3…...

Jupyter lab 打开时默认使用 Notebook 而不是浏览器

Jupyter lab 打开时默认使用 Notebook 而不是浏览器 正文 正文 今天遇到了一个特别有意思的事情,这里我们以 Windows \textrm{Windows} Windows 系统举例。 我们知道通常我们需要使用如下代码在 Terminal \textrm{Terminal} Terminal 中打开 Jupyter lab \textr…...

【linux】ubunda repo是什么

Ubuntu repo(repository,简称repo)是一个软件仓库,它是存储和分发软件包的服务器或一组服务器。通俗地说,Ubuntu repo就像一个巨大的在线软件商店,用户可以从中下载和安装各种软件。 主要特点 软件集合&a…...

【MySQL】深层理解索引及特性(重点)--下(12)

索引(重点) 1. 索引的作用2. 索引操作2.1 主键索引2.1.1 主键索引的特点2.1.2 创建主键索引 2.2 唯一键索引2.2.1 唯一键索引的特点2.2.2 唯一索引的创建 2.3 普通索引2.3.1 普通索引的特点2.3.2 普通索引的创建 2.4 全文索引2.4.1 全文索引的作用2.4.2 …...

对比按量计费与Token Plan套餐在长期开发中的成本体感差异

🚀 告别海外账号与网络限制!稳定直连全球优质大模型,限时半价接入中。 👉 点击领取海量免费额度 对比按量计费与Token Plan套餐在长期开发中的成本体感差异 对于一个持续进行大模型应用开发的中型团队而言,成本的可预…...

BiliBiliCCSubtitle终极指南:如何3秒下载B站CC字幕并转换SRT格式

BiliBiliCCSubtitle终极指南:如何3秒下载B站CC字幕并转换SRT格式 【免费下载链接】BiliBiliCCSubtitle 一个用于下载B站(哔哩哔哩)CC字幕及转换的工具; 项目地址: https://gitcode.com/gh_mirrors/bi/BiliBiliCCSubtitle 还在为无法下载B站CC字幕而烦恼吗&am…...

基于椭圆特征与多保真度学习的CFD小数据加速初始化方法

1. 项目概述与核心价值在计算流体动力学(CFD)的日常仿真工作中,我们经常面临一个看似简单却极其耗时的难题:如何给一个复杂的流场计算提供一个“像样”的初始猜测?新手可能会直接使用均匀来流条件,而有经验…...

Windows网络性能测试神器:iperf3-win-builds完整使用指南

Windows网络性能测试神器:iperf3-win-builds完整使用指南 【免费下载链接】iperf3-win-builds iperf3 binaries for Windows. Benchmark your network limits. 项目地址: https://gitcode.com/gh_mirrors/ip/iperf3-win-builds iperf3-win-builds项目为Windo…...

5分钟解锁专业直播音质:OBS-VST插件终极使用指南

5分钟解锁专业直播音质:OBS-VST插件终极使用指南 【免费下载链接】obs-vst Use VST plugins in OBS 项目地址: https://gitcode.com/gh_mirrors/ob/obs-vst 你是否曾羡慕专业主播的清晰音质,而自己的直播声音却总是嘈杂不堪?别担心&am…...

小红书下载终极指南:5分钟掌握无水印批量下载技巧

小红书下载终极指南:5分钟掌握无水印批量下载技巧 【免费下载链接】XHS-Downloader 小红书(XiaoHongShu、RedNote)链接提取/作品采集工具:提取账号发布、收藏、点赞、专辑作品链接;提取搜索结果作品、用户链接…...

LangGraph多智能体能力路由:动态专家选择与负载均衡

LangGraph多智能体能力路由:动态专家选择与负载均衡一、引言 钩子 你是否遇到过这种情况: 当你构建了一个由多个大模型或专业Agent组成的“超级团队”——有的精通数学推理、有的擅长代码生成、有的是情感分析小能手、还有的能写长篇技术文档——却发现整…...

RePKG架构深度解析:解密Wallpaper Engine资源处理的核心技术

RePKG架构深度解析:解密Wallpaper Engine资源处理的核心技术 【免费下载链接】repkg Wallpaper engine PKG extractor/TEX to image converter 项目地址: https://gitcode.com/gh_mirrors/re/repkg 在数字内容创作领域,资源打包与纹理处理是图形应…...

如何解决网易云音乐NCM格式限制:ncmdump完整实战指南

如何解决网易云音乐NCM格式限制:ncmdump完整实战指南 【免费下载链接】ncmdump 项目地址: https://gitcode.com/gh_mirrors/ncmd/ncmdump 你是否曾因网易云音乐的NCM加密格式而无法在喜欢的播放器上聆听音乐?ncmdump正是你需要的解决方案。这款开…...

OpenRA中稳定获取应用程序目录的C#实践

1. 这不是“获取当前路径”那么简单:OpenRA里目录逻辑的特殊性很多人第一次在OpenRA项目里写C#代码时,会下意识地用Directory.GetCurrentDirectory()或者AppDomain.CurrentDomain.BaseDirectory去拿“程序所在文件夹”,结果发现——要么返回的…...