网络安全 | 5G网络安全:未来无线通信的风险与对策

网络安全 | 5G网络安全:未来无线通信的风险与对策

- 一、前言

- 二、5G 网络的技术特点

- 2.1 超高速率与低延迟

- 2.2 大容量连接与网络切片

- 三、5G 网络面临的安全风险

- 3.1 网络架构安全风险

- 3.2 设备终端安全风险

- 3.3 应用场景安全风险

- 3.4 用户隐私安全风险

- 四、5G 网络安全对策

- 4.1 强化网络架构安全设计

- 4.2 完善设备终端安全机制

- 4.3 加强应用场景安全保障

- 4.4 注重用户隐私保护

- 五、结论

- 结束语

- 优质源码分享

网络安全 | 5G网络安全:未来无线通信的风险与对策,本文深入探讨 5G 网络安全这一至关重要的议题,旨在全面剖析 5G 网络在未来无线通信中所面临的风险,并提出相应的有效对策。随着 5G 技术的迅速推广与广泛应用,其独特的技术特性在为各行业带来前所未有的发展机遇的同时,也引发了一系列全新且复杂的网络安全挑战。文章首先详细阐述 5G 网络的关键技术特点,包括超高速率、低延迟、大容量连接以及网络切片等功能,这些特性在改变网络架构与应用场景的基础上,也为网络安全带来了潜在的风险点。接着深入分析 5G 网络在多个层面所面临的安全风险,涵盖网络架构、设备终端、应用场景以及用户隐私等方面。从网络架构角度看,5G 网络的虚拟化与软件定义网络(SDN)特性可能导致边界模糊与安全管理复杂;设备终端方面,海量的物联网设备接入带来了身份认证与固件安全等难题;应用场景中ÿ

相关文章:

网络安全 | 5G网络安全:未来无线通信的风险与对策

网络安全 | 5G网络安全:未来无线通信的风险与对策 一、前言二、5G 网络的技术特点2.1 超高速率与低延迟2.2 大容量连接与网络切片三、5G 网络面临的安全风险3.1 网络架构安全风险3.2 设备终端安全风险3.3 应用场景安全风险3.4 用户隐私安全风险四、5G 网络安全对策4.1 强化网络…...

Linux 实操篇 组管理和权限管理、定时任务调度、Linux磁盘分区和挂载

一、组管理和权限管理 (1)Linux组基本介绍 在linux中的每个用户必须属于一个组,不能独立于组外 在linux中每个文件有所有者、所在组、其他组的概念 (2)文件/目录 所有者 一般为文件的创建者,谁创建了该…...

应用案例 | uaGate SI助力汽车零部件工厂将生产数据传输到MES

一、背景和挑战 (图1 汽车零部件工厂生产车间) 随着汽车工业的不断发展,新能源汽车市场的竞争日益激烈,这对汽车零部件供应商提出了更高的要求,包括提升产品精度、增强可靠性、节能环保以及控制成本等多个方面。某国际…...

Android JNI的理解与使用。

写在前面:Java相对于C/C来说是更高级的语言,隐藏了指针,可读性更高,更容易学习,但是无法直接操作硬件、运行速度较慢也是不可回避的硬伤。JNI就是Java官方定义的一套标准“接口”,用于Java和C/C之间互相调用…...

fpga助教面试题

第一题 module sfp_pwm( input wire clk, //clk is 200M input wire rst_n, input wire clk_10M_i, input wire PPS_i, output reg pwm ) reg [6:0] cunt ;always (posedge clk ) beginif(!rst_n)cunt<0;else if(cunt19) //200M是10M的20倍cunt<0;elsecunt<cunt1;…...

Git命令详解与工作流介绍:全面掌握版本控制系统的操作指南

Git Git是一个版本控制系统(也称为源代码控制系统),允许程序员和其他处理文本文件的人在独立工作时协调更改。Git还支持二进制资产,如图片,但这些格式不支持逐行版本管理,这使得版本控制真正强大。 Git概…...

提升信息检索准确性和效率的搜索技巧

一、基础技巧 精准关键词 避免长句子,提取核心关键词(如用“光合作用 步骤”代替“请告诉我光合作用的具体过程”)。 同义词替换:尝试不同表达(如“AI 发展史” vs “人工智能 历史”)。 排除干扰词 使用…...

Qt 中使用 ffmpeg 获取采集卡数据录制视频

作者:billy 版权声明:著作权归作者所有,商业转载请联系作者获得授权,非商业转载请注明出处 前言 之前做了一个功能,从采集卡获取数据然后录制成视频,结果发现录制的视频内存占用非常大,1分钟的…...

Python爬虫TLS

TLS指纹校验原理和绕过 浏览器可以正常访问,但是用requests发送请求失败。 后端是如何监测得呢?为什么浏览器可以返回结果,而requests模块不行呢? https://cn.investing.com/equities/amazon-com-inc-historical-data 1.指纹校…...

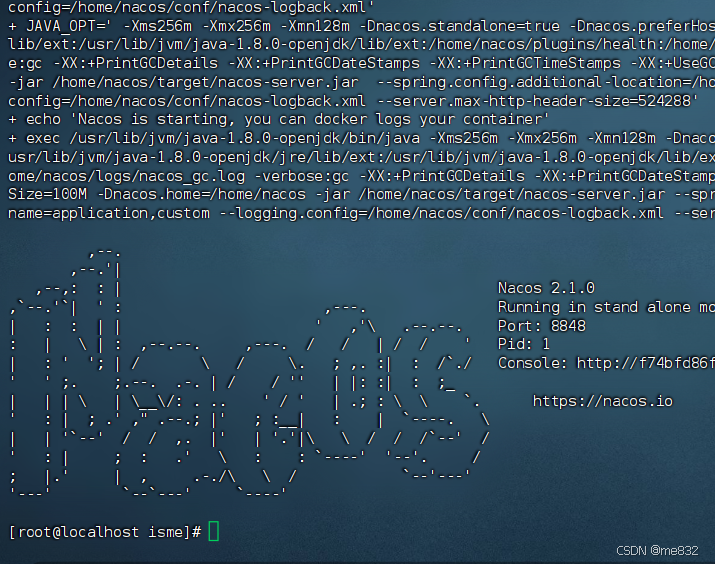

【Linux AnolisOS】配置Linux固定ip地址。然后在Windows上连接使用linux中docker容器里的redis和nacos。

1.关于将虚拟机ip地址更改为静态地址 ,跟着下面这个视频搞的,不想看文章的可以看视频。 第四章-07-配置Linux固定IP地址哔哩哔哩bilibili 当用的centos9 视频里让我们打开网络配置文件 vim /etc/sysconfig/network-scripts/ifcfg-ens33 但是我打开时…...

IDEA中查询Maven项目的依赖树

在Maven项目中,查看项目的依赖树是一个常见的需求,特别是当你需要了解项目中直接或间接依赖了哪些库及其版本时。你可以通过命令行使用Maven的dependency:tree插件来做到这一点。这个命令会列出项目中所有依赖的树状结构。 打开idea项目的终端ÿ…...

【Ubuntu】GPU显存被占用,但显示没有使用GPU的进程

文章目录 一、问题描述二、解决方案2.1 寻找问题进程2.2 尝试杀死相关进程2.3 投放核弹,一键全杀2.4 再次查看GPU使用情况 参考资料 一、问题描述 今天使用服务器的时候发现gpu被占了很多内存,但是使用 nvidia-smi 命令并没有发现占这么多显存的进程&am…...

【并发编程】Java并发编程核心包

1、简介 java.util.concurrent 是 Java 并发编程的核心包,提供了丰富的工具和框架来支持多线程编程、并发任务执行、线程安全集合、同步机制等。 2、线程池Thread Pool 线程池是并发编程中最重要的工具之一,用于管理和复用线程,避免频繁创…...

Unity 淡入淡出

淡入(Fade in):类似打开幕布 淡出(Fade out):类似关上幕布 方案一 使用Dotween(推荐) using DG.Tweening; using UnityEngine; using UnityEngine.UI;public class Test : MonoB…...

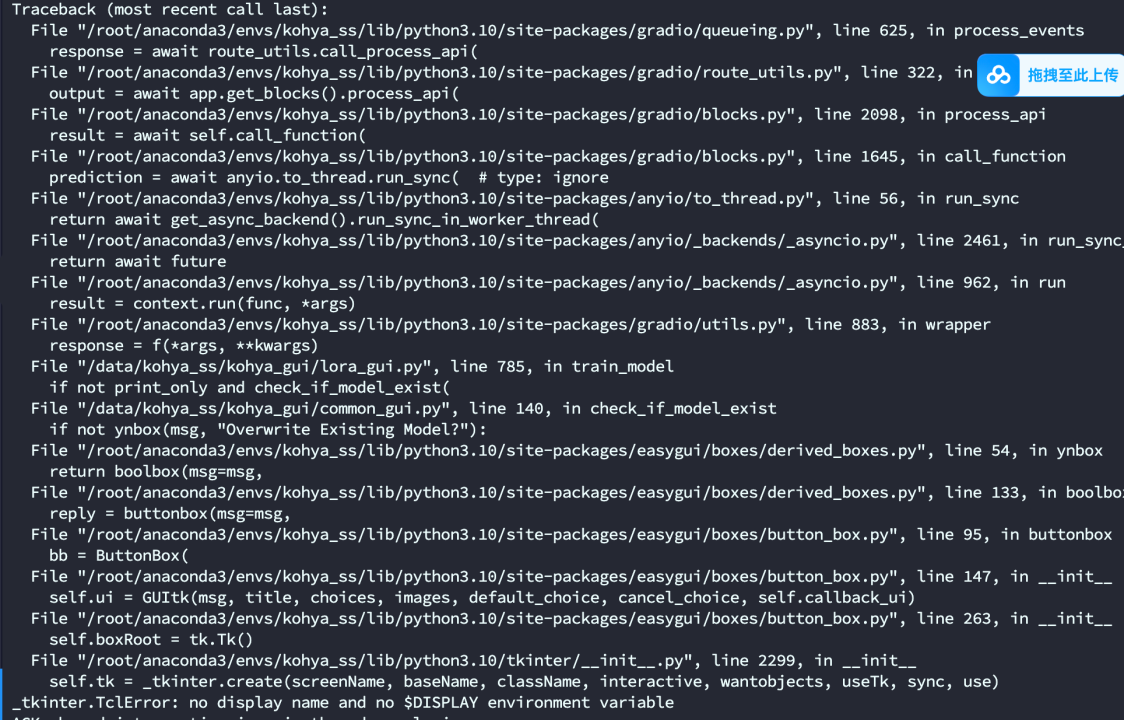

完整的 LoRA 模型训练步骤:如何使用 Kohya_ss 进行 LoRA 训练

完整的 LoRA 模型训练步骤:如何使用 Kohya_ss 进行 LoRA 训练 一、环境配置1. 安装 Python 和虚拟环境2. 克隆 Kohya_ss 仓库3. 安装依赖4. 启动 GUI lora训练1. 准备数据 图片处理打标签2. 配置 LoRA 训练2.2 配置图片文件夹和输出目录 训练解决方法: 使…...

视觉分析之边缘检测算法

9.1 Roberts算子 Roberts算子又称为交叉微分算法,是基于交叉差分的梯度算法,通过局部差分计算检测边缘线条。 常用来处理具有陡峭的低噪声图像,当图像边缘接近于正45度或负45度时,该算法处理效果更理想。 其缺点是对边缘的定位…...

git输错用户名或者密码

git push时候跳出window弹窗,输入用户名和密码,如果错误,会有如下情况: $ git push -u origin “master” remote: [session-6c466aa6] rain: Incorrect username or password (access token) fatal: Authentication failed for ‘…...

【Unity Shader编程】之图元装配与光栅化

执行方式:自动完成 图元装配自动化流程 顶点坐标存入装配区 → 按绘制模式连接顶点 → 生成完整几何图元 示例:gl.drawArrays(gl.TRIANGLES, 0, 3)自动生成三角形 会自动自动裁剪超出屏幕范围(NDC空间外)的三角形,仅保…...

以ChatGPT为例解析大模型背后的技术

目录 1、大模型分类 2、为什么自然语言处理可计算? 2.1、One-hot分类编码(传统词表示方法) 2.2、词向量 3、Transformer架构 3.1、何为注意力机制? 3.2、注意力机制在 Transformer 模型中有何意义? 3.3、位置编…...

网页版的俄罗斯方块

1、新建一个txt文件 2、打开后将代码复制进去保存 <!DOCTYPE html> <html lang"en"><head><meta charset"UTF-8"><meta name"viewport" content"widthdevice-width, initial-scale1.0"><title>俄…...

AI Agent Harness与区块链结合:可信执行

AI Agent Harness与区块链结合:构建下一代可信AI执行体系 引言 背景介绍 2023年以来,以AutoGPT、GPTs为代表的AI Agent技术爆发,正在重新定义软件的交互形态:不同于传统软件的固定逻辑,AI Agent可以自主感知环境、调用工具、制定决策、完成复杂任务,被行业普遍认为是继…...

Cossistant:开源、AI原生、可自部署的React客服聊天组件

1. 项目概述:一个为开发者而生的开源客服聊天组件如果你正在用 React 或 Next.js 构建一个需要用户交互的 SaaS 产品,那么“客服聊天”这个功能大概率在你的待办清单上。市面上有 Intercom、Crisp 这样的成熟方案,但它们要么太贵,…...

从IDEA转VSCode做工业自动化开发?这7个调试断点失效原因,工程师凌晨三点还在查!

更多请点击: https://intelliparadigm.com 第一章:VSCode工业自动化调试的底层逻辑与认知重构 VSCode 并非传统意义上的 IDE,而是一个基于事件驱动、插件化架构的可扩展开发平台。在工业自动化场景中(如 PLC 逻辑仿真、OPC UA 协…...

开源漫画下载神器:3步实现E-Hentai漫画批量下载自动化

开源漫画下载神器:3步实现E-Hentai漫画批量下载自动化 【免费下载链接】E-Hentai-Downloader Download E-Hentai archive as zip file 项目地址: https://gitcode.com/gh_mirrors/eh/E-Hentai-Downloader 在数字漫画收藏的世界里,找到一款高效、免…...

终极无损视频剪辑指南:如何使用LosslessCut快速高效处理视频

终极无损视频剪辑指南:如何使用LosslessCut快速高效处理视频 【免费下载链接】lossless-cut The swiss army knife of lossless video/audio editing 项目地址: https://gitcode.com/gh_mirrors/lo/lossless-cut 在当今数字内容创作时代,视频剪辑…...

Windows Cleaner终极指南:3分钟彻底解决C盘空间不足问题

Windows Cleaner终极指南:3分钟彻底解决C盘空间不足问题 【免费下载链接】WindowsCleaner Windows Cleaner——专治C盘爆红及各种不服! 项目地址: https://gitcode.com/gh_mirrors/wi/WindowsCleaner 你是否曾因C盘爆红而焦虑?Windows…...

开箱即用的CAM++镜像:一条命令启动,告别复杂环境配置

开箱即用的CAM镜像:一条命令启动,告别复杂环境配置 1. 为什么选择CAM说话人识别系统 在语音识别领域,说话人验证一直是个技术难点。传统方案往往需要复杂的开发环境配置、繁琐的依赖安装和漫长的调试过程。而CAM镜像彻底改变了这一局面&…...

)

VSCode AI本地化配置实战手册(含Ollama+Cursor+Tabby三平台对比实测)

更多请点击: https://intelliparadigm.com 第一章:VSCode AI本地化配置全景概览 在本地环境中为 VSCode 集成 AI 能力,核心在于解耦云端依赖、保障数据隐私,并实现模型轻量化运行。当前主流方案依托 Ollama CodeLLaMA / Phi-3 …...

构建混合特征机器学习流水线:TF-IDF与LLM嵌入的工程实践

1. 项目概述:构建混合特征机器学习流水线在自然语言处理(NLP)领域,特征工程的质量往往直接决定模型性能上限。传统方法如TF-IDF擅长捕捉关键词统计特征,而现代LLM嵌入(如BERT、GPT)则能理解语义…...

大语言模型如何重塑表格数据处理:从SQL到智能体的技术演进与实践指南

1. 从数据孤岛到智能助理:大语言模型如何重塑表格数据处理如果你和我一样,常年和数据打交道,那你一定对表格又爱又恨。爱的是,它结构清晰,是承载结构化信息的基石;恨的是,处理它往往意味着无尽的…...