信息安全实践1.2(重放攻击)

前言

这个实验是看一本书做的,就是李华峰老师的书——《Metasploit Web 渗透测试实战》,我之前写过一篇Slowloris DoS攻击的博客,也是看这本书写的,总的来说,有用处。这篇博客其实也只是很浅显的去做一下重放攻击。

要求

使用重放攻击工具,构造数据包进行重放攻击,检查、分析工具情况

关键步骤

1.重放攻击我直接使用kali虚拟机进行简单的实现。因为kali虚拟机中直接就有了BurpSuite这个工具,不需要再去下载配置那么麻烦。

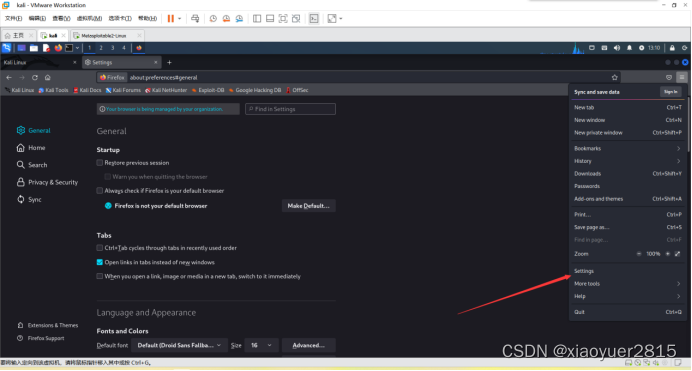

在使用BurpSuite之前,我们要设置好浏览器的代理,这样工具才能捕获网页链接。

这里的浏览器我直接使用kali虚拟机自带的浏览器火狐。

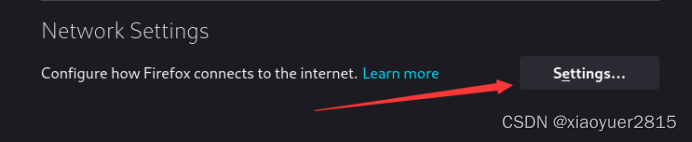

进入浏览器后选择设置。滑到底下后再次点击这里的设置。

然后选择手动设置代理,然后,代理ip地址输入127.0.0.1,端口号设置为8080 。这是kali虚拟机中BurpSuite工具默认使用的ip和端口号,也可以打开工具后另行设置,如下图。

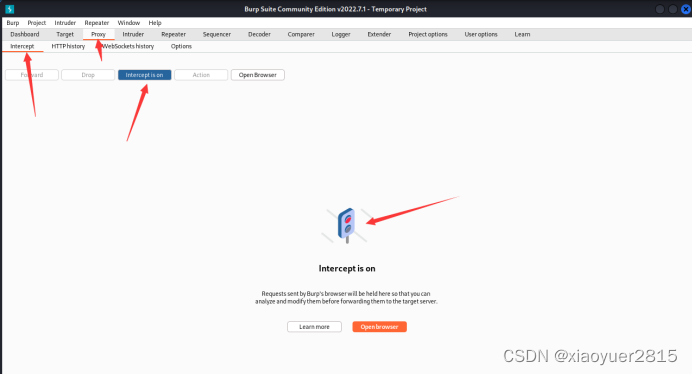

设置好之后就可以开始测试了。

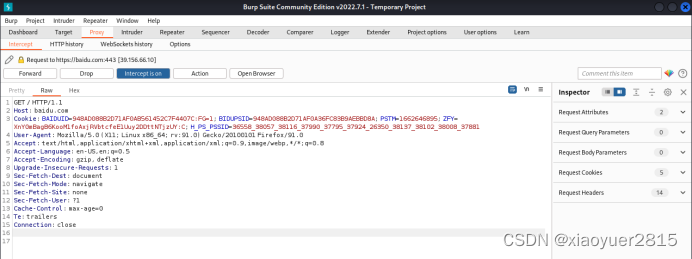

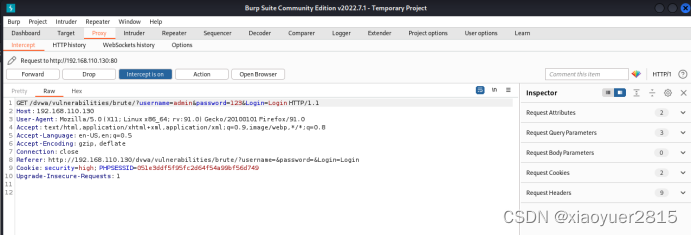

如上图,将确认拦截功能设置为确认拦截功能为“Interception is on”状态,这样,在使用火狐浏览器登录网页时,数据流量经过Burp Proxy并暂停,直到点击Forward,才会继续传输下去;如果这时点击了Drop,则这次通过的数据将会被丢失,不再继续处理。

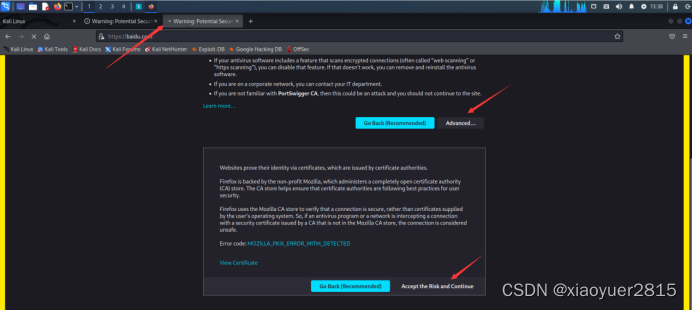

下面我们访问百度官网进行测试。

如图,这时我们无法直接进入网页,按如图操作后,发现一直无法进入网页,同时BurpSuite界面弹出,说明成功拦截了链接。

在上图我们可以看到web显示的raw请求格式,包含请求地址、http协议版本、主机头、浏览器信息、Accept可接受的内容类型、字符集、编码方式、cookie等。可以通过手工修改这些信息,对服务器端进行渗透测试(在右侧的工具栏中进行修改或者直接在原处修改)。

在上图我们可以看到web显示的raw请求格式,包含请求地址、http协议版本、主机头、浏览器信息、Accept可接受的内容类型、字符集、编码方式、cookie等。可以通过手工修改这些信息,对服务器端进行渗透测试(在右侧的工具栏中进行修改或者直接在原处修改)。

2.接下来我要进行一个简单的密码爆破,但是不能胡乱攻击别的网站。所以需要找一个靶机。这里我找了一个靶机Metasploitable2,在网络上下载后用VMware直接打开即可。

打开后是这样的界面:

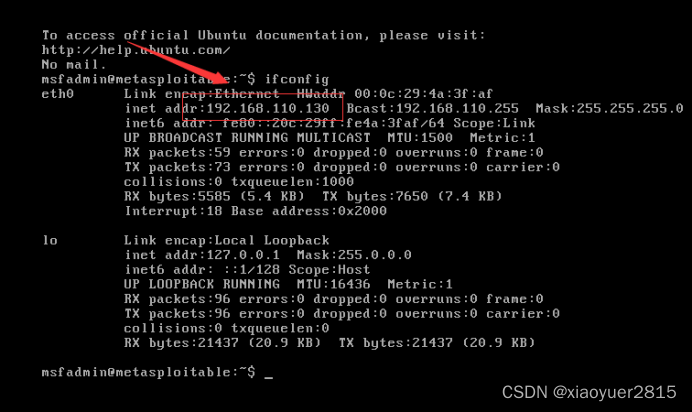

然后我们输入账号和密码登录即可,账号密码默认都是msfadmin。登录后输入ifconfig指令,然后我们就可以看到这个靶机的ip地址了。

如图下:

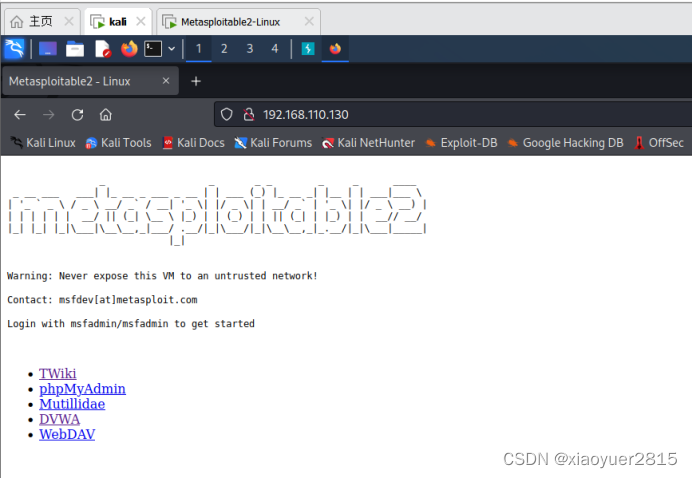

然后我们就在kali中打开火狐浏览器访问这个ip:

然后我们就在kali中打开火狐浏览器访问这个ip:

好,成功!说明靶机已经弄好了。

3.接下来我就要使用BurpSuite对靶机里面的DVWA进行密码爆破攻击(重放攻击的一种)。

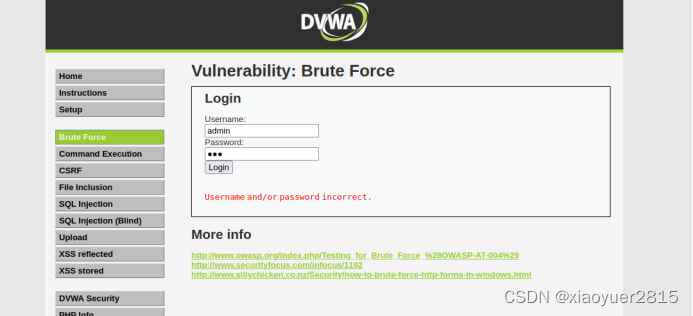

如下图,假设现在我不知道密码,但是知道账号。

我们先把确认拦截打开:

然后再登录一次,就拦截到了数据包信息:

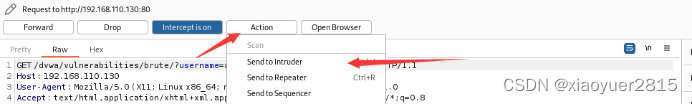

点击Action,将数据包发送到Intruder:

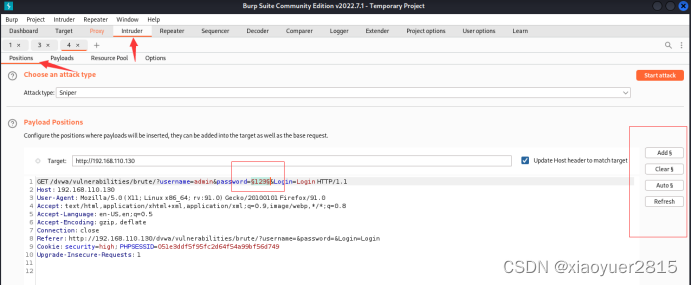

然后转到Intruder界面:

发现数据包已经送到这里来了,因为我们只有密码不知道,所以用右侧的按钮只标记密码,然后来到Payloads设置参数:

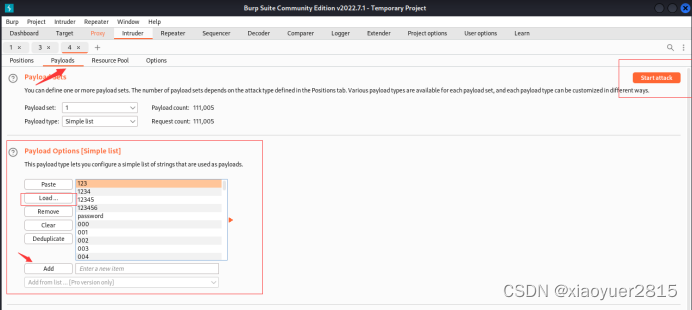

我们自行添加要爆破的密码,点击Load..加载虚拟机中的密码字典,没有的话,可以使用crunch(kali自带的工具)自动生成密码字典。

我们自行添加要爆破的密码,点击Load..加载虚拟机中的密码字典,没有的话,可以使用crunch(kali自带的工具)自动生成密码字典。

设置完参数后,就可以点击“Start attack”开始攻击。

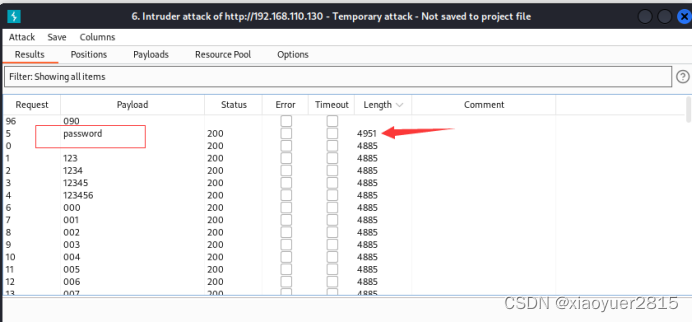

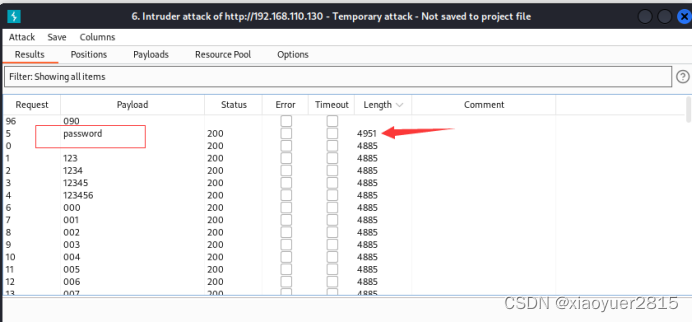

等待一段时间后,找到长度与其他密码都不一样的密码,这个密码就是真正的密码:passsword。如下图:

重放攻击在信息安全检测中的作用分析

重放攻击(Replay Attacks)又称为重播攻击、回放攻击,一般是攻击者截获数据包后,无法解密数,

但可以把数据包和业务间的关系进行猜测,重新发送相同数据包,来达到欺骗系统的目的,主要用于身份认证过程、破坏认证的正确性。

常见的重放攻击类型有:短信轰炸、暴力破解、重放支付。

重放攻击可以用与渗透测试,检测一个网站的安全性。同时也可以研究出更多防范重放攻击的方法,比如添加时间戳、添加流水号和添加随机数等。

相关文章:

信息安全实践1.2(重放攻击)

前言 这个实验是看一本书做的,就是李华峰老师的书——《Metasploit Web 渗透测试实战》,我之前写过一篇Slowloris DoS攻击的博客,也是看这本书写的,总的来说,有用处。这篇博客其实也只是很浅显的去做一下重放攻击。 要…...

上海亚商投顾:沪指高开高走 地产股迎来久违反弹

上海亚商投顾前言:无惧大盘涨跌,解密龙虎榜资金,跟踪一线游资和机构资金动向,识别短期热点和强势个股。 市场情绪 三大指数今日高开高走,沪指午后涨近1%,深成指、创业板指涨超1.2%,上证50盘中大…...

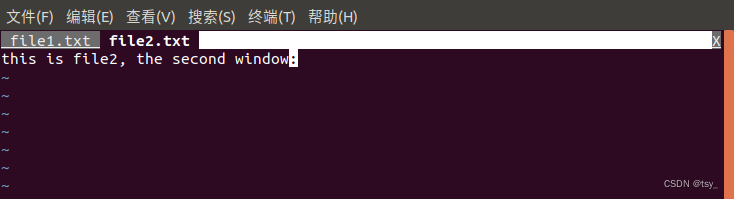

Vim学习笔记【Ch02】

Vim学习笔记 系列笔记链接Ch02 Buffers, Windows, TabsBuffers什么是buffer查看所有bufferbuffer之间的切换删除buffer退出所有窗口 Windows窗口的创建窗口切换快捷键其他快捷键 Tabs什么是tabtab相关命令 window和buffer结合的3D移动小结 系列笔记链接 Ch00,Ch01 …...

《低代码指南》——低代码维格云能源行业解决方案

目录 典型场景介绍: 一、能源资产管理 二、碳核查 三、配电运营 总 结: 从业界实际情况来看,流程建设本身是一个对业务现实进行抽象的过程,这个过程即使不考虑软件开发的门槛,对于很多客户而言也是个涉及较长周期的复杂工作,往往需要咨询专家或专业公司帮助其建设内…...

【自制C++深度学习推理框架】Layer的设计思路

Layer的设计思路 Layer的抽象 如果将深度学习中的所有层分为两类, 那么肯定是"带权重"的层和"不带权重"的层。 基于层的共性,我们定义了一个Layer的基类,提供了一些基本接口,并可以通过继承和多态机制实现不同类型的L…...

Rust每日一练(Leetday0011) 下一排列、有效括号、搜索旋转数组

目录 31. 下一个排列 Next Permutation 🌟🌟 32. 最长有效括号 Longest Valid Parentheses 🌟🌟🌟 33. 搜索旋转排序数组 Search-in-rotated-sorted-array 🌟🌟 🌟 每日一练刷…...

STL --- 五. 函数对象 Function Objects

目录 1、函数对象的定义和作用 2、函数对象的分类和使用 3、std 常用的函数对象 4、函数对象的适配器 5、std 算法和函数对象区别 1、函数对象的定义和作用 STL(Standard Template Library)中的函数对象(Functor)是一种重载…...

Java IO 流操作详解

Java IO 流操作详解 一、简介1. 什么是IO流2. IO流的分类3. IO流的作用 二、Java IO流的输入操作1. 文件输入流2. 字节输入流3. 缓冲输入流4. 对象输入流 三、Java IO流的输出操作1. 文件输出流2. 字节输出流3. 缓冲输出流4. 对象输出流 四、Java IO流的常用方法解析1. 字节读写…...

Halcon 形状匹配参数详解

find_shape_model(Image : : ModelID, AngleStart, AngleExtent, MinScore, NumMatches, MaxOverlap, SubPixel, NumLevels, Greediness : Row, Column, Angle, Score) find_shape_model(Image : : //搜索图像 ModelID, //模板句柄 AngleStart, // 搜索时的起始角度 AngleExte…...

C++11强类型枚举

C11引入了强类型枚举(enum class),也称为枚举类。 强类型枚举是一种更加类型安全的枚举类型,相对于传统的枚举类型,强类型枚举可以提供更好的安全性和可读性。 强类型枚举的格式如下: enum class 枚举名 …...

)

pytorch讲解(部分)

友爱的目录 自动求导机制从后向中排除子图自动求导如何编码历史信息Variable上的In-place操作In-place正确性检查 CUDA语义最佳实践使用固定的内存缓冲区使用 nn.DataParallel 替代 multiprocessing 扩展PyTorch扩展 torch.autograd扩展 torch.nn 多进程最佳实践共享CUDA张量最…...

)

C++ 基本的7种数据类型和4种类型转换(C++复习向p3)

文章目录 基本内置类型存储范围typedef 声明新名字enum 枚举类型类型转换 基本内置类型 boolcharintfloatdoublevoidwchar_t ⇒ short int 存储范围 可以这样 sizeof(int) 来确认 int 占用字节数 char,1字节,-128~127 或 0~255 wchar_t,2…...

Scrum敏捷迭代规划和执行

Sprint Backlog看板 迭代工作的开展是围绕Sprint Backlog展开的,在Leangoo中,我们需要为每个迭代创建一个Sprint Backlog看板。Sprint Backlog(迭代)看板,用于管理当前Sprint的需求和开发任务,可视化展示每…...

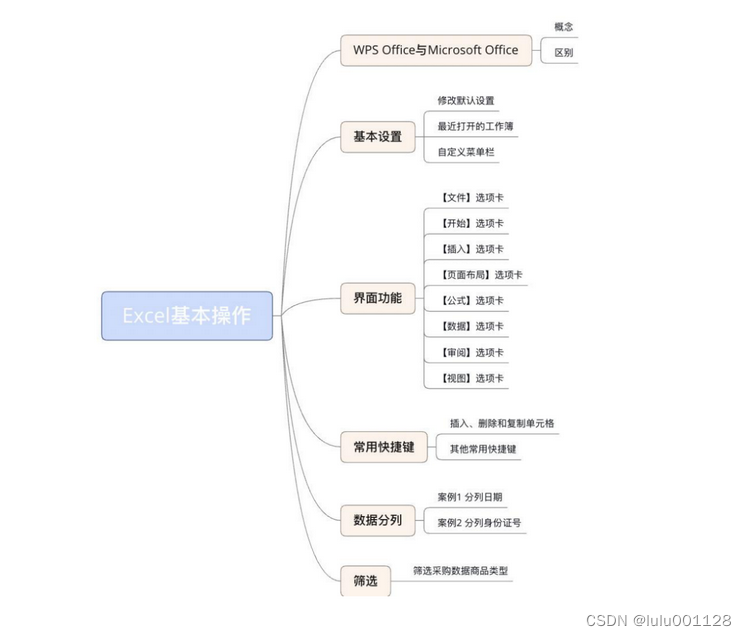

智警杯赛前学习1.1---excel基本操作

修改默认设置 步骤一:打开“Excel选项”窗口,打开“文件”菜单,选择“选项”标签 步骤二:在“Excel选项”窗口中,选择“常规与保存”标签,在“常规与保存”标签中,可以修改录入数据时的默认字体…...

主要特点和用途)

【Android】Handle(一) 主要特点和用途

在Android中,Handler是一种消息处理机制,它允许我们在不同线程之间交换信息并更新UI。具体来说,Handler可以将一个Runnable或Message对象加入到消息队列中,并在合适的时间去执行它们。 以下是Handler的主要特点和用途:…...

40亿个QQ号,限制1G内存,如何去重?【已通过代码实现】

前几天发现一个有趣的文章 “40亿个QQ号,限制1G内存,如何去重?”,发现很有意思,就想着用代码实现一下,下面是分析和实现过程 一、审题分析 一个 QQ 号现在最长有 11 位,因为 int 是四字节,数值范围是2的31次方,因此得使用 long 存储,但考虑到实现,使用 int 存储(1…...

Talk预告 | 新加坡国立大学张傲:10%成本定制类 GPT-4 多模态大模型

本期为TechBeat人工智能社区第502期线上Talk! 北京时间06月01日(周四)20:00,新加坡国立大学在读博士生 — 张傲的Talk将准时在TechBeat人工智能社区开播! 他与大家分享的主题是: “10%成本定制类 GPT-4 多模态大模型 ”,届时将介…...

从C语言到C++_13(string的模拟实现)深浅拷贝+传统/现代写法

前面已经对 string 类进行了简单的介绍和应用,大家只要能够正常使用即可。 在面试中,面试官总喜欢让学生自己 来模拟实现string类, 最主要是实现string类的构造、拷贝构造、赋值运算符重载以及析构函数。 为了更深入学习STL,下面我…...

方法详解)

reduce()方法详解

一、 定义和用法 reduce() 方法将数组缩减为单个值。 reduce() 方法为数组的每个值(从左到右)执行提供的函数。 函数的返回值存储在累加器中(结果/总计)。 注释:对没有值的数组元素,不执行 reduce() 方法。…...

C++虚假唤醒

概念: 虚假唤醒是指在使用条件变量时,线程被唤醒但条件并没有满足,导致线程执行错误的情况,这个过程就是虚假唤醒。 虚假唤醒弊端: 虚假唤醒会导致程序的正确性受到影响,因为唤醒的线程并没有满足条件&…...

)

仅限前500名获取:ChatGPT+B站策划私密工作台(含实时热点抓取模块、弹幕情绪预判模型、完播率模拟器v2.3)

更多请点击: https://codechina.net 第一章:ChatGPTB站策划私密工作台的核心价值与准入机制 为什么需要私密工作台 在B站内容生态快速迭代的背景下,策划人员面临选题同质化、数据响应滞后、创意灵感枯竭等现实挑战。ChatGPT 提供了语义理解…...

KLayout 0.29.12版图编辑工具:DRC验证引擎性能提升20%与多工艺节点设计支持

KLayout 0.29.12版图编辑工具:DRC验证引擎性能提升20%与多工艺节点设计支持 【免费下载链接】klayout KLayout Main Sources 项目地址: https://gitcode.com/gh_mirrors/kl/klayout KLayout是一款开源的集成电路版图编辑与验证工具,专注于GDSII/O…...

如何用Xournal++实现跨平台手写笔记:免费开源PDF批注工具完全指南 [特殊字符]

如何用Xournal实现跨平台手写笔记:免费开源PDF批注工具完全指南 🚀 【免费下载链接】xournalpp Xournal is a handwriting notetaking software with PDF annotation support. Written in C with GTK3, supporting Linux (e.g. Ubuntu, Debian, Arch, SU…...

机器学习势函数结合自由能微扰:高效预测高熵合金熔点的混合计算框架

1. 项目概述:当机器学习遇上第一性原理,如何为高熵合金“量体温”?在材料设计的战场上,熔化温度是一个决定性的“硬指标”。对于像高熵合金这类由多种元素等比例或近等比例混合而成的新型材料,其卓越的高温强度、耐腐蚀…...

JiYuTrainer终极指南:轻松破解极域电子教室限制,重获学习自主权

JiYuTrainer终极指南:轻松破解极域电子教室限制,重获学习自主权 【免费下载链接】JiYuTrainer 极域电子教室防控制软件, StudenMain.exe 破解 项目地址: https://gitcode.com/gh_mirrors/ji/JiYuTrainer 你是否曾在学校的计算机教室里,…...

数字主权还是数字枷锁?德国eIDAS钱包的Apple/Google账户依赖之困

数字主权还是数字枷锁?德国eIDAS钱包的Apple/Google账户依赖之困 2025年的深秋,一则来自德国联邦内政部(BMI)的技术文档在开发者社区引发了轩然大波。文档明确指出,即将在德国落地的eIDAS钱包——这个承载着欧盟数字身…...

FuSa RTX RTOS多核支持与AMP架构解析

1. FuSa RTX RTOS多核支持解析 在嵌入式安全关键系统开发领域,多核处理器架构已成为提升性能的主流选择。作为Arm FuSa RTS(功能安全运行时系统)的核心组件,FuSa RTX RTOS的多核支持能力自然成为开发者关注的焦点。本文将深入剖析…...

模型不确定性下的公平性评估:自一致性指标与集成弃权策略

1. 项目概述:当公平性评估遭遇模型不确定性在机器学习,尤其是公平性评估这个领域,我们常常会陷入一种“确定性幻觉”。我们训练一个模型,在某个测试集上计算其误判率、假阳性率、假阴性率,然后得出一个结论:…...

BabelDOC:终极智能PDF翻译工具,完美保留格式布局的完整指南

BabelDOC:终极智能PDF翻译工具,完美保留格式布局的完整指南 【免费下载链接】BabelDOC Yet Another Document Translator 项目地址: https://gitcode.com/GitHub_Trending/ba/BabelDOC 你是否曾因学术论文翻译而烦恼?复杂的数学公式、…...

别再只改源文件了!Linux内核编译时‘multiple definition’错误的隐藏Boss:备份文件覆盖机制

别再只改源文件了!Linux内核编译时‘multiple definition’错误的隐藏Boss:备份文件覆盖机制当你深夜调试Linux内核代码,反复修改dtc-parser.tab.c文件却始终遭遇相同的multiple definition错误时,是否怀疑过自己的修改被某种神秘…...