Python核心编程深度解析:作用域、递归与匿名函数的工程实践

引言

Python作为现代编程语言的代表,其作用域管理、递归算法和匿名函数机制是构建高质量代码的核心要素。本文基于Python 3.11环境,结合工业级开发实践,深入探讨变量作用域的内在逻辑、递归算法的优化策略以及匿名函数的高效应用,助力开发者掌握专业级编程技巧。

一、变量作用域机制与内存模型

1.1 作用域层次与LEGB规则

Python采用四层作用域模型(LEGB),按优先级顺序解析变量:

- L(Local):函数内部定义的局部变量

- E(Enclosing):闭包函数的外层作用域

- G(Global):模块级别的全局变量

- B(Built-in):Python内置命名空间

global_var = "G层" # Global作用域def outer():enclosing_var = "E层" # Enclosing作用域def inner():local_var = "L层" # Local作用域print(local_var) # 输出L层[3](@ref)print(enclosing_var) # 输出E层[3](@ref)print(global_var) # 输出G层[3](@ref)inner()outer()1.2 全局变量操作规范

- 读取:函数内可直接访问全局变量

- 修改:必须使用

global显式声明

counter = 0 # 全局变量def increment():global counter # 声明修改全局变量counter += 1 # 合法操作[2](@ref)def risky_operation():counter = 100 # 创建同名局部变量,不改变全局值[4](@ref)1.3 嵌套作用域与nonlocal

处理闭包函数中的外层变量修改:

def factory(start=0):total = start # Enclosing层变量def adder(x):nonlocal total # 声明修改外层变量total += xreturn totalreturn adderprocessor = factory(10)

print(processor(5)) # 输出15[5](@ref)二、递归算法优化与工程实践

2.1 递归核心要素

递归实现需包含两个核心部分:

- 基线条件(Base Case):递归终止条件

- 递归步骤(Recursive Step):问题分解策略

2.1.1 阶乘计算优化

def factorial(n, acc=1):if n == 0:return accreturn factorial(n-1, acc*n) # 尾递归优化[7](@ref)print(factorial(5)) # 输出1202.1.2 斐波那契数列缓存优化

from functools import lru_cache@lru_cache(maxsize=None)

def fib(n):if n < 2:return nreturn fib(n-1) + fib(n-2) # 时间复杂度从O(2^n)降至O(n)[8](@ref)2.2 递归深度控制

Python默认递归深度限制为1000层,可通过系统参数调整:

import sys

sys.setrecursionlimit(3000) # 设置最大递归深度[6](@ref)2.3 递归转迭代策略

对于深层递归问题,推荐使用显式栈结构转换:

def factorial_iter(n):stack = []result = 1while n > 0:stack.append(n)n -= 1while stack:result *= stack.pop()return result三、匿名函数高阶应用

3.1 Lambda表达式核心规范

- 语法:

lambda 参数: 表达式 - 限制:仅支持单行表达式,无复杂逻辑

3.2 数据结构操作范式

3.2.1 复杂对象排序

users = [{'name': '王五', 'age': 21, 'dept': '测试'},{'name': '张三', 'age': 22, 'dept': '开发'},{'name': '李四', 'age': 24, 'dept': '运维'}

]# 多条件排序:部门升序,年龄降序

users.sort(key=lambda x: (x['dept'], -x['age']))3.2.2 数据过滤与转换

data = [15, 30, 'N/A', 45, 0, 20]

valid_data = list(filter(lambda x: isinstance(x, int) and x > 0, data))

squared = list(map(lambda x: x**2, valid_data))3.3 闭包与Lambda结合

实现状态保持的计数器:

def make_counter():count = 0return lambda: (count := count + 1) # Python 3.8+海象运算符counter = make_counter()

print(counter(), counter()) # 输出1, 2[11](@ref)四、引用机制与内存管理

4.1 可变对象传递特性

列表等可变对象在函数参数传递时共享引用:

def modify_list(lst):lst.append(4) # 修改原列表lst = [5,6,7] # 创建新引用print(lst) # 输出[5,6,7]my_list = [1,2,3]

modify_list(my_list)

print(my_list) # 输出[1,2,3,4][2](@ref)4.2 对象标识检测

使用id()函数跟踪内存变化:

a = [1,2,3]

b = a

print(id(a) == id(b)) # True(共享引用)

b += [4] # 原地修改

print(id(a) == id(b)) # True五、工业级最佳实践

5.1 作用域管理规范

- 最小暴露原则:变量应定义在最小必要作用域

- 全局变量替代方案:使用类封装或配置对象

- 闭包资源释放:及时解除循环引用

5.2 递归优化策略

- 备忘录模式:使用

functools.lru_cache缓存结果 - 尾递归转换:改写为迭代形式避免栈溢出

- 深度监控:添加递归层数计数器

5.3 Lambda使用准则

- 单一职责:每个Lambda仅完成一个操作

- 可读性优先:复杂逻辑改用命名函数

- 类型提示:为参数和返回值添加注解

from typing import Callableprocessor: Callable[[int], float] = lambda x: x * 0.1 # 带类型提示结语

深入理解Python的作用域机制、掌握递归算法的优化方法、合理运用匿名函数,是构建高性能、易维护代码的关键。建议开发者在实践中:

- 使用

mypy进行静态类型检查 - 通过

memory_profiler分析内存使用 - 采用

cProfile进行性能调优

最新技术动态请关注作者:Python×CATIA工业智造

版权声明:转载请保留原文链接及作者信息

相关文章:

Python核心编程深度解析:作用域、递归与匿名函数的工程实践

引言 Python作为现代编程语言的代表,其作用域管理、递归算法和匿名函数机制是构建高质量代码的核心要素。本文基于Python 3.11环境,结合工业级开发实践,深入探讨变量作用域的内在逻辑、递归算法的优化策略以及匿名函数的高效应用,…...

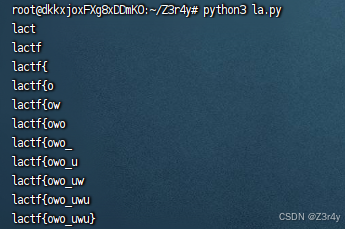

【Web】LACTF 2025 wp

目录 arclbroth lucky-flag whack-a-mole arclbroth 看到username为admin能拿到flag 但不能重复注册存在的用户 这题是secure-sqlite这个库的问题,底层用的是C,没处理好\0字符截断的问题 (在 Node.js 中,由于其字符串表示方式…...

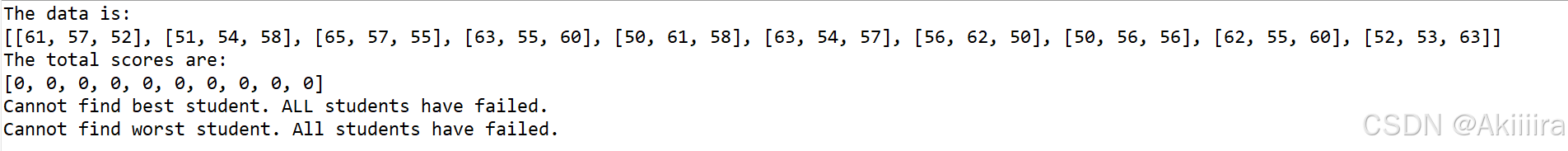

【日撸 Java 三百行】综合任务 1

目录 Day 10:综合任务 1 一、题目分析 1. 数据结构 2. 相关函数基本知识 二、模块介绍 1. 初始化与成绩矩阵的构建 2. 创建总成绩数组 3. 寻找成绩极值 三、代码与测试 小结 拓展:关于求极值的相关算法 Day 10:综合任务 1 Task&…...

yocto的每个recipe都是在工作路径中完成

Yocto项目中每个Recipe的编译过程都会将源文件解压或搬运到tmp/work/下的特定工作目录,并在此完成所有构建任务。具体流程可分为以下关键步骤: 一、源码处理阶段 源码获取(do_fetch) Recipe通过SRC_URI变量指定源码来源(如Git仓库、HTTP下载或本地文件)。这些文件会被下载…...

玩转Docker | 使用Docker部署DailyTxT日记工具

玩转Docker | 使用Docker部署DailyTxT日记工具 一、DailyTxT介绍DailyTxT简介DailyTxT 特点二、系统要求环境要求环境检查Docker版本检查检查操作系统版本三、部署DailyTxT服务下载DailyTxT镜像编辑部署文件创建容器检查容器状态检查服务端口安全设置四、访问DailyTxT服务访问D…...

初等数论--欧拉定理及证明

0. 证明前置知识 同余类(剩余类) r n ‾ { x ∣ x m n r , m ∈ Z } \overline{r_n} \{ x| xmnr,m \in Z\} rn{x∣xmnr,m∈Z} r n ‾ \overline{r_n} rn表示模 n n n后余 r r r的同余类(剩余类) 比如 2 5 ‾ { ⋯…...

Oracle非归档模式遇到文件损坏怎么办?

昨天夜里基地夜班的兄弟,打电话说有个报表库连不上了,赶紧起来连上VPN查看一下,看到实例宕机了,先赶紧startup起来。 1.查看报错信息 环境介绍:Redhat 6.9 Oracle 11.2.0.4 No Archive Mode 查看alert log 关键报…...

机器人领域和心理学领域 恐怖谷 是什么

机器人领域和心理学领域 恐怖谷 是什么 恐怖谷是一个在机器人领域和心理学领域备受关注的概念,由日本机器人专家森政弘于1970年提出。 含义 当机器人与人类的相似度达到一定程度时,人类对它们的情感反应会突然从积极变为消极,产生一种毛骨悚然、厌恶恐惧的感觉。这种情感…...

no cameras available,完美解决)

树莓派4的v4l2摄像头(csi)no cameras available,完美解决

根据2025年最新技术文档和树莓派官方支持建议,no cameras available错误通常由驱动配置冲突或硬件连接问题导致。以下是系统化解决方案: 一、核心修复步骤 强制禁用传统驱动 sudo nano /boot/firmware/config.txt确保包含以下配置(2025年新版…...

每日一题:两个仓库的最低配送费用问题

文章目录 两个仓库的最低配送费用问题一、问题描述二、解题思路(一)初始假设(二)差值定义(三)选择最优(四)计算答案 三、代码实现四、代码分析(一)输入处理&a…...

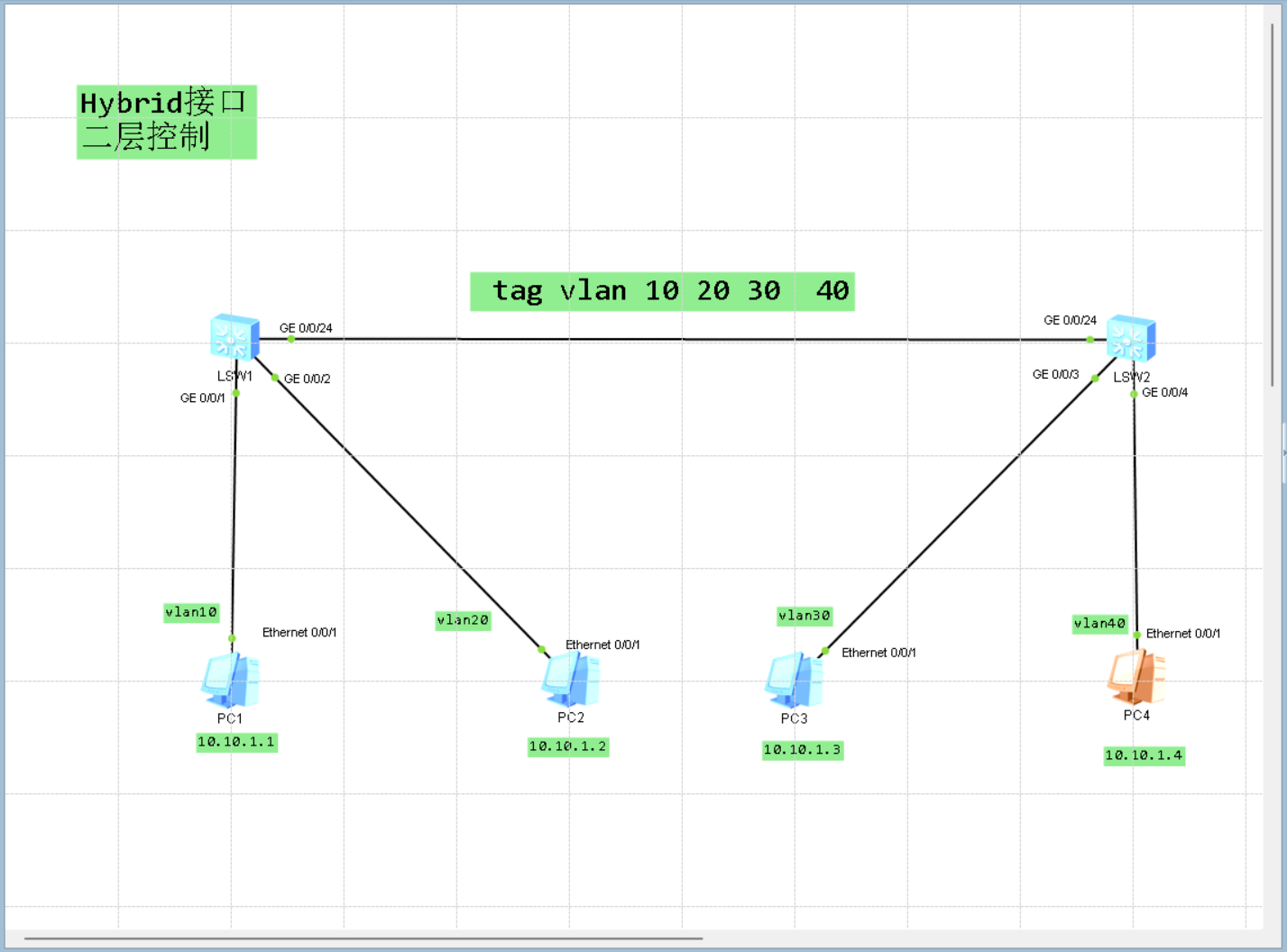

华为私有协议Hybrid

实验top图 理论环节 1. 基本概念 Hybrid接口: 支持同时处理多个VLAN流量,且能针对不同VLAN配置是否携带标签(Tagged/Untagged)。 核心特性: 灵活控制数据帧的标签处理方式,适用于复杂网络场景。 2. 工作…...

Redis 基本数据类型解析

Redis 是一个高效的内存数据存储系统,广泛应用于缓存、消息队列、排行榜、实时数据处理等场景。其高性能的特点部分源自其丰富的数据结构,Redis 提供了多种数据类型,能够支持不同的使用需求。本文将详细介绍 Redis 的八种基本数据类型。 1. …...

数据库实验10

设计性实验 1.实验要求 1.编写函数FsumXXX,1~n(参数)求和; GO CREATE FUNCTION Fsum065 (n INT) RETURNS INT AS BEGIN DECLARE sum INT 0 WHILE n > 0 BEGIN SET sum sum n SET n n - 1 END RETURN sum END …...

Yocto是如何使用$D目录来构建文件系统的?

Yocto最终会将所有Recipe的${D}(部署目录)下的文件整合到根文件系统中,但这一过程并非简单收集所有内容,而是通过分阶段打包、依赖管理和定制化配置实现的。以下是核心机制的解析: 一、${D}目录的作用与文件收集原理 ${D}的定位 ${D}是模拟目标系统根文件结构的临时目录(…...

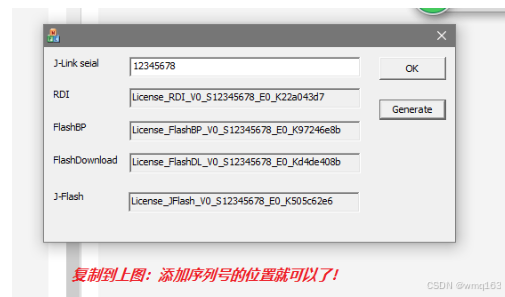

jflash下载时出现 Could not read unit serial number! 的解决方法

出现的原因是由于Jlink原厂固件SN码是-1 我用的版本是v6.40 解决方法:添加序列号 1.打开:J-Link commander 之后在命令栏输入:exec setsnxxxxxxxx 2.添加序列号到license,打开J-Link License Manager V6.40 jlink-v640下载软件…...

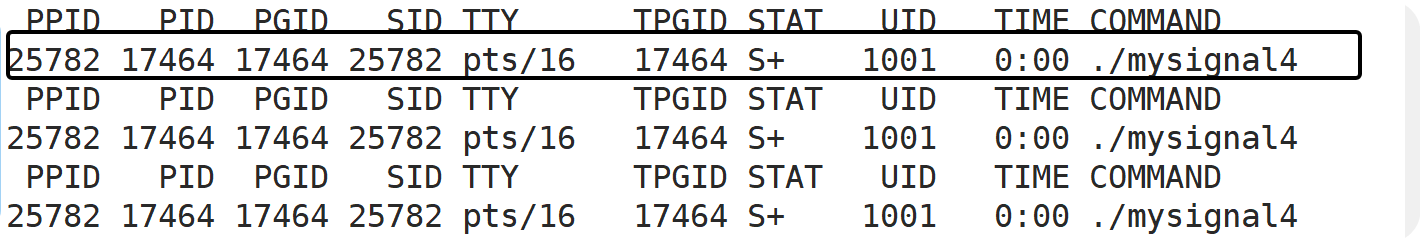

Linux 信号终篇(总结)

前文:本文是对信号从产生到被处理的过程中的概念和原理的总结,如果想了解具体实现,请查看前两篇博客:Linux 信号-CSDN博客、Linux 信号(下篇)-CSDN博客 一、信号的产生 1.1 信号产生的五种条件 ①键盘组…...

使用Kotlin Flow实现Android应用的响应式编程

在Android应用中使用Kotlin Flow实现响应式编程可以分为以下步骤,结合最佳实践和生命周期管理: 1. 添加依赖 在build.gradle中确保包含协程和生命周期相关依赖: dependencies {implementation("org.jetbrains.kotlinx:kotlinx-corouti…...

react中的用法——setDisabled dva dispatch effects

setDisabled 在react中,setDisabled通常是指通过状态管理来控制某个组件(如按钮、输入框等)的禁用状态。虽然react本身没有内置的setDisabled方法,但你可以使用useState钩子来实现类似的功能。以下是一个简单的示例,展…...

Java Object类的使用全面解析)

(九)Java Object类的使用全面解析

一、Object类概述 1.1 Object类在Java中的地位 在Java语言中,Object类是所有类的超类,位于类继承树的顶端。它是Java类层次结构中的根类,每个类都直接或间接继承自Object类。当我们定义一个类时,如果没有明确使用extends关键字指…...

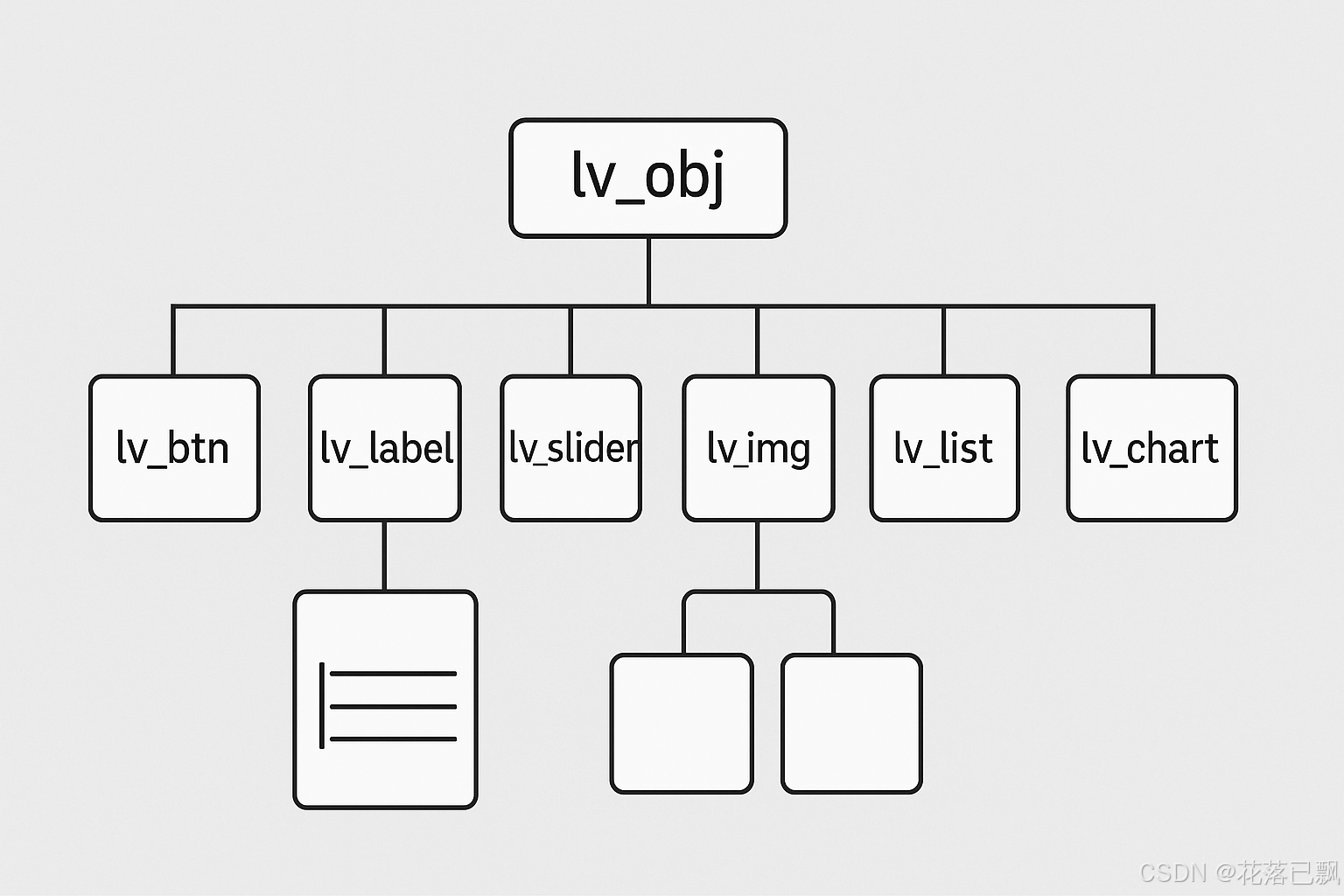

LVGL对象(Objects)

文章目录 🧱 一、LVGL 中的对象(lv\_obj)🔹 lv\_obj\_t 的作用 🧩 二、对象的分类结构(类比继承)🧰 三、对象的创建与销毁✅ 创建对象示例:创建一个按钮❌ 删除对象 &…...

自然语言到 SQL 转换:开启智能数据库交互新时代

引言 随着人工智能技术的飞速发展,自然语言处理(NLP)领域取得了显著的进步。其中,将自然语言转换为 SQL 语句的技术尤为引人注目。这种技术能够帮助用户,尤其是那些不熟悉 SQL 的业务人员,快速从数据库中获…...

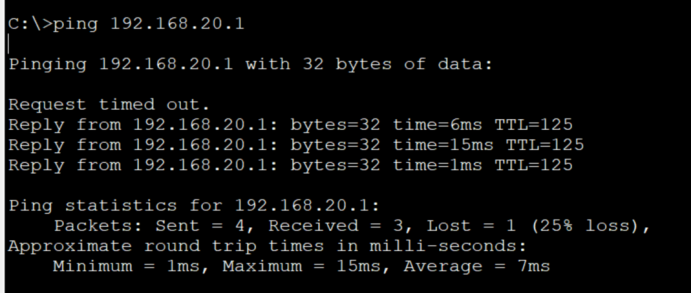

服务器配置错误导致SSL/TLS出现安全漏洞,如何进行排查?

SSL/TLS 安全漏洞排查与修复指南 一、常见配置错误类型 弱加密算法与密钥问题 使用弱密码套件(如DES、RC4)或密钥长度不足(如RSA密钥长度<2048位),导致加密强度不足。 密钥管理不当(如私钥未加密存…...

路由重发布

路由重发布 实验目标: 掌握路由重发布的配置方法和技巧; 掌握通过路由重发布方式实现网络的连通性; 熟悉route-pt路由器的使用方法; 实验背景:假设学校的某个分区需要配置简单的rip协议路由信息,而主校…...

C++修炼:stack和queue

Hello大家好!很高兴我们又见面啦!给生活添点passion,开始今天的编程之路! 我的博客:<但凡. 我的专栏:《编程之路》、《数据结构与算法之美》、《题海拾贝》、《C修炼之路》 欢迎点赞,关注&am…...

【软件工程】基于频谱的缺陷定位

基于频谱的缺陷定位(Spectrum-Based Fault Localization, SBFL)是一种通过分析程序执行覆盖信息(频谱数据)来定位代码中缺陷的方法。其核心思想是:通过测试用例的执行结果(成功/失败)和代码覆盖…...

【计算机视觉】优化MVSNet可微分代价体以提高深度估计精度的关键技术

优化MVSNet可微分代价体以提高深度估计精度的关键技术 1. 代价体基础理论与分析1.1 标准代价体构建1.2 关键问题诊断 2. 特征表示优化2.1 多尺度特征融合2.2 注意力增强匹配 3. 代价体构建优化3.1 自适应深度假设采样3.2 可微分聚合操作改进 4. 正则化与优化策略4.1 多尺度代价…...

为什么tcp不能两次握手

TCP **不能用“两次握手”**的根本原因是:两次握手无法确保双方“都知道”连接是可靠建立的,容易引发“旧连接请求”造成错误连接。 🔁 先看标准的 三次握手(3-Way Handshake)流程 客户端 服务器| …...

常见音频主控芯片以及相关厂家总结

音频主控芯片是音频设备(如蓝牙耳机、音箱、功放等)的核心组件,负责音频信号的解码、编码、处理和传输。以下是常见的音频主控芯片及其相关厂家,按应用领域分类: 蓝牙音频芯片 主要用于无线耳机、音箱等设备࿰…...

掌握 Kubernetes 和 AKS:热门面试问题和专家解答

1. 在 AKS(Azure Kubernetes 服务)中,集群、节点、Pod 和容器之间的关系和顺序是什么? 在 AKS(Azure Kubernetes 服务)中,集群、节点、Pod 和容器之间的关系和顺序如下: 集群&#…...

【MyBatis-7】深入理解MyBatis二级缓存:提升应用性能的利器

在现代应用开发中,数据库访问往往是性能瓶颈之一。作为Java生态中广泛使用的ORM框架,MyBatis提供了一级缓存和二级缓存机制来优化数据库访问性能。本文将深入探讨MyBatis二级缓存的工作原理、配置方式、使用场景以及最佳实践,帮助开发者充分利…...