应急响应-勒索病毒的处理思路

0x00 关于勒索病毒的描述

勒索病毒入侵方式:服务弱口令,未授权,邮件钓鱼,程序木马植入,系统漏洞等

勒索病毒的危害:主机文件被加密,且几乎难以解密,对主机上的文件信息以及重要资产存在被贩卖等

勒索病毒现象:cpu占用率高,文件等应用均无法打开,打开乱码,大多数勒索windows将为常见

0x01 现常见勒索病毒家族

4、勒索病毒常见家族及确定?

(1)LockBit:

LockBit于 2019 年 9 月首次以 ABCD勒索软件的形式出现,2021年发布2.0版本,相比第一代,LockBit

2.0号称是世界上最快的加密软件,加密100GB的文件仅需4分半钟。经过多次改进成为当今最多产的勒索软件系列之一。LockBi使用勒索软件即服务

(RaaS)模型,并不断构思新方法以保持领先于竞争对手。它的双重勒索方法也给受害者增加了更大的压力(加密和窃取数据),据作者介绍和情报显示LockBi3.0版本已经诞生,并且成功地勒索了很多企业。

(2)Gandcrab/Sodinokibi/REvil:

REvil勒索软件操作,又名Sodinokibi,是一家臭名昭著的勒索软件即服务 (RaaS)

运营商,可能位于独联体国家(假装不是老毛子)。它于 2019 年作为现已解散的 GandCrab

勒索软件的继任者出现,并且是暗网上最多产的勒索软件之一,其附属机构已将目标锁定全球数千家技术公司、托管服务提供商和零售商,一直保持着60家合作商的模式。(2021年暂停止运营,抓了一部分散播者)。

(3)Dharma/CrySiS/Phobos:

Dharma勒索软件最早在 2016 年初被发现, 其传播方式主要为 RDP 暴力破解和钓鱼邮件,经研究发现

Phobos勒索软件、CrySiS勒索软件与 Dharma勒索软件有 许多相似之处,故怀疑这几款勒索软件的 作者可能是同一组织。

(4)Globelmposter(十二生肖):

Globelmposter又名十二生肖,十二主神,十二…他于2017年开始活跃,2019年前后开始对勒索程序进行了大的改版变更。攻击者具有一定的地域划分,比如国内最常见的一个攻击者邮箱为China.Helper@aol.com

(5)WannaRen(已公开私钥):

WannaRen勒索家族的攻击报道最早于2020年4月,通过下载站进行传播,最终在受害者主机上运行,并加密几乎所有文件;同时屏幕会显示带有勒索信息的窗口,要求受害者支付赎金,但WannaRen始终未获得其要求的赎金金额,并于几天后公开密钥。

(6)Conti:

Conti勒索家族的攻击最早追踪到2019年,作为“勒索软件即服务(RaaS)”,其幕后运营团伙管理着恶意软件和Tor站点,然后通过招募合作伙伴执行网络漏洞和加密设备。在近期,因为分赃不均,合作伙伴多次反水,直接爆料攻击工具、教学视频、以及部分源代码。

(7)WannaCry:

WannaCry(又叫Wanna Decryptor),一种“蠕虫式”的勒索病毒软件,由不法分子利用NSA(National

Security

Agency,美国国家安全局)泄露的危险漏洞“EternalBlue”(永恒之蓝)进行传播,WannaCry的出现也为勒索病毒开启了新的篇章。

0x03 解决方案

1.判断勒索家族种类,一般被加密后加密文档都存在一定的后缀,可以将改后缀上传到国内的勒索病毒平台分析,会给出相关的样本家族,以及少部分会提供有解密方案,但是大多数情况下难以解决

相关平台:

360:http://lesuobingdu.360.cn

腾讯:https://guanjia.qq.com/pr/ls

启明:https://lesuo.venuseye.com.cn

奇安信:https://lesuobingdu.qianxin.com

深信服:https://edr.sangfor.com.cn/#/information/ransom_search

2.利用平台给出的解决工具尝试解密被加密的文件,大多数情况难以解决,利用现有的解密平台以及工具尝试解密

腾讯哈勃:https://habo.qq.com/tool

金山毒霸:http://www.duba.net/dbt/wannacry.html

火绒:http://bbs.huorong.cn/forum-55-1.html

瑞星:http://it.rising.com.cn/fanglesuo/index.html

Nomoreransom:https://www.nomoreransom.org/zh/index.html

MalwareHunterTeam:https://id-ransomware.malwarehunterteam.com

卡巴斯基:https://noransom.kaspersky.com

Avast:https://www.avast.com/zh-cn/ransomware-decryption-tools

Emsisoft:https://www.emsisoft.com/ransomware-decryption-tools/free-download

Github勒索病毒解密工具收集汇总:https://github.com/jiansiting/Decryption-Tools

3.在公开的网络上,github,其他盈利渠道搜索是否有解密方案,否则将支付赎金,在主机服务器没有很大的价值下,可以重置服务器等

在遭受到勒索下, 网络上现有的解密方案工具都可以尝试。

在后期一定加强安全防范意识,在遭遇勒索后第一时间需要将该受害主机单独隔离,防止病毒横向移动造成更大的损失。再去做溯源,攻击复现等,比起解密被勒索的文件,理清攻击者的攻击路径最为重要,以便下次将危害防范为未然。

相关文章:

应急响应-勒索病毒的处理思路

0x00 关于勒索病毒的描述 勒索病毒入侵方式:服务弱口令,未授权,邮件钓鱼,程序木马植入,系统漏洞等 勒索病毒的危害:主机文件被加密,且几乎难以解密,对主机上的文件信息以及重要资产…...

ChatGPT是否能够处理多模态数据和多模态对话?

ChatGPT有潜力处理多模态数据和多模态对话,这将进一步扩展其在各种应用领域中的实用性。多模态数据是指包含多种不同类型的信息,例如文本、图像、音频和视频等。多模态对话是指涉及多种媒体形式的对话交流,例如同时包含文本和图像的对话。 *…...

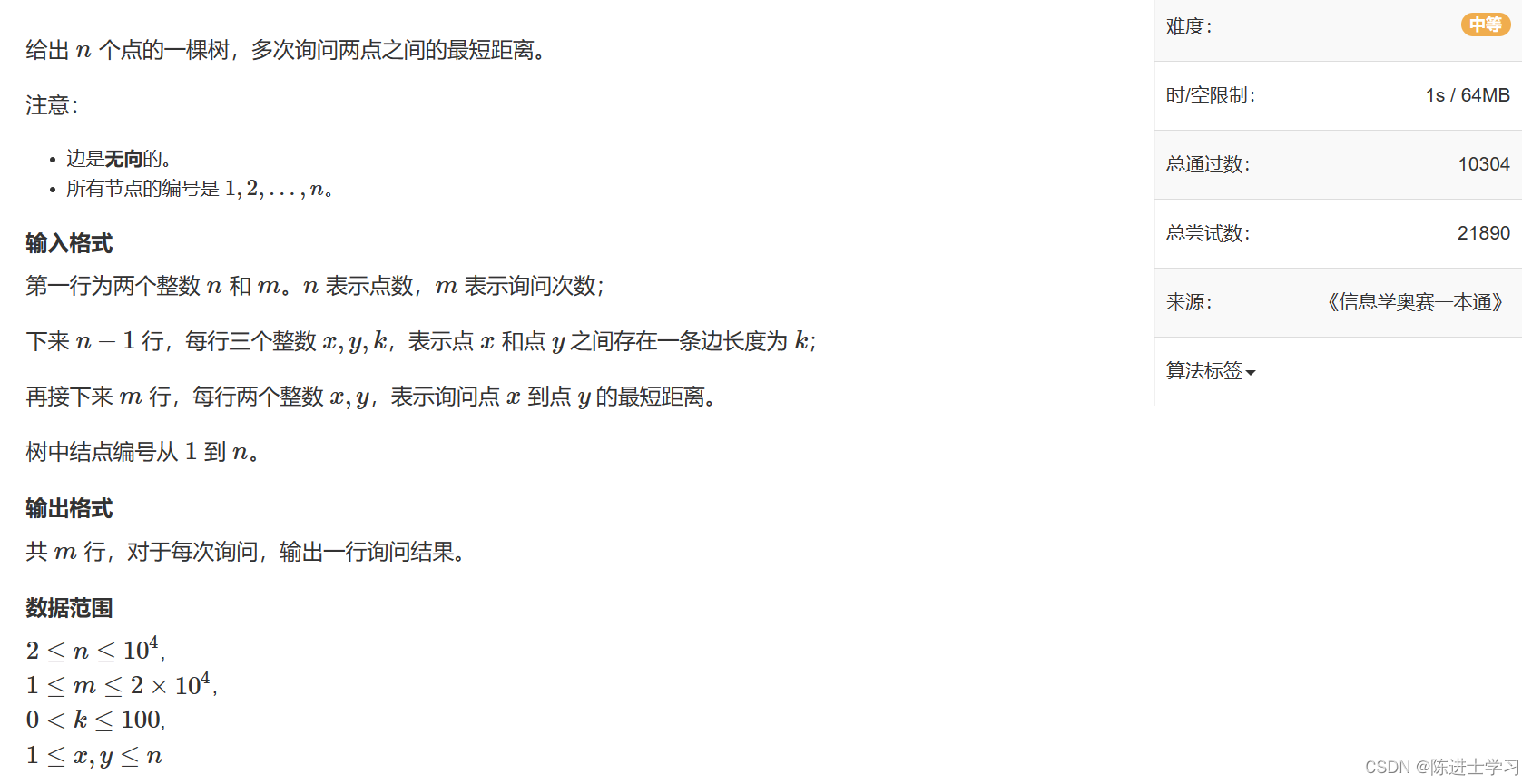

AcWing1171. 距离(lcatarjan)

输入样例1: 2 2 1 2 100 1 2 2 1输出样例1: 100 100输入样例2: 3 2 1 2 10 3 1 15 1 2 3 2输出样例2: 10 25 #include<bits/stdc.h> using namespace std; typedef long long ll; const int N2e55; int n,m,x,y,k,r…...

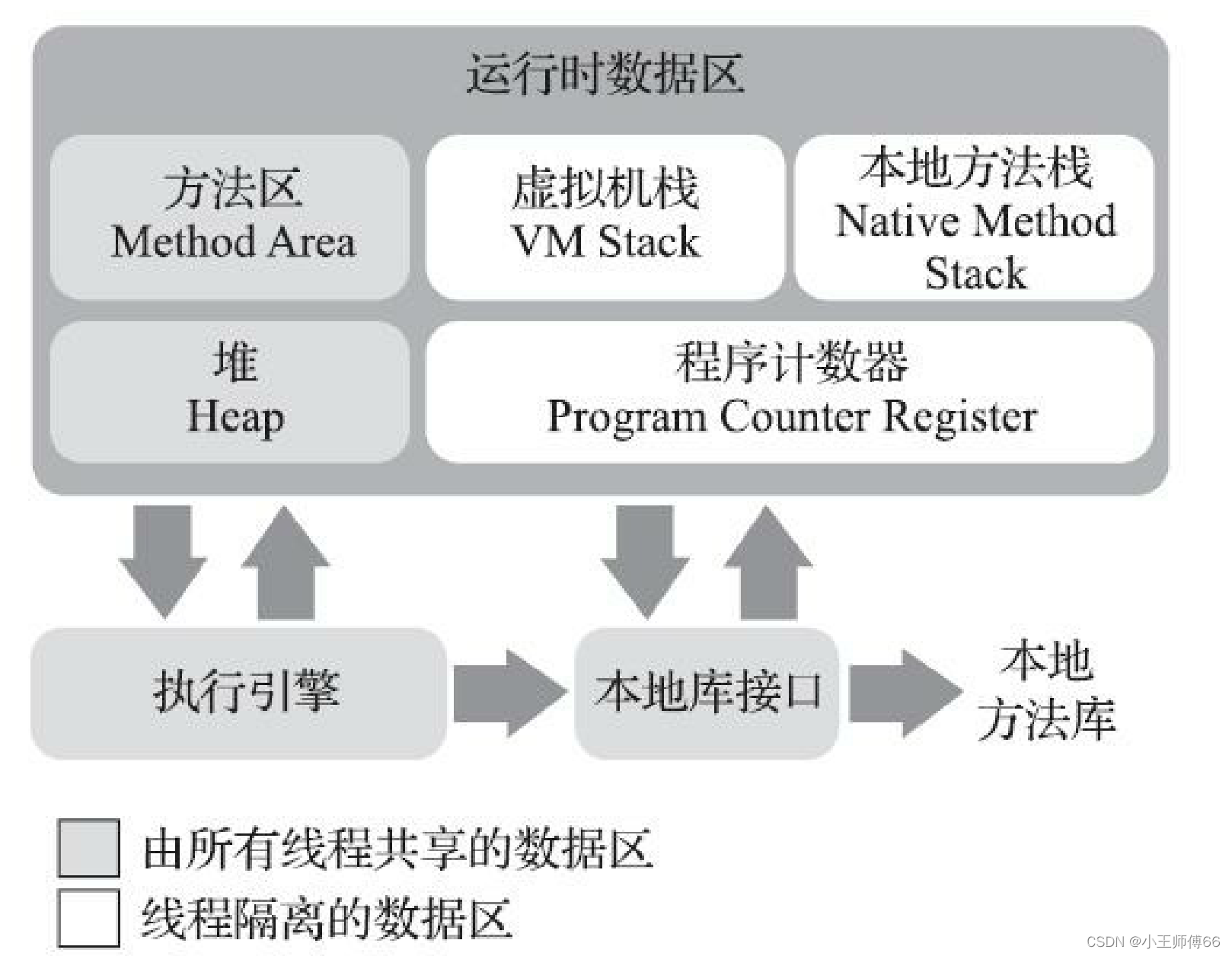

JVM-运行时数据区

目录 什么是运行时数据区? 方法区 堆 程序计数器 虚拟机栈 局部变量表 操作数栈 动态连接 运行时常量池 方法返回地址 附加信息 本地方法栈 总结: 什么是运行时数据区? Java虚拟机在执行Java程序时,将它管…...

RedisTemplate中boundHashOps的使用

1、往指定key中存储 键值 redisTemplate.boundHashOps("demo").put("1",1); 2、根据指定key中得键取出值 System.out.println(redisTemplate.boundHashOps("demo").get("1")); 3、根据指定key中得键删除 redisTemplate.boundHash…...

计算机网络-性能指标

计算机网络-性能指标 文章目录 计算机网络-性能指标简介速率比特速率 带宽吞吐量时延时延计算 时延带宽积往返时间网络利用率丢包率总结 简介 性能指标可以从不同的方面来度量计算机网络的性能 常用的计算机网络的性能指标有以下8个 速率带宽吞吐量时延时延带宽积往返时间利…...

排序第一课【插入排序】直接插入排序 与 希尔排序

目录 1. 排序的概念: 2.插入排序基本思想 3.直接插入排序 4.希尔排序 1. 排序的概念: 排序:所谓排序,就是使一串记录,按照其中的某个或某些关键字的大小,递增或递减的排列起来的操作。 稳定性…...

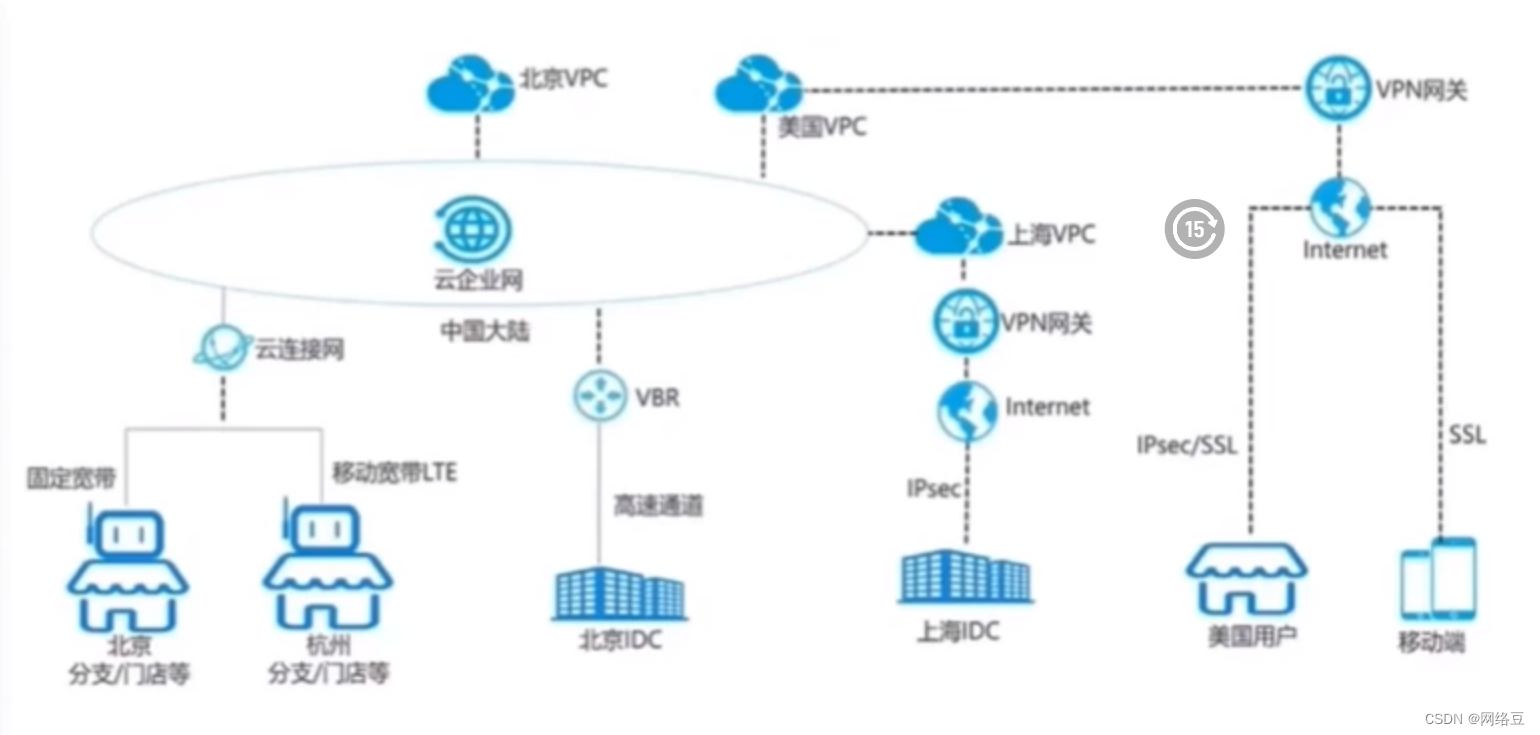

云计算——ACA学习 云计算概述

作者简介:一名云计算网络运维人员、每天分享网络与运维的技术与干货。 座右铭:低头赶路,敬事如仪 个人主页:网络豆的主页 目录 写在前面 上章回顾 本章简介 本章目标 一.云计算产生背景 1.信息时代的重点变革…...

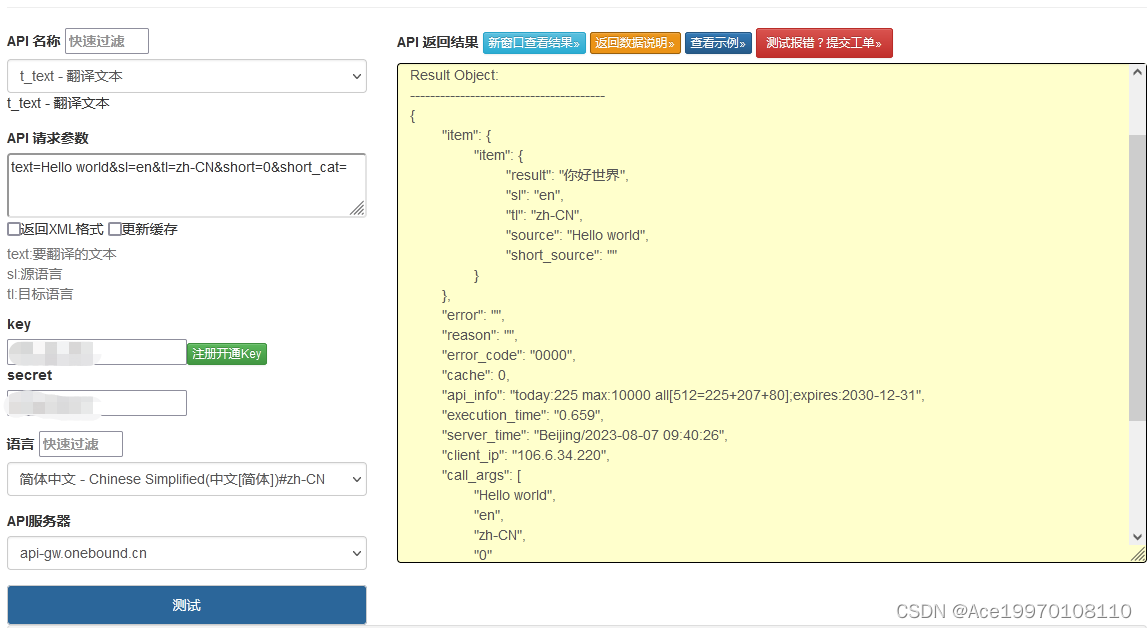

如何为网站进行全面的整站翻译?

要翻译整个网站,可以按照以下步骤进行: 确定翻译需求:确定你需要将整个网站翻译成哪种语言。这可以根据你的目标受众和市场进行决定。 寻找翻译资源:你可以选择以下几种方式来进行网站翻译: a. 人工翻译:雇…...

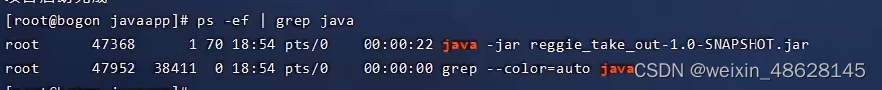

项目部署(前后端分离)

1、前端项目 (打包成dist文件,放到nginx的html目录下面),然后配置nginx 2、后端项目部署 使用之前的shell脚本(然后赋予用户权限),最后运行脚本 查看进程...

增强型Web安全网关在银行的应用

销售,绝不是降低身份去取悦客户,而是像朋友一样给予合理的建议。你刚好需要,我刚好专业!仅此而已! 乔.吉拉德 健康的安全体系,还可以更完善 浙江某商业银行股份有限公司是一家成立多年的商业银行…...

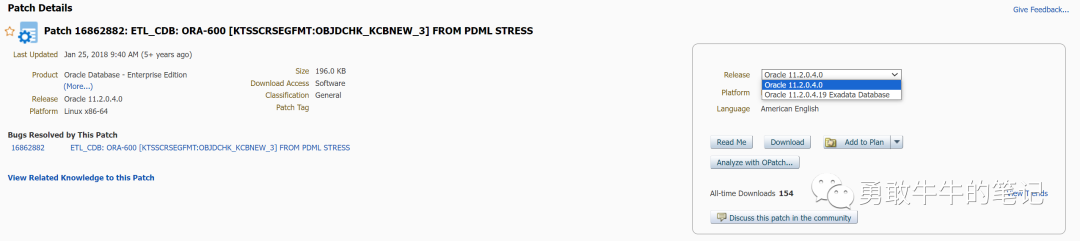

Oracle-ORA-00600:[ktspffbmb:objdchk_kcbnew_3]

问题背景: 应用执行存储过程报错ORA-00600: 内部错误代码, 参数: [ktspffbmb:objdchk_kcbnew_3], [0], [3303775], [4], [], [], [], [], [], [], [], [],导致过程无法正常执行 ORA-00600: 内部错误代码, 参数: [ktspffbmb:objdchk_kcbnew_3], [0], [3303775], [4]…...

SPINN:基于设备和云的神经网络协同递进推理

SPINN:基于设备和云的神经网络协同递进推理 论文标题:SPINN: synergistic progressive inference of neural networks over device and cloud 原文链接:https://dl.acm.org/doi/10.1145/3372224.3419194 论文动机 现代CNN过多的计算需求&am…...

数据结构-二叉树

数据结构-二叉树 二叉树的概念二叉树的遍历分类 建立二叉树,并遍历二叉树的最小单元二叉树的最小单元初始化初始化二叉树前序遍历的实现中序遍历的实现后序遍历的实现计算节点的个数计算树的深度求第k层的个数查找二叉树的元素分层遍历 全部代码如下 二叉树的概念 二…...

Open3D 进阶(4)高斯混合点云聚类

目录 一、算法原理1、原理概述2、实现流程3、参考文献二、代码实现三、结果展示四、测试数据本文由CSDN点云侠原创,原文链接。爬虫网站自重。 一、算法原理 1、原理概述 高斯混合聚类(GMM)算法假设数据点是由一个或多个高斯分布生成的,并通过最大似然估计的方法来估计每个簇…...

计算机组成和IO

文章目录 计组和Epoll:计算机组成原理:网络数据接收的流程:内核如何管理socket以及状态的更新select系统调用的复杂度epoll的et和lt模式及java的选择 国内访问chatai就可以 https://aiweb.douguguo.com/?typeadd计组和Epoll: 计…...

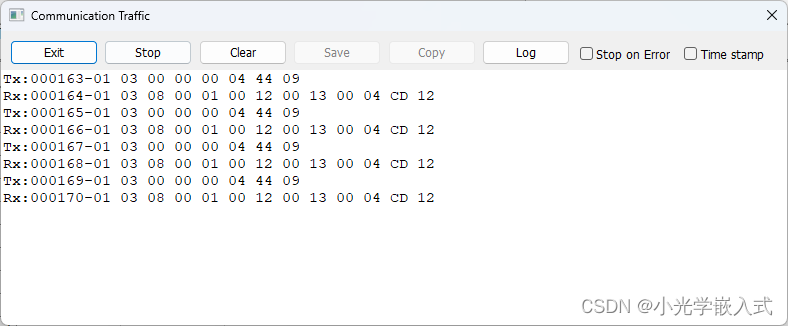

STM32CUBUMX配置RS485 modbus STM32(从机)亲测可用

———————————————————————————————————— ⏩ 大家好哇!我是小光,嵌入式爱好者,一个想要成为系统架构师的大三学生。 ⏩最近在开发一个STM32H723ZGT6的板子,使用STM32CUBEMX做了很多驱动&#x…...

系统设计类题目汇总

1 设计一个系统统计当前时刻北京用户在线人数 【Redis】位图以及位图的使用场景(统计在线人数和用户在线状态) 1.1 方案一: 在用户登录时,使用 Redis SET 将用户 ID 添加到一个特定的键(例如 “online:beijing”)。用户退出时&…...

css滚动条样式指南

css滚动条样式指南 滚动条是网页设计中经常被忽视的元素。虽然它看起来像是一个小细节,但它在网站导航中起着至关重要的作用。默认的滚动条可能看起来不合适,有损整体美观。本文将介绍如何使用 CSS 自定义滚动条。 在 Chrome、Edge 和 Safari 中设置滚…...

)

vue子组件修改父组件传递的变量(自定义日期时间组件,时间间隔为15分钟或者一个小时)

vue子组件修改父组件传递的变量 子组件不能直接修改父组件变量的值,但是可以通过调用父组件的方法来修改。 实现步骤 在父组件声明变量 export default {data() {return {startTime:"",......},......} }在父组件使用子组件并传递数据,修改…...

巨亏47亿,市值5000亿:拆解智谱AI的定价逻辑

2026年1月8日,智谱以每股116.2港元登陆港交所。截至5月中旬,其股价一度冲上1160港元,市值突破5000亿港元,较发行价累涨近10倍。而同期披露的2025年财报显示,公司全年营收7.24亿元,经调整净亏损31.82亿元。来…...

论云原生层次架构在自动驾驶云控平台中的应用

【摘要】2024年3月,我作为核心系统架构师,主导了某新能源车企“新一代自动驾驶云控与数据平台”的重构与研发工作。该平台主要负责接入现役50万辆在线车辆,处理海量的多模态工况数据,并支撑大规模自动驾驶算法的并行仿真与实时监控…...

)

从济南话到烟台腔:ElevenLabs山东话语音泛化能力极限测试(覆盖17地市、1362条测试句、WER 8.7%实测数据)

更多请点击: https://codechina.net 第一章:从济南话到烟台腔:ElevenLabs山东话语音泛化能力极限测试(覆盖17地市、1362条测试句、WER 8.7%实测数据) 为验证ElevenLabs语音合成模型对山东方言的跨地域泛化能力&#x…...

ops-rand:AI 训练中的随机数生成

AI 训练离不开随机数。权重初始化要随机、Dropout 要随机、数据打乱要随机、噪声注入要随机。每一次随机操作的背后,都有一组随机数生成器在工作。 CANN 的 ops-rand 仓库提供了 NPU 上的随机数生成算子——Dropout、随机 Shuffle、随机初始化、正态分布采样等。这…...

Windhawk终极指南:5分钟掌握Windows系统个性化定制

Windhawk终极指南:5分钟掌握Windows系统个性化定制 【免费下载链接】windhawk The customization marketplace for Windows programs: https://windhawk.net/ 项目地址: https://gitcode.com/gh_mirrors/wi/windhawk Windows系统定制一直是许多用户的痛点&am…...

十大榜单全覆盖,价值兑现引领:联想定义中国AI企业新高度

当前,全球 AI 产业已正式迈入规模化商业落地的关键周期,“技术炫技”让位于“价值兑现”,“算力筑基—技术创新—场景落地”的协同闭环成为高质量发展的核心逻辑。据《全球首席信息官(CIO)报告:企业级 AI 竞…...

【限时解密】ElevenLabs未公开的马来文SSML扩展语法:支持“Johor-Riau变体”、“Kedah重音标记”及连读停顿控制

更多请点击: https://intelliparadigm.com 第一章:ElevenLabs马来文语音合成的技术演进与本地化挑战 ElevenLabs自2022年推出多语言TTS服务以来,持续扩展其语音模型对东南亚语言的支持能力。马来文(Bahasa Melayu)作为…...

戴尔G15笔记本散热优化:开源温度控制中心TCC-G15完全指南

戴尔G15笔记本散热优化:开源温度控制中心TCC-G15完全指南 【免费下载链接】tcc-g15 Thermal Control Center for Dell G15 - open source alternative to AWCC 项目地址: https://gitcode.com/gh_mirrors/tc/tcc-g15 对于戴尔G15系列笔记本用户而言ÿ…...

Python初学者项目练习12--找出年龄最大者

一、练习题目 给定一个字典,其中每个人的姓名作为键,对应的年龄作为值。请找出年龄最大者的姓名和年龄。 二、代码 1.初始版本 代码如下: people {"小张": 12, "小王": 78, "小李": 52, "小华": 33…...

如何快速掌握LuaJIT字节码还原:面向开发者的完整指南

如何快速掌握LuaJIT字节码还原:面向开发者的完整指南 【免费下载链接】luajit-decompiler https://gitlab.com/znixian/luajit-decompiler 项目地址: https://gitcode.com/gh_mirrors/lu/luajit-decompiler LuaJIT反编译器(LuaJIT Raw-Bytecode D…...